wireshark抓包分析实验报告

wireshark对PPPOE连接过程抓包分析

PPPoE建立过程抓包分析准备工作:1.开启wireshark,设置过滤条件PPPoed or pppoes,点击apply应用2.点击PPPoE宽带进行连接(至于如何创建连接什么的自己百度去)3.连接完成,即可进行抓包分析了。

PPPOE建立过程抓包分析1、发现阶段Discovery1.PADI:客户机以广播的形式发送PADI数据包,请求建立链路。

2.PADO:访问集中器AC收到请求后会以单播的方式发送一个PADO数据包对客户机做出应答。

3.PADR:客户机收到PADO后,选择其中一个AC,然后客户机根据选中的AC 的MAC地址向AC单播发送一个PADR数据包,表示请求该AC作为服务器。

4.PADS:AC收到客户机发送的PADR数据包后,会创建一个唯一的会话ID,并单播一个PADS数据包给客户机作为响应。

2、会话阶段PPP1.协商阶段:客户机和AC要互相发送LCP Request给对方,来确认发送的最大传输单元、是否认证和采用何种认证方式的协商。

(1)确定采用认证方式(2)确定最大传输单元2.认证阶段:双方通过LCP确定好认证方式后,就立刻进行认证,认证完成后才可以进行之后的网络层的协商。

该过程可以抓包到PPPOE拨号的用户名及加密后的密码。

3.IPCP协商阶段:双方协商IP服务阶段的一些要求,已决定双方都能接收的约定。

双方的协议是通过报文中的Option进行协商的,每一个Option都是一个需要协商的问题。

则个过程一般协商多次。

最后双方都需要答复Configure_ACK的同意报文。

(1)客户机同意报文A.AC发起申请RequestB.客户机确认,发起ACK报文(2)AC同意报文(该过程可能需要很多次协商,下面只列举失败和成功各一次):A.客户机发起申请RequestB.AC拒绝RejectC.客户机重新发起新的申请RequestD.AC确认,发送ACK报文当双方都发完ACK报文后,用户确认收到,获得IP和DNS Server IP,PPPoE即拨号成功。

网络安全实验七-Wireshark网络监听实验

计算机与信息科学学院实验报告(2012—2013学年第一学期)课程名称:网络安全实验班级:学号:姓名:任课教师:计算机与信息科学学院实验报告(二)、实验步骤:1、安装Wireshark(1)双击文件夹中的可执行文件,如图1所示。

图1 Wireshark的可执行文件(2)该对话框时一个安装提示,如果之前没有安装过该文件,则点击下一步,如图2所示。

图2 确认对话框(3)图3所示是一个关于该软件的许可证说明,可以忽略,点击下一步。

图3 Wireshark的许可说明(4)在图4中罗列出来的是一些可选安装组件,可根据实际需要选择安装图4 选择安装组件(5)以下是关于该软件的图标创建位置和支持的文件拓展,图标部分可根据实际情况选择,然后点击下一步,如图5所示。

图5 快捷方式(6)程序的安装位置,这里选择默认,点击下一步。

图6 程序安装位置(7)安装WinPcap插件,在这一步必须勾选安装,不然无法进行以下的实验。

图7 勾选WinPcap插件(8)下面开始进入WinPcaP插件的安装过程,点击下一步,如图8所示。

图8 安装WinPcaP(9)这一步是对WincaP插件的介绍,可以不用理会,继续下一步。

图9 WinPcaP介绍(10)WinPcaP的许可协议,点击“I Agren”,如图10所示。

图10 许可协议(10)在系统引导时自动启动该插件,默认选择,点击“Install”,如图11所示。

图11 WinPcaP的自动启动(11)经过了那么多步,终于到尽头了。

直接点“Finish”,结束WinPcaP的安装。

图12 WinPcaP安装结束(12)插件安装完了,点击下一步,如图13所示。

图13 Wireshark安装结束(13)Wireshark安装的最后一步,勾选“Run Wireshark……”,点击“Finish”图14 Wireshark成功安装2、Wireshark的基本操作(1)在ip为192.168.0.4的虚拟主机上双击安装好的Wireshark可执行文件“Wireshake.exe”,弹出Wireshark操作界面。

抓包分析报告

计算机通信与网络实验报告实验题目:抓包并进行分析班级:..姓名:..学号:..Wireshark抓包分析Wireshark是世界上最流行的网络分析工具。

这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息,与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。

一、安装软件并抓包1:安装并运行wireshark并打开捕获界面。

2、捕获选项图1捕获选项的设置3、开始抓包点击上图中的“Start”开始抓包几分钟后就捕获到许多的数据包了,主界面如图所示:图2 主界面显示如上图所示,可看到很多捕获的数据。

第一列是捕获数据的编号;第二列是捕获数据的相对时间,从开始捕获算为0.000秒;第三列是源地址,第四列是目的地址;第五列是数据包的信息。

选中第8个数据帧,然后从整体上看看Wireshark的窗口,主要被分成三部分。

上面部分是所有数据帧的列表;中间部分是数据帧的描述信息;下面部分是帧里面的数据。

二、分析UDP、TCP、 ICMP协议1、UDP协议UDP 是User Datagram Protocol的简称,中文名是用户数据包协议,是 OSI 参考模型中一种无连接的传输层协议,提供面向事务的简单不可靠信息传送服务。

它是IETF RFC 768是UDP的正式规范。

(1) UDP是一个无连接协议,传输数据之前源端和终端不建立连接,当它想传送时就简单地去抓取来自应用程序的数据,并尽可能快地把它扔到网络上。

在发送端,UDP传送数据的速度仅仅是受应用程序生成数据的速度、计算机的能力和传输带宽的限制;在接收端,UDP把每个消息段放在队列中,应用程序每次从队列中读一个消息段。

(2)由于传输数据不建立连接,因此也就不需要维护连接状态,包括收发状态等,因此一台服务机可同时向多个客户机传输相同的消息。

(3) UDP信息包的标题很短,只有8个字节,相对于TCP的20个字节信息包的额外开销很小。

wireshark抓包分析

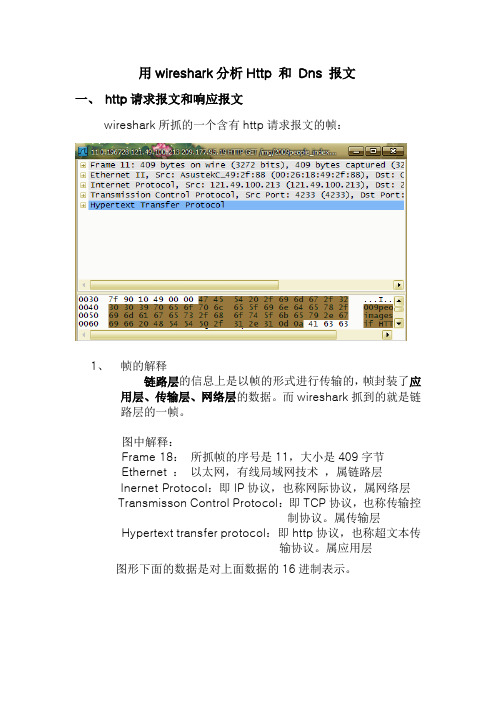

用wireshark分析Http 和Dns 报文一、http请求报文和响应报文wireshark所抓的一个含有http请求报文的帧:1、帧的解释链路层的信息上是以帧的形式进行传输的,帧封装了应用层、传输层、网络层的数据。

而wireshark抓到的就是链路层的一帧。

图中解释:Frame 18:所抓帧的序号是11,大小是409字节Ethernet :以太网,有线局域网技术,属链路层Inernet Protocol:即IP协议,也称网际协议,属网络层Transmisson Control Protocol:即TCP协议,也称传输控制协议。

属传输层Hypertext transfer protocol:即http协议,也称超文本传输协议。

属应用层图形下面的数据是对上面数据的16进制表示。

2、分析上图中的http请求报文报文分析:请求行:GET /img/2009people_index/images/hot_key.gif HTTP/1.1 方法字段/ URL字段/http协议的版本我们发现,报文里有对请求行字段的相关解释。

该报文请求的是一个对象,该对象是图像。

首部行:Accept: */*Referer: /这是网站网址Accept-Language: zh-cn 语言中文Accept-Encoding: gzip, deflate 可接受编码,文件格式User-Agent: Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; CIBA; .NET CLR 2.0.50727; .NET CLR 1.1.4322; .NET CLR 3.0.04506.30; 360SE)用户代理,浏览器的类型是Netscape浏览器;括号内是相关解释Host: 目标所在的主机Connection: Keep-Alive 激活连接在抓包分析的过程中还发现了另外一些http请求报文中所特有的首部字段名,比如下面http请求报文中橙黄色首部字段名:Accept: */*Referer: /thread-345413-1-1.html这是html文件网址Accept-Language: zh-cn 语言中文Accept-Encoding: gzip, deflate 可接受编码,文件格式If-Modified-Since: Sat, 13 Mar 2010 06:59:06 GMT 内容是否被修改:最后一次修改时间If-None-Match: "9a4041-197-2f11e280" 关于资源的任何属性(ET ags值)在ETags的值中可以体现,是否改变User-Agent: Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; CIBA; .NET CLR 2.0.50727; .NET CLR 1.1.4322; .NET CLR 3.0.04506.30; 360SE)用户代理,浏览器的类型是Netscape浏览器;括号内是相关解释Host: 目标所在的主机Connection: Keep-Alive 激活连接Cookie: cdb_sid=0Ocz4H; cdb_oldtopics=D345413D; cdb_visitedfid=17; __gads=ID=7ab350574834b14b:T=1287731680:S=ALNI_Mam5QHAAK2cJdDTRuSxY 24VDbjc1Acookie,允许站点跟踪用户,coolie ID是7ab350574834b14b3、分析http的响应报文,针对上面请求报文的响应报文如下:wireshark对于2中http请求报文的响应报文:展开http响应报文:报文分析:状态行:HTTP/1.0 200 OK首部行:Content-Length: 159 内容长度Accept-Ranges: bytes 接受范围Server: nginx 服务器X-Cache: MISS from 经过了缓存服务器Via::80(squid/2.6.STABLE14-20070808) 路由响应信息Date: Fri, 22 Oct 2010 12:09:42 GMT 响应信息创建的时间Content-Type: image/gif 内容类型图像Expires: Fri, 22 Oct 2010 12:10:19 GMT 设置内容过期时间Last-Modified: Fri, 11 Jun 2010 00:50:48 GMT 内容最后一次修改时间Powered-By-ChinaCache:PENDING from CNC-BJ-D-3BA ChinaCache的是一家领先的内容分发网络(CDN)在中国的服务提供商。

wireshark或sniffer抓包软件使用实

实验2 wireshark或sniffer抓包软件使用实本次实验使用wireshark抓包软件。

开启的应用程序有:IE,QQ, QQ音乐。

过滤的UDP 的报文。

结果:抓取的报文:14 2.915765000 tencent_private DFAUT QQMusicExternal.exe 222.18.168.170119.177.224.41 UDP 121 Source port: http Destination port: hosts2-ns即第14号报文,时间为2.915765000,应用程序名称:tencent_private,应用哈希:DFAUT, 应用程序模块:QQMusicExternal.exe,源地址:222.18.168.170,目标地址:119.177.224.41,协议:UDP,包长度:121,信息:源端口:http;目的端口:hosts2-ns。

结果说明:链路层:以太网;网络层:IP协议;传输层:UDP;应用层:qq的私有协议。

详细情况:展开后的情况:(由于此段最后一项过长不好截图,故将其复制过来了)Frame 14: 121 bytes on wire (968 bits), 121 bytes captured (968 bits) on interface 0Interface id: 0Encapsulation type: Ethernet (1)Arrival Time: Dec 3, 2013 11:15:50.371006000 中国标准时间Time shift for this packet: 0.000000000 secondsEpoch Time: 1386040550.371006000 secondsTime delta from previous captured frame: 0.010828000 secondsTime delta from previous displayed frame: 0.010828000 secondsTime since reference or first frame: 2.915765000 secondsFrame Number: 14Frame Length: 121 bytes (968 bits)Capture Length: 121 bytes (968 bits)Frame is marked: FalseFrame is ignored: FalseProtocols in frame: eth:ai:ip:udp:dataColoring Rule Name: Checksum ErrorsColoring Rule String: eth.fcs_bad==1 || ip.checksum_bad==1 || tcp.checksum_bad==1 || udp.checksum_bad==1 || sctp.checksum_bad==1 || mstp.checksum_bad==1 || cdp.checksum_bad==1 || edp.checksum_bad==1 || wlan.fcs_bad==1画面14:121字节线(968位),121个字节(968位)捕获接口0接口编号:0封装类型:以太网(1)到达时间:2013年12月3日50.371006000中国标准时间11:15:这个包的时间变化:0秒时间:1386040550.371006000秒以前捕获的帧时间三角:0.010828000秒从以前的显示帧时间三角洲:0.010828000秒由于参考或第一帧的时间:2.915765000秒帧号:14帧长度:121字节(968位)捕获长度:121字节(968位)帧标记:假框架是忽视:假协议的框架:ETH:AI:IP UDP数据::着色规则名称:校验和错误着色规则字符串:ETH。

网络抓包分析实验报告(IP,icmp)

网络抓包分析实验报告一:实验目的:1. 学习使用网络数据抓包软件Ethereal,对互连网进行数据抓包,巩固对所学知识的理解二:实验内容:1:分析IP,ICMP的报文格式。

三:实验工具Wireshark抓包软件四:实验步骤1、安装Wireshark,简单描述安装步骤。

2、打开wireshark,选择接口选项列表。

或单击“Capture”,配置“option”选项。

3、设置完成后,点击“start”开始抓包,显示结果。

4、选择某一行抓包结果,双击查看此数据包具体结构5、抓ICMP时在开始->运行cmd->tracert 五:分析1:IP报文分析报文格式:截图:分析:由图可知:IP报文版本号是IPV4,首部长度:20 bytes,数据包总长度:58,标示符:0x7335,标志:0x00,比特偏移:0,寿命:112,上层协议:UDP,首部校验和:0x071d,并且是正确的。

源IP地址:61.142.208.196目的IP地址:192.168.1.102二:ICMP报文分析截图如下:ICMP格式有抓包显示截图可知:类型:8 (回显请求)代码/编码:0校验和:0xf2ff(正确的校验和)标示符:0x0300;序列号:512(0x0200)通过这次试验,培养了自己动手的能力,另外,通过对wireshark抓包软件的使用,用其来抓取数据包,对ip, icmp报文的格式有了进一步的了解,通过对报文格式的分析,并且把课本上多学的理论知识与实践结合起来,对以前的知识得到深化和巩固,为以后学习新的知识打下基础,也提高了学习的兴趣,收获很大。

wiresharkTcpUdp抓包分析

Wireshark抓包分析CONTENTS5 TCP协议抓包分析5.1 TCP协议格式及特点5.2实例分析6 UDP协议的抓包分析6.1 UDP报文格式及特点6.2流媒体播放时传输层报文分析Word资料5 TCP 协议抓包分析5.1 TCP 协议的格式及特点2 .......... . ...... . 序列号,吕卯 .............. ......... .......…确认号 .&ck_非q・,・》*>■*・L A P R S F >■*・*・ I ■ »*>■*・*・ I ■ b * H * I- -fa ■■ I I- k- k- 4- I- -fa4 首部长度|.保留(6). . |R|C|S|S|¥|1| .......... window|..doff., > |. . ■ . *. . G K H T \ X . ........ ......... .... .............. ....5 ................. 校验和.ch«ck^ ...... .......................................... 紧急指针.|I .......... 迭项 ........................... 填充字节一.|图1 TCP 协议报头格式源端口:数据发起者的端口号; 目的端口:数据接收方的端口号;32bit 序 列号,标识当前数据段的唯一性;32bit 的确认号,接收数据方返回给发送方的 通知;TCP 头部长度为20字节,若TCP 头部的Options 选项启用,则会增加首 部长度,因此TCP 是首部变长的传输层协议;Reserved 、Reserved 、Nonce 、CWR 、 ECN-Echo :共6bit,保留待用。

URG: 1bit 紧急指针位,取值1代表这个数据是紧急数据需加速传递,取值 0代 表这是普通数据;ACK: 1bit 确认位,取值1代表这是一个确认的TCP 包,取值0则不是确认包;行 D ...... 4 ...... S.. 1D (16)1 I ... 源端口 « STC -pO27t目的端口. dst-poit.....PSH: 1bit紧急位,取值1代表要求发送方马上发送该分段,而接收方尽快的将报文交给应用层,不做队列处理。

电子科大网络安全实验2Wireshark抓包分析实验完整分析

电⼦科⼤⽹络安全实验2Wireshark抓包分析实验完整分析实验2 Wireshark抓包分析实验⼀、实验原理TCP三次握⼿准则介绍TCP是因特⽹中的传输层协议,使⽤三次握⼿协议建⽴连接。

当主动⽅发出SYN连接请求后,等待对⽅回答SYN,ACK。

这种建⽴连接的⽅法可以防⽌产⽣错误的连接,TCP使⽤的流量控制协议是可变⼤⼩的滑动窗⼝协议。

第⼀次握⼿:建⽴连接时,客户端发送SYN包(SEQ=x)到服务器,并进⼊SYN_SEND状态,等待服务器确认。

第⼆次握⼿:服务器收到SYN包,必须确认客户的SYN(ACK=x+1),同时⾃⼰也送⼀个SYN包(SEQ=y),即SYN+ACK包,此时服务器进⼊SYN_RECV状态。

第三次握⼿:客户端收到服务器的SYN+ACK包,向服务器发送确认包ACK(ACK=y+1),此包发送完毕,客户端和服务器进⼊Established状态,完成三次握⼿。

HTTP协议介绍HTTP协议⽤于在Internet上发送和接收消息。

HTTP协议是⼀种请求-应答式的协议 ——客户端发送⼀个请求,服务器返回该请求的应答,所有的请求与应答都是HTTP包。

HTTP协议使⽤可靠的TCP 连接,默认端⼝是80。

HTTP的第⼀个版本是HTTP/0.9,后来发展到了HTTP/1.0,现在最新的版本是HTTP/1.1。

HTTP/1.1由RFC 2616 定义。

⼆、实验⽬的1、了解并会初步使⽤Wireshark,能在所⽤电脑上进⾏抓包。

2、了解IP数据包格式,能应⽤该软件分析数据包格式。

3、了解HTTP请求中的三次握⼿准则,并能利⽤该软件对该过程进⾏简要分析。

三、实验内容(1)安装wireshark软件,并使⽤该软件捕获HTTP请求中的报⽂,分析该过程中TCP建⽴连接的握⼿过程以及报头各字段的含义,记录实验结果和数据。

(2)尝试利⽤wireshark软件捕获Ping请求中的报⽂,并分析报⽂中各字段的含义,记录实验结果和数据。

抓包的分析报告

抓包的分析报告1. 引言本文旨在通过对抓包数据的分析,对网络通信进行深入研究,从而揭示网络传输过程中的细节以及可能存在的安全隐患。

通过抓包分析,我们可以获取传输的原始数据,进而发现网络问题并进行相关的优化工作。

2. 抓包工具介绍抓包是一种网络分析的方法,通过获取网络中的数据包来进行深入分析。

常用的抓包工具包括 Wireshark、Tcpdump 等。

在本文中,我们使用 Wireshark 这一流行的抓包工具进行数据包分析。

Wireshark 是一款开源的网络协议分析软件,支持多种操作系统,用户可以通过 Wireshark 捕获和分析网络数据包,以便于查找和解决网络问题。

3. 抓包分析步骤3.1 抓包设置在开始抓包前,需要正确设置抓包工具。

我们需要指定要抓取的接口,以及过滤器来选择我们感兴趣的数据包。

为了保证抓包的有效性,可以在抓包前关闭一些不必要的网络应用,以减少干扰。

3.2 开始抓包设置完毕后,点击“开始”按钮开始进行抓包。

此时,Wireshark 将开始捕获网络数据包。

3.3 数据包过滤捕获到的数据包可能非常庞大,我们需要进行过滤以便于查找特定的数据包。

Wireshark 提供了强大的过滤功能,可以根据协议、源/目标 IP 地址、端口号等条件进行筛选。

3.4 数据包分析捕获到感兴趣的数据包后,我们可以对数据包进行深入分析。

Wireshark 提供了丰富的功能,可以查看每个数据包的详细信息,包括源/目标地址、端口号、协议类型、数据内容等。

4. 抓包分析实例为了更好地理解抓包过程和分析方法,我们将给出一个具体的抓包分析实例。

4.1 实验目标分析某网站的登录过程,并观察登录过程中的数据传输。

4.2 实验步骤•打开 Wireshark 并设置抓包过滤器为 HTTP。

•在浏览器中访问目标网站并进行登录。

•通过 Wireshark 捕获登录过程中的数据包。

•分析捕获到的数据包,观察登录过程中的数据传输情况。

数据链路层抓包实训报告

一、实训背景数据链路层是OSI七层模型中的第二层,主要负责在相邻节点之间可靠地传输数据帧。

为了更好地理解数据链路层的工作原理,我们进行了数据链路层抓包实训,通过Wireshark工具捕获和分析网络数据包,以了解数据链路层协议的工作过程。

二、实训目标1. 熟悉Wireshark工具的使用方法;2. 理解数据链路层协议的工作原理;3. 捕获和分析网络数据包,验证数据链路层协议的正确性;4. 掌握数据链路层抓包实训的步骤和方法。

三、实训工具1. Wireshark抓包工具;2. 电脑一台;3. 网络设备(如路由器、交换机等);4. 网络连接。

四、实训步骤1. 准备工作(1)确保电脑已接入网络,并安装Wireshark工具;(2)了解实验环境,包括网络拓扑结构、网络设备配置等。

2. 捕获数据包(1)打开Wireshark工具,选择合适的网络接口进行抓包;(2)设置抓包过滤器,例如只捕获特定协议的数据包;(3)启动抓包,观察网络数据包的传输过程。

3. 分析数据包(1)观察数据包的源MAC地址和目的MAC地址,了解数据包的传输路径;(2)分析数据包的帧头信息,包括帧类型、帧控制字段等;(3)查看数据包的数据部分,了解传输的数据内容;(4)根据数据包内容,分析数据链路层协议的工作过程。

4. 验证数据链路层协议(1)根据捕获到的数据包,分析数据链路层协议的帧结构;(2)验证数据链路层协议的工作过程,如数据帧的封装、校验和等;(3)对比协议规范,确认数据链路层协议的正确性。

5. 实验总结(1)整理实验过程中捕获到的数据包,分析数据链路层协议的工作原理;(2)总结实验过程中的经验和教训,提高网络抓包和分析能力。

五、实训结果通过本次实训,我们成功捕获并分析了数据链路层的数据包,了解了数据链路层协议的工作原理。

以下是实验过程中捕获到的部分数据包:图1:以太网帧结构图2:数据链路层协议帧结构通过分析数据包,我们发现数据链路层协议在数据传输过程中,确实按照规范进行了帧的封装、校验和等操作。

计算机网络实验利用wireshark分析ARP协议—实验六实验报告

信息网络技术实验报告实验名称利用wireshark分析ARP协议实验编号 6.1姓名学号成绩2.6常见网络协议分析实验一、实验室名称:电子政务可视化再现实验室二、实验项目名称:利用wireshark分析ARP协议三、实验原理:Wireshark:Wireshark 是网络包分析工具。

网络包分析工具的主要作用是尝试获取网络包,并尝试显示包的尽可能详细的情况。

网络包分析工具是一种用来测量有什么东西从网线上进出的测量工具,Wireshark 是最好的开源网络分析软件。

当一台主机把以太网数据帧发送到位于同一局域网上的另一台主机时,是根据48bit 的以太网地址来确定目的接口的.设备驱动程序从不检查IP数据报中的目的IP地址。

地址解析为这两种不同的地址形式提供映射:32bit的IP地址和数据链路层使用的任何类型的地址。

ARP根据IP地址获取物理地址的一个TCP/IP协议。

ARP为IP地址到对应的硬件地址之间提供动态映射。

主机发送信息时将包含目标IP地址的ARP请求广播到网络上的所有主机,并接收返回消息,以此确定目标的物理地址;收到返回消息后将该IP地址和物理地址存入本机ARP缓存中并保留一定时间,下次请求时直接查询ARP缓存以节约资源。

地址解析协议是建立在网络中各个主机互相信任的基础上的,网络上的主机可以自主发送ARP应答消息,其他主机收到应答报文时不会检测该报文的真实性就会将其记入本机ARP缓存。

四、实验目的:目的是通过实验加深对数据包的认识,网络信息传输过程的理解,加深对协议的理解,并了解协议的结构与区别。

利用wireshark捕获发生在ping过程中的ARP报文,加强对ARP协议的理解,掌握ARP报文格式,掌握ARP请求报文和应答报文的区别。

五、实验内容:利用wireshark分析ARP协议六、实验器材(设备、元器件)运行Windows的计算机,带有并正确安装网卡;wireshark软件;具备路由器、交换机等网络设备的网络连接。

实验使用Wireshark分析UDP

实验使用W i r e s h a r k分析U D PIMB standardization office【IMB 5AB- IMBK 08- IMB 2C】实验六使用W i r e s h a r k分析U D P 一、实验目的比较TCP和UDP协议的不同二、实验环境与因特网连接的计算机,操作系统为Windows,安装有Wireshark、IE等软件。

三、实验步骤1、打开两次TCP流的有关跟踪记录,保存在中,并打开两次UDP流中的有关跟踪文件。

如图所示:图1:TCP 流跟踪记录图2:UDP流跟踪记录2、分析此数据包:(1)TCP传输的正常数据:文件的分组1到13中显示了TCP连接。

这个流中的大部分信息与前面的实验相同。

我们在分组1到分组3中看到了打开连接的三次握手。

分组10到分组13显示的则是连接的终止。

我们看到分组10既是一个带有FIN标志的请求终止连接的分组,又是一个最后1080个字节的(序号是3921—5000)的重传。

TCP将应用程序写入合并到一个字节流中。

它并不会尝试维持原有应用程序写人的边界值。

我们注意到TCP并不会在单个分组中传送1000字节的应用程序写入。

前1000个字节会在分组4种被发送,而分组5则包含了1460个字节的数据-----一些来自第二个缓冲区,而另一些来自第三个缓冲区。

分组7中含有1460个字节而分组8中则包含剩余的1080个字节。

(5000-0=1080)我们注意到实际报告上的秒是从初始化连接的分组1开始到关闭连接的分组10结束。

分组11—13未必要计入接收端应用程序的时间内,因为一旦接收到第一个FIN,TCP层便马上发送一个关闭连接的信号。

分组11—13只可能由每台计算机操作系统得TCP层后台传输。

如果我们注意到第一个包含数据的分组4和最后一个分组8之间的时间,我们就大约计算出和由UDP接收端所报告的秒相同的时间。

这样的话,增加TCP传输时间的主要原因就是分组10中的重传。

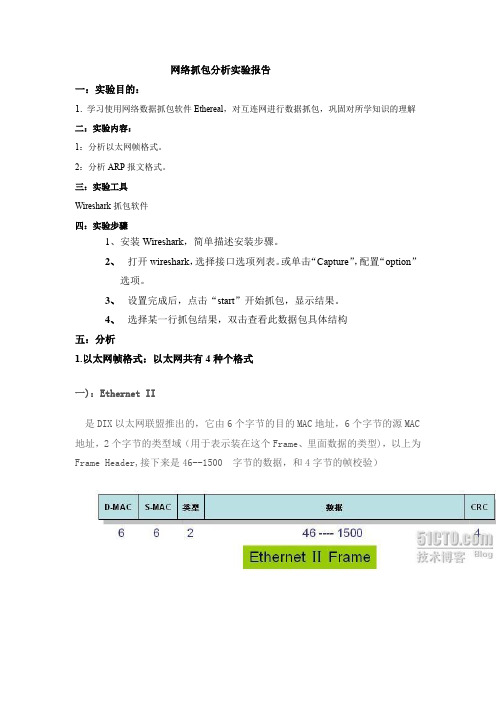

抓包分析(以太网帧 ARP)

网络抓包分析实验报告一:实验目的:1.学习使用网络数据抓包软件Ethereal,对互连网进行数据抓包,巩固对所学知识的理解二:实验内容:1:分析以太网帧格式。

2:分析ARP报文格式。

三:实验工具Wireshark抓包软件四:实验步骤1、安装Wireshark,简单描述安装步骤。

2、打开wireshark,选择接口选项列表。

或单击“Capture”,配置“option”选项。

3、设置完成后,点击“start”开始抓包,显示结果。

4、选择某一行抓包结果,双击查看此数据包具体结构五:分析1.以太网帧格式:以太网共有4种个格式一):Ethernet II是DIX以太网联盟推出的,它由6个字节的目的MAC地址,6个字节的源MAC 地址,2个字节的类型域(用于表示装在这个Frame、里面数据的类型),以上为Frame Header,接下来是46--1500 字节的数据,和4字节的帧校验)二):Novell Ethernet它的帧头与Ethernet有所不同其中EthernetII帧头中的类型域变成了长度域,后面接着的两个字节为0xFFFF用于标示这个帧是Novell Ether类型的Frame,由于前面的0xFFFF站掉了两个字节所以数据域缩小为44-1498个字节,帧校验不变。

三):IEEE 802.3/802.2802.3的Frame Header和Ethernet II的帧头有所不同,它把EthernetII类型域变成了长度域(与Novell Ethernet相同)。

其中又引入802.2协议(LLC)在802.3帧头后面添加了一个LLC首部,由DSAP(Destination Service Access Point) 1 byte,SSAP(Source SAP) 1 byte,一个控制域 1 byte! SAP用于表示帧的上层协议。

四):Ethernet SNAPEthernet SNAP Frame与802.3/802.2 Frame的最大区别是增加了一个5 Bytes的SNAP ID,其中前面3个byte通常与源mac地址的前三个bytes相同,为厂商代码!有时也可设为0。

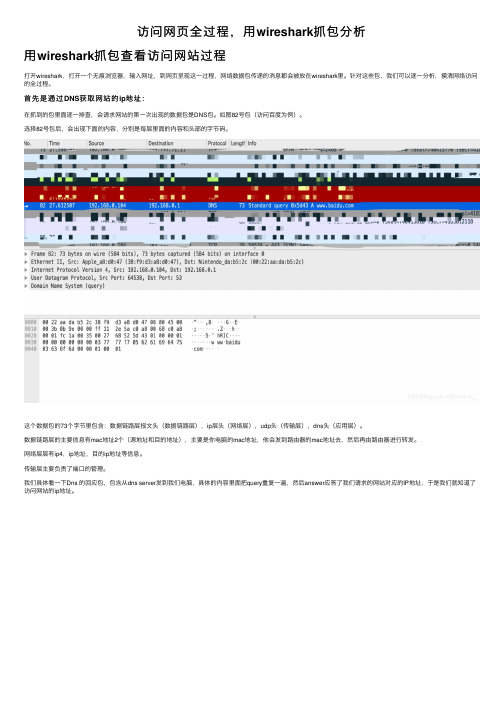

访问网页全过程,用wireshark抓包分析

访问⽹页全过程,⽤wireshark抓包分析⽤wireshark抓包查看访问⽹站过程打开wireshark,打开⼀个⽆痕浏览器,输⼊⽹址,到⽹页呈现这⼀过程,⽹络数据包传递的消息都会被放在wireshark⾥。

针对这些包,我们可以逐⼀分析,摸清⽹络访问的全过程。

⾸先是通过DNS获取⽹站的ip地址:在抓到的包⾥⾯逐⼀排查,会请求⽹站的第⼀次出现的数据包是DNS包。

如图82号包(访问百度为例)。

选择82号包后,会出现下⾯的内容,分别是每层⾥⾯的内容和头部的字节码。

这个数据包的73个字节⾥包含:数据链路层报⽂头(数据链路层),ip层头(⽹络层),udp头(传输层),dns头(应⽤层)。

数据链路层的主要信息有mac地址2个(源地址和⽬的地址),主要是你电脑的mac地址,他会发到路由器的mac地址去,然后再由路由器进⾏转发。

⽹络层层有ip4,ip地址,⽬的ip地址等信息。

传输层主要负责了端⼝的管理。

我们具体看⼀下Dns 的回应包,包含从dns server发到我们电脑,具体的内容⾥⾯把query重复⼀遍,然后answer应答了我们请求的⽹站对应的IP地址,于是我们就知道了访问⽹站的ip地址。

接着我们过滤⼀下IP地址,下⼀个包就是TCP开始三次握⼿的包了。

打开看下⾯各层的信息数据链路层依然是发给路由器:⽹络层是发给百度的ip,传输层把端⼝对应了起来具体看tcp层:第⼀个请求包内容:百度回应的包:第三次确认包也是类似:到这就完成了三次握⼿,就可以开始通信了。

http协议就开始互相发送数据包。

最后的四次挥⼿也是⼀样的,可能会存在长连接的情况,要等⼀段时间服务器才会主动断开连接,翻到最下⾯应该就能看到了。

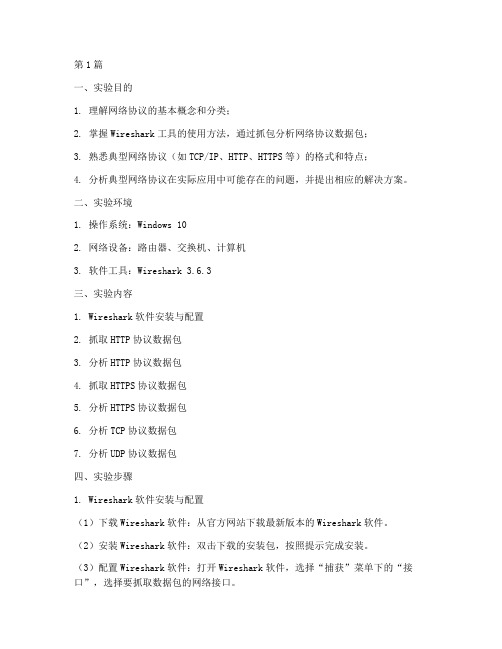

典型协议分析实验报告(3篇)

第1篇一、实验目的1. 理解网络协议的基本概念和分类;2. 掌握Wireshark工具的使用方法,通过抓包分析网络协议数据包;3. 熟悉典型网络协议(如TCP/IP、HTTP、HTTPS等)的格式和特点;4. 分析典型网络协议在实际应用中可能存在的问题,并提出相应的解决方案。

二、实验环境1. 操作系统:Windows 102. 网络设备:路由器、交换机、计算机3. 软件工具:Wireshark 3.6.3三、实验内容1. Wireshark软件安装与配置2. 抓取HTTP协议数据包3. 分析HTTP协议数据包4. 抓取HTTPS协议数据包5. 分析HTTPS协议数据包6. 分析TCP协议数据包7. 分析UDP协议数据包四、实验步骤1. Wireshark软件安装与配置(1)下载Wireshark软件:从官方网站下载最新版本的Wireshark软件。

(2)安装Wireshark软件:双击下载的安装包,按照提示完成安装。

(3)配置Wireshark软件:打开Wireshark软件,选择“捕获”菜单下的“接口”,选择要抓取数据包的网络接口。

2. 抓取HTTP协议数据包(1)访问网页:在浏览器中输入一个网页地址,如。

(2)启动Wireshark抓包:在Wireshark中选择“捕获”菜单下的“开始”。

(3)观察HTTP协议数据包:在Wireshark的“显示过滤器”中输入“http”,查看抓取到的HTTP协议数据包。

3. 分析HTTP协议数据包(1)数据包结构:分析HTTP协议数据包的各个字段,如请求行、响应行、头部、主体等。

(2)请求与响应:观察HTTP请求与响应之间的关系,了解HTTP协议的工作流程。

4. 抓取HTTPS协议数据包(1)访问HTTPS网页:在浏览器中输入一个HTTPS网页地址,如https://。

(2)启动Wireshark抓包:在Wireshark中选择“捕获”菜单下的“开始”。

(3)观察HTTPS协议数据包:在Wireshark的“显示过滤器”中输入“ssl”,查看抓取到的HTTPS协议数据包。

Wireshark抓包分析POP3和SMTP协议

Wireshark抓包分析POP3和SMTP协议一、实验目的1.初步掌握Wireshark的使用方法,熟悉抓包流程;2.通过对Wireshark抓包实例进行分析,加强对POP3协议和SMTP协议的理解;3.培养动手实践能力和自主学习自主探究的精神。

二、实验要求利用Wireshark软件抓包,得到邮箱登录的信息和发送邮件的信息,并根据所抓包对POP3协议和SMTP协议进行分析。

三、实验环境1.—Windows 8专业版2.系统环境:3.邮件接收:Foxmail 6正式版四、Wireshark:实验过程(一)邮箱登录及邮件接收过程(POP3协议)1.POP3协议简介[1]POP3(Post Office Protocol 3)即邮局协议的第3个版本,它是规定个人计算机如何连接到互联网上的邮箱服务器进行收发邮件的协议。

它是因特网电子邮件的第一个离线协议标准,POP3协议允许用户从服务器上把邮件存储到本机主机上,同时根据客户端的操作删除或保存在邮箱服务器上的邮件。

而POP3服务器则是遵循POP3协议的接收邮件服务器,用来接收电子邮件的。

POP3协议是TCP/IP协议族中的一员,由RFC1939 定义。

本协议主要用于支持使用客户端远程管理在服务器上的电子邮件。

2.实验过程(1)准备工作—申请一个126邮箱安装并配置Foxmail,将接收和发送邮件的服务器分别设置为POP3服务器和SMTP服务器在安装好的Foxmail上添加申请到的126邮箱账户添加后的邮箱信息(2)打开Wireshark软件,选择正在联网的网卡,开始抓包。

(3)打开Foxmail,选择邮箱账号登录,点击左上角收取,邮箱开始连接服务器。

,(4)关闭Foxmail,Wireshark停止抓包,找到包的位置,可以发现账号和密码都被找出来了。

3.分析过程通过查找资料可知,主机向POP3服务器发送的命令采用命令行形式,用ASCII码表示。

服务器响应是由一个单独的命令行组成或多个命令行组成,响应第一行以ASCII文本+OK或-ERR(OK指成功,-ERR指失败)指出相应的操作状态是成功还是失败。

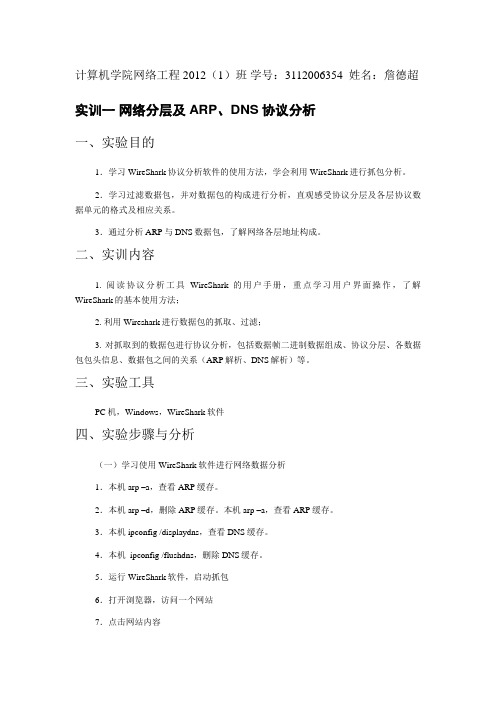

实训一 用WireShark抓包并分析ARP与DNS协议

计算机学院网络工程2012(1)班学号:3112006354 姓名:詹德超实训一网络分层及ARP、DNS协议分析一、实验目的1.学习WireShark协议分析软件的使用方法,学会利用WireShark进行抓包分析。

2.学习过滤数据包,并对数据包的构成进行分析,直观感受协议分层及各层协议数据单元的格式及相应关系。

3.通过分析ARP与DNS数据包,了解网络各层地址构成。

二、实训内容1. 阅读协议分析工具WireShark的用户手册,重点学习用户界面操作,了解WireShark的基本使用方法;2. 利用Wireshark进行数据包的抓取、过滤;3. 对抓取到的数据包进行协议分析,包括数据帧二进制数据组成、协议分层、各数据包包头信息、数据包之间的关系(ARP解析、DNS解析)等。

三、实验工具PC机,Windows,WireShark软件四、实验步骤与分析(一)学习使用WireShark软件进行网络数据分析1.本机arp –a,查看ARP缓存。

2.本机 arp –d,删除ARP缓存。

本机arp –a,查看ARP缓存。

3.本机ipconfig /displaydns,查看DNS缓存。

4.本机 ipconfig /flushdns,删除DNS缓存。

5.运行WireShark软件,启动抓包6.打开浏览器,访问一个网站7.点击网站内容8.停止抓包9.本机ipconfig /displaydns,查看DNS缓存。

10.填写下列表格:要求:透彻理解协议分层及各层的地址的内容和意义;理解数据包的数据及其组成。

(二) DNS实验1. 对所抓包设置过滤条件为:“dns”2.找到有你访问网站URL的DNS请求包和应答包3.分析DNS请求包要求:理解该请求包的功能;理解该数据包如何从源端传输到目的端。

4.分析DNS应答包5.选中上述DNS应答包,清除过滤,检查接下来的数据包有没有从上述应答包所告知的IP地址的访问,是什么类型的访问,请截图并分析。

报文抓取的实验报告(3篇)

第1篇一、实验背景随着互联网的快速发展,网络通信数据量呈爆炸式增长,报文抓取技术在网络安全、网络监控、数据分析和数据挖掘等领域具有广泛的应用。

报文抓取技术可以从网络中捕获和解析数据包,提取出有用的信息。

本实验旨在通过报文抓取技术,实现网络数据包的捕获、解析和展示。

二、实验目的1. 熟悉报文抓取的基本原理和流程。

2. 掌握使用Wireshark等工具进行报文抓取的方法。

3. 能够对抓取到的报文进行解析和分析。

4. 提高网络监控、数据分析和数据挖掘等方面的能力。

三、实验环境1. 操作系统:Windows 102. 抓包工具:Wireshark3. 网络设备:路由器、交换机、计算机4. 网络连接:有线网络或无线网络四、实验步骤1. 安装Wireshark(1)从Wireshark官方网站下载最新版本的Wireshark安装包。

(2)按照安装向导完成Wireshark的安装。

2. 配置网络环境(1)将计算机连接到网络设备,确保网络连接正常。

(2)在Wireshark中,选择合适的网络接口进行抓包。

3. 抓取报文(1)在Wireshark界面中,点击“Capture”菜单,选择“Options”。

(2)在“Capture Filters”选项卡中,设置合适的过滤条件,如协议类型、端口号等。

(3)点击“Start”按钮开始抓包,观察网络数据包的传输情况。

4. 解析报文(1)在Wireshark界面中,找到需要分析的报文。

(2)展开报文结构,查看报文头部和负载部的信息。

(3)分析报文的协议类型、源地址、目的地址、端口号等关键信息。

5. 分析报文(1)根据实验需求,对抓取到的报文进行分析,如流量分析、协议分析、安全分析等。

(2)记录分析结果,为后续实验提供参考。

五、实验结果与分析1. 抓取到的报文包括HTTP、FTP、TCP、UDP等协议类型的数据包。

2. 通过分析HTTP协议的报文,发现大部分数据包为网页访问请求,目的地址为网页服务器。

Wireshark抓包实验说明

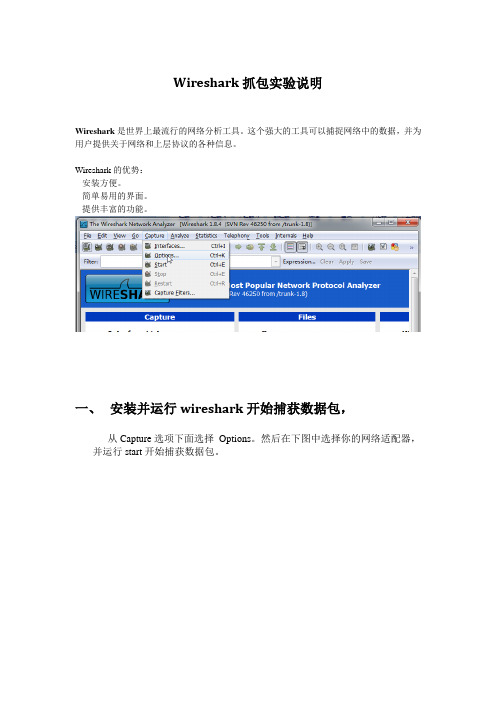

Wireshark抓包实验说明Wireshark是世界上最流行的网络分析工具。

这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息。

Wireshark的优势:- 安装方便。

- 简单易用的界面。

- 提供丰富的功能。

一、安装并运行wireshark开始捕获数据包,从Capture选项下面选择Options。

然后在下图中选择你的网络适配器,并运行start开始捕获数据包。

二:wireshark查看软件说明在下图中,第一列是捕获数据的编号;第二列是捕获数据的相对时间,从开始捕获算为0.000秒;第三列是源地址,第四列是目的地址;第五列是所涉及的协议类型。

图中窗体共分为三部分,最上面的部分显示每个数据包的摘要信息,中间部分显示每个数据包的详细信息,最下面的部分显示数据包中的实际数据,以十六进制表示。

三:过滤器的使用在下图中,可以选择Expression菜单中的选项过滤,只保留需要查看的信息。

例如只查看以本机192.168.0.102作为主机接受和发送的数据包,就在Expression中选中IPv4里面的ip.host, 还可以同时选中某个Relation关系,并填入过滤值。

如果同学们熟悉了表达式的填写,也可以直接在Filter框中手动输入表达式:ip.host == 192.168.0.102 (本机的IP)然后点击Apply 按钮就可以查看本机的所有包了。

如果你想再缩小查看范围,还可以输入成:ip.host == 192.168.0.102 and ip.host == 192.168.0.101 这就是把两台主机同时限定。

其他表达式同学们可以自己尝试使用。

四:ICMP数据报在上述已经过滤好的情况下,可以再命令行中输入ping某台主机的命令,然后在下图中可以看到最新的活动数据,即ICMP数据包。

也可以直接在filter中输入icmp相关的过滤表达式,单击“start”按钮开始网络数据包捕获。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Wireshark抓包分析实验

若惜年

一、实验目的:

1.学习安装使用wireshark软件,能在电脑上抓包。

2.对抓出包进行分析,分析得到的报文,并与学习到的知识相互印证。

二、实验内容:

使用抓包软件抓取HTTP协议通信的网络数据和DNS通信的网络数据,分析对应的

HTTP、TCP、IP协议和DNS、UDP、IP协议。

三、实验正文:

IP报文分析:

从图中可以看出:

IP报文版本号为:IPV4

首部长度为:20 bytes

数据包长度为:40

标识符:0xd74b

标志:0x02

比特偏移:0

寿命:48

上层协议:TCP

首部校验和:0x5c12

源IP地址为:119.75.222.18

目的IP为:192.168.1.108

UDP:

从图中可以看出:

源端口号:1891

目的端口号:8000

udp报文长度为:28

检验和:0x58d7

数据长度:20 bytes

UDP协议是一种无需建立连接的协议,它的报文格式很简单。当主机中的DNS

应用程序想要惊醒一次查询时,它构造一个DNS查询报文段并把它给UDP,不

需要UDP之间握手,UDP为报文加上首部字段,将报文段交给网络层。

TCP:

第一次握手:

从图中看出:

源端口号:56770

目的端口号:80

序列号为:0

首部长为: 32 bytes

SYN为1表示建立连接成功

当fin为1时表示删除连接。

第二次握手:

从图中看出:

源端口号是:80

目的端口号为:56770

序列号为:0

ack为:1

Acknowledgement为1表示包含确认的报文

Syn为1表示建立连接。

第三次握手:

从图中看出:

源端口:56770

目的端口:80

序列号为:1

ACK为:1

首部长为:20bytes

Acknowledgement为1表示包含确认的报文

所以,看出来这是TCP连接成功了

Tcp是因特网运输层的面向连接的可靠的运输协议,在一个应用进程可以开

始向另一个应用进程发送数据前,这两个进程必须先握手,即它们必须相互发送

预备文段,建立确保传输的参数。

http:

发送报文:

GET/HTTP/1.1:是请求一个页面文件

HOST:是请求的主机名

Connection:持续连接

Accept: 收到的文件

User-Agent : 浏览器的类型

Accept-encoding: gzip ,deflate ,sdch限制回应中可以接受的内容编码值,指示附

加内容的解码方式为gzip ,deflate ,sdch 。

Accept-language :申请的语言种类是中文

响应报文:

HTTP/1.1 200 OK: 表示http1.1版请求成功

Server: 表示报文是nginx服务器产生的

Date: 表示服务器产生并发送报文的时间和日期

Content type: 表示文件类型是plain,charset是字符集

Content length:表示发送的字节数

Connection:持久连接

Dns:

DNS使用的是UDP协议

Question 1 Answers RRs 2: 发出一个问题,收到2个RRS

Queries: 使用递归查询得到百度的地址

Answers: 得到了两个应答,每个应答包括:

Name: 主机查询域名

Type : 类别代码

Class: 地址

Time to live: 生存时间

Date length: 数据长度

Primary name: 首要域名服务器

四、实验总结:

在实验中,我发现UDP大部分被DNS协议使用,TCP被http使用。UDP简单发送方便,

但是不可靠,TCP相对麻烦一些,但是可靠,在不同的地方使用不同的协议,可以使我们的

交流方便可靠而又快捷。通过这次课程设计,也使我对课堂的知识有了更加深刻的理解,只

有自己动手操作了,才能更加直观的了解这些协议的不同。纸上学到的终究是不如自己动手

操作记得深刻,也不如这样的理解透彻,动手后有更加直观的认识和理解。这样的课程设计

可以让我们学到很多东西,是非常有意义且有趣的课程设计。