实验三 网络数据的捕获与分析

实验三网络数据包的捕获与分析

实验三 网络数据包的捕获与分析一、实验目的和要求通过本次实验,了解sniffer 的基本作用,并能通过sniffer 对指定的网络行为所产生的数据包进行抓取,并分析所抓取的数据包。

二、实验内容A :1、首先打开sniffer 软件,对所要监听的网卡进行选择2、选择网卡按确定后,进入sniffer 工作主界面,对主界面上的操作按钮加以熟悉。

B :设置捕获条件进行抓包基本的捕获条件有两种:1、链路层捕获,按源MAC 和目的MAC 地址进行捕获,输入方式为十六进制连续输入,如:00E0FC123456。

2、IP 层捕获,按源IP 和目的IP 进行捕获。

输入方式为点间隔方式,如:10.107.1.1。

如果选择IP 层捕获条件则ARP 等报文将被过滤掉。

链任意捕获条件编辑协议捕获编辑缓冲区编辑基本捕获条件路层捕获IP 层捕获数据流方向链路层捕获地址条件高级捕获条件在“Advance ”页面下,你可以编辑你的协议捕获条件,如图:选择要捕获的协议捕获帧长度条件错误帧是否捕获保存过滤规则条件高级捕获条件编辑图在协议选择树中你可以选择你需要捕获的协议条件,如果什么都不选,则表示忽略该条件,捕获所有协议。

在捕获帧长度条件下,你可以捕获,等于、小于、大于某个值的报文。

在错误帧是否捕获栏,你可以选择当网络上有如下错误时是否捕获。

在保存过滤规则条件按钮“Profiles”,你可以将你当前设置的过滤规则,进行保存,在捕获主面板中,你可以选择你保存的捕获条件。

C:捕获报文的察看:Sniffer软件提供了强大的分析能力和解码功能。

如下图所示,对于捕获的报文提供了一个Expert专家分析系统进行分析,还有解码选项及图形和表格的统计信息。

专家分析系统专家分析系统捕获报文的图形分析捕获报文的其他统计信息专家分析专家分分析系统提供了一个只能的分析平台,对网络上的流量进行了一些分析对于分析出的诊断结果可以查看在线帮助获得。

在下图中显示出在网络中WINS查询失败的次数及TCP重传的次数统计等内容,可以方便了解网络中高层协议出现故障的可能点。

计算机网络原理(双语)-网络协议数据捕获及分析

计算机网络原理(双语)-网络协议数据捕获及分析一、实验内容(1)掌握基本的数据包捕获方法;(2)能够针对捕获的协议数据包进行有效的分析和验证;(3)使用具体的抓包分析工具(建议:wireshark)对某应用层的网络通信协议进行抓包分析(建议HTTP);(4)出具具体的实验过程,并形成相应的实验报告。

二、工具简介经老师推荐及搜索引擎查询了解到,Wireshark是一款最流行和强大的开源数据包抓包与分析工具,没有之一。

曾一度超越Metasploit、Nessus、Aircrack-ng等强悍工具。

该软件在网络安全与取证分析中起到了很大作用,作为一款网络数据嗅探与协议分析器,已经成为网络运行管理、网络故障诊断、网络应用开发与调试的必用工具。

可以截取各种网络封包,显示网络封包的详细信息。

可以截取各种网络分组,显示网络封包的详细信息。

另外对于获取到的包,Wireshark只能查看封包、而不能修改和转发封包,并且wireshark是开源软件,可以放心使用,是数据包分析的一大利器。

三、实验过程1、TCP通讯的捕捉与分析:(1)编写,调试TCP服务器与客户端作为实验环境。

(2)运行RawCap.exe进入RawCap.exe 的文件夹,在目录框输入cmd ,点击回车,进入命令窗口输入命令RawCap.exe 192.168.81.1 TCPdump.pcap ,点击回车后开始抓取数据包。

(3)运行程序,记录运行结果。

要先运行服务器程序在运行客户端程序。

(4)结束程序并且ctrl+c停止 RawCap.exe,查看抓取结果。

(此时RawCap.exe的同级目录下多出TCPdump.pcap文件)(5)使用wireshark打开文件TCPdump.pcap,分析RawCap.exe扑捉到client-server的全部通讯数据。

1)查看Tcp流中的应用层数据在Wireshark的的“分析”->“追踪流”->“UDP流”,就会出现下面的窗口,窗口显示的就是客户机与服务器通讯的内容,内容出现的顺序同他们在网络中出现的顺序一致。

arp,ip,icmp协议数据包捕获分析实验报告数据

arp,ip,icmp协议数据包捕获分析实验报告数据篇一:网络协议分析实验报告实验报告课程名称计算机网络实验名称网络协议分析系别专业班级指导教师学号姓名实验成绩一、实验目的掌握常用的抓包软件,了解ARP、ICMP、IP、TCP、UDP 协议的结构。

二、实验环境1.虚拟机(VMWare或Microsoft Virtual PC)、Windows XX Server。

客户机A客户机B2.实验室局域网,WindowsXP三、实验学时2学时,必做实验。

四、实验内容注意:若是实验环境1,则配置客户机A的IP地址:/24,X为学生座号;另一台客户机B的IP地址:(X+100)。

在客户机A上安装EtherPeek(或者sniffer pro)协议分析软件。

若是实验环境2则根据当前主机A的地址,找一台当前在线主机B完成。

1、从客户机A ping客户机B ,利用EtherPeek(或者sniffer pro)协议分析软件抓包,分析ARP 协议;2、从客户机A ping客户机B,利用EtherPeek(或者sniffer pro)协议分析软件抓包,分析icmp协议和ip协议;3、客户机A上访问,利用E(转载于: 小龙文档网:arp,ip,icmp协议数据包捕获分析实验报告数据)therPeek(或者sniffer pro)协议分析软件抓包,分析TCP和UDP 协议;五、实验步骤和截图(并填表)1、分析arp协议,填写下表12、分析icmp协议和ip协议,分别填写下表表一:ICMP报文分析233、分析TCP和UDP 协议,分别填写下表4表二: UDP 协议 5篇二:网络层协议数据的捕获实验报告篇三:实验报告4-网络层协议数据的捕获实验报告。

计算机网络技术与实验——数据包的捕获与分析

计算机⽹络技术与实验——数据包的捕获与分析计算机⽹络技术与实验——数据包的捕获与分析1. 实验介绍本次实验的⽬的在于学习WinPcap的使⽤⽅法,利⽤它捕获以太⽹中的数据包并进⾏简单的解析,最终使⽤MFC画界⾯,展⽰捕获后解析出来的信息。

2. 使⽤WinPcap + MFC进⾏数据包的捕获与分析2.1 WinPcap简单介绍WinPcap是⼀个开源的数据包捕获体系结构,它的主要功能是进⾏数据包捕获和⽹络分析。

它包括了内核级别的包过滤、低层次的动态链接库(packet.dll)、⾼级别系统⽆关的函数库(wpcap.dll)等。

在编写程序之前我们先按以下步骤配置好WinPcap的开发环境。

下载WinPcap并安装打开VS2015,新建->项⽬->MFC应⽤程序(基于对话框,经典菜单)在项⽬上,右键->属性⼯具->属性->项⽬和解决⽅案-> VC++⽬录->包含⽂件->添加WinPcap开发包中的Include⽬录⼯具->属性->项⽬和解决⽅案-> VC++⽬录->库⽂件->添加WinPcap开发包中的lib⽬录项⽬->项⽬属性->配置属性->预处理定义->添加WPCAP和HAVE_REMOTE项⽬->项⽬属性->配置属性->连接器->命令⾏->附加选项框中加⼊wpcap.lib在程序中要加⼊pcap.h头⽂件#include pcap.h2.2 WinPcap程序设计思路使⽤WinPcap捕获数据包⼀般有三个步骤:获取设备列表打开⽹络适配器在打开的⽹络适配器上捕获⽹络数据包2.2.1 获取设备列表在开发以WinPcap为基础的应⽤程序时,第⼀步要求的就是获取⽹络接⼝设备(⽹卡)列表。

这可以调⽤WinPcap提供的pcap_findalldevs_ex()函数,该函数原型如下:int pcap_findalldevs_ex(char * source; //指定从哪⼉获取⽹络接⼝列表struct pcap_rmauth auth; //⽤于验证,由于是本机,置为NULLpcap_if_t ** alldevs; //当该函数成功返回时,alldevs指向获取的列表数组的第⼀个//列表中每⼀个元素都是⼀个pcap_if_t结构char * errbuf //错误信息缓冲区);在上⾯注释中提到的pcap_if_t结构定义如下:struct pcap_if{struct pcap_if *next; //指向链表中下⼀个元素char *name; //代表WinPcap为该⽹络接⼝卡分配的名字char *description; //代表WinPcap对该⽹络接⼝卡的描述struct pcap_addr* addresses; //addresses指向的链表中包含了这块⽹卡的所有IP地址u_int flags; //标识这块⽹卡是不是回送⽹卡}2.2.2 打开⽹卡在获取设备列表之后,可以选择感兴趣的⽹卡打开并对其上的⽹络流量进⾏监听。

计算机网络数据包的获取与分析实验报告

课程设计报告数据包的获取与分析学院:专业班级:学生姓名:学号:指导教师:成绩:2011 年 12 月1. 设计任务使用抓包软件抓取网络传输中的数据包,并对所抓取的数据包进行分析,在这里我使用的抓包软件是“锐捷”,使用“锐捷”抓包软件对邮件发送过程中所产生的数据包进行抓取,并从所抓取的数据包中筛选出邮件发送所产生的包,对其进行数据分析,包括数据包所属协议、作用以及首部字段和数据内容(具有相同功能的数据包只分析一次)。

并且需要截图做详细说明。

2. 操作步骤首先打开“锐捷”抓包软件,匿名登录上该软件。

从IE浏览器中打开163邮箱的登陆界面。

从一登陆上的界面点击开始按钮,开始捕捉网络中的数据包。

登陆163邮箱,编辑所要发送的邮件,编辑完成后,点击发送。

发送完成后,关闭邮箱。

查看并分析抓包软件所抓取的数据包。

3. 数据包分析3.1图3.1.1为我的主机的网络配置。

图3.1.1 计算机IP配置3.2 捕获到的数据包分析3.2.1 IP数据报的格式IP数据报的格式,在网络中要对I数据经行封装,在网络中要发送一个数据要对其进行封装。

3.2.1 IP数据包格式还需要地址解析协议ARP,如果主机A要向主机B发送IP数据报是如果高速缓存中没有主机B的IP地址,ARP进程在本局域网上广播发送一个ARP请求分组,主机B在ARP请求分组中看的自己的IP地址,就想主机A发送ARP响应分组,主机A收到主机B的响应分组后,就在ARP高速缓存中写入主机B的IP地址到MAC地址的映射。

图3.2.2为邮件发送过程中所发送的ARP请求。

3.2.2 ARP会话树3.2.3 ARP协议结构树由图3.2.3可见,该ARP 硬件类型 0001 协议类型 0800 硬件长度 6 协议长度 4 操作码 1 源物理地址8c-89-a5-fb-15 源IP地址10.10.20.102 目标物理地址还未知3.2.2在网络层封装层IP数据包在网络层封装层IP数据包,数据链路层把网络层交下来的IP数据报添加首部和尾部封装成帧,并把封装好的帧发送给目的主机的数据链路层,对方的数据链路层收到的帧无差错,则从收到的帧中提取出IP数据报上交给上面的网络层,否则丢弃这个帧。

网络信息收集实验报告

实验名称:网络信息收集实验时间:2021年X月X日实验地点:XX大学图书馆实验目的:1. 掌握网络信息收集的基本方法与技巧。

2. 提高信息检索与筛选的能力。

3. 了解网络信息资源的分布与利用。

实验内容:一、实验背景随着互联网的快速发展,网络信息资源日益丰富,但同时也存在着信息泛滥、虚假信息、有害信息等问题。

为了提高信息收集的效率和质量,本实验旨在通过实际操作,学习网络信息收集的方法与技巧。

二、实验步骤1. 确定信息需求在开始收集信息之前,首先要明确信息需求。

本实验以“网络信息安全”为主题,旨在了解网络信息安全的相关知识、技术与发展趋势。

2. 选择信息收集途径根据信息需求,选择合适的网络信息收集途径。

本实验主要采用以下途径:(1)搜索引擎:使用百度、谷歌等搜索引擎,输入关键词,检索相关信息。

(2)专业网站:访问相关领域的专业网站,获取权威、准确的信息。

(3)社交媒体:关注行业人士、专家的微博、微信公众号等,获取最新动态。

(4)学术数据库:利用CNKI、万方等学术数据库,查阅相关论文、报告。

3. 信息收集与筛选(1)信息收集:根据所选途径,进行信息收集。

本实验共收集到约100篇与网络信息安全相关的文章、报告、新闻等。

(2)信息筛选:对收集到的信息进行筛选,剔除无关、虚假、过时的信息。

最终筛选出约30篇有价值的信息。

4. 信息整理与分析(1)信息整理:将筛选出的信息按照主题、时间、来源等进行分类整理。

(2)信息分析:对整理后的信息进行分析,总结网络信息安全的主要问题、技术手段和发展趋势。

三、实验结果与分析1. 网络信息安全问题通过信息收集与筛选,发现当前网络信息安全问题主要集中在以下几个方面:(1)个人信息泄露:黑客攻击、病毒、木马等手段导致大量个人信息泄露。

(2)网络诈骗:利用网络平台进行诈骗活动,侵害他人利益。

(3)网络谣言:虚假信息传播,扰乱社会秩序。

2. 网络安全技术针对网络信息安全问题,以下技术手段被广泛应用:(1)加密技术:保护数据传输过程中的安全性。

数据包捕获实验实验报告

我们在语言,界面,协议方面都充分考虑到了其可扩展性。所以,要在这个版本的基 础上开发新的版本相对来说还是不难的。这样可以很好的复用现在的代码。 5. 操作方便

实验报告

学生姓名:

学 号:

一、实验室名称:软件实验室

二、实验项目名称:数据包捕获实验

三、SnifferFox 工作原理:

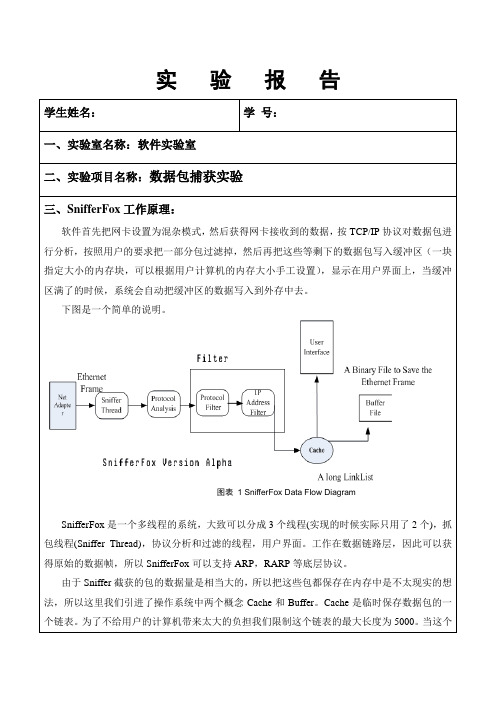

软件首先把网卡设置为混杂模式,然后获得网卡接收到的数据,按 TCP/IP 协议对数据包进 行分析,按照用户的要求把一部分包过滤掉,然后再把这些等剩下的数据包写入缓冲区(一块 指定大小的内存块,可以根据用户计算机的内存大小手工设置),显示在用户界面上,当缓冲 区满了的时候,系统会自动把缓冲区的数据写入到外存中去。

报告评分:

指导教师签字:

下图是一个简单的说明。

图表 1 SnifferFox Data Flow Diagram

SnifferFox 是一个多线程的系统,大致可以分成 3 个线程(实现的时候实际只用了 2 个),抓 包线程(Sniffer Thread),协议分析和过滤的线程,用户界面。工作在数据链路层,因此可以获 得原始的数据帧,所以 SnifferFox 可以支持 ARP,RARP 等底层协议。

这是我们考虑得比较多的一个问题,我们在尽量地让系统的操作方式符合人们的习惯, 使得用户觉得它方便好用。 6. 支持了比较多的协议

以太网中,SnifferFox 分析了 TCP/IP 族的几乎应用层以下的所有协议,应用层的协议 能够识别 112 个。

网络数据捕获及分析实验报告

广西民族大学网络数据捕获及分析实验报告学院:信息科学与工程学院班级 10网络姓名郭璇学号 110263100129 实验日期 2012年10月19日指导老师周卫实验名称网络数据捕获及分析实验报告一、实验目的1、通过捕获网络通信数据,使学生能够真实地观察到传输层(TCP)和应用层(HTTP)协议的数据,对计算机网络数据传输有感性的认识。

2、通过对捕获的数据的分析,巩固学生对这些协议制定的规则以及工作的机制理解,从而对计算机网络数据传输有初步的认识,以便为之后通信协议设计以及通信软件设计打下良好的基础。

二、协议理论TCP:1、Transmission Control Protocol 传输控制协议TCP是一种面向连接(连接导向)的、可靠的、基于字节流的运输层(Transport layer)通信协议,由IETF的RFC 793说明(specified)。

在简化的计算机网络OSI模型中,它完成第四层传输层所指定的功能,UDP是同一层内另一个重要的传输协议。

2、TCP所提供服务的主要特点:(1)面向连接的传输;(2)端到端的通信;(3)高可靠性,确保传输数据的正确性,不出现丢失或乱序;(4)全双工方式传输;(5)采用字节流方式,即以字节为单位传输字节序列;(6)紧急数据传送功能。

3、TCP连接的建立与终止TCP连接的建立:TCP协议通过三个报文段完成连接的建立,这个过程称为三次握手(three-way handshake),过程如下图所示。

TCP连接的终止:建立一个连接需要三次握手,而终止一个连接要经过四次握手,这是由TCP的半关闭(half-close)造成的。

具体过程如下图所示。

4、服务流程TCP协议提供的是可靠的、面向连接的传输控制协议,即在传输数据前要先建立逻辑连接,然后再传输数据,最后释放连接3个过程。

TCP提供端到端、全双工通信;采用字节流方式,如果字节流太长,将其分段;提供紧急数据传送功能。

TCPIP协议分析_实验3_分析IPv4和IPv6数据包

《TCP/IP协议分析》实验报告实验序号:3 实验项目名称:分析IPv4和IPv6 数据包20网工学号姓名专业、班实验地点指导教师实验时间2022-9-14 一、实验目的及要求,步骤和结果动手项目3-1:使用Wireshark软件查看IPv4数据包首部所需时间: 20 分钟。

项目目标:学习使用Wireshark软件查看IPv4数据包的首部。

过程描述:本项目介绍如何捕获网络上的一个数据包,选择一个特定的数据包,查看该数据包的IPv4首部。

你可以捕获自己的数据进行分析,或启动Wireshark 软件,打开从本书配套网站上下载的文件IPv4Fields.pcap,直接跳到第(8)步。

(1)启动Wireshark软件(单击“开始”,指向“所有程序”,然后单击Wireshark。

也可以单击“开始”,在“运行”对话框中输入"Wireshark", 然后单击“确定”按钮)。

(2)单击Capture菜单,然后单击Interfaces 菜单项,出现Capture Interfaces 窗口。

(3)可能会显示有多个网卡,选定一个在Packets栏显示了实时数据包的网卡,然后单击Start 按钮,出现Capturing窗口。

(4)打开一个命令提示符窗口(单击“开始”按钮,在“运行”对话框中输入cmd,然后单击“确定”按钮)。

(5) ping 本地网络中的计算机IPv4地址。

(6)在命令提示符窗口中输入exit命令并按Enter键,关闭命令提示符窗口。

(7)在Wireshark软件中,单击菜单栏上的Capture,然后单击Stop (或者单击工具栏上的Stop 图标)。

(8)在数据包列表面板(上部面板)中选择一个TCP数据包(9)在数据包详细内容面板(中部面板),展开Internet Protocol Version4, 如图所示。

(10)查看Version和Header lenght字段的值。

(11)展开Differentiated Services Field, 查看Total Length和ldentification字段的值,然后再收起它。

网络数据包捕获及分析.

1西安电子科技大学计算机应用陕西7100712平鲁区职业中学山西036000网络数据包捕获及分析卢建华1蒋明1陈淑芳2摘要:网络数据包捕获及分析主要实现了对网络上的数据包进行捕获及分析。

包捕获功能模块主要是利用原始套接字对网络层的数据进行抓包。

在包分析功能模块,根据报文协议的格式,把抓到的包进行解析,从而得到网络层和传输层协议的报头内容。

关键词:包捕获;套接字;网络协议0引言目前,网络上的数据流量与日俱增,随之而来的网络安全问题也日渐重要。

无论是实现防火墙,NAT 还是VPN,首先就是获得网络数据包,在此基础上才能进行下一步的工作。

因此研究数据包捕获及分析技术具有极其重要的意义。

本文介绍了利用RAW SOCKET 进行网络数据包捕获的原理,并且开发了一个程序模型来探讨捕获数据包实现的方法。

1原理1.1数据收发以太网是基于广播方式传送数据的,也就是说,通常在同一个网段的所有网络接口都可以访问在物理媒体上传输的所有数据,而每一个网络接口都对应惟一的硬件地址,即网卡MAC 地址。

正常情况下,一个网络接口应该只响应两种数据帧:①与自己硬件地址相匹配的数据帧;②向所有计算机的广播数据帧。

在实际系统中由网卡来完成数据的收发。

网卡接收到传来的数据,网卡内的程序接收数据帧的目的MAC 地址,然后根据网卡驱动程序设置的接收模式判断:认为应该接收,就在接收后产生中断信号通知CPU;认为不该接收就丢掉不管。

CPU 得到中断信号产生中断,操作系统就根据网卡驱动程序设置的网卡中断程序地址调用驱动程序接收数据。

驱动程序接收数据后,放入信号堆栈让操作系统处理。

对于网卡来说一般有4种接收模式:①广播方式:该模式下的网卡能够接收网络中的广播信息。

②组播方式:该模式下的网卡能够接收组播数据。

③直接方式:该模式下只有目的网卡才能接收数据。

④混杂模式:该模式下的网卡能够接收一切通过它的数据。

所以要想实现对网络的数据进行获取分析,首先应该把网卡设置成混杂模式。

计算机网络报文捕获解析实验报告

求是学院实验报告实验名称报文捕获解析课程名称计算机网络姓名李勇成绩学号 082013010014 教师游子毅日期 2010-12-17 地点信息楼1031 实验目的掌握Sniffer 的用法,了解报文的发送过程2 实验环境 (软件、硬件及条件)系统:Microsoft windows xp professional 版本2002 service pack 3 软件:Sniffer3 实验方法1、认识Sniffer安装好Sniffer 软件后运行,出现捕捕获开始捕获暂停捕获停止获停止并查看捕获查看捕获条件编辑选择捕获条件。

当我们在运行处输入我们要访问的地址比如:那么我们就要对它进行捕获并分析那么我们要先运行Sniffer 软件,点击开始按钮,那么该软件就对我们的输入命令进行捕获分析,当然我们用的是中文版的,它就会出现这样的窗口在图的下方有很多的按钮,我们找到有一个为解码的按钮点击它就可以出现,当出现这样的的窗口时,我们要如何才知道这是我们发出去的东西呢?我们可以将窗口放大一点然后看看时间就行,只要我们保证我们在同一时间没有出现两个命令,那么就会出现上面的窗口,我们研究的是IP协议,所以我们就点击第一个那么就会出现下面的窗口:就是一个IP协议头,还有tcp协议头如:我们很清楚的就看到了,一个详细的分析,还有dic头如:但是我们只研究IP和TCP两个,所以其他的就不管,我们点击到IP 头里面的每一段代码都会有相应的二进制数对应,当然里面还有一个重要的协议ICMP协议,4 实验分析从上述的实验中我们知道我们如果要发送一个信息,首先我们的电脑会有一个请求发送到我们的区域服务器上,然后服务器在返回我们一个地址,我们的电脑就根据该地址再发送一个请求,知道返回我们要访问的地址,在做该试验前我们一定要设置好我们的软件,里面有一个定义过滤器设置,我们一定要设置好,“1”的地方填的是机器码,后面的是“任意的”那么我们在做实验时就更好的操作。

实验三 网络数据的捕获与分析

淮海工学院计算机工程学院实验报告书课程名:《计算机网络》题目:实验三网络数据包的捕获与分析班级:学号:姓名:实验三网络数据包的捕获与分析一、实验目的和要求通过本次实验,了解协议编辑器及协议分析器的作用,并能通过对网络层协议数据包的编辑、发送、捕获、分析,掌握数据封装的格式和方法,能对捕获的数据包分析其数据链路层和网络层的首部。

二、实验内容1、利用协议编辑器编辑ARP协议数据包,并使用协议分析器捕获并分析之;2、利用协议编辑器编辑ICMP协议数据包,并使用协议分析器捕获并分析之;三、主要实验仪器及材料装有Windows 2003系统的计算机,局域网,协议编辑器软件和协议分析器软件。

四、实验步骤(需要抓图说明实验过程)(一)ARP协议数据包的编辑与捕获1、打开协议编辑器,编辑ARP协议数据包(先扫描主机,然后按需要设置协议类型(数据链路层首部)、源MAC地址、源IP地址、目的IP地址,并校验数据是否正确)2、打开协议分析器。

设置过滤条件,开启捕获报文。

3、返回协议编辑器发送一定数量的数据包;4、在协议分析其中停止捕获报文,并查看所捕获的报文。

(二)ICMP协议数据包的编辑与捕获1、打开协议编辑器,编辑ICMP协议数据包(先扫描主机,然后按需要设置协议类型(数据链路层首部和网络层首部分别设置)、源MAC地址、源IP地址、目的IP 地址、目的MAC地址,ICMP首部校验和、总长度,IP首部校验和,并校验数据是否正确)2、打开协议分析器。

设置过滤条件,开启捕获报文。

3、返回协议编辑器发送一定数量的数据包;4、在协议分析其中停止捕获报文,并查看所捕获的报文。

五、实验结果分析分别对ARP协议和ICMP协议所编辑的数据包和所捕获的数据包进行分析。

要求:对捕获的报文分析其数据链路层首部和网络层首部内容,并与所编辑的报文做比较。

六、实验小结。

实验三和四_网络报文格式分析和捕获[1]

![实验三和四_网络报文格式分析和捕获[1]](https://img.taocdn.com/s3/m/6d02c6d8951ea76e58fafab069dc5022abea464a.png)

实验三和四_网络报文格式分析和捕获[1]实验三网络报文格式分析一、实验目的:1、学习sniffer程序(IRIS)的使用方法,掌握如何分析特定类型的报文格式。

2、熟悉各种网络报文格式的组成和结构。

3、熟悉各种协议的通信交互过程。

二、实验步骤1、利用IRIS打开附录文件htm1.cap和htm2.cap,利用Capture分析各种网络报文(MAC、IPv4、TCP)的首部格式和上下报文之间的关系。

(1)分析MAC帧的首部格式,特别注意上下报文之间MAC地址字段的变化。

(2)分析IP数据报首部格式,特别注意上下报文之间IP地址字段和标识字段的变化。

(3)分析TCP报文段的首部格式(图1),特别注意上下报文之间端口字段、序号字段、确认号字段和窗口字段的变化;通过TCP首部中的控制比特,了解相应比特的应用环境,分析TCP连接的建立(图2),释放和拒绝过程。

2、利用IRIS打开附录文件htm3.cap,利用Decode分析报文的明文内容。

关闭本地计算机上的所用网络应用,运行IRIS捕获所用类型的报文。

IRISIris的最大特点,在你安装完成之后,只需简单的点一下界面上一个按钮就可以开始Sniffing抓包了!Iris的安装文件也不到5M,安装下来才占用10多M。

对比Sniffer Pro 这些而言可谓苗条身材。

实验四网络报文捕获一、实验目的:1.学习sniffer程序(IRIS)的使用方法,掌握如何从正在运行的网络中捕获特定类型的所需报文。

2.熟悉各种网络报文格式的组成和结构。

3.熟悉各种协议的通信交互过程。

二、实验步骤1.熟悉Filters的对话框Edit filter settings的配置功能,以便有目的捕获特定类型的所需报文。

2.捕获任何主机发出的Ethernet 802.3格式的帧(帧的长度字段<=1500)和DIX Ethernet V2(即Ethernet II)格式的帧(帧的长度字段>1500, 帧的长度字段实际上是类型字段)。

网络数据包的捕获与分析大学学位论文

网络数据包的捕获与分析王行(陕西理工学院数学与计算机科学学院网络工程专业1101班,陕西汉中 723003)指导教师:贾伟【摘要】网络数据包的捕获对于网络安全有着巨大的作用,为我们更好的分析网络中的数据流提供了帮助。

本论文是基于Windows下开发一个网络监听工具,侧重点在于实现网络数据包的捕获,然后分析并显示捕获到的数据包信息这部分功能的实现,如分析:IP首部协议类型、源IP、目的IP和端口号等。

采用的是Winpcap(Windows Packet Capture)来实现的抓包功能。

通过VC++6.0中MFC编程实现通过一个完整界面来控制调用Winpcap中的函数来实现对网卡信息的捕获和循环捕获数据包,然后通过预先对于IP、TCP、UDP等数据包的定义和TCP/IP等协议来解析其中包含的内容并返回显示捕获到数据包的信息,当然也可以保存捕获到的数据包到指定地点以便进一步分析。

【关键词】Winpcap;数据包;捕获;分析The Capture and Analysis of Network Data PacketsWang Hang(Grade 11,Class 1, Major Network Engineering, Scho ol of Mathematics andComputer Science Dept, Shaanxi University of Technology, Hanzhong 723003, Shaanxi)Tutor: Jia WeiAbstract: The capture of network data packets plays an important part in network security, which is helpful for our better analysis of network data flow.This paper is about a network monitoring tool based on Windows system, which emphasizes particularly on realizing the capture and analysis of network data packets and then displays them. Take analysis as an example, it will check the type of the IP protocol, the source address of IP, the destination address of IP and the port e the Winpcap(Windows Packet Capture)to capture of data packets. In MFC programming of VC++6.0, the capture of network data packets can be realized via the invoking and control of the functions through a full control panel, and then the analysis of IP ,TCP,UDP and TCP/IP will be done before they are displayed. Certainly the information captured can be saved to the appointed destination in order to go through an advanced analysis.Key words:Winpcap;Data Packets;Capture;Analysis目录引言 (1)1概述 (2)1.1课题背景 (2)1.2国内外研究现状 (2)1.3课题研究的意义 (2)1.4课题研究的内容 (2)2相关知识介绍 (3)2.1TCP/IP协议简介 (3)2.1.1什么是 TCP/IP (3)2.1.2TCP/IP整体构架概述 (3)2.1.3TCP/IP中的协议 (3)2.2W IN P CAP开发技术详解 (5)2.2.1Winpcap介绍 (5)2.2.2Winpcap 的组成 (6)2.2.3Winpcap 数据结构 (7)2.2.4Winpcap 函数 (7)3系统设计方案及功能描述 (9)3.1系统设计方案 (9)3.2系统功能描述 (9)4系统编码实现 (11)4.1网络数据包捕获模块的实现 (11)4.1.1网络数据包捕获程序的编写过程 (11)4.1.2在程序中用到的WinPcap内核函数详细介绍 (12)4.1.3网络数据包捕获的应用 (13)4.2网络数据包分析模块的实现 (14)4.2.1网络数据包分析模块主要建立的类 (14)4.2.2IP协议分析类的设计 (14)4.2.3TCP协议分析类的设计 (15)4.2.4UDP协议分析类的设计 (17)4.2.5系统中变量函数的设计 (17)4.3主界面构造 (17)5软件测试 (19)总结 (21)参考文献 (22)致谢 (23)科技外文文献 (24)外文文献翻译 (36)附录A:软件开发源代码 (47)附录B:软件使用说明书 (65)引言随着网络技术的不断发展,通过网络将人与人的距离拉近,因此网络为来自世界各地不同的人、团体、机构构建了一个网络村。

计算机网络(实验三:数据包结构分析)

《计算机网络》课程实验报告实验三:数据包结构分析写出捕获的数据包格式。

1.打开软件。

选择网络配适器。

(如此处选择无线网络连接ip : 10.99.45.90 )2.设置捕捉过滤器,并新建一个自定义规则filter 1。

苫杆HRPICMPFTPARP/RiRPFCMPH□□□PTTF1±IITTF5L SHrcodcastCIFSD卜CPIPMulTirfictNeiDIOSI u cPtPrfSkBSMTPTO□□口□□口口□「□□Lit高謳过淖器名学Filter 1吨江;y iBjatKUH!!店冋□ £□09wQl单為口▼0▼ils址Is 2T血:靖口[S 2▼触2GBW団协议规则协段j--*4-'--Jj厲-芒Ethernet II Ethernet Type [I任豁口qH刚肖4. 停止抓包后协议统计信息 JSS H1P 0 □ 0主二握匕ui 黑 DN& HP ARP/RARP [CMP Hrcoi^cci st CIFS □ □□□□□□ □ □□□□DHCP IP Mukira^t 「□□□□□□□□ □□□□□□□□POPS PPPdE SMB SMTP TCP 了亘冈创函0 3.点击右下角开始按钮,开始抓包,一段时间后停止。

M " J> >11>1 :玄直 W 4屛宀《<申Top 10远程IF地址统计n葢冋思考题2: (6分)得分: 写出实验过程并分析实验结果。

实验中选择http协议进行分析,涵盖了TCP, IP,数据链路层MAC帧等。

1. 选择一个数据包2. 双击打开查看该数据包3. 以太网MAC 帧1) 格式6 6 2 46-1500 4 II 的地址源地址|封装协议类型 效据 FCSHA. 1^102)数据包分析结果3)说明:4. IP 协议氐I 玄两 -lit ■比hPEbt TilE 直』厂 -T •v WFJ !& J •一 -r *r "-"w ■■ ■ ^av - *w wi4:43;rS :M^7ta .KlJU^ETrriUcTl [t r J O E ZB 口n ::a-=ez-5ET II I?T 4I协议类型:08000网际协议(IP )5c>j^cc 11 i!TF -凶特眄傑僅:書F imst : :Pet 址g 】.2)数据包分析结果3) 说明版本:4指ipv4,长度5*4=20字节服务:00未使用标识:数据分片和重组时使用标志:前三bit 010,最后一个数据片,传输过程中不能分片生存时间:最多经过64个路由上层协议:6 TCP协议5. TCP协议1) 格式2)数据包分析结果3)说明标志位(010000 ): URG=0紧急指针无效ACK=1确认信号有效PSH=0不立即响应RST=0 TCP连接没有问题SYN=0建立连接FIN=0关闭连接校验和:校验范围:伪首部+首部+数据紧急指针:0,URG=0无效6. HTTP协议1)格式面向文本的。

计算机网络实验数据包捕获与分析

计算机网络实验实验名称:实验二数据包捕获与分析辅导员意见:辅导员成绩签名信息与通信学院电子信息工程作者:学号:05实验日期:2010年12月 14 日一、实验目的二、实验设备连接在局域网的并且安装有Ethereal/Wireshark软件的微机计算机三、实验要求实验前认真预习TCP/IP协议内容,尤其应认真理解WINDOWS网络相关原理;在进行实验时应该注意爱护仪器,按照实验指导的要求的内容和步骤完成实验,尤其应注意认真观察实验结果,作好记录;试验完成后应认真写实验报告。

四、实验原理五、实验过程及结果1、捕获一个数据包,并对其中的一个IP数据包进行分析。

捕获了这个数据报:分析其数据如下:由以上的信息可以分析IP数据报的各项内容:数据报的版本号是:4报头标长是:20 bytes服务类型:0x00 (DSCP 0x00: Default; ECN: 0x00)0000 00.. = Differentiated Services Codepoint: Default (0x00) .... ..0. = ECN-Capable Transport (ECT): 0.... ...0 = ECN-CE: 0总长度:48标识:0x8f09 (36617)标志:0x02 (Don't Fragment)0... .... = Reserved bit: Not set.1.. .... = Don't fragment: Set..0. .... = More fragments: Not set片偏移:0生存时间:128协议:TCP (6)源IP地址: ()目的IP地址: ()选项:(8 bytes)Maximum segment size: 1460 bytesNOPNOPTCP SACK Permitted Option: True2、捕获一个数据包,并对其中的一个TCP报文进行分析。

网络数据包的捕获和分析

示界面 。 其次 , 是设置 网卡的模式。 该系统是利用套接字来捕获

数据包 , 先要创建原始套接字 , 原始套接字进 行初始 化, 对 并把

根 据 研 究 方 向的 不 同 , 据 的 获 取 有 不 同 的 方 法 。 数 据 获 它 绑 定 在 本 地 网 卡 , 置 套 接 字 和 网 卡 的模 式 。然后 , 捕获 数 数 设 是 调 从 取 最 主 要 的类 型 有 两 种 : 过 数 据 链 路 层 获 取 和 通 过 网 络 层 获 据 包 。启 动 接 收 线 程 , 用 函数 获 取 消 息线 程 , 中 取 得 线 程 通

通 过 原 始套 接 字 可 以获 取 IM 、C 、D 等 数 据 包 。 CPTPUP

三、 网络 数 据 包 捕获 的系 统 方 案 设 计

的I P协议 中“ 协议 ” 段的值在组 合框 中选择 不同的协议 , 字 并

把该协 议的解析 结果显示在控 件 中。该 系统能够解析 四种协

议, I 即 P协 议 、C 协 议 、D TP U P协 议 和 I ̄ CI 议 。 P协

储 在 缓 冲 存 储 器 中 , 后 通 过 分 析 模 块 对 它 进 行 分 析 , 到 网 中定义 协议相关的结构和 宏,声明一个线程 函数为友员函数 , 然 得 设定 显 络层 和 传 输 层 协 议 的报 头 内容 。网络 数 据 包 捕 获 程 序 依赖 于 一 它负责监听网络 数据报。接下来对 对话框进 行初始化,

有 数 据 , 一 个 网 络 接 口都 有 一 个 唯 一 的 硬 件 地 址 , 是 网 卡 能。 每 就 在包捕获 的具体实现之前, 首先是设置网卡的模式 。 主要包 的 M C地址 。在 正常 的情 况下 , 个 网络 接 口应 该 只 响应 两种 括 : A 一 创建 原始 套接字 ; 设置 I P头操作选 项 , 中 f a 其 lg设置 为

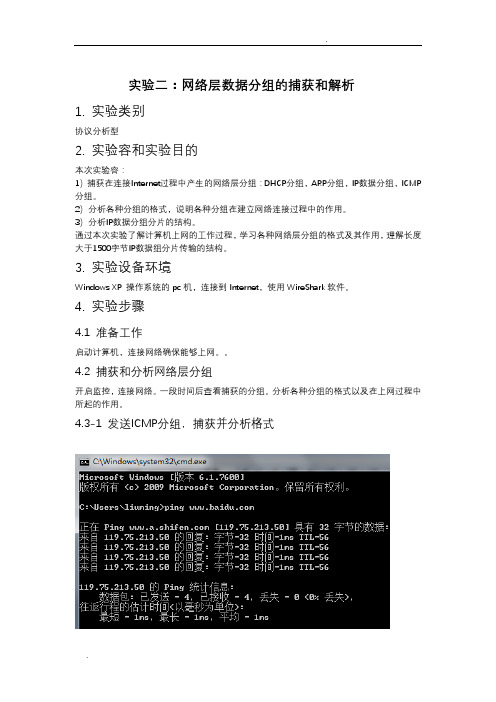

网络层数据分组的捕获和解析

.. 实验二:网络层数据分组的捕获和解析1. 实验类别协议分析型2. 实验容和实验目的本次实验容:1)捕获在连接Internet过程中产生的网络层分组:DHCP分组,ARP分组,IP数据分组,ICMP 分组。

2)分析各种分组的格式,说明各种分组在建立网络连接过程中的作用。

3)分析IP数据分组分片的结构。

通过本次实验了解计算机上网的工作过程,学习各种网络层分组的格式及其作用,理解长度大于1500字节IP数据组分片传输的结构。

3. 实验设备环境Windows XP 操作系统的pc机,连接到Internet,使用WireShark软件。

4. 实验步骤4.1 准备工作启动计算机,连接网络确保能够上网。

4.2 捕获和分析网络层分组开启监控,连接网络。

一段时间后查看捕获的分组。

分析各种分组的格式以及在上网过程中所起的作用。

4.3-1 发送ICMP分组,捕获并分析格式ICMP是(Internet Control Message Protocol)Internet控制报文协议。

它是TCP/IP协议族的一个子协议,用于在IP主机、路由器之间传递控制消息。

控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。

这些控制消息虽然并不传输用户数据,但是对于用户数据的传递起着重要的作用。

0100为协议类型:4.0101为首部长度:5*4=20字节00000000为服务类型。

00000000 00111100 为总长度:60(20个头部,40个数据)00001000 10101101为标识:0*08ad(2221)000为标志位MF=0 DF=000000 00000000为片偏移:offest=010000000 为生存时间:12800000001为协议:ICMP(1)00000000 00000000 为首部校验和:001110110 11100101 100000010 00010110为源地址:128.229.130.2201110111 01001011 11010101 00110011为目标地址:119.75.213.5100001000为ICMP报文的类型:800000000为code:001001100 11001101 为校验和:0x4ccd其后面的32为与ICMP的类型有关在后面的为数据部分。

网络层数据分组的捕获和解析

网络层数据分组的捕获和解析Last updated on the afternoon of January 3, 2021实验二:网络层数据分组的捕获和解析1. 实验类别协议分析型2. 实验内容和实验目的本次实验内容:1)捕获在连接Internet过程中产生的网络层分组:DHCP分组,ARP分组,IP数据分组,ICMP分组。

2)分析各种分组的格式,说明各种分组在建立网络连接过程中的作用。

3)分析IP数据分组分片的结构。

通过本次实验了解计算机上网的工作过程,学习各种网络层分组的格式及其作用,理解长度大于1500字节IP数据组分片传输的结构。

3. 实验设备环境Windows XP 操作系统的pc机,连接到Internet,使用WireShark软件。

4. 实验步骤准备工作启动计算机,连接网络确保能够上网。

捕获和分析网络层分组开启监控,连接网络。

一段时间后查看捕获的分组。

分析各种分组的格式以及在上网过程中所起的作用。

发送ICMP分组,捕获并分析格式ICMP是(Internet Control Message Protocol)Internet控制报文协议。

它是的一个子协议,用于在IP主机、器之间传递控制消息。

控制消息是指网络通不通、主机是否可达、路由是否可用等网络本身的消息。

这些控制消息虽然并不传输用户数据,但是对于用户数据的传递起着重要的作用。

0100为协议类型:4.0101为首部长度:5*4=20字节00000000为服务类型。

00000000 00111100 为总长度:60(20个头部,40个数据)为标识:0*08ad(2221)000为标志位 MF=0 DF=000000 00000000为片偏移:offest=0为生存时间:12800000001为协议:ICMP(1)00000000 00000000 为首部校验和:0为源地址:为目标地址:00001000为ICMP报文的类型:800000000为code:0为校验和:0x4ccd其后面的32为与ICMP的类型有关在后面的为数据部分。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

装有Windows 2003系统的计算机,局域网,协议编辑器软件和 协议分析器软件。 四、实验步骤(需要抓图说明实验过程) (一)ARP协议数据包的编辑与捕获 1、打开协议编辑器,编辑ARP协议数据包(先扫描主机,然后按需 要设置协议类型(数据链路层首部)、源MAC地址、源IP地址、目 的IP地址,并校验数据是否正确)

淮海工学院 计算机工程学院

实验报告书

分析

课 程 名: 《计算机网络》 题 目: 实验三 网络数据包的捕获与

班 级: 学 号: 姓 名:

评语:

成绩:

指导教师: 批阅时间: 年 月 日

实验三 网络数据包的捕获与分析

一、实验目的和要求 通过本次实验,了解协议编辑器及协议分析器的作用,并能

通过对网络层协议数据包的编辑、发送、捕获、分析,掌握数据 封装的格式和方法,能对捕获的数据包分析其数据链路层和网络 层的首部。 二、实验内容

2、打开协议分析器。设置过滤条件,开启捕获报文。 3、返回协议编辑器发送一定数量的数据包;

4据包的编辑与捕获 1、打开协议编辑器,编辑ICMP协议数据包(先扫描主机,然后按 需要设置协议类型(数据链路层首部和网络层首部分别设置)、源 MAC地址、源IP地址、目的IP地址、目的MAC地址,ICMP首部校验 和、总长度,IP首部校验和,并校验数据是否正确)

2、打开协议分析器。设置过滤条件,开启捕获报文。 3、返回协议编辑器发送一定数量的数据包;

4、在协议分析其中停止捕获报文,并查看所捕获的报文。

五、实验结果分析 分别对ARP协议和ICMP协议所编辑的数据包和所捕获的数据包进行分 析。 要求:对捕获的报文分析其数据链路层首部和网络层首部内容,并与所 编辑的报文做比较。 六、实验小结