DES加密解密matlab实现

Matlab技术在网络安全中的应用指南

Matlab技术在网络安全中的应用指南近年来,随着互联网的飞速发展,网络安全问题越发凸显。

黑客攻击、信息泄露、恶意软件等威胁频繁出现,给个人和组织带来了巨大的风险和损失。

在这样的背景下,利用先进的技术手段来保障网络安全变得尤为重要。

而Matlab作为一款强大的工程与科学计算软件,其在网络安全领域的应用潜力不容忽视。

本文将针对Matlab技术在网络安全中的应用进行探讨,并逐步指引读者了解如何利用Matlab技术来防范网络安全威胁。

一、网络流量分析与入侵检测网络流量分析是提供网络安全的一个重要手段。

通过对网络流量的监控与分析,可以及时发现潜在的黑客攻击行为,减少信息泄露的风险。

在这方面,Matlab具备了丰富的功能和库,可以处理海量的网络流量数据,并进行实时监控和分析。

利用Matlab的网络分析工具包,可以对数据包进行更细致的解析与模拟。

可以提取出源目标IP地址、端口号、传输协议等信息,并进行深入的分析。

在发现异常流量时,可以结合统计分析和机器学习算法进行入侵检测,快速判定是否存在攻击行为。

二、密码学与加密算法设计在网络通信中,加密是保障信息安全的基本方式之一。

设计安全可靠的加密算法是网络安全中的一项重要任务。

Matlab提供了丰富的密码学工具箱,可以用于解决基本的加密与解密问题。

Matlab不仅可以用于传统的对称加密算法(如AES、DES等)的实现,还可以用于基于公钥的非对称加密算法(如RSA、椭圆曲线加密)的设计与实现。

对于网络安全人员而言,Matlab提供了一种方便快捷的方式,可以进行加密算法的原型开发、效率测试和算法优化。

三、威胁情报与情报融合分析在网络安全领域,威胁情报起着至关重要的作用。

通过对已知攻击行为、黑客组织、恶意软件等的情报分析,可以及时掌握最新的网络威胁动态,为网络防御提供有效支持。

Matlab可以用于威胁情报的解析、存储与分析。

可以利用Matlab的矩阵计算和数据挖掘功能,对威胁源进行建模和分析,并基于历史情报数据进行预测和趋势分析。

利用Matlab进行数据加密和信息安全的技术实现

利用Matlab进行数据加密和信息安全的技术实现概述:信息安全在当今数字化时代变得尤为重要。

随着数据量的不断增长和传输方式的多样化,保护数据安全成为了一项紧迫的任务。

数据加密是信息安全的基础,有效地使用Matlab进行数据加密和信息安全技术的实现成为了许多研究者和工程师的不懈追求。

本文将深入探讨利用Matlab实现数据加密和信息安全的技术。

一、数据加密基础1.1 什么是数据加密数据加密是一种将明文转化为密文的过程,通过使用一定的算法和密钥来隐藏数据的真实含义以保证其保密性。

1.2 数据加密的目的数据加密的主要目的是确保数据的完整性、保密性和可靠性,以防止未经授权的访问和数据泄露。

1.3 传统加密算法常用的对称加密算法包括DES、AES等,而常用的非对称加密算法则有RSA、DSA等。

二、Matlab在数据加密中的应用2.1 数据加密函数Matlab提供了一系列用于数据加密的函数,例如randi、bitxor等。

使用这些函数,我们可以自由地实现各种加密算法。

2.2 对称加密算法的实现DES是一种常见的对称加密算法,它可以通过Matlab实现。

我们可以使用Matlab提供的位运算函数bitxor来实现DES算法中的异或操作,还可以利用bitshift函数进行左移和右移操作。

2.3 非对称加密算法的实现RSA是一种常见的非对称加密算法,可以通过Matlab进行实现。

Matlab提供了大整数运算的函数,可以方便地实现RSA算法中的大整数加法、大整数乘法等操作。

此外,利用Matlab的控制语句,我们可以实现RSA算法中的循环、选择等结构。

三、信息安全的其他技术3.1 数字签名技术数字签名技术是一种确保数据完整性和真实性的方法。

Matlab提供了哈希函数来实现数字签名的生成和验证。

3.2 数据压缩和加密的结合数据压缩可以大幅减小数据的体积,方便传输和存储。

Matlab提供了用于压缩的函数,例如zlib、gzip等。

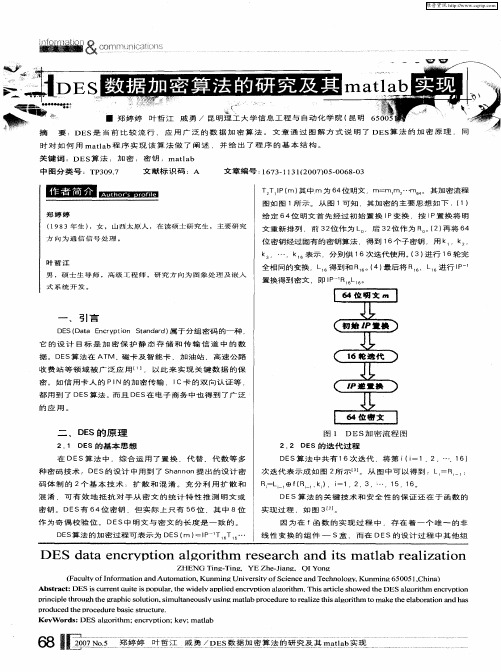

DES数据加密算法的研究及其matlab实现

p i i et r rncpl h ou ̄at e ̄ a hi ol ion i ula eo l usnK a lb r e r o r a iet i Ko ih om a et a h e p c s ut ,sm t n usy i m ta p oc du e t e lz sal rt m t k h elbor i n a d s r ; h e ato n ha

Abs r t t ac :D ES sc r nt i ur e t s p qui i opul r t i l a led e r pt o l ort m . i r i l ho e t ES l ort m n v i n e a , h w de y pp i nc v i n a g ih e Th s a tc e s w d he D a K ih e cr pto

叶 哲 江 男 ,硕 士 生 导 师 , 高 级 工 程 师 , 研 究 方 向 为 图 象 处 理 及 嵌 入

式系统开发 。

全 相 同 的 变 换 ,L 。 到 和 R 得 置 换 得 到 密 文 , 即 I —R P lL e

一

、

引言

DE D t E cy to S a d r 属 于 分 组 密 码 的 一 种 , S( a a n r p /n t n ad) 它 的设 计 目标 是 加 密 保 护 静 态 存 储 和 传 输 信 道 中 的 数 据 。DE S算 法 在 ATM、磁 卡 及 智 能 卡 、 加 油 站 、 高 速 公 路 收 费 站 等 领 域 被 广 泛 应 用 【1 以 此 来 实 现 关 键 数 据 的 保 _, 密 。 如 信 用 卡 人 的 Pl N的 加 密 传 输 ,l c卡 的 双 向 认 证 等 , 都 用 到 了 DE S算 法 。而 且 DE S在 电 子 商 务 中也 得 到 了 广 泛

密码锁编程 matlab程序

密码锁编程 matlab程序密码锁编程 Matlab 程序引言概述:密码锁编程是一种常见的应用程序开发技术,它在现代生活中起到了重要的作用。

本文将介绍如何使用 Matlab 编程语言来开发一个密码锁程序。

通过这个程序,我们可以实现密码的输入、验证和控制等功能,以保护重要信息和财产的安全。

正文内容:1. 密码输入界面1.1 设计用户界面:使用 Matlab 的 GUI 工具箱,创建一个密码输入界面。

1.2 输入密码功能:通过文本框或按钮等控件,允许用户输入密码。

1.3 密码长度限制:设置密码的最小和最大长度,确保密码的安全性。

2. 密码验证功能2.1 密码加密算法:使用 Matlab 提供的加密函数,对用户输入的密码进行加密。

2.2 存储密码:将加密后的密码存储在数据库或文件中,以供后续验证使用。

2.3 密码比对:在用户再次输入密码时,对输入的密码与存储的密码进行比对,判断其是否一致。

3. 锁定与解锁功能3.1 密码错误次数限制:设置密码输入错误的次数限制,达到限制后锁定密码输入。

3.2 锁定时间设置:在密码输入错误次数达到限制后,设置一段时间的锁定时间,以防止暴力破解。

3.3 解锁方式:在锁定时间结束后,允许用户通过输入特定的解锁密码或通过其他验证方式解锁密码。

4. 安全性增强功能4.1 防止密码截获:使用 SSL/TLS 等安全协议,对密码传输过程进行加密,防止密码被截获。

4.2 强制密码更改:定期要求用户更改密码,以增加密码的安全性。

4.3 防止暴力破解:设置密码输入次数限制、锁定时间和复杂度要求,以防止暴力破解密码。

5. 扩展功能5.1 多用户支持:允许多个用户使用密码锁,每个用户拥有独立的密码和权限。

5.2 远程控制:通过网络连接,允许用户远程控制密码锁,进行密码的输入和验证。

5.3 日志记录:记录密码输入、验证和控制的日志,以便后续审计和追踪。

总结:通过本文的介绍,我们了解了如何使用 Matlab 编程语言开发一个密码锁程序。

在Matlab中使用图像加密和解密技术

在Matlab中使用图像加密和解密技术图像加密和解密技术是保护图像信息安全的重要手段之一。

在信息时代,随着图像的广泛应用,图像加密和解密技术的需求也日益增加。

Matlab作为一种常用的科学计算软件,提供了丰富的工具和函数,使得图像加密和解密变得更加便捷和高效。

一、图像加密技术的基本原理图像加密技术通过对图像进行转换和混淆操作,使得原始图像的信息变得不可读取,达到保护图像信息安全的目的。

常见的图像加密技术包括置乱、替换、混淆等方法。

1.置乱方法:通过对图像的像素点进行置换操作,改变像素点的位置,使得原始图像的信息难以被还原。

常见的置乱方法有置乱矩阵法、置乱像素法等。

2.替换方法:通过对图像的像素点进行替换操作,改变像素点的值,使得原始图像的信息无法被识别。

常见的替换方法有置乱像素法、置乱位值法等。

3.混淆方法:通过对图像的像素点进行逻辑运算、异或运算等操作,改变像素点的值,使得原始图像的信息无法被解读。

常见的混淆方法有异或混淆法、逻辑运算混淆法等。

二、图像加密的Matlab实现在Matlab中,图像加密和解密的实现通常可以借助于图像处理工具箱和编程语言的支持。

下面以置乱方法为例,介绍如何在Matlab中实现图像加密。

1.图像置乱:首先,需要读取待加密的图像文件,并将其转换为Matlab支持的矩阵格式。

可以使用imread函数读取图像文件,得到灰度图像矩阵。

然后,使用randperm函数生成一个随机的置乱矩阵,该矩阵用于置乱图像的像素点位置。

可以使用reshape函数将矩阵转换为一维数组,再将图像矩阵按照置乱矩阵进行置乱操作。

最后,使用imwrite函数将置乱后的图像矩阵写入新的图像文件中,完成图像置乱操作。

2.图像解密:与图像加密相反,图像解密需要使用与加密相对应的逆操作。

在这里,我们需要使用与置乱相反的矩阵,将置乱后的图像还原为原始图像。

首先,读取已经加密的图像文件,并将其转换为Matlab支持的矩阵格式。

使用MATLAB进行数据加密和解密

使用MATLAB进行数据加密和解密数据加密和解密是当今信息安全领域中非常重要的问题。

加密算法的设计和实现是确保数据在传输和存储过程中不被未经授权的人访问的一种关键手段。

在本文中,我们将探讨如何使用MATLAB进行数据加密和解密,并介绍一些常用的加密算法和技术。

一、数据加密的基本原理数据加密是通过将原始数据转化为不易被理解的形式,从而防止未经授权的人获取敏感信息。

加密过程主要包括两部分:加密算法和密钥。

加密算法是对原始数据进行数学计算和转换的一种方法。

常见的加密算法有对称加密算法和非对称加密算法。

对称加密算法使用相同的密钥进行加密和解密,加密和解密过程非常高效。

其中,最常用的对称加密算法是AES(Advanced Encryption Standard)算法。

AES算法在MATLAB中有相应的函数可供使用。

非对称加密算法使用两个密钥:公钥和私钥。

公钥用于加密数据,私钥用于解密数据。

公钥可以公开,而私钥需要保密。

RSA算法是一种常见的非对称加密算法,也可以在MATLAB中使用相应的函数实现。

密钥是在加密和解密过程中起到关键作用的参数。

密钥的选择和管理直接影响到加密算法的安全性。

为了确保数据的安全性,密钥应该是足够长的随机数。

同时,密钥的保管也是一个重要的问题,只有授权的人能够访问密钥。

二、使用MATLAB进行数据加密在MATLAB中,我们可以利用现有的加密算法和函数来对数据进行加密。

接下来,我们将使用AES算法来进行示范。

首先,需要准备一个密钥。

在MATLAB中,我们可以通过randi函数生成一个随机的密钥。

例如:```MATLABkey = randi([0 255], 1, 16);```生成了一个16字节长的随机密钥。

然后,我们可以使用AES算法对数据进行加密。

在MATLAB中,通过函数aesencrypt可以实现AES加密。

例如,假设我们要加密一个文本文件:```MATLABplaintext = fileread('plaintext.txt');ciphertext = aesencrypt(plaintext, key);```上述代码将plaintext.txt文件中的内容进行AES加密,并将加密后的结果存储在变量ciphertext中。

密码锁编程 matlab程序

一、背景介绍密码锁是一种常见的安全设备,通过输入密码来开启或关闭设备。

密码锁编程是指使用计算机编程语言对密码锁进行控制和设置。

MATLAB是一种功能强大的编程语言和工程软件,可以用来实现密码锁的编程。

二、密码锁编程的基本原理1. 密码输入与验证:用户通过键盘输入密码,程序接收并验证密码的正确性。

2. 开锁与关锁:当密码输入正确时,程序可以通过控制电子锁实现开锁操作;密码错误时,程序可以记录错误次数并进行报警。

3. 程序界面设计:可以通过MATLAB的图形界面设计工具创建用户友好的交互界面,提供输入密码和显示结果的功能。

三、密码锁编程的具体步骤1. 设置密码:首先需要设定一个初始密码,并将其储存在程序中。

2. 用户输入:程序需要接收用户输入的密码。

3. 验证密码:程序对用户输入的密码进行验证,判断是否与设定的初始密码一致。

4. 开锁与关锁:如果密码验证通过,程序可以通过控制电子锁实现开锁操作;如果密码错误,程序可以进行相应的处理。

5. 界面设计:通过MATLAB的图形界面设计工具创建交互界面,包括输入密码框、确认按钮和显示结果的部分。

四、密码锁编程的技术要点1. 数据处理:程序需要对用户输入的密码进行适当的加密和比对,确保密码的安全性。

2. 控制操作:程序需要调用相应的接口函数,实现对电子锁的控制和操作。

3. 用户交互:程序需要设计良好的用户界面,让用户能够方便地进行密码输入和了解操作结果。

五、密码锁编程的应用领域1. 家用密码锁:可以用MATLAB编程实现智能门锁、保险柜等设备的密码管理。

2. 商用密码锁:可以将MATLAB编程应用在银行保险柜、企业办公室等需要高安全性的场合。

3. 教育科研:密码锁编程也可以作为MATLAB编程教学和科研实验的一个具体应用案例。

六、密码锁编程的未来发展随着科技的不断发展和智能化水平的提高,密码锁编程也将在更广泛的领域得到应用。

随着物联网和大数据技术的兴起,密码锁编程还可以与其他领域的技术进行深度融合,实现更加智能、安全的密码管理系统。

DES加密解密

DES加密解密 同学在做Android安全短信⽅⾯的软件,对短信进⾏加密使⽤的⽅法就是DES,虽然以前上过密码编码学这门课,但是对DES的原理还是没太搞懂。

所以查阅资料对DES进⾏近⼀步的了解。

DES是数据加密标准的简称,是⼀种⽤56位密钥加密64位数据的⽅法。

DES的核⼼部件:1:初始置换和初始逆置换。

2:密钥控制下的⼗六轮迭代加密。

3:轮密钥⽣成。

具体的原理图如下所⽰:DES算法的⼊⼝参数有三个:Key、Data、Mode。

其中Key为8个字节共64位,是DES算法的⼯作密钥;Data也为8个字节64位,是要被加密或被解密的数据;Mode为DES的⼯作⽅式,有两种:加密或解密。

DES算法是这样⼯作的:如Mode为加密,则⽤Key 去把数据Data进⾏加密,⽣成Data的密码形式(64位)作为DES的输出结果;如Mode为解密,则⽤Key去把密码形式的数据Data解密,还原为Data的明码形式(64位)作为DES的输出结果。

在通信⽹络的两端,双⽅约定⼀致的Key,在通信的源点⽤Key对核⼼数据进⾏DES加密,然后以密码形式在公共通信⽹(如电话⽹)中传输到通信⽹络的终点,数据到达⽬的地后,⽤同样的Key对密码数据进⾏解密,便再现了明码形式的核⼼数据。

这样,便保证了核⼼数据(如PIN、MAC等)在公共通信⽹中传输的安全性和可靠性。

通过定期在通信⽹络的源端和⽬的端同时改⽤新的Key,便能更进⼀步提⾼数据的保密性,这正是现在⾦融交易⽹络的流⾏做法。

DES算法详述 DES算法把64位的明⽂输⼊块变为64位的密⽂输出块,它所使⽤的密钥也是64位,整个算法的主流程图如下:其功能是把输⼊的64位数据块按位重新组合,并把输出分为L0、R0两部分,每部分各长32位,其置换规则见下表:58,50,12,34,26,18,10,2,60,52,44,36,28,20,12,4, 62,54,46,38,30,22,14,6,64,56,48,40,32,24,16,8, 57,49,41,33,25,17, 9,1,59,51,43,35,27,19,11,3, 61,53,45,37,29,21,13,5,63,55,47,39,31,23,15,7, 即将输⼊的第58位换到第⼀位,第50位换到第2位,...,依此类推,最后⼀位是原来的第7位。

DES加密解密算法C语言代码实现

DES加密解密算法C语⾔代码实现代码:1 #include<stdio.h>2 #include<string.h>3 #include<stdlib.h>4/*------------------------5定义枚举型全局变量6------------------------*/7 typedef enum8 {9false = 0,10true = 111 } bool;1213// ⼗六轮⼦密钥14static bool SubKey[16][48]={0};1516/*---------------------*/17/*-------------------------------------------------------------18各种置换表19-------------------------------------------------------------*/20// IP置换表21const char IP_Table[64]={2258,50,42,34,26,18,10, 2,60,52,44,36,28,20,12, 4,2362,54,46,38,30,22,14, 6,64,56,48,40,32,24,16, 8,2457,49,41,33,25,17, 9, 1,59,51,43,35,27,19,11, 3,2561,53,45,37,29,21,13, 5,63,55,47,39,31,23,15, 726 };27// IP-1置换表28const char IPR_Table[64]={2940, 8,48,16,56,24,64,32,39, 7,47,15,55,23,63,31,3038, 6,46,14,54,22,62,30,37, 5,45,13,53,21,61,29,3136, 4,44,12,52,20,60,28,35, 3,43,11,51,19,59,27,3234, 2,42,10,50,18,58,26,33, 1,41, 9,49,17,57,2533 };3435// E扩展表36static char E_Table[48]={3732, 1, 2, 3, 4, 5, 4, 5, 6, 7, 8, 9,388, 9,10,11,12,13,12,13,14,15,16,17,3916,17,18,19,20,21,20,21,22,23,24,25,4024,25,26,27,28,29,28,29,30,31,32, 141 };42// PC1置换表43static char PC1_Table[56]={4457,49,41,33,25,17, 9, 1,58,50,42,34,26,18,4510, 2,59,51,43,35,27,19,11, 3,60,52,44,36,4663,55,47,39,31,23,15, 7,62,54,46,38,30,22,4714, 6,61,53,45,37,29,21,13, 5,28,20,12, 448 };4950// pc2表51static char PC2_Table[48]={5214,17,11,24, 1, 5, 3,28,15, 6,21,10,5323,19,12, 4,26, 8,16, 7,27,20,13, 2,5441,52,31,37,47,55,30,40,51,34,33,48,5544,49,39,56,34,53,46,42,50,36,29,3256 };57// 移位表58static char Move_Table[16]={591, 1, 2, 2, 2, 2, 2, 2, 1, 2, 2, 2, 2, 2, 2, 160 };61// S盒62static char S_Box[8][4][16]={63//S16414, 4,13, 1, 2,15,11, 8, 3,10, 6,12, 5, 9, 0, 7,650,15, 7, 4,14, 2,13, 1,10, 6,12,11, 9, 5, 3, 8,664, 1,14, 8,13, 6, 2,11,15,12, 9, 7, 3,10, 5, 0,6715,12, 8, 2, 4, 9, 1, 7, 5,11, 3,14,10, 0, 6,13,68//S26915, 1, 8,14, 6,11, 3, 4, 9, 7, 2,13,12, 0, 5,10,703,13, 4, 7,15, 2, 8,14,12, 0, 1,10, 6, 9,11, 5,710,14, 7,11,10, 4,13, 1, 5, 8,12, 6, 9, 3, 2,15,7213, 8,10, 1, 3,15, 4, 2,11, 6, 7,12, 0, 5,14, 9,73//S37410, 0, 9,14, 6, 3,15, 5, 1,13,12, 7,11, 4, 2, 8,7513, 7, 0, 9, 3, 4, 6,10, 2, 8, 5,14,12,11,15, 1,7613, 6, 4, 9, 8,15, 3, 0,11, 1, 2,12, 5,10,14, 7,771,10,13, 0, 6, 9, 8, 7, 4,15,14, 3,11, 5, 2,12,78//S4797,13,14, 3, 0, 6, 9,10, 1, 2, 8, 5,11,12, 4,15,8013, 8,11, 5, 6,15, 0, 3, 4, 7, 2,12, 1,10,14, 9,8110, 6, 9, 0,12,11, 7,13,15, 1, 3,14, 5, 2, 8, 4,823,15, 0, 6,10, 1,13, 8, 9, 4, 5,11,12, 7, 2,14,83//S5842,12, 4, 1, 7,10,11, 6, 8, 5, 3,15,13, 0,14, 9,8514,11, 2,12, 4, 7,13, 1, 5, 0,15,10, 3, 9, 8, 6,864, 2, 1,11,10,13, 7, 8,15, 9,12, 5, 6, 3, 0,14,8711, 8,12, 7, 1,14, 2,13, 6,15, 0, 9,10, 4, 5, 3,88//S68912, 1,10,15, 9, 2, 6, 8, 0,13, 3, 4,14, 7, 5,11,9010,15, 4, 2, 7,12, 0, 5, 6, 1,13,14, 0,11, 3, 8,919,14,15, 5, 2, 8,12, 3, 7, 0, 4,10, 1,13,11, 6,924, 3, 2,12, 9, 5,15,10,11,14, 1, 7, 6, 0, 8,13,93//S7944,11, 2,14,15, 0, 8,13, 3,12, 9, 7, 5,10, 6, 1,9513, 0,11, 7, 4, 0, 1,10,14, 3, 5,12, 2,15, 8, 6,961, 4,11,13,12, 3, 7,14,10,15, 6, 8, 0, 5, 9, 2,976,11,13, 8, 1, 4,10, 7, 9, 5, 0,15,14, 2, 3,12,98//S89913, 2, 8, 4, 6,15,11, 1,10, 9, 3,14, 5, 0,12, 7,1001,15,13, 8,10, 3, 7, 4,12, 5, 6,11, 0,14, 9, 2,1017,11, 4, 1, 9,12,14, 2, 0, 6,10,13,15, 3, 5, 8,1022, 1,14, 7, 4,10, 8,13,15,12, 9, 0, 3, 5, 6,11103 };104//P置换表105static char P_Table[32]={10616, 7,20,21,29,12,28,17, 1,15,23,26, 5,18,31,10,1072, 8,24,14,32,27, 3, 9,19,13,30, 6,22,11, 4,25108 };109/*-------------------------------------------------------------------*/110111/*-----------------------------⾃定义函数-----------------------------*/112void SetKey(char My_key[8]); //⽣成16轮的⼦密钥;113void ByteToBit(bool * Data_out,char * Data_in,int Num); //字节转换成位;114void Change_bit(bool * Data_out,int Num);//⼆进制的位置进⾏转换;115void BitToByte(char My_message[8],bool * Message_in,int Num); //位转换成字节;116void TableReplace(bool *Data_out,bool *Data_in,const char *Table,int Num); //各种表的置换算法;117void Bitcopy(bool * Data_out,bool * Data_in,int Num); //⼆进制数组的拷贝118void Loop_bit(bool * Data_out,int movstep,int len); //左移位;119void Run_Des(char My_message[8],char HexMssage[16]);//des的轮加密算法120void Xor(bool * Message_out, bool * Message_in,int Num); //执⾏异或121void S_change(bool * Data_out, bool * Data_in); // S盒变换;122void HexToBit(bool * Data_out,char * Data_in,int Num); // ⼗六进制转⼆进制123void BitToHex(char * Data_out,bool * Data_in,int Num); //⼆进制转换成⼗六进制;124void Run_desDes(char My_message[8],char HexMessage[16]);// DES轮解密算法;125126/*--------------------------*/127128/*--------------------------主函数----------------------------------*/129int main()130 {131int i=0,j;132char My_key[8]={0}; //记录加密密钥;133char You_key[8]={0}; //解密密钥134char My_message[8]={0}; //明⽂135char Message_hex[16]={0};//16进制的密⽂136 printf("请输⼊你要加密的内容(8 Byte):\n");137 gets(My_message);138 printf("请输⼊你的加密密钥:\n");139 gets(My_key);140 i=strlen(My_key);141while(i!=8)142 {143 printf("请输⼊加密密钥(8 Byte)\n");144 gets(My_key);145 i=0;146 i=strlen(My_key);147 }148 SetKey(My_key); //⽣成16轮的加密⼦密钥;149 Run_Des(My_message,Message_hex); //des的轮加密过程150 printf("经过加密的密⽂为:\n");151for(i=0;i<16;i++)152 {153 printf("%c ",Message_hex[i]);154 }155 printf("\n");156 printf("请输⼊你的解密密钥(8 Byte):\n");157 gets(You_key);158 i=strlen(You_key);159while(i!=8)160 {161 printf("请输⼊解密密钥(8 Byte)\n");162 gets(You_key);164 i=strlen(You_key);165 }166 SetKey(You_key); //⽣成16轮的解密⼦密钥;167 Run_desDes(My_message,Message_hex);//解密;168 printf("解密结果为:\n");169for(i=0;i<8;i++)170 {171 printf("%c ",My_message[i]);172 }173 printf("\n");174return0;175 }176177/*--------------------具体函数定义----------------------*/178void Bitcopy(bool * Data_out, bool * Data_in,int Num) //⼆进制数组拷贝179 {180int i=0;181for(i=0;i<Num;i++)182 {183 Data_out[i]=Data_in[i];184 }185186 }187void Change_bit(bool * Data_out,int Num) //⼆进制的位置进⾏转换;188 {189int i,j;190static bool Temp[8]={0};191for(i=0;i<Num/8;i++)192 {193 Bitcopy(Temp,Data_out,Num/8);194for(j=0;j<Num/8;j++)195 {196 Data_out[j]=Temp[Num/8-1-j];197 }198 Data_out+=Num/8;199 }200 }201void ByteToBit( bool * Data_out,char * Data_in,int Num) //字节转位202 {203int i,j;204for(i=0;i<Num;i++)205 {206 Data_out[i]=(Data_in[i/8]>>(i%8))&0x01;207 }208//Change_bit(Data_out,Num);209 }210void BitToHex(char * Data_out, bool * Data_in,int Num) //⼆进制转⼗六进制211 {212int i;213for(i=0;i<Num/4;i++)214 {215 Data_out[i]=0;216 }217for(i=0;i<Num/4;i++)218 {219 Data_out[i]=Data_in[4*i]+Data_in[4*i+1]*2+Data_in[4*i+2]*4+Data_in[4*i+3]*8; 220if(Data_out[i]%16>9)221 {222 Data_out[i]=Data_out[i]%16+'7';223 }224else225 Data_out[i]=Data_out[i]%16+'0';226 }227 }228void HexToBit(bool * Data_out,char * Data_in,int Num) //⼗六进制转⼆进制229 {230int i;231for(i=0;i<Num;i++)232 {233if(Data_in[i/4]<='9')234 {235 Data_out[i]=((Data_in[i/4]-'0')>>(i%4))&0x01;236 }237else238 {239 Data_out[i]=((Data_in[i/4]-'7')>>(i%4))&0x01;240 }241 }242 }243void BitToByte(char My_message[8],bool * Message_in,int Num) //位转换成字节244 {245int i=0;246for(i=0;i<(Num/8);i++)248 My_message[i]=0;249 }250for(i=0;i<Num;i++)251 {252 My_message[i/8]|=Message_in[i]<<(i%8);253 }254 }255void TableReplace( bool *Data_out, bool * Data_in,const char *Table ,int Num) // 置换算法256 {257int i=0;258static bool Temp[256]={0};259for(i=0;i<Num;i++)260 {261 Temp[i]=Data_in[Table[i]-1];262 }263 Bitcopy(Data_out,Temp,Num);264 }265void Loop_bit(bool * Data_out,int movstep,int len)266 {267static bool Temp[256]={0};268 Bitcopy(Temp,Data_out,movstep);269 Bitcopy(Data_out,Data_out+movstep,len-movstep);270 Bitcopy(Data_out+len-movstep,Temp,movstep);271/*Temp=Data_out;272 Temp[movstep]='\0';273 Data_out=Data_out+movstep;274 Data_out+(len-movstep)=Temp;*/275 }276void Xor(bool * Message_out,bool * Message_in,int Num)//执⾏异或277 {278int i;279for(i=0;i<Num;i++)280 {281 Message_out[i]=Message_out[i]^Message_in[i];282 }283 }284void SetKey(char My_key[8])285 {286int i,j;287static bool Key_bit[64]={0}; //Key的⼆进制缓存;288static bool *Key_bit_L,*Key_bit_R;289 Key_bit_L=&Key_bit[0]; //key的左边28位;290 Key_bit_R=&Key_bit[28]; //key的右边28位;291 ByteToBit(Key_bit,My_key,64);292/* Change_bit(Key_bit,64) ;//⼆进制的位置进⾏转换;293 for(i=0;i<64;i++)294 {295 printf("%d ",Key_bit[i]);296 }297 printf("\n");298 printf("\n");*/299 TableReplace(Key_bit,Key_bit,PC1_Table,56);//pc-1 置换300for(i=0;i<16;i++)301 {302 Loop_bit(Key_bit_L,Move_Table[i],28);303 Loop_bit(Key_bit_R,Move_Table[i],28);304 TableReplace(SubKey[i],Key_bit,PC2_Table,48);//pc-2置换305 }306 }307void S_change(bool * Data_out, bool * Data_in) //S盒变换308 {309int i;310int r=0,c=0;//S盒的⾏和列;311for(i=0;i<8;i++,Data_in=Data_in+6,Data_out=Data_out+4)312 {313 r=Data_in[0]*2+Data_in[5]*1;314 c=Data_in[1]*8+Data_in[2]*4+Data_in[3]*2+Data_in[4]*1;315 ByteToBit(Data_out,&S_Box[i][r][c],4);316 }317 }318void F_change(bool Data_out[32],bool Data_in[48]) // f函数;319 {320int i;321static bool Message_E[48]={0}; //存放E置换的结果;322 TableReplace(Message_E,Data_out,E_Table,48);//E表置换323 Xor(Message_E,Data_in,48);324 S_change(Data_out,Message_E); // S盒变换325 TableReplace(Data_out,Data_out,P_Table,32); //P置换326 }327void Run_Des(char My_message[8],char HexMssage[16])//des轮加密算法;328 {329int i;330static bool Message_bit[64]={0};331static bool *Message_bit_L=&Message_bit[0],*Message_bit_R=&Message_bit[32]; 332static bool Temp[32]={0};333 ByteToBit(Message_bit,My_message,64);334/*Change_bit(Message_bit,64) ;//⼆进制的位置进⾏转换;335 for(i=0;i<64;i++)336 {337 printf("%d ",Message_bit[i]);338 }339 printf("\n");340 printf("\n");*/341 TableReplace(Message_bit,Message_bit,IP_Table,64);342for(i=0;i<16;i++)343 {344 Bitcopy(Temp,Message_bit_R,32);345 F_change(Message_bit_R,SubKey[i]);346 Xor(Message_bit_R,Message_bit_L,32);347 Bitcopy(Message_bit_L,Temp,32);348 }349 TableReplace(Message_bit,Message_bit,IPR_Table,64);350 BitToHex(HexMssage,Message_bit,64);//⼆进制转换成⼗六进制;351 }352void Run_desDes(char My_message[8],char HexMessage[16])// DES轮解密算法;353 {354int i=0;355static bool Message_bit[64]={0};356static bool * Message_bit_L=&Message_bit[0], * Message_bit_R=&Message_bit[32]; 357static bool Temp[32]={0};358 HexToBit(Message_bit,HexMessage,64);359 TableReplace(Message_bit,Message_bit,IP_Table,64);360for(i=15;i>=0;i--)361 {362 Bitcopy(Temp,Message_bit_L,32);363 F_change(Message_bit_L,SubKey[i]);364 Xor(Message_bit_L,Message_bit_R,32);365 Bitcopy(Message_bit_R,Temp,32);366 }367 TableReplace(Message_bit,Message_bit,IPR_Table,64);368 BitToByte(My_message,Message_bit,64);369 }。

DES算法代码及实验报告

DES算法代码及实验报告DES算法(Data Encryption Standard,数据加密标准)是一种对称密钥加密算法,是密码学中最为经典的算法之一、DES算法的核心是Feistel结构,通过将明文分成多个块,然后对每个块进行一系列的置换和替换操作,最后得到密文。

本文将给出DES算法的代码实现,并进行实验报告。

一、DES算法的代码实现:以下是使用Python语言实现的DES算法代码:```pythondef str_to_bitlist(text):bits = []for char in text:binval = binvalue(char, 8)bits.extend([int(x) for x in list(binval)])return bitsdef bitlist_to_str(bits):chars = []for b in range(len(bits) // 8):byte = bits[b * 8:(b + 1) * 8]chars.append(chr(int(''.join([str(bit) for bit in byte]), 2)))return ''.join(chars)def binvalue(val, bitsize):binary = bin(val)[2:] if isinstance(val, int) elsebin(ord(val))[2:]if len(binary) > bitsize:raise Exception("Binary value larger than the expected size.")while len(binary) < bitsize:binary = "0" + binaryreturn binarydef permute(sbox, text):return [text[pos - 1] for pos in sbox]def generate_round_keys(key):key = str_to_bitlist(key)key = permute(self.permuted_choice_1, key)left, right = key[:28], key[28:]round_keys = []for i in range(16):left, right = shift(left, self.shift_table[i]), shift(right, self.shift_table[i])round_key = left + rightround_key = permute(self.permuted_choice_2, round_key)round_keys.append(round_key)return round_keysdef shift(bits, shift_val):return bits[shift_val:] + bits[:shift_val]def xor(bits1, bits2):return [int(bit1) ^ int(bit2) for bit1, bit2 in zip(bits1, bits2)]def encrypt(text, key):text_bits = str_to_bitlist(text)round_keys = generate_round_keys(key)text_bits = permute(self.initial_permutation, text_bits)left, right = text_bits[:32], text_bits[32:]for i in range(16):expansion = permute(self.expansion_table, right)xor_val = xor(round_keys[i], expansion)substitution = substitute(xor_val)permut = permute(self.permutation_table, substitution)temp = rightright = xor(left, permut)left = tempreturn bitlist_to_str(permute(self.final_permutation, right + left))```二、DES算法的实验报告:1.实验目的通过实现DES算法,加深对DES算法原理的理解,验证算法的正确性和加密效果。

des加密解密原理及流程

des加密解密原理及流程

DES(Data Encryption Standard)即数据加密标准,是一种使用密钥加密的块算法,由美国国家标准技术研究所(NIST)于1977年推出,它利用56位密钥对64位明文加密,使用美国国家安全局(NSA)进行了认证,并成为许多软件和硬件产品的标准加密算法。

DES采用了逆行法(Feistel)块加密结构,使用一个简单又强大的流程,将明文数据块分成两半,使用相应的密钥对明文进行有限的位置变换和值变换,然后将变换后的总体混合

在一起,再将最终的结果和原始的明文进行结合,以产生加密的结果,并用相同的算法进

行解密,恢复原始的明文。

DES加密算法的流程主要包括:首先,按8个字节长度将明文数据分为64位块;其次,将64位明文数据以及64位密钥放入初始变换(IP)函数,以便对这些位进行变换;接下来,计算出密钥的16次密钥恰当性,即将密钥进行不同的位变换,形成16个48位的子

密钥;随后,进行16轮加密,每一轮都使用一个不同的子密钥;最后,采用逆初始变换(IP-1)函数将加密结果变换回明文表示,得到64位密文。

由于DES需要比较大的计算量,其对安全性能的保证不一定那么好,所以一些更先进

的加密算法应运而生,比如AES(高级加密标准)等。

此外,DES也广泛应用在很多金融

行业和政府文件传输中,用于提高数据的安全性。

matlab decode的 实现原理

matlab decode的实现原理摘要:MATLAB解码是一种在MATLAB环境中实现解码功能的方法。

本文将介绍MATLAB解码的实现原理,包括编码和解码过程的关键步骤和原理。

一、引言MATLAB是一种广泛应用于科学计算和数据可视化的编程语言。

通过使用MATLAB解码功能,用户可以将经过编码的数据还原为原始形式。

本文将详细介绍MATLAB解码的实现原理,包括编码和解码过程的关键步骤和原理。

二、编码过程1. 数据压缩在编码过程中,数据首先需要进行压缩。

压缩可以通过不同的算法实现,如LZW、Huffman等。

这些算法可以将原始数据压缩为较小的数据流,以便于存储和传输。

2. 数据编码压缩后的数据需要通过特定的编码方法转换为可以由MATLAB解码的格式。

这种编码方法通常包括将压缩数据分割为特定长度的数据块,并为每个数据块分配一个标识符。

这些标识符可以作为解码过程的输入。

三、解码过程1. 数据解压缩在解码过程中,首先需要对编码后的数据进行解压缩。

解压缩是通过使用与编码过程中相同的压缩算法来实现的。

解压缩后的数据将接近原始数据的形式。

2. 数据解码解压缩后的数据需要通过特定的解码方法还原为原始数据。

这种解码方法通常包括将编码后的数据块与对应的标识符进行匹配,从而恢复原始数据的结构。

四、MATLAB解码实现在MATLAB中,可以使用内置的函数来实现解码功能。

这些函数通常提供了一种简单的方法来处理编码后的数据,并返回原始数据的结构。

以下是一个简单的示例:```matlab```% 假设我们有一个经过编码的数据文件data.enc```% 使用decompress函数进行解压缩decompressed_data = decompress('data.enc');```然后,可以使用`decode`函数对解压缩后的数据进行解码:```matlab```% 使用decode函数进行解码original_data = decode(decompressed_data);```五、编码和解码的选择在MATLAB解码中,我们需要选择适当的编码和解码算法。

matlab加密函数

matlab加密函数Matlab是一种广泛应用于科学研究和工程领域的计算机语言和环境。

它提供了许多强大的函数和工具,用于数据处理、分析和可视化。

其中一个重要的功能是加密函数,它可以用来保护敏感信息的安全性。

本文将介绍Matlab中的加密函数,并探讨其应用和原理。

在计算机科学中,加密是指将明文转换为密文的过程,以保护信息的机密性。

加密函数是实现加密过程的算法。

Matlab提供了多种加密函数,可以用来加密字符串、文件或数据流。

这些函数基于不同的加密算法,如AES、DES和RSA等。

用户可以根据自己的需求选择合适的加密函数。

加密函数通常需要一个密钥作为输入,用于控制加密过程。

密钥是一个秘密的参数,只有掌握密钥的人才能解密密文。

在Matlab中,密钥可以是一个字符串或一个二进制文件。

用户可以自己生成密钥,也可以使用Matlab提供的随机数生成函数。

使用Matlab的加密函数非常简单。

首先,用户需要导入加密函数的库。

然后,可以调用相应的函数来加密明文。

加密函数将明文和密钥作为输入,返回一个密文。

用户可以将密文保存到文件中,或在需要时将其发送给其他人。

为了保证加密的安全性,用户应该选择足够强大的加密算法和密钥。

强大的加密算法可以防止黑客通过暴力破解等手段破解密文。

而长而复杂的密钥可以增加破解的难度。

在选择加密算法和生成密钥时,用户应该参考相关的安全标准和建议。

除了保护信息的机密性,加密函数还可以用于验证信息的完整性和真实性。

通过在明文中添加一些附加信息,如校验和或数字签名,可以确保密文没有被篡改或伪造。

Matlab提供了相应的函数来生成和验证这些附加信息。

除了加密函数,Matlab还提供了其他与加密相关的函数和工具。

例如,用户可以使用解密函数将密文转换为明文。

他们还可以使用哈希函数生成信息的哈希值,以便进行比较和验证。

此外,Matlab还提供了一些用于分析和研究加密算法的工具,如性能评估和安全分析。

在实际应用中,加密函数可以用于保护各种类型的信息。

基于MATLAB的图像加密与解密技术研究

基于MATLAB的图像加密与解密技术研究图像加密与解密技术是信息安全领域中的重要研究内容,随着计算机和通信技术的不断发展,保护图像信息的安全性变得尤为重要。

本文将探讨基于MATLAB的图像加密与解密技术研究,包括加密算法、解密算法以及实验结果分析等内容。

一、图像加密技术概述图像加密技术是通过某种算法将原始图像转换为看似随机的形式,以保护图像内容不被未经授权的用户访问。

常见的图像加密算法包括DES、AES等对称加密算法以及RSA、ECC等非对称加密算法。

在MATLAB环境下,可以利用这些算法对图像进行加密处理。

二、基于MATLAB的图像加密算法实现在MATLAB中,可以使用各种加密算法对图像进行加密处理。

其中,DES算法是一种较为经典的对称加密算法,通过设置密钥对图像进行加密。

AES算法则是一种更为高级的对称加密算法,具有更高的安全性。

此外,还可以利用MATLAB实现非对称加密算法RSA对图像进行加密。

三、图像解密技术概述图像解密技术是将经过加密处理的图像恢复为原始图像的过程。

在解密过程中,需要使用相同的密钥或者解密算法来还原原始图像。

解密过程需要确保安全性和正确性,以保证解密后的图像与原始图像一致。

四、基于MATLAB的图像解密算法实现在MATLAB环境下,可以编写相应的解密算法来对经过加密处理的图像进行解密操作。

根据所采用的加密算法不同,解密过程也会有所差异。

通过编写相应的MATLAB代码,可以实现对DES、AES等对称加密算法以及RSA等非对称加密算法进行解密操作。

五、实验结果分析与讨论通过实验验证基于MATLAB的图像加密与解密技术,在不同场景下对不同类型的图像进行了加密和解密处理。

实验结果表明,在合适选择加密算法和参数设置的情况下,可以有效保护图像信息的安全性,并且能够高效地还原原始图像。

结语综上所述,基于MATLAB的图像加密与解密技术研究具有重要意义,可以有效保护图像信息的安全性,防止未经授权访问和篡改。

DES数据加密

信息编码技术实验报告四题目:DES数据加密院系:计算机科学与工程学院班级:姓名:学号:【实验目的】1. 理解对称加密算法的原理和特点。

2. 理解DES算法的加密原理。

【实验条件】仪器设备:PC机,应用软件:Matlab。

【实验内容】DES算法的加密流程图:DES算法的参数:密钥长度56比特,输入明文64比特,输出密文64比特。

根据DES算法的介绍,自己创建明文信息,并选择一个密钥,编写DES密码算法的实现程序,实现加密和解密操作。

【程序代码】% Full D.E.S.clear allclc%Mensaje:M = hex2bin('0123456789ABCDEF');Llaves = GenKeys(hex2bin('133457799BBCDFF1'));L0R0 = IP(M);L = ''; R = '';L = cat(1, L, L0R0(1:32));R = cat(1, R, L0R0(33:64));fprintf('-------------------------------------------------\n');for i=2:1:17Ex = E(R(i-1,:));Kn = Llaves(i-1,:);Xrs= xorS(Ex, Kn);BCajas = SBoxes(Xrs);Fn = F(R(i-1,:),i-1,Llaves);Rn = xorS(L(i-1,:),Fn);fprintf('E(R%i) : ',i-2); disp(Ex);fprintf('K%i : ',i-1); disp(Kn);fprintf('E(R%i)+K%i: ',i-2,i-1); disp(Xrs);fprintf('S-Boxes : '); disp(BCajas);fprintf('f(R%i,K%i): ',i-2,i-1); disp(Fn);fprintf('L%i=R%i : ',i-1,i-2); disp(Rn);L = cat(1, L, R(i-1,:));R = cat(1, R, Rn);fprintf('-------------------------------------------------\n'); endCipher = iIP(cat(2,R(size(R,1),:),L(size(L,1),:)));LetraBin = ''; TextoCifHex = '';for i=1:4:size(Cipher,2)LetraBin = Cipher(i:i+3);TextoCifHex = cat(2, TextoCifHex, dec2hex(bin2dec(LetraBin))) ;endfprintf('\n Texto Cifrado en Hexadecimal: %s \n', TextoCifHex);【实验结果】E(R0) : 011110100001010101010101011110100001010101010101K1 : 000110110000001011101111111111000111000001110010E(R0)+K1: 011000010001011110111010100001100110010100100111S-Boxes : 01011100100000101011010110010111f(R0,K1): 00100011010010101010100110111011L1=R0 : 11101111010010100110010101000100-------------------------------------------------E(R1) : 011101011110101001010100001100001010101000001001 K2 : 011110011010111011011001110110111100100111100101 E(R1)+K2: 000011000100010010001101111010110110001111101100 S-Boxes : 11111000110100000011101010101110f(R1,K2): 00111100101010111000011110100011L2=R1 : 11001100000000010111011100001001-------------------------------------------------E(R2) : 111001011000000000000010101110101110100001010011 K3 : 010101011111110010001010010000101100111110011001 E(R2)+K3: 101100000111110010001000111110000010011111001010 S-Boxes : 00100111000100001110000101101111f(R2,K3): 01001101000101100110111010110000L3=R2 : 10100010010111000000101111110100-------------------------------------------------E(R3) : 010100000100001011111000000001010111111110101001 K4 : 011100101010110111010110110110110011010100011101 E(R3)+K4: 001000101110111100101110110111100100101010110100 S-Boxes : 00100001111011011001111100111010f(R3,K4): 10111011001000110111011101001100L4=R3 : 01110111001000100000000001000101-------------------------------------------------E(R4) : 101110101110100100000100000000000000001000001010 K5 : 011111001110110000000111111010110101001110101000 E(R4)+K5: 110001100000010100000011111010110101000110100010 S-Boxes : 01010000110010000011000111101011f(R4,K5): 00101000000100111010110111000011L5=R4 : 10001010010011111010011000110111-------------------------------------------------E(R5) : 110001010100001001011111110100001100000110101111 K6 : 011000111010010100111110010100000111101100101111 E(R5)+K6: 101001101110011101100001100000001011101010000000 S-Boxes : 01000001111100110100110000111101f(R5,K6): 10011110010001011100110100101100L6=R5 : 11101001011001111100110101101001-------------------------------------------------E(R6) : 111101010010101100001111111001011010101101010011 K7 : 111011001000010010110111111101100001100010111100 E(R6)+K7: 000110011010111110111000000100111011001111101111 S-Boxes : 00010000011101010100000010101101f(R6,K7): 10001100000001010001110000100111L7=R6 : 00000110010010101011101000010000-------------------------------------------------E(R7) : 000000001100001001010101010111110100000010100000 K8 : 111101111000101000111010110000010011101111111011 E(R7)+K8: 111101110100100001101111100111100111101101011011S-Boxes : 01101100000110000111110010101110f(R7,K8): 00111100000011101000011011111001L8=R7 : 11010101011010010100101110010000-------------------------------------------------E(R8) : 011010101010101101010010101001010111110010100001 K9 : 111000001101101111101011111011011110011110000001 E(R8)+K9: 100010100111000010111001010010001001101100100000S-Boxes : 00010001000011000101011101110111f(R8,K9): 00100010001101100111110001101010L9=R8 : 00100100011111001100011001111010-------------------------------------------------E(R9) : 000100001000001111111001011000001100001111110100 K10 : 101100011111001101000111101110100100011001001111 E(R9)+K10: 101000010111000010111110110110101000010110111011 S-Boxes : 11011010000001000101001001110101f(R9,K10): 01100010101111001001110000100010L10=R9 : 10110111110101011101011110110010-------------------------------------------------E(R10) : 010110101111111010101011111010101111110110100101 K11 : 001000010101111111010011110111101101001110000110 E(R10)+K11: 011110111010000101111000001101000010111000100011 S-Boxes : 01110011000001011101000100000001f(R10,K11): 11100001000001001111101000000010L11=R10 : 11000101011110000011110001111000-------------------------------------------------E(R11) : 011000001010101111110000000111111000001111110001 K12 : 011101010111000111110101100101000110011111101001 E(R11)+K12: 000101011101101000000101100010111110010000011000 S-Boxes : 01111011100010110010011000110101f(R11,K12): 11000010011010001100111111101010L12=R11 : 01110101101111010001100001011000-------------------------------------------------E(R12) : 001110101011110111111010100011110000001011110000 K13 : 100101111100010111010001111110101011101001000001 E(R12)+K13: 101011010111100000101011011101011011100010110001 S-Boxes : 10011010110100011000101101001111f(R12,K13): 11011101101110110010100100100010L13=R12 : 00011000110000110001010101011010-------------------------------------------------E(R13) : 000011110001011000000110100010101010101011110100K14 : 010111110100001110110111111100101110011100111010E(R13)+K14: 010100000101010110110001011110000100110111001110S-Boxes : 01100100011110011001101011110001f(R13,K14): 10110111001100011000111001010101L14=R13 : 11000010100011001001011000001101-------------------------------------------------E(R14) : 111000000101010001011001010010101100000001011011K15 : 101111111001000110001101001111010011111100001010E(R14)+K15: 010111111100010111010100011101111111111101010001S-Boxes : 10110010111010001000110100111100f(R14,K15): 01011011100000010010011101101110L15=R14 : 01000011010000100011001000110100-------------------------------------------------E(R15) : 001000000110101000000100000110100100000110101000K16 : 110010110011110110001011000011100001011111110101E(R15)+K16: 111010110101011110001111000101000101011001011101S-Boxes : 10100111100000110010010000101001f(R15,K16): 11001000110000000100111110011000L16=R15 : 00001010010011001101100110010101-------------------------------------------------Texto Cifrado en Hexadecimal: 85E813540F0AB405【思考题】1.DES从加密原理上归为哪一类(私钥体制或公钥体制)。

如何在Matlab中进行图像压缩和图像加密

如何在Matlab中进行图像压缩和图像加密图像压缩和图像加密是图像处理中的两个重要方面。

图像压缩可以将图像的数据量减小,从而方便存储和传输;而图像加密可以保护图像的机密性,防止未授权的访问和篡改。

Matlab作为一种强大的数学软件,也提供了丰富的功能来实现图像压缩和图像加密。

本文将介绍如何在Matlab中进行图像压缩和图像加密的方法和技巧。

一、图像压缩图像压缩可以分为有损压缩和无损压缩两种方式。

有损压缩可以在保留人眼感知的主要信息的前提下,通过抛弃一些不重要的细节来减小图像的数据量。

无损压缩则可以完全恢复原始图像的每个像素点的数值,但通常会导致较大的压缩比。

在Matlab中,有许多算法可以用于图像压缩。

其中最常用的算法之一是离散余弦变换(DCT)。

DCT可以将图像转换为一组频域系数,通过保留部分重要的低频系数来实现压缩。

在Matlab中,可以使用dct2函数进行二维离散余弦变换,使用idct2函数进行反变换。

除了DCT,小波变换也是常用的图像压缩算法。

小波变换基于信号在时频域的分析,可以将图像划分为不同的尺度和方向,并通过保留部分重要的小波系数来实现压缩。

Matlab提供了多个小波变换的函数,如wavedec2和waverec2。

另外,还有一些其他的图像压缩算法,如JPEG、JPEG2000、PNG等。

这些算法可以在压缩比和图像质量之间做出不同的权衡。

Matlab中可以使用imwrite函数来实现这些压缩算法,你可以指定压缩比、图像质量等参数。

二、图像加密图像加密是保护图像的机密性和完整性的一种方法。

常见的图像加密算法包括DES、AES、RSA等。

这些算法使用不同的加密密钥和算法来对图像数据进行加密和解密。

在Matlab中,可以使用一些函数和工具箱来实现图像加密。

例如,可以使用.ftp.FTP这个类来实现对图像文件的加密上传和解密下载。

你可以使用ftp函数来连接FTP服务器,并使用put和get函数来上传和下载加密的图像文件。

使用Matlab进行数据加密与解密的实践指南

使用Matlab进行数据加密与解密的实践指南引言:数据加密与解密在现代信息安全领域中起着关键作用。

随着互联网的普及和数据传输量的急剧增加,保护数据安全和隐私变得尤为重要。

本文将介绍如何使用Matlab进行数据加密与解密,以帮助读者更好地理解和应用加密算法,保障数据安全。

一、加密算法简介在开始使用Matlab进行数据加密与解密之前,我们需要了解一些基本的加密算法。

加密算法主要分为对称加密算法和非对称加密算法两类。

1. 对称加密算法对称加密算法使用相同的密钥进行数据的加密和解密过程,加密和解密的算法是互逆的。

常用的对称加密算法有DES、3DES、AES等。

2. 非对称加密算法非对称加密算法使用一对密钥,分别为公钥和私钥。

公钥用于加密数据,私钥用于解密数据。

常用的非对称加密算法有RSA、DSA等。

二、使用Matlab进行对称加密Matlab提供了一些对称加密算法的实现,例如AES算法。

下面将以AES算法为例,介绍使用Matlab进行对称加密的实践指南。

1. 安装Matlab工具箱首先,确保已安装了Matlab工具箱。

在Matlab命令窗口中输入"ver"命令,查看是否安装了"Communications Toolbox"和"Cryptography Toolbox"。

2. 导入数据使用Matlab的"load"函数或者"imread"函数导入需要加密的数据。

如果需要加密的数据较大,可以考虑使用分块加密的方式。

3. 生成密钥使用Matlab提供的API生成加密所需的密钥。

在AES算法中,可以使用"gen_key"函数生成一个256位的密钥。

4. 加密数据调用Matlab提供的AES加密函数,将导入的数据和生成的密钥作为输入参数,即可完成加密过程。

加密后的数据将保存为二进制文件或者图像文件。

DES加密与解密过程原理解析

DES加密与解密过程原理解析DES(Data Encryption Standard)是一种对称加密算法,采用相同的秘钥进行加密和解密过程。

该算法由IBM的Horst Feistel设计,于1977年被美国联邦政府采用为标准。

DES算法的加密和解密过程如下:1.密钥生成:DES算法采用56位的密钥作为输入。

首先,将输入的密钥进行奇偶校验,然后每个位的第8、16、24、32、40、48、56位在末尾添加一个奇偶校验位,得到64位密钥。

2.初始置换(IP):明文输入64位数据块,首先进行初始置换操作。

初始置换将数据块中的每一位按照指定的位置进行重新排列。

3.分组操作:初始置换后的数据块分为左右两部分,每部分各为32位。

并对左右两部分进行16轮迭代操作。

4.迭代操作:在每一轮迭代中,将右半部分作为下一轮的左半部分,而右半部分经过两个操作:F函数和异或运算。

5.F函数:F函数接受两个输入,一部分是右半部分32位数据,另一部分是48位的子密钥。

首先,将右半部分进行扩展置换,将32位扩展为48位。

然后,将扩展后的数据与子密钥进行异或运算。

接下来,将结果分为8个6位的块,并将每一块作为S盒(代替盒)的输入。

S盒是8个不同的4x16的置换表,每个输入块选取相应的S盒进行替换,得到新的6位输出。

最后,将8个6位的输出组合成32位的输出。

6.子密钥生成:DES算法使用16个48位的子密钥,并且这些子密钥都是从64位的密钥中生成的。

首先,将64位的密钥进行PC-1置换,得到56位的数据。

然后,将密钥分为两部分,每部分28位,并且对每部分进行左移操作。

左移的位数根据不同的轮数确定,生成循环的子密钥。

最后,对每个循环生成的子密钥进行PC-2置换,得到48位的子密钥。

7.最终置换(IP-1)和输出:经过16轮迭代后,经过F函数和异或运算的结果将再次合并,并且进行最终置换。

最终置换是初始置换的逆置换,将合并的结果按照指定的位置进行重新排列。

des加密解密算法以及python代码实现

des加密解密算法以及python代码实现DES加密解密算法是一种对称加密算法,它将明文分成固定长度的块,然后使用一个密钥进行加密和解密。

在Python中,我们可以使用pycryptodome库来实现DES加密解密算法。

首先,我们需要安装pycryptodome库。

可以使用以下命令在终端或命令提示符中安装:```shellpip install pycryptodome```接下来,我们可以使用以下代码实现DES加密和解密:```pythonfrom Crypto.Cipher import DESimport binascii# 定义密钥和明文key = b'abcdefgh'plaintext = b'Hello, world!'# 创建DES对象并设置密钥des = DES.new(key, DES.MODE_ECB)# 加密明文ciphertext = des.encrypt(plaintext)print('加密后的密文:', binascii.hexlify(ciphertext))# 解密密文decrypted_plaintext = des.decrypt(ciphertext)print('解密后的明文:', decrypted_plaintext)```在上面的代码中,我们首先定义了密钥和明文。

然后,我们创建了一个DES对象并设置了密钥。

接下来,我们使用DES对象的encrypt 方法对明文进行加密,得到密文。

最后,我们使用DES对象的decrypt 方法对密文进行解密,得到解密后的明文。

需要注意的是,上面的代码只是一种简单的实现方式,实际上DES算法的实现过程要比这复杂得多。

此外,DES算法已经被认为是不安全的,因为它使用的密钥长度只有56位,容易被暴力破解。

在实际应用中,建议使用更安全的加密算法,如AES算法。

简单的基于des算法的加解密系统设计与实现

简单的基于des算法的加解密系统设计与实现关于基于DES算法的加解密系统的设计与实现。

一、介绍DES(Data Encryption Standard)是一种对称加密算法,由IBM公司于1977年研发。

该算法使用56位的密钥进行加密和解密操作,每个数据块的大小为64位。

DES算法的安全性已经有所降低,但在某些应用场景下仍然被广泛使用。

本文将介绍一个简单的基于DES算法的加解密系统的设计与实现。

该系统具有以下功能:1. 生成随机密钥;2. 对文本进行加密;3. 对密文进行解密。

二、系统设计1. 密钥生成在该系统中,首先需要生成一个随机密钥。

密钥的长度为56位,由用户指定。

系统将使用随机数生成算法生成一个随机的56位二进制数作为密钥。

2. 文本加密系统接受用户输入的明文,并对其进行加密。

加密使用的密钥由用户输入。

加密过程如下:a) 将明文划分为64位的数据块,如果最后一块不满64位,则使用空白符填充;b) 对每个数据块的64位明文应用初始置换(IP)置换表。

置换表指定了数据块中每个位的位置;c) 执行16轮迭代,每轮迭代都包括以下步骤:i) 将数据块分成左右两部分(每个32位);ii) 将右半部分进行扩展置换(EP)操作。

扩展置换将32位数据扩展为48位;iii) 将扩展后的数据与密钥进行异或操作;iv) 将异或结果分为8个块,每个块6位。

每个块通过对应的S盒进行替换操作,将6位数据压缩为4位数据;v) 将替换后的结果合并为32位数据,并通过P置换表进行置换;vi) 将得到的32位结果与左半部分进行异或操作,作为下一轮迭代的右半部分;vii) 交换左右两部分;d) 执行16轮迭代后,将最后一轮迭代的得到的左右两部分合并为一个64位数据块;e) 对合并后的数据块应用逆初始置换(IP^-1)置换表;f) 将加密后的数据块输出为密文。

3. 密文解密系统接受用户输入的密文,并对其进行解密。

解密使用的密钥由用户输入。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

%% 注意这是一个function .m 文件,直接复制即可function [ out, bin, hex ] = DES( Text, key, flag )% key and Text 是字符类型% key ='1011101010100011110100011111001110110100111100111101000110100111' % Text ='1011101010100011110100011111001110110100111100111101000110100111' % DES(Text, key)% when flag = 0 (默认),DES 加密% when flag = 1,DES 解密%% === initial data ===%% === import 左移位数表===LS = [1 1 2 2 2 2 2 2 1 2 2 2 2 2 2 1] ;%% === import PC-1 table===PC1 = [57 49 41 33 25 17 9 1 58 50 42 34 26 18 10 2 59 51 43 35 27 19 11 3 60 52 44 36 63 55 47 39 31 23 15 7 62 54 46 38 30 22 14 6 61 53 45 37 29 21 13 5 28 20 12 4 ] ;%% === import PC-2 table ===PC2 = [14 17 11 24 1 5 3 28 15 6 21 10 23 19 12 4 26 8 16 7 27 20 13 2 41 52 31 37 47 55 30 40 51 45 33 48 44 49 39 56 34 53 46 42 50 36 29 32 ] ;%% === import IP table ===IP =[58 50 42 34 26 18 10 2 60 52 44 36 28 20 12 4 62 54 46 38 30 22 14 6 64 56 48 40 32 24 16 8 57 49 41 33 25 17 9 1 59 51 43 35 27 19 11 3 61 53 45 37 29 21 13 5 63 55 47 39 31 23 15 7 ] ;%% === import E-table ===E = [32 1 2 3 4 5 4 5 6 7 8 9 8 9 10 11 12 13 12 1314 15 16 17 16 17 18 19 20 21 20 21 22 23 24 25 24 25 26 27 28 29 28 29 30 31 32 1 ] ;%% === import P table ===P = [16 7 20 21 29 12 28 17 1 15 23 26 5 18 31 10 2 8 24 14 32 27 3 9 19 13 30 6 22 11 4 25 ] ;%% === import IP table ===IP_1 = [40 8 48 16 56 24 64 32 39 7 47 15 55 23 63 31 38 6 46 14 54 22 62 30 37 5 45 13 53 21 61 29 36 4 44 12 52 20 60 28 35 3 43 11 51 19 59 27 34 2 42 10 50 18 58 26 33 1 41 9 49 17 57 25] ;%% === import S-Box ===S1 = [14 4 13 1 2 15 11 8 3 10 6 12 5 9 0 7 0 15 74 14 2 13 1 10 6 12 11 95 3 8 4 1 14 8 136 2 11 15 12 97 3 10 5 0 15 128 2 49 1 7 5 11 3 14 10 0 6 13 ] ;S2 = [15 1 8 14 6 11 3 4 9 7 2 13 12 0 5 10 3 134 7 15 2 8 14 12 0 1 106 9 11 5 0 147 11 10 4 13 15 8 126 9 3 2 15 13 8 10 1 3 15 4 2 11 67 12 0 5 14 9 ] ;S3 = [10 0 9 14 6 3 15 5 1 13 12 7 11 4 2 8 13 7 0 9 3 4 6 10 2 8 5 14 12 11 15 1 13 6 4 9 8 15 3 0 11 1 2 12 5 10 14 7 1 10 13 0 6 9 8 7 4 15 14 3 11 5 2 12 ];S4 = [7 13 14 3 0 6 9 10 1 2 8 5 11 12 4 15 13 8 11 5 6 15 0 3 4 7 2 12 1 10 14 9 10 6 9 0 12 11 7 13 15 1 3 14 5 2 8 4 3 15 0 6 10 1 13 8 9 4 5 11 12 7 2 14 ];S5 = [2 12 4 1 7 10 11 6 8 5 3 15 13 0 14 9 14 11 2 12 4 7 13 1 5 0 15 10 3 9 8 6 4 2 1 11 10 13 7 8 15 9 12 5 6 3 0 14 11 8 12 7 1 14 2 13 6 15 0 9 10 4 5 3 ];S6 = [12 1 10 15 9 2 6 8 0 13 3 4 14 7 5 11 10 154 2 7 12 956 1 13 14 0 11 3 8 9 14 15 5 2 8 12 37 0 4 10 1 13 11 6 4 3 2 12 9 5 15 10 11 14 1 7 6 08 13 ];S7 = [4 11 2 14 15 0 8 13 3 12 9 7 5 10 6 1 13 0 11 7 4 9 1 10 14 3 5 12 2 15 8 6 1 4 11 13 12 3 7 14 10 15 6 8 0 5 9 2 6 11 13 8 1 4 10 7 9 5 0 15 14 2 3 12 ];S8 = [13 2 8 4 6 15 11 1 10 9 3 14 5 0 12 7 1 1513 8 10 3 7 4 12 5 6 11 0 14 9 2 7 11 4 1 9 1214 2 0 6 10 13 15 3 5 8 2 1 14 7 4 10 8 13 15 12 9 0 3 5 6 11 ];%% === 输出参数判断===if( 2 == nargin)flag = 0 ;end%% === producing the sub cipher code (48 bit) ===% == PC-1 ==k = zeros(1, 56) ; % 56 bitn = length( PC1 ) ; % n =56for i = 1: nk( i ) = str2num( key( PC1( i ) ) ) ; % ÐèÒª°Ñ char ת»»Îª number end% == 子密钥生成==sub_k = zeros(16, 48) ; % 保存子密钥% 评分密钥L = k(1:28) ;R = k(29:56) ;for i = 1:16n = LS(i) ; % 左移位数% == 左移==for j = 1:nL = [ L(2:end) , L(1) ] ;R = [ R(2:end) , R(1) ] ;end% == PC-2 ==k = [L, R] ;sub_k(i, :) = k( PC2 ) ;end%% === 判断加密还是解密===if( 1 == flag)sub_k = sub_k(end:-1:1, :) ;end%% === DES ===% == 初始IP置换==T = zeros(1, 64) ; %n = length( IP ) ; % n = 64for i =1: nT( i ) = str2num( Text( IP( i ) ) ) ;endText = T ;L = zeros(1, 32) ;R = zeros(1, 32) ;for i = 1:32L(i) = Text(i) ;R(i) = Text(i+32) ;endfor i = 1:16tmp = zeros(1, 48) ;% == E-扩展==tmp = R( E ) ;tmp = bitxor( tmp, sub_k(i, :) ) ; % R K 异或运算48bit% == S-盒==T = zeros(1, 32) ;for j = 1:8switch jcase 1S = S1 ;case 2S = S2 ;case 3S = S3 ;case 4S = S4 ;case 5S = S5 ;case 6S = S6 ;case 7S = S7 ;case 8S = S8 ;otherwisedisp('´íÎ󣺳¬³ö³ÌÐòËù½ÓÊܵķ¶Î§£¡') ;return ;endii = tmp( (j-1)*6 +1 )*2+tmp( (j-1)*6 +6 ) ; % h1*2+h6jj = tmp( (j-1)*6 +2 )*8+tmp( (j-1)*6 +3 )*4+tmp( (j-1)*6 +4 )*2+tmp( (j-1)*6 +5 ) ; % h2*8+h3*4+h4*2+h5num = S( ii*16 + jj+1 ) ; % S-盒tmp1 = [0 0 0 0] ;num = dec2bin( num ) ; % dec2bin() 输出char类型ii = length(num) ;for jj = 1:ii % ! improtant£¬char to num 类型转换tmp1( 4-ii+jj ) = str2num( num( jj ) ) ;endT( (j-1)*4+1 : j*4 ) = tmp1 ;end% == P置换==T = T( P ) ; % 32bitT = bitxor(L, T) ; % L F(R, K) 异或运算% == swap L R ==L = R ;R = T ;end% == IP 逆置换==k = [R, L] ; % 交换L Rk = k(IP_1) ; % IP 逆置换%% === output data ===% == binary ==Text_o = '' ;n = length( k ) ;for i= 1:nText_o = [Text_o, num2str(k(i) )] ;end% === 输出参数判断===if (1 == nargout)bin = Text_o ;elseif(2 == nargout)bin = Text_o ;hex = bin2hex(bin) ;elseif(3 == nargout)bin = Text_o ;hex = bin2hex(bin) ;out = hex2text(hex) ;elsekendend。