建筑资料加密狗的破解方法

文件加密狗破解

文件加密狗破解比如你的加密文件夹名是abc你就在命令行模式下(cmd)切换到abc下X:\abc再切换到X:\abc\DirRecycler\这时再dir就可以看到你的文件了文件后缀也是被狗改变了的exe------>vcvhtml----->hgnotxt------>gcgxls------>cohppt----->kkgdoc----->wlxrar------>izi以下是变幻前后的字母排序对应关系a b c d e f g h i j k l m n o p q r s t u v w x y z 正常排序||||||||||||||||||||||||||z y x w v u t s r q po n m l k j i h g f e d c b a 经狗变幻后的排序比如本来正确的后缀名是aaa,结果变幻后就是zzz了,以此类推!可用XCOPY把文件全部拷到未加密的地方再改后缀,麻烦了点但目前是这样可以解决,还可以找它的密码文件,没时间了!文件夹嗅探器可以找到,从里面复制出来就行了f:\xitong\DirRecycler\SYSTEM~1\dogtmpdir\年5月搞了个T楼活动活动秘密楼层被斑竹用文件夹看门狗给锁定了活动结束后公布密码方能查询“文件夹看门狗”对于我们用处很多可以对一些不想让别人看到的文件进行加密没有密码就只可以移动和删除但是,加密文件多了,难免会造成密码错乱遗忘搞混的情况难道一些重要文件只能这样废弃吗?软件是人做的,自然也就有破解之法。

当然是为了大家在万一忘了密码的情况下如何恢复数据,而不是为了偷看别人的的隐私,呵呵。

看了我下面的讲解,大家就会发现,所谓的加密软件是多么的不堪一击。

第一种方法:用FinalData,FinalData大家都听说过吧?FinalData是一个大名鼎鼎的数据恢复软件,可以恢复磁盘上被删除的各种文件,甚至当磁盘被格式化了以后,只要数据没有被破坏,也一样可以将数据找回。

USB加密狗具体的破解方法a

USB加密狗具体的破解方法对于加密狗的破解大致可以分为三种方法,一种是通过硬件克隆或者复制,一种是通过SoftICE等Debug工具调试跟踪解密,一种是通过编写拦截程序修改软件和加密狗之间的通讯。

硬件克隆复制主要是针对国产芯片的加密狗,因为国产加密狗公司一般没有核心加密芯片的制造能力USB 接口采用一体化设计,结构合理,确保满足上万次插拔。

提供用户标识、多款彩色外壳等个性化服务。

产品特点“加密狗”硬件不可复制提供EEPROM 存储区每一个用户可拥有一个和多个系列号外壳安全保护工具对EXE / COM / DLL 等文件实行外壳保护,脱离...加密狗是为软件开发商提供的一种智能型的软件加密工具,它包含一个安装在计算机并行口或USB 口上的硬件,及一套适用于各种语言的接口软件和工具软件。

加密狗基于硬件加密技术,其目的是通过对软件与数据的加密防止知识产权被非法使用。

“狗”及加密狗标志为赛孚耐公司的注册商标。

赛孚耐公司拥有软件加密行业中最大的市场份额,在国内有八千多家用户。

加密狗的创始人陈龙森,从1990 年研发出第一只加密狗之后,率领他的精锐团队不断完善产品并大力推广,时至今日,“加密狗”早已成为整个行业产品的代名词。

目前市场上已经有10 余种不同类型的狗在保护您的软件发挥自己的特长。

赛孚耐公司在新产品、新技术的推广与应用上,始终保持着国际领先的优势。

现在所说的加密狗,一般都是硬件加密狗。

它有串口,并口和USB接口几种形式,USB接口的加密狗从外形上类似于u盘一样的东西,他们的主要用于软件防盗版,通过把应用程序(软件)的一小部分或解密部分移植到加密狗的硬件中执行,使软件脱离硬件加密狗无法正常运行,来防止软件盗版。

随着芯片技术的进展,加密狗中内置的芯片的处理能力和存储能力较过去有了很大的增强,最新的基于智能卡芯片的加密狗的存储容量可达几百K字节,CPU的处理能力也较为可观,加密加密强度较以前的单片机加密狗大为增强。

ET99加密狗破狗思路指导

pucText:[in]待计算的数据,大于 0 小于等于 51 个字节

textLen:[in]数据长度,大于 0 小于等于 51

digest:[out]散列结果的数据指针,固定长度 16 个字节。

返回值:

pucKey:[in]密钥,按标准 RFC2104,长度可以任意

ulKey_Len:[in]密钥长度

pucToenKey:[out]硬件计算需要的 KEY,固定 32 字节。

PucDigest:[out]计算结果,固定 16 字节。

返回值:

ET_SUCCESS:表示成功。

这个函数很重要,具有以下用途

1,读取事先定义好的数据

2,软件运行时需要带狗注册的,把注册信息写进狗存储区,然后软件再要事先知道狗内的数据和对应的位置以及数据的长度

怎么得到狗内的数据呢,可以先不写模拟狗,只写个假的函数接口,监视到读狗的PID和PIN之后使用读狗程序读出需要的数据

件需要的 KEY。产生的计算结果,可以与其它系统(如服务器端系统)进行对比,

以验证算法的正确性。匿名状态可用不改变安全状态。

参数:

pucText:[in]等处理的数据缓存区指针,大于 0 小于等于 51 个字节

ulText_Len :[in]数据长度,大于 0 小于等于 51

下面看看相关说明

再次声明:下面的部分内容摘抄自飞天官方的SDK内容,有朋友在前面说了,抄来的SDK谁不会啊

是的抄SDK谁都会,不过我要说的是我的文章只是思路而不是破解过程

想要看过程的,对不起,恕难提供,思路就是万能过程

任何一种狗的操作都是如下流程

绝对菜鸟解狗教程

绝对菜鸟解狗教程绝对菜鸟解狗教程——qdcrack作品之一(qdcrack本人修订版)有些朋友在破解软件之前,言必称什么什么狗,似乎知道什么狗之后就有章可循,有法可依了,其实对于加密狗来讲,一般的说,对于狗得类型资料比较重要的是硬复制狗,和对狗壳的研究,因为那都是狗公司现成的作品,但是对于一帮朋友来言,似乎都是比较复杂的事情!要弄清楚,搞明白似乎可能性不是很大!至于在软件破解中,狗对端口的调用每种狗确实有些不同,似乎分别还挺明显,于是很多朋友热衷于对这类资料的搜集,以为搞清楚了调用实质,就能以不变应万变.其实殊不知加密狗厂商对于他们的程序,那时费了很大心血的,他们的加密重点也就是放在这个地方,吾不知以个人之力量对付别人专业集团之力量是否真正能行!至少非常难!非常非常难!如!深思III的种子调用很隐蔽,GS-**狗令人眼花缭乱的花指令等等!我觉得大家还是好好看看小牧童写的文章,明白一点:软件狗的加密,重点应该放在软件本身.我觉得大家应该好好体会一下,也许每个人对这句话的理解不同!但我想有个有个规律在里面:1:如果您是新手或者初学破解又或者破过几个,但是破不出来的居多,我觉得您首先对软件调试和软件爆破进行加强功力.多看看资料,其实很多技术是从简单的破解软件序列号开始的,他们之间有什么本质不同哪??2:如果您能破解大部分加密狗的软件,那么恭喜,我想现在最大的目标是简化您的修改代码!追入真正的读狗核心,让最简练的修改,获得最稳定的效果.3:如果您是高手,那才是真正要分析总结一下各种狗的特点,去芜存精,写点东西!让后来的人了解,免得走写弯路,至于敝帚自珍,真的没什么意思!现在我发现!很多真正的高手写的东西却很少。

菜鸟吧,到是愿意写一些文章,但是又怕别人笑话!ok!我等是菜鸟,作我们菜鸟应该做的事情:破解,发表,然后写文章交流目标:管家婆辉煌门板店8.2d先安装SQL7.0(SQL2000也可以!安装软件,服务器端程序,再安装门板店程序)OK!老习惯,用PEID检测一下程序是否加壳,虽然这些大型软件不喜欢加壳!但是幸运的很,测出来ASPACK2.11的壳!我发现一个规律,管家婆的软件主要是辉煌版才加壳!别的都没有!可能是不同开发小组的作风不同!赫赫,但是看看他们内部程序的流程!又好象差不太多!别说废话了!用ASPDIE2.1来脱壳!提示"看起来成功了!"呵呵!作者也把握不准自己的东西是否有100%脱壳能力!ASPDIE做得不错!就是针对版本性比较强,CASPR好像就厉害多了!可喜对最新的ASPACK支持的不够好!试试看!脱壳成功否!程序运行,提示再打印机端口没发现软件狗,然后推出!看来脱的好、脱的妙、脱的结果呱呱叫!呵呵现在也找到软件提示点了!用WDASM32反汇编吧!软件比较大,需要多等会!点支烟,放松一下!(你要是不会抽别学我)顺便翻翻看学精华,哈!竟然找到两篇介绍的文章,看他们说的好简单呀!不过版本都老点了,不知道现在的是否还合适?(破解软件之前开开别人的文章热热身!蛮好的!推荐大家试试看!)反汇编完了!烟还没抽完,算了!等会再抽工作要紧!掐灭!察看字符串,找到没狗的提示!双击,我在双击,噢!!提示的地方没有变化,说明只有一处!我喜欢!呵呵看到出错的CALL上面有个比较,下面接着跳转!试试看!下断点:005FBED6 A1FC936000 mov eax, dword ptr [006093FC]:005FBEDB C700E8030000 mov dword ptr [eax], 000003E8:005FBEE1 E854340000 call 005FF33A:005FBEE6 85C0 test eax, eax:005FBEE8 743C je 005FBF26 **************:005FBEEA 6A00 push 00000000* Possible StringData Ref from Code Obj ->"stop"|:005FBEEC 68C0C45F00 push 005FC4C0:005FBEF1 8D45A4 lea eax, dword ptr [ebp-5C]:005FBEF4 50 push eax* Possible StringData Ref from Code Obj ->"myok"|:005FBEF5 B9D0C45F00 mov ecx, 005FC4D0* Possible StringData Ref from Code Obj ->"系统在打印口没有找到软件狗,请再试!"|:005FBEFA BAE0C45F00 mov edx, 005FC4E0下断点BPX 5FBEE8 运行程序!!!什么什么???竟然正常运行了!我建套帐,我进入!我点、我点。

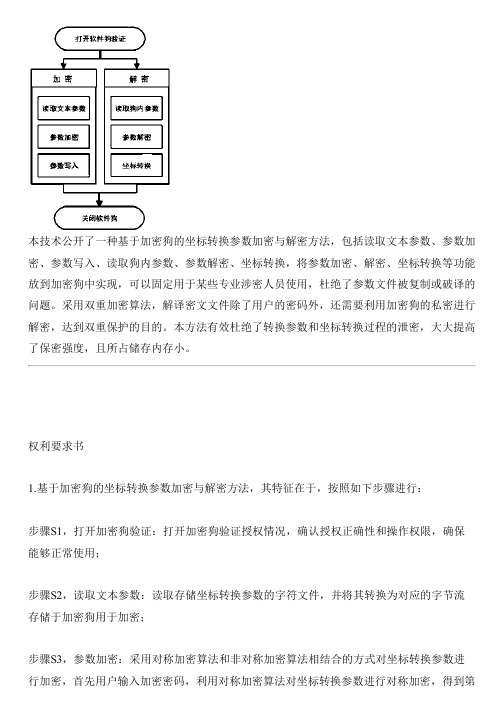

基于加密狗的坐标转换参数加密与解密方法与设计方案

本技术公开了一种基于加密狗的坐标转换参数加密与解密方法,包括读取文本参数、参数加密、参数写入、读取狗内参数、参数解密、坐标转换,将参数加密、解密、坐标转换等功能放到加密狗中实现,可以固定用于某些专业涉密人员使用,杜绝了参数文件被复制或破译的问题。

采用双重加密算法,解译密文文件除了用户的密码外,还需要利用加密狗的私密进行解密,达到双重保护的目的。

本方法有效杜绝了转换参数和坐标转换过程的泄密,大大提高了保密强度,且所占储存内存小。

权利要求书1.基于加密狗的坐标转换参数加密与解密方法,其特征在于,按照如下步骤进行:步骤S1,打开加密狗验证:打开加密狗验证授权情况,确认授权正确性和操作权限,确保能够正常使用;步骤S2,读取文本参数:读取存储坐标转换参数的字符文件,并将其转换为对应的字节流存储于加密狗用于加密;步骤S3,参数加密:采用对称加密算法和非对称加密算法相结合的方式对坐标转换参数进行加密,首先用户输入加密密码,利用对称加密算法对坐标转换参数进行对称加密,得到第一次加密数据,再利用加密狗的公钥对第一次加密数据进行非对称加密,得到第二次加密数据,即为加密后的坐标转换参数;步骤S4,参数写入:将加密后的坐标转换参数写入加密狗的存储区域;步骤S5,读取狗内参数:利用加密狗的读取数据接口,读取加密狗存储区域的加密坐标转换参数;步骤S6,参数解密:利用加密狗的私钥对加密的坐标转换参数进行解密,获得第一次解密数据,用户输入密码,利用对称加密算法,对第一次解密数据进行第二次解密,获得解密的坐标转换参数;步骤S7,坐标转换:利用坐标转换模型对解密的坐标转换参数进行坐标转换。

2.根据权利要求1所述基于加密狗的坐标转换参数加密与解密方法,其特征在于,步骤S2中在读取坐标转换参数前建立坐标系名称索引、参数类型索引,再对坐标系名称索引、参数类型索引及坐标参数进行读取。

3.根据权利要求2所述基于加密狗的坐标转换参数加密与解密方法,其特征在于,所述坐标系名称索引与参数类型索引采用无符号短整型存储。

广联达施工程序解密狗(3篇)

第1篇随着我国建筑行业的快速发展,广联达施工程序在我国建筑行业中得到了广泛应用。

然而,广联达施工程序解密狗的出现,使得许多用户面临着程序解密难题。

本文将为大家揭秘广联达施工程序解密狗的破解之道,并探讨其中的安全思考。

一、广联达施工程序解密狗的背景广联达施工程序是一款集施工、设计、管理等功能于一体的建筑行业软件。

为了保护软件的知识产权,广联达公司对软件进行了加密。

然而,在软件推广过程中,一些用户为了方便使用,试图破解软件,解密狗应运而生。

二、广联达施工程序解密狗的破解方法1. 使用破解工具:市面上有许多破解工具可以帮助用户破解广联达施工程序。

这些工具通常包括破解器、激活码等,用户只需按照提示操作即可完成破解。

2. 手动破解:部分用户通过研究软件代码,找出加密算法的漏洞,手动破解软件。

这种方法需要一定的编程能力和耐心。

3. 联系厂家:用户可以通过联系广联达厂家,寻求官方授权。

厂家可能会提供免费或付费的授权服务,帮助用户解除加密限制。

三、安全思考1. 破解软件可能存在风险:使用破解工具或手动破解软件,可能会存在病毒、木马等恶意软件的风险。

用户在使用过程中,应谨慎选择破解工具,避免遭受损失。

2. 知识产权保护:破解软件侵犯了广联达公司的知识产权,可能导致法律责任。

用户在破解软件时,应充分了解相关法律法规,避免违法行为。

3. 软件安全性:破解后的软件可能存在安全隐患,导致用户数据泄露、系统崩溃等问题。

因此,用户在破解软件后,应加强对软件的安全管理。

四、总结广联达施工程序解密狗的破解方法有多种,但用户在使用过程中应充分考虑安全因素。

在此,我们呼吁广大用户尊重知识产权,合理使用软件。

同时,广联达公司也应加强软件加密技术,提高软件安全性,为用户提供更好的产品和服务。

第2篇随着我国建筑行业的飞速发展,建筑企业对施工管理软件的需求日益增长。

其中,广联达施工程序以其强大的功能、便捷的操作和良好的口碑,成为众多建筑企业的首选。

加密狗处理方法1

----问题:插了加密狗后,还是提示需要注册或锁异常;首先检查加密狗插在主机上灯是不是亮的,如果是亮红灯,那么就检查数据库服务器的操作系统日期时间;如果时间也正常,加密狗,还是提示需要注册或锁异常1、----打开sql查询分析首先执行一下:代码1:master..xp_cmdshell 'hydee20.dll 43513431524364552435324'执行代码1如果出现为:1NULL那么就是正常!那么就需要检查如下:在查询分析中执行代码:select * from c_org_tran where org_tran_code =dbo.f_sys_ini ('1001')查传输机构名称(orgname字段)有没有包含加密狗的关健字。

如果传输机构名称没有问题,那么将加密狗拨下来,插到其他的USB口再进软件;如果加密狗的启用日期大于操作系统的日期,也是会提示需要注册或锁异常比如启用日期是2010.9.25,但是系统的日期是2010.9.01那么就会提示需要注册或锁异常如果进软件打开零售录入或验收入库单或批发销售单提示当前功能不允许使用,是没有开通零售录入或验收入库或批发销售的功能----------执行上述代码1提示如下错误:错误1:ODBC: 消息0,级别16,状态1无法在库xpweb70.dll 中找到函数xp_cmdshell。

原因: 127(找不到指定的程序。

)。

处理方法:sp_dropextendedproc 'xp_cmdshell'goEXEC sp_addextendedproc xp_cmdshell,@dllname ='xplog70.dll'declare @o int错误2:消息15121,级别16,状态21,过程xp_cmdshell,第 1 行在执行xp_cmdshell 的过程中出错。

调用'CreateProcess' 失败,错误代码: '5'。

加密狗加密与解密方法技术白皮书

加密狗加密与解密方法加密狗加密方法1 打开EZCAD软件包,找到“JczShareLock3.exe”执行程序。

2 双击执行该程序,弹出“Select parameter”对话框,如图1所示。

在图中可以看出我们可以设置两级密码,这两个密码是完全独立的,其中任何一次使用达到设定要求以后,加密狗就会限定板卡的使用权限。

如同时设置两级密码,权限应不同,即这两个密码设置的时间等权限长短不一。

如图,软件默认的是一级密码选中状态,如果想选择二级密码直接点选即可。

图1 Select Parameter3 当我们选择好设定密码的级数后,点击确定按钮,弹出“JczShareLock”对话框,如图2是软件默认的发布版界面,点击下拉菜单,我们可以选择共享版模式,如图3。

图2 发布版界面图3 共享版界面下面我们分别说明发布版模式和共享版模式的加密方法。

4 首先是发布版模式如图2。

发布版模式下没有次数,天数,时间等的设置,只有密码设置,主要应用于保护自己模式的设置,防止别人更改。

点击“写入/Write In”按钮,进入密码写入界面。

如图4。

如果我们是第一次写入密码,那么就直接勾选修改密码选项,在新密码下面的前一个输入栏里输入4位数字,在后面的输入栏里输入4数字,这样完成了密码的初步设定,然后在确认密码下的输入栏内重复输入上面设定的密码,然后点击确认,完成密码的设定。

如果我们是修改密码的话,那么我们首先要在密码写入界面上方的输入密码下的正确输入栏内输入以前设定的密码,然后在勾选修改密码,输入新的密码。

否则修改密码就会失败,并出现“密码错误”提示信息。

图4 密码写入界面5 共享版的密码设定,如图3是共享版的界面。

在这里我们首先要设定好限制使用的次数,天数,时间,直接在后面的输入栏内直接输入即可。

这里注意:我们所设定的时间,天数是以软件运行所在电脑的内部时钟为准的,我们编写之前一定要注意,我们所使用的电脑的时间是否准确。

设定好这些后点击“写入/Write In”按钮,进入密码写入界面。

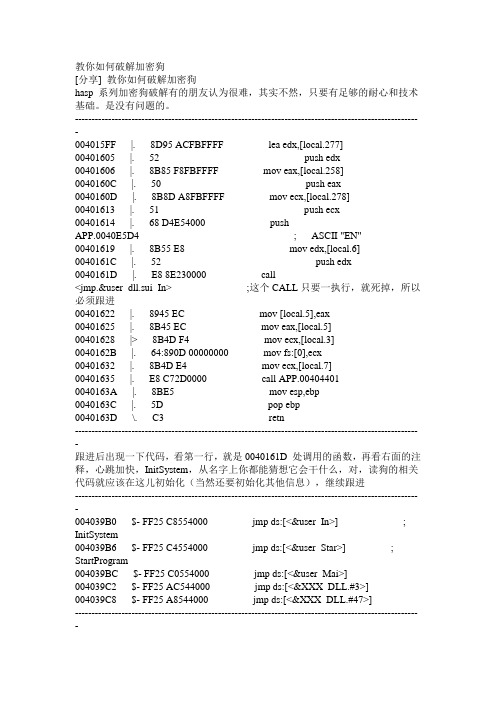

教你如何破解加密狗

教你如何破解加密狗[分享] 教你如何破解加密狗hasp 系列加密狗破解有的朋友认为很难,其实不然,只要有足够的耐心和技术基础。

是没有问题的。

--------------------------------------------------------------------------------------------------------004015FF |. 8D95 ACFBFFFF lea edx,[local.277]00401605 |. 52 push edx00401606 |. 8B85 F8FBFFFF mov eax,[local.258]0040160C |. 50 push eax0040160D |. 8B8D A8FBFFFF mov ecx,[local.278]00401613 |. 51 push ecx00401614 |. 68 D4E54000 pushAPP.0040E5D4 ; ASCII "EN"00401619 |. 8B55 E8 mov edx,[local.6]0040161C |. 52 push edx0040161D |. E8 8E230000 call<jmp.&user_dll.sui_In> ;这个CALL只要一执行,就死掉,所以必须跟进00401622 |. 8945 EC mov [local.5],eax00401625 |. 8B45 EC mov eax,[local.5]00401628 |> 8B4D F4 mov ecx,[local.3]0040162B |. 64:890D 00000000 mov fs:[0],ecx00401632 |. 8B4D E4 mov ecx,[local.7]00401635 |. E8 C72D0000 call APP.004044010040163A |. 8BE5 mov esp,ebp0040163C |. 5D pop ebp0040163D \. C3 retn--------------------------------------------------------------------------------------------------------跟进后出现一下代码,看第一行,就是0040161D 处调用的函数,再看右面的注释,心跳加快,InitSystem,从名字上你都能猜想它会干什么,对,读狗的相关代码就应该在这儿初始化(当然还要初始化其他信息),继续跟进--------------------------------------------------------------------------------------------------------004039B0 $- FF25 C8554000 jmp ds:[<&user_In>] ; InitSystem004039B6 $- FF25 C4554000 jmp ds:[<&user_Star>] ; StartProgram004039BC $- FF25 C0554000 jmp ds:[<&user_Mai>]004039C2 $- FF25 AC544000 jmp ds:[<&XXX_DLL.#3>]004039C8 $- FF25 A8544000 jmp ds:[<&XXX_DLL.#47>]--------------------------------------------------------------------------------------------------------跟进后,代码是一系列的IsBadReadPtr,由此判断该处是初始化内存工作,离读狗还用有一段距离。

建筑资料加密狗的破解方法

第一章:项目建设单位安全管理流程1、安全预评价通过评审。

2、设计安全专篇已报批。

3、安全三同时同步进行4、施工单位安全生产许可证已审查合格并存档5、施工单位安全主任有资格证书6、30人以上施工单位设置了专职安全员7、健全了各施工单位安全生产管理制度8、建立了以项目经理为首的由各施工单位和监理机构参加的现场安全管理组织体系、并张挂上墙。

9、健全各施工单位现场安全管理组织体系10、制定了安全检查制度、安全例会制度,有检查整改记录。

11、对施工单位、监理机构安全生产、文明施工实施细则执行情况履行专项检查、下达了整改意见、有整改落实合格交验收记录。

12、项目经理与集团监察部的签订了《安全生产责任状》13、项目经理与各施工方签订了《安全生产管理协议》14、监理规划有安全篇,细则有旁站方案和记录。

15、监理机构设专职安全员16、施工组织设计有安全专项内容,并按审批程序签批通过。

17、严格履行了开工审批程序第二章:项目施工单位管理实施细则一、安全管理体系(建立与运行)1、组织体系和资质管理1)成立或及时调整项目安全委员会,建立了安全责任制;2)项目部主要负责人和安全管理人员取得有效资格证;3)成立安监机构,专职安全员数量满足规定要求;4)分别建立了安全文明施工、消防保安、机械安全管理(保证)体系,有目标;5)承包商作业是否超出规定允许的范围;6)对分包商资质进行审查,建档、备案。

2、规章制度(编制与有效执行)1)对安全环境管理目标进行分解细化;2)制定适合于本工程的安全健康环境责任制,教育培训、安全检查、安全例会、安全奖惩、事故处理报告、分包工程安全管理及车辆交通管理制度;3)制定适合于本工程的安全用电、安全设施、防护装备、防火、防爆、机械工器具、文明施工、环境保护、尘毒噪、射线、安全施工作业票、工作票、操作票等管理制度3、特种作业人员管理1)建立特种作业人员管理台帐;2)所有特种作业人员持证上岗;3)特种设备作业人员及相关管理人员考核与持证上岗。

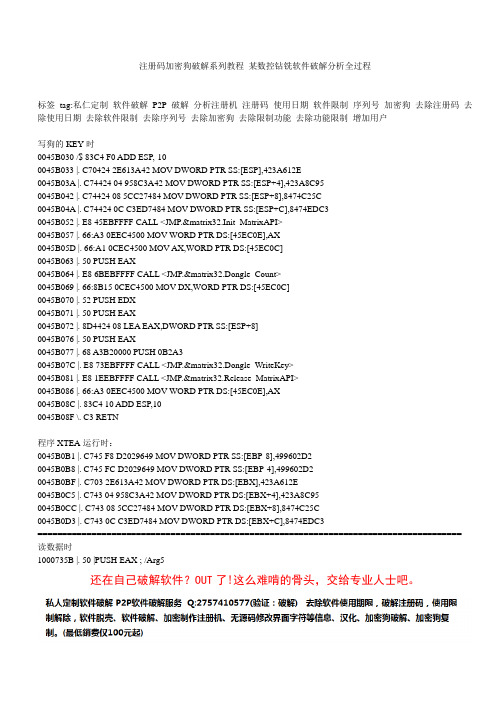

注册码破解加密狗破解系列教程某数控钻铣软件去除加密狗分析全过程

注册码加密狗破解系列教程某数控钻铣软件破解分析全过程标签tag:私仁定制软件破解P2P破解分析注册机注册码使用日期软件限制序列号加密狗去除注册码去除使用日期去除软件限制去除序列号去除加密狗去除限制功能去除功能限制增加用户写狗的KEY时0045B030 /$ 83C4 F0 ADD ESP,-100045B033 |. C70424 2E613A42 MOV DWORD PTR SS:[ESP],423A612E0045B03A |. C74424 04 958C3A42 MOV DWORD PTR SS:[ESP+4],423A8C950045B042 |. C74424 08 5CC27484 MOV DWORD PTR SS:[ESP+8],8474C25C0045B04A |. C74424 0C C3ED7484 MOV DWORD PTR SS:[ESP+C],8474EDC30045B052 |. E8 45EBFFFF CALL <JMP.&matrix32.Init_MatrixAPI>0045B057 |. 66:A3 0EEC4500 MOV WORD PTR DS:[45EC0E],AX0045B05D |. 66:A1 0CEC4500 MOV AX,WORD PTR DS:[45EC0C]0045B063 |. 50 PUSH EAX0045B064 |. E8 6BEBFFFF CALL <JMP.&matrix32.Dongle_Count>0045B069 |. 66:8B15 0CEC4500 MOV DX,WORD PTR DS:[45EC0C]0045B070 |. 52 PUSH EDX0045B071 |. 50 PUSH EAX0045B072 |. 8D4424 08 LEA EAX,DWORD PTR SS:[ESP+8]0045B076 |. 50 PUSH EAX0045B077 |. 68 A3B20000 PUSH 0B2A30045B07C |. E8 73EBFFFF CALL <JMP.&matrix32.Dongle_WriteKey>0045B081 |. E8 1EEBFFFF CALL <JMP.&matrix32.Release_MatrixAPI>0045B086 |. 66:A3 0EEC4500 MOV WORD PTR DS:[45EC0E],AX0045B08C |. 83C4 10 ADD ESP,100045B08F \. C3 RETN程序XTEA运行时:0045B0B1 |. C745 F8 D2029649 MOV DWORD PTR SS:[EBP-8],499602D20045B0B8 |. C745 FC D2029649 MOV DWORD PTR SS:[EBP-4],499602D20045B0BF |. C703 2E613A42 MOV DWORD PTR DS:[EBX],423A612E0045B0C5 |. C743 04 958C3A42 MOV DWORD PTR DS:[EBX+4],423A8C950045B0CC |. C743 08 5CC27484 MOV DWORD PTR DS:[EBX+8],8474C25C0045B0D3 |. C743 0C C3ED7484 MOV DWORD PTR DS:[EBX+C],8474EDC3====================================================================================== 读数据时1000735B |. 50 |PUSH EAX ; /Arg5还在自己破解软件?OUT了!这么难啃的骨头,交给专业人士吧。

加密狗复制的定义和方法(精)

加密狗复制的定义和方法硬件加密锁,俗程“加密狗”,对于加密狗的破解大致可以分为三种方法,一种是通过硬件克隆或者复制,一种是通过SoftICE等Debug工具调试跟踪解密,一种是通过编写拦截程序修改软件和加密狗之间的通讯。

硬件克隆复制主要是针对国产芯片的加密狗,因为国产加密狗公司一般没有核心加密芯片的制造能力,因此有些使用了市场上通用的芯片,破解者分析出芯片电路以及芯片里写的内容后,就可以立刻复制或克隆一个完全相同的加密狗。

不过国外的加密狗就无法使用这种方法,国外加密狗硬件使用的是安全性很好的自己研制开发的芯片,通常很难进行复制,而且现在国内加密狗也在使用进口的智能卡芯片,因此这种硬件克隆的解密方法用处越来越少。

工具/原料加密狗的密码及ID修改工具加密狗数据读取工具步骤/方法常用解密方法1、反汇编后静态分析:W32Dasm、IDA Pro2、用调试工具跟踪动态分析:SoftICE、TRW20003、针对各种语言的反汇编工具:VB、Delphi、Java等4、其他监视工具:FileMon、RegMon 等反“监听仿真”软件保护锁的编程方法(1)、随机查询法:开发商使用SuperPro开发工具生成大量查询、响应对,如:1000 对,并在程序中使用这些校验数据。

在程序运行过程中,从1000 对查询、响应对之中,随机的抽出其中一对验证SuperPro加密算法。

因为,校验数据很多,每次验证加密算法使用的“查询响应对”可能不同,“监听仿真”软件即使纪录了一部分“查询响应对”,但无法纪录全部“查询响应对”。

软件每次运行时,都可能使用新的查询响应校验数据,“监听仿真”软件无法响应这些新的查询。

因此,“监听仿真”也就失去了模拟、仿真SuperPro软件保护锁的作用。

(2)、延时法:开发商可以事先使用开发工具生成大量的校验数据,即:“查询、响应”对,比如:200000 组“查询、响应”对,开发程序过程中,开发商设计定时查询、校验加密锁的机制。

某制图软件域天加密狗破解过程

某制图软件域天加密狗破解过程某制图软件域天加密狗破解过程--------------------------------------------------------------------------------来源: 发布时间: 2011-9-20 22:08:30 浏览: 7这是一个商业软件,具体名称就不写出来了,主要用于企事业单位的网络图形化设计,在没有加密狗的情况下软件有功能限制,一个工程最多只能保存800个节点,再添加节点就无法保存了。

对一般的小企业是足够了,如果碰上大的单位,这个限制就使用该软件无法胜任。

经过软件跟踪发现,该软件用的是域天加密狗。

用PEID检测,提示为Microsoft Visual Basic 5.0 / 6.0。

用OD加载:00423C24 > $ 68 883F4200 push VisualNe.00423F88 ; ASCII "VB5!6&vb6chs.dll"00423C29 . E8 F0FFFFFF call <jmp.&MSVBVM60.#100>00423C2E . 0000 add byte ptr ds:[eax],al00423C30 . 0000 add byte ptr ds:[eax],al00423C32 . 0000 add byte ptr ds:[eax],al00423C34 . 3000 xor byte ptr ds:[eax],al00423C36 . 0000 add byte ptr ds:[eax],al由于软件只是在节点数达到800的时候才无法保存工程,所以我们只需要找到保存文件的函数:0103E179 . 66:8985 CCFEF>mov word ptr ss:[ebp-0x134],ax0103E180 . 8D4D D8 lea ecx,dword ptr ss:[ebp-0x28]0103E183 . FF15 30144000 call dword ptr ds:[<&MSVBVM60.__vbaFreeS>; MSVBVM60.__vbaFreeStr0103E189 . 8D4D A8 lea ecx,dword ptr ss:[ebp-0x58]0103E18C . FF15 2C104000 call dword ptr ds:[<&MSVBVM60.__vbaFreeV>; MSVBVM60.__vbaFreeVar0103E192 . 0FBF8D CCFEFF>movsx ecx,word ptr ss:[ebp-0x134]0103E199 . 85C9 test ecx,ecx0103E19B . 0F84 B7130000 je VisualNe.0103F558 //加密狗破解关键跳转,NOP掉0103E1A1 . C745 FC 1B000>mov dword ptr ss:[ebp-0x4],0x1B0103E1A8 . 6A 00 push 0x00103E1AA . 6A 01 push 0x10103E1AC . 8B95 B4FEFFFF mov edx,dword ptr ss:[ebp-0x14C]0103E1B2 . 52 push edx0103E1B3 . 8D45 A8 lea eax,dword ptr ss:[ebp-0x58]0103E1B6 . 50 push eax0103E1B7 . FF15 08124000 call dword ptr ds:[<&MSVBVM60.__vbaLateI>; MSVBVM60.__vbaLateIdCallLd0103E1BD . 83C4 10 add esp,0x100103E1C0 . 50 push eax0103E1C1 . FF15 3C104000 call dword ptr ds:[<&MSVBVM60.__vbaStrVa>; MSVBVM60.__vbaStrVarMove0103E1C7 . 8945 A0 mov dword ptr ss:[ebp-0x60],eax0103E1CA . C745 98 08000>mov dword ptr ss:[ebp-0x68],0x80103E1D1 . 6A 00 push 0x00103E1D3 . 8D4D 98 lea ecx,dword ptr ss:[ebp-0x68]0103E1D6 . 51 push ecx0103E1D7 . FF15 DC124000 call dword ptr ds:[<&MSVBVM60.#645>] ; MSVBVM60.rtcDir0103E1DD . 8BD0 mov edx,eax0103E1DF . 8D4D D8 lea ecx,dword ptr ss:[ebp-0x28]0103E1E2 . FF15 CC134000 call dword ptr ds:[<&MSVBVM60.__vbaStrMo>; MSVBVM60.__vbaStrMove0103E1E8 . 50 push eax0103E1E9 . 68 883E4500 push VisualNe.00453E880103E1EE . FF15 AC114000 call dword ptr ds:[<&MSVBVM60.__vbaStrCm>; MSVBVM60.__vbaStrCmp0103E1F4 . F7D8 neg eax0103E1F6 . 1BC0 sbb eax,eax0103E1F8 . F7D8 neg eax0103E1FA . F7D8 neg eax0103E1FC . 66:8985 CCFEF>mov word ptr ss:[ebp-0x134],ax0103E203 . 8D4D D8 lea ecx,dword ptr ss:[ebp-0x28]0103E206 . FF15 30144000 call dword ptr ds:[<&MSVBVM60.__vbaFreeS>; MSVBVM60.__vbaFreeStr0103E20C . 8D55 98 lea edx,dword ptr ss:[ebp-0x68]0103E20F . 52 push edx0103E210 . 8D45 A8 lea eax,dword ptr ss:[ebp-0x58]0103E213 . 50 push eax0103E214 . 6A 02 push 0x20103E216 . FF15 4C104000 call dword ptr ds:[<&MSVBVM60.__vbaFreeV>; MSVBVM60.__vbaFreeVarList0103E21C . 83C4 0C add esp,0xC0103E21F . 0FBF8D CCFEFF>movsx ecx,word ptr ss:[ebp-0x134]0103E226 . 85C9 test ecx,ecx0103E228 . 0F84 DD030000 je VisualNe.0103E60B //加密狗破解关键点,NOP 掉0103E22E . C745 FC 1C000>mov dword ptr ss:[ebp-0x4],0x1C0103E235 . C745 80 04000>mov dword ptr ss:[ebp-0x80],0x800200040103E23C . C785 78FFFFFF>mov dword ptr ss:[ebp-0x88],0xA0103E246 . C745 90 04000>mov dword ptr ss:[ebp-0x70],0x800200040103E24D . C745 88 0A000>mov dword ptr ss:[ebp-0x78],0xA0103E254 . C745 A0 04000>mov dword ptr ss:[ebp-0x60],0x800200040103E25B . C745 98 0A000>mov dword ptr ss:[ebp-0x68],0xA0103E262 . C785 70FFFFFF>mov dword ptr ss:[ebp-0x90],VisualNe.004>0103E26C . C785 68FFFFFF>mov dword ptr ss:[ebp-0x98],0x80103E276 . 8D95 68FFFFFF lea edx,dword ptr ss:[ebp-0x98]0103E27C . 8D4D A8 lea ecx,dword ptr ss:[ebp-0x58]0103E27F . FF15 80134000 call dword ptr ds:[<&MSVBVM60.__vbaVarDu>; MSVBVM60.__vbaVarDup0103E285 . 8D95 78FFFFFF lea edx,dword ptr ss:[ebp-0x88]0103E28B . 52 push edx0103E28C . 8D45 88 lea eax,dword ptr ss:[ebp-0x78]0103E28F . 50 push eax0103E290 . 8D4D 98 lea ecx,dword ptr ss:[ebp-0x68]0103E293 . 51 push ecx0103E294 . 6A 44 push 0x440103E296 . 8D55 A8 lea edx,dword ptr ss:[ebp-0x58]0103E299 . 52 push edx0103E29A . FF15 08114000 call dword ptr ds:[<&MSVBVM60.#595>] ; MSVBVM60.rtcMsgBox0103E2A0 . 33C9 xor ecx,ecx0103E2A2 . 83F8 06 cmp eax,0x60103E2A5 . 0F94C1 sete cl0103E2A8 . F7D9 neg ecx0103E2AA . 66:898D CCFEF>mov word ptr ss:[ebp-0x134],cx0103E2B1 . 8D95 78FFFFFF lea edx,dword ptr ss:[ebp-0x88]0103E2B7 . 52 push edx0103E2B8 . 8D45 88 lea eax,dword ptr ss:[ebp-0x78]0103E2BB .50 push eax0103E2BC . 8D4D 98 lea ecx,dword ptr ss:[ebp-0x68]0103E2BF . 51 push ecx0103E2C0 . 8D55 A8 lea edx,dword ptr ss:[ebp-0x58]0103E2C3 . 52 push edx0103E2C4 . 6A 04 push 0x40103E2C6 . FF15 4C104000 call dword ptr ds:[<&MSVBVM60.__vbaFreeV>; MSVBVM60.__vbaFreeVarList0103E2CC . 83C4 14 add esp,0x140103E2CF . 0FBF85 CCFEFF>movsx eax,word ptr ss:[ebp-0x134]0103E2D6 . 85C0 test eax,eax0103E2D8 . 0F84 93020000 je VisualNe.0103E571 //加密狗破解关键点,需要修改0103E2DE . C745 FC 1D000>mov dword ptr ss:[ebp-0x4],0x1D0103E2E5 . 833D 18832101>cmp dword ptr ds:[0x1218318],0x00103E2EC . 75 1C jnz short VisualNe.0103E30A0103E2EE . 68 18832101 push VisualNe.012183180103E2F3 . 68 68494500 push VisualNe.004549680103E2F8 . FF15 04134000 call dword ptr ds:[<&MSVBVM60.__vbaNew2>>; MSVBVM60.__vbaNew20103E2FE . C785 78FEFFFF>mov dword ptr ss:[ebp-0x188],VisualNe.01>0103E308 . EB 0A jmp short VisualNe.0103E3140103E30A > C785 78FEFFFF>mov dword ptr ss:[ebp-0x188],VisualNe.01> 0103E314 > 8B8D 78FEFFFF mov ecx,dword ptr ss:[ebp-0x188]0103E31A . 8B11 mov edx,dword ptr ds:[ecx]0103E31C . 8995 CCFEFFFF mov dword ptr ss:[ebp-0x134],edx0103E322 . 8D45 C4 lea eax,dword ptr ss:[ebp-0x3C]0103E325 . 50 push eax0103E326 . 8B8D CCFEFFFF mov ecx,dword ptr ss:[ebp-0x134]0103E32C . 8B11 mov edx,dword ptr ds:[ecx]0103E32E . 8B85 CCFEFFFF mov eax,dword ptr ss:[ebp-0x134]0103E334 . 50 push eax0103E335 . FF52 18 call dword ptr ds:[edx+0x18]通过修改以上三处位置,彩虹加密狗破解就成功了,试用破解后的软件,没有发现任何BUG,加密狗破解完美成功!!!--------------------------------------------------------------------------------【关闭窗口】。

加密狗解锁文件的使用

加密狗解锁文件的使用

加密狗解锁教程

从控制面板中启动WIBU-KEY应用程序,检测加密狗如果你的加密狗出现如下图所示,说明加密狗也被锁定,锁定状态只有系列号。

在下图所示的蓝色状态条上点击鼠标右键,选择高级模式

进入高级模式后选择WIBU-BOX环境

点击浏览,选择保存RTC文件的保存目录

注:请用你的加密狗编号命名,例如L183-505020.rtc 点击保存回到下面界面,点击应用

成功生成RTC文件后会出现下列提示

至此,完成了RTC文件的生成步骤,然后你需要将此文件发送给兰特公司!

解锁文件RTU的使用

当我们收到您发来的RTC,会根据此文件生成RTU解锁文件和新的Key文件,并发送给您。

请在收到RTU和新的KEY文件之后重新从控制面板启动WIBU-BOX检测程序

在高级模式下,选择WIBU-BOX更新,点击浏览

指定到你下载到本地的RTU文件所在的目录

点击打开,返回到下列界面,并点击应用。

成功解锁后的提示信息

回到内容项,点击扫描,如成功解锁除了显示系列号之外,还会再界面右侧的上方显示与您加密狗相同的序列号。

如下图所示:

至此加密狗解锁成功,下一步必须用同RTU文件一并收到的新的KEY文件启动软件。

更新加密狗后,把我们新发回去的KEY文件改名为Expert.key,拷贝这个key文件到安装目录下,覆盖原来的expert.key文件,就可以打开Lantek软件使用了。

加密狗硬件破解方法

加密狗硬件破解方法加密狗硬件破解方法对于密届高手脱壳或者解密可能是很简单的事情,但是否对于一些带狗软件有时候也觉得麻烦。

目前较新的狗程序都采用对硬件通讯纪录的方法,普通的方法是无法跟踪到的,如果用拦截端口的方法实在太麻烦。

在这里我将自己整理的复制狗方法希望对大家有所帮助。

基础知识什么是加密狗(基础知识高手不要看了)首先用一点儿时间来谈谈什么是加密狗(dongle),dongle经常被认为是硬件保护,它是一个可被附加在计算机并口、串口或USB上的小插件,它包含厂家烧制的EPROM和定制的专用集成电路。

dongle 保护的的原理就是软件开发者在程序里经常检查dongle中的单元(Cell)的并对比返回值,这种检查可以是直接读单元或者是使用某种内部算法(此时单元受到保护无法直接读)。

尽管任何称职的硬件工程师都能很容易地分析出dongle是如何实现的,但是实际上并不用那么麻烦,dongle保护最薄弱的环节在于应用程序要通过dongle厂家提供的函数库来访问dongle,而应用程序和这些函数的连接通常是很弱的,因为软件开发人员不管这些函数如何访问dongle,它只检查函数的返回值是表示成功还是失败,那么只要打补丁让所有函数返回成功即可,而且这些函数通常并不多,从厂家提供的API手册中很容易查到这些函数的定义(参数和返回值)。

一般来说dongle解密不需要原来的正版狗。

必须指出从(西方)法律上来说,破解狗与调试独立的程序有一些细微的不同,后者是完全合法的,但前者在德国有被判为非法的案例(即使你已经购买了正版的软件),美国的“数字千年版权法案”(DMCA) 有一个著名的但引起强烈争议的“反规避条款”(1201),事实上对软件狗的解密做了极其严格的限制,但因为遭到消费者和甚至一些厂商强烈反对,因此在2000年10月28日,1201a条款规定了七种例外,在公平使用的前提下,把软件狗的研究从中删除(Dongles are exempt from Section 1201a of the Digital Millennium Copyright Act),因此,我理解,至少在美国,对软件狗的研究甚至复制是合法的。

广联达盗版加密锁常识

广联达盗版加密锁常识要说广联达预算的功能在国内确实是数一数二,目前在各大高校也把广联达当成建筑预算教材,可见广联达的魅力之大。

虽然广联达如此受到人们欢迎,但是它的价格却让人却步,一个正版加密狗足够买一台牛X的家用电脑了。

既然买不起正版,那么盗版又如此不让人省心,这该如何是好呢?有银子的用户自然要支持正版广联达,但是对于穷学生来说,宁可不学广联达也不会购买正版的,毕竟大多数的学生生活费还不够呢。

而广联达的营销对象主要是些公司或者企业,个人用的话,还是买个上档次的盗版广联达加密锁算了。

而淘宝网上鱼目混珠的产品还真不少,只图低价很明显容易被骗,看商家信用吧,也是很不可靠的(目前很多商家批发商组织成队伍,自动互相刷钻)只有让自己成为行家才会更安全!了解盗版广联达的类型广联达正版的就不说了,有钱的请支持正版吧。

盗版的广联达加密锁大致分为五种,详细的参考广联达加密锁分类。

有驱无驱广联达盗版加密(模拟)锁简介:昨天我倒网上仔细看了看各大商家的产品,其中以无驱和有驱广联达加密狗最多,但是其中含有很大的猫腻。

一般买家都是购买很久以后自己才大呼上当的。

一般加密锁分为有驱和无驱加密狗,按颜色分类:有驱的也称为(蓝色的狗-蓝狗);无驱的也被称为(绿色的狗-绿狗);两者均属于模拟锁。

为了避免大家上当受骗,碧雅阁就在这里简单的介绍一下这两种常见的加密锁吧。

有驱加密(模拟)锁:所谓的有驱广联达加密锁,就是一个加密锁外加一个加密锁驱动程序。

购买的时候商家除了给你一个加密锁之外,还有一个光盘,里面就是驱动文件。

把加密锁插到电脑上,必须安装这个驱动,不然加密狗无法使用。

无驱广联达加密(模拟)锁:所谓的无驱广联达加密锁,其实就是单指一个类似U盘一样的加密锁(不需要安装驱动)。

一般的加密锁都需要驱动,而这样的无驱加密狗却直接能插入电脑就能正常使用,感觉是不是很方便呢?其实不然,这要从广联达安装说起。

广联达安装的时候一般都会安装“广联达加密锁程序”然后插入正版的加密锁就行了,但是这个盗版的为什么不需要安装驱动呢?难道它直接使用了官方的正版驱动程序?要是这么强悍的话,它的价格完全可以直接超过500元!而不是50元!!无驱广联达加密锁之所以插进去就能用,就好比我们买了个USB接口的键盘一样,直接插到电脑里面就能用了,也不需要安装什么驱动。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

第一章:项目建设单位安全管理流程1、安全预评价通过评审。

2、设计安全专篇已报批。

3、安全三同时同步进行4、施工单位安全生产许可证已审查合格并存档5、施工单位安全主任有资格证书6、30人以上施工单位设置了专职安全员7、健全了各施工单位安全生产管理制度8、建立了以项目经理为首的由各施工单位和监理机构参加的现场安全管理组织体系、并张挂上墙。

9、健全各施工单位现场安全管理组织体系10、制定了安全检查制度、安全例会制度,有检查整改记录。

11、对施工单位、监理机构安全生产、文明施工实施细则执行情况履行专项检查、下达了整改意见、有整改落实合格交验收记录。

12、项目经理与集团监察部的签订了《安全生产责任状》13、项目经理与各施工方签订了《安全生产管理协议》14、监理规划有安全篇,细则有旁站方案和记录。

15、监理机构设专职安全员16、施工组织设计有安全专项内容,并按审批程序签批通过。

17、严格履行了开工审批程序第二章:项目施工单位管理实施细则一、安全管理体系(建立与运行)1、组织体系和资质管理1)成立或及时调整项目安全委员会,建立了安全责任制;2)项目部主要负责人和安全管理人员取得有效资格证;3)成立安监机构,专职安全员数量满足规定要求;4)分别建立了安全文明施工、消防保安、机械安全管理(保证)体系,有目标;5)承包商作业是否超出规定允许的范围;6)对分包商资质进行审查,建档、备案。

2、规章制度(编制与有效执行)1)对安全环境管理目标进行分解细化;2)制定适合于本工程的安全健康环境责任制,教育培训、安全检查、安全例会、安全奖惩、事故处理报告、分包工程安全管理及车辆交通管理制度;3)制定适合于本工程的安全用电、安全设施、防护装备、防火、防爆、机械工器具、文明施工、环境保护、尘毒噪、射线、安全施工作业票、工作票、操作票等管理制度3、特种作业人员管理1)建立特种作业人员管理台帐;2)所有特种作业人员持证上岗;3)特种设备作业人员及相关管理人员考核与持证上岗。

4、重大事故应急救援预案1)制定针对性事故应急救援预案;2)建立消防队伍,落实消防人员与相关职责;3)按要求落实急救车辆、急救箱、配备防汛、消防等救援设备器材;4)公布有效的紧急联络方式;5)进行相关教育和定期演炼。

5、劳动安全保护1)对作业场所的劳保情况进行有效监督管理;2)按规定发放劳保用品;3)建立作业人员定期体检台帐;4)制定防尘、防噪声、防中毒等劳保措施;5)给危险作业人员办理意外伤害保险。

二、安全例行工作1、安全工作计划与例会1)编制本工程安全工作计划并认真实施;2)安全委员会按规定开展工作;3)定期召开安全网络专业例会(每周一次);4)按月召开安全工作例会2、教育培训1)编制安全教育培训计划;2)对各类作业人员进行安全技能培训考核;3)对新入场人员和转岗、换岗人员进行安全教育考试。

3、安全检查1)按企业内部规定开展安全检查,有记录,领导亲自主持;2)参加建设单位组织的现场安全大检查;3)对检查存在的问题及时认真进行整改,凡下达书面整改通知的及时履行整改报验手续,无重复严重违章情况。

4、安全奖惩1)有奖惩制度(标准);2)认真进行安全奖惩;3)对奖惩进行通报。

5安全事故的处理、统计与报告1)不得隐瞒事故不报;2)认真进行事故统计报告;3)认真进行事故处理、做到“四不放过”;4)建立事故档案(资料齐全)。

三、安全技术管理1、安全措施计划1)编制专项安全技术方案,作业指导书、安全施工作业票等管理制度并认真实施;2)制定安全技术措施计划,并认真实施;3)配备现行有效的安全技术标准、规范与操作规程(齐全有目录)2、施工组织设计和专项安全技术方案1)施工组织设计中有安全技术措施和环保措施;2)专业性强、危险性大的施工项目,单独编制专项安全技术方案,方案有针对性、操作性、有必要的计算,审批手续齐全;3)对重要危险作业安技措施组织进行交底,有签字手续;4)按排专业人员对危险较大的作业进行安全监护。

3、作业指导书1)编制作业指导书、审批作业指导书(作业指导书内容全面,针对性强);2)认真落实安全施工措施,履行了交底签字手续。

4、安全施工作业票1)按电力行业有关规定办理作业票,填写、审查、签发手续齐全;2)在施工作业班组宣读和讲解安全施工作业票,并认真实施。

5、大型起重机械安装拆除1)由具备相应资质的队伍与人员承担安拆工作;2)编制、审批安拆方案(方案完善、操作性强),并进行交底;3)指定监护人进行过程监护。

四、安全防护和专项检查1、安全设施及个人防护1)现场安全防护设施齐全可靠(合格);2)作业人员进入现场穿工作服,戴安全帽、不得穿拖鞋、凉鞋、高跟鞋;3)高处作业扎安全带、使用正确。

2、危险因素控制1)对危险因素进行识别与评价;2)对重大危险因素制定控制措施;3)制定放射源的使用保管与保卫制度,现场存放要符合要求;4)射线探伤作业区设警示标志,设专人监护。

5)制定巨毒物专人管理规定3、交通车辆1)制定现场车辆管理制度;2)现场车辆不得违章作业(未经年检、带病作业、酒后开车、机动车超限、越载作业、超速行驶等)。

3)制定现场车辆违章奖罚制度4、分包单位1)有分包合同、明确了双方安全责任,不得以“包”代管,以“罚”代管;2)安全资质合格,有安全生产许可证,承接项目与资质相符;3)30人以上分包单位有专职安全员,以下有兼职的,培训上岗;4)现场作业人员已经过体检,接受了安全教育与考试;5)主要工程项目(行规第115条)不得由分包单位单独承建。

5、大型起重机械使用与维修(护)1)经有关部门检验,取得安全准用证;2)作业人员(司机、指挥)与管理人员持证上岗;3)驾驶室有操作规程,有日常维护保养记录,有安全技术档案;4)安全保护(限位器、防护装置等)装置状况良好完善。

6、其它特种设备(吊车除外)(锅炉压力容器、压力管道、电梯等)1)有准用证和操作证;2)每月进行一次自行检查,并作出记录,发现问题(异常)应及时处理;3)有特种设备事故应急措施和救援预案;4)有特种设备安全技术档案;5)其它按《特种设备安全监察条例》应做好的工作。

7、专项检查1)春季“四防”检查2)冬季“四防” 检查3)保安电源安全可靠4)安全接地可靠;5)防风防寒防火防冻8、中小型机械设备1)操作人员必须持证上岗(安全责任落实到人);2)有操作规程,并认真执行;3)有管理台帐,有定期试验记录,有日常维护保养记录;4)有安全保护装置,且符合要求(良好、完善)9、立体交叉作业尽量减少立体交叉作业,如必须进行时应采取相应的隔离和防止高空落物坠落措施五、文明施工和环境管理1、施工场地及现场环境管理1)现场有封闭围墙,设立门卫与警卫,现场入口处公示“五牌二图”(工程概况牌、安全纪律牌、防火须知牌、安全无重大事故计时牌,施工总平面图,项目组织机构及主要管理人员名单图);2)现场主要施工通道(砼路面或沥青砼路面)管理制度(道路平整、消防通道畅通,道路宽度、坡度和转弯半径满足规范及导则要求,道路上无堆放物、或残留物,道路清洁,不扬尘(配备有洒水车),道路两侧有排水沟,排水通畅,无积水);3)有防止环境污染的措施(防止或减少粉尘、废气、废水、固体废物、噪声、振动等对,人和环境的危害和污染);4)现场有流动禁烟标志,有吸烟地点标志5)制定设备和成品保护、防止“二次污染”的措施,并认真落实;(不得随意在墙面、楼板打洞,凿露钢筋,成品表面保护良好)6)现场消防设施齐全完好,禁火区动火有手续、有监护;7)严格控制土建交付安装、安装交付调试以及整套启动移交生产应具备的安全文明施工条件,做好重要工序交接工作;8)各主、辅设备,各种管道、箱罐及电气设备应消除漏煤、漏灰、漏风、漏汽、漏气、漏水、漏油、漏烟等现象,建筑屋顶不漏水;9)施工现场严禁焚烧各类废弃物。

2、设备材料堆放和废物清理1)按总平面布置要求储放设备材料,实行定置管理;2)材料码放整齐,码放处有名称、品种、规格等标牌;3)现场做到“工完、料尽、场地清”;4)现场设有垃圾箱和废物箱,炉顶设有垃圾通道,垃圾及时清理、集中处理5)易燃、易爆物品存放符合安规要求。

6)弃土场设置应方便存、取。

3、安全警示标志1)危险作业场所设置安全围栏和醒目警示标志;2)施工路标、交通标志醒目;3)射线探伤区域有醒目标志,有专人监护、影响区内无人工作;4)带电区和禁火区有醒目警示标志;5)直埋电缆路经上有醒目的电缆标志桩;6)标牌、标志规范整齐。

4、现场临建、设施及现场施工用电1)临时建筑、设施按总平面图布置规划设计布置。

2)施工作业区与办公生活区隔离;3)脚手架由专业施工人员搭设与拆除,检查合格后挂牌,标明负责人、承载能力和使用期限;4)力能管道系统布置合理、安全、管理有序。

5)有经过审批的现场临时用电方案,并按方案实施;6)配电箱、接地符合安规要求,同时做到“一机、一闸、一箱”第三章:项目监理单位管理实施细则一、安全管理体系(建立与运行)1、组织体系和资质管理1)建立内部安全监理机构(组);2)配备专职安全监理师,并持证上岗;3)明确各级监理人员安全职责;4)协助建设单位建立现场安全委员会,并按行规正常开展工作;协助确定安全管理目标;5)审查施工单位安全保证体系(含安全施工许可证),并进行动态检查监督。

6)审查施工单位安全专职人员上岗证。

2、规章制度(编制与有效执行1)编制安全与环境管理监理制度与工作程序;2)协助建设单位编制现场安全、文明施工与环境管理制度;3)协助建设单位制定现场安全与环境管理考核与奖罚办法;4)审查施工单位的安全管理制度,并进行动态检查监督。

3、特种作业人员管理1)依据合同范围、内容确定各承包商的本工程特种作业范围(含特种设备作业与管理人员);2)动态检查监督特种作业人员特证上岗情况(每月检查一次,建立台帐,做好统计工作,反映在监理月报上。

)4、重大事故应急救援预案1)严格、认真审查应急预案;2)认真检查与监督应急预案的实施。

3)定期抽检安全设施、设备的完好率,以防不时之需。

5、劳动安全保护1)监督特种作业定期体检情况,辞退不宜在现场工作的人员;2)发放劳动保护用品;3)办理监理人员人身意外伤害保险;4)对施工单位的劳保用品的适用性进行检查监督,杜绝不合格劳保用品进入现场、危及安全。

二、安全例行工作1、安全工作计划与例会1)经常巡视现场,及时发现安全隐患,及时纠正现场违章及不安全问题;2)及时提出整改监理通知,严重的下令停工,并报建设单位,拒不整改或停工的及时向有关主管部门报告;3)积极配合建设单位开展现场安全检查,协助整改记录与检查报告。

2、教育培训1)每年春天对全体监理人员进行一次安全规定、规程培训考试;2)对新进监理人员进行现场安全管理制度的培训学习;3)对施工单位的安全培训教育进行检查监督。