密码编码学与网络安全10期末试卷

密码学与信息安全期末考试题与答案

密码学与信息安全期末考试题与答案一、填空题1.采用caesar密码(K=3)消息是BCD,密文是__EFG__.2.根据著名的Kerckhoff原则,密码系统的保密性不依赖于___算法___的保密,而依赖于___密钥___3.ECC密码体制的安全性基础是___基于椭圆曲线离散对数____难解问题4.___MAC___和__HASH____方法产生的关于消息的数值,可以用作对消息的认证。

5.AES的基本变换包括字节变换、__行移位______、___列混淆_____和轮密钥加6.公开密钥的发布形式有:___建立公钥目录___、_带认证的公钥分发__和__使用数字证书的公钥分发__7.层次化密钥结构中,从上至下密钥分为:__会话密钥__、__一般密钥加密密钥__、__主密钥__8.评价密码体制安全性的三个途径:__计算安全性__、__可证明安全性__和__无条件安全性__9.发送方A拥有一对公私密钥对,接受方B拥有一对公私密钥对,A对明文进行加密的密钥是___B的公钥_______,对进行数字签名的密钥是____A的私钥______.实现的先后次序应____先加密再数字签名_____.二、计算题1.计算7503mod81,(-7503)mod81,(-81)mod7503,550-1mod723。

7503mod81=51(-7503)mod81=30(-81)mod7503=7423-1() ()()所以550mod1723=3542.在有限域GF(28)上计算多项式乘法:57*9D。

57*9D=(0101 0111)(1001 1101)=(0000 0001)(1001 1101)⊕(0000 0010)(1001 1101)⊕(0000 0100)(1001 1101)⊕(0001 0000)(1001 1101)⊕(0100 0000)(1001 1101)(0000 0001)(1001 1101)=(1001 1101)(0000 0010)(1001 1101)=(0001 1011)⊕(0011 1010)=(0010 0001)(0000 0100)(1001 1101)=(0000 0010)(0010 0001)=(0100 0010)(0001 0000)(1001 1101)=(0000 1000)[(0000 0010)(1001 1101)]=(0000 1000)(0010 0001)=(0000 0100)(0100 0010)=(0000 0010)(1000 0100)=(0001 1011)⊕(0000 1000)=(0001 0011)(0100 0000)(1001 1101)=(0010 0000)[(0000 0010)(1001 1101)]=(0010 0000)(0010 0001)=(0001 0000)(0100 0010)=(0000 1000)(1000 0100)=(0000 0100)[(0001 1011)(0000 1000)]=(0000 0100)(0001 0011)=(0000 0010)(0010 0110)=(0100 1100)所以:(0101 0111)(1001 1101)= (1001 1101)⊕(0010 0001)⊕(0100 0010)⊕(0001 0011)⊕(0100 1100)=(1010 0001)=A1三、简答题1.简述密码算法中对称、非对称算法各自的优缺点,及分析如何将两者进行结合应用。

中山大学密码学与网络安全期末复习题

获信息量最大的是

.

A. 唯密文攻击

B. 已知明文攻击

C. 选择明文攻击

D. 选择密文攻击

10. 国际标准化组织ISO所提出的信息系统安全体系结构中定义了 A. 8

种安全服务.

期末复习题(2013) 第 8 页(共 22 页)

B. 7 C. 11 D. 5

11. 国际标准化组织ISO所提出的信息系统安全体系结构中定义了 A. 8 B. 7 C. 11 D. 5

阶段.

2.

机制保证只有发送方与接受方能访问消息内容.

A. 保密性

B. 鉴别

C. 完整性

D. 访问控制

3. 如果消息接收方要确定发送方身份, 则要使用 A. 保密性 B. 鉴别 C. 完整性 D. 访问控制

机制.

4.

机制允许某些用户进行特定访问.

A. 保密性

B. 鉴别

C. 完整性

D. 访问控制

5. 下面关于密码算法的阐述,

密码算法的分析方法.

22. DES加密算法采用 A. 64 B. 56 C. 128 D. 168

位有效密钥.

23. 为保证安全性, 在设计分组密码时应该考虑以下哪些问题

.

A. 加密解密变换必须足够复杂, 使攻击者除了用穷举法攻击以外, 找不到其他简洁的 数学破译方法.

B. 分组长度要足够大.

C. 密钥量要求足够大.

密码体制, 它包括

密码和

密码.

12. 古典密码是基于

的密码, 两类古典密码是

密码和

密码.

13. 代换是传统密码体制中最基本的处理技巧, 按照一个明文字母是否总是被一个固定的

字母代替进行划分, 代换密码主要分为两类

密码编码学与网络安全中文答案

密码编码学与网络安全中文答案【篇一:密码编码学与网络安全第四版第二章答案翻译】是对称密码的本质成分?plaintext, encryption algorithm, secret key, ciphertext, decryption algorithm.明文加密算法密钥密文解密算法2.2 密码算法中两个基本函数式什么?permutation and substitution.代换和置换p202.3用密码进行通信的两个人需要多少密钥?对称密码只需要一把,非对称密码要两把p202.4 分组密码和流密码的区别是什么?a stream cipher is one that encrypts a digital data stream one bit or one byte at a time. a block cipher is one in which a blockof plaintext is treated as a whole and used to produce a ciphertext block of equal length.分组密码每次输入的一组元素,相应地输出一组元素。

流密码则是连续地处理输入元素,每次输出一个元素。

p202.5攻击密码的两种一般方法是什么?cryptanalysis and brute force.密码分析和暴力破解2.6列出并简要定力基于攻击者所知道信息的密码分析攻击类型。

ciphertext only. one possible attack under these circumstances is the brute-force approach of trying allpossible keys. if the key space is very large, this becomes impractical. thus, the opponent must rely on an analysis of the ciphertext itself, generally applying various statistical tests to it.known plaintext.the analyst may be able to capture one ormore plaintext messages as well as their encryptions. with this knowledge, the analyst may be able to deduce the key on the basis of the way in which the known plaintext is transformed.chosen plaintext. if the analyst is able to choose themessages to encrypt, the analyst may deliberately pickpatterns that can be expected to reveal the structure of the key.惟密文已知明文选择明文2.7无条件安全密码和计算上安全密码的区别是什么?an encryption scheme is unconditionally secure if the ciphertext generated by the scheme does not contain enough information to determine uniquely the corresponding plaintext, no matter how much ciphertext is available. an encryption scheme is said to be computationally secure if:(1) the cost of breaking the cipher exceeds the value of the encrypted information, and (2) the time required to break the cipher exceeds the useful lifetime of the information.书本p212.8简要定义caesar密码the caesar cipher involves replacing each letter of the alphabet with the letter standing k places further down the alphabet, for k in the range 1 through 25.书本p222.9简要定义单表代换密码a monoalphabetic substitution cipher maps a plaintext alphabet to a ciphertext alphabet, so that each letter of the plaintext alphabet maps to a single unique letter of the ciphertext alphabet.书本p232.10简要定义playfair密码the playfair algorithm is based on the use of a 5?5 matrix of letters constructed using a keyword. plaintext is encrypted two letters at a time using this matrix.书本p262.11单表代换密码和夺标代换密码的区别是什么?a polyalphabetic substitution cipher uses a separate monoalphabetic substitution cipher for each successive letter of plaintext, depending on a key.书本p302.12一次一密的两个问题是什么?1. there is the practical problem of making large quantities of random keys. any heavily usedsystem might require millions of random characters on a regular basis. supplying truly random characters in this volume is a significant task.2. even more daunting is the problem of key distribution and protection. for every message to be sent, a key of equal length is needed by both sender and receiver. thus, a mammoth key distribution problem exists.书本p332.13什么是置换密码?a transposition cipher involves a permutation of the plaintext letters.书本p332.14什么是隐写术?steganography involves concealing the existence of a message.书本p362.7.3习题2.1a.对b的取值是否有限制?解释原因。

网络安全期末复习题及答案解析

网络安全期末复习题及答案解析一、选择题1. 以下哪一项不属于网络安全的基本要素?A. 保密性B. 完整性C. 可用性D. 可靠性答案:D解析:网络安全的基本要素包括保密性、完整性和可用性。

可靠性虽然也是网络系统的重要特性,但并不属于网络安全的基本要素。

2. 以下哪一种加密算法是非对称加密算法?A. AESB. RSAC. DESD. 3DES答案:B解析:RSA是一种非对称加密算法,它使用一对密钥,公钥和私钥。

AES、DES和3DES都是对称加密算法,使用相同的密钥进行加密和解密。

3. 以下哪一项是网络攻击中的一种拒绝服务攻击?A. SQL注入B. DDoS攻击C. 木马攻击D. 社会工程学答案:B解析:DDoS攻击(分布式拒绝服务攻击)是一种网络攻击手段,通过大量合法或非法请求占用目标服务器资源,导致服务器无法正常响应合法用户请求。

SQL注入、木马攻击和社会工程学均不属于拒绝服务攻击。

二、填空题4. 在网络通信过程中,数字签名技术主要用于保证数据的______和______。

答案:完整性,认证性解析:数字签名技术可以保证数据的完整性和认证性,防止数据在传输过程中被篡改,同时确认发送方身份的真实性。

5. SSL/TLS协议主要用于保护______通信的安全。

答案:HTTP解析:SSL/TLS协议是一种安全传输层协议,主要用于保护HTTP通信的安全。

通过在客户端和服务器之间建立加密通道,确保数据传输的安全性。

三、判断题6. 防火墙可以完全阻止所有未经授权的网络访问。

()答案:错误解析:防火墙可以阻止大部分未经授权的网络访问,但并不能完全阻止所有非法访问。

一些高级攻击手段可能会绕过防火墙,因此防火墙需要与其他安全措施配合使用。

7. 网络安全的关键在于技术,与人为因素无关。

()答案:错误解析:网络安全不仅与技术有关,还与人为因素密切相关。

许多网络攻击都是利用人为漏洞进行的,因此提高网络安全意识、加强安全培训至关重要。

《密码编码学与网络安全》复习题-朱铁英2006-4-16

《密码编码学与网络安全》复习题-朱铁英2006-4-16 《计算机安全与密码学》复习题1( 信息安全(计算机安全)目标是什么,答:机密性(confidentiality):防止未经授权的信息泄漏完整性(integrity):防止未经授权的信息篡改可用性(avialbility):防止未经授权的信息和资源截留抗抵赖性、不可否认性、问责性、可说明性、可审查性(accountability): 真实性(authenticity):验证用户身份2( 理解计算安全性(即one-time pad的理论安全性)使用与消息一样长且无重复的随机密钥来加密信息,即对每个明文每次采用不同的代换表不可攻破,因为任何明文和任何密文间的映射都是随机的,密钥只使用一次3( 列出并简要定义基于攻击者所知道信息的密码分析攻击类型。

(1)、唯密文分析(攻击),密码分析者取得一个或多个用同一密钥加密的密文;(2)、已知明文分析(攻击),除要破译的密文外,密码分析者还取得一些用同一密钥加密的密文对;(3)、选择明文分析(攻击),密码分析者可取得他所选择的任何明文所对应的密文(不包括他要恢复的明文),这些密文对和要破译的密文是用同一密钥加密的;(4)、选择密文分析(攻击),密码分析者可取得他所选择的任何密文所对应的明文(要破译的密文除外),这些密文和明文和要破译的密文是用同一解密密钥解密的,它主要应用于公钥密码体制。

4( 传统密码算法的两种基本运算是什么,代换和置换前者是将明文中的每个元素映射成另外一个元素;后者是将明文中的元素重新排列。

5( 流密码和分组密码区别是什么,各有什么优缺点,分组密码每次处理一个输入分组,对应输出一个分组;流密码是连续地处理输入元素,每次输出一个元素流密码Stream: 每次加密数据流的一位或者一个字节。

连续处理输入分组,一次输出一个元素,速度较快6( 已知密文ILPQPUN使用的是移位密码,试解密(提示:明文为有意义的英文)。

密码编码学与网络安全答案

密码编码学与网络安全答案1. 密码编码学的基本概念及作用密码编码学是一门研究如何加密和解密信息的学科。

其主要目的是确保通信的机密性和完整性,以保护敏感信息免受未经授权的访问和篡改。

2. 传统密码编码技术传统密码编码技术包括凯撒密码、培根密码、维吉尼亚密码等。

这些方法通过改变字符的顺序、替换字符或替换字符的位置来隐藏信息。

3. 对称密码与非对称密码对称密码使用相同的密钥来加密和解密信息,速度快但安全性较低。

非对称密码使用公钥和私钥来加密和解密信息,安全性高但速度较慢。

4. 散列函数及其应用散列函数将输入数据转换为固定长度的哈希值,唯一性高且不可逆。

散列函数常用于验证数据的完整性和一致性。

5. 数字签名的原理与应用数字签名是在信息上加上签名以证明其不可抵赖性和完整性的技术。

它使用私钥来加密信息,公钥用于解密验证,以确保信息未被篡改。

6. SSL/TLS协议与网络安全SSL/TLS是一种用于保护网络通信的安全协议。

它使用非对称密码和对称密码相结合的方法,确保数据传输安全并验证服务器的身份。

7. 零知识证明与加密算法零知识证明是一种证明知识而不泄露具体内容的协议。

它使用加密算法和数学定理来验证某方的声明是否正确,而不需要提供实际证据。

8. 隐私保护与数据加密隐私保护是网络安全的重要方面之一。

数据加密技术可以对敏感数据进行保护,确保只有授权的人可以访问和使用这些数据。

9. 数据备份与恢复策略数据备份是网络安全的重要措施之一。

通过定期备份数据,可以在数据丢失或损坏时恢复数据,并确保业务连续性。

10. 网络安全威胁与应对措施网络安全威胁包括网络攻击、恶意软件、社交工程等。

应对措施包括使用防火墙、安全软件、加强员工培训等来保护网络安全。

密码编码学与网络安全课后习题答案全

密码编码学与网络安全课后习题答案全YUKI was compiled on the morning of December 16, 2020密码编码学与网络安全(全)1.1 什么是OSI安全体系结构?OSI安全体系结构是一个架构,它为规定安全的要求和表征满足那些要求的途径提供了系统的方式。

该文件定义了安全攻击、安全机理和安全服务,以及这些范畴之间的关系。

1.2 被动安全威胁和主动安全威胁之间的差别是什么?被动威胁必须与窃听、或监控、传输发生关系。

电子邮件、文件的传送以及用户/服务器的交流都是可进行监控的传输的例子。

主动攻击包括对被传输的数据加以修改,以及试图获得对计算机系统未经授权的访问。

1.4验证:保证通信实体之一,它声称是。

访问控制:防止未经授权使用的资源(即,谁可以拥有对资源的访问,访问在什么条件下可能发生,那些被允许访问的资源做这个服务控制)。

数据保密:保护数据免受未经授权的披露。

数据完整性:保证接收到的数据是完全作为经授权的实体(即包含任何修改,插入,删除或重播)发送。

不可否认性:提供保护反对否认曾参加全部或部分通信通信中所涉及的实体之一。

可用性服务:系统属性或访问和经授权的系统实体的需求,可用的系统资源,根据系统(即系统是可用的,如果它提供服务,根据系统设计,只要用户要求的性能指标它们)。

第二章1.什么是对称密码的本质成分?明文、加密算法、密钥、密文、解密算法。

4.分组密码和流密码的区别是什么?流密码是加密的数字数据流的一个位或一次一个字节。

块密码是明文块被视为一个整体,用来产生一个相同长度的密文块......分组密码每次处理输入的一组分组,相应的输出一组元素。

流密码则是连续地处理输入元素,每次输出一个元素。

6.列出并简要定义基于攻击者所知道信息的密码分析攻击类型。

惟密文攻击:只知道要解密的密文。

这种攻击一般是试遍所有可能的密钥的穷举攻击,如果密钥空间非常大,这种方法就不太实际。

因此攻击者必须依赖于对密文本身的分析,这一般要运用各种统计方法。

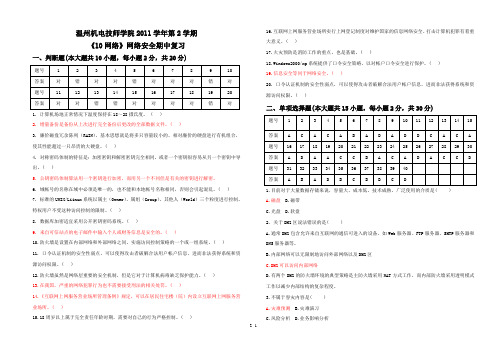

网络安全-《10网络》期中复习

温州机电技师学院2011学年第2学期《10网络》网络安全期中复习一、判断题(本大题共10小题,每小题2分,共20分)1. 计算机场地正常情况下温度保持在18~28摄氏度。

( )2. 增量备份是备份从上次进行完全备份后更改的全部数据文件。

( )3. 廉价磁盘冗余陈列(RAIN),基本思想就是将多只容量较小的、相对廉价的硬盘进行有机组合,使其性能超过一只昂贵的大硬盘。

( )4. 对称密码体制的特征是:加密密钥和解密密钥完全相同,或者一个密钥很容易从另一个密钥中导出。

( )5. 公钥密码体制算法用一个密钥进行加密,而用另一个不同但是有关的密钥进行解密。

6. 域帐号的名称在域中必须是唯一的,也不能和本地帐号名称相同,否则会引起混乱。

( )7. 标准的UNIX/Liinux系统以属主(Owner)、属组(Group)、其他人(World)三个粒度进行控制。

特权用户不受这种访问控制的限制。

( )8. 数据库加密适宜采用公开密钥密码系统。

( )9. 来自可信站点的电子邮件中输入个人或财务信息是安全的。

( )10.防火墙是设置在内部网络和外部网络之间,实施访问控制策略的一个或一组系统。

( )11. 口令认证机制的安全性弱点,可以使得攻击者破解合法用户帐户信息,进而非法获得系统和资源访问权限。

( )12.防火墙虽然是网络层重要的安全机制,但是它对于计算机病毒缺乏保护能力。

( )13.在我国,严重的网络犯罪行为也不需要接受刑法的相关处罚。

( )14.《互联网上网服务营业场所管理条例》规定,可以在居民住宅楼(院)内设立互联网上网服务营业场所。

( )15.18周岁以上属于完全责任年龄时期,需要对自己的行为严格控制。

( ) 16.互联网上网服务营业场所实行上网登记制度对维护国家的信息网络安全、打击计算机犯罪有着重大意义。

( )17.火灾预防是消防工作的重点,也是基础。

( )18.Windows2000/xp系统提供了口令安全策略,以对帐户口令安全进行保护。

网络安全期末试题

网络安全期末试题

1. 简述常见的网络安全威胁,如何预防和应对这些威胁?

2. 什么是DDoS攻击?简要介绍DDoS攻击的工作原理,并提供几种防御策略。

3. 请介绍黑客入侵的主要手段和防范措施。

4. 什么是恶意软件?常见的恶意软件有哪些?如何防范恶意软件的攻击?

5. 什么是SQL注入攻击?如何防止SQL注入攻击?

6. 请简述数字证书的作用和原理,以及数字证书在网络安全中的应用。

7. 简要介绍密码学中的对称加密和非对称加密的原理,并分析两者的优缺点。

8. 什么是网络钓鱼?如何识别和防范网络钓鱼攻击?

9. 请介绍网络安全风险评估的流程和方法。

10. 什么是WPA3?请列举WPA3的新特性和提升的安全性。

11. 请说明网络防火墙的作用和原理,并介绍常见的网络防火墙技术。

12. 什么是网络入侵检测系统(IDS)和网络入侵防御系统(IPS)?二者有何区别和联系?

13. 简述网络安全政策的重要性和制定过程。

14. 请介绍网络安全事件响应的步骤和策略。

15. 什么是零日漏洞?如何应对和防范零日漏洞的攻击?

注意:以上题目仅供参考,具体试题可能根据课程设置和教师要求有所调整。

密码编码学与网络安全答案

密码编码学与网络安全答案密码编码学是一门研究如何保护信息安全的学科。

在现代社会中,网络安全已经成为一个重要的问题,而密码编码学则是解决这个问题的重要工具之一。

密码编码学包括加密和解密算法的设计,以及破解密码的技术。

首先,密码编码学可以保护信息在传输过程中的安全。

在网络中,数据包从发送方传输到接收方,中间会经过多个节点。

如果不加密数据,那么在传输过程中数据可能会被截获、篡改或窃取。

而密码编码学可以使用加密算法将数据转换成一种难以理解的形式,只有拥有密钥的接收方才能解密并恢复原始数据。

这样可以保证数据在传输过程中的安全性。

其次,密码编码学可以保护存储在计算机或服务器中的数据。

在网络中,许多网站和应用程序会要求用户输入用户名和密码来进行身份验证。

这些个人信息如果没有被正确加密存储,可能会被黑客获取,并被用于非法用途。

密码编码学可以使用密码哈希函数将用户的密码转换成一种不可逆的形式。

这样即使黑客获得了密码的存储数据,也无法直接获取用户的原始密码。

此外,密码编码学还可以用于数字签名的生成和验证。

数字签名是一种确保信息在传输过程中未被篡改的技术。

发送方使用自己的私钥对信息进行加密生成数字签名,并将签名与信息一起传输给接收方。

接收方可以使用发送方的公钥对签名进行解密验证,从而确保信息的完整性和真实性。

最后,密码编码学也可以用于保护计算机网络中的身份验证过程。

例如,在无线局域网中,许多路由器使用预共享密钥(PSK)来进行身份验证。

这种密钥是由管理员事先配置的,用于加密无线信号和验证用户的身份。

由于PSK是固定的,黑客可能会通过猜测或使用暴力破解方法来获取密钥。

为了增加安全性,可以使用更强的加密算法和更复杂的密钥来防止黑客的攻击。

总之,密码编码学在保护信息安全和网络安全中起着重要的作用。

它可以保护数据在传输过程中的安全,防止数据的篡改和窃取;还可以保护存储在计算机中的数据,防止被黑客获取和非法使用;同时还可以用于数字签名的生成和验证,保证信息的完整性和真实性;此外,密码编码学还可以用于身份验证过程的保护,防止黑客的攻击。

密码学期末考试题及答案

密码学期末考试题及答案一、选择题(每题2分,共20分)1. 密码学中的“凯撒密码”属于以下哪种类型的密码?A. 替换密码B. 置换密码C. 公钥密码D. 序列密码答案:A2. 在现代密码学中,以下哪种算法属于非对称加密算法?A. DESB. AESC. RSAD. RC4答案:C3. 以下哪个选项不是哈希函数的特性?A. 确定性B. 快速计算C. 可逆性D. 抗碰撞性答案:C4. 对称加密算法中,加密和解密使用相同密钥的算法是:A. RSAB. AESC. Diffie-HellmanD. ECC5. 在密码学中,以下哪种攻击方式是通过猜测密钥来解密密文的?A. 重放攻击B. 侧信道攻击C. 差分攻击D. 穷举攻击答案:D6. 以下哪个选项不是数字签名的目的?A. 验证消息的完整性B. 验证消息的来源C. 确保消息的机密性D. 验证签名者的身份答案:C7. 在密码学中,以下哪种加密模式不提供消息认证?A. ECB模式B. CBC模式C. CFB模式D. OFB模式答案:A8. 以下哪个选项不是密码学中的攻击类型?A. 已知明文攻击B. 选择明文攻击C. 选择密文攻击D. 随机攻击答案:D9. 在密码学中,以下哪种技术用于防止重放攻击?B. 哈希函数C. 公钥加密D. 对称加密答案:A10. 在密码学中,以下哪个选项不是数字签名的组成部分?A. 哈希值B. 公钥C. 私钥D. 签名答案:B二、填空题(每题2分,共20分)1. 密码学中的“一次性密码本”被认为是理论上的________。

答案:完美安全2. 在密码学中,________算法可以保证即使在密钥泄露的情况下,之前的通信内容仍然安全。

答案:前向保密3. 密码学中的“________”是指在不知道密钥的情况下,无法从密文推断出明文。

答案:机密性4. 密码学中的“________”是指在不知道密钥的情况下,无法确定密文是否有效。

答案:认证性5. 在密码学中,________是指通过修改密文,使得解密后得到错误的明文。

密码编码学与网络安全课后习题答案全修订稿

密码编码学与网络安全课后习题答案全Document number【SA80SAB-SAA9SYT-SAATC-SA6UT-SA18】密码编码学与网络安全(全)什么是OSI安全体系结构?OSI安全体系结构是一个架构,它为规定安全的要求和表征满足那些要求的途径提供了系统的方式。

该文件定义了安全攻击、安全机理和安全服务,以及这些范畴之间的关系。

被动安全威胁和主动安全威胁之间的差别是什么?被动威胁必须与窃听、或监控、传输发生关系。

电子邮件、文件的传送以及用户/服务器的交流都是可进行监控的传输的例子。

主动攻击包括对被传输的数据加以修改,以及试图获得对计算机系统未经授权的访问。

验证:保证通信实体之一,它声称是。

访问控制:防止未经授权使用的资源(即,谁可以拥有对资源的访问,访问在什么条件下可能发生,那些被允许访问的资源做这个服务控制)。

数据保密:保护数据免受未经授权的披露。

数据完整性:保证接收到的数据是完全作为经授权的实体(即包含任何修改,插入,删除或重播)发送。

不可否认性:提供保护反对否认曾参加全部或部分通信通信中所涉及的实体之一。

可用性服务:系统属性或访问和经授权的系统实体的需求,可用的系统资源,根据系统(即系统是可用的,如果它提供服务,根据系统设计,只要用户要求的性能指标它们)。

第二章1.什么是对称密码的本质成分?明文、加密算法、密钥、密文、解密算法。

4.分组密码和流密码的区别是什么?流密码是加密的数字数据流的一个位或一次一个字节。

块密码是明文块被视为一个整体,用来产生一个相同长度的密文块......分组密码每次处理输入的一组分组,相应的输出一组元素。

流密码则是连续地处理输入元素,每次输出一个元素。

6.列出并简要定义基于攻击者所知道信息的密码分析攻击类型。

惟密文攻击:只知道要解密的密文。

这种攻击一般是试遍所有可能的密钥的穷举攻击,如果密钥空间非常大,这种方法就不太实际。

因此攻击者必须依赖于对密文本身的分析,这一般要运用各种统计方法。

密码编码学与网络安全答案

密码编码学与网络安全答案密码编码学是一门研究如何保护密码和信息安全的学科。

在网络安全中,密码编码学起着至关重要的作用。

下面我将就密码编码学与网络安全的关系进行探讨。

首先,密码编码学是网络安全的基础。

在网络通信中,要确保信息的机密性和完整性,就需要使用密码技术进行加密和解密。

密码编码学提供了各种加密算法,如对称加密算法和非对称加密算法,以及哈希函数等。

这些算法可以对通信数据进行加密,保护数据的机密性。

同时,密码编码学还可以使用数字签名和数字证书来验证通信双方的身份和数据的完整性。

这些技术都是网络安全的关键组成部分,没有密码编码学的支持,网络安全将无法实现。

其次,密码编码学能够防止黑客入侵和信息泄露。

在网络安全中,黑客入侵是常见的威胁之一。

黑客可以通过各种手段获取用户的密码和敏感信息,从而侵犯用户的隐私和安全。

密码编码学可以通过加密算法保护用户的密码,使黑客无法轻易获取用户的真实密码。

此外,密码编码学还可以使用数字证书和数字签名技术,防止黑客进行身份伪造和数据篡改,从而保护网络中的数据安全。

最后,密码编码学可以促进网络安全的研究和发展。

网络安全是一个不断变化和发展的领域,新的威胁和攻击手段不断出现。

密码编码学不仅提供了有效的加密算法和认证技术,还为解决网络安全问题提供了一种思维模式和解决方法。

研究密码编码学可以帮助人们深入理解网络安全的原理和技术,提高对网络安全风险的识别和应对能力,促进网络安全技术的研究和发展。

综上所述,密码编码学对于网络安全具有重要的意义。

它不仅为网络通信提供了保护安全的手段,还能够防止黑客入侵和信息泄露,并促进网络安全的研究和发展。

在日益复杂和多样化的网络安全威胁面前,密码编码学的作用将愈发重要。

为了提高网络安全水平,我们应该加强对密码编码学的学习和应用,不断完善网络安全技术体系,确保网络的稳定和安全运行。

网络安全技术期末复习题

网络安全技术期末复习题网络安全技术期末复习题随着互联网的普及和发展,网络安全问题日益凸显。

网络安全技术作为一门重要的学科,对于保护个人隐私和信息安全起着至关重要的作用。

在期末复习中,我们将回顾一些网络安全技术的基础知识和应用。

一、密码学密码学是网络安全技术中的重要组成部分,它涵盖了加密和解密的基本原理。

在网络通信中,我们常常使用加密算法来保护数据的安全传输。

对称加密算法和非对称加密算法是密码学中常用的两种加密方式。

对称加密算法是指发送方和接收方使用相同的密钥来进行加密和解密操作。

常见的对称加密算法有DES、AES等。

这些算法的优点是加密和解密速度快,但缺点是密钥的传输和管理比较困难。

非对称加密算法则使用一对密钥,即公钥和私钥。

发送方使用接收方的公钥进行加密,接收方使用自己的私钥进行解密。

非对称加密算法的优点是密钥的管理相对较简单,但缺点是加密和解密速度较慢。

常见的非对称加密算法有RSA、DSA等。

二、防火墙防火墙是网络安全中的一道屏障,用于保护内部网络免受外部攻击和恶意软件的侵害。

防火墙通过过滤网络流量,根据事先设定的安全策略来允许或拒绝特定的数据包进出网络。

防火墙可以分为软件和硬件两种形式。

软件防火墙通常安装在主机上,用于保护单个主机的安全。

硬件防火墙则是一种独立设备,通常部署在网络的边界位置,用于保护整个网络的安全。

防火墙的工作原理主要包括包过滤、状态检测和应用代理。

包过滤是指根据源地址、目的地址、端口号等信息对数据包进行过滤。

状态检测则是根据网络连接的状态来判断是否允许通过。

应用代理则是在应用层对数据进行深度检查,以防止恶意代码的传播。

三、入侵检测系统入侵检测系统(IDS)是一种用于监测和识别网络攻击的安全设备。

它通过对网络流量进行分析,检测异常行为和攻击迹象,并及时发出警报。

IDS可以分为主机IDS和网络IDS两种类型。

主机IDS安装在单个主机上,用于监测该主机的安全状态。

网络IDS则部署在网络中的关键位置,监测整个网络的安全。

网络安全期末试卷及答案

一、选择题(38分,每小题2分)1.以下关于对称加密的说法不正确的是()A、在对称加密中,只有一个密钥用来加密和解密信息B、在对称加密中,用到了二个密钥来加密和解密信息,分别是公共密钥和私用密钥C、对称加密是一个简单的过程,双方都必需完全相信对方,并持有这个密钥的备份D、对称加密的速度非常快,允许你加密大量的信息而只需要几秒钟2.被动攻击主要是监视公共媒体传输的信息,下列属于典型被动攻击的是( )A、解密通信数据B、会话拦截C、系统干涉D、修改数据3.针对窃听攻击采取的安全服务是( )A.鉴别服务B.数据机密性服务C.数据完整性服务D.抗抵赖服务4.以下属于对称加密算法的是A、DESB、MD5C、HASHD、RSA5.在保证密码安全中,我们应采取的措施中不正确的是A、不用生日做密码B、不要使用少于8位的密码C、密码不能以任何明文形式存在任何电子介质中D、用户可以不断地尝试密码输入,直到正确为止6.当你感觉到你的Win2000运行速度明显减慢,当你打开任务管理器后发现CPU的使用率达到了百分之百,你最有可能认为你受到了哪一种攻击。

A、特洛伊木马B、拒绝服务C、欺骗D、中间人攻击7.入侵检测的目的是( )A、实现内外网隔离与访问控制B、提供实时的检测及采取相应的防护手段,阻止黑客的入侵C、记录用户使用计算机网络系统进行所有活动的过程D、预防、检测和消除病毒8.网络的可用性是指()。

A.网络通信能力的大小B.用户用于网络维修的时间C.网络的可靠性D.用户可利用网络时间的百分比9.802.11在MAC层采用了()协议。

A、CSMA/CDB、CSMA/CAC、DQDBD、令牌传递10.小李在使用Nmap对目标网络进行扫描时发现,某一个主机开放了25和110端口,此主机最有可能是什么?A、文件服务器B、邮件服务器C、WEB服务器D、DNS服务器11.你想发现到达目标网络需要经过哪些路由器,你应该使用什么命令?A、pingB、nslookupC、tracertD、ipconfig12.支持安全WEB服务的协议是()。

密码编码学与网络安全10期末试卷

《计算机安全学》课程试卷(A)专业年级班级姓名学号一、填空题(答案请填写试题空格之上!每空1分,共15分)1.处于计算机安全核心地位的三个关键目标分别是保密性、完整性、可用性。

2.X.800将安全攻击分为主动攻击和被动攻击两类。

3. X.800将认证服务分成主要两类,分别是数据源认证、同等实体认证。

4. 访问控制策略一般分成三类:自主访问控制策略、强制访问控制策略和基于角色的访问控制策略。

5.对称密码算法主要有明文、密文、密钥、加密算法和解密算法等五个主要组成部份。

6.请写出两种分组密码的工作模式:输出反馈模式和计数器模式。

二、简答题(本题总分20分)1、什么是数字证书,其主要组成部份是是什么,功能是什么?如何确保数字证书的不可伪造性?(10)数字证书就是把公钥和其所有者身份进行绑定的文档;证书用户和证书所有者;2、简述CMAC算法的主要功能以及算法过程。

(10)确保传来信息的真实性;将明文M分为:M = M1 + M2 +…+ Mn;则密文:C1 = E(K,M1)C2 = E(K,[M2+C1])C3= E(K,[M3+C2])…Cn = E(K,[Mn+Cn-1])Output T = MSBtlen(Cn)三、计算题(注意:请写出计算过程。

)(20)1、在RSA体制中,某给定用户的公钥e=31,n=3599,那么该用户的私钥等于多少?(10分)30312、考虑公共素数q=11,本原根为2的diffie-hellman方案,如果A的公钥为9,请问A的私钥是什么?如果用户B的公钥为3,请问共享的密钥是什么?(10分)64四、证明题(本题总分10)ϕ(N)表示欧拉函数,请表述此函数的含义。

假设N=pq,其中p、q是两个素数,试证明以下结论: ϕ(N)=(p-1)(q-1)。

五、协议分析题(本题总分15)分析以下协议并解答以下问题:1、说明该协议的功能,并解释协议每一步骤的具体含义。

2、协议中rB,的作用是什么?为什么能起到这种作用?1)、A<-B : rB2)、A->B: rA ,Hk(rA, rB, B)3)、A<-B: Hk (rB, rA,A)其中,A、B是通信双方,H是Hash函数。

《网络安全》期末考试复习习题

《网络安全》期末考试复习习题1判断题1-1 密码编码学和密码分析学是密码学的两大相互对立的组成部分。

()1-2 链路加密方式适用于在广域网系统中应用。

()1-3 “符号对符号”加密方式是对简单替换的一种改进。

()1-4 “一次一密”属于序列密码中的一种。

()1-5 流密码属于对称加密方式。

()1-6 序列密码属于对称加密方式。

()1-7 Feistel是密码设计的一个结构,而非一个具体的密码产品。

()1-8 在实际应用中,DH算法主要用于为对称加密的密码传输提供共享信道。

()1-9 数字签名只能使用非对称加密方式来实现。

()2 填空题2-1 根据密码算法对明文处理方式的标准不同,可以将密码系统分为和。

2-2 需要对用户数据和控制信息(路由信息、校验和等)在每一个节点进行加密处理,而仅对用户数据进行加密,路由信息和检验和等控制信息仍然以明文方式传输,以加快消息的处理速度。

2-3 利用公钥加密数据,然后用私钥解密数据的过程称为;利用私钥加密数据,然后用公钥解密数据的过程称为。

3 选择题3-1 非法接收者在截获密文后试图从中分析出明文的过程称为()A. 破译B. 解密C. 加密D. 攻击3-2 以下对于对称加密和非对称加密的比较,不正确的是()A. 对称加密的安全性要比非对称加密差B. 在相同环境下,对称加密的速度要比非对称加密慢C. 对称加密的实现算法比非对称加密简单D. 对称加密无法解决消息的确认问题,而非对称加密可以3-3 以下有关XOR操作的算法描述,错误的是()A. False XOR False=FalseB. True XOR False=TrueC. True XOR True=FalseD. False XOR True=True3-4 以下关于序列密码和分组密码的比较,不正确的是()A. 序列密码中明文和密码的二进制序列长度与密码序列的长度完全相同B. 序列密码的实现要比分组密码容易C. 序列密码的实现需要密码同步,而分组密码不需要D. 在相同环境下,序列密码系统的速度要比分组密码系统慢3-5 目前计算机网络中广泛使用的加密方式为()A. 链路加密B. 节点对节点加密C. 端对端加密D. 以上都是3-6 以下有关软件加密和硬件加密的比较,不正确的是()A. 硬件加密对用户是透明的,而软件加密需要在操作系统或软件中写入加密程序B. 硬件加密的兼容性比软件加密好C. 硬件加密的安全性比软件加密好D. 硬件加密的速度比软件加密快3-7 下面有关A5/1加密算法的描述,不正确的是()A. 是一种流密码算法B. 一般是用于硬件方式来实现的C. 3个寄存器占用64位空间D. 密钥序列的长度小于要加密的明文长度3-8 下面有关Feistel密码结构的描述,不正确的是()A. 分组越大,安全性越高 B. 密钥长度越长,安全性越高C. 循环次数越多,安全性越高 D. 轮函数变换越多,安全性越高3-9 下面有关DES的描述,不正确的是()A. 是由IBM、Sun等公司共同提出的B. 其结构完全遵循Feistel密码结构C. 其算法是完全公开的D. 是目前应用最为广泛的一种分组密码算法3-10 3DES的密钥长度为()A. 168位B. 56位C. 112位D. 128位3-11 下面有关3DES的数学描述,正确的是()A. C=E(E(E(P, K1), K1), K1)B. C=E(D(E(P, K1), K2), K1)C. C=E(D(E(P, K1), K1), K1)D. C=D(E(D(P, K1), K2), K1) 3-12 以下AES与DES的比较,不正确的是()A. DES使用Feistel密码结构,而AES没有B. DES以位为操作单位,而AES则以8位的字节为操作单位C. DES和AES都使用16轮函数操作D. DES和AES都使用了S盒3-13 下面有关MD5的描述,不正确的是()A. 是一种用于数字签名的算法B. 得到的报文摘要长度为固定的128位C. 输入以字节为单位D. 用一个8字节的整数表示数据的原始长度第3章1判断题1-1 PKI只涉及技术层面的问题。

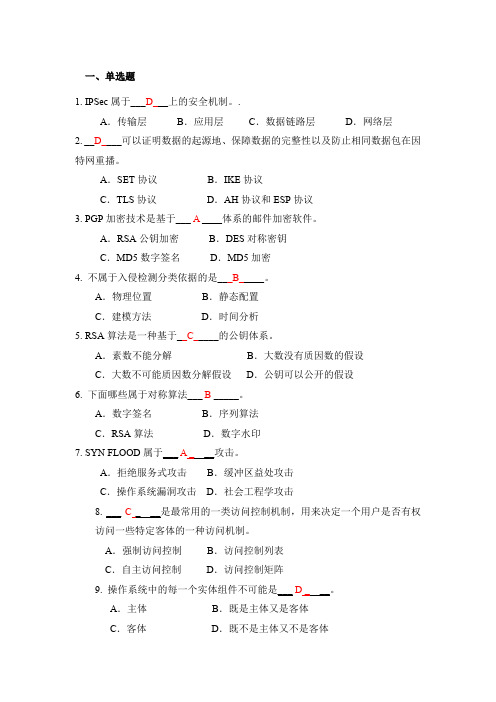

计算机网络安全期末考试题

一、单选题1. IPSec属于___D___上的安全机制。

.A.传输层B.应用层C.数据链路层D.网络层2. __D____可以证明数据的起源地、保障数据的完整性以及防止相同数据包在因特网重播。

A.SET协议B.IKE协议C.TLS协议D.AH协议和ESP协议3. PGP加密技术是基于___A ____体系的邮件加密软件。

A.RSA公钥加密B.DES对称密钥C.MD5数字签名D.MD5加密4. 不属于入侵检测分类依据的是___B_____。

A.物理位置B.静态配置C.建模方法D.时间分析5. RSA算法是一种基于__C_____的公钥体系。

A.素数不能分解B.大数没有质因数的假设C.大数不可能质因数分解假设D.公钥可以公开的假设6. 下面哪些属于对称算法___B _____。

A.数字签名B.序列算法C.RSA算法D.数字水印7. SYN FLOOD属于___ A ___攻击。

A.拒绝服务式攻击B.缓冲区益处攻击C.操作系统漏洞攻击D.社会工程学攻击8. ___ C _ __是最常用的一类访问控制机制,用来决定一个用户是否有权访问一些特定客体的一种访问机制。

A.强制访问控制B.访问控制列表C.自主访问控制D.访问控制矩阵9. 操作系统中的每一个实体组件不可能是___ D ___。

A.主体B.既是主体又是客体C.客体D.既不是主体又不是客体10. ____ A__是指有关管理、保护和发布敏感信息的法律、规定和实施细则。

A.安全策略B.安全模型C.安全框架D.安全原则11. SSL/TLS协议在____ A ___上实现数据安全传输的技术。

A.传输层B.应用层C.数据链路层D.网络层12. 下面不属于DOS攻击的是__ D ____。

A.Smurf攻击B.Land攻击C.TearDrop攻击D.冲击波蠕虫攻击13. PGP加密技术是基于____ A ___体系的邮件加密软件。

A.RSA公钥加密B.DES对称密钥C.MD5数字签名D.MD5加密14. 不属于入侵检测分类依据的是____ B ____。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

《计算机安全学》课程试卷(A)

专业年级班级姓名学号

一、填空题(答案请填写试题空格之上!每空1分,共15分)

1.处于计算机安全核心地位的三个关键目标分别是保密性、完整性、可用性。

2.X.800将安全攻击分为主动攻击和被动攻击两类。

3. X.800将认证服务分成主要两类,分别是数据源认证、同等实体认证。

4. 访问控制策略一般分成三类:自主访问控制策略、强制访问控制策略和基于角色的访问控制策略。

5.对称密码算法主要有明文、密文、密钥、加密算法和解密算法等五个主要组成部份。

6.请写出两种分组密码的工作模式:输出反馈模式和计数器模式。

二、简答题(本题总分20分)

1、什么是数字证书,其主要组成部份是是什么,功能是什么?如何确保数字证书的不可伪造性?(10)

数字证书就是把公钥和其所有者身份进行绑定的文档;证书用户和证书所有者;

2、简述CMAC算法的主要功能以及算法过程。

(10)

确保传来信息的真实性;

将明文M分为:M = M1 + M2 +…+ Mn;

则密文:

C1 = E(K,M1)

C2 = E(K,[M2+C1])

C3= E(K,[M3+C2])

…

Cn = E(K,[Mn+Cn-1])

Output T = MSBtlen(Cn)

三、计算题(注意:请写出计算过程。

)(20)

1、在RSA体制中,某给定用户的公钥e=31,n=3599,那么该用户的私钥等于多少?(10分)

3031

2、考虑公共素数q=11,本原根为2的diffie-hellman方案,如果A的公钥为9,请问A的私钥是什么?如果用户B的公钥为3,请问共享的密钥是什么?(10分)6

4

四、证明题(本题总分10)

ϕ(N)表示欧拉函数,请表述此函数的含义。

假设N=pq,其中p、q是两个素数,试证明以下结论: ϕ(N)=(p-1)(q-1)。

五、协议分析题(本题总分15)

分析以下协议并解答以下问题:

1、说明该协议的功能,并解释协议每一步骤的具体含义。

2、协议中r

B,

的作用是什么?为什么能起到这种作用?

1)、A<-B : r

B

2)、A->B: r

A ,H

k

(r

A

, r

B

, B)

3)、A<-B: H

k (r

B

, r

A

,A)

其中,A、B是通信双方,H是Hash函数。

六、综合论述题(本题总分10)

描述RSA算法的公私钥对生成过程,并论述:如果可以高效分解大整数,则可以彻底攻破RSA密码体制。

七、综合应用题(10)

某软件公司在其公司网站上发表最新的软件,并希望可以避免软件被黑客篡改之后分发。

请帮他们设计一种解决方案并清晰描述出来。