华为AR1220路由器配置参数实际应用实例解说一(精)

华为AR1220L-S连网配置

dhcp配置:

<Huawei>system-view

[Huawei]dhcp enable //启用dhcp

[Huawei]ip pool dhcp01 //创建dhcp01

[Huawei-ip-pool-dhcp01]gateway-list 192.168.10.1 //设置dhcp01的网关

[Huawei-GigabitEthernet0/0/1]dhcp select global //启用此接口的DHCP

[Huawei-GigabitEthernet0/0/1]

[Huawei-ui-console0]quit

配置接口IP地址:

[Huawei]interface GigabitEthernet 0/0/0 //进入接口模式

[Huawei-GigabitEthernet0/0/0]ip address 192.168.0.10 255.255.255.0 //配置ip地址

以GigabitEthernet 0/0/0为wan口,GigabitEthernet 0/0/1为lan口为例

更改console口密码:

[Huawei]user-interface console 0 //进入console视图

[Huawei-ui-conord cipher huawei //设置密码为huawei

[Huawei-ip-pool-dhcp01]network 192.168.10.0 mask 255.255.255.0 //dhcp地址池

[Huawei-ip-pool-dhcp01]excluded-ip-address 192.168.10.2 //不分配的ip地址

华为AR1220路由器配置参数实际应用实例解说一(精)

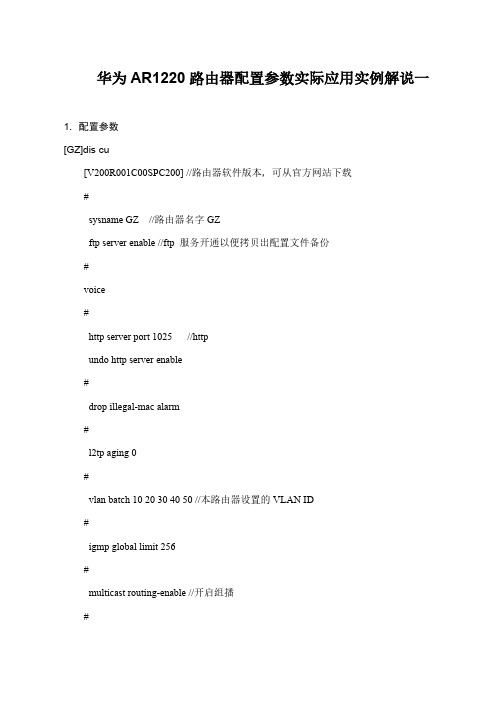

华为 AR1220路由器配置参数实际应用实例解说一1. 配置参数[GZ]dis cu[V200R001C00SPC200] //路由器软件版本,可从官方网站下载#sysname GZ //路由器名字 GZftp server enable //ftp 服务开通以便拷贝出配置文件备份#voice#http server port 1025 //httpundo http server enable#drop illegal-mac alarm#l2tp aging 0#vlan batch 10 20 30 40 50 //本路由器设置的 VLAN ID#igmp global limit 256#multicast routing-enable //开启组播#dhcp enable //全局下开启 DHCP 服务然后在各 VLAN 上开启单独的 DHCP #ip vpn-instance 1ipv4-family#acl number 2000rule 10 permit#acl number 2001 //以太网访问规则列表。

rule 6 permit source 172.23.68.0 0.0.0.255 //允许此网段访问外网rule 7 permit source 172.23.69.0 0.0.0.255 //允许此网段访问外网rule 8 permit source 172.23.65.0 0.0.0.3 //允许此网段的前三个 IP 访问外网 rule 9 deny //不允许其他网段访问外网#acl number 3000 //此规则并未应用rule 40 permit ip source 172.23.65.0 0.0.0.255 destination 172.23.69.0 0.0.0.25 5#acl number 3001//定义两个网段主机互不访问,学生不能访问 65网段。

华为AR1220-S设置自编教程

华为AR1220-S设置教程首次登录系统简介当用户需要为第一次上电的设备进行配置时,可以通过Console口、MiniUSB口登录设备。

一块主控板提供一个Console口(端口类型为EIA/TIA-232 DCE)、一个MiniUSB口。

通过将用户终端的串行端口与设备Console口直接连接,或者将用户终端的USB口与设备MiniUSB口直接连接,实现对设备的本地配置。

说明:在通过MiniUSB口登录设备前,需要在用户终端安装MiniUSB接口的驱动程序。

同一时刻,MiniUSB端口和Console口只有一个可以使用。

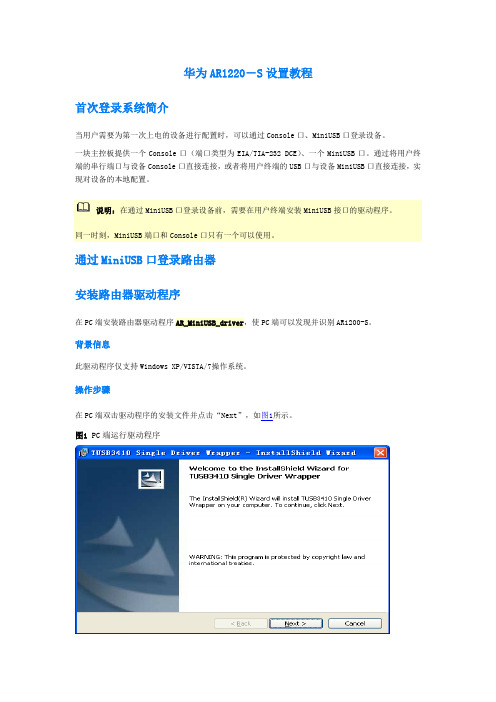

通过MiniUSB口登录路由器安装路由器驱动程序在PC端安装路由器驱动程序AR_MiniUSB_driver,使PC端可以发现并识别AR1200-S。

背景信息此驱动程序仅支持Windows XP/VISTA/7操作系统。

操作步骤在PC端双击驱动程序的安装文件并点击“Next”,如图1所示。

图1 PC端运行驱动程序选择“I accept the terms in the license agreement”并点击“Next”,如图2。

图2 接受软件协议条款点击“Change”可以更改驱动解压的路径,然后点击“Next”,如图3所示。

图3 选择驱动解压路径点击“Install”后进行解压,完成后点击“Finish”结束解压,如图4所示。

图4 完成驱动的解压•在刚才指定的解压路径下找到“DISK1”文件夹,进入找到“setup.exe”图标并双击。

•点击“下一步”,选择“我接受许可证协议中的条款”项并点击“下一步”进入驱动安装。

•点击“完成”结束驱动程序的安装。

鼠标右键点击“我的电脑”,单击“管理”–>“设备管理器”–>“端口(COM和LPT)”,可以看到一个“TUSB3410 Device (COM3)”的设备即为路由器。

说明:如果在设备管理器中没有找过“TUSB3410 Device (COM3)”的设备,请重新安装驱动或者更换MiniUSB 线缆重新连接。

1220l 软路由 功耗

1220l 软路由功耗(原创实用版)目录1.软路由概述2.1220L 软路由的功耗表现3.软路由的优缺点4.结论正文1.软路由概述软路由,顾名思义,是一种基于软件实现的路由器。

与硬件路由器相比,软路由具有成本低、易于维护、性能可扩展等优点。

近年来,随着网络技术的不断发展,软路由逐渐成为家庭和企业网络中的重要组成部分。

本文将以 1220L 软路由为例,介绍软路由的功耗情况。

2.1220L 软路由的功耗表现1220L 软路由是一款高性能、低功耗的网络设备。

其采用了低功耗的处理器和内存,有效降低了设备的能耗。

根据实测数据,1220L 软路由的功耗在 5-10W 之间,相较于传统硬件路由器,具有显著的节能优势。

此外,1220L 软路由还支持节能模式,可在夜间或不需要网络时自动降低功耗,进一步节约能源。

3.软路由的优缺点软路由具有如下优点:(1)成本低:软路由基于普通计算机或嵌入式设备运行,无需购买专用硬件,节省成本。

(2)易于维护:软路由的软件升级和维护相对简单,用户可根据需求自行安装、配置和升级软件。

(3)性能可扩展:软路由可根据需求灵活扩展性能,如增加内存、升级处理器等。

然而,软路由也存在一定的缺点:(1)稳定性相对较低:相较于硬件路由器,软路由在处理大量数据时可能出现性能瓶颈或稳定性问题。

(2)安全性较低:软路由容易受到病毒和恶意软件的攻击,需要用户具备一定的网络安全知识。

4.结论综上所述,1220L 软路由在功耗方面表现出色,具有较高的性价比。

然而,用户在选择软路由时,还需根据自身需求和网络环境,权衡利弊,综合考虑。

华为单臂路由的配置方法步骤图

华为单臂路由的配置方法步骤图部署了VLAN的交换机可以实现在同一广播域内不同主机之间的通信,但是要想实现不同VLAN间主机通信,就要引入路由技术,可以通过二层交换机配合路由器来实现路由转发。

下面是店铺给大家整理的一些有关华为单臂路由配置方法,希望对大家有帮助!华为单臂路由配置方法首先利用华为模拟器eNSP来设计逻辑网络拓朴图,有一台路由器AR1220,一台二层交换机S3700,二台PC主机。

其之间用线缆连接并作好标注。

在华为模拟器eNSP中打开终端配置交换机S3700,配置内容截图如下system-viewsysname SW1 //设置交换机名字为SW1vlan batch 2 3 //连续创建vlan 2 3interface Ethernet 0/0/1port link-type access //设置端口类型为accessport default vlan 2 //将接口划分到vlan 2quitinterface Ethernet 0/0/2port link-type accessport default vlan 3quitinterface Ethernet 0/0/3port link-type trunk //设置端口类型为trunkport trunk allow-pass vlan 2 3 //华为交换机默认不支持其他vlan通过,除去vlan 1,允许trunk端口通过vlan 2 3[SW1-Ethernet0/0/3] //按CTRL+Z返回用户视图system-viewdisplay vlan //显示vlandisplay interface brief //显示接口概save在打开终端配置路由器AR1220,配置内容截图如下system-viewsysname R1 //设置路由器名字R1display interface brief //显示接口概要interface GigabitEthernet 0/0/0.1dot1q termination vid 2 //封装dot1q协议,该子接口对应vlan 2ip address 192.168.2.254 24 //设置子接口IP地址和子网掩码arp broadcast enable //开启子接口的ARP广播quitinterface GigabitEthernet 0/0/0.2dot1q termination vid 3ip address 192.168.3.254 24arp broadcast enablequitdisplay ip interface brief //显示接口IP的简要状态信息ping 192.168.2.2ping 192.168.3.3quitsave分别在PC1和PC2用ping命令测试连通性,对方收到报文后会反馈时间等信息,如图本实验通过结合AR1220路由器和S3700交换机完成了单臂路由配置,实现局域网内不同vlan主机之间通信。

AR22003200Web配置上网

选择接口及上网类型

不同类型填写有差异: a. 以太接口 ,适合专线.3G 接口

配置局域网,走过程,使用不用的 ip,走流程而已

确认信息,此处仅做示意。

2. 配置内网

配置 DHCP

配置外网口 G0/0/2

AR2200/3200 web 配置上网

由于 AR2200 及 3200 的一些款型只有 3 个 GE 口,配置上网向导后,局域网默认使用 vlan1,没有作用。 WEB 配置过程: 1. 走配置向导,局域网部分(vlan1)填写不用的 ip 段,完成向导 2. 手动配置内网 3. 如果还有另一条外网,则手动配置外网 4. 此案例以 G00/0/0 为内网 G0/0/1 G0/0/2 为外网,假如 pc 通过 G0/0/0 连接的 AR WEB 界面 具体图例如下: 1. 配置向导

实验4-1 直连路由配置【基于华为ensp】

实验4-1 直连路由配置一、实验背景二、实验目的(1)掌握路由器接口配置过程(2)掌握直连路由项自动生成过程(3)掌握路由器逐跳转发过程(4)掌握IPoE工作原理三、实验设备ensp软件,路由器AR1220,交换机S5700两台,PC四台。

四、实验步骤1、新建拓扑图2、PC配置IP地址、子网掩码PC1 IP地址:192.168.1.1 子网掩码:255.255.255.0 网关:192.168.1.254 PC2 IP地址:192.168.1.2 子网掩码:255.255.255.0 网关:192.168.1.254 PC3 IP地址:192.168.2.1 子网掩码:255.255.255.0 网关:192.168.2.254 PC4 IP地址:192.168.2.2 子网掩码:255.255.255.0 网关:192.168.2.2543、路由器AR1配置<Huawei>system-view[Huawei]undo info-center enable[Huawei]sysname R1[R1]interface GigabitEthernet 0/0/0[R1-GigabitEthernet0/0/0]ip address 192.168.1.254 24[R1-GigabitEthernet0/0/0]quit[R1]interface GigabitEthernet 0/0/1[R1-GigabitEthernet0/0/1]ip address 192.168.2.254 24[R1-GigabitEthernet0/0/1]quit4、通过ping检测网络连通性通过PC1去ping检测与PC3、PC2、PC4的网络连通情况注意:如果以上ping结果显示PC1与PC2、PC3、PC4可以通信,,则说明已经达到了实验结果要求。

5、保存实验配置R1配置:<R1>saveThe current configuration will be written to the device.Are you sure to continue?[Y/N]y这个时候,输入y,确认保存配置最后,保存实验设计文件五、实验总结。

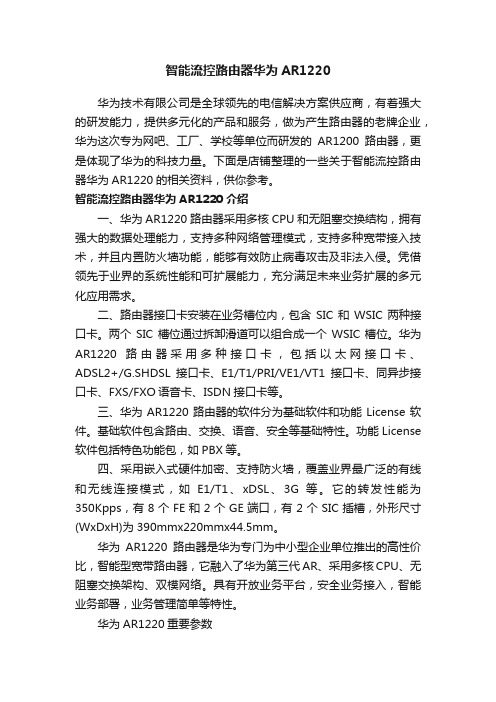

智能流控路由器华为AR1220

智能流控路由器华为AR1220华为技术有限公司是全球领先的电信解决方案供应商,有着强大的研发能力,提供多元化的产品和服务,做为产生路由器的老牌企业,华为这次专为网吧、工厂、学校等单位而研发的AR1200路由器,更是体现了华为的科技力量。

下面是店铺整理的一些关于智能流控路由器华为AR1220的相关资料,供你参考。

智能流控路由器华为AR1220介绍一、华为AR1220路由器采用多核CPU和无阻塞交换结构,拥有强大的数据处理能力,支持多种网络管理模式,支持多种宽带接入技术,并且内置防火墙功能,能够有效防止病毒攻击及非法入侵。

凭借领先于业界的系统性能和可扩展能力,充分满足未来业务扩展的多元化应用需求。

二、路由器接口卡安装在业务槽位内,包含SIC和WSIC两种接口卡。

两个SIC槽位通过拆卸滑道可以组合成一个WSIC槽位。

华为AR1220路由器采用多种接口卡,包括以太网接口卡、ADSL2+/G.SHDSL接口卡、E1/T1/PRI/VE1/VT1接口卡、同异步接口卡、FXS/FXO语音卡、ISDN接口卡等。

三、华为AR1220路由器的软件分为基础软件和功能License软件。

基础软件包含路由、交换、语音、安全等基础特性。

功能License 软件包括特色功能包,如PBX等。

四、采用嵌入式硬件加密、支持防火墙,覆盖业界最广泛的有线和无线连接模式,如E1/T1、xDSL、3G等。

它的转发性能为350Kpps,有8个FE和2个GE端口,有2个SIC插槽,外形尺寸(WxDxH)为390mmx220mmx44.5mm。

华为AR1220路由器是华为专门为中小型企业单位推出的高性价比,智能型宽带路由器,它融入了华为第三代AR、采用多核CPU、无阻塞交换架构、双模网络。

具有开放业务平台,安全业务接入,智能业务部署,业务管理简单等特性。

华为AR1220重要参数Qos支持:支持支持:支持产品内存:DRAM内存:512MB FLASH内存:25...网络安全:ACL、防火墙、802.1x认证、MAC地...电源功率:54W华为AR1220基本参数路由器类型:企业级路由器端口结构:模块化其它端口:8个FE,2个GE接口2个USB2.0端口1个Mini-USB控制台端口1个串行辅助/控制台端口扩展模块:2个SIC插槽华为AR1220功能参数防火墙:内置防火墙Qos支持:支持支持:支持网络安全:ACL、防火墙、802.1x认证、MAC地址认证、Web 认证、AAA认证、RADIUS认证、HWTACACS认证、广播风暴抑制、ARP安全、ICMP反攻击、URPF、IP Source Guard、DHCP Snooping、CPCAR、黑名单、攻击源追踪网络管理:升级管理、设备管理、Web网管、GTL、SNMP、RMON、RMON2、NTP、CWMP、Auto-Config、U盘开局、NetConf华为AR1220其他参数产品内存:DRAM内存:512MBFLASH内存:256MB电源电压:AC 100-240V,50/60Hz电源功率:54W产品尺寸:390×220×44.5mm产品重量:2.9kg环境标准:工作温度:0-40℃工作湿度:5%-90%(不结露)其它性能:整机交换容量:8Gbps[1]。

华为AR1220路由器配置参数实际应用实例解说一-推荐下载

authentication-scheme default authorization-scheme default accounting-scheme default domain default domain default_admin local-user admin password cipher ]MQ;4\]B+4Z,YWX*NZ55OA!! local-user admin service-type telnet web http local-user dfwd password cipher 'VE5U!@7QCO;V2HX\']\,1!! local-user dfwd privilege level 15 local-user dfwd service-type telnet terminal web http local-user huawei password cipher RY,UPVHCMV+Q=^Q`MAF4<1!! //新建用户 dfwd 密码 local-user huawei ftp-directory flash: //该用户名默认配置指向的 ftp 路径 local-user huawei service-type ftp // 该用户采用 FTP 访问 # firewall zone trust //定义信任区域 priority 15 //定义信任区域下的策略 # firewall zone untrust //定义不信任区域 priority 1 //定义不信任区域下的策略 # firewall interzone trust untrust //配置安全域间 firewall enable//该安全域间启用防火墙 packet-filter 3001 inbound //入口执行 3001 规则 packet-filter 3001 outbound //出口执行 3001 规则

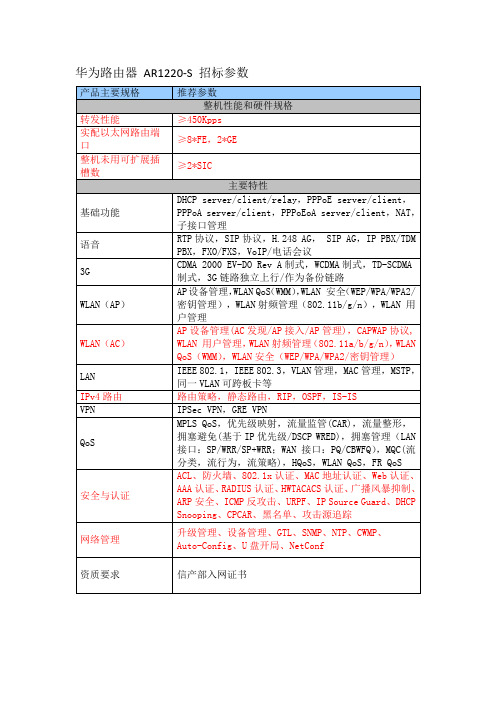

华为路由器 AR1220-S 招标参数

路由策略,静态路由,RIP,OSPF,IS-IS

VPN

IPSec VPN,GRE VPN

QoS

MPLS QoS,优先级映射,流量监管(CAR),流量整形,拥塞避免(基于IP优先级/DSCP WRED),拥塞管理(LAN接口:SP/WRR/SP+WRR;WAN 接口:PQ/CBWFQ),MQC(流分类,流行为,流策略),HQoS,WLAN QoS,FR QoS

语音

RTP协议,SIP协议,H.248 AG,SIP AG,IP PBX/TDM PBX,FXO/FXS,VoIP/电话会议

3G

CDMA 2000 EV-DO Rev A制式,WCDMA制式,TD-SCDMA制式,3G链路独立上行/作为备份链路

WLAN(AP)

AP设备管理,WLAN QoS(WMM),WLAN安全(WEP/WPA/WPA2/密钥管理),WLAN射频管理(802.11b/g/n),WLAN用户管理

安全与认证

ACL、防火墙、802.1x认证、MAC地址认证、Web认证、AAA认证、RADIUS认证、HWTACACS认证、广播风暴抑制、ARP安全、ICMP反攻击、URPF、IP Source Guard、DHCP Snooping、CPCAR、黑名单、攻击源追踪

网络管理

升级管理设备管理、GTL、SNMP、NTP、CWMP、Auto-Config、U盘开局、NetConf

资质要求

信产部入网证书

华为路由器AR1220-S招标参数

产品主要规格

推荐参数

整机性能和硬件规格

转发性能

≥450Kpps

实配以太网路由端口

≥8*FE,2*GE

整机未用可扩展插槽数

≥2*SIC

AR1220E-S系列企业路由器完整技术规格及组网应用

AR1220E-S系列企业路由器完整技术规格及组网应用AR1200-S系列企业路由器是华为公司推出的面向中小型办公室或中小型企业分支的多合一路由器,提供包括有线和无线的Internet接入、专线接入、融合通信及安全等功能,广泛部署于中小型园区网出口、中小型企业总部或分支等场景。

产品概述AR1200-S系列路由器采用嵌入式硬件加密,支持防火墙以及应用程序服务,覆盖业界最广泛的有线和无线连接模式,如E1/T1、xDSL、xPON、WiFi、3G等。

AR1220-S系列路由器通过微软的Lync server认证,能够与微软统一通信方案无缝集成。

AR1200-S系列包含以下几款设备:AR1220-S、AR1220E-S、AR1220F-S,其外观如下:AR1220-S •••••AR1220E-S •••••AR1220F-S •••••AR1200-S支持多种接口卡,包括以太网接口卡、E1/T1/PRI/VE1接口卡、同异步接口卡、ADSL2+/G.SHDSL接口卡、ISDN接口卡、EPON/GPON接口卡等。

按使用槽位的不同,可分为SIC 卡(灵活接口卡)和WSIC卡(双宽SIC卡)。

产品特性与价值3AR1200-S系列企业路由器采用多核CPU和无阻塞交换架构,产品性能业界领先,充分满足企业及分支机构网络未来多元化扩展、不断增长的业务需求。

•使用多核CPU,提高数据、语音的并发处理能力,为大容量业务的全方位部署创造条件•无阻塞交换,业务转发无瓶颈•协议管理、业务处理、数据交换独立分布处理,性能更高,业务更可靠•路由交换一体化,跨板卡交换效率高,配置维护灵活简单•板卡热插拔,风扇等关键硬件冗余设计,保证业务安全稳定移动模式固定模式通过OSP与第三方IT系统集成和对接,为企业客户实现统一通信的业务体验,使客户、代理商、第三方和厂家都可以是开发者和使用者,真正实现业务价值链的共赢。

•快速集成与定制业务,满足用户个性化需求•深度融合各类业务,无需部署专门服务器,节省投资,易于管理•与云侧业务实时刷新和同步,本地业务由本地处理,提高质量和效率安全业务接入AR1200-S在业务顺利开展的同时有效地保障企业网的安全,从用户接入控制、报文检测、到主动防御形成一套完整的安全防护机制,实现用户投资回报最大化。

AR1220实现L2TP-VPN+Portal认证接入内网部网络

AR1220实现L2TP-VPN+Portal 认证接入内网部网络AR1220实现L2TP VPN+Portal认证接入内网部网络各位:您好,和大家分享下一个有趣的东西,有时候感觉L2TP VPN的权限管控不是严格,于是想到要是可以在建立了L2TP隧道之后再进行一次身份认证就好了,于是试了试,感觉还是可以的哈,下面分享下。

-------------------------------------------------------------------------------------------------------------------------------一、L2TP VPN配置1.L2TP配置#ip pool l2tpgateway-list 192.168.22.1network 192.168.22.0 mask 255.255.255.0 dns-list 61.139.2.69#interface Virtual-Template0ppp authentication-mode chapremote address pool l2tpip address 192.168.22.1 255.255.255.0#l2tp-group 1undo tunnel authenticationallow l2tp virtual-template 02.L2TP 用户配置local-user huawei passwordcipher %$%$FN:2X(Z[p2ypv4+Wu+[9=$_+% $%$local-user huawei service-type ppp二、本地portal配置1.ssl证书配置#pki realm defaultenrollment self-signed#ssl policy huawei type serverpki-realm default2.portal配置portal local-server ip 192.168.22.1portal local-server https ssl-policy huawei port 44333.应用portal到接口interface Virtual-Template0ppp authentication-mode chapremote address pool l2tpip address 192.168.22.1 255.255.255.0portal local-server enable4.查看portal情况[Huawei]display portal local-serverPortal local-server config:server status : enableserver ip : 192.168.22.1 authentication method : chap protocol : httpshttps ssl-policy : huawei5.设置对DNS服务器免认证规则portal free-rule 1 destination ip 61.139.2.69 mask 255.255.255.2556.创建PORTAL认证用户local-user user01 passwordcipher %$%$FN:2X(Z[p2ypv4+Wu+[9=$_+% $%$local-user user01 service-type web三、测试1.L2TP拨号连接连接成功获取到了内网IP地址ping内网的ip不通,打开网页被重地向到这个认证页面通过认证后,可以正常访问内部的资源,如果配置了DNS可以正常通过L2TP VPN上网。

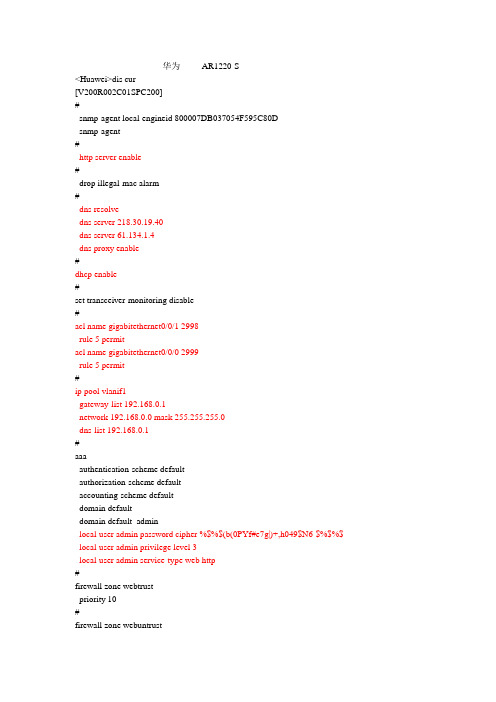

华为AR1220-S配置命令

华为AR1220-S<Huawei>dis cur[V200R002C01SPC200]#snmp-agent local-engineid 800007DB037054F595C80Dsnmp-agent#http server enable#drop illegal-mac alarm#dns resolvedns server 218.30.19.40dns server 61.134.1.4dns proxy enable#dhcp enable#set transceiver-monitoring disable#acl name gigabitethernet0/0/1 2998rule 5 permitacl name gigabitethernet0/0/0 2999rule 5 permit#ip pool vlanif1gateway-list 192.168.0.1network 192.168.0.0 mask 255.255.255.0dns-list 192.168.0.1#aaaauthentication-scheme defaultauthorization-scheme defaultaccounting-scheme defaultdomain defaultdomain default_adminlocal-user admin password cipher %$%$(b(0PYf#e7g|)+,h049$N6-$%$%$ local-user admin privilege level 3local-user admin service-type web http#firewall zone webtrustpriority 10#firewall zone webuntrustpriority 5#firewall interzone webtrust webuntrust#interface Dialer1link-protocol pppppp chap user 029********ppp chap password cipher %$%$w}*]!`E5z9;COL6!h"P~,:1(%$%$ppp pap local-user 029******** password cipher %$%$@m9%Zl/.u=1O!$*9`0}Q,-$x%$%$ppp ipcp dns admit-anyppp ipcp dns requesttcp adjust-mss 1400ip address ppp-negotiatedialer user 029********dialer bundle 1dialer-group 4nat outbound 2998#interface Vlanif1ip address 192.168.0.1 255.255.255.0dhcp select globalzone webtrust#interface Ethernet0/0/0#interface Ethernet0/0/1#interface Ethernet0/0/2#interface Ethernet0/0/3#interface Ethernet0/0/4#interface Ethernet0/0/5#interface Ethernet0/0/6#interface Ethernet0/0/7#interface GigabitEthernet0/0/0description 1_Management_Internet_R_gigabitethernet0/0/0ip address 61.185.8.128 255.255.255.128nat outbound 2999#interface GigabitEthernet0/0/1pppoe-client dial-bundle-number 1description 1_Internet_R_gigabitethernet0/0/1#interface NULL0#dialer-ruledialer-rule 4 ip permit#ip route-static 0.0.0.0 0.0.0.0 Dialer1ip route-static 0.0.0.0 0.0.0.0 GigabitEthernet0/0/0 61.185.8.129#user-interface con 0authentication-mode passwordset authentication password cipher %$%$8`10'-)aU@"#G7Sq&x9O,|sjI[6IMjUD&5J]/~)J OKSH.%yt%$%$user-interface vty 0 4user-interface vty 16 20#voice#diagnose#return<Huawei>saveThe current configuration will be written to the device.Are you sure to continue? (y/n)[n]:yIt will take several minutes to save configuration file, please wait............Configuration file had been saved successfullyNote: The configuration file will take effect after being activated。

1220l 软路由 功耗

1220l 软路由功耗1220L软路由功耗随着互联网的快速发展和智能设备的普及,人们对网络连接的需求越来越高。

而软路由作为一种新兴的网络设备,具有灵活性高、配置简单等优势,受到了越来越多用户的欢迎。

在选择软路由时,除了考虑其性能和功能外,功耗也是一个重要的指标。

1220L软路由是一款性能强劲的软路由设备,它采用了高效的硬件和先进的软件技术,以提供稳定可靠的网络连接。

在功耗方面,1220L软路由表现出色,具有较低的能耗。

1220L软路由采用了先进的芯片技术,使其在处理数据时能够更加高效地利用资源,从而减少功耗。

与传统的硬路由相比,软路由更加节能,因为软路由使用的是电子元器件,而硬路由则需要使用机械元器件,如风扇等,这些机械元器件会消耗大量的电能。

1220L软路由在设计上注重节能。

它采用了优化的电路设计和智能化的功耗管理系统,可以根据网络负载的情况自动调整功耗,使其在满足用户需求的同时尽可能地降低能耗。

例如,在网络负载较低的情况下,1220L软路由会自动进入低功耗模式,减少电能的消耗。

而在网络负载较高的情况下,它会自动提高功耗以保证网络的稳定运行。

1220L软路由还采用了节能型的网络接口。

它使用了低功耗的以太网芯片,并且支持节能模式,可以根据网络负载的情况智能地调整功耗。

这样一来,不仅能够减少能耗,还能够延长网络设备的使用寿命。

总的来说,1220L软路由在功耗方面表现出色。

它采用了先进的芯片技术和智能的功耗管理系统,能够在满足用户需求的同时尽可能地降低能耗。

与传统的硬路由相比,1220L软路由具有更低的功耗,使得用户在使用过程中不仅能够享受到高速稳定的网络连接,还能够节省能源、保护环境。

在选择软路由时,除了考虑其性能和功能外,功耗也是一个重要的指标。

1220L软路由作为一款性能强劲的软路由设备,功耗方面表现出色。

通过采用先进的芯片技术、优化的电路设计和智能的功耗管理系统,1220L软路由能够在满足用户需求的同时尽可能地降低能耗。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

华为 AR1220路由器配置参数实际应用实例解说一1. 配置参数[GZ]dis cu[V200R001C00SPC200] //路由器软件版本,可从官方网站下载#sysname GZ //路由器名字 GZftp server enable //ftp 服务开通以便拷贝出配置文件备份#voice#http server port 1025 //httpundo http server enable#drop illegal-mac alarm#l2tp aging 0#vlan batch 10 20 30 40 50 //本路由器设置的 VLAN ID#igmp global limit 256#multicast routing-enable //开启组播#dhcp enable //全局下开启 DHCP 服务然后在各 VLAN 上开启单独的 DHCP #ip vpn-instance 1ipv4-family#acl number 2000rule 10 permit#acl number 2001 //以太网访问规则列表。

rule 6 permit source 172.23.68.0 0.0.0.255 //允许此网段访问外网rule 7 permit source 172.23.69.0 0.0.0.255 //允许此网段访问外网rule 8 permit source 172.23.65.0 0.0.0.3 //允许此网段的前三个 IP 访问外网 rule 9 deny //不允许其他网段访问外网#acl number 3000 //此规则并未应用rule 40 permit ip source 172.23.65.0 0.0.0.255 destination 172.23.69.0 0.0.0.25 5#acl number 3001//定义两个网段主机互不访问,学生不能访问 65网段。

rule 5 deny ip source 172.23.65.0 0.0.0.255 destination 172.23.68.0 0.0.0.255 rule 10 deny ip source 172.23.68.0 0.0.0.255 destination 172.23.65.0 0.0.0.255 #aaa //默认视图窗口定义本地登录帐号和密码authentication-scheme defaultauthorization-scheme defaultaccounting-scheme defaultdomain defaultdomain default_adminlocal-user admin password cipher ]MQ;4\]B+4Z,YWX*NZ55OA!!local-user admin service-type telnet web httplocal-user dfwd password cipher 'VE5U!@7QCO;V2HX\']\,1!!local-user dfwd privilege level 15local-user dfwd service-type telnet terminal web httplocal-user huawei password cipher RY,UPVHCMV+Q=^Q`MAF4<1!! //新建用户dfwd 密码local-user huawei ftp-directory flash: //该用户名默认配置指向的 ftp 路径 local-user huawei service-type ftp // 该用户采用 FTP 访问#firewall zone trust //定义信任区域priority 15 //定义信任区域下的策略#firewall zone untrust //定义不信任区域priority 1 //定义不信任区域下的策略#firewall interzone trust untrust //配置安全域间firewall enable//该安全域间启用防火墙packet-filter 3001 inbound //入口执行 3001规则packet-filter 3001 outbound //出口执行 3001规则packet-filter default deny outbound#interface Vlanif10ip address 172.23.65.100 255.255.255.0 //定义 vlan 的网关地址和子网掩码 pim dm //组播协议需开启的功能igmp enable //组播协议需开启的功能zone trust //定义 VLAN 是信任区域#interface Vlanif20ip address 172.23.1.1 255.255.255.240 //定义 vlan 的网关地址和子网掩码 pim dm //组播协议需开启的功能igmp enable//组播协议需开启的功能zone trust//定义 VLAN 是信任区域#interface Vlanif30ip address 10.10.10.1 255.255.255.252 //定义 vlan 的网关地址和子网掩码 pim dm //组播协议需开启的功能igmp enable //组播协议需开启的功能zone trust //定义 VLAN 是信任区域#interface Vlanif40ip address 172.23.68.100 255.255.255.0 //定义 vlan 的网关地址和子网掩码 pim dm //组播协议需开启的功能igmp enable //组播协议需开启的功能dhcp select interface //自动分配该 VLAN 网关所在的地址段 IPdhcp server excluded-ip-address 172.23.68.201 172.23.69.254 //定义该段 IP 不自动分配dhcp server dns-list 61.139.2.69 //定义该 VLAN 所在 IP 地址段的 DNS 地址 zone untrust //定义该 VLAN 为不信任区域#interface Vlanif50ip address 172.23.69.100 255.255.255.0 //定义 vlan 的网关地址和子网掩码 pim dm //组播协议需开启的功能igmp enable //组播协议需开启的功能dhcp select interface //开启本 VLAN 的 DHCP 功能并选择端口为定义的网关地址 dhcp server excluded-ip-address 172.23.69.201 172.23.69.252 //定义手动获取的 IP 地址段dhcp server dns-list 61.139.2.69 //定义该 VLAN 段 IP 的 DNS#interface Ethernet0/0/0 //物理端端口 0port link-type access //定义该端口类型port default vlan 10 //定义端口所在 VLAN#interface Ethernet0/0/1 //物理端端口 1port link-type access //定义该端口类型port default vlan 30 //定义端口所在 VLAN#interface Ethernet0/0/2 //物理端端口 2port link-type access // 定义该端口类型port default vlan 20 //定义端口所在 VLANqos gts cir 6000 cbs 600000 //定义该端口数据缓存带宽范围#interface Ethernet0/0/3 //物理端端口 3port link-type accessport default vlan 30#interface Ethernet0/0/4 //物理端端口 4port link-type access //定义该端口类型port default vlan 40 //定义端口所在 VLAN#interface Ethernet0/0/5 //物理端端口 5port link-type access //定义该端口类型port default vlan 50 //定义端口所在 VLAN#interface Ethernet0/0/6 //物理端端口 6port link-type access //定义该端口类型#interface Ethernet0/0/7 //物理端端口 6port link-type access //定义该端口类型port default vlan 10 //定义端口所在 VLAN#interface GigabitEthernet0/0/0 //三层口不在任何一个 VLAN 中,有映射功能。

ip address 125.69.71.128 255.255.255.0 //定义该端口的网关地址和子网掩码nat server protocol tcp global current-interface 10001 inside 172.23.68.222 10001 //允许内网 IP 端口映射到外网nat server protocol tcp global current-interface 10002 inside 172.23.68.222 10002 nat server protocol tcp global current-interface 10003 inside 172.23.68.222 10003 nat server protocol tcp global current-interface 10004 inside 172.23.68.222 10004 nat server protocol tcp global current-interface 10005 inside 172.23.68.222 10005 nat server protocol tcp global current-interface 10006 inside 172.23.68.222 10006 nat server protocol tcp global current-interface 10007 inside 172.23.68.222 10007 nat server protocol tcp global current-interface 10008 inside 172.23.68.222 10008 nat server protocol tcp global current-interface 10009 inside 172.23.68.222 10009 nat server protocol tcp global current-interface 10010 inside 172.23.68.222 10010 nat server protocol udp global current-interface 11001 inside 172.23.68.222 11001 nat server protocol udp global current-interface 11002 inside 172.23.68.222 11002 nat server protocol udp global current-interface 11003 inside 172.23.68.222 11003 nat server protocol udp global current-interface 11004 inside 172.23.68.222 11004 nat server protocol udp global current-interface 11005 inside 172.23.68.222 11005 nat server protocol udp global current-interface 11006 inside 172.23.68.222 11006 nat server protocol udp global current-interface 11007 inside 172.23.68.222 11007 nat server protocol udp global current-interface 11008 inside 172.23.68.222 11008 nat server protocol udp global current-interface 11009 inside 172.23.68.222 11009 nat serverprotocol udp global current-interface 11010 inside 172.23.68.222 11010 nat outbound 2001 //在该端口上执行编号为 2001的访问规则#interface GigabitEthernet0/0/1 //三层口不在任何一个 VLAN 中,有映射功能。