交换机端口锁死现象解决

交换机接口故障排查与修复

交换机接口故障排查与修复内蒙古自治区乌兰察布市 012000摘要:在网络运维中,常需检查交换机端口,这些端口包含大量数据信息,仔细观察和分析这些数据信息,有助于解决网络故障。

关键词:交换机;接口故障;原因;对策网络运维虽然看似简单,但其实包含了很多内容,这就需运维人员学习更多的理论知识,打下坚实理论基础。

此外,具有逻辑推理及分析判断能力,能通过故障现象分析其原因,能通过表象看到事物本质。

而且还要具备解决问题的方法及应急能力,通过平常学习及经验积累,能快速找到问题解决方案,在短时间内排出故障,防止长时间延迟,降低用户体验。

一、交换机概述交换机是一种网络设备,通常用于将计算机、服务器、路由器等设备连接起来,并在它们之间进行数据交换和转发。

其是现代计算机网络中的重要组成部分,能提高网络效率及安全性。

交换机的工作原理是将数据包转发到目标设备,而不是广播到整个网络。

这种转发方式称为单播,它能提高网络性能和带宽利用率。

在交换机中,每个端口都有一个唯一的MAC地址,这个地址用于标识连接到该端口的设备。

当数据包到达交换机时,交换机会查找目标设备的MAC地址,并将数据包转发到相应的端口,从而实现数据的传输。

交换机可分为两种类型:传统、智能交换机。

其中,传统交换机通常只能进行基本的数据转发和过滤,而智能交换机则能进行更多高级功能,如VLAN划分、流量控制、QoS管理等。

智能交换机通常具有更高性能及更多功能,但也更加昂贵。

此外,因交换机有带宽很高的内部交换矩阵和背部总线,并且这个背部总线上挂接了所有端口,通过内部交换矩阵,能把数据包直接迅速传送到目的节点而非所有节点,不会浪费网络资源,产生较高效率。

同时在此过程中,数据传输安全程度高,更是受到使用者欢迎及普遍好评。

交换机数据带宽具有独享性,在这种前提下,在同一时间段内,交换机能将数据传输到多个节点间,并且每个节点都可当做独立网段而独自享有固定的部分带宽,则无与其他设备竞争实用的必要。

交换机常见故障和排除方法

交换机常见故障和排除方法交换机是网络中常用的设备之一,负责实现数据包的转发和交换。

在使用交换机的过程中,可能会遇到一些常见的故障。

下面将介绍几种常见的交换机故障以及相应的排除方法。

1.无法启动或无法连接网络:当交换机无法启动或无法连接网络时,首先需要检查电源是否正常连接,是否有供电。

如果电源连接正常,可以尝试重启交换机,或者检查交换机与网络设备之间的连接线是否接触良好。

2.无法传输数据包:当交换机无法传输数据包时,可能是由于网络链路故障导致的。

可以通过检查链路连接是否松动、链路是否损坏等来排查问题。

如果链路连接正常,可以尝试重新设置交换机的端口配置,或者使用其他网络设备进行测试。

3.数据传输速度慢:当交换机所处的网络传输速度较慢时,可以从以下几个方面排查问题。

首先,检查交换机的流量控制配置是否正确,是否设置了适当的优先级。

其次,可以检查交换机的带宽利用率是否过高,是否出现了网络拥塞的情况。

还可以尝试改变交换机的更新频率,或者升级交换机的固件来提高传输速度。

4.端口失效:当交换机的一些端口失效时,可以先检查该端口是否被禁用。

如果没有禁用,可以尝试重新插拔连接线,或者尝试将该端口连接到其他设备上进行测试。

如果仍然无法解决问题,可能是交换机的端口硬件故障导致的,需要更换该端口或整个交换机。

5.VLAN配置错误:交换机在实现虚拟局域网(VLAN)时,可能会出现配置错误的情况。

可以通过检查交换机的VLAN配置表,确认VLAN的ID和端口配置是否正确。

如果配置正确但仍然无法正常工作,可以尝试重新配置VLAN,或者将交换机的VLAN配置恢复到出厂默认设置。

6.存在广播风暴:广播风暴是指当网络中一些设备发生故障或配置错误时,会产生大量的广播数据包,导致整个网络的带宽被耗尽。

当发现网络中存在广播风暴时,可以通过检查交换机的端口统计信息,查看广播包的数量和流量情况。

可以尝试关闭或隔离故障设备,或者配置交换机的广播控制功能,限制广播包的传播范围。

交换机端口假死状态恢复

dhcp-rate-limit Enable timer to recover from dhcp-rate-limit error disable state

Switch(config)#errdisable recovery cause ?

all Enable timer to recover from all causes

bpduguard Enable timer to recover from BPDU Guard error disable state

udld Enable timer to recover from udld error disable state

unicast-floodБайду номын сангаас Enable timer to recover from unicast flood disable state

loopback Enable timer to recover from loopback detected disable state

pagp-flap Enable timer to recover from pagp-flap error disable state

l2ptguard Enable timer to recover from l2protocol-tunnel error disable state

link-flap Enable timer to recover from link-flap error disable state

交换机端口锁死现象解决

交换机端口锁死现象解决天河区分公司王俊2009-12-31无故障现象:换机的某一端13联接了一个HUB,HUB上面有DNS及WEB服务器。

在没有任何征兆的情况下,交换机的这一端口突然出现故障,端口上的所有设备不能联网。

故障检查①换交换机另一个好的端口,约几分钟后重复上述故障。

②怀疑连接交换机的HUB有物理故障,换了一个好的以后,过一段时间后故障仍然存在,可以确定不是HUB故障引起的。

③关掉交换机电源,重新加电后,原来出故障的端口恢复正常,但过一段时间后故障再次出现。

由此判断端口故障很可能是因某种原因锁死,并非烧坏。

依此,初步判断故障是由DNS 或WEB服务器的硬件或软件异常引起的。

④使用Sniffer协议分析仪接入该网段,测试后发现,DNS通过HUB接入一个好的交换机端口后,很快产生了几个广播风暴,之后交换机的端口就锁死。

广播风暴是造成交换机端121锁死的直接原因。

⑤通过解读捕捉到的数据包内容,可以看到,广播风暴产生的原因,是本地DNS(主)服务器,与一台远程DNS(从)服务器之间产生了大量通信,通信内容是远程DNS服务器向本地DNS服务器查询一个主机的名字解析,而本地DNS服务器没有设置该主机所在域的DNS服务器地址,从而造成异常的通信过程。

⑥从协议分析仪还可以看出,在1秒钟内,2台DNS之间有1155个这样的包来回.这种数据包产生了一个广播风暴,造成了交换机端口锁死。

故障排除将www.*.net(基于保密用*代替)所在域的DNS服务器的地址定义在本地DNS上,故障排除。

故障排除的关键点在哪里?远程DNS向本地DNS查询www.*.net的地址解释,本地DNS答复找不到以后,理论上远程DNS不应再发出查询请示,但由于软件BUG的问题,造成了DNS系统异常,产生了一个广播风暴,使交换机出现了故障。

交换机常见故障和排除方法

交换机常见故障和排除方法交换机是网络中常见的设备,用于连接多个计算机和其他网络设备,实现数据的转发和交换。

然而,由于各种原因,交换机可能会出现故障,影响网络的正常运行。

本文将介绍交换机常见的故障及其排除方法。

一、端口故障及排除方法1. 端口无法识别设备:当连接到交换机的设备无法被识别时,首先要检查设备的电源和网线是否正常连接。

若正常连接,则可以尝试更换网线或将设备连接到其他端口,以确定是否是端口故障。

2. 端口无法发送或接收数据:若某个端口无法发送或接收数据,可以尝试重新插拔网线,检查网线是否损坏或接触不良。

若问题依然存在,可能是端口故障,可以尝试将设备连接到其他可用端口,或重启交换机进行排除。

二、链路故障及排除方法1. 链路不稳定:当链路连接不稳定或断断续续时,可以先检查网线是否连接牢固,是否有损坏。

若网线正常,则可以尝试更换网线或将设备连接到其他端口,以确定是否是链路故障。

2. 链路无法连接:若链路无法连接,可以先检查链路的物理连接是否正常。

若物理连接正常,则可以进一步检查链路的配置信息,确保链路的IP地址和子网掩码等参数设置正确。

若问题依然存在,可能是链路故障,可以尝试重启交换机或更换链路设备进行排除。

三、广播风暴及排除方法1. 广播风暴导致网络拥堵:广播风暴是指交换机中出现大量广播帧导致网络拥堵的情况。

若发现网络拥堵,可以使用网络监控工具查看交换机的广播帧数量是否异常。

若异常,可以尝试限制广播帧的转发范围,或调整交换机的广播参数,以减轻广播风暴带来的影响。

2. 广播风暴导致交换机崩溃:若广播风暴导致交换机崩溃,可以尝试重启交换机,或者使用交换机的管理界面进行广播流量的监控和控制。

若问题依然存在,可能是交换机硬件故障,需要联系厂商进行维修或更换设备。

四、VLAN配置故障及排除方法1. VLAN间无法通信:若VLAN间无法通信,可以先检查交换机的VLAN配置是否正确,确保各个VLAN的端口成员配置正确。

交换机故障详细解决方法

交换机故障详细解决方法交换机设备是局域网中的重要设备之一,它的工作状态与局域网的工作状态息息相关。

可是,质量再好的交换机,持续运行的时间长了,也会出现这样或那样的故障,这些故障要是不能被快速解决掉,显然会影响局域网的运行稳定性。

为了帮助各位朋友快速、有效地发现和解决交换故障,店铺现在就对交换机各类常见故障现象进行解读,并将相关故障排除方法与大家分享一下。

解决交换端口故障一般来说,交换端口故障往往是由于交换机与其他连接设备在传输模式和传输速度等方面的参数无法保持匹配造成的,毕竟型号不同的网络设备,它们的默认端口参数可能会设置成不一样,或者是同一品牌不同型号的设备由于使用了不同的硬件芯片,造成交换端口与其他连接端口之间的协商能力不强,或者是交换端口与其他连接端口由于参数设置不匹配,造成端口通信时无法自动协商成功,从而引发了交换端口工作不正常、无法正常传输数据的故障现象。

对待由模式和速度不匹配引起的交换端口故障,我们只需要采用手工方法,进入交换机后台管理系统,进入对应交换端口视图配置界面,修改交换机的工作模式和传输速度等参数,让其与对端连接端口的工作模式和传输速度保持匹配,就能解决网络故障了系统之家。

当然,有的交换机不支持后台系统管理功能,在这种情形下,我们可以尝试修改对端设备的相关参数,来让该设备的端口参数与交换端口保持匹配;例如,要是网卡与交换机之间相连时,我们可以在客户端系统修改网卡端口的工作模式参数;在进行这种操作时,我们可以依次单击"开始"/"设置"/"网络连接"命令,弹出网络连接列表窗口,右击与交换机直接相连的本地连接图标,并点选快捷菜单中的"属性"命令,打开本地连接属性设置对话框,选中目标网卡设备,单击"配置"按钮,进入目标网卡设备的配置界面,继续单击"高级"标签,在对应标签设置页面中,我们就能修改网卡设备的工作模式和传输速度了。

拯救交换机端口假死

拯救步骤1:查看日志/端口的状态登录进入交换机后,执行show log,会看到如下的提示:21w6d: %ETHCNTR-3-LOOP_BACK_DETECTED: Keepalive packet loop-back detected on FastEthernet0/20.21w6d: %PM-4-ERR_DISABLE: loopback error detected on Fa0/20, putting Fa0/20 in err-disable state以上信息就明确表示由于检测到第20端口出现了环路,所以将该端口置于了err-disable状态。

查看端口的状态Switch# show inter fa0/20 statusPort Name Status Vlan Duplex Speed Type Fa0/20 link to databackup err-disabled562 auto auto 10/100BaseTX这条信息更加明确的表示了该端口处于err-disabled状态。

既然看到了该端口是被置于了错误的状态了,我们就应该有办法将其再恢复成正常的状态。

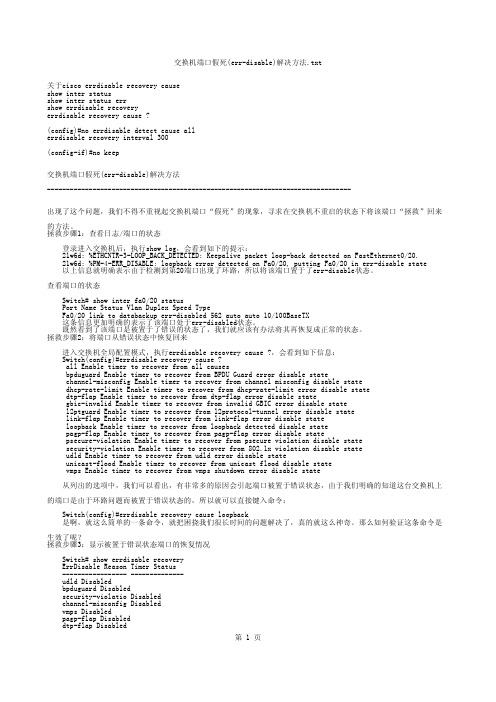

拯救步骤2:将端口从错误状态中恢复回来进入交换机全局配置模式,执行errdisable recovery cause ?,会看到如下信息:Switch(config)#errdisable recovery cause ?all Enable timer to recover from all causesbpduguard Enable timer to recover from BPDU Guard error disable statechannel-misconfig Enable timer to recover from channel misconfig disable statedhcp-rate-limit Enable timer to recover from dhcp-rate-limit error disable statedtp-flap Enable timer to recover from dtp-flap error disable stategbic-invalid Enable timer to recover from invalid GBIC error disable statel2ptguard Enable timer to recover froml2protocol-tunnel error disable statelink-flap Enable timer to recover from link-flap error disable stateloopback Enable timer to recover from loopback detected disable statepagp-flap Enable timer to recover from pagp-flap error disable statepsecure-violation Enable timer to recover from psecure violation disable statesecurity-violation Enable timer to recover from 802.1x violation disable stateudld Enable timer to recover from udld error disable stateunicast-flood Enable timer to recover from unicast flood disable statevmps Enable timer to recover from vmps shutdown error disable state从列出的选项中,我们可以看出,有非常多的原因会引起端口被置于错误状态,由于我们明确的知道这台交换机上的端口是由于环路问题而被置于错误状态的,所以就可以直接键入命令:Switch(config)#errdisable recovery cause loopback是啊,就这么简单的一条命令,就把困挠我们很长时间的问题解决了,真的就这么神奇。

思科交换机端口假死恢复(环路)

----------------- --------------

udld Disabled

bpduguard Disabled

security-violatio Disabled

gbic-invalid Disabled

l2ptguard Disabled

psecure-violation Disabled

gbic-invalid Disabled

dhcp-rate-limit Disabled

Switch(config)#errdisable recovery cause loopback

是啊,就这么简单的一条命令,就把困挠我们很长时间的问题解决了,真的就这么神奇。那么如何验证这条命令是生效了呢?

拯救步骤3:显示被置于错误状态端口的恢复情况

Switch# show errdisable recovery

查看端口的状态

Switch# show inter fa0/20 status

Port Name Status Vlan Duplex Speed Type

Fa0/20 link to databackup err-disabled 562 auto auto 10/100BaseTX

出现了这个问题,我们不得不重视起交换机端口“假死”的现象,寻求在交换机不重启的状态下将该端口“拯救”回来的方法。

拯救步骤1:查看日志/端口的状态

登录进入交换机后,执行show log,会看到如下的提示:

21w6d: %ETHCNTR-3-LOOP_BACK_DETECTED: Keepalive packet loop-back detected on FastEthernet0/20.

常见交换机故障分类及排障步骤

常见交换机故障分类及排障步骤一、常见交换机故障分类1.端口故障:交换机的端口可能会出现故障,导致设备无法正常通信。

常见的端口故障包括端口未正常启动、端口无法自动协商链路速率、端口无法发送或接收数据等。

2.链路故障:链路故障是指交换机所连接的链路出现问题,导致设备无法正常通信。

链路故障可能包括链路断开、链路不稳定、链路丢包等。

3.配置故障:交换机的配置可能出现问题,导致网络无法正常运行。

配置故障包括配置错误、配置丢失、配置冲突等。

4.硬件故障:交换机的硬件可能出现故障,导致设备无法正常工作。

硬件故障包括电源故障、风扇故障、电路板故障、芯片故障等。

二、排障步骤1.确认故障现象:当发现网络出现异常,首先要确认故障现象。

可以通过观察设备指示灯、查看设备日志、检查网络连接状态等方式,确定故障的具体表现。

2.排除人为错误:在确认故障现象后,应先检查是否存在人为错误。

例如,检查设备是否被意外关闭、设备是否正确连通电源、设备是否正确配置等。

3.检查物理连接:如果故障不是由人为错误造成的,那么首先要检查物理连接是否正常。

例如,检查设备与交换机之间的网线是否插好、网线是否损坏、网线是否连接到正确的端口等。

4.排查端口故障:如果物理连接正常,接下来要排查端口故障。

可以尝试重新启动端口、检查端口的协商状态、检查端口的链路状态、检查端口的速率和双工模式等。

5.检查链路状态:如果端口故障被排除,那么要检查网络链路的状态。

可以通过使用ping命令测试链路的连通性、通过使用tracert命令追踪网络路径、通过使用wireshark等抓包工具来帮助定位链路故障。

6.验证配置信息:如果链路故障得到排除,那么要验证交换机的配置信息是否正确。

可以检查交换机的VLAN配置、端口的配置、路由配置等,以确保配置的正确性。

7.软件排查:如果上述步骤都没有发现故障,那么故障可能是由软件问题造成的。

可以尝试重新启动交换机、升级交换机的固件、重置交换机的配置等步骤来解决软件问题。

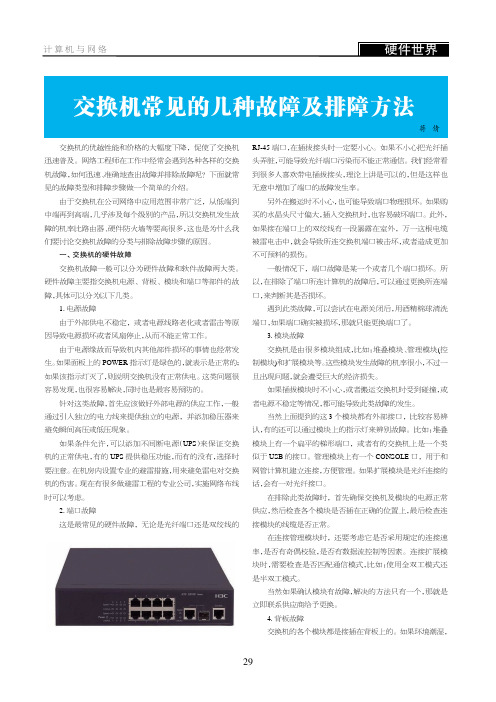

交换机常见的几种故障及排障方法

交换机的优越性能和价格的大幅度下降,促使了交换机迅速普及。

网络工程师在工作中经常会遇到各种各样的交换机故障,如何迅速、准确地查出故障并排除故障呢?下面就常见的故障类型和排障步骤做一个简单的介绍。

由于交换机在公司网络中应用范围非常广泛,从低端到中端再到高端,几乎涉及每个级别的产品,所以交换机发生故障的机率比路由器、硬件防火墙等要高很多,这也是为什么我们要讨论交换机故障的分类与排除故障步骤的原因。

一、交换机的硬件故障交换机故障一般可以分为硬件故障和软件故障两大类。

硬件故障主要指交换机电源、背板、模块和端口等部件的故障,具体可以分为以下几类。

1.电源故障由于外部供电不稳定,或者电源线路老化或者雷击等原因导致电源损坏或者风扇停止,从而不能正常工作。

由于电源缘故而导致机内其他部件损坏的事情也经常发生。

如果面板上的POWER指示灯是绿色的,就表示是正常的;如果该指示灯灭了,则说明交换机没有正常供电。

这类问题很容易发现,也很容易解决,同时也是最容易预防的。

针对这类故障,首先应该做好外部电源的供应工作,一般通过引入独立的电力线来提供独立的电源,并添加稳压器来避免瞬间高压或低压现象。

如果条件允许,可以添加不间断电源(UPS)来保证交换机的正常供电,有的UPS提供稳压功能,而有的没有,选择时要注意。

在机房内设置专业的避雷措施,用来避免雷电对交换机的伤害。

现在有很多做避雷工程的专业公司,实施网络布线时可以考虑。

2.端口故障这是最常见的硬件故障,无论是光纤端口还是双绞线的RJ-45端口,在插拔接头时一定要小心。

如果不小心把光纤插头弄脏,可能导致光纤端口污染而不能正常通信。

我们经常看到很多人喜欢带电插拔接头,理论上讲是可以的,但是这样也无意中增加了端口的故障发生率。

另外在搬运时不小心,也可能导致端口物理损坏。

如果购买的水晶头尺寸偏大,插入交换机时,也容易破坏端口。

此外,如果接在端口上的双绞线有一段暴露在室外,万一这根电缆被雷电击中,就会导致所连交换机端口被击坏,或者造成更加不可预料的损伤。

交换机常见故障及解决方法

交换机常见故障及解决方法在网络硬件设备中,交换机的故障是算少的,这里我们总结一下交换机常见的故障。

希望对大家能有用。

故障原因:将某工作站连接到交换机上后,无法Ping通其它电脑,看桌面上“本地连接”图标显示网络不通。

或者是在某个端口上连接的时间超过了10秒,超过了交换机端口的正常反应时间。

原因及解决方法:采用重新启动交换机的方法,一般能解决这种端口无响应的问题。

但端口故障者则需要更换接入端口。

故障原因:将某工作站连接到交换机上的几个端口后,无法Ping通局域网内其它电脑,但桌面上“本地连接”图标仍然显示网络连通。

原因及解决方法:先检查这些被Ping的电脑是否安装有防火墙。

三层交换机可以设置VLAN(虚拟局域网),不同VLAN内的工作站在没设置路由的情况下无法Ping通,因此要修改VLAN的设置,使它们在一个VLAN中,或设置路由使VLAN之间可以通讯。

故障原因:某交换机连接的所有电脑都不能正常与网内其它电脑通讯。

原因及解决方法:这是典型的交换机死机现象,可以通过重新启动交换机的方法解决。

如果重新启动后,故障依旧,则检查一下那台交换机连接的所有电脑,看逐个断开连接的每台电脑的情况,慢慢定位到某个故障电脑,会发现多半是某台电脑上的网卡故障导致的。

故障原因:有网管功能的交换机的某个端口变得非常缓慢,最后导致整台交换机或整个堆叠都慢下来。

通过控制台检查交换机的状态,发现交换机的缓冲池增长得非常快,达到了90%或更多。

原因及解决方法:首先应该使用其它电脑更换这个端口上的原来的连接,看是否由这个端口连接的那台电脑的网络故障导致,也可以重新设置出错的端口并重新启动交换机。

个别时候,可能是这个端口损坏了。

目录内容提要写作提纲正文一、资产减值准备的理论概述 (4)(一)固定资产减值准备的概念 (4)(二)固定资产减值准备的方法 (5)(三)计提资产减值准备的意义 (5)二、固定资产减值准备应用中存在的问题分析 (5)(一)固定资产减值准备的计提模式不固定 (5)(二)公允价值的获取 (6)(三)固定资产未来现金流量现值的计量 (7)(四)利用固定资产减值准备进行利润操纵 (8)三、解决固定资产减值准备应用中存在的问题的对策 (10)(一)确定积累时间统一计提模式 (10)(二)统一的度量标准 (11)(三)提高固定资产可收回金额确定方式的操作性 (11)(四)加强对固定资产减值准备计提的认识 (12)(五)完善会计监督体系 (12)参考文献 (15)内容提要在六大会计要素中,资产是最重要的会计要素之一,与资产相关的会计信息是财务报表使用者关注的重要信息。

交换机端口假死(err-disable)解决方法

交换机端⼝假死(err-disable)解决⽅法出现了这个问题,我们不得不重视起交换机端⼝“假死”的现象,寻求在交换机不重启的状态下将该端⼝“拯救”回来 的⽅法。

拯救步骤1:查看⽇志/端⼝的状态 登录进⼊交换机后,执⾏show log,会看到如下的提⽰: 21w6d: %ETHCNTR-3-LOOP_BACK_DETECTED: Keepalive packet loop-back detected on FastEthernet0/20. 21w6d: %PM-4-ERR_DISABLE: loopback error detected on Fa0/20, putting Fa0/20 in err-disable state 以上信息就明确表⽰由于检测到第20端⼝出现了环路,所以将该端⼝置于了err-disable状态。

查看端⼝的状态 Switch# show inter fa0/20 status Port Name Status Vlan Duplex Speed Type Fa0/20 link to databackup err-disabled 562 auto auto 10/100BaseTX 这条信息更加明确的表⽰了该端⼝处于err-disabled状态。

既然看到了该端⼝是被置于了错误的状态了,我们就应该有办法将其再恢复成正常的状态。

拯救步骤2:将端⼝从错误状态中恢复回来 进⼊交换机全局配置模式,执⾏errdisable recovery cause ?,会看到如下信息: Switch(config)#errdisable recovery cause ? all Enable timer to recover from all causes bpduguard Enable timer to recover from BPDU Guard error disable state channel-misconfig Enable timer to recover from channel misconfig disable state dhcp-rate-limit Enable timer to recover from dhcp-rate-limit error disable state dtp-flap Enable timer to recover from dtp-flap error disable state gbic-invalid Enable timer to recover from invalid GBIC error disable state l2ptguard Enable timer to recover from l2protocol-tunnel error disable state link-flap Enable timer to recover from link-flap error disable state loopback Enable timer to recover from loopback detected disable state pagp-flap Enable timer to recover from pagp-flap error disable state psecure-violation Enable timer to recover from psecure violation disable state security-violation Enable timer to recover from 802.1x violation disable state udld Enable timer to recover from udld error disable state unicast-flood Enable timer to recover from unicast flood disable state vmps Enable timer to recover from vmps shutdown error disable state 从列出的选项中,我们可以看出,有⾮常多的原因会引起端⼝被置于错误状态,由于我们明确的知道这台交换机上 的端⼝是由于环路问题⽽被置于错误状态的,所以就可以直接键⼊命令: Switch(config)#errdisable recovery cause loopback 是啊,就这么简单的⼀条命令,就把困挠我们很长时间的问题解决了,真的就这么神奇。

poe交换机部份口不工作

poe交换机部份口不工作?

答:PoE交换机部分口不工作的原因可能有以下几种:

1.电源不足:检查电源开关、其电源管理配置以及是否正常工作。

如果可以,请检查布线、连接的端口以及连接是否正确。

还要检查是否有所需的电源量。

如果这两种设备都运行良好,则需要检查供电设备,如相机或手机。

2.网线故障:在PoE交换机中,23口没反应是网线故障导致的,需要重新安装网线解决。

3.端口或接线不正确:有时,某些端口可能有故障。

4.电缆长度问题:通常100米是大多数PoE设备的舒适范围。

然而,如果该距离增加,可能会导致电缆上的信号损耗、传输速度降低等,从而导致间歇性功率损耗。

在距离问题的情况下,可以使用PoE扩展器或PoE供电的交换机。

5.设备故障:如果以上检查都没有问题,可能是PoE交换机本身出现故障。

这种情况需要联系专业人员进行检修或更换。

需要注意的是,对于具有全功能模式的设备,如放大相机模式、相机中的云台模式等,可能会消耗更多电量。

因此,在使用这些模式时,应确保设备获得足够的电量。

处理交换机端口“假死”问题

处理交换机端口“假死”问题前几天在维护宿舍网络时碰着一个当时感受很独特的问题:4楼交换机的20口无论怎么连线,链路都不通;进入交换机,端口也启不了;连其他的端口全没有问题。

本觉得是端口坏掉了,其后听说是因为环路,20口被关了,错误规复就好了。

于是上网查了查,大白了个中的原理:交换机正在事情的端口,溘然变成封锁状态的假死现象,第一可以用重启交换机来办理,第二可以用呼吁规复。

对付用呼吁规复的要领的详细步调如下:步调1:查察日志/端口的状态登录进入交换机后,执行show log,会看到如下的提示:21w6d:%ETHCNTR-3-LOOP_BACK_DETECTED:Keepalive packet loop-back detected on FastEthernet0/20.21w6d:%PM-4-ERR_DISABLE:loopback error detected on Fa0/20,putting Fa0/20in err-disable state以上信息就明晰暗示由于检测到第20端口呈现了环路,所以将该端口置于了err-disable状态。

查察端口的状态Switch#show inter fa0/20statusPort Name Status Vlan Duplex Speed TypeFa0/20link to databackup err-disabled562auto auto10/100BaseTX这条信息越发明晰的暗示了该端口处于err-disabled状态。

既然看到了该端口是被置于了错误的状态了,我们就应该有步伐将其再规复成正常的状态。

拯救步调2:将端口从错误状态中规复返来进入交换机全局设置模式,执行errdisable recovery cause?,会看到如下信息:Switch(config)#errdisable recovery cause?all Enable timer to recover from all causesbpduguard Enable timer to recover from BPDU Guard error disable state channel-misconfig Enable timer to recover from channel misconfig disable state dhcp-rate-limit Enable timer to recover from dhcp-rate-limit error disable state dtp-flap Enable timer to recover from dtp-flap error disable stategbic-invalid Enable timer to recover from invalid GBIC error disable statel2ptguard Enable timer to recover from l2protocol-tunnel error disable statelink-flap Enable timer to recover from link-flap error disable stateloopback Enable timer to recover from loopback detected disable statepagp-flap Enable timer to recover from pagp-flap error disable statepsecure-violation Enable timer to recover from psecure violation disable state security-violation Enable timer to recover from802.1x violation disable state udld Enable timer to recover from udld error disable stateunicast-flood Enable timer to recover from unicast flood disable statevmps Enable timer to recover from vmps shutdown error disable state从列出的选项中,我们可以看出,有很是多的原因会引起端口被置于错误状态,由于我们明晰的知道这台交换机上的端口是由于环路问题而被置于错误状态的,所以就可以直接键入呼吁:Switch(config)#errdisable recovery cause loopback拯救步调3:显示被置于错误状态端口的规复情形Switch#show errdisable recoveryErrDisable Reason Timer Status—————–————–udld Disabledbpduguard Disabledsecurity-violatio Disabledchannel-misconfig Disabledvmps Disabledpagp-flap Disableddtp-flap Disabledlink-flap Disabledgbic-invalid Disabledl2ptguard Disabledpsecure-violation Disabledgbic-invalid Disableddhcp-rate-limit Disabledunicast-flood Disabledloopback EnabledTimer interval:300secondsInterfaces that will be enabled at the next timeout:Interface Errdisable reason Time left(sec)————————–————–Fa0/8loopback276Fa0/17loopback267Fa0/20loopback250从以上显示的信息可以看出,这台交换机有三个端口(Fa0/8、Fa0/17、Fa0/20)会别离在276、267、250秒之后规复为正常的状态,实际情形也是这样,等了几分钟今后,我们找了一台条记本电脑,别离接到这几个端口上试了一下,端口都可以正常事情了。

交换机端口状态出现errdisbled的情况分析及解决方法

Cisco交换机端口出现“err-disabled”状态的情况分析1、引言通常情况下,如果交换机运转正常,其中端口一项显示为启用(enable)状态.但是如果交换机的软件(CISCO IOS/CatOS)检测到端口的一些错误,端口将随即被关闭.也就是说,当交换机的操作系统检测到交换机端口发生些错误事件的时候,交换机将自动关闭该端口.2、现象描述当端口处于err-disabled状态,将没有任何流量从该端口被转发出去,也将不接收任何进站流量.从交换机外观上看去,端口相对应的LED状态灯也将由正常的绿色变为暗黄色(或者叫做橘黄色,官方给的说法是amber,琥珀色).同时使用查看端口状态的一些命令,比如show interfaces,也会看到端口是处于err-disabled状态的.还有种情况是,当交换机因一种错误因素导致端口被禁用(err- disabled),这种情况通常会看到类似如下日志信息:%SPANTREE-SP-2-BLOCK_BPDUGUARD:Received BPDU on port GigabitEthernet0/1 with BPDU Guard enabled. Disabling port.%PM-SP-4-ERR_DISABLE:bpduguard error detected on Gi0/1, putting Gi0/1 in err-disable stateerr-disabled的两个作用的:1.告诉管理员端口状态出错.2.消除因某个端口的错误导致所有端口,或者整个模块功能的出错.err-disabled状态的起因:该特性最初是用于处理特定的冲突形势,比如过分冲突(excessive collisison)和后期冲突(late collision).由于CSMA/CD机制的制定,当发生16次冲突后帧将被丢弃,此时发生excessive collision;而late collision是指在发送方发送了64个字节之后,正常的和合法的冲突就不可能发生了.理论上正常的网络传播一定会在此之前就完成了,但是如果线路过长的话会在前64个字节完成后发生冲突,后期冲突和发生在前64个字节的冲突最明显的区别是后者网卡会自动重新传输正常的冲突帧,但不会重传后期冲突的帧.后期冲突发生在时间超时和中继器的远端.一般而言,这样的冲突在本地网段会简单地判断为一个帧校验序列(FCS)错误.引起这种错误的可能原因有:1.线缆的不规范使用,比如超出了最大传输距离或者使用了错误的线缆类型.2.网卡的不正常工作(物理损坏或者驱动程序的错误).3.端口双工模式的错误配置,如双工不匹配.如下是端口处于err-disabled状态的几种原因:1.双工不匹配.2.端口信道的错误配置.3.违反BPDU守护(BPDU Guard)特性.4.单向链路检测(UDLD).5.检测到后期冲突.6.链路振荡.7.违反某些安全策略.8.端口聚合协议(PAgP)的振荡.9.层2隧道协议(L2TP)守护(L2TP Guard).10.DHCP侦听限速.3、处理过程可以使用show interfaces命令查看端口状态,如:switch#show interfaces gigabitethernet 0/1 statusPort Name Status Vlan Duplex Speed TypeGi0/1 err-disabled 100 full 1000 1000BaseSX当交换机的某个端口处于err-disabled状态后,交换机将发送为什么这么做的日志信息到控制台端口.也可以使用show log查看系统日志,如:%SPANTREE-SP-2-BLOCK_BPDUGUARD:Received BPDU on port gigabitethernet 0/1 with BPDU Guard enabled. Disabling port.%PM-SP-4-ERR_DISABLE:bpduguard error detected on Gi 0/1, putting Gi0/1 in err-disable state%SPANTREE-2-CHNMISCFG: STP loop - channel 11/1-2 is disabled in vlan 1可以使用show interfaces status err-disabled命令查看处于err-disabled状态的原因,如:switch #show interfaces status err-disabledPort Name Status Reason Err-disabled VlansFa0/1 err-disabled loopback当出现err-disabled状态后,首先要做的,是找出引起该状态的根源,然后重新启用该端口;如果顺序不一致,将导致该端口再次进入err-disabled状态.4、原因分析以比较常见的做为例子:1).以太网信道(EC)的错误配置:如果要让EC能够正常工作,参与到EC绑定的端口的配置,必须是一致的,比如处于同一VLAN,trunk模式相同,速率和双工模式都匹配等等.如果一端配置了EC,而另一端没有配置EC,STP将关闭配置了EC一方的参与到EC中的端口.并且当PAgP的模式是处于on模式的时候,交换机是不会向外发送PAgP信息去进行协商的(它认为对方是处于EC).这种情况下STP判定出现环路问题,因此将端口设置为err-disabled状态.如:%SPANTREE-2-CHNL_MISCFG: Detected loop due to etherchannel misconfigurationof Gi0/1如下,查看EC信息显示使用的信道组数量为0:SWITCH#show etherchannel summaryFlags: D - down P - in port-channelI - stand-alone s - suspendedH - Hot-standby (LACP only)R - Layer3 S - Layer2U - in use f - failed to allocate aggregatoru - unsuitable for bundlingNumber of channel-groups in use: 0Number of aggregators: 0EC没有正常工作是由于端口被设置为err-disabled状态:SWITCH#show interfaces gigabitethernet 0/1 statusPort Name Status Vlan Duple x Speed TypeGi0/1 err-disabled 100full 1000 1000BaseSX为找出为何EC没有正常工作,根据错误信息暗示,STP检测到环路.之前提到过,这种情况的发生,是由于一方配置了EC,设置PAgP模式为on模式,这种模式和desirable模式正好相反,而另一方没有配置EC.因此,为了解决这种问题的发生,将EC的PAgP模式设置为可以主动协商的desirable模式.,然后再重新启用该端口.如下:!interface gigabitethernet 0/1channel-group 1 mode desirable non-silent!2).双工模式不匹配:双工模式不匹配的问题比较常见,由于速率和双工模式自动协商的故障,常导致这种问题的发生.可以使用show interfaces命令查看双方端口的速率和双工模式.后期版本的CDP也能够在将端口处于err-disabled状态之前发出警告日志信息.另外, 网卡的不正常设置也将引起双工模式的不匹配.解决办法,如双方不能自动协商,使用duplex命令(CISCO IOS和CatOS有所不同)修改双方双工模式使之一致.3).BPDU Guard:通常启用了快速端口(PortFast)特性的端口用于直接连接端工作站这种不会产生BPDU的末端设备.由于PortFast特性假定交换机的端口不会产生物理环路,因此,当在启用了PortFast和BPDU Guard特性的端口上收到BPDU后,该端口将进入err-disabled状态,用于避免潜在环路.假如我们将两台6509交换机相连,在其中一台上启用PortFast特性并打开BPDU Guard特性:interface gigabitethernet 0/1spanning-tree bpduguard enablespanning-tree portfast enable此时将看到如下日志信息:%PM-SP-4-ERR_DISABLE: bpduguard error detected on Gi0/1, putting Gi0/1 in err-disable state.验证:SWITCH#show interfaces gigabitethernet 0/1 statusPort Name Status Vlan DuplexSpeed TypeGi0/1 err-disabled 100 full 1000 1000BaseSX像这种情况,不能启用PortFast特性,因此禁用该特性可以解决该问题.4).UDLD:UDLD 协议允许通过光纤或铜线相连的设备监控线缆的物理配置,并且可以检测是否存在单向链路.如果检测到有单向链路,UDLD将关闭相关端口并发出警告日志信息.单向链路可以引起一系列的问题,最常见的就是STP拓扑环路.注意,为了启用UDLD,双方必须都支持该协议,并且要单独在每个端口启用UDLD.如果你只在一方启用了UDLD,同样的会引起端口进入err-disabled状态,如:%PM-SP-4-ERR_DISABLE: udld error detected on Gi0/1, putting Gi0/1 in err-disable state.5).链路振荡错误:链路振荡(flap)是指短时间内端口不停的处于up/down状态,如果端口在10秒内连续振荡5次,端口将被设置为err-disabled状态,如:%PM-4-ERR_DISABLE: link-flap error detected on Gi0/1, putting Gi0/1 in err-disable state可以使用如下命令查看不同的振荡的值:SWITCH#show errdisable flap-valuesErrDisable Reason Flaps Time (sec)pagp-flap 3 30dtp-flap 3 30 link-flap 5 10引起链路震荡的常见因素,可能是物理层的问题,比如GBIC的硬件故障等等.因此解决这种问题通常先从物理层入手.6).回环(loopback)错误:当keepalive信息从交换机的出站端口被发送出去后,又从该接口收到该信息,就会发生回环错误.交换机默认情况下会从所有端口向外发送keepalive信息.但由于STP没能阻塞某些端口,导致这些信息可能会被转发回去形成逻辑环路.因此出现这种情况后,端口将进入err- disabled状态,如:%PM-4-ERR_DISABLE: loopback error detected on Gi0/1, putting Gi0/1 in err-disable state从CISCO IOS 12.2SE之后的版本,keepalive信息将不再从光纤和上行端口发送出去,因此解决这种问题的方案是升级CISCO IOS软件版本到12.2SE或后续版本。

交换机常见故障及解决方法

交换机(Switch)意为“开关”是一种用于电(光)信号转发的网络设备。

它可以为接入交换机的任意两个网络节点提供独享的电信号通路。

在实际应用中,我们会遇到一些交换机使用上的问题,本文介绍了交换机的常见故障及解决方法。

Q:网络丢包严重A:1、收发器的电端口与网络设备接口,或两端设备接口的双工模式不匹配。

2、双绞线与RJ-45头有问题,进行检测。

3、光纤连接问题,跳线是否对准设备接口,尾纤与跳线及耦合器类型是否匹配等。

Q:光纤交换机连接后两段不能通信A:1、光纤接反了,TX和RX所接光纤对调。

2、RJ45接口与外接设备连接不正确。

Q:网络时通时断现象A:1、可能为光路衰减太大,此时可用光功率计测量接收端的光功率。

2、可能为与收发器连接的交换机故障,此时把交换机换成PC,即两台收发器直接与PC连接,两端对PING,如未出现时通时断现象可基本判断为交换机故障。

Q:通信一段时间后死机,即不能通信,重启后恢复正常A:此现象一般由交换机引起,交换机会对所有接收到的数据进行CRC错误检测和长度校验,检查出有错误的包将丢弃,正确的包将转发出去。

但这个过程中有些有错误的包在CRC错误检测和长度校验中都检测不出来,这样的包在转发过程中将不会被发送出去,也不会被丢弃,它们将会堆积在动态缓存(buffer)中,永远无法发送出去,等到buffer中堆积满了,就会造成交换机死机的现象。

因为此时重起收发器或重起交换机都可以使通信恢复正常,所以用户通常都会认为是交换机的问题。

Q:光纤交换机连接有问题,请按以下方法进行测试,以便找出故障原因A:1、近端测试:两端电脑对PING,如可以PING通的话证明光纤交换机没有问题。

如近端测试都不能通信则可判断为光纤交换机故障。

2、远端测试:两端电脑对PING,如PING不通则必须检查光路连接是否正常及光纤交换机的发射和接收功率是否在允许的范围内。

如能PING通则证明光路连接正常。

即可判断故障问题出在交换机上。

交换机端口假死(err-disable)解决方法

交换机端口假死(e r r-d i s a b l e)解决方法.t x t关于c i s c o e r r d i s a b l e r e c o v e r y c a u s es h o w i n t e r s t a t u ss h o w i n t e r s t a t u s e r rs h o w e r r d i s a b l e r e c o v e r ye r r d i s a b l e r e c o v e r y c a u s e?(c o n f i g)#n o e r r d i s a b l e d e t e c t c a u s e a l le r r d i s a b l e r e c o v e r y i n t e r v a l300(c o n f i g-i f)#n o k e e p交换机端口假死(e r r-d i s a b l e)解决方法--------------------------------------------------------------------------------出现了这个问题,我们不得不重视起交换机端口“假死”的现象,寻求在交换机不重启的状态下将该端口“拯救”回来的方法。

拯救步骤1:查看日志/端口的状态 登录进入交换机后,执行s h o w l o g,会看到如下的提示: 21w6d:%E T H C N T R-3-L O O P_B A C K_D E T E C T E D:K e e p a l i v e p a c k e t l o o p-b a c k d e t e c t e d o n F a s t E t h e r n e t0/20. 21w6d:%P M-4-E R R_D I S A B L E:l o o p b a c k e r r o r d e t e c t e d o n F a0/20,p u t t i n g F a0/20i n e r r-d i s a b l e s t a t e 以上信息就明确表示由于检测到第20端口出现了环路,所以将该端口置于了e r r-d i s a b l e状态。

交换机常见故障及解决技巧

交换机常见故障及解决技巧交换机常见故障及解决技巧交换机(switch)是一种在通信系统中完成信息交换功能的设备。

下面品才小编为大家收集整理的相关资料。

欢迎大家阅读交换机常见故障及解决技巧1.端口故障故障现象:整个网络的运作正常,但个别的机器不能正常通信。

故障原因:这是交换机故障中最常见的,如果光纤插头或RJ-45端口脏了,可能导致端口污染而不能正常通信。

还有,平常很多人都喜欢带电插拔接头,在理论上说似乎并没有不妥,但实际上经常这样的话就无意中增加了端口的故障发生率;在搬运时的不小心,也可能导致端口物理损坏;购买的水晶头尺寸偏大,插入交换机时,也很容易破坏端口。

此外,如果接在端口上的双绞线有一段暴露在室外,万一这根电缆被雷电击中,就会导致所连交换机端口被击坏。

解决方法:一般情况下,端口故障是个别的端口损坏,先检查出现问题的计算机,在排除了端口所连计算机的故障后,可以通过更换所连端口,来判断其是否端口问题,若更换端口后问题能解决的话,再进一步判断是端口的何种缘故。

关闭电源后,用酒精棉球清洗端口,如果端口确实被损坏,那就只能更换端口了。

此外,无论是光纤端口还是双绞线的RJ-45端口,在插拔接头时一定要小心,建议插拔时最好不要带电操作。

2.电路板故障故障现象:有一个电脑室经常出现一部分电脑不能访问服务器的现象。

故障原因:交换机一般是由主电路板和供电电路板组成,造成这种故障一般都是这两个部分出现了问题。

而造成电路板不能正常工作的主要因素有:电路板上的元器件受损或基板不良,硬件工注不合适和硬件更新后以及由于兼容问题而造成的电路板块类型不合适等。

解决方法:首先确定究竟是主电路板还是供电电路板出现问题,先从电源部分开始检查,用万能表在去掉主电路板负载的情况下通电测量,看测量出的指标是否正常,若不正常,则换用一个AT电源,输入电源到主电路板,交换机前面板的指示灯恢复正常的亮度和颜色,而所连接这台交换机的电脑正常互访,就说明是供电电路板出现了问题。

交换机端口状态出现err-disabled的情况分析及解决方法

Cisco交换机端口出现“ err-disabled”状态的情况分析1、引言通常情况下,如果交换机运转正常,其中端口一项显示为启用(enable)状态.但是如果交换机的软件(CISCO IOS/CatO检测到端口的一些错误,端口将随即被关闭.也就是说,当交换机的操作系统检测到交换机端口发生些错误事件的时候,交换机将自动关闭该端口.2、现象描述当端口处于err-disabled状态,将没有任何流量从该端口被转发出去,也将不接收任何进站流量.从交换机外观上看去,端口相对应的LED 状态灯也将由正常的绿色变为暗黄色(或者叫做橘黄色,官方给的说法是ambe r ,琥珀色) .同时使用查看端口状态的一些命令,比如show in terfaces,也会看到端口是处于err-disabled状态的.还有种情况是,当交换机因一种错误因素导致端口被禁用(err- disabled), 这种情况通常会看到类似如下日志信息:%SPANTREE-SP-2-BLOCK_BPDUGUARD:Received BPDU on port GigabitEthernet0/1 with BPDU Guard enabled. Disabling port. %PM-SP-4-ERR_DISABLE:bpduguard error detected on Gi0/1, putting Gi0/1 in err-disable stateerr-disabled 的两个作用的:1.告诉管理员端口状态出错.2.消除因某个端口的错误导致所有端口,或者整个模块功能的出错.err-disabled 状态的起因: 该特性最初是用于处理特定的冲突形势,比如过分冲突(excessive collisison)和后期冲突(late collision).由于CSMA/CD机制的制定,当发生16次冲突后帧将被丢弃,此时发生excessive collision而late collision 是指在发送方发送了64 个字节之后,正常的和合法的冲突就不可能发生了.理论上正常的网络传播一定会在此之前就完成了,但是如果线路过长的话会在前64 个字节完成后发生冲突,后期冲突和发生在前64 个字节的冲突最明显的区别是后者网卡会自动重新传输正常的冲突帧,但不会重传后期冲突的帧.后期冲突发生在时间超时和中继器的远端.一般而言,这样的冲突在本地网段会简单地判断为一个帧校验序列(FCS错误.引起这种错误的可能原因有:1.线缆的不规范使用,比如超出了最大传输距离或者使用了错误的线缆类型.2.网卡的不正常工作(物理损坏或者驱动程序的错误).3.端口双工模式的错误配置,如双工不匹配.如下是端口处于err-disabled 状态的几种原因:1. 双工不匹配.2.端口信道的错误配置.3.违反BPDU守护(BPDU Guard特性.4.单向链路检测(UDLD).5.检测到后期冲突.6.链路振荡.7.违反某些安全策略.8•端口聚合协议(PAgP的振荡.9•层2隧道协议(L2TP守护(L2TP Guard).侦听限速.3、处理过程可以使用show interfaces 命令查看端口状态,如:switch#show interfaces gigabitethernet 0/1 statusPortNameStatus Vlan DuplexSpeed Type Gi0/1err-disabled 100 full 1000 1000BaseSX 当交换机的某个端口处于err-disabled 状态后,交换机将发送为什么这么做的日志信息到控制台端口•也可以使用show log查看系统日志,如: %SPANTREE-SP-2-BLOCK_BPDUGUARD:Received BPDU on port gigabitethernet 0/1 with BPDU Guard enabled. Disabling port.%PM-SP-4-ERR_DISABLE:bpduguard error detected on Gi 0/1, putting Gi0/1 in err-disable state%SPANTREE-2-CHNMISCFG: STP loop - channel 11/1-2 is disabled in vlan 1可以使用show in terfaces status err-disabled 命令查看处于err-disabled 状态的原因,如:switch #show interfaces status err-disabledPort Name Status Reason Err-disabled VlansFa0/1 err-disabled loopback当出现err-disabled 状态后,首先要做的,是找出引起该状态的根源,然后重新启用该端口;如果顺序不一致,将导致该端口再次进入err-disabled 状态. 4、原因分析以比较常见的做为例子:1).以太网信道(EC的错误配置:如果要让EC能够正常工作,参与到EC绑定的端口的配置,必须是一致的,比如处于同一VLAN,trunk模式相同,速率和双工模式都匹配等等.如果一端配置了EC而另一端没有配置EC,STP各关闭配置了EC—方的参与到EC中的端口.并且当PAgP的模式是处于on模式的时候,交换机是不会向外发送PAgP信息去进行协商的(它认为对方是处于EC). 这种情况下STP判定出现环路问题,因此将端口设置为err-disabled状态.如:%SPANTREE-2-CHNL_MISCFDGe:tected loop due to etherchannel misconfigurationof Gi0/1如下,查看EC信息显示使用的信道组数量为0:SWITCH#show etherchannel summaryFlags: D - down P - in port-channelI - stand-alone s - suspendedH - Hot-standby (LACP only)R - Layer3 S - Layer2U - in use f - failed to allocate aggregatoru - unsuitable for bundlingNumber of channel-groups in use: 0Number of aggregators: 0EC没有正常工作是由于端口被设置为err-disabled状态:SWITCH#show interfaces gigabitethernet 0/1 statusPort Name Status Vlan Duplex Speed TypeGi0/1 err-disabled 100 full 1000 1000BaseSX 为找出为何EC没有正常工作,根据错误信息暗示,STP佥测到环路.之前提到过,这种情况的发生,是由于一方配置了EC设置PAgP模式为on 模式,这种模式和desirable模式正好相反,而另一方没有配置EC因此, 为了解决这种问题的发生,将EC的PAgP模式设置为可以主动协商的desirable模式.,然后再重新启用该端口如下:!interface gigabitethernet 0/1channel-group 1 mode desirable non-silent!2).双工模式不匹配:双工模式不匹配的问题比较常见,由于速率和双工模式自动协商的故障,常导致这种问题的发生.可以使用show interfaces 命令查看双方端口的速率和双工模式.后期版本的CDP也能够在将端口处于err-disabled 状态之前发出警告日志信息.另外, 网卡的不正常设置也将引起双工模式的不匹配.解决办法,如双方不能自动协商,使用duplex 命令(CISCO IOS口CatOS有所不同)修改双方双工模式使之一致.3).BPDU Guard:通常启用了快速端口(PortFast特性的端口用于直接连接端工作站这种不会产生BPDU的末端设备.由于PortFast特性假定交换机的端口不会产生物理环路,因此,当在启用了PortFast和BPDU Guard特性的端口上收到BPDU后该端口将进入err-disabled状态,用于避免潜在环路. 假如我们将两台6509交换机相连,在其中一台上启用PortFast特性并打开BPDU Guard特性:interface gigabitethernet 0/1spanning-tree bpduguard enable spanning-tree portfast enable 此时将看到如下日志信息:%PM-SP-4-ERR_DISABLE: bpduguard error detected on Gi0/1, putting Gi0/1 in err-disable state.验证:SWITCH#show interfaces gigabitethernet 0/1 statusPort NameStatus Vlan Duplex SpeedTypeGi0/1err-disabled 100full BaseSX像这种情况,不能启用PortFast特性,因此禁用该特性可以解决该问题4).UDLD:UDLD 协议允许通过光纤或铜线相连的设备监控线缆的物理配置,并且可以检测是否存在单向链路•如果检测到有单向链路,UDLD将关闭相关端口并发出警告日志信息.单向链路可以引起一系列的问题,最常见的就是STP拓扑环路•注意,为了启用UDLD双方必须都支持该协议并且要单独在每个端口启用UDLD如果你只在一方启用了UDLD同样的会引起端口进入err-disabled 状态,如:%PM-SP-4-ERR_DISABLE: udld error detected on Gi0/1, putting Gi0/1 in err-disable state.5).链路振荡错误:链路振荡(flap)是指短时间内端口不停的处于up/down状态,如果端口在10 秒内连续振荡5 次,端口将被设置为err-disabled 状态,如:%PM-4-ERR_DISABLE: link-flap error detected on Gi0/1, putting Gi0/1 inerr-disable state可以使用如下命令查看不同的振荡的值:SWITCH#show errdisable flap-valuesErrDisable Reason Flaps Time (sec)pagp-flap3 30 dtp-flap3 30 link-flap5 10引起链路震荡的常见因素,可能是物理层的问题,比如GBIC的硬件故障等等.因此解决这种问题通常先从物理层入手.6).回环(loopback)错误:当keepalive 信息从交换机的出站端口被发送出去后, 又从该接口收到该信息,就会发生回环错误.交换机默认情况下会从所有端口向外发送keepalive信息.但由于STP没能阻塞某些端口,导致这些信息可能会被转发回去形成逻辑环路.因此出现这种情况后,端口将进入err- disabled 状态,如:%PM-4-ERR_DISABLE: loopback error detected on Gi0/1, putting Gi0/1 inerr-disable state从CISCO IOS之后的版本‘keepalive信息将不再从光纤和上行端口发送出去,因此解决这种问题的方案是升级CISCO 10软件版本到或后续版本。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

交换机端口锁死现象解决

天河区分公司

王俊

2009-12-31

无

故障现象:换机的某一端13联接了一个HUB,HUB上面有DNS及WEB服务器。

在没有任何征兆的情况下,交换机的这一端口突然出现故障,端口上的所有设备不能联网。

故障检查

①换交换机另一个好的端口,约几分钟后重复上述故障。

②怀疑连接交换机的HUB有物理故障,换了一个好的以后,过一段时间后故障仍然存在,可以确定不是HUB故障引起的。

③关掉交换机电源,重新加电后,原来出故障的端口恢复正常,但过一段时间后故障再次出现。

由此判断端口故障很可能是因某种原因锁死,并非烧坏。

依此,初步判断故障是由DNS 或WEB服务器的硬件或软件异常引起的。

④使用Sniffer协议分析仪接入该网段,测试后发现,DNS通过HUB接入一个好的交换机端口后,很快产生了几个广播风暴,之后交换机的端口就锁死。

广播风暴是造成交换机端121锁死的直接原因。

⑤通过解读捕捉到的数据包内容,可以看到,广播风暴产生的原因,是本地DNS(主)服务器,与一台远程DNS(从)服务器之间产生了大量通信,通信内容是远程DNS服务器向本地DNS服务器查询一个主机的名字解析,而本地DNS服务器没有设置该主机所在域的DNS服务器地址,从而造成异常

的通信过程。

⑥从协议分析仪还可以看出,在1秒钟内,2台DNS之间有1155个这样的包来回.这种数据包产生了一个广播风暴,造成了交换机端口锁死。

故障排除

将www.*.net(基于保密用*代替)所在域的DNS服务器的地址定义在本地DNS上,故障排除。

故障排除的关键点在哪里?

远程DNS向本地DNS查询www.*.net的地址解释,本地DNS答复找不到以后,理论上远程DNS不应再发出查询请示,但由于软件BUG的问题,造成了DNS系统异常,产生了一个广播风暴,使交换机出现了故障。