【hillstone】2.关于山石防火墙端口映射的配置

防火墙公网IP设置及端口映射方法

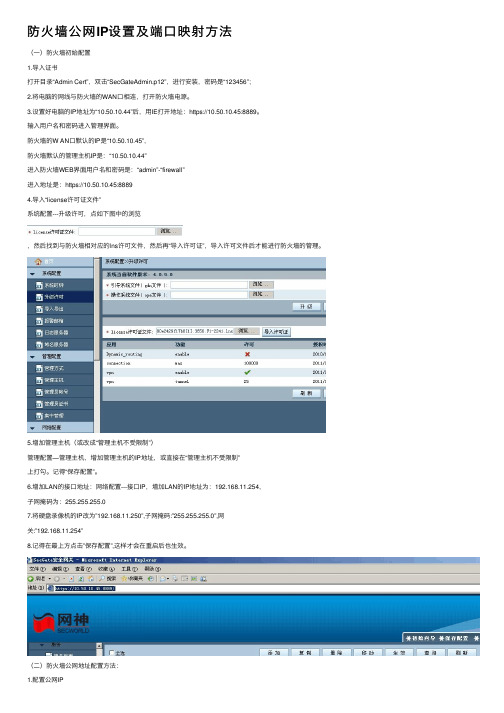

防⽕墙公⽹IP设置及端⼝映射⽅法(⼀)防⽕墙初始配置1.导⼊证书打开⽬录“Admin Cert”,双击“SecGateAdmin.p12”,进⾏安装,密码是“123456”;2.将电脑的⽹线与防⽕墙的WAN⼝相连,打开防⽕墙电源。

3.设置好电脑的IP地址为“10.50.10.44”后,⽤IE打开地址:https://10.50.10.45:8889。

输⼊⽤户名和密码进⼊管理界⾯。

防⽕墙的W AN⼝默认的IP是“10.50.10.45”,防⽕墙默认的管理主机IP是:“10.50.10.44”进⼊防⽕墙WEB界⾯⽤户名和密码是:“admin”-“firewall”进⼊地址是:https://10.50.10.45:88894.导⼊“license许可证⽂件”系统配置---升级许可,点如下图中的浏览,然后找到与防⽕墙相对应的lns许可⽂件,然后再“导⼊许可证”,导⼊许可⽂件后才能进⾏防⽕墙的管理。

5.增加管理主机(或改成“管理主机不受限制”)管理配置—管理主机,增加管理主机的IP地址,或直接在“管理主机不受限制”上打勾。

记得“保存配置”。

6.增加LAN的接⼝地址:⽹络配置---接⼝IP,增加LAN的IP地址为:192.168.11.254,⼦⽹掩码为:255.255.255.07.将硬盘录像机的IP改为”192.168.11.250”,⼦⽹掩码:”255.255.255.0”,⽹关:”192.168.11.254”8.记得在最上⽅点击”保存配置”,这样才会在重启后也⽣效。

(⼆)防⽕墙公⽹地址配置⽅法:1.配置公⽹IP⽹络配置---接⼝IP,增加WAN的IP地址为公⽹地址,⼦⽹掩码为电信或联通提供的⼦⽹掩码。

2.配置默认⽹关⽹络配置---策略路由,点“添加”,然后选“路由”,只⽤在地址框⾥输⼊⽹关地址即可。

3.保存配置。

(三)防⽕墙端⼝映射⽅法:1.添加服务设置路径为:”对像定义→服务→服务列表”,然后添加服务,如下图所⽰:2.添加端⼝映射设置路径为---“安全策略>>安全规则>> 然后点添加”,如下图所⽰(已在沙洋测试成功): 规则名填写为:jyd-dvr 类型选择为:端⼝映射源地址选择为:any公开地址选择为:W AN接⼝的外⽹地址对外服务请选择为jyd-dvrService,即上⼀节添加的服务类型公开地址映射为:请填写为硬盘录像机的内⽹IP地址对外服务映射为:请选择为jyd-dvrService,即上⼀节添加的服务类型填写完成后请”确定”后,再保存配置.(四)防⽕墙添加服务器映射(SIP服务器映射出去,有SIP时⽤这个。

山石防火墙配置

先建立一个IP pool不能和内网同一网段

配置SSL vpn http端口注意,接口:untrust隧道路由内网网段,AAA加local

添加SSL登陆用户

Aaa

建立一个SSL vpn的zone

建立一个隧道接口

配置隧道接口安全zone选择刚建立的zoneSSL ip地址是和pool一个网段但不能用pool里面的地址,scvpn tunnel选择建立的SCVPN名字

如果客户内网只有1个网段,没有中心交换机,则把防火墙内网口地址设置为客户内网地址段,并作为客户内网网关(适用于中小型网络)

DMZ口IP地址:由客户提供,建议配置成服务器网段的网关;

2

2.1

默认就有常用的3个安全域了,Trust,Untrust,DMZ

2.2

2.3

默认路由:其中指定的接口:Untrust(外网)接口,如果有多个出口,可以在这选择不同的接口。其中网关为跟FW互联设备接口的地址,比如59.60.12.33是电信给的出口网关地址。

外网出口信息:几个出口,电信Or网通,外网IP地址资源(多少个),外网网关(防火墙默认路由设置)

安全域划分:一般正常3个安全域,Untrust(外网)、Trust(内网)、Dmz(服务器网段),也可以自定义多个

外网接口IP地址:由客户提供

内网口IP地址:

如果客户内网有多个网段,建议在客户中心交换机配置独立的VLAN网段,不要与客户内部网段相同。

hillstone防火墙配置步骤

(以hillstoneSA5040为例讲解)

厦门领航立华科技有限公司

1

部署位置:互联网出口位置,还是其他,如部署在出口路由器之后等

部署方式:三层接入(需要做NAT,大部分都是这种接入方式),二层透明接入(透明接入不影响客户网络架构),混合接入模式(有几个接口需要配置成透明接口模式,可以支持这种方式)

山石网科 Hillstone山石网科 下一代防火墙 配置指南说明书

Hillstone山石网科下一代防火墙基础配置手册V5.5版本Hillstone Networks Inc.服务热线:400 828 6655内容提交人审核人更新内容日期陈天骄陈天骄初次编写2016/1/14目录1 设备管理 (3)1.1 终端console登录 (3)1.2 网页WebUI登录 (3)1.3 恢复出厂设置 (5)1.3.1 CLI命令行操作 (5)1.3.2 WebUI图形化界面操作 (5)1.3.3 硬件CLR操作 (6)1.4 设备系统(StoneOS)升级 (6)1.4.1 通过sysloader升级 (6)1.4.2 通过CLI升级 (9)1.4.3 通过WebUI升级 (9)1.5 许可证安装 (10)1.5.1 CLI命令行安装 (10)1.5.2 WebUI安装 (11)2 基础上网配置 (11)2.1 接口配置 (11)2.2 路由配置 (13)2.3 策略配置 (14)2.4 源地址转换配置(SNAT) (15)3 常用功能配置 (16)3.1 PPPoE拨号配置 (16)3.2 动态地址分配(DHCP)配置 (17)3.3 IP-MAC地址绑定配置 (20)3.4 端到端IPSec VPN配置 (21)3.4.1 配置第一阶段P1提议 (22)3.4.2 配置ISAKMP网关 (23)3.4.3 配置第二阶段P2提议 (24)3.4.4 配置隧道 (25)3.4.5 配置隧道接口 (26)3.4.6 配置隧道路由和策略 (28)3.4.7 查看VPN状态 (29)3.5 远程接入SCVPN配置 (30)3.6 目的地址转换DNAT配置 (38)3.6.1 IP映射 (39)3.6.2 端口映射 (41)1设备管理安全网关支持本地与远程两种环境配置方法,可以通过CLI 和WebUI 两种方式进行配置。

CLI同时支持Console、Telnet、SSH等主流通信管理协议。

山石防火墙HA双主Peer-mode模式配置教程

⼭⽯防⽕墙HA双主Peer-mode模式配置教程⼭⽯防⽕墙HA主备模式上⾏路由器VRRP模式协商失败都是Master状态,所以要将防⽕墙HA改为双主Peer-mode模式,⼩编和⼤家分享下HA双主配置的⽅法和注意事项,期望⼤家遇到少踩坑。

⼀、⽹络拓扑⼆、路由器双Master分析在防⽕墙上放⾏组播地址,源地址any,⽬的地址组播地址224.0.0.18,服务any。

因为HA是主备模式,备墙是不⾛流量的,相当于是断开状态,所以上⾏路由器VRRP会协商失败,都认为⾃⼰主Master。

ps:但若是双主模式,两个墙都⾛流量,上⾏路由器VRRP就能协商成功了,所以提前在防⽕墙中增加上⾯的策略放⾏组播策略。

三、双主Peer-mode模式配置1、配置管理⼝(1)中⼼思想:两台墙各配置管理⼝IP,取消HA同步,Local IP选项也不⽤勾选,这样按照上⾯的⽹络拓扑可以正常连接访问。

(2)配置管理⼝FW1:FW2:ps:1、管理⼝的逆向路由相关不⽤管。

2、管理⼝配置遇到了挺多的坑,实验坏境和⽣产环境上FW1配置100.251,创建管理⼝虚拟转发⼝0/1:1配置100.250,管理⼝HA同步开启,HA双主模式⽣效后,FW1和FW1上⾯都有251和250两个地址,但是FW1防⽕墙管理⼝192.168.100.251连接正常,FW2防⽕墙192.168.100.250只能在直连的交换机ping通,跨路由器就⽆法访问了,这个暂未解决,后⾯继续研究。

2、配置业务上下联接⼝这⾥只需要配置FW1的即可,FW2的等HA状态协商后会⾃动同步的,注意勾选HA同步和安全域配置即可。

FW1(这⾥是透明模式,不⽤配置接⼝IP):上⾏链路连接路由器:下⾏链路连接交换机FW2:不⽤配置,等HA状态协商成功,⾃动同步到FW2.3、配置HA包含:HA控制连接接⼝e0/2、HA数据连接接⼝e0/3,FW1的HA地址,FW2的HA地址,组0和组1。

备注:1、HA簇和节点先不启⽤,不然HA状态就开始协商了,等两台墙HA地址都配置好了再协商HA开启Peer-mode。

Hillstone山石网科基础配置手册.

Hillstone山石网科多核安全网关基础配置手册version 5.0目录第1章设备管理 (1)设备管理介绍 (1)终端Console登录 (1)WebUI方式登录 (1)恢复出厂设置 (2)通过CLI方式 (2)通过WebUI方式 (2)通过CLR按键方式 (4)StoneOS版本升级 (4)通过网络迅速升级StoneOS(TFTP) (4)通过WebUI方式升级StoneOS (6)许可证安装 (8)通过CLI方式安装 (8)通过WebUI方式安装 (8)第2章基础上网配置 (10)基础上网配置介绍 (10)接口配置 (10)路由配置 (11)策略配置 (13)源NAT配置 (14)第3章常用功能配置 (16)常用配置介绍 (16)PPPoE配置 (16)DHCP配置 (18)IP-MAC绑定配置 (20)端到端IPsec VPN配置 (22)SCVPN配置 (29)DNAT配置 (36)一对一IP映射 (37)一对一端口映射 (39)多对多端口映射 (41)一对多映射(服务器负载均衡) (44)第4章链路负载均衡 (46)链路负载均衡介绍 (46)基于目的路由的负载均衡 (47)基于源路由的负载均衡 (48)智能链路负载均衡 (48)第5章QoS配置 (51)QoS介绍 (51)IP QoS配置 (51)应用QoS配置 (53)混合QoS配置 (56)QoS白名单配置 (57)第6章网络行为控制 (58)URL过滤(有URL许可证) (58)配置自定义URL库 (61)URL过滤(无URL许可证) (62)网页关键字过滤 (63)网络聊天控制 (67)第7章VPN高级配置 (70)基于USB Key的SCVPN配置 (70)新建PKI信任域 (70)配置SCVPN (75)制作USB Key (76)使用USB Key方式登录SCVPN (78)PnPVPN (80)用户配置 (81)IKE VPN配置 (82)隧道接口配置 (86)路由配置 (87)策略配置 (88)PnPVPN客户端配置 (89)第8章高可靠性 (91)高可靠性介绍 (91)高可靠性配置 (92)关于本手册手册内容本手册为Hillstone山石网科多核安全网关的基础配置手册,对Hillstone山石网科多核安全网关的主要功能模块配置进行介绍,帮助用户快速掌握安全网关的WebUI配置。

如何在网络防火墙上配置端口映射?(六)

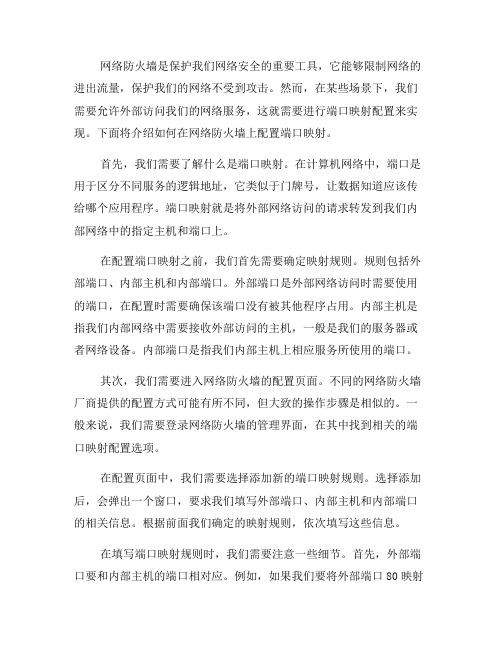

网络防火墙是保护我们网络安全的重要工具,它能够限制网络的进出流量,保护我们的网络不受到攻击。

然而,在某些场景下,我们需要允许外部访问我们的网络服务,这就需要进行端口映射配置来实现。

下面将介绍如何在网络防火墙上配置端口映射。

首先,我们需要了解什么是端口映射。

在计算机网络中,端口是用于区分不同服务的逻辑地址,它类似于门牌号,让数据知道应该传给哪个应用程序。

端口映射就是将外部网络访问的请求转发到我们内部网络中的指定主机和端口上。

在配置端口映射之前,我们首先需要确定映射规则。

规则包括外部端口、内部主机和内部端口。

外部端口是外部网络访问时需要使用的端口,在配置时需要确保该端口没有被其他程序占用。

内部主机是指我们内部网络中需要接收外部访问的主机,一般是我们的服务器或者网络设备。

内部端口是指我们内部主机上相应服务所使用的端口。

其次,我们需要进入网络防火墙的配置页面。

不同的网络防火墙厂商提供的配置方式可能有所不同,但大致的操作步骤是相似的。

一般来说,我们需要登录网络防火墙的管理界面,在其中找到相关的端口映射配置选项。

在配置页面中,我们需要选择添加新的端口映射规则。

选择添加后,会弹出一个窗口,要求我们填写外部端口、内部主机和内部端口的相关信息。

根据前面我们确定的映射规则,依次填写这些信息。

在填写端口映射规则时,我们需要注意一些细节。

首先,外部端口要和内部主机的端口相对应。

例如,如果我们要将外部端口80映射到内部主机的8080端口上,那么需要确保外部端口和内部主机的端口相同。

其次,我们需要确保内部主机的IP地址是正确的,否则无法将外部访问请求正确地转发到内部主机上。

填写完端口映射规则后,我们需要保存并应用配置。

保存后,网络防火墙会自动生效,并开始根据我们的端口映射规则进行流量转发。

在保存配置之前,我们可以先进行一些简单的测试,确保端口映射配置正确无误。

需要注意的是,在配置端口映射规则时,我们应该谨慎选择外部端口。

一些常用的端口,如80端口用于HTTP服务,22端口用于SSH服务等,可能已经被其他服务占用。

山石防火墙安全策略配置及注意事项

山石防火墙安全策略配置及注意事项示例第一篇:《山石防火墙安全策略配置及注意事项》在网络安全的世界里,山石防火墙就像是一位忠诚的卫士,守护着网络的大门。

而安全策略的配置则是为这位卫士下达准确的指令,让它能精准地识别危险,保护我们的网络安全。

以下就是在山石防火墙安全策略配置过程中的一些注意事项。

一、明确需求是基础在开始配置安全策略之前,我们得像建筑师绘制蓝图一样,先明确自己的需求。

这就好比你要盖房子,得先知道是盖个小茅屋还是大别墅。

如果是一个小型办公室网络,可能只需要简单的访问控制,允许内部员工访问特定的服务器和互联网即可。

但如果是大型企业或者金融机构,需求就复杂得多,要区分不同部门的权限,对数据的保密性、完整性和可用性有着极高的要求。

曾经有个小公司,老板就想简单保护一下公司的网络。

技术人员没问清楚需求,上来就按照大型企业的标准配置了一堆复杂的策略。

结果,员工们抱怨连连,因为一些正常的办公操作都被防火墙限制了,就像本来只想装个简单的栅栏,结果弄成了一道森严的城墙,进出都不方便。

所以,明确需求,才能有的放矢地配置安全策略。

二、规划IP地址和网络区域这就像是给每个网络居民安排住址一样重要。

合理地划分内部网络区域,如办公区、服务器区等,并且为每个区域分配特定的IP地址段。

这可以让防火墙更好地根据源IP地址和目的IP地址来判断流量是否合法。

想象一下,IP地址就是网络世界里每个设备的身份证。

如果地址乱成一团,防火墙就像警察在人群里找小偷,却发现所有人都没带身份证,根本分不清谁是谁。

例如,有个企业网络,由于前期IP地址规划混乱,当配置防火墙策略时,总是出现误判,把正常的内部流量当成外部攻击进行阻拦,就像认错了人,把自己人当成了敌人,搞得内部网络一团糟。

三、服务和端口的准确配置不同的网络服务都有自己对应的端口,这就像每个房子都有不同的门。

配置安全策略时,要清楚地知道哪些服务是需要开放的,以及对应的端口号。

比如,HTTP服务一般使用80端口,HTTPS是443端口。

hillstone防火墙配置实例介绍

目录一.基本情况介绍 (2)1.车管所机房情况: (2)2.通璟检测站: (2)3.风顺、安运检测站: (2)4.关于防火墙的配置方式: (3)5.关于配置文件: (3)6.关于授权证书: (4)二.车管所防火墙配置说明 (5)1.第12行: (5)2.第90行,地址薄的设置: (5)3.第316行,接口的设置: (7)4.第371行,虚拟路由的配置: (9)5.第381行,策略的配置: (11)三.通璟检测站防火墙的配置: (13)1.第83行,地址薄的设置: (13)2.第290行,接口的配置: (14)3.第312行,虚拟路由的设置: (15)4.第317行,策略的配置: (16)四.风顺检测站防火墙的配置: (17)1.第86行,地址薄的配置: (17)2.第305行,接口的配置: (18)3.第328行,虚拟路由的配置: (19)4.第335行,策略的设置: (21)五.总结 (22)一.基本情况介绍本文档适用于HillStone SG-6000 M2105(车管所)和HillStone SG-6000 NA V20(检测站),网络连接方式为车管所与检测站防火墙用网线直连、车管所与检测站防火墙在同一公安网IP段内两种。

具体配置如下:1.车管所机房情况:数据服务器、应用/通讯服务器、hillstone防火墙、审核电脑1/2的IP分别10.137.186.78/62/68/36/37,系统管理员给的IP地址格式为:;防火墙配置完毕后,车管所服务器设置的IP格式为:webserviceIP:10.136.46.23。

2.通璟检测站:局域网IP地址为192.168.11.*段,网关192.168.11.1。

因为距离短,有一条一百多米网线直接通到车管所机房。

站点服务器、签证申请岗、查验岗、无线路由、PDA、检测线主控、登录机等都接在交换机上,然后交换机接网线到hillstone防火墙的0/1口,到车管所机房的网线接防火墙0/0口。

如何在网络防火墙上配置端口映射?(十)

网络防火墙的配置是保护网络安全的重要一环,而端口映射是在网络防火墙上进行的一项常见配置。

本文将从配置的目的、端口映射的原理和实现方式、配置步骤和常见问题等方面进行探讨。

一、配置的目的网络防火墙的配置是为了保障网络的安全和稳定,而端口映射则是在网络防火墙上配置的一项功能。

其目的是将外部请求的特定端口映射到内部网络的指定主机和端口上,从而实现远程访问内部网络资源的目的。

二、端口映射的原理和实现方式端口的映射是通过网络防火墙的网络地址转换(NAT)功能实现的。

NAT将外部网络请求的目标地址和端口号转换为内部网络的对应地址和端口号,从而实现网络数据的转发。

在端口映射中,需要配置外部请求的端口号和内部网络的目标主机和端口号。

常见的实现方式有以下两种:1. 静态端口映射:将外部网络请求的特定端口固定映射到内部网络的指定主机和端口上。

外部请求通过指定的端口号访问时,网络防火墙会将请求转发到对应的内部主机。

2. 动态端口映射:根据需求动态地分配端口映射。

外部请求在访问时,网络防火墙会根据配置规则进行动态映射,并自动释放映射的端口。

三、配置步骤1. 确定网络防火墙型号和版本:不同型号和版本的网络防火墙配置步骤可能有所不同,因此需要准确确定所使用的网络防火墙型号和版本。

2. 登录网络防火墙管理界面:使用管理员账号和密码登录网络防火墙的管理界面,进入配置界面。

3. 配置端口映射规则:根据需求,在网络防火墙的配置界面中找到端口映射设置选项,填写外部请求的端口号、内部网络目标主机和端口号等必要信息。

4. 验证配置结果:配置完成后,进行验证测试,确保外部网络可以正常访问到内部网络的指定主机和端口。

5. 保存并应用配置:确认配置无误后,保存配置并应用到网络防火墙中。

四、常见问题在配置端口映射过程中,可能会遇到一些常见问题,如下:1. 防火墙端口未打开:在进行端口映射前,需要确保防火墙上的相关端口已经打开,否则配置将无效。

2. 内外部网络地址配置错误:端口映射涉及到内外部网络的地址和端口配置,如果配置错误,将无法实现预期的访问效果。

如何在网络防火墙上配置端口映射?(七)

如何在网络防火墙上配置端口映射?随着互联网的发展,人们越来越离不开网络和各种网络应用。

然而,网络安全问题也随之而来,保护网络免受不良攻击和非法入侵已成为每个网络管理员必须面对的重要任务之一。

而网络防火墙则是保护企业网络安全的一道重要屏障之一。

然而,为了满足特定应用程序或服务的需求,有时我们可能需要在网络防火墙上配置端口映射。

端口映射可以将外部访问请求导向到内部网络的具体设备上,实现特定服务或应用程序的访问。

那么,如何在网络防火墙上进行端口映射配置呢?首先,我们需要了解网络防火墙的类型和工作原理。

常见的网络防火墙包括软件防火墙和硬件防火墙。

软件防火墙是在主机上运行的一种软件程序,用于监控和控制网络流量;而硬件防火墙则是一种独立设备,用于保护整个网络免受攻击和入侵。

无论是软件防火墙还是硬件防火墙,它们都通过配置规则来决定是否允许或拒绝特定类型的网络流量通过。

接下来,我们需要了解端口映射的原理。

在一台设备上运行的服务或应用程序通常会监听一个特定的端口来接收外部访问请求。

然而,由于一些原因,外部访问请求无法直接访问到内部网络中的设备。

这时,我们可以通过端口映射来解决这个问题。

具体而言,我们可以将防火墙上的一个公网IP地址映射到内部网络的某个具体设备的私网IP 地址和端口上,从而实现外部访问请求的转发。

在配置端口映射之前,我们需要先获取网络防火墙的管理权限。

这个权限通常是由网络管理员或具备相关权限的人员来掌控和管理的。

一旦获取了管理权限,我们就可以开始进行端口映射的配置了。

首先,我们需要明确将要映射的外部端口和内部端口。

外部端口是指用户从公网访问的端口,而内部端口是指映射到内部网络设备上的端口。

然后,我们需要确定要映射的内部设备的IP地址。

这是非常重要的一步,因为配置错误的IP地址可能导致映射不成功或者导致其他网络问题。

接下来,我们需要登录到网络防火墙的配置界面。

不同的网络防火墙厂商可能有不同的管理界面和配置方式,但大部分情况下,我们可以通过浏览器访问防火墙的IP地址,并使用管理员账号和密码进行登录。

如何在网络防火墙上配置端口映射?(三)

在当今互联网发展迅猛的时代,随着网民数量的持续增长,网络安全问题也日益突出。

为了保障网络安全,在许多组织和家庭中会使用网络防火墙来对网络进行安全防护。

而在网络防火墙的配置中,端口映射是一个重要的环节,它允许外部网络用户访问内部网络的特定服务。

在本文中,将详细介绍如何在网络防火墙上配置端口映射。

首先,了解端口映射的基本概念是至关重要的。

端口是指计算机与外界通信的接口,每个端口都有一个特定的号码。

端口映射是通过将外部网络的请求映射到内部网络中的特定端口,实现内外网络服务之间的通信。

在开始配置端口映射之前,首先要确保网络防火墙已经正确连接并能正常运行。

接下来,我们将详细介绍如何进行端口映射的配置。

第一步,登录网络防火墙的管理界面。

通常可以通过输入防火墙的IP地址在浏览器中访问管理界面。

输入正确的用户名和密码登录后,即可进入防火墙的配置页面。

第二步,找到“端口映射”选项。

在防火墙的配置页面中,一般会有一个名为“端口映射”或者“端口转发”的选项。

点击该选项进入端口映射的配置界面。

第三步,添加端口映射规则。

在端口映射的配置界面中,会有一个按钮或链接,用于添加新的端口映射规则。

点击该按钮或链接,输入所需的端口映射规则信息。

第四步,设置源端口和目标端口。

在添加端口映射规则时,需要设定源端口和目标端口。

源端口是外部网络用户访问的端口,而目标端口是内部网络提供服务的端口。

根据实际需求,填写正确的端口号码。

第五步,选择端口映射类型。

端口映射有两种类型,分别是TCP 和UDP。

TCP是一种面向连接的协议,适用于需要稳定传输的服务,如网页浏览、FTP上传下载等。

而UDP是一种非面向连接的协议,适用于对数据传输实时性要求较高的服务,如音视频通话、在线游戏等。

根据需要选择合适的端口映射类型。

第六步,保存并应用配置。

完成端口映射规则的设置后,点击保存并应用配置按钮,使设置生效。

在一些防火墙中,还需要重启防火墙才能使配置生效。

在配置完端口映射后,需要进行相关的测试,以确保端口映射是否成功。

Hillstone 安全网关 Web 界面配置指导

Web界面配置指导Version 4.0Hillstone山石网科目录一、设备的登录 (2)二、基本上网配置 (3)三、端口映射 (8)四、IPSECVPN两种模式的配置 (14)五、SCVPN配置 (19)六、WEB认证上网功能配置 (23)七、URL日志记录 (26)八、IP-MAC绑定实现IP或MAC变更不能上网 (28)九、设备恢复出厂操作 (30)十、AAA服务器使用AD域类型的配置 (31)十一、SCVPN调用两个AAA服务器中的用户认证登录 (34)十二、HA配置注意事项 (35)一、设备的登录设备默认的管理接口为ethernet0/0,登录的ip为192.168.1.1,,默认的管理账号为hillstone,密码为hillstone。

把本地电脑网卡填写IP为192.168.1.2,使用web、telnet、ssh均可登录,,在浏览器中输入192.168.1.1 就可以通过WEBui的方式登录管理设备。

注意:如果是SG6000-NAV 系列的http的服务端口统一为9090,https的服务端口统一为8443。

所以默认登录该设备的WEBui的方式为http://192.168.1.1:9090,或h ttps://192.168.1.1:8443登录的账号密码都为hillstone二、基本上网配置1.设置接口信息购买的宽带地址是静态IP,一般会营业厅会告知IP地址、子网掩码、网关、DNS。

例如IP地址200.0.0.188 子网掩码255.255.255.0 或24,网关200.0.0.1DNS 202.106.0.20配置外网接口,ethernet0/1 为连接外网的接口【网络】>>【接口】,在接口列表中选择ethernet0/1,点击该接口后面的“编辑”按钮显示接口配置界面如下:配置完基本信息,点击“确认”上面是静态IP的使用,如果是ADSL拨号,【网络】>>【PPPoE客户端】新建填写使用的用户名和密码外网接口调用PPPoE,选择【设置路由】启用,勾选后不需要创建第2步的目的路由配置内网口,比如ethernet0/3连接内网:ethernet0/3的配置界面如下:配置完基本信息,点击“确认”2.增加内网上网的目的路由【网络】>>【路由】>>【目的路由】,填写完信息,点击“确认”3.增加内网用户上网的NAT配置【防火墙】>>【NAT】>>【源NAT】,点击“新建”选择“基本配置”:选择出接口,点击“确认”。

hillstone+基础配置文档

1.登录hillstone管理界面hillstone默认e0/0口为管理接口,默认管理地址192.168.1.1 默认管理帐号:hillstone 密码:hillstone2.设置地址簿在页面右上角“对象用户”内选择“地址薄”在“地址薄”对话框内选择“新建”在“名称”内为本地内网自定义一个名称,建议为“local”“成员”选择为“ip/掩码”,在空白框内输入集团提供的内网地址段以及掩码选择“添加”并确定。

3.设置接口在页面左上角选择“网络连接”,选择ethernet0/1设为内网接口。

选择“编辑”进入到“接口配置”对话框“绑定安全域”选择“三层安全域”“安全域”选择“trust”Ip配置:“类型”选择“静态ip”在空白处输入接口Ip地址、网络掩码“管理方式”全部勾选。

“逆向路由”选择“自动”DHCP 配置在“网络连接”,选择内网接口,选择“编辑”选择“dhcp”进入“dhcp配置”对话框“类型”选择“dhcp服务器”输入“网关”、“网络掩码”、“dns”、“地址池地址”等信息注意:如果自己内部有dns服务器,请将dns1设为内部dns的地址dns2设置为192.168.0.6或192.168.0.8如果内部没有dns服务器,请将dns1设置为192.168.0.6dns2设置为192.168.0.8选择“高级配置”选项卡“租约”默认为3600秒,建议设成4小时14400秒在“网络连接”中选择一个接口设为外网接口,选择“编辑”(这里以ethernet0/2为例)进入“接口配置”对话框“绑定安全域”选择“三层安全域”“安全域”选择“untrust”Ip配置:“类型”(根据运营商提供的链路类型选择“静态ip”或“pppoe”)静态ip:输入运营商所提供的公网ip地址以及掩码,管理方式:除http外全部勾选Pppoe:输入运营商所提供的帐号以及密码,勾选“pppoe”服务器提供的网关信息设置为默认路由。

防火墙公网IP设置及端口映射方法

防火墙公网IP设置及端口映射方法一、防火墙公网IP设置:1.获取公网IP地址首先,我们需要获取防火墙的公网IP地址。

您可以登录到防火墙设备的管理界面,一般在网络设置或接口配置页面可以找到公网IP地址的相关信息。

2.设置公网IP地址登录防火墙的管理界面,找到网络设置或接口配置页面,根据提示设置防火墙的公网IP地址。

一般而言,您需要提供一个可以被外部访问到的IP地址,并根据需要设置子网掩码和默认网关等参数。

3.配置NAT规则防火墙一般会采用网络地址转换(NAT)技术,将本地网络的私有IP 地址转换成公网IP地址。

您需要在防火墙设备上配置相应的NAT规则,以实现内外网之间的通信。

二、端口映射方法:1.确定需要映射的服务端口首先,您需要确定需要映射的服务端口,例如Web服务的80端口、FTP服务的21端口等等。

2.登录防火墙管理界面使用浏览器访问防火墙的公网IP地址,并使用管理员账号和密码登录防火墙的管理界面。

3.配置端口映射规则找到防火墙管理界面中的端口映射或端口转发设置页面。

根据界面提示,设置需要映射的服务端口和映射后的端口,以及映射的IP地址。

4.保存配置并生效完成端口映射规则的配置后,一般需要点击保存或应用按钮,将配置信息保存到防火墙的配置文件中,并使配置信息生效。

5.测试端口映射配置完成后,您可以尝试通过公网IP地址和映射后的端口访问相应的服务,例如使用浏览器访问Web服务的公网IP地址和映射后的端口,查看能否正常访问到相应的网页。

总结:防火墙公网IP设置及端口映射是一项复杂的任务,需要根据具体的设备和网络环境进行相应的配置。

在进行配置之前,请务必备份当前的防火墙配置,并确保明确了所需的设置和规则,以避免对网络安全和正常运行造成影响。

如果您对防火墙的配置不熟悉,建议寻求专业人员的帮助进行配置。

资料【hillstone】2.关于山石防火墙端口映射的配置

关于山石防火墙端口映射的配置

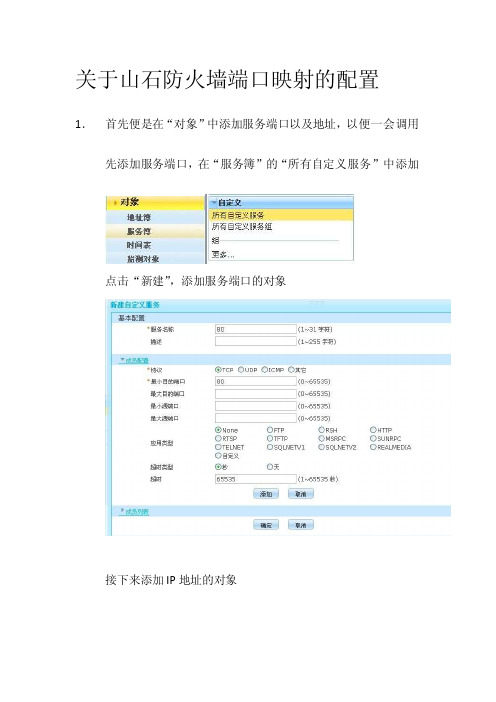

1.首先便是在“对象”中添加服务端口以及地址,以便一会调用先添加服务端口,在“服务簿”的“所有自定义服务”中添加

点击“新建”,添加服务端口的对象

接下来添加IP地址的对象

添加公网的IP对象

添加服务器的IP对象

PS:值得一提的是,在做映射的时候,无论公网还是内网地址,在创建对象的时候皆是使用32位主机位的掩码。

2.接下来,便是做端口的映射

在“防火墙”“NAT”的“目的NAT”中

“新建”一个“端口映射”或者“高级配置”,但建议配置不熟悉的初学者使用“端口映射”即可

配置如下

在“目的地址”中添加公网地址的对象,服务为服务端口,映射到的地址是内网的地址。

3.策略上的放行

防火墙离不开策略,所做的DNAT也同样需要在防火墙上做个放行的策略,如下

这样,从外网访问公网地址的80服务端口时,皆被放行。

网神防火墙设置端口映射

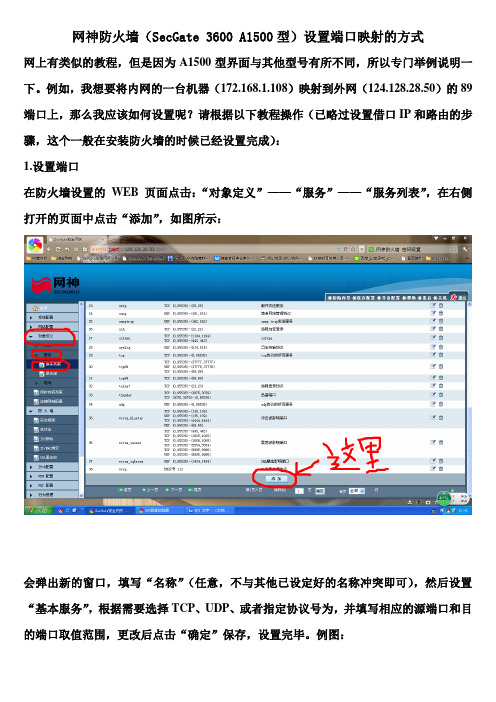

网神防火墙(SecGate 3600 A1500型)设置端口映射的方式

网上有类似的教程,但是因为A1500型界面与其他型号有所不同,所以专门举例说明一下。

例如,我想要将内网的一台机器(172.168.1.108)映射到外网(124.128.28.50)的89端口上,那么我应该如何设置呢?请根据以下教程操作(已略过设置借口IP和路由的步骤,这个一般在安装防火墙的时候已经设置完成):

1.设置端口

在防火墙设置的WEB页面点击:“对象定义”——“服务”——“服务列表”,在右侧打开的页面中点击“添加”,如图所示:

会弹出新的窗口,填写“名称”(任意,不与其他已设定好的名称冲突即可),然后设置“基本服务”,根据需要选择TCP、UDP、或者指定协议号为,并填写相应的源端口和目的端口取值范围,更改后点击“确定”保存,设置完毕。

例图:

2.设置安全规则

在防火墙设置的WEB页面点击:“防火墙”——“安全规则”,在右侧打开的页面中点击“添加”,如图所示:

会弹出新的窗口,填写“规则序号”、“规则名称名称”(任意,不与其他已设定好的名称冲突即可),然后设置“外部IP地址”(一般是你的外网IP),根据需要选择“服务”和“映射到服务”,之后设置“映射到IP地址”(即端口要映射到的内网机器),更改后点击“确定”保存,设置完毕。

例图:。

山石网科 Web 应用防火墙(W1060-GC)硬件参考指南说明书

Version 2.8Copyright 2021 Hillstone Networks.All rights reserved.Information in this document is subject to change without notice. The software described in this document is furnished under a license agreement or nondisclosure agreement. The software may be used or copied only in accordance with the terms of those agreements. No part of this publication may be reproduced, stored in a retrieval system, or transmitted in any form or any means electronic or mechanical, including photocopying and recording for any purpose other than the purchaser's personal use without the written permission of Hillstone Networks.Hillstone Networks本文档禁止用于任何商业用途。

联系信息北京苏州地址:北京市海淀区宝盛南路1号院20号楼5层地址:苏州高新区科技城景润路181号邮编:100192 邮编:215000联系我们:https:///about/contact_Hillstone.html关于本手册本手册介绍山石网科公司的Web应用防火墙(W1060-GC)的硬件相关信息。

获得更多的文档资料,请访问:https://针对本文档的反馈,请发送邮件到:***********************山石网科https://TWNO: TW-HW-WAF(GC)-CN-V1.0-Y21M11产品中有毒有害物质或元素的名称及含量前言内容简介感谢您选用Hillstone Networks的Web应用安全产品-Web应用防火墙。

山石防火墙使用说明

山石防火墙使用说明

山石防火墙是一款网络安全产品,可以有效控制网络访问,保证网络的安全性。

以下是使用说明:

1. 登录山石防火墙管理界面

在浏览器中输入防火墙的IP地址,进入管理员登录界面。

输入

管理员账号和密码,点击登录即可进入管理界面。

2. 配置防火墙规则

防火墙规则是控制网络访问的核心,需要根据实际情况进行配置。

在管理界面中,选择“防火墙规则”菜单,点击“添加”按钮,填写规则名称、源IP地址、目的IP地址、协议、端口等信息,保存后生效。

3. 配置VPN

如果需要使用VPN进行远程访问,需要在管理界面中进行相关配置。

选择“VPN管理”菜单,点击“添加”按钮,填写VPN名称、IP 地址、用户名、密码等信息,保存后生效。

4. 监控网络流量

在管理界面中,选择“监控”菜单可以查看当前网络流量情况,包括带宽、流量、连接数等指标。

可以根据需要进行调整,保证网络安全和流畅。

5. 日志管理

防火墙日志记录了所有网络访问记录,包括访问时间、IP地址、访问类型等信息。

在管理界面中,选择“日志管理”菜单可以查看和

导出日志,有助于排查网络问题和审计安全事件。

总之,山石防火墙是一款功能强大的网络安全产品,合理配置和使用可以保护企业网络的安全和稳定。

山石网科 云·界CloudEdge虚拟防火墙部署手册说明书

Version5.5R9TechDocs|目录目录1介绍1文档内容1目标读者1产品信息1虚拟防火墙的功能2 VMware Tools的功能2 Cloud-init的功能3许可证4许可证机制4平台类许可证4订阅类许可证5功能服务类许可证6申请许可证7安装许可证7许可证校验8在KVM上部署云·界10系统要求10虚拟防火墙的工作原理10准备工作10安装步骤11步骤一:获取防火墙软件包11步骤二:导入脚本和系统文件11步骤三:首次登录防火墙13将vFW联网14步骤一:查看接口的信息。

15步骤二:连接接口15其他操作16查看虚拟防火墙16启动虚拟防火墙17关闭虚拟防火墙17升级虚拟防火墙17重启虚拟防火墙17卸载虚拟防火墙17访问虚拟防火墙的WebUI界面18在OpenStack上部署云·界19部署场景19系统要求20安装步骤20步骤一:导入镜像文件21步骤二:创建实例类型22步骤三:创建网络23步骤四:启动实例24步骤五:登录及配置云·界虚拟防火墙25步骤六:重新配置OpenStack的路由器26步骤七:关闭OpenStack对云.界接口的IP检查27步骤八:在云·界上配置路由、NAT及安全策略28配置完成31使用云·界替换Openstack虚拟路由器32系统要求32安装步骤32步骤一:获取Hillstone-Agent插件文件32步骤二:配置port_security33步骤三:安装hs-manager33步骤四:在hs-manager上进行相关配置33步骤五:在hs-manager上安装CloudEdge34附:hs-manager命令行37步骤六:在控制节点上安装patch文件38步骤七:配置完成40访问云·界虚拟防火墙41使用SSH2远程登录vFW:42使用HTTPS远程登录vFW:42在VMware ESXi上部署云·界43支持的部署场景43系统要求和限制43部署防火墙45安装防火墙45通过OVA模板安装防火墙45通过VMDK文件安装防火墙47第一步:导入VMDK文件47第二步:创建虚拟机48第三步:添加硬盘49启动和访问虚拟防火墙50防火墙初始配置50升级防火墙52在Xen平台上部署云·界53系统要求53部署虚拟防火墙53步骤一:获取防火墙软件包53步骤二:导入镜像文件53步骤三:首次登录防火墙55访问虚拟防火墙的WebUI界面56升级虚拟防火墙56在Hyper-V上部署云·界57系统要求57虚拟防火墙的工作原理57准备工作58安装步骤58步骤一:获取防火墙软件包58步骤二:创建虚拟机58步骤三:首次登录防火墙62访问虚拟防火墙的WebUI界面62升级虚拟防火墙63在AWS上部署云·界64 AWS介绍64位于AWS的云·界65场景介绍65虚拟防火墙作为互联网网关65虚拟防火墙作为VPN网关65服务器负载均衡66本手册的组网设计67准备您的VPC68第一步:登录AWS账户68第二步:为VPC添加子网69第三步:为子网添加路由70在亚马逊云AWS上部署虚拟防火墙71创建防火墙实例71第一步:创建EC2实例71第二步:为实例选择AMI模板72第三步:选择实例类型72第四步:配置实例详细信息73第五步:添加存储73第六步:标签实例74第七步:配置安全组74第八步:启动实例75配置子网和接口76分配弹性IP地址76在主控台查看实例76购买并申请许可证77访问云·界虚拟防火墙77使用PuTTy访问CLI管理界面77步骤一:使用PuTTYgen转换密钥对77步骤二:使用PuTTY访问CLI界面78访问WebUI界面80配置虚拟防火墙82创建策略82测试AWS上的虚拟防火墙连通性84创建测试用虚拟机(Windows)84第一步:配置路由表84第二步:创建EC2实例。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

关于山石防火墙端口映射的配置1.首先便是在“对象”中添加服务端口以及地址,以便一会调用先添加服务端口,在“服务簿”的“所有自定义服务”中添加

点击“新建”,添加服务端口的对象

接下来添加IP地址的对象

添加公网的IP对象

添加服务器的IP对象

PS:值得一提的是,在做映射的时候,无论公网还是内网地址,在创建对象的时候皆是使用32位主机位的掩码。

2.接下来,便是做端口的映射

在“防火墙”“NAT”的“目的NAT”中

“新建”一个“端口映射”或者“高级配置”,但建议配置不熟悉的初学者使用“端口映射”即可

配置如下

在“目的地址”中添加公网地址的对象,服务为服务端口,映射到的地址是内网的地址。

3.策略上的放行

防火墙离不开策略,所做的DNAT也同样需要在防火墙上做个放行的策略,如下

这样,从外网访问公网地址的80服务端口时,皆被放行。

端口映射的配置到此完毕!。