深度学习在流量识别中的应用

深度学习在交通流量预测中的应用

深度学习在交通流量预测中的应用近年来,计算机科学领域的深度学习技术不断发展,被应用于多种领域,如图像识别、语音识别、自然语言处理等。

在城市交通管理领域,深度学习也有着广泛的应用,其中之一就是交通流量预测。

传统的交通流量预测方法主要是基于统计模型,如回归模型、ARIMA模型等,这些模型对于基于历史数据的短期预测效果较好,但对于预测未来交通流量的长期趋势无法很好地表现。

此外,这些方法还依赖于数据的稳定性和规律性,对于复杂的城市交通环境预测效果欠佳。

深度学习技术的出现为交通流量预测提供了新的思路和解决方案。

在深度学习技术中,神经网络是一种基本的模型,该模型通过多层非线性处理实现对复杂数据的建模和预测。

与传统的统计模型区别在于,神经网络通过学习数据的内在规律来实现预测,无需对数据进行前期的规整和特征工程,从而具有更好的泛化能力和鲁棒性。

在交通流量预测中,深度学习技术可以利用城市交通数据源(如传感器、卫星图像等)进行非线性特征提取,然后使用神经网络进行建模和预测。

采用神经网络模型的优势在于,它可以同时考虑多个影响因素对交通流量的影响,并且能够自动适应变化的规律和变异的数据,相比传统方法更加灵活和准确。

另外,深度学习技术还可以通过对不同城市交通环境的建模和比较,深入研究各种因素对城市交通流量的影响。

例如,交通拥堵、天气、节假日等因素都可能影响城市交通流量,在深度学习模型中,通过多维数据分析可以揭示这些因素对交通流量的作用机制、权重和交互关系,从而更好地实现对未来交通流量的预测。

在实际应用中,深度学习技术已经被广泛应用于交通流量预测,其效果得到了验证。

例如,在中国深圳市的公交线路运营管理中,深度学习技术被用于预测公交车到站时间,并从2016年起,已在整个深圳市的公交系统应用。

此外,在美国纽约市的纽约交通管理局(NYCDOT)也利用深度学习技术预测交通拥堵的程度,并据此制定响应措施。

总之,深度学习技术在城市交通流量预测中具有广泛的应用前景和重要价值。

使用深度学习算法进行交通流量预测的方法

使用深度学习算法进行交通流量预测的方法随着城市化进程的加速和交通问题的日益突出,交通流量预测成为了城市交通管理的重要课题之一。

传统的交通流量预测方法往往依赖于历史数据和统计模型,但由于交通流量的复杂性和时空变化的不确定性,这些方法往往难以准确预测未来的交通流量。

近年来,深度学习算法的兴起为交通流量预测带来了新的解决方案。

一、深度学习算法的基本原理深度学习算法是一种基于人工神经网络的机器学习方法,通过模拟人脑神经元之间的连接关系,实现对大规模数据的学习和分析。

深度学习算法具有多层次的神经网络结构,可以自动学习数据的特征表示,并通过反向传播算法进行参数优化,从而实现对复杂问题的建模和预测。

二、深度学习算法在交通流量预测中的应用1. 数据预处理在使用深度学习算法进行交通流量预测之前,首先需要对原始数据进行预处理。

常见的预处理方法包括数据清洗、特征提取和数据标准化等。

数据清洗主要是去除异常值和缺失值,以保证数据的准确性和完整性;特征提取则是从原始数据中提取出与交通流量相关的特征,如时间、天气、道路状况等;数据标准化则是将不同尺度的数据映射到相同的范围,以便于深度学习算法的训练和预测。

2. 模型选择深度学习算法有多种模型可供选择,如多层感知机(MLP)、卷积神经网络(CNN)和循环神经网络(RNN)等。

在交通流量预测中,常用的模型包括长短期记忆网络(LSTM)和门控循环单元网络(GRU)。

这些模型能够有效地捕捉交通流量的时序特征和长期依赖关系,从而提高预测的准确性。

3. 模型训练和优化在选定模型之后,需要通过训练数据对模型进行训练和优化。

深度学习算法通常采用梯度下降法进行参数优化,即通过最小化损失函数来寻找最优的模型参数。

为了避免模型过拟合和欠拟合的问题,可以采用正则化、dropout和早停等技术进行模型的正则化和优化。

4. 模型评估和预测在模型训练完成之后,需要对模型进行评估和预测。

评估指标通常包括均方根误差(RMSE)、平均绝对误差(MAE)和平均绝对百分比误差(MAPE)等。

网络流量知识:网络流量分析的基础——静态分析

网络流量知识:网络流量分析的基础——静态分析网络流量分析指的是通过对网络中的数据流进行监测、捕获、分析、识别和解析,以便分析网络性能、故障诊断、安全威胁识别等相关问题的技术。

其中,网络流量分析的基础是通过静态分析来整理网络流量,将其分为不同的类型、特征和交互模式,实现对网络流量的分类、识别和统计。

本文将针对静态分析进行详细介绍。

一、静态分析的基本原理静态分析是指对网络流量的内容、结构、格式、组织方式和特征等进行分析的过程。

静态分析的基本原理是通过对网络中的数据包进行捕获、解析和过滤,提取出特定的信息,进行分析与统计。

其主要流程为:捕获数据包、过滤数据包、解析数据包、提取特征、分类统计。

整个过程可以分为两个阶段:预处理阶段和静态分析阶段。

预处理阶段主要是进行数据包的捕获和过滤,以便将感兴趣的数据包提取出来以进行静态分析。

该阶段主要包括以下几个步骤:(1)数据包捕获:从网络中捕获数据包,并存储到本地主机或服务器上。

(2)数据包过滤:使用特定的过滤规则,过滤出需要进行分析的数据包。

(3)数据包重构:对数据包进行重组,以便更好地进行后续的解析和分析。

静态分析阶段主要是对预处理阶段提取出来的数据包进行解析和分类统计,提取网络流量的各种特征和信息。

该阶段主要包括以下几个步骤:(1)数据包解析:将数据包解析成特定的协议格式,并提取出其中的各个字段和数据。

(2)特征提取:根据协议格式和数据内容,提取出数据包的各种特征和特定信息。

(3)分类统计:将提取出来的数据包进行分类、统计和分析,并生成相应的图表或统计结果。

二、静态分析的应用静态分析广泛应用于网络的性能分析、故障诊断、安全威胁识别等相关领域,以下介绍静态分析的应用场景。

1.网络性能分析静态分析可以帮助网络管理员进行网络性能分析和优化,包括以下几个方面:(1)流量统计:可以采集和统计不同协议和端口的流量,以便分析网络中各种应用程序的使用情况和网络负载情况。

(2)流量分布:可以分析网络中各各节点之间的流量分布,以便发现网络瓶颈或流量倾斜问题。

基于深度学习的交通流量分析研究

基于深度学习的交通流量分析研究在现代社会,交通流量的分析对于城市规划、交通管理以及公众出行都具有至关重要的意义。

随着科技的飞速发展,深度学习技术为交通流量分析带来了新的机遇和挑战。

交通流量的变化受到多种因素的影响,包括时间、日期、天气、节假日、特殊事件以及道路设施等。

传统的交通流量分析方法往往依赖于人工观测和简单的统计模型,难以准确捕捉复杂的交通模式和动态变化。

而深度学习作为一种强大的机器学习技术,能够自动从大量的数据中学习特征和模式,为交通流量的分析提供了更为准确和有效的手段。

深度学习在交通流量分析中的应用主要包括以下几个方面。

首先是交通流量预测。

通过对历史交通流量数据的学习,深度学习模型可以预测未来一段时间内的交通流量情况。

这有助于交通管理部门提前制定合理的交通管控策略,缓解交通拥堵。

其次是交通拥堵的识别和分析。

模型能够实时监测交通流量的变化,及时发现拥堵路段,并分析拥堵的原因和影响范围。

此外,深度学习还可以用于交通信号的优化控制,根据实时的交通流量情况动态调整信号灯的时长,提高道路的通行效率。

为了实现基于深度学习的交通流量分析,需要收集大量的相关数据。

这些数据包括道路传感器采集的车流量、车速等信息,以及来自卫星图像、视频监控等的图像和视频数据。

同时,还需要对这些数据进行预处理和清洗,以去除噪声和异常值,提高数据的质量和可用性。

在构建深度学习模型时,通常会使用诸如卷积神经网络(CNN)、循环神经网络(RNN)以及长短期记忆网络(LSTM)等架构。

CNN擅长处理图像数据,可用于从卫星图像或视频中提取交通相关的特征。

RNN 和 LSTM 则能够处理时间序列数据,适用于对交通流量的动态变化进行建模。

然而,基于深度学习的交通流量分析也面临着一些问题和挑战。

首先是数据的质量和标注问题。

高质量、准确标注的数据对于模型的训练至关重要,但获取这样的数据往往需要耗费大量的人力和时间。

其次,深度学习模型的计算复杂度较高,需要强大的计算资源支持。

深度学习技术在交通运输领域中的应用与优化

深度学习技术在交通运输领域中的应用与优化交通运输是现代社会的重要组成部分,如何提高交通运输的效率和安全性一直是各国政府和企业关注的焦点。

近年来,深度学习技术的快速发展为交通运输领域带来了全新的机遇和挑战。

本文将探讨深度学习技术在交通运输领域中的应用以及优化方法。

一、深度学习技术在交通流量预测中的应用1.1 背景介绍交通流量预测是交通规划和管理的重要环节。

准确地预测交通流量可以帮助决策者优化路网设计、交通信号控制以及拥堵管理等方面的策略。

1.2 深度学习模型在交通流量预测中的应用深度学习模型,尤其是循环神经网络(RNN)和卷积神经网络(CNN)在交通流量预测中表现出色。

这些模型能够自动捕捉交通数据中的时空关系和非线性特征,并准确地预测未来的交通流量。

1.3 优化方法:模型参数调整与特征工程在应用深度学习模型进行交通流量预测时,优化模型的参数设置和特征工程是至关重要的。

合理地调整模型的参数和选择有效的特征可以提高模型的预测准确性和稳定性。

二、深度学习技术在交通图像识别中的应用2.1 背景介绍交通图像识别广泛应用于交通安全监控和交通违法行为检测等方面。

传统的交通图像识别方法通常需要手动提取图像特征,而深度学习模型则能够从原始图像中自动学习有用的特征。

2.2 深度学习模型在交通图像识别中的应用卷积神经网络(CNN)是一种广泛用于图像识别的深度学习模型。

通过大量的交通图像数据训练,CNN模型能够准确地识别交通标志、车辆类型等信息。

2.3 优化方法:数据增强与迁移学习为了提高交通图像识别模型的性能,可以采用数据增强和迁移学习的方法。

数据增强可以通过对原始图像进行旋转、缩放等操作增加训练样本的丰富性,而迁移学习则可以利用在其他相关任务上训练好的模型参数来加速网络的收敛和提高识别准确率。

三、深度学习技术在智能交通系统中的应用3.1 背景介绍智能交通系统旨在利用现代信息技术提高交通运输的管理和控制水平,以实现交通安全、高效和环保等目标。

网络流量分析中的流量识别技术综述

网络流量分析中的流量识别技术综述概述随着互联网的迅速发展,网络流量的规模和复杂性越来越大。

网络流量分析作为一种重要的手段,可以帮助我们理解网络的运行机制、发现网络中的异常行为以及保护网络的安全。

而流量识别技术则是网络流量分析中的重要组成部分,它能够对网络流量进行分类和识别,从而实现针对性的分析和应用。

传统的流量识别技术在网络流量的分析过程中,我们通常会使用传统的流量识别技术,主要包括基于端口号的识别、基于标志位的识别和基于负载特征的识别。

基于端口号的识别是最简单、最常见的一种方法,它通过检测报文中的源端口或目的端口来实现流量的分类。

然而,由于现代网络中的应用程序通常会使用动态端口或将流量封装在非标准端口上,基于端口号的识别方法的准确性和可用性受到了一定的限制。

基于标志位的识别是另一种常用的方法,它通过检测报文的TCP或UDP头部中的标志位来实现流量的分类。

然而,该方法也会面临识别准确性和效率的问题。

基于负载特征的识别是一种比较高级的流量识别技术,它通过分析报文的负载内容来实现流量的分类。

该方法能够识别出加密流量、流量隐藏等特殊类型的流量,但由于负载内容的复杂性,该方法的准确性和效率也存在一定的挑战。

机器学习在流量识别中的应用近年来,机器学习技术的发展为流量识别带来了新的机遇。

机器学习技术通过训练模型,可以学习到网络流量的特征模式,并对未知流量进行分类识别。

常见的机器学习算法包括朴素贝叶斯分类器、支持向量机、决策树和神经网络等。

机器学习在流量识别中的应用可以分为两个阶段:训练阶段和测试阶段。

在训练阶段,我们使用已知的标注数据训练模型,从而构建分类器。

在测试阶段,我们使用学习到的分类器对未知的流量进行识别。

机器学习技术的优点在于它可以根据网络流量的动态变化不断调整模型,提高流量识别的准确性和鲁棒性。

深度学习在流量识别中的应用深度学习是机器学习的一种重要分支,它模拟了人脑的神经网络结构,可以通过多层神经元的连接提取更为复杂的特征信息。

基于深度学习的加密流量识别研究综述及展望

0引言加密流量主要是指在通信过程中所传送的被加密过的实际明文内容。

在安全和隐私保护需求的驱动下,网络通信加密化已经成为不可阻挡的趋势。

加密网络流量呈现爆炸增长,安全超文本传输协议(Hyper Text Transfer Protocol over Secure,HTTPS)几乎已经基本普及。

但是,加密流量也给互联网安全带来了巨大威胁,尤其是加密技术被用于网络违法犯罪,如网络攻击、传播违法违规信息等。

因此,对加密流量进行识别与检测是网络恶意行为检测中的关键技术,对维护网络空间安全具有重要意义。

随着流量加密与混淆的手段不断升级,加密流量分类与识别的技术逐步演进,主要分为基于端口、基于有效载荷和基于流的方法。

基于端口的分类方法通过假设大多数应用程序使用默认的传输控制协议(Transmission Control Protocol,TCP)或用户数据报协议(User Datagram Protocol,UDP)端口号来推断服务或应用程序的类型。

然而,端口伪装、端口随机和隧道技术等方法使该方法很快失效。

基于有效载荷的方法,即深度包解析(Deep Packet Inspection,DPI)技术,需要匹配数据包内容,无法处理加密流量。

基于流的方法通常依赖于统计特征或时间序列特征,并采用机器学习算法,如支持向量机、决策树、随机森林等算法进行建模与识别。

此外,高斯混合模型等统计模型也被用于识别和分类加密流量。

虽然机器学习方法可以解决许多基于端口和有效载荷的方法无法解决的问题,但仍然存在一些局限:(1)无法自动提取和选择特征,需要依赖领域专家的经验,导致将机器学习应用于加密流量分类时存在很大的不确定性;(2)特征容易失效,需要不断更新。

与大多数传统机器学习算法不同,在没有人工干预的情况下,深度学习可以提取更本质、更有效的检测特征。

因此,国内外最近的研究工作开始探索深度学习在加密流量检测领域中的应用。

基于已有研究工作,本文提出了基于深度学习的加密流量分类的通用框架,主要包括数据预处理、特征构造、模型与算法选择。

网络流量分析技术与AI技术的结合方法(四)

网络流量分析技术与AI技术的结合方法近年来,随着互联网的快速发展,网络流量分析技术和人工智能(AI)技术的结合成为了一种新的趋势。

网络流量分析技术是指通过对网络流量进行监测和分析,来获取关于网络行为和性能的数据。

而AI技术则通过模拟人类的智能行为,以及对大数据进行处理和分析,来实现自主决策和学习能力。

将这两种技术结合起来,可以提高网络安全性、优化网络性能,并在其他领域产生广泛的应用。

一、基于机器学习的网络流量分析一种常见的结合方法是利用机器学习算法来对网络流量进行分析。

机器学习是一种AI技术的分支,它通过训练模型来从数据中学习规律,并作出预测或判断。

在网络流量分析中,可以使用机器学习算法来识别异常流量、威胁行为和网络攻击等。

通过对正常和异常流量进行学习和比对,机器学习模型可以自动识别潜在的网络安全威胁,并采取相应的防御措施。

二、深度学习在网络流量分析中的应用除了机器学习,深度学习也是一种常见的AI技术,它模拟人类神经网络的结构和工作原理,实现对大规模数据的学习和处理。

在网络流量分析中,深度学习可以用于特征提取、异常检测和分类等任务。

通过多层次的神经网络结构,可以提取网络流量中的有用特征,并从中发现潜在的威胁行为。

深度学习在网络流量分析中的应用还在不断发展和完善中,有望带来更准确和高效的分析结果。

三、强化学习在网络安全中的作用除了传统的机器学习和深度学习方法,强化学习也是一种值得关注的网络流量分析技术。

强化学习是一种通过试错和反馈来学习最优决策的机制,它可以在复杂环境中自主学习并做出决策。

在网络安全中,强化学习可以通过与网络设备和系统进行交互,自主学习网络中的威胁行为,并采取相应的应对策略。

通过不断的试错和改进,强化学习模型可以逐渐提高网络安全性能,并应对新的威胁攻击。

四、网络流量分析与AI技术在其他领域的应用网络流量分析技术与AI技术的结合不仅可以提高网络安全性,还可以在其他领域产生广泛的应用。

利用人工智能技术进行网络流量分析与分类研究

利用人工智能技术进行网络流量分析与分类研究随着互联网的快速发展和大规模应用,网络流量(Network Traffic)的分析和分类成为了保障网络安全、优化网络性能和发现网络异常的重要手段。

传统的网络流量分析方法局限于静态规则和人工经验,无法应对日益复杂和智能化的网络攻击。

而利用人工智能技术进行网络流量分析和分类研究,可以提高网络安全性和性能,并且为网络系统的运行提供更加智能的决策支持。

一、人工智能在网络流量分析中的应用人工智能技术在网络流量分析中发挥了重要的作用。

具体来说,机器学习、深度学习和数据挖掘等领域的算法和方法被广泛应用于网络流量数据的分析和分类。

它们能够自动地学习和识别网络流量中的模式、特征以及异常行为,从而帮助系统管理员发现并应对潜在的网络攻击和威胁。

1. 机器学习在网络流量分析中的应用机器学习是一种利用数据来训练算法模型并自动学习的方法。

在网络流量分析中,机器学习方法可以根据已有的网络流量数据训练模型,然后用于对未知流量进行分类。

常用的机器学习算法有朴素贝叶斯、决策树、支持向量机等。

2. 深度学习在网络流量分析中的应用深度学习是一种基于神经网络的机器学习方法,可以通过多层神经网络模型来进行数据分析和特征提取。

在网络流量分析中,深度学习方法可以自动地提取网络流量中的特征,并根据这些特征进行分类和判断。

常用的深度学习模型有卷积神经网络(CNN)、循环神经网络(RNN)等。

3. 数据挖掘在网络流量分析中的应用数据挖掘是一种从海量数据中发现模式和规律的方法。

在网络流量分析中,数据挖掘可以帮助发现网络流量中的关联规则、异常行为以及攻击模式。

通过分析和挖掘网络流量数据,可以提高对网络攻击的检测能力和响应能力。

二、利用人工智能的优势进行网络流量分析与分类相对于传统的网络流量分析方法,利用人工智能技术进行网络流量分析和分类具有以下几方面的优势:1. 自动化和智能化:人工智能技术可以自动地对海量的网络流量数据进行分析和分类。

基于深度学习的大规模网络流量分析技术研究

基于深度学习的大规模网络流量分析技术研究随着互联网和移动互联网的发展,越来越多的网络应用和服务涌现,网络流量的规模和复杂程度也呈现井喷式增长。

为了保障网络的安全和稳定运行,必须对网络流量进行实时和准确地监控分析,以便及时发现和应对各种网络攻击和异常行为。

基于深度学习的大规模网络流量分析技术因其高效、自适应和具有学习能力的特点,正在逐步成为网络流量分析领域的热点和前沿。

一、深度学习在网络流量分析中的应用深度学习是机器学习中的一种重要技术,其核心思想是模拟人脑神经网络的结构和功能,通过多层次的非线性变换和特征抽取,实现对数据的高效处理和计算。

深度学习在图像识别、语音识别、自然语言处理等领域已经取得了非常好的效果,并在网络安全中的应用也逐渐得到了重视。

网络流量分析是指对网络中的数据流进行解析、拆包、分类和统计分析,以获取网络性能指标、异常行为和攻击情报等信息,提升网络的安全和效率。

传统的网络流量分析技术主要采用规则法和统计法,需要提前定义规则和模型,限制了应用场景和实际效果。

而深度学习能够自动学习数据的特征和规律,无需事先定义规则和特征,能够应对复杂的网络环境和攻击手段,因此在网络流量分析中具有广泛的应用前景。

二、基于深度学习的网络流量分析技术研究进展1.深度学习在入侵检测中的应用入侵检测是指对网络的安全漏洞进行检测和防范,以保护网络的安全和稳定运行。

传统的入侵检测技术主要采用特征工程和机器学习方法,但存在特征不完备、噪声干扰和模型失效等问题。

基于深度学习的入侵检测技术不需要提前定义特征和规则,能够自动学习数据的特征和规律,提高了检测的准确性和效率。

例如,可以采用卷积神经网络对网络流量数据进行特征提取和分类,或者采用循环神经网络对网络序列数据进行建模和预测,进而实现实时的入侵检测和响应。

2.深度学习在网络性能优化中的应用网络性能优化是指通过对网络流量的识别、分类和分析,发现网络的瓶颈和疑难问题,提升网络的吞吐量、延迟和可靠性。

网络流量监控与识别技术

网络流量监控与识别技术随着互联网的迅速发展,网络安全问题也日益严峻。

为了保护网络的安全性,网络流量监控与识别技术应运而生。

本文将介绍网络流量监控与识别技术的基本概念、原理以及应用场景,以期帮助读者更好地了解和应用该技术。

一、网络流量监控与识别技术的基本概念网络流量监控与识别技术指的是对网络流量进行实时监控和分析,以了解网络中的各种通信活动。

这项技术可以分析数据包的来源、目的地、协议类型和大小,从而得出网络流量分布、安全事件和潜在威胁等信息。

二、网络流量监控与识别技术的原理网络流量监控与识别技术主要通过以下几个步骤实现:1. 数据采集:监控器通过网络交换机、路由器、防火墙等设备获取网络传输的数据包。

2. 数据分类:将数据包按照协议类型进行分类,如HTTP、FTP、SMTP等。

3. 流量分析:对数据包进行分析,提取关键信息,如源IP、目标IP、端口等,以构建流量的特征向量。

4. 流量识别:通过比对已有的流量特征向量数据库,对流量进行识别,判断是否为异常流量或恶意攻击流量。

5. 实时监控:将识别出的流量实时监控,及时发现并应对可能的网络安全威胁。

三、网络流量监控与识别技术的应用场景网络流量监控与识别技术广泛应用于企业、政府和互联网服务提供商等组织,主要用于以下几个方面:1. 网络安全防护:通过监控网络流量,及时发现并应对各类网络攻击,如DDoS攻击、木马病毒、网络钓鱼等,保障网络的安全性。

2. 业务优化:通过分析网络流量,了解业务的瓶颈所在,并加以优化,提高网络的传输效率和用户的体验。

3. 资源管理:通过监控网络流量,了解网络的负载情况,对网络资源进行合理调配,优化网络资源的利用效率。

4. 违规行为检测:通过对网络流量进行分析,发现违规行为,如违规下载、访问非法网站等,加强对员工的网络监控,保障信息的安全和合规性。

四、网络流量监控与识别技术的挑战与发展趋势网络流量监控与识别技术面临着以下几个挑战:1. 流量加密:随着HTTPS等加密通信协议的广泛应用,使得流量监控和识别变得更加困难。

网络流量分析与异常检测的技术

网络流量分析与异常检测的技术网络作为现代社会人们日常生活和工作的重要工具,不断地产生大量的网络流量。

网络流量分析与异常检测的技术,对于维护网络的正常运行和保障网络安全至关重要。

本文将介绍网络流量分析与异常检测的概念、原理及相关技术。

一、网络流量分析的概念与原理网络流量分析,是指通过对网络流量数据的收集、处理和分析,来获取有关网络活动的信息。

其原理是基于网络传输协议中的分组传输机制,将网络流量分为数据包,并对这些数据包进行捕获、存储和分析。

1. 收集数据包:网络流量分析需要收集网络中的数据包,可以通过网络监控设备如交换机、路由器等进行数据包的抓取,也可以通过软件抓包工具进行捕获。

2. 存储数据包:收集到的数据包需要存储在数据库中以供后续分析。

存储可以使用开源软件如Wireshark等,或自行开发数据库进行存储。

3. 分析数据包:网络流量分析的关键是对数据包进行深入的分析,从中提取出关键信息。

分析可以包括查看数据包的源IP地址、目标IP地址、端口号、协议等,以及根据需求进行流量统计、流量分布图形化等。

二、网络流量异常检测的概念与技术网络流量异常检测是指通过对网络流量数据进行比对、筛选和分析,来识别网络中的异常流量行为。

其目的是发现并提醒网络管理员网络中的潜在安全风险。

1. 异常流量的定义:异常流量是指与网络正常行为不符的流量,如大规模发送和接收数据的主机、非正常网络访问行为等。

异常流量可能是网络攻击的前兆,亦可能是网络故障的结果。

2. 异常流量检测技术:常见的网络流量异常检测技术包括基于统计方法的异常检测、基于机器学习的异常检测、基于规则的异常检测等。

- 基于统计方法的异常检测:该方法通过对网络流量的统计特征进行分析,如平均流量、流量波动程度等,通过与正常行为进行比对,确定是否出现异常。

- 基于机器学习的异常检测:该方法通过训练一个分类模型,使用有标记的正常流量数据进行学习,然后对新的流量数据进行分类,判断是否异常。

网络流量识别中的深度学习方法研究

网络流量识别中的深度学习方法研究网络流量是我们日常生活中不可或缺的一部分。

我们在网上搜索信息,听音乐,购物,甚至社交。

然而,随着互联网的普及和使用者增多,网络流量管理和监测变得愈发重要。

网络流量识别已成为了一项重要的技术,它可以对网络上的数据进行分类和处理。

这项技术的出现,使得网络管理者和安全专家能够更加精确地检测和分析网络中的数据流量,提高网络的效率和安全性。

随着深度学习算法的崛起,网络流量识别也迎来了新的进展。

深度学习是一种机器学习技术,它能够识别和处理比传统方法更加复杂的数据集。

在网络流量识别中,深度学习模型可以以新的方式提取和理解数据流量中的信息,实现更加精确的分类和识别,从而提高网络的安全性和管理效率。

在本文中,将对网络流量识别中的深度学习方法进行研究分析。

一、深度学习在网络流量识别中的应用网络流量识别是一个比较复杂的问题,因为网络流量中存在大量的随机性和不确定性。

传统的方法虽然能够解决一部分问题,但是它们通常需要手动提取并选择特征。

这样的方法存在一定的局限性,无法应对网络流量变化频繁的环境。

深度学习模型则有能力自动化提取和选择特征,能够应对不同网络环境的变化。

卷积神经网络(CNN)和循环神经网络(RNN)是当前网络流量识别中常用的深度学习模型。

卷积神经网络卷积神经网络是一种主要用于图像和视频处理的深度学习算法。

在网络流量识别中,卷积神经网络可以对数据流进行分层抽象,并从简单到复杂逐步提取特征。

在卷积神经网络中,通常使用卷积层和池化层交替构成网络结构。

卷积层能够将输入数据与卷积核做卷积计算,从而找出数据中的特征。

而池化层则用来降低计算复杂度。

在网络流量识别中,卷积神经网络能够对网络流量进行一些特征提取,例如数据分布、流量大小和数据包间隔等。

同时,卷积神经网络也能够将流量分类为正常流量或恶意流量。

通过不断的训练,卷积神经网络能够学习到更加准确的流量特征,提高网络流量识别的准确率和精度。

循环神经网络相比于卷积神经网络,循环神经网络更加适合处理序列数据。

基于深度学习的交通图像识别与流量监测系统设计

基于深度学习的交通图像识别与流量监测系统设计随着城市交通的不断增长和交通管理的需求,交通图像识别与流量监测系统在城市交通管理中发挥着越来越重要的作用。

本文将介绍基于深度学习的交通图像识别与流量监测系统的设计原理、方法和应用。

1. 引言交通图像识别和流量监测系统是城市交通管理中的重要组成部分,通过分析交通图像和数据,能够识别交通标志、交通信号以及监测交通流量,为交通管理决策提供重要依据。

传统的交通图像识别方法通常依赖于手工设计的特征提取,但是这种方法需要大量的人力和时间,并且对于图像变化和环境限制较大。

而基于深度学习的交通图像识别与流量监测系统能够通过大规模的数据训练深度神经网络,自动学习特征,并且具有更好的准确性和鲁棒性。

2. 深度学习在交通图像识别与流量监测中的应用深度学习在交通图像识别与流量监测中有着广泛的应用。

通过使用卷积神经网络(CNN)进行图像分类和物体识别,可以实现对交通标志和交通信号的自动识别。

同时,通过使用循环神经网络(RNN)和长短时记忆网络(LSTM)等模型,可以实现对交通流量的时序预测和长期预测。

深度学习模型可以通过大规模的数据训练,自动学习到更加丰富和高层次的特征表达,从而提高交通图像识别和流量监测的准确性和鲁棒性。

3. 基于深度学习的交通图像识别与流量监测系统设计原理基于深度学习的交通图像识别与流量监测系统主要包括图像预处理、特征提取和模型训练三个步骤。

首先,对交通图像进行预处理,包括图像去噪、图像增强和图像分割等处理,以提高模型的输入质量。

然后,通过使用预训练的深度神经网络模型,如VGG、ResNet等,进行特征提取。

可以选择使用部分网络层进行特征提取,也可以使用完整的网络。

最后,通过使用全连接层和Softmax函数进行分类和预测,得到交通图像识别和流量监测的结果。

4. 基于深度学习的交通图像识别与流量监测系统设计方法在设计基于深度学习的交通图像识别与流量监测系统时,需要注意以下几个关键步骤。

基于深度学习的网络流量分析与威胁检测

基于深度学习的网络流量分析与威胁检测近年来,随着互联网的快速发展,网络威胁和攻击事件也日益增多,对网络的安全性提出了更高的要求。

传统网络威胁检测方法受限于规则的编写和特征的选择,往往无法有效应对新型威胁和攻击手段。

而基于深度学习的网络流量分析与威胁检测技术,具备了更强大的自我学习和适应性能力,成为当前网络安全领域的一项重要研究课题。

一、深度学习在网络流量分析中的应用1.1 数据预处理与特征工程深度学习模型对数据的要求较高,因此在进行网络流量分析时,首先需要对原始数据进行预处理和特征提取。

这包括数据清洗、去除噪声、标准化等环节,旨在减少数据带来的影响,并提取出有用的特征。

1.2 网络流量分类与识别基于深度学习的网络流量分析方法可以对流量进行分类,可以通过监督学习的方法,训练深度学习模型对不同类型的流量进行识别。

这样可以更准确地判断网络流量是否具有威胁性。

1.3 流量行为分析与异常检测除了对网络流量进行分类之外,基于深度学习的网络流量分析还可以对流量的行为进行分析,发现异常行为和潜在威胁。

通过深度学习模型对正常网络流量进行建模,一旦出现与模型不一致的流量行为,就可以判断为异常,并进行相应的处理。

二、基于深度学习的网络威胁检测方法2.1 卷积神经网络(CNN)在网络威胁检测中的应用卷积神经网络是一种常用的深度学习模型,它通过卷积层、池化层和全连接层等基本组件,可以提取图像或序列数据的特征。

在网络威胁检测中,可以将流量数据看作多维图像或序列数据,通过卷积神经网络进行训练和分类,实现对网络威胁的检测。

2.2 递归神经网络(RNN)在网络威胁检测中的应用递归神经网络可以有效处理序列数据,对于网络流量数据的分析和建模非常有效。

在网络威胁检测中,可以使用递归神经网络来识别和预测网络攻击行为,识别异常流量和潜在威胁。

2.3 长短时记忆网络(LSTM)在网络威胁检测中的应用长短时记忆网络是递归神经网络的一种改进模型,通过引入记忆单元和门机制,能够更好地处理序列数据中的长期依赖关系。

基于深度学习的交通流量预测模型

基于深度学习的交通流量预测模型在现代社会,交通流量的有效预测对于城市的规划、交通管理以及人们的日常出行都具有极其重要的意义。

随着科技的不断进步,基于深度学习的交通流量预测模型正逐渐成为研究的热点,为更准确、高效地预测交通流量提供了新的可能。

深度学习,简单来说,就是让计算机像人类大脑一样,通过大量的数据进行学习和自我优化,从而能够识别复杂的模式和规律。

将深度学习应用于交通流量预测,就是要让计算机从海量的交通数据中找出隐藏的模式和趋势,进而对未来的交通流量进行预测。

交通流量的变化受到多种因素的影响。

首先是时间因素,比如工作日和周末、一天中的不同时段,交通流量都有明显的差异。

其次是天气状况,恶劣天气往往会导致交通流量的减少或者交通拥堵的加剧。

再者是特殊事件,如大型活动、节假日等,会使特定区域的交通流量出现大幅度的波动。

此外,道路的施工、交通事故等突发情况也会对交通流量产生即时的影响。

为了能够准确地预测交通流量,基于深度学习的模型需要充分考虑这些因素。

一种常见的深度学习模型是卷积神经网络(CNN)。

它擅长处理图像类的数据,而在交通流量预测中,可以将交通流量数据看作是时空图像,通过卷积操作提取其中的特征。

比如,不同区域的交通流量在同一时间段内的相互关系,或者同一区域在不同时间段内的流量变化趋势。

另一种常用的模型是循环神经网络(RNN),特别是其变体长短时记忆网络(LSTM)和门控循环单元(GRU)。

因为交通流量数据具有时间序列的特点,前后时刻的数据存在着内在的关联。

RNN 及其变体能够很好地捕捉这种时间上的依赖关系。

它们可以记住过去的信息,并根据新的数据进行更新,从而更准确地预测未来的流量。

在构建基于深度学习的交通流量预测模型时,数据的收集和预处理是至关重要的环节。

数据的来源可以是各种传感器,如道路上的摄像头、地磁传感器等,也可以是移动设备的定位数据、公交卡的刷卡记录等。

收集到的数据往往存在噪声、缺失值等问题,需要进行清洗和预处理。

基于深度学习的交通流量预测系统

基于深度学习的交通流量预测系统交通流量预测在城市交通管理中起着至关重要的作用,能够提前预估未来某个时段内道路上的车辆数量与行驶速度,为交通部门、驾驶员和出行者提供有用的信息。

近年来,随着深度学习技术的飞速发展,基于深度学习的交通流量预测系统呈现出强大的能力和广泛的应用前景。

一、深度学习在交通流量预测中的优势深度学习是一种以人工神经网络为基础的机器学习方法,具有处理大规模数据和学习复杂模式的能力,适用于交通流量预测的挑战性问题。

相比传统的浅层学习方法,深度学习能够从海量的数据中自动学习特征表示,提取道路交通数据中的隐藏模式和关联规律,因此在交通流量预测中具有很大的优势。

二、深度学习在交通流量预测系统中的应用1.数据处理与特征提取:在构建交通流量预测系统时,首先需要对输入的交通数据进行处理和特征提取。

深度学习可以通过卷积神经网络(Convolutional Neural Network, CNN)和循环神经网络(Recurrent Neural Network, RNN)等结构,对交通数据进行有效的特征提取,包括道路拓扑结构、历史交通流量数据、天气信息等。

2.模型训练:深度学习模型的训练是交通流量预测系统的核心过程。

通过构建合适的神经网络结构,利用历史交通数据进行有监督的训练,使模型能够学习到交通流量的时空分布模式。

常用的深度学习模型包括长短期记忆网络(Long Short-Term Memory, LSTM)、门控循环单元网络(Gated Recurrent Unit, GRU)等。

3.预测与优化:在模型训练完成后,通过输入当前的交通数据,交通流量预测系统可以输出未来某个时段内的交通流量情况。

预测结果可以用于交通信号控制优化、路径规划和交通拥堵预警等方面,以提高交通系统的效率和各方的出行体验。

三、深度学习交通流量预测系统的挑战与应对基于深度学习的交通流量预测系统面临一些挑战,如数据稀疏性、数据噪声、模型训练的时间成本等。

基于深度学习的交通流量预测技术研究

基于深度学习的交通流量预测技术研究随着城市交通的日益拥堵以及交通管理的需求增加,交通流量预测技术成为了一个备受关注和研究的领域。

基于深度学习的交通流量预测技术因其准确性和灵活性而备受追捧。

本文将探讨基于深度学习的交通流量预测技术的研究现状、方法和应用。

一、简介交通流量预测是指根据历史交通数据和其他相关因素,预测未来某个时段内交通网络各个路段的流量状况。

它对于交通管理、路径规划、交通信号优化等诸多方面都具有重要意义。

传统的交通流量预测方法通常基于统计学或时间序列分析,但随着深度学习技术的兴起,基于深度学习的交通流量预测技术获得了广泛关注。

二、深度学习在交通流量预测中的应用深度学习是一种通过模拟人脑神经元网络,从大数据中学习特征并进行模式识别的机器学习方法。

在交通流量预测领域,深度学习通过构建多层神经网络,可以从交通数据中提取更加复杂的特征,并实现更准确的预测。

1. 数据准备在使用深度学习进行交通流量预测之前,首先要准备好相应的数据。

通常包括历史交通流量数据、天气数据、节假日信息等。

这些数据可以通过传感器、监控摄像头等设备进行采集,并通过预处理和清洗得到有效的输入。

2. 神经网络结构深度学习的核心是构建合适的神经网络结构。

在交通流量预测中,常用的神经网络结构包括循环神经网络(RNN)和卷积神经网络(CNN)。

RNN适用于时序数据的建模,可以通过记忆过去的信息来预测未来的流量。

而CNN则可以有效地提取空间特征,适用于对局部区域的流量进行预测。

3. 训练和优化通过将历史数据切分为训练集和测试集,可以使用深度学习模型进行训练。

常用的优化算法有随机梯度下降(SGD)、Adam等。

通过不断调整网络结构和算法参数,可以提高模型的预测准确性和稳定性。

三、基于深度学习的交通流量预测技术的优势和挑战基于深度学习的交通流量预测技术相比传统方法具有以下优势:1. 高准确性:深度学习可以从大量的历史数据中学习特征,并通过模式识别实现准确的预测。

基于深度学习的行人流量统计与分析技术研究

基于深度学习的行人流量统计与分析技术研究行人流量统计与分析技术是城市交通管理、商业规划等领域的重要工具。

传统的手动统计方法工作量大且效率低,无法满足实时性要求。

而基于深度学习的行人流量统计与分析技术,能够通过智能化的图像处理和算法分析,实现高精度的行人流量统计和相关数据分析。

本文将重点探讨如何利用深度学习技术实现行人流量统计与分析。

一、深度学习在行人检测与追踪中的应用在行人流量统计与分析中,首先需要进行行人的检测和追踪。

深度学习的目标检测算法,如Faster R-CNN、YOLO等,可以高效地检测图像中的行人,并给出其位置和边界框信息。

这些算法通过深层网络的设计,结合目标检测的损失函数和训练方法,可以实现高精度的行人检测。

同时,深度学习还为行人追踪提供了强大的工具。

利用卷积神经网络(Convolutional Neural Network, CNN)提取图像特征,结合循环神经网络(Recurrent Neural Network, RNN)的时序建模能力,可以实现对行人运动轨迹的追踪和预测。

这种基于深度学习的行人追踪方法,能够有效地应对行人遮挡、姿态变化等复杂场景,并提供准确的行人轨迹信息。

二、基于深度学习的行人流量统计方法基于深度学习的行人流量统计方法主要分为两个步骤:行人计数和行人轨迹分析。

行人计数是指在给定的时间段和区域内,对行人数量进行统计。

深度学习模型可以通过在训练阶段进行大规模的标注数据集训练,学习到图像中的行人特征,并能够快速准确地识别出行人。

根据检测到的行人边界框信息,可以通过简单的计数方法得到行人数量。

行人轨迹分析是指对行人的移动轨迹进行分析,以获取更详细的行人行为信息。

深度学习通过在训练阶段进行大规模的轨迹数据训练,可以实现对行人轨迹的识别、分类和预测。

通过对行人轨迹的分析,可以得到行人的进出时间、路径偏好、停留时间等信息,为城市交通规划和商业分析提供重要参考。

三、基于深度学习的行人流量统计与分析技术的优势与挑战基于深度学习的行人流量统计与分析技术具有以下优势:1. 高精度:深度学习模型通过多层网络的训练和学习,可以获取更高层次的图像特征,提高行人检测和追踪的准确性。

基于深度学习的异常网络流量检测算法研究

基于深度学习的异常网络流量检测算法研究概述网络安全是当今互联网时代的重要议题。

随着网络规模的不断扩大和网络攻击手段的不断升级,异常网络流量成为了网络安全中的一个重要挑战。

为了及时发现和阻止网络攻击,研究人员一直在寻求高效准确的异常网络流量检测算法。

本文将重点探讨基于深度学习的异常网络流量检测算法的研究进展,并分析其优点和挑战。

1. 异常网络流量的定义异常网络流量是相对于正常网络流量而言的,它通常指的是网络中的恶意活动、攻击行为或其他异常情况造成的异常流量。

异常流量可能表现为异常高或异常低的数据包传输速率、异常高的数据流量或异常低的网络延迟。

2. 传统异常网络流量检测方法传统的异常网络流量检测方法通常基于特征工程和统计分析,其中包括基于规则的方法和基于机器学习的方法。

基于规则的方法依赖于先验规则和人工经验,需要手动定义和更新规则,且难以适应复杂多变的网络环境。

基于机器学习的方法通过构建分类器或聚类模型,通过对已知流量进行训练,来识别异常流量。

然而,这些方法通常依赖于手动选择和提取特征,且难以处理高维度的数据和不规则的流量模式。

3. 深度学习在异常网络流量检测中的应用深度学习作为一种强大的机器学习技术,近年来在异常网络流量检测中取得了显著的成果。

深度学习通过自动学习特征表示和模式识别的能力,减少了对人工提取特征的依赖,能够处理高维度的数据和复杂的流量模式。

典型的深度学习模型如深度神经网络、卷积神经网络和循环神经网络等被广泛应用于异常网络流量检测。

这些模型可以有效地捕捉流量的时空特征,并具有较好的泛化能力。

4. 基于深度学习的异常网络流量检测算法的优点基于深度学习的异常网络流量检测算法相较于传统方法具有以下优点:4.1 自动学习特征表示:深度学习能够从原始数据中学习到高级特征表示,无需手动选择和提取特征,减轻了特征工程的负担。

4.2 处理复杂的流量模式:深度学习模型能够处理高维度和复杂的流量模式,利用神经网络的非线性映射和分层结构的优势,有助于发现隐藏在大量数据背后的潜在规律。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

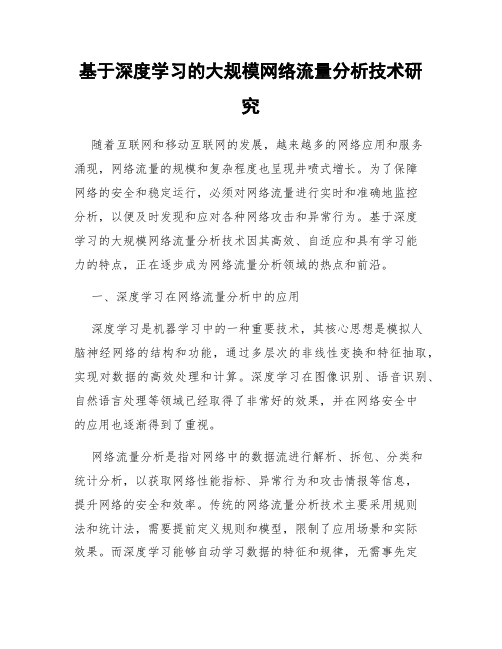

• 栈式自编码(SAE) • 由多个自编码网络 • SAE本质上也是一种

络

• 采用逐层贪婪训练 • 使用微调(fine-tuning)

Hidden Layers

Output

…… (AE)组成

w4 h2'

……

w3' 神经网

…… h3

w3 h1'

w2'

…… h2

……

w2 x'

w1'

…… h1

w1

……

x (Input)

Black Hat 2015大数据与机器学习相关议题

Black Hat 2015大数据与机器学习相关议题

Title

Data-Driven Threat Intelligence: Metrics on Indicator Dissemination and Sharing Why Security Data Science Matters and How It’s Different: Pitfalls and Promises of Data Science Based Breach Detection and Threat Intelligence Graphic Content Ahead: Towards Automated Scalable Analysis of Graphical Images Embedded in Malware Distributing the Reconstruction of High-Level Intermediate Representation for Large Scale Malware Analysis Securing Your Big Data Environment

神经网络

• 人工神经网络

o1

• 基本单元

– 神经元

• 结构

– 输入层

– 隐藏层 – 输出层

x1

x2

• 相邻层的神经元 彼此相连

• 同层的神经元 不直接相连

o2

W3

+1

Layer 4 (output) Layer 3

W2

+1

W1

Layer 2

x3

+1 Layer 1 (input)

自编码(Auto-Encoder)网络

• 一种特殊的神经网络

• 只有一个隐藏层

• 输出层与输入层 完全相同!

x' x1' x2' x3'

Layer 3 (output)

W1'

h

+1

Layer 2

W1

பைடு நூலகம்

x x1

x2

x3

+1 Layer 1 (input)

自编码在图像识别中的应用 • 手写体数字识别

栈式自编码(Stacked Auto-Encoder)

如何选择特征?

• 有没有不依赖于专家的方法? • 非监督的特征学习是否可行? • 答案

– 人工智能领域的深度学习技术

专家经验,

火热的深度学习技术 • 图像

• 自然语言处理 • 语音

深度学习技术的应用

• Gatys, L. A. (2015). A Neural Algorithm of Artistic Style. arXiv preprint arXiv:1508.06576.

……

图像 VS Payload数据

• 是否有相似之处?

TCP flow Payloads

474554206874……727665720020……732048545450……33a31353a323……

255 210 21 53 … 255 52 3 0 … 52 6 0 85 … … … ……

732048545450……33a31353a323……

Tamas Matt Wolff

内容提要

• 流量识别的传统方法 • 神经网络和机器学习 • 具体应用

– 协议分类 – 未知协议识别 – 特征的自动学习 – 应用程序识别

• 总结和展望

流量识别的传统方法(一)

• 将流量准确地映射到某种协议或应用

– 是网络安全的基础 – 对异常检测、安全管理作用重大

Training data association

Training data sampling

Training data transformation

Defeating Machine Learning: What Your Security Vendor is Not Telling You From False Positives to Actionable Analysis: Behavioral Intrusion Detection, Machine Learning, and the SOC The Applications of Deep Learning on Traffic Identification

• 基于预定义或特殊端口

– 标准HTTP端口:80 – 默认SSL端口:443 – 缺点:非标准端口或新定义的端口不适用

• 基于DPI和统计特征的流量识别

– 根据经验和规则确定的特征字/指纹/序列 – 缺点:既耗时又耗力

流量识别的传统方法(二)

• 基于行为特征和机器学习

– 优点:建模和识别过程自动化 – 难点:特征抽取和选择依赖于

115 32 72 84 84 80……51 163 19 83 163 35……

数值范围相同:[0,255] 256个数字!

协议流量图像

MySQL

SSH

Whois-DAS

BitTorrent

协议识别的实现过程

• 数据采集自公司内网 • 实验环境

– 框架1 - CPU集群: 2~10台服务器 – 框架2 - CPU + 4GPU – 训练时间 - 天->分钟

Internet-Scale File Analysis

Deep Learning on Disassembly

Speaker

Alex Pinto

Joshua Saxe

Alex Long

Rodrigo Branco Ajit Gaddam Bob Klein

Joseph Zadeh

Zhanyi Wang Zachary Hanif

深度学习 在流量识别中的应用

王占一 2015.9.30

Black Hat 2015参会议题

– The Applications of Deep Learning on Traffic Identification

Black Hat 2015

• 2015.08.01-08.06 • Las Vegas, NV