免杀定义及特征码定位原理

木马免杀基础知识

1.4 Section Table

PE Header 接下来的数组结构 Section Table (节表)。如果PE文件里有5个节,那么此 Section Table 结构数组内就有5个成员,每个成员包含对应节的属性、文件偏移量、虚拟偏移量等。图1中的节表有4个成员。

1.5 Sections

10.加壳(这个大家应该都会)

11.入口点加1(这个不说了,傻B都会哦)

12.垃圾代码清0(这个要一点汇编基础,能看懂哪些代码是没用的就行!)

13.这里省略!因为太多了~~

这些是比较普通的免杀方法,那么当然有很多变态免杀方法了。我们得先把这几种普通的免杀方法先掌握,在以后的教程中我会给大家公布一些我自己的免杀方法!

|--------------|

|PE Header |

|--------------|

|Section Table |

|--------------|

|Section 1 |

|--------------|

|Section 2 |

|--------------|

|Section ... |

常用免杀方法:

1.特征码定位

(主要是用CCL和MYCCL等工具定位出杀毒软件的特征码,然后对相应的特征码做适当的修改,从而实现免杀)优点:效果好。 缺点:费时间。

2.大小写替换(大小写转换)

3.指令顺序调换(把两个指令换个位子法不是很通用)

1.3 PE Header

紧接着 DOS Stub 的是 PE Header。它是一个 IMAGE_NT_HEADERS 结构。其中包含了很多PE文件被载入内存时需要用到的重要域。执行体在支持PE文件结构的操作系统中执行时,PE装载器将从 DOS MZ header 中找到 PE header 的起始偏移量。因而跳过了 DOS stub 直接定位到真正的文件头 PE header。

免杀技术详解

免杀技术详解减小字体增大字体逆流风注:本文是去年投给黑客X档案的,与那期的主题乐园内容重叠,故未被选上,我也不另投其他杂志,转贴请注明出处,保留版权。

一、加壳免杀壳按照性质不同可分为压缩壳和加密壳,使用压缩壳压缩过的软件体积会减小很多,我们常用的UPX、ASPACK、FSG就是压缩壳,加密壳是防止软件被破解而加的壳,常见的加密壳有tElock、幻影、ASProtect 等。

加壳免杀是我们常用的免杀方法,操作简单,但是免杀的时间不长,可能很快就被杀。

但是经过加花指令、修改特征码后再加壳,免杀效果就相当好了,所以我们还是有必要了解一下。

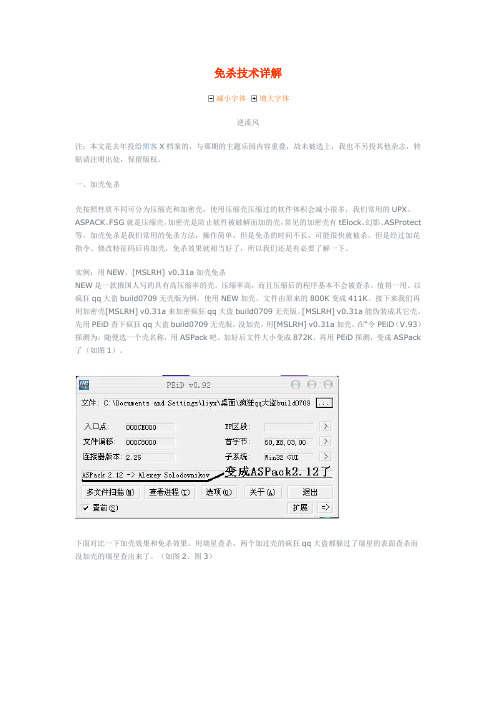

实例:用NEW、[MSLRH] v0.31a加壳免杀NEW是一款俄国人写的具有高压缩率的壳。

压缩率高,而且压缩后的程序基本不会被查杀,值得一用。

以疯狂qq大盗build0709无壳版为例,使用NEW加壳。

文件由原来的800K变成411K。

接下来我们再用加密壳[MSLRH] v0.31a来加密疯狂qq大盗build0709无壳版。

[MSLRH] v0.31a能伪装成其它壳。

先用PEiD查下疯狂qq大盗build0709无壳版,没加壳,用[MSLRH] v0.31a加壳,在“令PEiD(V.93)探测为:随便选一个壳名称,用ASPack吧。

加好后文件大小变成872K,再用PEiD探测,变成ASPack 了(如图1)。

下面对比一下加壳效果和免杀效果。

用瑞星查杀,两个加过壳的疯狂qq大盗都躲过了瑞星的表面查杀而没加壳的瑞星查出来了。

(如图2、图3)二、修改入口点免杀杀毒软件的杀毒引擎大多以文件的入口处来判断文件是否是病毒或木马。

我们通过修改文件的入口点能躲过大部分杀毒软件的查杀。

实例:将疯狂qq大盗build0709无壳版的入口点加1免杀修改入口点,我们使用的是Peditor。

首先,用Peditor打开将疯狂qq大盗build0709无壳版,看左上角文件性息中的入口点,疯狂qq大盗build0709无壳版的入口点是00063DC8,00063DC8+1=00063DC9,将入口点改为00063DC9,再点击“应用更改”,就OK了。

超全面的免杀技术经验总结

超全面的免杀技术经验总结免杀技术经验总结(感觉经典)学习免杀,首先你得学会汇编把,基础的指令要懂得一些,一般的指令修改必须会,一般的修改这里就不赘述了,接下来就是掌握一些常用的免杀技巧,这里总结一些第一:我们学习免杀的方向:只是为了保护自己的黑软的话!就不会学的那么累(没必去学汇编编程)有时候简单加下壳或者脱下壳就OK!如果是要挑战世界的杀毒软件的话,毕竟每个PC用户安装的杀软都不一样!想抓鸡拿服务器的朋友就要进修脱壳破解,高级汇编的内容了,这将决定你免杀技术的高低!第二:免杀的环境:做免杀,逃不了测试这个木马是不是修改成功!所以为了保护自己的系统,我建议学免杀要先学会使用虚拟机,很多人会说,为什么不用影子?影子系统虽然也是可以保护的,暂用资源又少,但是有些反弹型木马,我们运行后如果失败(即使成功)都需要重启来完成完全清除的工作!做过QQ盗号木马跟黑鹰远控软件免杀的朋友应该深有体会!第三:杀软的安装设置:个人建议安装卡巴,NOD32,小红伞,瑞星,金山!(当然配置好的电脑可以再加上江民,麦咖啡)!硬盘大的朋友建议全利用虚拟机安装杀软(方便以后重做系统,节省升级病毒库的时间)杀软的设置,可以说是很简单的!每安装完一个杀软,我们都要先在杀软设置里把监控跟自我保护的选项的钩去掉!然后升级病毒库!升级完后再关闭服务跟启动项(利用360安全卫士)这样安装其他的杀软就不会起冲突了!这里注意下!瑞星升级后会自己更改自己的服务为自动,所以瑞星建议最后装,最后升级,再关闭它的服务!这里我想大家肯定是关心杀软的序列号从哪来的吧!瑞星有体验版,金山有37天试用版,NOD32利用PPLOVE网络电视有180天试用!卡巴等洋货在百度上搜索均有可用的序列号!这个就是考验大家的细心了!呵呵!卡巴不建议装6.0.7.0的,人家都在央视打广告了,我们就装2009把!(虽然卡巴的启发比不上NOD32的,但是它的主动可是免杀爱好者的"粉丝")杀软的查杀特点:卡巴:主动+高启发扫描~~,效果相当厉害,卡巴的主动非常麻烦,SSDT也被封了,启发式也极难通过,还是要取决于木马本身的实力了,瑞星:国内木马的超级对手可以这么说!对国内的木马定位的特征是洋货的N倍(鸽子见证)主要查杀技术是内存查杀技术,但是对一些生僻的木马,内存病毒库里竟然没有,只要过了表面就可以过内存......主动主杀敏感字符串,不过2009的主动貌似改进了不少......广告卖的倒不错,但是只是针对流行木马!其他不常见木马并没有加大什么强度!NOD32:启发扫描的头领!主杀输入表函数,针对MYCCL定位器做过调整!定位建议用multiCCL这个来定位!不过这个大块头对生僻壳的侦壳能力不强!加些生僻壳把一些函数保护起来可以让它无用武之地!(这类壳主要是加密型,不建议用压缩型)金山:数据流查杀技术的代表!简单来说跟瑞星内存查杀技术有点一样!病毒库升级,查杀病毒速度都是超级快!但是杀毒能力比较上面的几款有点逊色!360与金山清理专家:行为查杀的代表,金山清理专家比360查杀力度还大!但是监控能力......实在不想说!不过360的5.0版加了木马云查杀,据说不是很好过(没试过~~~)以上可以说是所有集合杀软的特点:文件查杀,内存查杀,启发查杀,数据流查杀!行为查杀!主动防御!每个杀软都有自己的特点,一个人也不可能把全球杀软都安装起来研究,但是以上4个杀软跟一个辅助可以说全包括了病毒查杀特点!也不能说哪个不好,哪个很好!有些木马这个杀软杀不出来~~那个就可以杀出来!所以对于现在网上有些朋友对个别杀毒软件不重视,就会导致你所谓的"肉鸡"插翅难飞!嘻嘻!接下来就说说技巧方面的1.比如你定位一个特征码定位到了一个字符串上我们比如这个特征码定位到HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft \Windows\CurrentVersion\Run,遇到这个我想大家一定是修改大小写吧,但是有时候修改大小写还是被杀。

免杀入门

(1)表面查杀

(2)内存查杀

(3)行为查杀.

--------------------------------------------------------------------------------------------------------

1.加壳

2.改壳

3.加花

4.反调试

5.PE变形

6.加壳,改壳,加花,变形花,变异反调试

免杀常用工具

(1)LordPE

LordPE:是一款功能强大的pe文件分析、修改、脱壳软件。

(2)Restorator

Restorator:一个简单易用的中文化工具程式。完全采用档案总管介面的操作方式,支援拖曳档案至编辑视窗操作,可简易的将资源档案拖曳到介面内资料夹,内置编辑功能视窗,修改後可用拖曳方式取代原来资源後直接回存档案。支援编辑的资源类型包括有:功能表、对话框、字串、游标、图示、点阵图等。而且也可以先将资源汇出成RC、RES资源档。

壳:压缩壳,保护(加密)壳。

---------------------------------------------------------------------------------------------------------------------------

无特征码免杀的概念

免杀的常用名词

病毒特征码:就是从病毒体内不同位置提取的一系列字节,杀毒软件就是通过这些字节及位置信息来检验某个文件是否病毒。

PE头:就是windows中特有的可执行文件头.

函数:在数学意义上,一个函数表示每个输入值对应唯一输出值。

花指令:意思是程序中有一些指令,由设计者特别构思,希望使反汇编的时候出错,让破解者无法清楚正确地反汇编程序的征码免杀,源码免杀。

木马免杀原理详解

木马免杀原理详解首先来简单了解一下杀毒软件查杀病毒的原理,当前杀毒软件对病毒的查杀主要有特征代码法和行为监测法。

其中前一个比较方法古老,又分为文件查杀和内存查杀,杀毒软件公司拿到病毒的样本以后,定义一段病毒特征码到病毒库中,然后与扫描的文件比对,如果一致则认为是病毒,内存查杀则是载入内存后再比对,第二个比较新,它利用的原理是某些特定的病毒会有某些特定的行为,来监测病毒。

免杀常用的工具:Ollydbg 调试器简称OD,动态追踪工具peid 查壳工具PEditor PE文件头编辑工具CCL,伯乐,MYCCL 特征码定位器oc 地址转换器reloc 修改EP段地址工具zeroadd 加区工具Uedit32 十六进制编辑器免杀方法一.文件免杀1.加花2.修改文件特征码3.加壳4.修改加壳后的文件二.内存免杀修改特征码三.行为免杀加花加花是文件免杀的常用手段,加花原理就是通过添加花指令(一些垃圾指令,类似加1减1之类废话)让杀毒软件检测不到特征码。

加花可以分为加区加花和去头加花。

一般加花工具使用加区加花,当然也是可以手工加的,就是先用zeroadd添加一个区段,然后在新加区段里写入花指令,然后跳转到原入口;去头加花,是先NOP(汇编里的空操作)掉程序的入口几行,然后找到下方0000区,写入NOP掉的代码和一些花指令,再通过JMP(汇编里的无条件跳转)跳到原入口。

加花以后一些杀毒软件就认不出了,但有些比较强悍的杀毒,比如司机大叔(卡巴斯基)可能还是能查出来,这时就要定位特征码然后修改了,要修改首先必须知道特征码在哪里,所以需要先定位特征码,这是个难点,特别是复合特征码的定位。

特征码定位特征码定位主要有两种方法:第一直接替换法;第二二叉数法;直接替换法是最早开始出现的一种特征码定位方法,按一定的字节数逐个替换原代码并保存,比如木马总共100字节,可以先把0-10个字节用0替换,保存,然后用杀毒软件扫描,不被查杀说明特征码已经被覆盖掉了,如果还被查杀则替换10-20字节,再保存,扫描……直到找出特征码。

免杀

不 足:只能针对一个杀毒软件进行免杀,无法针对多个杀毒软件进行作业,免杀文件的存活期短。另外,此方法也非常耗费时间。

成 功 率:理论上100%,主要看你的经验与编程、汇编的底子。不过其实只要有足够的经验与方法,成功率就异常可观了!

四、移动PE短位置

优 点:可以防范未来将要出现的特征码,并且同时可以体验DIY的乐趣,顺便打造自己的“专用木马”。

不 足:无法进行有效的免杀,效果不明显。

成 功 率:几乎100%,只要不改错地方,一般更改后的程序完全可以正常运行。

二、尽量多的更改输入表函数

操作时注意:将输入表函数移动到新位置时,函数名的第一个字母最好在本行开头,另外注意地址的填写规律,不要弄错。

五、更改文件头

操作时注意:删除部分信息时文件结构的变化。

优 点:比较节省时间,免杀效果也很明显,是免杀中的有效方法之一。

不 足:免杀时间不长。

成 功 率:大约80%左右。

我就是改改入口点.跳转下就可以了.效果还好.最简单的办法.

202.196.208.000 202.196.223.255 河南省 新乡市(新乡医学院)

免杀的操作顺序:

1.主动查找可能存在的特征码

2.用CCL等查找特征码,并将其更改

3.尽可能多的更改输入表函数

4.更改文件头

5.Vmportect区段加密

6.移动PE段的位置

7.加壳压缩

免杀分析:

一、主动查找可能的特征码

操作时注意:有关注册表、文件路径的信息最好只用大小写替换的方法,不要改成其他内容,那样容易出错。

优 点:可以防范未来将要出现的特征码,给特征码的定位带来干扰。

教你如何将你的木马躲过杀毒软件的查杀(制作免杀木马教程)

由于黑客网站公布的花指令过不了一段时间就会被杀软辨认出来,所以需要你自己去搜集一些不常用的花指令,另外目前还有几款软件可以自动帮你加花,方便一些不熟悉的朋友,例如花指令添加器等。

五.常见花指令代码

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

PUSH EDI

POP EAX

POP EAX

POP EAX

ADD ESP,68

POP EAX

MOV DWORD PTR FS:[0],EAX

POP EAX

POP EAX

POP EAX

POP EAX

MOV EBP,EAX

JMP 原入口

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

3选中设置中的 手动参数,,,,,选择替换方式 选中,,,总共生成规定个数的文件,,,生成个数为1000

免杀的原理大全

免杀的原理大全一、工具mycll:特征码定位PEID:查壳工具PEditor:入口点修改工具加花c32asmollybgoc:文件地址到内存地址的换算resscope:资源编辑zeroadd:加区段的木马采衣:加花maskpe,vmprotect:加密upx,aspack北斗壳:压缩免疫007:免疫器二、效果分析1、加密:vmprotectv1.21和MASKPE2.0(对瑞星有特效),比较容易过瑞星表面,不能过卡巴压缩:北斗,UPX:主要是减少体积加花:对卡巴有特效,通用性比较好2、北斗+VMpro,但是北斗+maskpe出错!无壳木马可以先加花3、无壳木马直接用maskPE22.0可过瑞星表面但是过不了卡巴。

4、无壳木马加一道花指令后再用VMPRO1.21加密可直接过卡巴但是可能无法过瑞星表面5、经过免杀处理,过几种杀毒软件,加压缩壳后仍免杀过他们,但是北斗除外,棉纱处理国卡巴的木马北斗后可能被卡巴杀6、测试操作1)手工加花+掘北压缩,鸽子先脱壳,在用OD在零区域添加指令(根据字节编写):先找原入口点,零区域,记录其地址(新入口点),指令push eax pop eax add esp 1 inc esp push 004A1E48 retn保存。

用PE修改入口点。

能过卡巴,过不了瑞星。

用掘北(对瑞星表面有特效)2)工具加花(花蝴蝶三号)+VMPRO+UPX。

**器三、手工加花方法1、直接:OD,记录入口点;找零区域,复制地址(新入口);写指令:push 0 nop add esp 2inc esp inc esp push exp pop esp push原入口点retn改入口点(新)(lordpe);可以把这段代码保存为二进制以后方便用。

2、去头:复制头,并去掉,填加到空白区域(新地址);再填加花指令。

3、加区:zeroadd加区段,大小一般100左右;OD打开文件,用ALT+M打开内存景象,复制区段入口地址和原程序入口,到区段加花,程序入口地址不变;lordpe 修改入口为区段的入口。

木马免杀全攻略和特征码替换大全

木马免杀全攻略和特征码替换简而告之……1.杀毒原理通常,一个病毒防御工作者拿到一个截获或上报上来的病毒时,先是分析这个病毒文件执行后的动作,所谓“动作”,就是指病毒文件执行后会做哪些操作。

例如会生成什么新文件、怎样更改注册表、怎样注册服务、打开什么端口等等。

搞明白这些后,下一步一般会研究这个病毒的文件结构,然后找出与众不同的地方,将其定义为特征码。

而这个特征码定义的高明与否,就要看他定义的位置是否刁钻,例如他如果定义的是病毒文件更改注册表键值那部分代码的话,这显然不会太难!因为只要病毒文件更改键值,99%的情况下这个文件里一定存在被更改键值的字符串,所以找到这段字符串的位置就可以定义特征码了。

但是针对这种特征码做免杀是非常容易的,只需找到相应的位置,并更改字母的大小写即可。

而如果从文件头找出一段特征码就是非常不容易的事情了……除此之外,所定义的特征码还有一个分支,即内存特征码。

所谓内存特征码就是指木马文件运行后释放到内存时所存在的特征,它的原理大体与上面介绍的文件特征码一样。

当特征码定义出来之后,就会被提交到另外的一个部门,然后进入病毒定义库,当用户更新后,以后杀毒软件在碰到符合要求的文件时就会将其毫不忧郁的杀掉!也就是说,杀毒软件只认特征码,不认文件。

由此可见,病毒防御工作者寻找特征码的方式也不过如此,但这只是定义病毒文件特征码的工作,别的例如修复被感染文件等技术步骤和本文无关,在这也就不介绍了,有兴趣的朋友可以自己研究一下。

2.免杀分类免杀的方法有很多,无奈没见哪为朋友综合系统的介绍,也苦了小菜们求学无门,只好掏银子找“师傅”,所以我就自告奋勇站出来一次,不足之处还请各位高手多多包涵……我个人总结的免杀方法总共分两类,即主动免杀与被动免杀。

一、主动免杀1.修改字符特征:主动查找可能的特征码,包括木马文件修改注册表、生成新文件的名称与路径、注入的进程名等动作,也包括运行过程中可能出现或一定会出现的字符等文件特征。

任务2 木马免杀

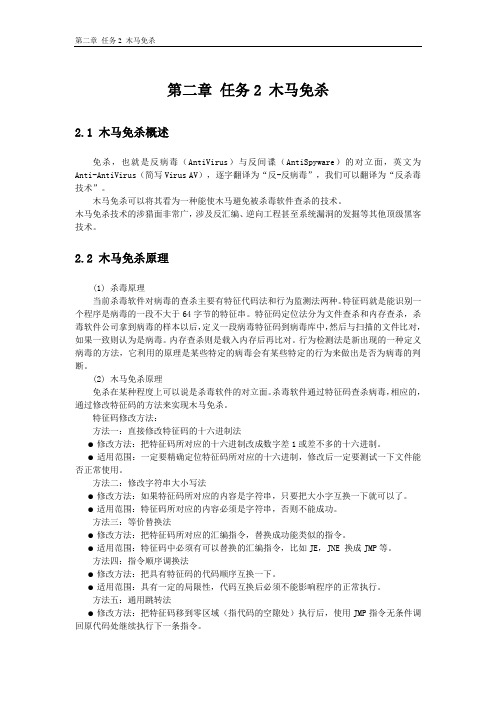

第二章任务2 木马免杀2.1 木马免杀概述免杀,也就是反病毒(AntiVirus)与反间谍(AntiSpyware)的对立面,英文为Anti-AntiVirus(简写Virus AV),逐字翻译为“反-反病毒”,我们可以翻译为“反杀毒技术”。

木马免杀可以将其看为一种能使木马避免被杀毒软件查杀的技术。

木马免杀技术的涉猎面非常广,涉及反汇编、逆向工程甚至系统漏洞的发掘等其他顶级黑客技术。

2.2 木马免杀原理(1) 杀毒原理当前杀毒软件对病毒的查杀主要有特征代码法和行为监测法两种。

特征码就是能识别一个程序是病毒的一段不大于64字节的特征串。

特征码定位法分为文件查杀和内存查杀,杀毒软件公司拿到病毒的样本以后,定义一段病毒特征码到病毒库中,然后与扫描的文件比对,如果一致则认为是病毒。

内存查杀则是载入内存后再比对。

行为检测法是新出现的一种定义病毒的方法,它利用的原理是某些特定的病毒会有某些特定的行为来做出是否为病毒的判断。

(2) 木马免杀原理免杀在某种程度上可以说是杀毒软件的对立面。

杀毒软件通过特征码查杀病毒,相应的,通过修改特征码的方法来实现木马免杀。

特征码修改方法:方法一:直接修改特征码的十六进制法●修改方法:把特征码所对应的十六进制改成数字差1或差不多的十六进制。

●适用范围:一定要精确定位特征码所对应的十六进制,修改后一定要测试一下文件能否正常使用。

方法二:修改字符串大小写法●修改方法:如果特征码所对应的内容是字符串,只要把大小字互换一下就可以了。

●适用范围:特征码所对应的内容必须是字符串,否则不能成功。

方法三:等价替换法●修改方法:把特征码所对应的汇编指令,替换成功能类似的指令。

●适用范围:特征码中必须有可以替换的汇编指令,比如JE,JNE 换成JMP等。

方法四:指令顺序调换法●修改方法:把具有特征码的代码顺序互换一下。

●适用范围:具有一定的局限性,代码互换后必须不能影响程序的正常执行。

方法五:通用跳转法●修改方法:把特征码移到零区域(指代码的空隙处)执行后,使用JMP指令无条件调回原代码处继续执行下一条指令。

修改特征码

2.适用范围:特征码所对应的内容必需是字符串,否则不能成功.

方法三:等价替换法

1.修改方法:把特征码所对应的汇编指令命令中替换成功能类拟的指令.

2.适用范围:特征码中必需有可以替换的汇编指令.比如JN,JNE 换成JMP等.

方法1>直接修改特征码的十六进制法

方法2>修改字符串大小写法

方法3>等价替换法

方法4>指令顺序调换法

方法5>通用跳转法

方法6>利用免疫工具阻止内存查杀

四.特征码的定位与原理

1.特征码的查找方法:文件中的特征码被我们填入的数据(比如0)替换了,那杀毒软

件就不会报警,以此确定特征码的位置

2.特征码定位器的工作原理:原文件中部分字节替换为0,然后生成新文件,再根据杀

毒软件来检测这些文件的结果判断特征码的位置

五.认识特征码定位与修改的工具

是通用的。所以就对目前流行的特征码修改方法作个总节。

方法一:直接修改特征码的十六进制法

1.修改方法:把特征码所对应的十六进制改成数字差1或差不多的十六进制.

2.适用范围:一定要精确定位特征码所对应的十六进制,修改后一定要测试一下能

否正常使用.

方法二序是一个病毒的一段不大于64字节的特征串.

2.为了减少误报率,一般杀毒软件会提取多段特征串,这时,我们往往改一处就可达到

免杀效果,当然有些杀毒软件要同时改几处才能免杀.(这些方法以后详细介绍)

3.下面用一个示意图来具体来了解一下特征码的具体概念

一.关于免杀的来源

为了让我们的木马在各种杀毒软件的威胁下活的更久.

分享下木马免杀的个人经验-电脑资料

分享下木马免杀的个人经验-电脑资料PE类:EXE. dll1.脱壳解密脱壳在木马免杀中由为重要!,。

所以希望大家好好学习脱壳脱壳的好坏直接影响到木马免杀效果(如果不完全脱壳,在<定位内存特征码>可能会使定位中没发现特征码但是运行中又发现木马。

)2.定位特征码一般从大范围定位后逐渐缩小范围(字节型)(个数型)一般从生成100个数的大致定位特征码后转入字节型定位。

单一文件特征码定位:CLL MYCLL multiCCL复合文件特征码定位:MYCLL multiCCL内存特征码定位:OD(一半一半定位) MYCLL multiCCL [一般都要确定你的文件是否完美完全脱壳后在进行文件特征码定位]3.特征码修改简单的等效代码转换如下:(不过有时改后也损坏文件所以看情况)push 变popje 变jnzadd 变 subadd ecx,2 可以改为sub ecx,-2加ecx内存器+2 减ecx内存器-2 - -2得=2上面的等效代码用不了还是乖乖用,JMP跳转法把特征码转移4.附加数据加密算法变形这个方法已经被pcshare冰雨发布了,就是pcshare附加数据的配置信息是xor 加密的。

被杀毒定义了所以我们只要改算法 xor 值变一下就可以了!5.RAR自解压(加密)说白就是捆绑而已呵呵,不过去除右键对部分杀毒有效无法分离出木马!可以躲避查杀而且可变性比较强所以还有用武之地!*******************************************************网页木马类: JS html htm asp 等1.拆分变量,电脑资料《分享下木马免杀的个人经验》(https://www.)。

用&连接符号,拆分变量2.加入垃圾代码。

和PE免杀花指令差不多,一些无用的垃圾变量或者空格一些特殊字符或者GIF98 类似的文件头来做“花指令”呵呵!3.等值代码修改把html全部改htm 效果一样4.代码添零在记事本中加入空格,然后用16进制的编辑器(Uedit32)打开把空格对应(20)替换成(00)即可该方法运用广泛。

免杀技术

源码配和无特征免杀

课程目录

免杀技术概述 免杀技术方法 总结

总结

通过我们以上的课程会学习到基础的免杀,但是随着杀毒软件的更新 我们会遇到更多新的技术挑战,免杀是分析各种恶意软件和各种安全 威胁的一种指导方法,我们在学习免杀技术的同时,还要从防御多角 度揭制免杀技术的具体方法策略,除了杀毒软件的主动防御以外。还 有云上传查杀,就算我们的木马过了杀毒软件,你会发现还有域名拦 截,是以主动拦截可疑上线方式的主动防御,还有网盾等等,那么我 们需要更多的学习和了解加密和主动行为技术,更好的学习免杀。

免杀技术

课程简介

本课程主要讲解了免杀技术的几种方法和常见使用手段,以及远程控 制软件和免杀结合在一起的概念,理解并学习免杀技术。

课程目录

免杀技术概述 免杀技术方法 总结

免杀技术概述

免杀的定义 免杀,也就是反病毒(AntiVirus)与反间谍(AntiSpyware)的对立面, 英文为Anti-AntiVirus(简写Virus AV),逐字翻译为“反-反病毒”,翻译 为“反杀毒技术”。

免杀技术方法

修改特征码的常见技巧 等价替换法

当你定位出了杀毒软件的特征码的时候,你就要学会去修改,今天我们 来简单的说一下如何修改特征码的等价替换免杀方式,列如test eax,eax我 们就可以改成and eax,eax、sub eax,1 我们可以改成add eax,-1。 跳转法有很多比如杀在了一段代码上,我们可以把那段代码填充,然后 在OD里面再找一段空白的地方,把原来的那么短代码填充并且使用jmp指 令跳转到那段空白的地方,把杀毒杀的那段代码复制到空白处,在最下 面在用jmp、call等指令都可以再跳转回去就可以了。 当定位出特征码后直接在C32下右键然后填充00即可

特征码原理

特征码原理特征码原理是指在计算机科学和信息安全领域中,用于识别和验证数据的一种重要技术原理。

特征码是一种对数据特征进行提取和表示的方法,通过对数据进行特征码的提取和比对,可以实现数据的识别、验证和匹配。

特征码原理在信息安全、数据检索、图像处理、语音识别等领域都有广泛的应用,是计算机科学中的重要基础技术之一。

特征码的提取是特征码原理的核心。

在计算机科学中,特征码是对数据特征进行提取和表示的一种方法,它可以是数据的某种统计特征、结构特征、频域特征、空域特征等。

通过对数据进行特征码的提取,可以将数据转化为一种具有区分性和可比性的表示形式,从而实现数据的识别和匹配。

特征码的提取过程通常包括特征选择、特征提取和特征表示等步骤。

特征选择是指从原始数据中选择具有代表性和区分性的特征进行提取,可以通过领域知识、统计分析、机器学习等方法进行。

特征提取是指对选定的特征进行数学变换和处理,将其转化为具有区分性和可比性的特征码。

特征表示是指将提取得到的特征码表示为计算机能够处理和比对的数据形式,通常是向量、矩阵等形式。

特征码的比对是特征码原理的关键应用。

通过对数据的特征码进行比对,可以实现数据的识别、验证和匹配。

在信息安全领域中,特征码比对常用于文件完整性校验、恶意代码检测、身份认证等场景。

在数据检索和图像处理领域中,特征码比对常用于相似度匹配、内容识别、目标跟踪等应用。

特征码原理的优势在于其对数据的抽象和表示能力。

通过特征码的提取和比对,可以实现对数据的高效识别和匹配,具有较强的鲁棒性和扩展性。

特征码原理在信息安全、数据检索、图像处理、语音识别等领域都有广泛的应用,是推动计算机科学和信息技术发展的重要技术之一。

总之,特征码原理是计算机科学和信息安全领域中的重要技术原理,通过对数据特征进行提取和比对,实现了数据的识别、验证和匹配。

特征码原理具有较强的鲁棒性和扩展性,在信息安全、数据检索、图像处理、语音识别等领域都有广泛的应用前景。

免杀特训班课程

免杀特训班课程主讲:浩天第三课(文件特征代码定位)上节课我们学习了修改木马的壳程序免杀,这节课我们讲木马的文件特征代码定位技术。

要修改病毒的文件特征代码,我们必须先做文件特征代码定位,如果不定位我们就不知道特征代码是什么也就无法改!一、用CCL 做文件特征代码定位今天我精选了一匹好马,来演示教学:pcshare2.0 。

之所以选用它是因为它没有木马的特性,我也常常用它作为机房的远程管理软件,不伤系统的。

先来配置一个服务端吧,然后用CCL 帮我我们查找pcshare2.0 的瑞星文件特征代码。

现在打开CCL。

点击设置→手动参数。

大家注意:总共生成文件规定个数的文件和生成文件个数是相关的。

反过来说也就是当你选择总共生成文件规定个数的文件的时候,下面的生成文件个数才是有效的。

而每次替换规定字节大小和替换大小又是向关的。

我们在做文件特征代码定位的时候最好选择每次替换规定字节大小,而替换的大小选择32 就可以了,如果你想定位更精确点选择16 也可以。

再在总体设置里面设置一下路径,然后选择我们要定位文件特征代码的木马。

点击文件→特征代码检测→文件特征代码→要定位文件特征代码的木马,CCL 会帮我计算需要的空间,如果空间足够直接点运行就了。

CCL 会先计算我们木马的大小,然后把它按我们开始设置的字节数,把木马平均分成若干份。

生成木马的数量= 木马的大小÷每次替换大小这样我们就很所以明白CCL 的工作原理了,CCL 把木马按照我们设置的字节数,把木马用0000 来替换,替换后保存,然后再替换再保存。

如果特征代码被替换后不杀了,那么这一段中就含有木马的特征代码。

原理明白了,我们来定位。

用瑞星来查杀我们刚刚设置的生成替换后木马的文件夹。

瑞星设置查到病毒后删除。

这样留下的就是不含病毒特征代码的,留下的事情交给CCL。

在CCL 上点操作→结果定位→选择我们刚刚设置的生成替换后木马的文件夹,这个时候我们就可以看到含木马特征代码的段了。

特征码原理

特征码原理

特征码原理是一种用于唯一标识物体或实体的编码方式。

它基于对物体或实体的特征进行提取和编码,以此生成一串数字、字母或符号的代码。

特征码原理的基本思想是通过对物体或实体的特征进行量化和描述,将这些特征映射为一串编码,不同的物体或实体具有不同的特征码。

特征码原理的工作过程一般包括以下几个步骤:

1. 特征提取:对于需要编码的物体或实体,首先要提取出其具有代表性的特征。

这些特征可以是形状、颜色、纹理、尺寸等方面的描述。

2. 特征量化:将提取出的特征进行量化,转化为计算机可以处理的数字化数据。

例如,可以将颜色转化为RGB值,将形状特征转化为轮廓点的坐标等。

3. 特征编码:将量化后的特征进行编码,生成特征码。

编码的方式可以是将特征转化为一串数字、字母或符号的代码,也可以是将特征映射为一个二进制序列。

4. 特征匹配:通过比较不同物体或实体的特征码,可以进行特征匹配,判断它们是否相似或完全相同。

匹配的方式可以是计算特征码之间的距离或相似度,以及应用相关的算法或模型进行判断。

特征码原理的应用非常广泛。

例如,在物体识别、图像检索、

指纹识别、声纹识别等领域都可以应用特征码原理。

通过对物体或实体的特征进行编码,可以有效地区分和识别它们,提高系统的准确性和鲁棒性。

同时,特征码原理也可以用于数据的加密和安全保护,保证数据的唯一性和可追溯性。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

免杀技术大揭密一.关于免杀的来源为了让我们的木马在各种杀毒软件的威胁下活的更久.二.什么叫免杀和查杀可分为二类:1.文件免杀和查杀:不运行程序用杀毒软件进行对该程序的扫描,所得结果。

2.内存的免杀和查杀:判断的方法1>运行后,用杀毒软件的内存查杀功能.2>用OD载入,用杀毒软件的内存查杀功能.三.什么叫特征码1.含意:能识别一个程序是一个病毒的一段不大于64字节的特征串.2.为了减少误报率,一般杀毒软件会提取多段特征串,这时,我们往往改一处就可达到免杀效果,当然有些杀毒软件要同时改几处才能免杀.(这些方法以后详细介绍)3.下面用一个示意图来具体来了解一下特征码的具体概念四.特征码的定位与原理1.特征码的查找方法:文件中的特征码被我们填入的数据(比如0)替换了,那杀毒软件就不会报警,以此确定特征码的位置2.特征码定位器的工作原理:原文件中部分字节替换为0,然后生成新文件,再根据杀毒软件来检测这些文件的结果判断特征码的位置五.认识特征码定位与修改的工具L(特征码定位器)2.OOydbg (特征码的修改)3.OC用于计算从文件地址到内存地址的小工具.4.UltaEdit-32(十六进制编辑器,用于特征码的手工准确定位或修改)六.特征码修改方法特征码修改包括文件特征码修改和内存特征码修改,因为这二种特征码的修改方法是通用的。

所以就对目前流行的特征码修改方法作个总节。

方法一:直接修改特征码的十六进制法1.修改方法:把特征码所对应的十六进制改成数字差1或差不多的十六进制.2.适用范围:一定要精确定位特征码所对应的十六进制,修改后一定要测试一下能否正常使用.方法二:修改字符串大小写法1.修改方法:把特征码所对应的内容是字符串的,只要把大小字互换一下就可以了.2.适用范围:特征码所对应的内容必需是字符串,否则不能成功.方法三:等价替换法1.修改方法:把特征码所对应的汇编指令命令中替换成功能类拟的指令.2.适用范围:特征码中必需有可以替换的汇编指令.比如JN,JNE 换成JMP等.如果和我一样对汇编不懂的可以去查查8080汇编手册.方法四:指令顺序调换法1.修改方法:把具有特征码的代码顺序互换一下.2.适用范围:具有一定的局限性,代码互换后要不能影响程序的正常执行方法五:通用跳转法1.修改方法:把特征码移到零区域(指代码的空隙处),然后一个JMP又跳回来执行.2.适用范围:没有什么条件,是通用的改法,强烈建议大家要掌握这种改法.七.木马免杀的综合修改方法文件免杀方法:1.加冷门壳2.加花指令3.改程序入口点4.改木马文件特征码的5种常用方法5.还有其它的几种免杀修改技巧内存免杀方法:修改内存特征码:方法1>直接修改特征码的十六进制法方法2>修改字符串大小写法方法3>等价替换法方法4>指令顺序调换法方法5>通用跳转法木马的免杀[学用CLL定位文件和内存特怔码]1.首先我们来看下什么叫文件特征码.一般我们可以这样认为,一个木马程序在不运行的情况下,用杀毒软件查杀,若报警为病毒,说明存在该查毒软件的文件特征码的。

2.特征码的二种定位方法.手动定位和自动定位3.文件特征码的定位技巧.通常用手动确定大范围,用自动精确定位小范围.下面分别用瑞星和卡巴为例,实例演示并结合手动定位和自动定位二种方法来准确定位文件特征码。

要定位的对像以下载者为例。

用卡巴来定位文件特征码⑴.手动定位:1 打开CLL2 选择设置中的总体参数,,,,,选中文件特征码手动定位,,,,以及路径3选中设置中的手动参数,,,,,选择替换方式选中,,,总共生成规定个数的文件,,,生成个数为10004选择文件中的特征码检测,,文件特征码检测,,,打开程序(要定位特证码的程序)5在弹出的PE窗口中直接点确定,之后弹出的窗口在点确定6然后等CLL生成完毕之后用杀毒软件进行查杀7在CLL中选操作,结果定位,选中刚刚用来存放检测结果的文件夹8在CLL中选文件免杀之加花指令法一.花指令相关知识:其实是一段垃圾代码,和一些乱跳转,但并不影响程序的正常运行。

加了花指令后,使一些杀毒软件无法正确识别木马程序,从而达到免杀的效果。

二.加花指令使木马免杀制作过程详解:第一步:配置一个不加壳的木马程序。

第二步:用OD载入这个木马程序,同时记下入口点的内存地址。

第三步:向下拉滚动条,找到零区域(也就是可以插入代码的都是0的空白地方)。

并记下零区域的起始内存地址。

第四步:从这个零区域的起始地址开始一句一句的写入我们准备好的花指令代码。

第五步:花指令写完后,在花指令的结束位置加一句:JMP刚才OD载入时的入口点内存地址。

第六步:保存修改结果后,最后用PEditor这款工具打开这个改过后的木马程序。

在入口点处把原来的入口地址改成刚才记下的零区域的起始内存地址,并按应用更改。

使更改生效。

三.加花指令免杀技术总节:1.优点:通用性非常不错,一般一个木马程序加入花指令后,就可以躲大部分的杀毒软件,不像改特征码,只能躲过某一种杀毒软件。

2.缺点:这种方法还是不能过具有内存查杀的杀毒软件,比如瑞星内存查杀等。

3.以后将加花指令与改入口点,加壳,改特征码这几种方法结合起来混合使用效果将非常不错。

四.加花指令免杀要点:由于黑客网站公布的花指令过不了一段时间就会被杀软辨认出来,所以需要你自己去搜集一些不常用的花指令,另外目前还有几款软件可以自动帮你加花,方便一些不熟悉的朋友,例如花指令添加器等。

五.常见花指令代码>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>1。

VC++ 5.0PUSH EBPMOV EBP,ESPPUSH -1push 515448PUSH 6021A8MOV EAX,DWORD PTR FS:[0]PUSH EAXMOV DWORD PTR FS:[0],ESPADD ESP,-6CPUSH EBXPUSH ESIPUSH EDIjmp 跳转到程序原来的入口点>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>> 2。

c ++push ebpmov ebp,esppush -1push 111111push 222222mov eax,fs:[0]push eaxmov fs:[0],esppop eaxmov fs:[0],eaxpop eaxpop eaxpop eaxpop eaxmov ebp,eaxjmp 跳转到程序原来的入口点>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>> 3。

跳转somewhere:nop /"胡乱"跳转的开始...jmp 下一个jmp的地址/在附近随意跳jmp ... /...jmp 原入口的地址/跳到原始oep--------------------------------------------------新入口: push ebpmov ebp,espinc ecxpush edxnopdec ecxpop ebpinc ecxloop somewhere /跳转到上面那段代码地址去!>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>> 4。

Microsoft Visual C++ 6.0push ebpmov ebp,espPUSH -1PUSH 0PUSH 0MOV EAX,DWORD PTR FS:[0]PUSH EAXMOV DWORD PTR FS:[0],ESPSUB ESP,68PUSH EBXPUSH ESIPUSH EDIPOP EAXPOP EAXPOP EAXADD ESP,68POP EAXMOV DWORD PTR FS:[0],EAXPOP EAXPOP EAXPOP EAXPOP EAXMOV EBP,EAXJMP 原入口>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>> 5。

在mov ebp,eax后面加上PUSH EAXPOP EAX >>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>> 6.push ebpmov ebp,espadd esp,-0Cadd esp,0Cmov eax,403D7Dretn >>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>> push ebpmov ebp,esppush -1push 00411222push 00411544mov eax,dword ptr fs:[0]push eaxmov dword ptr fs:[0],espadd esp,-6Cpush ebxpush esipush ediadd byte ptr ds:[eax],aljo 入口jno 入口call 下一地址>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>7.push ebpnopnopmov ebp,espinc ecxnoppush edxnopnoppop edxnoppop ebpinc ecxloop 任意地址nopnop———————————————nopnopjmp 下一个jmp的地址/在附近随意跳nopjmp 下一个jmp的地址/在附近随意跳nopjmp 下一个jmp的地址/在附近随意跳jmp 入口文件免杀之加壳与改入口点法一.壳的相关知识:1.壳的分类:压缩壳和加密壳2.壳的作用:保护和文件免杀二.加壳免杀的几个弱点1.不能躲过像瑞星这类具有内存查杀功能的杀毒软件。