计算机科学导论第1次作业

北语 18秋《计算机科学导论》作业1234

18秋《计算机科学导论》作业_1一、单选题( 每题4分, 共20道小题, 总分值80分)1.在所有语言中使用的32位码表示系统称为()。

A. ANSIB. UnicodeC. EBCDICD. 扩展ASCII码答案:B作业代做QQ:805009261 成绩保证95分以上,基本满分!2.一元运算符()将一个输入取反。

A. ANDB. ORC. NOTD. XOR答案:C3.用硬盘空间做内存来弥补计算机RAM空间的缺乏的技术被称为()。

A. 分区调度B. 分页调度C. 请求分段调度D. 虚拟内存答案:D4.在()数字表示法中,如果最左边一位为0,其表示的十进制数是非负的。

A. 二进制补码B. 浮点C. 余码系统D. 答案A和B答案:D5.一个有5根线的控制单元可以定义()种运算。

A. 5B. 10C. 16D. 32答案:D6.超文本传输协议()是互联网上应用最为广泛的一种网络协议。

A. HTTPB. FTPC. HTMLD. XLS7.关系数据库管理系统中的关系的每一列称为()。

A. 名称B. 属性C. 元组D. 值8.Adobe Premiere隶属于()。

A. 音频处理软件B. 图像处理软件C. 动画制作软件D. 视频编辑软件9.在SQL语言中,实现删除表内记录的语句为()。

A. DELETEB. UPDATEC. DROPD. ALTER10.CPU的性能指标由多方面来衡量,下列与CPU性能指标无关的是()。

A. 主频B. 地址总线宽度C. 数据保密性D. 工作电压11.二进制数10101011用十进制表示是()。

A. 169B. 170C. 171D. 17212.()是可以存放临时数据的独立存储单元。

A. ALUB. 寄存器C. 控制单元D. 磁带驱动器13.微处理器CPU包括()。

A. 运算器、控制器和存储器B. 寄存器、控制器和存储器C. 运算器、寄存器和控制器D. 控制器、存储器和输入设备14.用OR运算符计算位模式10011011和00101110的结果为?()A. 10111111B. 10110101C. 00001010D. 0100000115.二进制数字系统中的底是()。

计算机科学导论习题答案

以下答案为班团委查阅多方资料做的,仅供参考。

09通软班团委第一章绪论1. 和计算机相关的问题.2. 冯.诺依曼模型.3. 第一点:尽管这个模型能够体现现代计算机的功能,但是它的定义太广泛.第二点:而且,并没有清楚地说明基于这个模型的机器能够完成的操作类型和数量.4. 输入数据和程序.5. 存储器,算术逻辑单元,控制单元和输入/输出单元.6. 存储器是用来存储的区域,在计算机处理过程中用来存储数据和程序.7. 算术逻辑单元是进行计算和逻辑判断的地方.8. 控制单元是用来对存储器,算术逻辑单元,输入/输出单元等子系统的操作进行控制的单元.9. 输入子系统负责从计算机外部接受输入数据和程序;输出子系统负责将计算机的处理结果输出到计算机外部.10. 早期的计算机的存储器存储数据.而完成某一任务的程序是通过操作一系列的开关或改变配线系统来实现的.而基于冯.诺依曼模型的计算机的存储器主要用来存储程序及其相应的数据.11.编程在早期的计算机中体现为对系列开关的开闭和配线系统的改变.而冯.诺依曼模型通过详细的第一计算机可以使用的不同指令集,从而使编程变得相对简单.程序员通过组合这些不同的指令来创建任意数量的程序.从而改变了编程的概念.12. B13. C14. A15. B16. D17. C18. D19. C20. A21. D22. A23. C24. D25. D26. D第二章略第三章数的表示1. 将十进制转换成二进制,则反复采用底数除法.将要转换的数反复除2,所得余数做为从右往左的数.直到除数为1,作为最左端的数.2. 将所给的二进制的数每个二进制数字分别乘以它的权值,最后将每个二进制位乘以权值后的结果相加即得到相应的十进制数.3. 第N位是2的N-1次幂.4. 第N位是10的N-1次幂.5. 符号加绝对值格式,二进制反码格式和二进制补码格式.6. 计算机定义一个最大的无符号整数的常量,这样,计算机所能存储的无符号整数就介于0到该常量之间.也就定义了一个存值范围.7. 位数分配是指用以表示整数的二进制位数.8. 因为8位的存储单元中,范围最大的无符号整数类型的范围是0~255,256超出其存储范围,在计算机中不能存储.9. 计数和寻址.10. 溢出.11. 一样.12. 符号加绝对值:在N位的存储单元中,将该负数忽略其负号,然后转换成N-1位的二进制数,不足位数左边补0.最后在最左边加1.二进制反码:在N位的存储单元中,将该负数忽略其负号,然后转换成N位的二进制数,不足位数左边补0.最后,将其每一位换成它的反码形式.(0->1,1->0).二进制补码: 在N位的存储单元中,将该负数忽略其负号,然后转换成N位的二进制数,不足位数左边补0.最后,将最右边的所有0和首次出现的1保持不变,其余位取反.13. 0在符号加绝对值中的形式有N个0,表+0;最左边为1其右边带上N-1个0,表-0.在二进制反码中的形式有N个0,表+0;N个1,表-0.在二进制补码中的形式有N个0.14. 符号加绝对值可以表示的数的范围:-(2^(N-1)-1) ~ (2^(N-1)-1).二进制反码可以表示的数的范围: -(2^(N-1)-1) ~ (2^(N-1)-1).二进制补码可以表示的数的范围: -2^(N-1) ~ (2^(N-1)-1).15. 最左边一位在符号加绝对值中表示数的正负性.在二进制反码中表示数的正负性.在二进制补码中表示数的正负性.16.~19.*20. C21. A22. D23. D24. B25. C26. D27. D28. C29. D30. D31. C32. B33. D34. ~46*47.例子: 23. 23/2=11…1, 11/2=5…1, 5/2=2…1, 2/2=1…0, 剩1. 即:10111,所以其八位无符号整数即为00010111.48.例子: 41. 41/2=20…1, 20/2=10…0, 10/2=5…0, 5/2=2…1, 2/2=1…0, 剩1.即:101001,所以其16位无符号整数为0000000000101001.49. 例子:-101, 去其负号. 101/2=50…1, 50/2=25…0, 25/2=12…1, 12/2=6…0,6/2=3…0, 3/2=1…1, 剩1. 即:1100101. 其8位符号加绝对值即补足7位,再在最左边加1表负数. 即:11100101.50. 同上.51. 例子:-110, 去其负号, 110/2=55…0, 55/2=27…1, 27/2=13…1, 13/2=6…1,6/2=3…0, 3/2=1…1, 剩1. 即:1101110. 其16位无符号整数位:0000000001101110,二进制反码整数即为:1111111110010001.以下略.方法由上面依此类推.第四章位运算略第五章计算机组成39.A 40.B41.A 42.D 43.D 44.D 45.C46.A 47.B 48.A 49.(2^34) 50.D51.A 52.A 53.C 54.B 55.D56.D 57.A 58.B 59.C 60.B61.B 62.A 63.C 64.B 65.D66.C 67.D 68.D 69.C 70.C71.A 72.C 73.B 74.C 75.B76.A 77.C第六章计算机网络1. 模型是标准化组织制定的用于网络设计的指南;协议是用于控制网络或交互式网络种不同设备间交互的一系列规则。

计算机科学导论第次作业答案

计算机科学导论第次作业答案《计算机科学导论》第1次作业答案一、选择题1.电子计算机从问世之日起,经历了4个发展阶段,目前所采用的第四代计算机的主要特点就是(>。

[d]a.主要特征是逻辑器件使用电子管,用穿孔卡片机作为数据和指令的输入设备,用磁鼓或磁带作为外存储器,使用机器语言编程b.主要特征就是采用晶体管替代了电子管,内存储器使用了磁芯体,导入了变址寄存器和浮点运算硬件,利用i/o处理机提升了输出/输入能力c.主要特征是用半导体中、小规模集成电路作为元器件代替晶体管等分立元件,用半导体存储器代替磁芯存储器,使用微程序设计技术简化处理机的结构,在软件方面则广泛地引入多道程序、并行处理、虚拟存储系统和功能完备的操作系统,同时还提供了大量的面向用户的应用程序d.主要特征就是采用了大规模和超大规模集成电路2.排序学科的显然问题就是(>。

[a]a.什么能被有效地自动进行b.np问题c.工程设计d.理论研究实验方法3.计算机科学与技术研究的内容可以分成(>。

[abc]a.基础理论b.专业基础c.应用d.实验4.计算机科学技术的研究范畴包括(>。

[abcd]a.计算机理论b.硬件c.软件d.网络及应用领域5.计算机科学与技术学科的核心知识点个数就是(>个。

[c]a.3b.12c.14d.216.如果[x]迁调=11110011,则[-x]迁调就是(>。

[d]a.11l1001lb.01110011c.00001100d.0000110l7.若十进制数据为137.625,则其二进制数为(>。

[b]a.10001001.11b.10001001.101c.1000l011.101d.1011111.1018.存储器存储容量单位中,1kb则表示(>。

[a]a.1024个字节b.1024位c.1024个字d.1000个字节9.数据总线、地址总线、控制总线3类划分根据是(>。

北语 17秋《计算机科学导论》作业1234

17秋《计算机科学导论》作业_1一、单选题( 每题4分, 共15道小题, 总分值60分)1.计算机的性能指标主要是()。

A. 操作系统、磁盘容量、内存容量、主频B. 字长、运算速度、存储容量、软硬件配置C. 运算速度、显示器分辨率、打印机的配置D. 配置语言、操作系统、外部设备、运算速度答案B 答、案:8050092612.在计算机中,()子系统存储数据和程序。

A. 算术逻辑单元B. 输入/输出C. 存储器D. 控制单元答案C3.()是文件传输协议。

A. FTPB. SMTPC. TELNETD. HTTP答案A4.在计算机中表示图像的()图像方法中,重新调整图像尺寸可能导致图像粗糙。

A. 位图B. 矢量图C. 二进制D. 量化答案A5.CPU中的寄存器可以保存()。

A. 数据B. 指令C. 程序计数值D. 以上都是答案D6.二元运算符()两个输入为0,输出也为0。

A. ANDB. ORC. XORD. 前三项7.在基于冯·诺依曼模型建造的计算机中用来进行计算和逻辑运算的地方是()。

A. 存储器B. 算术逻辑单元C. 控制单元D. 输入/输出单元8.根据冯·诺伊曼模型,()被存在存储器中。

A. 只有数据B. 只有程序C. 数据和程序D. 以上都不是9.当条件P成立时,则执行A语句,否则执行B语句。

这种程序结构被称为()。

A. 顺序结构B. 跳转结构C. 判断结构D. 循环结构10.()是电子邮件服务的协议。

A. HTTPB. FTPC. POP3D. Telnet11.()存储设备可以进行多次擦写。

A. CD-ROMB. CD-RC. CD-RWD. 以上都可以12.网络操作系统的英文缩写是()。

A. TSOSB. iOSC. RTOSD. NOS13.E-R图是数据库设计的工具之一,它适用于建立数据库的()模型。

A. 概念B. 逻辑C. 物理D. 结构14.目前使用的可移动硬盘是通过()接口与主机相连。

计算机应用基础第一次作业

计算机应用基础第一次作业哎呀,说起这计算机应用基础的第一次作业,那可真是让我想起了不少有趣的事儿。

还记得刚开始接触这门课的时候,我心里那叫一个好奇和期待。

就像小时候第一次拿到新玩具,迫不及待想知道它到底能带来多少惊喜。

这第一次作业呢,是让我们熟悉计算机的基本操作,比如打字、文件管理啥的。

老师布置作业的时候,那表情可严肃啦,一再强调这是打基础的关键,可不能马虎。

我回到家,打开电脑,心里想着:“这能有多难?”可真开始做的时候,才发现问题来了。

就说打字这一项吧,我那手指在键盘上就跟跳舞似的,完全不听使唤,不是按错了键,就是速度慢得像蜗牛。

我着急啊,越着急就越出错。

好不容易打完了一段文字,结果保存的时候又出岔子了。

我愣是找了半天也没搞清楚该怎么保存到指定的文件夹里。

这时候我才真正意识到,这计算机的学问大着呢!后来,我静下心来,仔细回忆老师在课堂上讲的步骤,一步一步地操作。

嘿,还真让我给弄明白了。

在完成这次作业的过程中,我还发现了一个有趣的现象。

我家那调皮的小猫,平时总是到处捣乱,可这次看到我对着电脑认真的样子,居然乖乖地趴在旁边,瞪着大眼睛好奇地看着屏幕,好像也在琢磨这是啥新奇玩意儿。

经过一番努力,我终于完成了这第一次作业。

虽然过程有点曲折,但收获可不小。

我明白了做任何事情都不能眼高手低,看似简单的操作,也需要认真对待和不断练习。

就像这计算机应用基础,只有把第一次作业做好了,后面的学习才能更顺利。

我相信,通过不断地努力和实践,我一定能成为计算机小能手!所以啊,同学们,可别小看这第一次作业,它就像是我们在计算机世界里迈出的第一步,虽然可能会有点踉踉跄跄,但只要坚持走下去,一定能走出一条宽阔的大道!。

北语 20春《计算机科学导论》作业_1234

20春《计算机科学导论》作业_1一、单选题 ( 每题4分, 共20道小题, 总分值80分 )1.()是电子邮件服务的协议。

A. HTTPB. FTPC. POP3D. Telnet答:C 加q:80│500│92612.二元运算符()两个输入为0,输出也为0。

A. ANDB. ORC. XORD. 前三项答:D3.CPU中的寄存器可以保存()。

A. 数据B. 指令C. 程序计数值D. 以上都是答:D4.链式存储结构存储元素的存储单元的地址()。

A. 必须是连续的B. 必须是不连续的C. 可能连续也可能不连续D. 与顺序存储结构相同答:C5.微处理器CPU包括()。

A. 运算器、控制器和存储器B. 寄存器、控制器和存储器C. 运算器、寄存器和控制器D. 控制器、存储器和输入设备答:C6.电子邮件地址*****************.cn的域名是什么?A. eblcuyzh*******************.cnC. D. 以上都不是答:C7.操作系统中用于接收用户的输入并向操作系统解释这些请求的程序被称为()。

A. 用户界面B. 设备管理器C. 文件管理器D. 内存管理器答:A8.冯•诺依曼计算机一般都由五大功能部件组成,它们是()。

A. 运算器、控制器、存储器、输入设备和输出设备B. 运算器、累加器、寄存器、外部设备和主机C. 加法器、控制器、总线、寄存器和外部设备D. 运算器、存储器、控制器、总线和外部设备答:A9.当我们存储音乐到计算机中时,音频信号必须要()。

A. 取样B. 量化C. 编码D. 以上全部答:D10.关系模式中,满足2NF的模式,()。

A. 可能是1NFB. 必定是BCNFC. 必定是3NFD. 必定是1NF答:D11.()发明了世界上第一台加减法计算机。

A. 莱布尼茨B. 图灵C. 帕斯卡D. 冯•诺依曼答:C12.以下哪个不是输入设备?()A. 键盘B. 麦克风C. 扫描仪D. 显示器答:D13.TCP/IP协议族中()为最终用户提供服务。

计算机科学导论 第一次作业-答案

本科第一次作业(第八周课程讲完之后交,用学院统一的作业纸书写,学院文印室有卖,要求抄题。

)1. 列举几个计算机在家用电器中的应用。

1 彩电、冰箱、洗衣机、空调、微波炉等家用电器中都能看到计算机的身影。

2. 计算机分为哪几代?每一代的代表性产品和主要特征是什么?(可以上网搜索)2 计算机可以分为四代:第一代1945-1956年,代表机型ENIAC、IBM650等,主要特征是以电子管作为主要逻辑器件。

第二代1956-1963年,代表机型IBM7000、CDC7600 等,主要特征是以晶体管作为主要逻辑器件。

第三代1964-1971年,代表机型IBM360。

主要特征是以中小规模集成电路作为主要逻辑器件。

第四代1971年—现在,代表机型使用微处理器4004以上的所有机型。

主要特征是以大规模和超大规模集成电路作为主要逻辑器件。

3. 教材44页第6题。

3① (121)10=(1111001)2=(171)8=(79)16② (366.625)10=(101101110.1010)2=(556.5)8=(16E.A)16③ (161.25)10=(10100001.01)2=(241.2)8=(A1.4)16④ (2562.75)10=(101000000010.11)2=(5002.6)8=(A02.C)16⑤ (369)10=(101110001)2=(561)8=(171)16⑥ (65535)10=(1111111111111111)2=(177777)8=(FFFF)16⑦ (512)10=(1000000000)2=(1000)8=(200)16⑧ (490)10=(111101010)2=(752)8=(1EA)164. 教材45页第7题。

4① 34 的原码为:00100010 补码为:00100010 反码为:00100010② -45的原码为:10101101 补码为:11010011 反码为:11010010③ 0 的原码为:00000000 补码为:00000000 反码为:00000000④ -1 的原码为:10000001 补码为:11111111 反码为:11111110⑤ 100的原码为:01100100 补码为:01100100 反码为:01100100⑥ -90的原码为:11011010 补码为:10100110 反码为:10100101⑦ 78 的原码为:01001110 补码为:01001110 反码为:01001110⑧ 88 的原码为:01011000 补码为:01011000 反码为:010110005. 教材45页第8题。

计算机科学导论课本答案(完整版)

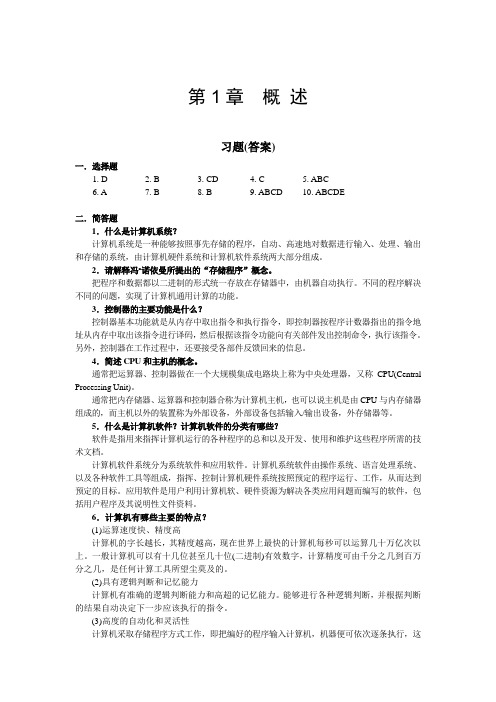

第1章概述习题(答案)一.选择题1. D2. B3. CD4. C5. ABC6. A7. B8. B9. ABCD 10. ABCDE二.简答题1.什么是计算机系统?计算机系统是一种能够按照事先存储的程序,自动、高速地对数据进行输入、处理、输出和存储的系统,由计算机硬件系统和计算机软件系统两大部分组成。

2.请解释冯•诺依曼所提出的“存储程序”概念。

把程序和数据都以二进制的形式统一存放在存储器中,由机器自动执行。

不同的程序解决不同的问题,实现了计算机通用计算的功能。

3.控制器的主要功能是什么?控制器基本功能就是从内存中取出指令和执行指令,即控制器按程序计数器指出的指令地址从内存中取出该指令进行译码,然后根据该指令功能向有关部件发出控制命令,执行该指令。

另外,控制器在工作过程中,还要接受各部件反馈回来的信息。

4.简述CPU和主机的概念。

通常把运算器、控制器做在一个大规模集成电路块上称为中央处理器,又称CPU(Central Processing Unit)。

通常把内存储器、运算器和控制器合称为计算机主机,也可以说主机是由CPU与内存储器组成的,而主机以外的装置称为外部设备,外部设备包括输入/输出设备,外存储器等。

5.什么是计算机软件?计算机软件的分类有哪些?软件是指用来指挥计算机运行的各种程序的总和以及开发、使用和维护这些程序所需的技术文档。

计算机软件系统分为系统软件和应用软件。

计算机系统软件由操作系统、语言处理系统、以及各种软件工具等组成,指挥、控制计算机硬件系统按照预定的程序运行、工作,从而达到预定的目标。

应用软件是用户利用计算机软、硬件资源为解决各类应用问题而编写的软件,包括用户程序及其说明性文件资料。

6.计算机有哪些主要的特点?(1)运算速度快、精度高计算机的字长越长,其精度越高,现在世界上最快的计算机每秒可以运算几十万亿次以上。

一般计算机可以有十几位甚至几十位(二进制)有效数字,计算精度可由千分之几到百万分之几,是任何计算工具所望尘莫及的。

计算机导论作业1-3

计算机导论作业1-3第一次作业算法和程序有什么不同,算法是解决问题的步骤;程序是算法的代码实现。

算法要依靠程序来完成功能;程序需要算法作为灵魂。

如何提高微处理器的性能,选择合适的主板构建良好的散热系统使用合适的方法超频。

调研:主要的编程语言有哪些?Java 、C 、C++ 、Python 、C# 、PHP 、JavaScript 、Ruby 、MATLABPerl 、SQL 、Assembly 、HTML 、Basic 、Objective-C 等冯诹依曼呾图灵对计算机发展的主要贡献?冯?诺依曼:2进制思想与程序内存思想图灵:提出的有限状态自动机也就是图灵机的概念,对于人工智能,它提出了重要的衡量标准“图灵测试”,如果有机器能够通过图灵测试,那他就是一个完全意义上的智能机,和人没有区别了。

第二次作业计算机为什么采用二进制??采用十六进制??因为二进制数字只有 0 和 1,在电路中能很容易被通电和断电两种状态表示,并且计算。

十六进制可以弥补二进制数书写位数过长的不足,表示方便。

一个字长的存储单元可以存放的最大数据是什么?分别给出其二进制十六进制呾十进制的表示在计算机中最小的信息单位是bit(字长),也就是一个二进制位,8个bit组成一个Byte,也就是字节。

一个存储单元可以存储一个字节,也就是8个二进制位。

即 11111111255,,ff,,,,,,21610如何加快数据的讵问速度??数据存放在内存戒者硬盘中,可以考虑使用高性能的内存条戒者硬盘。

SYBASE 、DB2 、ORACLE 、MySQL 、ACCESS 、MS SQL Server第三次作业2014.10.24.作业电脑不数码照相机戒摄像机如何交换数据,接口不原理,?在数码摄像机上常用的接口有两种,一种是 IEEE1394 接口,这是把照相机戒者摄像机上的内容下载到 PC 戒者非编工具上的必要接口,而另一种是 USB 接口,这主要是为了方便把存储卡上的内容下载到电脑上去。

大工17春《计算机科学导论》在线作业1答案

大工17春《计算机科学导论》在线作业1答案作业1题目:编程题1. 编写程序,输出1-100之间的所有素数。

解答代码如下:def is_prime(num):if num < 2:return Falsefor i in range(2, int(num**0.5) + 1):if num % i == 0:return Falsereturn Truedef print_primes():primes = []for num in range(1, 101):if is_prime(num):primes.append(num)return primesprimes = print_primes()print(primes)2. 编写程序,求用户输入的任意正整数的阶乘。

解答代码如下:def factorial(num):result = 1for i in range(1, num + 1):result *= ireturn resultnum = int(input("请输入一个正整数:")) factorial_result = factorial(num)print(f"{num}的阶乘为:{factorial_result}")3. 编写程序,判断用户输入的字符串是否为回文字符串。

解答代码如下:def is_palindrome(string):string = string.lower()reversed_string = string[::-1]if string == reversed_string:return Trueelse:return Falsestring = input("请输入一个字符串:")if is_palindrome(string):print("是回文字符串")else:print("不是回文字符串")以上是《计算机科学导论》在线作业1的答案,希望对您有帮助。

计算机科学概论作业:第1章

第1章数据存储在本章中,我们学习有关计算机中数据表示和数据存储的内容。

1.1 位和位存储在今天的计算机中,信息是以0和1的模式编码的。

1.1.1布尔运算为了理解单独的位在计算机中是如何进行存储和操作的,这里我们假设位0代表假值,位1代表真值,这样表示就可以把对位的运算看作是对真/假值的操作。

Array布尔运算AND是用于反映由两个较小、较简单语句通过连接词AND组成的语句的真/假值。

英语中没有一个连词可以单独表示XOR 。

NOT (非)运算是另一个布尔运算。

1.1.2 门和触发器门(gate)指的是一种设备,给出一种布尔运算输入值时,可以得出该布尔运算的输出值。

这样的门为构造计算机提供了基础构件。

输入 输出 0 0 0 1 1 0 1 10 0 0 1图1-2与门的图例及输入和输出值我们来仔细研究一下这个问题。

同理,在下输入端上临时放置数值1会强制触发器的输出值为0,而且输入值变回0时,输出值仍然保持不变。

我们介绍触发器电路(见图1-3和图1-4)是基于双重原因的。

第二,触发器的概念为抽象和使用抽象工具提供了一个例子。

介绍触发器的第三个目的在于,触发器是在现代计算机中存储二进制位的一种方法。

1.1.3 十六进制记数法当考虑计算机内部活动时,我们必须和位串打交道,有一些位串会非常长。

与门输入位模式十六进制表示0000 00001 10010 20011 30100 40101 50110 60111 71000 81001 91010 A1011 B1100 C1101 D1110 E1111 F图1-2 十六进制编码系统图1-6介绍了十六进制编码系统。

第2章将广泛使用十六进制计数法,由此你将能体会到它的效率。

问题与练习1.什么样的为模式输入可以使得下面的电路输出值为1?2.对于图1-3中的触发器,我们在文中强调,下输入端放置1(保持上输入端为0),这样就迫使触发器的输出为0.描述一下这种情况触发器内部的活动序列。

计算机科学导论大作业

郑州航空工业管理学院计算机科学导论(大作业)题目移动互联姓名周丽学号1410071332015 年04月03 日摘要移动互联网,就是将移动通信和互联网二者结合起来,成为一体。

是指互联网的技术、平台、商业模式和应用与移动通信技术结合并实践的活动的总称。

4G时代的开启和移动终端设备的凸显必将为移动互联网的发展注入巨大能量,2015年移动互联网产必将带来前所未有的飞跃。

移动互联网(MobileInternet, 简称MI)是一种通过智能移动终端,采用移动无线通信方式获取业务和服务的新兴业务,包含终端、软件和应用三个层面。

终端层包括智能手机、平板电脑、电子书等;软件包括操作系统、中间件、数据库和安全软件等。

应用层包括休闲娱乐类、工具媒体类、商务财经类等不同应用与服务。

随着技术和产业的发展,未来,LTE(长期演进,4G通信技术标准之一)和NFC(近场通信,移动支付的支撑技术)等网络传输层关键技术也将被纳入移动互联网的范畴之内。

本文将从各个方面具体的介绍移动互联,揭开移动互联神秘的面纱。

关键词移动互联;智能终端;4G目录第一章移动互联的现状 (1)第二章移动互联的发展史 (2)第三章移动互联的基本特征 (4)3.1相对封闭的网络体系 (4)3.2庞大的自下而上的用户群 (5)3.3广域的泛在网 (5)3.4高便携性与强制性 (5)3.5永远在线及占用用户时间碎片 (6)3.6安全性更加复杂 (7)3.7身份识别系统 (7)3.8定位系统 (8)3.9业务管理与计费平台 (8)3.10智能感应的平台 (8)第四章移动互联的业务模式 (9)第五章移动互联的发展趋势 (12)第六章移动互联的中国发展前景 (14)6.1中国移动互联网互联网用户分析 (14)6.2中国移动互联网三大发展趋势 (14)第七章移动互联的局限 (16)第八章我的感悟 (17)第一章移动互联的现状在我国互联网的发展过程中,PC互联网已日趋饱和,移动互联网却呈现井喷式发展。

计算机导论第一次作业

计算机导论第一次作业计算机导论课第一次作业根据你自己的理解回答下列问题:第一题:尝试回答你自己对计算、计算机、计算机科学的理解。

1.计算是一种将零个或多个输入值转换为一个或多个结果(输出值)的思考过程。

2.计算机是能够实现计算过程的机器、工具。

是由一系列电子元器件组成的,能进行数值计算和信息处理的机器;是一种能自动、高速、精确地对信息进行存储、传送和加工处理的工具。

3.计算机科学是研究计算机及其周围各种现象和规律的科学;亦即是研究计算机系统结构、程序系统(即软件)、人工智能以及计算本身的性质和问题的学科。

第二题:尝试回答计算机的特点、计算机的发展趋势。

计算机特点:运算速度快,计算精确度高,记忆能力强,具有逻辑判断能力,有自动控制能力计算机发展趋势1 巨型化发展高速度,大存储容量,强功能的超大型计算机。

2 微型化是以大规模集成电路为基础的计算机微型化。

3 网络化用通信线路及通信设备把个别的计算机连接在一起形成一个复杂的系统就是计算机网络。

现今最大的网络是Internet;加入这个网络的计算机已达数亿台。

4 智能化是指计算机具有模仿人类较高层次智能活动的能力。

5 多媒体化将文字、声音、图形、图像、视频等多种媒体与计算机集成在一起来设计与处理第三题:简述图灵其人、其事;其对计算机科学发展的贡献。

阿兰·麦席森·图灵Alan Mathison Turing。

1912年6月23日,出生于英国伦敦,是英国著名的数学家和逻辑学家,被称为计算机科学之父、人工智能之父,计算机逻辑的奠基者。

理论--“图灵机”,理论--“图灵测试”,为了纪念图灵—“图灵奖”。

图灵机,是英国数学家阿兰·图灵于1936年提出的一种抽象计算模型,其更抽象的意义为一种数学逻辑机。

--是计算机理论模型。

图灵机构成:1、一条无限长的纸带TAPE。

2、一个读写头HEAD。

3、一套控制规则TABLE。

4、一个状态寄存器。

北语19春《计算机科学导论》作业任务1234

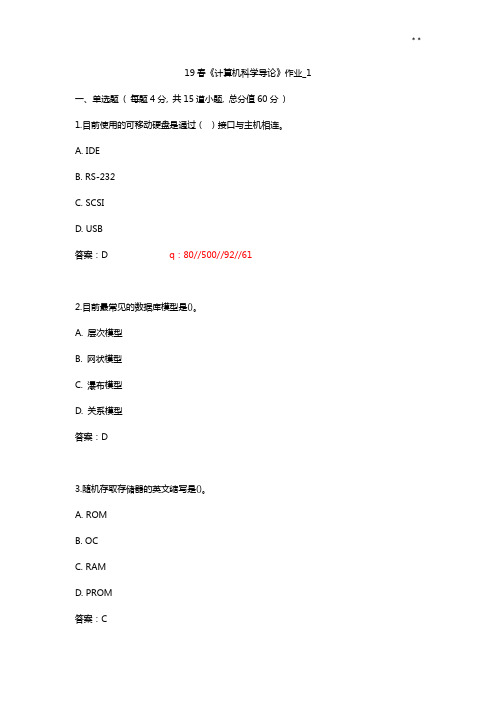

19春《计算机科学导论》作业_1一、单选题( 每题4分, 共15道小题, 总分值60分)1.目前使用的可移动硬盘是通过()接口与主机相连。

A. IDEB. RS-232C. SCSID. USB答案:D q:80//500//92//612.目前最常见的数据库模型是()。

A. 层次模型B. 网状模型C. 瀑布模型D. 关系模型答案:D3.随机存取存储器的英文缩写是()。

A. ROMB. OCC. RAMD. PROM答案:C4.十进制数47用十六进制表示是()。

A. 2DB. 2EC. 2FD. 3D答案:C5.SQL语言是()语言。

A. 网络数据库B. 关系数据库C. 层次数据库D. 非数据库答案:B6.DBMS通常提供授权功能来控制不同用户访问数据的权限,这主要是为了实现数据库的()。

A. 一致性B. 完整性C. 安全性D. 可靠性答案:C7.通用串行总线的英文缩写是()。

A. IEEEB. SCSIC. USBD. FireWire答案:C8.用二进制补码表示法将整数-43存储在8位存储单元中,应表示为()。

A. 00101011B. 11010101C. 10101011D. 01010101答案:B9.在计算机中,()子系统执行算术和逻辑运算。

A. 算术逻辑单元B. 输入输出C. 存储器D. 控制系统答案:A10.在计算机中,()子系统接收数据和程序并将运算结果传给输出设备。

A. 算术逻辑单元B. 输入输出C. 存储器D. 控制单元答案:B11.()是以结构化的形式来设计和编写程序。

A. 软件工程B. 硬件工程C. 算法开发D. 教育系统答案:A12.int a[10]表示整型数组a,有()个元素。

A. 9B. 10C. 11D. 不确定答案:B13.若有说明:int a[10];则对a 数组元素的正确引用是()。

A. a[10]C. a(5)D. a[10-10]14.使用()方法,图像可以在计算机中表示。

计算机科学导论(本)第一章习题答案

计算机科学导论(本)第一章习题答案1. 什么是计算机科学?计算机科学是研究计算机原理、功能、性能和实现,并解决与计算机相关的问题的学科。

2. 计算机科学的发展历史有哪些重要阶段?计算机科学的发展历史可以分为以下几个重要阶段:- 1940年代至1950年代:电子管计算机时代。

研制了世界上第一台通用电子计算机ENIAC。

- 1950年代至1960年代:晶体管计算机时代。

发明了晶体管,使得计算机更加小型化和可靠。

- 1960年代至1970年代:集成电路计算机时代。

发明了集成电路,提高了计算机的性能和可靠性。

- 1970年代至1980年代:微处理器计算机时代。

发明了微处理器,使得个人计算机普及起来。

- 1990年代至今:互联网和移动计算时代。

互联网的兴起和移动计算设备的发展改变了人们的生活方式。

3. 计算机科学包括哪些主要研究领域?计算机科学包括以下主要研究领域:- 算法与数据结构:研究解决问题的方法和数据的组织方式。

- 编程语言与编译技术:研究编程语言的设计和实现方法。

- 操作系统:研究管理计算机硬件和软件资源的系统。

- 数据库与信息管理:研究数据的存储、检索和管理方法。

- 人工智能与机器研究:研究使计算机具备智能的方法和算法。

- 计算机网络与通信:研究计算机之间的通信和网络技术。

- 图形与图像处理:研究图形和图像的生成、处理和分析方法。

4. 什么是编程语言?编程语言是一种用于编写计算机程序的形式语言。

它定义了程序的结构、语法和语义,用于指导计算机执行特定的操作。

5. 编程语言的分类有哪些?编程语言可以根据不同的特性进行分类,主要有以下几种分类方法:- 低级语言和高级语言:低级语言直接操作计算机硬件,高级语言更加抽象。

- 编译型语言和解释型语言:编译型语言在程序执行之前将代码转换为机器语言,解释型语言逐行解释执行。

- 过程式语言和面向对象语言:过程式语言以过程为基本单位,面向对象语言以对象为基本单位。

计算机科学与技术专业导论作业

计算机科学与技术专业导论作业第一讲作业:1.举例说明数据、信息及它们之间的关系答:信息和数据的关系数据(Data)是承载信息(Information)的物理符号或称之为载体,而信息是数据的内涵。

例如:我有一条数据表明一位同学的姓名、身高、体重等等,而这中间,这个学生的姓名可称为一条信息,身高可成为一条信息,这些信息组成起来便构成一定的数据。

二者的区别是:数据可以表示信息,但不是任何数据都能表示信息,同一数据也可以有不同的解释。

信息是抽象的,同一信息可以有不同的数据表示方式。

2.试述比特和原子的概念和特征,说明它们在信息学和物理学中的作用。

答:原子,直径大约是10-8厘米,质量大约是10-23克,是化学元素的最小单位,是组成分子和物质的最基本单位。

比特(bit):Bit,位二进制数系统中,每个0或1就是一个位(bit),位是内存的最小单位,是信息的最基本单位。

比特没有颜色、尺寸或重量,能以光速传播。

它就好比人体内的DNA一样,是信息的最小单位。

比特是一种存在(being)的状态:开或关,真或伪,上或下,入或出,黑或白。

出于实用目的,我们把比特想成“1”或“0”。

3.计算机科学与技术方法论的定义和主要内容是什么?答:计算机科学与技术方法论是对计算领域认识和实践过程中一般方法及其性质、特点、内在联系和变化发展进行系统研究的学问。

计算机科学与技术方法论是认知计算学科的方法和工具,也是计算学科认知领域的理论体系。

在计算领域中,“认识”指的是抽象过程(感性认识)和理论过程(理性认识),“实践”指的是学科中的设计过程。

抽象、理论和设计师具有方法论定义的3个过程,这三个过程是计算机科学与技术方法论中最重要的研究内容。

第二讲作业:1、查资料说明图灵机工作原理和功能, 图灵是如何揭示计算的本质?答:图灵机工作原理:图灵机是由一条在两个方向上都为无限长的磁带,一个控制器和一个读写磁头构成。

在这里,磁带被划分成一个个独立的存储单元,且控制器的状态是有限的,如下图所示。

计算机导论作业1

Test Bank—Chapter One (Data Representation)Multiple Choice Questions1. Which of the following Boolean operations produces the output 1 for the fewest number of input patterns?A. ANDB. ORC. XORANSWER: A2. Which of the following best describes the NOR operation?A. An XOR followed by a NOTB. An OR followed by a NOTC. A NOT followed by a NOT C. An AND followed by a NOTANSWER: B3. Which of the following bit patterns cannot be expressed in hexadecimal notation?A. 11111111B. 1001C. 110011D. 100000000001ANSWER: C4. Which of the following is the binary representation of 4 5/8?A. 100.11B. 10.011C. 110.101D. 100.101ANSWER: D5. Which of the following bit patterns represents the value 5 in two’s complement notation?A. 00011010B. 11111011C. 00000101D. 11111011ANSWER: C6. Which of the following bit patterns represents the value -5 in two’s complement notation?A. 00011010B. 11111011C. 00000101D. 11111011ANSWER: D7. In which of the following addition prob lems (using two’s complement notation) does an overflow error occur?A. 0011B. 0100C. 1100+ 1010 + 0100 + 1100ANSWER: B8. Which of the following representations in two’s complement notation represents the largest value?A. 00000010B. 11111111C. 00000001D. 11111110ANSWER: A9. Which of the following bit patterns (represented in hexadecimal notation) represents a negative number in two’s complement notation?A. 7FB. 55C. A6D. 08ANSWER: C10. What value is represented by the bit pattern 01011100 when interpreted using floating-point format in which the most significant bit is the sign bit, the next three bits represent the exponent field in excess notation, and the last four bits represent the mantissa?A. -1 1/2B. 1 1/2C. -3/8D. 3/8ANSWER: B11. Which of the following values cannot be stored accurately using a floating-point format in which the most significant bit is the sign bit, the next three bits represent the exponent field in excess notation, and the last four bits represent the mantissa?A. 2 1/2B. 3/16C. 7D. 6 1/4ANSWER: D121. Which of the following bit-patterns represents the smallest value using the floating-point format in which the most significant bit is the sign bit, the next three bits represent the exponent field in excess notation, and the last four bits represent the mantissa?A. 01001000B. 01011000C. 00101000D. 01111000ANSWER: C13. Which of the following data storage systems provides the most efficient random access to individual data items?A. Main memoryB. Magnetic diskC. Optical CDs and DVDsANSWER: A14. Which of the following storage systems is best suited for storing and retrieving long strings of data that are processed in their sequential order?A. Main memoryB. Magnetic diskC. Optical CDs and DVDsANSWER: C15. Which of the following mass storage system does not require physical motion?A. Magnetic tapeB. Magnetic diskC. DVDsD. Flash drives ANSWER: D16. Assuming that each of the following bit patterns originally had even parity, which one contains an error?A. 10110100B. 11000011C. 00011000D. 10001001 ANSWER: D17. How many errors per pattern could be corrected when using an error-correcting code in which any two code patterns differ by a Hamming distance of 8?A. 3B. 4C. 5D. 6ANSWER: A18. Which of the following is a possible LZW compression of the message “xyz xyz xyz”?A. 1234B. 1234545C. 232D. 12ANSWER: B19. How many different symbols can be encoded using Unicode?A. 256B. 4,096C. 65,536D. 1,046,476ANSWER: C20. Which of the following systems is least efficient when encoding numeric values?A. Two’s complement notationB. Excess notationC. ASCIID. Floating-point notationANSWER: C21. Which of the following is a means of encoding music?A. ASCIIB. MIDIC. JPEGD. GIFANSWER: BFill-in-the-blank/Short-answer Questions1. A computer’s main memory consists of numerous memory cel ls, each of which contains ________ bits. Each memory cell is identified by a numeric value called the cell’s _________.ANSWER: eight, address2. Represent the bit pattern 1011010010011111 in hexadecimal notation._________ANSWER: B49F3. A7DF is the hexadecimal representation for what bit pattern?____________ANSWER: 1010 0111 1101 11114. How many different bit patterns can be formed if each must consist of exactly 6 bits?____________ANSWER: 645. Translate each of the following binary representations into its equivalent base ten representation.A. 1100 __________B. 10.011 __________C. 0.01 __________D. 10001 __________ANSWER: A. 12 B. 2 3/8 C. 1/4 D. 176. Rewrite each of the following values (represented in base ten notation) in binary notation.A. 7 __________B. 23 __________C. 2 1/4 __________D. 5/8 __________ANSWER: A. 111 B. 10111 C. 10.01 D. 0.1017. If the patterns 101.11 and 1.011 represent values in binary notation, what is the binary representation of their sum?____________ANSWER: 111.0018. Using a two’s complement notation system in which each value is represented by a pattern of six bits, represent the value 3.____________ANSWER: 0000119. Using a two’s complemen t notation system in which each value is represented by a pattern of six bits, represent the value -3.____________ANSWER: 11110110. What is the largest positive integer that can be represented in a two’s complement system in which each value is represented by eight bits?____________ANSWER: 127 (represented by 01111111)11. In a two’s complement system, what value is represented by the pattern 11111111111111001?____________ANSWER: -712. When using two’s complement notation, what bit pat tern represents the negation of 01101010?____________ANSWER: 1001011013. What value is represented by each of the following patterns in excess notation?A. 10000 ____B. 0110 ____C. 1011 ____ANSWER: A. 0, B. -2, C. 314. Using an 8-bit floating-point format in which the most significant bit is the sign bit, the next three bits represent the exponent field in excess notation, and the last four bits represent the mantissa, write the bit pattern that represents the value 1 3/4. (Use normalized form.)____________ANSWER: 0101111015. What is the largest value that can be represented in a floating-point system in which each value is encoded by a byte whose most significant bit is the sign bit, the next three bits represent the exponent field in excess notation, and the last four bits represent the mantissa?____________ANSWER: 7 1/2 (represented as 01111111)16. Which of the following addition problems cannot be solved accurately when using a floating-point system in which each value is encoded by a byte whose most significant bit is the sign bit, the next three bits represent the exponent field in excess notation, and the last four bits represent the mantissa?A. 2 1/2 + 1 3/8B. 3 1/2 + 4 1/2C. 7 + 3/4____________ANSWER: A, B, and C17. The following is an error-correcting code in which any two patterns differ by a Hamming distance of at least three.Symbol RepresentationA 000000B 001111C 010011D 011100E 100110F 101001G 110101H 111010Decode each of the following patterns010011 ________ 101010 ________ 011000 ________ 101101 _______ ANSWER: C, H, D, F18. How many errors in a single code pattern could be corrected when using an error-correcting code in which each code pattern is a Hamming distance of at least seven from any other code pattern?____________ANSWER: 319. The following is a message that was originally encoded so that each pattern had odd parity. Circle the patterns in which an error has definitely occurred.10110101 11110000 10010010 00000000 11111111 00001000 00111101______________________________________ANSWER: Second, fourth, fifth, and sixth20. Data compression techniques apply various principles to reduce the size of data. One, called_______________________, avoids repeating long strings of the same data item. Another, called_______________________, encodes the difference between consecutive blocks of data rather than encoding each block in its entirety. Still another, called _________________________, uses short bit patterns to encode frequently occurring items and longer patterns to encode less frequent items. ANSWER: Run-length encoding, relative encoding, and frequency-dependent encoding.Vocabulary (Matching) QuestionsThe following is a list of terms from the chapter along with descriptive phrases that can be used to produce questions (depending on the topics covered in your course) in which the students are ask to match phrases and terms. An example would be a question of the form, “In the blank next to each phrase, write the term from the following list that is best described by the phrase.”Term Descriptive Phrasebit Binary digitBoolean operation AND, OR, XOR, NOTaddress A numeric value used to identify a memory cellhexadecimal notation An efficient way of representing bit patternssector A segment of a track in a mass storage systemzoned-bit recording A means of increasing the storage capacity of a magnetic disk system buffer A storage area used to hold data on a temporary basis, often as a stepin transferring the data from one device to anotherISO An international organization for establishing standardsANSI A major standardization organization within the United StatesASCII A system developed by the American Standards Institute for encodingtext.flip-flop A digital circuit capable of holding a single digittwo’s complement notation A means of encoding whole numbersfloating-point notation A means of encoding numeric values that may involve fractions truncation An error that may occur when using floating-point notationpixel A small part of an imageGIF A means of compressing an image file by restricting the number ofcolors availableJPEG A means of compressing images by blurring the boundaries betweendifferent colors while maintaining all brightness informationUnicode A means of encoding text in which each symbol is represented by 16bitsLZW An example of adaptive dictionary encodingMIDI A means of encoding music in terms of notes and instruments ratherthan actual audioKey field A part of a logical record in a file used to identify the record.VLSI A means of constructing complex circuitry in a very small space.General Format Questions1. Describe how a computer can produce an incorrect answer when performing numerical computations even though it has not malfunctioned.ANSWER: Most students will probably refer to overflow and truncation errors.2. Describe ho the concept of Hamming distance is used to produce an error-correcting code. ANSWER: By designing a code in which each pattern has a Hamming distance of n from any other pattern, patterns with fewer than n/2 errors can be corrected by replacing them with the code pattern that is closest.3. a. What is the output of the circuit below?b. In general, how does the three-bit input pattern acros s the top of the diagram relate to the circuit’s output?ANSWER: a. 0 b. The output is 0 if the input parity is odd; the output is 1 if the input parity is even.4. If the input and output bit patterns in the circuit below are interpreted as binary representations of numeric values, what operation does the circuit perform?ANSWER: The circuit subtracts one (except for the case of the input being 000).5. Explain why such terms as kilobyte, megabyte, and gigabyte have acquired double meanings.ANSWER: The prefixes kilo, mega, and giga are used traditionally to refer to units measured in powers of ten. However, due to the early misuse of the prefix kilo in reference to units of the size 1024, these prefixes are now often used to refer to units that are powers of two—especially when referring to the capacity of main memories.6. Convert the following addition problem into two’s complement notation (using four bits per value), perform the addition, convert the answer back into base ten notation, and explain the results.6+ 3ANSWER: In two’s complement notation the problem is to add 0110 and 0011. The sum is 1001 which translates to -7. This answer is incorrect due to overflow.7. Under what condition is each of the following data compression techniques most effective?a. Run-length encodingb. Relative encodingANSWER: a. Compresses most when data consists of long strings of the same entry.b. Compresses most when each block of data differs little from the previous block.8. What is frequency-dependent encoding?ANSWER: Frequency-dependent encoding is an encoding system that uses short bit patterns to represent data items that occur most often and longer patterns to represent less frequently occurring items. The result is that entire blocks of data can be represented in less space than would be required if each data item were represented by the same size bit pattern.9. Construct the entire two’s complement scale in which each value is represented by three bits.ANSWER: 3 0112 0101 0010 000-1 111-2 110-3 101-4 10010. To what does the term “normalized form” refer in the context of floating-point notation?ANSWER: Normalized form refers to a standard for positioning the bit pattern within the mantissa field. Many values can be represented in floating-point notation by different bit patterns, only one of which is in normalized form. Hence, restricting representations to normalized form assures that each value is represented by a unique pattern.11. Explain why the final version of the dictionary need not be transmitted with a message encoded using LZW compression.ANSWER: The dictionary can be constructed during decompression in the same way it was constructed during compression.12. Among the Boolean operations AND, OR, EXCLUSIVE OR, and NOT, which is least like the others? Explain your answer.ANSWER: There is not really a right or wrong answer. The student’s explanation is the most important part. Most students will probably answer NOT because it has only one input whereas the others have two.13. If a term paper consisted 42 pages, each containing 40 lines of 100 symbols each (counting each space asa symbol), was to be encoded using Unicode, how many bytes of storage space would be required?ANSWER: 336,000 bytes (168,000 symbols times 2 bytes per symbol)14. Explain why adding only a few characters to a text file may increase the file’s size by several hundred bytes and at other times may not increase the file’s s ize at all.ANSWER: File space is allocated in terms of physical records, each of which is several hundred bytes in size. Thus, the size of a file grows by physical record units rather than by byte size units.15. In a two’s complement system, what valu e can be added to any other value without causing an overflow? How many values in the system have this property? Explain your answer.ANSWER: Adding the value 0 to any other value will not produce an overflow. However, if m is the largest positive integer that can be represented in the system, then any value in the range 1 to m will produce an overflow when added to m, and any value in the range -1 to -( m + 1) will produce an overflow when added to -( m + 1).。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

《计算机科学导论》第1次作业(第1章—第7章)一、选择题1. 电子计算机从诞生之日起,经历了4个发展阶段,目前所使用的第四代计算机的主要特点是( D )。

A.主要特征是逻辑器件使用电子管,用穿孔卡片机作为数据和指令的输入设备,用磁鼓或磁带作为外存储器,使用机器语言编程B.主要特征是使用晶体管代替了电子管,内存储器采用了磁芯体,引入了变址寄存器和浮点运算硬件,利用I/O处理机提高了输入/输出能力C.主要特征是用半导体中、小规模集成电路作为元器件代替晶体管等分立元件,用半导体存储器代替磁芯存储器,使用微程序设计技术简化处理机的结构,在软件方面则广泛地引入多道程序、并行处理、虚拟存储系统和功能完备的操作系统,同时还提供了大量的面向用户的应用程序D.主要特征是使用了大规模和超大规模集成电路2.计算学科的根本问题是( A )。

A.什么能被有效地自动进行B.NP问题C.工程设计D.理论研究实验方法3.计算机科学与技术研究的内容可以分为( ABC )。

A.基础理论B.专业基础C.应用D.实验4.计算机科学技术的研究范畴包括( ABCD )。

A.计算机理论B.硬件C.软件D.网络及应用5.计算机科学与技术学科的核心知识点个数是( C )个。

A.3 B.12 C.14 D.216.如果[X]补=11110011,则[-X]补是( D )。

A.11l 1001l B.01110011 C.00001100 D.0000110l7.若十进制数据为137.625,则其二进制数为( B )。

A.10001001.11 B.10001001.101 C.1000l0ll.10l D.1011111.101 8.存储器存储容量单位中,1KB表示( A )。

A.1024个字节B.1024位C.1024个字D.1000个字节9.数据总线、地址总线、控制总线3类划分根据是( A )。

A.总线传送的内容B.总线所处的位置C.总线传送的方向D.总线传送的方式10.每次可传送一个字或一个字节的全部代码,并且是对一个字或字节各位同时进行处理的信息传递方式是( B )。

A.串行方式B.并行方式C.查询D.中断11.目标程序是( D )。

A.使用汇编语言编写的程序B.使用高级语言编写的程序C.使用自然语言编写的程序D.机器语言程序12.程序设计语言中用来组织语句生成一个程序的规则称为( A )。

A.语法B.汇编C.编译D.解释13.汇编语言使用的助记符指令与机器指令通常是一一对应的,是使用(C)。

A.自然语言B.逻辑语言C.英语单词或缩写D.形式语言14.在高级语言中,源程序的基本单位是(D)。

A.字母B.数字C.标号D.语句15.好的程序设计风格,能够提高程序的( ABCD )。

A.正确性B.可读性C.可用性D.可维护性16.程序如果需要进行顺序查找,则线性表( )。

A.必须以顺序方式存储 B. 必须以链表方式存储C. 采用顺序、链表方式存储均可D. 以上都不对17.假设一个顺序表中第一个数据元素在主存中的存储单元地址是100,每个元素占用2个存储单元,则第5个元素所在存储单元的地址是( C )。

A . 108B . 110C . 112D . 1 2018.用于处理重复动作的结构是( C )。

A.顺序 B. 判断 C. 循环 D. 逻辑19.数据结构可以是( D )。

A.数组 B. 记录 C. 链表 D. 以上全部都是20.一步一步解决问题或完成任务的方法是( D )。

A.结构体B.递归C.迭代D.算法21.( C )是算法自我调用的过程。

A.插入B.查找C.递归D.迭代22.用来计算一组数据乘积的基本算法是( B )。

A.求和B.乘积C.最小D.最大23.根据数值大小进行排列的基本算法是( B )。

A.查询B.排序C.查找D.递归24.根据数据加密标准,速度较快、适用于加密大量数据的场合的加密算法是( A )。

A.DES B.RC2 C.DSA D.MD525.下列属于概念模型的是( D )。

A.关系数据模型C.网状数据模型B.层次数据模型D.实体一联系模型26.SQL语言的最大的特点是( D )。

A.交互性B.直观性C.过程化D.非过程化27.设计E-R图是数据库设计过程中( B )阶段的任务。

A.需求分析B.概念设计C.逻辑设计D.物理设计28.数据模型的三要素是( C )。

A.外模式、模式、内模式B.关系模型、层次模型、网状模型C.数据结构、数据操纵、数据约束D.实体、联系、属性29. 一个图书管理数据库有这样的描连:一个图书馆有多本图书,一个学生可以借阅多本图书;而一本图书只能借给一个学生看,那么学生与图书之间的联系属于( B )。

A.1:1 B. 1:m C. m:n D. 无关联30.软件是指( D )。

A.按事先设计的功能和性能要求执行的指令系列B.使程序能够正确操纵信息的数据结构C.与程序开发维护和使用有关的图文资料D.计算机系统中的程序、数据结构及其说明文档31.瀑布模型的主要特点是( A )。

A.将开发过程严格地划分为一系列有序的活动B.将过程分解为阶段C.提供了有效的管理模式D.缺乏灵活性32.软件开发方法是指(A )。

A.指导软件开发的一系列规则B.软件开发的步骤C.软件开发的技术D.软件开发的思想33.基于构件的软件开发总是( D )。

A.使用现存的构件 B. 自己开发构件C.修改现存的构件D.使用现存的和开发新的构件34.简单地说,软件的质量是指( C )。

A.软件满足需求说明的程度B.软件性能指标的好坏C.用户对软件的满意程度 D. 软件可用性的程度二.简答题1.什么是计算机系统?答:计算机系统是一种能够按照事先存储的程序,自动、高速地对数据进行输入、处理、输出和存储的系统,由计算机硬件系统和计算机软件系统两大部分组成。

2.请解释冯•诺依曼所提出的“存储程序”概念。

答:把程序和数据都以二进制的形式统一存放在存储器中,由机器自动执行。

不同的程序解决不同的问题,实现了计算机通用计算的功能。

3. 简述计算机硬件系统的五大部分。

答:①运算器运算器又称算术逻辑单元(Arithmetic Logic Unit,ALU),是计算机对数据进行加工处理的部件,它的主要功能是对二进制数进行加、减、乘、除等算术运算和与、或、非等基本逻辑运算,实现逻辑判断。

运算器是在控制器的控制之下实现其功能的,运算结果由控制器发出的指令送到内存储器中。

②控制器控制器主要由指令寄存器、译码器、程序计数器和操作控制器等组成,控制器是用来控制计算机各部件协调工作,并使整个处理过程有条不紊地进行。

它的基本功能就是从内存中取出指令和执行指令,即控制器按程序计数器指出的指令地址从内存中取出该指令进行译码,然后根据该指令功能向有关部件发出控制命令,执行该指令。

另外,控制器在工作过程中,还要接受各部件反馈回来的信息。

通常把运算器、控制器集成在一个大规模集成电路板上称为中央处理器,又称CPU(Central Processing Unit)。

③存储器存储器是计算机的记忆装置,用于存放原始数据、中间数据、最终结果和处理程序。

为了对存储的信息进行管理,把存储器划分成存储单元,每个单元的编号称为该单元的地址。

各种存储器基本上都是以1个字节作为一个存储单元。

存储器内的信息是按地址存取的,如要访问存储器中的某个信息,就必须知道它的地址。

向存储器里存入信息也称为“写入”,写入新的内容将覆盖原来的内容。

从存储器里取出信息也称为“读出”,信息读出后并不破坏原来存储的内容,因此信息可以重复读出,多次利用。

通常把内存储器、运算器和控制器合称为计算机主机,也可以说主机是由CPU与内存储器组成的,而主机以外的装置称为外部设备,外部设备包括输入/输出设备、外存储器等。

④输入和输出设备输入和出设备简称I/O(Input/Output)设备。

用户通过输入设备将程序和数据输入计算机,输出设备将计算机处理的结果(如数字、字母、符号和图形)显示或打印出来。

常用的输入设备有:键盘、鼠标器、扫描仪、数字化仪等;常用的输出设备有:显示器、打印机、绘图仪等。

4. 简述计算机系统的主要技术指标。

答:评价计算机的性能指标有很多,通常人们从计算机的字长、时钟周期和主频、运算速度、内存容量、数据输入输出最高速率等技术指标来评价计算机系统。

1.字长在计算机中,用若干二进制位表示一个数或一条指令,前者称为数据字,后者称为指令字。

字长的直接影响计算机的功能强弱、精度高低和速度快慢。

计算机处理数据时,一次可以运算的数据长度称为一个“字”(Word),字的长度称为字长。

一个字可以是一个字节(Byte,简称B),也可以是多个字节。

常用的字长有8位(bit)、16位、32位、64位等。

如某一类计算机的字由4个字节组成,则字的长度为32位,相应的计算机称为32位机。

2.时钟周期和主频计算机的中央处理器对每条指令的执行是通过若干个微指令操作来完成的,这些微指令操作是按时钟周期的节拍来“动作”的,时钟周期的微秒数反映出计算机的运算速度。

有时也用时钟周期的倒数——时钟频率(兆频),即人们常说的主频来表示。

一般说来,主频越高(时钟周期越短),计算机的运算速度越快。

但是,主频并不能全面准确地反映计算机的运算速度,而每秒钟执行百万条指令数(MIPS)指标则能较全面准确地反映计算机的运算速度。

近十年来,微计算机的主频提高很快,例如,IBM PC/XT微机的CPU主频为4.77MHz,而Pentium 4 CPU的主频己超过1GMHz,并且在不断提高。

3.运算速度计算机的运算速度是衡量计算机水平的一项主要指标,它取决于指令执行时间。

运算速度的计算方法多种多样,目前常用单位时间内执行多少条指令来表示,而计算机执行各种指令所需时间不同。

因此,常根据在一些典型题目计算中,各种指令执行的频度以及每种指令的执行时间来折算出计算机的等效速度。

4.内存容量存储器的容量反映计算机记忆信息的能力,它常以字节为单位表示。

存储器的容量越大,则存储的信息越多,计算机的功能越强。

计算机中的操作大多是与内存交换信息,但内存的存取速度相对CPU的算术和逻辑运算的速度要低1~2个数量级。

因此,内存的读写速度也是影响计算机运行速度的主要因素之一。

为了度量信息存储容量,将8位二进制位(8bits)称为1个字节,字节是计算机中数据处理和存储容量的基本单位。

1024个字节称为1K字节(1KB),1024K个字节称1兆字节(1MB),1024M 个字节称为1G字节(1GB),1024G个字节称为1T字节(1TB),现在微型计算机主存容量大多数在兆字节以上。

5.数据输入输出最高速率主机与外部设备之间交换数据的速率也是影响计算机系统工作速度的重要因素。