(完整word版)现代密码学(谷利泽)课后题答案(word文档良心出品)

(完整版)北邮版《现代密码学》习题答案.doc

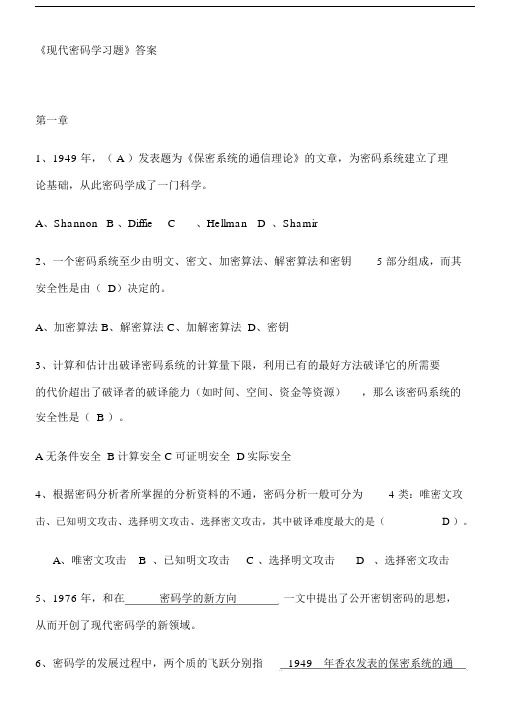

《现代密码学习题》答案第一章1、1949 年,( A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、Shannon B 、Diffie C、Hellman D 、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥 5 部分组成,而其安全性是由( D)决定的。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是( B )。

A 无条件安全 B计算安全 C可证明安全 D实际安全4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为 4 类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是( D )。

A、唯密文攻击 B 、已知明文攻击 C 、选择明文攻击D、选择密文攻击5、1976 年,和在密码学的新方向一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。

6、密码学的发展过程中,两个质的飞跃分别指1949年香农发表的保密系统的通信理论和公钥密码思想。

7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法5部分组成的。

对9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

第二章1、字母频率分析法对( B )算法最有效。

A、置换密码 B 、单表代换密码C、多表代换密码D、序列密码2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A 仿射密码 B维吉利亚密码C轮转密码 D希尔密码3、重合指数法对( C)算法的破解最有效。

A 置换密码 B单表代换密码C多表代换密码 D序列密码4、维吉利亚密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是(C )。

现代密码学(谷利泽)课后题规范标准答案

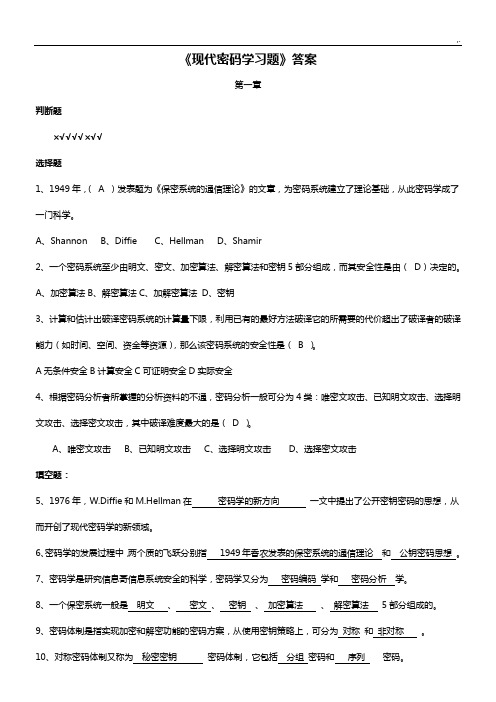

《现代密码学习题》答案第一章判断题×√√√√×√√选择题1、1949年,(A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、ShannonB、DiffieC、HellmanD、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由(D)决定的。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是(B )。

A无条件安全B计算安全C可证明安全D实际安全4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是(D )。

A、唯密文攻击B、已知明文攻击C、选择明文攻击D、选择密文攻击填空题:5、1976年,W.Diffie和M.Hellman在密码学的新方向一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。

6、密码学的发展过程中,两个质的飞跃分别指1949年香农发表的保密系统的通信理论和公钥密码思想。

7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法5部分组成的。

9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为对称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

第二章判断题:×√√√选择题:1、字母频率分析法对(B )算法最有效。

A、置换密码B、单表代换密码C、多表代换密码D、序列密码2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码3、重合指数法对(C)算法的破解最有效。

(完整版)北邮版《现代密码学》习题答案

《现代密码学习题》答案第一章1、1949年,( A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、ShannonB、DiffieC、HellmanD、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由( D)决定的。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是( B )。

A无条件安全B计算安全C可证明安全D实际安全4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是( D )。

A、唯密文攻击B、已知明文攻击C、选择明文攻击D、选择密文攻击5、1976年,和在密码学的新方向一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。

6、密码学的发展过程中,两个质的飞跃分别指 1949年香农发表的保密系统的通信理论和公钥密码思想。

7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法 5部分组成的。

9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为对称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

第二章1、字母频率分析法对(B )算法最有效。

A、置换密码B、单表代换密码C、多表代换密码D、序列密码2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码3、重合指数法对(C)算法的破解最有效。

A置换密码B单表代换密码C多表代换密码D序列密码4、维吉利亚密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是(C )。

现代密码学课后题答案

《现代密码学习题》答案第一章判断题×√√√√×√√选择题1、1949年,( A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、ShannonB、DiffieC、HellmanD、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由( D)决定的。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是( B )。

A无条件安全B计算安全C可证明安全D实际安全4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是( D )。

A、唯密文攻击B、已知明文攻击C、选择明文攻击D、选择密文攻击填空题:5、1976年,和在密码学的新方向一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。

6、密码学的发展过程中,两个质的飞跃分别指 1949年香农发表的保密系统的通信理论和公钥密码思想。

7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法 5部分组成的。

9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为对称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

第二章判断题:×√√√选择题:1、字母频率分析法对(B )算法最有效。

A、置换密码B、单表代换密码C、多表代换密码D、序列密码2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码3、重合指数法对(C)算法的破解最有效。

A置换密码B单表代换密码C多表代换密码D序列密码4、维吉利亚密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是(C )。

现代密码学课后题答案

《现代密码学习题》答案第一章判断题×√√√√×√√选择题1、1949年,( A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、ShannonB、DiffieC、HellmanD、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由( D)决定的。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是( B )。

A无条件安全B计算安全C可证明安全D实际安全4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是( D )。

A、唯密文攻击B、已知明文攻击C、选择明文攻击D、选择密文攻击填空题:5、1976年,和在密码学的新方向一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。

6、密码学的发展过程中,两个质的飞跃分别指 1949年香农发表的保密系统的通信理论和公钥密码思想。

7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法 5部分组成的。

9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为对称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

第二章判断题:×√√√选择题:1、字母频率分析法对(B )算法最有效。

A、置换密码B、单表代换密码C、多表代换密码D、序列密码2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码3、重合指数法对(C)算法的破解最有效。

A置换密码B单表代换密码C多表代换密码D序列密码4、维吉利亚密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是(C )。

现代密码学原理与协议课后答案

现代密码学原理与协议课后答案

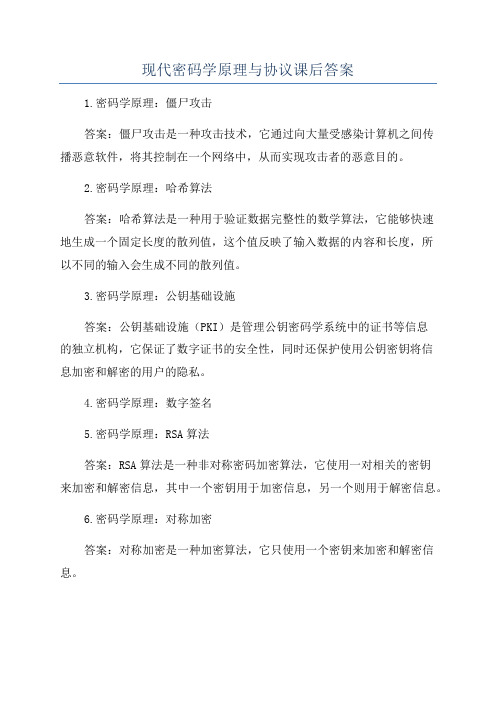

1.密码学原理:僵尸攻击

答案:僵尸攻击是一种攻击技术,它通过向大量受感染计算机之间传

播恶意软件,将其控制在一个网络中,从而实现攻击者的恶意目的。

2.密码学原理:哈希算法

答案:哈希算法是一种用于验证数据完整性的数学算法,它能够快速

地生成一个固定长度的散列值,这个值反映了输入数据的内容和长度,所

以不同的输入会生成不同的散列值。

3.密码学原理:公钥基础设施

答案:公钥基础设施(PKI)是管理公钥密码学系统中的证书等信息

的独立机构,它保证了数字证书的安全性,同时还保护使用公钥密钥将信

息加密和解密的用户的隐私。

4.密码学原理:数字签名

5.密码学原理:RSA算法

答案:RSA算法是一种非对称密码加密算法,它使用一对相关的密钥

来加密和解密信息,其中一个密钥用于加密信息,另一个则用于解密信息。

6.密码学原理:对称加密

答案:对称加密是一种加密算法,它只使用一个密钥来加密和解密信息。

现代密码学谷利泽课后题答案word文档良心出品

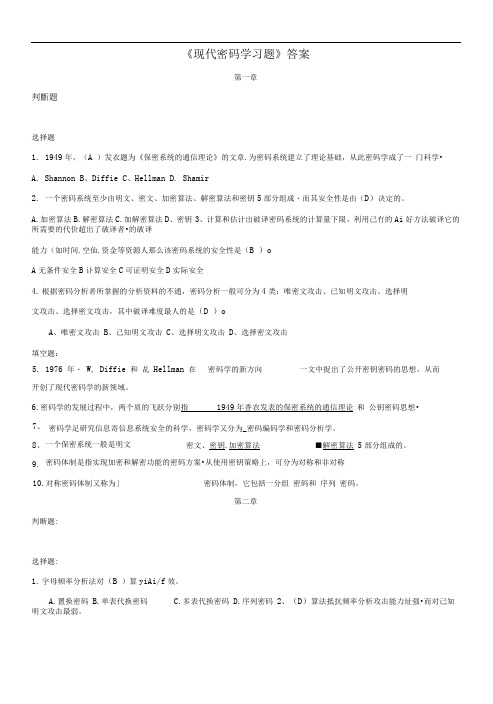

《现代密码学习题》答案第一章判斷题选择题1. 1949年,(A )发衣题为《保密系统的通信理论》的文章.为密码系统建立了理论基础,从此密码学成了一 门科学• A. Shannon B 、Diffie C 、Hellman D. Shamir2. 一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成・而其安全性是由(D )决定的。

A.加密算法B.解密算法C.加解密算法D 、密钥 3、计算和估计出破译密码系统的计算量下限,利用己冇的Ai 好方法破译它的所需要的代价超出了破译者•的破译能力(如时间.空仙.资金等资源人那么该密码系统的安全性是(B )oA 无条件安全B 讣算安全C 可证明安全D 实际安全4. 根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最人的是(D )oA 、唯密文攻击B 、己知明文攻击C 、选择明文攻击D 、选择密文攻击填空题:开创了现代密码学的新领域。

6.密码学的发展过程中,两个质的飞跃分别指 1949年香农发表的保密系统的通信理论 和 公钥密码思想•密码学足研究信息寄信息系统安全的科学,密码学又分为_密码编码学和密码分析学。

密码体制是指实现加密和解密功能的密码方案•从使用密钥策略上,可分为对称和非对称第二章判断题:选择题:1. 字母频率分析法对(B )算yiAi/f 效。

A.置换密码B.单表代换密码C.多表代换密码D.序列密码 2、(D )算法抵抗频率分析攻击能力址强•而对己知明文攻击最弱。

5. 1976 年・ W, Diffie 和 乩 Hellman 在 密码学的新方向一文中捉出了公开密钥密码的思想,从而7、 8、一个保密系统一般是明文 密文、密钥.加密算法■解密算法 5部分组成的。

9. 10.对称密码体制又称为」密码体制,它包括一分组 密码和 序列 密码。

A 仿射密码B 维吉利亚密码C 轮转密码D 希尔密码 3■•甫合指数法对(C)算法的破解最有效• A 豐换密码B 单表代换密码C 多表代换密码D 序列密码农维吉利亚密码足古典密码体制比较有代表性的1种密码• «密码体制采用的足(C)0A 置换密码B 单表代换密码C 多表代换密码D 序列密码填空题:5. 在1949年香农发表《保密系统的通信理论》之前•密码学算法主要通过字符间的』和厶代实现,一般认为密码体制属于传统密码学范畴。

现代密码学答案

单表代换:加密:E=11m+23(mod26) 解密:D=111-(c-23)(mod 26)多表代换:加密:i i AM C ≡+B(mod26) 解密:求逆矩阵1-A i i C A M (1-≡-B)(mod 26) (分割成大小相等的行列式,竖排) 3级移位线性:(a4,a5,a6)=(a3,a2,a1)·⎪⎪⎪⎭⎫ ⎝⎛543432321a a a a a a a a a 求后矩阵的逆,与(a4,a5,a6)乘证明B A B A ⊕'='⊕)( → B A B A B A B A ⊕'=⊕⊕=⊕⊕='⊕11)(8比特CFB 中:(64+j-1)/j → 9IDEA:混淆、扩散:1.逐比特异或2.模162 3.模1216+, 扩散是用乘加实现RSA: n=p ·q; )(n φ=(p-1)(q-1) ; e ·d mod )(n φ=1 ; mod d C )(n φ=MElGamal: k g C =1modp k y C =2Mmod p 密文(21,C C )背包密码:将字母转化为01串(空格为00000),再与A 递增序列逐位乘 c=f(x)=tABmodk G=00111 c=19(9+17+35)mod73=64Rabin 密码体制:n=pq c=2m mod n 即1=2m mod(pq) 得m椭圆曲线上的点:列x :(0→10), 带入x 得到2y ,判断是否为mod11的平方剩余(2/)1(-p c =1mod p ),求得y 两个值 对2y 求开方得根 和 x+2y ,列点 公钥体制中:攻击手段:截取、替换 (2)安全,找不到攻击手段中间人攻击:Diffie-Hellman :A X A Y 2=mod p XB B Y 2=mod p K=XA B Y mod pShamir 秘密分割:(其中线上为x 减位置,下是本位置减其他位置)例选择第一位密钥8 得:)3)(2(64)3)(2)(mod )12((8)31)(21()3)(2(81--=--=-----x x x x q x x 再把三次算的的上式相加。

《现代密码学》练习题(含答案)

《现代密码学》练习题(含答案)一、填空题(每空1分,共7分)1. 加密算法的功能是实现信息的保密性。

2. 数据认证算法的功能是实现数据的完整性即消息的真实性。

3. 密码编码学或代数中的有限域又称为伽罗华(Galois)域。

记为GF(pn)4. 数字签名算法可实现不可否认性即抗依赖性。

信息安全基本要求:可用性、保密性、完整性、不可否认性、可控性、真实性。

5. Two-Track-MAC算法基于带密钥的RIPEMD-160。

密钥和输出MAC值都是20B6. AES和Whirlpool算法是根据宽轨迹策略设计的。

7. 序列密码的加密的基本原理是:用一个密钥序列与明文序列进行叠加来产生密文。

8. Rabin密码体制是利用合数模下求解平方根的困难性构造了一种非对称/公钥/双钥密码体制。

1. 现代对称密码的设计基础是:扩散和混淆。

2. 加密和解密都是在密钥控制下进行的。

3. 在一个密码系统模型中,只截取信道上传送信息的攻击方式被称为被动攻击。

4. Caesar密码体制属于单表代换密码体制。

(字母平移)5. 尽管双重DES不等价于使用一个56位密钥的单重DES,但有一种被称为中途相遇攻击的破译方法会对它构成威胁。

(成倍减少要解密的加密文本)6. 设计序列密码体制的关键就是要设计一种产生密钥流的方法。

2. 椭圆曲线密码是利用有限域GF(2n)上的椭圆曲线上点集所构成的群上定义的离散对数系统,构造出的公钥/非对称密码体制。

3. 在公钥密码体制中,加密密钥和解密密钥是不一样的,加密密钥可以公开传播而不会危及密码体制的安全性。

2. 密码学上的Hash函数是一种将任意长度的消息压缩为某一固定长度的消息摘要的函数。

3. 数字签名主要是用于对数字消息进行签名,以防止消息的伪造或篡改,也可以用于通信双方的身份认证。

2. CTR/计数器加密模式与CBC认证模式组合构成CCM模式;GMAX算法与CTR加密模式组合构成GCM模式。

(完整word版)选择填空题库(word文档良心出品)

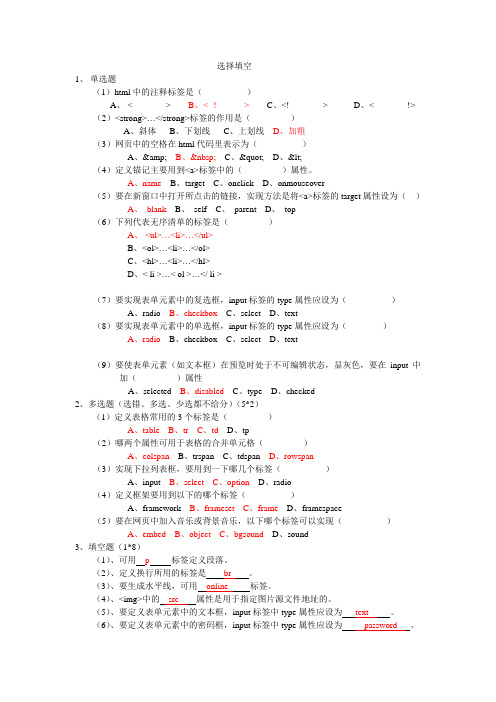

选择填空1、单选题(1)html中的注释标签是()A、 <-- -->B、<--! -->C、<!-- -->D、<-- --!>(2)<strong>…</strong>标签的作用是()A、斜体B、下划线C、上划线D、加粗(3)网页中的空格在html代码里表示为()A、&B、 C、"D、<(4)定义锚记主要用到<a>标签中的()属性。

A、nameB、targetC、onclickD、onmouseover(5)要在新窗口中打开所点击的链接,实现方法是将<a>标签的target属性设为()A、_blankB、_selfC、_parentD、_top(6)下列代表无序清单的标签是()A、 <ul>…<li>…</ul>B、<ol>…<li>…</ol>C、<hl>…<li>…</hl>D、< li >…< ol >…</ li >(7)要实现表单元素中的复选框,input标签的type属性应设为()A、radioB、checkboxC、selectD、text(8)要实现表单元素中的单选框,input标签的type属性应设为()A、radioB、checkboxC、selectD、text(9)要使表单元素(如文本框)在预览时处于不可编辑状态,显灰色,要在input中加()属性A、selectedB、disabledC、typeD、checked2、多选题(选错、多选、少选都不给分)(5*2)(1)定义表格常用的3个标签是()A、tableB、trC、tdD、tp(2)哪两个属性可用于表格的合并单元格()A、colspanB、trspanC、tdspanD、rowspan(3)实现下拉列表框,要用到一下哪几个标签()A、inputB、selectC、optionD、radio(4)定义框架要用到以下的哪个标签()A、frameworkB、framesetC、frameD、framespace(5)要在网页中加入音乐或背景音乐,以下哪个标签可以实现()A、embedB、objectC、bgsoundD、sound3、填空题(1*8)(1)、可用p标签定义段落。

(完整版)北邮版《现代密码学》习题答案

《现代密码学习题》答案第一章1、1949年,( A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、ShannonB、DiffieC、HellmanD、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由( D)决定的。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是( B )。

A无条件安全B计算安全C可证明安全D实际安全4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是( D )。

A、唯密文攻击B、已知明文攻击C、选择明文攻击D、选择密文攻击5、1976年,和在密码学的新方向一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。

6、密码学的发展过程中,两个质的飞跃分别指 1949年香农发表的保密系统的通信理论和公钥密码思想。

7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法 5部分组成的。

9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为对称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

第二章1、字母频率分析法对(B )算法最有效。

A、置换密码B、单表代换密码C、多表代换密码D、序列密码2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码3、重合指数法对(C)算法的破解最有效。

A置换密码B单表代换密码C多表代换密码D序列密码4、维吉利亚密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是(C )。

(完整word版)现代密码学(北邮)(word文档良心出品)

一、是非判断题(10分)1.差分分析是一种攻击迭代密码体制的选择明文攻击方法,所以,对于DES和AES都有一定的攻击效果。

(对)2.反馈移位寄存器输出序列生成过程中,抽头位对输出周期长度的影响起着决定性的作用,而初态对输出周期长度没影响。

(对)3.被撤销的公钥证书都需放入到证书撤销列表中,但证书撤销列表长度不一定会增加。

(对)4..非保护代理者的代理签名和保护代理者的代理签名之间的差别在于是否具有不可伪造性。

(错:可识别性)(非保护代理者的代理签名:验证者不能识别出代理者的身份)5.SSL协议是指在网络层之上提供的一种用于客户端浏览器和Web服务器之间的安全连接技术。

(错)(工作在传输层和应用层之间,与应用层协议无关)6.零知识证明是指证明者能够在不向验证者提供任何有用的信息的情况下,使验证者能相信某个论断是正确的。

(对)7.SET协议是一个应用层协议,在相关应用中比SSL协议具有更多优点,也是更复杂的密码应用协议。

(对)8.公钥证书应用于用户身份的鉴别,而属性证书应用于用户权限的管理。

(对)二、选择题(15分)1.公钥密码体制至少能抵御的攻击是(C.选择明文攻击)2.适合文件加密,而且有少量错误时不会造成同步失败,是软件加密的最好选择,这种分组密码的操作模式是指(D.输出反馈模式)3.按目前的计算能力,RC4算法的密钥长度至少应为(C.128)位才能保证安全强度。

4.密钥在其生命生命周期中处于不同的状态,每种状态包含若干时期,那么密钥备份时期是密钥处于(B.使用状态)5.SSL协议中,(A)具体实施客户端和服务器之间通信信息的保密。

A.记录协议(为高层协议提供基本的安全服务,记录层封装各种高层协议,具体实施加解密、计算和校验MAC等与安全有关的操作)B.修改密码规程协议(切换状态,把密码参数设置为当前状态。

在握手协议中,当安全参数协商一致后,发送此消息)C.告警协议(显示信息交换过程中所发生的错误)D.握手协议(会话密钥的协商)6.量子密码更适合实现下面哪项密码技术。

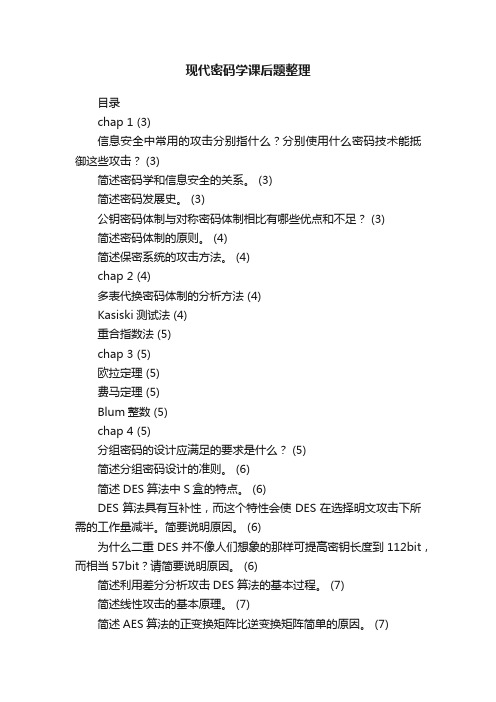

现代密码学课后题整理

现代密码学课后题整理目录chap 1 (3)信息安全中常用的攻击分别指什么?分别使用什么密码技术能抵御这些攻击? (3)简述密码学和信息安全的关系。

(3)简述密码发展史。

(3)公钥密码体制与对称密码体制相比有哪些优点和不足? (3)简述密码体制的原则。

(4)简述保密系统的攻击方法。

(4)chap 2 (4)多表代换密码体制的分析方法 (4)Kasiski测试法 (4)重合指数法 (5)chap 3 (5)欧拉定理 (5)费马定理 (5)Blum整数 (5)chap 4 (5)分组密码的设计应满足的要求是什么? (5)简述分组密码设计的准则。

(6)简述DES算法中S盒的特点。

(6)DES算法具有互补性,而这个特性会使DES在选择明文攻击下所需的工作量减半。

简要说明原因。

(6)为什么二重DES并不像人们想象的那样可提高密钥长度到112bit,而相当57bit?请简要说明原因。

(6)简述利用差分分析攻击DES算法的基本过程。

(7)简述线性攻击的基本原理。

(7)简述AES算法的正变换矩阵比逆变换矩阵简单的原因。

(7)简述AES的子密钥生成过程。

(7)简述DES与AES的相同之处和不同之处。

(7)简述设计分组密码的工作模式应遵循的基本原则。

(8)chap 5 (8)简述序列密码算法和分组密码算法的不同 (8)密钥序列生成器是序列密码算法的核心,请说出至少5点关于密钥序列生成器的基本要求 (8)chap 6 (9)MD5在MD4基础上做了哪些改进,其改进目的是什么? (9)简述利用生日攻击方法攻击Hash函数的过程 (9)chap 7 (9)与RSA密码体制和ElGamal体制相比,简述ECC密码体制的特点。

(9)Chapter 8 (9)1简述数字签名的特点。

(9)2为什么对称密码体制不能实现消息的不可否认性? (10)4 计算不考 (10)5 ElGamal、Schnorr、DSA这3种签名方案的联系与区别。

(完整版)现代密码学简答题及计算题

第七章 简答题及计算题⑴公钥密码体制与对称密码体制相比有哪些优点和不足?答:对称密码一般要求: 1、加密解密用相同的密钥 2、收发双方必须共享密钥安全性要求: 1、密钥必须保密 2、没有密钥,解密不可行 3、知道算法和若干密文不足以确定密钥 公钥密码一般要求:1、加密解密算法相同,但使用不同的密钥2、发送方拥有加密或解密密钥,而接收方拥有另一个密钥 安全性要求: 1、两个密钥之一必须保密 2、无解密密钥,解密不可行3、知道算法和其中一个密钥以及若干密文不能确定另一个密钥⑵RSA 算法中n =11413,e =7467,密文是5859,利用分解11413=101×113,求明文。

解:10111311413n p q =⨯=⨯=()(1)(1)(1001)(1131)11088n p q ϕ=--=--=显然,公钥e=7467,满足1<e <()n ϕ,且满足gcd(,())1e n ϕ=,通过公式1mod11088d e ⨯≡求出1mod ()3d e n ϕ-≡=,由解密算法mod d m c n ≡得3mod 5859mod114131415d m c n ≡==⑶在RSA 算法中,对素数p 和q 的选取的规定一些限制,例如:①p 和q 的长度相差不能太大,相差比较大; ②P-1和q-1都应有大的素因子;请说明原因。

答:对于p ,q 参数的选取是为了起到防范的作用,防止密码体制被攻击①p ,q 长度不能相差太大是为了避免椭圆曲线因子分解法。

②因为需要p ,q 为强素数,所以需要大的素因子 ⑸在ElGamal 密码系统中,Alice 发送密文(7,6),请确定明文m 。

⑺11Z 上的椭圆曲线E :236y x x =++,且m=3。

①请确定该椭圆曲线上所有的点;②生成元G=(2,7),私钥(5,2)2B B n P ==,明文消息编码到(9,1)m P =上,加密是选取随机数k=3,求加解密过程。

(完整word版)病理题库(word文档良心出品)

选择题1. 全身营养不良时,首先发生萎缩的组织或器官是:A. 骨骼肌B. 脂肪组织C. 肝D. 脑E. 心肌【答案】B2. 一种成熟组织由另一种成熟组织取代的现象称:A.间变B.机化C.化生D.再生【答案】C3. 细胞水肿和脂肪变性常发生在:A. 肺、脾、肾B. 心、脾、肺C. 心、肝、肠D. 肝、肾、脾E. 心、肝、肾【答案】E4. 下列哪个器官的梗死灶为地图形A. 小肠B. 脾C. 肾D. 肺E.心【答案】E5. 易发生干性坏疽的器官是:A.肺B.阑尾C.膀胱D.四肢E.子宫【答案】D6. 一种成熟组织由另一种成熟组织取代的现象称:A.间变B.机化C.化生D.再生E.分化【答案】C7. 缺碘所致的甲状腺肿大属于A.过再生性增生B.再生性增生C.甲状腺肥大D.内分泌障碍性增生E.甲状腺增生合并肥大【答案】D8. 肠上皮化生的概念是:()A.原来无上皮部位出现肠上皮B.肠上皮转变为其他上皮C.肠上皮转变为胃黏膜上皮D.胃粘膜上皮转变为肠上皮E.呼吸道上皮转变为肠上皮【答案】D9. 虎斑心见于:A.白喉B.中毒C.严重贫血D.肥胖E.高脂血症【答案】B10. 浊肿和脂肪变性主要发生于A、肺、肾、脾B、心、肝、肾C、心、肺、脾D、心、肝、脑【答案】B11. 属不可逆性的病变是:()A.水样变性B.脂肪变性C.线粒体肿胀D.内质网扩张E.核碎裂【答案】E12. 四肢骨折石膏固定后引起的骨骼肌萎缩.主要属于:A.神经性萎缩B.营养不良性萎缩C.压迫性萎缩D.废用性萎缩E.生理性萎缩【答案】D13. 按组织再生能力的强弱来比较.下列各组的排列哪个是正确的?A.结缔组织>神经细胞>肝细胞B.软骨>腱>肾小球C.骨>平滑肌>神经细胞D.鳞状上皮细胞>横纹肌>周围神经纤维E.肾小管上皮细胞>骨髓细胞>脂肪细胞【答案】D14. 坏死细胞的微细结构消失,但细胞和组织结构轮廓仍存在,这种坏死称A、液化性坏死B、干酪样坏死C、坏疽D、凝固性坏死【答案】D15. 纤维素样变性最常见于哪种疾病中A、急性细菌性炎症B、病毒性炎症C、变态反应性炎症D、寄生虫性炎症【答案】A16. “肥大”是指:A.实质细胞数目增多B.实质细胞体积增大C.组织、器官体积的增大D.是细胞、组织、器官体积的增大E.间质增生【答案】D17. 下列变性病变应除外:A.气球样变B.Russell小体C.虎斑心D.蜡样变性E.透明变性【答案】D18. 1. 急性肠扭转最可能引起:()A.凝固性坏死B.湿性坏疽C.气性坏疽D.液化性坏死E.以上都不是【答案】D19. 血管壁的玻璃样变性主要发生于A、小动脉B、中等动脉C、大动脉D、细动脉【答案】D20. 细胞萎缩在电镜下最显著的特点是:A.肌丝增多B.线粒体增多C.滑面内质网增多D.粗面内质网增多E.自噬泡增多【答案】E21. 下述哪项与液化性坏死无关?()A.脑组织坏死B.化脓菌感染C.乳房的外伤性脂肪坏死D.急性胰腺炎引起的脂肪坏死E.肾梗死【答案】E22. 浊肿是指A、器官体积增大B、细胞体积增大C、组织水种D、细胞颗粒变性【答案】A23. 细胞水肿和脂变常发生在:A.肺、脾、肾B.心、脾、肺C.心、肝、肠D.肝、肾、脾E.心、肝、肾【答案】E24. 慢性萎缩性胃炎时,胃粘膜上皮可化生为()A、鳞状上皮B、移行上皮C、软骨D、骨E、肠上皮【答案】E25. 细胞坏死(necrosis)的主要形态标志是()A.线粒体肿胀B.核碎裂C.胞质嗜酸性增强D.胞质脂滴增加E.间质粘多糖积聚【答案】B26. 在组织学上看到有细胞核浓缩、碎裂、溶解时.说明:A.细胞正开始死亡B.细胞的功能还有可能恢复C.细胞的功能虽然可能恢复.但已极为困难D.细胞已经死亡了一段时间E.细胞浆可能还没有发生改变【答案】D27. 易发生干性坏疽的器官是A、肺B、四肢C、心肌D、肠道【答案】B28. 全身营养不良时.首先发生萎缩的组织或器官是:A.骨骼肌B.脑C.肝D.脂肪组织E.心肌【答案】D29. 一种成熟的组织变成另一种成熟组织的过程称:A.机化B.钙化C.分化D.化生E.适应【答案】D30. 四肢骨折石膏固定后引起的骨骼肌萎缩.主要属于:A.神经性萎缩B.废用性萎缩C.压迫性萎缩D.营养不良性萎缩E.生理性萎缩【答案】B31. “肥大”是指:A.实质细胞数目增多B.实质细胞体积增大C.组织、器官体积的增大D.是细胞、组织、器官体积的增大E.间质增生【答案】D32. 一种成熟组织由另一种成熟组织取代的现象称:A.间变B.机化C.分化D.再生E.化生【答案】E33. 下列哪种组织再生能力最强A.腺体B.骨骼肌C.神经细胞D.软骨E.平滑肌【答案】A34. 支气管粘膜上皮出现鳞状上皮化生应属于A、分化不良B、不完全再生C、癌前期病变D、适应性改变【答案】D35. 下列各项中哪个是错误的?A.机化乃是用肉芽组织来取代坏死组织或异物的过程B.单核细胞的溶酶体如果功能发生异常则不能很好的将异物排除或机化C.包裹从本质上说也是一种机化过程D.机体对外界侵入体内的异物.总是以机化的方式加以处理E.机化对机体是有利的.但有时也可带来不良后果【答案】D36. 坏死与坏疽的主要区别在于:()A.动脉阻塞的程度B.静脉回流的好坏C.有无腐败菌感染D.发生部位E.病变深度【答案】C37. 支气管粘膜上皮出现鳞状上皮化生.常属于下列哪一种改变A.分化不良B.不典型增生C.不完全再生D.癌前期改变E.适应性改变【答案】E38. 虎斑心的原因是A、长期严重贫血B、营养不良C、中毒D、严重感染【答案】A39. 梗死的形状取决于:()A.脏器的外形B.动脉阻塞的部位C.动脉阻塞的程度D.血管的分布E.有无淤血的基础【答案】D40. 组织和细胞的变性是指细胞内或细胞间质中A、变质B、出现异常物质C、正常物质积聚过多D、B+C【答案】D41. 本质是坏死的“变性”是下列哪一种病变A、水样变性B、颗粒变性C、粘液样变性D、纤维素样变性【答案】D42. 肠上皮化生的概念是:()A.原来无上皮的部位出现肠上皮B.肠上皮转变为其他上皮C.肠上皮转变为胃粘膜上皮D.胃粘膜上皮转变为肠上皮E.呼吸道上皮转变为肠上皮【答案】D43. 下列哪一种病变不见于浊肿A、细胞内水分增多B、胞浆内出现红染的颗粒C、内浆网扩张脱颗粒D、糖原及自噬泡增多【答案】D44. 下列哪一种最适合肉芽组织?A.巨细胞和胶原纤维B.纤维母细胞和巨细胞C.毛细血管和淋巴细胞D.纤维母细胞和巨噬细胞E.纤维母细胞和新生毛细血管【答案】E45. 慢性消耗性疾病首先发生萎缩的组织是A、心肌B、骨骼C、脂肪组织D、肌肉组织【答案】C46. 细胞水肿发生的机理是:A.内质网受损B.线粒体受损C.高尔基氏器受损D.核糖体受损E.中心体受损【答案】B47. 肉芽组织是由……组成:A.吞噬细胞和成纤维细胞B.新生毛细血管和成纤维细胞C.新生毛细血管和单核细胞D.单核细胞、巨细胞和淋巴细胞形成的结节E.以上都不是【答案】B48.下列肾小管变性中.哪种损害最轻?A.气球样变B.水变性C.脂变D.细胞内钙盐沉着E.细胞内玻变【答案】A49. 支气管鳞状上皮化生是A、由纤毛柱状上皮直接转变为鳞状上皮B、从咽部鳞状上皮增生延伸覆盖到支气管纤毛柱状上皮C、支气管腺体细胞转化鳞状上皮D、由基底储备细胞增生向鳞状上皮分化【答案】D50. 液化性坏死主要发生于:A.肺B.肾C.脑D.心E.肝【答案】C51. 以下哪一项原因不引起萎缩?A.肾盂积水B.慢性肝淤血C.垂体功能低下D.四氯化碳中毒E.脊髓前角神经细胞坏死【答案】D52. 脑动脉粥样硬化引起脑萎缩属于()A、营养不良性萎缩B、废用性萎缩C、神经性萎缩D、压迫性萎缩【答案】A53. 肉芽组织是由……组成:A. 吞噬细胞和成纤维细胞B. 新生毛细血管和成纤维细胞C. 新生毛细血管和单核细胞D. 单核细胞、巨细胞和淋巴细胞形成的结节 E. 以上都不是【答案】B54. 有利于创伤愈合的因素是()A、局部血供不足B、局部感染C、清除异物D、神经损伤【答案】C55. 下列各种组织哪一种再生力最强?A.骨骼肌B.神经节细胞C.心肌D.神经胶质细胞E.软骨【答案】D56. 下列哪种细胞再生能力最弱()A、汗腺上皮细胞B、横纹肌细胞C、神经节细胞D、表皮细胞【答案】C57. .大块疤痕可引起:A.关节运动障碍B.器官表面凹陷C.器官变形D.腔室狭窄E.以上均可【答案】E58. 再生能力最强的细胞是A、结缔组织细胞B、肝细胞C、神经细胞D、心肌细胞【答案】B59. 全身营养不良时.首先发生萎缩的组织或器官是:A.骨骼肌B.脂肪组织C.肝D.脑E.心肌【答案】D60. 患者脚趾呈黑褐色、干缩与正常组织界限清楚的病变,最可能是()A、严重淤血B、恶性黑色素瘤C、干性坏疽D、出血性坏死【答案】C61. 机化是指A、组织完全再生B、组织化生C、结缔组织及血管增生D、肉芽组织替代坏死组织或异物的过程【答案】D62. 只有一个开口的病理性盲管是()A、糜烂B、溃疡C、窦道D、瘘管E、空洞【答案】C63. 下列哪种是肉芽组织的特征?A.新生毛细血管及纤维母细胞B.巨细胞和纤维母细胞C.巨细胞增生和淋巴细胞浸润D.巨细胞增生.淋巴细胞和浆细胞浸润E.新生的毛细血管及组织细胞增生【答案】A64. 除下列哪一项外,均为一期愈合的特点:()A.组织破坏极少B.无或极少细菌感染C.过多的疤痕组织D.创缘整齐,对合紧密E.适量的肉芽组织【答案】C65. 组织损伤后由结缔组织增生来修补的过程称:A.再生B.增生C.化生D.机化E.不完全再生【答案】E66. 下列各种细胞再生能力最强的是:()A.表皮细胞B.平滑肌细胞C.肾小管上皮细胞D.血管内皮细胞E.软骨母细胞【答案】A67. 下列各种细胞中,哪种再生能力最强?A.神经节细胞B.平滑肌细胞C.软骨细胞D.心肌细胞E.间皮细胞【答案】E68. 细胞缺氧.细胞膜受损.细胞内出现:A.钠多,钾多,水多B.钠少,钾多,水少C.钠多,钾少,水多D.钠多,钾少,水少E.钠少,钾多,水多【答案】C69. 肉芽组织是由……组成:A.吞噬细胞和成纤维细胞B.新生毛细血管和成纤维细胞C.新生毛细血管和单核细胞D.单核细胞、巨细胞和淋巴细胞形成的结节E.以上都不是【答案】B70. 1. 下列各种细胞再生能力最强的是:()A.表皮细胞B.平滑肌细胞C.肾小管上皮细胞D.血管内皮细胞E.软骨母细胞【答案】A71. 1. 下述血栓中,哪种是白色血栓:()A.风湿性心内膜炎的瓣膜赘生物B.心房纤颤时心耳内球状血栓C.心肌梗死时的附壁血栓D.微循环内微血栓E.下肢深静脉内的延续性血栓【答案】A72. 右上肢静脉血栓脱落主要栓塞于A. 肠系膜动脉B. 脑动脉C. 肺动脉D. 肾动脉E. 心冠状动脉【答案】C73. 下列哪种血栓的名称不反映其组成成分A、白色血栓B、混合血栓C、附壁血栓D、红色血栓【答案】C74. “槟榔肝”的形成是由于:()A、肝淤血和肝细胞脂肪变性B、肝淤血和肝细胞萎缩C、肝淤血和肝细胞坏死D、肝脂肪变和结缔组织增生E、肝出血和结缔组织增生【答案】A75. 下列哪项不是慢性淤血的后果A.实质细胞的增生B.出血C.含铁血黄素沉积D.组织间质增生E.可并发血栓形成【答案】A76. 下列对肺出血性梗死的叙述,哪一项是错误的?()A、多发生在严重肺淤血的基础上B、由肺动脉分支阻塞引起C、梗死区与周围非梗死区界限不清D、梗死灶呈锥体形E、多由支气管动脉阻塞引起【答案】E77. 下述因素哪种与血栓形成无关? A.血管内膜损伤B.血流缓慢C.血小板数量增多D.癌细胞崩解产物E.纤维蛋白溶酶增加【答案】D78. 下列哪种镜下改变不属于流行性乙型脑炎的病变:()A.血管套B.筛状软化灶C.噬神经现象D.蛛网膜下腔脓液聚积E.胶质小结【答案】D79. 肺栓塞时90%的血栓栓子来源于()A、肝静脉B、脾静脉C、下肢深静脉D、上肢静脉【答案】C80. 循环血液中的血凝块,随血流运行,阻塞相应大小的血管叫()A、血栓B、血栓形成C、血栓性栓塞D、血栓栓子【答案】C81. 原位癌是指:()A.早期癌B.未突破基膜的癌C.癌前病变D.原发癌E.未发生转移的癌【答案】B82. 右上肢静脉血栓脱落主要栓塞于A.肺动脉B.脑动脉C.肝动脉D.心冠状动脉E.以上均不是【答案】A83. 栓子是A.循环血液内脱落的血栓B.循环血液内脱落的菌落C.循环血液内不溶于血液的异物D.循环血液内脂肪和空气E.以上都不是【答案】C84. 股静脉血栓形成时下述哪种结局不易发生?A.阻塞血流B.机化C.脱落D.钙化E.血流完全恢复正常【答案】E85. 下述关于肺淤血的描述中哪一项是错误的?A.肺泡壁毛细血管扩张B.肺泡内中性白细胞和纤维素渗出C.肺泡腔内有水肿液D.可发生漏出性出血E.常可见心衰细胞【答案】D86. 循环血液中的凝血块,随血流运行至相应大小的血管,引起管腔阻塞的过程叫做A.血栓B.血栓形成C.血栓栓塞D.梗塞E.血栓栓子【答案】C87. 脑动脉发生血栓性栓塞,其栓子最可能来自()A. 下肢深静脉血栓B. 下肢浅静脉血栓 C. 盆腔静脉血栓D. 左心室附壁血栓E. 门静脉血栓【答案】D88. 有关慢性肝淤血的叙述中,下列哪一项不妥?A.中央静脉扩张B.肝窦扩张C.肝细胞有萎缩D.门静脉扩张E.部分肝细胞脂变【答案】D89. 混合性血栓对机体造成最严重的危害是A.血栓脱落引起的栓塞;B.阻塞血管引起局部淤血C.阻塞血管引起血管局部坏死D.血栓形成时消耗大量凝血因子造成机体出血E.以上均不是【答案】C90. 梗死灶呈不规则形的是下列哪一种梗死A、肾梗死B、肠梗死C、心肌梗死D、脾梗死【答案】C91. 右心衰竭时引起淤血的器官主要是A.肺、肝及胃肠道B.肝、脾及胃肠道C.脑、肺及胃肠道D.肾、肺及胃肠道E.脾、肺及胃肠道【答案】B92. 瘀血时血液主要瘀积于()中A、小静脉丛B、大、小中等静脉C、小动脉及毛细血管D、小静脉及毛细血管【答案】D93. 混合性血栓可见于:A.静脉血栓的尾部B.毛细血管内血栓C.急性风湿性心内膜炎的疣状血栓D.动脉血栓的头部E.左心房内的附壁血栓【答案】E94. 下列哪个器官易发生出血性梗死?A.心B.肾C.肺D.脑E.脾【答案】C95. 下列血液性质的改变哪种不利于血栓形成A、新生血小板大量入血B、血液浓缩C、组织因子大量释放D、纤溶系统激活【答案】D96. 3.静脉内血栓脱落可引起:()A.下肢坏疽B.肺静脉栓塞C.肺动脉栓塞D.脑动脉栓塞E.门静脉栓塞【答案】C97. 肺尖的一球形病灶,境界清楚,直径为3.5cm,应首先考虑:()A.原发性肺癌B.转移性肺癌C.结核球D.肺脓肿E.矽肺【答案】C98. 风湿性心内膜炎在二尖瓣形成赘生物的条件是:A、内皮细胞受损脱落B、涡流形成C、炎症使血液凝固性增高D、心肌收缩力减弱致血流减慢【答案】A99. 慢性肺淤血的镜下改变,下列哪一项应该除外?A.肺泡腔内有心衰细胞B.肺泡壁增宽C.肺泡壁毛细血管扩张充血D.切面为棕红色E.肺内支气管扩张【答案】D100. 梗死形成的基本条件是:A、血管吻合支不丰富B、高度淤血C、动脉血供阻断D、组织致密【答案】C101. 股静脉内血栓脱落易引起:()A.下肢坏疽B.肺动脉栓塞C.脑动脉栓塞D.门静脉栓塞E.肾动脉栓塞【答案】B102. 肺栓塞的后果包括以下几点,但________除外A.急死B.肺梗死C.间质性肺炎D.肺动脉高压E.右心房扩大【答案】E103.下列梗死中哪项属于液化性坏死?A.肺梗死B.脑梗死C.肠梗死D.肾梗死E.脾梗死【答案】B104. 右下肢静脉血栓脱落主要栓塞于A.肺动脉B.下腔静脉C.右心房D.右心室E.右下肢大静脉【答案】A105. 下述有关血栓形成的记述中,哪一项是错误的?()A. 静脉血栓多于动脉血栓B. 下肢血栓多于上肢C. 动脉内血栓多为混合血栓D. 静脉内血栓多为红色血栓E. 毛细血管内血栓多为透明血栓【答案】C106. 1.槟榔肝是指A.肝脂变B.肝水变性C.门脉性肝硬化D.慢性肝淤血E.坏死后性肝硬化【答案】D107. 心衰细胞是由于A.心衰时肺泡内巨噬细胞吞噬了红细胞B.心衰时肺泡内巨噬细胞吞噬了尘埃颗粒C.心衰时肺泡内巨噬细胞吞噬了纤维素样坏死物D.心衰时巨噬细胞的集聚E.以上都不是【答案】A108. 下述哪项是错误的?A.双重血液循环的器官不易发生梗死B.全身血液循环状态对梗死的形成无影响C.动脉痉挛促进梗死的形成D.有效的侧枝循环的建立可防止梗死的发生E.梗死多由动脉阻塞引起【答案】B109. 含细菌的血栓脱落可引起:A.败血性梗死B.贫血性梗死C.出血性梗死D.单纯性梗死E.广泛性梗死【答案】A110. 22、哪种血栓形成涉及的面积最广A、心瓣膜白色血栓形成B、下腔静脉血栓形成C、心肌梗死附壁血栓形成D、DIC 形成的透明血栓【答案】D111. 肝小叶中央脂肪变性主要发生于A、慢性酒精中毒B、慢性磷中毒C、严重感染D、肝淤血【答案】D112. 混合性血栓可见于:()A.静脉血栓的尾部B.毛细血管内血栓C.急性风湿性心内膜炎的疣状血栓D.动脉血栓的头部E.左心房内的附壁血栓【答案】E 113. 槟榔肝大体形态的组织学基础是()A.肝小叶周边部肝细胞萎缩B.肝小叶结构破坏C.肝血窦扩张淤血,肝细胞脂肪变性D.出血性梗死E.门静脉分支扩张【答案】C114. 下列哪项不是慢性淤血的后果:A.漏出性出血B.实质细胞增生C.间质细胞增生D.间质细胞增生E.并发血栓形成【答案】B115. 新生毛细血管、成纤维细胞长入血肿的过程称为A、血凝块包裹B、血肿机化C、栓塞D、化生【答案】B116. 关于化脓性炎症的结局哪一项是错误的?A. 吸收消散B. 机化包裹C.脓汁引流排出,组织再生而痊愈D. 转为慢性E. 化脓菌入血引起菌血症【答案】B117. 急性炎症时组织肿胀的主要原因是:A. 组织增生B. 组织变质C.肉芽组织形成D. 静脉血栓阻塞E.充血及血液成分渗出【答案】E118. 下列哪一项不是浆液性炎A. 胸膜炎积液B. 早期感冒的鼻粘膜炎 C. 肾盂积水D. 昆虫毒素引起的皮下水肿E.皮肤Ⅱ度烧伤水疱【答案】C119. 下列哪一种疾病是以变质为主的炎症A、大叶性肺炎B、流行性脑脊髓膜炎C、肾小球肾炎D、病毒性肝炎【答案】D120. 下列哪项不是渗出性炎?A.大叶性肺炎B.钩体病C.阑尾炎D.绒毛心E.Pautrier微脓肿【答案】B121. 急性炎症时局部组织肿胀,其主要原因是A、动脉充血B、静脉阻塞C、富于蛋白的液体渗出D、组织增出【答案】C122. 1.在慢性炎症中下列哪种细胞常见?A.嗜酸性粒细胞B.淋巴细胞C.嗜中性粒细胞D.肥大细胞E.巨噬细胞【答案】B123. 增生性炎()A、都是急性炎B、都是慢性炎C、都是亚急性炎D、有急性炎也有慢性炎【答案】D124. 白喉、细菌性痢疾一般属于哪一类炎症?()A.纤维素性炎B.化脓性炎C.卡他性炎D.浆液性炎E.出血性炎【答案】A125. 哪一项主要是由血管通透性增加引起的A、红B、肿C、痛D、热【答案】B126. 多核细胞不见于下列哪种疾病?A.伤寒B.结核C.霍奇金淋巴瘤D.血吸虫虫卵结节E.异物肉芽肿【答案】C127. 巨噬细胞、纤维母细胞和淋巴细胞最常见于A.急性炎症B.肉芽组织C.伤口愈合处D.慢性炎症E.化脓性炎症【答案】D128. 下列哪项不属于渗出性炎症?A.假膜性炎症B.大叶性肺炎C.卡他性炎症D.阿米巴肝脓肿E.流脑【答案】D129. 流行性脑脊髓膜炎属于()A、浆液性炎B、纤维素性炎C、化脓性炎D、出血性炎【答案】C130. 病毒感染的病灶中,最常见的细胞是()A、中性粒细胞B、嗜酸性粒细胞C、淋巴细胞、单核细胞D、浆细胞E、肥大细胞【答案】B131. 下列哪一种不是渗出性炎症?A.卡他性炎症B.乙型脑炎C.流行性脑膜炎D.肾盂肾炎E.脓肿【答案】D132. 溶血性链球菌最常引起A.蜂窝织炎B.假膜性炎C.坏死性炎D.脓肿E.出血性炎【答案】D133. 细菌性痢疾属于下列哪一种炎症A、纤维素性炎B、浆液性炎C、化脓性炎D、出血性炎【答案】A134. 败血症是指:A.细菌入血B.毒素入血C.细菌入血大量繁殖,产生毒素D.细菌和毒素入血E.化脓菌引起多发性脓肿【答案】C135. 假膜性炎症是指A、浆膜发生的纤维素性炎B、浆膜发生的化脓性炎症C、粘膜发生的纤维素性炎D、粘膜发生的化脓性炎【答案】C136. 炎症的渗出主要由于A.血液动力学改变B.血管壁通透性改变C.小静脉血栓形成D.循环血量增加E.组织间液比重降低【答案】B137. 炎症的防御反应在炎症的局部病灶为:()A增生性变化 B 血管扩张充血 C炎细胞浸润D 肉芽组织形成E纤维化【答案】C138. 炎症的基本病变是A、组织细胞的变性坏死B、组织的炎性充血和水肿C、红、肿、痛、热、机能障碍D、变质、渗出、增生【答案】D139. 下列有关炎症的理解哪项不正确? A.血管反应是炎症的中心环节B.对机体损害的任何因素均可为致炎因子C.炎症对机体有利.又有潜在危害性D.凡是炎症都运用抗菌素抗炎E.炎症既有局部反应.又可有全身反应【答案】D140. 下列哪一项不属于渗出性炎症? A.卡他性炎症B.阿米巴肝脓肿C.假膜性炎D.绒毛心E.大叶性肺炎【答案】B141. 下列哪项不属于渗出性炎症?A.假膜性炎症B.卡他性炎症C.肾盂肾炎D.乙型脑炎E.流行性脑炎E.流行性脑炎【答案】D142. 下列哪项是变质性炎症A.肾盂肾炎B.菌痢C.大叶性肺炎D.阿米巴肝脓肿E.阑尾炎【答案】A143. 下列哪项不属于渗出性炎症?A.淋病B.绒毛心C.肾盂肾炎D.菌痢E.肠伤寒【答案】E144. 1. 在急性炎症早期哪种细胞多见:()A.浆细胞B.嗜酸性粒细胞C.单核巨噬细胞D.淋巴细胞E.中性粒细胞【答案】E145. 渗出液的描述中,哪项是错误的?()A、血管通透性增高B、液体比重高C、液体静置后凝固D、液体内含纤维蛋白原E、液体内含细胞极少【答案】E146. 哪一项不属于渗出性炎症?A.浆液性炎B.假膜性炎C.化脓性炎D.感染性肉芽肿性炎E.出血性炎【答案】D147. 在急性炎症的早期,下列哪种细胞多见A、中性白细胞B、嗜酸性白细胞C、单核巨噬细胞D、淋巴细胞【答案】A148. 急性炎症时血液动力学的变化一般按下列顺序发生A.血流速度减慢→血管扩张,血流加速→细动脉短暂收缩→白细胞附壁B.血管扩张,血流加速→细动脉短暂收缩→白细胞附壁→血流速度减慢C.细动脉短暂收缩→血流速度减慢→血管扩张,血流加速→白细胞附壁D.细动脉短暂收缩→血管扩张,血流加速→白细胞附壁→血流速度减慢E.细动脉短暂收缩→血流速度减慢→血管扩张,血流加速→白细胞附壁【答案】E149. 下列哪一种细胞是化脓性炎症时的特征性细胞A、浆细胞B、郎罕氏巨细胞C、嗜酸性白细胞D、变性坏死的中性白细胞【答案】D150. 寄生虫感染引起的炎症,下列哪种细胞多见A、中性白细胞B、嗜酸性细胞C、单核巨噬细胞D、淋巴细胞【答案】B151. 渗出液中应表现为:()A.蛋白含量多,不易凝固,细胞数多。

现代密码学(谷利泽)课后题答案

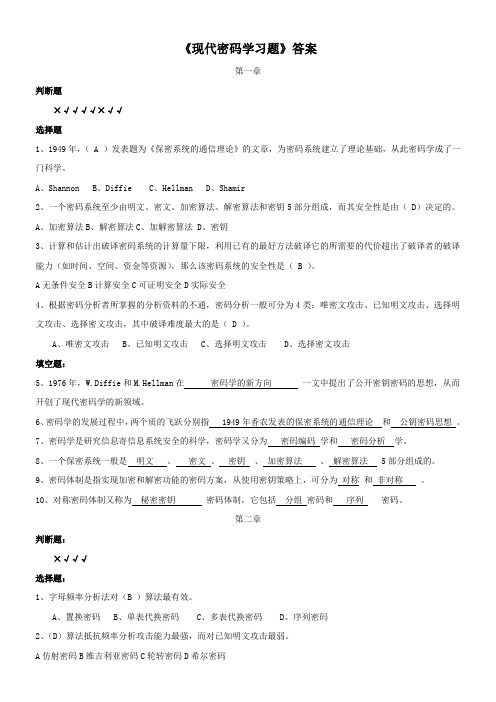

《现代密码学习题》答案第一章判断题×√√√√×√√选择题1、1949年,( A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、ShannonB、DiffieC、HellmanD、Shamir2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由( D)决定的。

A、加密算法B、解密算法C、加解密算法D、密钥3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是( B )。

A无条件安全B计算安全C可证明安全D实际安全4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是( D )。

A、唯密文攻击B、已知明文攻击C、选择明文攻击D、选择密文攻击填空题:5、1976年,W.Diffie和M.Hellman在密码学的新方向一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。

6、密码学的发展过程中,两个质的飞跃分别指 1949年香农发表的保密系统的通信理论和公钥密码思想。

7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法 5部分组成的。

9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为对称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

第二章判断题:×√√√选择题:1、字母频率分析法对(B )算法最有效。

A、置换密码B、单表代换密码C、多表代换密码D、序列密码2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码3、重合指数法对(C)算法的破解最有效。

现代密码学教程第2版 习题 非答案

现代密码学教程第二版谷利泽郑世慧杨义先欢迎私信指正,共同奉献1.4习题1.判断题(1)现代密码学技术现仅用于实现信息通信保密的功能。

()(2)密码技术是一个古老的技术,所以,密码学发展史早于信息安全发展史。

()(3)密码学是保障信息安全的核心技术,信息安全是密码学研究与发展的目的。

()(4)密码学是对信息安全各方面的研究,能够解决所有信息安全的问题。

()(5)从密码学的发展历史可以看出,整个密码学的发展史符合历史发展规律和人类对客观事物的认识规律。

()(6)信息隐藏技术其实也是一种信息保密技术。

()(7)传统密码系统本质上均属于对称密码学范畴。

()(8)早期密码的研究基本上是秘密地进行的,而密码学的真正蓬勃发展和广泛应用源于计算机网络的普及和发展。

()(9)1976年后,美国数据加密标准(DES)的公布使密码学的研究公开,从而开创了现代密码学的新纪元,是密码学发展史上的一次质的飞跃。

()(10)密码标准化工作是一项长期的、艰巨的基础性工作,也是衡量国家商用密码发展水平的重要标志。

()2.选择题(1)1949年,()发表题为《保密系统的通信理论》,为密码系统建立了理论基础,从此密码学成了一门科学。

A.ShannonB.DiffieC.HellmanD.Shamir(2)截取的攻击形式是针对信息()的攻击。

A.机密性B.完整性C.认证性D.不可抵赖性(3)篡改的攻击形式是针对信息()的攻击。

A.机密性B.完整性C.认证性D.不可抵赖性(4)伪造的攻击形式是针对信息()的攻击。

A.机密性B.完整性C.认证性D.不可抵赖性(5)在公钥密码思想提出大约一年后的1978年,美国麻省理工学院的Rivest、()和Adleman提出RSA的公钥密码体制,这是迄今为止第一个成熟的、实际应用最广的公钥密码体制。

A.ShannonB.DiffieC.HellmanD.Shamir3.填空题(1)信息安全的主要目标是指、、和、可用性。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

D、密码分组链接模式和输出反馈模式

8、IDEA使用的密钥长度为( C )位。

A、56 B、64 C、128 D、156

9、Skipjack是一个密钥长度为(C)位分组加密算法。

A、56 B、64 C、80 D、128

10、分组密码主要采用混乱原则和扩散原则来抵抗攻击者对该密码体制的统计分析。

4、维吉利亚密码是古典密码体制比较有代表性的一种密码,其密码体制采用的是(C )。

A置换密码B单表代换密码C多表代换密码D序列密码

填空题:

5、在1949年香农发表《保密系统的通信理论》之前,密码学算法主要通过字符间的简单置换和代换实现,一般认为密码体制属于传统密码学范畴。

6、传统密码体制主要有两种,分别是指置换密码和代换密码。

A、唯密文攻击 B、已知明文攻击 C、选择明文攻击 D、选择密文攻击

填空题:

5、1976年,W.Diffie和M.Hellman在密码学的新方向一文中提出了公开密钥密码的思想,从而开创了现代密码学的新领域。

6、密码学的发展过程中,两个质的飞跃分别指1949年香农发表的保密系统的通信理论和公钥密码思想。

第二章

判断题:

×√√√

选择题:

1、字母频率分析法对(B )算法最有效。

A、置换密码 B、单表代换密码 C、多表代换密码 D、序列密码

2、(D)算法抵抗频率分析攻击能力最强,而对已知明文攻击最弱。

A仿射密码B维吉利亚密码C轮转密码D希尔密码

3、重合指数法对(C)算法的破解最有效。

A置换密码B单表代换密码C多表代换密码D序列密码

《现代密码学习题》答案

第一章

判断题

×√√√√×√√

选择题

1、1949年,( A )发表题为《保密系统的通信理论》的文章,为密码系统建立了理论基础,从此密码学成了一门科学。

A、Shannon B、Diffie C、Hellman D、Shamir

2、一个密码系统至少由明文、密文、加密算法、解密算法和密钥5部分组成,而其安全性是由( D)决定的。

A、1949 B、1972 C、1977 D、2001

2、密码学历史上第一个广泛应用于商用数据保密的密码算法是( B )。

A、AES B、DES C、IDEA D、RC6

3、在DES算法中,如果给定初始密钥K,经子密钥产生的各个子密钥都相同,则称该密钥K为弱密钥,DES算法弱密钥的个数为(B )。

A、2 B、4 C、8 D、16

√√√√××

选择题:

2.(1)--(6)DDADAC

填空题:

3.(1).自反性,对称性和传递性

(2).gcd(a,m)=1

(3).子域,扩域

(4).保密系统的通信理论

(5).冗余度和唯一解距离

(7).时间复杂度和空间复杂度

第四章

判断题:

(1-5、在( C )年,美国国家标准局把IBM的Tuchman-Meyer方案确定数据加密标准,即DES。

18在高级加密标准AES规范中,分组长度只能是128位,密钥的长度可以是128位、192位、256位中的任意一种。

19、DES与AES有许多相同之处,也有一些不同之处,请指出两处不同:AES密钥长度可变DES不可变,DES面向比特运算AES面向字节运算。

第五章

判断题:

(1-5)√×√√×

选择题:

1、m序列本身是适宜的伪随机序列产生器,但只有在( A )下,破译者才不能破解这个伪随机序列。

7、密码学是研究信息寄信息系统安全的科学,密码学又分为密码编码学和密码分析学。

8、一个保密系统一般是明文、密文、密钥、加密算法、解密算法5部分组成的。

9、密码体制是指实现加密和解密功能的密码方案,从使用密钥策略上,可分为对称和非对称。

10、对称密码体制又称为秘密密钥密码体制,它包括分组密码和序列密码。

15、关于DES算法,密钥的长度(即有效位数)是56位,又其互补性使DES在选择明文攻击下所需的工作量减半。

16、分组密码的加解密算法中最关键部分是非线性运算部分,那么,DES加密算法的非线性预算部分是指字节代换,AES加密算法的非线性运算部分是指S盒。

17、在2001年,美国国家标准与技术研究所正式公布高级加密标准AES。

A、加密算法B、解密算法C、加解密算法 D、密钥

3、计算和估计出破译密码系统的计算量下限,利用已有的最好方法破译它的所需要的代价超出了破译者的破译能力(如时间、空间、资金等资源),那么该密码系统的安全性是( B )。

A无条件安全B计算安全C可证明安全D实际安全

4、根据密码分析者所掌握的分析资料的不通,密码分析一般可分为4类:唯密文攻击、已知明文攻击、选择明文攻击、选择密文攻击,其中破译难度最大的是( D )。

11、在今天看来,DES算法已经不再安全,其主要愿意是源于密钥空间的限制,容易被穷举攻破。

12、轮函数是分组密码结构的核心,评价轮函数设计质量的三个主要指标是安全性、速度和灵活性。

13、DES的轮函数F是由三个部分:扩展置换、非线性代换和线性置换组成的。

14、DES密码中所有的弱密钥、半弱密钥、四分之一弱密钥和八分之一弱密钥全部加起来,一共有256个安全性较差的密钥。

7、置换密码又叫换位密码,最常见的置换密码有列置换和周期转置换密码。

8、代换是传统密码体制中最基本的处理技巧,按照一个明文字母是否总是被一个固定的字母代替进行划分,代换密码主要分为两类:单表代换和多表代换密码。

9、一个有6个转轮密码机是一个周期长度为26 的6次方的多表代替密码机械装置。

第三章

判断题:

A、电子密码本模式 B、密码分组链接模式 C、密码反馈模式 D、输出反馈模式

7、设明文分组序列X1…Xn产生的密文分组序列为Y1…Yn。假设一个密文分组Y1在传输是出现了错误(即某些1变成了0,或者相反)。不能正确解密的明文分组数目在应用( )模式时为1.

A、电子密码本模式和输出反馈模式

B、电子密码本模式和密码分组链接模式

4、差分分析是针对下面(A)密码算法的分析方法。

A、DES B、AES C、RC4 D、MD5

5、AES结构由一下4个不通的模块组成,其中( A )是非线性模块。

A、字节代换B、行位移C、列混淆 D、轮密钥加

6、适合文件加密,而且有少量错误时不会造成同步失败,是软件加密的最好选择,这种分组密码的操作模式是指( D )。