计算机网络实验一

实验一、网络认识实验

EIA/TIA-232 EIA/TIA-449 X.121 V.24 V.35 HSSI

RJ-45 注意: 插脚引线不同于 典型网中用到的RJ-45

区分不同的WAN串行连接器

端接用户 设备 DTE 连接到路由器

CSU/ DSU

服务商

DCE

EIA/TIA-232

EIA/TIA-449

V.35

X.21

移动用户

分部

公司总部

因特网

LAN的物理层实现

• 物理层实现多种多样

• 有些物理层实现方式支持多种物理介质

数据链路层 (MAC子层) 10Base2 10Base5 10BaseT

802.3

10BaseF 802.3u 说明了100mb (快速) 以太网规范

物理层

DIX 标准

802.3 说明了10mb 以太网规范

位, 1个停止位, 不设流量控制

这是通过控制口的一种管外管理方式

AUX端口用于调制解调器的远程连接访问

当主机与router的console口用反转线连好后,启动 Window系统里的HyperTerminal程序即可对router 进行连接,其配置如下: 1.Bps:9600 2.Data bits:8 3.Parity:None (奇偶校验) 4.Stop bits:1 5.Flow control:none (流量控制)

以太网介质比较

10BaseT

双工型介质接口 连接器 (MIC) ST

区分不同的连接类型

ISO 8877 (RJ-45) 连接器和插孔比电话连接 器RJ-11和插孔略大 AUI 连接器是DB15

光纤连接器接口

计算机网络实验报告(6篇)

计算机网络实验报告(6篇)计算机网络实验报告(通用6篇)计算机网络实验报告篇1一、实验目的1、熟悉微机的各个部件;2、掌握将各个部件组装成一台主机的方法和步骤;3、掌握每个部件的安装方法;4、了解微型计算机系统的基本配置;5、熟悉并掌握DOS操作系统的使用;6、掌握文件、目录、路径等概念;7、掌握常用虚拟机软件的安装和使用;8、熟悉并掌握虚拟机上WINDOWS操作系统的安装方法及使用;9、掌握使用启动U盘的制作和U盘安装windows操作系统的方法;10、了解WINDOWS操作系统的基本配置和优化方法。

二、实验内容1.将微机的各个部件组装成一台主机;2.调试机器,使其正常工作;3.了解计算机系统的基本配置。

4.安装及使用虚拟机软件;5.安装WINDOWS7操作系统;6.常用DOS命令的使用;7.学会制作启动U盘和使用方法;8.WINDOWS7的基本操作;9.操作系统的基本设置和优化。

三、实验步骤(参照实验指导书上的内容,结合实验过程中做的具体内容,完成此项内容的撰写)四、思考与总结(写实验的心得体会等)计算机网络实验报告篇2windows平台逻辑层数据恢复一、实验目的:通过运用软件R-Studio_5.0和winhe_对误格式化的硬盘或者其他设备进行数据恢复,通过实验了解windows平台逻辑层误格式化数据恢复原理,能够深入理解并掌握数据恢复软件的使用方法,并能熟练运用这些软件对存储设备设备进行数据恢复。

二、实验要求:运用软件R-Studio_5.0和winhe_对电脑磁盘或者自己的U盘中的删除的数据文件进行恢复,对各种文件进行多次尝试,音频文件、系统文件、文档文件等,对简单删除和格式化的磁盘文件分别恢复,并检查和验证恢复结果,分析两个软件的数据恢复功能差异与优势,进一步熟悉存储介质数据修复和恢复方法及过程,提高自身的对存储介质逻辑层恢复技能。

三、实验环境和设备:(1)Windows _P 或Windows 20__ Professional操作系统。

计算机网络(实验一_网络命令使用和网络服务配置)

《计算机网络》课程实验报告实验一:网络命令、工具使用和效劳器配置FTP主要命令的作用●写出几个你所熟悉的网络测试命令●简要说明效劳器远程登录的开启和登录账户的建立步骤1.开场→控制面板〔小图标〕→程序和功能→翻开或关闭Windows功能→选择Telnet效劳器、客户端所有选项→确定,稍微等几分钟。

2.管理工具→计算机管理→本地用户和组→用户→添加用户→组→RemoteDesktop user右键→添加到组,添加新建立的用户。

3.计算机右键→属性→远程设置→选择〞仅允许运行使用网络级别身份验证的远程桌面的计算机连接〞→确定。

4.开场→远程桌面连接→输入远程主机IP地址→连接→输入用户名、密码→确定。

实验过程中遇到的问题如何解决的?〔10分〕得分:问题1:无法成功远程桌面连接。

解决过程:检查自己的 telnet 配置,检查无误;检查目标计算机的配置,remote desktop service 效劳被禁用。

配置目标计算机:将目标计算机remote desktop service 效劳启动类型更改为手动,并启用该效劳。

问题2:无法启动ftp站点。

解决过程:错误提示“可能有其他进程占用了设置的端口〞,但使用netstat命令并没有发现这一现象,重新设置端口问题还是没有解决,最终使用netsh winsock reset重置了网络设置,重启后问题解决。

open 连接到制定 IP。

quit 退出 telnet。

容二:〔20分〕得分:说明利用Telnet进展应用层协议〔HTTP或SMTP或POP3〕实验过程。

1.翻开 DOS 命令界面2.输入 telnet .mircosoft. 803.ctrl+] 进入命令模式4.键入 set localecho 并回车5.键入 GET /HTTP/1.16.Host: .mircosoft. 并回车 2 次容三:〔20分〕得分:简要说明FTP Server的配置过程和FTP主要命令的作用,实验过程截图1.开场→控制面板〔小图标〕→程序和功能→翻开或关闭 Windows 功能→选择Internet信息效劳所有选项→确定,稍微等几分钟。

计算机网络-实验一

实验报告实验名称计算机网络基本组网学院信息工程学院年级班别电子信息工程12(3)班学号 3112002772 学生姓名刘亚轩指导教师翁韶伟2015年 4 月 14 日实验一基本组网实验一、实验目的自己组建小型网络,学习最简单的静态路由协议并测试网络连通性。

二、实验内容和要求常用的路由协议主要有:静态路由、RIP、OSPF、IS-IS、BGP,小型网络一般使用静态路由、RIP,大中型网络一般使用OSPF、IS-IS,BGP协议是用于大型网络自治系统AS之间的选路协议。

通过在路由器上配置静态路由协议命令,可以利用路由器把不同的网段连接起来,从而实现不同网段的PC互相PING通。

利用一台PC和AR18、AR28搭建小型网络环境,实现相邻小组PC互相PING 通。

静态路由命令格式:ip route X Y Z,其中X是目标网段,如172.16.1.0;Y 是子网掩码,如255.255.255.0;Z是去往该目标网段的下一跳(网关)的IP地址,如182.168.1.254。

三、实验主要仪器设备和材料AR28路由器、AR18路由器,一台PC机。

四、实验方法、步骤及结果测试为了方便测试,本实验需要借助另一小组的一台PC做测试,因此需要把相邻两个小组的设备连接起来。

同时需要添加一些为了测试方便而做的配置,这些配置用斜体字加粗表示,具体见拓扑图。

1、连接设备其中实验PC1用网线接到AR18-1路由器的1-24口中的任意一口。

其中实验PC2用网线接到AR18-2路由器的1-24口中的任意一口。

AR28-1的LAN1口用网线接到AR18-2路由器的1-24口中的任意一口。

AR28-2的LAN1口用网线接到AR18-1路由器的1-24口中的任意一口。

下图为实际连接图:连接好设备后,再分组分别对AR18和AR28进行参数设置第一组设置如下:AR18:e3/0: Ip address 192.168.1.254 255.255.255.0e1/0: Ip address 172.16.1.253 255.255.255.0Ip route 0.0.0.0 0.0.0.0 172.16.1.254AR28:e0/0 :Ip address 172.16.1.254 255.255.255.0e0/1: Ip address 192.168.2.253 255.255.255.0Ip route 0.0.0.0 0.0.0.0 172.16.1.253第二组配置类似(不在详细说明)配置好后用交通和直通线将整个网络组成;这里需注意的是在使用交通还是直通线时,要遵循不同设备为交通线,相同设备为直通线,并且检查每条线是否是通路。

计算机网络实验一 etherreal实验

计算机网络实验一 etherreal实验计算机网络实验是培养学生实践能力、加强理论与实际应用结合的重要环节。

在计算机网络实验一中,我们将学习使用网络数据包分析工具Etherreal(现在已更名为Wireshark),通过捕获、分析和解释网络数据包的内容,加深对计算机网络协议的理解。

通过这个实验,我们还可以进一步掌握计算机网络数据传输的过程,提升网络安全意识和问题排查能力。

实验目的通过Etherreal实验,我们的目的是:1. 学会使用Etherreal工具分析网络数据包;2. 理解网络协议的数据传输过程;3. 掌握网络故障排查方法;4. 加深对计算机网络的理论知识的理解和应用。

实验准备工作在进行Etherreal实验之前,我们需要完成以下准备工作:1. 下载并安装Wireshark软件,确保能够正常运行;2. 确保测试环境网络连接正常,可以正常访问互联网;3. 准备测试数据包,可以通过网络请求、网络攻击等方式生成。

实验步骤1. 启动Wireshark软件,并选择适当的网络接口进行捕获;2. 开始捕获网络数据包,观察网络数据的传输过程;3. 选择一个数据包,分析其详细信息,包括源IP地址、目的IP地址、协议类型等;4. 结合协议标准和通信过程,解释数据包中各字段的含义;5. 可以根据需要设置过滤器,只显示指定类型或目的地址的数据包;6. 分析网络数据包中是否存在异常情况,如网络攻击、传输错误等;7. 掌握Wireshark软件的高级功能,如统计分析、流量图表等。

实验注意事项在进行Etherreal实验时,注意以下事项:1. 合理使用Wireshark软件,避免捕获过多数据包导致系统负荷过大;2. 尽量使用模拟环境进行实验,避免对实际网络环境造成干扰;3. 注意数据包中的私密信息(如密码、身份证号等)的保护;4. 注意网络数据包分析工具的合法使用,遵守相关法律法规;5. 实验结束后,清理实验环境,确保不留下任何安全隐患。

计算机网络实践实验报告

《计算机网络实践实验报告》实验一:传输介质的实验实验思考题:1.左右两侧线序完全一致,但不是标准线序。

问:能否当正线使用?2.8根线中有4根是实际用于数据传输。

问:是哪4根?3.直通线和交叉线实际的应用环境是什么?4.列出3中功能不同的测线仪,并简述其功能。

实验二:常用网络命令介绍实验思考题:1.如何通过常用网络命令判断目标主机的操作系统?2.作为一名网管,应对于网络拓扑有详尽的了解。

如何通过网络命令判断故障点。

3.分析网关的作用。

实验三:在Windows Server 2003 环境下配置WWW服务实验思考题:1.WWW服务的支撑组件事ISS,最新的IIS版本是什么?支撑WWW所必须的IIS组件事什么?(internet信息服务管理器公用文件万维网服务)2.同一IP能否搭配两个或多个WWW服务器?能3.如何设计非80端口访问服务器?默认网站右键属性tcp端口浏览器输入http://10.0.56.77:80804.Windows 默认的站点主目录是什么?C:\Inetpub\wwwroot5.描述hTTP协议工作的过称及原理。

实验四:在Windows Server 2003 下搭建DNS 服务器实验思考题:1.把本机搭成DNS服务器,能否为主机某一网站分配两个或多个域名?能2.在同一DNS服务器内,能否为不同的网站(不同的IP)分配相同的域名?不能3.在实验实内为本机安装了DNS组件,但没有添加任何记录。

在TCP/IP 属性里,将本机的IP设成唯一的DNS 服务器。

在外网连通的情况下,你能否通过域名访问百度网站?不能4.在TCP/IP属性里面,将本机IP设成唯一DNS服务器,在外网连通的情况下,能否通过域名访问百度网站。

不能5.某主机IP掩码网关配置正常,未设DNS服务器,该主机能否访问某一网站,如可以,通过什么来访问?能通过代理访问6.反向搜索区域的作用实验五:搭建DHCP实验思考题:1. 能否通过交换机充当DHCP服务器?如可以,用二层交换机还是三层交换机?2. DHCP服务器的IP是否必须要和IP值在同一子网,说明原因,如果在同一子网,该IP是否需要做排除?如果不做排除,地址租约中会出现什么样的效果?3. 设计一个实验,使租约生效。

计算机网络实验报告(一)

4.查看IP地址、子网掩码、默认网关和首选DNS,填入实验报告表一

在第3步中的本地连接属性窗口中,选择“Internet协议(TCP/IP)”,见图1.6.3;点击属性,在“Internet协议(TCP/IP)”窗口中,可以看到IP地址、子网掩码、默认网关和首选DNS等信息,如图1.6.4。

1.查看你使用的计算机所安装的操作系统,填入实验报告表一

2.查看你使用的计算机名称和工作组,填入实验报告表一

进入“控制面板”->“系统”,在系统属性窗口中,选择计算机名或网络标识选项卡,可以看到计算机名称和所属工作组(注意计算机名称不含最后的点·)。

3.查看网卡型号和传输速度,填入实验报告表一

进入“控制面板”->“网络连接”或“网络和拨号连接”,选择一个连接,双击可以看到网络传输速度,如图1.6.1:

不能

DNS服务器未配置

能/不能浏览202.204.24.37

能

/

3

Ping202.96.128.166

不能

/

Ping

能

/

Ping192.168.201.254

是

/

Ping192.168.201.15

是

/

4

能/不能浏览

能

/

能/不能浏览202.204.24.37

机器编号

85

网卡MAC地址

00-11-09-BD-8D-BD

操作系统

Windows XP

IP地址

192.168.201.85

计算机名称

log085

子网掩码

255.255.255.0

工作组

计算机网络第一次实验报告(全文5篇)

计算机网络第一次实验报告(全文5篇)第一篇:计算机网络第一次实验报告计算机网络第一次实验报告滑动窗口协议实验一、实验目的二、实验要求、三、实验内容1、λ数据结构λ流程图λ主要实现逻辑λ代码λ心得第二篇:计算机网络实验报告计算机网络实验报告课程_ _ 实验名称 _姓名_________ ________ 实验日期:学号________ _________ 实验报告日期:同组人姓名_________________ 报告退发:(订正、重做)同组人学号_ _______________________ 教师审批签字:一.实验名称二.环境(详细说明运行的操作系统,网络平台,机器的IP地址)三.实验目的""四.实验内容及步骤(包括主要流程和说明,分工说明)五.实验结果六.实验中的问题及心得第三篇:计算机网络实验报告(模版)福建农林大学计算机与信息学院课程名称:姓名:系:专业:年级:学号:指导教师:职称:信息工程类实验报告计算机网络计算机科学与技术系计算机科学与技术2011级周术成老师2014年月日福建农林大学计算机与信息学院实验报告系:计算机与信息系专业:计算机科学与技术年级:2011姓名:学号:实验课程:_计算机网络实验室号____田C-305__计算机号:实验时间:指导教师签字:成绩:实验一以太网组网实验1.实验目的和要求1.熟悉局域网所使用的基本设备 2.掌握以太网组建方法 3.掌握网络连通性测试方法2.实验原理以太网事实上是一簇局域网技术,不同的以太网在链路层帧头的格式、电缆的类型和传输速度上有很大的差异以太网可以利用同轴电缆、双绞线、光缆等不同的传输介质进行组网,也可以运行10Mb/s、100Mb/s、1000Mb/s 的网络速度。

不管采用何种传输介质,以及网络速度各不相同,只要是以太网,采用的都是CSMA/CD介质访问控制方法。

即任何结点没有可预约的发送时间,所有结点平等地争用发送时间,并随机地发送数据。

计算机网络实验报告

实验一网络基本概念及应用【实验目的】1.掌握网络的基本概念和术语。

2.熟练掌握电子邮件E-mail的使用。

3.了解Internet的发展过程,掌握获取Internet资源的方法。

熟练掌握Internet搜索引擎Google、Y ahoo等的使用。

【实验环境】Windows 操作系统的计算机,具备Internet环境。

【实验重点及难点】重点学习掌握E-mail的使用以及通过Internet获取资源的方法。

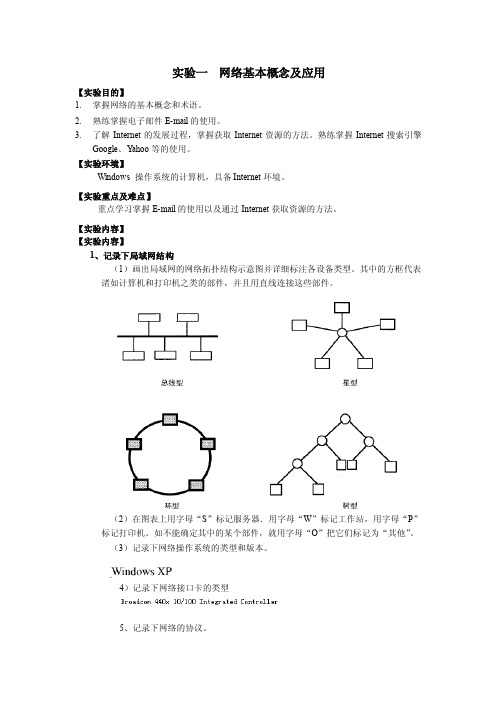

【实验内容】【实验内容】1、记录下局域网结构(1)画出局域网的网络拓扑结构示意图并详细标注各设备类型。

其中的方框代表诸如计算机和打印机之类的部件,并且用直线连接这些部件。

(2)在图表上用字母“S”标记服务器.用字母“W”标记工作站,用字母“P”标记打印机。

如不能确定其中的某个部件,就用字母“O”把它们标记为“其他”。

(3)记录下网络操作系统的类型和版本。

4)记录下网络接口卡的类型5、记录下网络的协议。

TCP/IP2、在因特网上创建一个免费的E-mail帐号(以雅虎网站为例)(1)打开因特网浏览器(2)登录到 ,然后主页出现在屏幕上(3)选中“电邮”图标(4)仔细阅读“雅虎服务协议条款”,选定“接受条款并注册”(5)填写用户名、密码及其它用户信息,然后选择“提交”(6)如果出现“注册成功”信息,则表示创建成功,你的E-mail地址即为用户名@。

如果提示错误,则根据提示重新填写信息。

(7)记录下你的电子邮件ID。

现在就可以在世界上任何地方使用你的Y ahoo电子邮件ID来收发由电子邮件服务提供商提供的电子邮件。

3、使用因特网百科全书(1)打开因持网浏览器(2)登录到(3)在搜索对话框中,输入Client,然后选中Go!。

则webopedia屏幕显示出client 的定义(4)用自己的语言定义术语,如NIC。

在搜索对话框中,键入NIC,然后选中Go!。

则屏幕显示NIC(网络接口卡)的定义(5)从weboPedia中退出,并且关闭因特网浏览器实验二网络标准和OSI模型的理解【实验目的】1. 了解网络标准化组织。

计算机网络实验大全

计算机网络实验大全第一部分:局域网组装实验实验一:常见网络设备与连接线缆介绍实验目的:了解常见的网络设备及其特点了解常见网络传输介质及其特点实验器材:集线器(HUB)、交换机(SWITCH)、路由器(ROUTER);双绞线、同轴电缆、光缆实验内容:1、集线器简介集线器的英文称为“Hub”。

“Hub”是“中心”的意思,集线器的主要功能是对接收到的信号进行再生整形放大,以扩大网络的传输距离,同时把所有节点集中在以它为中心的节点上。

它工作于OSI(开放系统互联参考模型)参考模型第一层,即“物理层”。

集线器与网卡、网线等传输介质一样,属于局域网中的基础设备,采用CSMA/CD(一种检测协议)访问方式。

集线器属于纯硬件网络底层设备,基本上不具有类似于交换机的"智能记忆"能力和"学习"能力。

它也不具备交换机所具有的MAC地址表,所以它发送数据时都是没有针对性的,而是采用广播方式发送。

也就是说当它要向某节点发送数据时,不是直接把数据发送到目的节点,而是把数据包发送到与集线器相连的所有节点,如图一所示。

图一:集线器2、交换机简介交换机(Switch)也叫交换式集线器,是一种工作在OSI第二层(数据链路层,参见“广域网”定义)上的、基于MAC (网卡的介质访问控制地址)识别、能完成封装转发数据包功能的网络设备。

它通过对信息进行重新生成,并经过内部处理后转发至指定端口,具备自动寻址能力和交换作用。

交换机不懂得IP地址,但它可以“学习”源主机的MAC地址,并把其存放在内部地址表中,通过在数据帧的始发者和目标接收者之间建立临时的交换路径,使数据帧直接由源地址到达目的地址。

交换机上的所有端口均有独享的信道带宽,以保证每个端口上数据的快速有效传输。

由于交换机根据所传递信息包的目的地址,将每一信息包独立地从源端口送至目的端口,而不会向所有端口发送,避免了和其它端口发生冲突,因此,交换机可以同时互不影响的传送这些信息包,并防止传输冲突,提高了网络的实际吞吐量。

Computer Networks(计算机网络)实验

Lab 1Part 1: Intro LabSTEPS•Start up your favorite web browser, which will display your selected homepage. •Start up the Wireshark software. You will initially see a window•To begin packet capture, select the Capture pull down menu and select Options. This will cause the “Wireshark: Capture Options” window to be displayed•You can use most of the default values in this window, but uncheck “Hide capture info dialog” under Display Options. The network interfaces (i.e., the physical connections) that your computer has to the network will be shown in the Interface pull down menu at the top of the Capture Options window. In case your computer has more than one active network interface (e.g., if you have both a wireless and a wired Ethernet connection), you will need to select an interface that is being used to send and receive packets (mostly likely the wired interface). After selecting the network interface (or using the default interface chosen by Wireshark), click Start. Packet capture will now begin - all packets being sent/received from/by your computer are now being captured by Wireshark!•Once you begin packet capture, a packet capture summary window will appear. This window summarizes the number of packets of various types that are being captured, and (importantly!) contains the Stop button that will allow you to stop packet capture. Don’t stop packet capture yet.•While Wireshark is running, enter the URL: /wireshark-labs/INTRO-wireshark-file1.html and have that page displayed in your browser. In order to display this page, your browser will contact the HTTP server at and exchange HTTP messages with the server in order to download this page, as discussed in section 2.2 of the text. The Ethernet frames containing these HTTP messages will be captured by Wireshark.•After your browser has displayed the INTRO-wireshark-file1.html page, stop Wireshark packet capture by selecting stop in the Wireshark capture window. This will cause the Wireshark capture window to disappear and the main Wireshark window to display all packets captured since you began packet capture. You now have live packet data that contains all protocol messages exchanged between your computer and other network entities! The HTTP message exchanges with the web server should appear somewhere in the listing of packets captured. But there will be many other types of packets displayed as well. Even though the only action you took was to download a web page, there were evidently many other protocols running on your computer that are unseen by the user. We’lllearn much more about these protocols as we progress through the text! For now, you should just be aware that there is often much more going on than “meet’s the eye”!•Type in “http” (without the quotes, and in lower case – all protocol names are in lower case in Wireshark) into the display filter specification window at the top of the main Wireshark window. Then select Apply (to the right of where you entered “http”). This wil l cause only HTTP message to be displayed in the packet-listing window.•Select the first http message shown in the packet-listing window. This should be the HTTP GET message that was sent from your computer to the HTTP server. When you select the HTTP GET message, the Ethernet frame, IP datagram, TCP segment, and HTTP message header information will be displayed in the packet-header window3 . By clicking plusand-minus boxes to the left side of the packet details window, minimize the amount of Frame, Ethernet, Internet Protocol, and Transmission Control Protocol information displayed. Maximize the amount information displayed about the HTTP protocol. (Note, in particular, the minimized amount of protocol information for all protocols except HTTP, and the maximized amount of protocol information for HTTP in the packet-header window).•Exit WiresharkQuestions1、List up to 10 different protocols that appear in the protocol column in the unfiltered packet-listing window in step 7 above.EAP、NBNS、UDP、LLMNR、ARP、ICMPV6、SSDP、DHCPV6、TCP、IGMPV22. How long did it take from when the HTTP GET message was sent until the HTTP OK reply was received? (By default, the value of the Time column in the packetlisting window is the amount of time, in seconds, since Wireshark tracing began. To display the Time field in time-of-day format, select the Wireshark View pull down menu, then select Time Display Format, then select Time-of-day.)So the time is 20:17:16:703005000 – 20:17:16:275189000 = 0.427816(seconds)3. What is the Internet address of the (also known as)? What is the Internet address of your computer?So the IP address of the is 128.119.245.12, and the IP address of my computer is 172.19.4.142.4. Print the two HTTP messages displayed in step 9 above. To do so, select Print from the Wireshark File command menu, and select “Selected Packet Only” and “Print as displayed” and then click OK.The first HTTP messages:The second HTTP messages:Part 2: HTTP Lab1.The Basic HTTP GET/response interactionSTEPS•Start up your web browser.•Start up the Wireshark packet sniffer, as described in the Introductory lab (but don’t yet begin packet capture). Enter “http” (just the letters, not the quotation marks) in the display-filter-specification window, so that only captured HTTP messages will be displayed later in the packet-listing window. (We’re only interested in the HTTP protocol here, and don’t want to see the clutter of all captured packets).•Wait a bit more than one minute (we’ll see why shortly), and then begin Wireshark packet capture.•Enter the following to your browser /wireshark-labs/HTTP-wireshark-file1.html Your browser should display the very simple, one-line HTML file.•Stop Wireshark packet capture.Before we answer these questions, there are the HTTP messages.Questions1. Is your browser running HTTP version 1.0 or 1.1? What version of HTTP is the server running?Both of them are 1.12. What languages (if any) does your browser indicate that it can accept to the server?zh-CN3. What is the IP address of your computer? Of the server?The IP address of my computer is 172.19.49.122. The IP address of the server is 128.119.245.12.4. What is the status code returned from the server to your browser?2005. When was the HTML file that you are retrieving last modified at the server?Wed ,01 Apr 2015 13:14:19 GMT6. How many bytes of content are being returned to your browser?128 bytes7. By inspecting the raw data in the packet content window, do you see any headers within the data that are not displayed in the packet-listing window? If so, name one. No.2.The HTTP CONDITIONAL GET/response interactionSTEPS•Start up your web browser, and make sure your browser’s cache is cleared, as discussed above.•Start up the Wireshark packet sniffer•Enter the following URL into your browser /wireshark-labs/HTTP-wireshark-file2.html Your browser should display a very simple five-line HTML file.•Quickly enter the same URL into your browser again (or simply select the refresh button on your browser)•Stop Wireshark packet capture, and enter “http” in the display-filter-specification window, so that only captured HTTP messages will be displayed later in thepacket-listing window.•(Note: If you are unable to run Wireshark on a live network connection, you can use the http-ethereal-trace-2 packet trace to answer the questions below; seefootnote 1. This trace file was gathered while performing the steps above on one of the author’s computers.)Questions8. Inspect the contents of the first HTTP GET request from your browser to the server. Do you see an “IF-MODIFIED-SINCE” line in the HTTP GET?No9. Inspect the contents of the server response. Did the server explicitly return the contents of the file? How can you tell?Yes. Because we can see a line of “Line-based text data: text/html” and thecontent below the line.10. Now inspect the contents of the second HTTP GET request from your browser to the server. Do you see an “IF-MODIFIED-SINCE:” line in the HTTP GET? If so, what information follows the “IF-MODIFIED-SINCE:” header?Yes. Wed, 01 Apr 2015 05:59:01 GMT11. What is the HTTP status code and phrase returned from the server in response to this second HTTP GET? Did the server explicitly return the contents of the file? Explain.304 Not Modified. No, because the content have been in the cache.3.Retrieving Long DocumentsSTEPS•Start up your web browser, and make sure your browser’s cache is cleared, as discussed above.•Start up the Wireshark packet sniffer•Enter the following URL into your browser /wireshark-labs/HTTP-wireshark-file3.html Your browser should display the rather lengthy US Bill of Rights. •Stop Wireshark packet capture, and enter “http” in the display-filter-specification window, so that only captured HTTP messages will bedisplayed.•(Note: If you are unable to run Wireshark on a live network connection, you can use the http-ethereal-trace-3 packet trace to answer the questions below; seefootnote 1. This trace file was gathered while performing the steps above on one of the author’s computers.)Questions12. How many HTTP GET request messages were sent by your browser?Just one.13. How many data-containing TCP segments were needed to carry the single HTTP response?Four.14. What is the status code and phrase associated with the response to the HTTP GET request?200 ok15. Are there any HTTP status lines in the transmitted data associated with a TCP induced “Continuation”?No.4. HTML Documents with Embedded ObjectsSTEPS•Start up your web browser, and make sure your browser’s cache is cleared, as discussed above.•Start up the Wireshark packet sniffer • Enter the following URL into yourbrowser /wireshark-labs/HTTP-wireshark-file4.html Your browser should display a short HTML file with two images. These two images are referenced in the base HTML file. That is, the images themselves are notcontained in the HTML; instead the URLs for the images are contained in the downloaded HTML file. As discussed in the textbook, your browser will have to retrieve these logos from the indicated web sites. Our publisher’s logo is retrieved from the web site. The image of our book’s cover is stored at the server.•Stop Wireshark p acket capture, and enter “http” in the display-filter-specification window, so that only captured HTTP messages will be displayed.•(Note: If you are unable to run Wireshark on a live network connection, you can use the http-ethereal-trace-4 packet trace to answer the questions below; seefootnote 1. This trace file was gathered while performing the steps above on one of the author’s computers.)Questions16. How many HTTP GET request messages were sent by your browser? To which Internet addresses were these GET requests sent?There are four HTTP GET request messages were sent by my browser.One for the HTML:128.119.245.12One for an object: 165.193.140.14Two for another object: 128.119.240.90. The first time it get a 302 Found, then it send a GET message again. In the Last it get a 200 OK.17. Can you tell whether your browser downloaded the two images serially, or whether they were downloaded from the two web sites in parallel? Explain.Parallel. We can see that the second request is send just after the first request is sent, rather than waiting for the reception of the first image.5.HTTP AuthenticationSTEPS•Make sure your browser’s cache is cleared, as discussed above, and close down your browser. Then, start up your browser• Start up the Wireshark packet sniffer• Enter the following URL into your browser /wireshark-labs/protected_pages/HTTP-wiresharkfile5.html Type the requested user name and password into the pop up box.• Stop Wireshark packet capture, and enter “http” in the display-filter-specification window, so that only captured HTTP messages will be displayed later in the packet-listing window.• (Note: If you are unable to run Wireshark on a live network connection, you can use the http-ethereal-trace-5 packet trace to answer the questions below; seefootnote 1. This trace file was gathered while performing the steps above on one of the author’s comput ers.)Questions18. What is the server’s response (status code and phrase) in response to the initial HTTP GET message from your browser?401 Authorization Required。

网络实验报告(实验一双绞线制作)

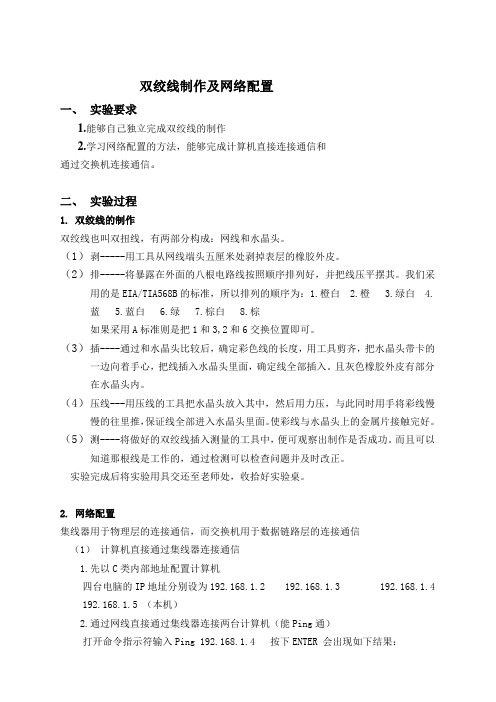

双绞线制作及网络配置一、实验要求1.能够自己独立完成双绞线的制作2.学习网络配置的方法,能够完成计算机直接连接通信和通过交换机连接通信。

二、实验过程1.双绞线的制作双绞线也叫双扭线,有两部分构成:网线和水晶头。

(1)剥-----用工具从网线端头五厘米处剥掉表层的橡胶外皮。

(2)排-----将暴露在外面的八根电路线按照顺序排列好,并把线压平摆其。

我们采用的是EIA/TIA568B的标准,所以排列的顺序为:1.橙白 2.橙 3.绿白 4.蓝 5.蓝白 6.绿 7.棕白 8.棕如果采用A标准则是把1和3,2和6交换位置即可。

(3)插----通过和水晶头比较后,确定彩色线的长度,用工具剪齐,把水晶头带卡的一边向着手心,把线插入水晶头里面,确定线全部插入。

且灰色橡胶外皮有部分在水晶头内。

(4)压线---用压线的工具把水晶头放入其中,然后用力压,与此同时用手将彩线慢慢的往里推,保证线全部进入水晶头里面。

使彩线与水晶头上的金属片接触完好。

(5)测----将做好的双绞线插入测量的工具中,便可观察出制作是否成功。

而且可以知道那根线是工作的,通过检测可以检查问题并及时改正。

实验完成后将实验用具交还至老师处,收拾好实验桌。

2.网络配置集线器用于物理层的连接通信,而交换机用于数据链路层的连接通信(1)计算机直接通过集线器连接通信1.先以C类内部地址配置计算机四台电脑的IP地址分别设为192.168.1.2 192.168.1.3 192.168.1.4 192.168.1.5 (本机)2.通过网线直接通过集线器连接两台计算机(能Ping通)打开命令指示符输入Ping 192.168.1.4 按下ENTER 会出现如下结果:1.打开IRIS 软件运行,得到如下结果(2)通过交换机连接通信1.通过交换机将两台计算机连接组成LAN (能相互Ping通)打开命令指示符,输入Ping 192.168.1.4 按下ENTER 会出现如下结果:2.将组建的LAN连接到出口交换机,打开IRIS 软件运行,得到如下结果集线器和交换机的区别:比如有a b c d 四台机子,用集线器连起来,它们在互相通信的时候,比如a要把数据传给b,但同时c也要传给d,它们是不能同时进行的,也就是说a传给b数据的时候,c不能传数据给d.而交换机可以让它们同时进行.。

计算机网络实验指导书(详细版)

实验一 RJ-45接口连线实验【实验目的】1)学会制作两种类型的RJ-45接头直通线、交叉线。

2)掌握使用双绞线作为传输介质的网络连接方法。

3)掌握测线仪的使用方法。

【实验环境】具有RJ-45接口网卡的计算机、5类双绞线、水晶头、压线钳、测线器。

【实验重点及难点】重点:学习双绞线识别、制作、测试器的使用。

难点:掌握制作正确双绞线的方法。

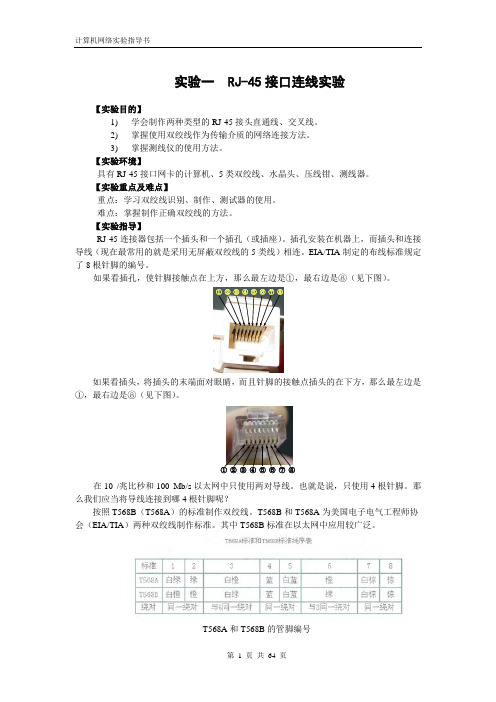

【实验指导】RJ-45连接器包括一个插头和一个插孔(或插座)。

插孔安装在机器上,而插头和连接导线(现在最常用的就是采用无屏蔽双绞线的5类线)相连。

EIA/TIA制定的布线标准规定了8根针脚的编号。

如果看插孔,使针脚接触点在上方,那么最左边是①,最右边是⑧(见下图)。

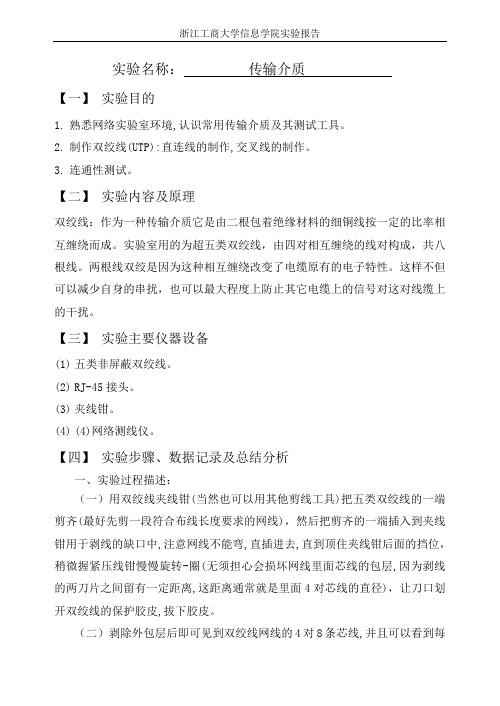

①②③④⑤⑥⑦⑧如果看插头,将插头的末端面对眼睛,而且针脚的接触点插头的在下方,那么最左边是①,最右边是⑧(见下图)。

①②③④⑤⑥⑦⑧在10 /兆比秒和100 Mb/s以太网中只使用两对导线。

也就是说,只使用4根针脚。

那么我们应当将导线连接到哪4根针脚呢?按照T568B(T568A)的标准制作双绞线。

T568B和T568A为美国电子电气工程师协会(EIA/TIA)两种双绞线制作标准。

其中T568B标准在以太网中应用较广泛。

T568A和T568B的管脚编号T568B线序Straight-Through Cable(直通线):双绞线线缆的两端使用同一种标准,即同时采用T568B标准或同时采用T568A标准。

在10M/100M以太网中8芯只使用4芯,在1000M以太网中8芯全部使用。

Crossover Cable(交叉线):双绞线在制作时一端采用T568B标准,另一端采用T568A标准。

DTE 类设备:PC、路由器、交换机uplink口、HUB级联口DCE 类设备:交换机普通口、HUB普通口同类设备间相连使用交叉线方式;异类设备间相连使用直通线方式。

说明:DTE(Data Terminal Equipment)是数据终端设备,也就是具有一定的数据处理能力以及发送和接收数据能力的设备。

计算机网络技术基础实验

计算机网络技术基础实验实验一:网络拓扑结构的搭建与测试实验目的:1. 理解计算机网络的基本拓扑结构。

2. 学会使用网络设备搭建基本的网络拓扑。

3. 掌握网络测试的基本方法。

实验环境:1. 计算机若干台。

2. 交换机或路由器。

3. 网线若干。

4. 网络测试工具,如Wireshark。

实验步骤:1. 根据实验要求,设计网络拓扑图。

2. 使用网线将计算机、交换机和路由器连接起来,搭建网络拓扑。

3. 配置各计算机的IP地址、子网掩码和网关。

4. 使用网络测试工具,如Wireshark,进行数据包捕获和分析。

5. 测试网络连通性,使用ping命令检查网络设备间的连通状态。

实验结果:1. 网络拓扑图。

2. 网络配置参数。

3. 网络测试结果,包括数据包捕获和分析报告。

实验二:TCP/IP协议栈的理解和应用1. 理解TCP/IP协议栈的层次结构和功能。

2. 掌握TCP/IP协议栈中各层协议的作用和特点。

3. 学会使用网络命令工具分析网络通信过程。

实验环境:1. 配置好的网络环境。

2. 网络命令工具,如ipconfig, ifconfig, netstat等。

实验步骤:1. 学习TCP/IP协议栈的层次结构。

2. 配置网络环境,确保网络通信正常。

3. 使用网络命令工具查看网络配置信息。

4. 分析网络通信过程中的数据包,理解各层协议的作用。

实验结果:1. TCP/IP协议栈层次结构的描述。

2. 网络配置信息的截图或记录。

3. 网络通信过程中的数据包分析报告。

实验三:网络安全基础实验目的:1. 了解网络安全的基本概念和重要性。

2. 学会使用基本的网络安全工具和方法。

3. 掌握网络安全防护的基本策略。

实验环境:1. 网络环境。

2. 安全工具,如防火墙、杀毒软件、加密工具等。

1. 学习网络安全的基本概念。

2. 配置网络安全工具,如防火墙规则、杀毒软件等。

3. 模拟网络攻击,如DDoS攻击、SQL注入等。

4. 分析攻击过程,学习如何防护和应对。

计算机网络实验报告-实验1-传输介质

实验名称:传输介质【一】实验目的1.熟悉网络实验室环境,认识常用传输介质及其测试工具。

2.制作双绞线(UTP):直连线的制作,交叉线的制作。

3.连通性测试。

【二】实验内容及原理双绞线:作为一种传输介质它是由二根包着绝缘材料的细铜线按一定的比率相互缠绕而成。

实验室用的为超五类双绞线,由四对相互缠绕的线对构成,共八根线。

两根线双绞是因为这种相互缠绕改变了电缆原有的电子特性。

这样不但可以减少自身的串扰,也可以最大程度上防止其它电缆上的信号对这对线缆上的干扰。

【三】实验主要仪器设备(1)五类非屏蔽双绞线。

(2)RJ-45接头。

(3)夹线钳。

(4)(4)网络测线仪。

【四】实验步骤、数据记录及总结分析一、实验过程描述:(一)用双绞线夹线钳(当然也可以用其他剪线工具)把五类双绞线的一端剪齐(最好先剪一段符合布线长度要求的网线),然后把剪齐的一端插入到夹线钳用于剥线的缺口中,注意网线不能弯,直插进去,直到顶住夹线钳后面的挡位,稍微握紧压线钳慢慢旋转-圈(无须担心会损坏网线里面芯线的包层,因为剥线的两刀片之间留有一定距离,这距离通常就是里面4对芯线的直径),让刀口划开双绞线的保护胶皮,拔下胶皮。

(二)剥除外包层后即可见到双绞线网线的4对8条芯线,并且可以看到每对的颜色都不同。

每对缠绕的两根芯线是由一种染有相应颜色的芯线加上一条只染有少许相应颜色的白色相间芯线组成。

四条全色芯线的颜色为:棕色、橙色、绿色、蓝色。

先把4对芯线一字并排排列,然后再把每对芯线分开(此时注意不跨线排列,也就是说每对芯线都相邻排列),并按统一的排列顺序(如左边统一为主颜色芯线,右边统一为相应颜色的花白芯线)排列。

注意每条芯线都要要拉直,并且要相互分开并列排列,不能重叠。

然后用夹线钳垂直于芯线排列方向剪齐(不要剪太长,只需剪齐即可)。

自左至右编号的顺序我们定为“1-2-3-4-5-6-7-8”(三)左手水平握住水晶头(塑料扣的-面朝F,开口朝右),然后把剪齐,并列排列的8条芯线对准水晶头开口并排插人水晶头中,注意一定要使各条芯线都插到水晶头的底部,不能弯曲(因为水晶头是透明的,所以从水晶头有卡位的一面可以清楚地看到每条芯线所插人的位置)。

网络实验一:对等网的实验

2010-10-28

计算机网络实验教程

控制面板”窗口中双击“网络和拨号连接” 第2步:在“控制面板”窗口中双击“网络和拨号连接” 步 图标,出现如图2.13所示的对话框。 所示的对话框。 图标,出现如图 所示的对话框

图2.13

2010-10-28

Hale Waihona Puke 计算机网络实验教程第3步:选中“本地连接”图标,单击右键弹出快捷菜单,选 步 选中“本地连接”图标,单击右键弹出快捷菜单, 属性”选项,打开“本地连接属性”对话框,如图2.14 择“属性”选项,打开“本地连接属性”对话框,如图 所示。 所示。

图2.14

2010-10-28

计算机网络实验教程

第4步:单击“安装”按钮,出现如图 步 单击“安装”按钮,出现如图2.15所示的对 所示的对 话框。在打开的“选择网络组件类型” 话框。在打开的“选择网络组件类型”列表框中选择 客户” 然后单击“添加”按钮; “客户”,然后单击“添加”按钮;

图2.15

2010-10-28

计算机网络实验教程

⑵安装网络客户 Microsoft网络客户组件允许计算机访问 网络客户组件允许计算机访问 Microsoft网络上的资源。在对等网络中,用户的目 网络上的资源。 网络上的资源 在对等网络中, 的是共享Microsoft网络资源。因此,在Windows 网络资源。 的是共享 网络资源 因此, 2000对等网中,需把网络客户设置成“Microsoft 对等网中, 对等网中 需把网络客户设置成“ 网络客户端” 具体设置步骤如下: 网络客户端”。具体设置步骤如下: 设置/控制面板 第1步:依次选择“开始 设置 控制面板”选项; 步 依次选择“开始/设置 控制面板”选项;

制作双绞线。 制作双绞线。 把网卡插入计算机的空余插槽中, 把网卡插入计算机的空余插槽中,然后用螺钉固定在 机箱上。 机箱上。 把网线的两端的水晶头分别插入网卡的RJ-45接口中 把网线的两端的水晶头分别插入网卡的 接口中 和集线器的RJ-45接口中。 接口中。 和集线器的 接口中

《计算机网络》无线局域网设计仿真实验一

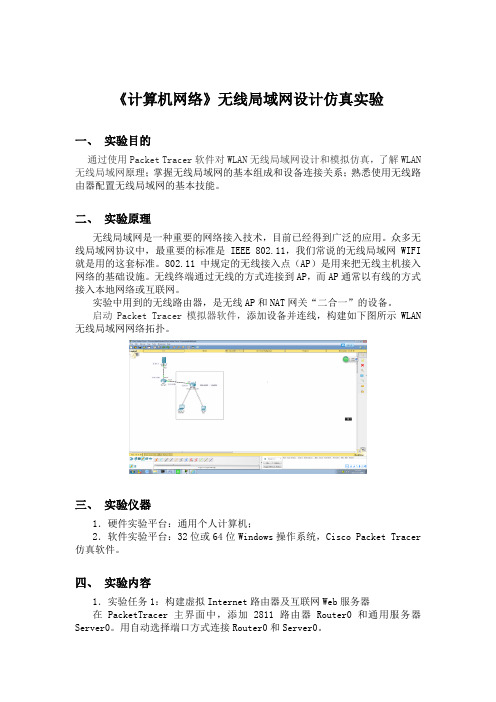

《计算机网络》无线局域网设计仿真实验一、实验目的通过使用Packet Tracer软件对WLAN无线局域网设计和模拟仿真,了解WLAN 无线局域网原理;掌握无线局域网的基本组成和设备连接关系;熟悉使用无线路由器配置无线局域网的基本技能。

二、实验原理无线局域网是一种重要的网络接入技术,目前已经得到广泛的应用。

众多无线局域网协议中,最重要的标准是IEEE 802.11,我们常说的无线局域网WIFI 就是用的这套标准。

802.11中规定的无线接入点(AP)是用来把无线主机接入网络的基础设施。

无线终端通过无线的方式连接到AP,而AP通常以有线的方式接入本地网络或互联网。

实验中用到的无线路由器,是无线AP和NAT网关“二合一”的设备。

启动Packet Tracer模拟器软件,添加设备并连线,构建如下图所示WLAN 无线局域网网络拓扑。

三、实验仪器1.硬件实验平台:通用个人计算机;2.软件实验平台:32位或64位Windows操作系统,Cisco Packet Tracer 仿真软件。

四、实验内容1.实验任务1:构建虚拟Internet路由器及互联网Web服务器在PacketTracer主界面中,添加2811路由器Router0和通用服务器Server0。

用自动选择端口方式连接Router0和Server0。

(1)配置Router0:激活FastEthernet0/0,并配置静态IP地址12.0.0.254/24,如下图所示:类似的,继续配置ROUTER0的端口FastEthernet0/1,并配置静态IP地址11.0.0.254/24,并激活端口。

(2)配置服务器Server0:在FastEthernet配置页,设置静态IP地址12.0.0.1/24。

在全局设置页面(Global——>Settings)配置默认网关为12.0.0.254。

检查服务器的HTTP服务是否已开启(默认开启)。

此时可在服务器桌面标签下,打开命令行窗口并使用ping命令,测试服务器到路由器Router0的可达性。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

哈尔滨工程大学《网络实验》

实验报告本

2015~2016学年第二学期

班级

姓名

学号

实验名称交换机VLAN配置实验

计算机与技术学院

2016年04月

图1.1设计拓扑结构

)双击需要配置的交换机图标,进入交换机配置页面。

4.三层交换机VLAN的配置

我们假设核心交换机名称为:com;分支交换机分别为:par1、par2、par3,分别通过port 12与核心交换机的1、2、3号百兆端口相连;并且假设vlan名称分别为counter、market、managing。

(1)设置VTP Domain

交换vtp更新信息的所有交换机必须配置为相同的管理域。

如果所有的交换机都以中继线相连,那么只要在核心交换机上设置一个管理域,网络上所有的交换机都加入该域,这样管理域里所有的交换机就能够了解彼此的VLAN列表。

(2)配置中继

配置中继为了保证管理域能够覆盖所有的分支交换机,必须配置中继。

cisco交换机能够支持任何介质作为中继线,为了实现中继可使用其特有的isl标签。

isl(inter-switch link)是一个在交换机之间、交换机与路由器之间及交换机与服务器之间传递多个vlan信息及vlan 数据流的协议,通过在交换机直接相连的端口配置isl封装,即可跨越交换机进行整个网络的vlan分配和进行配置。

(3)创建VLAN

一旦建立了管理域,就可以创建vlan了。

注意,这里的vlan是在核心交换机上建立的,其实,只要是在管理域中的任何一台vtp 属性为server的交换机上建立vlan,它就会通过vtp通告整个管理域中的所有的交换机。

但如果要将具体的交换机端口划入某个vlan,就必须在该端口所属的交换机上进行设置。

(4)将交换机端口划入VLAN

例如,要将par1、par2、par3……分支交换机的端口1划入counter vlan,端口2划入market vlan,端口3划入managing vlan……

(5)配置三层交换

到这里,vlan已经基本划分完毕。

但是,vlan间如何实现三层(网络层)交换呢?这时就要给各vlan分配网络(ip)地址了。

给vlan分配ip地址分两种情况,其一,给vlan所有的节点分配静态ip地址;其二,给vlan所有的节点分配动态ip地址。

下面就这两种情况分别介绍。

假设给vlan counter分配的接口ip地址为172.16.58.1/24,网络地址为:172.16.58.0,vlan market 分配的接口ip地址为172.16.59.1/24,网络地址为:172.16.59.0,

vlan managing分配接口ip地址为172.16.60.1/24,网络地址为172.16.60.0

……

如果动态分配ip地址,则设网络上的dhcp服务器ip地址为172.16.1.11。

A.给vlan所有的节点分配静态ip地址。

首先在核心交换机上分别设置各vlan的接口ip地址。

核心交换机将vlan做为一种接口对待,就象路由器上的一样,再在各接入vlan的计算机上设置与所属vlan的网络地址一致的ip地址,并且把默认网关设置为该vlan的接口地址。

这样,所有的vlan也可以互访了。

B. 给vlan所有的节点分配动态ip地址。

首先在核心交换机上分别设置各vlan的接口ip地址和同样的dhcp服务器的ip地址,再在dhcp服务器上设置网络地址分别为172.16.58.0,172.16.59.0,172.16.60.0的作用域,并将这些作用域的“路由器”选项设置为对应vlan的接口ip地址。

这样,可以保证所有的vlan也可以互访了。

五、实验收获、思考与改进

这次实验是计算机网络实验的第一个,所以做起来还比较费时费事,但是通过逐渐摸索,也慢慢掌握了套路。

这个实验是要要求我们在这个软件的模拟下实现对counter

的设置,也是让我们了解计算机网络的一个整体原理。

希望在下次实验中我能。