keytool - 密钥和证书管理工具

keytool工具import 语句

keytool工具import 语句keytool工具是Java开发中的一个重要工具,用于管理Java密钥库(Java KeyStore)中的证书和密钥。

下面是关于keytool工具import语句的介绍,希望对您有所帮助。

1. keytool -import:导入证书或密钥到Java密钥库中。

2. keytool -importcert:导入证书到Java密钥库中。

3. keytool -importkeystore:将其他格式的密钥库导入到Java密钥库中。

4. keytool -importpass:导入密码到Java密钥库中。

5. keytool -importprivkey:导入私钥到Java密钥库中。

6. keytool -importtrustcacerts:导入CA证书到Java密钥库中。

7. keytool -importsrckeystore:导入源密钥库到目标密钥库中。

8. keytool -importstorepass:导入密钥库密码到Java密钥库中。

9. keytool -importalias:导入别名到Java密钥库中。

10. keytool -importkeystore:将其他格式的密钥库转换为Java密钥库格式。

以上是关于keytool工具import语句的一些常用命令和功能介绍。

使用这些命令可以方便地导入和管理证书、密钥和密钥库。

通过使用keytool工具,开发人员可以在Java应用程序中使用安全的加密通信,保护敏感数据的安全性。

在使用keytool工具时,需要注意以下几点:1. 确保导入的证书或密钥的有效性和正确性,避免使用过期或不可信任的证书。

2. 密钥库的密码应该足够强壮,以保护密钥和证书的安全。

3. 导入过程中要注意保护隐私信息,避免泄露敏感数据。

4. 导入操作应该在安全可信的环境下进行,避免被恶意攻击或篡改。

keytool工具的import语句提供了便捷的证书和密钥管理功能,可以帮助开发人员实现Java应用程序的安全通信和数据保护。

keytool -import -keystore 使用方法

keytool -import -keystore 使用方法keytool是Java 提供的一个用于管理密钥库和证书的命令行工具。

其中,-import -keystore是keytool提供的一组参数,用于导入证书到密钥库中。

本文将深入探讨keytool -import -keystore的使用方法,以及常见的应用场景。

keytool 简介keytool是Java 开发工具包(JDK)中的一部分,主要用于生成密钥对、管理密钥库和证书。

通过keytool,开发人员可以创建和管理用于加密通信的证书和密钥。

使用方法keytool -import -keystore主要用于将证书导入到指定的密钥库中。

以下是基本的使用方法:bashkeytool -import-file certificate.cer -keystore keystore.jks -alias myalias其中各个参数的含义如下:•-import: 表示执行导入操作。

•-file certificate.cer: 指定要导入的证书文件,通常是以.cer或.crt结尾的证书文件。

•-keystore keystore.jks: 指定要导入证书的密钥库文件,可以是已存在的或者新创建的。

•-alias myalias: 指定要为导入的证书指定的别名,用于在密钥库中标识该证书。

示例1. 创建新的密钥库bashkeytool -genkeypair-keyalg RSA -alias mykey -keystore mykeystore.jks -storepass keystorepass word -keypass keypassword这将生成一个新的密钥库mykeystore.jks,并生成一对RSA 密钥对,别名为mykey。

2. 生成证书请求bashkeytool -certreq-alias mykey -keystore mykeystore.jks -file mycertreq.csr -storepass keystorep assword -keypass keypassword这将为先前生成的密钥对生成一个证书请求文件mycertreq.csr。

KEYSTOOL工具使用说明

KEYSTOOL使用说明Java中自带的一个建立公钥私钥的工具,在自建网站进行加密协议通信时,常常用到。

下面对其主要的使用功能及过程进行说明。

1、创建证书(公私钥)keytool -genkey -alias tomcat -keyalg RSA -keysize 1024 -keystore C:/keystore/test -validity 365命令解释:Keytool 调用证书工具关键字–genkey 生成证书关键字,该证书同时包含有公钥和私钥;-alias tomcat 给生成的证书起一个别名,在后续从库test中取出时较为方便;证书在这里都是存在库中;-keyalg RSA 生成证书时采用的算法-keysize 1024 证书采用的位数,位数越大保密性越强,默认为1024;-keystore C:/keystore/test指定生成的证书存放的证书库test,如果该库不存在,则新建一个库文件;-validity 该证书的有效期注:需要输入两次密码,第一次是存放证书的库test的密码,其作为仓库,需要有一个密码;第二次是新建的证书tomcat的密码;2、查看证书库中有几条证书信息(公私钥)keytool -list -keystore C:/keystore/testKeytool 调用证书工具关键字–list 列出证书个数和名称的关键字;-keystore C:/keystore/test指定证书存放的证书库test;注:需要输入证书库密码3、导出证书文件(公钥)keytool -export -alias Tomcat -file C:/keystore/TC.cer -keystore C:/keystore/testKeytool 调用证书工具关键字–export导出证书关键字,该证书仅包含有公钥;-alias tomcat 指定从库test中取出哪个证书;-file C:/keystore/TC.cer将该证书保存在哪里,命名;-keystore C:/keystore/test指定取出的证书存放的证书库test;4、查看证书文件(公钥)keytool -printcert -file "test.crt"Keytool 调用证书工具关键字–printcert 显示证书关键字;-file "test.crt"指定证书;4、导入(统一管理)证书(公钥)TomcatLocalhostChangeit先生成了一个tomcat存放到了.keystore下面5、删除秘钥库中的条目keytool -delete -keystoretest.keystore -alias test1。

keytool -list -v -keystore 用法 -回复

keytool -list -v -keystore 用法-回复keytool是Java开发中的一个命令行工具,用于管理Java密钥库(Keystore)。

它提供了创建、导入、查看和删除密钥库中的密钥对的功能。

在本文中,我们将介绍keytool list v keystore命令的用法,并逐步回答相关问题。

第一步:理解keytoolKeytool是Java开发人员的一个重要工具,用于生成和管理SSL证书、私钥和密钥库。

通过运行keytool命令,您可以执行许多与密钥库相关的任务,包括生成新的密钥对、查看密钥库中的现有密钥对以及导入/导出密钥对。

第二步:keytool命令格式的解释在命令提示符下键入“keytool list v keystore”命令将显示密钥库的详细信息。

以下是命令的结构:keytool list [options] [-v/verbose] [-rfc] [-Joption]在这个命令中,`list`是一个子命令,`-v` or `verbose`选项用于以详细或可读的方式显示密钥库的信息。

`-rfc`选项用于以RFC格式打印证书或CRT文件。

`-Joption`选项用于将选项传递给Java虚拟机进程。

第三步:运行keytool list v keystore命令要运行“keytool list v keystore”命令,您需要在命令提示符下键入以下内容:keytool list -v -keystore [keystore文件路径]其中,`-v`选项用于显示详细信息,`-keystore`选项后面是密钥库文件的路径。

例如,要查看名为“myKeystore.jks”的密钥库的详细信息,请键入以下命令:keytool list -v -keystore myKeystore.jks第四步:回答关于keytool list v keystore的问题下面是关于keytool命令的常见问题的回答:1. Q: keytool list v keystore命令的作用是什么?A: 这个命令用于显示密钥库的详细信息,包括密钥对、证书和其他相关信息。

keytool 基本约束

keytool 基本约束一、概述keytool是Java提供的用于管理密钥和证书的工具。

在使用keytool生成密钥对或者证书时,我们需要遵守一些基本约束,以确保生成的密钥和证书的安全性和可信度。

本文将详细介绍keytool的基本约束,帮助读者正确使用keytool生成安全可靠的密钥和证书。

二、密钥生成约束1. 密钥长度密钥的长度是衡量密钥强度的重要指标。

一般情况下,密钥长度越长,破解密钥的难度越大。

在使用keytool生成密钥时,应该选择足够长的密钥长度,以确保密钥的安全性。

常用的密钥长度有128位、256位等。

2. 密钥算法密钥算法是指生成密钥对的算法。

keytool支持多种常见的密钥算法,如RSA、DSA 等。

在选择密钥算法时,应该考虑算法的安全性和性能。

3. 密钥用途在生成密钥时,需要指定密钥的用途。

常见的密钥用途有签名、加密等。

根据实际需求,选择合适的密钥用途。

三、证书生成约束1. 证书类型keytool支持生成多种类型的证书,如自签名证书、CA签名证书等。

根据实际需求,选择合适的证书类型。

2. 证书有效期证书的有效期是指证书的生效时间和失效时间。

在生成证书时,应该设置合理的有效期,以确保证书的可用性和安全性。

一般情况下,证书的有效期不宜过长,以避免证书被滥用。

3. 证书主题证书的主题是指证书中包含的信息,如证书持有人的姓名、组织名称等。

在生成证书时,应该提供准确的证书主题信息,以确保证书的可信度和可用性。

4. 证书链证书链是指由根证书到终端证书的一系列证书的集合。

在生成证书时,应该构建正确的证书链,以确保证书的可信度和可用性。

证书链的构建需要遵循一定的规则和约束,如根证书应该是自签名的,中间证书应该由CA签名等。

四、使用keytool生成密钥和证书的步骤使用keytool生成密钥和证书的步骤如下:1.生成密钥对:–使用keytool -genkeypair命令生成密钥对。

–设置密钥的长度、算法、用途等。

keytool -list -v -keystore 用法 -回复

keytool -list -v -keystore 用法-回复keytool list v keystore 是一个用于查看和管理Java 密钥库(keystore)的命令行工具。

它提供了一种简单而有效的方式来检查keystore 中的密钥和证书,以及其相关属性和信息。

本文将逐步介绍keytool list v keystore 的用法,让读者能够更好地了解和使用这个工具。

一、keytool 简介keytool 是JDK 提供的一个用于创建和管理密钥库的命令行工具。

它可以生成和导出密钥对、证书以及其他与密钥库相关的操作。

keytool 提供了许多选项和参数,其中之一就是list v keystore。

二、list v keystore 用法下面是keytool list v keystore 的用法示例:keytool -list -v -keystore <密钥库文件名>其中,-list 表示执行密钥库列表操作,-v 表示以详细模式展示结果,-keystore 指定了要操作的密钥库文件名。

三、使用示例假设我们有一个名为"example.keystore" 的密钥库文件,现在我们来演示一下keytool list v keystore 的使用。

步骤1:打开命令行终端首先,我们需要打开一个命令行终端,以便执行keytool 命令。

步骤2:定位到keystore 所在目录在命令行终端中,使用cd 命令定位到密钥库所在的目录。

假设密钥库文件位于当前用户的主目录下的"keystore" 文件夹中,我们可以执行以下命令进行定位:cd ~/keystore步骤3:执行keytool list v keystore在定位到密钥库所在目录后,我们可以执行以下命令来查看密钥库中的内容:keytool -list -v -keystore example.keystore注意,在上述命令中,我们将"example.keystore" 替换为实际的密钥库文件名。

keytool生成公私钥匙介绍

java keytool证书工具使用小结Keytool是一个Java数据证书的管理工具,Keytool将密钥(key)和证书(certificates)存在一个称为keystore的文件中在keystore里,包含两种数据:密钥实体(Key entity)-密钥(secret key)或者是私钥和配对公钥(采用非对称加密)可信任的证书实体(trusted certificate entries)-只包含公钥.JDK中keytool常用参数说明(不同版本有差异,详细可参见【附录】中的官方文档链接):∙-genkey在用户主目录中创建一个默认文件”.keystore”,还会产生一个mykey的别名,mykey中包含用户的公钥、私钥和证书(在没有指定生成位置的情况下,keystore会存在用户系统默认目录)∙-alias 产生别名每个keystore都关联这一个独一无二的alias,这个alias通常不区分大小写∙-keystore指定密钥库的名称(产生的各类信息将不在.keystore文件中)∙-keyalg指定密钥的算法(如RSA DSA,默认值为:DSA)∙-validity 指定创建的证书有效期多少天(默认90)∙-keysize指定密钥长度(默认1024)∙-storepass指定密钥库的密码(获取keystore信息所需的密码)∙-keypass指定别名条目的密码(私钥的密码)∙-dname指定证书发行者信息其中:“CN=名字与姓氏,OU=组织单位名称,O=组织名称,L=城市或区域名称,ST=州或省份名称,C=单位的两字母国家代码”∙-list 显示密钥库中的证书信息keytool -list -v -keystore指定keystore -storepass密码∙-v 显示密钥库中的证书详细信息∙-export 将别名指定的证书导出到文件keytool -export -alias 需要导出的别名-keystore指定keystore -file 指定导出的证书位置及证书名称-storepass密码∙-file 参数指定导出到文件的文件名∙-delete 删除密钥库中某条目keytool -delete -alias 指定需删除的别-keystore指定keystore – storepass密码∙-printcert查看导出的证书信息keytool -printcert -file g:\sso\michael.crt∙-keypasswd修改密钥库中指定条目口令keytool -keypasswd -alias 需修改的别名-keypass旧密码-new 新密码-storepasskeystore密码-keystore sage∙-storepasswd修改keystore口令keytool -storepasswd -keystoreg:\sso\michael.keystore(需修改口令的keystore) -storepasspwdold(原始密码) -newpwdnew(新密码)∙-import 将已签名数字证书导入密钥库keytool -import -alias 指定导入条目的别名-keystore指定keystore -file 需导入的证书目录说明:1.生成证书2.查看证书3.证书导出4.附录资料一、生成证书按win键+R,弹出运行窗口,输入cmd回车,打开命令行窗户,输入如下命令:1 keytool -genkey -alias michaelkey -keyalg RSA -keysize 1024 -keypassmichaelpwd -validity 365 -keystore g:\sso\michael.keystore -storepass michaelpwd2截图如下:二、查看证书1 keytool -list -v -keystore g:\sso\michael.keystore -storepass michaelpwd2 回车看到的信息如下:-rfc命令如下:1 keytool -list -rfc -keystore g:\sso\michael.keystore -storepass michaelpwd2 回车看到的信息如下:1 keytool -export -alias michaelkey -keystore g:\sso\michael.keystore -file g:\sso\michael.crt -storepass michaelpwd2回车如下:查看导出的证书信息:1 keytool -printcert -file g:\sso\michael.crt 回车看到信息如下:四:附录官方有关keytool命令的介绍文档:∙jdk1.4.2 :/javase/1.4.2/docs/tooldocs/windows/keytool.html ∙jdk1.6 :/javase/6/docs/technotes/tools/windows/keytool.html∙jdk1.7 :/javase/7/docs/technotes/tools/windows/keytool.htmls。

mac keytool -printcert的用法 -回复

mac keytool -printcert的用法-回复标题:mac keytool printcert的用法:详解mac系统下证书打印工具引言:在使用mac系统开发或运维相关应用时,往往需要处理与证书相关的工作,比如验证证书的有效性、查看证书详细信息等。

mac系统提供了一个强大的工具——keytool,它可以通过printcert命令打印证书的信息。

本文将逐步介绍mac keytool printcert的用法,帮助读者理解并灵活应用该工具。

第一部分:keytool概述1. 什么是keytool?- keytool是一个mac系统内置工具,用于管理keystore和证书。

- 它提供了一系列命令,可以创建和管理证书、私钥和公钥等。

2. keytool常见命令- keytool主要包含以下常用命令:a) -genkeypair: 生成密钥对b) -import: 导入证书到keystorec) -exportcert: 导出证书d) -list: 列出keystore中的证书e) -delete: 删除keystore中的证书f) -printcert: 打印证书信息(本文重点介绍)第二部分:使用keytool printcert命令打印证书信息1. 命令格式- 在终端中输入以下命令,即可打印证书的详细信息:keytool -printcert -file <证书文件路径>2. 示例演示- 假设我们有一个证书文件certificate.cer,希望打印其详细信息。

可以按照以下步骤操作:a) 检查keytool是否存在:在终端中输入keytool命令,如果显示命令帮助信息,则表示keytool已经安装。

b) 进入证书文件所在的目录:在终端中使用cd命令切换到证书文件所在的目录。

c) 执行打印证书信息命令:在终端中输入keytool -printcert -file certificate.cer,回车执行命令。

keytool参数

keytool参数摘要:1.keytool 简介2.keytool 参数说明3.keytool 参数示例4.keytool 参数的作用5.使用keytool 参数的注意事项正文:1.keytool 简介keytool 是一款Java 密钥管理工具,可用于生成、存储和管理加密密钥。

它提供了多种加密算法,如RSA、DSA 和EC 等,并支持多种密钥存储格式,如PKCS12、JKS 和XML 等。

keytool 还可用于创建和管理证书请求,以及添加、删除和修改证书中的扩展信息。

2.keytool 参数说明keytool 提供了丰富的参数选项,用于满足各种密钥管理需求。

以下是一些常用的keytool 参数及其说明:- -genkey:用于生成新的密钥对。

- -importkey:用于导入现有的密钥。

- -exportkey:用于导出密钥。

- -store:用于将密钥存储到指定的存储介质。

- -delete:用于删除指定的密钥。

- -list:用于列出指定存储介质中的所有密钥。

- -get:用于获取指定存储介质中的密钥信息。

3.keytool 参数示例以下是一些keytool 参数的示例:- 生成新的RSA 密钥对:`keytool -genkey -alias mykey -keyalg RSA -keysize 2048 -store mykey.jks`- 导入现有的DSA 密钥:`keytool -importkey -alias mykey -file mykey.dsa -store mykey.jks`- 导出密钥为PEM 格式:`keytool -exportkey -alias mykey -file mykey.pem -store mykey.jks`- 将密钥存储到PKCS12 格式的文件中:`keytool -store -file mykey.p12 -alias mykey`- 删除指定的密钥:`keytool -delete -alias mykey -store mykey.jks` - 列出指定存储介质中的所有密钥:`keytool -list -store mykey.jks`- 获取指定存储介质中的密钥信息:`keytool -get -alias mykey -store mykey.jks`4.keytool 参数的作用keytool 的各个参数用于实现不同的功能。

keytool 基本约束 -回复

keytool 基本约束-回复关于keytool基本约束的文章:Keytool是Java的密钥和证书管理工具,用于在Java平台上生成、导入、导出、查看和管理密钥(key)、证书(certificate)和证书链(certificate chain)。

使用Keytool工具可以生成各种类型的密钥对和证书,以满足Java应用程序的安全需求。

本文将详细介绍Keytool的基本约束,帮助读者了解如何正确使用和配置Keytool。

Keytool基本约束的一步一步回答如下:一、什么是Keytool的基本约束?Keytool的基本约束是指在生成证书请求(Certificate Signing Request,CSR)时,要求符合一定的规则和限制。

这些规则和限制包括密钥对的算法、密钥长度、证书持有者的名称等。

Keytool的基本约束确保了生成的证书和密钥的安全性和有效性。

二、如何使用Keytool生成符合基本约束的CSR?1. 打开命令提示符(Windows)或终端(Linux/macOS)。

2. 输入以下命令并回车,以生成密钥对:keytool -genkeypair -alias mykey -keyalg RSA -keysize 2048-keystore keystore.jks解释:- `-genkeypair`: 生成密钥对- `-alias mykey`: 设置密钥对的别名为mykey- `-keyalg RSA`: 指定密钥算法为RSA- `-keysize 2048`: 指定密钥的长度为2048位- `-keystore keystore.jks`: 指定密钥库文件为keystore.jks3. 按照提示输入相关信息,包括密钥库密码、证书持有者的姓名、部门、组织等。

4. 最后,生成的密钥对和相关信息将保存在指定的密钥库文件(keystore.jks)中。

三、如何导出符合基本约束的证书?1. 输入以下命令并回车,以导出证书:keytool -export -alias mykey -keystore keystore.jks -file certificate.cer解释:- `-export`: 导出证书- `-alias mykey`: 指定要导出的证书的别名为mykey- `-keystore keystore.jks`: 指定密钥库文件为keystore.jks- `-file certificate.cer`: 指定导出的证书保存到certificate.cer文件中2. 按照提示输入密钥库密码。

JAVA几个JDK工具介绍

JAVA几个JDK工具介绍JAVA是一种跨平台的面向对象编程语言,它拥有众多的开发工具和工具集,用于开发、调试和管理JAVA应用程序。

以下是几个常用的JDK 工具及其介绍。

1. Java编译器(javac):javac是JAVA的编译器,用于将JAVA源代码(以.java文件格式存储)编译成字节码文件(以.class文件格式存储)。

它还可以接收一系列的选项和标志,用于控制编译过程的行为和输出结果。

2. Java虚拟机(JVM):JVM是JAVA应用程序的运行环境。

它通过解释和执行字节码文件来实现跨平台性。

JVM还具有垃圾收集器,负责自动管理内存分配和释放。

JVM还提供了一些用于监视和调试应用程序的工具,如JConsole和VisualVM。

3. Java调试器(jdb):jdb是JAVA的命令行调试器,用于调试JAVA应用程序。

它允许开发人员在应用程序执行时暂停执行,观察变量的值,设置断点以及在不同的代码线路之间切换。

jdb还提供了一系列的命令,用于检查堆栈、查看线程状态等。

4. JavaDoc工具:JavaDoc是JAVA的文档生成工具,用于从源代码中自动生成API文档。

它遵循特定的注释规则,可以根据这些注释生成HTML格式的文档。

JavaDoc不仅可以生成类和方法的文档,还可以生成包和接口的文档,并提供交互式导航和功能。

5. Java反编译工具(javap):javap是JAVA反编译工具,用于查看已编译的JAVA类文件的内容。

它可以将字节码文件转换成易读的汇编代码,以便开发人员分析和理解JAVA类的结构和功能。

6. Java性能分析工具(JMeter):JMeter是JAVA的性能测试工具,用于模拟用户请求和测试JAVA应用程序的性能。

它可以模拟同时进行的大量用户请求,以评估应用程序的性能瓶颈和性能指标。

JMeter还提供了丰富的图形和报告工具,用于分析和可视化测试结果。

8. Java安全性工具(keytool和jarsigner):keytool是JAVA的密钥和证书管理工具,用于生成、导入和导出密钥和证书。

keytool密匙和证书管理工具

keytool - 密鑰和証書管理工具管理由私鑰和認証相關公鑰的 X.509 証書鏈組成的密鑰倉庫(資料庫)。

還管理來自可信任實體的証書。

結構keytool [ 命令 ]說明keytool是個密鑰和証書管理工具。

它使用戶能夠管理自己的公鑰/私鑰對及相關証書,用於(通過數字簽名)自我認証(用戶向別的用戶/服務認証自己)或數據完整性以及認証服務。

它還允許用戶儲存他們的通信對等者的公鑰(以証書形式)。

証書是來自一個實體(個人、公司等)的經數字簽名的聲明,它聲明某些其它實體的公鑰(及其它資訊)具有某一的特定值(參見証書)。

當數據被數字化簽名後,校驗簽名即可檢查數據的完整性和真實性。

完整性的意思是數據沒有被修改或損壞過,真實性的意思是數據的確是來自聲稱創建了該數據和對它進行了簽名的實體。

keytool將密鑰和証書儲存在一個所謂的密鑰倉庫中。

預設的密鑰倉庫實現將密鑰倉庫實現為一個文件。

它用密碼來保護私鑰。

jarsigner工具利用密鑰倉庫中的資訊來產生或校驗 Java 存檔 (JAR) 文件的數字簽名(JAR 文件將類文件、圖像、聲音和/或其它數字化數據打包在一個文件中)。

jarsigner用 JAR 文件所附帶的証書(包含於 JAR 文件的簽名塊文件中)來校驗 JAR 文件的數字簽名,然後檢查該証書的公鑰是否“可信任”,即是否包括在指定的密鑰倉庫中。

請注意:keytool和jarsigner工具完全取代了 JDK 1.1 中提供的javakey 工具。

這些新工具所提供的功能比javakey提供的多,包括能夠用密碼來保護密鑰倉庫和私鑰,以及除了能夠產生簽名外還可以校驗它們。

新的密鑰倉庫體系結構取代了javakey所創建和管理的身份資料庫。

可以利用 -identitydb keytool命令將資訊從身份資料庫導入密鑰倉庫。

密鑰倉庫項在密鑰倉庫中有兩種不同型態的項:1.密鑰項 - 每項存放極為敏感的加密密鑰資訊,這種資訊以一種受保護的格式儲存以防止未授權的訪問。

mac keytool -printcert的用法

mackeytool-printcert的用法

=====================

Keytool是Java平台上的一个工具,用于管理密钥和证书。

在mac系统上,Keytool提供了`-printcert`选项,可以用于打印出当前用户或特定服务器的SSL证书信息。

一、基本用法

------

`-printcert`选项用于打印出与指定主机名或IP地址关联的SSL 证书信息。

使用方法如下:

```bash

keytool-printcert-host<主机名或IP地址>

```

执行上述命令后,Keytool会连接到指定的主机名或IP地址,并打印出该主机名或IP地址关联的SSL证书信息,包括证书颁发机构(CA)的信息、有效期等。

二、注意事项

------

1.需要确保已安装Java环境,并且keytool工具已正确安装并添加到系统路径中。

2.`-printcert`选项仅适用于当前用户或特定服务器的证书信息,如果需要查看其他用户的证书信息,需要使用root权限或具有相应权限的用户来执行命令。

3.在打印证书信息时,需要确保网络连接正常,并且目标主机已启用SSL通信。

三、其他选项和用法

----------

除了`-printcert`选项,Keytool还提供了其他选项和功能,例如生成自签证书、管理密钥库等。

可以参考Keytool的官方文档或使用`keytool-help`命令获取更多选项和用法信息。

总的来说,mac上的Keytool工具的`-printcert`选项是一个非常实用的工具,可以帮助用户和管理员了解目标主机的SSL证书信息,确保网络通信的安全性。

keytools使用

java keytool证书工具使用小结作者: Michael日期: 2012 年 5 月 10 日发表评论 (2)查看评论Keytool 是一个Java数据证书的管理工具 ,Keytool将密钥(key)和证书(certificates)存在一个称为keystore的文件中在keystore里,包含两种数据:密钥实体(Key entity)-密钥(secret key)或者是私钥和配对公钥(采用非对称加密)可信任的证书实体(trusted certificate entries)-只包含公钥. JDK中keytool常用参数说明(不同版本有差异,详细可参见【附录】中的官方文档链接):∙-genkey 在用户主目录中创建一个默认文件”.keystore”,还会产生一个mykey的别名,mykey中包含用户的公钥、私钥和证书(在没有指定生成位置的情况下,keystore会存在用户系统默认目录)∙-alias 产生别名每个keystore都关联这一个独一无二的alias,这个alias通常不区分大小写∙-keystore 指定密钥库的名称(产生的各类信息将不在.keystore文件中)∙-keyalg 指定密钥的算法 (如 RSA DSA,默认值为:DSA)∙-validity 指定创建的证书有效期多少天(默认 90)∙-keysize 指定密钥长度(默认 1024)∙-storepass 指定密钥库的密码(获取keystore信息所需的密码)∙-keypass 指定别名条目的密码(私钥的密码)∙-dname 指定证书发行者信息其中:“CN=名字与姓氏,OU=组织单位名称,O=组织名称,L=城市或区域名称,ST=州或省份名称,C=单位的两字母国家代码”∙-list 显示密钥库中的证书信息 keytool -list -v -keystore 指定keystore -storepass 密码∙-v 显示密钥库中的证书详细信息∙-export 将别名指定的证书导出到文件 keytool -export -alias 需要导出的别名 -keystore 指定keystore -file 指定导出的证书位置及证书名称 -storepass 密码∙-file 参数指定导出到文件的文件名∙-delete 删除密钥库中某条目 keytool -delete -alias 指定需删除的别-keystore 指定keystore – storepass 密码∙-printcert 查看导出的证书信息 keytool -printcert -file g:\sso\michael.crt∙-keypasswd 修改密钥库中指定条目口令 keytool -keypasswd -alias 需修改的别名 -keypass 旧密码 -new 新密码 -storepass keystore密码-keystore sage∙-storepasswd 修改keystore口令 keytool -storepasswd -keystore g:\sso\michael.keystore(需修改口令的keystore) -storepasspwdold(原始密码) -new pwdnew(新密码)-import 将已签名数字证书导入密钥库 keytool -import -alias 指定导入条目的别名 -keystore 指定keystore -file 需导入的证书目录说明:1. 生成证书2. 查看证书3. 证书导出4. 附录资料一、生成证书按win 键+R ,弹出运行窗口,输入 cmd 回车,打开命令行窗户,输入如下命令:1 keytool -genkey -alias michaelkey -keyalg RSA -keysize 1024 -keypass michaelpwd -validity 365 -keystore g:\sso\michael.keystore -storepass michaelpwd2截图如下:二、查看证书缺省情况下,-list 命令打印证书的 MD5 指纹。

KEYTOOL工具应用实例详解

Keytool是一个Java数据证书的管理工具。

keystoreKeytool将密钥(key)和证书(certificates)存在一个称为keystore的文件中在keystore里,包含两种数据:密钥实体(Key entity)——密钥(secret key)又或者是私钥和配对公钥(采用非对称加密)可信任的证书实体(trusted certificate entries)——只包含公钥Alias(别名)每个keystore都关联这一个独一无二的alias,这个alias通常不区分大小写keystore的存储位置在没有制定生成位置的情况下,keystore会存在与用户的系统默认目录,如:对于window xp系统,会生成在系统的C:\Documents and Settings\UserName\文件名为“.keystore”keystore的生成引用keytool-genkey-alias tomcat-keyalg RSA-keystore d:\mykeystore-dname"CN=localhost,OU=localhost,O=localhost, L=SH,ST=SH,C=CN"-keypass changeit-storepass-validity180参数说明:-genkey表示要创建一个新的密钥-dname表示密钥的Distinguished Names,CN=commonNameOU=organizationUnitO=organizationNameL=localityNameS=stateNameC=countryDistinguished Names表明了密钥的发行者身份-keyalg使用加密的算法,这里是RSA-alias密钥的别名-keypass私有密钥的密码,这里设置为changeit-keystore密钥保存在D:盘目录下的mykeystore文件中-storepass存取密码,这里设置为changeit,这个密码提供系统从mykeystore文件中将信息取出-validity该密钥的有效期为180天(默认为90天)cacerts证书文件(The cacerts Certificates File)该证书文件存在于java.home\jre\lib\security目录下,是Java系统的CA证书仓库创建证书1.服务器中生成证书:(注:生成证书时,CN要和服务器的域名相同,如果在本地测试,则使用localhost)keytool-genkey-alias tomcat-keyalg RSA-keystore d:\mykeystore-dname"CN=localhost,OU=localhost,O=localhost, L=SH,ST=SH,C=CN"-keypass changeit-storepass changeit2.导出证书,由客户端安装:keytool-export-alias tomcat-keystore d:\mykeystore-file d:\mycerts.cer-storepass changeit3.客户端配置:为客户端的JVM导入密钥(将服务器下发的证书导入到JVM中)keytool-import-trustcacerts-alias tomcat-keystore"%JAVA_HOME%/jre/lib/security/cacerts"-file d:\mycerts.cer -storepass changeit生成的证书可以交付客户端用户使用,用以进行SSL通讯,或者伴随电子签名的jar包进行发布者的身份认证。

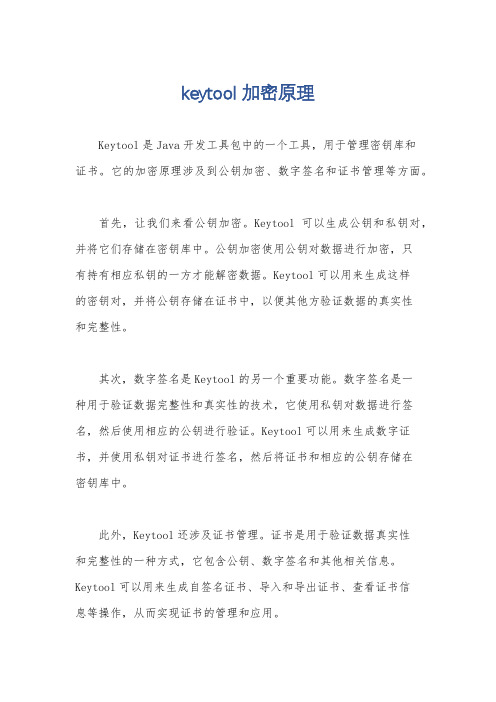

keytool加密原理

keytool加密原理

Keytool是Java开发工具包中的一个工具,用于管理密钥库和

证书。

它的加密原理涉及到公钥加密、数字签名和证书管理等方面。

首先,让我们来看公钥加密。

Keytool可以生成公钥和私钥对,并将它们存储在密钥库中。

公钥加密使用公钥对数据进行加密,只

有持有相应私钥的一方才能解密数据。

Keytool可以用来生成这样

的密钥对,并将公钥存储在证书中,以便其他方验证数据的真实性

和完整性。

其次,数字签名是Keytool的另一个重要功能。

数字签名是一

种用于验证数据完整性和真实性的技术,它使用私钥对数据进行签名,然后使用相应的公钥进行验证。

Keytool可以用来生成数字证书,并使用私钥对证书进行签名,然后将证书和相应的公钥存储在

密钥库中。

此外,Keytool还涉及证书管理。

证书是用于验证数据真实性

和完整性的一种方式,它包含公钥、数字签名和其他相关信息。

Keytool可以用来生成自签名证书、导入和导出证书、查看证书信

息等操作,从而实现证书的管理和应用。

综上所述,Keytool的加密原理涉及公钥加密、数字签名和证书管理等多个方面,它通过生成密钥对、签名证书和管理证书等操作来实现数据的加密和验证。

这些功能使得Keytool成为Java开发中重要的加密工具之一。

keytool参数

keytool参数1. 简介keytool是Java开发工具包(JDK)中的一个命令行工具,用于管理Java密钥库(JKS)和证书。

它提供了创建、导入、导出和管理密钥库和证书的功能。

keytool 可以用于生成自签名证书、生成密钥对、导入和导出证书以及查看证书信息等操作。

本文将详细介绍keytool的各种参数及其用法。

2. 生成密钥对使用keytool生成密钥对是创建和管理证书的基础。

以下是keytool生成密钥对的常用参数:2.1 -genkeypair使用-genkeypair参数可以生成密钥对,并将其存储在密钥库中。

生成密钥对时,keytool会要求输入一些信息,如密钥库密码、密钥密码、姓名、组织单位等。

以下是使用-genkeypair参数生成密钥对的示例命令:keytool -genkeypair -alias mykey -keyalg RSA -keystore mykeystore.jks2.2 -keyalg-keyalg参数用于指定密钥的算法。

常见的算法有RSA、DSA和EC等。

以下是使用-keyalg参数指定RSA算法生成密钥对的示例命令:keytool -genkeypair -alias mykey -keyalg RSA -keystore mykeystore.jks2.3 -keysize-keysize参数用于指定密钥的长度。

密钥长度越长,安全性越高,但生成和使用密钥的速度也会变慢。

以下是使用-keysize参数指定密钥长度为2048位生成密钥对的示例命令:keytool -genkeypair -alias mykey -keyalg RSA -keysize 2048 -keystore mykeystor e.jks2.4 -dname-dname参数用于指定证书的拥有者信息。

拥有者信息包括姓名、组织单位、组织名称、城市、省份、国家等。

以下是使用-dname参数指定拥有者信息生成密钥对的示例命令:keytool -genkeypair -alias mykey -keyalg RSA -dname "CN=John Doe, OU=Developme nt, O=Company, L=City, ST=State, C=Country" -keystore mykeystore.jks3. 导入和导出证书keytool可以导入和导出证书,使得我们可以在不同的系统或应用之间共享证书。

keytool explorer用法

keytool explorer用法Keytool Explorer(密钥管理工具)的用法Keytool Explorer是一个用于管理和操作密钥库和证书的图形用户界面(GUI)工具。

它可以在Windows、Mac和Linux操作系统上使用,并提供了一些方便的功能,帮助用户生成、查看、导出和导入密钥和证书。

要开始使用Keytool Explorer,首先需要安装该软件并打开它。

安装时,请确保选择与您的操作系统兼容的版本。

一旦打开了Keytool Explorer,您将看到一个直观的界面,它使您能够执行各种密钥和证书相关的操作。

一些常用的功能包括:1. 生成密钥对:使用Keytool Explorer,您可以生成各种类型的密钥对,如RSA、DSA和ECDSA。

只需提供必要的信息,如密钥长度和密码,Keytool Explorer会自动为您生成密钥对并将其保存到密钥库中。

2. 查看和管理密钥库:Keytool Explorer使您可以轻松查看和管理保存在密钥库中的密钥和证书。

您可以查看密钥库中的所有条目,并执行操作,如添加、删除、导出和导入密钥和证书。

3. 导出和导入证书:使用Keytool Explorer,您可以从密钥库中导出证书,并将其保存为文件。

您还可以通过导入现有的证书文件来添加到密钥库中。

4. 密钥库和证书管理:Keytool Explorer提供了一些管理密钥库和证书的功能,包括更改密钥库密码、更改条目别名、查看证书详细信息等。

总之,Keytool Explorer是一个实用的工具,帮助用户轻松管理和操作密钥库和证书。

它的直观界面和丰富的功能使其成为处理密钥和证书的理想选择。

无论您是开发者、系统管理员还是安全专业人士,Keytool Explorer都将是您的良好伴侣。

希望这篇文章能够帮助您了解Keytool Explorer的用法。

如果您有其他问题,请随时提问。

keytool-密钥和证书管理工具

keytool - 密钥和证书管理工具keytool - 密钥和证书管理工具(一)管理由私钥和认证相关公钥的X.509 证书链组成的密钥仓库(数据库)。

还管理来自可信任实体的证书。

结构keytool [ 命令]说明keytool 是个密钥和证书管理工具。

它使用户能够管理自己的公钥/私钥对及相关证书,用于(通过数字签名)自我认证(用户向别的用户/服务认证自己)或数据完整性以及认证服务。

它还允许用户储存他们的通信对等者的公钥(以证书形式)。

证书是来自一个实体(个人、公司等)的经数字签名的声明,它声明某些其它实体的公钥(及其它信息)具有某一的特定值(参见证书)。

当数据被数字化签名后,校验签名即可检查数据的完整性和真实性。

完整性的意思是数据没有被修改或损坏过,真实性的意思是数据的确是来自声称创建了该数据和对它进行了签名的实体。

keytool 将密钥和证书储存在一个所谓的密钥仓库中。

缺省的密钥仓库实现将密钥仓库实现为一个文件。

它用口令来保护私钥。

jarsigner 工具利用密钥仓库中的信息来产生或校验Java 存档(JAR) 文件的数字签名(JAR 文件将类文件、图象、声音和/或其它数字化数据打包在一个文件中)。

jarsigner 用JAR 文件所附带的证书(包含于JAR 文件的签名块文件中)来校验JAR 文件的数字签名,然后检查该证书的公钥是否“可信任”,即是否包括在指定的密钥仓库中。

请注意:keytool 和jarsigner 工具完全取代了JDK 1.1 中提供的javakey 工具。

这些新工具所提供的功能比javakey 提供的多,包括能够用口令来保护密钥仓库和私钥,以及除了能够生成签名外还可以校验它们。

新的密钥仓库体系结构取代了javakey 所创建和管理的身份数据库。

可以利用-identitydb keytool 命令将信息从身份数据库导入密钥仓库。

密钥仓库项在密钥仓库中有两种不同类型的项:密钥项- 每项存放极为敏感的加密密钥信息,这种信息以一种受保护的格式储存以防止未授权的访问。

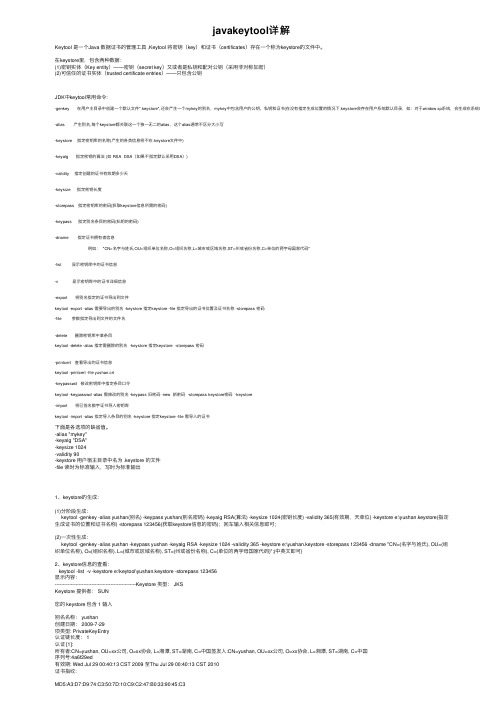

javakeytool详解

javakeytool详解Keytool 是⼀个Java 数据证书的管理⼯具 ,Keytool 将密钥(key)和证书(certificates)存在⼀个称为keystore的⽂件中。

在keystore⾥,包含两种数据:(1)密钥实体(Key entity)——密钥(secret key)⼜或者是私钥和配对公钥(采⽤⾮对称加密)(2)可信任的证书实体(trusted certificate entries)——只包含公钥JDK中keytool常⽤命令:-genkey 在⽤户主⽬录中创建⼀个默认⽂件".keystore",还会产⽣⼀个mykey的别名,mykey中包含⽤户的公钥、私钥和证书(在没有指定⽣成位置的情况下,keystore会存在⽤户系统默认⽬录,如:对于window xp系统,会⽣成在系统的C:\Documen -alias 产⽣别名,每个keystore都关联这⼀个独⼀⽆⼆的alias,这个alias通常不区分⼤⼩写-keystore 指定密钥库的名称(产⽣的各类信息将不在.keystore⽂件中)-keyalg 指定密钥的算法 (如 RSA DSA(如果不指定默认采⽤DSA))-validity 指定创建的证书有效期多少天-keysize 指定密钥长度-storepass 指定密钥库的密码(获取keystore信息所需的密码)-keypass 指定别名条⽬的密码(私钥的密码)-dname 指定证书拥有者信息 例如: "CN=名字与姓⽒,OU=组织单位名称,O=组织名称,L=城市或区域名称,ST=州或省份名称,C=单位的两字母国家代码"-list 显⽰密钥库中的证书信息-v 显⽰密钥库中的证书详细信息-export 将别名指定的证书导出到⽂件keytool -export -alias 需要导出的别名 -keystore 指定keystore -file 指定导出的证书位置及证书名称 -storepass 密码-file 参数指定导出到⽂件的⽂件名-delete 删除密钥库中某条⽬keytool -delete -alias 指定需删除的别名 -keystore 指定keystore -storepass 密码-printcert 查看导出的证书信息keytool -printcert -file yushan.crt-keypasswd 修改密钥库中指定条⽬⼝令keytool -keypasswd -alias 需修改的别名 -keypass 旧密码 -new 新密码 -storepass keystore密码 -keystore-import 将已签名数字证书导⼊密钥库keytool -import -alias 指定导⼊条⽬的别名 -keystore 指定keystore -file 需导⼊的证书下⾯是各选项的缺省值。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

keytool - 密钥和证书管理工具陕西省数字证书认证中心keytool - 密钥和证书管理工具keytool - 密钥和证书管理工具管理由私钥和认证相关公钥的X.509 证书链组成的密钥仓库(数据库)。

还管理来自可信任实体的证书。

结构keytool [ 命令]说明keytool 是个密钥和证书管理工具。

它使用户能够管理自己的公钥/私钥对及相关证书,用于(通过数字签名)自我认证(用户向别的用户/服务认证自己)或数据完整性以及认证服务。

它还允许用户储存他们的通信对等者的公钥(以证书形式)。

证书是来自一个实体(个人、公司等)的经数字签名的声明,它声明某些其它实体的公钥(及其它信息)具有某一的特定值(参见证书)。

当数据被数字化签名后,校验签名即可检查数据的完整性和真实性。

完整性的意思是数据没有被修改或损坏过,真实性的意思是数据的确是来自声称创建了该数据和对它进行了签名的实体。

keytool 将密钥和证书储存在一个所谓的密钥仓库中。

缺省的密钥仓库实现将密钥仓库实现为一个文件。

它用口令来保护私钥。

jarsigner 工具利用密钥仓库中的信息来产生或校验Java 存档(JAR) 文件的数字签名(JAR 文件将类文件、图象、声音和/或其它数字化数据打包在一个文件中)。

jarsigner 用JAR 文件所附带的证书(包含于JAR 文件的签名块文件中)来校验JAR 文件的数字签名,然后检查该证书的公钥是否“可信任”,即是否包括在指定的密钥仓库中。

请注意:keytool 和jarsigner 工具完全取代了JDK 1.1 中提供的javakey 工具。

这些新工具所提供的功能比javakey 提供的多,包括能够用口令来保护密钥仓库和私钥,以及除了能够生成签名外还可以校验它们。

新的密钥仓库体系结构取代了javakey 所创建和管理的身份数据库。

可以利用- identitydb keytool 命令将信息从身份数据库导入密钥仓库。

密钥仓库项在密钥仓库中有两种不同类型的项:密钥项- 每项存放极为敏感的加密密钥信息,这种信息以一种受保护的格式储存以防止未授权的访问。

通常,储存在这类项中的密钥是机密密钥,或是伴有用于认证相应公钥用的证书“链”的私钥。

keytool 和jarsigner 工具只处理后一类型的项,即私钥及其关联的证书链。

可信任的证书项- 每项包含一个属于另一团体的公钥证书。

它之所以叫做“可信任的证书”,是因为密钥仓库的拥有者相信证书中的公钥确实属于证书“主体”(拥有者)识别的身份。

证书签发人通过对证书签名来保证这点。

密钥仓库使用的别名对所有的密钥仓库项(密钥项和可信任的证书项)的访问都要通过唯一的别名来进行。

别名不区分大小写,即别名Hugo 和hugo 指的是同一密钥仓库项。

当用-genkey 命令来生成密钥对(公钥和私钥)或用-import 命令来将证书或证书链加到可信任证书的清单中,以增加一个实体到密钥仓库中,必须指定了一个别名。

后续keytool 命令必须使用这一相同的别名来引用该实体。

例如,假设您用别名duke 生成了新的公钥/私钥密钥对并将公钥用以下命令打包到自签名证书中(参见证书链):keytool -genkey -alias duke -keypass dukekeypasswd这指定了一个初始口令“dukekeypasswd”,接下来的命令都要使用该口令才能访问与别名duke 相关联的私钥。

以后如果您想更改duke 的私钥口令,可用类似下述的命令:keytool -keypasswd -alias duke -keypass dukekeypasswd -new newpass这将把口令从“dukekeypasswd”改为“newpass”。

请注意:实际上,除非是作为测试目的或是在安全的系统上,否则不应在命令行或脚本中指定口令。

如果没有在命令行上指定所要求的口令选项,您将会得到要求输入口令的提示。

当在口令提示符下键入口令时,口令将被即时显示出来(键入什么就显示什么),因此,要小心,不要当着任何人的面键入口令。

密钥仓库位置每个keytool 命令都有一个-keystore 选项,用于指定keytool 管理的密钥仓库的永久密钥仓库文件名称及其位置。

缺省情况下,密钥仓库储存在用户宿主目录(由系统属性的“user.home”决定)中名为.keystore 的文件中。

在Solaris 系统中“user.home”缺省为用户的宿主目录。

密钥仓库的创建当用-genkey、-import 或-identitydb 命令向某个尚不存在的密钥仓库添加数据时,就创建了一个密钥仓库。

具体地说,如果在-keystore 选项中指定了一个并不存在的密钥仓库,则该密钥仓库将被创建。

如果不指定-keystore 选项,则缺省密钥仓库将是宿主目录中名为.keystore 的文件。

如果该文件并不存在,则它将被创建。

密钥仓库实现java.security 包中提供的KeyStore 类为访问和修改密钥仓库中的信息提供了相当固定的接口。

可以有多个不同的具体实现,其中每个实现都是对某个特定类型的密钥仓库的具体实现。

目前,有两个命令行工具(keytool 和jarsigner)以及一个名为Policy Tool 的基于GUI 的工具使用密钥仓库实现。

由于密钥仓库是公用的,JDK 用户可利用它来编写其它的安全性应用程序。

Sun Microsystems 公司提供了一个内置的缺省实现。

它利用名为“JKS”的专用密钥仓库类型(格式),将密钥仓库实现为一个文件。

它用个人口令保护每个私钥,也用口令(可能为另一个口令)保护整个密钥仓库的完整性。

密钥仓库的实现基于提供者(provider)。

更具体地说,由密钥仓库所提供的应用程序接口是借助于“服务提供者接口”(SPI) 来实现的。

也就是说,在java.security 包中还有一个对应的抽象KeystoreSpi 类,它定义了“提供者”必须实现的服务提供者接口方法。

(术语“提供者”指的是一个或一组包,这个或这组包提供了一部份可由Java 安全API 访问的服务子集的具体实现。

因此,要提供某个密钥仓库实现,客户机必须实现一个“提供者”并实现KeystoreSpi 子类,如如何为Java 加密体系结构实现Provider 中所述。

通过使用KeyStore 类中提供的“getInstance”工厂方法,应用程序可从不同的提供者中挑选不同类型的密钥仓库实现。

密钥仓库类型定义密钥仓库信息的存储和数据格式,以及用于保护密钥仓库中的私钥和密钥仓库自身完整性的算法。

不同类型的密钥仓库实现是不兼容的。

keytool 使用基于文件的密钥仓库实现(它把在命令行中传递给它的密钥仓库位置当成文件名处理并将之转换为文件输入流,从该文件输入流中加载密钥仓库信息)。

另一方面,jarsigner 和policytool 工具可从任何可用URL 指定的位置读取某个密钥仓库。

对于keytool 和jarsigner,可在命令行用-storetype 选项指定密钥仓库类型。

对于Policy Tool,可通过“编辑”菜单中的“更改密钥仓库”命令来指定密钥仓库类型。

如果没有明确指定一个密钥仓库类型,这些工具将只是根据安全属性文件中指定的keystore.type 属性值来选择密钥仓库实现。

安全属性文件名为java.security,它位于JDK 安全属性目录java.home/lib/security 中,其中java.home 为JDK 的安装目录。

每个工具都先获取keystore.type 的值,然后检查所有当前已安装的提供者直到找到一个实现所要求类型的密钥仓库的实现为止。

然后就使用该提供者的密钥仓库实现。

KeyStore 类定义了一个名为getDefaultType 的静态方法,它可让应用程序或applet 检索keystore.type 属性的值。

以下代码将创建缺省密钥仓库类型(此类型由keystore.type 属性所指定。

)的一个实例:KeyStore keyStore = KeyStore.getInstance(KeyStore.getDefaultType());缺省的密钥仓库类型是“jks”(这是由“SUN”提供者提供的密钥仓库实现的专用类型)。

它在安全性属性文件中由下行进行指定:keystore.type=jks要让工具使用不同于缺省类型的密钥仓库实现,可更改此行,指定不同的密钥仓库类型。

例如,如果您有一个这样的提供者包,它给出一个名为“pkcs12”的密钥仓库类型的密钥仓库实现,则可将上面那行改为:keystore.type=pkcs12注意:密钥仓库类型的命名中大小写无关紧要。

例如,“JKS”将被认为是与“jks”相同的。

支持的算法和密钥大小keytool 允许用户指定任何注册了的加密服务提供者所提供的密钥对生成和签名算法。

也就是说,各种命令中的keyalg 和sigalg 选项必须得到提供者的实现的支持。

缺省的密钥对生成算法是“DSA”。

签名算法是从所涉及私钥的算法推导来的:如果所涉及的私钥是“DSA”类型,则缺省的签名算法为“SHA1withDSA”,如果所涉及的私钥是“RSA”类型,则缺省的签名算法为“MD5withRSA”。

在生成DSA 密钥对时,密钥大小的范围必须在512 到1024 位之间,且必须是64 的倍数。

缺省的密钥大小为1024 位。

证书证书(也叫公钥证书)是来自某个实体(签发人)的经数字签名的声明,它声明另一实体(主体)的公钥(及其它信息)具有某一特定的值。

下面详细解释本句中使用的主要术语:公钥是与特定实体相关联的数字。

所有需要与该实体进行信任交互的人都应知道该数字。

公钥用于校验签名。

经数字签名如果某些数据经数字签名,说明它们已与某一实体的“身份”存储在一起,而且证明该实体的签名知道这些数据。

通过用该实体的私钥进行绘制,这些数据就是不可伪造的了。

身份用于声明实体的一种手段。

某些系统中,身份是公钥,而在另一些系统中则可以是Unix UID、电子邮件地址或X.509 特征名等等。

签名所谓签名,就是用实体的(签名人,在证书中也称为签发人)私钥对某些数据进行计算。

私钥是一些数字,每个数字都应仅被以该数字作为私钥的特定实体所知(即该数字应保密)。

在所有公钥密码系统中,私钥和公钥均成对出现。

在DSA 等具体的公钥密码系统中,一个私钥只对应一个公钥。

私钥用于计算签名。

实体实体是您在某种程度上对其加以信任的个人、组织、程序、计算机、企业、银行等。

通常,公钥密码系统需要访问用户的公钥。

在大型联网环境中,并不能确保通信实体之间已经预先建立起关系,也无法确保受信任的储存库与所用的公钥都存在。