天喻数据防扩散系统—InteKEY

数字化工厂仿真解决方案

数字化工厂仿真解决方案数字化工厂作为产品设计与制造的媒介逐渐成为一种新型的生产组织方式,它立足于产品整个周期的相关数据,以真实数据为依托,在虚拟环境中对生产全过程进行仿真、优化及重构。

数字化工厂以“数据驱动”为导向,分别从已经实施的CAD、PLM 系统中获取产品相关数据,同时在ERP系统获取生产计划数据,基于仿真技术和虚拟现实技术的数字化工厂技术,对真实的产品制造过程进行严谨虚拟规划和仿真分析优化,分析过程在数字化环境中进行,并在分析后将仿真和优化结果反馈到相关系统,用来验证其可行性和系统生产能力。

通过对生产过程的预测,对工艺过程进行优化,最终对生产决策进行裁决。

Tecnomatix是Siemens PLM Software提供的数字化制造解决方案,通过将制造规划包括从工艺布局规划和设计、工艺过程仿真和验证到制造执行与产品设计连接起来,实现在3D的环境下进行制造工艺过程的设计;用数字化的手段验证产品的制造工艺可行性;事先分析未来的生产系统的能力表现;快速输出各种定制类型的工艺文件。

Siemens PLM Software致力于将Tecnomatix数字化制造解决方案与Teamcenter产品全生命周期管理解决方案融合,将原Tecnomatix Process Designer模块与Teamcenter Manufacturing 模块进行整合,形成一套在Teamcenter平台上统一管理数字化制造的解决方案,全称:Teamcenter Manufaturing Process Management(简称MPM),是西门子公司针对制造业提供的产品生命周期管理(Product Lifecycle Management)的解决方案的内容之一,旨在建立一个数字化生产环境,管理产品制造的相关数据,实现设计/工艺一体化及管理,是目前市场上功能比较完备的一套制造解决方案。

这样带来的好处是,设计人员和工艺人员可以在一个平台上共享设计数据和工艺数据,各自进行设计、仿真和管理。

隐形传态、密集编码、超密集编码、远程态制备简介

例如:

02

3

03

当Alice测得粒子1和2的量子 态为 时,则粒子3 将处于 上,Bob 只要对其施加幺正变 换 ,便可使粒子3处于欲传送 的量子态 上,而留在Alice处

的 粒 子 1 在 联 合 测 量 之 后 , 原 始 12 态 已 被 破 坏 掉 了 . 这 样 就 实 U 现 了 将 未 知 量子1 态 从 A l i c e 处 传 送 到 B o b 处3 .

b

,U 4

1

1

0

;

01

三. Alice 将她对粒子1 和

2 联 合 测 量 所 得 3 的结果(经典信息) ,经由 经典信道传送给Bob ,

Bob 便能确知粒子3 的 状态,然后对粒子3 实

3 施 相 应 的 幺 正 变 换 , 即 可 使 它 处 于3 被 传 送 的 未

知态上 。

远程态制备 (Remote Preparation)

概念简介

与量子隐形传态的目的一样,远程态制备也是以传送量子态为目的,即远距离制备一个 量子态。 两者的区别在于: 在远程态制备中,要传输的量子态对于Alice是已知的,而在隐形传态中,要传输的

量子态对于Alice是未知的。 在隐形传态中,1 bit量子信息需消耗2 bit经典信息,而在远程态制备中,1 bit量

典比 特值

正运算

01

x I

10

z I

11

i y I

Alice把她那一半 的EPR对传给Bob.

4.Bob在该EPR对上实施适当的幺 正运算并

测量两个量子比特,以得到两个经典比

CNOT

H

I

1

特的信息。Bob运行的是

容 易 H验证 I CNOT

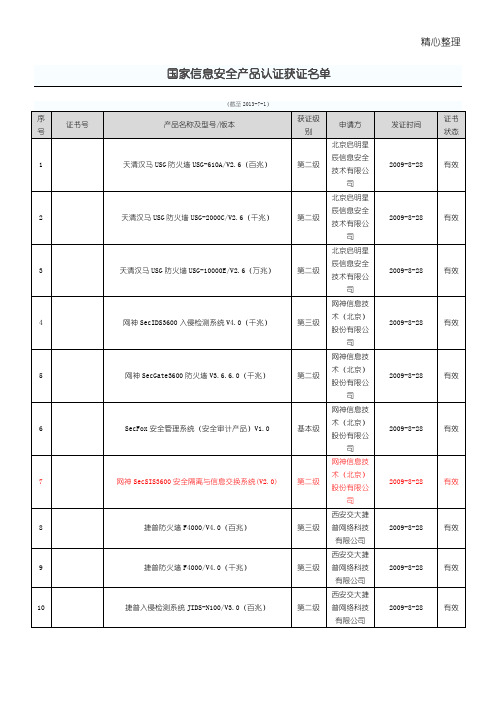

国家信息安全产品认证获证名单

第一级

网御 SIS-3000 安全隔离与信息交换系统 V1.0(千兆) 第二级

网康互联网控制网关 NS-ICG/V5.5.1(安全审计产品) 基本级

数字电视条件接收系统智能卡软件(V5.1)

EAL4 增 强级

绿盟安全审计系统 V5.6

增强级

绿盟网络入侵检测系统 V5.6?(百兆)

第三级

绿盟安全网关 V5.6(百兆)(防火墙产品)

证书 状态 有效 有效 有效 有效 有效 有效 有效 有效 有效 有效

精心整理

序 证书号

号

11

12

13

200

14 15 16 17 18 19

20

21 22 23 24

25

26

27

20

产品名称及型号/版本 捷普入侵检测系统 JIDS-N1000/V3.0(千兆)

捷普信息审计系统 JBCA/V3.0

捷普主机监控与审计系统 JHAUDIT/V2.0 SecowayUSG2000?防火墙 V3.3(百兆) SecowayUSG5000?防火墙 V3.3(千兆) QuidwayEudemon200E 防火墙 V3.3(百兆) QuidwayEudemon1000E 防火墙 V3.3(千兆) 华堂千兆网络安全防御系统 V4.3(防火墙产品) 华堂网络安全防御系统 V4.0(防火墙产品)(百兆)

有限公司 北京天融信 科技有限公

司 北京天融信 科技有限公

司 北京网御星 云信息技术

有限公司 杭州迪普科 技有限公司 北京网御星 云信息技术

有限公司 北京网御星 云信息技术

有限公司

发证时间 2009-12-10 2009-12-22 2009-12-24 2009-12-24 2009-12-24

基于大数据赋能的PCDN业务识别技术研发

DCWTechnology Analysis技术分析51数字通信世界2024.020 引言河南联通存在大量的PCDN 违规运营业务,严重拉低了运营商IDC 资费水平,消耗大量的网络上行流量。

由于PCDN 承载的业务内容不受监管,网络和信息安全方面风险极大[1]。

本项目基于大数据赋能实现运营商对PCDN 账户的发现、承载业务的标签、违规捆绑小区的识别、宽带业务的稽核,提升了信息安全事件的回溯监管能力,为前台市场部门提供数字化支撑手段。

1 家宽PCDN业务识别思路河南联通建设了统一的PCDN 业务识别分析系统,具备分权分域功能通过大数据技术对全省宽带用户的违规行为进行识别、分析。

1.1 PCDN用户的识别河南联通宽带用户规模超1 000万,每日产生海量的域名解析数据、宽带认证日志、BSS 信息。

系统通过算法设计和数据建模,构造了PCDN 账户识别模型,通过设定合理阈值,识别全省家宽用户中有PCDN 行为的账户。

1.2 PCDN业务的标记系统分析市场上多种终端用户盒子的DNS 域名特征,建立PCDN 业务标签库[1],结合宽带认证信息关联用户账户,通过对用户的标签能力增强了系统识别的准确性。

1.3 汇聚小区的识别根据已识别的PCDN 用户,结合BSS 信息数据,建作者简介:项朝君(1979-),男,汉族,青海西宁人,高级工程师,硕士,研究方向为IP 网、智能城域网、承载网、网络安全、域名及认证等支撑系统。

段俊娜(1980-),女,汉族,河南开封人,高级工程师,硕士,研究方向为IP 网、承载网、多云承载等。

刘 倩(1987-),女,汉族,河南郑州人,高级工程师,硕士,研究方向为IP 网、智能城域网、承载网。

罗望东(1976-),男,汉族,河南新县人,高级工程师,学士,研究方向为IP 网、网络安全、DNS 。

白 洁(1982-),女,汉族,新疆乌鲁木齐人,高级工程师,学士,研究方向为政企业务、网络信息及数据安全、网络及科技创新、数字化系统等。

基于Inception与CBAM的工业物联网入侵检测模型

基于Inception与CBAM的工业物联网入侵检测模型目录一、内容描述 (2)1.1 研究背景 (3)1.2 研究目的与意义 (3)1.3 国内外研究现状综述 (5)1.4 论文结构安排 (6)二、相关工作 (8)2.1 工业物联网概述 (9)2.2 入侵检测技术发展 (10)2.3 Inception网络概述 (11)三、方法论 (12)3.1 数据预处理与特征提取 (13)3.1.1 数据清洗与归一化 (15)3.1.2 特征选择与降维 (17)3.1.3 Inception网络架构介绍 (18)3.1.4 CBAM模块设计与实现 (18)3.2 模型构建与训练 (20)3.2.1 模型整体架构设计 (21)3.2.2 损失函数与优化算法选择 (22)3.2.3 训练过程中的关键参数设置 (22)3.2.4 模型评估指标定义 (24)四、实验设计与结果分析 (26)4.1 实验环境搭建与数据集准备 (27)4.2 实验参数设置与对比实验设计 (28)4.3 实验结果展示与分析 (29)4.3.1 准确率、召回率等性能指标分析 (31)4.3.2 模型在各类攻击场景下的表现对比 (31)4.3.3 AUC值及其他评估指标分析 (33)4.4 本章小结与讨论 (34)五、总结与展望 (35)5.1 研究成果总结 (36)5.2 研究的局限性分析 (37)5.3 对未来工作的展望 (38)一、内容描述本文档深入探讨了一种创新的工业物联网(IIoT)入侵检测模型。

这种结合不仅提升了模型的整体性能,还使其在处理复杂工业环境中的数据时表现出色。

Inception架构以其出色的空间和时间分辨率以及能够捕捉不同尺度特征的能力而闻名。

它通过使用多个不同尺度的卷积核,能够同时关注输入数据的多个部分,从而有效地提取出丰富的特征信息。

这一特点使得Inception架构在处理各种复杂的图像和视频数据时具有显著优势。

密盾IPGUARD防泄密产品简介

密盾TM 智能防信息泄漏系统产品简介(A Brief to IPGUARD Products)上海华御信息技术2020年10月一、信息泄密的要挟随着信息化程度的提高而日趋严峻运算机与网络的普及应用使信息的生产、存储、获取、共享和传播加倍方便,同时也增加了组织内部重要信息泄密的风险。

来自美国专业调查机构Gartner的调查显示:有超过85%的平安要挟来自组织内部;各类平安漏洞造成的损失中,30%-40%是由电子文件泄露造成的;在美国财富杂志《Fortune》排名前1000家的公司中,每次电子文件泄漏所造成的损失平均是50万美元。

常见的信息泄密情形有:◆内部主动泄密:员工因为离职、不满、被拉拢等缘故把机密文档外泄。

◆内部无心泄密:员工保密观念不强造成无心识地外泄,如离机未锁定系统、笔记本电脑丢失、移动存储介质(移动硬盘、U盘)遗失等。

◆外部歹意窃取:外部黑客入侵网络窃取机密,运算机病毒或木马程序自动对外发送数据等。

常见的信息泄密途径有:◆运算机硬件端口:通过USB、IDE、软驱、光驱、红外、蓝牙、无线网卡等端口,利用U盘、移动硬盘、光盘、笔记本电脑、PDA乃至智能电话复制或传输。

◆网络:通过网上邻居、共享文件夹、E-mail、QQ/MSN/ICQ等即时通信工具、论坛发贴、ftp、BT、网络硬盘等方式传输。

因信息泄密致使严峻后果的案例:◆2001年11月,原华为公司光纤网络产品的研发人员王志骏、刘宁、秦学军等人别离以出国念书、读研为名前后辞职,并带走了华为公司的大量商业秘密,在上海成立了上海沪科科技,开发出与华为公司相同的产品,给华为公司造成了重大经济损失。

因涉嫌侵犯商业秘密罪,于2003年6月经检察机关批准,公安机关依法将三人正式批捕。

◆2003年7月25日,广东省恩平市嘉维化工实业原设备厂厂长胡某,由于涉嫌为他人“克隆”自己企业的纳米技术,给企业造成直接经济损失达万万元,被恩平市法院判处有期徒刑五年六个月,惩罚金5万元。

InteKEY5介绍(含外发控制)

监视客户机的屏幕 收集客户机的软、 硬件信息 检测客户机有哪些 进程在使用,使用 多长时间

天喻软件

InteKey功能介绍

• 多设计平台支持

提供开放的可扩展的加密机制, 可嵌入到几乎所有常用 的各行业软件平台下。 嵌入到PDM/PLM、OA等各种管理平台下, 提高各管理 平台数据的安全性。

权限管理

天喻软件

InteKey功能介绍

• 计算机管理

以客户机为单位,结 合部门管理来进行各 种策略配置。 客户机加密软件更新、 连接、卸载等操作。 以客户机的硬件号为 唯一标识,支持动态 IP。 支持客户机策略的批 量配置和更新。

计算机操作

属性编辑

天喻软件

InteKey功能介绍

• 集中控制客户机 的加密策略

– E-mail, ftp, QQ, MSN

• 内网泄密

– 接入电脑,取走硬盘,刻录机

• 移动终端

– U盘,移动硬盘

• 固定终端

– 红外,1394端口,并口,串口,软驱等

• …… • 出口太多,防不胜防

天喻软件

InteKey从源头阻止泄密

• 只要将产生核心数据的软件平台进行封锁, 则可堵住所有漏洞

锁服务器 (LockServer) 候选锁服务器1 (LockServer) 候选锁服务器n (LockServer) 数据库 部门一 中心服务器 (CenterServer)

系统管理控制台 (Manager)

部门二

部门管理控制台 (Manager)

部门管理控制台 (Manager)

设计工作机 设计工作机 设计工作机

天喻软件

天喻软件

InteKey功能介绍

InteKey数据防扩散系统

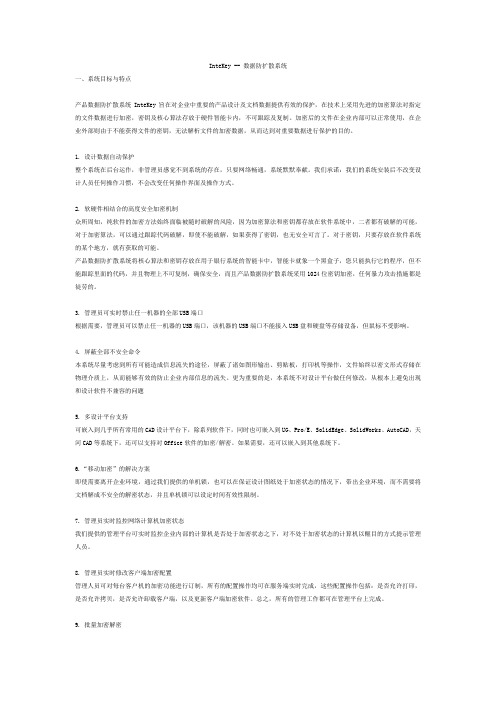

InteKey -- 数据防扩散系统一、系统目标与特点产品数据防扩散系统InteKey旨在对企业中重要的产品设计及文档数据提供有效的保护,在技术上采用先进的加密算法对指定的文件数据进行加密,密钥及核心算法存放于硬件智能卡内,不可跟踪及复制。

加密后的文件在企业内部可以正常使用,在企业外部则由于不能获得文件的密钥,无法解析文件的加密数据,从而达到对重要数据进行保护的目的。

1. 设计数据自动保护整个系统在后台运作,非管理员感觉不到系统的存在,只要网络畅通,系统默默奉献。

我们承诺:我们的系统安装后不改变设计人员任何操作习惯,不会改变任何操作界面及操作方式。

2. 软硬件相结合的高度安全加密机制众所周知,纯软件的加密方法始终面临被随时破解的风险,因为加密算法和密钥都存放在软件系统中,二者都有破解的可能,对于加密算法,可以通过跟踪代码破解,即使不能破解,如果获得了密钥,也无安全可言了。

对于密钥,只要存放在软件系统的某个地方,就有获取的可能。

产品数据防扩散系统将核心算法和密钥存放在用于银行系统的智能卡中,智能卡就象一个黑盒子,您只能执行它的程序,但不能跟踪里面的代码,并且物理上不可复制,确保安全,而且产品数据防扩散系统采用1024位密钥加密,任何暴力攻击措施都是徒劳的。

3. 管理员可实时禁止任一机器的全部USB端口根据需要,管理员可以禁止任一机器的USB端口,该机器的USB端口不能接入USB盘和硬盘等存储设备,但鼠标不受影响。

4. 屏蔽全部不安全命令本系统尽量考虑到所有可能造成信息流失的途径,屏蔽了诸如图形输出、剪贴板,打印机等操作,文件始终以密文形式存储在物理介质上,从而能够有效的防止企业内部信息的流失。

更为重要的是,本系统不对设计平台做任何修改,从根本上避免出现和设计软件不兼容的问题5. 多设计平台支持可嵌入到几乎所有常用的CAD设计平台下,除系列软件下,同时也可嵌入到UG、Pro/E、SolidEdge、SolidWorks、AutoCAD,天河CAD等系统下,还可以支持对Office软件的加密/解密。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

天喻数据防扩散系统—InteKEY

详细介绍

天喻数据防扩散系统InteKEY旨在对企业中重要的产品设计及文档数据提供有效的保护,在技术上采用先进的加密算法对指定的文件数据进行加密,密钥及核心算法存放于硬件智能卡内,不可跟踪及复制。

加密后的文件在企业内部可以正常使用,在企业外部则由于不能获得文件的密钥,无法解析文件的加密数据,从而达到对重要数据进行保护的目的。

•数据自动保护

整个系统在后台运作,非管理员感觉不到系统的存在。

我们承诺:我们的系统安装后不改变设计人员任何操作习惯,不会改变任何操作界面及操作方式。

且文件始终以密文形式存储在物理介质上,从而能够有效的防止企业内部信息的流失。

•软硬件相结合的高度安全加密机制

本系统采用国际上先进的加密算法,结合目前流行的硬件智能卡技术:将核心算法和密钥存放在用于银行系统的智能卡中,智能卡就象一个黑盒子,您只能执行它的程序,但不能跟踪里面的代码,并且物理上不可复制,确保安全。

在安全性方面采用三层加密体系:首先是外部存储层,基于智能卡的密钥存储机制,难以获取;然后是传输层,基于3DES的加密传输机制,难以破解;最后是数据加密层,支持高级加密标准算法AES算法,具有较高的加密强度,使任何暴力攻击措施都是徒劳的。

•用户组织角色管理及多级权限控制

以用户为单位,以部门角色为组织核心进行企业环境架设:可按照部门组织结构进行分级管理,支持批量用户导入。

灵活的角色权限分配,完善的特定权限架构,合理的涵盖用户组织角色定制,审批流程设置,加解密,计算机管理,日志管理等各项管理操作权限。

•支持与域用户集成

支持导入活动目录用户和组织结构,并同步活动目录用户组织信息。

用户使用管理、解密和流程应用工具登录时支持与活动目录登录验证绑定。

•强大的计算机管理功能

在控制台上可对每台客户机的加密功能进行订制,以客户机的硬件号为唯一标识,可以支持动态分配的IP。

可以对客户机进行加密软件种类、安全项、联网离线策略分配等应用功能的配置,支持批量和按部门下发,并可完成计算机加密更新,连接,卸载等操作。

•屏蔽全部不安全命令

本系统考虑到所有可能造成信息流失的途径,通过设置客户机安全项策略可以屏蔽诸如USB存储设备,图形输出、剪贴板拷贝,打印机、拷屏等各种操作,并对文件拖拽,插入对象等进行了安全控制,受控软件间各项操作不受影响,受控软件向非受控软件传递信息时进行阻断,使加密文件始终能处在加密环境的保护中。

•完善的内网数据安全保护

外部没有得到企业授权的计算机采用如非法接入,远程攻击和窃取等非法手段和方式均无法打开任何企业内受保护的加密文件。

企业内加密文件无论采用FTP,邮件,以及MSN,QQ等各种即时通讯方式传送,传输出企业内网后始终都将是密文状态且无法读取。

•解密流程管理及流程申请与审批

可以通过强大的流程管理功能来灵活定义企业内的解密流程,支持按用户、角色定义及多级审批,需要将文件解密提供给企业外部时,用户可以通过流程申请功能,提出解密申请,根据您指定的解密流程到具有审批权的审批角色,用户对文件进行审批,审批通过后申请者下载文件时即可自动将文件解密,并支持与邮件系统的自动关联,提供邮件白名单及定义统一外发文件出口功能。

•支持基于WEB的审批流程

通过构建WEB服务器支持通过IE等浏览器进行文件审批流程的申请、审批、下载等应用。

•多软件平台支持

提供开放的可扩展的加密机制, 可嵌入到几乎所有常用的各行业的各版本软件平台下,包括机械、电子、办公、图像、GIS等各种行业软件平台的加密。