syslog配置(SUN、HP、IBM、Linux服务器等设备)

syslog日志服务器的配置

配置防火墙的Syslog存储到Linux Syslog服务器防火墙日志作为重要的安全审计、安全分析资料,需要保存一段时间,而防火墙本身保存日志的容量有限,可以把防火墙记录的日志存储到用Linux平台做的日志服务器,以Netscreen为例介绍怎样配置Syslog.配置Netscreen的Syslog存储到Linux Syslog服务器将ISG 防火墙(X.X.X.X)的Syslog信息存储到Syslog服务器上(Y.Y.Y.Y),便于跟踪防火墙状态和日志检查。

一、配置Syslogd更改/etc/syslog.conf配置文件,增加以下部分:# Save Debug Message of Netscreen(Y.Y.Y.Y) to netscreen.logLocal7.* /home/log/netscreen.log将local7设备的信息存储在指定的/home/log/netscreen.log里面,通过这条配置可以将不同设备的log信息存储在不同的文件中,便于查看。

二、配置logrotateLinux中的logrotate程序用于对日志文件的轮询,可以通过限定文件的大小、时间等配置,保存多个日志文件。

更改/etc/logratate.conf文件,增加以下部分:/home/log/netscreen.log {monthlyrotate 12}将syslog中存储的文件/home/log/netscreen.log,按每月的方式保存,共保存12个文件,也就是第一个月保存为netscreen.log,到了下个月将把这个月的文件名换成为netscreen.log.1,依此类推。

三、重新启动syslogdservice syslog restart四、Netscreen 配置:>查看log的等级get event level可以看到当前的netscreen 事件等级,如:alert level 1: immediate action is requiredcritical level 2: functionality is affecteddebug level 7: detailed information for troubleshootingemergency level 0: system is unusableerror level 3: error conditioninformation level 6: general information about operationnotification level 5: normal eventswarning level 4: functionality may be affected选择你需要等级即可,这里我们选择Debug信息。

Syslog 配置介绍

Syslog 简介Syslog是一个通过IP网络允许一台机器发送事件通知信息给事件收集者(Syslog服务器或者Syslog Daemon)的协议。

换言之,就是一台机器或者设备能够被配置,使之产生Syslog 信息并且发送到一台特定的Syslog服务器/Daemon。

Syslog信息建立在UDP之上,一般Syslog信息在UDP514端口上被收集,Syslog信息的长度不大于1024字节。

由于基于UDP协议,所以当如果因为网络拥塞等情况导致信息包丢失,那么信息将不再重发,而是简单的丢失掉。

Syslog协议是在Unix系统上被创建出来的。

使用Syslog,一个远程Unix主机能够很好的跟踪另一台Unix主机。

任何应用程序都能够产生Syslog信息。

格式Syslog包的格式:一个Syslog信息主要有三部分组成。

分别是PRI,HEADER,MSG。

日志信息格式如下:<优先级>时间戳主机名模块名/级别/信息摘要:内容<priority>timestamp sysname module/level/digest:content以上格式中的尖括号(< >)、空格、斜杠(/)、冒号(:)是有效的、必须的。

输出到日志主机的日志格式的例子如下:<189>Jun 7 05:22:03 2003 Quidway IFNET/6/UPDOWN:Line protocol on interface Ethernet0/0/0, changed state to UP以下对每一个字段做详细说明。

1.优先级是优先级的意思,它由两部分组成,共一个字节,前3位是严重度(Severity),后5位是表示Facility。

优先级的计算按如下公式:facility*8+severity-1。

a) 严重度b) Facility2。

Header包括两部分:1>时间戳,它是指信息生成的日期和时间。

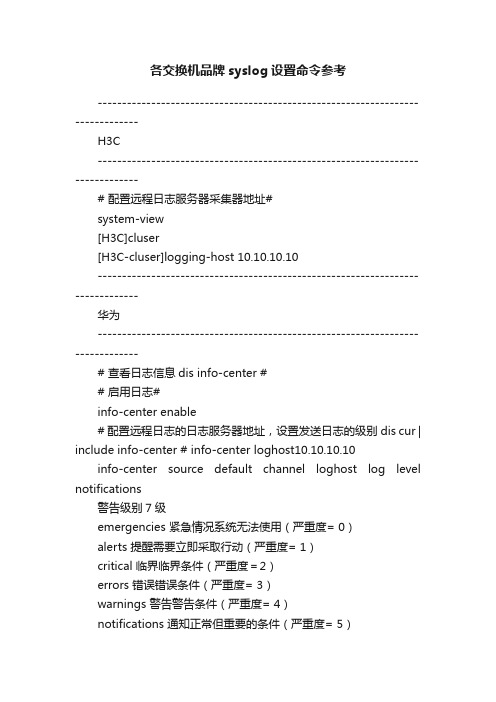

各交换机品牌syslog设置命令参考

各交换机品牌syslog设置命令参考-------------------------------------------------------------------------------H3C-------------------------------------------------------------------------------# 配置远程日志服务器采集器地址#system-view[H3C]cluser[H3C-cluser]logging-host 10.10.10.10-------------------------------------------------------------------------------华为-------------------------------------------------------------------------------# 查看日志信息dis info-center ## 启用日志#info-center enable# 配置远程日志的日志服务器地址,设置发送日志的级别dis cur | include info-center # info-center loghost10.10.10.10info-center source default channel loghost log level notifications警告级别7级emergencies 紧急情况系统无法使用(严重度= 0)alerts 提醒需要立即采取行动(严重度= 1)critical 临界临界条件(严重度=2)errors 错误错误条件(严重度= 3)warnings 警告警告条件(严重度= 4)notifications 通知正常但重要的条件(严重度= 5)informational 信息信息信息(严重度= 6)debugging 调试调试消息(严重性= 7)# 开启NTP服务(与时间服务器同步)需要提供时间服务器的地址查看NTP信息dis cur | include ntp #ntp-service authentication enablentp-service unicast-server 10.111.1.10-------------------------------------------------------------------------------思科-------------------------------------------------------------------------------# 查看端口show running-config | in logging 日志发送到日志采集器#Router#configure terminal# 开启日志服务#Cisco(config)#logging on# 设置日志服务器地址#Cisco(config)#logging host 10.10.10.10# 设置发送日志级别一共7级,可以?号来查看提示#logging trap 5# 日志发出用的源IP地址#logging source-interface loopback0#日志缓冲区大小#logging buffered 20480#记录事件连接默认值#logging event link-status defaultlogging facility local1service timestamps log datetime localtimeCisco(config)#endCisco#write0:紧急(Emergencies) emergency—Logs only emergency events.1:告警(Alerts) alert—Logs alert and more severe events.2:严重的(Critical) critical—Logs critical and more severe events.3:错误(Errors) error—Logs error and more severe events.4:警告(Warnings) warning—Logs warning and more severe events.5:通知(Notifications) notice—Logs notice and more severe events.6:信息(Informational) informational—Logs informational and more severe events.7:调试(Debugging) debug—Logs all events, including debug events.# NTP(时间同步)可能需要每个端口开启NTP ,查看NTP信息show logging | include NTP #Router# config tRouter(config)# interface eth0/0Router(config-if)# no ntp disableRouter(config-if)# exitRouter(config)# ntp server 10.111.1.11 source loopback0Router(config)# exitntp update-calendarntp server 10.111.1.11。

Syslog配置及使用简介

Syslog配置及使用简介目录Syslog配置及使用简介 (1)1.Syslog简介 (2)2.Syslog协议 (2)2.1. syslog体系结构 (2)2.2. syslog包格式 (2)3.Syslog配置 (3)3.1 概览 (4)3.2选择符 (4)3.3 动作 (4)4.C语言中的syslog (5)4.1 openlog (5)4.2 syslog (5)4.3 closelog (6)4.4 setlogmask (6)4.5例子 (6)5.参考文献 (7)1.Syslog简介Syslog常被称作系统日志,在80年代作为sendmail的一部分而发布,由于其可用性,现在已成为用来在internet中传递日志信息的事实上的标准。

这些传递日志的程序或数据库同时也被称作syslog。

Syslog是主从式的协议,syslog发送端发送一些小的文字信息到syslog 接收端,接收端根据配置文件把收到的信息进行存储或者处理,或者再次进行转发。

Syslog通常被用作系统信息管理,由于其已在大多数系统上实现,所以它可以把不同类型主机上的信息集中整合到一起。

但是它仍然有许多缺陷,表现在下面几个方面:Syslog 的传输是通过UDP或者TCP传输,安全性并不可靠。

一般可以通过ssl加密壳来完成加密;syslog的实时性不好,只能通过更改配置加以改进。

所以syslog主要用在安全性要求不高,实时性不强的地方。

2.Syslog协议syslog使用UDP协议作为它的传输层协议,其默认使用UDP端口514。

2.1. syslog体系结构syslog模糊了发送方、接收方,设备、中继以及收集器的区别,一台设备可以同时是某种日志信息的中继、也可以是另外某种信息的收集器,同时可以作为发送者发送日志:●发送方发送日志信息至某个主机,并不知道这台主机会如何处理这些日志。

●发送方可以通过配置,把同一条日志同时发送给多个接收者。

syslog配置

local0----local7

本地用户信息

2、重要级:

重要级是选择条件的第二个字段,它代表消息的紧急程度。

按严重程度由低到高排序:

debug

不包含函数条件或问题的其他信息

info

提供信息的消息

none

没有重要级,通常用于排错

notice

具有重要性的普通条件

warning

预警信息

err

阻止工具或某些子系统部分功能实现的错误条件

crit

阻止某些工具或子系统功能实现的错误条件

alert

需要立即被修改的条件

emerg

该系统不可用

不同的服务类型有不同的优先级,数值较大的优先级涵盖数值较小的优先级。如果某个选择条件只给出了一个优先级而没有使用任何优先级限定符,对应于这个优先级的消息以及所有更紧急的消息类型都将包括在内。比如说,如果某个选择条件里的优先级是“warning”,它实际上将把“warning”、 “err”、“crit”、“alert”和“emerg”都包括在内。

配置文件中每行表示一个项目,格式为:facility.level action

由两个部分组成:

第一部分:选择条件(可以有一个或者多个条件),分为两个字段。

第二部分:操作动作;

1、选择条件

选择条件本身分为两个字段,之间用一个小数点(.)分隔。前一字段是一项服务,后一字段是一个优先级。选择条件是对消息类型的一种分类,这种分类便于 人们把不同类型的消息发送到不同的地方。在同一个syslog配置行上允许出现一个以上的选择条件,但必须用分号(;)隔开。

3、操作动作

常见网络设备SNMP及SYSLOG配置指南V1.3

错误!未找到引用源。

文档说明本文档目的是为了推进互相交流学习使用目录1 文档说明 (5)1.1 字体约定 (5)2 交换机部分 (6)2.1 Cisco交换机 (6)2.1.1 SNMP配置 (6)2.1.2 TRAP配置 (6)2.1.3 Syslog配置 (7)2.2 华为交换机 (8)2.2.1 SNMP配置 (8)2.2.2 TRAP配置 (8)2.2.3 Syslog配置 (9)2.3 ZTE交换机 (9)2.3.1 SNMP配置 (10)2.3.2 TRAP配置 (10)2.3.3 Syslog配置 (11)3 路由器部分 (12)3.1 Cisco路由器 (12)3.1.1 SNMP配置 (12)3.1.2 TRAP配置 (13)3.1.3 Syslog配置 (13)3.2 华为路由器 (14)3.2.1 SNMP配置 (14)3.2.2 TRAP配置 (15)3.2.3 Syslog配置 (15)3.3 阿尔卡特路由器 (16)3.3.1 SNMP配置 (16)3.3.2 TRAP配置 (16)3.3.3 SYSLOG配置 (16)3.4 Juniper路由器 (16)3.4.1 SNMP配置 (17)3.4.2 TRAP 配置 (17)3.4.3 Syslog配置 (18)4 防火墙部分 (19)4.1 Netscreen防火墙 (19)4.1.1 SNMP配置 (19)4.1.2 TRAP配置 (20)4.1.3 Syslog配置 (21)4.2 Cisco PIX防火墙 (21)4.2.1 SNMP配置 (22)4.2.2 TRAP配置 (22)4.2.3 Syslog配置 (22)5 四层交换机 (24)5.1 F5负载均衡 (24)5.1.1 SNMP配置 (24)5.1.2 TRAP配置 (25)1 文档说明1.1 字体约定黑字体表示在系统中执行的命令。

斜字体表示变量。

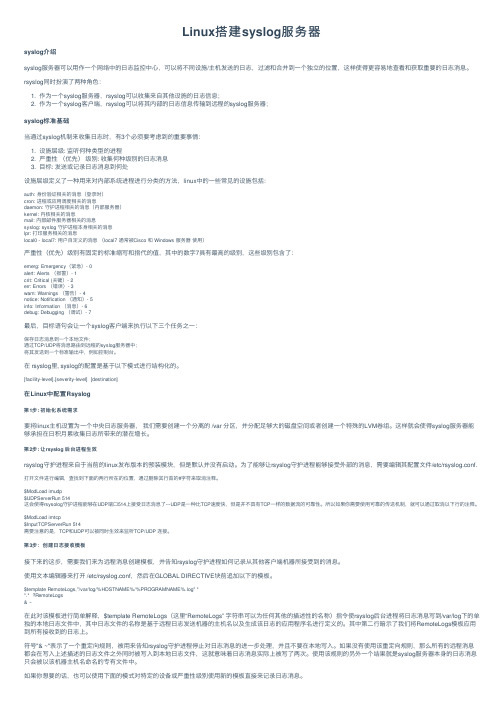

Linux搭建syslog服务器

Linux搭建syslog服务器syslog介绍syslog服务器可以⽤作⼀个⽹络中的⽇志监控中⼼,可以将不同设施/主机发送的⽇志,过滤和合并到⼀个独⽴的位置,这样使得更容易地查看和获取重要的⽇志消息。

rsyslog同时扮演了两种⾓⾊:1. 作为⼀个syslog服务器,rsyslog可以收集来⾃其他设施的⽇志信息;2. 作为⼀个syslog客户端,rsyslog可以将其内部的⽇志信息传输到远程的syslog服务器;syslog标准基础当通过syslog机制来收集⽇志时,有3个必须要考虑到的重要事情:1. 设施层级: 监听何种类型的进程2. 严重性(优先)级别: 收集何种级别的⽇志消息3. ⽬标: 发送或记录⽇志消息到何处设施层级定义了⼀种⽤来对内部系统进程进⾏分类的⽅法,linux中的⼀些常见的设施包括:auth: ⾝份验证相关的消息(登录时)cron: 进程或应⽤调度相关的消息daemon: 守护进程相关的消息(内部服务器)kernel: 内核相关的消息mail: 内部邮件服务器相关的消息syslog: syslog 守护进程本⾝相关的消息lpr: 打印服务相关的消息local0 - local7: ⽤户⾃定义的消息(local7 通常被Cisco 和 Windows 服务器使⽤)严重性(优先)级别有固定的标准缩写和指代的值,其中的数字7具有最⾼的级别,这些级别包含了:emerg: Emergency(紧急)- 0alert: Alerts (报警)- 1crit: Critical (关键)- 2err: Errors (错误)- 3warn: Warnings (警告)- 4notice: Notification (通知)- 5info: Information (消息)- 6debug: Debugging (调试)- 7最后,⽬标语句会让⼀个syslog客户端来执⾏以下三个任务之⼀:保存⽇志消息到⼀个本地⽂件;通过TCP/UDP将消息路由到远程的syslog服务器中;将其发送到⼀个标准输出中,例如控制台。

Syslog命令手册

Syslog命令手册目录1简介 (3)2配置命令 (3)3典型配置 (10)4附件 (11)1简介Syslog是一种工业标准的协议,可用来记录设备的日志。

路由器、交换机等网络设备中,系统日志(System Log)记录系统中任何时间发生的大小事件。

管理者可以通过查看系统记录,随时掌握系统状况。

日志文件保存了系统中所发生事件的详细记录,这些记录称作日志文件或消息文件。

可以通过查阅日志文件来确定系统当前状态、观察入侵者踪迹、寻找某特定程序(或事件)相关的数据。

同时,由于守护进程并不拥有控制终端,因此无法将进程运行信息输出显示,因此会向相应的日志文件中写入记录。

而系统内核本身也会将一些系统信息写入相应的日志文件。

由此,构成日志文件的主要内容。

终端支持日志本地查询和过滤,支持访问日志,包括终端的登录记录、企业内部资源访问记录(SSL VPN)、管理配置操作记录等。

支持安全日志,包括外部攻击记录、告警信息记录等。

支持日志生成后上报到syslog服务器。

日志文件管理方面支持日志文件写入等级设置,只有日志等级高于此限制的信息才记入到日志文件。

2配置syslog3典型配置配置说明:host# con t //进入接口配置模式host(config)# log server addr 202.103.66.23 //日志服务器的IP地址host(config)# log server enable //将日志记录到syslog服务器host(config)# log server port 514 // <1-65535> Syslog server port host(config)#log server enablehost(config)#ip route 0.0.0.0/0 202.111.101.49 //配置路由信息host(config)# show log-config //可查看配置syslog服务器的相关信息。

网络设备和主机syslog配置方法

网络设备和主机syslog配置方法Cisco网络设备的SNMP及Syslog配置参考设置IOS设备在IOS的Enable状态下,敲入config terminal 进入全局配置状态Cdp run 启用CDPsnmp-server community gsunion ro 配置本路由器的只读字串为gsunionsnmp-server community gsunion rw 配置本路由器的读写字串为gsunionsnmp-server enable traps 允许路由器将所有类型SNMP Trap 发送出去snmp-server host IP-address-server traps trapcomm 指定路由器SNMP Trap的接收者为10.238.18.17,发送Trap时采用trapcomm作为字串snmp-server trap-source loopback0 将loopback接口的IP地址作为SNMP Trap的发送源地址logging on 起动log机制logging IP-address-server 将log记录发送到10.238.18.17 (CW2K安装机器的IP地址)上的syslog serverlogging facility local7 将记录事件类型定义为local7logging trap warning 将记录事件严重级别定义为从warningl开始,一直到最紧急级别的事件全部记录到前边指定的syslog server.logging source-interface loopback0 指定记录事件的发送源地址为loopback0的IP地址service timestamps log datetime 发送记录事件的时候包含时间标记enable password ******line tty 0 4password ******login local 设置Enable口令和T elnet口令show runningcopy running start或write terminal 显示并检查配置保存配置设置CatOS设备在CatOS的Enable状态下,敲入set interface sc0 VLAN ID IP address 配置交换机本地管理接口所在VLAN ID,IP地址,子网掩码Set cdp enable all 启用CDPset snmp community read-only gsunion 配置本交换机的只读字串为publicset snmp community read-write-all gsunion 配置本交换机的读写字串为privateset snmp trap server-ip gsunion 指定交换机SNMP Trap的接收者为网管服务器,发送Trap时采用gsunion作为字串set snmp trap enable all 将全部类型的SNMP Trap发送出去set snmp rmon enable 激活交换机的SNMP RMON功能set logging server IP-address-server 将log记录发送到网管服务器的IP (CW2K安装机器的IP地址)上的syslog server set logging level 6 将记录事件严重级别定义为从informational 开始,一直到最紧急级别的事件全部记录到前边指定的syslog serverset logging server facility local7 将记录事件类型定义为local7 set logging timestamp 发送记录事件的时候包含时间标记set logging enable 起动log机制set password ******set enablepass ******设置Enable口令和Telnet口令show runningwrite terminal 显示并检查配置保存配置配置PIX设备Logging on 在PIX上面启用日志记录Snmp-server community gsunion 为PIX设备配置共同体串gsunionSnmp-server enable traps 配置PIX设备将SNMP消息发送到网管服务器Snmp-server host server-ip 在PIX设备上面配置SNMP网管服务器Logging history warning为PIX设备SNMP系统日志消息设置warning级别Syslog需要配置主机设备(SUN、HP、IBM、Windows服务器、Linux服务器等设备)和网络设备(路由器和交换机)配置方法:1.在/etc/syslog.conf文件中增加如下一行(注意中间用tab键分割)**************.6.792.停止、启动syslog如果是redhat Linux 重新启动命令:/etc/rc.d/init.d/syslog restart/sbin/init.d/syslogd stop/sbin/init.d/syslogd start说明,如果在以上路径下找不到相应文件,可以先执行ps -ef|grep sys查看已有进程的路径,从而确定当前机器syslogd文件的路径。

syslog 配置

目录目录 (1)syslog 配置 (2)第一章类UNIX系统syslog配置 (2)一、syslog.conf文件配置说明 (2)二、Syslog 服务启停: (3)三、测试产生日志 (4)第二章Windows 平台syslog配置 (4)一、安装配置 (4)二、参数说明: (4)第三章网络设备syslog配置 (4)一、配置步骤 (4)二、检验结果 (5)syslog 配置第一章类UNIX系统syslog配置一、syslog.conf文件配置说明/etc/syslog.con f文件中的一项配置记录由“选项”(selector)和“动作”(action)两个部分组成,两者间用tab制表符进行分隔。

而“选项”又由一个或多个形如“类型.级别”格式的保留字段组合而成,各保留字段间用分号分隔。

保留字段中的“类型”代表信息产生的源头,可以是:kern 由kernel产生的信息;user 由用户进程产生的信息。

对那些由程序或不在此列出的工具产生的信息,其缺省类型都是“user”;mail 邮件系统产生的信息;daemon 系统守护进程的信息,如in.ftpd、telnetd;auth 由login, su, gett y等进行身份认证时产生的信息;s yslog 由s yslogd自己内部产生的信息;lpr 行打印spooling系统的信息;news USENET 网络新闻系统的信息;uucp UUCP系统信息;cron cron和at工具信息;local0-7 保留为local使用;mark syslogd内部产生的时间戳信息;* 除mark之外的所有其它类型(此符号不可用以代表所有级别)。

保留字段中的“级别”代表信息的重要性,可以是:emerg 紧急,处于Panic状态。

通常应广播到所有用户;alert 告警,当前状态必须立即进行纠正。

例如,系统数据库崩溃;crit 关键状态的警告。

例如,硬件故障;err 其它错误;warning 警告;notice 注意;非错误状态的报告,但应特别处理;info 通报信息;debug 调试程序时的信息;none 通常调试程序时用,指示带有none级别的类型产生的信息无需送出。

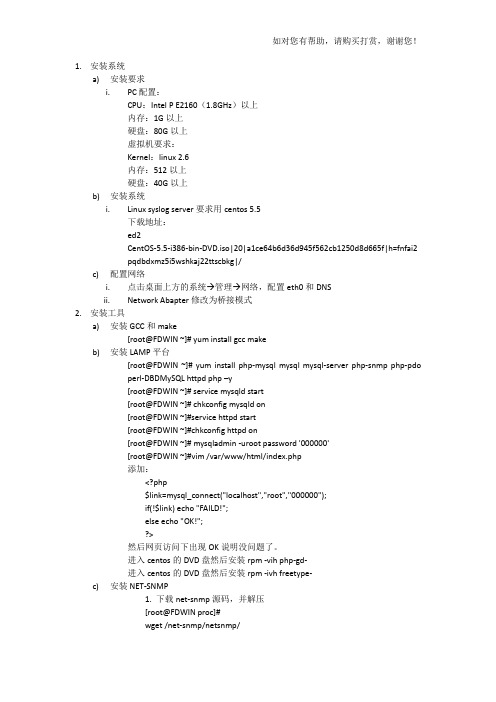

搭建syslog服务器流程

1.安装系统a)安装要求i.PC配置:CPU:Intel P E2160(1.8GHz)以上内存:1G以上硬盘:80G以上虚拟机要求:Kernel:linux 2.6内存:512以上硬盘:40G以上b)安装系统i.Linux syslog server要求用centos 5.5下载地址:ed2CentOS-5.5-i386-bin-DVD.iso|20|a1ce64b6d36d945f562cb1250d8d665f|h=fnfai2pqdbdxmz5i5wshkaj22ttscbkg|/c)配置网络i.点击桌面上方的系统→管理→网络,配置eth0和DNSwork Abapter修改为桥接模式2.安装工具a)安装GCC和make[root@FDWIN ~]# yum install gcc makeb)安装LAMP平台[root@FDWIN ~]# yum install php-mysql mysql mysql-server php-snmp php-pdoperl-DBDMySQL httpd php –y[root@FDWIN ~]# service mysqld start[root@FDWIN ~]# chkconfig mysqld on[root@FDWIN ~]#service httpd start[root@FDWIN ~]#chkconfig httpd on[root@FDWIN ~]# mysqladmin -uroot password '000000'[root@FDWIN ~]#vim /var/www/html/index.php添加:<?php$link=mysql_connect("localhost","root","000000");if(!$link) echo "FAILD!";else echo "OK!";?>然后网页访问下出现OK说明没问题了。

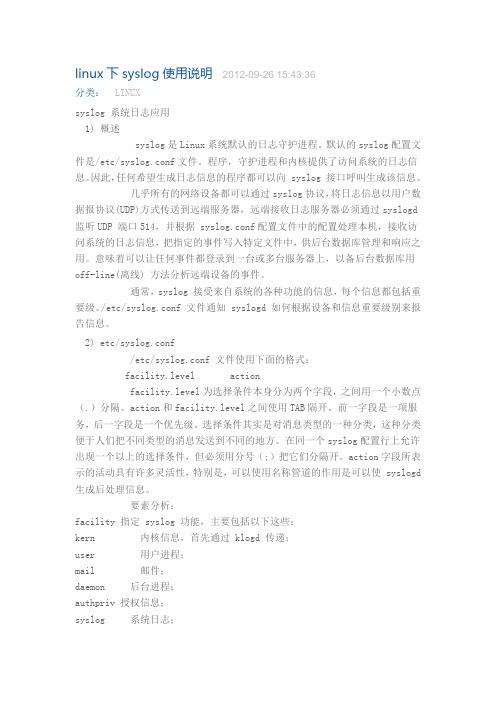

linux下syslog使用说明

linux下syslog使用说明2012-09-26 15:43:36分类:LINUXsyslog 系统日志应用1) 概述syslog是Linux系统默认的日志守护进程。

默认的syslog配置文件是/etc/syslog.conf文件。

程序,守护进程和内核提供了访问系统的日志信息。

因此,任何希望生成日志信息的程序都可以向 syslog 接口呼叫生成该信息。

几乎所有的网络设备都可以通过syslog协议,将日志信息以用户数据报协议(UDP)方式传送到远端服务器,远端接收日志服务器必须通过syslogd监听UDP 端口514,并根据 syslog.conf配置文件中的配置处理本机,接收访问系统的日志信息,把指定的事件写入特定文件中,供后台数据库管理和响应之用。

意味着可以让任何事件都登录到一台或多台服务器上,以备后台数据库用off-line(离线) 方法分析远端设备的事件。

通常,syslog 接受来自系统的各种功能的信息,每个信息都包括重要级。

/etc/syslog.conf 文件通知 syslogd 如何根据设备和信息重要级别来报告信息。

2) etc/syslog.conf/etc/syslog.conf 文件使用下面的格式:facility.level actionfacility.level为选择条件本身分为两个字段,之间用一个小数点(.)分隔。

action和facility.level之间使用TAB隔开。

前一字段是一项服务,后一字段是一个优先级。

选择条件其实是对消息类型的一种分类,这种分类便于人们把不同类型的消息发送到不同的地方。

在同一个syslog配置行上允许出现一个以上的选择条件,但必须用分号(;)把它们分隔开。

action字段所表示的活动具有许多灵活性,特别是,可以使用名称管道的作用是可以使 syslogd 生成后处理信息。

要素分析:facility 指定 syslog 功能,主要包括以下这些:kern 内核信息,首先通过 klogd 传递;user 用户进程;mail 邮件;daemon 后台进程;authpriv 授权信息;syslog 系统日志;lpr 打印信息;news 新闻组信息;uucp 由uucp生成的信息cron 计划和任务信息。

Syslog配置及使用简介

Syslog配置及使用简介目录Syslog配置及使用简介 (1)1.Syslog简介 (2)2.Syslog协议 (2)2.1. syslog体系结构 (2)2.2. syslog包格式 (2)3.Syslog配置 (3)3.1 概览 (4)3.2选择符 (4)3.3 动作 (4)4.C语言中的syslog (5)4.1 openlog (5)4.2 syslog (5)4.3 closelog (6)4.4 setlogmask (6)4.5例子 (6)5.参考文献 (7)1.Syslog简介Syslog常被称作系统日志,在80年代作为sendmail的一部分而发布,由于其可用性,现在已成为用来在internet中传递日志信息的事实上的标准。

这些传递日志的程序或数据库同时也被称作syslog。

Syslog是主从式的协议,syslog发送端发送一些小的文字信息到syslog 接收端,接收端根据配置文件把收到的信息进行存储或者处理,或者再次进行转发。

Syslog通常被用作系统信息管理,由于其已在大多数系统上实现,所以它可以把不同类型主机上的信息集中整合到一起。

但是它仍然有许多缺陷,表现在下面几个方面:Syslog 的传输是通过UDP或者TCP传输,安全性并不可靠。

一般可以通过ssl加密壳来完成加密;syslog的实时性不好,只能通过更改配置加以改进。

所以syslog主要用在安全性要求不高,实时性不强的地方。

2.Syslog协议syslog使用UDP协议作为它的传输层协议,其默认使用UDP端口514。

2.1. syslog体系结构syslog模糊了发送方、接收方,设备、中继以及收集器的区别,一台设备可以同时是某种日志信息的中继、也可以是另外某种信息的收集器,同时可以作为发送者发送日志:●发送方发送日志信息至某个主机,并不知道这台主机会如何处理这些日志。

●发送方可以通过配置,把同一条日志同时发送给多个接收者。

Syslog配置

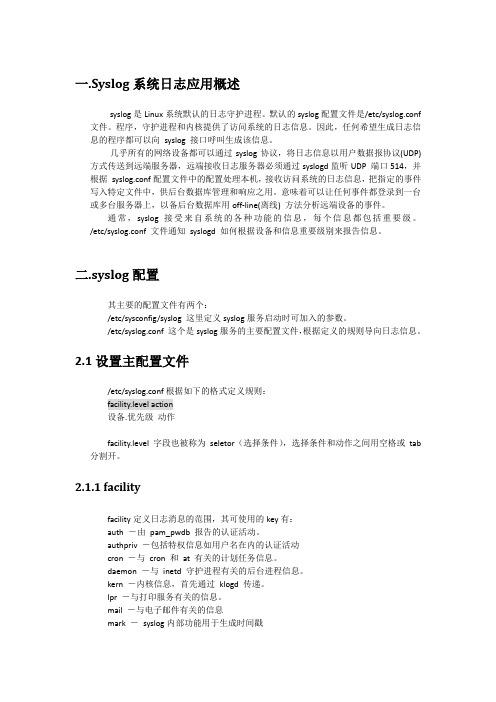

一.Syslog系统日志应用概述syslog是Linux系统默认的日志守护进程。

默认的syslog配置文件是/etc/syslog.conf 文件。

程序,守护进程和内核提供了访问系统的日志信息。

因此,任何希望生成日志信息的程序都可以向syslog 接口呼叫生成该信息。

几乎所有的网络设备都可以通过syslog协议,将日志信息以用户数据报协议(UDP)方式传送到远端服务器,远端接收日志服务器必须通过syslogd监听UDP 端口514,并根据syslog.conf配置文件中的配置处理本机,接收访问系统的日志信息,把指定的事件写入特定文件中,供后台数据库管理和响应之用。

意味着可以让任何事件都登录到一台或多台服务器上,以备后台数据库用off-line(离线) 方法分析远端设备的事件。

通常,syslog 接受来自系统的各种功能的信息,每个信息都包括重要级。

/etc/syslog.conf 文件通知syslogd 如何根据设备和信息重要级别来报告信息。

二.syslog配置其主要的配置文件有两个:/etc/sysconfig/syslog 这里定义syslog服务启动时可加入的参数。

/etc/syslog.conf 这个是syslog服务的主要配置文件,根据定义的规则导向日志信息。

2.1设置主配置文件/etc/syslog.conf根据如下的格式定义规则:facility.level action设备.优先级动作facility.level 字段也被称为seletor(选择条件),选择条件和动作之间用空格或tab 分割开。

2.1.1 facilityfacility定义日志消息的范围,其可使用的key有:auth -由pam_pwdb 报告的认证活动。

authpriv -包括特权信息如用户名在内的认证活动cron -与cron 和at 有关的计划任务信息。

daemon -与inetd 守护进程有关的后台进程信息。

syslog与syslog服务器的配置

syslog与syslog服务器的配置服务器socketunix终端cronlinux1. 前言syslog是UNIX系统中提供的一种日志记录方法(RFC3164),syslog本身是一个服务器,程序中凡是使用syslog记录的信息都会发送到该服务器,服务器根据配置决定此信息是否记录,是记录到磁盘文件还是其他地方,这样使系统内所有应用程序都能以统一的方式记录日志,为系统日志的统一审计提供了方便。

2. 日志格式syslog记录的日志格式为:月日时:分:秒主机名标志日志内容3. syslog编程为记录日志,通常用到3个函数,openlog(3),syslog(3)和closelog(3),openlog(3)和closelog(3)不是必须的,没有openlog(3)的话将用系统缺省的方式记录日志。

#include <syslog.h>void openlog( char *ident, int option, int facility)void syslog( int priority, char *format, ...)void closelog( void )openlog(3)有三个参数,第一个参数是标志字符串,也就是日志中的第5个字段,不设的话缺省取程序名称;第二个参数是选项,是下面一些标志位的组合:LOG_CONS:日志信息在写给日志服务器的同时打印到终端LOG_NDELAY:立即记录日志LOG_PERROR:把日志信息也输出到标准错误流LOG_PID:在标志字段中记录进程的PID值第三个参数是说明日志类型的,定义了以下类型:syslog(3)函数主要的是第一个参数priority,后面那些参数就是和printf(3)函数用法一样了,priority值表示该条日志的级别,日志级别分8级,由高到低的顺序为:如果openlog(3)时没有指定facility,是可以把facility的值或到priority中的,如(LOG_AUTH | LOG_INFO),已经设置了就可以不用或了。

SYSLOG的搭建和技巧

Syslog的搭建和技巧现在的各种各样的设备:服务器、办公设备、网络设备等均支持SNMP协议,但在大部分酒店中,一般是不会单独部署HP Openview这样的专业网管软件的,一般都依靠设备自身附带的管理软件来实现,这样就会出现SNMP信息集中收集、管理的难题。

而且有些设备在冷启动后log会自动清空,不利于查询历史log。

Syslog软件是一种很好的统一收集SNMP信息的软件,在一般的网络环境中,能起到很好的辅助作用。

这里以kiwi syslog 软件为例,讲几个使用中的技巧。

(安装过程及详细配置这里就不讲了,网上可以找到很多)1、该软件有2种工作模式:基于服务模式和基于程序模式,2者的区别是基于服务的模式在OS中是作为系统的一项服务启动的,即使关闭kiwi syslog的界面窗口,仍可以在后台工作;而基于程序的模式当关闭界面窗口后也会停止运行。

故安装时建议选择第一种模式。

2、大家经常会忽略网管工作站的相关SNMP设置项,正确的设置应该首先启动SNMP Service和SNMP Trap Service两个服务,并对SNMP Service属性选项卡中的陷阱和安全进行设置。

安全选项卡中设置SNMP数据的账户名和读写权限,一般设备默认的都是”public”,如果设备的设置中进行了修改,这里也应该予以相应添加。

陷阱选项卡的设置是首先设立一个团体名,然后指定陷阱地址就可以了。

如下图所示:3、kiwi syslog软件收集的SNMP数据默认的保存方式是:以日期时间为序,在一个文件中保存所有设备的日志,每小时生成一个文件。

这样的保存方式是很不利于查询各设备的log信息的,所以在比较新的版本中增加了以设备IP地址分开保存的方式,但软件上的设置选项并未明确提示,所以一般很容易忽略掉。

应在log to files的选项卡中的保存路径和文件名选项中手工键入:\sys%IPAdd4.txt。

具体配置信息参见下图:山西相府庄园酒店赵永强。

怎样配制syslog服务器

/etc/rc.d/syslogd restart

OK,服务端的配置完成。现在配置一下客户端:

这里所说的客户端,就是发送自己的日志到远程日志服务器上的主机。

修改/etc/syslog.conf文档:

我们举例您只要记录系统登入登出日志到远程日志服务器上,那么只需要修改以下一行:

二、Windows日志的记录

对于UNIX类主机之间记录日志,由于协议、软件和日志信息格式等都大同小异,因此实现起来比较简单,但是windows的系统日志格式不同,日志记录软件,方式等都不同。因此,我们需要第三方的软件来将windows的日志转换成syslog类型的日志后,转发给syslog服务器。

在比较大规模的网络应用或对安全有一定需要的应用中,通常需要对系统的日志进行记录分类并审核,默认情况下,每个系统会在本地硬盘上记录自己的日志,这样虽然也能有日志记录,但是有很多缺点:首先是管理不便,当服务器数量比较多的时候,登陆每台服务器去管理分析日志会十分不便,其次是安全问题,一旦有入侵者登陆系统,他能够轻松的删除任何日志,系统安全分析人员不能得到任何入侵信息。因此,在网络中安排一台专用的日志服务器来记录系统日志是个比较理想的方案。本文以FreeBSD下的syslog为例,介绍如何利用freebsd的syslogd来记录来自UNIX和windows的log信息。

修改好syslogd参数后,我们需要修改一下/etc/syslog.conf文档,指定log信息的存放路径,

比如您要记录其他系统的远程登陆登出信息并指定日志存放路径,则需要修改以下行:

authpriv.* /var/log/testlog

这表示把系统的登入登出日志(包括本机系统登陆登出日志)存放到/var/log/testlog文档中。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

在HP-UX中,会在rc2.d的运行级别中启动S220syslog。通过ls -l /sbin/rc2.d/S220syslog可以看出来,它是指向/sbin/init.d/syslogd的联接。

系统日志会由syslog()将记录的日志发送给syslogd,然后syslogd会根据/etc/syslog.conf中的配置,将日志过滤,并写入到相应的文件当中,成为我们日常维护时需要检查的日志文件。

当下列两种情况发生的时候,syslog日志记录不会成功:

1. /dev/log写入被阻塞了;

2. /dev/log不能被成功打开。

以上介绍了“选项(Selector)”的一些内容,下面继续介绍“动作(Action)”。Action表示日志信息要发往的目的地,一般为以下几类:

配置方法:

1.在/etc/syslog.conf文件中增加如下一行(注意中间用tab键分割)

*.info @192.168.6.79

2.停止、启动syslog

/sbin/init.d/syslogd stop

/sbin/init.d/syslogd start

附录:syslog机制

1. /filename

日志文件。这里需要使用到绝对路径,而且应该已经生成了这个文件。在这里,大家可以做这样两个测试,一个是如果之前没有生成这个文件,是否会在有该类日志信息的时候自动ser1,user2

7. LOG_INFO

一般信息。

8. LOG_DEBUG

一般表示调试程序时候的信息。

syslog()不会记录没有级别定义的日志。如果syslog()无法将日志传递给syslogd,并且LOG_CONS选项已经打开了,那么它会尝试将信息写到/dev/console。

保留字段中的类型表示日志产生的源头,一般为以下类型:

1. LOG_KERN

由kernel产生的日志。这一类日志是不会由任何用户进程产生的。

2. LOG_USER

由用户进程产生的日志。

3. LOG_MAIL

根据/etc/syslog.conf文件的配置内容,syslogd会做以下几件事情:

1. 记录到系统日志中;

2. 写到系统控制台上;

3. 转发给指定的用户;

4. 转发给其他主机的syslogd。

我们现在已经知道了,syslogd会在系统自动的时候,由/sbin/rc2.d/S220syslog启动起来,如果需要手工停止或者启动syslogd,可以用以下命令:

4. LOG_ERR

错误,严重性没有以上三类那样大。

5. LOG_WARNING

警告信息。

6. LOG_NOTICE

注意信息。并不表示错误,但是应该尽可能的处理。

1. LOG_EMERG

一般是表示发生panic了,此级别的信息会发送给所有的拥护。

2. LOG_ALERT

一般表示当前的状态需要立即修正,例如数据库崩溃。

3. LOG_CRIT

严重警告,一般表示发生了硬件故障。

需要注意的是,如果修改了/etc/syslog.conf的内容,需要重新启动syslogd进程。

指定用户。如果指定的用户已经的登陆,那么他们将会收到信息。*代表所有的用户。

3. @host

远程主机。

根据以上内容,大家就可以去研究研究/etc/syslog.conf中的内容了。当然,也可以根据自己的需要来修改/etc/syslog.conf的内容。

由UUCP产生的日志。

10. LOG_CRON

由cron和at工具产生的日志。

11. LOG_LOCAL0 - 7

保留给local使用。

保留字中的级别表示信息的重要程度,一般为以下几类:

6. LOG_SYSLOG

由syslogd自己产生的日志。

7. LOG_LPR

打印时产生的日志。

8. LOG_NEWS

由网络新闻系统产生的日志。

9. LOG_UUCP

#/sbin/init.d/syslogd stop

#/sbin/init.d/syslogd start

/etc/syslog.conf文件中的每一行记录由“选项(Selector)”和“动作(Action)”两部分组成,两者之间用Tab制表符进行分隔。而“选项(Selector)”又由一个或多个形如“类型.级别”格式的保留字段组合而成,各保留字段由“;”分隔。

邮件系统产生的日志。

4. LOG_DAEMON

由系统后台进程产生的日志,例如:ftpd,inetd等等。

5. LOG_AUTH

由login,su,getty等进行身份认证时产生的日志。