TCP process

TCP常用网络和木马使用端口对照表,常用和不常用端口一览表

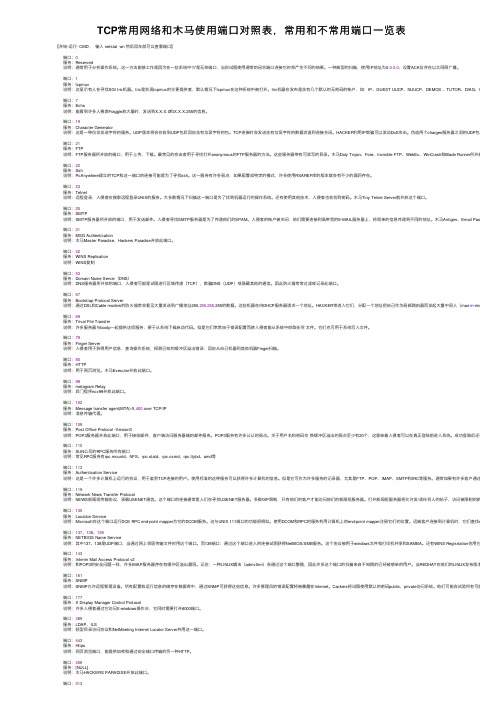

TCP常⽤⽹络和⽊马使⽤端⼝对照表,常⽤和不常⽤端⼝⼀览表【开始-运⾏- CMD ,输⼊ netstat -an 然后回车就可以查看端⼝】 端⼝:0 服务:Reserved 说明:通常⽤于分析操作系统。

这⼀⽅法能够⼯作是因为在⼀些系统中“0”是⽆效端⼝,当你试图使⽤通常的闭合端⼝连接它时将产⽣不同的结果。

⼀种典型的扫描,使⽤IP地址为0.0.0.0,设置ACK位并在以太⽹层⼴播。

端⼝:1 服务:tcpmux 说明:这显⽰有⼈在寻找SGI Irix机器。

Irix是实现tcpmux的主要提供者,默认情况下tcpmux在这种系统中被打开。

Irix机器在发布是含有⼏个默认的⽆密码的帐户,如:IP、GUEST UUCP、NUUCP、DEMOS 、TUTOR、DIAG、OUTOFBOX等 端⼝:7 服务:Echo 说明:能看到许多⼈搜索Fraggle放⼤器时,发送到X.X.X.0和X.X.X.255的信息。

端⼝:19 服务:Character Generator 说明:这是⼀种仅仅发送字符的服务。

UDP版本将会在收到UDP包后回应含有垃圾字符的包。

TCP连接时会发送含有垃圾字符的数据流直到连接关闭。

HACKER利⽤IP欺骗可以发动DoS攻击。

伪造两个chargen服务器之间的UDP包。

同样Fraggle 端⼝:21 服务:FTP 说明:FTP服务器所开放的端⼝,⽤于上传、下载。

最常见的攻击者⽤于寻找打开anonymous的FTP服务器的⽅法。

这些服务器带有可读写的⽬录。

⽊马Doly Trojan、Fore、Invisible FTP、WebEx、WinCrash和Blade Runner所开放的端⼝。

端⼝:22 服务:Ssh 说明:PcAnywhere建⽴的TCP和这⼀端⼝的连接可能是为了寻找ssh。

这⼀服务有许多弱点,如果配置成特定的模式,许多使⽤RSAREF库的版本就会有不少的漏洞存在。

端⼝:23 服务:Telnet 说明:远程登录,⼊侵者在搜索远程登录UNIX的服务。

铝tcp工艺

铝tcp工艺铝TCP工艺是一种应用于铝合金表面处理的技术,其全称为铝热浸镀钛钨合金处理工艺(Tungsten Carbide Plasma Spray Coating Process)。

该工艺主要是通过将钛钨合金喷涂在铝合金表面,形成一层硬度很高、耐磨、耐腐蚀的保护层,以提高铝合金的表面性能。

铝合金是一种广泛应用于工业生产和日常生活中的材料,其轻量化、高强度和良好的导热性能使其在航空航天、汽车制造、建筑材料等领域得到广泛应用。

然而,铝合金表面的硬度和耐磨性较差,容易受到磨损和腐蚀,降低了其使用寿命和性能。

为了改善铝合金的表面性能,提高其硬度和耐磨性,人们开发出了许多表面处理技术,其中铝TCP工艺就是一种有效的方法。

该工艺的核心是利用等离子喷涂技术,将钛钨合金颗粒喷涂在铝合金表面,然后经过高温处理,使其与铝合金表面发生化学反应,形成一层致密、均匀的保护层。

铝TCP工艺具有以下几个优点。

首先,喷涂的钛钨合金保护层硬度很高,可达到1000-4000HV,远高于铝合金本身的硬度。

这使得铝合金的表面能够抵抗磨损和划伤,延长其使用寿命。

其次,钛钨合金层具有良好的耐腐蚀性能,可以有效防止铝合金表面受到湿氧化、氧化和化学腐蚀的侵蚀。

此外,钛钨合金层还具有较好的热导性能,可以提高铝合金的导热性能,有利于热量的传导和分散,减少热应力和变形。

铝TCP工艺的应用范围广泛。

在航空航天领域,铝合金是常用的结构材料,但其表面容易受到高温氧化和磨损的影响,影响其耐久性和安全性。

通过采用铝TCP工艺,可以在铝合金表面形成一层耐高温、耐腐蚀的保护层,提高其使用寿命和安全性。

在汽车制造领域,铝合金的应用也越来越广泛,但其表面易受到磨损和腐蚀的影响,影响其外观和性能。

通过采用铝TCP工艺,可以改善铝合金表面的硬度和耐磨性,提高其耐久性和使用寿命。

在建筑材料领域,铝合金广泛应用于门窗、幕墙等建筑构件中,但其表面容易受到大气氧化和腐蚀的影响,影响其美观和耐久性。

Tcpreplay使用说明

前言工具的名称就能猜到工具的作用,就是重放TCP的报文,但是这个工具究竟功能如何,是不是仅仅局限于在一个网卡上回放报文,这篇说明书主要介绍tcprelay的一些与测试有关的使用,在介绍tcpreplay命令的使用之前,先要介绍与之密切相关的一个命令:tcpprep,中文直译就是tcp准备的意思,它的作用可以参见官方网站的介绍说明:tcpprep is the pcap pre-processor for tcpreplay and tcprewrite. The purpose of tcpprep is to create a cache file which is used to "split" traffic into two sides (often called primary/secondary or client/server). If you are intending to use tcpreplay with two NIC's, then tcpprep is what decides which interface each packet will use. By using a seperate process to generate cache files, tcpreplay can send packets at a much higher rate then if it had to do the calculations to split traffic itself.CET-4翻译:(建议大家看man文件,阅读3次就能够比较好的理解了)tcpprep是一个在tcpreplay和tcprewrite(3.0.beta11版本才有,这里不讨论)之前使用的pcap文件的处理程序。

使用tcpprep的目的就是建立一个cache文件,用于分离通信流量中的两方(通常叫做主要的/次要的或者客户端/服务器)。

TCP之FIN_WAIT_2状态处理流程

TCP之FIN_WAIT_2状态处理流程概述在主动关闭⽅发送了FIN之后,进⼊FIN_WAIT_1状态,在此状态收到了ACK,则进⼊FIN_WAIT_2状态,⽽FIN_WAIT_2后续要做的⼯作是等待接收对端发过来的FIN包,并且发送ACK,进⽽进⼊到TIME_WAIT状态;本⽂主要关注从FIN_WAIT_1进⼊FIN_WAIT_2状态,以及在FIN_WAIT_2状态来包或者定时器触发后的处理流程;进⼊FIN_WAIT_2tcp_rcv_state_process函数中对于ack的处理步骤中,假如连接处于FIN_WAIT_1,且数据均已经被确认完,则进⼊TIME_WAIT_2状态;如果⽆需在该状态等待(linger2<0),或者收到了乱序数据段,则直接关闭连接;如果需要等待,则需要判断等待时间与TIMEWAIT时间的⼤⼩关系,若>TIMEWAIT_LEN,则添加TIME_WAIT_2定时器,否则直接进⼊TIME_WAIT接管(其⼦状态仍然是FIN_WAIT_2),接管之后会添加TIME_WAIT定时器;另,tcp_close函数调⽤时,如果当前状态是FIN_WAIT_2也会⽤相似⽅式进⼊TIME_WAIT接管,不再单独介绍;1int tcp_rcv_state_process(struct sock *sk, struct sk_buff *skb)2 {3/* step 5: check the ACK field */4 acceptable = tcp_ack(sk, skb, FLAG_SLOWPATH |5 FLAG_UPDATE_TS_RECENT) > 0;67switch (sk->sk_state) {8case TCP_FIN_WAIT1: {9int tmo;1011/* If we enter the TCP_FIN_WAIT1 state and we are a12 * Fast Open socket and this is the first acceptable13 * ACK we have received, this would have acknowledged14 * our SYNACK so stop the SYNACK timer.15*/16if (req) {17/* Return RST if ack_seq is invalid.18 * Note that RFC793 only says to generate a19 * DUPACK for it but for TCP Fast Open it seems20 * better to treat this case like TCP_SYN_RECV21 * above.22*/23if (!acceptable)24return1;25/* We no longer need the request sock. */26 reqsk_fastopen_remove(sk, req, false);27 tcp_rearm_rto(sk);28 }2930/* 发送数据未确认完毕 */31if (tp->snd_una != tp->write_seq)32break;3334/* 进⼊FIN_WAIT_2状态 */35 tcp_set_state(sk, TCP_FIN_WAIT2);3637/* 关闭发送端 */38 sk->sk_shutdown |= SEND_SHUTDOWN;3940/* 路由缓存确认 */41 sk_dst_confirm(sk);4243/* 套接⼝不是DEAD状态,状态发⽣变化,唤醒等待进程 */44if (!sock_flag(sk, SOCK_DEAD)) {45/* Wake up lingering close() */46 sk->sk_state_change(sk);47break;48 }4950/* linger2<0,⽆需在FIN_WAIT_2等待 */51if (tp->linger2 < 0) {52/* 关闭连接 */53 tcp_done(sk);54 NET_INC_STATS(sock_net(sk), LINUX_MIB_TCPABORTONDATA);55return1;56 }5758/* 收到期望序号以后的数据段(data, fin) */59if (TCP_SKB_CB(skb)->end_seq != TCP_SKB_CB(skb)->seq &&60 after(TCP_SKB_CB(skb)->end_seq - th->fin, tp->rcv_nxt)) {61/* Receive out of order FIN after close() */62if (tp->syn_fastopen && th->fin)63 tcp_fastopen_active_disable(sk);64/* 关闭连接 */65 tcp_done(sk);66 NET_INC_STATS(sock_net(sk), LINUX_MIB_TCPABORTONDATA);67return1;68 }6970/* 获取FIN_WAIT_2等待时间 */71 tmo = tcp_fin_time(sk);7273/* > TIMEWAIT_LEN,加⼊FIN_WAIT_2定时器 */74if (tmo > TCP_TIMEWAIT_LEN) {75 inet_csk_reset_keepalive_timer(sk, tmo - TCP_TIMEWAIT_LEN);76 }77/* 有fin?? 或者被⽤户进程锁定,加⼊FIN_WAIT_2定时器 */78else if (th->fin || sock_owned_by_user(sk)) {79/* Bad case. We could lose such FIN otherwise.80 * It is not a big problem, but it looks confusing81 * and not so rare event. We still can lose it now,82 * if it spins in bh_lock_sock(), but it is really83 * marginal case.84*/85 inet_csk_reset_keepalive_timer(sk, tmo);86 }87/* 正常等待时间< TIMEWAIT_LEN,进⼊TIMEWAIT接管状态 */88else {89 tcp_time_wait(sk, TCP_FIN_WAIT2, tmo);90goto discard;91 }92break;93 }94 }状态转换触发FIN_WAIT_2状态的⾛向有以下⼏个流程触发点,(1)TIME_WAIT_2定时器未超时时间内,收到数据段触发; (2)TIME_WAIT_2定时器超时触发; (3)TIME_WAIT定时器未超时时间内,收到数据段触发; (4)TIME_WAIT定时器超时触发;(1) TIME_WAIT_2定时器未超时时间内,收到数据段触发,如果设置FIN标记,则直接进⼊TIME_WAIT状态;在函数tcp_rcv_state_process处理数据段的过程中,FIN_WAIT_2状态最终会调⽤tcp_data_queue来处理数据段;1int tcp_rcv_state_process(struct sock *sk, struct sk_buff *skb)2 {3/* step 7: process the segment text */4switch (sk->sk_state) {5case TCP_CLOSE_WAIT:6case TCP_CLOSING:7case TCP_LAST_ACK:8if (!before(TCP_SKB_CB(skb)->seq, tp->rcv_nxt))9break;10case TCP_FIN_WAIT1:11case TCP_FIN_WAIT2:12/* RFC 793 says to queue data in these states,13 * RFC 1122 says we MUST send a reset.14 * BSD 4.4 also does reset.15*/16if (sk->sk_shutdown & RCV_SHUTDOWN) {17if (TCP_SKB_CB(skb)->end_seq != TCP_SKB_CB(skb)->seq &&18 after(TCP_SKB_CB(skb)->end_seq - th->fin, tp->rcv_nxt)) {19 NET_INC_STATS(sock_net(sk), LINUX_MIB_TCPABORTONDATA);20 tcp_reset(sk);21return1;22 }23 }24/* Fall through */25case TCP_ESTABLISHED:26 tcp_data_queue(sk, skb);27 queued = 1;28break;29 }30 }tcp_data_queue在处理数据段的时候,有对FIN标记的检查,如果有该标记,则进⼊tcp_fin函数;1static void tcp_data_queue(struct sock *sk, struct sk_buff *skb)2 {3/* ... */4if (TCP_SKB_CB(skb)->tcp_flags & TCPHDR_FIN)5 tcp_fin(sk);6/* ... */7 }tcp_fin函数中,如果此时连接状态为FIN_WAIT_2,则发送ACK,并且直接进⼊TIME_WAIT状态;在tcp_time_wait函数处理中,会删除当前控制块,所以FIN_WAIT_2定时器也就不存在了;1void tcp_fin(struct sock *sk)2 {3/* ... */4switch (sk->sk_state) {5case TCP_FIN_WAIT2:6/* Received a FIN -- send ACK and enter TIME_WAIT. */7 tcp_send_ack(sk);8 tcp_time_wait(sk, TCP_TIME_WAIT, 0);9break;10 }11/* ... */12 }(2)TIME_WAIT_2定时器超时触发,如果linger2<0,或者等待时间<=TIMEWAIT_LEN,直接发送reset关闭连接;如果linger2>=0,且等待时间>TIMEWAIT_LEN,则进⼊TIME_WAIT接管;1static void tcp_keepalive_timer (unsigned long data)2 {3/*...*/4/* 处于fin_wait2且socket即将销毁,⽤作FIN_WAIT_2定时器 */5if (sk->sk_state == TCP_FIN_WAIT2 && sock_flag(sk, SOCK_DEAD)) {67/* 停留在FIN_WAIT_2的停留时间>=0 */8if (tp->linger2 >= 0) {9/* 获取时间差值 */10const int tmo = tcp_fin_time(sk) - TCP_TIMEWAIT_LEN;1112/* 差值>0,等待时间>TIME_WAIT时间,则进⼊TIME_WAIT状态 */13if (tmo > 0) {14 tcp_time_wait(sk, TCP_FIN_WAIT2, tmo);15goto out;16 }17 }1819/* 发送rst */20 tcp_send_active_reset(sk, GFP_ATOMIC);21goto death;22 }23/*...*/24 }(3)TIME_WAIT定时器未超时时间内,收到数据段触发,若收到合法的FIN,则进⼊真正的TIME_WAIT状态;tcp_v4_rcv收⼊数据段过程中,会对TIME_WAIT状态做特别处理,⽽对于TIME_WAIT⼦状态的处理在函数tcp_timewait_state_process中; 1int tcp_v4_rcv(struct sk_buff *skb)2 {3/*...*/4 do_time_wait:5if (!xfrm4_policy_check(NULL, XFRM_POLICY_IN, skb)) {6 inet_twsk_put(inet_twsk(sk));7goto discard_it;8 }910/* 校验和错误 */11if (tcp_checksum_complete(skb)) {12 inet_twsk_put(inet_twsk(sk));13goto csum_error;14 }1516/* TIME_WAIT⼊包处理 */17switch (tcp_timewait_state_process(inet_twsk(sk), skb, th)) {1819/* 收到syn */20case TCP_TW_SYN: {21/* 查找监听控制块 */22struct sock *sk2 = inet_lookup_listener(dev_net(skb->dev),23 &tcp_hashinfo, skb,24 __tcp_hdrlen(th),25 iph->saddr, th->source,26 iph->daddr, th->dest,27 inet_iif(skb));2829/* 找到 */30if (sk2) {31/* 删除tw控制块 */32 inet_twsk_deschedule_put(inet_twsk(sk));33/* 记录监听控制块 */34 sk = sk2;35 refcounted = false;3637/* 进⾏新请求的处理 */38goto process;39 }40/* Fall through to ACK */41 }4243/* 发送ack */44case TCP_TW_ACK:45 tcp_v4_timewait_ack(sk, skb);46break;47/* 发送rst */48case TCP_TW_RST:49 tcp_v4_send_reset(sk, skb);50/* 删除tw控制块 */51 inet_twsk_deschedule_put(inet_twsk(sk));52goto discard_it;53/* 成功*/54case TCP_TW_SUCCESS:;55 }56goto discard_it;57 }tcp_timewait_state_process函数处理流程中,如果TIME_WAIT的⼦状态为FIN_WAIT_2,并且收到了合法的FIN之后,会进⼊真正的TIME_WAIT状态,即⼦状态也为TIME_WAIT,并且设置TIME_WAIT定时器;1enum tcp_tw_status2 tcp_timewait_state_process(struct inet_timewait_sock *tw, struct sk_buff *skb,3const struct tcphdr *th)4 {5/*...*/6/* ⼦状态是FIN_WAIT2 */7if (tw->tw_substate == TCP_FIN_WAIT2) {8/* Just repeat all the checks of tcp_rcv_state_process() */910/* Out of window, send ACK */11/* 序号回绕或者数据超出窗⼝范围,发送ack */12if (paws_reject ||13 !tcp_in_window(TCP_SKB_CB(skb)->seq, TCP_SKB_CB(skb)->end_seq,14 tcptw->tw_rcv_nxt,15 tcptw->tw_rcv_nxt + tcptw->tw_rcv_wnd))16return tcp_timewait_check_oow_rate_limit(17 tw, skb, LINUX_MIB_TCPACKSKIPPEDFINWAIT2);1819/* rst,则停⽌调度,销毁tw控制块 */20if (th->rst)21goto kill;2223/* syn && 序号>= 期望接收序号 */24if (th->syn && !before(TCP_SKB_CB(skb)->seq, tcptw->tw_rcv_nxt))25return TCP_TW_RST;2627/* Dup ACK? */28/* ⾮ack || 以前的ack || 新的⽆数据ack */29if (!th->ack ||30 !after(TCP_SKB_CB(skb)->end_seq, tcptw->tw_rcv_nxt) ||31 TCP_SKB_CB(skb)->end_seq == TCP_SKB_CB(skb)->seq) {32 inet_twsk_put(tw);33return TCP_TW_SUCCESS;34 }3536/* New data or FIN. If new data arrive after half-duplex close,37 * reset.38*/39/* 不是fin,或者fin有数据 */40if (!th->fin ||41 TCP_SKB_CB(skb)->end_seq != tcptw->tw_rcv_nxt + 1)42return TCP_TW_RST;4344/* FIN arrived, enter true time-wait state. */45/* fin包,进⼊真正的TIME_WAIT */46 tw->tw_substate = TCP_TIME_WAIT;4748/* 设置下⼀次接收序号 */49 tcptw->tw_rcv_nxt = TCP_SKB_CB(skb)->end_seq;5051/* 设置时间戳 */52if (tmp_opt.saw_tstamp) {53 tcptw->tw_ts_recent_stamp = get_seconds();54 tcptw->tw_ts_recent = tmp_opt.rcv_tsval;55 }5657/*重新设置tw定时器 */58 inet_twsk_reschedule(tw, TCP_TIMEWAIT_LEN);5960/* 发送ack */61return TCP_TW_ACK;62 }63/*...*/64 }(4)TIME_WAIT定时器超时触发,定时器超时,将tw控制块从ehash和bhash中删除,在收到数据段会发送reset;定时器超时会进⼊到tw_timer_handler处理函数,该函数在统计信息之后,调⽤inet_twsk_kill;1static void tw_timer_handler(unsigned long data)2 {3struct inet_timewait_sock *tw = (struct inet_timewait_sock *)data;45if (tw->tw_kill)6 __NET_INC_STATS(twsk_net(tw), LINUX_MIB_TIMEWAITKILLED);7else8 __NET_INC_STATS(twsk_net(tw), LINUX_MIB_TIMEWAITED);9 inet_twsk_kill(tw);10 }inet_twsk_kill从ehash和bhash中把tw控制块删除,并且释放之;1static void inet_twsk_kill(struct inet_timewait_sock *tw)2 {3struct inet_hashinfo *hashinfo = tw->tw_dr->hashinfo;4 spinlock_t *lock = inet_ehash_lockp(hashinfo, tw->tw_hash);5struct inet_bind_hashbucket *bhead;67 spin_lock(lock);8 sk_nulls_del_node_init_rcu((struct sock *)tw);9 spin_unlock(lock);1011/* Disassociate with bind bucket. */12 bhead = &hashinfo->bhash[inet_bhashfn(twsk_net(tw), tw->tw_num,13 hashinfo->bhash_size)];1415 spin_lock(&bhead->lock);16 inet_twsk_bind_unhash(tw, hashinfo);17 spin_unlock(&bhead->lock);1819 atomic_dec(&tw->tw_dr->tw_count);20 inet_twsk_put(tw);21 }。

TCP实现服务器与客户端的通信流程

TCP实现服务器与客户端的通信流程TCP(传输控制协议)是一种面向连接的协议,其实现了可靠的通信机制,广泛用于服务器与客户端之间的通信。

下面是TCP实现服务器与客户端的通信流程的详细介绍,共分为五个步骤:建立连接、数据传输、确认接收、连接关闭和异常处理。

第一步:建立连接1. 服务端启动,创建一个Socket对象,通过bind(函数绑定IP地址和端口号,并通过listen(函数监听客户端的连接请求。

2. 客户端启动,同样创建一个Socket对象,通过connect(函数向服务端发出连接请求。

3. 服务端接收到客户端的连接请求,调用accept(函数接收客户端的连接请求,并创建一个新的Socket对象用于与客户端进行通信。

4.服务端与客户端建立连接后,双方开始进行数据传输。

第二步:数据传输1. 客户端向服务端发送数据,通过新创建的Socket对象的send(函数发送数据。

2. 服务端接收到数据,通过新创建的Socket对象的recv(函数接收数据。

3. 服务端处理完收到的数据后,可以向客户端回复数据,通过新创建的Socket对象的send(函数发送数据。

4. 客户端接收到数据后,经过处理后可能会回复数据给服务端,同样通过Socket对象的send(函数发送数据。

5.双方可以多次进行数据传输,直到完成所有的数据交互。

第三步:确认接收1. 客户端发送完最后一部分数据后,会调用shutdown(函数关闭写入通道,表示数据发送完毕。

2. 服务端接收到数据后,可以调用shutdown(函数关闭写入通道,如果后续没有数据要发送给客户端,可以表示数据接收完毕。

3. 客户端和服务端通过Socket对象的recv(函数接收数据,直到接收到0字节的数据,表示连接已关闭。

第四步:连接关闭1. 客户端和服务端可以随时调用close(函数主动关闭连接,也可以等待对方关闭连接。

2. 当一方调用close(函数关闭连接时,另一方会接收到关闭的通知。

LWIP之三TCP层发送相关

LWIP之TCP层发送相关2009-05-16 00:42:09标签:原创作品,允许转载,转载时请务必以超链接形式标明文章原始出处、作者信息和本声明。

否则将追究法律责任。

/214870/1584152009-5-11 LWIP之TCP层发送相关现在我们正式开始进入对TCP的研究,它属于传输层协议,它为应用程序提供了可靠的字节流服务。

在LWIP中基本的TCP处理过程被分割为六个功能函数的实现:tcp_input(), tcp_process(), tcp_receive()【与TCP输入有关】, tcp_write(), tcp_enqueue(), tcp_output()【用于TCP输出】。

这些是从大的方面来划分的。

现在先从小部tcp.c文件来分析一下:我们知道这里的函数都是被socket那一层的最终调用的。

为了利于分析,我选择lwip_send函数来分析,具体不多说,最终调用到了static err_t do_writemore(struct netconn *conn)这个函数,当然这期间也做了不少工作,最主要的就是把发送数据的指针放到了msg的指定变量中msg.msg.msg.w.dataptr = dataptr;//指针msg.msg.msg.w.len = size; //长度这些又经过转化放到了netconn的write_msg中最后就是对do_writemore的调用了,下面详细分析这个函数。

这个函数的最直接调用有以下几个:available = tcp_sndbuf(conn->pcb.tcp);err = tcp_write(conn->pcb.tcp, dataptr, len, conn->write_msg->msg.w.apiflags);err = tcp_output_nagle(conn->pcb.tcp);err = tcp_output(conn->pcb.tcp);好,先看tcp_sndbuf这个。

tcp网站访问的实施步骤

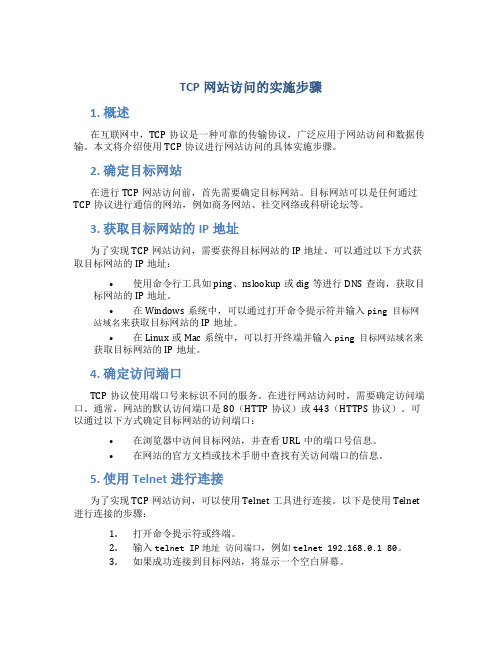

TCP网站访问的实施步骤1. 概述在互联网中,TCP协议是一种可靠的传输协议,广泛应用于网站访问和数据传输。

本文将介绍使用TCP协议进行网站访问的具体实施步骤。

2. 确定目标网站在进行TCP网站访问前,首先需要确定目标网站。

目标网站可以是任何通过TCP协议进行通信的网站,例如商务网站、社交网络或科研论坛等。

3. 获取目标网站的IP地址为了实现TCP网站访问,需要获得目标网站的IP地址。

可以通过以下方式获取目标网站的IP地址:•使用命令行工具如ping、nslookup或dig等进行DNS查询,获取目标网站的IP地址。

•在Windows系统中,可以通过打开命令提示符并输入ping 目标网站域名来获取目标网站的IP地址。

•在Linux或Mac系统中,可以打开终端并输入ping 目标网站域名来获取目标网站的IP地址。

4. 确定访问端口TCP协议使用端口号来标识不同的服务。

在进行网站访问时,需要确定访问端口。

通常,网站的默认访问端口是80(HTTP协议)或443(HTTPS协议)。

可以通过以下方式确定目标网站的访问端口:•在浏览器中访问目标网站,并查看URL中的端口号信息。

•在网站的官方文档或技术手册中查找有关访问端口的信息。

5. 使用Telnet进行连接为了实现TCP网站访问,可以使用Telnet工具进行连接。

以下是使用Telnet 进行连接的步骤:1.打开命令提示符或终端。

2.输入telnet IP地址访问端口,例如telnet 192.168.0.1 80。

3.如果成功连接到目标网站,将显示一个空白屏幕。

6. 发送HTTP请求在成功使用Telnet连接到目标网站后,可以发送HTTP请求来获取网站内容。

以下是发送HTTP请求的步骤:1.在Telnet终端中,输入以下内容来发送HTTP请求头:GET / HTTP/1.1Host: 目标网站域名2.按下回车键发送请求,并等待服务器响应。

7. 接收服务器响应在发送HTTP请求后,服务器将返回响应。

建立tcp连接的正确流程

建立tcp连接的正确流程英文回答:TCP Connection Establishment Process.The TCP connection establishment process, also known as the three-way handshake, is a three-step process thatallows two devices to establish a reliable, ordered, and error-controlled connection over a network. The process involves the following steps:1. SYN (Synchronize): The client sends a SYN packet to the server, indicating that it wants to establish a connection. The SYN packet contains a sequence number (SEQ), which is used to track the order of packets sent and received.2. SYN-ACK (Synchronize-Acknowledge): The server responds with a SYN-ACK packet, which acknowledges theclient's SYN packet and assigns a new sequence number. Theserver also sends its own SYN packet.3. ACK (Acknowledge): The client responds with an ACK packet, which acknowledges the server's SYN-ACK packet.Once the three-way handshake is complete, the two devices are considered to be connected and can exchange data.TCP Connection Termination Process.The TCP connection termination process, also known as the four-way handshake, is a four-step process that allows two devices to gracefully terminate a TCP connection. The process involves the following steps:1. FIN (Finish): One of the devices sends a FIN packet to the other device, indicating that it wants to close the connection.2. ACK (Acknowledge): The other device responds with an ACK packet, acknowledging the FIN packet.3. FIN (Finish): The other device sends a FIN packet to indicate that it is also ready to close the connection.4. ACK (Acknowledge): The first device responds with an ACK packet, acknowledging the second FIN packet.中文回答:TCP连接建立过程。

tcp数据包接收流程整理

二是当前没有进程 /用户等待处理该 sk 上的报文,即 tp->ucopy.task为 0时,也不能使用 pre_queue。

我们来看这里面两个判断项,前面的说明过了,后面一个条件的成立是在什么情况下呢?通过查阅资料,其实进程不锁定 sock ,除了①还没开始处理数据,还有另外一种情况,②就是获取的数据不够多,进程休眠等待数据。

想要不返回 0,也就说需要 tp->ucopy.task! =null, 表示当前正在等待数据,可是进入到这里的先决条件就是 sock 没有被锁住,所以只有可能是第二种情况,当出现这种情况,不返回 0,我们继续往下看。

然后就是直接调用 __skb_queue_tail(&tp->ucopy.prequeue, skb; 将数据包加入到prequeue 的等待队列当中去。

不过,当 skb 刚刚挂载到 prequeue 当中, tcp_prequeue紧接着就会将该数据包取下,然后唤醒等待进程,处理数据包去了,这里调用的使用一个 sk->sk_backlog_rcv(sk,skb函数指针, sk 是在 tcp_v4_rcv(当中通过 __inet_lookup_skb(&tcp_hashinfo, skb, th->source, th->dest;获得的,依据当前进程上下文(ftrace ,可以判断,该函数指针指向的是 tcp_v4_do_rcv(sk, skb,我们接着看 tcp_v4_do_rcv(sk, skb, 它是应用层系统调用跟内核数据包传递的交互之处,下面有一张图, 很好的解释了整个流程。

我们先继续看 tcp_v4_do_rcv, 其中会调用 tcp_rcv_established,tcp_recvmsg当中调用 release_sock,其中又 _release_sock,又调用函数指针,处理 ......backlog 里的东西这里所说的处理 prequeue 应该是以防万一,真正的 prequeue 处理还是在上面的 tcp_prequeuefast path需要一些附加条件,其含义是复制到用户空间或者按序进入receive_queue的处理路径,slow path指的是乱序报文的处理以及其他不符合 fast path的数据包的处理方式。

TCP——_SYN、ACK_、FIN、RST、PSH、URG_详解(图)

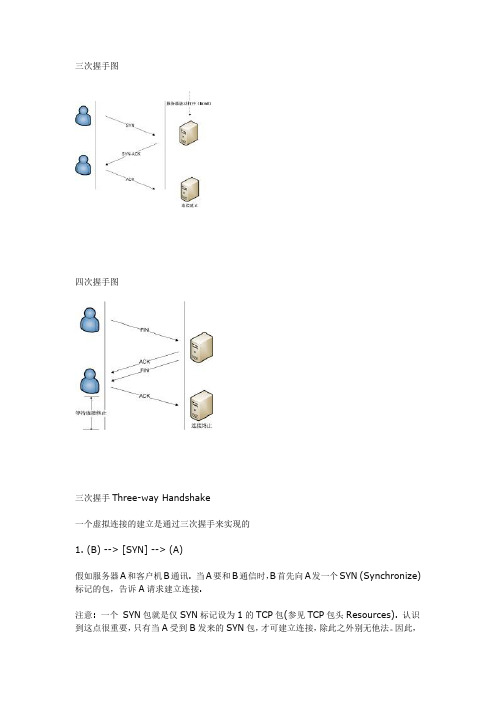

三次握手图四次握手图三次握手Three-way Handshake一个虚拟连接的建立是通过三次握手来实现的1. (B) --> [SYN] --> (A)假如服务器A和客户机B通讯. 当A要和B通信时,B首先向A发一个SYN (Synchronize) 标记的包,告诉A请求建立连接.注意: 一个SYN包就是仅SYN标记设为1的TCP包(参见TCP包头Resources). 认识到这点很重要,只有当A受到B发来的SYN包,才可建立连接,除此之外别无他法。

因此,如果你的防火墙丢弃所有的发往外网接口的SYN包,那么你将不能让外部任何主机主动建立连接。

2. (B) <-- [SYN/ACK] <--(A)接着,A收到后会发一个对SYN包的确认包(SYN/ACK)回去,表示对第一个SYN包的确认,并继续握手操作.注意: SYN/ACK包是仅SYN 和ACK 标记为1的包.3. (B) --> [ACK] --> (A)B收到SYN/ACK 包,B发一个确认包(ACK),通知A连接已建立。

至此,三次握手完成,一个TCP连接完成Note: ACK包就是仅ACK 标记设为1的TCP包. 需要注意的是当三此握手完成、连接建立以后,TCP连接的每个包都会设置ACK位这就是为何连接跟踪很重要的原因了. 没有连接跟踪,防火墙将无法判断收到的ACK包是否属于一个已经建立的连接.一般的包过滤(Ipchains)收到ACK包时,会让它通过(这绝对不是个好主意). 而当状态型防火墙收到此种包时,它会先在连接表中查找是否属于哪个已建连接,否则丢弃该包四次握手Four-way Handshake四次握手用来关闭已建立的TCP连接1. (B) --> ACK/FIN --> (A)2. (B) <-- ACK <-- (A)3. (B) <-- ACK/FIN <-- (A)4. (B) --> ACK --> (A)注意: 由于TCP连接是双向连接, 因此关闭连接需要在两个方向上做。

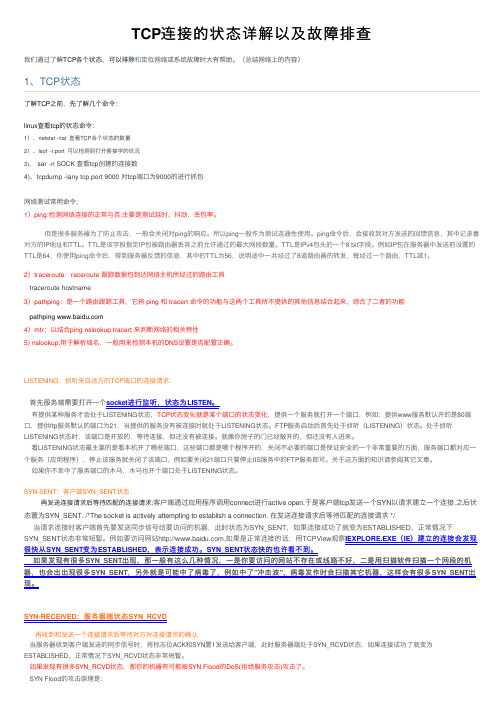

TCP连接的状态详解以及故障排查

TCP连接的状态详解以及故障排查我们通过了解TCP各个状态,可以排除和定位⽹络或系统故障时⼤有帮助。

(总结⽹络上的内容)1、TCP状态了解TCP之前,先了解⼏个命令:linux查看tcp的状态命令:1)、netstat -nat 查看TCP各个状态的数量2)、lsof -i:port 可以检测到打开套接字的状况3)、sar -n SOCK 查看tcp创建的连接数4)、tcpdump -iany tcp port 9000 对tcp端⼝为9000的进⾏抓包⽹络测试常⽤命令;1)ping:检测⽹络连接的正常与否,主要是测试延时、抖动、丢包率。

但是很多服务器为了防⽌攻击,⼀般会关闭对ping的响应。

所以ping⼀般作为测试连通性使⽤。

ping命令后,会接收到对⽅发送的回馈信息,其中记录着对⽅的IP地址和TTL。

TTL是该字段指定IP包被路由器丢弃之前允许通过的最⼤⽹段数量。

TTL是IPv4包头的⼀个8 bit字段。

例如IP包在服务器中发送前设置的TTL是64,你使⽤ping命令后,得到服务器反馈的信息,其中的TTL为56,说明途中⼀共经过了8道路由器的转发,每经过⼀个路由,TTL减1。

2)traceroute:raceroute 跟踪数据包到达⽹络主机所经过的路由⼯具traceroute hostname3)pathping:是⼀个路由跟踪⼯具,它将 ping 和 tracert 命令的功能与这两个⼯具所不提供的其他信息结合起来,综合了⼆者的功能pathping 4)mtr:以结合ping nslookup tracert 来判断⽹络的相关特性5) nslookup:⽤于解析域名,⼀般⽤来检测本机的DNS设置是否配置正确。

LISTENING:侦听来⾃远⽅的TCP端⼝的连接请求.⾸先服务端需要打开⼀个socket进⾏监听,状态为LISTEN。

有提供某种服务才会处于LISTENING状态,TCP状态变化就是某个端⼝的状态变化,提供⼀个服务就打开⼀个端⼝,例如:提供www服务默认开的是80端⼝,提供ftp服务默认的端⼝为21,当提供的服务没有被连接时就处于LISTENING状态。

tcpip_lwip详解

应用层传输层网络层链路层以太网帧的格式IP 首部4位版本4位首部长度8位TOS16位总长度16位标识3位标志13位片偏移8位生存时间TTL8位协议16位首部校验和源IP 地址目的IP 地址数据TOS :目前大多数TCP/IP 实现都不支持TOS 特性TLL :每经过一个路由器,值减1,为0就丢弃该报文标识:每发送一份报文,值加1标识:IP 层分片使用偏移:IP 层分片使用8位协议:tcp udp icmp igmp1. 2. 非本机,路由,转发3. 非本机,非路由,丢弃报文分片报文组装16源端口号16位目的端口号数据16数据长度16校验和(可选)UDP 首部UDP 协议比较简单,为不可靠传输。

不保证数据包能够安全到达,丢了就丢了。

16源端口号16位目的端口号数据16位校验和16位紧急指针TCP 首部32位序号32位确认序号4位首部长度16位窗口大小6位标志比特6位标志比特:URT : 紧急指针有效ACK :确认序号有效PSH: 接受方尽快将这个报文端交给应用层RST: 重新连接SYN: 发起一个连接建立连接FIN: 发送端完成发送任务断开连接应用层传输层网络层链路层1. 报文分片2. 是本地地址,往下传应用层传输层网络层1. 报文分片2. 非本地地址,将该ip 包交给网关R1 网关R1,将该ip 包交给网关R2 网关R2,将该ip 包交给A2查询arp 表应用层传输层网络层链路层ethernetif_input()netif->input()tcpip_thread()ethernet_input()etharp_arp_input()tcp_input()tcp_process()tcp_receive()TCP_EVENT_RECV()http_recv()tcp_write()注册的回调函数tcp_enqueue()tcp_output()ip_output()ip_route()ip_output_if()netif->output()etharp_output()etharp_send_ipnetif->linkoutput()tcp_connect()tcp_listen_input()最多8个queue每个queue1024字节1. 目的地址为本机,交给上层处理2. 非本机,路由,转发3. 非本机,非路由,丢弃报文分片报文组装TCP_QUEUE_OOSEQ 对接收的乱序数据排序arp_table1. tcp 连接的建立与终止三次握手3. 流量控制(滑动窗口)5. 超时与重传往返时间 (RTT) 计算重传超时 (RTO) 计算SYN = 1SYN = 1ACK = 1ACK = 13次握手结束,tcp 连接建立成功接收第 1 个IP 包发出第 1 个IP 包接收第 2 个IP 包1.详细过程请见 lwip log2.txt2. 代码实现请见 tcp_in.c 里面的注释2. 数据收发见lwip tcp 数据流程图Err = M – A A = A + g*ErrD = D + h*(|Err| - D) RTO = A + 4D g=1/8h=1/4M 表示测量到的RTT《TCP/IP 详解,卷1:协议》重传超时 (RTO) 计算如下见幻灯片4. TCP 的拥塞控制见幻灯片tcp.c tcp_slowtmr() 使用rto tcp. Tcp_receive() 计算rtoTCP 通过下列方式来提供可靠性:1. 将数据分割成合适的数据块发送(1024)2. tcp 发送一个数据段后,启动1个定时器,等待目的端确认(ACK); 如果超时,将重新发送这个报文段3. tcp 收到数据后,将发送一个确认(ACK )4. 对首部和数据校验,如皋有差错,就丢弃报文5. 收到的ip 数据报可能乱序,需要重新排序6. 丢弃重复的数据报7. 提供流量控制喂我是**服务器客户端应用程序:编辑器编辑器读取这个字节之后,会将窗口向前移动1个字节编辑器发出回显字符敲击一个字符三个全局变量 pcb 链表tcp_active_pcbs 处于活动状态下的tcp 控制块tcp_listen_pcbs 处于 time_wait 状态下的tcp 控制块, 等着死亡的tcp_tw_pcbs 处于 listen 状态下的tcp 控制块TCP 接收报文的总入口 tcp_input()传递给tcp_process()处理的参数为了提高效率,lwip 定义了一些全局变量:static struct tcp_seg inseg ,底层传递上来的tcp 报文static u32_t seqno , ackno ,tcp 报文的seqno 、ackno static u8_t flags ,tcp 报文的flagsrecv_data ,指向pbuf 链表的指针。

TCP连接建立及结束过程详解

TCP连接建立及结束过程详解TCP连接建立及结束过程详解图示图解图例【简介】TCP连接是面向可靠的连接,它通过建立可靠连接实现数据的可靠传输,在应用程序中被广泛使用。

由于FTP命令采用的连接就是TCP连接,下面给大家介绍一下如何使用Sniffer工具捕获FTP命令数据包,分析TCP连接建立和结束的详细过程,使大家更好地理解和详细掌握TCP连接建立的三次握手过程和四次结束的过程。

一、FTP命令数据包的捕获1、搭建网络环境。

建立一台FTP服务器,设置IP地址为:76.88.16.16。

建立一台FTP客户端,IP地址设为76.88.16.104,在其上安装Sniffer软件。

将这两台设备通过集线器连接起来。

2、定义过滤器。

在FTP客户端上运行Sniffer软件,进入系统,点“Monitor”-“Matrixa”,选中本机,点鼠标右健,选择“Define Filter…”,在“Define Filter…”窗口,点“Advanced”,选择IP->TCP->FTP,点“确定”,即已定义好过滤器,如图1所示。

3、捕获FTP命令数据包。

首先,在Sniffer中选择“Monitor”-“Matrix”,点击“Capture”命令开始捉包。

然后,在FTP客户端上进入DOS提示符下,输入“FTP76.88.16.16”命令,输入FTP用户名和口令,登录FTP服务器,进行文件的下载,最后输入“bye”命令退出FTP程序,完成整个FTP命令操作过程。

最后,点击Sniffer中的“停止捕捉”,选择“Decode”选项,完成FTP命令操作过程数据包的捕获,并显示在屏幕上。

二、TCP连接建立过程详解图2是通过Sniffer工具捕获的FTP客户端与FTP服务器之间一个TCP连接的建立过程。

从图中可以看到Sniffer首先捕获了1、2、3三行记录。

其中:第1行表示:FTP客户端76.88.16.104从1038端口向FTP服务器76.88.16.16的21端口发起一个带有SYN标志的连接请求,初始序列号SEQ=1791872318。

tcp数据包接收流程整理

议,所以,TCP数据传输的可靠性是靠TCP协议本身来保证的,所以数据不可能过早ACK。废话不多说,先

看。

到了这里,就是上下交接的关键点所在了,首先是通过__inet_lookup_skb这个函数找到对应的socket

先一步一步来看,目前进度是tcp_v4_rcv(),在这个函数当中,会做这样一个判断 if(!sock_owned_by_user(sk)),它是判断当前的sock有没有被用户进程锁定,如果被锁定,那就代表用户进程 进入到了内核层,而且正在处理数据。也就是说!sock_owned_by_user不成立(被锁住)所以就会将数据放 到sk_backlog当中去。如果if条件成立,sock没有被锁住,就代表当前并没有进程在处理数据,继续往下,接 着又是一个if判断 (!tcp_prequeue(sk, skb)),我们接着进入tcp_prequeue当中去看一看,这个函数一进去就做 了一个判断 if(sysctl_tcp_low_latency || !tp->ucopy.task) return 0;

path。

由于处理乱序包或缓冲区用尽这些情况很麻烦,因此处理这些情况的path就是slow-path,具体是什么path是根据

tcp语义和数据包特性来确定的,和具体协议栈的实现没有关系。

(队列1) tcp_prequeue_process里面有这么一段,处理backlog

if (copied >= target) {

Initialise the virtual path cache for the packet. It describes how the packet travels inside Linux networking. ip_rcv_finish()中首先判断skb包中是否设置路由缓存,如果没有设置,调用ip_route_input()来查找路由 项,然后调用dst_input()来处理skb包。dst_input()里面只有一句话return skb_dst(skb)->input(skb); 其中skb_dst(skb)是获取skb的路由缓存项,如果数据包是发送到本地,input接口会设置为ip_local_deliver(); 如果需要转发,则设置的是ip_forward()。 下面继续看ip_local_deliver(),

Bonding_教材

PWB Final-Bonding Final-

21

PWB Bonding Process介绍 Process介绍

PWB Final-Bonding Finalb.未开封的使用期限为6个月, b.未开封的使用期限为6个月,已开封的使用 未开封的使用期限为 期限为1 期限为1个月 c.若PWB已完成假压 则当日需完成本压, 已完成假压, c.若PWB已完成假压,则当日需完成本压,不得 存于冰箱内 2.3 缓冲材 a.使用 使用Polyamide a.使用Polyamide film silicone rubber( with powder ) Glass cloth 共三层 b.生产机台若当日无生产流程,作业人员应拿下 b.生产机台若当日无生产流程, 生产机台若当日无生产流程 缓冲机构, 缓冲机构,以防止材劣

1.机器开机(运行清洁以及检查等程序) 1.机器开机(运行清洁以及检查等程序) 机器开机 2.部品供给 2.部品供给 2.1 ACF a.检查ACF是否保存于冰箱中 10度~5度),在使用前需 检查ACF是否保存于冰箱中( a.检查ACF是否保存于冰箱中(-10度~5度),在使用前需 先回温60分钟以上(勿打开封口),并检查ACF 60分钟以上 ),并检查ACF有无凝 先回温60分钟以上(勿打开封口),并检查ACF有无凝 结的水滴 b.未开封的使用期限为 个月, 未开封的使用期限为6 b.未开封的使用期限为6个月,已开封的使用期限为 一个月

22

PWB Bonding Process介绍 Process介绍

PWB Final-Bonding Final生产条件: 生产条件:

Type of ACF Actual pressure Actual temperature Regular Bonding time Cushion Counter

tcp_process处理流程

TCP处理流程是指TCP协议在进行数据传输时所经过的各个阶段和步骤。

TCP协议是一种面向连接的、可靠的传输协议,它主要用于确保数据的准确传输和数据包的顺序传送。

在实际应用中,TCP处理流程包括连接建立、数据传输、连接释放等多个阶段,每个阶段都有其特定的处理流程和机制。

下面将从连接建立、数据传输和连接释放三个方面,详细介绍TCP处理流程的各个阶段和具体的处理流程。

一、连接建立阶段1.1 TCP三次握手在TCP连接建立阶段,通信双方需要进行三次握手来建立连接。

具体的处理流程如下:1)客户端向服务器发送SYN包,同时进入SYN_SENT状态。

2)服务器收到SYN包后,向客户端发送SYN+ACK包,同时进入SYN_RCVD状态。

3)客户端收到SYN+ACK包后,向服务器发送ACK包,连接建立,双方进入ESTABLISHED状态。

1.2 服务器端队列在连接建立阶段,服务器端需要维护一个队列来存储待连接的请求。

如果队列已满,新的连接请求将被拒绝或者放入等待队列中,直到队列有空闲位置。

二、数据传输阶段2.1 数据分割与重组在数据传输阶段,TCP协议会对数据进行分割,并为每个数据包添加序号和校验和。

接收端会根据序号对数据包进行重组,以确保数据的完整性和顺序性。

2.2 拥塞控制在数据传输阶段,TCP协议会根据网络的拥塞情况动态调整数据传输速率,以避免网络拥塞导致丢包和传输延迟。

具体的拥塞控制算法包括慢启动、拥塞避免和快重传等。

2.3 确认机制在数据传输阶段,接收端会向发送端发送确认包,以确认已成功接收到数据。

发送端会根据确认情况来进行数据重传和调整发送窗口。

三、连接释放阶段3.1 TCP四次挥手在TCP连接释放阶段,通信双方需要进行四次挥手来释放连接。

具体的处理流程如下:1)客户端向服务器发送FIN包,同时进入FIN_W本人T_1状态。

2)服务器收到FIN包后,向客户端发送ACK包,同时进入CLOSE_W本人T状态。

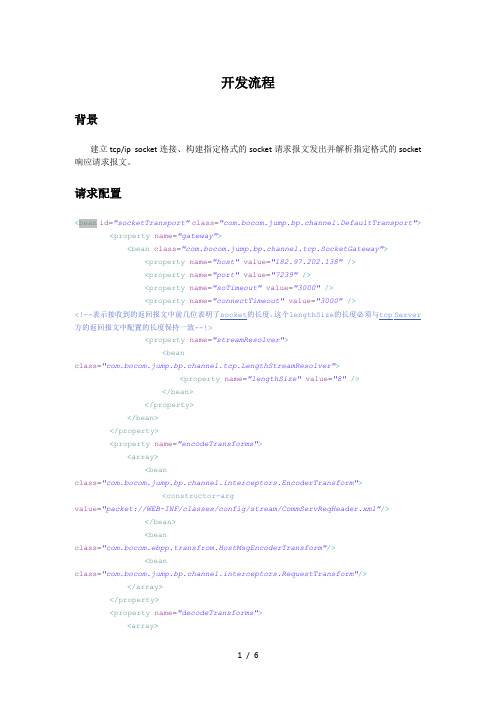

tcp开发流程

开发流程背景建立tcp/ip socket连接、构建指定格式的socket请求报文发出并解析指定格式的socket 响应请求报文。

请求配置<bean id="socketTransport"class="com.bocom.jump.bp.channel.DefaultTransport"> <property name="gateway"><bean class="com.bocom.jump.bp.channel.tcp.SocketGateway"><property name="host"value="182.97.202.138"/><property name="port"value="7239"/><property name="soTimeout"value="3000"/><property name="connectTimeout"value="3000"/><!--表示接收到的返回报文中前几位表明了socket的长度。

这个lengthSize的长度必须与tcp Server 方的返回报文中配置的长度保持一致--!><property name="streamResolver"><beanclass="com.bocom.jump.bp.channel.tcp.LengthStreamResolver"><property name="lengthSize"value="8"/></bean></property></bean></property><property name="encodeTransforms"><array><beanclass="com.bocom.jump.bp.channel.interceptors.EncoderTransform"><constructor-argvalue="packet://WEB-INF/classes/config/stream/CommServReqHeader.xml"/></bean><beanclass="com.bocom.ebpp.transfrom.HostMsgEncoderTransform"/><beanclass="com.bocom.jump.bp.channel.interceptors.RequestTransform"/></array></property><property name="decodeTransforms"><array><beanclass="com.bocom.jump.bp.channel.interceptors.ResponseTransform"></bean><beanclass="com.bocom.jump.bp.channel.interceptors.DecoderTransform"><constructor-argvalue="packet://WEB-INF/classes/config/stream/CommServRespHeader.xml"/></bean></array></property></bean>LengthStreamResolver中lengthSize的值表示接收到的返回报文中前几位表明了socket 的长度。

如何进行TCP参数参数调优

如何进行TCP参数参数调优

为了提高TCP协议的性能和稳定性,我们可以进行一些调优:

TCP窗口大小:TCP窗口大小控制数据包在发送端和接收端之间的传

输速度,通过增加TCP窗口大小可以提高网络吞吐量。

可以使用

tcp_window_scaling参数来启用窗口缩放,并使用tcp_rmem和tcp_wmem

参数设置接收和发送缓冲区的大小。

延迟确认:TCP协议默认使用延迟确认,即等待一段时间再发送确认

数据包,以减少网络流量。

可以使用tcp_sack参数来启用选择性确认,

并使用tcp_ack_delay参数调整延迟确认时间,以提高TCP协议的响应速度。

慢启动:TCP协议使用慢启动算法来控制拥塞窗口大小,以避免网络

拥塞。

可以使用tcp_slow_start_after_idle参数来调整慢启动算法的启

动时间,并使用tcp_congestion_control参数选择合适的拥塞控制算法。

超时重传:TCP协议使用超时重传机制来处理丢失的数据包,以保证

数据可靠性。

可以使用tcp_retries1和tcp_retries2参数来调整重传次

数和超时时间,以提高TCP协议的可靠性。

MTU大小:MTU是网络中最大传输单元的缩写,控制TCP数据包的大小。

可以使用tcp_mtu_probing参数启用MTU探测,并使用tcp_mss参数

设置最大数据包大小,以提高网络传输效率。

服务端和客户端使用tcp的流程

服务端和客户端使用TCP的流程1. 概述TCP(Transmission Control Protocol,传输控制协议)是Internet协议簇中的一种协议,用于可靠地传输数据。

在服务端和客户端之间建立TCP连接并进行数据交换的过程中,需要按照一定的流程执行。

本文将介绍服务端和客户端使用TCP 的流程,包括连接建立、数据传输和连接关闭等步骤。

2. 连接建立服务端和客户端在建立TCP连接时,需要经历以下步骤:1.服务端启动并开始监听指定的端口,等待客户端的连接请求。

2.客户端创建一个Socket对象,并指定服务端的IP地址和端口号。

3.客户端向服务端发送连接请求,这个请求由操作系统发送给服务端。

4.服务端接收到连接请求,并发送一个确认给客户端,表示连接已建立。

5.客户端接收到服务端的确认,连接建立成功。

3. 数据传输在连接建立之后,服务端和客户端可以开始进行数据的传输。

数据传输的过程如下:1.客户端准备要发送的数据,并调用Socket对象的发送数据的方法。

2.服务端接收到客户端发送的数据,并对数据进行处理。

3.服务端准备要发送的数据,并调用Socket对象的发送数据的方法。

4.客户端接收到服务端发送的数据,并对数据进行处理。

在数据传输过程中,服务端和客户端可以多次交换数据,直到完成所需的数据传输。

4. 连接关闭当服务端和客户端完成数据传输后,需要关闭连接以释放资源。

连接关闭的过程如下:1.客户端发送一个关闭连接的请求给服务端。

2.服务端接收到客户端的请求,并发送一个确认给客户端。

3.服务端关闭连接。

4.客户端接收到服务端的确认,关闭连接。

连接关闭后,服务端和客户端都不能再利用该连接进行数据传输。

5. 总结服务端和客户端使用TCP的流程包括连接建立、数据传输和连接关闭等步骤。

在连接建立时,服务端开始监听端口并等待客户端的连接请求,客户端创建Socket对象并向服务端发送连接请求。

连接建立成功后,服务端和客户端可以进行数据传输,通过Socket对象的发送和接收数据的方法进行交换。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

薄型、重量輕、 薄型、重量輕、低耗電量

薄型、重量輕、 薄型、重量輕、低耗電量

高耐久性

TFT/LTPS eBook 6”~10”(XGA)

Mobile

Cellular Phones 1.4~2.5吋 STN/TFT

Internet

Family

LCD Monitor 15”(XGA~SXG A) 18”(XGA~UXGA) TFT

ILB(Inner Lead Bonding) Potting Marking Final testing Final visual Packing & Shipping

Misuzu MD1871

TCP/COF Process Flow

IC design house Wafer foundry Bump house Chip probing Grinding Wafer mount TAB Tape Sawing

TCP Assembly Introduction

TCP Structure

Chip

Solder resist

Resin

Adhesive

Chip Base film (PI tape) Gold bump

TAB Tape Structure

Sprocket hole Outer lead for output Trace Test pad Flex coating (backside) Alignment hole

Bonding position

TCP/COF Process Flow

IC design house Wafer foundry Bump house Chip probing Grinding Wafer mount TAB Tape Sawing Chip Bump Potting Marking Final testing Final visual Packing & Shipping Material Pitch ILB Length TAB Tape ILB width Method Machine Stability Accrue Clean ILB Quality Temperature Pressure Time Handling Man ILB( Inner Lead Bonding ) Process:

LCD Monitor 15“(XGA~SXGA)、17.1”(SXGA) 18.1”(SXGA~UXGA)、20”(UXGA) TFT/LTPS

Navigator 5.8~10吋

Notebook PC 12.1“(SVGA)、13.3”(XGA)、 14.1”(XGA~SXGA)、15”(XGA~SXGA+) STN/TFT/LTPS

IC chip

Potting ( Dispensing ) Process:

Syringe Epoxy

IC chip

ILB(Inner Lead Bonding) Potting Marking Final testing Final visual Packing & Shipping

Epoxy resin Chip backside

ILB(Inner Lead Bonding) Potting Marking Final testing Final visual Packing & Shipping

TCP/COF Process Flow

IC design house Wafer foundry Bump house Chip probing Grinding Wafer mount TAB Tape Sawing Purpose: Wafer test to sort the fail die and dot ink.

TCP

Dicing

Dicing

Die attach Wire bond

Leadframe

ILB

TAB tape

Potting

Resin

Molding

Compound

Resin cure

Marking

Ink

Marking

Ink

Dejunk/Trim Plating

Testing

Solder anode

Shibaura TTI-780

TCP/COF Process Flow

IC design house Wafer foundry Bump house

ILB bond tool

ILB( Inner Lead Bonding ) Process: • Tool / Jig

Chip probing

Grinding Wafer mount

Inner lead

Potting Marking Final testing Final visual Packing & Shipping

Chip

TCP/COF Process Flow

IC design house Wafer foundry Bump house Chip probing Grinding Wafer mount TAB Tape Sawing ILB( Inner Lead Bonding ) Process:

ILB(Inner Lead Bonding) Potting Marking Final testing Final visual Packing & Shipping

TCP/COF Process Flow

IC design house Wafer foundry Bump house Chip probing Grinding Wafer mount TAB Tape Sawing Purpose: 1. Mount wafer on frame for D/S process. 2. To prevent chip fly loss.

ILB(Inner Lead Bonding) Potting Marking Final testing Final visual Packing & Shipping

TCP/COF Process Flow

IC design house Wafer foundry Bump house Chip probing Grinding Wafer mount TAB Tape Sawing Purpose: 1. Attached Blue tape or UV tape on wafer surface. 2. Wafer backside grinding to propose thickness.

Tape carrier Bump

ILB( Inner Lead Bonding ) Process:

Bonding tool

Heater 460 - 540 ℃

Heating & pressing

Wafer mount TAB Tape Sawing

IC chip

Inner lead

ILB(Inner Lead Bonding)

• Quality control

ILB(Inner Lead Bonding)

TCP/COF Process Flow

IC design house Wafer foundry Bump house Chip probing Grinding Wafer mount TAB Tape Sawing

TAB Tape

Sawing

ILB(Inner Lead Bonding) Potting Marking Final testing Final visual

• Clamp ( tape guide )

Packing & Shipping

• Bend plate ( Support plate )

TCP/COF Process Flow

IC design house Wafer foundry Bump house Chip probing Potting ( Dispensing ) Process: • Machine ---- Potting machine Supplier / Model --- Misuzu MD1871 ( 1 lane , dual dispenser ) Toray MS1900 (1 lane , dual dispenser ) STEC FP26 ( 4-lane type ) Grinding Wafer mount TAB Tape Sawing

F/V

Forming Testing

Defect punch

Packing/Ship[

Reel/Spacer

M/V

Packing /Ship

Tube/Tray

TCP/COF Process Flow

IC design house Wafer foundry Bump house Chip probing Grinding Wafer mount TAB Tape Sawing Purpose: Grown gold bump on Al-pad for ILB process.

輕薄、 輕薄、低耗電

STN/TFT/plastic PDA 3~10吋

反射型

STN/TFT

輕、低耗電 量

Mini NB 10.4”(SVGA~XGA) 11.3”(SVGA~XGA) TFT/LTPS 輕薄、低耗電量 Portable Game 1.5~4吋 DSC 反射型STN/TFT 1.8~2.5吋 重量輕、 重量輕、低耗電量 TFT/LTPS

• Material --- Potting resin Supplier / type ---- 1. Namics 8151R , 8310B 2. Hitachi CEL-5020