中山大学 网络教育 2013年上半年计算机网络第2次作业

中山大学网络教育C++作业二

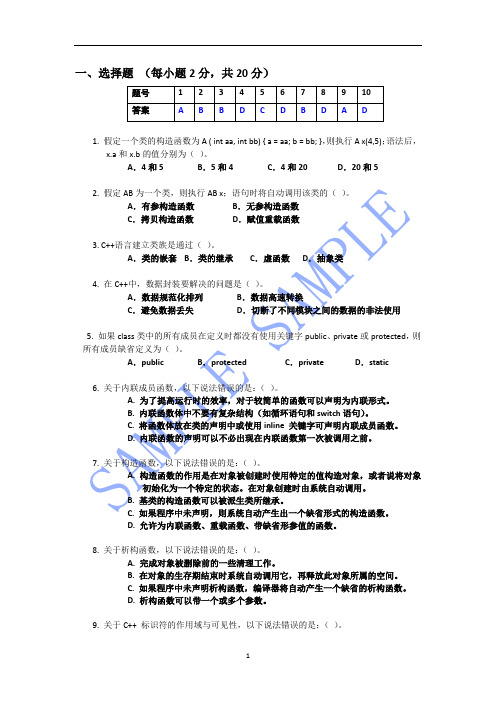

一、选择题(每小题2分,共20分)1. 假定一个类的构造函数为A ( int aa, int bb) { a = aa; b = bb; },则执行A x(4,5);语法后,x.a和x.b的值分别为()。

A.4和5 B.5和4 C.4和20 D.20和52. 假定AB为一个类,则执行AB x;语句时将自动调用该类的()。

A.有参构造函数B.无参构造函数C.拷贝构造函数D.赋值重载函数3. C++语言建立类族是通过()。

A.类的嵌套B.类的继承C.虚函数D.抽象类4. 在C++中,数据封装要解决的问题是()。

A.数据规范化排列B.数据高速转换C.避免数据丢失D.切断了不同模块之间的数据的非法使用5. 如果class类中的所有成员在定义时都没有使用关键字public、private或protected,则所有成员缺省定义为()。

A.public B.protected C.private D.static6. 关于内联成员函数,以下说法错误的是:()。

A. 为了提高运行时的效率,对于较简单的函数可以声明为内联形式。

B. 内联函数体中不要有复杂结构(如循环语句和switch语句)。

C. 将函数体放在类的声明中或使用inline 关键字可声明内联成员函数。

D. 内联函数的声明可以不必出现在内联函数第一次被调用之前。

7. 关于构造函数,以下说法错误的是:()。

A. 构造函数的作用是在对象被创建时使用特定的值构造对象,或者说将对象初始化为一个特定的状态。

在对象创建时由系统自动调用。

B. 基类的构造函数可以被派生类所继承。

C. 如果程序中未声明,则系统自动产生出一个缺省形式的构造函数。

D. 允许为内联函数、重载函数、带缺省形参值的函数。

8. 关于析构函数,以下说法错误的是:()。

A. 完成对象被删除前的一些清理工作。

B. 在对象的生存期结束时系统自动调用它,再释放此对象所属的空间。

C. 如果程序中未声明析构函数,编译器将自动产生一个缺省的析构函数。

中山大学计算机网络课平时作业(2)及参考答案

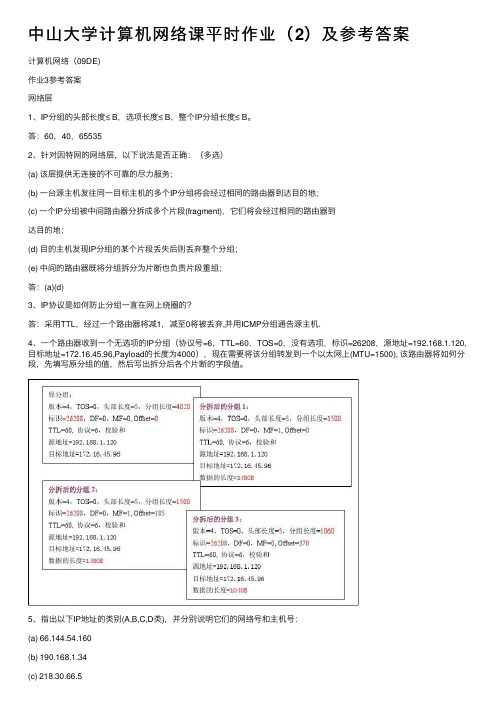

中⼭⼤学计算机⽹络课平时作业(2)及参考答案计算机⽹络(09DE)作业3参考答案⽹络层1、IP分组的头部长度≤ B,选项长度≤ B,整个IP分组长度≤ B。

答:60,40,655352、针对因特⽹的⽹络层,以下说法是否正确:(多选)(a) 该层提供⽆连接的不可靠的尽⼒服务;(b) ⼀台源主机发往同⼀⽬标主机的多个IP分组将会经过相同的路由器到达⽬的地;(c) ⼀个IP分组被中间路由器分拆成多个⽚段(fragment),它们将会经过相同的路由器到达⽬的地;(d) ⽬的主机发现IP分组的某个⽚段丢失后则丢弃整个分组;(e) 中间的路由器既将分组拆分为⽚断也负责⽚段重组;答:(a)(d)3、IP协议是如何防⽌分组⼀直在⽹上绕圈的?答:采⽤TTL,经过⼀个路由器将减1,减⾄0将被丢弃,并⽤ICMP分组通告源主机.4、⼀个路由器收到⼀个⽆选项的IP分组(协议号=6,TTL=60,TOS=0,没有选项,标识=26208,源地址=192.168.1.120,⽬标地址=172.16.45.96,Payload的长度为4000),现在需要将该分组转发到⼀个以太⽹上(MTU=1500), 该路由器将如何分段,先填写原分组的值,然后写出拆分后各个⽚断的字段值。

5、指出以下IP地址的类别(A,B,C,D类),并分别说明它们的⽹络号和主机号:(a) 66.144.54.160(b) 190.168.1.34(c) 218.30.66.5(d) 192.168.1.1答:类别⽹络号主机号(a) A类 66 144.54.160(b) B类 190.168 1.34(c) C类 218.30.66 5(d) C类(私⽤⽹) 192.168.1 16、给定⼀个C类地址202.116.64.0, 如何采⽤⼦⽹掩码划分为8个⼦⽹,使它们都可以容纳20台主机,写出每个⼦⽹的主机地址范围和⼦⽹掩码。

答:202.116.64.1~202.116.64.30202.116.64.33~202.116.64.62202.116.64.65~202.116.64.95202.116.64.97~202.116.64.126202.116.64.129~202.116.64.158202.116.64.161~202.116.64.190202.116.64.193~202.116.64.222202.116.64.225~202.116.64.254⼦⽹掩码:255.255.255.2247、采⽤VLSM将⼀个C类⽹202.116.64.0/24划分成如下四个⼦⽹(允许⼦⽹号为全0):(1)⼀个可以容纳100台主机的⼦⽹;(2) ⼀个可以容纳50台主机的⼦⽹;(3) ⼀个可以容纳18台主机的⼦⽹;(4) 2个点到点⼦⽹;写出每个⼦⽹的主机地址格式(主机位采⽤X表⽰)和⼦⽹掩码。

2012中山大学《计算机网络》作业1

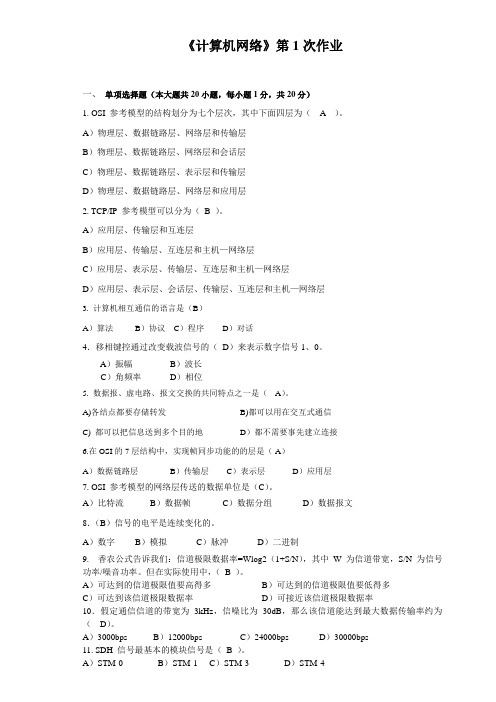

《计算机网络》第1次作业一、单项选择题(本大题共20小题,每小题1分,共20分)1. OSI 参考模型的结构划分为七个层次,其中下面四层为( A )。

A)物理层、数据链路层、网络层和传输层B)物理层、数据链路层、网络层和会话层C)物理层、数据链路层、表示层和传输层D)物理层、数据链路层、网络层和应用层2. TCP/IP 参考模型可以分为(B )。

A)应用层、传输层和互连层B)应用层、传输层、互连层和主机—网络层C)应用层、表示层、传输层、互连层和主机—网络层D)应用层、表示层、会话层、传输层、互连层和主机—网络层3. 计算机相互通信的语言是(B)A)算法B)协议C)程序D)对话4.移相键控通过改变载波信号的(D)来表示数字信号1、0。

A)振幅B)波长C)角频率D)相位5. 数据报、虚电路、报文交换的共同特点之一是(A)。

A)各结点都要存储转发B)都可以用在交互式通信C) 都可以把信息送到多个目的地D)都不需要事先建立连接6.在OSI的7层结构中,实现帧同步功能的的层是( A)A)数据链路层B)传输层C)表示层D)应用层7. OSI 参考模型的网络层传送的数据单位是(C)。

A)比特流B)数据帧C)数据分组D)数据报文8.(B)信号的电平是连续变化的。

A)数字B)模拟C)脉冲D)二进制9. 香农公式告诉我们:信道极限数据率=Wlog2(1+S/N),其中W 为信道带宽,S/N 为信号功率/噪音功率。

但在实际使用中,(B )。

A)可达到的信道极限值要高得多B)可达到的信道极限值要低得多C)可达到该信道极限数据率D)可接近该信道极限数据率10.假定通信信道的带宽为3kHz,信噪比为30dB,那么该信道能达到最大数据传输率约为(D)。

A)3000bps B)12000bps C)24000bps D)30000bps11. SDH 信号最基本的模块信号是(B )。

12. 网桥是用于(D)的。

A)传输层B)网络层C) 应用层D)链路层13. 以太网的帧中的前导码由( C )字节组成。

中山大学网络教育-计算机网络作业第二次教案资料

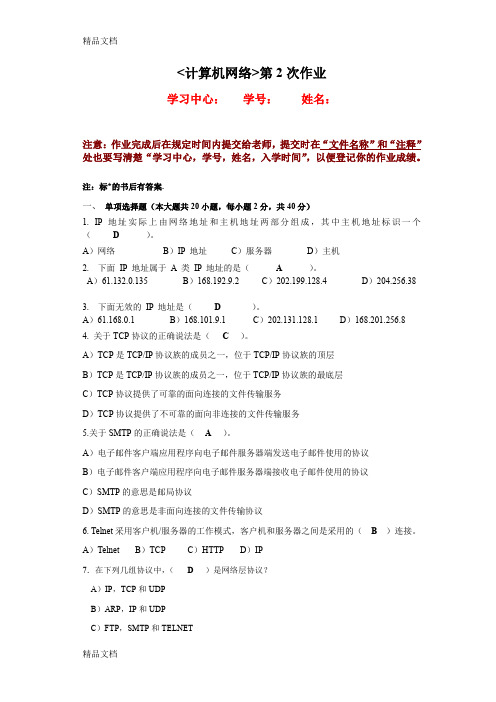

<计算机网络>第2次作业学习中心:学号:姓名:注意:作业完成后在规定时间内提交给老师,提交时在“文件名称”和“注释”处也要写清楚“学习中心,学号,姓名,入学时间”,以便登记你的作业成绩。

注:标*的书后有答案.一、单项选择题(本大题共20小题,每小题2分,共40分)1. IP 地址实际上由网络地址和主机地址两部分组成,其中主机地址标识一个(D)。

A)网络B)IP 地址C)服务器D)主机2. 下面IP 地址属于A 类IP 地址的是(A)。

A)61.132.0.135 B)168.192.9.2 C)202.199.128.4 D)204.256.383. 下面无效的IP 地址是(D)。

A)61.168.0.1 B)168.101.9.1 C)202.131.128.1 D)168.201.256.84. 关于TCP协议的正确说法是(C)。

A)TCP是TCP/IP协议族的成员之一,位于TCP/IP协议族的顶层B)TCP是TCP/IP协议族的成员之一,位于TCP/IP协议族的最底层C)TCP协议提供了可靠的面向连接的文件传输服务D)TCP协议提供了不可靠的面向非连接的文件传输服务5.关于SMTP的正确说法是(A)。

A)电子邮件客户端应用程序向电子邮件服务器端发送电子邮件使用的协议B)电子邮件客户端应用程序向电子邮件服务器端接收电子邮件使用的协议C)SMTP的意思是邮局协议D)SMTP的意思是非面向连接的文件传输协议6. Telnet采用客户机/服务器的工作模式,客户机和服务器之间是采用的(B)连接。

A)Telnet B)TCP C)HTTP D)IP7.在下列几组协议中,(D)是网络层协议?A)IP,TCP和UDPB)ARP,IP和UDPC)FTP,SMTP和TELNETD)ICMP,ARP和IP二、填空题(本大题共13小题,每空1分,共20分)1. IPv4地址由(32 )位二进制数值组成。

中山大学网络教育学生学籍管理规定

中山大学网络教育学生学籍管理规定第一章总则第一条为维护我校网络教育教学秩序,加强教学管理,保证教学质量,根据教育部《普通高等学校学生管理规定》及有关文件精神,结合我校开展网络教育的实际情况,制定本规定。

第二条本规定适用于中山大学网络教育学生。

第二章入学与注册第三条按照中山大学网络教育招生规定录取的新生,须持《中山大学网络教育录取通知书》及其它有效身份证件,在规定的时间内到所属学习中心办理入学手续并缴纳学费。

因故不能按期缴纳学费和办理入学手续者,必须以书面形式向所属学习中心请假,并附有关证明。

对无故逾期不缴费和不办理入学手续者,取消其入学资格。

第四条新生在办理入学手续后,必须在网上核对新生学籍信息,并填写有关个人信息。

网络教育学院在规定的时间内,将新生数据上报教育部审核并进行新生学籍电子注册,通过学籍电子注册者,取得正式学籍,未能通过者,取消入学资格。

第五条网络教育学院在新生入学后三个月内按招生规定进行入学资格复查,新生应按要求如实提供本人的有效复查资料。

凡属于弄虚作假、徇私舞弊者,不论何时发现,一经查实,取消其学籍。

第六条新生如因病或工作需要不能按期入学,需由本人提出书面申请并附有关证明,经网络教育学院批准,可保留入学资格一年。

申请保留入学资格的学生应于保留入学资格期满前2个月内,提出重新入学的书面申请,经网络教育学院批准后,重新办理入学手续。

无故不申请办理重新入学手续者,取消其入学资格。

第七条通过学籍电子注册的新生由网络教育学院建立学生学籍档案。

学生学籍档案按《中山大学网络教育学院学生学籍档案管理暂行办法》进行管理。

第八条新生学籍电子注册后,其个人信息原则上不能更改。

学生信息的管理按《中山大学网络教育学院学生信息管理办法》执行。

第三章学分制与学习年限第九条中山大学网络教育学生实行学分制和弹性学习年限管理。

高中起点专科学习年限为2.5—5年,专科起点本科学习年限为2.5—5年。

学生可根据教学计划及相关规定自行选课学习,学习满5年仍未达到毕业条件者,自动取消学籍。

2013年上半年 网络工程师 应用技术

全国计算机技术与软件专业技术资格(水平)考试2013年上半年网络工程师下午试卷(考试时间14:00~16:30 共150 分钟)1.在答题纸的指定位置填写你所在的省、自治区、直辖市、计划单列市的名称。

2.在答题纸的指定位置填写准考证号、出生年月日和姓名。

3.答题纸上除填写上述内容外只能写解答。

4.本试卷共4 道题,都是必答题,满分75 分。

5.解答时字迹务必清楚,字迹不清时,将不评分。

6.仿照下面例题,将解答写在答题纸的对应栏内。

例题2013年上半年全国计算机技术与软件专业技术资格(水平)考试日期是(1)月(2)日。

因为正确的解答是“5 月20 日”,故在答题纸的对应栏内写上“5”和“20”(参看下表)。

试题一【说明】某学校计划部署园区网络,本部与分校区地理分布如图1-1所示。

根据需求分析结果,网络部分要求如下:1.网络中心机房在信息中心。

2.要求汇聚交换机到核心交换机以千兆链路聚合。

3.核心交换机要求电源、引擎双冗余。

4.信息中心与分校区实现互通。

【问题1】网络分析与设计过程一般采用五个阶段:需求分析、通信规范分析、逻辑网络设计、物理网络设计与网络实施。

其中,确定新网络所需的通信量和通信模式属于(1)阶段;确定 IP 地址分配方案属于(2)阶段;明确网络物理结构和布线方案属于(3)阶段;确定网络投资规模属于(4)阶段。

【问题2】根据需求分析,规划网络拓扑如图1-2所示。

1.核心交换机配置如表1-1所示,确定核心交换机所需配备的模块最低数量。

2.根据网络需求描述、网络拓扑结构、核心交换机设备表,图1-2中的介质1应选用(9);介质2应选用(10);介质3应选用(11)。

问题(9)~(11)备选答案:(注:每项只能选择一次)A.单模光纤 B.多模光纤 C.6 类双绞线 D.同轴电缆3.为了网络的安全运行,该网络部署了IDS设备。

在图1-2中的设备1、2、3、4上,适合部署 IDS 设备的是(12)及(13)。

计算机应用基础第二次作业答案

(注意:若有主观题目,请按照题目,离线完成,完成后纸质上交学习中心,记录成绩。

在线只需提交客观题答案。

) 西南交通大学网络教育学院2013—2014学期计算机应用基础第二次作业答案(车辆工程专业)本次作业是本门课程本学期的第2次作业,注释如下:一、单项选择题(只有一个选项正确,共40道小题)1. 既可以接收、处理和输出模拟量,也可以接收、处理和输出数字量的计算机是______。

(A) 电子数字计算机(B) 电子模拟计算机(C) 数模混合计算机(D) 专用计算机正确答案:C解答参考:2. 计算机在银行通存通兑系统中的应用,属于计算机应用中的______.(A) 辅助设计(B) 自动控制(C) 网络技术(D) 数值计算正确答案:C解答参考:3。

某单位的人事管理程序属于______。

(A) 系统程序(B)系统软件(C) 应用软件(D)目标软件2正确答案:C解答参考:4。

在Word 的编辑状态,要将文档中选定的文字移动到指定位置去,首先对它进行的操作是单击______。

(A) "编辑”菜单下的”复制"命令(B) "编辑”菜单下的"清除”命令(C) "编辑"菜单下的"剪切"命令(D)”编辑"菜单下的"粘贴"命令正确答案:C解答参考:5. Windows 开始菜单中的'所有程序’是______。

(A)资源的集合(B) 已安装应用软件的集合(C)用户程序的集合(D)系统程序的集合正确答案:B解答参考:6. Windows 的窗口中,为滚动显示窗口中的内容,鼠标操作的对象是。

(A)菜单栏(B)滚动条(C) 标题栏(D) 文件及文件夹图标正确答案:B解答参考:7. 选择在’桌面'上是否显示语言栏的操作方法是____。

(A) 控制面板中选"区域和语言”选项(B)控制面板中选"添加和删除程序"(C)右击桌面空白处,选属性(D)右击任务栏空白处,选属性正确答案:A解答参考:8. MUA 是指________。

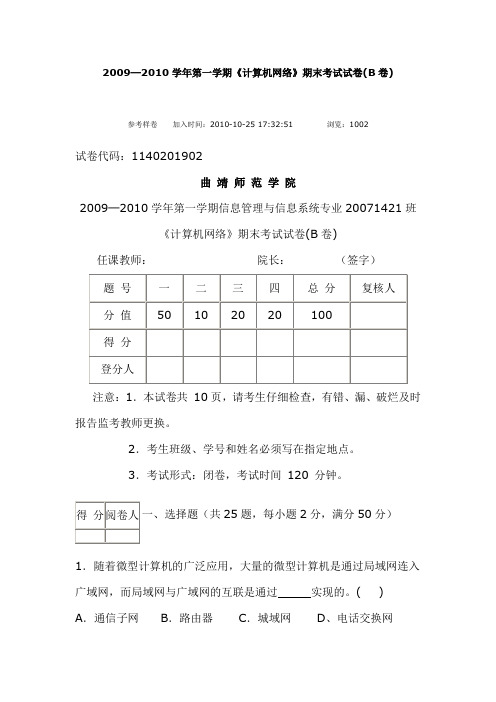

2009─2010学年第一学期《计算机网络》期末考试试卷(B卷)

2009─2010学年第一学期《计算机网络》期末考试试卷(B卷)参考样卷加入时间:2010-10-25 17:32:51浏览:1002试卷代码:1140201902曲靖师范学院2009─2010学年第一学期信息管理与信息系统专业20071421班《计算机网络》期末考试试卷(B卷)任课教师:院长:(签字)题号一二三四总分复核人分值50102020100得分登分人注意:1.本试卷共10页,请考生仔细检查,有错、漏、破烂及时报告监考教师更换。

2.考生班级、学号和姓名必须写在指定地点。

3.考试形式:闭卷,考试时间120 分钟。

一、选择题(共25题,每小题2分,满分50分)得分阅卷人1.随着微型计算机的广泛应用,大量的微型计算机是通过局域网连入广域网,而局域网与广域网的互联是通过实现的。

( ) A.通信子网B.路由器C.城域网D、电话交换网2.网络是分布在不同地理位置的多个独立的的集合。

( ) A.局域网系统B.多协议路由器C.操作系统D、自治计算机3.在OSI参考模型中,数据链路层的数据服务单元是。

( ) A.分组 B.帧 C.报文D、比特系列4.在TCP/IP参考模型中,与OSI参考模型的网络层对应的是。

( )A.主机-网络层B.互联网络层C.传输层D、应用层5.在常用的传输介质中,带宽最宽、信号传输衰减最小、抗干扰能力最强的一类传输介质是。

( )A.双绞线B.光缆C.同轴电缆D、无线信道6.这种数字数据编码方式属于自含时钟编码。

( )A.非归零码B.脉冲编码C.曼彻斯特编码D、二进制编码7.设立数据链路层的主要目的是将一条原始的、有差错的物理线路变为对网络层无差错的。

( )A.物理链路B.数据链路C.传输介质D、端到端连接8.位填充方法规定,在两个标志字段为F之间的比特序列中,如果检查出连续的个1,不管它后面的比特位是0或1,都增加一个0。

( )A.4 B.5 C.6 D、89.在差错控制方式中,只会重新传输出错的数据帧。

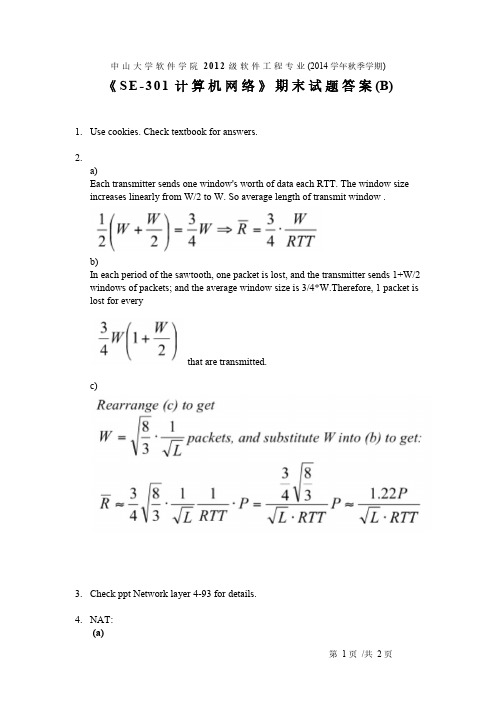

中山大学-期末考试答案-2014计算机网络B

中山大学软件学院2012级软件工程专业(2014学年秋季学期)《S E-301计算机网络》期末试题答案(B)e cookies. Check textbook for answers.2.a)Each transmitter sends one window's worth of data each RTT. The window size increases linearly from W/2 to W. So average length of transmit window .b)In each period of the sawtooth, one packet is lost, and the transmitter sends 1+W/2 windows of packets; and the average window size is 3/4*W.Therefore, 1 packet is lost for everythat are transmitted.c)3.Check ppt Network layer 4-93 for details.4.NAT:(a)1) The source IP address,2) TCP source port number.The change in the value of these two parameters implies that the followingtwo fields also need to be changed:3) IP checksum4) TCP checksum(b)P2: S=138.76.29.7, 5001 D=128.110.40.186, 80P3: S=128.110.40.186, 80 D=138.76.29.7, 5001P4: S=128.110.40.186, 80 D=10.0.0.1, 33455.Checksums have a greater probability of undetected errors than do CRCs. That is,CRCs are better at detecting errors and will result in less undetected errors than checksums. CRCs are easily be computed in hardware, but not very easily in software. Checksums can be computed in software much faster than can CRCs.6.Check textbook for answers.7.Any reasonable answer which contains the following terminologies: DNS,TCP/UDP, IP, MAC in network and link layers is acceptable.。

中山大学计算机与网络实验课程信息

实验分组

• 实验必须在实验室完成,考勤由学委登记, 缺课数超过学院规定的,不能参加考试; • 实验按小组为单位进行,每组一般2~3人; 可自行组合(一般固定不变),并推举一位 组长。组长负责实验组织、分工、上传小组 实验报告,个人实验体会由组员自行提交。 • 小组成员要亲身参加实验,不能挂名旁观。

计算机网络课程实验

王盛邦wangshb@ TA:张正、李富华

1

教学大纲

2

课程教材

《计算机网络实验教程》清华大学出版社

作者 王盛邦、农革 ,2012年出版

购买途径: 可由学委集体登记后到教材科购买(也可 自行前往购买),教材科有75折优惠 教材科联系电话:39332868(金老师)

4

实报告

• 每次实验由老师给出有具体要求的模板,学 生按要求完成实验; • 小组要发扬团队精神,展开讨论,组间也可 以互相讨论; • 实验报告必须独立完成,如有抄袭行为,抄 袭各方均以“0”分计; • 实验作业要按时完成。逾期未交者,不接受 补交。不能在期末一次补交多个作业。

5

每次实验后需完成的工作

7

课程资源

• 学习资料FTP ftp://222.200.180.109 用户名:15net 密码:net

• 作业上传FTP: ftp://222.200.180.109 用户名:15job 密码:job

8

• 每个小组完成一份实验报告,实验报告要 求见“实验报告模板”。 • 每一位成员必须完成一份实验心得,要求 见“实验心得模板”。

6

考核方式

• 参照大纲要求安排; • 考核方式:分组实验,每组最终提交实验 报告,根据组内分工、共同贡献,评定个 人成绩。 • 平时成绩占50%,期末成绩占50% • 本课程没有缓考、补考,如不能通取得本 课程学分,只能重修

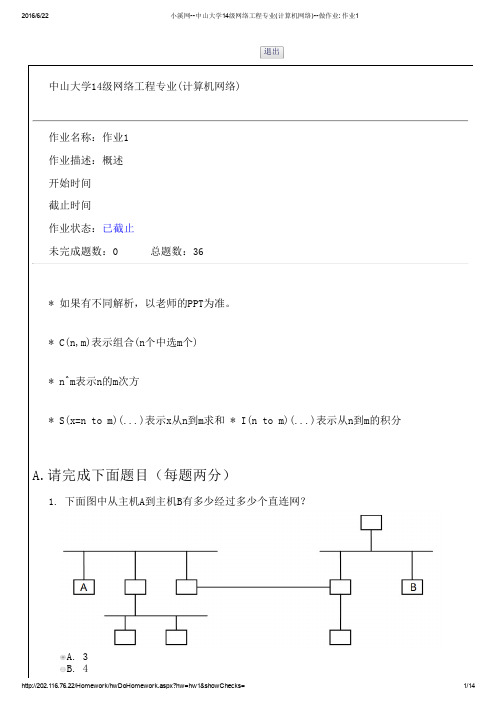

计算机网络作业1

(2 points)

score:√

Answer: A

赞[0] 踩[0] 求讲解[1] 问老师

13. WiFi属于以下哪个部分? work core B.access network work edge

(2 points)

score:√

Answer: A

赞[0] 踩[1] 求讲解[5] 问老师

9. 实验室一般采用以下哪种连网方式? A.SAN N C.MAN D.WAN

(2 points)

score:√

Answer: B

赞[0] 踩[0] 求讲解[0] 问老师

10. 因特网属于以下哪种网络? A.SAN N C.MAN D.WAN

问老师

http://202.116.76.22/Homework/hwDoHomework.aspx?hw=hw1&showChecks=

2/14

2016/6/22

C.一对所有 D.多对一 (2 points)

score:√

Answer: B

小溪网中山大学14级网络工程专业(计算机网络)做作业: 作业1

赞[0] 踩[1] 求讲解[0] 问老师

5. 每个时刻一个站点发送一个站点接收的通信方式是指什么? A.multicast B.unicast C.broadcast D.anycast

(2 points)

score:√

Answer: B

赞[1] 踩[1] 求讲解[10] 问老师

6. 把许多网络连成的网络称为什么? A.internetwork B.the Internet

计算机网络作业2

score:√

Answer: A

赞[0] 踩[0] 求讲解[1] 问老师

4. 下面哪种非屏蔽双绞线(unshielded twisted pair, UTP)最适合千兆以太网使用? A.cat3 B.cat4 C.cat5 D.cat6

(2 points)

score:√

Answer: D

8. 如果下面的二维奇偶校验码(偶校验)出现两位错误,例如,最后一行最后两位,可以 检测出错误吗? 10100 11101 10010 11101 00110 A.可以 B.不可以 (2 points)

score:×

Answer: B

赞[0] 踩[1] 求讲解[31] 问老师

9. 数据(十六进制)8AE4B578E0E6EE03的检验和是什么?

score:√

Answer: D

赞[0] 踩[0] 求讲解[2] 问老师

http://202.116.76.22/Homework/hwDoHomework.aspx?hw=hw2&showChecks=

3/11

2016/6/22

小溪网中山大学14级网络工程专业(计算机网络)做作业: 作业2

4/11

2016/6/22

小溪网中山大学14级网络工程专业(计算机网络)做作业: 作业2

11. 如果当前RTT=1ms,采用选择性重传(selective repeat)滑动窗口协议,超时时间应

设置为略大于 2

ms;如果收到NAK就重置所有的超时定时器,那超时时

间应设置为略大于 1

ms。

(2 points)

赞[1] 踩[0] 求讲解[6] 问老师

5. 数据链路层的功能是负责在 节点到节点的链路 未批改

中山大学网络金融与电子支付2014年上半年第一、二次作业

中山大学网络金融与电子支付2014年上半年第一、二次作业第一篇:中山大学网络金融与电子支付2014年上半年第一、二次作业一、单项选择题D.并购模式1.美国最大的银行之一的威尔士.法戈银行(Wells Fargo)的发展模式是()A.全方位发展模式B.特色发展模式C.延伸模式A.网上证券交易B.网上证券发行2.与认购证方式,储蓄存单方式、全额预缴比例配售方式相对应的网络证券业务称为()C.网上证券路演D.网上信息服务3.网络保险使得保险公司的组织架构逐渐由传统的金字塔型向以()为中心的灵活扁平型转变。

A.客户B.产品C.营销人员D.网上营业厅二、多项选择题C.网上直销保单业务D.在线投保业务1.网络保险的基本业务有()A.信息咨询业务B.在线赔偿业务A.计算机辅助银行管理阶段2.网络银行的发展经历了以下哪些阶段()B.银行电子化或金融信息化阶段C.网络银行阶段D.网络证券阶段3.以下网络金融风险中,属于技术风险的是()A.系统安全风险B.信誉风险C.操作风险D.利率风险三、名词解释1.什么是网络金融?网络金融是指在互联网上实现的金融活动,包括网上银行,网上证券,网上保险,网上支付和结算等。

网络金融不同于传统的以物理形态存在的金融活动,是存在于电子空间中的金融活动,其存在形态是虚拟化的运行方式是网络化的。

网络金融是网络信息技术与现代金融相结合的产物,使适应电子商务发展需要而产生的网络时代的金融运行模式。

网络金融是未来金融业发展的一个重要方向。

2.什么是证券一级结算?一级结算是在当日交易结束后,交易所和券商通过证券登记结算机构进行的资金清算与证券交割。

这一结算过程是通过结算机构、上海和深圳交易所、券商及结算银行的计算机系统联网来完成的。

四、简答题1.请简述网络路演的模式及各模式的优点。

招股公司可以选择全景网络、中国路演网等知名的专业路演网站进行网上路演。

专业网站具有路演经难丰富、技术实力强、知名度高等优势,路演的效果一般较好,但成本较高;招股公司通过主承销商的网站进行网上路演。

2013中大网络教育春中级财务会计第二次作业

复查测验提交: 2013上半年中级财务会计第二次作业内容用户2012秋入学专升本黄群兄课程中级财务会计测试2013上半年中级财务会计第二次作业已开始13-4-27 下午12:22已提交13-4-27 下午1:12状态已完成分数得100 分,满分100 分已用时间49 分钟。

说明第二次作业6月22日前提交问题 1得2 分,满分2 分下列可以确认为无形资产的有()答案所选答案:A.计算机公司购入的为客户开发的软件D.有偿取得一项为期15年的高速公路收费权E.购买的商标权问题 2得2 分,满分2 分下列各项中,会引起交易性金融资产账面余额发生变化的有()。

答案所选答案:B. 期末交易性金融资产公允价值高于其账面余额的差额C. 期末交易性金融资产公允价值低于其账面余额的差额D.出售交易性金融资产问题 3得2 分,满分2 分下列各项中,应作为持有至到期投资取得时初始成本入账的有()。

答案所选答案:A. 投资时支付的不含应收利息的价款B. 投资时支付的手续费C. 投资时支付的税金问题 4得2 分,满分2 分下列各项中,应在“坏账准备”账户贷方反映的有( )。

答案所选答案:A. 提取的坏账准备B. 收回前期已确认为坏账并转销的应收账款问题 5得2 分,满分2 分下列各项存货中,属于周转材料的是()。

答案所选答案:B、包装物C、低值易耗问题 6得2 分,满分2 分下列各项应该计入一般企业“其他业务收入”科目的有()。

答案所选答案:A.出售投资性房地产的收入B.出租建筑物的租金收入D.将持有并准备增值后转让的土地使用权予以转让所取得的收入问题7得2 分,满分2 分下列固定资产的相关损失项目,应计入营业外支出的是()。

答案所选答案:B.筹建期间出售固定资产发生的净损失C.出售固定资产的净损失D.经批准结转的固定资产盘亏损失问题8得2 分,满分2 分下列属于应该计入到管理费用科目的税金有()。

答案所选答案:B.矿产资源补偿费C.车船使用税D.土地使用税问题9得2 分,满分2 分下列属于职工薪酬中所说的职工的是()。

中山大学网络教育2016年远程教育上半年作业答案

•问题1得 2 分,满分 2 分Blackboard平台的特点是:答案所选答案:B.简洁实用•问题2得 2 分,满分 2 分一般来说,每门课程的辅导教师会布置()学习活动。

答案所选答案:B.两次•问题3得 2 分,满分 2 分从“帖子总数”栏的中显示的数量一般可以看出教师是否已经回复,如果帖子总数为______,就表示教师还没有回复。

()答案所选答案:B、1•问题4得 2 分,满分 2 分下列不属于远程教育对学习者个人发展的促进意义的选项是()。

答案所选答案:D、降低终身学习意识•问题5得 2 分,满分 2 分作业中单项选择题和多项选择题是有区别的,单项选择题的答案选择框是____形状的。

()答案所选答案:D、圆形•问题6得 3 分,满分 3 分每个考试批次,每个学生最多可以参加()门课程考试答案所选答案:D、6•问题7得 2 分,满分 2 分每门课程有()次补考机会。

答案所选答案:C.三次•问题8得 2 分,满分 2 分目前,每次作业允许学生最多做()次答案所选答案:C.3•问题9得 2 分,满分 2 分若学生的成绩单上显示“!”,表示_____答案所选答案:C.该题为主观题,教师没批改;•问题10得 2 分,满分 2 分要修改学习平台的密码,需进入在学习平台首页,单击左边工具栏中的_____。

()答案所选答案:B、“个人信息”•问题11得 2 分,满分 2 分针对所有学生,学生最快也要()年才能毕业。

答案所选答案:A. 2.5•问题12得 2 分,满分 2 分()是配合高校进行招生宣传、生源组织、学生学习支持、学籍和日常管理,开展远程教育支持服务的机构。

答案所选答案:A、校外学习中心•问题13得 2 分,满分 2 分远程学习者的主体是()。

答案所选答案:B、成人在职人员•问题14得 3 分,满分 3 分课程作业成绩占课程总评成绩的答案所选答案:B.20%•问题15得 4 分,满分 4 分下列关于远程教育的表述正确的是()。

计算机网络中山大学练习题

计算机网络第二次作业姓名:陈锴煌学号:14348005请对单工、半双工、全双工这三种通信方式的技术特点做一个讨论,并各给出一个例子。

单工:通信是单向的,只能是A发信号,B接收信号半双工通信是双向的但同时只能有一个方向进行无线电话同一时间只能有一方讲话全双工通信是双向的可以同时双向进行电话双方可以同时对话2.消息交换和分组交换之间有何区别?消息交换分为电路交换,报文交换,分组交换。

分组交换指通信双方以分组为单位,使用存储-转发的机制实现数据的交互。

分组是指将用户数据分成多个等长的数据段,在数据段前面加上控制信息的首段,形成分组3. 数据片段(A B ESC C ESC FLAG FLAG D)出现在一个数据流的中间,假设成帧方法采用的是字节填充算法,请给出填充后的输出序列。

A B ESC ESC C ESC ESC ESC FLAG ESC FLAG D4.为什么数据链路协议总是把CRC 放在尾部,而不是头部?因为数据帧每经过一跳都要修改源和目的mac和其他的可选字段项目,CRC放到最后才可以根据新的内容进行计算(差错控制)5.请简述滑动窗口协议的工作原理。

在接收端与发送端都设立滑动窗口,发送端口的大小代表还没有接受到对方确认消息下可以发送的最多数据帧,接收窗口只接受落入窗口的,其余一律丢弃,只有收到的帧的序号与接收窗口一致才接受,否则丢弃;当接收一个序号正确的帧,接收窗口就向右滑动一个帧,同时发送给发送方对该帧的确认,发送窗口才向前滑动,从而提高网络效率6.为什么ATM 使用定长的小数据包?定长可以提高效率,避免不同长度交付时产生变化的时延,使用小数据包等待的时延小,保证数据安全,通道不拥挤7. 当一个文件在两台计算机间传输的时候,有两种可能的确认策略。

在第一种策略中,该文件被分为多个分组,接收方会独立确认每一个分组,但是文件传输过程作为整体没有被确认。

在第二种策略中,这些分组并没有被单独确认,但是整个文件到达的时候会被确认。

中山大学校园网使用指南

中 山 大 学 校 园 网 使用手册中山大学网络与教育技术中心2002年9月中国教育和科研计算机网用户守则(试行)1995年12月中国教育和科研计算机网(CERNET)是国家教育委员会直接领导管理的全国性教育和科研计算机网络,其 目的是利用先进实用的计算机技术和网络通信技术,实现校园间计算机连网、信息资源共享并与国际学术 计算机网络互连,其主要服务对象是我国的教育和科研机构。

中国教育和科研计算机网的所有用户必须遵守下列守则:一、必须遵守执行《中华人民共和国计算机信息网络国际联网管理暂行规定》和国家有关法律法规,遵守执行《中国教育和科研计算机网暂行管理办法》的规定。

二、 必须遵守中国教育和科研计算机网制定的规定和制度,按时缴纳有关费用。

三、严格执行安全保密制度,对所提供的信息负责。

不得利用计算机连网从事危害国家安全、泄露国家秘密等犯罪活动,不得制作、查阅、复制和传播有碍社会治安和有伤风化的信息。

四、必须接受并配合国家有关部门依法进行监督检查,采取必要措施。

五、在中国教育和科研计算机网上不允许进行任何干扰网络用户,破坏网络服务和破坏网络设备的活动。

这些活动包括(但并不局限于)在网络上发布不真实的信息、散布计算机病毒、使用网络进入未经授权使用的计算机、不以真实身份使用网络资源等。

六、中国教育和科研计算机网上的信息和资源属于这些信息和资源的所有者。

其它用户只有取得了这些信息和资源的所有者的允许后,才能使用这些信息和资源。

网络上软件的使用应 遵守知识产权的有关法律法规。

七、中国教育和科研计算机网的用户有义务向各级网络管理员报告任何违反用户守则的行为。

八、对于违反中国教育和科研计算机网管理办法的用户,中国教育和科研计算机网将对其进 行警告并有权终止对其进行服务,必要时将诉诸法律。

目录一、拨号上网__________________________________________11.1、Modem的安装__________________________________________________________11.1.1、Modem硬件的安装___________________________________________________11.1.2、Modem驱动程序的安装_______________________________________________11.2、安装网络协议____________________________________________________________31.2.1、安装拨号网络适配器__________________________________________________31.2.2、安装TCP/IP协议_____________________________________________________4 1.3、安装“拨号网络”程序____________________________________________________51.4、拨号上网操作____________________________________________________________61.4.1、创建新连接__________________________________________________________61.4.2、开始连接____________________________________________________________71.4.3、断开连接____________________________________________________________7二、专线上网__________________________________________82.1、网卡的安装______________________________________________________________82.1.1、网卡硬件的安装______________________________________________________82.1.3、网卡硬件的配置______________________________________________________82.1.4、安装和配置网卡的驱动程序____________________________________________92.1.5、检查驱动程序的安装和配置情况_______________________________________112.1.6、重新配置硬件资源___________________________________________________112.2、安装和配置TCP/IP协议_________________________________________________12三、网络测试操作_____________________________________143.1、检查IP的配置命令winipcfg______________________________________________143.2、连通测试命令ping______________________________________________________15四、浏览器的配置_____________________________________164.1、Internet Explorer5.0 中文版浏览器的配置__________________________________164.1.1、更改主页___________________________________________________________164.1.2、代理服务器的配置___________________________________________________164.2、Netscape Communicator 4.7的安装和配置__________________________________174.2.1、Netscape Communicator 4.7的安装______________________________________174.2.2、Netscape Navigator 4.7的配置__________________________________________184.2.2.1、更改主页________________________________________________________184.2.2.2、代理服务器的配置________________________________________________18五、电子邮件的配置___________________________________195.1、Outlook Express 5.0 邮件收发程序的配置__________________________________19 5.2、Netscape Messenger邮件收发程序的配置___________________________________225.3、FoxMail 3.11的安装和配置_______________________________________________23六、CuteFTP Pro 简介_________________________________26七、socks5代理服务器的安装和配置_____________________27附录一 IP地址分配表_________________________________29附录二用户申报故障须知______________________________33Windows 98网络安装与配置说明一、拨号上网1.1、Modem的安装Modem的安装分为硬件的安装和驱动程序的安装。

计算机网络应用基础第二次作业

计算机网络应用基础第二次作业在当今数字化的时代,计算机网络已经成为我们生活和工作中不可或缺的一部分。

它不仅改变了我们获取信息、交流和娱乐的方式,还对各个行业的发展产生了深远的影响。

通过第一次对计算机网络应用基础的学习,我们对计算机网络的基本概念和原理有了初步的了解。

而在这第二次作业中,我们将更深入地探讨计算机网络应用的一些关键方面。

一、网络协议网络协议是计算机网络中通信双方必须遵循的规则和约定。

就像我们在日常生活中遵循交通规则一样,计算机在网络中通信也需要遵循特定的协议。

其中,TCP/IP 协议簇是目前互联网中最常用的协议。

TCP(传输控制协议)负责保证数据的可靠传输。

它会在数据发送前建立连接,在传输过程中进行差错检测和重传,确保数据准确无误地到达目的地。

而 IP(网际协议)则负责将数据分组,并通过网络进行路由选择,将数据从源地址发送到目的地址。

除了 TCP/IP 协议簇,还有许多其他的网络协议,如 HTTP(超文本传输协议)用于网页浏览,FTP(文件传输协议)用于文件传输等。

了解这些协议的工作原理对于我们有效地利用计算机网络资源至关重要。

二、网络拓扑结构网络拓扑结构是指网络中各个节点之间的连接方式。

常见的网络拓扑结构有总线型、星型、环型、树型和网状型等。

总线型拓扑结构中,所有节点都连接在一条总线上。

这种结构简单,成本低,但一旦总线出现故障,整个网络就会瘫痪。

星型拓扑结构以中央节点为中心,其他节点都连接到中央节点上。

它的优点是易于管理和维护,但中央节点的负担较重。

环型拓扑结构中,节点通过首尾相连的方式形成一个环形。

数据在环中单向传输,每个节点都要负责转发数据。

这种结构的可靠性相对较高,但一旦某个节点出现故障,可能会影响整个网络的运行。

树型拓扑结构类似于一棵倒置的树,具有层次分明的特点。

它适用于分级管理的网络,但对根节点的依赖较大。

网状型拓扑结构则是节点之间任意连接,具有很高的可靠性和容错性,但成本也较高。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

<计算机网络>第2次作业学习中心:佛山达德学号:11720285姓名:陈杰锋注意:作业完成后在规定时间内提交给老师,提交时在“文件名称”和“注释”处也要写清楚“学习中心,学号,姓名,入学时间”,以便登记你的作业成绩。

注:标*的书后有答案.一、单项选择题(本大题共20小题,每小题2分,共40分)1. IP 地址实际上由网络地址和主机地址两部分组成,其中主机地址标识一个(D)。

A)网络B)IP 地址C)服务器D)主机2. 下面IP 地址属于A 类IP 地址的是(A)。

A)61.132.0.135 B)168.192.9.2 C)202.199.128.4 D)204.256.383. 下面无效的IP 地址是(D)。

A)61.168.0.1 B)168.101.9.1 C)202.131.128.1 D)168.201.256.84. 关于TCP协议的正确说法是(C)。

A)TCP是TCP/IP协议族的成员之一,位于TCP/IP协议族的顶层B)TCP是TCP/IP协议族的成员之一,位于TCP/IP协议族的最底层C)TCP协议提供了可靠的面向连接的文件传输服务D)TCP协议提供了不可靠的面向非连接的文件传输服务5.关于SMTP的正确说法是(A)。

A)电子邮件客户端应用程序向电子邮件服务器端发送电子邮件使用的协议B)电子邮件客户端应用程序向电子邮件服务器端接收电子邮件使用的协议C)SMTP的意思是邮局协议D)SMTP的意思是非面向连接的文件传输协议6. Telnet采用客户机/服务器的工作模式,客户机和服务器之间是采用的(B)连接。

A)Telnet B)TCP C)HTTP D)IP7.在下列几组协议中,(D)是网络层协议?A)IP,TCP和UDPB)ARP,IP和UDPC)FTP,SMTP和TELNETD)ICMP,ARP和IP二、填空题(本大题共13小题,每空1分,共20分)1. IPv4地址由(32 )位二进制数值组成。

2. TCP/IP 协议中的地址解析协议ARP 用于将IP 地址解析成( 物理地址)。

3.TCP协议是一种可靠的(面向连接)的协议,UDP协议是一种不可靠的的(无连接)协议。

4.常用的内部网关协议是(RIP )和(OSPF )。

5.试将IPv6地址2819:00AF:0000:0000:0000:0035:0CB2:B271用零压缩方法写成简洁形式(2819:00AF::35:CB2:B271)三、计算题(本大题共8小题,每小题5分,共40分)。

6-04 试简单说明下列协议的作用:IP、ARP、RARP和ICMP答:IP:寻址方案:提供全球网的寻址格式;接口:不同网络的硬件和软件接口不同ARP:实现通过IP地址得知其物理(MAC)地址RARP:允许局域网的物理机器从网关服务器的ARP 表或者缓存上请求其IP 地址ICMP:用于传输出错报告控制信息*6-09 回答下列问题:(1)子网掩码为255.255.255.0代表什么意思?答:C类地址对应的子网掩码的默认值。

也可以是A类或B类地址的掩码。

其主机号由后面的8 bit决定,而网络地址由前面的24 bit决定。

即路由器寻找网络地址时,用255.255.255.0与IP地址与运算,即可得到该主机的网络地址。

(2)一网络的现在掩码为255.255.255.248,问该网络能够连接多少个主机?答:255.255.255.248对应的32bit二进制为:11111111 1111111 111111111111000,即只有后面的三个bit代表主机地址,但是全0和全1不能使用,故能使用的主机地址只有23-2=6个,即该网络能够连接6台主机。

(3)一A类网络和一B类网络的子网号subnet-id分别为16bit和8bit的1,问这两个网络的子网掩码有何不同?答:它们的子网掩码是相同的,都是255.255.255.0。

但是子网数目不同。

A类网络的子网数目为216个,而B类的子网数为28个。

(4)一个B类地址的子网掩码是255.255.240.0。

试问在其中每一个子网上的主机数最多是多少?答:255.255.240.0对应的32bit二进制为:1111111 1111111 11110000 00000000。

故后面的12bit代表主机地址。

故有212个地址,但是要除去全0和全1的地址。

故每个子网上最多有212-2=4096-2=4094个主机。

(5)一A类网络的子网掩码为255.255.0.255,它是否为一个有效的子网掩码?答:是有效的子网掩码,因为划分子网的时候没有规定必须从主机地址的前面开始划分子网号。

所以可以从主机地址的后面划分子网号。

但是不推荐这样做。

会造成一定的混乱,不利于路由器的设计。

(6)某个IP地址的十六进制表示是C22F1481,试将其转换为点分十进制的形式。

这个地址是哪一类IP地址?答:C2 2F 14 81每两位合在一起确定一个十进制C2->194 2F->47 14->20 81->129即点分十进制为194.47.20.129对应二进制的首位为110,故可知该地址为C类地址。

(7)C类网络使用子网掩码有无实际意义?为什么?答:有。

对于比较小的网络,比如一个网络中的主机只有50台甚至更少,则可以用这种方法进一步缩小网络,从而简化路由表。

*6-10 试辨认以下IP地址的网络类别:(1)128.36.199.3 B答:128的对应二进制为10000000,即IP地址首两位为10,则可以判断该地址为B类地址。

(2)21.12.240.17 A答:21的对应二进制为00010101,即IP地址首位为0,则可以判断该地址位A类地址。

(3)183.194.76.253 B答:183的对应二进制为10110111,即IP地址首两位为10,则可以判断该地址为B类地址。

(4)192.12.69.248 C答:192对应的二进制为11000000,即IP地址首三位为110,则可以判断该地址为C类地址。

(5)89.3.0.1 A答:89对应的二进制为01011101,即IP地址的首位为0,则可以判断该地址为A类地址。

(6)200.3.6.2 C答:200对应的二进制为11001000,即IP地址的首位为110,则可以判断该地址为C类地址。

*6-16 设某路由器建立了如下路由表(这三列分别是目的网络,子网掩码和下一跳路由器,若直接交付则最后一列表示应当从哪一个接口转发出去):128.96.39.0 255.255.255.128 接口0128.96.39.128 255.255.255.128 接口1128.96.40.0 255.255.255.128 R2192.4.153.0 255.255.255.192 R3*(默认) -R4现在收到5个分组,其目的站IP地址分别为:(1)128.96.39.10(2)128.96.40.12(3)128.96.40.151(4)192.4.153.17(5)192.4.153.90试分别计算其下一跳。

答:将接收到的分组的IP地址与路由表中的子网掩码一一进行与运算。

若得到的结果与目的网络相同,则就转到该网络的下一跳路由器。

若未找到对应的目的网络,则转到默认的目的网络的下一跳处。

故上述各个分组的下一跳情况如下:用下面的地址分别与255.255.255.128和255.255.255.192进行与运算(1)128.96.39.10->10000000 01100000 00100111 00001010+11111111 11111111 11111111 1000000010000000 01100000 00100111 00000000->128.96.39.0与第一行的网络地址相同。

故下一跳的为接口0(2)128.96.40.12->10000000 01100000 00101000 00001100+11111111 11111111 11111111 1000000010000000 01100000 00101000 00000000->128.96.40.0与第三行的网络地址相同。

故下一跳为R2(3)128.96.40.151->10000000 01100000 00101000 10010111+11111111 11111111 11111111 1000000010000000 01100000 00101000 10000000->128.96.40.128没有相同的,与第二个子网掩码进行与运算128.96.40.151->10000000 01100000 00101000 10010111+11111111 11111111 11111111 1100000010000000 01100000 00101000 10000000->128.96.40.128没有找到相同的网络地址,故转到默认行,下一跳为R4(4)192.4.153.17->11000000 00000100 10011001 00010001+11111111 11111111 11111111 1000000011000000 00000100 10011001 00000000->192.4.153.0没有对应相同的,与第二个子网掩码进行与运算192.4.153.17->11000000 00000100 10011001 00010001+11111111 11111111 11111111 1000000011000000 00000100 10011001 00000000->192.4.153.0与第四行的网络地址相同。

故下一跳为R3(5)192.4.153.90->11000000 00000100 10011001 01011010+11111111 11111111 11111111 1000000011000000 00000100 10011001 00000000->192.4.153.0没有找到相同的,与第二个子网掩码进行运算。

192.4.153.90->11000000 00000100 10011001 01011010+11111111 11111111 11111111 1100000011000000 00000100 10011001 01000000->192.4.153.64没有找到相同的网络地址,故转到默认行。

下一跳为R46-17 某单位分配到一个B类IP地址,其net-id为129.250.0.0。