需要注意的域控制器五种错误操作

常见错误

SQLSERVER 常见问题1327 登录失败: 用户帐户限制。

1328 登录失败: 违反帐户登录时间限制。

1329 登录失败: 不允许用户登录到此计算机。

1330 登录失败: 指定的帐户密码已过期。

1331 登录失败: 禁用当前的帐户。

1332 帐户名与安全标识间无任何映射完成。

1333 一次请求过多的本地用户标识符(LUIDs)。

1334 无更多可用的本地用户标识符(LUIDs)。

1335 对于该特别用法,安全ID 的次级授权部分无效。

1336 访问控制列表(ACL)结构无效。

1 337 安全ID 结构无效。

1338 安全描述符结构无效。

1340 无法创建固有的访问控制列表(ACL)或访问控制项目(ACE)。

1341 服务器当前已禁用。

1342 服务器当前已启用。

1343 提供给识别代号颁发机构的值为无效值。

1344 无更多可用的内存以更新安全信息。

1345 指定属性无效,或与整个群体的属性不兼容。

1346 指定的模拟级别无效,或所提供的模拟级别无效。

1347 无法打开匿名级安全令牌。

1348 请求的验证信息类别无效。

1349 令牌的类型对其尝试使用的方法不适当。

1350 无法在与安全性无关联的对象上运行安全性操作。

1351 未能从域控制器读取配置信息,或者是因为机器不可使用,或者是访问被拒绝。

1352 安全帐户管理器(SAM)或本地安全颁发机构(LSA)服务器处于运行安全操作的错误状态。

1353 域处于运行安全操作的错误状态。

1354 此操作只对域的主要域控制器可行。

1355 指定的域不存在,或无法联系。

1356 指定的域已存在。

1357 试图超出每服务器域个数的限制。

1358 无法完成请求操作,因为磁盘上的严重介质失败或数据结构损坏。

1359 出现了内部错误。

1360 通用访问类型包含于已映射到非通用类型的访问掩码中。

1361 安全描述符格式不正确(绝对或自相关的)。

域控故障

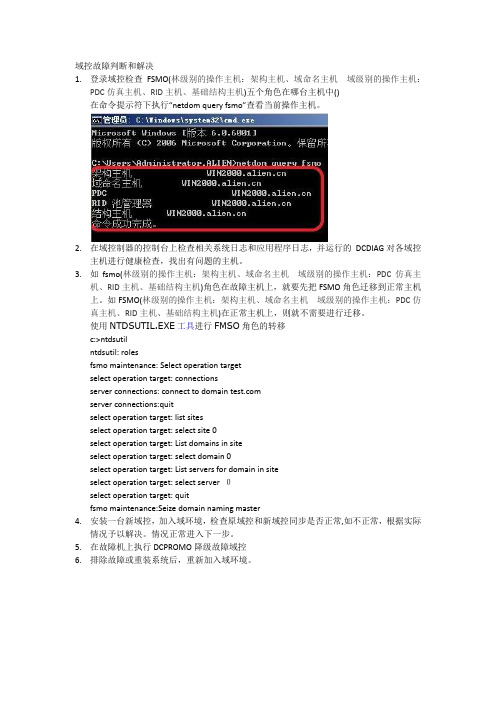

域控故障判断和解决1.登录域控检查FSMO(林级别的操作主机:架构主机、域命名主机域级别的操作主机:PDC仿真主机、RID主机、基础结构主机)五个角色在哪台主机中()在命令提示符下执行“netdom query fsmo”查看当前操作主机。

2.在域控制器的控制台上检查相关系统日志和应用程序日志,并运行的DCDIAG对各域控主机进行健康检查,找出有问题的主机。

3.如fsmo(林级别的操作主机:架构主机、域命名主机域级别的操作主机:PDC仿真主机、RID主机、基础结构主机)角色在故障主机上,就要先把FSMO角色迁移到正常主机上。

如FSMO(林级别的操作主机:架构主机、域命名主机域级别的操作主机:PDC仿真主机、RID主机、基础结构主机)在正常主机上,则就不需要进行迁移。

使用NTDSUTIL.EXE工具进行FMSO角色的转移c:>ntdsutilntdsutil: rolesfsmo maintenance: Select operation targetselect operation target: connectionsserver connections: connect to domain server connections:quitselect operation target: list sitesselect operation target: select site 0select operation target: List domains in siteselect operation target: select domain 0select operation target: List servers for domain in siteselect operation target: select server 0select operation target: quitfsmo maintenance:Seize domain naming master4.安装一台新域控,加入域环境,检查原域控和新域控同步是否正常,如不正常,根据实际情况予以解决。

域控制器错误及解决方法

域控制器错误及相关解决办法1、用户帐户被意外锁定,并在 Windows Server 2003 中记录的事件 ID 12294事件 ID 12294参考:/kb/887433/zh-cn原因当您的网络上的计算机感染了 W32.Randex.F 蠕虫病毒或与它的变量时,可能会发生此问题。

解决方案若要解决此问题,请使用最新的可用的病毒定义在网络上运行完整的病毒扫描。

若要删除 W32.Randex.F 蠕虫病毒使用扫描。

有关如何执行病毒扫描或如何获取最新的病毒定义的信息,请参阅您的防病毒软件文档或与制造商联系。

2、事件 ID 1699 记录许多次并填充基于 Windows Server 2008 的可写域控制器的目录服务事件日志事件 ID 1699参考:/?scid=kb%3Bzh-cn%3B953392&x=12&y=12原因当 Windows Server 2008 RODC 试图缓存的主要用户的密码时,可写域控制器将执行检查以确定是否允许此操作。

如果不允许此操作,是将返回错误代码。

这是预期的行为。

但是,不正确可能返回错误代码时记录事件 1699解决方案若要解决此问题可用的修补程序。

安装此修补程序后,服务器不会在"原因"部分中提到的情况下记录事件 ID 1699。

在其他的方案中仍被记录该事件。

3、Windows Server 2008 上和 Windows Server 2008 R2 域控制器上的 Net Logon 服务不允许使用旧默认情况下与 Windows NT 4.0 兼容的加密算法事件ID58055722参考:/?scid=kb%3Bzh-cn%3B942564&x=8&y=10原因出现此问题是由于基于 Windows Server 2008 的域控制器上的允许与 Windows NT 4.0 兼容的加密算法策略的默认行为。

若要防止 Windows 操作系统和第三方客户端使用弱加密算法,以建立到基于 Windows Server 2008 的域控制器的NETLOGON 安全通道配置此策略。

需要注意的域控制器五种错误操作

需要注意的域控制器五种错误操作一、不安装DNS犯这种错误的大多数新手。

因为一般在安装活动目录时,如果没有安装DNS,系统会给出相应的警告。

只有新手才会直接忽略。

也有朋友做过尝试,不装DNS,而用WINS是可以的,但是用户会发现登陆的时候速度相当慢。

虽然还是可以用Netbios名访问网上邻居中的计算机,但其实是无法使用域资源的。

这是因为在域环境网络中,DNS起到的不仅仅是一个域名解析的作用,更主要的是DNS服务器起到一个资源定位的作用,大家对于DNS的A记录应该有很深的了解,实际上,在A记录之外,还有很多其它的如SRV之类的记录。

而这些资源没办法用IP直接访问,也不是WINS服务器能够做到的。

所以部署活动目录请一定要安装DNS。

二、随意安装软件由于域控制器在域构架网络中的作用是举足轻重的,所以一台域控制器的高可能性是必须的,但是太多的管理员朋友忽视了这一点。

笔者曾见一个酒店网络的域控制器上装了不下三十个软件,甚至包括一些网络游戏之类的软件,如边锋、传奇等,还有一些MP3播放器,VCD播放器等。

这样直接导致的结果就是软件冲突加重,而且即使是软件卸载,也会在注册表中存有大量无用信息,这些信息完全无法用手工方法卸载。

于是,借助第三方软件,比如超级兔子、优化大师的,虽然这些软件都有清理注册表和提速的功能,但是域控制器毕竟不是个人PC,重装一次之后,很多网络的计算机名和域名都有可能更改,影响相当大。

对于服务器而言,稳定大于一切。

三、操作方法不正确网络管理员往往都是技术爱好者,所以对于自己机器的设置往往更加“个性化”。

比如,有的网管一时兴起,增加一台额外域控制器,然后再增加一个子域,而哪天因为系统问题或者心情不爽,往往也不降级,直接把那些子域域控制器,额外域控制器等统统格式化,然后重装。

这样反复操作,往往会导致活动目录出错,直到无法添加为止。

笔者曾帮助一个网管修复域控制器,在检查中发现里面莫明其妙的有很多的域控制器,但是网络上却又没有这些域控制器,而且活动目录经常出错。

域控制器无法正常工作

域控制器无法正常工作查看本文应用于的产品重要说明:本文包含有关修改注册表的信息。

修改注册表之前,一定要先进行备份,并且一定要知道在发生问题时如何还原注册表。

有关如何备份、还原和编辑注册表的信息,请单击下面的文章编号,以查看Microsoft 知识库中相应的文章:256986Microsoft Windows 注册表说明本页∙症状∙解决方案o方法1:修复DNS 错误o方法2:同步各计算机之间的时间o方法3:检查“从网络访问此计算机”用户权限o方法4:验证域控制器的userAccountControl 属性是否为532480o方法5:修复Kerberos 领域(确认PolAcDmN 注册表项和PolPrDmN 注册表项相匹配)o方法6:重设计算机帐户密码,然后获取一个新的Kerberos 票证展开全部| 关闭全部症状当您在基于Microsoft Windows 2000 Server 的域控制器或基于Windows Server 2003 的域控制器上运行Dcdiag 工具时,可能会收到以下错误信息:DC DiagnosisPerforming initial setup:[DC1] LDAP bind failed with error 31当您在域控制器上以本地方式运行REPADMIN/SHOWREPS 实用工具时,可能会收到以下错误信息:[D:\nt\private\ds\src\util\repadmin\repinfo.c, 389] LDAP error 82 (Local Error).当您试图在受影响的域控制器的控制台上使用网络资源(包括“通用命名约定”(UNC) 资源或映射的网络驱动器)时,可能会收到以下错误信息:No logon servers available (c000005e = "STATUS_NO_LOGON_SERVERS")如果您在受影响的域控制器的控制台上启动任何Active Directory 管理工具(包括“Active Directory 站点和服务”以及“Active Directory 用户和计算机”),可能会收到以下错误信息之一:Naming information cannot be located because:No authority could be contacted for authentication.Contact your system administrator to verify that your domain is properly configured and is currently online.Naming information cannot be located because:Target account name isincorrect.Contact your system administrator to verify that your domain is properly configured and is currently online.如果Microsoft Outlook 客户端连接到使用受影响的域控制器进行身份验证的Microsoft Exchange Server 计算机,系统可能会提示该客户端提供登录凭据,即使来自其他域控制器的成功登录验证已经存在。

解决active directory域服务问题的方法

解决active directory域服务问题的方法全文共四篇示例,供读者参考第一篇示例:Active Directory(AD)是微软Windows操作系统中常用的目录服务,用于管理网络中的用户、计算机和其他资源。

在使用过程中,有时候会碰到一些问题,如用户无法登录、组策略无效等。

本文将介绍解决这些问题的方法,帮助管理员更好地管理和维护AD域服务。

一、用户无法登录1. 检查网络连接:首先要确保网络连接正常,AD域控制器可以被访问。

可以通过ping命令测试AD服务器的可达性。

2. 检查用户名和密码:确认用户输入的用户名和密码是否正确,如果忘记密码可以重置密码或设置密码策略允许用户自行更改密码。

3. 检查用户帐户是否被锁定:如果用户连续多次输入错误密码,有可能触发帐户锁定策略,解锁用户帐户即可解决登录问题。

4. 检查域控制器日志:查看域控制器的事件日志,可能会有相关登录失败的日志记录,从而找到问题的原因。

二、组策略无效1. 强制更新组策略:可以使用gpupdate /force命令强制更新组策略,使其立即生效。

2. 检查组策略设置:确保组策略设置正确,没有重复或冲突的设置。

可以通过组策略管理工具查看和修改组策略设置。

3. 检查组策略范围:确认组策略应用范围是否覆盖了需要生效的用户或计算机,有时候由于配置错误导致组策略无法正确应用。

4. 重启计算机:有时候组策略更新后需要重新启动计算机才能生效,尝试重启计算机查看是否问题解决。

三、AD域服务异常1. 检查AD域控制器状态:确保AD域控制器正常运行,未出现硬件故障或软件故障,可以通过性能监视器监控AD域控制器的运行状态。

2. 检查AD域服务配置:查看AD域服务的配置是否正确,包括DNS设置、时间同步、网络设置等,这些配置对AD域服务的正常运行至关重要。

3. 检查AD域数据库:如果出现用户丢失或其他异常情况,可能是AD域数据库损坏或存储空间不足,可以尝试修复数据库或清理存储空间。

排查连接域控失败故障

同 时,由 于 交 换 机 接 口 线缆较多,灰尘较多,难免查 不 到。 升 级 后,交 换 机 端 口 工 作 正 常,主 要 是 由 于 操 作 系 统 软 件 重 新 写 入,使 交 换 机 端 口 个 别 参 数 改 变,重 新 启动工作。实际上交换机操 作系统时间长了难免出现问 题,所 以 为 提 高 网 络 设 备 的 工 作 效 率,经 常 升 级 系 统 还 是有必要的。N

责任编辑:赵志远 投稿信箱:netadmin@ 故障诊断与处理 Trouble Shooting

排查连接域控失败故障

■ 河南 刘建臣

故障现象 单位网络部

署了活动目录域 环境,域控使用的

编者按 :近日笔者单位的一些客户反映,在和域控制器 进行连接时,出现无法连接的情况,经检查客户端和域控 制器之间的连通性没有问题,却无法正常加入域环境。

用 于 查 找 _ldap._tcp_dc_ 级信息,该值越低优先级越 start netlogon”命令,重启

de SRVjil ” 高,默认为 100。在“weight” 指定的服务。

等内容。因为在域控中部署 栏 会 显 示 权 重 信 息,默 认

执 行“ i p c o n f i g /

“eventvwr.msc”程 序,在 事 加入域所需的 SRV 记录是否 情况。对于该故在“>”提示符下执行 方 法 在 域 控 中 重 新 注 册 所

信息,果然发现了一些相关 “set q=srv”, “_ldap.tcp. 需 的 DNS 记 录 信 息。 以 域

统 配 置 DNS 服 务 器,错 误 代 域控是否包含在内,并已经 的 DNS 记录信息。执行“net

码 0x0000267C DNS_ERROR_ 使用有效的 IP 地址,例如在 stop netlogon”、 “net stop

域控制器的问题,大家看看......

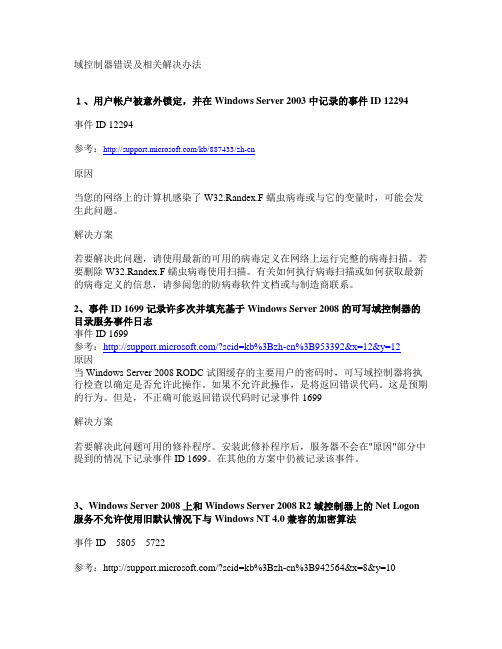

域名为,以前没有问题.现在服务器上打开"Active Directory 用户和计算机"时出现以下对话框.怎么回事啊,怎样解决?是不是你的域控制器在安装的时候出什么错了,或者是指定的不正确呢?在微软的网站上终于找到了解决方法.就在下面其中某个地方,:),因为我觉得这章太好了,所以就全copy过来了.呵呵!__________________________________________________________第11章分支机构环境的疑难解答指南部署与操作指南摘要本章概述了诊断、了解和解决大型Active Directory™ 目录服务分支机构部署中可能出现的问题所要执行的步骤。

目录简介TCP/IP 和DNS 配置active directory 复制疑难解答“没有入站邻居”的疑难解答复制错误的疑难解答后援规划FRS 疑难解答非权威性FRS 恢复总结简介本章提供的信息可帮助您解决在Active Directory™ 目录服务环境下可能产生的任何问题。

本章所含的信息并非特定于分支机构环境,而是可以用来排除任何类型Active Directory 部署中的Active Directory 故障。

资源需求需要下列小组中的成员来执行本章中的疑难解答任务:Microsoft® Windows® 2000 Active Directory 管理基础结构管理网络管理准备事项除了贵单位的规划和最终部署的配置之外,还需要参考完整的《分支机构部署规划指南》以及《分支机构部署和操作指南》的前几章。

此外,建议准备一份Microsoft Windows 2000 Resource Kit,特别是其中的“TCP/IP Core Networking Guide”。

注意事项必须了解网络疑难解答的基本知识,包括ipconfig、ping、arp 和nslookup 等工具以及“事件查看器”的用法。

ad 域控 error code说明

在现代企业网络中,Active Directory(AD)域控制器扮演着至关重要的角色,它负责存储和管理组织中的用户、计算机和其他资源。

然而,有时候在使用AD域控的过程中,用户可能会遇到各种错误代码。

了解这些错误代码的含义和解决方法对于保持域控的稳定运行至关重要。

1. Error Code 5: "Access is denied"当用户在与AD域控进行交互时,如果出现错误代码5,意味着用户没有足够的权限来执行特定操作。

这可能是由于用户没有正确的权限分配,或者是由于域策略规定了用户的操作权限。

解决这个问题的方法包括检查用户的权限设置、确保用户所在的安全组拥有必要的权限等。

2. Error Code 1326: "Logon failure: unknown user name or bad password"这个错误代码表明用户登录到AD域控时使用了错误的用户名或密码。

解决这个问题的方法包括确保用户输入的凭据是正确的、检查域控的密码策略是否允许该用户的密码强度等。

3. Error Code 1909: "The referenced account is currently locked out and may not be logged on to"如果用户的账户由于多次登录失败而被锁定,就会出现这个错误代码。

解决这个问题的方法包括解锁用户账户、重置用户密码等。

总结与回顾:在与AD域控进行交互的过程中,用户可能会遇到各种错误代码。

了解这些错误代码的含义和解决方法对于保持域控的稳定运行至关重要。

除了上述提到的错误代码,还有许多其他错误代码可能会出现,因此在使用AD域控时,用户应该时刻保持警惕,并对可能出现的错误有所准备。

个人观点和理解:作为文章写手,我认为深入了解和解决AD域控错误是非常必要的。

只有在面对问题时,我们才能更好地掌握和管理AD域控,确保网络系统的稳定运行。

域控制器安全策略打开错误解决方法

当安装完域控制器之后本地安全策略将被域安全策略和域控制器安全策略所取⽽代之,但是有时候可能当我们对域控制器安全策略或域安全策略进⾏配置的时候会出现如下的界⾯,提⽰如下的错识"未能打开组策略对像......"

⼀般出现错误的原因是由于组策略对象的丢失造成的,丢失了下⾯任何⼀个⽂件夹结构:

• %SystemRoot%\Sysvol\Sysvol\DomainName

• %SystemRoot%\Sysvol\Sysvol\DomainName\Policies

• %SystemRoot%\Sysvol\Sysvol\DomainName\Policies\{GUID}

• %SystemRoot%\Sysvol\Sysvol\DomainName\Policies\{GUID}\Machine

• %SystemRoot%\Sysvol\Sysvol\DomainName\Policies\{GUID}\User

问题解决⽅法:

1、在“开始”->“管理⼯具”中,启动“Active Directory ⽤户和计算机”管理单元。

2、在“查看”菜单中,单击“⾼级功能”。

3、单击DomainName下的“System”⽂件夹旁的加号 (+)。

4、单击“Policies”⽂件夹旁的加号 (+)。

可以看到组策略对象(GPO)的GUID列表,将"Sysvol\DomainName\Policies\"中的{GUID}列表与之对⽐,如果少⼤本地磁盘中少了策略就⼿⼯创建少掉的⼏个{GUID}⽂件夹后,再次打开“本地域控制器安全策略”就⼤功告成不会出现错误了。

域控制器错误及解决方法

域控制器错误及相关解决办法1、用户帐户被意外锁定,并在 Windows Server 2003 中记录的事件 ID 12294事件 ID 12294参考:/kb/887433/zh-cn原因当您的网络上的计算机感染了 W32.Randex.F 蠕虫病毒或与它的变量时,可能会发生此问题。

解决方案若要解决此问题,请使用最新的可用的病毒定义在网络上运行完整的病毒扫描。

若要删除 W32.Randex.F 蠕虫病毒使用扫描。

有关如何执行病毒扫描或如何获取最新的病毒定义的信息,请参阅您的防病毒软件文档或与制造商联系。

2、事件 ID 1699 记录许多次并填充基于 Windows Server 2008 的可写域控制器的目录服务事件日志事件 ID 1699参考:/?scid=kb%3Bzh-cn%3B953392&x=12&y=12原因当 Windows Server 2008 RODC 试图缓存的主要用户的密码时,可写域控制器将执行检查以确定是否允许此操作。

如果不允许此操作,是将返回错误代码。

这是预期的行为。

但是,不正确可能返回错误代码时记录事件 1699解决方案若要解决此问题可用的修补程序。

安装此修补程序后,服务器不会在"原因"部分中提到的情况下记录事件 ID 1699。

在其他的方案中仍被记录该事件。

3、Windows Server 2008 上和 Windows Server 2008 R2 域控制器上的 Net Logon 服务不允许使用旧默认情况下与 Windows NT 4.0 兼容的加密算法事件ID58055722参考:/?scid=kb%3Bzh-cn%3B942564&x=8&y=10原因出现此问题是由于基于 Windows Server 2008 的域控制器上的允许与 Windows NT 4.0 兼容的加密算法策略的默认行为。

若要防止 Windows 操作系统和第三方客户端使用弱加密算法,以建立到基于 Windows Server 2008 的域控制器的NETLOGON 安全通道配置此策略。

五大常见管理系统错误及解决方法

五大常见管理系统错误及解决方法管理系统在企业中起着至关重要的作用,能够帮助企业提高效率、优化流程、降低成本。

然而,在实际应用过程中,管理系统也会出现各种问题和错误,影响到企业的正常运营。

本文将介绍五大常见管理系统错误及解决方法,帮助企业更好地应对和解决这些问题。

一、数据丢失或损坏数据丢失或损坏是管理系统中最常见的问题之一。

当数据丢失或损坏时,会给企业带来严重的损失,影响到企业的正常运营。

造成数据丢失或损坏的原因可能有很多,比如系统故障、人为操作失误、病毒攻击等。

解决方法:1. 定期备份数据:建立定期备份数据的机制,确保数据能够及时备份并能够恢复到最新状态。

2. 使用数据恢复工具:在数据丢失或损坏时,可以使用数据恢复工具来尝试恢复数据。

3. 强化系统安全性:加强系统的安全性措施,防止病毒攻击和未经授权的访问。

二、系统运行缓慢系统运行缓慢会影响到员工的工作效率,降低企业的生产效率。

系统运行缓慢的原因可能是系统负荷过重、硬件设备老化等。

解决方法:1. 升级硬件设备:及时升级硬件设备,提升系统的运行速度。

2. 优化系统配置:对系统进行优化配置,减少系统负荷,提升系统的运行效率。

3. 清理系统垃圾:定期清理系统垃圾文件,释放系统资源,提升系统的运行速度。

三、安全漏洞安全漏洞是管理系统中的另一个常见问题,一旦系统存在安全漏洞,企业的数据和信息就会受到威胁,造成严重的后果。

解决方法:1. 及时更新补丁:及时更新系统和应用程序的补丁,修复已知的安全漏洞。

2. 加强访问控制:加强对系统的访问控制,限制用户的权限,防止未经授权的访问。

3. 定期安全检查:定期对系统进行安全检查,发现并修复潜在的安全漏洞。

四、用户培训不足用户培训不足会导致员工对管理系统的使用不熟练,影响到系统的正常运行和发挥效果。

解决方法:1. 提供培训课程:为员工提供系统培训课程,帮助他们更好地掌握系统的使用方法。

2. 制作操作手册:制作系统操作手册,详细介绍系统的功能和操作步骤,方便员工查阅。

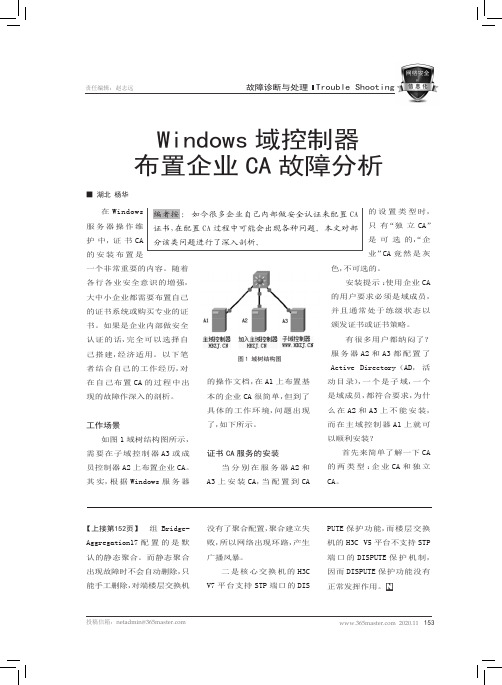

Windows域控制器布置企业CA故障分析

Trouble Shooting而楼层交换平台不支持STP 置类型时,“独立CA”选的,“企竟然是灰使用企业CA 的用户要求必须是域成员,并且通常处于练级状态以颁发证书或证书策略。

有很多用户都纳闷了?都配置了Directory(AD,活一个是子域,一个都符合要求,为什不能安装,A1上就可首先来简单了解一下CA CA 和独立的操作文档,在A1上布置基本的企业CA 很简单,但到了具体的工作环境,问题出现了,如下所示。

证书CA 服务的安装当分别在服务器A2和图1 域树结构图企业1.企AD,即计算机在活动目录中才可以。

2.当于域中的所用计算机,将会自动添加到受信任的根证书颁发机构的证书存储区域。

3.安Enterprise域的Domain员帐户登录。

独立1.CA2.一独立CA的所有证书申请都被设置为挂起状态,理员受到颁发。

这完全出于安全性的考虑,请者的凭证还没有被独立验证。

从以企业CA更适合大批量的证书的布置,目录服务支持。

最重要的是安装凭证必须是Admins组Admins组的成员帐户登录。

这两个组只有主域控制器下才有(在1.以主域控制器A1上的管理员身份登录到子域控制器A3或A2上。

2.在主域控制器A1上将子域控制器A3或成员服务器A2的管理员加入到Enterprise Admins组和根域的Domain Admins组。

原理:主域控制器A1好比企业总部,子域控制器A3好比企业分部,如果这时企业在客户端打开浏览器,输入CA服务器的URL地址,即可打开证书申请页面。

在访问时需要输入用户名和密码,此时输入任意一个域用户账户即可。

注意,如果客户端无法正常打开CA的证书申请页面,并且出现了以下错误提示信息:应用程序“DEFAULT WEBTrouble Shooting是因为在服务中,还“完成证书申请”,把下载的证书关联到一个好记这样它就会出现在窗口中供用户选一样,但此时已在IIS的服务器证书里可以看到证书。

申请证书我们此时申“Web服务默认的是如果没有更改,则我们下申请的就是“用户”当然不会出现在“SSL窗口选项中了。

不能联系域控制器的解决方法

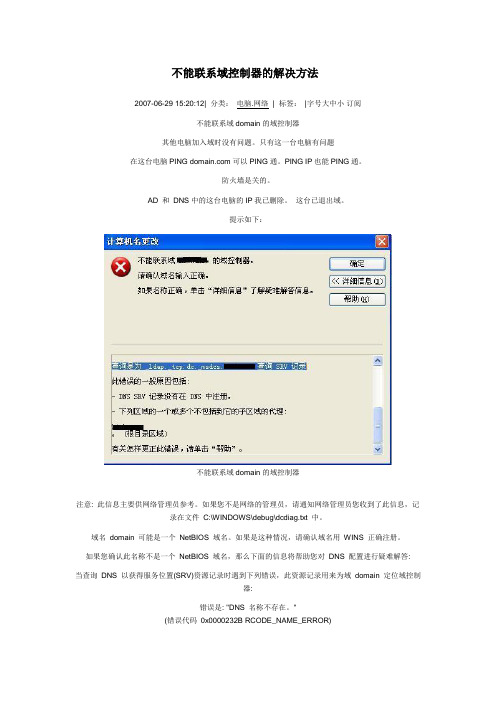

不能联系域控制器的解决方法2007-06-29 15:20:12| 分类:电脑.网络| 标签:|字号大中小订阅不能联系域domain的域控制器其他电脑加入域时没有问题。

只有这一台电脑有问题在这台电脑PING 可以PING通。

PING IP也能PING通。

防火墙是关的。

AD 和DNS中的这台电脑的IP我已删除。

这台已退出域。

提示如下:不能联系域domain的域控制器注意: 此信息主要供网络管理员参考。

如果您不是网络的管理员,请通知网络管理员您收到了此信息,记录在文件C:\WINDOWS\debug\dcdiag.txt 中。

域名domain 可能是一个NetBIOS 域名。

如果是这种情况,请确认域名用WINS 正确注册。

如果您确认此名称不是一个NetBIOS 域名,那么下面的信息将帮助您对DNS 配置进行疑难解答:当查询DNS 以获得服务位置(SRV)资源记录时遇到下列错误,此资源记录用来为域domain 定位域控制器:错误是: "DNS 名称不存在。

"(错误代码0x0000232B RCODE_NAME_ERROR)查询是为_ldap._tcp.dc._msdcs.domain 查询SRV 记录此错误的一般原因包括:- DNS SRV 记录没有在DNS 中注册。

- 下列区域的一个或多个不包括到它的子区域的代理:domain。

(根目录区域)有关怎样更正此错误,请单击“帮助”。

重装客户机操作系统问题肯定解决.事后问朋友得到解决方法如下:(时间关系没有做测试)重新安装TCP/IP协议1、开始——运行——regedit.exe,打开注册表编辑器,删除以下两个键:HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\WinsockHKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Winsock22、用记事本打开%winroot%\inf\nettcpip.inf文件,找到:[MS_TCPIP.PrimaryInstall]Characteristics = 0xa0 <------把此处的0Xa0改为0x80 保存退出3、打开本地连接的TCP/IP属性---添加协议——从磁盘——浏览找到刚刚保存的nettcpip.inf(%winroot%\inf\nettcpip.inf)文件,然后选择“TCP/IP协议”(不是选择那个TCP/IP 版本6)。

域控制器无法正常工作

域控制器无法正常工作查看本文应用于的产品重要说明:本文包含有关修改注册表的信息。

修改注册表之前,一定要先进行备份,并且一定要知道在发生问题时如何还原注册表。

有关如何备份、还原和编辑注册表的信息,请单击下面的文章编号,以查看Microsoft 知识库中相应的文章:256986Microsoft Windows 注册表说明本页∙症状∙解决方案o方法1:修复DNS 错误o方法2:同步各计算机之间的时间o方法3:检查“从网络访问此计算机”用户权限o方法4:验证域控制器的userAccountControl 属性是否为532480o方法5:修复Kerberos 领域(确认PolAcDmN 注册表项和PolPrDmN 注册表项相匹配)o方法6:重设计算机帐户密码,然后获取一个新的Kerberos 票证展开全部| 关闭全部症状当您在基于Microsoft Windows 2000 Server 的域控制器或基于Windows Server 2003 的域控制器上运行Dcdiag 工具时,可能会收到以下错误信息:DC DiagnosisPerforming initial setup:[DC1] LDAP bind failed with error 31当您在域控制器上以本地方式运行REPADMIN/SHOWREPS 实用工具时,可能会收到以下错误信息:[D:\nt\private\ds\src\util\repadmin\repinfo.c, 389] LDAP error 82 (Local Error).当您试图在受影响的域控制器的控制台上使用网络资源(包括“通用命名约定”(UNC) 资源或映射的网络驱动器)时,可能会收到以下错误信息:No logon servers available (c000005e = "STATUS_NO_LOGON_SERVERS")如果您在受影响的域控制器的控制台上启动任何Active Directory 管理工具(包括“Active Directory 站点和服务”以及“Active Directory 用户和计算机”),可能会收到以下错误信息之一:Naming information cannot be located because:No authority could be contacted for authentication.Contact your system administrator to verify that your domain is properly configured and is currently online.Naming information cannot be located because:Target account name isincorrect.Contact your system administrator to verify that your domain is properly configured and is currently online.如果Microsoft Outlook 客户端连接到使用受影响的域控制器进行身份验证的Microsoft Exchange Server 计算机,系统可能会提示该客户端提供登录凭据,即使来自其他域控制器的成功登录验证已经存在。

域控问题

客户机不能加入域的终极解决方法2010-09-28 12:54解决办法一:客户机加入域时的错误各种各样,但总的来说,客户机不能加入域的解决方法部外乎以下几种:1、将客户机的第一DNS设为AD的IP,一般DNS都时和AD集成安装的,清空缓存并重新注册ipconfig /flushdns 清空DNSipconfig /registerdns 重新申请DNS2、关闭客户端防火墙3、只留IP为AD的第一DNS,第二DNS设为空4、在AD服务器的DNS建立客户机的SRV记录5、启动DNS和TCP/IP NetBIOS Helper Service服务6、更改主机名并在服务器上删除已经存在的DNS记录,重启7、域中的客户机的系统时间必须同步或慢于DC服务器的系统时间1分钟(不得超过10分钟)解决办法二:不能联系域1.您无法用NetBois域名加入域。

2.组策略无法正常应用。

3.无法打开网上领居和访问共享文件。

这个问题有可能是Wins服务器没有正确配置或TCP/IP NetBIOS没有启动造成的。

我建议您做如下的检查:建议一:如果您的域中有Wins服务器,请检查客户机的Wins配置看是不是指向Wins服务器。

另外,请打开Wins服务器,看记录正确注册。

建议二:如果 TCP/IP NetBIOS Helper Service(TCP/IP NetBIOS 支持服务)没有在客户端计算机上运行,可能会出现此问题。

要解决此问题,请启动 TCP/IP NetBIOS 支持服务。

要启动 NetBIOS 支持服务,请按照下列步骤操作:1. 使用具有管理员权限的帐户登录到客户机。

2. 单击“开始”,单击“运行”,在“打开”框中键入 services.msc,然后单击“确定”。

3. 在服务列表中,双击“TCP/IP NetBIOS Helper Service”。

您看到的文章来自活动目录seo4. 在“启动类型”列表中,单击“自动”,然后单击“应用”。

域控制器出现{31B2F340-016D-11D2-945F-00C04FB984 F9}错误

域控制器出现\{31B2F340-016D-11D2-945F-00C04FB984 F9}错误警告:注册表编辑器或其他方法使用不当可能导致严重问题。

这些问题可能需要重新安装操作系统。

Microsoft 不能保证您可以解决这些问题。

修改注册表需要您自担风险。

要解决此问题,您必须对网络配置进行故障排除以减小引发此问题的可能性,然后更正配置。

要排查发生此问题的可能原因,请按照下列步骤操作:第一步:检查服务器和客户机上的DNS 设置和网络属性在本地连接属性中,所有服务器和客户机上都必须启用“Mic rosoft 网络客户端”。

所有域控制器上都必须启用“Microsoft 网络的文件和打印机共享”组件。

此外,网络上的每台计算机都必须使用能够解析该计算机所属Active Directory 林的SRV 记录和主机名的DNS 服务器。

通常,发生常见配置错误是因为客户机使用了属于Internet 服务提供商(ISP) 的DNS 服务器。

在所有记录了Userenv 错误的计算机上,检查DNS 设置和网络属性。

此外,在所有域控制器上检查这些设置,无论这些域控制器是否记录Userenv 错误。

要验证网络中基于Windows XP 的计算机上的DNS 设置和网络属性,请按照下列步骤操作:1. 单击“开始”,然后单击“控制面板”。

2. 如果控制面板以分类视图显示,请单击“切换到经典视图”。

3. 双击“网络连接”,右键单击“本地连接”,然后单击“属性”。

4. 在“常规”选项卡上,单击以选中“Microsoft 网络客户端”复选框。

5. 单击“Internet 协议(TCP/IP)”,然后单击“属性”。

6. 如果选择了“使用下面的DNS 服务器地址”,请确保首选DNS 服务器和备用DNS 服务器的IP 地址是能够解析Active Directory 中的SRV 记录和主机名的DNS 服务器的IP 地址。

具体来说,计算机不能使用属于ISP 的DNS 服务器。

域控信任关系失败处理方法

域控信任关系失败处理方法域控信任关系是在网络环境中用于建立不同域之间的互信关系的一种机制。

然而,由于各种原因,域控信任关系有时会失败,导致跨域的资源访问和身份认证出现问题。

本文将介绍域控信任关系失败的常见原因和相应的处理方法,帮助管理员解决此类问题。

一、域控信任关系失败的常见原因1. 网络连接问题:域控之间的网络连接出现故障,如网络延迟、网络拥塞、网络设备故障等,都可能导致域控信任关系失败。

2. DNS配置错误:域控之间的域名解析出现问题,如DNS服务器故障、域名解析错误等,都可能导致域控信任关系无法建立。

3. 时间同步问题:域控之间的时间不同步会导致域控信任关系失败,因为Kerberos认证协议对时间要求非常严格。

4. 安全设置不兼容:域控之间的安全设置不一致,如加密算法、安全策略等不匹配,都可能导致域控信任关系无法建立。

二、域控信任关系失败的处理方法1. 检查网络连接:首先,管理员需要检查域控之间的网络连接是否正常。

可以使用ping命令或网络诊断工具来测试网络连通性,如果发现网络连接有问题,需要及时修复。

2. 检查DNS配置:管理员需要检查域控之间的DNS配置是否正确。

可以使用nslookup命令来测试域名解析是否正常,如果发现DNS 配置有问题,需要及时修复。

3. 同步时间:管理员需要确保域控之间的时间同步正常。

可以使用w32tm命令来检查时间同步状态,如果发现时间不同步,需要及时修复。

4. 检查安全设置:管理员需要检查域控之间的安全设置是否一致。

可以使用gpresult命令来查看安全策略配置,如果发现安全设置不兼容,需要及时进行调整。

5. 重建信任关系:如果以上方法都无法解决问题,管理员可以尝试重建域控信任关系。

可以使用Active Directory Domains and Trusts工具来删除现有的信任关系,并重新建立信任关系。

6. 日志分析:管理员可以通过查看域控服务器的日志来进一步分析信任关系失败的原因。

windows10pro域账号登录bug

windows10pro域账号登录bug摘要:1.问题描述2.问题原因3.解决方案4.预防措施正文:Windows 10 Pro 域账号登录Bug 是指在某些情况下,Windows 10 Pro 系统的用户在尝试使用域账号登录时可能会遇到的问题。

具体表现为,用户在输入正确的用户名和密码后,系统会提示登录失败,需要用户重新输入账号和密码。

这个问题可能会导致用户无法正常登录系统,影响工作和学习。

经过分析,这个问题可能是由于以下原因导致的:1.网络连接问题:当用户的电脑与域控制器之间的网络连接不稳定时,可能会出现登录失败的情况。

此时,用户可以尝试检查网络连接,或者更换网络环境,看是否能够解决问题。

2.域账号设置问题:如果域账号的设置有误,也可能导致登录失败。

例如,如果账号的密码过期或者被禁用,用户需要联系域管理员进行处理。

3.系统组件问题:有时候,Windows 10 Pro 系统中的某些组件出现问题,也可能导致登录Bug。

此时,用户可以尝试更新系统或者重新安装系统,看是否能够解决问题。

针对这个问题,可以采取以下解决方案:1.检查网络连接:确保电脑与域控制器之间的网络连接稳定。

2.更新系统组件:通过Windows Update 更新系统组件,修复可能存在的登录Bug。

3.重新安装系统:在尝试其他方法无法解决问题的情况下,可以尝试重装系统。

在重装系统前,请确保备份重要的数据。

为了预防类似问题的发生,可以采取以下措施:1.定期检查网络连接:确保网络连接稳定,避免因为网络问题导致登录失败。

2.保持系统更新:及时安装Windows Update 提供的系统补丁和更新,确保系统处于最新状态。

3.加强账号管理:域管理员应该加强对账号的管理,定期检查账号的设置和状态,确保账号能够正常使用。

总之,Windows 10 Pro 域账号登录Bug 是一个影响用户正常使用的问题。

通过了解问题原因和解决方案,可以有效地应对这个问题,确保用户能够正常登录系统。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

需要注意的域控制器五种错误操作

一、不安装DNS

犯这种错误的大多数新手。

因为一般在安装活动目录时,如果没有安装DNS,系统会给出相应的警告。

只有新手才会直接忽略。

也有朋友做过尝试,不装DNS,而用WINS是可以的,但是用户会发现登陆的时候速度相当慢。

虽然还是可以用Netbios名访问网上邻居中的计算机,但其实是无法使用域资源的。

这是因为在域环境网络中,DNS起到的不仅仅是一个域名解析的作用,更主要的是DNS服务器起到一个资源定位的作用,大家对于DNS的A记录应该有很深的了解,实际上,在A记录之外,还有很多其它的如SRV之类的记录。

而这些资源没办法用IP直接访问,也不是WINS服务器能够做到的。

所以部署活动目录请一定要安装DNS。

二、随意安装软件

由于域控制器在域构架网络中的作用是举足轻重的,所以一台域控制器的高可能性是必须的,但是太多的管理员朋友忽视了这一点。

笔者曾见一个酒店网络的域控制器上装了不下三十个软件,甚至包括一些网络游戏之类的软件,如边锋、传奇等,还有一些MP3播放器,VCD播放器等。

这样直接导致的结果就是软件冲突加重,而且即使是软件卸载,也会在注册表中存有大量无用信息,这些信息完全无法用手工方法卸载。

于是,借助第三方软件,比如超级兔子、优化大师的,虽然这些软件都有清理注册表和提速的功能,但是域控制器毕竟不是个人PC,重装一次之后,很多网络的计算机名和域名都有可能更改,影响相当大。

对于服务器而言,稳定大于一切。

三、操作方法不正确

网络管理员往往都是技术爱好者,所以对于自己机器的设置往往更加“个性化”。

比如,有的网管一时兴起,增加一台额外域控制器,然后再增加一个子域,而哪天因为系统问题或者心情不爽,往往也不降级,直接把那些子域域控制器,额外域控制器等统统格式化,然后重装。

这样反复操作,往往会导致活动目录出错,直到无法添加为止。

笔者曾帮助一个网管修复域控制器,在检查中发现里面莫明其妙的有很多的域控制器,但是网络上却又没有这些域控制器,而且活动目录经常出错。

查过日志却发现全是报错信息,都是一些无法复制,找不到相应的域控制器等。

最终,笔者用Ntdsutil把这些垃圾信息全部清除才解决问题。

不过这种情况是比较轻微的,如果用Ntdsutil清除活动目录还是不正常时,那基本没有什么解决方法,无论多么费时,都只能“重建”。

四、FSMO角色的任意分配

一般来说,FSMO一般是不需要去管理的。

正常情况下如果需要对FSMO的角色进行转移的话,那么无非就是两种情况:一是服务器的正常维护;二是原来的FSMO角色所在的域控制器由于硬件或其它的原因导致无法联机。

但是目前很多网管碰到上述两种情况,会采取很极端的作法,就是只要原来的FSMO角色所在的域控制器一旦离线,就一定要把FSMO角色转移到其它的域控制器上,能传送就传送,不能传送就夺取。

但是笔者在这儿要建议大家一个字:等!除了PDC仿真器这个角色以外,其它角

色所在的域控制器如果离线的话,都建议大家等,等着这台域控制器的重新归来,一般也就是几天的时间,因为在FSMO的角色中,除了PDC仿真器是经常用到的以外,其它的角色是不会常用到的。

举个例子:以Domain Naming Master来说,它的主要作用是用来管理添加删除域,但一般的网络上谁会有事没事的增加删除域?所以如果Domain Naming Master角色所在的域控制器离线,而你又比较肯定在这台域控制器离线这段时间里不会增加或删除域的话,那么,完全没有必要把Domain Naming Master角色传送过来。

至于夺取那就更不用说了,不到万不得已,是绝对不能用夺取的操作的,因为一旦夺取,那么原来的域控制器联机以后,FSMO角色的唯一性就不存在了。

可以想象一下一个森林同时有两个Domain Naming Master会是什么现象?所以在夺取FSMO角色时,请大家明确一件事以后再操作,那就是:原来占有FSMO角色的域控制器将永远都不会再回到网络中来。

五、GHOST

首先必须强调,GHOST是很优秀的软件。

但是正是因为太多的人将他看成“救命稻草”,但是服务器和PC、NB不一样。

系统装好后,用GHOST作备份,对于单机和对等网上是无可厚非的,但是在域环境下却不能这么用。

因为部署过活动目录的人都知道,所有的域用户都是有一个帐号和密码的,但有没有人知道其实在域内的计算机和域控制器的通讯也是要用密码的?当然这个密码是随机的,而且是定期修改的,所以当恢复一个很久以前的GHOST备份的时候,你会发现系统无法和域控制器联系,因为密码换过了,当然这种情况的解决办法还是很简单的,退出域,再重新加入就可以了。

所以在域网络中对客户端使用GHOST还是可以忍受的,因为一个企业在同一时间大面积的进行GHOST 还原的情况笔者还没有见过。

当然有一种情况是要避免的,就是当硬件配置一样,然后用GHOST 进行盘对盘复制的,这样的话会有安全隐患,因为GHOST会导致SID重复。

虽然可以借助一些工具来清除,但笔者还是觉得不放心。

如果说GHOST用在域控制器上,除非你每天做个GHOST备份,在活动目录上,有一个Tombstone lifetime,中文一般翻译成墓碑时间,这个时间系统默认是60天,如果一台域控制器离线的时间超过60天,那么这台域控制器就算重新接到网络中来,其它的域控制器也不会把信息复制给它,可以说,它已经脱离这个网络了。

而且,这个备份恢复回来的GHOST是有可能把它上面的过时的信息复制给其它的域控制器的,你可能会发些很早以前删除的帐号居然又回来了,组策略还原了等莫明其妙的问题,而且这种复制对于企业而言,是有灾难性损坏的可能性的,要避免这种情况网管要修改注册表来控制它的出站复制,不过能避免,又何必去修改?由此可见,用GHOST恢复以前的域控制器的备份,就好比这台域控制器从备份那天就开始离线一样,很多情况下,这种备份恢复的操作等于没有,甚至有时候还不如不备份,灾难恢复都要比它好。

因此,GHOST能不用就别用。

附:关于第五点的见解。

在域控制的网络,相信很多人都碰到过这样的情况——在域中一台正常使用的电脑,你把它Ghost备份C盘,几个月之后,这台电脑因为种种原因系统损坏了,需要还原以前做的备份,等还原后用再用域用户登陆,结果发现登陆不上,提示联系不到域控制器,必须用本地管理员登陆后,脱

离域再加域才行。