IPTABLES防火墙&&Layer7应用层过滤策略

windows查看本地iptables规则

windows查看本地iptables规则

在Windows操作系统上,我们可以使用一些工具来查看本地iptables规则。

iptables是Linux系统上的一种防火墙工具,而Windows操作系统使用的是Windows防火墙。

下面是查看本地iptables规则的步骤:

1. 打开Windows防火墙:在Windows任务栏上搜索并打开"Windows防火墙"

应用程序。

2. 查看入站规则:在Windows防火墙界面的左侧导航菜单中,点击"入站规则"。

这将显示当前计算机上的所有入站规则。

3. 查看出站规则:在Windows防火墙界面的左侧导航菜单中,点击"出站规则"。

这将显示当前计算机上的所有出站规则。

4. 查看其他规则:在Windows防火墙界面的左侧导航菜单中,你还可以点击

其他选项,如"安全规则"、"连接安全规则"和"高级设置"。

这将提供更详细的规则

设置和选项。

需要注意的是,Windows防火墙的规则设置界面提供了对规则的查看和修改功能,但不能像iptables那样提供完全的灵活性和高级功能。

如果需要更复杂的防火

墙规则设置,建议考虑使用第三方防火墙软件。

希望以上内容对你有所帮助!如果还有其他问题,请随时提问。

Linux命令高级技巧使用iptables命令进行防火墙配置

Linux命令高级技巧使用iptables命令进行防火墙配置Linux系统中,iptables是一个非常常用的命令,用于配置Linux操作系统的防火墙规则。

掌握iptables的高级技巧,可以帮助我们更好地保护系统安全和网络通信。

本文将介绍使用iptables命令进行防火墙配置的一些高级技巧,以帮助读者更好地理解和运用这个强大的工具。

一、什么是iptables命令iptables是一个在Linux内核中实现的防火墙工具,用于管理网络通信规则。

它允许我们定义输入、输出和转发数据包的规则,从而控制网络流量。

使用iptables命令,我们可以过滤和转发数据包,以及进行网络地址转换和端口转发等操作。

二、iptables配置文件在开始使用iptables命令之前,了解iptables的配置文件将有助于更好地理解和调整防火墙规则。

iptables的配置文件位于"/etc/sysconfig/iptables"路径下,可以使用文本编辑器打开进行编辑。

三、基本的iptables规则1. 允许特定IP地址访问若想允许特定IP地址访问服务器的某个端口,可以使用如下命令:```iptables -A INPUT -p tcp -s IP地址 --dport 端口号 -j ACCEPT```例如,若要允许IP地址为192.168.1.100的主机访问SSH端口(22),可以使用以下命令:```iptables -A INPUT -p tcp -s 192.168.1.100 --dport 22 -j ACCEPT```2. 允许特定IP地址范围访问如果要允许一个IP地址范围访问特定端口,可以通过指定源IP范围来实现。

例如,要允许192.168.1.0/24子网段中的主机访问SSH端口,可以执行如下命令:```iptables -A INPUT -p tcp -s 192.168.1.0/24 --dport 22 -j ACCEPT```此规则将允许192.168.1.0/24网段中的所有主机访问SSH端口。

Linux命令高级技巧使用iptables配置防火墙规则

Linux命令高级技巧使用iptables配置防火墙规则iptables是Linux系统上一款用于配置网络防火墙的工具。

通过使用iptables,可以实现对传入和传出网络数据包的过滤和转发,以保护服务器和网络的安全。

本文将介绍一些使用iptables配置防火墙规则的高级技巧。

一、iptables概述iptables是Linux系统上的一个基于内核模块netfilter的防火墙软件。

通过对数据包进行过滤和转发,可以实现网络安全的保护。

其主要功能包括:过滤、NAT和转发。

二、iptables基本命令1. 查看当前iptables规则iptables -L2. 清除当前iptables规则iptables -F3. 允许来自指定IP的数据包通过iptables -A INPUT -s 192.168.1.100 -j ACCEPT4. 阻止来自指定IP的数据包通过iptables -A INPUT -s 192.168.1.100 -j DROP5. 允许某一特定端口的数据包通过iptables -A INPUT -p tcp --dport 80 -j ACCEPT6. 允许所有已建立的连接通过iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT7. 阻止所有其他数据包通过iptables -A INPUT -j DROP三、iptables高级技巧1. 使用iptables实现端口转发在实际应用中,经常需要将某一端口的访问请求转发到另一台服务器上。

通过iptables可以轻松实现该功能。

例如,将来自本地端口8080的访问请求转发到内网服务器192.168.1.100的80端口:iptables -t nat -A PREROUTING -p tcp --dport 8080 -j DNAT --to-destination 192.168.1.100:802. 使用iptables实现负载均衡通过使用iptables和SNAT,可以实现对多台服务器的负载均衡。

iptables设置防火墙规则

iptables设置防火墙规则以iptables设置防火墙规则为标题,可以写一篇关于iptables防火墙规则的文章。

下面是一种可能的写作方式:标题:使用iptables设置防火墙规则保护网络安全导言:在当前的网络环境中,保护网络安全是至关重要的。

为了防止网络攻击和非法访问,我们可以使用iptables来设置防火墙规则。

本文将介绍iptables的基本概念和常用命令,并提供一些示例来帮助您理解如何使用iptables保护您的网络。

一、iptables简介iptables是一个在Linux系统上使用的防火墙工具,它可以监控和过滤网络流量,以及控制网络数据包的传输。

iptables可以根据预定义的规则集来允许或拒绝特定的网络连接。

二、iptables基本命令1. 添加规则:使用iptables的-A选项可以向规则链中添加新的规则。

例如,以下命令将允许从特定IP地址(192.168.1.100)访问SSH服务:iptables -A INPUT -s 192.168.1.100 -p tcp --dport 22 -j ACCEPT2. 删除规则:使用iptables的-D选项可以从规则链中删除指定的规则。

例如,以下命令将删除允许从特定IP地址(192.168.1.100)访问SSH服务的规则:iptables -D INPUT -s 192.168.1.100 -p tcp --dport 22 -j ACCEPT3. 查看规则:使用iptables的-L选项可以查看当前规则链中的规则。

例如,以下命令将显示INPUT规则链中的所有规则:iptables -L INPUT三、常用的防火墙规则示例1. 允许特定IP地址的访问:以下命令将允许来自192.168.1.100的IP地址访问HTTP服务:iptables -A INPUT -s 192.168.1.100 -p tcp --dport 80 -j ACCEPT2. 允许特定端口的访问:以下命令将允许所有IP地址访问SSH服务:iptables -A INPUT -p tcp --dport 22 -j ACCEPT3. 拒绝特定IP地址的访问:以下命令将拒绝来自192.168.1.200的IP地址访问FTP服务:iptables -A INPUT -s 192.168.1.200 -p tcp --dport 21 -j DROP4. 阻止所有对外部SSH服务的访问:以下命令将阻止所有对外部SSH服务的访问:iptables -A INPUT -p tcp --dport 22 -j DROP四、更高级的防火墙规则设置1. 限制连接速率:可以使用iptables的限速模块来限制特定IP地址的连接速率。

使用iptables命令在Linux中配置和管理防火墙规则

使用iptables命令在Linux中配置和管理防火墙规则防火墙是计算机网络安全的重要组成部分,用于保护计算机免受恶意攻击和未经授权的访问。

在Linux系统中,可以使用iptables命令进行防火墙的配置和管理。

本文将介绍如何使用iptables命令来配置和管理防火墙规则。

一、iptables概述iptables是Linux系统中的一个用于配置和管理防火墙规则的命令行工具。

它可以通过定义规则集来限制、修改和重定向进出系统的网络数据流量。

二、iptables命令基本用法1. 查看当前的iptables规则使用以下命令可以查看当前系统上的iptables规则:```bashiptables -L```该命令将显示当前系统上的所有iptables规则,包括过滤规则、NAT规则和Mangle规则。

2. 清除所有的iptables规则使用以下命令可以清除当前系统上的所有iptables规则:```bashiptables -F```该命令会将所有的iptables规则删除,恢复到默认的配置。

3. 添加一条iptables规则使用以下命令可以添加一条iptables规则:```bashiptables -A [chain] -p [protocol] [--dport] [port] -j [target]```其中,[chain]是要添加规则的链的名称,常见的链包括INPUT、OUTPUT和FORWARD;[protocol]是要过滤的协议,如TCP、UDP或ICMP;[--dport]和[port]用于指定要过滤的端口;[target]是规则的动作,如ACCEPT、DROP或REJECT。

4. 删除一条iptables规则使用以下命令可以删除一条iptables规则:```bashiptables -D [chain] [rule number]```其中,[chain]是要删除规则的链的名称,[rule number]是要删除的规则的序号。

Linux命令高级技巧使用iptables和ipset进行高级网络防火墙配置

Linux命令高级技巧使用iptables和ipset进行高级网络防火墙配置在网络安全领域,配置高级网络防火墙是至关重要的。

Linux操作系统提供了一些强大的工具来实现这一目的,其中最常用的是iptables和ipset。

本文将介绍如何使用这两个工具来进行高级网络防火墙配置。

一、iptables简介iptables是一个功能强大的Linux防火墙工具,它允许管理员配置、管理和维护网络安全规则集。

iptables使用内核的netfilter框架来实现数据包过滤和转发。

它可以根据网络协议、源IP地址、目标IP地址、端口号等多个条件来过滤和控制数据包的流动。

下面是一些常用的iptables命令及其功能:1. iptables -A chain -p protocol --source address --destination address --dport port -j action:添加规则到指定链,根据指定条件决定数据包的操作(动作)。

2. iptables -D chain rule-number:从指定链中删除指定规则。

3. iptables -L:列出当前的防火墙规则集。

4. iptables -F chain:清空指定链中的所有规则。

5. iptables -P chain target:设置指定链的默认策略。

二、ipset简介ipset是一个用于管理大规模IP地址和端口的工具,它可以与iptables一起使用,提高防火墙规则的效率和性能。

ipset通过将IP地址和端口号存储在内存中的数据结构中,可以更快地匹配和过滤数据包。

ipset的一些常用命令如下:1. ipset create setname type:创建一个新的ipset。

2. ipset add setname entry:将条目添加到指定的ipset中。

3. ipset del setname entry:从指定的ipset中删除条目。

linux iptables 防火墙添加规则

linux iptables 防火墙添加规则《Linux iptables 防火墙添加规则》在Linux系统中,iptables是一种用于管理包过滤规则和网络地址转换的工具,也就是说,它是一个用于管理防火墙的工具。

通过iptables,用户可以对传入和传出的网络数据包进行过滤、转发、放行等操作,从而保护系统的安全性。

要添加iptables防火墙规则,首先需要了解一些基本概念。

规则由一系列规则链和规则组成,每个规则链对应于一个特定的包处理阶段,比如INPUT(入站数据包)、FORWARD(转发数据包)、OUTPUT(出站数据包)等。

而规则则定义了针对每个规则链的具体动作,比如允许、拒绝、转发等。

要添加规则,可以使用iptables命令,语法为:```iptables -A <chain> -p <protocol> --dport <port> -j <action>```具体来说,-A表示添加规则,<chain>表示规则链的名称,-p表示协议类型,--dport表示目标端口,-j表示动作。

比如,可以使用以下命令添加一条允许HTTP流量的规则:```iptables -A INPUT -p tcp --dport 80 -j ACCEPT```此外,还可以使用其他选项来指定IP地址、子网、MAC地址等,定制更精细的规则。

在添加规则之后,需要保存规则,以便系统重启后依然有效。

可以使用以下命令来保存规则:```iptables-save > /etc/iptables.rules```总的来说,通过学习iptables的基本概念和语法,用户可以灵活地配置防火墙规则,从而保护系统的安全。

毋庸置疑,良好的防火墙规则可以有效地提高系统的安全性,减少潜在的攻击风险。

iptables加规则

iptables加规则iptables是一个强大的Linux防火墙工具,可以用来配置、管理网络规则,控制网络流量和保护系统安全。

通过添加规则,可以限制或允许特定的网络连接和通信。

以下是iptables加规则的相关参考内容,涵盖了常见的使用场景和示例:1. 设置默认规则:iptables有三个默认规则:ACCEPT(接受)、DROP(丢弃)和REJECT(拒绝)。

例如,设置默认规则为DROP:`iptables -P INPUT DROP`、`iptables -P FORWARD DROP`、`iptables -P OUTPUT DROP`。

2. 允许特定IP或IP范围:通过添加规则,可以允许特定的IP或IP范围通过防火墙。

例如,允许IP为192.168.0.1通过防火墙:`iptables -A INPUT-s 192.168.0.1 -j ACCEPT`。

3. 允许特定端口:可以通过添加规则来允许特定的端口通过防火墙。

例如,允许TCP协议的端口22通过防火墙:`iptables -A INPUT -p tcp --dport 22 -j ACCEPT`。

4. 防止SYN Flood攻击:SYN Flood攻击是一种常见的DoS(拒绝服务)攻击,使用大量虚假的TCP连接请求,耗尽系统资源。

可以通过限制每秒钟接受的新的TCP连接请求数量来防止SYN Flood攻击:```iptables -A INPUT -p tcp --syn -m limit --limit 1/s -j ACCEPT iptables -A INPUT -p tcp --syn -j DROP```5. 设置反向链:反向链用于处理出站连接的流量,可以通过添加规则来配置。

例如,允许本地主机连接到外部网络:`iptables -A OUTPUT -j ACCEPT`。

6. 防止DDoS攻击:DDoS(分布式拒绝服务)攻击是一种通过使用多个计算机或设备来同时发送大量请求,使目标系统负载过载的攻击方式。

iptables masquerade规则

iptables masquerade规则iptables是一款在Linux系统上使用的防火墙工具,它能够控制网络流量,保护网络安全。

其中,masquerading(伪装)规则是一种特殊的规则,用于在网络地址转换(Network Address Translation,NAT)中隐藏主机的真实IP地址,使其看起来像是来自防火墙本身。

在本文中,将详细介绍iptables masquerade规则的设置方法和使用场景。

1. masquerade规则的基本概念masquerade规则的作用是将内部网络的私有IP地址转换为防火墙的公共IP地址,使内部网络能够访问外部网络,同时外部网络无法直接访问内部网络的主机。

这种转换过程隐藏了内部网络的真实IP地址,增强了网络安全性。

2. 设置masquerade规则的步骤设置iptables masquerade规则的步骤如下:步骤一:进入iptables的配置界面在Linux终端输入以下命令,进入iptables的配置界面:```sudo iptables -t nat -A POSTROUTING -o 外部网络接口 -j MASQUERADE```其中,`外部网络接口`是指连接外部网络的网络接口,比如eth0。

步骤二:保存iptables配置为了使设置的masquerade规则能够在系统重启后生效,需要将iptables配置保存。

在终端输入以下命令保存iptables配置:```sudo iptables-save > /etc/sysconfig/iptables```3. masquerade规则的使用场景(1) 在内部网络共享Internet连接当一个网络中的多台主机需要共享同一个Internet连接时,可以使用masquerade规则。

通过将内部网络IP地址转换为防火墙的公共IP 地址,可以实现多台主机共享同一个Internet连接,提高网络利用率。

linux iptables删除防火墙规则

linux iptables删除防火墙规则

x

一、概述

Linux iptables是一个强大的防火墙系统,提供了深度和高效的网络流量管理解决方案,既可以用于防御外部的恶意攻击,也可以用于限制外部对内部资源的访问。

在其添加了规则后,有时也需要删除某些防火墙规则,以确保防火墙的正常运行。

本文将介绍删除Linux iptables防火墙规则的基本步骤。

二、删除Linux iptables防火墙规则的步骤

1. 通过“iptables -L –nv”命令查看Linux iptables防火墙规则,记住需要删除的端口号;

2. 通过“iptables –D INPUT –p tcp –sport 端口号–j ACCEPT”命令删除指定的防火墙规则;

3. 执行“/etc/init.d/iptables save”命令,保存防火墙规则;

4. 重新加载iptables防火墙规则,执行

“/etc/init.d/iptables restart”命令;

5. 再次查看防火墙规则,通过“iptables –L –nv”来确认所有规则已经删除。

三、总结

以上介绍了如何删除linux iptables防火墙规则的步骤,希望对大家有帮助。

Linux iptables是一个强大的防火墙系统,提供了深度和高效的网络安全解决方案,但是也需要管理员定期根据系统需

要对防火墙规则进行删除,以保证系统的稳定性。

Linux命令高级技巧使用iptables进行网络防火墙配置

Linux命令高级技巧使用iptables进行网络防火墙配置Linux命令高级技巧:使用iptables进行网络防火墙配置在网络安全领域,配置网络防火墙是一项关键任务。

为了保护网络免受未授权访问和恶意攻击,管理员需要掌握一些高级技巧来使用Linux命令iptables进行网络防火墙配置。

本文将介绍iptables的基本概念和使用方法,并提供一些高级技巧来加强网络防火墙的安全性。

1. iptables简介iptables是Linux系统中一款强大的防火墙工具,它能够根据管理员设定的规则筛选、修改和重定向网络数据。

iptables提供了一套规则集,允许管理员创建自定义的规则来控制数据包的流向和处理方式。

常用的iptables命令包括iptables、iptables-save、iptables-restore和iptables-apply等。

2. 基本用法iptables命令的基本语法如下:```bashiptables [-t 表名] 命令 [链名] [规则选项]```其中,表名可以是filter、nat或mangle,命令可以是-A(追加规则)、-D(删除规则)、-I(插入规则)等,链名可以是INPUT、FORWARD或OUTPUT等,规则选项包括-s(源IP地址)、-d(目标IP地址)、-p(协议类型)和-j(动作)等。

3. 添加规则为了保护网络,我们需要添加一些规则来控制数据包的流向和允许的服务。

例如,我们可以使用以下命令允许SSH连接: ```bashiptables -A INPUT -p tcp --dport 22 -j ACCEPT```上述命令在INPUT链中追加了一条规则,允许TCP协议的22端口的连接请求。

可以根据需要设置源IP地址或目标IP地址等其他规则选项。

4. 删除规则如果某条规则不再需要,可以使用iptables命令删除。

例如,我们可以使用以下命令删除上一节中添加的SSH规则:```bashiptables -D INPUT -p tcp --dport 22 -j ACCEPT```上述命令将从INPUT链中删除匹配的规则。

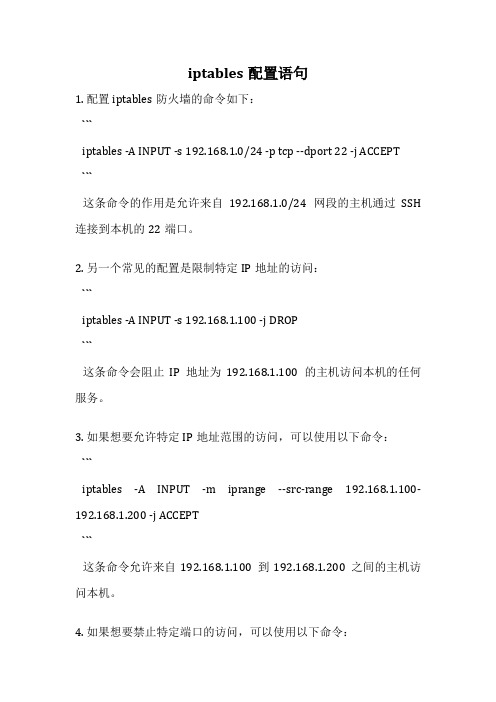

iptables配置语句

iptables配置语句1. 配置iptables防火墙的命令如下:```iptables -A INPUT -s 192.168.1.0/24 -p tcp --dport 22 -j ACCEPT```这条命令的作用是允许来自192.168.1.0/24网段的主机通过SSH 连接到本机的22端口。

2. 另一个常见的配置是限制特定IP地址的访问:```iptables -A INPUT -s 192.168.1.100 -j DROP```这条命令会阻止IP地址为192.168.1.100的主机访问本机的任何服务。

3. 如果想要允许特定IP地址范围的访问,可以使用以下命令:```iptables -A INPUT -m iprange --src-range 192.168.1.100-192.168.1.200 -j ACCEPT```这条命令允许来自192.168.1.100到192.168.1.200之间的主机访问本机。

4. 如果想要禁止特定端口的访问,可以使用以下命令:```iptables -A INPUT -p tcp --dport 80 -j DROP```这条命令会阻止任何主机访问本机的80端口,即禁止HTTP访问。

5. 另一种常见的配置是允许本机访问外部服务:```iptables -A OUTPUT -d 8.8.8.8 -p udp --dport 53 -j ACCEPT```这条命令允许本机访问Google Public DNS服务器的53端口,用于DNS解析。

6. 如果想要配置端口转发,可以使用以下命令:```iptables -t nat -A PREROUTING -p tcp --dport 80 -j REDIRECT --to-port 8080```这条命令会将来自80端口的TCP流量重定向到本机的8080端口。

7. 如果想要配置防火墙日志,可以使用以下命令:```iptables -A INPUT -j LOG --log-prefix "Firewall: "```这条命令会将所有进入本机的流量打上前缀为"Firewall: "的日志。

linux 设置防火墙规则

在Linux系统中,可以使用iptables和firewalld来设置防火墙规则。

iptables是Linux系统自带的防火墙工具,可以用于设置和管理网络防火墙规则。

以下是一些常见的iptables 命令:

1. 查看iptables规则:iptables -L -n

2. 清除原有规则:iptables -F

3. 设定预设规则:iptables -P INPUT DROP,iptables -P FORWARD DROP,iptables -P OUTPUT

ACCEPT

除了iptables之外,firewalld也是Linux系统常用的防火墙工具之一。

firewalld提供了一个图形化的管理界面,方便用户进行防火墙规则的设置和管理。

以下是使用firewalld设置防火墙规则的一些常见操作:

1. 启用防火墙:systemctl enable firewalld

2. 停止防火墙:systemctl stop firewalld

3. 启动防火墙:systemctl start firewalld

4. 查看防火墙状态:systemctl status firewalld

5. 添加允许规则:firewall-cmd --add-service=http --permanent

6. 删除允许规则:firewall-cmd --remove-service=http --permanent

7. 重新加载防火墙规则:firewall-cmd --reload

需要注意的是,以上命令和操作可能会因不同的Linux发行版而略有不同。

在使用之前,建议先查阅相关文档或手册以了解具体的命令和操作方式。

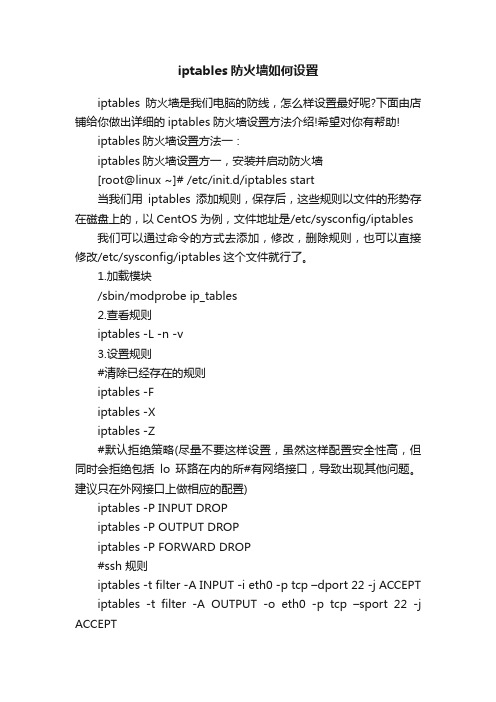

iptables防火墙如何设置

iptables防火墙如何设置iptables防火墙是我们电脑的防线,怎么样设置最好呢?下面由店铺给你做出详细的iptables防火墙设置方法介绍!希望对你有帮助!iptables防火墙设置方法一:iptables防火墙设置方一,安装并启动防火墙[root@linux ~]# /etc/init.d/iptables start当我们用iptables添加规则,保存后,这些规则以文件的形势存在磁盘上的,以CentOS为例,文件地址是/etc/sysconfig/iptables 我们可以通过命令的方式去添加,修改,删除规则,也可以直接修改/etc/sysconfig/iptables这个文件就行了。

1.加载模块/sbin/modprobe ip_tables2.查看规则iptables -L -n -v3.设置规则#清除已经存在的规则iptables -Fiptables -Xiptables -Z#默认拒绝策略(尽量不要这样设置,虽然这样配置安全性高,但同时会拒绝包括lo环路在内的所#有网络接口,导致出现其他问题。

建议只在外网接口上做相应的配置)iptables -P INPUT DROPiptables -P OUTPUT DROPiptables -P FORWARD DROP#ssh 规则iptables -t filter -A INPUT -i eth0 -p tcp –dport 22 -j ACCEPT iptables -t filter -A OUTPUT -o eth0 -p tcp –sport 22 -j ACCEPT#本地还回及tcp握手处理iptables -A INPUT -s 127.0.0.1 -d 127.0.0.1 -j ACCEPTiptables -A INPUT -m state –state RELATED,ESTABLISHED -j ACCEPT#www-dns 规则iptables -I INPUT -p tcp –sport 53 -j ACCEPTiptables -I INPUT -p udp –sport 53 -j ACCEPTiptables -t filter -A INPUT -i eth0 -p tcp –dport 80 -j ACCEPT iptables -t filter -A OUTPUT -o eth0 -p tcp –sport 80 -j ACCEPT#ICMP 规则iptables -A INPUT -p icmp –icmp-type echo-request-j ACCEPTiptables -A INPUT -p icmp –icmp-type echo-reply -j ACCEPT iptables -A OUTPUT -p icmp –icmp-type echo-request -j ACCEPTiptables -A OUTPUT -p icmp –icmp-type echo-reply -j ACCEPTiptables防火墙设置方二,添加防火墙规则1,添加filter表1.[root@linux ~]# iptables -A INPUT -p tcp -m tcp --dport 21 -j ACCEPT //开放21端口出口我都是开放的iptables -P OUTPUT ACCEPT,所以出口就没必要在去开放端口了。

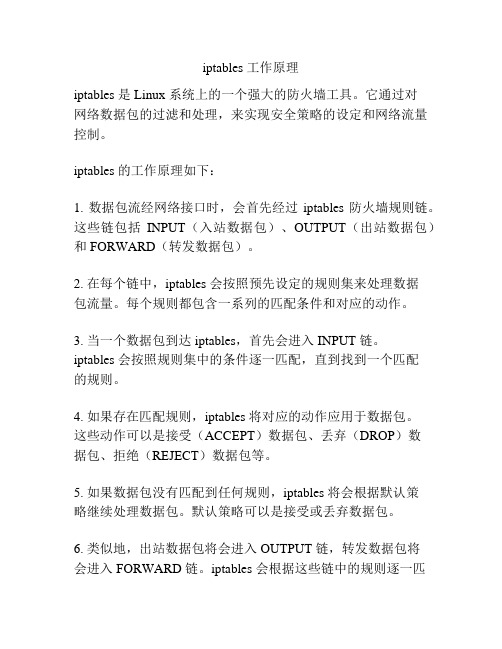

iptables 工作原理

iptables 工作原理iptables 是 Linux 系统上的一个强大的防火墙工具。

它通过对网络数据包的过滤和处理,来实现安全策略的设定和网络流量控制。

iptables 的工作原理如下:1. 数据包流经网络接口时,会首先经过iptables 防火墙规则链。

这些链包括INPUT(入站数据包)、OUTPUT(出站数据包)和FORWARD(转发数据包)。

2. 在每个链中,iptables 会按照预先设定的规则集来处理数据包流量。

每个规则都包含一系列的匹配条件和对应的动作。

3. 当一个数据包到达 iptables,首先会进入 INPUT 链。

iptables 会按照规则集中的条件逐一匹配,直到找到一个匹配的规则。

4. 如果存在匹配规则,iptables 将对应的动作应用于数据包。

这些动作可以是接受(ACCEPT)数据包、丢弃(DROP)数据包、拒绝(REJECT)数据包等。

5. 如果数据包没有匹配到任何规则,iptables 将会根据默认策略继续处理数据包。

默认策略可以是接受或丢弃数据包。

6. 类似地,出站数据包将会进入 OUTPUT 链,转发数据包将会进入 FORWARD 链。

iptables 会根据这些链中的规则逐一匹配并应用动作。

7. 在规则集中,iptables 支持各种条件的匹配,如目标 IP 地址、端口号、协议类型、数据包长度等。

它还支持网络地址转换(NAT)、端口转发、连接状态追踪等高级功能。

通过有效地配置 iptables 规则,可以实现对网络流量的细粒度控制,保护网络免受恶意攻击,并确保网络的稳定和安全运行。

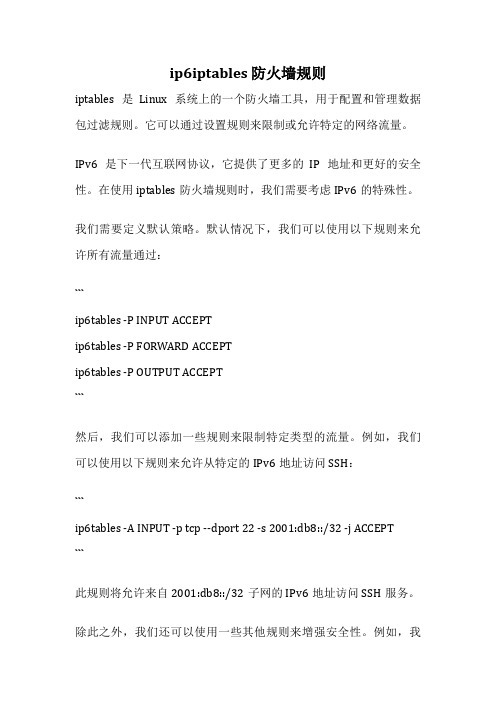

ip6iptables 防火墙规则

ip6iptables 防火墙规则iptables是Linux系统上的一个防火墙工具,用于配置和管理数据包过滤规则。

它可以通过设置规则来限制或允许特定的网络流量。

IPv6是下一代互联网协议,它提供了更多的IP地址和更好的安全性。

在使用iptables防火墙规则时,我们需要考虑IPv6的特殊性。

我们需要定义默认策略。

默认情况下,我们可以使用以下规则来允许所有流量通过:```ip6tables -P INPUT ACCEPTip6tables -P FORWARD ACCEPTip6tables -P OUTPUT ACCEPT```然后,我们可以添加一些规则来限制特定类型的流量。

例如,我们可以使用以下规则来允许从特定的IPv6地址访问SSH:```ip6tables -A INPUT -p tcp --dport 22 -s 2001:db8::/32 -j ACCEPT```此规则将允许来自2001:db8::/32子网的IPv6地址访问SSH服务。

除此之外,我们还可以使用一些其他规则来增强安全性。

例如,我们可以使用以下规则来允许从特定的IPv6地址访问Web服务:```ip6tables -A INPUT -p tcp --dport 80 -s 2001:db8::/32 -j ACCEPTip6tables -A INPUT -p tcp --dport 443 -s 2001:db8::/32 -j ACCEPT```这些规则将允许来自2001:db8::/32子网的IPv6地址访问HTTP和HTTPS服务。

我们还可以添加一些规则来限制特定类型的流量。

例如,我们可以使用以下规则来阻止所有IPv6 ICMP流量:```ip6tables -A INPUT -p icmpv6 -j DROP```这个规则将阻止所有的IPv6 ICMP流量进入系统。

我们需要保存规则以便在系统重启后恢复。

我们可以使用以下命令保存规则:```ip6tables-save > /etc/ip6tables.rules```这将把当前的规则保存到/etc/ip6tables.rules文件中。

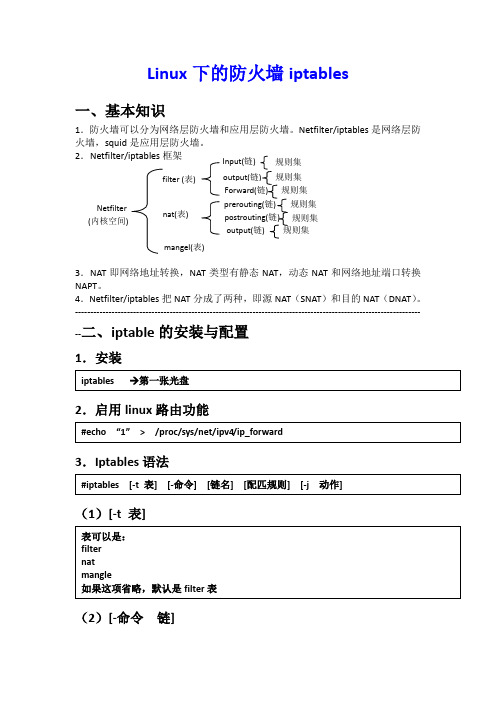

linux下防火墙iptables

Linux 下的防火墙iptables一、基本知识1.防火墙可以分为网络层防火墙和应用层防火墙。

Netfilter/iptables 是网络层防火墙,squid 是应用层防火墙。

23.NAT 即网络地址转换,NAT 类型有静态NAT ,动态NAT 和网络地址端口转换NAPT 。

4.Netfilter/iptables 把NAT 分成了两种,即源NAT (SNAT )和目的NAT (DNAT )。

-------------------------------------------------------------------------------------------------------------------二、iptable 的安装与配置1.安装2.启用linux路由功能3.Iptables 语法(1)[-t 表](2)[-命令 链]Input(链) output(链) Forward(链) prerouting(链) postrouting(链) output(链) 规则集 规则集 规则集 规则集 规则集 规则集首先要查看下防火墙的情况:]# iptables -L –n看到INPUT ACCEPT, FORWARD ACCEPT , OUTPUT ACCEPT我们可以这样理解iptables 由3个部分组成INPUT, FORWARD 和OUTPUT关闭所有的INPUT FORWARD OUTPUT,下面是命令实现:]# iptables -P INPUT DROP]# iptables -P FORWARD DROP]# iptables -P OUTPUT DROP]# service iptables save 进行保存firewall rules 防火墙的规则其实就是保存在/etc/sysconfig/iptables可以打开文件查看vi /etc/sysconfig/iptables禁止单个IP访问命令# iptables -A INPUT -p tcp -s 192.168.1.2 -j DROP数据包经过防火墙的路径图1比较完整地展示了一个数据包是如何经过防火墙的,考虑到节省空间,该图实际上包了三种情况:来自外部,以防火墙(本机)为目的地的包,在图1中自上至下走左边一条路径。

openwrt iptables参数

openwrt iptables参数开放源路由器(OpenWrt)是一款基于Linux内核的嵌入式操作系统,广泛应用于家用路由器、企业级路由器以及其他嵌入式设备。

OpenWrt具有高度可定制性,用户可以通过安装各种软件包来实现路由、安全、流量控制等功能。

在OpenWrt中,iptables是一款非常重要的防火墙工具,可以有效保护网络安全。

iptables是Linux内核中自带的一款防火墙工具,可以在网络层(IP 层)、传输层(TCP层)和应用层(UDP层)实现各种安全策略。

在OpenWrt系统中,iptables可以帮助用户实现如下功能:1.防止DDoS攻击:通过设置iptables,可以限制单个IP的流量,防止恶意流量攻击。

2.限制端口访问:可以根据需要,允许或拒绝特定端口的流量通过。

3.防火墙策略:设置允许或拒绝特定IP地址、地区、协议等访问。

4.流量监控:实时监控网络流量,提供详细统计数据。

5.安全审计:记录iptables规则的变更和执行情况,便于安全审计。

在OpenWrt中,iptables的常用参数如下:1.-t:指定表类型,如raw、mangle、nat等。

2.-A:在指定表中添加一条规则。

3.-D:从指定表中删除一条规则。

4.-I:在指定表中插入一条规则。

5.-R:替换指定表中的一条规则。

6.-L:列出指定表中的所有规则。

7.-F:清空指定表中的所有规则。

8.-Z:统计指定表中的规则数量。

以下是一个实战案例,设置OpenWrt防火墙,保护内网安全:1.首先,打开iptables配置文件:/etc/config/iptables。

2.找到以下行:```iptables -P INPUT DROPiptables -P OUTPUT DROPiptables -P FORWARD DROP```3.修改为:```iptables -P INPUT ACCEPTiptables -P OUTPUT ACCEPTiptables -P FORWARD ACCEPT```4.保存文件并重启iptables服务。

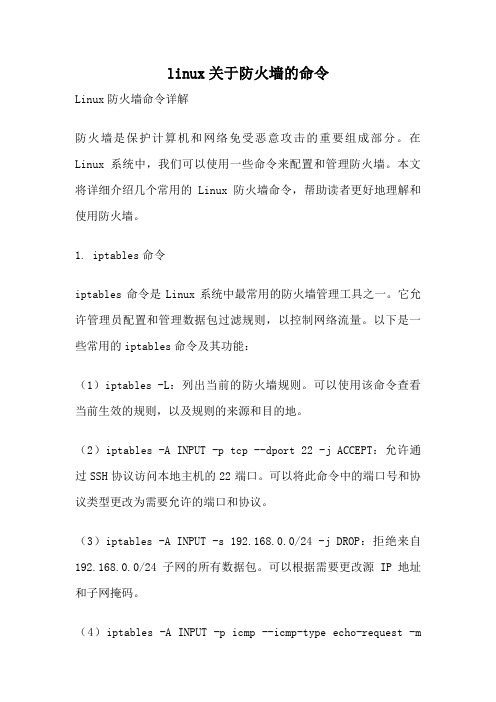

linux关于防火墙的命令

linux关于防火墙的命令Linux防火墙命令详解防火墙是保护计算机和网络免受恶意攻击的重要组成部分。

在Linux系统中,我们可以使用一些命令来配置和管理防火墙。

本文将详细介绍几个常用的Linux防火墙命令,帮助读者更好地理解和使用防火墙。

1. iptables命令iptables命令是Linux系统中最常用的防火墙管理工具之一。

它允许管理员配置和管理数据包过滤规则,以控制网络流量。

以下是一些常用的iptables命令及其功能:(1)iptables -L:列出当前的防火墙规则。

可以使用该命令查看当前生效的规则,以及规则的来源和目的地。

(2)iptables -A INPUT -p tcp --dport 22 -j ACCEPT:允许通过SSH协议访问本地主机的22端口。

可以将此命令中的端口号和协议类型更改为需要允许的端口和协议。

(3)iptables -A INPUT -s 192.168.0.0/24 -j DROP:拒绝来自192.168.0.0/24子网的所有数据包。

可以根据需要更改源IP地址和子网掩码。

(4)iptables -A INPUT -p icmp --icmp-type echo-request -mlimit --limit 1/s -j ACCEPT:限制每秒只允许接收一个ping请求。

可以根据需要调整限制速率。

(5)iptables -P INPUT DROP:将默认的输入策略设置为拒绝。

这将导致防火墙拒绝除了已经明确允许的流量之外的所有流量。

2. ufw命令ufw(Uncomplicated Firewall)是一个简单易用的防火墙管理工具,可以让用户更方便地配置和管理防火墙规则。

以下是一些常用的ufw命令及其功能:(1)ufw enable:启用ufw防火墙。

此命令将激活防火墙并根据默认规则进行配置。

(2)ufw disable:禁用ufw防火墙。

此命令将停止防火墙并允许所有流量通过。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

IPTABLES防火墙&&Layer7应用层过滤策略

案例需求

——公司最近发现有很多员工在工作期间使用QQ、MSN等工具聊天,严重影响工作效率。

为了加强工作纪律管理,公司采取了一些行政手段禁止员工采用类似工具私自聊天,同时要求网络管理员在网关服务器上做相应的技术封锁。

由于使用IP地址和端口号过滤的方式灵活性较差,需要为netfilter/iptables体系增加Layer7补丁,以更便于对员工的应用层访问进行控制

需求描述

重新编译Linux内核,添加l7-filter应用层过滤补丁

重新编译iptables,添加l7-filter应用层过滤补丁

设置过滤规则,禁止使用QQ、MSN等聊天工具

设置过滤规则,禁止使用BT、电驴等下载工具

实现思路

1. 解压释放netfilter-layer7和Linux内核源码包,使用patch工具合并补丁文件

2. 重新配置内核编译参数,添加state机制及layer7支持附:

在配置界面中的操作

方向键á、a、?、à用于定位功能项、菜单项

菜单项 <Select>、<Exit>、<Help>

空格键用于选择配置类型

对不同功能的配置选择

[ ]:空选时表示不需要在新内核中使用该功能

[ M ]:表示将此项功能编译为模块,以便在需要时加载[ * ]:将此项功能直接编入新内核,作为新内核的一部分

A. Code Netfilter Configuration 网络过滤代码配置

B. IP: Netfilter Configuration IP包过滤功能配置

3. 编译新内核,并安装新内核文件、复制模块文件(编译(make)的过程耗时有点儿长啊)

4. 调整GRUB引导菜单,使系统默认以新内核启动,然后重启主机(因默认仍然以老的内核启动系统)

5. 卸载系统原有的iptables相关软件包

6. 解压释放iptables源码包,并应用补丁文件(复制到extensions子目录即可)

7. 配置、编译并安装iptables,需使用”—with-ksource”参数指定内核源码路径

8. 安装L7-protocols协议定义包

9. 使用iptables设置应用层过滤功能(这里我编写了一个Shell脚本,便于移植)

注意事项

为了节省编译时间,可直接从“make modules_install”步骤开始即可

注意选择的layer7补丁文件要与内核、iptables的版本相匹配

附:layer7应用层过滤功能

默认 netfilter/iptables 体系的不足

以基于网络层的数据包过滤机制为主,同时提供少量的传输层、数据链路层的过滤功能

难以判断数据包对应于何种应用程序(如QQ、MSN)

netfilter-layer7 补丁包的作用

由“L7-filter”项目提供

源码站点位于

通过为Linux内核、iptables添加相应的补丁文件,重新编译安装后提供基于应用层(第7层)的扩展功能

通过独立的 l7-protocols 协议包提供对各种应用层数据的特征识别定义,便于更新

使用的软件包列表

Linux内核源码包:linux-2.6.28.8.tar.bz2

iptables源码包:iptables-1.4.2.tar.bz2

layer7补丁源码包:netfilter-layer7-v2.21.tar.gz

协议定义包:l7-protocols-2009-05-10.tar.gz。