6.2.4完善我国证券市场的建设

证券行业大数据交易系统构建方案

证券行业大数据交易系统构建方案第1章项目背景与需求分析 (4)1.1 行业现状分析 (4)1.2 市场需求调研 (4)1.3 项目目标与范围 (5)第2章大数据技术概述 (5)2.1 大数据概念与特性 (5)2.1.1 概念 (5)2.1.2 特性 (5)2.2 大数据技术在证券行业的应用 (6)2.2.1 数据采集与存储 (6)2.2.2 数据处理与分析 (6)2.2.3 个性化推荐与精准营销 (6)2.2.4 风险管理与监管 (6)2.3 大数据技术发展趋势 (6)2.3.1 人工智能与大数据融合 (6)2.3.2 区块链技术在大数据领域的应用 (6)2.3.3 边缘计算与大数据 (6)2.3.4 大数据安全与隐私保护 (7)第3章系统架构设计 (7)3.1 总体架构 (7)3.1.1 数据源层 (7)3.1.2 数据存储层 (7)3.1.3 数据处理与分析层 (7)3.1.4 应用层 (7)3.2 数据架构 (7)3.2.1 数据流向 (8)3.2.2 数据格式 (8)3.2.3 数据存储 (8)3.2.4 数据处理与分析 (8)3.3 技术架构 (8)3.3.1 分布式技术 (8)3.3.2 大数据处理技术 (8)3.3.3 数据挖掘与机器学习技术 (8)3.3.4 云计算技术 (9)3.3.5 安全技术 (9)第4章数据采集与预处理 (9)4.1 数据源分析 (9)4.1.1 交易数据:包括股票、债券、基金等证券产品的交易行情、交易量、交易价格等数据。

(9)4.1.2 财务数据:涵盖上市公司的财务报告、财务指标、盈利预测等数据。

(9)4.1.3 市场数据:包括宏观经济数据、行业数据、政策法规等影响证券市场的数据。

94.1.4 新闻与公告:涉及上市公司的新闻报道、公告信息等。

(9)4.1.5 社交媒体数据:包括微博、论坛、博客等平台上的投资者言论及观点。

(9)4.2 数据采集技术 (9)4.2.1 交易数据采集:通过证券公司、交易所等机构提供的API接口,实时获取交易数据。

1998年俄罗斯金融危机案例

一、案情1998年俄罗斯金融市场动荡加剧。

继5月19日股价和债市价格大幅下跌后,8月份,国内经济恶化,8月17日,俄罗斯政府在无路可退的情况下被迫宣布实行新的卢布“汇率走廊”,使得俄金融市场投资者的心理防线崩溃,最终引发了一场俄独立以来积蓄以久的、最为严重的金融危机。

1998年8月17日,俄政府及中央银行发表了“联合声明”,对俄国内出现的金融危机采取“三大措施”,具体内容包括:1.扩大卢布汇率浮动幅度。

放弃1997年11月11日宣布的1998~2000年“外汇走廊”,即6.2卢布兑1美元,浮动幅度正负15%。

从8月17日起,这一走廊扩大到6~9.5卢布兑1美元,卢布在此范围内浮动。

外汇市场当天的成交价,即是央行的官方汇率2.延期清偿内债。

1999年12月31日前到期的国家短期债券转换成新的国家有价证券,期限和收益率等条件另行公布。

在转换手续完成前国债市场停止交易。

前些时候,俄政府曾号召国债持有者在自愿基础上将债券转换成7年期和20年期的外汇债券,利率在12%以上。

但在700多亿美元的内债市场上,响应者寥寥,同意转换的债券,仅有44亿美元,没能解决内债问题。

3.冻结部分外债。

俄商业银行和公司从国外银行、投资公司等处借到的贷款、用有价证券作担保的贷款的保险金,以及定期外汇契约,其支付期冻结90天。

同时禁止国外投资者将资金投入偿还期在一年以内的卢布资产。

政府强调,“冻结”不涉及政府借的外债。

“三大措施”出台后,俄国内金融危机并未得到缓解,相反,对俄政治、经济和社会产生了巨大的负面影响。

1.金融市场上出现汇市乱、股市跌、债市瘫的局面。

卢布同美元的比价由8月17日的6.3:1暴跌为9月9日的22.4:1,贬值257%,6天后又反弹为8.9:1。

升值150%。

俄罗斯交易系统股价综合指数从上年的230点跌为约40点;日交易额从危机前的近亿美元跌至最低时期的数十万美元。

进入欧洲企业500强的俄罗斯14家工业企业的股票总市值由一年前的1140亿美元缩水为160亿美元。

证券期货业信息系统等级保护基本要求(草案)

证券期货业信息系统安全等级保护基本要求(征求意见稿)1目次1 范围 (9)2规范性引用文件 (9)3术语和定义 (9)3.1 (9)4信息系统安全等级保护概述 (9)4.1 信息系统安全保护等级 (9)4.2 不同等级的安全保护能力 (9)4.3 基本技术要求和基本管理要求 (10)4.4 基本技术要求的三种类型 (10)5第一级基本要求 (10)5.1 技术要求 (10)5.1.1物理安全 (10)5.1.1.1 物理访问控制(G1) (10)5.1.1.2 防盗窃和防破坏(G1) (10)5.1.1.3 防雷击(G1) (10)5.1.1.4 防火(G1) (10)5.1.1.5 防水和防潮(G1) (11)5.1.1.6 温湿度控制(G1) (11)5.1.1.7 电力供应(A1) (11)5.1.2网络安全 (11)5.1.2.1 结构安全(G1) (11)5.1.2.2 访问控制(G1) (11)5.1.2.3 网络设备防护(G1) (11)5.1.3主机安全 (11)5.1.3.1 身份鉴别(S1) (11)5.1.3.2 访问控制(S1) (11)5.1.3.3 入侵防范(G1) (11)5.1.3.4 恶意代码防范(G1) (11)5.1.4应用安全 (12)5.1.4.1 身份鉴别(S1) (12)5.1.4.2 访问控制(S1) (12)5.1.4.3 通信完整性(S1) (12)5.1.4.4 软件容错(A1) (12)5.1.5数据安全及备份恢复 (12)5.1.5.1 数据完整性(S1) (12)5.1.5.2 备份和恢复(A1) (12)5.2 管理要求 (12)5.2.1安全管理制度 (12)5.2.1.1 管理制度(G1) (12)5.2.1.2 制定和发布(G1) (12)5.2.2安全管理机构 (12)5.2.2.1 岗位设置(G1) (12)5.2.2.2 人员配备(G1) (12)5.2.2.3 授权和审批(G1) (12)5.2.2.4 沟通和合作(G1) (12)5.2.3人员安全管理 (12)5.2.3.1 人员录用(G1) (13)5.2.3.2 人员离岗(G1) (13)5.2.3.4 外部人员访问管理(G1) (13)5.2.4系统建设管理 (13)5.2.4.1 系统定级(G1) (13)5.2.4.2 安全方案设计(G1) (13)5.2.4.3 产品采购和使用(G1) (13)5.2.4.4 自行软件开发(G1) (13)5.2.4.5 外包软件开发(G1) (13)5.2.4.6 工程实施(G1) (13)5.2.4.7 测试验收(G1) (14)5.2.4.8 系统交付(G1) (14)5.2.4.9 安全服务商选择(G1) (14)5.2.5系统运维管理 (14)5.2.5.1 环境管理(G1) (14)5.2.5.2 资产管理(G1) (14)5.2.5.3 介质管理(G1) (14)5.2.5.4 设备管理(G1) (14)5.2.5.5 网络安全管理(G1) (14)5.2.5.6 系统安全管理(G1) (14)5.2.5.7 恶意代码防范管理(G1) (15)5.2.5.8 备份与恢复管理(G1) (15)5.2.5.9 安全事件处置(G1) (15)6第二级基本要求 (15)6.1 技术要求 (15)6.1.1物理安全 (15)6.1.1.1 物理位置的选择(G2) (15)6.1.1.2 物理访问控制(G2) (15)6.1.1.3 防盗窃和防破坏(G2) (15)6.1.1.4 防雷击(G2) (15)6.1.1.5 防火(G2) (15)6.1.1.6 防水和防潮(G2) (16)6.1.1.7 防静电(G2) (16)6.1.1.8 温湿度控制(G2) (16)6.1.1.9 电力供应(A2) (16)6.1.1.10 电磁防护(S2) (16)6.1.2网络安全 (16)6.1.2.1 结构安全(G2) (16)6.1.2.2 访问控制(G2) (16)6.1.2.3 安全审计(G2) (16)6.1.2.4 边界完整性检查(S2) (16)6.1.2.5 入侵防范(G2) (16)6.1.2.6 网络设备防护(G2) (17)6.1.3主机安全 (17)6.1.3.1 身份鉴别(S2) (17)6.1.3.2 访问控制(S2) (17)6.1.3.3 安全审计(G2) (17)6.1.3.4 入侵防范(G2) (17)6.1.3.5 恶意代码防范(G2) (17)6.1.3.6 资源控制(A2) (17)6.1.4应用安全 (18)6.1.4.1 身份鉴别(S2) (18)6.1.4.2 访问控制(S2) (18)36.1.4.4 通信完整性(S2) (18)6.1.4.5 通信保密性(S2) (18)6.1.4.6 软件容错(A2) (18)6.1.4.7 资源控制(A2) (18)6.1.5数据安全及备份恢复 (19)6.1.5.1 数据完整性(S2) (19)6.1.5.2 数据保密性(S2) (19)6.1.5.3 备份和恢复(A2) (19)6.2 管理要求 (19)6.2.1安全管理制度 (19)6.2.1.1 管理制度(G2) (19)6.2.1.2 制定和发布(G2) (19)6.2.1.3 评审和修订(G2) (19)6.2.2安全管理机构 (19)6.2.2.1 岗位设置(G2) (19)6.2.2.2 人员配备(G2) (19)6.2.2.3 授权和审批(G2) (19)6.2.2.4 沟通和合作(G2) (20)6.2.2.5 审核和检查(G2) (20)6.2.3人员安全管理 (20)6.2.3.1 人员录用(G2) (20)6.2.3.2 人员离岗(G2) (20)6.2.3.3 人员考核(G2) (20)6.2.3.4 安全意识教育和培训(G2) (20)6.2.3.5 外部人员访问管理(G2) (20)6.2.4系统建设管理 (20)6.2.4.1 系统定级(G2) (20)6.2.4.2 安全方案设计(G2) (20)6.2.4.3 产品采购和使用(G2) (21)6.2.4.4 自行软件开发(G2) (21)6.2.4.5 外包软件开发(G2) (21)6.2.4.6 工程实施(G2) (21)6.2.4.7 测试验收(G2) (21)6.2.4.8 系统交付(G2) (21)6.2.4.9 安全服务商选择(G2) (21)6.2.5系统运维管理 (22)6.2.5.1 环境管理(G2) (22)6.2.5.2 资产管理(G2) (22)6.2.5.3 介质管理(G2) (22)6.2.5.4 设备管理(G2) (22)6.2.5.5 网络安全管理(G2) (22)6.2.5.6 系统安全管理(G2) (23)6.2.5.7 恶意代码防范管理(G2) (23)6.2.5.8 密码管理(G2) (23)6.2.5.9 变更管理(G2) (23)6.2.5.10 备份与恢复管理(G2) (23)6.2.5.11 安全事件处置(G2) (23)6.2.5.12 应急预案管理(G2) (24)7第三级基本要求 (24)7.1 技术要求 (24)7.1.1物理安全 (24)7.1.1.2 物理访问控制(G3) (24)7.1.1.3 防盗窃和防破坏(G3) (24)7.1.1.4 防雷击(G3) (24)7.1.1.5 防火(G3) (25)7.1.1.6 防水和防潮(G3) (25)7.1.1.7 防静电(G3) (25)7.1.1.8 温湿度控制(G3) (25)7.1.1.9 电力供应(A3) (25)7.1.1.10 电磁防护(S3) (25)7.1.2网络安全 (25)7.1.2.1 结构安全(G3) (25)7.1.2.2 访问控制(G3) (26)7.1.2.3 安全审计(G3) (26)7.1.2.4 边界完整性检查(S3) (26)7.1.2.5 入侵防范(G3) (26)7.1.2.6 恶意代码防范(G3) (26)7.1.2.7 网络设备防护(G3) (26)7.1.3主机安全 (27)7.1.3.1 身份鉴别(S3) (27)7.1.3.2 访问控制(S3) (27)7.1.3.3 安全审计(G3) (27)7.1.3.4 剩余信息保护(S3) (27)7.1.3.5 入侵防范(G3) (28)7.1.3.6 恶意代码防范(G3) (28)7.1.3.7 资源控制(A3) (28)7.1.4应用安全 (28)7.1.4.1 身份鉴别(S3) (28)7.1.4.2 访问控制(S3) (28)7.1.4.3 安全审计(G3) (29)7.1.4.4 剩余信息保护(S3) (29)7.1.4.5 通信完整性(S3) (29)7.1.4.6 通信保密性(S3) (29)7.1.4.7 抗抵赖(G3) (29)7.1.4.8 软件容错(A3) (29)7.1.4.9 资源控制(A3) (29)7.1.5数据安全及备份恢复 (30)7.1.5.1 数据完整性(S3) (30)7.1.5.2 数据保密性(S3) (30)7.1.5.3 备份和恢复(A3) (30)7.2 管理要求 (30)7.2.1安全管理制度 (30)7.2.1.1 管理制度(G3) (30)7.2.1.2 制定和发布(G3) (30)7.2.1.3 评审和修订(G3) (30)7.2.2安全管理机构 (31)7.2.2.1 岗位设置(G3) (31)7.2.2.2 人员配备(G3) (31)7.2.2.3 授权和审批(G3) (31)7.2.2.4 沟通和合作(G3) (31)7.2.2.5 审核和检查(G3) (31)7.2.3人员安全管理 (32)57.2.3.2 人员离岗(G3) (32)7.2.3.3 人员考核(G3) (32)7.2.3.4 安全意识教育和培训(G3) (32)7.2.3.5 外部人员访问管理(G3) (32)7.2.4系统建设管理 (32)7.2.4.1 系统定级(G3) (32)7.2.4.2 安全方案设计(G3) (33)7.2.4.3 产品采购和使用(G3) (33)7.2.4.4 自行软件开发(G3) (33)7.2.4.5 外包软件开发(G3) (33)7.2.4.6 工程实施(G3) (33)7.2.4.7 测试验收(G3) (34)7.2.4.8 系统交付(G3) (34)7.2.4.9 系统备案(G3) (34)7.2.4.10 等级测评(G3) (34)7.2.4.11 安全服务商选择(G3) (34)7.2.5系统运维管理 (35)7.2.5.1 环境管理(G3) (35)7.2.5.2 资产管理(G3) (35)7.2.5.3 介质管理(G3) (35)7.2.5.4 设备管理(G3) (35)7.2.5.5 监控管理和安全管理中心(G3) (36)7.2.5.6 网络安全管理(G3) (36)7.2.5.7 系统安全管理(G3) (36)7.2.5.8 恶意代码防范管理(G3) (37)7.2.5.9 密码管理(G3) (37)7.2.5.10 变更管理(G3) (37)7.2.5.11 备份与恢复管理(G3) (37)7.2.5.12 安全事件处置(G3) (37)7.2.5.13 应急预案管理(G3) (38)8第四级基本要求 (38)8.1 技术要求 (38)8.1.1物理安全 (38)8.1.1.1 物理位置的选择(G4) (38)8.1.1.2 物理访问控制(G4) (38)8.1.1.3 防盗窃和防破坏(G4) (38)8.1.1.4 防雷击(G4) (38)8.1.1.5 防火(G4) (39)8.1.1.6 防水和防潮(G4) (39)8.1.1.7 防静电(G4) (39)8.1.1.8 温湿度控制(G4) (39)8.1.1.9 电力供应(A4) (39)8.1.1.10 电磁防护(S4) (39)8.1.2网络安全 (39)8.1.2.1 结构安全(G4) (39)8.1.2.2 访问控制(G4) (40)8.1.2.3 安全审计(G4) (40)8.1.2.4 边界完整性检查(S4) (40)8.1.2.5 入侵防范(G4) (40)8.1.2.6 恶意代码防范(G4) (40)8.1.2.7 网络设备防护(G4) (40)8.1.3.1 身份鉴别(S4) (41)8.1.3.2 安全标记(S4) (41)8.1.3.3 访问控制(S4) (41)8.1.3.4 可信路径(S4) (41)8.1.3.5 安全审计(G4) (41)8.1.3.6 剩余信息保护(S4) (42)8.1.3.7 入侵防范(G4) (42)8.1.3.8 恶意代码防范(G4) (42)8.1.3.9 资源控制(A4) (42)8.1.4应用安全 (42)8.1.4.1 身份鉴别(S4) (42)8.1.4.2 安全标记(S4) (43)8.1.4.3 访问控制(S4) (43)8.1.4.4 可信路径(S4) (43)8.1.4.5 安全审计(G4) (43)8.1.4.6 剩余信息保护(S4) (43)8.1.4.7 通信完整性(S4) (43)8.1.4.8 通信保密性(S4) (43)8.1.4.9 抗抵赖(G4) (44)8.1.4.10 软件容错(A4) (44)8.1.4.11 资源控制(A4) (44)8.1.5数据安全及备份恢复 (44)8.1.5.1 数据完整性(S4) (44)8.1.5.2 数据保密性(S4) (44)8.1.5.3 备份和恢复(A4) (44)8.2 管理要求 (45)8.2.1安全管理制度 (45)8.2.1.1 管理制度(G4) (45)8.2.1.2 制定和发布(G4) (45)8.2.1.3 评审和修订(G4) (45)8.2.2安全管理机构 (45)8.2.2.1 岗位设置(G4) (45)8.2.2.2 人员配备(G4) (46)8.2.2.3 授权和审批(G4) (46)8.2.2.4 沟通和合作(G4) (46)8.2.2.5 审核和检查(G4) (46)8.2.3人员安全管理 (46)8.2.3.1 人员录用(G4) (46)8.2.3.2 人员离岗(G4) (47)8.2.3.3 人员考核(G4) (47)8.2.3.4 安全意识教育和培训(G4) (47)8.2.3.5 外部人员访问管理(G4) (47)8.2.4系统建设管理 (47)8.2.4.1 系统定级(G4) (47)8.2.4.2 安全方案设计(G4) (47)8.2.4.3 产品采购和使用(G4) (48)8.2.4.4 自行软件开发(G4) (48)8.2.4.5 外包软件开发(G4) (48)8.2.4.6 工程实施(G4) (48)8.2.4.7 测试验收(G4) (48)8.2.4.8 系统交付(G4) (49)78.2.4.10 等级测评(G4) (49)8.2.4.11 安全服务商选择(G4) (49)8.2.5系统运维管理 (49)8.2.5.1 环境管理(G4) (49)8.2.5.2 资产管理(G4) (50)8.2.5.3 介质管理(G4) (50)8.2.5.4 设备管理(G4) (50)8.2.5.5 监控管理和安全管理中心(G4) (51)8.2.5.6 网络安全管理(G4) (51)8.2.5.7 系统安全管理(G4) (51)8.2.5.8 恶意代码防范管理(G4) (52)8.2.5.9 密码管理(G4) (52)8.2.5.10 变更管理(G4) (52)8.2.5.11 备份与恢复管理(G4) (52)8.2.5.12 安全事件处置(G4) (52)8.2.5.13 应急预案管理(G4) (53)9第五级基本要求 (53)附录A (54)关于信息系统整体安全保护能力的要求 (54)附录B (56)基本安全要求的选择和使用 (56)参考文献 (58)证券期货业信息系统安全等级保护基本要求1 范围本要求规定了不同安全保护等级信息系统的基本保护要求,包括基本技术要求和基本管理要求,适用于指导分等级的信息系统的安全建设和监督管理。

中国农业银行不良贷款率影响因素分析

东北农业大学经济学硕士学位论文企业的发展,对其投放的信贷规模比较大,且审核不够严格,而其中有些企业的贷款项目往往经营困难,效益低下,影响了农业银行信贷资产质量,造成了农业银行大量的不良贷款。

因此,如何落实发放信用贷款的“三查”制度,减少企业对于银行信用贷款的依赖,对于防范农业银行不良贷款来说是一项必要的工作。

其次,五级分类中不良贷款率和贷款规模总体持续下降,但是不良贷款五级分类中的损失贷款余额和损失比例却有所增加,资产处置比较困难,不良贷款率仍然是四大国有商业银行中最高的。

近年来农业银行积极落实国家宏观调控政策,及时调整并完善了信贷风险流程,实现了不良贷款余额和不良贷款率的双下降,但是由于部分贷款企业效益低下、银行自身管理体制缺陷等复杂原因,使得农业银行不良贷款损失比率有所上升。

最后,农业银行不良贷款的主要客户行业分布比较集中,信贷风险不分散。

所有不良贷款业务类型中,公司类不良贷款占据主导地位,这说明企业自身的贷款机制不完善,贷款和还款意识不端正,向银行所借贷款大多为无力偿还的项目,且这些企业的行业属性分布集中于制造业、能源供应业、水利和环境公共设施管理业、交通运输仓储业及批发零售行业等五大传统行业。

如何提高这些行业的抗风险能力对改善农业银行不良贷款状况有很大帮助。

3.5本章小结在这一章里主要对中国农业银行不良贷款增长率和增长规模、不良贷款的行业分布情况以及贷款的五级分类情况进行了大量的数据分析,通过分析结果我们可以得出中国农业银行不良贷款的现状与特点。

中国农业银行不良贷款率和贷款规模虽然实现了下降,但是不良贷款的损失率却在上升,信贷风险仍然比较集中,产生不良贷款的行业大多分布在抗风险能力较差的传统五大产业之内。

此外由于农业银行长期对农村乡镇企业和基础建设提供贷款,大力扶持发展“三农”企业,这在一定程度上影响了中国农业银行的信贷资产质量。

东北农业大学经济学硕士学位论文表5.2模型数据Tab.5-2Themodeldata年份不良GDP增货币供资本充贷款/总银行相拨备覆净利贷长率X.应量同足率x,负债x.对规模x,盖率Xs差x,款率Y比增长率x:5.4实证分析5.4.1多元回归模型的设计所谓回归分析法,是在掌握大量观察数据的基础上,利用数理统计方法建立因变量与自变量之间的回归关系函数表达式(称回归方程式)。

银行业金融科技创新发展方案

银行业金融科技创新发展方案第一章引言 (3)1.1 金融科技创新背景 (3)1.2 金融科技创新意义 (3)第二章金融科技政策与法规环境 (4)2.1 政策法规现状 (4)2.1.1 政策层面 (4)2.1.2 法规层面 (4)2.1.3 监管层面 (4)2.2 政策法规完善 (4)2.2.1 完善政策体系 (4)2.2.2 加强法规建设 (4)2.2.3 强化监管协同 (5)2.2.4 优化金融科技创新环境 (5)第三章银行业金融科技战略规划 (5)3.1 金融科技战略目标 (5)3.2 金融科技战略布局 (5)第四章银行业金融科技创新模式 (6)4.1 传统银行业务创新 (6)4.2 金融科技企业合作 (6)4.3 跨界融合创新 (7)第五章银行业金融科技产品与服务 (7)5.1 网上银行与移动支付 (7)5.1.1 发展背景及现状 (7)5.1.2 产品与服务特点 (7)5.1.3 发展趋势 (8)5.2 金融科技信贷产品 (8)5.2.1 发展背景及现状 (8)5.2.2 产品与服务特点 (8)5.2.3 发展趋势 (8)5.3 金融科技财富管理 (8)5.3.1 发展背景及现状 (9)5.3.2 产品与服务特点 (9)5.3.3 发展趋势 (9)第六章银行业金融科技风险管理与合规 (9)6.1 风险识别与评估 (9)6.1.1 风险识别 (9)6.1.2 风险评估 (10)6.2 风险防控措施 (10)6.2.1 技术风险防控 (10)6.2.2 操作风险防控 (10)6.2.3 合规风险防控 (10)6.2.4 市场风险防控 (10)6.2.5 信用风险防控 (10)6.3 合规管理 (11)6.3.1 合规组织架构 (11)6.3.2 合规制度制定 (11)6.3.3 合规培训与宣传 (11)6.3.4 合规检查与监督 (11)第七章银行业金融科技人才培养与引进 (11)7.1 人才培养机制 (11)7.1.1 建立完善的金融科技课程体系 (11)7.1.2 加强实践教学与实习机会 (11)7.1.3 培养创新思维与团队协作能力 (11)7.1.4 建立多元化的评价体系 (11)7.2 人才引进政策 (12)7.2.1 优化人才引进机制 (12)7.2.2 提供有竞争力的薪酬福利 (12)7.2.3 营造良好的职业发展环境 (12)7.2.4 加强人才交流与合作 (12)7.2.5 建立人才储备机制 (12)第八章银行业金融科技基础设施 (12)8.1 云计算与大数据平台 (12)8.1.1 概述 (12)8.1.2 建设背景 (12)8.1.3 技术架构 (13)8.1.4 应用场景 (13)8.2 金融科技实验室 (13)8.2.1 概述 (13)8.2.2 建设目标 (13)8.2.3 组织架构 (13)8.2.4 研究内容 (13)8.3 金融科技信息安全 (14)8.3.1 概述 (14)8.3.2 信息安全体系 (14)8.3.3 技术手段 (14)8.3.4 管理措施 (14)第九章银行业金融科技创新案例 (14)9.1 国内金融科技创新案例 (15)9.1.1 某银行智能客服系统 (15)9.1.2 某银行区块链供应链金融平台 (15)9.1.3 某银行手机银行APP (15)9.2 国际金融科技创新案例 (15)9.2.1 某国际银行区块链跨境支付 (15)9.2.2 某国际银行智能投顾服务 (15)9.2.3 某国际银行数字银行 (15)第十章金融科技创新发展趋势与展望 (16)10.1 金融科技创新发展趋势 (16)10.1.1 数字化转型加速 (16)10.1.2 金融与科技深度融合 (16)10.1.3 监管科技助力金融风险防控 (16)10.1.4 跨界融合创新不断涌现 (16)10.2 金融科技创新未来展望 (16)10.2.1 金融科技助力普惠金融 (16)10.2.2 金融科技助力绿色金融 (16)10.2.3 金融科技助力金融安全 (16)10.2.4 金融科技助力金融监管 (17)10.2.5 金融科技创新持续推动金融业变革 (17)第一章引言1.1 金融科技创新背景科技的不断进步,特别是大数据、云计算、人工智能、区块链等技术的快速发展,金融行业正面临着深刻的变革。

证券公司信息技术管理规范

证券公司信息技术管理规范文章属性•【制定机关】中国人民银行,中国证券监督管理委员会•【公布日期】2005.03.25•【文号】•【施行日期】2005.03.25•【效力等级】部门规范性文件•【时效性】现行有效•【主题分类】通信业正文证券公司信息技术管理规范JR中华人民共和国金融行业标准JR/T0023—2004证券公司信息技术管理规范The criterion of IT management for securites company 2005年3月25日发布2005年3月25日实施中国人民银行和中国证监会发布前言本标准由全国金融标准化技术委员会提出。

本标准由全国金融标准化技术委员会归口管理。

本标准起草单位:中国证券监督管理委员会、国泰君安证券股份有限公司、中国银河证券有限责任公司、申银万国证券股份有限公司、长江证券有限责任公司、海通证券股份有限公司、泰阳证券有限责任公司、闽发证券有限责任公司、兴业证券股份有限公司、国信证券有限责任公司。

本标准主要起草人:徐雅萍、陈煜涛、俞枫、金守罕、郭怡峰、陈静、沈云明、汤玉龙、彭湘林、王锦炎、刘斌、廖亚滨、万晓鹰、黄卉、徐颖。

本标准为首次发布。

引言为了规范证券公司信息技术管理行为,保护投资者的合法利益,维护证券公司的合法权益,促进证券市场的健康发展,特制定本标准,以加强证券公司信息系统的优化建设和安全管理,推动信息系统建设与技术管理水平的协调发展,提高证券行业的整体信息技术应用水平。

证券公司信息技术管理规范1 范围本标准规定了证券公司信息技术管理的以下方面:a)信息技术管理工作中应遵循的基本原则;b)信息技术管理的组织架构;c)信息技术人员、项目和安全管理;d)机房和设备管理;e)网络通信、软件和数据;f)信息系统运行管理、技术事故的防范与处理。

本标准适用于证券公司的信息技术管理工作。

2 规范性引用文件下列文件中的条款通过本标准的引用而成为本标准的条款。

凡是注日期的引用文件,其随后所有的修改单(不包括勘误的内容)或修订版均不适用于本标准,然而,鼓励根据本标准达成协议的各方研究是否可使用这些文件的最新版本。

小微企业融资难问题研究毕业论文

引言小微企业是我国国民经济发展中的一支活跃的力量。

有数据表明,目前各种所有制和组织形式的小微企业及个体经营户已经成为我国国民经济的重要组成部分。

总体来看,我国小微企业约占国民经济30%左右。

促进小微企业发展对我国的经济增长、劳动就业以及全面构建和谐社会具有重大而深远的战略意义。

随着我国经济总量的快速增长和经济格局的深入调整,小微企业的重要性日益凸显,然而小微企业融资困难的问题依然不同程度地存在着,进而制约着各地经济的发展,特别是对欠发达地区的发展。

目前,关于小微企业融资分析多包含在中小企业融资问题的研究中。

本文试图摆脱中小企业研究的传统模式,明确小微企业概念,理清小微企业与中小企业的区别,从而单独进行论述,找出解决小微企业资金短缺问题,破解融资困境。

1我国小微企业融资概述1.1我国小微企业界定小微企业对经济增长贡献越来越大,已成为扩大就业的主要渠道,并成为基础创新的主力军,是经济增长的主要源泉之一。

但是小微企业一直都是一个比较模糊不完整的概念。

根据工业和信息化部、国家统计局、国家发展和改革委员会、财政部关于印发中小企业划型标准规定的通知(工信部联企业[2011]300号)确定本文的划分依据。

表1-1我国小微企业划分标准综合上表,我们不难得出小微企业是小型企业、微型企业、家庭作坊式企业、个体工商户的统称,目前主要指那些产权和经营权高度统一,产品(服务)种类单一,规模和产值较小,从业人员较少的经济组织。

1.2 我国小微企业特征1.2.1投资主体和组织形式多元化投资人既可以是大中专毕业生、退伍复员军人、返乡农民工、下岗失业人员、征地拆迁失地农民,又可以是其他城乡无业居民;在创建小微型企业时,既可以申办成个体工商户、独资企业,又可以是合伙企业、农民专业合作社、有限责任公司。

1.2.2出资来源和形式多元化小微型企业融资渠道主要是自有资金、亲戚朋友借款,很少有正式的融资渠道。

投入的资金既可以是实物资产、知识产权,也可以是货币资金。

经济法理论与实践作业指导书

经济法理论与实践作业指导书第1章经济法基本原理 (4)1.1 经济法的概念与特征 (4)1.1.1 概念界定 (4)1.1.2 特征分析 (4)1.2 经济法的主体与客体 (4)1.2.1 经济法主体 (4)1.2.2 经济法客体 (4)1.3 经济法的基本原则 (4)1.3.1 平等原则 (4)1.3.2 公正原则 (4)1.3.3 诚信原则 (5)1.3.4 效率原则 (5)1.3.5 安全原则 (5)第2章市场主体法律制度 (5)2.1 企业法人的法律地位 (5)2.1.1 企业法人的概念与特征 (5)2.1.2 企业法人的法律地位 (5)2.2 企业法律制度 (5)2.2.1 企业法律制度的概述 (5)2.2.2 企业法律制度的主要内容 (5)2.3 合作伙伴法律制度 (5)2.3.1 合作伙伴的概念与种类 (6)2.3.2 合作伙伴法律制度的主要内容 (6)第3章市场秩序法律制度 (6)3.1 反垄断法律制度 (6)3.1.1 反垄断法律制度概述 (6)3.1.2 垄断协议的法律规制 (6)3.1.3 滥用市场支配地位的法律规制 (6)3.1.4 经营者集中的法律规制 (6)3.1.5 反垄断执法机构与执法程序 (7)3.2 反不正当竞争法律制度 (7)3.2.1 反不正当竞争法律制度概述 (7)3.2.2 虚假宣传的法律规制 (7)3.2.3 商业诽谤的法律规制 (7)3.2.4 侵犯商业秘密的法律规制 (7)3.2.5 反不正当竞争法的执法实践 (7)3.3 产品质量法律制度 (7)3.3.1 产品质量法律制度概述 (7)3.3.2 产品质量责任的法律规制 (7)3.3.3 产品召回的法律规制 (7)3.3.4 产品质量监管的法律制度 (7)3.3.5 产品质量违法行为的法律责任 (7)第4章国有资产管理法律制度 (7)4.1 国有资产管理概述 (7)4.2 国有资产产权法律制度 (7)4.3 国有资产评估与监管法律制度 (8)第5章金融法律制度 (8)5.1 银行业法律制度 (8)5.1.1 银行业务法律规范 (8)5.1.2 银行监管法律制度 (8)5.1.3 银行跨境业务法律制度 (8)5.2 证券法律制度 (8)5.2.1 证券发行与交易法律制度 (8)5.2.2 证券市场监管法律制度 (8)5.2.3 证券投资者保护法律制度 (8)5.3 保险法律制度 (9)5.3.1 保险合同法律制度 (9)5.3.2 保险业务法律制度 (9)5.3.3 保险监管法律制度 (9)5.3.4 保险消费者权益保护法律制度 (9)第6章知识产权法律制度 (9)6.1 知识产权概述 (9)6.1.1 知识产权的概念与特征 (9)6.1.2 知识产权的分类 (9)6.1.3 我国知识产权法律体系 (9)6.2 专利法律制度 (9)6.2.1 专利权的概念 (10)6.2.2 专利权的取得 (10)6.2.3 专利权的保护 (10)6.2.4 专利权的限制 (10)6.3 商标法律制度 (10)6.3.1 商标权的概念 (10)6.3.2 商标权的取得 (10)6.3.3 商标权的保护 (10)6.3.4 商标权的限制 (10)第7章劳动与社会保障法律制度 (10)7.1 劳动法律制度 (10)7.1.1 劳动合同法 (10)7.1.2 工资支付暂行规定 (11)7.1.3 劳动时间与休息休假制度 (11)7.2 社会保障法律制度 (11)7.2.1 社会保险法 (11)7.2.2 养老保险制度 (11)7.2.3 医疗保险制度 (11)7.2.4 失业保险制度 (11)7.2.6 生育保险制度 (11)7.3 劳动争议处理法律制度 (11)7.3.1 劳动争议调解仲裁法 (11)7.3.2 劳动争议调解 (12)7.3.3 劳动争议仲裁 (12)7.3.4 劳动争议诉讼 (12)第8章环境保护与资源法律制度 (12)8.1 环境保护法律制度 (12)8.1.1 环境保护法的立法目的与基本原则 (12)8.1.2 环境保护法的调整范围 (12)8.1.3 环境保护法律制度的主要内容 (12)8.2 自然资源法律制度 (12)8.2.1 自然资源法的立法目的与基本原则 (13)8.2.2 自然资源法的调整范围 (13)8.2.3 自然资源法律制度的主要内容 (13)8.3 能源法律制度 (13)8.3.1 能源法的立法目的与基本原则 (13)8.3.2 能源法的调整范围 (13)8.3.3 能源法律制度的主要内容 (13)第9章对外经济合作法律制度 (14)9.1 对外贸易法律制度 (14)9.1.1 对外贸易法律制度概述 (14)9.1.2 我国对外贸易法律框架 (14)9.1.3 对外贸易管理机制 (14)9.2 外商投资法律制度 (14)9.2.1 外商投资法律制度概述 (14)9.2.2 我国外商投资法律体系 (14)9.2.3 外商投资保护与管理制度 (14)9.3 国际经济合作法律制度 (14)9.3.1 国际经济合作法律制度概述 (14)9.3.2 我国国际经济合作法律框架 (15)9.3.3 国际经济合作主要法律问题 (15)9.3.4 我国在国际经济合作中的法律实践 (15)第10章经济法律责任与经济纠纷处理 (15)10.1 经济法律责任概述 (15)10.1.1 经济法律责任的概念与特征 (15)10.1.2 经济法律责任的构成要件 (15)10.1.3 经济法律责任的类型 (16)10.2 经济违法行为及其法律责任 (16)10.2.1 经济违法行为概述 (16)10.2.2 经济违法行为的法律责任 (16)10.3 经济纠纷处理法律制度 (16)10.3.1 调解 (16)10.3.3 诉讼 (17)第1章经济法基本原理1.1 经济法的概念与特征1.1.1 概念界定经济法作为我国法律体系的一个重要组成部分,主要调整社会主义市场经济条件下的经济关系。

《商法》教学大纲

《商法》教学大纲课程编号:T06134课程名称:商法学课程类型:专业基础课先修课程:法理学、民法学、民事诉讼法面向对象:本科考试方式:闭卷考试开课单位:文学与新闻传播学系总学时数:54 理论学时:36 实验学时:18学分:3一、课程教学目标及学生能力培养要求商法学的教学目的是让学生对商法的整体内容,即商事主体的资格取得和组织机构以及行为规范的一般原理和法律规定、商事行为(票据、保险、证券等)的一般原理和法律规定、商事救济的程序法律规定等内容有一个较为全面的认识,能够熟练掌握商法的基本原理和具体制度,在具备一定商法学素养的基础上,将所学的商法学知识应用于具体的法律案件,为司法考试和未来的司法执业活动做好充分准备。

随着商事活动的进一步开展,商法的内容还会扩展,比如信托法、电子商务法等。

因此,商法教学任务首先是通过系统的课堂讲授,使同学们能够了解各国商法的基本内容,学会用商法的原理分析和解决日常生活中遇到的一般的商法理论与实务问题。

二、课程的教学内容与学习目标第1章商法概论1.1 商法的概念1.2 商法的基本原则1.3 商主体1.4 商行为1.5 商事登记1.6 商业名称与商业帐簿教学重点:商法的基本原则和商事登记。

教学难点:商法的基本原则。

教学方法:理论讲授、案例分析、讨论。

学习目标:使学生理解商主体基本理论并能运用于立法与实践问题的分析;使学生理解商行为基本理论并能结合所学民法理论理解商事行为的特点;使学生了解商事登记、商业名称和商业账簿的基本理论与制度。

第2章商法的演进及其与相关法律的关系2.1 大陆法系商法2.2 英美法系商法2.3 我国商事立法2.4 商法与民法2.5 商法与经济法教学重点:法国商法、德国商法、日本商法发展与近况。

教学难点:民商合一与分立的立法讨论、商法与经济法之法理上的互异。

教学方法:以课堂讲授为主。

案例分析、讨论,引导学生自主学习与思考。

学习目标:使学生了解商法在国外和我国发展的简要历史,了解、掌握商法与相关法律的关系。

《投资学(第6版)》教学大纲

人大社《投资学》(第6版)教学大纲制作人:郎荣燊裘国根制作时间:2021年3月一、课程介绍作为应用型院校财经专业的一门核心课程,“投资学”以培养学生投融资理论知识和基本实践技能为教学目的。

“投资学”课程遵循“理论与实践相结合”的教学原则,通过理解并掌握投融资决策应具备的基础理论、分析框架和决策方法,结合习题和案例辨析训练,培养学生在投融资领域进行分析、判断和决策的基本能力。

“投资学”主体教材内容包括导论、投资与经济发展、投资体制、投资结构、融资概论、项目融资、证券融资、项目投资、可行性研究与投资决策、项目投资的风险管理、证券投资分析、证券市场、投资组合与证券定价原理、现代投资银行、国际投资共十五章。

鉴于“投资学”课程具有理论知识与决策实践紧密结合的特点,我们在每个章节增加了相关案例,以帮助读者更好地理解相关知识要点。

另外,作为相关课内知识的补充,我们在部分章节推荐了课外书籍。

这些案例和补充读物可以帮助读者更好地理解我国具有中国特色社会主义市场经济发展历程、中外投资理论融合及资本市场演进,从而提升读者对投融资理论及决策方法在当代市场中的理解和运用能力。

本课程采用理论教学为主、实践教学(习题与案例教学或者实验教学)为辅的教学方式。

二、章节内容及建议课时本课程建议学时为72课时,其中:理论教学44课时,实践教学28课时。

课时少的学校可以将上述课时减半或者打折。

三、教学目标1.基本知识教学目标(1)掌握投资学基本理论、投资与经济增长、投资体制比较以及投资结构等要点。

(2)掌握融资的主要概念、融资方法和方式比较,特别是项目融资与证券融资。

(3)掌握投资的主要方法、分析工具、决策方法、相关市场及中介机构。

2.职业能力培养目标(1)学会运用所学的专业知识和分析方法来解决投融资实践过程中的疑难问题。

(2)独立操作、正确处理在实际工作当中经常涉及到的投融资决策问题。

3.思想素质教育目标(1)具有团队精神和协作精神。

证券期货业信息系统安全等级保护基本要求(送审稿)

JR 中华人民共和国金融行业标准JR/T XXXX—XXXX证券期货业信息系统安全等级保护基本要求Securities and futures industry—Baseline for classified protection of information system(送审稿)2010-xx-xx 发布2010-xx-xx实施中国证券监督管理委员会发布JR/T XXXX—XXXX目次前言 (1)引言 (2)1.范围 (3)2.规范性引用文件 (3)3.术语和定义 (3)4.证券期货业信息系统安全等级保护概述 (3)4.1.证券期货业信息系统安全保护等级 (3)4.2.不同等级的安全保护能力 (3)4.3.基本技术要求和基本管理要求 (4)4.4.基本技术要求的三种类型 (4)5.第一级基本要求 (5)5.1.技术要求 (5)5.1.1.物理安全 (5)5.1.2.网络安全 (6)5.1.3.主机安全 (6)5.1.4.应用安全 (7)5.1.5.数据安全及备份恢复 (7)5.2.管理要求 (8)5.2.1.安全管理制度 (8)5.2.2.安全管理机构 (8)5.2.3.人员安全管理 (8)5.2.4.系统建设管理 (9)5.2.5.系统运维管理 (10)6.第二级基本要求 (12)6.1.技术要求 (12)6.1.1.物理安全 (12)IJR/T XXXX—XXXX6.1.2.网络安全 (13)6.1.3.主机安全 (15)6.1.4.应用安全 (16)6.1.5.数据安全及备份恢复 (18)6.2.管理要求 (18)6.2.1.安全管理制度 (18)6.2.2.安全管理机构 (19)6.2.3.人员安全管理 (19)6.2.4.系统建设管理 (20)6.2.5.系统运维管理 (22)7.第三级基本要求 (25)7.1.技术要求 (25)7.1.1.物理安全 (25)7.1.2.网络安全 (27)7.1.3.主机安全 (29)7.1.4.应用安全 (32)7.1.5.数据安全及备份恢复 (34)7.2.管理要求 (34)7.2.1.安全管理制度 (34)7.2.2.安全管理机构 (35)7.2.3.人员安全管理 (36)7.2.4.系统建设管理 (37)7.2.5.系统运维管理 (40)8.第四级基本要求 (44)8.1.技术要求 (44)8.1.1.物理安全 (44)8.1.2.网络安全 (47)8.1.3.主机安全 (49)IIJR/T XXXX—XXXX 8.1.4.应用安全 (51)8.1.5.数据安全及备份恢复 (53)8.2.管理要求 (54)8.2.1.安全管理制度 (54)8.2.2.安全管理机构 (55)8.2.3.人员安全管理 (56)8.2.4.系统建设管理 (57)8.2.5.系统运维管理 (60)9.第五级基本要求 (64)附录A(规范性附录)关于证券期货业信息系统整体安全保护能力的要求 (65)附录B(规范性附录)证券期货业重要信息系统安全要求的选择和使用 (66)IIIJR/T XXXX—XXXX前言本标准附录A和附录B是规范性附录。

《证券公司声誉风险管理指引》解读

标题:《证券公司声誉风险管理指引》解读概述1. 证券公司作为金融市场的重要参与者,其声誉风险管理至关重要。

为了规范证券公司的声誉风险管理工作,我国证监会制定了《证券公司声誉风险管理指引》,以便证券公司更好地识别、评估和应对声誉风险。

主体2. 建立健全的声誉风险管理制度2.1 证券公司应建立完善的声誉风险管理制度,明确声誉风险管理的组织架构、职责分工和管理流程。

2.2 制定声誉风险管理政策和程序,包括声誉风险的识别、评估、监测和控制方法。

3. 健全的声誉风险管理机制3.1 确保信息披露的及时、准确和完整,遵守信息披露法律法规和证券交易所规定。

3.2 建立健全的投资者关系管理制度,及时回应投资者关切和质疑,维护投资者利益和公司声誉。

4. 加强声誉风险监测和评估4.1 对重大事项、负面舆情和市场风险进行监测和预警,及时应对并采取措施,避免声誉损害。

4.2 定期评估公司声誉风险的暴露程度和潜在影响,及时调整风险管理策略和措施。

5. 健全的声誉风险事件处理与应对机制5.1 建立健全的声誉风险事件处置流程和机制,迅速调集相关资源、组织应对,减少负面影响。

5.2 加强危机公关管理,及时发布准确信息,对外交流解释,有效降低声誉损害。

结论证券公司声誉风险管理不仅关乎公司自身的长远发展,也关系到金融市场的整体健康和稳定。

《证券公司声誉风险管理指引》的出台,为证券公司提供了规范和指导,有助于提高证券公司的声誉风险管理水平,保护投资者利益,促进金融市场的稳定和发展。

证券公司应认真遵守《指引》要求,不断完善声誉风险管理机制,提升自身的声誉风险管理能力,实现可持续发展。

6. 加强员工教育和培训6.1 证券公司应加强员工的道德风险教育和职业操守培训,提高员工识别和应对声誉风险的能力。

6.2 加强内部控制和监督,建立良好的内部文化氛围,倡导诚信守法,防范内部道德风险。

7. 完善声誉风险管理技术支持7.1 采用科技手段加强声誉风险的预警、监测和应对能力,建立信息化的声誉风险管理系统。

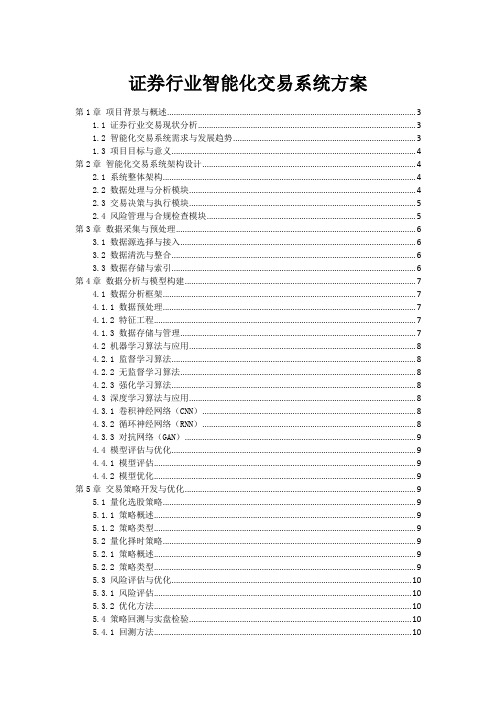

证券行业智能化交易系统方案

证券行业智能化交易系统方案第1章项目背景与概述 (3)1.1 证券行业交易现状分析 (3)1.2 智能化交易系统需求与发展趋势 (3)1.3 项目目标与意义 (4)第2章智能化交易系统架构设计 (4)2.1 系统整体架构 (4)2.2 数据处理与分析模块 (4)2.3 交易决策与执行模块 (5)2.4 风险管理与合规检查模块 (5)第3章数据采集与预处理 (6)3.1 数据源选择与接入 (6)3.2 数据清洗与整合 (6)3.3 数据存储与索引 (6)第4章数据分析与模型构建 (7)4.1 数据分析框架 (7)4.1.1 数据预处理 (7)4.1.2 特征工程 (7)4.1.3 数据存储与管理 (7)4.2 机器学习算法与应用 (8)4.2.1 监督学习算法 (8)4.2.2 无监督学习算法 (8)4.2.3 强化学习算法 (8)4.3 深度学习算法与应用 (8)4.3.1 卷积神经网络(CNN) (8)4.3.2 循环神经网络(RNN) (8)4.3.3 对抗网络(GAN) (9)4.4 模型评估与优化 (9)4.4.1 模型评估 (9)4.4.2 模型优化 (9)第5章交易策略开发与优化 (9)5.1 量化选股策略 (9)5.1.1 策略概述 (9)5.1.2 策略类型 (9)5.2 量化择时策略 (9)5.2.1 策略概述 (9)5.2.2 策略类型 (9)5.3 风险评估与优化 (10)5.3.1 风险评估 (10)5.3.2 优化方法 (10)5.4 策略回测与实盘检验 (10)5.4.1 回测方法 (10)5.4.2 实盘检验 (10)第6章交易决策与执行 (11)6.1 决策引擎设计 (11)6.1.1 决策引擎架构 (11)6.1.2 决策模型构建 (11)6.1.3 风险控制与合规检查 (11)6.2 交易信号 (11)6.2.1 信号原理 (11)6.2.2 信号处理与优化 (11)6.2.3 信号实时推送 (11)6.3 执行策略与交易算法 (11)6.3.1 执行策略设计 (11)6.3.2 交易算法类型及特点 (11)6.3.3 算法优化与调整 (12)6.4 交易成本与绩效评估 (12)6.4.1 交易成本构成 (12)6.4.2 绩效评估指标 (12)6.4.3 评估方法与优化 (12)第7章风险管理与合规检查 (12)7.1 风险管理体系构建 (12)7.1.1 组织架构 (12)7.1.2 风险识别 (12)7.1.3 风险评估 (12)7.1.4 控制策略 (12)7.2 风险监测与预警 (13)7.2.1 实时风险监测 (13)7.2.2 风险预警机制 (13)7.2.3 预警信息处理 (13)7.3 合规检查与内控管理 (13)7.3.1 合规检查 (13)7.3.2 内控管理 (13)7.4 系统性风险防范 (13)7.4.1 技术保障 (13)7.4.2 应急预案 (13)7.4.3 信息安全 (13)7.4.4 市场监测 (14)第8章系统集成与测试 (14)8.1 系统集成方案 (14)8.1.1 系统集成概述 (14)8.1.2 集成策略 (14)8.1.3 集成步骤 (14)8.2 功能测试与功能测试 (14)8.2.1 功能测试 (14)8.2.2 功能测试 (14)8.3 系统稳定性与可靠性分析 (15)8.3.1 稳定性分析 (15)8.3.2 可靠性分析 (15)8.4 系统优化与升级 (15)8.4.1 系统优化 (15)8.4.2 系统升级 (15)第9章智能化交易系统应用案例 (15)9.1 量化投资策略应用案例 (15)9.2 智能投顾应用案例 (16)9.3 个性化交易服务应用案例 (16)9.4 风险管理与合规应用案例 (16)第10章项目实施与展望 (17)10.1 项目实施计划与进度安排 (17)10.1.1 第一阶段:需求分析与方案设计 (17)10.1.2 第二阶段:系统开发与测试 (17)10.1.3 第三阶段:试点运行与优化 (17)10.1.4 第四阶段:全面推广与持续优化 (17)10.2 项目风险与应对措施 (17)10.2.1 技术风险 (17)10.2.2 数据风险 (18)10.2.3 市场风险 (18)10.2.4 法律法规风险 (18)10.3 证券行业智能化交易系统发展前景 (18)10.4 展望与总结 (18)第1章项目背景与概述1.1 证券行业交易现状分析我国资本市场的快速发展,证券行业在国民经济中的地位日益重要。

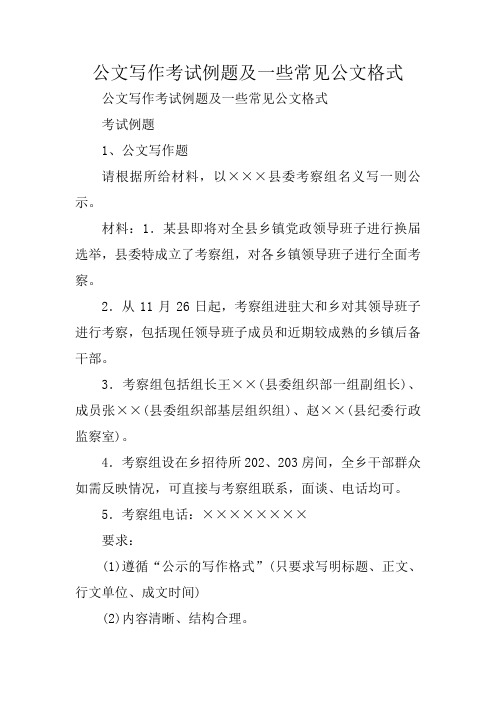

写作范文与指导:公文写作考试例题及一些常见公文格式

公文写作考试例题及一些常见公文格式公文写作考试例题及一些常见公文格式考试例题1、公文写作题请根据所给材料,以×××县委考察组名义写一则公示。

材料:1.某县即将对全县乡镇党政领导班子进行换届选举,县委特成立了考察组,对各乡镇领导班子进行全面考察。

2.从11月26日起,考察组进驻大和乡对其领导班子进行考察,包括现任领导班子成员和近期较成熟的乡镇后备干部。

3.考察组包括组长王××(县委组织部一组副组长)、成员张××(县委组织部基层组织组)、赵××(县纪委行政监察室)。

4.考察组设在乡招待所202、203房间,全乡干部群众如需反映情况,可直接与考察组联系,面谈、电话均可。

5.考察组电话:××××××××要求:(1)遵循“公示的写作格式”(只要求写明标题、正文、行文单位、成文时间)(2)内容清晰、结构合理。

参考答案:考察干部公示鉴于全县乡镇党政领导班子即将进行换届选举,县委根据有关规定,决定从11月26日起,对大和乡党政领导班子进行全面考察。

考察范围包括现任领导班子成员和近期较成熟的乡镇后备干部。

考察组组长由县委组织部一组副组长王××担任,成员有张××(县委组织部基层组织组)、赵××(县纪委行政监察室)。

考察组办公室设在乡招待所202、203室。

全乡干部群众如有情况需要反映,可直接与考察组办公室面谈或打电话进行联系。

考察组电话为:××××××××。

特此公示。

×××县委考察组二○○二年十一月二十六日2、公文改错题××市人民政府文件×府发〔2004〕第11号关于表彰市××厂实现“安全生产年”的通报市属各企业:为确保企业生产和人民生命财产安全,我市××厂从各方面采取有力措施,花大力气抓各项安全生产制度的贯彻落实,并建立了安全生产各级岗位责任制,2003年实现全年无重大生产和伤亡事故,成为我市标兵企业。

智慧树知到《证券投资学(武汉科技大学)》章节测试答案

鏅烘収鏍戠煡鍒般€婅瘉鍒告姇璧勫锛堟姹夌鎶€澶у锛夈€嬬珷鑺傛祴璇曠瓟妗?绗竴绔?1銆佷互涓嬪摢鐐逛笉灞炰簬璇佸埜鎶曡祫鐨勫熀鏈壒鐐?A.鏀剁泭鎬?B.绋冲仴鎬?C.娴侀€氭€?D.绀句細鎬?绛旀:绀句細鎬?2銆侊紙聽聽锛夋槸鑲′唤鍏徃鍏紑鍙戣鐨勭敤浠ヨ瘉鏄庢姇璧勮€呰偂涓滆韩浠藉拰鏉冪泭锛屽苟鍏蜂互鑾峰緱鑲℃伅鍜岀孩鍒╃殑鍑瘉銆?A.鑲$エB.鍊哄埜C.鍩洪噾D.鏈熻揣绛旀: 鑲$エ3銆佽偂绁ㄦ姇璧勪笁瑕佺礌鍖呮嫭鏀剁泭銆侊紙锛夊拰椋庨櫓銆?A.涓讳綋B.鏂瑰紡C.鐩殑D.鏃堕棿绛旀: 鏃堕棿4銆佸摢涓偂绁ㄦ槸浠ヤ汉姘戝竵鏍囨槑绁ㄩ潰浠峰€硷紝渚涘澶栨姇璧勮€呯敤澶栧竵璁よ喘锛屽湪棣欐腐鑱斿悎浜ゆ槗鎵€涓婂競鐨勮偂绁紵A.A鑲?B.B鑲?C.H鑲?D.N鑲?绛旀: H鑲?5銆佹煇灞呮皯6.2涔板叆1000缇庡厓锛屼互6.4鍗栧嚭锛屽垯鏀剁泭鐜囦负锛埪犅狅級%锛岃禋锛堬級缇庡厓銆?A.3.225,200B.3.125,200C.3.225,325D.3.125,325绛旀: 3.225,2006銆佹潕鏌愬瓨鍏ラ摱琛?0000鍏冿紝瀹氭湡涓ゅ勾锛屽勾鍒╃巼涓?.98%銆傚垯璇ュ偍鎴峰埌鏈熺殑瀹為檯鏀剁泭鏄紙聽聽锛夊厓銆?A.399.9B.500C.396D.158.4绛旀: 399.97銆佸叧浜庡瓨娆惧埄鐜囧彉鍔ㄧ殑褰卞搷锛屾纭殑鏄紙聽聽锛?A.鍒╃巼涓婅皟浼氭姂鍒堕摱琛岃捶娆捐妯★紝鍑忓皯娴侀€氫腑鐨勮揣甯侀噺B.鍒╃巼涓婅皟浼氬惛鏀跺叕姘戝偍钃勶紝浣挎祦閫氫腑鐨勮揣甯侀噺鍑忓皯C.鍒╃巼涓嬭皟浼氬惛鏀跺叕姘戝偍钃勶紝浣挎祦閫氫腑鐨勮揣甯侀噺鍑忓皯D.鍒╃巼璋冩暣涓昏鏄€氳繃璋冭妭瀛樻閲忔潵鎺у埗娴侀€氫腑璐у竵閲忓拰绀句細瀵规姇璧勭殑闇€姹傞噺绛旀: 鍒╃巼璋冩暣涓昏鏄€氳繃璋冭妭瀛樻閲忔潵鎺у埗娴侀€氫腑璐у竵閲忓拰绀句細瀵规姇璧勭殑闇€姹傞噺8銆佹垜鍥藉畨鍏ㄦ€ф渶楂樼殑鏈変环璇佸埜鏄紙聽聽锛?A.鑲$エB.鍥藉€?C.鍏徃鍊哄埜D.閲戣瀺鍊哄埜绛旀: 鍥藉€?9銆佽偂绁ㄦ槸鎸囪偂浠芥湁闄愬叕鍙哥鍙戠殑鐢ㄤ互璇佹槑鎶曡祫鑰呰偂涓滅殑锛堬級锛屽苟鎹互鑾峰緱鑲℃伅鍜岀孩鍒╃殑鍑瘉A.鏉冨埄鍜屼箟鍔?B.鏉冨埄鍜屾潈鐩?C.韬唤鍜屾潈鐩?D.涔夊姟鍜屾潈鐩?绛旀: 韬唤鍜屾潈鐩?10銆佹寜鑲′笢浜湁鐨勬潈鍒╃殑涓嶅悓锛屽彲浠ユ妸鑲$エ鍒嗕负鏅€氳偂鍜岋紙聽聽锛?A.浼樺厛鑲?B.鍐呴儴鑲?C.澶栭儴鑲?D.楂樼骇鑲?绛旀: 浼樺厛鑲?绗簩绔?1銆佸€哄埜鎶曡祫涓殑璧勬湰鏀剁泭鎸囩殑鏄痏銆?A.鍊哄埜绁ㄩ潰鍒╃巼涓庡€哄埜鏈噾鐨勪箻绉?B.涔板叆浠蜂笌鍗栧嚭浠蜂箣闂寸殑宸锛屼笖涔板叆浠峰ぇ浜庡崠鍑轰环C.涔板叆浠蜂笌鍗栧嚭浠蜂箣闂寸殑宸锛屼笖涔板叆浠峰皬浜庡崠鍑轰环D.鍊哄埜鎸佹湁鍒版湡鑾峰緱鐨勬敹鐩?绛旀: 涔板叆浠蜂笌鍗栧嚭浠蜂箣闂寸殑宸锛屼笖涔板叆浠峰皬浜庡崠鍑轰环2銆佷互涓嬩笉灞炰簬鑲$エ鏀剁泭鏉ユ簮鐨勬槸_銆?A.鐜伴噾鑲″埄B.鑲$エ鑲″埄C.璧勬湰鍒╁緱D.鍒╂伅鏀跺叆绛旀: 鍒╂伅鏀跺叆3銆佹煇鎶曡祫鑰呬互10鍏冧竴鑲$殑浠锋牸涔板叆鏌愬叕鍙哥殑鑲$エ锛屾寔鏈変竴骞村垎寰楃幇閲戣偂鍒╀负0.5鍏冿紝鍒欒鎶曡祫鑰呯殑鑲″埄鏀剁泭鐜囨槸_銆?A.4%B.5%C.6%D.7%绛旀: 5%4銆佷互涓嬩笉灞炰簬绯荤粺椋庨櫓鐨勬槸_銆?A.甯傚満椋庨櫓B.鍒╃巼椋庨櫓C.杩濈害椋庨櫓D.璐拱鍔涢闄?绛旀: 杩濈害椋庨櫓5銆佷互涓嬪悇绉嶈瘉鍒镐腑锛屽彈缁忚惀椋庨櫓褰卞搷鏈€澶х殑鏄痏銆?A.鏅€氳偂B.浼樺厛鑲?C.鍏徃闀挎湡鍊哄埜D.鍏徃鐭湡鍊哄埜绛旀: 鍏徃闀挎湡鍊哄埜6銆佷互涓嬪叧浜庤瘉鍒哥殑鏀剁泭涓庨闄╋紝璇存硶姝g‘鐨勬槸_銆?A.鎶曡祫鑰呭彲浠ラ€氳繃鎭板綋鐨勬姇璧勫疄鐜板彧鏈夋敹鐩婅€屼笉鎵挎媴浠讳綍椋庨櫓B.涓€鑸鏉ワ紝鏀剁泭瓒婇珮锛岄闄╂槸瓒婂皬鐨?C.鎶曡祫鑰呮壙鎷呯殑椋庨櫓瓒婂ぇ锛屽氨蹇呯劧鑳借幏寰楄秺楂樼殑鏀剁泭D.缁勫悎鎶曡祫鍙互瀹炵幇鍦ㄦ敹鐩婁笉鍙樼殑鎯呭喌涓嬶紝闄嶄綆椋庨櫓绛旀: 缁勫悎鎶曡祫鍙互瀹炵幇鍦ㄦ敹鐩婁笉鍙樼殑鎯呭喌涓嬶紝闄嶄綆椋庨櫓7銆佹姇璧勮€呴€夋嫨璇佸埜鏃讹紝浠ヤ笅璇存硶涓嶆纭槸_銆?A.鎵€闈㈠椋庨櫓鐩稿悓鐨勬儏鍐典笅锛屾姇璧勮€呬細閫夋嫨鏀剁泭杈冧綆鐨勮瘉鍒?B.鎵€闈㈠椋庨櫓鐩稿悓鐨勬儏鍐典笅锛屾姇璧勮€呬細閫夋嫨鏀剁泭杈冮珮鐨勮瘉鍒?C.褰撳悇璇佸埜棰勬湡鏀剁泭鐩稿悓鏃讹紝鎶曡祫鑰呬細閫夋嫨椋庨櫓杈冨皬鐨勮瘉鍒?D.鎶曡祫鑰呯殑椋庨櫓鍋忓ソ浼氬鍏舵姇璧勯€夋嫨浜х敓褰卞搷绛旀: 鎵€闈㈠椋庨櫓鐩稿悓鐨勬儏鍐典笅锛屾姇璧勮€呬細閫夋嫨鏀剁泭杈冧綆鐨勮瘉鍒?8銆佷互涓嬪悇缁勭浉鍏崇郴鏁颁腑锛岀粍鍚堝悗瀵逛簬闈炵郴缁熼闄╁垎鏁f晥鏋滄渶濂界殑鏄痏銆?A.-1B.+1C.0D.-0.5绛旀: -19銆佺敳銆佷箼鑲$エ鎶ラ叕鐜囩殑鏈熸湜鍊煎垎鍒负15%鍜?3%锛屾爣鍑嗗樊鍒嗗埆涓?0%鍜?2%閭d箞_銆?A.鐢茶偂绁ㄧ殑椋庨櫓绋嬪害澶т簬涔欒偂绁ㄧ殑椋庨櫓绋嬪害B.鐢茶偂绁ㄧ殑椋庨櫓绋嬪害灏忎簬涔欒偂绁ㄧ殑椋庨櫓绋嬪害C.鐢茶偂绁ㄧ殑椋庨櫓绋嬪害绛変簬涔欒偂绁ㄧ殑椋庨櫓绋嬪害D.涓嶈兘纭畾绛旀: 鐢茶偂绁ㄧ殑椋庨櫓绋嬪害澶т簬涔欒偂绁ㄧ殑椋庨櫓绋嬪害10銆佷笅鍒椾笉鏄閲忛闄╃鏁g▼搴︾殑鎸囨爣 _銆?A.鏂瑰樊B.鏍囧噯绂诲樊C.鏍囧噯绂诲樊鐜?D.姒傜巼绛旀: 姒傜巼绗笁绔?1銆佽瘉鍒哥洃绠″師鍒欎笉鍖呮嫭锛?A.鍏紑鍘熷垯B.鍏厑鍘熷垯C.鍏钩鍘熷垯D.鍏鍘熷垯绛旀:2銆侊紙锛夋槸璇佸埜甯傚満鐩戠閮ㄩ棬鐨勪富瑕佹墜娈碉紝鍏锋湁杈冨己鐨勫▉鎱戝姏鍜岀害鏉熷姏銆?A.娉曞緥鎵嬫B.琛屾斂鎵嬫C.缁忔祹鎵嬫D.甯傚満鎵嬫绛旀:3銆佸湪鑲$エ鍙戣鍒跺害涓紝鐢熸晥鏈熷悗鍙戣鍏徃鎵嶅彲閿€鍞偂绁ㄧ殑鍒跺害鏄痏_銆?A.鏍稿噯鍒?B.娉ㄥ唽鍒?C.鐧昏鍒?D.瀹℃壒鍒?绛旀:4銆佸満澶栦氦鏄撳競鍦轰笌璇佸埜浜ゆ槗鎵€鐨勫尯鍒〃鐜板湪___銆?A.閲囧彇缁忕邯鍒?B.瀵规姇璧勮€呴檺鍒跺皯C.鏈変弗鏍肩殑浜ゆ槗鏃堕棿D.浜ゆ槗绋嬪簭澶嶆潅绛旀:5銆佹垜鍥藉彂灞曡瘉鍒稿競鍦虹殑鍏瓧鏂归拡涓璤_鏄牳蹇冦€?A.娉曞埗B.鐩戠C.鑷緥D.瑙勮寖绛旀:6銆佸悇鍥界殑璇佸埜甯傚満鍙戣偛绋嬪害涓嶅悓锛屾晠鐩戠妯″紡涔熶笉灏界浉鍚岋紝浠ヤ笅鍝釜涓嶅睘浜庣幇鏈夌殑涓昏鐩戠妯″紡锛埪犅狅級A.娉曞畾鏈烘瀯鐩戠妯″紡B.鏀垮簻鐩戠妯″紡C.鑷緥妯″紡D.琛屼笟鍗忎細鐩戠妯″紡绛旀:7銆侊紙锛夎姹傚綋浜嬩汉搴斿綋鍏呭垎鎶湶鍙兘褰卞搷鎶曡祫鑰呭垽鏂殑鐩稿叧璧勬枡锛屼笉寰楁湁浠讳綍闅愮瀿鎴栭噸澶ч仐婕?A.鍏ㄩ潰鎬?B.鐪熷疄鎬?C.鏃舵晥鎬?D.閽堝鎬?绛旀:8銆佷互缇庡浗銆佹棩鏈负浠h〃鐨勶紙锛夊瀷鐩戠妯″紡鏄寚鏀垮簻閫氳繃鎸囧畾璇佸埜甯傚満鐨勭鐞嗘硶瑙勶紝骞惰绔嬪叏鍥芥€ц瘉鍒哥洃鐫g鐞嗘満鏋勬潵缁熶竴绠$悊鍏ㄥ浗璇佸埜甯傚満鐨勪竴绉嶇洃绠℃ā寮忋€?A.闆嗕腑B.鑷緥C.涓棿D.琛屼笟鍗忎細绛旀:9銆佸璇佸埜浜ゆ槗鎵€璁剧珛鐨勭鐞嗘ā寮忎笉鍖呮嫭锛堬級A.鐗硅鍒?B.娉ㄥ唽鍒?C.鐧昏鍒?D.鎵胯鍒?绛旀:10銆佸锛堬級鐨勭洃绠′富瑕佸寘鎷浠庝簨璇佸埜涓氬姟鐨勪細璁′簨鍔℃墍銆佸緥甯堜簨鍔℃墍銆佽祫淇¤瘎浼版満鏋勩€佽祫浜ц瘎浼版満鏋勭瓑鐨勮祫鏍肩鐞嗗拰鏃ュ父涓氬姟鐩戠潱銆?A.璇佸埜鎶曡祫鑰?B.璇佸埜缁忚惀鏈烘瀯C.鍏朵粬璇佸埜鏈嶅姟鏈烘瀯D.璇佸埜浠庝笟浜哄憳绛旀:绗洓绔?1銆佹垜鍥界幇琛岀殑璇佸埜浜ゆ槗鍒跺害瑙勫畾锛屽湪涓€涓氦鏄撴棩鍐咃紝闄ら鏃ヤ笂甯傝瘉鍒稿锛屾瘡鍙偂绁ㄦ垨鍩洪噾鐨勪氦鏄撲环鏍肩浉瀵逛笂涓€涓氦鏄撴棩鏀跺競浠风殑娑ㄨ穼骞呭害涓嶅緱瓒呰繃__銆?A.5%B.10%C.15%D.20%绛旀:2銆佹垜鍥戒笂娴枫€佹繁鍦宠瘉鍒镐氦鏄撴墍鍧囧疄琛宊_銆?A.鍏徃鍒?B.娉ㄥ唽鍒?C.鐧昏鍒?D.浼氬憳鍒?绛旀:3銆佽瘉鍒镐氦鏄撴墍鍐呰瘉鍒镐氦鏄撶殑绔炰环鍘熷垯鏄紙聽聽锛夈€?A.鏃堕棿浼樺厛锛屽鎴蜂紭鍏?B.浠锋牸浼樺厛锛屾椂闂翠紭鍏?C.鏁伴噺浼樺厛D.甯備环浼樺厛绛旀:4銆佷互涓嬩笉灞炰簬璇佸埜浜ゆ槗鎵€鐨勮亴璐g殑鏄紙锛?A.鎻愪緵浜ゆ槗鍦烘墍鍜岃鏂?B.鍒跺畾浜ゆ槗瑙勫垯C.鍒跺畾浜ゆ槗浠锋牸D.鍏竷琛屾儏绛旀:5銆侊紙聽聽锛夊師鍒欐槸鎸囧弬涓庝氦鏄撶殑鍚勬柟搴斿綋鑾峰緱骞崇瓑鐨勬満浼氾紝鍗宠瘉鍒镐氦鏄撴椿鍔ㄤ腑鐨勬墍鏈夊弬涓庤€呴兘鏈夊钩绛夌殑娉曞緥鍦颁綅銆?A.鍏紑B.鍏钩C.鍏D.鍚堟硶绛旀:6銆佷釜浜烘姇璧勮€呬笉鍏佽鍙備笌锛屽彧鍏佽鏈烘瀯娉曚汉寮€鎴蜂氦鏄撶殑鍊哄埜浜ゆ槗绉嶇被鏄紙锛?A.鍊哄埜鐜拌揣浜ゆ槗B.鍊哄埜鍥炶喘浜ゆ槗聽聽C.鍊哄埜鏈熻揣浜ゆ槗D.鍙浆鎹㈠€哄埜浜ゆ槗绛旀:7銆侊紙聽聽锛夋寚鍚堢害鍙屾柟鎸夌害瀹氫环鏍硷紝鍦ㄧ害瀹氭椂闂村唴灏辨槸鍚︿拱鍗栨煇绉嶉噾铻嶅伐鍏锋墍杈炬垚鐨勫绾︺€?A.鍙浆鎹㈠€哄埜B.璁よ偂鏉冭瘉C.閲戣瀺鏈熻揣D.閲戣瀺鏈熸潈绛旀:8銆佸叧浜庤瘉鍒告姇璧勮€咃紝浠ヤ笅璇存硶閿欒鐨勬槸锛埪? 聽锛?A.涓汉鎶曡祫鑰呮槸鎸囦互涓汉鐨勫悎娉曡储浜у湪璇佸埜甯傚満杩涜璇佸埜鎶曡祫娲诲姩鐨勮嚜鐒朵汉B.涓汉鎶曡祫鑰呭叿鏈夌煭鏈熸€с€佺伒娲绘€с€侀€愬埄鎬х殑鐗瑰緛C.闈為噾铻嶄紒涓氭棦鏄瘉鍒哥殑鍙戣鑰咃紝涔熸槸璇佸埜鐨勬姇璧勮€咃紝鍏舵姇璧勭洰鐨勬槸璧勯噾鐨勪繚鍊笺€佸鍊兼椿鍙傝偂銆佹帶鑲°€佸吋骞舵敹璐瓑銆?D.璇佸埜缁忚惀鏈烘瀯鍧囧彲浠ヤ粠浜嬭瘉鍒歌嚜钀ヤ笟鍔?绛旀:9銆佸叧浜庨泦鍚堢珵浠峰拰杩炵画绔炰环锛屼互涓嬭娉曟纭殑鏄紙锛?A.娌繁涓ゅ湴鑲$エ鐨勫紑鐩樹环鏄敱闆嗗悎绔炰环浜х敓鐨勶紝鑻ラ泦鍚堢珵浠锋湭杈炬垚鎴愪氦浠锋牸锛屽垯寮€鐩樹环灏嗗湪鍏跺悗杩涜鐨勮繛缁珵浠蜂腑浜х敓銆?B.娌繁涓ゅ競涓婂崍9:25-9:30涔嬮棿涓嶈兘鎶ュ崟锛屼絾鍙互鎾ゅ崟C.闆嗗悎绔炰环鐨勬垚浜や环鐨勭‘瀹氬彲鍦ㄤ綆浜庢垚浜や环鏍肩殑涔板叆鐢虫姤鍜岄珮浜庢垚浜や环鏍肩殑鍗栧嚭鐢虫姤鍏ㄩ儴婊℃垚浜?D.杩炵画绔炰环鎴愪氦浠风殑纭畾鍙湪鏈€浣庝拱杩涚敵鎶ヤ笌鏈€楂樺崠鍑虹敵鎶ョ浉鍚屾椂绛旀:10銆佽瘉鍒镐氦鏄撳弻鏂逛簬鎴愪氦鍚庣殑涓嬩竴涓惀涓氭棩杩涜璇佸埜鐨勪氦鍓插拰浠锋鐨勪氦鏀舵槸鎸囧摢绉嶄氦鍓叉柟寮忥紙锛?A.绗簩鏃ヤ氦鍓?B.渚嬭閫掑欢浜ゅ壊C.娆℃棩浜ゅ壊D.鍗栨柟閫夋嫨浜ゅ壊绛旀:绗簲绔?1銆佷笅鍒楀叧浜庤偂绁ㄦ祦鍔ㄦ€х殑鍙欒堪锛岄敊璇殑鏄紙聽聽锛夈€?A.娴佸姩鎬ф槸鎸囪偂绁ㄥ彲浠ラ€氳繃渚濇硶杞鑰屽彉鐜扮殑鐗规€?B.濡傛灉涔板崠鐩樺湪姣忎釜浠蜂綅涓婂潎鏈夎緝澶ф姤鍗曪紝鍒欒偂绁ㄦ祦鍔ㄦ€ц緝寮?C.鍦ㄦ湁鍋氬競鍟嗙殑鎯呭喌涓嬶紝鍋氬競鍟嗗弻杈规姤浠风殑涔板崠浠峰樊閫氬父鏄閲忚偂绁ㄦ祦鍔ㄦ€х殑鏈€閲嶈鎸囨爣D.浠锋牸鎭㈠鑳藉姏瓒婂己锛岃偂绁ㄧ殑娴佸姩鎬ц秺寮?绛旀:2銆佷竴鑸儏鍐典笅锛屼紭鍏堣偂绁ㄧ殑鑲℃伅鐜囨槸锛埪犅狅級鐨勶紝鍏舵寔鏈夎€呯殑鑲′笢鏉冨埄鍙楀埌涓€瀹氶檺鍒躲€?A.鍥哄畾B.涓嶇‘瀹?C.闅忓叕鍙哥泩鍒╁彉鍖栬€屽彉鍖?D.娴姩绛旀:3銆佽偂浠芥湁闄愬叕鍙稿洜鐮翠骇鎴栬В鏁h繘琛屾竻绠楁椂锛屽叕鍙稿墿浣欒储浜ф竻鍋垮厛鍚庨『搴忔槸锛埪犅狅級銆?A.鍊烘潈浜恒€佷紭鍏堣偂涓溿€佹櫘閫氳偂涓?B.浼樺厛鑲′笢銆佹櫘閫氳偂涓溿€佸€烘潈浜?C.鏅€氳偂涓溿€佷紭鍏堣偂涓溿€佸€烘潈浜?D.鍊烘潈浜恒€佹櫘閫氳偂涓溿€佷紭鍏堣偂涓?绛旀:4銆侊紙聽聽锛夋槸鎸囦紒涓氭硶浜烘垨鍏锋湁娉曚汉璧勬牸鐨勪簨涓氬崟浣嶅拰绀句細鍥綋浠ュ叾渚濇硶鍙敮閰嶇殑璧勪骇鎶曞叆鍏徃褰㈡垚鐨勮偂浠姐€?A.娉曚汉鑲?B.绀句細鍏紬鑲?C.鍥藉鑲?D.澶栬祫鑲?绛旀:5銆佽偂浠芥湁闄愬叕鍙哥殑鏈€楂樻潈鍔涙満鏋勫拰鏈€楂樺喅绛栨満鏋勬槸(聽聽)銆?A.钁d簨浼?B.鑲′笢澶т細C.鐩戜簨浼?D.鎬荤粡鐞?绛旀:6銆佷互涓嬪叧浜庣豢闉?green shoe)琛ㄨ堪涓嶆纭殑鏄痏銆?A.鍙堢О涓鸿秴棰濋厤鍞?B.涓绘壙閿€鍟嗘寜涓嶈秴杩囧寘閿€鏁伴120%鐨勮偂浠藉彂鍞?C.骞宠甯傚満渚涙眰D.绋冲畾甯備环绛旀:7銆佺敱鍏徃鐨勫彂璧蜂汉璁よ喘鍏徃鍙戣鐨勫叏閮ㄨ偂绁ㄧ殑鍏徃璁剧珛褰㈠紡鏄痏_銆?A.鍙戣捣璁剧珛B.鐧昏璁剧珛C.鍕熼泦璁剧珛D.娉ㄥ唽璁剧珛绛旀:8銆佽偂浠藉叕鍙镐互澧炲彂鑲$エ鍚告敹鏂拌偂浠界殑鏂瑰紡澧炶祫锛岃璐€呭繀椤绘寜鑲$エ鐨勫彂琛屼环鏍兼敮浠樼幇娆炬墠鑳借幏鍙栬偂绁ㄧ殑鍙戣鏂瑰紡鏄痏_銆?A.鏈夊伩澧炶祫鍙戣B.鏃犲伩澧炶祫鍙戣C.鏈夊伩鏃犲伩骞惰鍙戣D.鏈夊伩鏃犲伩鎼厤鍙戣绛旀:9銆佹渶鏅€氥€佹渶鍩烘湰鐨勮偂鎭舰寮忔槸锛? 锛夈€?A.鐜伴噾鑲℃伅B.璐熷€鸿偂鎭?C.璐骇鑲℃伅D.鑲$エ鑲℃伅绛旀:10銆佷韩鏈夆€滈珮绉戞妧浼佷笟鎽囩鈥濈編瑾夌殑璇佸埜甯傚満鏄痏__銆?A.绗簩鏉垮競鍦?B.璇佸埜甯傚満C.绗笁甯傚満D.绗洓甯傚満绛旀:绗叚绔?1銆佸€哄埜鐨勭壒鐐瑰湪浜庡彲灏嗗€烘潈鍊哄姟杞寲涓烘湁浠疯瘉鍒革紝浣垮叾鍏锋湁(聽聽)銆?A.瀹夊叏鎬?B.娴侀€氭€?C.绀句細鎬?D.鏅亶鎬?绛旀:2銆佹寜鍊哄埜褰㈡€佸皢鍊哄埜鍒嗕负锛埪犅狅級A.瀹炵墿鍊哄埜锛屽嚟璇佸紡鍊哄埜锛岃璐﹀紡鍊哄埜B.鍏嫙鍊哄埜锛岀鍕熷€哄埜C.鍙浆鎹㈠€哄埜锛屽浗闄呭€哄埜锛屽瀮鍦惧€哄埜D.鏀垮簻鍊哄埜锛岄噾铻嶅€哄埜锛屽叕鍙革紙浼佷笟锛夊€哄埜绛旀:3銆佷互涓嬪叧浜庡彂琛屽€哄埜绛硅祫鐨勮〃杩颁笉姝g‘鐨勬槸__銆?A.鎴愭湰杈冧綆B.鏈熼檺绋冲畾C.姣旇緝鐏垫椿D.椋庨櫓杈冨ぇ绛旀:4銆佸€哄埜鎶曡祫鑰呮寜鍊哄埜绁ㄩ潰棰濆拰绾﹀畾鐨勫簲鏀跺埄鎭殑宸环涔拌繘鍊哄埜锛屽€哄埜鍒版湡鍋胯繕鏄寜绁ㄩ潰棰濇敹鍥炴湰鎭殑璁℃伅鏂瑰紡鏄痏__銆?A.鍗曞埄璁℃伅B.澶嶅埄璁℃伅C.璐寸幇璁℃伅D.绱繘璁℃伅绛旀:5銆佸€哄埜鍜岃偂绁ㄧ殑鐩稿悓鐐瑰湪浜庯紙锛?A.鍏锋湁鐩稿悓鐨勬潈鍒?B.鏀剁泭鐜囦竴鏍?C.椋庨櫓涓€鏍?D.閮芥槸绛硅祫鎵嬫绛旀:6銆佸彂琛屽叕鍙稿€哄埜鏃讹紝璇ュ叕鍙哥殑绱鍊哄埜鎬婚涓嶅緱瓒呰繃鍏徃鍑€璧勪骇鐨勶紙锛?A.40锛?B.50锛?C.60锛?D.70锛?绛旀:7銆佷互涓嬪悇绉嶅€哄埜涓紝閫氬父璁や负娌℃湁淇$敤椋庨櫓鐨勬槸_銆?A.涓ぎ鏀垮簻鍊哄埜B.鍏徃鍊哄埜C.閲戣瀺鍊哄埜D.鍨冨溇鍊哄埜绛旀:8銆佷互涓嬪叧浜庡叕鍙稿€哄埜鐨勮娉曪紝涓嶆纭殑鏄痏銆?A.鍏徃鍊哄埜鐨勬敹鍏ョǔ瀹氭€ч珮浜庤偂绁?B.鍏徃鍊哄埜鐨勬敹鐩婄巼楂樹簬鏀垮簻鍊哄埜C.鍏徃鍊哄埜鐨勬祦鍔ㄦ€уソ浜庢斂搴滃€哄埜D.鍏徃鍊哄埜鐨勬敹鐩婅鍙椾俊鐢ㄩ闄╃殑褰卞搷绛旀:9銆佷互涓嬪叧浜庡競鍦哄埄鐜囦笌鍊哄埜浠锋牸浠ュ強鍊哄埜鏀剁泭鐜囦箣闂寸殑鍏崇郴琛ㄨ堪锛屽垽鏂纭殑鏄痏銆?A.甯傚満鍒╃巼涓婂崌锛屽€哄埜鐨勪环鏍间篃浼氳窡鐫€涓婂崌B.甯傚満鍒╃巼涓婂崌锛屽€哄埜鐨勬敹鐩婄巼灏嗕笅闄?C.甯傚満鍒╃巼涓嬮檷锛屽€哄埜鐨勪环鏍煎皢涓婂崌D.甯傚満鍒╃巼涓嬮檷锛屽鍊哄埜鐨勬敹鐩婄巼娌℃湁褰卞搷绛旀:10銆佸綋棰勬湡甯傚満鍒╃巼灏嗕笂鍗囨椂锛屽鍊哄埜鎶曡祫鐨勬纭喅绛栨槸_銆?A.鑻ュ凡缁忔寔鏈夊€哄埜锛屽簲璇ョ户缁拱鍏ュ€哄埜B.鑻ュ凡缁忔寔鏈夊€哄埜锛屽簲璇ュ崠鍑烘墜涓寔鏈夊€哄埜C.鑻ュ皻鏈姇璧勫€哄埜锛屽簲璇ヤ拱鍏ュ€哄埜D.鑻ュ凡缁忔寔鏈夊€哄埜锛屽簲璇ョ户缁寔鏈夊€哄埜绛旀:绗竷绔?1銆佽瘉鍒告姇璧勫熀閲戠殑鐗圭偣鏈夊埄鐩婂叡浜€侊紙锛夈€佷笓涓氱鐞嗐€?A.鍒嗘暎椋庨櫓B.椋庨櫓鎶曡祫C.铻嶈祫鐞嗚储D.璧勯噾娴侀€?绛旀:2銆佹寜鍩洪噾鐨勭粍缁囧舰寮忎笉鍚岋紝鍩洪噾鍙垎涓猴紙锛夊拰鍏徃鍨嬪熀閲?A.浼佷笟鍨嬪熀閲?B.濂戠害鍨嬪熀閲?C.涓汉鍨嬪熀閲?D.娉曚汉鍨嬪熀閲?绛旀:3銆佸湪璁$畻鍩洪噾璧勪骇鎬婚鏃讹紝鍩洪噾鎷ユ湁鐨勪笂甯傝偂绁ㄣ€佽鑲℃潈璇佹槸浠ヨ绠楁棩闆嗕腑浜ゆ槗甯傚満鐨勶紙聽聽锛変负鍑?A.寮€鐩樹环B.鏀剁洏浠?C.鏈€楂樹环D.鏈€浣庝环绛旀:4銆佸熀閲戣妯′笉鍥哄畾锛屼笖鍙互闅忔椂鏍规嵁甯傚満渚涙眰鎯呭喌鍙戣鏂颁唤棰濇垨鐢辨姇璧勪汉璧庡洖鐨勬姇璧勫熀閲戯紝鏄?聽聽)銆?A.濂戠害鍨嬪熀閲?B.鍏徃鍨嬪熀閲?C.寮€鏀惧瀷鍩洪噾D.灏侀棴鍨嬪熀閲?绛旀:5銆佽瘉鍒告姇璧勫熀閲戜笉鍖呮嫭锛堬級A.灏侀棴寮忓熀閲?B.寮€鏀惧瀷鍩洪噾C.鍒涗笟鎶曡祫鍩洪噾D.鍊哄埜鍩洪噾绛旀:6銆佸绾﹀瀷璇佸埜鎶曡祫鍩洪噾鍙嶆槧鐨勬槸锛? 锛夊叧绯汇€?A.鍊哄埜鍊哄姟鍏崇郴B.淇℃墭鍏崇郴C.鎵€鏈夋潈鍏崇郴D.鑲℃潈绛旀:7銆佸绾﹀瀷鍩洪噾鐨勮繍钀ヤ緷鎹槸锛? 锛?A.鍩洪噾濂戠害B.鍏徃绔犵▼C.鍕熼泦璇存槑涔?D.涓婂競璇存槑涔?绛旀:8銆佸叕鍙稿瀷鍩洪噾鐨勮繍钀ヤ緷鎹槸锛? 锛夈€?A.鍏徃绔犵▼B.鍕熼泦璇存槑涔?C.涓婂競璇存槑涔?D.鍩洪噾濂戠害绛旀:9銆佷笌寮€鏀惧紡鍩洪噾鐩告瘮锛屽皝闂紡鍩洪噾鐨勪氦鏄撲环鏍间細鏇寸洿鎺ュ彈鍒帮紙锛夌殑褰卞搷銆?A.鍗曚綅鍩洪噾浠介鍑€鍊?B.甯傚満渚涙眰C.鐢宠喘鍜岃祹鍥為噺D.鎵€鎸佽瘉鍒哥殑娑ㄨ穼绛旀:10銆佷笅鍒楀熀閲戠殑鏀剁泭涓庤偂绁ㄥ競鍦哄钩鍧囨敹鐩婄巼鏈€鎺ヨ繎鐨勬槸锛? 锛夈€?A.鑲$エ鍩洪噾B.鎸囨暟鍩洪噾C.鍊哄埜鍩洪噾D.璐у竵甯傚満鍩洪噾绛旀:绗叓绔?1銆佽涓氬垎鏋愬睘浜庝竴绉嶏紙聽聽锛夈€?A.涓鍒嗘瀽B.瀹忚鍒嗘瀽C.寰鍒嗘瀽D.涓夎€呭吋鏈?绛旀:2銆佽〃绀轰紒涓氬湪涓€瀹氭棩鏈燂紙閫氬父涓哄悇浼氳鏈熸湯锛夌殑璐㈠姟鐘跺喌锛堝嵆璧勪骇銆佽礋鍊哄拰涓氫富鏉冪泭鐨勭姸鍐碉級鐨勮储鍔℃姤琛?A.璧勪骇璐熷€鸿〃B.鍒╂鼎琛?C.鐜伴噾娴侀噺琛?D.鍒╂鼎鍒嗛厤琛?绛旀:3銆佽祫浜ц礋鍊虹巼鏄弽鏄犱笂甯傚叕鍙革紙聽聽锛夌殑鎸囨爣銆?A.鍋垮€鸿兘鍔?B.璧勬湰缁撴瀯C.缁忚惀鑳藉姏D.鑾峰埄鑳藉姏绛旀:4銆佽瘉鍒告姇璧勫垎鏋愭槸鎶曡祫鑰呴€氳繃鍚勭涓撲笟鎬у垎鏋愭柟娉曞拰鎵嬫锛屽褰卞搷锛堬級鍙樺姩鐨勫悇绉嶄俊鎭繘琛岀患鍚堝垎鏋愶紝杩涜€屽垽鏂拰璇勪环璇佸埜浠锋牸鍙戠敓鍙樺姩鐨勬柟鍚戝強鍔涘害鐨勮繃绋?A.璇佸埜浠锋牸鎸囨暟B.璇佸埜浠锋牸C.璇佸埜浜ゆ槗鏁伴噺D.璇佸埜澶氱┖鍙屾柟璐拱绛旀:5銆佸畯瑙傜粡娴庡垎鏋愮殑鎰忎箟涓嶅寘鎷紙锛夈€?A.鎶婃彙璇佸埜甯傚満鐨勬€讳綋鍙樺姩瓒嬪娍B.鍒ゆ柇鏁翠釜璇佸埜甯傚満鐨勬姇璧勪环鍊?C.鎺屾彙瀹忚缁忔祹鏀跨瓥瀵硅瘉鍒稿競鍦哄奖鍝嶅姏搴︿笌鏂瑰悜D.涓埆璇佸埜鐨勪环鍊间笌璧板娍绛旀:6銆佷互涓嬫帾鏂戒笉灞炰簬绱х缉鐨勮揣甯佹斂绛栫殑鏈夛紙锛夈€?A.鎻愰珮鍒╃巼B.闄嶄綆鍒╃巼C.鍑忓皯璐у竵渚涘簲閲?D.鍔犲己淇¤捶鎺у埗绛旀:7銆佷笅鍒楀摢浜涜涓轰細鎺ㄥ姩鑲$エ浠锋牸鐨勪笅闄嶏紙锛夈€?A.闄嶄綆娉曞畾瀛樻鍑嗗閲戠巼B.闄嶄綆鍐嶈创鐜扮巼C.澶澶ч噺璐拱鍥藉€?D.鎺у埗淇¤捶瑙勬ā绛旀:8銆佹煇鍏徃鐨勮储鍔℃姤琛ㄦ樉绀猴紝鍏徃璧勪骇鎬婚涓?000涓囷紝璐熷€烘€婚涓?00涓囷紝鍒欒鍏徃鐨勮偂涓滄潈鐩婃瘮鐜囨槸_銆?A.40%B.60%C.100%D.鏃犳硶璁$畻绛旀:9銆佸鏋滀竴涓叕鍙哥殑瀛樿揣鍛ㄨ浆鐜囧緢楂橈紝閭d箞璇ュ叕鍙哥殑_銆?A.缁忚惀鏁堢巼楂?B.鑾峰埄鑳藉姏寮?C.璐熷€鸿兘鍔涘己D.铻嶈祫鑳藉姏寮?绛旀:10銆佸浜庡彈缁忔祹鍛ㄦ湡褰卞搷杈冨ぇ鐨勮涓氾紝鎶曡祫鑰呭湪鎶曡祫鏃跺簲璇ユ敞鎰忕殑鏄痏銆?A.閬垮厤鍦ㄧ粡娴庤“閫€闃舵鎶曡祫B.閬垮厤鍦ㄧ粡娴庡鑻忛樁娈垫姇璧?C.閬垮厤鍦ㄧ粡娴庣ǔ瀹氶樁娈垫姇璧?D.閬垮厤鍦ㄧ粡娴庣箒鑽i樁娈垫姇璧?绛旀:11銆佹姇璧勮€呭湪浜т笟鐢熷懡鍛ㄦ湡鐨勫摢涓€闃舵闈复鐨勯闄╂渶楂橈紵A.鍒涗笟鏈?B.鎵╁紶鏈?C.绋冲畾鏈?D.琛伴€€鏈?绛旀:绗節绔?1銆侀拡瀵硅瘉鍒稿競鍦烘湰韬彉鍖栬寰嬭繘琛屽垎鏋愮殑鏂规硶閫氬父琚О涓猴紙聽聽锛?A.鎶€鏈垎鏋?B.鍩烘湰鍒嗘瀽C.瀹忚缁忔祹鍒嗘瀽D.瀹氶噺鍒嗘瀽绛旀:2銆佹妧鏈垎鏋愮悊璁鸿涓哄競鍦鸿繃鍘荤殑琛屼负锛埪?聽锛夈€?A.瀹屽叏纭畾鏈潵鐨勮蛋鍔?B.鍙互浣滀负棰勬祴鏈潵鐨勫弬鑰?C.瀵归娴嬫湭鏉ョ殑璧板娍鏃犲府鍔?D.鏄寚鍘嗗彶甯傚満浠锋牸杞ㄨ抗绛旀:3銆佽瘉鍒告姇璧勬妧鏈垎鏋愬亣璁句腑锛屽摢涓€鏉℃槸浠庝汉鐨勫績鐞嗗洜绱犳柟闈㈣€冭檻鐨勶紙聽聽锛夈€?A.甯傚満琛屼负娑电洊涓€鍒囦俊鎭?B.浠锋牸娌胯秼鍔跨Щ鍔?C.鍘嗗彶浼氶噸婕?D.鎶曡祫鑰呴兘鏄悊鎬х殑绛旀:4銆佹尝娴悊璁轰腑璁や负涓€涓畬鏁寸殑寰幆搴旇鍖呮嫭锛埪? 聽锛夈€?A.7涓氮B.8涓氮C.9涓氮D.10涓氮绛旀:5銆侀粍閲戜氦鍙変唬琛ㄤ簡锛埪?聽锛夈€?A.涔扮偣B.鍗栫偣C.骞冲彴鏁寸悊D.娌℃湁鎿嶄綔浠峰€?绛旀:6銆侊极绾夸腑鍥涗釜浠锋牸涓渶閲嶈鐨勪环鏍兼槸锛埪? 聽锛?A.寮€鐩樹环B.鏀剁洏浠?C.鏈€楂樹环D.鏈€浣庝环绛旀:7銆佸氨鍗曟灊K绾胯€岃█,鍙嶆槧澶氭柟鍗犳嵁缁濆浼樺娍鐨凨绾垮舰鐘舵槸 (聽聽)A.澶у崄瀛楁槦B.甯︽湁杈冮暱涓婂奖绾跨殑闃崇嚎C.鍏夊ご鍏夎剼澶ч槾绾?D.鍏夊ご鍏夎剼澶ч槼绾?绛旀:8銆乲绾跨悊璁鸿捣婧愪簬锛?锛埪? 聽锛?A.缇庡浗B.鏃ユ湰C.鍗板害D.鑻卞浗绛旀:9銆佹妧鏈垎鏋愭槸渚濇嵁杩囧幓鍜岀幇鍦ㄧ殑缁熻璧勬枡鏁版嵁锛岃繍鐢紙锛夌瓑鎵嬫瀵硅瘉鍒镐环鏍肩殑鍙戝睍瓒嬪娍杩涜鐮旂┒鍜屽垎鏋?A.鍥惧舰銆佸浘鏍囥€佹寚鏍?B.鏀挎不銆佺粡娴庛€佹硶寰?C.甯傚満銆佺粡钀ャ€佺鐞?D.鍥剧ず銆佸舰鎬併€佹寚鏍?绛旀:10銆佸崄瀛楁槦鏄埄鐢↘绾垮垎鏋愮殑鍩烘湰鍥惧舰涔嬩竴锛屽畠琛ㄦ槑褰撴棩锛堬級A.鏈€楂樹环绛変簬鏈€浣庝环B.鏈€楂樸€佹渶浣庛€佸紑鐩樺拰鏀剁洏鐩哥瓑C.寮€鐩樹环绛変簬鏀剁洏浠?D.寮€鐩樹环绛変簬鏈€楂樹环。

证券公司投资风险防范手册

证券公司投资风险防范手册第一章投资风险概述 (3)1.1 投资风险的定义 (3)1.2 投资风险分类 (3)1.2.1 市场风险 (3)1.2.2 信用风险 (3)1.2.3 流动性风险 (3)1.2.4 利率风险 (3)1.2.5 政策风险 (4)1.2.6 操作风险 (4)1.2.7 系统性风险 (4)第二章证券市场风险防范 (4)2.1 市场风险识别 (4)2.2 市场风险防范措施 (5)2.3 市场风险监测与评估 (5)第三章信用风险防范 (5)3.1 信用风险来源 (5)3.2 信用风险度量 (6)3.3 信用风险防范策略 (6)第四章流动性风险防范 (7)4.1 流动性风险识别 (7)4.2 流动性风险防范措施 (7)4.3 流动性风险管理策略 (7)第五章操作风险防范 (8)5.1 操作风险类型 (8)5.2 操作风险防范措施 (8)5.3 操作风险监控与改进 (9)第六章法律合规风险防范 (9)6.1 法律合规风险来源 (9)6.1.1 法律法规变化风险 (9)6.1.2 内部制度风险 (9)6.1.3 业务操作风险 (9)6.1.4 信息披露风险 (9)6.1.5 合规人员能力不足风险 (10)6.2 法律合规风险防范措施 (10)6.2.1 建立完善的法律法规数据库 (10)6.2.2 加强内部管理制度建设 (10)6.2.3 提高业务操作合规意识 (10)6.2.4 加强信息披露监管 (10)6.2.5 提升合规部门人员能力 (10)6.3 法律合规风险监控 (10)6.3.1 建立合规风险监测体系 (10)6.3.3 建立合规风险报告制度 (10)6.3.4 建立合规风险应对机制 (11)第七章信息技术风险防范 (11)7.1 信息技术风险识别 (11)7.1.1 定义与范围 (11)7.1.2 识别方法 (11)7.2 信息技术风险防范策略 (11)7.2.1 技术层面 (11)7.2.2 管理层面 (12)7.3 信息技术风险监测与应对 (12)7.3.1 监测方法 (12)7.3.2 应对措施 (12)第八章人力资源风险防范 (12)8.1 人力资源风险来源 (12)8.1.1 员工素质风险 (12)8.1.2 人才流失风险 (13)8.1.3 劳动关系风险 (13)8.1.4 员工道德风险 (13)8.2 人力资源风险防范措施 (13)8.2.1 优化招聘流程 (13)8.2.2 建立完善的培训体系 (13)8.2.3 强化劳动合同管理 (13)8.2.4 完善激励机制 (13)8.2.5 加强企业文化建设 (13)8.3 人力资源风险管理策略 (13)8.3.1 完善人力资源风险管理组织架构 (13)8.3.2 制定人力资源风险管理政策 (14)8.3.3 加强风险监测与评估 (14)8.3.4 建立风险预警机制 (14)8.3.5 建立应急预案 (14)第九章市场营销风险防范 (14)9.1 市场营销风险识别 (14)9.1.1 市场环境风险识别 (14)9.1.2 客户需求风险识别 (14)9.1.3 市场营销策略风险识别 (15)9.2 市场营销风险防范措施 (15)9.2.1 建立市场环境监测机制 (15)9.2.2 客户需求调查与分析 (15)9.2.3 制定合理的市场营销策略 (15)9.2.4 提高市场营销团队素质 (15)9.3 市场营销风险监测与评估 (15)9.3.1 建立市场营销风险监测指标体系 (15)9.3.2 定期进行市场营销风险评估 (15)9.3.4 加强内部沟通与协调 (16)第十章内部控制与风险管理 (16)10.1 内部控制机制建设 (16)10.2 风险管理体系构建 (16)10.3 内部审计与风险评估 (17)第一章投资风险概述1.1 投资风险的定义投资风险是指在投资过程中,由于市场、经济、政策、技术等因素的不确定性,导致投资者可能面临收益损失的可能性。

证券行业量化交易与投资组合优化系统开发方案

证券行业量化交易与投资组合优化系统开发方案第一章引言 (2)1.1 项目背景 (2)1.2 项目目标 (2)1.3 技术路线 (3)第二章量化交易策略研究 (3)2.1 策略类型选择 (3)2.2 策略构建与优化 (4)2.3 策略回测与评估 (4)第三章数据处理与分析 (5)3.1 数据采集 (5)3.2 数据清洗与预处理 (5)3.3 数据挖掘与分析 (6)第四章投资组合优化理论 (6)4.1 投资组合理论概述 (6)4.2 均值方差模型 (6)4.3 黑魔法模型 (7)第五章系统架构设计 (7)5.1 系统整体架构 (7)5.2 系统模块划分 (8)5.3 系统关键技术 (8)第六章系统模块开发 (9)6.1 数据处理模块 (9)6.1.1 数据清洗 (9)6.1.2 数据预处理 (9)6.1.3 数据格式化 (9)6.2 量化交易模块 (10)6.2.1 策略开发 (10)6.2.2 交易执行 (10)6.2.3 风险控制 (10)6.3 投资组合优化模块 (10)6.3.1 风险评估 (10)6.3.2 投资组合构建 (11)6.3.3 投资组合评估 (11)第七章系统功能优化 (11)7.1 算法优化 (11)7.1.1 算法选择与改进 (11)7.1.2 算法融合与集成 (11)7.2 内存优化 (12)7.2.1 内存管理策略 (12)7.2.2 内存使用技巧 (12)7.3 功能评估 (12)第八章系统测试与部署 (12)8.1 单元测试 (12)8.2 集成测试 (13)8.3 系统部署 (13)第九章项目管理与团队协作 (14)9.1 项目进度管理 (14)9.1.1 制定项目计划 (14)9.1.2 进度监控与调整 (14)9.1.3 进度汇报与沟通 (14)9.2 风险管理 (14)9.2.1 风险识别 (15)9.2.2 风险评估 (15)9.2.3 风险应对策略 (15)9.2.4 风险监控与调整 (15)9.3 团队协作与沟通 (15)9.3.1 建立项目团队 (15)9.3.2 明确角色与职责 (15)9.3.3 沟通机制与渠道 (15)9.3.4 团队建设与培训 (15)9.3.5 项目文化与氛围 (15)第十章总结与展望 (16)10.1 项目成果总结 (16)10.2 项目不足与改进方向 (16)10.3 未来发展展望 (16)第一章引言1.1 项目背景我国金融市场的快速发展和信息技术的不断进步,证券行业对量化交易与投资组合优化系统的需求日益增长。

2024年证劵金融市场部的工作职责(三篇)

2024年证劵金融市场部的工作职责工作职责:1、负责拓展同业渠道,维护与其他金融机构关系,2、负责开展授权项下的低风险同业投融资业务;3、负责部门金融产品的销售;4、负责同业资金和投资项目寻找、方案设计、申报审批及后续运作。

任职资格:1、重点院校研究生及以上学历;2、熟悉票据业务者优先;3、有金融产品销售经验者优先。

销售交易岗工作职责:1、从事银行间债券市场日常询价、谈判和交易业务;在授权范围内开展撮合交易等低风险业务;2、进行债券市场形势的研究分析,积极主动捕捉和创造债券市场的交易性机会;3、完成公司承销各类债券的销售业务;4、配合部门领导安排的其它工作。

任职资格:1、重点院校研究生及以上学历;2、热爱金融行业,有志于在金融行业长期发展;3、有基金公司销售经验及银行对公客户维护经验者优先。

交易主管岗岗位职责:1、牵头制订债券交易发展规划、年度工作计划和阶段性业务计划并组织落实,研究分析债券交易市场发展的现状和趋势,负责债券交易发展情况分析报告和总结;2、负责债券监管政策及相关规章制度的细化及贯彻落实;3、负责债券交易制度建设工作;4、牵头负责债券交易银行同业机构及非银同业机构渠道建设;任职要求:1、重点院校全日制研究生以上学历,金融相关专业优先考虑2、工作踏实认真、勤勉尽责、吃苦耐劳,学习能力强,文字表达能力、组织协调能力强,能及时妥善处理各种突发事件;3、有较强的数据挖掘能力,能熟练运用办公软件进行数据分析处理;4、有较强的研究分析能力、能够独立完成相关研究报告;5、____年券商发行或银行承销岗位工作经验有广泛深厚的客户基础、各类债务融资工具的销售经验者优先。

2024年证劵金融市场部的工作职责(二)主要包括以下几方面内容:一、市场分析与研究:1. 跟踪证劵金融市场的最新动态,进行市场分析与研究,为公司制定投资策略提供参考;2. 对宏观经济、行业发展、政策变化等因素进行研究,评估对证劵金融市场的影响;3. 分析投资产品的风险与收益,提供投资决策建议;4. 研究并推动金融市场改革和创新,提升证劵金融市场的竞争力和活跃度。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

1、我国证券市场的发展历程

我国证券市场的建立以上海、深圳证券交易所的成立为起点,距今发展有数十年。

这十来年的发展大致可以分为以下三个阶段:

第一阶段(1990年-1998年)是证券市场的试点阶段。

在这一阶段,通过上海、深圳证券交易所的正式运营,使得证券交易由分散转向集中,由最初的柜台交易向撮合的方式转变,而证券市场也由少数地区的试点扩展为全国性的市场。

国务院证券委员会以及证监会的成立,也进一步统一规范了证券市场的体制,也加强了监管职能,各地政府也积极配合对各种非法股票交易行为进行打击,使得证券市场有一个良好的起步。

第二阶段(1999年-2002年上半年)的标志是1999年7月1日《证券法》的颁布实施。

在这一阶段,证券市场的发展得到进一步的规范。

首先,我国以法律的形式规范了证券市场,为其发展提供了法制保障;其次,证监会通过实行垂直领导,遵循分业经营、分业管理的原则,将证券市场中证券经营机构与各财政机构如银行、信托机构等脱钩,进一步完善我国证券市场的监管体系;第三,股票的上市发行制度也发生重大变革,由审批制转向核准制,这样使股票的发行更加遵照市场原则,为市场化改革提供重要的基础。

第三阶段(2002年下半年至今),我国证券市场改革的进一步深化。

在这一阶段,我国资本市场进一步成熟,党的十六届三中全会首次明确提出“大力发展资本和其他要素市场”的要求,同期的各相关法规也明确了证券市场发展的目标和要求。

同时,证券市场在经过前两个阶段的快速发展后,一些积累的制度问题、结构矛盾也开始显现,制约了证券市场的进一步发展,因此,今后的监管工作应放在调整证券市场的结构,强化资本市场的制度建设上来,使改革与市场承受程度统一,重点维持市场稳定,解决遗留问题,打实证券市场的发展的基础。

2、我国证券市场法律法规简介、存在的不足及改进

我国证券市场目前实施的证券犯罪刑事立法以《刑法》为主,辅以《证券法》。

1997年,《刑法》第一次将内幕交易、操纵市场欺诈发行股票、债券等行为纳入刑事责罚范围,而随后颁布的《证券法》(1998年),以附属刑法的方式进一步规定了有关证券犯罪。

这两套法案近年来经过多次修改修正,再配合《公司法》的实施,对于健全证券市场法制,稳定证券市场发展有着重要的积极的作用。

同时我们也应该看到立法上还存在诸多的缺陷。

首先,立法模式缺乏灵活性。

《证券法》在经过修改后依然没有对罪状和法定刑的规定,因此,我国基本上还是完全倚靠刑法典对证券市场上的犯罪进行界定,这种立法模式对新兴的证券犯罪约束不足,无法适应金融创新的需要,对证券犯罪涉及的行为方式缺乏针对性,在具体操作上也存在许多专业上的漏洞。

其次,相关法律见缺乏有效链接。

一方面,2004年修订版《证券法》规定证券违法行为情节严重的应追究刑事责任,但同时对于非法融资融券行为,我国《刑法》却缺失相关定罪。

另一方面,现行《刑法》与《证券法》还对证券犯罪的构成要件规定不一。

例如,刑法第161条将违反披露义务的行为规定为“依法负有信息披露义务的公司、企业向股东和社会公众提供虚假的或者隐瞒重要事实的财务会计报告,或者对依法应当披露的其他重要信息不按照规定披露,严重损害股东或者其他人利益的行为”。

①而证券法中关于违反披露义务的行为规定为:“发行人、上市公司或者其它信息披露义务人未按照规定披露信息、或者所披露的信息有虚假记载、误导性陈述或者重大遗漏”。

②(①参见《中华人民共和国刑法》第161条。

②参见《中华人民共和国证券法》第193条)

针对我国证券市场的法律法规上存在的问题,本文认为应该树立正确的立法原则,进一步完善证券犯罪的立法模式,实施以附属刑法为主、刑法典为辅的立法模式,继续推出刑法修正案对刑法中规定的犯罪进行调整同时修改《证券法》,完善其中关于证券犯罪刑事责任的条文,明确证券犯罪各种罪名、罪状以及定刑。

同时,还应该一方面将我国证券犯罪的设

定范围进行调整,以适应我国证券市场的发展现状;另一方面,还要通过完善自由刑、加大罚金刑力度等措施进一步规范我国证券犯罪的刑罚体系。

此外,在条文的表述上也要进行细化,用专业化具体化的语言取代模糊化术语,并解决相关法律之间衔接问题。