华为 telnet 重定向

反向telnet

MSR系列路由器

Telnet重定向(反向Telnet)功能的配置关键字:MSR; Async; 异步串口; Telnet; Redirect; 反向Telnet

一、组网需求:

如组网图,PC通过Telnet 2.0.0.1的2000端口,经过重定向后从异步串口8/0连接到另外一台MSR(或者其它设备)的Console接口上。

设备清单:MSR系列路由器2台、PC一台

二、组网图:

三、配置步骤:

适用设备和版本:MSR系列、Version , Release 1508

2.0.0.1配置

#

2.0.0 con 0

3C F : Current UI is active and work in async mode.

Idx : Absolute index of UIs.

Type : Type and relative index of UIs.

Privi: The privilege of UIs.

Auth : The authentication mode of UIs.

四、配置关键点:

1) 将异步接口设置成异步流模式;

2) 选择正确的用户接口,并去使能其shell功能、使能重定向功能并设置其Telnet监听端口。

华为交换机配置telnet方法

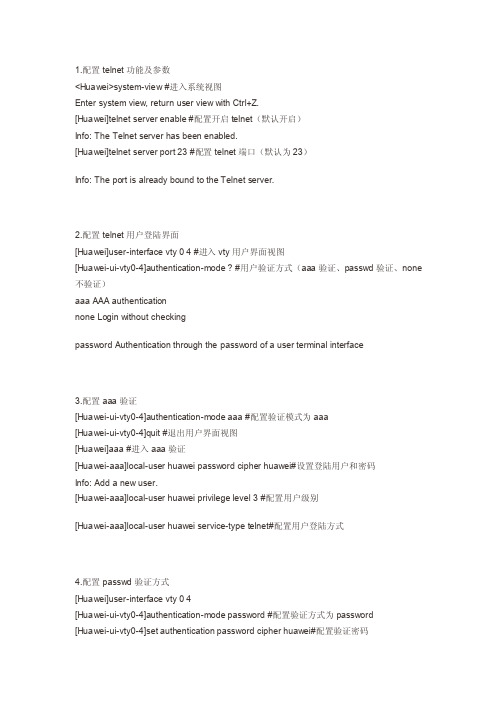

1.配置telnet功能及参数<Huawei>system-view #进入系统视图Enter system view, return user view with Ctrl+Z.[Huawei]telnet server enable #配置开启telnet(默认开启)Info: The Telnet server has been enabled.[Huawei]telnet server port 23 #配置telnet端口(默认为23)Info: The port is already bound to the Telnet server.2.配置telnet用户登陆界面[Huawei]user-interface vty 0 4 #进入vty用户界面视图[Huawei-ui-vty0-4]authentication-mode ? #用户验证方式(aaa验证、passwd验证、none 不验证)aaa AAA authenticationnone Login without checkingpassword Authentication through the password of a user terminal interface3.配置aaa验证[Huawei-ui-vty0-4]authentication-mode aaa #配置验证模式为aaa[Huawei-ui-vty0-4]quit #退出用户界面视图[Huawei]aaa #进入aaa验证[Huawei-aaa]local-user huawei password cipher huawei#设置登陆用户和密码Info: Add a new user.[Huawei-aaa]local-user huawei privilege level 3 #配置用户级别[Huawei-aaa]local-user huawei service-type telnet#配置用户登陆方式4.配置passwd验证方式[Huawei]user-interface vty 0 4[Huawei-ui-vty0-4]authentication-mode password #配置验证方式为password[Huawei-ui-vty0-4]set authentication password cipher huawei#配置验证密码[Huawei-ui-vty0-4]user privilege level 3 #配置用户级别5.配置不验证密码[Huawei-ui-vty0-4]authentication-mode none6.telnet登陆aaa验证方式,通过telnet交换机ip地址,需要输入用户名密码才能登陆passwd验证方式,需要输入密码none验证方式,直接进入用户登陆级别说明恭维(0-15级),个级别说明如下0参观级网络诊断工具命令(ping、tracert)、从本设备出发访问外部设备的命令(Telnet客户端)、部分display命令等。

华为测试与练习

测试与练习题库1.当指定接口运行在RIPv2组播方式时,以下说法正确的是()(选择2个正确)A.只接收RIPv2组播报文B.不接收RIPvl广播报文C.接收RIPvl广播报文D.接收RIPvl组播报文2.下面哪条命令是把PPP的认证方式设置为PAP?A.ppp papB.ppp chapC.ppp authentication-mode papD.ppp authentication-mode chap3.某公司申请到一个C类IP地址段,但要分配给6个子公司,最大的一个子公司有26台计算机。

不同的子公司必须在不同的网段,则子网掩码应该设置为()。

4.下列关于eSight的描述中,错误的是()。

A.eSight可用于监控和管理企业网络B.eSight只能管理华为的网络设备C.eSight支持WLAN设备管理和热点覆盖的监控D.eSight支持配置文件的备份和流量分析5.客户访问FTP服务器时出错,检查发现服务器与客户端之间的连通性没有问题,则有可能是哪些服务器端口被堵塞而导致的问题?(选择2个)A.21B.80C.20D.506496.命令 ip address ppp-negotiate 有什么作用?A.开启向对端请求IP地址的功能B.开启接收远端请求IP地址的功能C.开启静态分配IP地址的功能D.其他选项都不正确7.下列哪项WLAN标准的传输速率大于1Gbps?A.802.11bB.802.11gC.802.11nD.802.11ac8.一台AR2200路由器需要恢复初始配置,则下面哪些描述是正确的?(选择2个)A.重置 saved configurationB.清除 current configurationC.重启该AR2200路由器D.重新指定下次启动加载的配置文件9.管理员在哪个视图下才能为路由器修改设备名称?er-viewB.System-viewC.Interface-viewD.Protocol-view10.路由器上电时,会从默认存储路径中读取配置文件进行路由器的初始化工作。

telnet登陆华为交换机配置教程

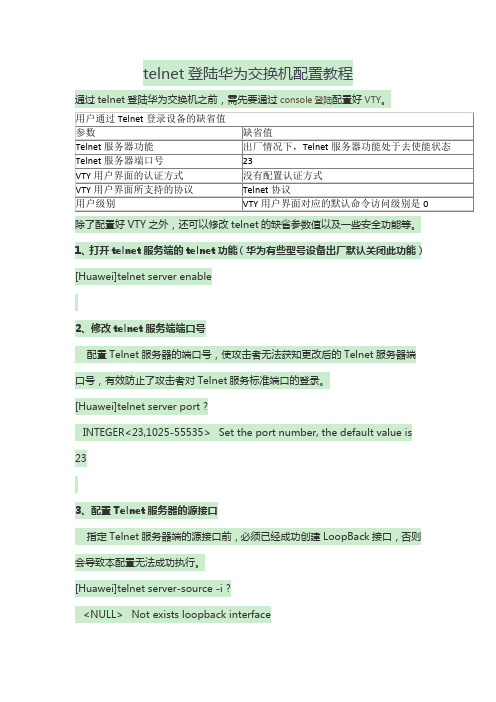

telnet登陆华为交换机配置教程通过telnet登陆华为交换机之前,需先要通过console登陆配置好VTY。

除了配置好VTY之外,还可以修改telnet的缺省参数值以及一些安全功能等。

1、打开telnet服务端的telnet功能(华为有些型号设备出厂默认关闭此功能)[Huawei]telnet server enable2、修改telnet服务端端口号配置Telnet服务器的端口号,使攻击者无法获知更改后的Telnet服务器端口号,有效防止了攻击者对Telnet服务标准端口的登录。

[Huawei]telnet server port ?INTEGER<23,1025-55535> Set the port number, the default value is 233、配置Telnet服务器的源接口指定Telnet服务器端的源接口前,必须已经成功创建LoopBack接口,否则会导致本配置无法成功执行。

[Huawei]telnet server-source -i ?<NULL> Not exists loopback interface4、配置VTY用户界面支持Telnet协议登陆[Huawei-ui-vty0-4]protocol inbound ?all All protocolsssh SSH protocoltelnet Telnet protocol[Huawei-ui-vty0-4]protocol inbound telnet5、从客户端登陆telnet服务端C:\Documents and Settings\Administrator> telnet 10.137.217.177 1025 Login authenticationUsername:Password:Info: The max number of VTY users is 8, and the numberof current VTY users on line is 2.The current login time is 2012-08-06 18:33:18+00:00.<Telnet Server>。

华为防火墙操作手册-入门

目录第1章防火墙概述 ..................................................................................................................... 1-11.1 网络安全概述 ..................................................................................................................... 1-11.1.1 安全威胁.................................................................................................................. 1-11.1.2 网络安全服务分类 ................................................................................................... 1-11.1.3 安全服务的实现方法................................................................................................ 1-21.2 防火墙概述......................................................................................................................... 1-41.2.1 安全防范体系的第一道防线——防火墙................................................................... 1-41.2.2 防火墙发展历史....................................................................................................... 1-41.3 Eudemon产品简介............................................................................................................. 1-61.3.1 Eudemon产品系列 .................................................................................................. 1-61.3.2 Eudemon500/1000防火墙简介................................................................................ 1-61.3.3 Eudemon500/1000防火墙功能特性列表 ................................................................. 1-8第2章 Eudemon防火墙配置基础 .............................................................................................. 2-12.1 通过Console接口搭建本地配置环境 .................................................................................. 2-12.1.1 通过Console接口搭建 ............................................................................................. 2-12.1.2 实现设备和Eudemon防火墙互相ping通 .................................................................. 2-42.1.3 实现跨越Eudemon防火墙的两个设备互相ping通.................................................... 2-52.2 通过其他方式搭建配置环境................................................................................................ 2-62.2.1 通过AUX接口搭建 ................................................................................................... 2-72.2.2 通过Telnet方式搭建................................................................................................. 2-92.2.3 通过SSH方式搭建 ................................................................................................. 2-112.3 命令行接口....................................................................................................................... 2-122.3.1 命令行级别 ............................................................................................................ 2-122.3.2 命令行视图 ............................................................................................................ 2-132.3.3 命令行在线帮助..................................................................................................... 2-242.3.4 命令行错误信息..................................................................................................... 2-252.3.5 历史命令................................................................................................................ 2-262.3.6 编辑特性................................................................................................................ 2-262.3.7 查看特性................................................................................................................ 2-272.3.8 快捷键.................................................................................................................... 2-272.4 防火墙的基本配置............................................................................................................ 2-302.4.1 进入和退出系统视图.............................................................................................. 2-302.4.2 切换语言模式......................................................................................................... 2-302.4.3 配置防火墙名称..................................................................................................... 2-312.4.4 配置系统时钟......................................................................................................... 2-312.4.5 配置命令级别......................................................................................................... 2-312.4.6 查看系统状态信息 ................................................................................................. 2-322.5 用户管理........................................................................................................................... 2-332.5.1 用户管理概述......................................................................................................... 2-332.5.2 用户管理的配置..................................................................................................... 2-342.5.3 用户登录相关信息的配置....................................................................................... 2-372.5.4 典型配置举例......................................................................................................... 2-382.6 用户界面(User-interface)............................................................................................. 2-392.6.1 用户界面简介......................................................................................................... 2-392.6.2 进入用户界面视图 ................................................................................................. 2-402.6.3 配置异步接口属性 ................................................................................................. 2-412.6.4 配置终端属性......................................................................................................... 2-422.6.5配置Modem属性................................................................................................... 2-442.6.6 配置重定向功能..................................................................................................... 2-452.6.7 配置VTY类型用户界面的呼入呼出限制................................................................. 2-462.6.8 用户界面的显示和调试 .......................................................................................... 2-472.7 终端服务........................................................................................................................... 2-472.7.1 Console接口终端服务 ........................................................................................... 2-472.7.2 AUX接口终端服务 ................................................................................................. 2-482.7.3 Telnet终端服务...................................................................................................... 2-482.7.4 SSH终端服务......................................................................................................... 2-51第3章 Eudemon防火墙工作模式 .............................................................................................. 3-13.1 防火墙工作模式简介 .......................................................................................................... 3-13.1.1 工作模式介绍........................................................................................................... 3-13.1.2 路由模式工作过程 ................................................................................................... 3-33.1.3 透明模式工作过程 ................................................................................................... 3-33.1.4 混合模式工作过程 ................................................................................................... 3-73.2 防火墙路由模式配置 .......................................................................................................... 3-83.2.1 配置防火墙工作在路由模式..................................................................................... 3-83.2.2 配置路由模式其它参数 ............................................................................................ 3-83.3 防火墙透明模式配置 .......................................................................................................... 3-83.3.1 配置防火墙工作在透明模式..................................................................................... 3-93.3.2 配置地址表项........................................................................................................... 3-93.3.3 配置对未知MAC地址的IP报文的处理方式............................................................... 3-93.3.4 配置MAC地址转发表的老化时间........................................................................... 3-103.4 防火墙混合模式配置 ........................................................................................................ 3-103.4.1 配置防火墙工作在混合模式................................................................................... 3-103.4.2 配置混合模式其它参数 .......................................................................................... 3-113.5 防火墙工作模式的切换..................................................................................................... 3-113.6 防火墙工作模式的查看和调试.......................................................................................... 3-113.7 防火墙工作模式典型配置举例.......................................................................................... 3-123.7.1 处理未知MAC地址的IP报文 .................................................................................. 3-123.7.2 透明防火墙连接多个局域网................................................................................... 3-12第1章防火墙概述1.1 网络安全概述随着Internet的迅速发展,越来越多的企业借助网络服务来加速自身的发展,此时,如何在一个开放的网络应用环境中守卫自身的机密数据、资源及声誉已越来越为人们所关注。

华为交换机的Telnet设置(五种方式)

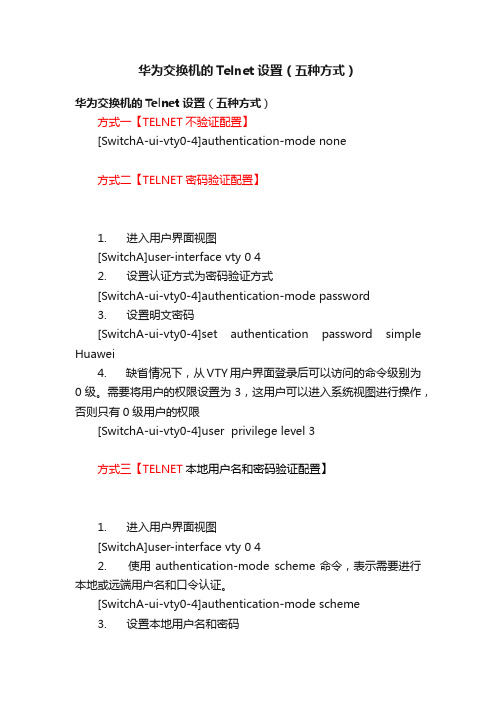

华为交换机的Telnet设置(五种方式)华为交换机的Telnet设置(五种方式)方式一【TELNET不验证配置】[SwitchA-ui-vty0-4]authentication-mode none方式二【TELNET密码验证配置】1. 进入用户界面视图[SwitchA]user-interface vty 0 42. 设置认证方式为密码验证方式[SwitchA-ui-vty0-4]authentication-mode password3. 设置明文密码[SwitchA-ui-vty0-4]set authentication password simple Huawei4. 缺省情况下,从VTY用户界面登录后可以访问的命令级别为0级。

需要将用户的权限设置为3,这用户可以进入系统视图进行操作,否则只有0级用户的权限[SwitchA-ui-vty0-4]user privilege level 3方式三【TELNET本地用户名和密码验证配置】1. 进入用户界面视图[SwitchA]user-interface vty 0 42. 使用authentication-mode scheme命令,表示需要进行本地或远端用户名和口令认证。

[SwitchA-ui-vty0-4]authentication-mode scheme3. 设置本地用户名和密码[SwitchA]local-user Huawei[SwitchA-user-huawei]service-type telnet level 3[SwitchA-user-huawei]password simple Huawei4. 如果不改变TELNET登录用户的权限,用户登录以后是无法直接进入其它视图的,可以设置super password,来控制用户是否有权限进入其它视图[SwitchA]local-user Huawei[SwitchA-user-huawei]service-type telnet[SwitchA-user-huawei]password simple Huawei[SwitchA]super password level 3 simple huawei方式四【TELNET RADIUS验证配置】以使用huawei开发的cams作为RADIUS服务器为例1. 设置TELNET登录方式为scheme[SwitchA-ui-vty0-4]authentication-mode scheme2. 配置RADIUS认证方案[SwitchA]radius scheme cams3. 配置RADIUS认证服务器地址10.110.51.31[SwitchA-radius-cams]primary authentication 10.110.51.31 18124. 配置RADIUS计费服务器地址10.110.51.31[SwitchA-radius-cams]primary accounting 10.110.51.31 18135. 配置交换机与认证服务器的验证口令[SwitchA-radius-cams]key authentication expert6. 配置交换机与计费服务器的验证口令[SwitchA-radius-cams]key accounting expert7. 配置服务器类似为huawei,即使用CAMS[SwitchA-radius-cams]server-type Huawei8. 送往RADIUS的报文不带域名[SwitchA-radius-cams]user-name-format without-domain 9. 创建(进入)一个域[SwitchA]domain Huawei10. 在域huawei中引用名为“cams”的认证方案[SwitchA-isp-huawei]radius-scheme cams11. 将huawei域设置为缺省域[SwitchA]domain default enable huawei方式五【TELNET访问控制配置】1. 设置只允许符合ACL1的IP地址登录交换机[SwitchA-ui-vty0-4]acl 1 inbound2. 设置规则只允许某网段登录[SwitchA]acl number 1[SwitchA-acl-basic-1][SwitchA-acl-basic-1]rule permit source 10.10.10.0 0.0.0.255 3. 设置规则只禁止某网段登录[SwitchA]acl number 1[SwitchA-acl-basic-1][SwitchA-acl-basic-1]rule deny source 10.10.10.0 0.0.0.255。

服务器telnet常用命令

服务器telnet常用命令1、 ls 命令# ls 列出当前目录下的所有文件和文件夹# ls -l 列出文件、目录、连接等的详细信息# ls -o 不会列出 group 的信息# ls -w 按行排列条目# ls -r 反转顺序排列条目# ls -R 以树状排列条目# ls -a注:l 标识连接;d 标识目录;- 标识文件补充:对于连接的方式可分为下面两种1、# ln 3.txt 4 硬连接 => 复制一个文件并在文件里建立连接2、# ln -s 3.txt 5 软连接 => windows 下快捷方式2、对目录和文件的操作cd 进入欲打开的文件夹下-- # cd .. 打开上一目录-- # cd / 打开根目录# pwd 查看所在的当前目录# mkdir 建立目录# mkdir -m 766 -v _java (创建 _java 文件,权限为 766;-v 是显示创建信息)# rmdir 删除目录(只能为空的目录)# rm -d -->(超级用户专用,而且要删除目录没有连接的文件) # rm -r -->(需要请求确认的删除目录操作)# rm -rf -->(常用的删除目录操作)# touch file 创建一个空文件 file> linux 下文件的后缀名没有意义3、拷贝和移动文件、文件夹:# cp# cp -r d1 d2 (把 d1及其文件夹下的内容拷贝成 d2)# mv# mv file1 file2 à 将文件 file1 的名字改为 file24、简单使用 vi 编辑器# vi à 进入到 vi 编辑器à 当前为命令行状态按键盘的“A”或“I”键à 进入到 vi 的编辑状态,此时你就可以输入或编辑文件的内容了。

编辑完内容后,按键盘的 Esc 键,此时 vi 处于末行状态,你不可以对文件内容操作。

要想操作,可以再次按 A 或 I 键。

华为交换机S5700设置远程sshtelnet登录

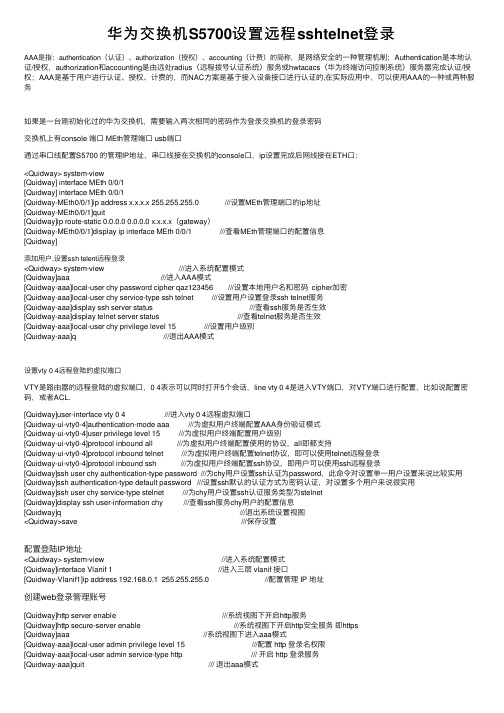

华为交换机S5700设置远程sshtelnet登录AAA是指:authentication(认证)、authorization(授权)、accounting(计费)的简称,是⽹络安全的⼀种管理机制;Authentication是本地认证/授权,authorization和accounting是由远处radius(远程拨号认证系统)服务或hwtacacs(华为终端访问控制系统)服务器完成认证/授权;AAA是基于⽤户进⾏认证、授权、计费的,⽽NAC⽅案是基于接⼊设备接⼝进⾏认证的,在实际应⽤中,可以使⽤AAA的⼀种或两种服务如果是⼀台刚初始化过的华为交换机,需要输⼊两次相同的密码作为登录交换机的登录密码交换机上有console 端⼝ MEth管理端⼝ usb端⼝通过串⼝线配置S5700 的管理IP地址,串⼝线接在交换机的console⼝,ip设置完成后⽹线接在ETH⼝:<Quidway> system-view[Quidway] interface MEth 0/0/1[Quidway] interface MEth 0/0/1[Quidway-MEth0/0/1]ip address x.x.x.x 255.255.255.0 ///设置MEth管理端⼝的ip地址[Quidway-MEth0/0/1]quit[Quidway]ip route-static 0.0.0.0 0.0.0.0 x.x.x.x(gateway)[Quidway-MEth0/0/1]display ip interface MEth 0/0/1 ///查看MEth管理端⼝的配置信息[Quidway]添加⽤户,设置ssh telent远程登录<Quidway> system-view ///进⼊系统配置模式[Quidway]aaa ///进⼊AAA模式[Quidway-aaa]local-user chy password cipher qaz123456 ///设置本地⽤户名和密码 cipher加密[Quidway-aaa]local-user chy service-type ssh telnet ///设置⽤户设置登录ssh telnet服务[Quidway-aaa]display ssh server status ///查看ssh服务是否⽣效[Quidway-aaa]display telnet server status ///查看telnet服务是否⽣效[Quidway-aaa]local-user chy privilege level 15 ///设置⽤户级别[Quidway-aaa]q ///退出AAA模式设置vty 0 4远程登陆的虚拟端⼝VTY是路由器的远程登陆的虚拟端⼝,0 4表⽰可以同时打开5个会话,line vty 0 4是进⼊VTY端⼝,对VTY端⼝进⾏配置,⽐如说配置密码,或者ACL.[Quidway]user-interface vty 0 4 ///进⼊vty 0 4远程虚拟端⼝[Quidway-ui-vty0-4]authentication-mode aaa ///为虚拟⽤户终端配置AAA⾝份验证模式[Quidway-ui-vty0-4]user privilege level 15 ///为虚拟⽤户终端配置⽤户级别[Quidway-ui-vty0-4]protocol inbound all ///为虚拟⽤户终端配置使⽤的协议,all即都⽀持[Quidway-ui-vty0-4]protocol inbound telnet ///为虚拟⽤户终端配置telnet协议,即可以使⽤telnet远程登录[Quidway-ui-vty0-4]protocol inbound ssh ///为虚拟⽤户终端配置ssh协议,即⽤户可以使⽤ssh远程登录[Quidway]ssh user chy authentication-type password ///为chy⽤户设置ssh认证为password,此命令对设置单⼀⽤户设置来说⽐较实⽤[Quidway]ssh authentication-type default password ///设置ssh默认的认证⽅式为密码认证,对设置多个⽤户来说很实⽤[Quidway]ssh user chy service-type stelnet ///为chy⽤户设置ssh认证服务类型为stelnet[Quidway]display ssh user-information chy ///查看ssh服务chy⽤户的配置信息[Quidway]q ///退出系统设置视图<Quidway>save ///保存设置配置登陆IP地址<Quidway> system-view //进⼊系统配置模式[Quidway]interface Vlanif 1 //进⼊三层 vlanif 接⼝[Quidway-Vlanif1]ip address 192.168.0.1 255.255.255.0 //配置管理 IP 地址创建web登录管理账号[Quidway]http server enable ///系统视图下开启http服务[Quidway]http secure-server enable ///系统视图下开启http安全服务即https[Quidway]aaa //系统视图下进⼊aaa模式[Quidway-aaa]local-user admin privilege level 15 ///配置 http 登录名权限[Quidway-aaa]local-user admin service-type http /// 开启 http 登录服务[Quidway-aaa]quit /// 退出aaa模式创建vlan<Quidway>system-view ///进⼊系统配置模式[Quidway]vlan 10 ///创建vlan 10[Quidway-vlan10]quit ///退出系统配置模式[Quidway]interface Vlanif 10 ///进⼊配置vlan 10的模式[Quidway-Vlanif10]ip address 192.168.0.1 255.255.255.0 ///为vlan 10配置IP地址和掩码[Quidway-vlan10]quit ///退出系统配置模式[Quidway-GigabitEthernet0/0/2] ///进⼊端⼝2[Quidway-GigabitEthernet0/0/2]port link-type access ///端⼝类型设置为access[Quidway-GigabitEthernet0/0/2]port default vlan 10 ///将port加⼊到我们创建好的vlan 10[Quidway-GigabitEthernet0/0/2]display vlan ///查看配置的vlan信息[Quidway]q ///退出系统设置视图批量创建vlan<Quidway>system-view ///进⼊系统配置模式[Quidway]vlan batch 2 to 19 ///批量创建vlan 2-19 ,系统都会有⼀个默认的vlan 1 [Quidway]display vlan ///查看vlan信息[Quidway]q ///退出系统设置视图批量删除vlan<Quidway>system-view ///进⼊系统配置模式[Quidway]undo vlan batch 2 to 19 ///批量删除vlan 2-19 ,系统都会有⼀个默认的vlan 1[Quidway]display vlan ///查看vlan信息[Quidway]q ///退出系统设置视图批量把端⼝加⼊到vlan 10<Quidway>system-view ///进⼊系统配置模式[Quidway]interface range GigabitEthernet 0/0/1 to GigabitEthernet 0/0/6///将1⼝到6⼝添加到port-group,此处系统默认的给1⼝到6⼝添加到1个组⾥了。

telnet命令详解

tcp 0 0 localhost.localdom:9001 localhost.localdom:1162 ESTABLISHED

tcp 0 0 localhost.localdom:1162 localhost.localdom:9001 ESTABLISHED

display display operating parameters

send transmit special characters ('send ?' for more)

set set operating parameters('set ?' for more)

status print status information

■ G 路由将采用网关。

■ U 准备使用的接口处于“活动”状态。

■ H 通过该路由,只能抵达一台主机。

■ D 如果路由表的条目是由ICMP重定向消息生成的,就会设置这个标记。

■ M 如果路由表条目已被ICMP重定向消息修改,就会设置这个标记。

netstat输出结果的Iface显示该连接所用的物理网卡,如eth0表示用第一张,eth1表示用第二张。

netstat输出结果中,第二列展示的是路由条目所指的网关,如果没有使用网关,就会出现一个星号(*)或者0.0.0.0;第三列展示路由的概述,在为具体的I P地址找出最恰当的路由时,内核将查看路由表内的所有条目,在对找到的路由与目标路由比较之前,将对I P地址和genmask进行按位“与”计算;第四列显示了不同的标记,这些标记的说明如下:

华为路由器telnet配置

华为路由器telnet配置华为路由器 Telnet 配置一、Telnet 简介Telnet 是一种远程登录协议,它允许用户通过网络连接到远程设备,并在远程设备上执行命令和操作。

使用 Telnet 可以方便地对路由器进行远程管理,无需直接在路由器设备前进行操作。

二、华为路由器 Telnet 配置前的准备工作1、确保您具有管理员权限只有管理员账号才能对路由器进行配置操作。

2、连接到路由器可以通过有线或无线方式将计算机连接到华为路由器所在的网络。

3、了解路由器的基本信息包括路由器的 IP 地址、子网掩码、网关等。

三、华为路由器 Telnet 配置步骤1、登录到路由器的 Web 管理界面在浏览器中输入路由器的 IP 地址,然后输入管理员账号和密码登录。

2、进入系统视图在命令行中输入“systemview”,进入系统视图。

3、开启 Telnet 服务输入“telnet server enable”,开启 Telnet 服务。

4、配置 Telnet 认证方式华为路由器支持三种 Telnet 认证方式:无认证、密码认证和 AAA认证。

(1)无认证输入“telnet server authenticationmode none”,表示无需认证即可登录。

这种方式安全性较低,不建议在实际应用中使用。

(2)密码认证输入“telnet server authenticationmode password”,然后设置登录密码,例如“set authentication password cipher 123456”,其中“123456”为您设置的密码。

(3)AAA 认证这是一种较为安全的认证方式。

首先需要创建本地用户,输入“localuser username password cipher 123456 privilege level 3”,其中“username”为用户名,“123456”为密码。

然后配置 Telnet 服务使用AAA 认证,输入“telnet server authenticationmode aaa”。

华为数据中心5800交换机01-09 重定向配置

9.5 重定向配置举例 通过示例介绍通过MQC实现重定向。

9.1 重定向简介

通过MQC实现重定向。

重定向就是将符合流分类的报文流重定向到其他地方进行处理。

目前支持的重定向包括以下几种:

说明

仅CE6870EI支持重定向到观察口组和重定向到LSP。

l 重定向到CPU:对于需要CPU处理的报文,可以通过此配置上送给CPU。 l 重定向到接口:对于收到需要由某个端口处理的报文,或者需要将报文通过某接

9.4 配置重定向

介绍重定向详细的配置过程。

文档版本 08 (2019-03-05)

版权所有 © 华为技术有限公司

183

CloudEngine 8800, 7800, 6800, 5800 系列交换机 配置指南-QoS

9 重定向配置

背景信息

通过配置重定向,设备将符合流分类规则的报文重定向到指定接口、GRE隧道、指定 观察口组、LSP(Label Switching Path)下一跳标签、CPU。

9.2 重定向应用场景

介绍重定向的应用场景。

组网需求

如图9-1所示,某公司由于业务需要,业务区的服务器有访问Internet的需求。为了防止 攻击并保证公司网络和数据的安全性,将报文重定向到防火墙对报文进行过滤。

图 9-1 重定向应用组网图

Internet Router

三层

Firewall

Switch A

缺省情况下,流分类中各规则之间的关系为“逻辑或”。

c. 执行命令if-match,定义流分类中的匹配规则。

流分类中可定义的规则有很多种,详细内容可参见《CloudEngine 8800, 7800, 6800, 5800系列交换机 QoS业务配置指南-MQC配置》中的“配置流分类”部 分。

华为交换机配置实例手册telnet密码配置方法

华为交换机配置实例手册 telnet密码配置方法sys 进入到系统视图Enter system view; return to user view with Ctrl+Z. Quidwayuser-interface aux 0Quidway-ui-aux0authentication-mode schemeNotice: Telnet or SSH user must be added ; otherwise operator can't login Quidway-ui-aux0quQuidwaylocal-user huawei 增加用户名 New local user added. Quidway-luser-huaweipassword simple huawei 配置密码;且密码不加密Quidway-luser-huaweiservice-type telnet ssh level 3 服务类型为SSH和telnet;且用户登陆后权限为管理员权限 Quidway-luser-huaweiqu Quidwayuser-interface vty 0 4Quidway-ui-vty0-4authentication-mode schemeNotice: Telnet or SSH user must be added ; otherwise operator can't login Quidway-ui-vty0-4<Quidway>save华为QuidWay交换机配置命令手册: 1、开始建立本地配置环境;将主机的串口通过配置电缆与以太网交换机的Console口连接..在主机上运行终端仿真程序如Windows的超级终端等;设置终端通信参数为:波特率为9600bit/s、8位数据位、1位停止位、无校验和无流控;并选择终端类型为VT100.. 以太网交换机上电;终端上显示以太网交换机自检信息;自检结束后提示用户键入回车;之后将出现命令行提示符如<Quidway>.. 键入命令;配置以太网交换机或查看以太网交换机运行状态..需要帮助可以随时键入""2、命令视图1用户视图查看交换机的简单运行状态和统计信息<Quidway>:与交换机建立连接即进入2系统视图配置系统参数Quidway:在用户视图下键入system-view3以太网端口视图配置以太网端口参数Quidway-Ethernet0/1:在系统视图下键入interface ethernet 0/14VLAN视图配置VLAN参数Quidway-Vlan1:在系统视图下键入vlan 15VLAN接口视图配置VLAN和VLAN汇聚对应的IP接口参数Quidway-Vlan-interface1:在系统视图下键入interface vlan-interface 1 6本地用户视图配置本地用户参数Quidway-luser-user1:在系统视图下键入local-user user17用户界面视图配置用户界面参数Quidway-ui0:在系统视图下键入user-interface 3、其他命令设置系统时间和时区<Quidway>clock time Beijing add 8<Quidway>clock datetime 12:00:00 2005/01/23 设置交换机的名称Quidwaysysname TRAIN-3026-1TRAIN-3026-1 配置用户登录Quidwayuser-interface vty 0 4Quidway-ui-vty0authentication-mode scheme 创建本地用户Quidwaylocal-user huaweiQuidway-luser-huaweipassword simple huawei Quidway-luser-huawei service-type telnet level 3 4、VLAN配置方法『配置环境参数』SwitchA端口E0/1属于VLAN2;E0/2属于VLAN3 『组网需求』把交换机端口E0/1加入到VLAN2 ;E0/2加入到VLAN3 数据配置步骤『VLAN配置流程』1缺省情况下所有端口都属于VLAN 1;并且端口是access端口;一个access端口只能属于一个vlan;2如果端口是access端口;则把端口加入到另外一个vlan的同时;系统自动把该端口从原来的vlan中删除掉;3除了VLAN1;如果VLAN XX不存在;在系统视图下键入VLAN XX;则创建VLAN XX并进入VLAN视图;如果VLAN XX已经存在;则进入VLAN视图..SwitchA相关配置方法一:1创建进入vlan2 SwitchAvlan 22将端口E0/1加入到vlan2SwitchA-vlan2port ethernet 0/1 3创建进入vlan3 SwitchA-vlan2vlan 3 4将端口E0/2加入到vlan3SwitchA-vlan3port ethernet 0/2 方法二:1创建进入vlan2 SwitchAvlan 2 2进入端口E0/1视图SwitchAinterface ethernet 0/1 3指定端口E0/1属于vlan2SwitchA-Ethernet1port access vlan 2 4创建进入vlan3 SwitchAvlan 3 5进入端口E0/2视图SwitchAinterface ethernet 0/2 6指定端口E0/2属于vlan3SwitchA-Ethernet2port access vlan 3 测试验证1使用命令disp cur可以看到端口E0/1属于vlan2;E0/2属于vlan3; 2使用display interface Ethernet 0/1可以看到端口为access端口;PVID为2; 3使用display interface Ethernet 0/2可以看到端口为access端口;PVID为3 5、交换机IP地址配置功能需求及组网说明『配置环境参数』三层交换机SwitchA有两个端口ethetnet 0/1、ethernet 0/2;分别属于vlan 2、vlan 3;以PC1和PC2通过三层接口互通SwitchA相关配置1创建进入vlan2 Quidwayvlan 22将端口E0/1加入到vlan2Quidway-vlan2port ethernet 0/1 3进入vlan2的虚接口Quidway-vlan2interface vlan 2 4在vlan2的虚接口上配置IP地址6将E0/2加入到vlan3Quidway-vlan3port ethernet 0/2 7进入vlan3的虚接口Quidway-vlan3interface vlan 3 8在vlan3的虚接口上配置IP地址1PC1和PC2都可以PING通自己的网关2PC1和PC2可以相互PING通6、端口的trunk配置『配置环境参数』1SwitchA 端口E0/1属于vlan10;E0/2属于vlan20;E0/3与SwitchB端口E0/3互连2SwitchB 端口E0/1属于vlan10;E0/2属于vlan20;E0/3与SwitchA端口E0/3互连『组网需求』1要求SwitchA的vlan10的PC与SwitchB的vlan10的PC互通2要求SwitchA的vlan20的PC与SwitchB的vlan20的PC互通数据配置步骤SwitchA相关配置 1创建进入vlan10 SwitchA vlan 102将E0/1加入到vlan10SwitchA-vlan10port Ethernet 0/1 3创建进入vlan20 SwitchAvlan 204将E0/2加入到vlan20SwitchA-vlan20port Ethernet 0/25实际当中一般将上行端口设置成trunk属性;允许vlan透传 SwitchA-Ethernet0/3port link-type trunk6允许所有的vlan从E0/3端口透传通过;也可以指定具体的vlan值SwitchA-Ethernet0/3port trunk permit vlan all SwitchB相关配置 1创建进入vlan10 SwitchB vlan 102将E0/1加入到vlan10SwitchB-vlan10port Ethernet 0/1 3创建进入vlan20 SwitchBvlan 204将E0/2加入到vlan20SwitchB-vlan20port Ethernet 0/25实际当中一般将上行端口设置成trunk属性;允许vlan透传 SwitchB-Ethernet0/3port link-type trunk7允许所有的vlan从E0/3端口透传通过;也可以指定具体的vlan值SwitchB-Ethernet0/3port trunk permit vlan all 补充说明1如果一个端口是trunk端口;则该端口可以属于多个vlan;2缺省情况下trunk端口的PVID为1;可以在端口模式下通过命令port trunk pvid vlan vlanid 来修改端口的PVID;3如果从trunk转发出去的数据报文的vlan id和端口的PVID一致;则该报文的VLAN信息会被剥去;这点在配置trunk端口时需要注意..4一台交换机上如果已经设置了某个端口为hybrid端口;则不可以再把另外的端口设置为trunk端口..5一般情况下最好指定端口允许通过哪些具体的VLAN;不要设置允许所有的VLAN通过.. 测试验证1SwitchA vlan10内的PC可以与SwitchB vlan10内的PC互通2SwitchA vlan20内的PC可以与SwitchB vlan20内的PC互通 3SwitchA vlan10内的PC不能与SwitchB vlan20内的PC互通 4SwitchA vlan20内的PC不能与SwitchB vlan10内的PC互通 7、端口汇聚配置『配置环境参数』1交换机SwitchA和SwitchB通过以太网口实现互连..2SwitchA用于互连的端口为e0/1和e0/2;SwitchB用于互连的端口为e0/1和e0/2.. 『组网需求』增加SwitchA的SwitchB的互连链路的带宽;并且能够实现链路备份;使用端口汇聚数据配置步骤SwitchA交换机配置 1进入端口E0/1SwitchAinterface Ethernet 0/1 2汇聚端口必须工作在全双工模式SwitchA-Ethernet0/1duplex full3汇聚的端口速率要求相同;但不能是自适应SwitchA-Ethernet0/1speed 100 4进入端口E0/2SwitchAinterface Ethernet 0/2 5汇聚端口必须工作在全双工模式SwitchA-Ethernet0/2duplex full6汇聚的端口速率要求相同;但不能是自适应SwitchA-Ethernet0/2speed 1007根据源和目的MAC进行端口选择汇聚SwitchAlink-aggregation Ethernet 0/1 to Ethernet 0/2 both SwitchB交换机配置SwitchBinterface Ethernet 0/1 SwitchB-Ethernet0/1duplex full SwitchB-Ethernet0/1speed 100 SwitchBinterface Ethernet 0/2 SwitchB-Ethernet0/2duplex full SwitchB-Ethernet0/2speed 100 SwitchBlink-aggregation Ethernet 0/1 to Ethernet 0/2 both 补充说明1同一个汇聚组中成员端口的链路类型与主端口的链路类型保持一致;即如果主端口为Trunk端口;则成员端口也为Trunk端口;如主端口的链路类型改为Access端口;则成员端口的链路类型也变为Access端口..2不同的产品对端口汇聚时的起始端口号要求各有不同;请对照操作手册进行配置..8、端口镜像配置『环境配置参数』4Server接在交换机E0/8端口;该端口作为镜像端口『组网需求』1通过交换机端口镜像的功能使用server对两台pc的业务报文进行监控.. 根据Quidway交换机不同型号;镜像有不同方式进行配置:基于端口的镜像——基于端口的镜像是把被镜像端口的进出数据报文完全拷贝一份到镜像端口;这样来进行流量观测或者故障定位..基于流的镜像——基于流镜像的交换机针对某些流进行镜像;每个连接都有两个方向的数据流;对于交换机来说这两个数据流是要分开镜像的.. S2008/S2016/S2026/S2403H/S3026等交换机支持的都是基于端口的镜像8016交换机支持基于端口的镜像3500/3026E/3026F/3050支持基于流的镜像5516/6506/6503/6506R支持对入端口流量进行镜像数据配置步骤以Quidway S3026C为例;通过基于二层流的镜像进行配置:1定义一个ACLSwitchAacl num 2002定义一个规则从E0/1发送至其它所有端口的数据包SwitchArule 0 permit ingress interface Ethernet0/1 egress interface Ethernet0/23定义一个规则从其它所有端口到E0/1端口的数据包SwitchArule 1 permit ingress interface Ethernet0/2 egress interface Ethernet0/14将符合上述ACL的数据包镜像到E0/8SwitchAmirrored-to link-group 200 interface e0/8 9、生成树STP 配置『配置环境参数』1交换机SwitchA、SwitchB和SwitchC都通过GE接口互连2SwitchB和SwitchC交换机是核心交换机;要求主备.. 『组网需求』要求整个网络运行STP协议数据配置步骤1SwitchA交换机配置启动生成树协议: SwitchAstp enable 1SwitchB交换机配置启动生成树协议:SwitchBstp enable 3配置本桥为根桥SwitchBstp root primary 4SwitchC交换机配置a 启动生成树协议SwitchCstp enableb 配置本桥为备份根桥SwitchCstp root secondary 5SwitchD交换机配置a 启动生成树协议SwitchDstp enable。

带你认识华为 VRP 系统【基本配置,Telnet SSH 查看、保存、清空、重启路由器配置等】

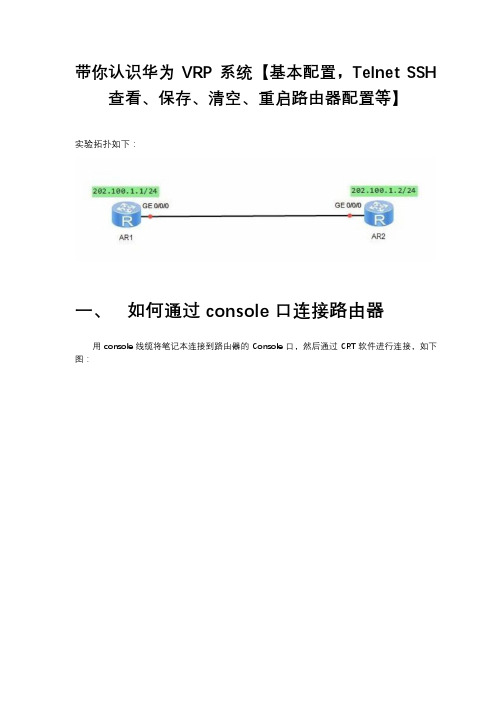

带你认识华为VRP 系统【基本配置,Telnet SSH 查看、保存、清空、重启路由器配置等】实验拓扑如下:一、如何通过 console 口连接路由器用 console 线缆将笔记本连接到路由器的 Console 口,然后通过 CRT 软件进行连接,如下图:在输入信息后输入“?”可查看以输入的字母开头的命令。

如输入“dis?”,设备将输出所有以 dis 开头的命令。

在输入的信息后增加空格,再输入“?”,这时设备将尝试识别输入的信息对应的命令,然后输出该命令的其他参数。

例如输入“dis ?”,如果只有display 命令是以dis 开头的,那举设备将输出 display 命令的参数,如上所示;如果以 dis 开头的命令还有其他的,设备将报错。

另外可以使用键盘上 Tab 键补全命令,比如键入“dis”后,按键盘“Tab”键可以将命令补全为“display”。

如有多个以“dis”开头的命令存在,则在多个命令间循环切换。

命令在不发生歧的情况下可以使用简写,如“display”可以简写为“dis”或“disp”等,“interface”可以简写为“int”或“inter”等<Huawei>?User view commands:arp-ping ARP-pingautosave <Group> autosave command groupbackup Backup informationcd Change current directoryclear <Group> clear command groupclock Specify the system clockcls Clear screencompare Compare configuration filecopy Copy from one file to anotherdebugging <Group> debugging command groupdelete Delete a filedialer Dialerdir List files on a filesystemdisplay Display informationfactory-configuration Factory configuration<Huawei>display ?Cellular Cellular interfaceaaa AAAaccess-user User access<Huawei>display version =====显示设备版本号、型号、启动时间Huawei Versatile Routing Platform SoftwareVRP (R) software, Version 5.130 (AR2200 V200R003C00)Copyright (C) 2011-2012 HUAWEI TECH CO., LTDHuawei AR2220 Router uptime is 0 week, 0 day, 0 hour, 7 minute BKP 0 version information:1. PCB Version : AR01BAK2A VER.NC2. If Supporting PoE : No3. Board Type : AR2220二、配置设备console 密码、主机名、时间、时区、baner<Huawei>system-view ====进入系统视图(相当于思科的全局配置模式)Enter system view, return user view with Ctrl+Z.[Huawei][Huawei]quit or return ====退出系统视图<Huawei>[Huawei]sysname R1 ===配置主机名[R1][R1]header login information "Welcome to R" ====配置登录 banner,如 telnet 等[R1]header shell information "Welcome to HW" ====配置登录 banner,如 console<R1>quitConfiguration console exit, please press any key to log onWelcome to HW<R1>[R1]user-interface console 0====进入 console 口,默认无密码[R1-ui-console0]authentication-mode passwordPlease configure the login password (maximum length 16):5 ====选择密码长度[R1-ui-console0]set authentication password cipher cisco ====配置一个密文形式密码(可以选择明文,命令为 simple)[R1-ui-console0]idle-timeout 3 20 ====配置空闲超时时间 3 分 20 秒,默认 10 分钟<R1>quitConfiguration console exit, please press any key to log onWelcome to RLogin authenticationPassword:Welcome to HW<R1>display clock ====显示系统时间2014-05-11 20:02:17SundayTime Zone(Indian Standard Time) : UTC-05:13Daylight saving time :Name : Day Light Saving TimeRepeat mode : repeatStart year : 2005End year : 2005Start time : 09-01 12:32:05End time : 11-23 12:32:05Saving time : 00:00:00<R1>clock timezone GMT add 08:00:00 ====配置系统时区,中国为+8 区<R1>clock datetime 22:59:00 2014-05-11 ====配置系统时间[R1]super password cipher password ====配置密文 super 密码,防止非法用户权限提升[R1]display current-configuration | include super ====显示 super 密码配置super password level 3 cipher %$%$$#q^6$-.B<#>7NFN%4"D,&Qs%$%$三、配置接口地址与 telnet、SSH[R1]display ip interface brief ====查看接口状态*down: administratively down^down: standby(l): loopback(s): spoofingThe number of interface that is UP in Physical is 1The number of interface that is DOWN in Physical is 3The number of interface that is UP in Protocol is 1The number of interface that is DOWN in Protocol is 3Interface IP Address/Mask Physical ProtocolGigabitEthernet0/0/0 unassigned down downGigabitEthernet0/0/1 unassigned down downGigabitEthernet0/0/2 unassigned down downNULL0 unassigned up up(s)R1]display interface g0/0/0 ====查看接口详细信息GigabitEthernet0/0/0 current state : DOWNLine protocol current state : DOWNDescription:HUAWEI, AR Series, GigabitEthernet0/0/0 InterfaceRoute Port,The Maximum Transmit Unit is 1500Internet protocol processing : disabledIP Sending Frames' Format is PKTFMT_ETHNT_2, Hardware address is 00e0-fcb9-1ed3 Last physical up time : -Last physical down time : 2014-05-11 19:24:17 UTC-05:13Current system time: 2014-05-11 23:14:22Port Mode: FORCE COPPERSpeed : 1000, Loopback: NONEDuplex: FULL, Negotiation: ENABLEMdi : AUTOLast 300 seconds input rate 0 bits/sec, 0 packets/secLast 300 seconds output rate 0 bits/sec, 0 packets/secInput peak rate 0 bits/sec,Record time: -Output peak rate 0 bits/sec,Record time: -Input: 0 packets, 0 bytesUnicast: 0, Multicast: 0Broadcast: 0, Jumbo: 0Discard: 0, Total Error: 0CRC: 0, Giants: 0Jabbers: 0, Throttles: 0Runts: 0, Symbols: 0Ignoreds: 0, Frames: 0Output: 0 packets, 0 bytesUnicast: 0, Multicast: 0Broadcast: 0, Jumbo: 0Discard: 0, Total Error: 0Collisions: 0, ExcessiveCollisions: 0Late Collisions: 0, Deferreds: 0Input bandwidth utilization threshold : 100.00%Output bandwidth utilization threshold: 100.00%Input bandwidth utilization : 0%[R1]interface g0/0/0 ====进入接口模式(注:默认接口状态为 UP,可以使用命令 shutdown 关闭接口,用 restart 命令开启)[R1-GigabitEthernet0/0/0]ip address 202.100.1.1 255.255.255.0<R1>display ip int briGigabitEthernet0/0/0 202.100.1.1/24 up upGigabitEthernet0/0/1 unassigned down downGigabitEthernet0/0/2 unassigned down downNULL0 unassigned up up(s)[R1-GigabitEthernet0/0/0]ping 202.100.1.2PING 202.100.1.2: 56 data bytes, press CTRL_C to breakReply from 202.100.1.2: bytes=56 Sequence=1 ttl=255 time=20 msReply from 202.100.1.2: bytes=56 Sequence=2 ttl=255 time=10 mstelnet 配置【基于密码与用户名密码 2 种方式】[R1]user-interface vty 0 4 ====进入线下模式[R1-ui-vty0-4]set authentication password cipher password ====配置加密密码为 password<R1>display telnet server status ====查看telnet server 状态TELNET IPV4 server :Enable TELNET IPV6 server :Enable TELNET server port :23配置用户名+密码认证方式[R1]user-interface vty 0 4[R1-ui-vty0-4]authentication-mode aaa[R1-ui-vty0-4]quit[R2]aaa[R2-aaa]local-user user password cipher password privilege level 15[R2-aaa]local-user cisco service-type telnetSSH 配置[R1]rsa local-key-pair create ====生成 RSA 密钥The key name will be: Host% RSA keys defined for Host already exist.Confirm to replace them? (y/n)[n]:yThe range of public key size is (512 ~ 2048).NOTES: If the key modulus is greater than 512,It will take a few minutes.Input the bits in the modulus[default = 512]:1024Generating keys... ................................................................................[R1]display rsa local-key-pair public ====查看生成 RSA 密钥[R1]user-interface vty 0 4[R1-ui-vty0-4]authentication-mode aaa[R1-ui-vty0-4]protocol inbound ssh[R1-ui-vty0-4]quit[R1][R1-aaa]local-user sshuser password cipher cisco ====创建 SSH 登陆用户名与密码Info: Add a new user.[R1-aaa]local-user sshuser service-type ssh[R1-aaa]quit[R1-aaa]local-user sshuser privilege level 15[R1]stelnet server enable ====启用 Stelnet 功能Info: Succeeded in starting the STELNET server.[R1]ssh user sshuser authentication-type password ====配置SSH 登陆用户名服务类型Authentication type setted, and will be in effect next time[R1]display ssh server status ====查看 SSH 服务状态SSH version :1.99SSH connection timeout :60 secondsSSH server key generating interval :0 hoursSSH Authentication retries :3 timesSFTP Server :DisableStelnet server :Enable[R1]display ssh user-information ====查看SSH 登陆用户状态-------------------------------------------------------------------------------Username Auth-type User-public-key-name -------------------------------------------------------------------------------sshuser password null四、查看、保存、清空、重启路由器[R1]display current-configuration ====查看路由器当前配置信息[V200R003C00]#sysname R1<R1>save ====保存路由器当前配置信息The current configuration will be written to the device.Are you sure to continue? (y/n)[n]:yIt will take several minutes to save configuration file, please wait......Configuration file had been saved successfullyNote: The configuration file will take effect after being activated<R1>startup saved-configuration iascfg.zip ====配置下次启动加载配置文件This operation will take several minutes, please wait.........Info: Succeeded in setting the file for booting system<R1<R1>display startup ====查看下次启动加载配置文件MainBoard:Startup system software: sd1:/ar2220_Next startup system software: sd1:/ar2220_Backup system software for next startup: nullStartup saved-configuration file: nullNext startup saved-configuration file: sd1:/iascfg.zipStartup license file: nullNext startup license file: null<R1>reset saved-configuration ====清空配置This will delete the configuration in the flash memory.The device configurations will be erased to reconfigure.Are you sure? (y/n)[n]:yClear the configuration in the device successfully<R1>reboot ====重启路由器Info: The system is comparing the configuration, please wait.Warning: All the configuration will be saved to the next startup configuration. Continue ? [y/n]:n 这里选择不保存,否则配置又存在了System will reboot! Continue ? [y/n]:yInfo: system is rebooting ,please wai t。

让人晕菜的华为Telnet和stelnet登录方式

让人晕菜的华为Telnet和stelnet登录方式各种认证和登录方式之所以感觉混乱总结下原因:1、配置命令复杂(客观原因)2、没有真正理解配置思路(主观原因)所以今天一起通过实验体会各种认证和登录方式,以便大家在学习中思路清晰。

实验拓扑比较简单如图,R2和R3两台路由器,分别连接到交换机的两个口,路由器上的接口地址如图,这样两边就可以ping通了!一、简单的Telnet1、先来个Telnet,在R3上开启Telnet服务,要登录到R3必须开启tenet通道,设置登录方式为password并设密码为huawei.[R3]user-interface vty 0 4(同时允许5个用户接入设备)[R3-ui-vty0-4]authentication-mode passwordPlease configure the login password (maximum length 16):huawei在R2上TelnetR3,提示输入密码huawei即可登录R3,如下:<R2>telnet 192.168.1.1Password:<R3>2、问题来了,在这个R3模式下输入system-view 不能进入系统视图模式,这是什么原因?用问号查看可用的命令,结果没有该命令(如下)。

原因是没有设置用户权限,所以在配置用户登录时一般都要配置用户的权限。

<R3>?User view commands:displayDisplay informationhwtacacs-user HWTACACS userlocal-user Add/Delete/Set user(s)pingPing functionquit Exit from current mode and enter prior modesaveSave filesuper Modify super password parameterstelnet Open a telnet connectiontracert<Group>tracert command group<R3>3、在R3上配置用户等级为最高15[R3]user-interface vty 0 4[R3-ui-vty0-4]user privilege level 15搞定就这么简单,要理解整个过程!二、基于aaa认证的Telnet以上的配置很容易实现,但是问题又来啦,如此配置开启的通道所有管理员都Telnet到R3都用同一个密码还是不安全。

华为交换机设置telnet访问

配置交换机的telnet访问的作用:1.方便在没有配置线的情况下访问交换机进行管理。

2.允许远程访问交换机进行管理。

说明:1.本次实例使用的是一台全新未做任何配置的交换机,所以在首次登录的时候系统要求设置密码,但并不是全部交换机都有这个提示。

2.华为交换机的命令在不同批次的设备中有时会出现不通用的情况,但大体还是相同的,本次实例中有体现。

3.华为交换机在输入密码的时候是不显示任何字符的,所以本次实例中所有的密码输入部分都是无字符显示。

4.华为交换机权限有4个级别,分别是0参观权限、1监控权限、2系统权限、3管理权限。

5.注释部分皆为个人对命令的理解,也许会有些理解错误或用词不当的地方,大家仅作参考。

下面开始配置过程:Press ENTER to get started.系统提示按回车键开始。

Please configure the login password (maximum length 16)系统要求配置登录密码,最长16位字符。

Enter Password:第一次输入密码。

Confirm Password:第二次输入密码。

<Quidway>密码配置完成,进入系统的用户视图(即user view)。

<Quidway>system-view进入系统视图的命令。

Enter system view, return user view with Ctrl+Z.提示已经进入系统视图,如果要退回到用户视图可以按Ctrl+Z。

[Quidway]sysname ceshi修改系统名称为ceshi,华为交换机默认名称都是Quidway,做修改方便识别。

[ceshi]已经成功修改交换机名称。

[ceshi]user-interface vty 0 4进入telnet功能管理。

[ceshi-ui-vty0-4]authentication-mode password设置telnet功能通过密码登录。

华为E8C光猫telnet查询命令

华为E8C光猫telnet查询命令查询光功率:WAP>display optic1.查询光功率:WAP>display opticLinkStaus : okVoltage : 3285 (mV)Bias : 7 (mA)Temperature : 41 (C)RxPower : -21.14 (dBm)TxPower : 2.33 (dBm)RfRxPower : -- (dBm)VendorName : HUAWEIVendorSN : 1352A0018265B2.查询ETH端口配置信息:WAP>send hlp cmd 0x7604001 Send Hlp :/*-----------------Dump Port Tab Start------------------*/Lsw Port 1 Tab Addr= 0x41ad8090Lsw Port Vlan Mode = 0Lsw Port L2L3 Ind= 0Lsw Port Qinq Ind= 0Lsw Port VlanAll Ind= 0Lsw Port Lock Status= 1Lsw Port Native Vlan= 1Lsw Port Native Pri= 0Lsw Port Pri Policy= 1Lsw Port Vlan Num : 13.查看语音接口状态:WAP>vspa display mg info************************************************** Port Number :0Port Status :Onhook--------------------------------------------------PriProxy IP :255.255.255.255PriProxy Port :65535SecProxy IP :255.255.255.255SecProxy Port :65535Current Register Proxy :-Home DomainName :Local Port :5060Signaling IP :255.255.255.255Media IP :255.255.255.255 MgDomainName :4.查看设备版本:WAP>display versionhardware version = 393.Amain software version = V3R012C00S008standby software version = V3R012C00S008uboot version = 2010.035.查看SN:WAP>display snsn = 485754435041E0276.查看ONT端口vlan信息:WAP>get port vlan portid 1 vlan allInstance VlanId0 01 143 434080 40804081 40814095 40956.查看ONT gemport信息:WAP>display flow id allInstance Gemportid FlowType BridgeID Vlan Pri Status PhyPort UserFlowidTrans Pir Sir0 128 1 0 41 255 1 2550 0 0 01 128 1 0 43 255 1 255 1 0 0 07. 查看ONT所有网络设备的状态:WAP(Dopra Linux) # ifconfig可以看到很多wan信息:8.查看设备路由表:WAP(Dopra Linux) # routeKernel IP routing tableDestination Gateway Genmask Flags Metric Ref Use Iface192.168.1.0 * 255.255.255.0 U 0 0 0 br09.查看设备上的ARP信息:WAP(Dopra Linux) # ip neigh(cat /proc/net/arp)192.168.1.12 dev br0 lladdr 00:25:9e:76:ff:49 nud delayIP address HW type Flags HW address Mask Device192.168.1.12 0x1 0x2 00:25:9e:76:ff:49 * br010.查看设备已启动的链接:WAP(Dopra Linux) # netstat –naActive Internet connections (w/o servers)Proto Recv-Q Send-Q Local Address Foreign Address State tcp 0 0 localhost:56442 localhost:telnet ESTABLISHEDtcp 0 0 localhost:telnet localhost:56442 ESTABLISHEDtcp 0 0 192.168.1.1:telnet 192.168.1.12:64271 ESTABLISHED Active UNIX domain sockets (w/o servers)Proto RefCnt Flags Type State I-Node Pathunix 2 [ ] DGRAM 1267unix 3 [ ] STREAM CONNECTED 934unix 3 [ ] STREAM CONNECTED 933unix 2 [ ] DGRAM 902unix 3 [ ] STREAM CONNECTED 807unix 3 [ ] STREAM CONNECTED 80610.设置设备ETH端口vlan:WAP>set portvlan portid 2 vlanid 4311.查看设备ETH端口配置:WAP>get port config portid 1Port Config Info : Enable=1 Mtu=2000 PortVid=4095 PortPri=0 NegoMode=1 Speed=1 Duplex=1 Link=1 PauseEn=0 PauseLine=200 LoopMode=0 MirrorEn=0 DstPort=1 MirrorType=012.查看设备ETH数据统计:WAP>get port statistics portid 113.查看设备端口vlan配置:WAP>get port vlan portid 1 vlan allInstance VlanId0 01 143 434080 40804081 40814095 409514.查看设备ETH端口学习到的mac地址:WAP>get l2 mac portid 1 mac all15.查看设备路由信息:WAP(Dopra Linux) # routeKernel IP routing tableDestination Gateway Genmask Flags Metric Ref Use Iface192.168.1.0 * 255.255.255.0 U 0 0 0 br016.查看设备已存在的连接;WAP(Dopra Linux) # cat /proc/net/ip_conntracktcp 6 431999 ESTABLISHED src=192.168.1.12 dst=192.168.1.1 sport=64271 dport=23 packets=4408 bytes=179428 src=192.168.1.1 dst=192.168.1.12 sport=23 dport=64271 packets=2918 bytes=158825 [ASSURED] mark=0 use=2tcp 6 430149 ESTABLISHED src=127.0.0.1 dst=127.0.0.1 sport=23 dport=56442 packets=15 bytes=4115 src=127.0.0.1 dst=127.0.0.1 sport=56442 dport=23 packets=15 bytes=600[ASSURED] mark=0 use=217.查看设备语音DSP使用数:WAP>vspa display online user infoPort DSP1 DSP218.针对telnet很快老化的情况可以使用:arp -s 172.24.0.22 08:19:a6:f4:40:99 -i br0添加静态mac地址映射;19.WAP> pppoe_em operate Start username iadtest@pppoe password iadtest vlanid 1025 port 1 retrytimes 3●Username 为用户名;●Password 为密码;●Vlanid为用户流vlan;●Port 为仿真端口号;●Retrytimes为重试次数。

交换机常用操作指令华为

华为交换机常用指令一、交换机设备登陆及配置:1、设备登陆配置我中心维护汇聚和热点交换机,交换机类型为5300、2300和GPON,交换机使用secure CRT软件登录。

交换机使用之前需要刷机,使用secureCRT配置:协议是serial,端口com12,波特流9600,流控制不配置。

刷交换机所需要的信息:在3a模式下用户名和密码;snmp为网络管理协议,配置网管所需的指令,固定不变; telnet配置——远程登陆配置信息。

登陆汇聚和热点交换机首先93-5交换机(核心交换机),登录协议选择ssh 登录,登陆其它交换机在93-5上使用telnet(远程登陆)命令跳转,只能单向。

核心交换机登陆用户名:hanxu69309,密码:Hx#9309。

华为汇聚和热点交换机的登陆用户名和密码都为huaweitest。

其他核心交换机的登录地址:(交换机型号为9312)(交换机型号为6500)(交换机型号为6500)(交换机型号为8500)(交换机型号为8500)(交换机型号为9306)2、交换机配置思路:➢配置设备名称。

➢管理AP所需要配置的信息➢管理交换机配置的信息➢在3a模式下配置,配置以下用户名和密码。

(配置固定)➢snmp为网络管理协议,下面为加入网管所配置的指令,固定不变。

➢telnet配置——远程登陆配置信息3、数据准备:➢管理VLAN的ID。

➢交换机的管理IP。

➢交换机连接其他交换机的接口号。

➢验证方式、用户名和密码。

二、5300交换机开站指令1、交换机简介5300系列交换机,包括5328和5324等,不能给AP供电。

下面介绍的指令为5328,是5300系列的一种,共有28个端口。

532853242、开站指令➢配置设备名称。

System 78 C-1G3a2A25G#C3YB91!!#dhcp enable 0.0.02F-1G0.0.03a2A25G#C3YB91!!➢snmp为网络管理协议,下面为加入网管所配置的指令,固定不变。

华为 telnet 重定向

H3C(华为) Console Server 搭建攻略2009年7月28日作者:Learning前言 (2)Console Server搭建思路 (2)1. 配置异步接口为流模式 (2)2. 启动Telnet 重定向功能 (3)3. 配置异步口分组 (3)4. 配置监听端口 (3)5. 配置用户界面其他相关参数 (4)6. 配置串口数据实时监控 (4)7. 配置使用快捷键断开telnet 重定向连接的功能 (5)8. 设置停止位的检测功能 (5)9. 断开Telnet 重定向连接 (5)Console Server实例 (6)硬件型号 (6)2.软件版本 (7)3.双绞线线序 (7)4.配置实例 (7)5.结果测试 (9)前言先谈谈为什么不使用Cisco 设备做Console Server 呢?Cisco设备不是有专门做Console Server 路由器(比如 Cisco 2511)吗,为啥使用H3C设备呢?哈哈,没有办法,兄弟也是被逼的!帮哥们搭建CCIE机架,暂时找不到Cisco 2511路由器。

那咋办,朋友突然想起来还有一台H3C AR28-11路由器,而且还带有一块16ASE串口卡。

突发奇想,能不能拿这个做个Console Server?于是乎,说干就干,打开百度,谷歌找了半天,没有找到一个使用H3C 设备作Console Server的案例。

郁闷!给在H3C混的哥们打电话确认此板卡能否实现反向Telnet功能。

H3C那哥们也不太确认,找同事确认下答复俺。

后来打电话过来告诉俺使用此板卡可以实现反向Telnet功能。

哈哈,那就赶快行动吧。

打开H3C网站搜了老大堆文档,都看了一遍。

觉得有点头绪了,就调试了起来,灌配置,做网线。

忙乎了半天,没有任何结果,以失败告终。

不成,再次找H3C那哥们确认,给发了个典型配置案例,还告诉了特别重要的一点。

Console线线序比较特殊。

有了这些信息,心里终于有底了。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

H3C(华为) Console Server 搭建攻略2009年7月28日作者:Learning前言 (2)Console Server搭建思路 (2)1. 配置异步接口为流模式 (2)2. 启动Telnet 重定向功能 (3)3. 配置异步口分组 (3)4. 配置监听端口 (3)5. 配置用户界面其他相关参数 (4)6. 配置串口数据实时监控 (4)7. 配置使用快捷键断开telnet 重定向连接的功能 (5)8. 设置停止位的检测功能 (5)9. 断开Telnet 重定向连接 (5)Console Server实例 (6)硬件型号 (6)2.软件版本 (7)3.双绞线线序 (7)4.配置实例 (7)5.结果测试 (9)前言先谈谈为什么不使用Cisco 设备做Console Server 呢?Cisco设备不是有专门做Console Server 路由器(比如 Cisco 2511)吗,为啥使用H3C设备呢?哈哈,没有办法,兄弟也是被逼的!帮哥们搭建CCIE机架,暂时找不到Cisco 2511路由器。

那咋办,朋友突然想起来还有一台H3C AR28-11路由器,而且还带有一块16ASE串口卡。

突发奇想,能不能拿这个做个Console Server?于是乎,说干就干,打开百度,谷歌找了半天,没有找到一个使用H3C 设备作Console Server的案例。

郁闷!给在H3C混的哥们打电话确认此板卡能否实现反向Telnet功能。

H3C那哥们也不太确认,找同事确认下答复俺。

后来打电话过来告诉俺使用此板卡可以实现反向Telnet功能。

哈哈,那就赶快行动吧。

打开H3C网站搜了老大堆文档,都看了一遍。

觉得有点头绪了,就调试了起来,灌配置,做网线。

忙乎了半天,没有任何结果,以失败告终。

不成,再次找H3C那哥们确认,给发了个典型配置案例,还告诉了特别重要的一点。

Console线线序比较特殊。

有了这些信息,心里终于有底了。

Follow me(跟我来吧) ……Console Server搭建思路为了实现重定向连接,事先需要对路由器做好如下配置(有些步骤是可选的):配置异步接口为流模式;启动Telnet 重定向功能;配置异步口分组;配置监听端口;配置用户界面其他相关参数;配置串口数据实时监控;配置使用快捷键断开telnet 重定向连接的功能;设置停止位的检测功能;断开Telnet 重定向连接。

1. 配置异步接口为流模式异步接口缺省的模式为protocol 模式,允许dsr-dtr 检测,不进行流控。

注意:H3C 系列路由器的异步接口为7线制,缺省为允许dsr-dtr 检测;但若对端设备为3 线制时(如NE 路由器),不可能发送dsr-dtr 信号,故此时应在H3C 系列路由器上配置undo detect dsr-dtr 命令,以保证串口能够在不检测dsr-dtr 信号的条件下UP。

2. 启动Telnet 重定向功能在接口视图下执行undo shell 命令。

请在用户界面视图下执行redirect enable命令,使能端口重定向功能。

说明:在输入undo redirect enable 命令后,直接输入redirect enable ,有可能不能正常的建立监听socket,只有等待所有具有该端口号的socket 完全关闭后,再redirect enable 才能成功。

使用命令display tcp status 可以查看socket 状态,如果还有socket 处于time_wait 状态,就表示没有完全关闭。

3. 配置异步口分组当用户进行telnet 重定向连接时,如执行telnet xx.xx.xx.xx 2001 ,路由器将使用端口2001 对应的物理异步口来进行工作。

如果端口对应的当前物理异步口被占用或不可用,路由器将使用相同端口的下一个物理异步口来工作。

如果端口对应的所有物理异步口都被占用或不可用,telnet 重定向连接失败。

用户可以进行异步口分组,将不同端口对应的物理异步口划分在同一个异步口分组中。

配置异步口分组后,当用户进行telnet 重定向连接时,如果端口对应的所有物理异步口都被占用或不可用,会使用和端口对应的第一个物理异步口同组的下一个物理异步口来工作。

如果同组的所有物理异步口都被占用或不可用,telnet 重定向连接将会失败。

请在用户界面视图下进行下面配置。

4. 配置监听端口请在用户界面视图下进行下面配置。

表13-10 配置用户界面的相关选项缺省的监听端口为TTY 序号加2000。

5. 配置用户界面其他相关参数请在用户界面视图下进行下面配置。

缺省的超时时间为360 秒,回车符不处理,进行telnet 选项协商。

缺省情况下,未设置转发报文大小和超时时间,重定向路由器从终端接收到数据立即转发到telnet 客户端。

配置了报文大小和报文超时时间以后,只有当重定向路由器从终端接收到的报文达到指定的报文大小或者报文超时才向telnet 客户端转发。

6. 配置串口数据实时监控请在系统视图下进行下面配置。

说明:在同一时刻,允许最多有5 个监视终端对同一个Reverse Telnet 服务(即同一个异步串口的输入/输出数据)进行实时监视。

监视终端在监视状态下,除结束监视符(Ctrl+C)以外的其它输入将被禁止。

远程Telnet 用户还可以通过断开与路由器之间Telnet 连接的方式,结束当前的监视状态。

7. 配置使用快捷键断开telnet 重定向连接的功能请在系统视图下进行下面的配置。

表13-13 配置使用快捷键断开telnet 重定向连接的功能缺省情况下,使用快捷键<ctrl+]>。

注意:该功能仅对telnet 重定向连接生效,断开普通telnet 连接的快捷键仍为默认值,不会被修改。

8. 设置停止位的检测功能用户可以设置路由器的异步串口是否需要对字符的停止位进行检测。

请在异步串口视图下进行下列配置。

缺省情况下,关闭停止位的检测功能。

使能停止位检测功能后,如果两端设备中有一方的波特率不准,在检测停止位的时候将发现停止位不合格,从而造成字符的丢弃。

说明:目前,只有AR 28-09/AR 28-1X 路由器的AUX 接口以及SIC-3AS、8ASE、16ASE、FIC-8ASE、FIC-16ASE 接口卡的接口支持该命令。

9. 断开Telnet 重定向连接请在用户界面视图下进行下面配置。

使用设置的快捷键,也可以终止重定向连接。

与路由器异步接口相连的设备接口也必须工作在异步流方式下。

建立重定向连接时的Telnet端口号按如下规则编号:Telnet端口号等于TTY编号加上2000。

可以使用display user-interface 命令,显示出各用户界面及其编号。

其中TTY 用户界面编号是与路由器各异步接口一一对应的。

# 与路由器的第七个异步串口相连的外接设备为D,现通过Telnet 与D 通信。

路由器的IP 地址为10.110.164.44 。

(假设路由器及外接设备相关配置已经配置好。

)<H3C> telnet 10.110.164.44 2007Trying 10.110.164.44 ...Connected to 10.110.164.44Telnet 重定向连接建立成功后,可以发送命令与异步口连接设备通信。

如果连接的是Modem 设备,则可以通过A T 命令探测Modem 状态或配置Modem。

例:atOK键入设置的快捷键,缺省为<Ctrl+]>,将终止Telnet 重定向连接。

肯能某些兄弟开始嘀咕了“靠,光讲理论,谁不会啊,从H3C手册上直接拷贝过来就OK 了,还用你拷贝啊,拿老子刷开心呢”别着急,下面就来讲讲俺本次搭建CONSOLE SERVER 实例:Console Server实例硬件型号Quidway AR28-11 + FIC-16ASEFIC-16ASE一般很少使用,所以特地介绍下此板卡相关信息:FIC-16ASE是16端口增强型异步串口卡的简称。

FIC-ASE的作用主要是完成异步串口数据流的收发及处理。

每路异步串口的最高速率达到115.2kbps,可支持终端接入服务和异步专线,另外异步串口可作为中小型ISP的拨号接入服务器,可以通过异步拨号线,互连16个(FIC-16ASE)局域网。

FIC-16ASE的面板如下图所示:FIC-8ASE、FIC-16ASE每个通道有一个指示灯,位置为面板最下方一排的圆孔内,灯常亮表示LINK(链路已经连通),灯闪烁表示ACTIVE(有数据收发)。

2.软件版本<Quidway>dis verHuawei Versatile Routing Platform SoftwareVRP software, Version 3.40, Release 0017Copyright (c) 1998-2005 Huawei Technologies Co., Ltd. All rights reserved.Without the owner's prior written consent, no decompilingnor reverse-engineering shall be allowed.Quidway AR28-11 uptime is 0 week, 0 day, 0 hour, 4 minutesSystem returned to ROM By Power-on.CPU type: PowerPC 8241 200MHz128M bytes SDRAM Memory32M bytes Flash MemoryPcb Version:1.0Logic Version:1.0BootROM Version:9.15[SLOT 0] AUX (Hardware)1.0, (Driver)1.0, (Cpld)1.0[SLOT 0] 1FE (Hardware)3.0, (Driver)2.0, (Cpld)0.0[SLOT 1] 16ASE (Hardware)1.0, (Driver)1.0, (Cpld)2.0<Quidway>3.双绞线线序(这个可是关键,否则设备配置的再正确也无法登陆,哈哈!)4.配置实例(只显示关键配置)<Quidway>dis cur#sysname Quidway#ip host h 1.1.1.1#local-user guestpassword cipher sjzdpxservice-type telnet#interface Async1/0async mode flowip address ppp-negotiate#interface Async1/1async mode flowip address ppp-negotiate#interface Async1/2async mode flowip address ppp-negotiate#省略……(配置都是一样的)interface Async1/15async mode flowip address ppp-negotiate#interface Ethernet0/0ip address 192.168.0.100 255.255.255.0 #interface LoopBack0ip address 1.1.1.1 255.255.255.255#user-interface tty 17undo shellflow-control noneredirect enableredirect return-deal from-telnet redirect listen-port 2001user-interface tty 18undo shellflow-control noneredirect enableredirect return-deal from-telnetredirect listen-port 2002user-interface tty 19undo shellflow-control noneredirect enableredirect return-deal from-telnetredirect listen-port 2003省略……(配置都是一样的)user-interface tty 32undo shellflow-control noneredirect enableredirect return-deal from-telnetredirect listen-port 2016user-interface aux 0user-interface vty 0 4authentication-mode scheme#return<Quidway>5.结果测试插上按上面线序做好的双绞线,查看16ASE串口状态信息:<Quidway>dis ip int bri*down: administratively down(l): loopback(s): spoofingInterface IP Address Physical Protocol Description Async1/0 unassigned up down Async1/0 ... Async1/1 unassigned up down Async1/1 ... Async1/2 unassigned up down Async1/2 ... Async1/3 unassigned up down Async1/3 ... Async1/4 unassigned up down Async1/4 ... Async1/5 unassigned up down Async1/5 ... Async1/6 unassigned up down Async1/6 ... Async1/7 unassigned up down Async1/7 ... Async1/8 unassigned up down Async1/8 ... Async1/9 unassigned up down Async1/9 ... Async1/10 unassigned up down Async1/10...Async1/11 unassigned up down Async1/11... Async1/12 unassigned up down Async1/12... Async1/13 unassigned up down Async1/13... Async1/14 unassigned up down Async1/14... Async1/15 unassigned up down Async1/15... Aux0 unassigned up down Aux0 Inte... Ethernet0/0 192.168.0.100 up up Ethernet0... LoopBack0 1.1.1.1 up up(s) LoopBack0... <Quidway>哈哈,全部UP,开始测试喽了!!!<Quidway>telnet h 2014Trying 1.1.1.1 ...Press CTRL+K to abortConnected to 1.1.1.1 ...Router>Router>enRouter#The connection was closed by the remote host! (按Ctrl+[组合键退出)<Quidway>telnet h 2001Trying 1.1.1.1 ...Press CTRL+K to abortConnected to 1.1.1.1 ...All user interfaces are used, please try later!The connection was closed by the remote host!//如果2001其他人正在使用,那么你登陆会提示以上信息。