项目9 BIND域名解析服务器的搭建

bind9配置

③在/etc/bind下建立文件;

;

$TTL 604800

@ IN SOA . . (

1 ; Serial

三、注意事项与技巧

1、 ubuntu 一般不用root登入 修改文件,创建文件方法

例:sudo geidt /etc/bind/named.conf.local

创建文件 sudo gedit /etc/bind/db.192.168.0

2、/etc/resolv.conf/ 下域名服务器要设计一下如: nameserver 192.168.203.2

一、Bind 主要文件

/etc/bind/named.conf

/etc/bind/named.conf.local

二、实例{主机(A)IP192.168.0.2/24 | 主机(B)IP192.168.0.3/24}

2419200 ; Expire

604800 ) ; Negative Cache TTL

;

@ IN NS .

2 IN PTR . //2代表ip地址最后一位

①编辑named.conf.local

添加下列语句

//反向区域

zone "0.168.192.in-addr.arpa"{

type master;

file "/etc/bind/db.192.168.0";

};

//正向区域

zone ""{

type master;

604800 ; Refresh

; Retry

2419200 ; Expire

bind配置

众所周知,Linux虽然在桌面应用上赶不上Windows普及和易用,但也恰恰是因为其看起来很麻烦的命令行操作,使得其在安全性方面要优于为了易用而采用图形化界面的windows ,正因如此,使得Linux在服务器方面可以大展拳脚,其中尤以apache著称的LAMP和DNS服务器BIND更是使用普遍。

下面说说bind 的配置方法。

首先,从以前写的文章知道,我采用的操作系统是RED HAT Fedora Core 7,在安装系统的时候,在选择软件包的时候,我是采用的自定义方式,我把一些没用的软件如那些一点都不好玩的游戏和很多一点都不好用的影音播放器(自己可以装个很好用的Mplayer)全都去掉了,还有一些不会用到的软件包我也没选,然后把开发工具和服务器之类的软件全部选上了(把开发工具全都选上可以使你在以后的安装过程中少很多麻烦)。

因此,系统装完之后就已经把bind安装好了,只需要配置好就可以用。

配置bind的方法有点多。

其中我采用了两种(前提都要把dns工作原理搞清楚),一种是把/etc/named.conf文件的各个部分弄得很懂,然后修改这个文件(还有其他一些文件),当然这个办法需要学习一点的时间才会(至少我是这样),虽然这样也可以配置,也可以显得很专业,但我还有另外一种方法可以简单的配置它,也比较适合新手采用(我用第一种方法配的时候很是花了些时间)。

第二种配置方法需要用到我在以前文章中说到的webmin这个软件,这个软件很好用,可以实现远程配置,官方下载地址为:http:///download.html ,选择最上面那个下载即可,我的是webmin-1.360.tar.gz,安装方法很简单:tar -zxvf webmin-1.360.tar.gzcd webmin-1.360./setup.sh安装过程中回向你询问安装路径(一般保持模人即可),用户名,密码设置等,安装好后会告诉你使用webmin的方法是在浏览器中输入 127.0.0.1:1000(默认),刚安装好时是英语版的,但里面有个选项可以选择语言,选简体中文即可。

DNS(2)--bind服务介绍及配置文件语法格式

DNS(2)--bind服务介绍及配置⽂件语法格式⽬录1. bind服务1.1 bind概述BIND 是由美国加州⼤学开发并且维护的,BIND是⼀个开源、稳定、且应⽤⼴泛的DNS服务。

开源:指 BIND 服务源代码是开放的;稳定:指 BIND 服务运⾏⾮常稳定;⼴泛:政府企业、单位机构、学校、等;BIND提供域名解析服务、权威域名服务、DNS调试⼯具:域名解析服务:将域名解析为IP地址;权威域名服务:能从该服务器查询到完整域名对应的IP地址,则这台服务器就算权威解析;DNS调试⼯具:主要提供DNS客户端调试⼯具,供客户端使⽤;1.2 bind程序包结构安装bind[root@dns01 ~]# yum install bind bind-utils[root@dns01 ~]# rpm -q bindbind-9.11.4-16.P2.el7.x86_64其中:bind-utils:bind客户端程序集,例如dig, host, nslookup等;bind:提供的dns server程序、以及⼏个常⽤的测试程序;bind-libs:被bind和bind-utils包中的程序共同⽤到的库⽂件;bind包⽂件:bind的system的unit⽂件:/usr/lib/systemd/system/named.servicebind主配置⽂件:/etc/named.conf主程序⽂件:/usr/sbin/namedbind⼦配置⽂件:/etc/named.rfc1912.zones区域解析数据库⽂件,也就是IP地址与域名的对应关系存放的⽬录:/var/namedbind的⽇志⽂件默认存放在/var/log/messages⽂件中。

1.3 bind配置⽂件详解1.3.1 bind配置⽂件1.3.1.1 bind主配置⽂件主配置⽂件组成部分::options {} :全局选项(监听端⼝、数据⽂件存储位置、缓存位置、权限等)logging {} :服务⽇志选项zone . {} :⾃定义区域配置include :包含其他的⽂件主配置⽂件注意事项语法⾮常严格;⽂件权限属主 root ,属组 named ,⽂件权限 640;配置⽂件各个字段意义:[root@dns01 ~]# cat /etc/named.confoptions {#监听的地址和端⼝,localhost表⽰监听在本机所有地址上;listen-on port 53 { localhost; };listen-on-v6 port 53 { ::1; };#区域数据库⽂件存放的⽬录;directory "/var/named";#dns解析过内容的缓存⽂件dump-file "/var/named/data/cache_dump.db";#静态解析⽂件(⼏乎不⽤)statistics-file "/var/named/data/named_stats.txt";#内存的统计信息memstatistics-file "/var/named/data/named_mem_stats.txt";recursing-file "/var/named/data/named.recursing";secroots-file "/var/named/data/named.secroots";#允许谁向本台DNS发起查询请求(localhost|ip|any);allow-query { any; };#本DNS是否提供递归请求服务,yes表⽰提供,no表⽰不提供;recursion yes;dnssec-enable yes;dnssec-validation yes;/* Path to ISC DLV key */bindkeys-file "/etc/named.root.key";managed-keys-directory "/var/named/dynamic";pid-file "/run/named/named.pid";session-keyfile "/run/named/session.key";};#控制⽇志输出的级别以及输出的位置logging {channel default_debug {file "data/named.run";severity dynamic;};};#默认可以对任何域名提供解析服务;因为named.ca中存储的是全球根域服务器;zone "." IN {type hint;#区域配置⽂件名称;file "named.ca";};#包含的其他⽂件;include "/etc/named.rfc1912.zones";include "/etc/named.root.key";1.3.1.2 bind区域配置⽂件可以使⽤bind来解析⾃定义的的域名,需要配置⾃定义的区域解析⽂件。

isc bind (multiple issues)

isc bind (multiple issues)ISC Bind(也称为BIND或BIND9)是一个用于将域名解析为IP地址的DNS服务器。

它是由Internet Systems Consortium(ISC)开发的开源软件。

关于ISC Bind的多个问题,其中包括两个已被广泛讨论的安全漏洞。

第一个漏洞涉及DNAME解析记录的签名校验。

攻击者可以利用此漏洞让服务器对包含恶意DNAME解析记录签名校验的请求进行响应,这可能导致resolver.c或db.c发生断言错误,最终导致BIND named主进程崩溃,造成拒绝服务攻击。

递归解析器和在特定条件下的权威服务器(例如,当Slave master发起SOA查询时)都可能受到影响。

即使授权服务器不进行身份验证或完全禁止DNSSEC配置,只要其接受包含恶意签名校验的应答,也将受到影响。

第二个漏洞存在于ISC BIND rndc控制实例中,对请求输入处理存在设计缺陷。

该漏洞可导致sexpr.c或alist.c发生断言失败,最终导致在给named进程发送畸形数据包时,named 进程退出。

此外,还有一个漏洞(CNVD-2020-29429,对应CVE-2020-8617)涉及BIND代码对TSIG资源记录消息的正确性检查。

攻击者可以通过发送精心构造的恶意数据,使进程在tsig.c位置触发断言失败,导致BIND域名解析服务崩溃。

为了解决这些问题,建议采取以下措施:1. 及时更新BIND软件:确保使用的是最新版本,其中包含了针对这些漏洞的修复程序。

2. 限制网络访问:通过配置防火墙或访问控制列表(ACL),限制对BIND服务器的网络访问,以减少攻击面。

3. 禁用不必要的服务:关闭不需要的DNS服务或功能,以减少潜在的安全风险。

4. 监控和日志记录:启用详细的日志记录功能,并定期检查日志以发现任何可疑活动或攻击迹象。

5. 安全配置:对BIND进行安全配置,例如限制递归查询、启用DNSSEC等,以提高安全性。

BIND服务搭建

在整个Internet互联网中数连接了无数的服务器、个人主机,大部份的网站、邮件服务器等都使用了域名形式的地址(如:、)。

将域名映射到IP地址,域名显然比IP地址更加直观易记。

DNS系统在网络中的作用就是维护着一个数据库,其中记录了各种主机域名与IP地址的对应(可以说是映射),以便客户机在访问时的正反向地址查询服务,1.正向解析:根据域名查询IP地址,将域名解析成IP地址2.反向解析:根据IP地址查询域名,将IP地址解析成域名每台DNS服务器都只负责管理一个有限范围(一个或者几个域,“”就是一个域)内的主机域名和IP地址的对应关系,这些特定的DNS域名地址段称为“zone”(区域)。

根据地址解析的方向不同,DNS区域相对应地分为正向区域(包换域名到IP地址的解析记录)和反向区域(包含IP地址懂啊域名的解析记录)。

DNS服务器常见类型根据所管理的区域地质数据的来源不同,DNS系统可以分为不同的类型。

在同一台DNS服务器中,相对与不同的区域来说,也拥有不同的身份,常见的集中类型如下。

缓存域名服务器只提供域名解析结果的缓存功能,目的在于提高查询速度和效率,但是没有自己控制的区域地址数据。

构建缓存服务器时,必须设置根域或指定其他DNS服务器地址作为解析来源。

主域名服务器维护某一个特定DNS区域的地址数据库,对其中的解析记录具有自控制权,是指定区域中唯一存在的权威服务器、官方服务器。

构建主域名服务器时,需要自行建立所负责区域的地址数据文件。

从域名服务器与主域名服务器提供完全相同的DNS解析服务,通常用于DNS服务器的热备份。

对于客户机来说,无论使用主域名服务器还是从域名服务器,查询的结果都一样。

关键区别在于,从域名服务器提供的解析结果并不是由自己决定的,而是来自于主域名服务器。

构建从域名服务器时,需要指定主域名服务器的位置,以便服务器能自动同步区域的地址数据库。

从服务器可以一个区域的或多个区域的主域名服务器,同时也可以是从服务器BIND的安装和控制这里安装DNS服务软件DBIN(Berkeley Inetenet Name Daemon,伯克利Internet域名),BIND不是唯一能够提供域名服务的DNS服务程序,但是他确是应用最广泛的,BIND可以运行在大多数linux/UNIX主机中,其官方网站位于:/安装BIND软件在Rhel 5系统光盘中自带了BIND服务的安装文件,主要包括以下1.bind :提供了域名服务器的主要程序及相关文件2.Bind-utils :提供了对DNS服务器的测试工具程序,如nslookup等3.bind-libs :提供了bind、bind-utils需要使用的库函数4.Bind-chroot :为BIND服务提供一个伪装的根目录(将/var/named/chroot/文件夹作为BIND的根目录),以提高安全性5.caching-nameserver :提供构建缓存域名服务器的基本配置文件,这些文件在构建主、从域名服务器时也可以作为参考查看安装的情况,如有缺省包通过光盘安装所需要的包[root@lgzzsa ~]# rpm -qa | grep "^bind"//查询所有安装的rpm包并过滤以bind开头的行然后输出显示结果bind-libs-9.3.6-20.P1.el5bind-utils-9.3.6-20.P1.el5[root@lgzzsa /]# cd /media/RHEL_5.8\ i386\ DVD/Server///切换目录[root@lgzzsa Server]# rpm -ivh bind-chroot-9.3.6-20.P1.el5.i386.rpm caching-nameserver-9.3.6-20.P1.el5.i386.rpm bind-9.3.6-20.P1.el5.i386.rpm//安装指定包(这里的安装顺序很重要)BIND服务控制BIND安装完成后会自动添加一个系统服务名为”named“的系统服务,通过脚本文件/etc/init.d/named或service 工具可以控制DNS域名服务的运行(所有已RPM方式安装的服务的配置主配置或脚本配置都在/etc/init.d/中)例如:下面查看named服务状态[root@lgzzsa Server]# service named status//查看named服务的状态信息rndc: connect failed: 127.0.0.1#953: connection refusednamed 已停//当前服务停止状态[root@lgzzsa Server]# service named start|reload //启动或者重载服务配置文件[root@lgzzsa Server]#chkconfig –list named//查看服务是否开机自启动[root@lgzzsa Server]#chkconfig named on//设置所有运行级别开机均自启动BIND服务的配置文件使用BIND软件构件域名服务时,主要涉及两种类型的配置文件:主配置文件和区域数据文件。

bind9用法

bind9用法bind9是一款广泛使用的域名系统(DNS)服务器软件。

它具有强大的功能和灵活的配置选项,适用于个人用户、企业和ISP等各种场景。

下面是关于bind9用法的详细介绍。

bind9可以用于设置本地DNS服务器。

通过将bind9配置为本地DNS服务器,用户可以将域名解析请求直接发送给bind9,而不是向互联网上的公共DNS服务器发出请求。

这样可以提升DNS查询速度,并且可以对域名解析进行自定义配置,例如添加自定义的域名转发规则或屏蔽特定域名。

bind9还可以用于配置区域文件。

在bind9中,每个域名都对应着一个区域文件,其中包含了该域名下所有主机的信息。

通过配置区域文件,用户可以指定域名解析的具体规则,例如将特定的子域名指向特定的IP地址,或者实现反向解析等功能。

通过对区域文件的灵活配置,用户可以精确控制域名解析的行为。

bind9还支持设置DNS转发。

当本地DNS服务器无法解析域名时,bind9可以将解析请求转发给其他的DNS服务器。

用户只需要在bind9的配置中指定转发的DNS服务器IP地址即可。

这样可以充分利用其他DNS服务器的资源,加速域名解析过程。

bind9还提供了安全性配置选项。

用户可以通过设置访问控制列表(ACL)来限制对bind9服务器的访问,防止未经授权的请求。

同时,bind9还支持DNSSEC(DNS安全扩展)协议,可以对域名解析结果进行数字签名,提供数据完整性和身份验证。

bind9是一款功能强大、灵活配置的DNS服务器软件。

无论是设置本地DNS服务器、配置区域文件、进行DNS转发,还是增强安全性,bind9都能提供强大的功能和灵活的选项。

通过合理的配置和使用,bind9能够有效地提升域名解析性能和安全性。

DNS原理与解析+BIND9编译安装与配置

DNS原理与解析+BIND9编译安装与配置1. DNS的本质是什么 Domain Name System = DNS(域名系统)其实就是⼀个数据库,适⽤于TCP/IP程序的分层的,分布式的数据库,同时也是⼀种重要的⽹络协议。

DNS存储了⽹络中的IP地址与对应主机的信息,邮件路由信息和其他⽹络应⽤⽅⾯的信息,⽤户通过询问解决库(解决库发送询问并对DNS回应进⾏说明)在DNS上查询信息。

1.1 DNS的作⽤是什么 DNS是⽹络分层⾥的应⽤层协议,事实上他是为其他应⽤层协议⼯作的,简单来说就是把域名,或者说主机名转化为IP地址(同时也提供反向域名查询功能),类似字典,⽐如访问实际访问的是它的IP地址,因为机器识别的是拥有固定格式和含义的IP地址,⽽域名却是千奇百怪,甚⾄可以是中⽂,不利于识别。

还有⽐如公司内部的域验证,通过分配给员⼯的域账号登录内⽹就必须通过DNS来找到域名权限服务器,来认证⾝份,故有些书上说:DNS是Internet⾥不可缺少的东西。

1.2 使⽤host命令进⾏DNS查询 host命令⽤来DNS查询。

如果命令参数是域名,则输出关联的IP;如果命令参数是IP,则输出关联的域名。

[root@study ~]# host is an alias for . has address 110.242.68.3 has address 110.242.68.4[root@study ~]# host 110.242.68.33.68.242.110.in-addr.arpa domain name pointer .1.3 为什么叫域名系统(DNS),什么是域名 ⼈和⼈要相互认识,需要名字作为辅助,⽽对于⽹络世界,在Internet内也需要⼀种命名系统来做类似的事情,该系统使⽤了域来划分,任何⼀个⽹络⾥的主机(或者路由器)都有独⼀⽆⼆的域名(类似国家代码),域⼜能继续划分为⼦域(类似每个国家有不同的省份),⼦域还能继续划分(每个省都有⾃⼰的各个城市的代码)......在Internet内对应的就是顶级域名(com,net,cn,org等等),⼆级域名......注意这仅仅是⼀种逻辑的划分。

linux bind 用法

linux bind 用法Linux Bind 用法Bind(Berkeley Internet Name Daemon)是一个开放源代码的DNS (Domain Name System)软件。

它被广泛用于Unix-like操作系统,包括Linux。

Bind的作用是将域名转换为对应的IP地址,并且能够支持一些高级的DNS功能。

在本文中,我们将一步一步地介绍Bind的用法,并探索其在Linux系统中的重要性。

第一步:安装Bind要开始使用Bind,首先需要在Linux系统上安装它。

在大多数Linux发行版中,Bind都是已经安装的。

您可以通过运行以下命令来检查是否已安装Bind:shellnamed -v如果输出中显示了Bind的版本号,那么说明已经安装了Bind。

如果没有安装,您可以通过以下命令之一来安装Bind:对于Debian、Ubuntu等基于Debian的系统:shellsudo apt-get install bind9对于CentOS、Fedora等基于Red Hat的系统:shellsudo yum install bind安装完成后,您可以通过以下命令来启动Bind服务:shellsudo systemctl start named第二步:配置BindBind的主要配置文件是`named.conf`。

该文件位于`/etc/bind/`(或类似的位置)目录中。

我们可以通过编辑此文件来配置Bind。

shellsudo vi /etc/bind/named.conf在此文件中,您将看到一些已经配置的示例区块。

您可以根据自己的需求进行修改或添加新的区块。

例如,我们可以添加一个新的区域来管理我们的域名。

shellzone "example" IN {type master;file "/etc/bind/db.example";};在上述示例中,我们定义了一个名为"example"的域,并指定了域名的类型为`master`。

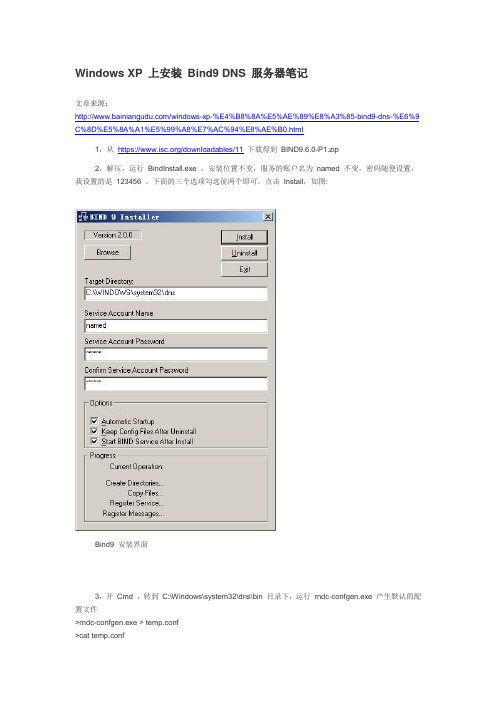

Windows XP 上安装 Bind9 DNS 服务器笔记

Windows XP 上安装Bind9 DNS 服务器笔记文章来源:/windows-xp-%E4%B8%8A%E5%AE%89%E8%A3%85-bind9-dns-%E6%9 C%8D%E5%8A%A1%E5%99%A8%E7%AC%94%E8%AE%B0.html1,从https:///downloadables/11下载得到BIND9.6.0-P1.zip2,解压,运行BindInstall.exe ,安装位置不变,服务的账户名为named 不变,密码随便设置,我设置的是123456 。

下面的三个选项勾选前两个即可。

点击Install,如图:Bind9 安装界面3,开Cmd,转到C:\Windows\system32\dns\bin 目录下,运行rndc-confgen.exe 产生默认的配置文件>rndc-confgen.exe >temp.conf>cat temp.conf# Start of rndc.confkey “rndc-key” {algorithm hmac-md5;secret “GnEDdo4iFTiPxEfvQJYE/Q==”;};options {default-key “rndc-key”;default-server 127.0.0.1;default-port 953;};# End of rndc.conf# Use with the following in named.conf, adjusting the allow list as needed:# key “rn dc-key” {# algorithm hmac-md5;# secret “GnEDdo4iFTiPxEfvQJYE/Q==”;# };## controls {# inet 127.0.0.1 port 953# allow { 127.0.0.1; } keys { “rndc-key”; };# };# End of named.conf4,在C:\Windows\System32\dns\etc\ 目录下建立rndc.conf文件,把刚才生成的temp.conf的前半部分复制到里面>cat rndc.conf# Start of rndc.confkey “rndc-key” {algorithm hmac-md5;secret “khlj1YwaAoj7PuH+zFpkJA==”;};options {default-key “rndc-key”;default-server 127.0.0.1;default-port 953;};# End of rndc.conf5,在C:\Windows\System32\dns\etc\ 目录下建立named.conf文件,把刚才生成的temp.conf的后半部分复制到里面,并修改为如下样式>cat named.confoptions {forwarders {202.112.14.151;218.6.200.139;208.67.222.222;202.112.14.161;61.139.2.69;208.67.220.220;};allow-query {any;};allow-transfer {any;};};key “rndc-key” {algorithm hmac-md5;secret “GnEDdo4iFTiPxEfvQJYE/Q==”;};controls {inet 127.0.0.1 port 953allow { 127.0.0.1; } keys { “rndc-key”; };};zone “.” {type hint;file “c:\windows\system32\dns\etc\named.root”;};zone “localhost”{type master;file “c:\windows\system32\dns\etc\localhost.zone”;}6,named.root文件可以在这里获得: /zones/named.root>cat named.root; This file holds the information on root name servers needed to; initialize cache of Internet domain name servers; (e.g. reference t his file in the “cache . ”; configuration file of BIND domain name servers).;; This file is made available by InterNIC; under anonymous FTP as; file /domain/named.root; on server ; -OR- ;; last update: Dec 12, 2008; related version of root zone: 2008121200;; formerly ;. 3600000 IN NS .. 3600000 A 198.41.0.4. 3600000 AAAA 2001:503:BA3E::2:30 ;; FORMERLY ;. 3600000 NS .. 3600000 A 192.228.79.201;; FORMERLY ;. 3600000 NS .. 3600000 A 192.33.4.12;; FORMERLY ;. 3600000 NS .. 3600000 A 128.8.10.90;; FORMERLY ;. 3600000 NS .. 3600000 A 192.203.230.10;; FORMERLY ;. 3600000 NS .. 3600000 A 192.5.5.241. 3600000 AAAA 2001:500:2F::F;; FORMERLY ;. 3600000 NS .. 3600000 A 192.112.36.4;; FORMERLY ;. 3600000 NS .. 3600000 A 128.63.2.53. 3600000 AAAA 2001:500:1::803F:235 ;; FORMERLY ;. 3600000 NS .. 3600000 A 192.36.148.17;; OPERATED BY VERISIGN, INC.;. 3600000 NS .. 3600000 A 192.58.128.30. 3600000 AAAA 2001:503:C27::2:30;; OPERATED BY RIPE NCC;. 3600000 NS .. 3600000 A 193.0.14.129. 3600000 AAAA 2001:7FD::1;; OPERATED BY ICANN;. 3600000 NS .. 3600000 A 199.7.83.42. 3600000 AAAA 2001:500:3::42;; OPERATED BY WIDE;. 3600000 NS .. 3600000 A 202.12.27.33. 3600000 AAAA 2001:DC3::35; End of File7,local.zone内容示例如下:>cat local.zone$TTL 86400$ORIGIN localhost.@ 1D IN SOA @ root (42 ; serial (d. adams)3H ; refresh15M ; retry1W ; expiry1D ) ; minimum1D IN NS @1D IN A 127.0.0.18,named.local内容示例如下:>cat named.local$TTL 86400@ IN SOA localhost. root.localhost. (1997022700 ; Serial28800 ; Refresh14400 ; Retry3600000 ; Expire86400 ) ; MinimumIN NS localhost.1 IN PTR localhost9,修改C:\Windows\system32\dns\etc 权限(现在文件夹选项里取消“使用简单文件共享”),如下图所示:添加用户查找用户设置权限10,在服务中开启ISC Bind 服务,并将本地连接的首选服务器更换为127.0.0.1 即可。

基于BIND域名解析服务管理的设计

[ b rc]A mi s a o ma i r c sp l d y I D i a as o pe d a ul , d t i c c a c r t s f sr acs A  ̄ a t d n t t n f o i n n s v e u p e N w y m l e n a y a a s s hr t s c o e ’ c s ir i o d n a ee i i bB sl c t m l n s tt a e i u s e i i

验平台给出 了一种 自动管理和配置 BN 的解决方法 。通过分析 BN ID ID源代码 ,提 出在 内存中的实时访问统计方法 ,解决 B D 中基于 日 N I

志记录统计造成的性能瓶颈 ,实现 高效 的域名 访问量统计。

关健词 :域名解析 ;域名服 务器 ;进程 ;代理 ;We 应 用 b

2 D S N 数据和控铜 n m d进程的 自动配置 ae

t o i n n me d a ou t fa c s sd f c l t a c lt . s d o N D u n n n S l i t e ma a e n d c n g r t n o N D s o d ma a sa n m n c e s i i u t o c l u a e Ba e n BI o i r n i g o o a s9, n g me t r h n a o f u a i fBI i o i

[ ywo d ]d mannmep s g d mann iesre( )poes ae tWe p l a o s Ke r s o i a a i ; o i an v r r n e DNS; rcs;g n; bapi t n ci

B N B ree nent a o i srie是 互联 网上 I D( eklyItre med ma evc) n n

BIND9 的安装与配置

3. BIND9 的安装与配置3.1 bind简介BIND (Berkeley Internet Name Domain)是Domain Name System (DNS) 协议的一个实现,提供了DNS主要功能的开放实现,包括域名服务器(named)DNS解析库函数DNS服务器运行调试所用的工具是一款开放源码的DNS服务器软件,由美国加州大学Berkeley分校开发和维护的,按照ISC的调查报告,BIND是世界上使用最多最广泛的域名服务系统。

不论你的邮件服务器,WEB服务器或者其他的services如何的安全可靠,DNS的故障会给你带来用户根本无法访问这些服务。

BIND,也是我们常说的named,由于多数网络应用程序使用其功能,所以在很多BIND的弱点及时被发现。

主要分为三个版本:v4 1998年多数UNIX捆绑的是BIND4,已经被多数厂商抛弃了,除了OpenBSD还在使用。

OpenBSD核心人为BIND8过于复杂和不安全,所以继续使用BIND4。

这样一来BIND8/9的很多优点都不包括在v4中。

v8就是如今使用最多最广的版本,其详细内容可以参阅BIND 8+ 域名服务器安全增强v9最新版本的BIND,全部重新写过,免费(但是由商业公司资助),也添加了许多新的功能(但是安全上也可能有更多的问题)。

BIND9在2000年十月份推出,现在稳定版本是9.3.2。

3.2 软件的相关资源官方网站:/最新版本: 9.3.2 /sw/bind/bind9.3.php#download帮助文档:/sw/bind/配置文件样例:/bind.htmlFAQ: /getOpenSourceResource.php?id=63.3 配置环境环境:GNU/Linux Debian/testing Linux 2.6.8-2-386版本:bind9 9.3.2-2测试域名:测试ip: 192.168.102.47 主域名服务器192.168.102.48 纯缓存域名服务器192.168.102.49 辅助域名服务器192.168.102.49 测试客户机3.4 配置文件说明安装bind9的命令:~# aptitude update~# aptitude install bind9 bind9-host dnsutils配置文件族:# ls /etc/bind/ -ltotal 44-rw-r--r-- 1 root root 237 Jan 16 2006 db.0-rw-r--r-- 1 root root 271 Jan 16 2006 db.127-rw-r--r-- 1 root root 237 Jan 16 2006 db.255-rw-r--r-- 1 root root 353 Jan 16 2006 db.empty-rw-r--r-- 1 root root 256 Jan 16 2006 db.local-rw-r--r-- 1 root root 1507 Jan 16 2006 db.root-rw-r--r-- 1 root bind 1611 Jan 16 2006 named.conf-rw-r--r-- 1 root bind 165 Jan 16 2006 named.conf.local-rw-r--r-- 1 root bind 672 Jan 16 2006 named.conf.options-rw-r----- 1 bind bind 77 Aug 4 08:41 rndc.key-rw-r--r-- 1 root root 1317 Jan 16 2006 zones.rfc1918配置文件说明:named.conf设置一般的named参数,指向该服务器使用的域数据库的信息源named.conf.options全局选项db.root根服务器指向文件,由Internet NIC创建和维护,无需修改,但是需要定期更新db.locallocalhost正向区文件,用于将名字localhost转换为本地回送IP地址(127.0.0.1) db.127localhost反向区文件,用于将本地回送IP地址(127.0.0.1)转换为名字localhost其中,主配置文件/etc/named.conf的配置语句命令用法acl 定义IP地址的访问控制清单control 定义ndc使用的控制通道include 把其他文件包含到配置文件中key 定义授权的安全密钥logging 定义日志写什么,写到哪opitons 定义全局配置选项和缺省值server 定义远程服务器的特征trunsted-keys 为服务器定义DNSSEC加密密钥zone 定义一个区默认情况下,内容如下:include "/etc/bind/named.conf.options";zone "." {type hint;file "/etc/bind/db.root";};zone "localhost" {type master;file "/etc/bind/db.local";};zone "127.in-addr.arpa" {type master;file "/etc/bind/db.127";};zone "0.in-addr.arpa" {type master;file "/etc/bind/db.0";};zone "255.in-addr.arpa" {type master;file "/etc/bind/db.255";};include "/etc/bind/named.conf.local";其中type项的值:master:表示定义的是主域名服务器slave :表示定义的是辅助域名服务器hint:表示是互联网中根域名服务器在Debian环境中,options语句的配置内容,被移至named.conf.options文件中:options {directory "/var/cache/bind";// If there is a firewall between you and nameservers you want// to talk to, you might need to uncomment the query-source// directive below. Previous versions of BIND always asked// questions using port 53, but BIND 8.1 and later use an unprivileged// port by default.// query-source address * port 53;// If your ISP provided one or more IP addresses for stable// nameservers, you probably want to use them as forwarders.// Uncomment the following block, and insert the addresses replacing// the all-0's placeholder.// forwarders {// 0.0.0.0;// };auth-nxdomain no; # conform to RFC1035};3.5 创建主域名服务器a. 首先, 在在192.168.102.47机器上安全bind9b. 使用编辑器,比如vi,编辑配置文件/etc/bind/named.conf加入如下内容zone "" {type master; //定义此区为主服务器file "/etc/bind/db.mydebian"; 指定区资源文件的位置};zone "102.168.192.in-addr.arpa" {type master; //定义此区为主服务器file "/etc/bind/db.192"; //指定区资源文件的位置};c. 创建区资源文件:创建区资源文件/etc/bind/db.mydebian内容如下;; BIND data file for local loopback interface;$TTL 604800$ORIGIN .@ IN SOA . . (2006080401 ; Serial604800 ; Refresh86400 ; Retry2419200 ; Expire604800 ) ; Negative Cache TTL;IN NS nsIN MX 0 .@ IN A192.168.102.47ns IN A192.168.102.47www IN A192.168.102.47webserver IN CNAME wwwmail IN A192.168.102.47ftp IN A192.168.102.48ns2 IN A192.168.102.48ns3 IN A192.168.102.49第一行是TTL设定,生存时间记录字段。

Bind9安装设置指南(dns服务器)

Bind9安装设置指南(dns服务器)Bind9 安装设置指南你可以免费:拷贝、分发、呈现和表演当前作品制作派生作品是必须基于以下条款:署名。

你必须明确标明作者的名字。

.非商业用途。

你不可将当前作品用于商业目的。

保持一致。

如果你基于当前作品更改、变换或构造新作品,你应当按照与当前协议完全相同的协议分发最终作品。

对于任何二次使用或分发,你必须让其他人明确当前作品的授权条款在得到作者的明确允许下,这里的某些条款可以放弃目录[隐藏]1 HOWTO Setup BIND9 DNS Server (如何安装设置 Bind9 DNS服务器)o 1.1 Repositories 软件库o 1.2 Installing BIND9 (安装 BIND9)o1.3 BIND9 Scenarios1.3.1 Caching Server(缓冲服务器)1.3.2 Master Server(主服务器)1.3.3 Slave Server(从服务器)1.3.4 Hybrids(混和模式)1.3.5 Stealth Servers(私密服务器)1.4 DNS Record Types(DNS 记录类型)1.4.1 Address Records(地址记录)1.4.2 Alias Records(别名记录)1.4.3 Mail Exchange Records(邮件交换记录)1.4.4 Name Server Records(域名服务器记录)oo 1.5 Configuring BIND9(配置 BIND9)1.5.1 Caching Server(缓冲服务器)1.5.2 Master Server(主服务器)1.5.3 Slave Server(从服务器)o 1.6 Chrooting BIND91.6.1 The Chroot Enviroment(Chroot 环境)1.6.2 BIND9's Configuration(BIND9 的配置)1.6.3 Ubuntu's syslogd Daemon Configuration (Ubuntu 的 syslogd 守护进程配置)1.6.4 Restart the syslog server and BIND9(重启syslog 服务及 BIND9)1.7 Starting, Stopping, and Restarting BIND9(开始、停止和重启 BIND9)1.7.1 Status(状态)1.8 Tips & Tricks(提示与技巧)1.9 Additional Possibilities(附加功能)1.10 Further Information(更多信息)1.10.1 Online Recources(在线资源)1.10.2 Printed Resources(印刷资源)oooo[编辑]HOWTO服务器)原文出处:原文作者:Setup BIND9 DNS Server (如何安装设置 Bind9 DNS授权许可:创作共享协议 Attribution-ShareAlike 2.0GNU 自由文档许可证翻译人员:FireHare校正人员:purewind贡献人员:适用版本:本指南是写给那些想学习如何配置和维护DNS 服务器的人,例如为某个网络或者 DNS zones(DNS 域)提供 Domain Name(域名)服务[编辑]Repositories软件库BIND9 已经包含在Ubuntu 核心库中,BIND9 并不需要启用其它附加库。

中国移动BIND域名解析软件安全配置规范V10

中国移动通信CHINA MOBILE中国移动I N D域名解析软件安全配置规范Spec i f i cat i on for BI ND Sof t war eConfi gurati on Used i n Ch i n a Mo b i l e版本号:1. 0. 0XX XX - XX - XX发布X XXX - XX -※※实施中国移动通信有限公司网络部目录1概述 (1)1.1适用范围 (1)1.2内部适用性说明 (1)1.3外部引用说明 (2)1.4术语和定义 (2)1.5符号和缩略语 (2)2 BIND 域名解析软件安全配置要求 (3)2.1记录安全事件到文件 (3)2.2隐藏BIND 版本信息 (4)2.3禁止DNS 域名递归查询 (4)2.4增加查询ID 的随机性 (5)2.5限制域名查询 (5)2.6限制域名递归查询 (6)2.7指定动态DNS更新主机 (6)2.8指定动态DNS更新主机 (7)2.9 指定不接受区域请求 (7)2.10指定不接受区域请求 (8)2.11定义ACL地址名 (9)2.12控制管理接口 (10)2.13防止DNS欺骗 (10)2.14 设置重试查询次数 (11)2.15防止污染高速缓存(Cache) (12)前言为了贯彻安全三同步的要求,在设备选型、入网测试、工程验收以及运行维护等环节, 明确并落实安全功能和配置要求。

有限公司组织部分省公司编制了中国移动设备安全功能和配置系列规范。

本系列规范可作为编制设备技术规范、设备入网测试规范,工程验收手册,局数据棋板等文档的依据。

本规范是该系列规范之一,明确了中国移动各类型设备所需满足的通用安全功能和配置要求,并作为本系列其他规范的编制基础。

本标准起草单位:中国移动通信有限公司网络部、中国移动集团北京公司本标准解释单位:同提出单位。

本标准主要起草人:王悦、陈敏时、周智、曹一生。

1概述1.1适用范围本规范适用于中国移动互联网使用BIND软件进行域名解析的DNS系统。

BIND9 管理员参考手册

BIND9 管理员参考手册第四章:域名服务器配置在这部分,我们提供建议配置和他们的使用指南。

我们也介绍主要的选项设定。

4.1 配置实例4.1.1 高速缓冲域名服务器(Caching-Only DNS)下列建议配置适用于缓冲域名服务器,它只能为内部用户使用,任何外部用户的请求都会被拒绝。

// 我们希望允许来自两个公司子网的DNS 请求acl "corpnets" { 192.168.4.0/24; 192.168.7.0/24; };options {directory "/etc/namedb"; //工作目录pid-file "named.pid"; //把DNS 进程文件加到工作目录中allow-query { "corpnets"; };};// 根服务器配置zone "." { type hint; file "root.hint"; };// 提供针对服务器自己的loopback 地址127.0.0.1 的反向解析zone "0.0.127.in-addr.arpa" {type master;file "localhost.rev";notify no;};4.1.2 授权的域名服务器(Authoritative-only DNS)在这个例子中,""是授权的主域名纪录,"eng.example.c om"是辅域名纪录。

options {directory "/etc/namedb"; // 工作目录pid-file "named.pid"; //把DNS 进程文件加到工作目录中allow-query { any; }; // 默认配置recursion no; // 不提供递归服务};//根服务器配置zone "." { type hint; file "root.hint"; };// 提供针对服务器自己的loopback 地址127.0.0.1 的反向解析zone "0.0.127.in-addr.arpa" {type master;file "localhost.rev";notify no;};// 本机是“”域的主DNS 服务器zone "" {type master;file “.db”;//容许进行域传送的 的辅域名服务器地址allow-transfer {192.168.4.14;192.168.5.53;};};// 本机是 的辅域名服务器zone "" {type slave;file “.bk”;// 的主域名服务器地址masters {192.168.4.12; };};4.2 负载分担原始的负载分担是在DNS 中,通过对一个名字使用多条的A 记录来实现的。

bind9安装配置

221.200.0.0/14;

221.204.0.0/15;

221.206.0.0/16;

221.207.0.0/18;

221.207.64.0/18;

221.207.128.0/17;

221.208.0.0/14;

221.212.0.0/16;

61.135.0.0/16;

61.137.128.0/17;

61.138.0.0/17;

61.138.128.0/18;

61.139.128.0/18;

61.148.0.0/15;

61.156.0.0/16;

61.159.0.0/18;

61.161.0.0/18;

type master;

file "localhost.rev";

};

// RFC 3152

zone "1.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.0.IP6.ARPA" {

type master;

221.11.0.0/17;

221.11.128.0/18;

221.11.192.0/19;

221.12.0.0/17;

221.12.128.0/18;

221.13.0.0/18;

221.13.64.0/19;

221.13.96.0/19;

221.13.128.0/17;

file "localhost-v6.rev";

};

// RFC 1886 -- deprecated

LINUX配置DNS服务器

LINUX配置DNS服务器在Linux系统中配置DNS服务器是非常简单的,可以使用bind软件包来设置。

bind是一款开源的DNS服务器软件,常用于配置本地域名解析或搭建局域网DNS服务器。

以下是使用bind软件包在Linux系统上配置DNS服务器的步骤:1. 安装bind软件包:在Linux系统上使用包管理工具如apt、yum等安装bind软件包。

在Debian/Ubuntu系统上,可以使用以下命令安装bind软件包:```sudo apt-get updatesudo apt-get install bind9```在其他Linux发行版上,类似的命令也适用。

- `options`部分:配置DNS服务器的全局选项,如监听的IP地址、允许的查询类型等。

- `zone`部分:配置DNS服务器的区域,可以添加自定义的区域文件。

- `include`部分:可以包含其他配置文件,如将自定义的配置文件放在其他路径下。

示例配置:```optionsdirectory "/var/cache/bind";listen-on { any; };allow-query { any; };};type master;};```示例配置:```3600 ; Refresh1800 ; Retryns1 IN A 192.168.1.10ns2 IN A 192.168.1.11```4. 启动bind服务:完成以上配置后,可以使用以下命令启动bind 服务:```sudo service bind9 start```可以使用`status`参数检查服务状态:```sudo service bind9 status```如果服务启动成功,可以在系统日志中查看bind的运行日志。

5. 配置客户端:在需要使用DNS服务器的客户端上,可以将DNS服务器的IP地址指定为客户端的DNS配置。

可以在网络配置中指定DNS服务器的IP地址,或直接修改客户端的`resolv.conf`文件。

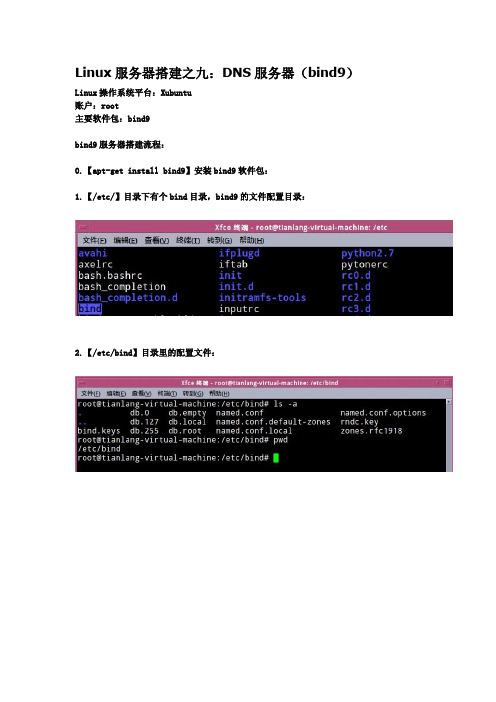

Linux服务器搭建之九:DNS服务器

Linux服务器搭建之九:DNS服务器(bind9)Linux操作系统平台:Xubuntu

账户:root

主要软件包:bind9

bind9服务器搭建流程:

0.【apt-get install bind9】安装bind9软件包:

1.【/etc/】目录下有个bind目录,bind9的文件配置目录:

2.【/etc/bind】目录里的配置文件:

3.vim编辑named.conf.local文件,在里面修改信息为下图那样:(配置域名文件)(原来有个模子的,直接修改即可,是我即将解析的域名,你可自己想一个新的)

4.【cp db.local 】将文件db.local复制为:

5.vim编辑cat 文件,在原先的模子上修改为下面那样即可:(配置解析文件)

(主要修改了:[1],[2]192.168.170.184(本机IP),其他的基本默认了)

6.【service bind9 start】启动bind9服务器:(忘记截图了)

还是【nslookup】命令查询域名是否解析成功:

刚才解析的和现在解析的在同一个IP上,这样的话可以实现一机多站了,节省网站服务器开支。

(还有一种常见的DNS域名解析服务器搭建是Redhat平台上的,由于那个软件有些过时了,配置文件非常麻烦,我就选择Xubuntu平台进行DNS搭建了)

(注:素材和资料部分来自网络,供参考。

请预览后才下载,期待你的好评与关注!)。

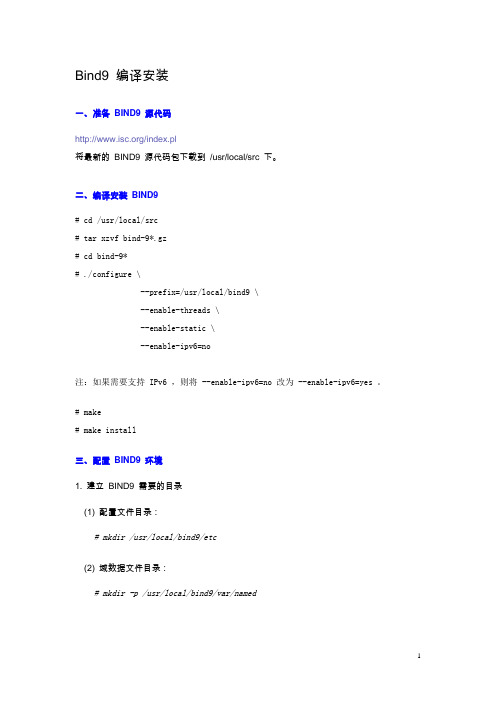

Bind9 编译安装

Bind9 编译安装一、准备BIND9 源代码/index.pl将最新的BIND9 源代码包下载到/usr/local/src 下。

二、编译安装BIND9# cd /usr/local/src# tar xzvf bind-9*.gz# cd bind-9*# ./configure \--prefix=/usr/local/bind9 \--enable-threads \--enable-static \--enable-ipv6=no注:如果需要支持 IPv6 ,则将 --enable-ipv6=no 改为 --enable-ipv6=yes 。

# make# make install三、配置BIND9 环境1. 建立BIND9 需要的目录(1) 配置文件目录:# mkdir /usr/local/bind9/etc(2) 域数据文件目录:# mkdir -p /usr/local/bind9/var/named(3) BIND9 运行时目录:# mkdir /usr/local/bind9/var/run(4) BIND9 日志目录# mkdir /usr/local/bind9/var/logs2. 创建BIND9 系统文件:# touch /usr/local/bind9/var/run/named.pid# touch /usr/local/bind9/var/named_dump.db# touch /usr/local/bind9/var/run/named.stats3. 下载最新的named.ca 根DNS 服务器数据文件# cd /usr/local/bind9/var/named# wget ftp:///domain/named.root# mv named.root named.ca四、创建BIND9 配置文件1. 创建包含 root server 和locahost. 以及. 域的默认named.conf 文件(见附带的named.conf);# vi /usr/local/bind9/etc/named.conf2. 创建localhost. 域数据文件和反解文件(见附带的localhost.zone、localhost.rzone); # vi /usr/local/bind9/var/named/localhost.zone# vi /usr/local/bind9/var/named/localhost.rzone3. 创建. 域数据文件和反解文件(见附带的.zone、localhost.rzone); # vi /usr/local/bind9/var/named/.zone# vi /usr/local/bind9/var/named/.rzone五、配置RNDC# /usr/local/bind9/sbin/rndc-confgen > /usr/local/bind9/etc/rndc.conf打开刚刚创建的rndc.conf ,查看# End of rndc.conf 以下部分的注释信息,按照说明对named.conf 进行修改。

BIND 9 的高级配置

BIND 9 的高级配置Tags:ubuntu, dapper, netappsrv, bind, acl, view, logging, chroot«sitemap«dapper «netappsrvBIND 9 的高级配置内容提要1.定义和使用访问控制列表2.使用View 配置分离的内外服务器3.BIND 9 的日志配置4.在chroot jail 环境下运行BIND 9ACL访问控制列表(ACL)就是一个被命名的地址匹配列表。

使用访问控制列表可以使配置简单而清晰,一次定义之后可以在多处使用,不会使配置文件因为大量的IP 地址而变得混乱。

定义ACL要定义访问控制列表,可以在BIND 的主配置文件/etc/bind/named.conf 中使用acl 语句来实现。

acl 语句的语法为:acl acl_name {address_match_list;};BIND 里默认预定义了4 个名称的地址匹配列表,他们可以直接使用,分别为:∙any : 所有主机∙localhost : 本机∙localnets : 本地网络上的所有主机∙none : 不匹配任何主机∙acl 是named.conf 中的顶级语句,不能将其嵌入其他的语句。

∙要使用用户自己定义的访问控制列表,必须在使用之前定义。

因为可以在options 语句里使用访问控制列表,所以定义访问控制列表的acl 语句应该位于options 语句之前。

为了便于维护管理员定义的访问控制列表,可以将所有定义acl 的语句存放在单独的文件/etc/bind/named.conf.acls 中,然后在主配置文件/etc/bind/named.conf 中如下语句include "/etc/bind/named.conf.options";之前添加如下的配置行include "/etc/bind/named.conf.acls";使用ACL定义了ACL 之后,可以在如下的子句中使用子句语句说明allow-query options,zone 指定哪主机或网络可以查询本服务器或区,默认的是允许所有主机进行查询。

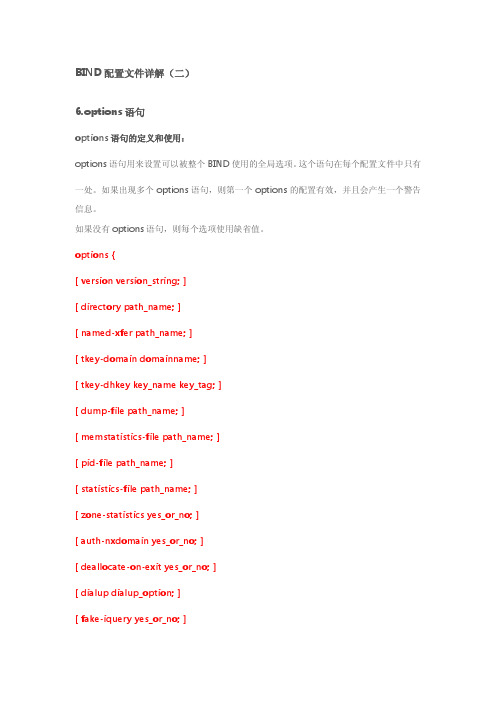

bind9详解

BIND配置文件详解(二)6.options语句options语句的定义和使用:options语句用来设置可以被整个BIND使用的全局选项。

这个语句在每个配置文件中只有一处。

如果出现多个options语句,则第一个options的配置有效,并且会产生一个警告信息。

如果没有options语句,则每个选项使用缺省值。

options {[ version version_string; ][ directory path_name; ][ named-xfer path_name; ][ tkey-domain domainname; ][ tkey-dhkey key_name key_tag; ][ dump-file path_name; ][ memstatistics-file path_name; ][ pid-file path_name; ][ statistics-file path_name; ][ zone-statistics yes_or_no; ][ auth-nxdomain yes_or_no; ][ deallocate-on-exit yes_or_no; ][ dialup dialup_option; ][ fake-iquery yes_or_no; ][ fetch-glue yes_or_no; ][ has-old-clients yes_or_no; ][ host-statistics yes_or_no; ][ minimal-responses yes_or_no; ][ multiple-cnames yes_or_no; ][ notify yes_or_no | explicit; ][ recursion yes_or_no; ][ rfc2308-type1 yes_or_no; ][ use-id-pool yes_or_no; ][ maintain-ixfr-base yes_or_no; ][ forward ( only | first ); ][ forwarders { ip_addr [port ip_port] ; [ ip_addr [port ip_port] ; ... ] }; ] [ check-names ( master | slave | response )( warn | fail | ignore ); ] [ allow-notify { address_match_list }; ][ allow-query { address_match_list }; ][ allow-transfer { address_match_list }; ][ allow-recursion { address_match_list }; ][ allow-v6-synthesis { address_match_list }; ][ blackhole { address_match_list }; ][ listen-on [ port ip_port ] { address_match_list }; ][ listen-on-v6 [ port ip_port ] { address_match_list }; ][ query-source [ address ( ip_addr | * ) ] [ port ( ip_port | * ) ]; ][ max-transfer-time-in number; ][ max-transfer-time-out number; ][ max-transfer-idle-in number; ][ max-transfer-idle-out number; ][ tcp-clients number; ][ recursive-clients number; ][ serial-query-rate number; ][ serial-queries number; ][ transfer-format ( one-answer | many-answers ); ][ transfers-in number; ][ transfers-out number; ][ transfers-per-ns number; ][ transfer-source (ip4_addr | *) [port ip_port] ; ][ transfer-source-v6 (ip6_addr | *) [port ip_port] ; ][ notify-source (ip4_addr | *) [port ip_port] ; ][ notify-source-v6 (ip6_addr | *) [port ip_port] ; ][ alsonotify { ip_addr [port ip_port] ; [ ip_addr [port ip_port] ; ... ] }; ] [ max-ixfr-log-size number; ][ coresize size_spec ; ][ datasize size_spec ; ][ files size_spec ; ][ stacksize size_spec ; ][ cleaning-interval number; ][ heartbeat-interval number; ][ interface-interval number; ][ statistics-interval number; ][ topology { address_match_list }];[ sortlist { address_match_list }];[ rrset-order { order_spec ; [ order_spec ; ... ] } }; [ lame-ttl number; ][ max-ncache-ttl number; ][ max-cache-ttl number; ][ sig-validity-interval number ; ][ min-roots number; ][ use-ixfr yes_or_no ; ][ provide-ixfr yes_or_no; ][ request-ixfr yes_or_no; ][ treat-cr-as-space yes_or_no ; ][ min-refresh-time number ; ][ max-refresh-time number ; ][ min-retry-time number ; ][ max-retry-time number ; ][ port ip_port; ][ additional-from-auth yes_or_no ; ][ additional-from-cache yes_or_no ; ][ random-device path_name ; ][ max-cache-size size_spec ; ][ match-mapped-addresses yes_or_no; ]};version回答针对服务器版本的请求时的内容。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

第8 页

2018年10月22日星期一

RHEL5.5自带有版本号为9.3.6的BIND

任务9-1 DNS服务的安装与运行

bind-9.3.6-4.P1.el5_4.2.i386.rpm——DNS的主程序包

caching-nameserver-9.3.6-4.P1.el5_4.2.i386.rpm——高 速缓冲DNS服务器的基本配置文件,建议安装它提供了 RHEL5.0下初始化文件的方法 bind-chroot-9.3.6-4.P1.el5_4.2.i386.rpm——为bind提供一个

2018年10月22日星期一

Linux网络操作系统配置与管理

第6 页

9.2 项目知识准备

9.2.3 DNS服务器的类型与hosts文件 主域名服务器 Master

辅助域名服务器slave

是特定域所有信息的权威性信息源,对于某个指定域,主域名服务 器是惟一存在的;主域名服务器中保存了指定域的区域文件 不进行特定域信息(区域文件)的权威设置,而是从该域的主域名 服务器中获取相应的文件并进行保存.当启动辅助域名服务器时,它 会与它建立联系的所有主要域名服务器建立联系,并从中复制信息, 在辅助域名服务器工作,它会定期地更改原有的信息,以尽可能地 保证副本与正本数据的一致性 .辅助域名服务器主要有提供容错能 力、加快查询速度和分担主域名服务器的负担等优点.

注意:bind-chroot软件包最好最后一个安装,否则会报错

2018年10月22日星期一

Linux网络操作系统配置与管理

第9 页

任务9-1 DNS服务的安装与运行

2. 检查是否已安装BIND软件包 #rpm -qa bind*

bind-libs-9.3.6-4.P1.el5_4.2 bind-utils-9.3.6-4.P1.el5_4.2

# rpm -ivh /mnt/Server/caching-nameserver-9.3.6-4.P1.el5_4.2.i386.rpm # rpm -ivh /mnt/Server/bind-chroot-9.3.6-4.P1.el5_4.2.i386.rpm

2018年10月22日星期一

Linux网络操作系统配置与管理

any匹配所有IP地址 none不匹配任何IP地址 localhost匹配本地主机 localnets匹配本地网络。

比如:若仅允许127.0.0.1和192.168.168.0/24网段的主机查询该DNS服务器,则 配置命令为:

客户端在进行DNS查询时必须使用53做为源端口 query-source-v6 port 53;——

将域名映射为IP地址的文件

将IP地址映射为域名的文件 记录了Internet中13台根域服务器的IP地 址等相关信息 指定本机 DNS 服务器的 IP 地址的配置文 件

注意 :●rhel5 以前的版本 的 /etc/named.conf 被 named.caching-nameserver.conf 和 named.rfc1912.zones这两个文件代替了 ●这些文件的属性一定要设置成 root:named

Bind是一款开放源码的DNS服务器软件,Bind由

美国加州大学Berkeley分校开发和维护的,全名为 Berkeley Internet Name Domain它是目前世界上 使用最为广泛的DNS服务器软件,支持各种Linux 平台和windows平台。 bind软件包的安装方式有两种

利用rpm格式的安装包直接安装 利用源代码编译安装。

allow-recursion{127.0.0.1;192.168.168.0/24;};

或表达为:allow-query{127.0.0.1;192.168.168.0/24;};

若地址列表较多,通常可在options段之前,用acl定义一个访问控制列表, 然后再在allow-query{}中引用该访问控制列表,其用法示例如下: acl mylan options{ allow-query{mylan;}; };

设置named守护进程绑定的IP和监听的端口。若未指定,默 认监听DNS服务器的所有IP地址的53号端口。

listen-on-v6 port 53 { ::1; };——设定监听进入服务器的ipv6请求的端口

② directory “/var/named”;

③ dump-file “/var/named/data/cache_dump.db”;

指定域名缓存文件的保存位置和文件名。 statistics-file “/var/named/data/named_stats.txt”;

当使用rndc stats命令的时候,服务器会将统计信息追加到的文件路 径名。如果没有指定,默认为named.stats在服务器程序的当前目录 中 服务器输出的内存使用统计文件的路径名如果没有指定,默认值为 named.memstats。注意:还没有在BIND9中实现!

服务器 完全合格域名 IP地址

主DNS服务器 10.10.0.11

辅助DNS服务器 10.10.0.13

缓存DNS服务器 10.10.0.15

Web服务器 FTP服务器 10.10.0.12 10.10.0.12 10.10.0.14

第10 页

任务9-1 DNS服务的安装与运行

5. DNS服务的运行管理

BIND软件包安装完毕以后,提供的主程序默认

位于“/usr/sbin/named”,系统中会自动增加一 个名为named的系统服务,通过脚本文件 “/etc/init.d/named”或service命令都可以控制 域名服务的运行。下面是常用的关于DNS服务 的命令: service named start|stop|restart|status

/var/named/chroot/etc/named.caching-nameserver.conf

# cd /var/named/chroot/etc/ # cp -p named.caching-nameserver.conf named.conf # vi named.conf

修改其中4个地方(见下页红色下划线处)

第2 页

9.2 项目知识准备 9.2.1 DNS服务及域名空间

2018年10月22日星期一

Linux网络操作系统配置与管理

第3 页

9.2 项目知识准备 9.2.2 DNS域名解析的过程

2018年10月22日星期一

Linux网络操作系统配置与管理

第4 页

9.2 项目知识准备

DNS的查询模式 按照DNS搜索区域的类型,DNS的 区域分为: 正向搜索:是DNS服务器实现的 主要功能,它根据域名解析出对 应的IP地址; 反向搜索:是根据IP地址解析出 对应的域名。

区域配置文件: /var/named/chroot/etc/named.rfc1912.zones

正向解析数据库文件样本: /var/named/chroot/var/named/localdomain.zone 反向解析数据库文件样本: /var/named/chroot/var/named/named.local 根域地址数据库文件: /var/named/chroot/var/named/named.ca /etc/resolv.conf

若只输出此2行,说明未安装

3.安装前查询了解软件包的安装位置 查询方法是使用带“-qpl”参数的rpm命令来查询。 4. 安装BIND软件包

①RPM软件包安装——以RHEL5下自带的BIND为例

# mount /dev/cdrom /mnt # rpm -ivh /mnt/Server/bind-9.3.6-4.P1.el5_4.2.i386.rpm

启动/停止/重启/查询DNS服务

2018年10月22日星期一

Linux网络操作系统配置与管理

第11 页

任务9-2 认识BIND的配置文件

BIND配置文件

样本文件的位置及名称 全局配置文件:/var/named/chroot/etc/named.conf 样本文件:named.caching-nameserver.conf 作用 设置一般的 name 参数 , 指向该服务器使 用的域数据库的信息源 用于定义各解析区域特征的文件

2018年10月22日星期一

Linux网络操作系统配置与管理

第1 页

9.2 项目知识准备 9.2.1 DNS服务及域名空间

主机名 域名

正向解析 反向解析

Web 服务器

Ip地址

DNS服务器

的IP地址 Linux网络操作系统配置与管理 2018年10月22日星期一

④ query-source port 53;

⑤ allow-query { localhost ; };或allow-recursion{} 指定允许查询该DNS服务器的客户端IP地址或网络。在{}中可指定允许 查询的客户机IP地址或网络地址列表,地址间用分号分隔。若不配置该 项,则默认所有主机均可以查询。 可使用地址匹配符来表达允许的主机。

缓存域名服务器 或称为“惟高速缓存服务器”,主要功能是提供域名解析的缓存 转发DNS服务器

凡是可以向其他DNS服务器转发解析请求的DNS服务器都称为转发 DNS服务器。

2018年10月22日星期一

Linux网络操作系统配置与管理

第7 页

9.3 项目实施

任务9-1 DNS服务的安装与运行 1.获得bind软件包

2018年10月22日星期一

指主配置文件的相对路径,其绝对路径为: /var/named/chroot/var/named

memstatistics-file “/var/named/data/named_mem_stats.txt”;