Juniper NetScreen MIP故障排除一例

Juniper_高级防火墙的知识(命令)

Juniper 防火墙的策略配置

• • • • • • • • • • • • 在Juniper设备中策略是一个重点,因为安全设备基本上都是基于策略的管理和运行,下面就Juniper的如何配置进行 简单的说明. 在Juniper防火墙中,区域是一个比较重要的感念,一般的Juniper设备都设置了Untrust,Trust和DMZ三个区域,也可 以根据实际的需要自行定义区域,比如电信行业经常的BOSS,OA区域。 具体的使用命令: netscreenisg1000->set zone id 1000 "boss" netscreenisg1000->set zone id 1001 "oa" 然后使用命令讲相关的isg1000-> set interface "ethernet2/4" zone "boss" netscreenisg1000-> set interface "ethernet2/5" zone "oa" 并且在接口上配置相关的IP地址: netscreeenisg1000-> set interface ethernet2/4 ip 10.10.161.14/25 set interface ethernet2/4 route set interface ethernet2/5 ip 192.168.19.126/28 set interface ethernet2/5 nat 然后就是需要建立MIP/VIP. 比如需要建立一个MIP,私网地址10.10.81.54,公网地址10.10.161.54, 图形界面使用比较简单,比如ethernet1/1 是一个untrust区域的接口地址。 netscreeenisg1000->set policy id 22 from "Untrust" to "Trust" "Any" "MIP(10.10.161.31)" "ANY" permit log netscreeenisg1000->set policy id 19 from "Untrust" to "Trust" "Any" "MIP(10.10.161.105)" "HTTP" permit log 关于policy就写这么多,关于MIP的是使用后面会继续手写。

Juniper防火墙故障情况下的快速恢复

为防止Juniper防火墙设备故障情况下造成网络中断,保障用户业务不间断运行,现针对Juniper防火墙故障情况下的快速恢复做具体描述。

一、设备重启动:Juniper防火墙在工作期间出现运行异常时,如需进行系统复位,可通过console线缆使用reset命令对防火墙进行重启,重启动期间可以在操作终端上查看防火墙相关启动信息。

二、操作系统备份:日常维护期间可将防火墙操作系统ScreenOS备份到本地设备,操作方式为:启动tftp 服务器并在命令行下执行:save software from flash to tftp x.x.x.x filename。

三、操作系统恢复:当防火墙工作发生异常时,可通过两种方式快速恢复防火墙操作系统,命令行方式:save software from tftp x.x.x.x filename to flash,或通过web方式:Configuration > Update > ScreenOS/Keys下选中Firmware Update (ScreenOS)选项,并在Load File栏选中保存在本地的ScreenOS文件,然后点击apply按钮,上传ScreenOS后防火墙将自动进行重启。

四、配置文件备份:日常维护期间可将防火墙配置信息备份到本地以便于故障时的恢复,操作方式有三种:1、启动tftp 服务器并在命令行下执行:save config from flash to tftp x.x.x.x filename。

2、通过超级终端远程telnet/ssh到防火墙,通过log记录方式将get config配置信息记录到本地。

3、通过web页面进行配置文件备份:Configuration > Update > Config File,点击save to file。

五、配置文件恢复:防火墙当前配置信息若存在错误,需进行配置信息快速恢复,操作方式有三种:1、启动tftp 服务器并在命令行下执行:save config from tftp x.x.x.x filename to flash,配置文件上传后需执行reset命令进行重启。

基恩士视觉系统的常见故障处理和维护技巧

基恩士视觉系统的常见故障处理和维护技巧基恩士是一家专业生产视觉系统的厂商,其产品在工业自动化领域广泛应用。

然而,就像其他任何设备一样,基恩士视觉系统也可能会遇到故障。

本文将介绍基恩士视觉系统常见的故障以及处理和维护技巧,以帮助用户更好地使用和维护这些设备。

一、基恩士视觉系统常见故障及处理技巧1. 无法启动或连接问题如果基恩士视觉系统无法启动或连接到计算机,首先检查连接线是否松动或者损坏。

确保连接线正常连接并且插头没有松动。

此外,您还可以尝试重启视觉系统和计算机,经常可以解决一些连接问题。

2. 图像质量问题如果您发现基恩士视觉系统拍摄的图像质量不理想,可能是由于镜头脏污或镜头调整不当导致的。

您可以使用干净的软布轻轻擦拭镜头表面,并调整镜头位置和焦距,以获得更清晰的图像。

此外,还可以在软件中调整曝光时间和对比度等参数,以进一步改善图像质量。

3. 视觉系统误识别问题基恩士视觉系统在进行图像识别和分析时,可能出现误识别的情况。

为了解决这个问题,您可以重新训练模型,通过增加更多的样本数据来提高识别准确度。

此外,还可以调整阈值和过滤器参数,以减少误识别的概率。

4. 系统崩溃或死机问题在一些情况下,基恩士视觉系统可能会发生系统崩溃或死机的问题。

如果您遇到这种情况,首先尝试重新启动设备并更新软件版本。

如果问题仍然存在,可能是由于硬件故障导致的,您可以联系基恩士的技术支持人员寻求进一步的帮助。

二、基恩士视觉系统的维护技巧1. 定期清洁设备定期清洁基恩士视觉系统可以延长其使用寿命并保持其性能稳定。

您可以使用专用的清洁剂和软布轻轻擦拭设备表面,确保不会损坏任何部件。

另外,还要定期清理镜头和传感器,以确保图像的清晰度和准确性。

2. 更新软件和固件基恩士视觉系统的软件和固件更新可以修复一些已知的问题,并提供更好的性能和功能。

定期检查基恩士的官方网站或联系技术支持,了解最新的软件和固件版本,并及时进行更新。

3. 视觉系统的校准和适配为了确保基恩士视觉系统的准确性和可靠性,您可以进行定期的校准和适配操作。

netscreen red led alarm troubleshooting(juniper netscreen告警灯排错)

一、导致告警灯变红的原因:∙Failure of hardware component or software module.硬件或软件模块失效∙Firewall attacks detected.防火墙检测到攻击行为∙Red blinking - self-test failure occured, when ScreenOS was starting up.防火墙启动时红灯闪烁表示自检失败。

二、触发变红的日志类型:Emergency:Syn AttackTear Drop AttackPing of DeathAlert:Winnuke AttackIP Spoof AttackIP Source Route AttackLand AttackICMP FloodUDP FloodPort Scan AttackAddress SweepPolicy Deny Alarms三、清除告警灯方法清除一台设备:clear led alarm双机:clear cluster led alarm (if running NSRP, and you want the clear operation to be propagated to the other device in the NSRP cluster)补充:告警灯变为琥珀色的原因It turns amber due to the following reasons:∙Low memory (less than 10% remaining).剩余内存过低∙High CPU utilization (more than 90% in use).CPU使用率过高∙Session full.Session满了∙Maximum number of VPN tunnels reached,VPN数量达到最大值∙When HA/NSRP is configured, the alarm LED on both of the units will turn yellow/amber to let you know that they are configured for NSRP. This is due to an informational event in the event log. For more information, refer to KB5845 - AlarmLED is yellow/amber when two Juniper Firewalls are in a NSRP cluster.配置双机时出现问题HA status changed or redundant group member not found.双机状态变化或者找不到冗余组的成员。

Juniper防火墙标准解决方案

计算机网络系统防火墙部署工程技术方案2006年6月目录第一章Juniper的安全理念 (3)1.1 基本防火墙功能 (3)1.2 内容安全功能 (4)1.3 虚拟专网(VPN)功能 (7)1.4 流量管理功能 (7)1.5 强大的ASIC的硬件保障 (8)1.6 设备的可靠性和安全性 (8)1.7 完备简易的管理 (9)第二章项目概述 (9)第三章总体方案建议 (10)3.1 防火墙A和防火墙B的双机热备、均衡负载实现方案 (10)3.2 防火墙A和防火墙B的VLAN(802.1Q的trunk协议)实现方案 (16)3.3 防火墙A和防火墙B的动态路由支持程度的实现方案 (17)3.4 防火墙的VPN实现方案 (17)3.5 防火墙的安全控制实现方案 (18)3.6 防火墙的网络地址转换实现方案 (26)3.7 防火墙的应用代理实现方案 (29)3.9 防火墙用户认证的实现方案 (29)3.10 防火墙对带宽管理实现方案 (31)3.11 防火墙日志管理、管理特性以及集中管理实现方案 (32)第一章Juniper的安全理念网络安全可以分为数据安全和服务安全两个层次。

数据安全是防止信息被非法探听;服务安全是使网络系统提供不间断的通畅的对外服务。

从严格的意义上讲,只有物理上完全隔离的网络系统才是安全的。

但为了实际生产以及信息交换的需要,采用完全隔离手段保障网络安全很少被采用。

在有了对外的联系之后,网络安全的目的就是使不良用心的人窃听数据、破坏服务的成本提高到他们不能承受的程度。

这里的成本包括设备成本、人力成本、时间成本等多方面的因素。

Juniper的整合式安全设备是专为互联网网络安全而设,将硬件状态防火墙、虚拟专用网(IPsec VPN)、入侵防护(IPS)和流量管理等多种安全功能集于一体。

Juniper整合式安全设备具有ASIC芯片硬件加速的安全策略、IPSec加密演算性能、低延时,可以无缝地部署到任何网络。

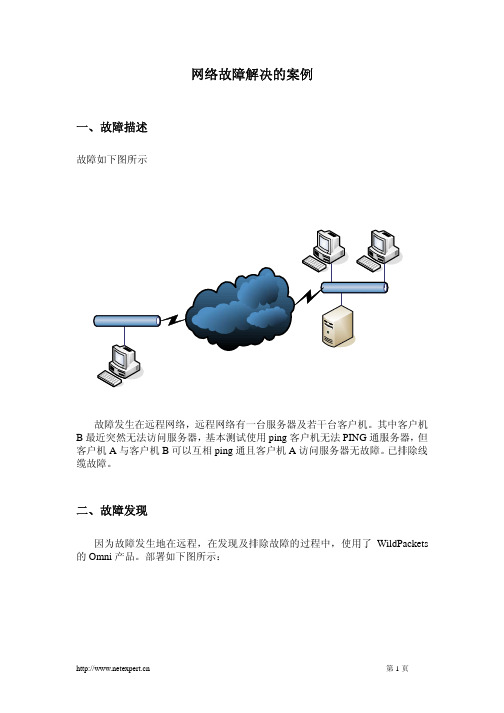

网络故障案例

网络故障解决的案例一、故障描述故障如下图所示故障发生在远程网络,远程网络有一台服务器及若干台客户机。

其中客户机B最近突然无法访问服务器,基本测试使用ping客户机无法PING通服务器,但客户机A与客户机B可以互相ping通且客户机A访问服务器无故障。

已排除线缆故障。

二、故障发现因为故障发生地在远程,在发现及排除故障的过程中,使用了WildPackets 的Omni产品。

部署如下图所示:默克上海管理计算机172.25.3.142客户机A172.25.3.149客户机B远程网程在本地的管理计算机上安装Omni控制台软件,在远程的服务器上安装PeekDNX引擎,软件安装不需要重新启动计算机。

通过安装在服务器上的PeekDNX引擎对客户机测试PING包进行本地抓包分析,再通过Omni控制台来进行远程分析。

通过抓包分析,发现故障症状:如图所示,发现Ping Request中的源MAC地址与Ping Reply中的目的MAC 地址不一致。

再通过ARP –A命令查看服务器的本地的MAC地址表,发现Draytek:04:5f:21MAC地址是网关的172.25.3.129的地址。

致此,网络故障的原因被找到,查看服务器的网络配置为:172.25.3.138; mask 255.255.255.240;gateway 172.25.3.129;而出现故障的计算机的网络配置为:172.25.3.149;mask 255.255.255.224;gateway 172.25.3.129;DHCP的Pool为172.25.3.140-172.25.3.159 mask配置为:255.255.255.224。

问题在于,服务器地址是固定IP配置,它的子网掩码配置及DHCP配置的不一致,DHCP配置是为32个地址子网分配置地址,而服务器配置的子网只有16个地址,以至于服务器认为客户B发的数据包是来自于另外一个子网而将回送的包直接发送给网关。

Juniper防火墙灾备切换解决方案

Juniper防火墙灾备切换解决方案目录现状描述............................................................................................................错误!未定义书签。

灾备切换方案....................................................................................................错误!未定义书签。

总结 ...................................................................................................................错误!未定义书签。

现状描述IDC现有Juniper SSG550防火墙两台做NSRP双机热备, IDC主要提供DMZ服务器应用访问。

为了使应用能够得到冗余保障,灾备中心拥有一套相同的系统。

为了顺利的切换应用,需要事先准备应急切换方案。

灾备切换方案方案描述1).相同的配置,当部分应用挂掉时,通过修改路由(需要通过策略路由控制)和MIP策略的方式切换。

修改的MIP策略需要事先加好并disable。

2).当整个Internet挂掉后,通过运营商BGP选路切换,需要部分应用通过修改路由(需要通过策略路由控制)和MIP策略的方式切换;修改的MIP策略需要事先加好并disable。

3).MIP策略需要修改目标Zone和添加DIP,同一条策略需要同时设置MIP和DIP。

4).该方案中配置可以互导,定期的手工导出防火墙配置来进行两边配置的同步工作。

路由设置由于INSIDE区域之间有一条专线,所以,当故障发生时,可以将原本通过MPSL走的路由切换至INSIDE。

由于SSG防火墙默认会根据MPSL接口的IP生成一条接口路由,接口路由的优先级高于静态路由,所以,需要事先添加策略路由指向INSIDE,在不需要切换的时候不启用该路由。

juniper netscreen_vip_mip相关配置

环境:juniper netscreen ns5gt Fire Wall 公网IP四个要求:使XXX.XXX.XXX.106:8000 访问内网192.168.11.26:8000,(后台管理服务器) XXX.XXX.XXX.100:8080 访问内网192.168.11.6:8080 (黄页服务器) 两台80端口均已被占用2:开放内网:192.168.11.3/23/33/53 四台服务器外网pcanywhere连接. 外网XXX.XXX.XXX.99分别使用端口:9103:9203,9104:9204,9105:9205,9106:9206 对应192.168.11.3/23/33/53 的5631:5632(pcanywhere的数据端口及状态端口)因之前从没接触过这类防火墙,连名字也没听说过.现在也不知道叫什么.没办法一个字一个字对号入座,时间又急,领导又在那看着…..折磨了半天终于搞定了.奇怪的netscreen…..登陆界面主要信息:配置项:防火墙interface如下:选择untrust项->edit->:这是basci 配置: 防火墙外网(IP对ip )这里我们选mip→new:XXX.XXX.XXX.106:8000 →192.168.11.26:8000XXX.XXX.XXX.100:8080 →192.168.11.6:8080做完:完成了mip :接下来我们要做个policies: ---通俗点就是具体端口映射.这里要选择form:untrust->to:trust-> new按要求更改成如下: ---service 如果没有的话那么去新建个.: 下面显示的http-yellow为services name. 本例为:8080具体端口看services的配置:这样mip 就完成了.:////Services 有三项: predefined (系统设定的),custom(当前可设定),groups(创建服务组)点击custom 添加你想加的services 也就是端口:改成如下就OK了. Destination port ->low ,high 要填写一样.这是mip最简单的应用.防火墙初始化更简单这里就不说了. MIP比较简单主要是一个公网ip 对应一个内网ip不同端口. 如果要一个公网IP对应多个内网IP不同端口那么使用下面的vip---vip 设置:Network->interfaces->newvip修改成如下:添加完vip后.去policies 添加一条记录:测试通过..:)后记:通过网上搜索到的一些netscreen相关资料第一次配置冒着很大的危险实网配置,说实话手心冒汗….有可能网络全阻了...不过最后pass的话还是很不错的.因安全问题外网IP屏蔽.。

juniper防火墙常用维护指南

juniper防火墙常用维护指南Netscreen 防火墙日常维护指南一、综述. 3二、Netscreen防火墙日常维护. 3常规维护:. 3应急处理. 7总结改进. 8故障处理工具. 9三、Netscreen 冗余协议(NSRP). 10NSRP部署建议. 10NSRP常用维护命令. 11四、策略配置与优化(Policy). 12五、攻击防御(Screen). 13五、特殊应用处理. 15长连接应用处理. 15不规范TCP应用处理. 16VOIP应用处理. 16附录:JUNIPER防火墙Case信息表. 17一、综述防火墙作为企业核心网络中的关键设备,需要为所有进出网络的信息流提供安全保护,对于企业关键的实时业务系统,要求网络能够提供7*24小时的不间断保护,保持防火墙系统可靠运行及在故障情况下快速诊断恢复成为维护人员的工作重点。

NetScreen防火墙提供了丰富的冗余保护机制和故障诊断、排查方法,通过日常管理维护可以使防火墙运行在可靠状态,在故障情况下通过有效故障排除路径能够在最短时间内恢复网络运行。

本文对Netscreen防火墙日常维护进行较系统的总结,为防火墙维护人员提供设备运维指导。

二、Netscreen防火墙日常维护围绕防火墙可靠运行和出现故障时能够快速恢复为目标,Netscreen防火墙维护主要思路为:通过积极主动的日常维护将故障隐患消除在萌芽状态;故障发生时,使用恰当的诊断机制和有效的故障排查方法及时恢复网络运行;故障处理后及时进行总结与改进避免故障再次发生。

常规维护:在防火墙的日常维护中,通过对防火墙进行健康检查,能够实时了解Netscreen防火墙运行状况,检测相关告警信息,提前发现并消除网络异常和潜在故障隐患,以确保设备始终处于正常工作状态。

1、日常维护过程中,需要重点检查以下几个关键信息:Session:如已使用的Session数达到或接近系统最大值,将导致新Session不能及时建立连接,此时已经建立Session的通讯虽不会造成影响;但仅当现有session连接拆除后,释放出来的Session资源才可供新建连接使用。

Juniper防火墙新手教程6:Juniper防火墙丢失ScreenOS的灾难恢复

Juniper防火墙新手教程6:Juniper防火墙丢失ScreenOS的灾难恢复分类: Juniper学习作者: 刘苏平Juniper的防火墙是一台硬件防火墙,有硬件系统也有软件系统也就是ScreenOS,硬件会出故障软件自然也会出故障,在实际使用中我就碰到过多次Juniper防火墙ScreenOS丢失的情况,大多数情况是因为突然断电造成的。

下面就介绍一下如何在丢失ScreenOS的情况下重新安装ScreenOS。

将PC机与防火墙用console线和网线相连接。

断电重启防火墙,在命令行提示有Hit any key to run loader时,按任意键进入Loader。

根据提示,输入Boot File Name、Self IP Address和TFTP IP Address。

同时打开TFTP软件,设置好下载目录。

重启后在超级终端会出现如下提示:NetScreen NS-5GT Boot Loader Version 2.1.0 (Checksum: 61D07DA5) Copyright (c) 1997-2003 NetScreen Technologies, Inc.Total physical memory: 128MBTest - PassInitialization.... DoneHit any key to run loaderHit any key to run loaderHit any key to run loader敲击任意键进入设置界面Serial Number [0064042006003887]: READ ONLYHW Version Number [1010]: READ ONLY 3Self MAC Address [0014-f695-75e0]: READ ONLYBoot File Name [ns5gt.5.0.0r8.1]: ns5gt.5.4.0r1.0 //输入你你ScreenOS文件名Self IP Address [192.168.1.1]: 192.168.3.1 //设置防火墙trust口的ip地址TFTP IP Address [192.168.1.254]: 192.168.3.180 //输入你pc机的ip地址,也就是你tftp的地址Save loader config (56 bytes)... DoneLoading file "ns5gt.5.4.0r1.0"... rtatatatatatatatatatatatatatatatatatatatatatatatatatatatatatata tatatatatatatatatatatatatatatatatatatatatatatatatatatatatatatat aatatatatatatatatatatatatatatatatatatatatatatatatatatatatatatat atatatatatatatatatatatatatatatatatatatatatatataatatatatatatatat attatatatatatatatatatatatatatatatatatatatatatatatatatatatatatat atatatatatatatLoaded Successfully! (size = 9,832,696 bytes)Ignore image authentication!Save to on-board flash disk? (y/[n]/m) Yes! //确认下载ScreenOS Saving system image to on-board flash disk...Done! (size = 9,832,696 bytes)Run downloaded system image? ([y]/n) Yes! //确认执行新的ScreenOS Start loading... ............................................................... .. ............................................................... .. ............................................................... ..............................安装好ScreenOS之后重启防火墙,这样就完成了ScreenOS的回复,一般来说原有的配置应该还会在,如果配置也丢失了,可以讲以前保存过的配置文件导入。

Juniper无线产品配置和排错

6.AC和AP直接相互发送UDP5000的keepalive数据包,确认对方是否存在。

Copyright © 2011 Juniper Networks, Inc.

AP启动

AP采固定IP地址启动: AP在AC正常注册后,可以配置AP采用静态的IP地址启动,该配置在AP的下一次 启动时生效。主要命令如下: 1)为AP配置IP地址和缺省网关:

3)重启AP:

reset ap 1000

Copyright © 2011 Juniper Networks, Inc.

AP启动方式

直连模式:AP直接连接MX 二层模式:AP和MX属于同个VLAN

Copyright © 2011 Juniper Networks, Inc.

MX无线配置

7)查看用户连接:

8)查看用户连接详细情况

Copyright © 2011 Juniper Networks, Inc.

MODULES

–6– –5–

–4–

–3– –2– –1–

简单排错教程

72

Copyright © 2011 Juniper Networks, Inc.

802.3at 50~57V DC CAT-5 或更好 36W左右 30W左右 720mA

Copyright © 2011 Juniper Netw工作过程: 1.检测:一开始,PSE设备在端口输出很小的电压,直到其检测到线缆终端的连接为 一个支持IEEE 802.3af/at标准的受电端设备。 2.PD端设备分类:当检测到受电端设备PD之后,PSE设备可能会为PD设备进行分类, 并且评估此PD设备所需的功率损耗。 3.开始供电:在一个可配置时间(一般小于15μ s)的启动期内,PSE设备开始从低电 压向PD设备供电,直至提供48V的直流电源。 4.供电:为PD设备提供稳定可靠48V的直流电,满足PD设备不越过 15.4W的功率消耗。 5.断电:若PD设备从网络上断开时,PSE就会快速地(一般在300~400ms之内)停止为 PD设备供电,并重复检测过程以检测线缆的终端是否连接PD设备。

Netscreen 故障排查

• Try to run the debug during a scheduled downtime

IKE Debug Example, P1 :Initiate

IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 IKE<172.27.10.208 > > > > > > > > > > > > > > > > > > > > > > > > > > > > > ****** Recv kernel msg IDX-0, TYPE-5 ****** Phase 1: Initiated negotiation in main mode. <172.27.10.209 => 172.27.10.208> Construct ISAKMP header. Construct [SA] for ISAKMP Construct NetScreen [VID] Construct custom [VID] Xmit : [SA] [VID] [VID] ****** Recv packet if <ethernet6> of vsys <Root> ****** Recv : [SA] [VID] [VID] Process [VID]: Process [VID]: Process [SA]: Construct ISAKMP header. Construct [KE] for ISAKMP Construct [NONCE] Xmit : [KE] [NONCE] ****** Recv packet if <ethernet6> of vsys <Root> ****** Recv : [KE] [NONCE] Process [KE]: Process [NONCE]: Construct ISAKMP header. Construct [ID] for ISAKMP Construct [HASH] Xmit*: [ID] [HASH] ****** Recv packet if <ethernet6> of vsys <Root> ****** Recv*: [ID] [HASH] Process [ID]: Process [HASH]: Phase 1: Completed Main mode negotiation with a <28800>-second lifetime.

Juniper BRAS日常故障处理分析(2010年故障)

江苏达科信息科技有限公司

3.3.2 板卡运行时间显示错误

苏州闾邱坊ERX show version查看板卡信息

江苏达科信息科技有限公司

Itv组播路由不平衡 3.2.2 Itv组播路由不平衡

需要重新配置igmp组配置,使BRAS重新下拉组播流 量使流量重新均衡 恢复顺序: 1.将Itv域中的loopback0端口下的ip igmp组配置 删除 2.重新在loopback0中加入组配置 3.Clear ip mroute *清除组播路由表

江苏达科信息科技有限公司

Wlan业务异常状态 3.2.3 Wlan业务异常状态

Case id: 2010-0826-0880 苏州南施街E320-2 Wlan域中用户可以获取IP地址 但是无法打开网页,经排查portal转发正常,将 故障用户踢掉重新获取IP地址后业务恢复。

江苏达科信息科技有限公司

此故障为erx40_7-2版本bug需要升级JUNOSe才可以修复

江苏达科信息科技有限公司

LM10板卡内存读写错误 3.3.3 LM10板卡内存读写错误

Case id: 2010-1107-0225 园区E320-2 slot 15 LM10板卡出现内存读写错误板卡 重启,此bug采用HF840补丁进行修复。 HF840忍耐阀值为5,HF1034忍耐阀值从5增大到50, HF1034目前没有在江苏电信中使用。

SZ-LQF-B-1440-3#show ver System Release: erx40_7-2-2p0-2.rel Partial Version: 7.2.2 patch-0.2 [BuildId 6508] (December 17, 2006 11:15) System running for: 57 days, 5 hours, 29 minutes, 22 seconds (since THU JAN 06 2011 07:50:45 BEIJING) slot state type admin spare running release slot uptime ---- ------- -------- ------- ----- ------------------- ----------------0 online GE-2 enabled --- erx40_7-2-2p0-2.rel 47094d09h:34m:26s 1 online GE-2 enabled --- erx40_7-2-2p0-2.rel 15d00h:53m:56s

Netscreen alarm 灯长亮的故障解决

Netscreen alarm 灯长亮的故障解决

来源:互联网作者:佚名时间:07-22 23:08:26浏览:306【大中小】

故障描述:

alarm 灯亮红灯(常亮),且重启后也不会灭掉

原因分析:

1,Netscreen只要有alarm级别以上的日志产生,这个灯就会亮起来,而且不会自动灭掉,

2,netscreen OS的版本低的话,重起也会亮红灯

故障解决:

1,在命令行界面运行以下命令清除他们:

clear alarm traffic [回车]

clear alarm event [回车]

接着你就可以用下面的命令来关闭报警灯了:

clear led alarm [回车]

注:1,报警灯的状态只有在命令行界面下才能够被清除,目前web管理还不支持这个功能。

2,如果您使用的是ScreenOS 4.0.1r1以上版本的话,则不需要在清除报警灯状态前做清除报警事件日志的工作,只需要清除报警灯的状态就可以了。

2,升级netscreen OS版本。

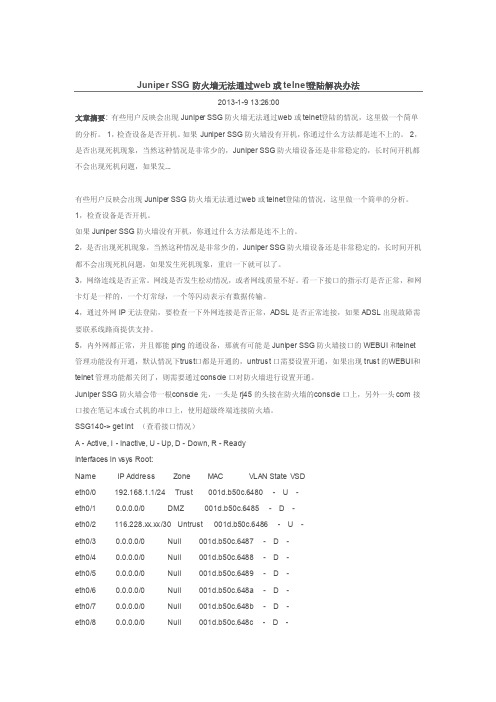

JuniperSSG防火墙无法通过web或telnet登陆解决办法

Junipe r SSG防火墙无法通过w eb或te lnet登陆解决办法2013-1-9 13:26:00文章摘要: 有些用户反映会出现Ju niper SSG防火墙无法通过w eb或te lnet登陆的情况,这里做一个简单的分析。

1,检查设备是否开机。

如果Juni per SSG防火墙没有开机,你通过什么方法都是连不上的。

2,是否出现死机现象,当然这种情况是非常少的,Junipe r SSG防火墙设备还是非常稳定的,长时间开机都不会出现死机问题,如果发...有些用户反映会出现Ju niper SSG防火墙无法通过w eb或te lnet登陆的情况,这里做一个简单的分析。

1,检查设备是否开机。

如果Juni per SSG防火墙没有开机,你通过什么方法都是连不上的。

2,是否出现死机现象,当然这种情况是非常少的,Junipe r SSG防火墙设备还是非常稳定的,长时间开机都不会出现死机问题,如果发生死机现象,重启一下就可以了。

3,网络连线是否正常。

网线是否发生松动情况,或者网线质量不好。

看一下接口的指示灯是否正常,和网卡灯是一样的,一个灯常绿,一个等闪动表示有数据传输。

4,通过外网IP无法登陆,要检查一下外网连接是否正常,ADSL是否正常连接,如果ADSL出现故障需要联系线路商提供支持。

5,内外网都正常,并且都能pi ng的通设备,那就有可能是Junip er SSG防火墙接口的WE BUI和t elnet 管理功能没有开通,默认情况下t rust口都是开通的,untrus t口需要设置开通,如果出现tr ust的W EBUI和telne t管理功能都关闭了,则需要通过c onsol e口对防火墙进行设置开通。

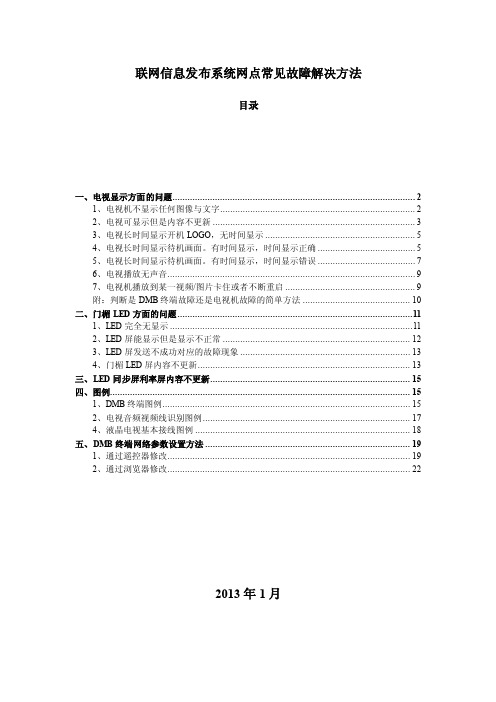

星网锐捷联网信息发布系统常见故障排查

联网信息发布系统网点常见故障解决方法目录一、电视显示方面的问题 (2)1、电视机不显示任何图像与文字 (2)2、电视可显示但是内容不更新 (3)3、电视长时间显示开机LOGO,无时间显示 (5)4、电视长时间显示待机画面。

有时间显示,时间显示正确 (5)5、电视长时间显示待机画面。

有时间显示,时间显示错误 (7)6、电视播放无声音 (9)7、电视机播放到某一视频/图片卡住或者不断重启 (9)附:判断是DMB终端故障还是电视机故障的简单方法 (10)二、门楣LED方面的问题 (11)1、LED完全无显示 (11)2、LED屏能显示但是显示不正常 (12)3、LED屏发送不成功对应的故障现象 (13)4、门楣LED屏内容不更新 (13)三、LED同步屏利率屏内容不更新 (15)四、图例 (15)1、DMB终端图例 (15)2、电视音频视频线识别图例 (17)4、液晶电视基本接线图例 (18)五、DMB终端网络参数设置方法 (19)1、通过遥控器修改 (19)2、通过浏览器修改 (22)2013年1月一、电视显示方面的问题电视显示方面如果出现问题,即说明DMB机顶盒输出的视频信号没有输出到电视机上播放,其中问题可能跟电视机情况、VGA线路接口、DMB机顶盒等几个部分相关,具体可按下面的方法排查。

1、电视机不显示任何图像与文字电视机没有任何图像、文字显示,表现出黑屏、蓝屏。

有的电视机会显示厂商LOGO。

造成的原因是,电视得不到机顶盒的信号输入。

请按照下面步骤进行排查(1)检查电视机电源电视机的电源是否插上,电源开关是否打开。

(2)查看电视机的电源指示灯电视机的电源指示灯是否亮了(一般来说,红色为待机,蓝色为工作)。

如果电源指示灯完全不亮,说明是电视电源问题,请联系电视机厂家维修(3)调整电视机的信号源为VGA*常见故障点方法一:使用电视遥控器调整信号源。

用电视机自带的遥控器(不是有线电视机顶盒遥控),按下“AV/TV”按钮或者“信号源”按钮,查看电视机的信号源是否调整到了“电脑”(也有部分电视此项名称为“VGA”或“PC”),如果没有,请调节到这一项。

问题解决方案

中芯国际安防系统故障编写单位:武汉万德网络新技术发展有限公司工程技术部外围红外对射防闯系统报警故障1. 故障现象 16#、17#、18#红外对射点掉线,无法正常布防、报警。

2. 故障原因初步判定为信息回路受损,导致对射点地址信息、布防信息和报警信息无法返回报警主机。

3. 解决方法使用线路测试仪器,对故障线段进行测试,找出受损线股,使用接线粒将受损线股进行连接;在找出受损线股后,放弃使用原线股,直接使用原系统中预留的备用线股;在故障排除、维修作业中,希望业主提供系统线路图纸,并对作业中可能出现的系统报警延迟、布防掉线等现象对相关部门进行告知。

1#岗门卫监控电脑软件故障1. 故障现象监控软件无法正常进行图控切换,无法显示实时监控信息,手动设置后仍无法正常工作。

2. 故障原因软件安装不正确,软件核心数据缺失,对软件自动化信息失去控制。

3. 解决方法我公司维护人员将对软件数据进行修复,使其正常工作;在软件修复工作进行中,可能会使部分报警功能出现工作异常,望业主见谅。

三、摄像头报警联动故障1. 故障现象与红外防闯报警系统联动的云台摄像机,在红外报警起时,摄像机报警联动功能缺失,无法实现实时联动录像之动作。

2. 故障原因控制矩阵由于使用时间过长,在控制程序的设定上出现信息“虚假重置”的问题,矩阵设置信息没有真正意义上写入到数据库中,导致设置无法实现;或者,报警主机对于报警信息的处理出现故障,报警信息没有传达到控制矩阵,导致控制矩阵没有收到报警信息,造成联动功能缺失。

3. 解决方法我公司维护人员将对上述两个方面进行全方位的测试,彻底找出故障源头;针对故障原因,维护人员将对故障设备模块进行维修,待维修完毕,进行控制信息重新设定,以期达到最好的联动效果之目标;在设备维修中,希望业主提供设备说明书等设备原始配套资料,并对维修和设置过程进行记录。

四、235#摄像机故障1. 故障现象 235#摄像机为云台可控制摄像机,现已失去控制功能。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Interface

VRouter

255.255.255.255 ethernet1/1 trust-vr

注:10.245.33.8为一台 SuSe Linux 服务器。 接口 ethernet1/1 IP 地址为:

策略已配置: netscreen_isg1000-> get config | in policy set policy top from “dialup_sz” to “Trust” “119.19.171.15/32” “MIP(211.xxx.xxx.35)” “PING” permit log 在一台通过 ADSL 接入互联网的 PC 上 (IP:119.19.171.15) 无法 ping 通211.xxx.xxx.35 (即10.245.33.8的映射 IP 地址) : ipconfig C:\>ipconfig Windows IP Configuration Ethernet adapter 本地连接: Connection-specific DNS Suffix . : IP Address. . . . . . . . . . . . : 192.168.1.168 Subnet Mask . . . . . . . . . . . : 255.255.255.0 Default Gateway . . . . . . . . . : PPP adapter 电信 ADSL 宽带: Connection-specific DNS Suffix . : IP Address. . . . . . . . . . . . : 119.19.171.15 Subnet Mask . . . . . . . . . . . : 255.255.255.255 Default Gateway . . . . . . . . . : 119.19.171.15 ping C:\>ping 211.xxx.xxx.35 -t

MAC 0010.dbbf.9d80

VLAN State VSD D -

211.xxx.xxx.39/24 dialup_sz

dbbf.9d9d U eth1/2 10.245.32.113/29

Trust

0010.dbbf.9d9e

-

U

-

netscreen_isg1000-> get int

A – Active, I – Inactive, U – Up, D – Down, R – Ready Interfaces in vsys Root: Name IP Address mgt 192.168.1.1/24 eth1/1

Zone MGT 0010.

====================================================================== ======================= 2008-05-18 22:14:10 0:01:05 119.19.166.69 248168 119.19.166.69 33284 10.245.33.8 1024 2008-05-18 22:14:06 0:01:06 119.19.166.69 248085 119.19.166.69 33028 10.245.33.8 1024 2008-05-18 22:14:00 0:01:06 119.19.166.69 249232 119.19.166.69 32516 10.245.33.8 1024 2008-05-18 22:13:54 0:01:05 119.19.166.69 247428 119.19.166.69 32004 10.245.33.8 1024 2008-05-18 22:13:48 0:01:05 119.19.166.69 249213 119.19.166.69 31492 10.245.33.8 1024 2008-05-18 22:13:44 0:01:06 119.19.166.69 249123 119.19.166.69 30980 10.245.33.8 1024 2008-05-18 22:13:38 0:01:06 119.19.166.69 249260 119.19.166.69 30468 10.245.33.8 1024 2008-05-18 22:13:32 0:01:05 119.19.166.69 249187 119.19.166.69 29956 10.245.33.8 1024 2008-05-18 22:13:26 0:01:05 119.19.166.69 249192 119.19.166.69 29700 10.245.33.8 1024 2008-05-18 22:13:22 0:01:06 119.19.166.69 247637 119.19.166.69 29188 10.245.33.8 1024 2008-05-18 22:13:16 0:01:06 119.19.166.69 247938 119.19.166.69 28676 10.245.33.8 1024 2008-05-18 22:13:10 0:01:05 119.19.166.69 248127 119.19.166.69 28164 10.245.33.8 1024 Total entries matched = 12 33284 211.xxx.xxx.35 1024 ICMP

从 上 面 的 信 息 可 判 断 出 从 10.245.33.8 到 Juniper NetScreen ISG-1000 之 间 没 有 到 119.19.171.15/32的路由。后经检查发现中间有一台 PIX 防火墙上没有到119.19.171.15/32的 路由,加上后故障解决: 在 PIX 防火墙上增加的路由: PIX1-525(config)# route netscreen 119.19.171.15 255.255.255.255 10.245.32.113 1 路由添加完后不到3秒时间内即可 ping 通: ping C:\>ping 211.xxx.xxx.35 -t Pinging 211.xxx.xxx.35 with 32 bytes of data: Request timed out. Request timed out. Reply from 211.xxx.xxx.35: bytes=32 time=203ms TTL=42 Reply from 211.xxx.xxx.35: bytes=32 time=202ms TTL=42 Reply from 211.xxx.xxx.35: bytes=32 time=212ms TTL=42 通过 CLI 命令行查看 Policy Log 无法查看到收发包状态: netscreen_isg1000-> get log traffic policy 9 PID 9, from dialup_sz to Trust, src 119.19.171.15/32, dst MIP(211.xxx.xxx.35), service ping, action Permit ====================================================================== ======================= Date Time Duration Source IP Port Destination IP Port Service SessionID Xlated Src IP Port Xlated Dst IP Port ID

Pinging 211.xxx.xxx.35 with 32 bytes of data: Request timed out. Request timed out. Request timed out. Ping statistics for 211.xxx.xxx.35: Packets: Sent = 3, Received = 0, Lost = 3 (100% loss), Control-C ^C C:\> 通过 WebUI 界面查看策略 Log 发现只有发送的包,没有接收的包

1024 ICMP

29956 211.xxx.xxx.35

1024 ICMP

29700 211.xxx.xxx.35

1024 ICMP

29188 211.xxx.xxx.35

1024 ICMP

28676 211.xxx.xxx.35

1024 ICMP

28164 211.xxx.xxx.35

1024 ICMP

Juniper NetScreen MIP 故障排除一例

已在 Juniper NetScreen ISG-1000 ethernet1/1接口(接入 Internet 接口)上配好 MIP: netscreen_isg1000-> get mip Total MIPs under Root configured:1 Max:6144. Map IP Host IP NetMask 211.xxx.xxx.35 10.245.33.8

33028 211.xxx.xxx.35

1024 ICMP

32516 211.xxx.xxx.35

1024 ICMP

32004 211.xxx.xxx.35

1024 ICMP

31492 211.xxx.xxx.35

1024 ICMP

CMP

30468 211.xxx.xxx.35