ACTF4010中文资料

CTF中常见编码

ASCII编码 ASCII

HEX

CTF中 常 见 编 码

DEC

flag{hello_ctfer}

66 6c 61 67 7b 68 65 6c 6c 6f 5f 63 74 66 65 72 7d

102 108 97 103 123 104 101 108 108 111 95 99 116 102 101 114 125

=E4=BD=A0=E5=A5=BD=E5=B8=8C=E6=8F=90=E7=88=B1=E6=8A=9A=E9=80=89=E6=89=8B

Xxencode编码 原文

Xxencode编码

flag{welcome_yichen}

INalVNrhrNKlXPqpZLrZdMqVZPbo+

UUencode编码 原文

Base64/58/32/16编码

原文

base64

base58

base32

base16

flag{hello_ctfer} ZmxhZ3toZWxsb19jdGxZplcone0tR=PM7vtSVFL9LrjejMfr ZWGCZ33NBSWY36D66PcL651R6X77IZbT6F8O65J66cQ6=c=6=f5=f63746665727d

Ook编码

原文

Ook

short Ook

yichen

Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook! Ook? Ook! Ook! Ook. Ook? Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook. Ook? Ook. Ook? Ook! Ook. Ook? Ook! Ook. Ook? Ook.

CTF中那些脑洞大开的编码和加密

CTF中那些脑洞大开的编码和加密0x00 前言正文开始之前先闲扯几句吧,玩CTF的小伙伴也许会遇到类似这样的问题:表哥,你知道这是什么加密吗?其实CTF中脑洞密码题(非现代加密方式)一般都是各种古典密码的变形,一般出题者会对密文进行一些处理,但是会给留一些线索,所以写此文的目的是想给小伙伴做题时给一些参考,当然常在CTF里出现的编码也可以了解一下。

本来是想尽快写出参考的文章,无奈期间被各种事情耽搁导致文章断断续续写了2个月,文章肯定有许多没有提及到,欢迎小伙伴补充,总之,希望对小伙伴们有帮助吧!最后欢迎小伙伴来[博客](https:///)玩耍:P(ps:由于写文章是用markdown,而论坛编辑器不支持markdown语法,虽然我已经尽力去调整对其字符,可是效果还是不尽人意,如果影响阅读理解可以去博客阅读:P)0x01 目录常见编码:1.ASCII编码2.Base64/32/16编码3.shellcode编码4.Quoted-printable编码5.XXencode编码6.UUencode编码7.URL编码8.Unicode编码9.Escape/Unescape编码10.HTML实体编码11.敲击码(Tap code)12.莫尔斯电码(Morse Code)13.编码的故事各种文本加密换位加密:1.栅栏密码(Rail-fence Cipher)2.曲路密码(Curve Cipher)3.列移位密码(Columnar Transposition Cipher)替换加密:1.埃特巴什码(Atbash Cipher)2.凯撒密码(Caesar Cipher)3.ROT5/13/18/474.简单换位密码(Simple Substitution Cipher)5.希尔密码(Hill Cipher)6.猪圈密码(Pigpen Cipher)7.波利比奥斯方阵密码(Polybius Square Cipher)8.夏多密码(曲折加密)9.普莱菲尔密码(Playfair Cipher)10.维吉尼亚密码(Vigenère Cipher)11.自动密钥密码(Autokey Cipher)12.博福特密码(Beaufort Cipher)13.滚动密钥密码(Running Key Cipher)14.Porta密码(Porta Cipher)15.同音替换密码(Homophonic Substitution Cipher)16.仿射密码(Affine Cipher)17.培根密码(Baconian Cipher)18.ADFGX和ADFGVX密码(ADFG/VX Cipher)19.双密码(Bifid Cipher)20.三分密码(Trifid Cipher)21.四方密码(Four-Square Cipher)22.棋盘密码(Checkerboard Cipher)23.跨棋盘密码(Straddle Checkerboard Cipher)24.分组摩尔斯替换密码(Fractionated Morse Cipher)25.Bazeries密码(Bazeries Cipher)26.Digrafid密码(Digrafid Cipher)27.格朗普雷密码(Grandpré Cipher)28.比尔密码(Beale ciphers)29.键盘密码(Keyboard Cipher)其他有趣的机械密码:1.恩尼格玛密码代码混淆加密:1.asp混淆加密2.php混淆加密3.css/js混淆加密4.VBScript.Encode混淆加密5.ppencode6.rrencode7.jjencode/aaencode8.JSfuck9.jother10.brainfuck编程语言相关工具参考网站彩蛋0x02 正文常见编码1.ASCII编码ASCII编码大致可以分作三部分组成:第一部分是:ASCII非打印控制字符(参详ASCII码表中0-31); 第二部分是:ASCII打印字符,也就是CTF中常用到的转换;第三部分是:扩展ASCII打印字符(第一第三部分详见[ASCII码表](/)解释)。

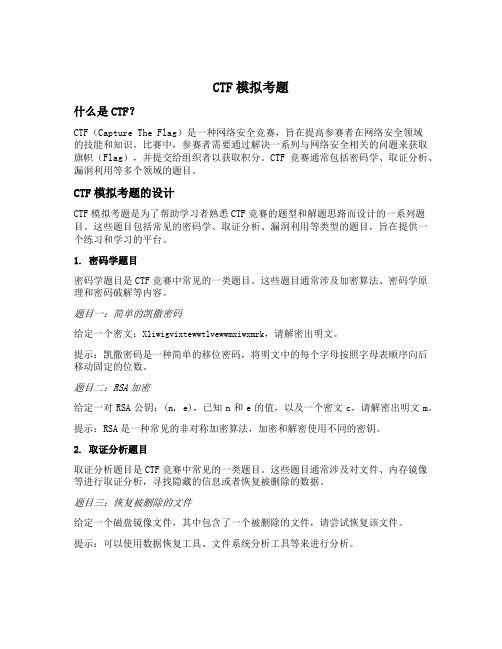

ctf模拟考题

CTF模拟考题什么是CTF?CTF(Capture The Flag)是一种网络安全竞赛,旨在提高参赛者在网络安全领域的技能和知识。

比赛中,参赛者需要通过解决一系列与网络安全相关的问题来获取旗帜(Flag),并提交给组织者以获取积分。

CTF竞赛通常包括密码学、取证分析、漏洞利用等多个领域的题目。

CTF模拟考题的设计CTF模拟考题是为了帮助学习者熟悉CTF竞赛的题型和解题思路而设计的一系列题目。

这些题目包括常见的密码学、取证分析、漏洞利用等类型的题目,旨在提供一个练习和学习的平台。

1. 密码学题目密码学题目是CTF竞赛中常见的一类题目。

这些题目通常涉及加密算法、密码学原理和密码破解等内容。

题目一:简单的凯撒密码给定一个密文:Xliwigvixtewwtlvewwmxiwxmrk,请解密出明文。

提示:凯撒密码是一种简单的移位密码,将明文中的每个字母按照字母表顺序向后移动固定的位数。

题目二:RSA加密给定一对RSA公钥:(n, e),已知n和e的值,以及一个密文c,请解密出明文m。

提示:RSA是一种常见的非对称加密算法,加密和解密使用不同的密钥。

2. 取证分析题目取证分析题目是CTF竞赛中常见的一类题目。

这些题目通常涉及对文件、内存镜像等进行取证分析,寻找隐藏的信息或者恢复被删除的数据。

题目三:恢复被删除的文件给定一个磁盘镜像文件,其中包含了一个被删除的文件,请尝试恢复该文件。

提示:可以使用数据恢复工具、文件系统分析工具等来进行分析。

3. 漏洞利用题目漏洞利用题目是CTF竞赛中常见的一类题目。

这些题目通常涉及对软件、系统等中的漏洞进行利用,获取系统权限或者执行恶意代码。

题目四:栈溢出漏洞给定一个有栈溢出漏洞的程序,请利用该漏洞获取系统权限。

提示:栈溢出是一种常见的软件漏洞,可以通过溢出覆盖返回地址等方式来获取系统权限。

CTF模拟考题的意义CTF模拟考题的设计有以下几个意义:1.提供学习平台:CTF模拟考题可以为学习者提供一个练习和学习的平台,帮助他们熟悉CTF竞赛的题型和解题思路。

ctf 8bit位运算

ctf 8bit位运算CTF(Capture The Flag)是指网络安全技术人员之间进行技术竞赛的一种形式。

在CTF竞赛中,8位位运算是一项重要的技能,它涉及到对二进制数进行各种操作和计算。

本文将介绍8位位运算的基本概念和常见的操作方法。

在计算机中,数据以二进制形式进行存储和运算。

而一个字节(Byte)由8个位(bit)组成,每个位可以表示0或1。

位运算是对二进制数进行逻辑运算的方法,常见的位运算有与(AND)、或(OR)、非(NOT)、异或(XOR)等。

我们来介绍与(AND)操作。

与操作符(&)用于比较两个二进制数的对应位,只有当两个对应位都为1时,结果才为1,否则为0。

例如,对于两个8位二进制数01010101和10101010进行与操作,结果为00000000。

接下来,我们介绍或(OR)操作。

或操作符(|)用于比较两个二进制数的对应位,只要有一个对应位为1,结果就为1,否则为0。

例如,对于两个8位二进制数01010101和10101010进行或操作,结果为11111111。

然后,我们介绍非(NOT)操作。

非操作符(~)用于对一个二进制数的每一位取反。

即,将0变为1,将1变为0。

例如,对于一个8位二进制数01010101进行非操作,结果为10101010。

接着,我们介绍异或(XOR)操作。

异或操作符(^)用于比较两个二进制数的对应位,只有当两个对应位不同时,结果才为1,否则为0。

例如,对于两个8位二进制数01010101和10101010进行异或操作,结果为11111111。

除了上述基本的位运算操作,还有一些其他的位运算方法,如左移(<<)、右移(>>)等。

左移操作符(<<)将一个二进制数的所有位向左移动若干位,右边空出的位补0。

右移操作符(>>)将一个二进制数的所有位向右移动若干位,左边空出的位补0或1,取决于原来的最高位。

除了基本的位运算操作之外,还可以将位运算应用于一些特殊的问题中。

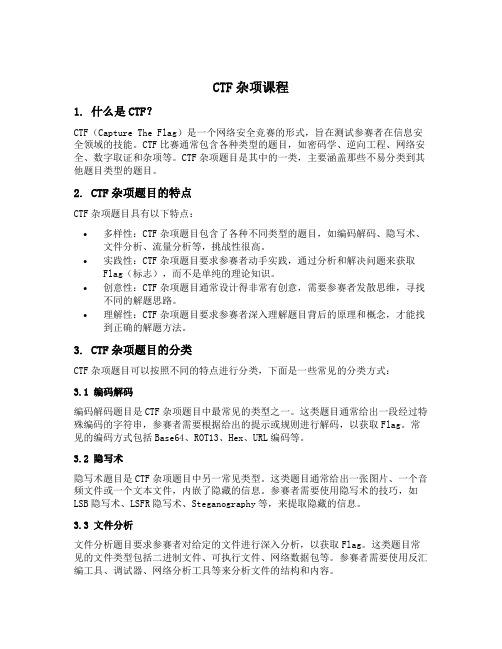

ctf杂项课程

CTF杂项课程1. 什么是CTF?CTF(Capture The Flag)是一个网络安全竞赛的形式,旨在测试参赛者在信息安全领域的技能。

CTF比赛通常包含各种类型的题目,如密码学、逆向工程、网络安全、数字取证和杂项等。

CTF杂项题目是其中的一类,主要涵盖那些不易分类到其他题目类型的题目。

2. CTF杂项题目的特点CTF杂项题目具有以下特点:•多样性:CTF杂项题目包含了各种不同类型的题目,如编码解码、隐写术、文件分析、流量分析等,挑战性很高。

•实践性:CTF杂项题目要求参赛者动手实践,通过分析和解决问题来获取Flag(标志),而不是单纯的理论知识。

•创意性:CTF杂项题目通常设计得非常有创意,需要参赛者发散思维,寻找不同的解题思路。

•理解性:CTF杂项题目要求参赛者深入理解题目背后的原理和概念,才能找到正确的解题方法。

3. CTF杂项题目的分类CTF杂项题目可以按照不同的特点进行分类,下面是一些常见的分类方式:3.1 编码解码编码解码题目是CTF杂项题目中最常见的类型之一。

这类题目通常给出一段经过特殊编码的字符串,参赛者需要根据给出的提示或规则进行解码,以获取Flag。

常见的编码方式包括Base64、ROT13、Hex、URL编码等。

3.2 隐写术隐写术题目是CTF杂项题目中另一常见类型。

这类题目通常给出一张图片、一个音频文件或一个文本文件,内嵌了隐藏的信息。

参赛者需要使用隐写术的技巧,如LSB隐写术、LSFR隐写术、Steganography等,来提取隐藏的信息。

3.3 文件分析文件分析题目要求参赛者对给定的文件进行深入分析,以获取Flag。

这类题目常见的文件类型包括二进制文件、可执行文件、网络数据包等。

参赛者需要使用反汇编工具、调试器、网络分析工具等来分析文件的结构和内容。

3.4 流量分析流量分析题目要求参赛者对给定的网络流量进行分析,以获取Flag。

这类题目常见的流量类型包括网络抓包、网络日志等。

ctf杂项入门例题

ctf杂项入门例题CTF(Capture The Flag)是一种网络安全竞赛,旨在考察参赛者在网络安全领域的技能和知识。

杂项(Miscellaneous)题目是CTF比赛中的一类题目,涵盖了各种不同的主题和技术。

下面是一个例题及其解析,帮助你入门杂项题目。

题目,Decode the message:V2VsY29tZSB0byBkZWNvZGUgdGhhdCBtZXNzYWdlIQ==。

解析,这是一个编码题目,题目中的字符串经过了Base64编码。

Base64是一种常见的编码方式,将二进制数据转换为可打印的ASCII字符。

要解码这个字符串,我们可以使用各种编程语言或在线工具。

使用Python进行解码:python.import base64。

encoded_message ="V2VsY29tZSB0byBkZWNvZGUgdGhhdCBtZXNzYWdlIQ=="decoded_message =base64.b64decode(encoded_message).decode('utf-8')。

print(decoded_message)。

运行代码后,我们得到解码后的消息,"Welcome to decode that message!"这个例题展示了杂项题目中常见的编码解码技巧。

在CTF比赛中,你可能会遇到其他编码方式,如URL编码、十六进制编码等。

解码这些编码方式的方法也各不相同,需要根据具体的编码方式进行处理。

除了编码解码题目,杂项题目还可能涉及密码学、隐写术、文件分析、网络协议等各种主题。

在解答杂项题目时,你需要具备广泛的网络安全知识和技能,例如熟悉常见的密码学算法、了解常见的文件格式和网络协议等。

总结,CTF杂项题目涵盖了各种不同的主题和技术,包括编码解码、密码学、隐写术、文件分析、网络协议等。

解答这些题目需要广泛的网络安全知识和技能。

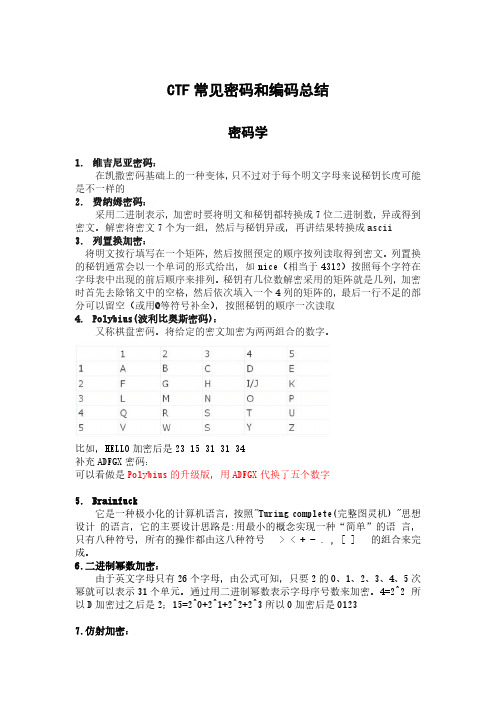

CTF-密码学和编码

CTF常见密码和编码总结密码学1.维吉尼亚密码:在凯撒密码基础上的一种变体,只不过对于每个明文字母来说秘钥长度可能是不一样的2.费纳姆密码:采用二进制表示,加密时要将明文和秘钥都转换成7位二进制数,异或得到密文。

解密将密文7个为一组,然后与秘钥异或,再讲结果转换成ascii3.列置换加密:将明文按行填写在一个矩阵,然后按照预定的顺序按列读取得到密文。

列置换的秘钥通常会以一个单词的形式给出,如nice(相当于4312)按照每个字符在字母表中出现的前后顺序来排列。

秘钥有几位数解密采用的矩阵就是几列,加密时首先去除铭文中的空格,然后依次填入一个4列的矩阵的,最后一行不足的部分可以留空(或用@等符号补全),按照秘钥的顺序一次读取4.Polybius(波利比奥斯密码):又称棋盘密码。

将给定的密文加密为两两组合的数字。

比如,HELLO加密后是23 15 31 31 34补充ADFGX密码:可以看做是Polybius的升级版,用ADFGX代换了五个数字5.Brainfuck它是一种极小化的计算机语言,按照"Turing complete(完整图灵机) "思想设计的语言,它的主要设计思路是:用最小的概念实现一种“简单”的语言,只有八种符号,所有的操作都由这八种符号> < + - . , [ ] 的组合来完成。

6.二进制幂数加密:由于英文字母只有26个字母,由公式可知,只要2的0、1、2、3、4、5次幂就可以表示31个单元。

通过用二进制幂数表示字母序号数来加密。

4=2^2 所以D加密过之后是2;15=2^0+2^1+2^2+2^3所以O加密后是01237.仿射加密:仿射加密则是将铭文与密钥的一部分相乘然后加上密钥的另一部分。

为便于计算将26个英文字母用数字表示:a=0,b=1.....z=25密钥有两个:a和b,取值范围是[0,25]。

要求a和26互质。

比如x是明文y是密文,加密公式是y=(ax+b)mod26.a=7,b=3假设明文为c,x=2,y=17,密文就是r8.培根密码:是一种简单的替换密码,密文字符只有两个:a,b;每个明文资福都会被替换成为一个有a,b组成的长度为5的字符串。

ctf杂项题目

ctf杂项题目(原创版)目录1.CTF 杂项题目概述2.CTF 杂项题目的分类3.CTF 杂项题目的解题技巧4.CTF 杂项题目的未来发展趋势正文一、CTF 杂项题目概述CTF(Capture The Flag)即夺旗赛,是一种计算机安全技能的竞技类比赛。

参赛者在比赛中通过攻防各种计算机系统,解决各种难题来获取分数,最终实现目标。

CTF 杂项题目是 CTF 比赛中的一个重要组成部分,通常包括密码学、编程、逆向工程、网络攻防等多种技能。

这类题目难度较高,需要参赛者具备丰富的知识储备和实践经验。

二、CTF 杂项题目的分类根据题目性质和解题方法的不同,CTF 杂项题目可以分为以下几类:1.密码学题目:这类题目主要涉及对称加密、非对称加密、哈希函数等密码学知识,需要参赛者运用数学和算法能力,破解加密算法,获取明文信息。

2.编程题目:这类题目要求参赛者编写程序解决问题,可能涉及到各种编程语言、数据结构和算法。

解题过程中需要对编程语言和算法有深入了解,以提高程序的效率和正确性。

3.逆向工程题目:这类题目主要涉及二进制漏洞挖掘、程序调试、反汇编等技术,需要参赛者具备较强的逆向分析能力,找到程序中的漏洞并利用它们获取 flag。

4.网络攻防题目:这类题目涉及到网络协议分析、渗透测试、安全防护等技术,需要参赛者具备较强的网络知识和实践经验,能够在复杂的网络环境中找到漏洞并进行攻击或防御。

5.杂项题目:这类题目涉及上述各类题目之外的其他领域,如取证、数据恢复、拓扑图分析等,需要参赛者具备较强的综合素质和应变能力。

三、CTF 杂项题目的解题技巧1.分析题目:首先要对题目进行仔细阅读和分析,了解题目背景、要求和限制,明确解题思路。

2.知识储备:CTF 杂项题目涉及多个领域,需要参赛者具备丰富的知识储备。

平时要多学习、多实践,提高自己的技能水平。

3.团队协作:CTF 比赛通常需要团队合作,要善于与队友沟通交流,分工合作,共同解决问题。

CTF大赛相关知识点

网络攻防大赛相关知识点1 背景2021年全国电子设计大赛——信息平安技术专题邀请赛第一次设立“信息平安动态演练类”题目,依照官方网站的介绍,“信息平安动态演练类题目主若是信息系统的脆弱性分析,参赛形式是在封锁网络环境(含虚拟机)中的现场竞赛,参赛内容涉及网络平安,统一命题。

”作为信息平安技术竞赛中最高级别的竞赛,信息平安技术专题邀请赛第一次设立了攻防类的题目,网络攻防实战竞赛终于丢掉了“禁区”的帽子,取得官方的支持。

在国际下,相关的网络攻防实现竞赛已经举行了很连年,最闻名的确实是DefCon的CTF大赛,国内在这一方面较为掉队,也是在最近的几年开始重视并持续追赶,目前国内比较出名的战队有清华大学的蓝莲花战队,台湾的HitCon 战队,和上海交通大学的0ops战队等。

除信息平安技术专题邀请赛,全国各大平安公司及其他高校也举行了类似的竞赛,今年比较闻名的竞赛有百度的BCTF竞赛,和第二届360杯全国大学生网络攻防大赛。

2 网络攻防大赛的特点与其他的信息平安技术竞赛相较,网络攻防大赛的最大特点是技术的实战性,参赛选手会在相对封锁的环境中解决并渗透进入对方的主机系统,同时也要对自己的主机系统不断地进行平安防护。

就目前的竞赛形式来看,题型设置大体上分为两种。

(1)相同计算环境下的夺旗赛。

参赛选手在相同并隔离的计算环境下,分析目标系统中的各类平安漏洞,利用漏洞或渗透主机等获取主机内隐藏的Flag。

(2)对攻实战。

同夺旗赛类似,参赛选手的计算环境相同,可是并非隔离,其解决目标变成对方选手的系统。

因此,除获取对方系统的隐藏Flag之外,还需要不断给自己的系统打补丁以增强平安防护,避免被对手渗透等。

3 网络攻防大赛的考察知识点就以往的竞赛来看,竞赛题目大致分为以下5类:密码分析类、Web平安类、二进制程序的逆向破解类、数字取证类、漏洞挖掘及漏洞利用类。

(1)Web平安Web平安涉及的内容超级丰硕,就典型的Web效劳来讲,其平安问题可能来自于Web效劳器、数据库效劳器、和Web程序本身等。

埃夫卡 PU 4010 AN 分散剂 安全技术说明书

安全技术说明书页: 1/12 巴斯夫安全技术说明书按照GB/T 16483编制日期 / 本次修订: 23.02.2022版本: 9.2日期/上次修订: 18.12.2021上次版本: 9.1日期 / 首次编制: 19.07.2010产品: 埃夫卡 PU 4010 AN 分散剂Product: Efka® PU 4010 AN(30605039/SDS_GEN_CN/ZH)印刷日期 01.11.20231. 化学品及企业标识埃夫卡 PU 4010 AN 分散剂Efka® PU 4010 AN推荐用途和限制用途: 涂料工业用原料或专职人使用, 墨水,清漆或涂料用添加剂, 分散剂公司:巴斯夫(中国)有限公司中国上海浦东江心沙路300号邮政编码 200137电话: +86 21 20391000传真号: +86 21 20394800E-mail地址: **********************紧急联络信息:巴斯夫紧急热线中心(中国)+86 21 5861-1199巴斯夫紧急热线中心(国际):电话: +49 180 2273-112Company:BASF (China) Co., Ltd.300 Jiang Xin Sha RoadPu Dong Shanghai 200137, CHINA Telephone: +86 21 20391000Telefax number: +86 21 20394800E-mail address: ********************** Emergency information:Emergency Call Center (China):+86 21 5861-1199International emergency number: Telephone: +49 180 2273-1122. 危险性概述纯物质和混合物的分类:吸入危害: 分类1巴斯夫安全技术说明书日期 / 本次修订: 23.02.2022版本: 9.2产品: 埃夫卡 PU 4010 AN 分散剂Product: Efka® PU 4010 AN(30605039/SDS_GEN_CN/ZH)印刷日期 01.11.2023易燃液体: 分类3特异性靶器官毒性-一次接触: 分类3 (蒸汽可能会导致嗜睡及眩晕.)特异性靶器官毒性-一次接触: 分类3 (对呼吸道系统有刺激性)对水环境的急性危害: 分类3对水环境的慢性危害: 分类3标签要素和警示性说明:图形符号:警示词:危险危险性说明:H226易燃液体和蒸气。

ctf题库解析

CTF题库解析CTF(Capture The Flag)是一种网络安全竞赛活动,要求参赛者在规定时间内解决一系列网络安全问题,最终获取flag。

解析CTF题库对于参赛者来说非常重要,可以帮助他们了解题目类型、难度、涉及的技术领域等信息,从而更有针对性地进行解题。

首先,CTF题库通常包含各种类型的题目,如web安全、pwn、ctf、irc等。

解析这些题目可以帮助参赛者了解不同的攻击目标和技术难度。

在解析过程中,需要关注题目的关键词、陷阱和难点,同时分析题目所涉及的技术细节和漏洞类型。

其次,CTF题库中的题目通常涉及多种技术领域,如操作系统、网络协议、编程语言、安全协议等。

解析这些题目需要参赛者具备相关的技术知识和经验,如对操作系统和网络协议的理解、对编程语言的掌握以及对安全协议的熟悉等。

同时,参赛者还需要了解最新的网络安全技术和趋势,以便更好地应对题目中的挑战。

在解析CTF题库时,需要注意以下几点:1. 识别题目类型和难度:根据题目的关键词、陷阱和难点,判断题目的类型和难度,以便制定相应的解题策略。

2. 分析技术细节和漏洞:仔细分析题目所涉及的技术细节和漏洞类型,以便找到正确的攻击路径。

3. 梳理题目涉及的知识点:将题目涉及的技术领域和知识点进行梳理,以便更好地理解和掌握。

4. 参考相关文档和资料:在解析过程中,如果遇到困难或不确定,可以参考相关的文档和资料,以便更好地解决问题。

最后,对于CTF题库的解析,还可以借助工具和社区资源。

例如,可以使用漏洞扫描工具来模拟攻击场景,以便更好地理解题目的要求和攻击路径;同时,还可以加入相关的社区论坛和QQ群,与其他参赛者交流经验和技巧,共同探讨解题方法。

总之,CTF题库解析对于参赛者来说非常重要,可以帮助他们了解题目类型、难度、涉及的技术领域等信息,从而更有针对性地进行解题。

通过仔细分析、梳理知识点、参考相关文档和资料以及借助工具和社区资源,参赛者可以更好地应对CTF竞赛中的挑战。

CTF大赛相关知识点

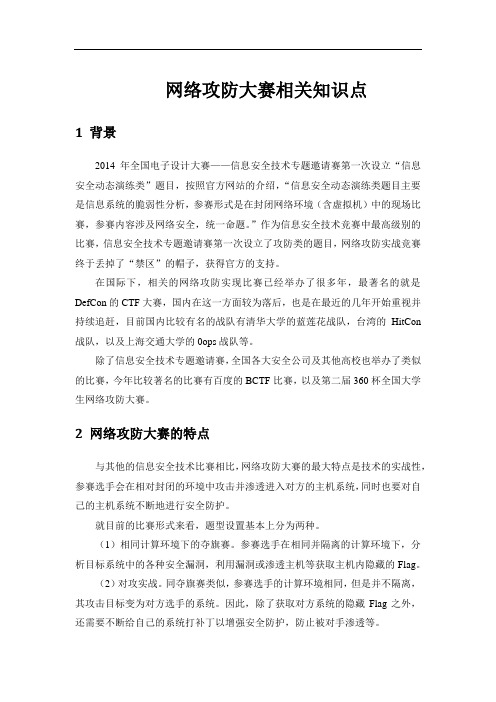

网络攻防大赛相关知识点1 背景2014年全国电子设计大赛——信息安全技术专题邀请赛第一次设立“信息安全动态演练类”题目,按照官方网站的介绍,“信息安全动态演练类题目主要是信息系统的脆弱性分析,参赛形式是在封闭网络环境(含虚拟机)中的现场比赛,参赛内容涉及网络安全,统一命题。

”作为信息安全技术竞赛中最高级别的比赛,信息安全技术专题邀请赛第一次设立了攻防类的题目,网络攻防实战竞赛终于丢掉了“禁区”的帽子,获得官方的支持。

在国际下,相关的网络攻防实现比赛已经举办了很多年,最著名的就是DefCon的CTF大赛,国内在这一方面较为落后,也是在最近的几年开始重视并持续追赶,目前国内比较有名的战队有清华大学的蓝莲花战队,台湾的HitCon 战队,以及上海交通大学的0ops战队等。

除了信息安全技术专题邀请赛,全国各大安全公司及其他高校也举办了类似的比赛,今年比较著名的比赛有百度的BCTF比赛,以及第二届360杯全国大学生网络攻防大赛。

2 网络攻防大赛的特点与其他的信息安全技术比赛相比,网络攻防大赛的最大特点是技术的实战性,参赛选手会在相对封闭的环境中攻击并渗透进入对方的主机系统,同时也要对自己的主机系统不断地进行安全防护。

就目前的比赛形式来看,题型设置基本上分为两种。

(1)相同计算环境下的夺旗赛。

参赛选手在相同并隔离的计算环境下,分析目标系统中的各种安全漏洞,利用漏洞或渗透主机等获取主机内隐藏的Flag。

(2)对攻实战。

同夺旗赛类似,参赛选手的计算环境相同,但是并不隔离,其攻击目标变为对方选手的系统。

因此,除了获取对方系统的隐藏Flag之外,还需要不断给自己的系统打补丁以增强安全防护,防止被对手渗透等。

3 网络攻防大赛的考察知识点就以往的比赛来看,比赛题目大致分为以下5类:密码分析类、Web安全类、二进制程序的逆向破解类、数字取证类、漏洞挖掘及漏洞利用类。

(1)Web安全Web安全涉及的内容非常丰富,就典型的Web服务来说,其安全问题可能来自于Web服务器、数据库服务器、以及Web程序本身等。

ctfbase100解码题型

ctfbase100解码题型

CTF(Capture The Flag)解码题型是指在网络安全竞赛中,参与者需要通过破解加密或编码过的数据,从而获取明文信息或解锁隐藏的线索。

这类题目通常涉及对称加密、非对称加密、哈希函数、编码方式等多种加密技术。

Base100解码题型是CTF中的一种常见题目,其主要思路是将明文数据按照一定的规则进行编码,形成一道谜题。

解题者需要分析编码规则,找出规律,然后对数据进行解码,最终得到原始明文。

以下是解决Base100解码题型的一般步骤:

1. 观察题目给出的编码规则和示例数据,分析编码方式。

2. 尝试使用已知的信息,如题目的提示、编码规则和示例数据,对编码过程进行逆向分析。

3. 根据分析结果,编写解码程序或算法,对给定编码数据进行解码。

4. 将解码后的数据与原始明文进行对比,验证解码结果的正确性。

5. 如果解码结果不符合题目要求,检查解码算法和分析过程,找出问题所在,并进行修正。

6. 在规定时间内提交解码结果,根据反馈信息判断是否正确。

需要注意的是,不同Base100解码题型的难度和编码方式可能有所不同,解题者需要根据具体题目灵活调整解题策略和技巧。

在实际竞赛中,掌握常见的编码和解码技术、逆向分析能力以及良好的逻辑思维能力是解决这类题目的关键。

SI4010中文手册

SI4010-C2数据手册-中文特点⏹ 可配置不使用外部晶振➢ 晶振源可配置 ⏹ 高速8051UC 内核 ➢管道指令架构 ➢ 70%的指令执行需要1个或2个时钟周期 ➢ 高达24 MIPs(使用24M 时钟时) ➢ 4k RAM/8k NVM(一次性非易失性存储器) ➢128 bit EEPROM ➢256字节的内部数据RAM ➢ 12 kB API 函数(嵌入在ROM 中) ⏹ 大量的数字外设 ➢ 128位AES 加速器 ➢5/9个具有唤醒功能GPIO ➢LED 驱动器 ➢数据串行器 ➢高速频率计数器 ➢在线调试接口:C2 ➢唯一的4字节序列号 ➢ 超低功耗睡眠定时器 ⏹ 一枚纽扣电池➢ 供给电压:1.8到3.6V ➢ 待机电流 < 10nA ⏹ 高性能射频发射机 ➢ 频率范围:27-960 MHz ➢ +10 dBm 输出功率(可调的) ➢ 天线自动调整 ➢ 符号速率高达100kbps ➢ FSK/OOK 调制方式 ➢ Manchester, NRZ, 4/5编码 ⏹ 模拟外设 ➢带POR 电路的LDO 调节器 ➢ 电池电压监测 ⏹ 温度范围-40至+85℃ ⏹ 可选汽车质量标准AEC-Q100(等待最后的资格测试) ⏹ 10-pin MSOP / 14-pinSOIC说明Si4010是一个全集成无晶体CMOS SoC射频发射机,内置CIP-518051单片机。

该设备可以在-40至85°C的温度范围内运行,而无需外部晶体参考源,从而减少板面积和BOM成本。

该设备包括用于编程用户应用程序的8kb非易失性存储器块以及可以被用户应用程序调用API函数的12k内嵌ROM(存放API函数代码)。

Si4010包括Silicon Laboratories的2线C2调试和编程接口,允许客户在开发阶段将其代码下载到芯片RAM中,以便在对NVM编程之前进行测试和调试。

NVM为一次性烧录,程序开发完毕之后使用NVM烧录最后的应用程序。

ax4010手册

ax4010手册摘要:1.Ax4010 手册概述2.Ax4010 的功能特点3.Ax4010 的应用领域4.Ax4010 的操作方法与技巧5.Ax4010 的维护与保养6.Ax4010 的未来发展前景正文:一、Ax4010 手册概述Ax4010 手册是一本详细介绍Ax4010 设备的使用、操作、维护和保养等方面的专业指南。

Ax4010 作为一款功能强大的设备,其应用领域广泛,适用于多个行业。

手册旨在帮助用户更好地了解和使用Ax4010,充分发挥其性能优势。

二、Ax4010 的功能特点Ax4010 具有以下功能特点:1.高性能:Ax4010 具备高效的数据处理能力,可满足不同场景下的高性能需求。

2.多功能:Ax4010 支持多种功能,包括数据采集、分析、处理等,适用于多种应用场景。

3.易操作:Ax4010 的操作界面简洁直观,用户可轻松上手。

4.高可靠性:Ax4010 在设计上充分考虑了设备的可靠性,确保长时间稳定运行。

5.扩展性强:Ax4010 支持多种接口和协议,便于与其他设备连接和扩展。

三、Ax4010 的应用领域Ax4010 广泛应用于以下领域:1.工业自动化:Ax4010 可用于工业生产过程中的数据采集、处理和控制,提高生产效率。

2.科研实验:Ax4010 可应用于实验室数据采集与处理,助力科研创新。

3.医疗设备:Ax4010 可用于医疗设备的数据处理和分析,提高医疗设备的性能。

4.智能交通:Ax4010 可应用于智能交通系统,实现交通信息的实时采集和处理。

四、Ax4010 的操作方法与技巧1.开机与关机:按照手册中的指示操作,进行设备的开机和关机。

2.数据采集:根据实际需求,设置采集参数,进行数据采集。

3.数据处理:利用Ax4010 的强大处理能力,对采集到的数据进行分析和处理。

4.设备维护:定期对Ax4010 进行维护,确保设备正常运行。

五、Ax4010 的维护与保养1.定期检查:对Ax4010 进行定期检查,发现问题及时处理。

ACTF4014中文资料

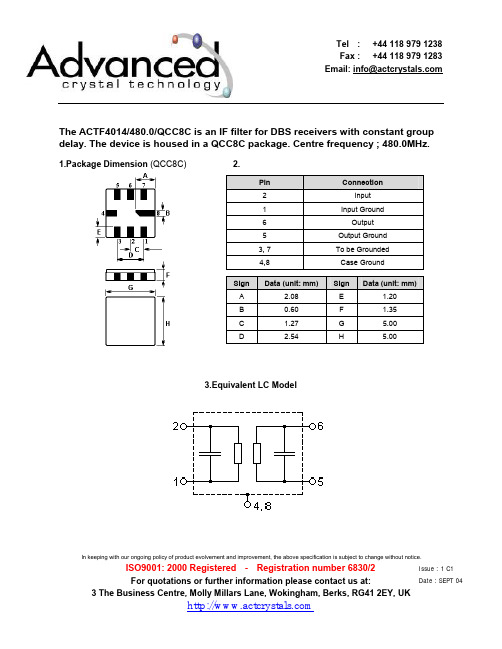

Email: info@In keeping with our ongoing policy of product evolvement and improvement, the above specification is subject to change without notice.ISO9001: 2000 Registered - Registration number 6830/2For quotations or further information please contact us at:The ACTF4014/480.0/QCC8C is an IF filter for DBS receivers with constant group delay. The device is housed in a QCC8C package. Centre frequency ; 480.0MHz.1.Package Dimension (QCC8C)2.3.Equivalent LC ModelPinConnection2 Input 1 Input Ground 6 Output 5 Output Ground 3, 7 To be Grounded 4,8Case GroundSign Data (unit: mm)Sign Data (unit: mm)A 2.08 E 1.20B 0.60 F 1.35 C1.27 G 5.00 D2.54H5.00Issue : 1 C1 Date : SEPT 04Email: info@In keeping with our ongoing policy of product evolvement and improvement, the above specification is subject to change without notice.ISO9001: 2000 Registered - Registration number 6830/2For quotations or further information please contact us at:4.Typical Frequency Response5.Performance5-1.Maximum RatingsRatingValueUnitAC Voltage Between Any Two Pins V pp 5 V DC Voltage Between Any Two Pins V DC 0 V Storage temperature range T stg -40 to +85 °C Operable temperature range T A-25 to +85°CIssue : 1 C1 Date : SEPT 04Email: info@In keeping with our ongoing policy of product evolvement and improvement, the above specification is subject to change without notice.ISO9001: 2000 Registered - Registration number 6830/2For quotations or further information please contact us at:5-2.Electronic CharacteristicsReference temperature: T A = 25 °C Terminating source impedance: Z S = 50 Ω Terminating load impedance: Z L = 50 Ω Group delay aperture: 0.25MHzCharacteristicMin.TypicalMax.UnitCentre Frequency f C479.00 480.00 481.00 MHz Insertion attenuation 480.00 MHz α(Reference level for the following data) -- 22.5 24 dB Pass bandwidth αrel ≤3dB B 3dB 25.6 26.6 27.6 MHz Relative attenuation αrel466.50 MHz 493.50 MHzLower sidelobe 430.00 ….455.50 MHz Upper sidelobe 504.50 … 530.00 MHz -- -- 40.0 38.0 3.0 3.2 46.0 43.0 4.6 4.6 -- -- dB dB dB dB Reflected wave signal suppression 0.15μs … 2.0μs after main pulse40.0 46.0 -- dB Amplitude ripple (p-p) 473.50 … 486.50 MHz Δ α -- 0.6 1.0 dB Group delay 480.00 MHz τ -- 227.5 -- ns Group delay ripple (p-p) 467.00 … 493.00 MHz Δτ -- 8.5 15 ns Temperature coefficient of frequency TC f---86--ppm/Ki CAUTION: Electrostatic Sensitive Device. Observe precautions for handling!1. The frequency f C is defined as the midpoint between the 3dB frequencies.2. Unless noted otherwise, all measurements are made with the filter installed in the specified test fixture that isconnected to a 50Ω test system with VSWR ≤1.2:1. The test fixture L and C are adjusted for minimum insertion loss at the filter centre frequency, f C . Note that insertion loss, bandwidth, and passband shape are dependent on the impedance matching component values and quality.3. Unless noted otherwise, specifications apply over the entire specified operating temperature range.4. The specifications of this device are based on the test circuit shown above and subject to change orobsolescence without notice.5. All equipment designs utilizing this product must be approved by the appropriate government agency prior tomanufacture or sale.6. Our liability is only assumed for the Surface Acoustic Wave (SAW) component(s) per se, not for applications,processes and circuits implemented within components or assemblies.Issue : 1 C1 Date : SEPT 04。

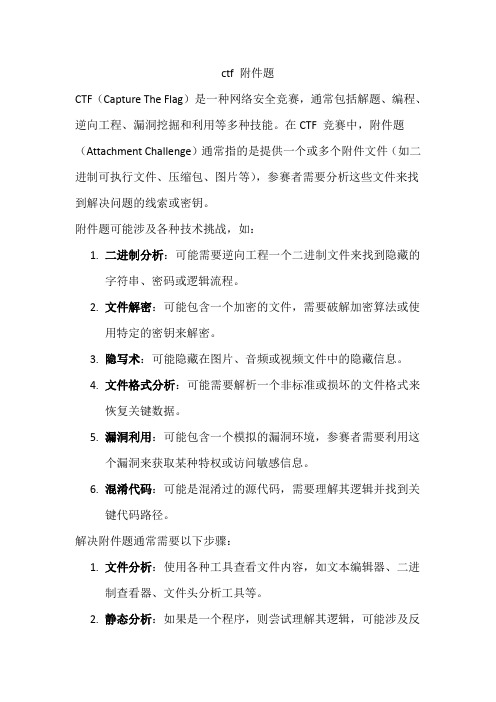

ctf 附件题

ctf 附件题CTF(Capture The Flag)是一种网络安全竞赛,通常包括解题、编程、逆向工程、漏洞挖掘和利用等多种技能。

在CTF 竞赛中,附件题(Attachment Challenge)通常指的是提供一个或多个附件文件(如二进制可执行文件、压缩包、图片等),参赛者需要分析这些文件来找到解决问题的线索或密钥。

附件题可能涉及各种技术挑战,如:1.二进制分析:可能需要逆向工程一个二进制文件来找到隐藏的字符串、密码或逻辑流程。

2.文件解密:可能包含一个加密的文件,需要破解加密算法或使用特定的密钥来解密。

3.隐写术:可能隐藏在图片、音频或视频文件中的隐藏信息。

4.文件格式分析:可能需要解析一个非标准或损坏的文件格式来恢复关键数据。

5.漏洞利用:可能包含一个模拟的漏洞环境,参赛者需要利用这个漏洞来获取某种特权或访问敏感信息。

6.混淆代码:可能是混淆过的源代码,需要理解其逻辑并找到关键代码路径。

解决附件题通常需要以下步骤:1.文件分析:使用各种工具查看文件内容,如文本编辑器、二进制查看器、文件头分析工具等。

2.静态分析:如果是一个程序,则尝试理解其逻辑,可能涉及反汇编、反编译等技术。

3.动态分析:运行程序并监控其行为,可能涉及调试器、日志记录等。

4.网络分析:如果涉及网络通信,则可能需要分析网络流量或设置捕获工具。

5.密码学:如果涉及加密,则需要了解相关的密码学原理并使用相应的解密工具。

6.编写脚本或程序:可能需要编写自定义脚本来自动化某些任务或提取关键信息。

参与CTF附件题时,通常需要综合运用上述技能,并具备耐心和细致的分析能力。

此外,利用在线社区、参考他人的解决方案以及不断学习和实践也是提高解题能力的有效方法。

ctfshow题解

ctfshow题解CTFShow是一种CTF(Capture The Flag)比赛,旨在测试参与者的网络安全技能。

在CTFShow中,参与者需要通过解决一系列的网络安全问题来获取旗帜(flag),并提交给比赛组织者。

题目类型:CTFShow的题目类型非常多样化,涵盖了各种网络安全领域的知识。

以下是一些常见的题目类型:1. 密码学题目:参与者需要解密加密的消息或破解密码算法。

2. Web安全题目:参与者需要发现并利用Web应用程序的漏洞,如SQL注入、XSS(跨站脚本攻击)、CSRF(跨站请求伪造)等。

3. 二进制题目:参与者需要分析和修改二进制文件,如逆向工程、漏洞利用等。

4. 反向工程题目:参与者需要分析和理解给定的程序代码或二进制文件,以找到隐藏的漏洞或解决问题。

5. 网络分析题目:参与者需要分析网络数据包,以发现隐藏的信息或解决问题。

解题思路:解题思路因题目类型而异,以下是一些解题思路的示例:1. 密码学题目:参与者可以使用密码分析技术,如频率分析、字典攻击等来解密消息或破解密码算法。

2. Web安全题目:参与者需要审计Web应用程序的代码,尝试发现潜在的漏洞,并利用这些漏洞来获取旗帜。

3. 二进制题目:参与者需要使用逆向工程技术,如静态分析、动态调试等来分析和修改二进制文件,以找到隐藏的漏洞或解决问题。

4. 反向工程题目:参与者需要仔细阅读和理解给定的程序代码或二进制文件,以找到隐藏的漏洞或解决问题。

5. 网络分析题目:参与者需要使用网络分析工具,如Wireshark等来分析网络数据包,以发现隐藏的信息或解决问题。

注意事项:在参与CTFShow比赛时,还需要注意以下事项:1. 学习基础知识:参与者需要具备一定的网络安全知识,包括密码学、Web安全、二进制分析等。

2. 团队合作:CTFShow比赛通常是以团队形式进行的,参与者需要与队友密切合作,共同解决问题。

3. 时间管理:CTFShow比赛通常有时间限制,参与者需要合理安排时间,快速解决问题。

ctf题库解析

ctf题库解析摘要:1.CTF 题库的概述2.CTF 题库的解析方法3.CTF 题库的实际应用正文:一、CTF 题库的概述CTF(Capture The Flag)是一种网络安全的技能竞赛,旨在通过解决各种计算机安全问题来提高参赛者的技能。

CTF 题库是CTF 竞赛的核心部分,包含了一系列不同难度和类型的题目,涵盖了诸如密码学、逆向工程、网络攻防、编程等诸多领域。

参赛者需要在规定时间内,运用所学的网络安全知识和技能,解决题目并获取相应的分数。

二、CTF 题库的解析方法1.分析题目类型:首先需要对题目进行分类,明确题目属于哪个领域,从而有针对性地选择相应的解题方法。

例如,密码学题目需要掌握常见的加密算法和破解方法,逆向工程题目则需要熟悉反汇编和调试工具等。

2.研究题目背景:了解题目的背景知识和相关领域,可以帮助参赛者更好地理解题目,从而找到解题思路。

例如,某些题目可能涉及到特定的协议、算法或者软件,需要事先了解这些内容的工作原理。

3.制定解题策略:根据题目类型和背景知识,制定相应的解题策略。

例如,对于密码学题目,可以尝试穷举法、字典攻击等方法;对于逆向工程题目,可以采用静态分析、动态调试等手段。

4.实践解题过程:按照制定的策略,逐步完成解题过程。

在此过程中,可能需要不断地调整策略,以适应题目的复杂性和难度。

5.总结经验教训:在解题过程中,积累经验教训,及时总结和归纳,以便在以后的比赛中更好地应对类似题目。

三、CTF 题库的实际应用CTF 题库不仅是CTF 竞赛的核心组成部分,还是网络安全领域学习和实践的重要资源。

通过学习和实践CTF 题库中的题目,可以提高个人的网络安全技能和素质,为从事网络安全工作打下坚实的基础。

此外,一些企业和组织也会借助CTF 题库来评估员工的网络安全能力,选拔优秀的网络安全人才。

总之,CTF 题库是网络安全领域的一座宝库,值得我们深入研究和实践。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Email: info@

In keeping with our ongoing policy of product evolvement and improvement, the above specification is subject to change without notice.

ISO9001: 2000 Registered - Registration number 6830/2

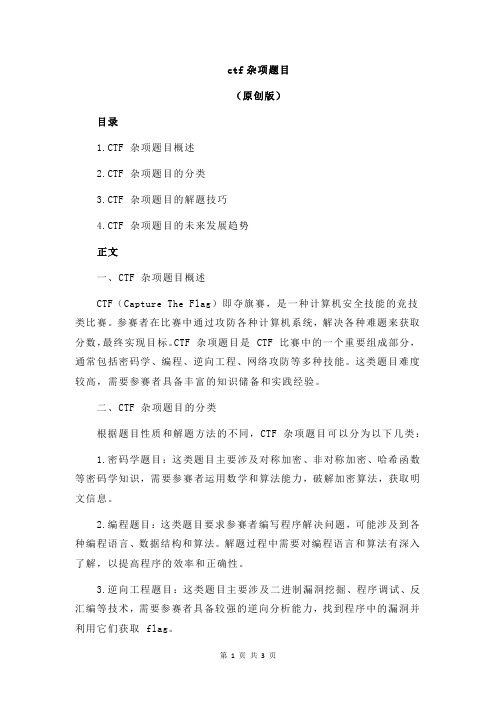

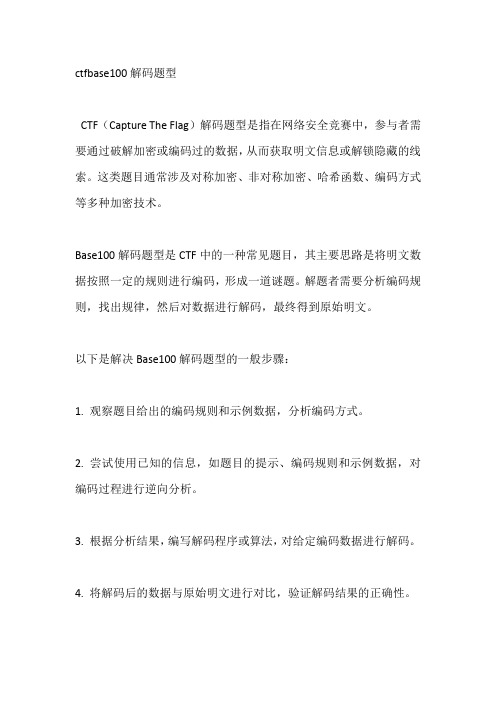

The ACTF4010/480.0/QCC8C is a one channel IF filter for DSB receivers with constant group delay

1.Package Dimension (QCC8C)

2.

3.Equivalent LC Model

Pin Connection

2 Input 1 Input Ground 6 Output 5 Output Ground 3, 7 To be Grounded 4,8

Case Ground

Sign Data (unit: mm)

Sign Data (unit: mm)

A 2.08 E 1.20

B 0.60 F 1.35 C

1.27 G 5.00 D

2.54

H

5.00

Issue : 1 C1

Email: info@

In keeping with our ongoing policy of product evolvement and improvement, the above specification is subject to change without notice.

ISO9001: 2000 Registered - Registration number 6830/2

4.Typical Frequency Response

5.Performance

5-1.Maximum Ratings

Rating

Value

Units

AC Voltage Between Any Two Pins V pp 5 V DC Voltage Between Any Two Pins V DC

0 V Storage temperature range T stg -40 to +85 °C Operable temperature range T A

-25 to +85

°C

Issue : 1 C1

Email: info@

In keeping with our ongoing policy of product evolvement and improvement, the above specification is subject to change without notice.

ISO9001: 2000 Registered - Registration number 6830/2

5-2.Electronic Characteristics

Reference temperature: T A = 25 °C Terminating source impedance: Z S = 50 Ω Terminating load impedance: Z L = 50 Ω

Characteristic

Min. Typ.

Max.

Units

Center Frequency f C 479.00

480.00 481.00 MHz Insertion attenuation 480.00 MHz α

(Reference level for the following data)

--

21 23.0 dB Pass bandwidth αrel ≤3dB B 3dB 16.60 17.80 18.60 MHz Relative attenuation αrel

471.00 MHz 489.00 MHz

Lower sidelobe 430.00 ….461.00 MHz Upper sidelobe 499.00 … 530.00 MHz -- -- 38.0 38.0 3.4 3.0 50.0 45.0 5.4 5.4 -- -- dB dB dB dB Reflected wave signal suppression 0.13μs … 2.0μs after main pulse

40.0 46.0 -- dB Amplitude ripple (p-p) 476.00 … 484.00 MHz Δ α -- 0.6 1.0 dB Group delay (aperture 0.25MHz) 480.00 MHz τ -- 281.0 -- ns Group delay ripple (p-p) 471.50 … 488.50 MHz Δτ

-- 11.5 18.0 ns Temperature coefficient of frequency TC f

--

-94

--

ppm/K

i CAUTION: Electrostatic Sensitive Device. Observe precautions for handling!

1. The frequency f C is defined as the midpoint between the 3dB frequencies.

2. Unless noted otherwise, all measurements are made with the filter installed in the specified test fixture that is

connected to a 50Ω test system with VSWR ≤1.2:1. The test fixture L and C are adjusted for minimum insertion loss at the filter center frequency, f C . Note that insertion loss, bandwidth, and passband shape are dependent on the impedance matching component values and quality.

3. Unless noted otherwise, specifications apply over the entire specified operating temperature range.

4. The specifications of this device are based on the test circuit shown above and subject to change or

obsolescence without notice.

5. All equipment designs utilizing this product must be approved by the appropriate government agency prior to

manufacture or sale.

6. Our liability is only assumed for the Surface Acoustic Wave (SAW) component(s) per se, not for applications,

processes and circuits implemented within components or assemblies.

Issue : 1 C1。