CCNA综合实验与答案

CCNA 5.0路由和交换:网络简介 第5章 以太网(练习和答案)

第5章以太网1下列有关MAC地址的说法中哪一项正确?MAC地址由软件实施。

如果连接到WAN,网卡只需要MAC地址。

前三个字节用于供应商分配的OUI。

ISO负责MAC地址规范。

一个MAC地址包含6个字节。

前3个字节用于供应商标识,最后3个字节必须在同一OUI中分配唯一的值。

MAC地址在硬件中实施。

网卡需要使用MAC地址来通过LAN通信。

IEEE规范了MAC地址。

答案说明最高分值correctness of response 2points for Option30points for any other option22下列哪项是争用访问方法的特征?它比受控访问方法处理更多开销。

它具有跟踪介质访问次序的机制。

它属于非确定性方法。

它在介质使用率高的情况下能够轻松扩展。

争用方法具有不确定性,没有受控访问方法中遇到的开销。

因为设备不需要轮流访问介质,所以无需跟踪次序。

争用方法在介质使用率高的情况下无法很好地扩展。

答案说明最高分值correctness of response2points for Option30points for any other option23下列哪两种说法正确描述了以太网标准中逻辑链路控制子层的特点或功能?(请选择两项。

)逻辑链路控制在软件中实现。

逻辑链路控制在IEEE802.3标准中指定。

LLC子层直接与网卡驱动程序软件进行交互。

数据链路层使用LLC与协议簇的上层通信。

LLC子层负责定位和检索介质上和介质外的帧。

逻辑链路控制在软件中实施,能够让数据链路层与协议簇的上层协议通信。

网卡驱动程序软件直接与网卡上的硬件交互,可在MAC子层和物理介质之间传输数据。

逻辑链路控制在IEEE802.2标准中指定。

IEEE802.3是定义不同以太网类型的一组标准。

MAC(介质访问控制)子层负责定位和检索介质上和介质外的帧。

答案说明最高分值correctness of response Option1and Option4are correct.1point for each correct option.0points if more options are selected than required.24以太网帧中的前导码有何作用?作为数据的填充位用于同步计时用于标识源地址。

完整版CCNA测试题库及答案

完整版CCNA测试题库及答案描述载波侦听多路由访问/冲突检测(CSMA/CD)的工作原理。

CSMA/CD是一种帮助设备均衡共享带宽的协议,可避免两台设备同时在网络介质上传输数据。

虽然他不能消除冲突,但有助于极大的减少冲突,进而避免重传,从而提高所的设备的数据传输效率。

区分半双工和全双工通信。

并指出两种方法的需求。

与半双工以太网使用一对导线不同,全双工以太网使用两队导线,全双工使用不同的导线来消除冲突,从而允许同时发送和接收数据,而半双工可接收或发送数据,但不能同时接收和发送数据,且仍会出现冲突。

要使用全双工,电缆两端的设备都必须支持全双工,并配置成一全双模式运行。

描述MAC地址的组成部分以及各部分包含的信息。

MAC(硬件)地址时一种使用十六进制表示的地址,长48位(6B)。

其中前24位(3B)称为OUI(Organizationally Unique Idebtifier,组织唯一表示符),有IEEE分配给NIC制造商;余下的部分呢唯一地标识了NIC识别十进制数对应的二进制值和十六进制值。

用这三种格式之一表示的任何数字都可以转换为其他两种格式,能够执行这种转换对理解IP地址和子网划分至关重要。

识别以太网帧中与数据链路层相关的字段。

在以太网中,与数据链路层相关的字段包括前导码,帧其实位置分隔符,目标MAC地址,源MAC地址,长度或者类型以及帧校验序列。

识别以太网布线相关的IEEE标准。

这些标准描述了各种电缆类型的功能和物理特征,包括(但不限于)10Base2、10Base5和10BaseT。

区分以太网电缆类型及其用途。

以太网电缆分3种:直通电缆,用于将PC或路由器的以太网接口连接到集线器或交换机;交叉电缆。

用于将集线器连接到集线器,集线器连接到交换机,交换机连接到交换机以及PC连接到PC;反转电缆,用于PC和路由器或交换机之间建立控制台连接。

描述数据封装过程及其在分组创建中的作用。

数据封装指的是在OSI模型各层给数据添加信息的过程,也成为分组创建。

最新 CCNA第二学期章节测试 第八章 答案

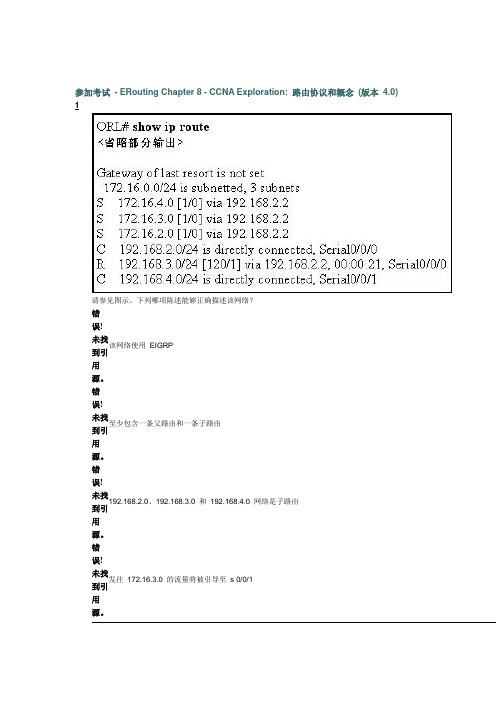

参加考试- ERouting Chapter 8 - CCNA Exploration: 路由协议和概念(版本 4.0) 1请参见图示。

下列哪项陈述能够正确描述该网络?错误!未找该网络使用EIGRP到引用源。

错误!未找至少包含一条父路由和一条子路由到引用源。

错误!未找192.168.2.0、192.168.3.0 和192.168.4.0 网络是子路由到引用源。

错误!未找发往172.16.3.0 的流量将被引导至s 0/0/1到引用源。

2请参见图示。

路由器 B 接收到目的地址为10.16.1.97 的数据包。

路由器 B 将会做什么?错误!未找丢弃数据包到引用源。

错误!未找使用默认路由到引用源。

错误!未找通过到10.16.1.0 的路由转发该数据包到引用源。

错误!未找通过到10.16.1.64 的路由转发该数据包到引用源。

3请参见图示。

Router1 将对172.16.0.0/24 网络的子路由应用什么子网掩码?错误!未找0.0.0.0到引用源。

错误!未找255.255.0.0到引用源。

错误!未找255.255.255.0到引用源。

错误!未找255.255.255.255到引用源。

4请参见图示。

Router1 正在运行IOS 第12.2 版。

网络管理员需要做什么工作才能确保发往172.16.0.0/24 未知子路由的数丢弃?错误!未找使用ip default-network命令到引用源。

错误!未找使用RIPv1 之类的有类路由协议到引用源。

错误!未找启用OSPF 或ISIS 作为路由协议到引用源。

错误!未找使用ip classless命令到引用源。

错误!未找什么都不用做,默认会启用ip classless到引用源。

5路由表中显示以下条目:R 192.168.8.0/24 [120/2] via 192.168.4.1, 00:00:26, Serial0/0/1这是哪种类型的路由?错误!未找1 级父路由到引用源。

CCNA认证基础课程-课后作业.习题答案

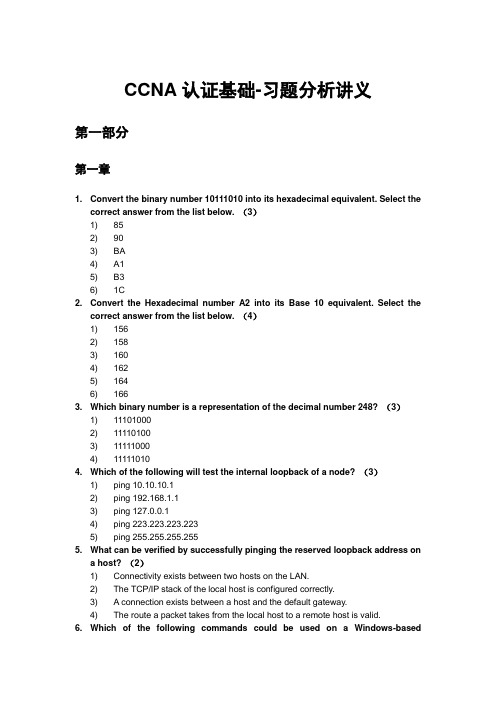

CCNA认证基础-习题分析讲义第一部分第一章1. Convert the binary number 10111010 into its hexadecimal equivalent. Select thecorrect answer from the list below. (3)1) 852) 903) BA4) A15) B36) 1C2. Convert the Hexadecimal number A2 into its Base 10 equivalent. Select thecorrect answer from the list below. (4)1) 1562) 1583) 1604) 1625) 1646) 1663. Which binary number is a representation of the decimal number 248? (3)1) 111010002) 111101003) 111110004) 111110104. Which of the following will test the internal loopback of a node? (3)1) ping 10.10.10.12) ping 192.168.1.13) ping 127.0.0.14) ping 223.223.223.2235) ping 255.255.255.2555. What can be verified by successfully pinging the reserved loopback address ona host? (2)1) Connectivity exists between two hosts on the LAN.2) The TCP/IP stack of the local host is configured correctly.3) A connection exists between a host and the default gateway.4) The route a packet takes from the local host to a remote host is valid.6. Which of the following commands could be used on a Windows-basedcomputer to view the current IP configuration of the system? (Choose two.) (3,4)1) configip2) ifconfig3) ipconfig4) winipcfg5) Winipconfig7.Refer to the exhibit. What must be configured on Host B to allow it to communicate withthe Host C? (Choose three.) (2,4,6)1)the MAC address of RTA router interface connected to Switch 12) a unique host IP address3)the IP address of Switch 14)the default gateway address5)the MAC address of Host C6)the subnet mask for the LAN8. What are important characteristics to consider when purchasing a networkinterface card? (Choose two.) (2,3)1) security used on the network2) media used on the network3) system bus used on the computer4) software installed on the network5) diagnostic tools installed on the network第二章1. Select the necessary information that is required to compute the estimated timeit would take to transfer data from one location to another. (Choose two.) (1,5)1) file size2) data format3) network in use4) type of medium5) bandwidth of the link2. Using the data transfer calculation T=S/BW, how long would it take a 4MB file tobe sent over a 1.5Mbps connection? (2)1) 52.2 seconds2) 21.3 seconds3) 6.4 seconds4) 2 seconds5) 0.075 seconds6) 0.0375 seconds3. What are features of the TCP/IP Transport layer? (Choose two.) (3,5)1) path determination2) handles representation, encoding and dialog control3) uses TCP and UDP protocols4) packet switching5) reliability, flow control and error correction4. Which of the following is the Layer 4 PDU? (4)1) bit2) frame3) packet4) Segment5. What is important to remember about the data link layer of the OSI model whenconsidering Peer to Peer communication? (Choose three.) (3,4,5)1) It links data to the transport layer.2) It encapsulates frames into packets.3) It provides a service to the network layer.4) It encapsulates the network layer information into a frame.5) Its header contains a physical address which is required to complete the datalink functions.6) It encodes the data link frame into a pattern of 1s and 0s (bits) for transmissionon the medium.6. Which statement describes a star topology? (2)1) Each host in the network is connected to a backbone cable that is terminated atboth ends.2) Each host is connected to a hub or switch, either of which acts as a central pointfor all network connections.3) Each host is directly connected to two other hosts to form a long chain of hosts.4) Each host has a connection to all other hosts in the network.7. Which statements describe the logical token-passing topology? (Choose two.)(2)1) Network usage is on a first come, first serve basis.2) Computers are allowed to transmit data only when they possess a token.3) Data from a host is received by all other hosts. Electronic tokens are passedsequentially to each other.4) Token passing networks have problems with high collision rates.8. Which technologies are considered to be LAN technologies? (Choose two.) (2,5)1) DSL2) Token Ring3) Frame Relay4) ISDN5) Ethernet9.Refer to the exhibit. Host A wants to send a message to host B. Place the following stepsin the correct order so that the message can be sent. (4)A - add network layer addressesB - transmit bitsC - create application dataD - add data link layer addresses1) B, A, D, C2) D, A, C, B3) A, D, A, B4) C, A, D, B5) C, D, A, B6) C, B, A, D10.After an uns u ccessful ping to the local router, the technician decides to investigate therouter. The technician observes that the lights and fan on the router are not operational.In which layer of the OSI model is the problem most likely occurring? (4)1) transport2) network3) data link4) physical11. Refer t o the exhibit. What is the order of the TCP/IP Protocol Data Units as datais moved as indicated through the OSI model? (3)1) data, segments, frames, packets, bits2) data, packets, segments, frames, bits3) data, segments, packets, frames, bits4) data, packets, frames, segments, bits第三章1. Which combinations of charges will be repelled by electric force? (Choose two.)(4,6)1) neutral and neutral2) neutral and positive3) neutral and negative4) positive and positive5) positive and negative6) negative and negative2. Which of the following are considered the best media for use in data networkcommunications? (Choose three.) (2,3,6)1) glass2) fibers3) copper4) gold5) plastic6) silicon7) Silver3. Which of the following wireless standards increased transmission capabilitiesto 11 Mbps? (2)1) 802.11a2) 802.11b3) 802.11c4) 802.11d4. What is attenuation? (3)1) opposition to the flow of current2) measurement of electrical signals relative to time3) degradation of a signal as it travels along the medium4) amount or volume of traffic that is flowing on the medium5. Which cable specifications are indicated by 10BASE-T? (3)1) 10 Mbps transmission speed, baseband signal, 500 meter cable length, coaxialcable2) 10 Mbps transmission speed, broadband signal, 100 meter cable length, coaxialcable3) 10 Mbps transmission speed, baseband signal, 100 meter cable length,twisted-pair cable4) 10 Gbps transmission speed, broadband signal, 500 meter cable length,twisted-pair cable6. For which Ethernet installations would fiber optic rather than Cat5 UTP be abetter media choice? (Choose two.) (2,4)1) a 3 meter connection between two 10BASE-T hubs2) an environment with many potential sources of EMI and RFI3) a peer to peer connection between two NICs with RJ45 connectors4) an installation between two buildings that are located 500 meters apart5) a single building installation where installation costs are the major concern7. Refer to the exhibit. Which type of UTP cable should be used to connect Host Ato Switch1? (4)1) rollover2) console3) crossover4) straight-through8. Refer to the exhibit. Which type of Category 5 cable is used to make an Ethernetconnection between Host A and Host B? (3)1) coax cable2) rollover cable3) crossover cable4) straight-through cable第四章1. During cable testing, which of the following are used to calculate theinformation carrying capacity of a data cable? (Choose two.) (2,5)1) bit speed2) attenuation3) wire map4) saturation limit5) analog bandwidth2. What type of wiring problem is depicted in this sample of a cable tester? (3)1) a fault2) a short3) an open4) a split a good map3. In a new network installation, the network administrator has decided to use amedium that is not affected by electrical noise. Which cable type will best meet this standard? (5)1) coaxial2) screened twisted pair3) shielded twisted pair4) unshielded twisted pair5) fiber optic4. How does network cable length affect attenuation? (3)1) Category 5 cable that is run in metal conduit has the highest attenuation in theshortest distance.2) Shorter cable lengths have greater signal attenuation.3) Longer cable lengths have greater signal attenuation.4) The length of the cable has no effect on signal attenuation.第五章1. The highest capacity Ethernet technologies should be implemented in whichareas of a network? (Choose three.) (3,4,5)1) between workstation and backbone switch2) between individual workstations3) between backbone switches4) between enterprise server and switch5) on aggregate access links2. What device must be used between an AUI port of a networking device and themedia to which it is being connected? (3)1) a transducer2) a transmitter3) a transceiver4) a transponder5) a port replicator3. An ISDN Basic Rate Interface (BRI) is composed of how many signalingchannels? (1)1) 12) 23) 34) 44. Which layer of the OSI model covers physical media? (1)1) Layer 12) Layer 23) Layer 34) Layer 45) Layer 56) Layer 65. What type of network cable is used between a terminal and a console port? (3)1) cross-over2) straight-through3) rollover4) patch cable6. What is the recommended maximum number of workstations configured on apeer-to-peer network? (3)1) 252) 153) 104) 55) 27. Which of the following increases the potential for a collision to occur? (4)1) the use of an active hub instead of an intelligent hub2) the use of an intelligent hub instead of an active hub3) a reduction in the number of devices attached to the hub4) an increase in the number of devices attached to the hub8. What is the maximum length of a media segment used for 100BASE-TX? (1)1) 100 meters2) 185 meters3) 400 meters4) 500 meters9. Which cable diagram displays the end to end pinout for a crossover cable usedwith Cisco devices? (3)1) Cable A2) Cable B3) Cable C4) Cable D第六章1. What does the "10" in 10Base2 indicate about this version of Ethernet? (2)1) The version uses Base10 numbering within the frames.2) The version operates at a transmission rate of 10 Mbps.3) Frames can travel 10 meters unrepeated.4) The maximum frame length is 10 octets.2. How is a MAC address represented? (4)1) four groups of eight binary digits separated by a decimal point2) four Base10 digits separated by a decimal point3) six hexadecimal digits4) twelve hexadecimal digits5) twenty-four Base10 digits3. Which of the following statements are correct about CSMA/CD? (Choose three.)(1,3,6)1) It is a media access method used in LANs.2) It is a media access method used in FDDI WANs.3) When a device needs to transmit, it checks to see if the media is available.4) A device sends data without checking media availability because all deviceshave equal access.5) Multiple devices can successfully transmit simultaneously.6) Only one device can successfully transmit at a time.4. Which devices shown in the graphic must have a MAC address? (5)1) only PC2) only router3) PC and router4) PC, hub, and router5) PC, printer, and router第七章1. Which of the following items are common to all 100BASE technologies?(Choose three.) (1,4,5)1) frame format2) media3) connectors4) timing5) multi-part encoding2. Which of the following does 1000BASE-T use to accomplish gigabit speeds onCat 5e cable? (4)1) the use of four conductors in full-duplex mode2) the use of two multiplexed pairs of wires, simultaneously3) the use of three pairs of wires for data and the fourth for stabilization andforward error correction4) the use of all four pairs of wires in full-duplex mode, simultaneously3. For which of the following is Ethernet considered the standard? (Choose three.)(1,4,5)1) inter-building connection2) mid-length voice3) video conferencing4) vertical wiring5) horizontal wiring6) diagonal wiring4. To make sure timing limitations are not violated when implementing a 10 MbpsEthernet network involving hubs or repeaters, a technician should adhere to which rule? (4)1) the 4-5-3 rule2) the 6-4-2 rule3) the 3-4-5 rule4) the 5-4-3 rule5. What is the maximum distance that 10BASE-T will transmit data before signalattenuation affects the data delivery? (1)1) 100 meters2) 185 meters3) 300 meters4) 500 meters6. When using Category 5 UTP cable, which RJ-45 pin pairs are used to exchangedata between hosts on an Ethernet network? (2)1) 1 and 2; 4 and 52) 1 and 2; 3 and 63) 3 and 6; 7 and 84) 4 and 5; 7 and 8第八章1. John has been hired as the network administrator of a local company and hasdecided to add more hubs to the company's existing network. Which of the following has been caused by John's inexperience? (1)1) collision domain extended2) an increased number of collision domains3) increased network performance4) increased bandwidth5) extended bandwidth2. "CompA" is trying to locate a new computer named "CompB" on the network.Which of the following does "CompA" broadcast to find the MAC address of "CompB"? (2)1) MAC request2) ARP request3) ping4) Telnet5) proxy ARP3. Which of the following is a term associated with replacing hubs with switchesto increase the number of collision domains? (3)1) encapsulation2) latency3) segmentation4) layered model5) broadcast domain6) Extended4. The accumulation of traffic from which of the following can cause a networkcondition called broadcast radiation? (Choose three.) (3,5,6)1) anonymous FTP servers2) telnet sessions3) video over IP applications4) NAS services5) ARP requests6) RIP updates5. Which of the following describes the use of Spanning Tree Protocol (STP)? (4)1) resolve routing loops2) eliminate Split Horizon errors3) limit collisions4) resolve switching loops6. Which term describes the delay in time that occurs when a frame leaves itssource device and reaches its destination? (4)1) collision2) backoff3) attenuation4) latency5) broadcast7. Based on the graphic above, which of the following occurs as each host systemcomes on line in the topology? (2)1) The switch sends its MAC address to each host.2) The switch adds MAC address to the bridge table as each host sends a frame.3) Each host exchanges MAC addresses with each other.4) The switch listens for data traffic to block since the switch lacks an IP address. 8. Which devices segment collision domains? (Choose two.) (2,3)1) transceiver2) router3) switch4) hub5) media9. Which protocol is used to eliminate switching loops? (3)1) Transmission Control Protocol2) Routing Information Protocol3) Spanning Tree Protocol4) Interior Gateway Routing Protocol5) Internetworking Protocol10. Refer to the exhibit. A network associate needs to establish an Ethernetconnection between Host A and Host B. However, the distance between the two hosts is further than the cabling standards allow. Which two devices that operate at the physical layer of the OSI can be used to allow Host A and Host B to communicate? (2,5)1) switch2) hub3) bridge4) router5) repeater第九章1. Which term describes an ARP response by a router on behalf of a requestinghost? (3)1) ARP2) RARP3) Proxy ARP4) Proxy RARP2. Which protocol functions at the internet layer of the TCP/IP protocol suite? (4)1) File Transfer Protocol (FTP)2) Trivial File Transfer Protocol (TFTP)3) Transmission Control Protocol (TCP)4) Internet Protocol (IP)5) User Datagram Protocol (UDP)6) Simple Mail Transport Protocol (SMTP)3. Which of these workstation installation and setup tasks are concerned withnetwork access layer functions? (Choose two.) (2,4)1) configuring the e-mail client2) installing NIC drivers3) configuring IP network settings4) connecting the network cable5) using FTP to download application software updates4. Which part of an IP address identifies a specific device on a network? (4)1) first two octets2) third and fourth octets3) network portion4) host portion5) only the fourth octet5. Which of the following are features of the Internet Protocol (IP)? (Choose two.)(1,3)1) It is the most widely implemented global addressing scheme.2) It allows two hosts to share a single address on a local area network.3) It is a hierarchical addressing scheme allowing addresses to be grouped.4) It is only locally significant, used primarily on local area networks.6. Which of the following are useable Class A IP addresses with a default subnetmask? (Choose three.) (2,3,5)1) 127.0.39.12) 111.9.28.303) 123.1.2.1324) 128.50.38.25) 105.1.34.16) 0.23.92.37. Which application layer protocols use UDP at the transport layer? (Choose two.)(2,4)1) FTP2) SNMP3) Telnet4) DHCP5) SMTP第十章1. Which OSI layer encapsulates data into packets? (3)1) session2) transport3) network4) data link2. Which OSI layer defines the functions of a router? (3)1) physical2) data link3) network4) transport5) session3. Which of the following are Cisco proprietary routing protocols? (Choose two.)(2,6)1) RIPv22) IGRP3) OSPF4) BGP5) RIPv16) EIGRP4. A company with a Class B license needs to have a minimum of 1,000 subnetswith each subnet capable of accommodating 50 hosts. Which mask below is the appropriate one? (4)1) 255.255.0.02) 255.255.240.03) 255.255.255.04) 255.255.255.1925) 255.255.255.2245. A small company has a class C network license and needs to create five usablesubnets, each subnet capable of accommodating at least 20 hosts. Which of the following is the appropriate subnet mask? (3)1) 255.255.255.02) 255.255.255.1923) 255.255.255.2244) 255.255.255.2406. When a network administrator applies the subnet mask 255.255.255.248 to aClass A address, for any given subnet, how many IP addresses are available to be assigned to devices? (6)1) 10222) 5103) 2544) 1265) 306) 67. Host A is assigned the IP address 10.18.97.55 /21. How many more networkdevices can be assigned to this subnetwork if Host A is the only one that has an IP address assigned so far? (4)1) 2542) 5093) 10214) 20455) 40946) 81908.Refe r to the exhibit. The network administrator wants to create a subnet for thepoint-to-point connection between the two routers. Which subnetwork mask would provide enough addresses for the point-to-point link with the least number of wasted addresses?1) 255.255.255.1922) 255.255.255.2243) 255.255.255.2404) 255.255.255.2485) 255.255.255.2529. What is the correct number of usable subnetworks and hosts for the IP networkaddress 192.168.35.0 subnetted with a /28 mask?1) 6 networks / 64 hosts2) 14 networks / 32 hosts3) 14 networks / 14 hosts4) 30 networks / 64 hosts10. Which subnet masks would be valid for a subnetted Class B address? (Choosetwo.) (5,6)1) 255.0.0.02) 255.254.0.03) 255.224.0.04) 255.255.0.05) 255.255.252.06) 255.255.255.19211. Refer to the exhibit. How will the Fohi router dynamically learn routes to the192.168.16.16/28, 192.168.16.32/28, and 192.168.16.48/28 subnetworks? (3)1) with a static route2) with a routed protocol3) with a routing protocol4) with a directly connected route12. How many broadcast domains are shown in the diagram? (1)1) three2) four3) five4) six5) seven6) eight13. How many collision domains are shown in the diagram? (5)1) three2) four3) five4) six5) seven6) eight14. A router interface has been assigned an IP address of 172.16.192.166 with amask of 255.255.255.248. To which subnet does the IP address belong?1) 172.16.0.02) 172.16.192.03) 172.16.192.1284) 172.16.192.1605) 172.16.192.1686) 172.16.192.17615. Refer to the exhibit. Host A is sending data to Host B. Once R2 determines thatdata from Host A must be forwarded to R1 to reach Host B, which layer of the OSI model will R2 use to address and build the frames destined for R1?1) physical2) data link3) network4) transport5) session6) presentation16. Which type of address is 192.168.170.112/28?1) host address2) subnetwork address3) broadcast address4) multicast address17. Which type of address is 223.168.17.167/29?1) host address2) multicast address3) broadcast address4) subnetwork address18. Which combination of network id and subnet mask correctly identifies all IPaddresses from 172.16.128.0 through 172.16.159.255?1) 172.16.128.0 255.255.255.2242) 172.16.128.0 255.255.0.03) 172.16.128.0 255.255.192.04) 172.16.128.0 255.255.224.05) 172.16.128.0 255.255.255.19219. Refer to the exhibit. The internetwork in the exhibit has been assigned the IPaddress 172.20.0.0. What would be the appropriate subnet mask to maximize the number of networks available for future growth?1) 255.255.224.02) 255.255.240.03) 255.255.248.04) 255.255.252.05) 255.255.254.06) 255.255.255.0第十一章1. If a network administrator needed to download files from a remote server, whichprotocols could the administrator use to remotely access those files? (Choose two.) (3,5)1) NFS2) ASCII3) TFTP4) IMAP5) FTP6) UDP2. What is established during a connection-oriented file transfer betweencomputers? (Choose two.) (2,5)1) a temporary connection to establish authentication of hosts2) a connection used for ASCII or binary mode data transfer3) a connection used to provide the tunnel through which file headers aretransported4) a command connection which allows the transfer of multiple commands directlyto the remote server system5) a control connection between the client and server3. Which of the following protocols are used for e-mail transfer between clientsand servers? (Choose three.) (3,4,5)1) TFTP2) SNMP3) POP34) SMTP5) IMAP46) postoffice4. Which type of institution does the domain suffix .org represent? (4)1) government2) education3) network4) non-profit5. Which of the following services is used to translate a web address into an IPaddress? (1)1) DNS2) WINS3) DHCP4) Telnet6. Which part of the URL http://www.awsb.ca/teacher gives the name of thedomain? (4)1) www2) http://3) /teacher4) awsb.ca7. Which protocols are TCP/IP application layer protocols? (Choose two.) (2,4)1) UDP2) FTP3) IP4) SMTP5) TCP8. What are three characteristics of the TCP protocol? (Choose three.) (3,4,6)1) has less overhead than UDP2) is used for IP error messages3) forces the retransmission undelivered packets4) creates a virtual session between end-user applications5) carries the IP address of destination host in the TCP header6) is responsible for breaking messages into segments and reassembling9. Two peer hosts are exchanging data using TFTP. During the current session, adatagram fails to arrive at the destination. Which statement is true regarding the retransmission of the datagram? (2)1) Datagram retransmission requires user authentication.2) Datagram retransmission is controlled by the application.3) Datagram retransmission relies on the acknowledgements at transport layer.4) Datagram retransmission occurs when the retransmission timer expires in thesource host.案例学习1. 子网计算练习:Answer2. 子网号及广播地址计算练习Answer3. 子网规划练习:已知:给定一个C类地址201.16.5.0/24。

CCNA网络学院第一学期 第十一章配置和测试网络 试题及答案

第十一章配置和测试网络001网络中的用户发现向远程服务器传输文件时响应很慢。

发出什么命令可以确定路由器是否存在任何输入或输出错误?A show running-configB show startup-configC show interfacesD show ip routeE show versionF show memory002请参见图示。

技术人员将图示中的配置应用于全新的路由器。

为了验证配置,技术人员在与该路由器的CLI 会话中发出了show running-config命令。

技术人员在路由器的show running-config命令输出中应看到哪几行结果?A enable password class line console 0 password ccnaB enable secret cisco enable password class line console 0 password ccnaC enable secret 5 $1$v0/3$QyQWmJyT7zCa/yaBRasJm0 enable password class line console 0 password ccnaD enable secret cisco enable password 7 14141E0A1F17 line console 0 password 7 020507550AE enable secret 5 $1$v0/3$QyQWmJyT7zCa/yaBRasJm0 line console 0 password 7 020507550A 003Cisco 路由器上的哪个接口将用于初始配置?A B CD004路由器B 和C 之间的连接测试获得成功。

但是,重新启动路由器C 之后,管理员注意到网络10.10.3.0 和10.10.4.0 之间的响应时间变慢。

两台路由器之间可以成功Ping 通。

ccna第二学期练习答案中文

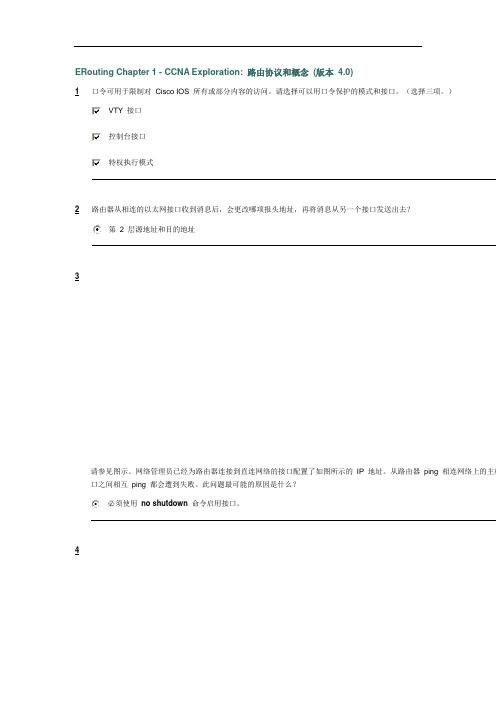

ERouting Chapter 1 - CCNA Exploration: 路由协议和概念(版本4.0)1口令可用于限制对Cisco IOS 所有或部分内容的访问。

请选择可以用口令保护的模式和接口。

(选择三项。

)VTY 接口控制台接口特权执行模式2路由器从相连的以太网接口收到消息后,会更改哪项报头地址,再将消息从另一个接口发送出去?第 2 层源地址和目的地址3请参见图示。

网络管理员已经为路由器连接到直连网络的接口配置了如图所示的IP 地址。

从路由器ping 相连网络上的主机口之间相互ping 都会遭到失败。

此问题最可能的原因是什么?必须使用no shutdown命令启用接口。

4请参见图示。

主机 A ping 主机B。

当R4 收到对以太网接口的ping 时,哪两块报头信息包括在内?(选择两项。

)目的IP 地址:192.168.10.134目的MAC 地址:9999.DADC.12345网络管理员刚把新配置输入Router1。

要将配置更改保存到NVRAM,应该执行哪一条命令?Router1# copy running-config startup-config6您需要配置图中所示的串行连接,必须在Sydney 路由器上发出以下哪条配置命令才能与Melbourne 站点建立连接?(选Sydney(config-if)# ip address 201.100.53.2 255.255.255.0Sydney(config-if)# no shutdownSydney(config-if)# clock rate 560007请参见图示。

从路由器的运行配置输出可得出什么结论?显示的命令决定了路由器的当前运行情况。

8请参见图示。

在主机 2 连接到LAN 上的交换机后,主机2 无法与主机 1 通信。

导致此问题的原因是什么?主机 1 和主机2 位于不同的网络中。

9输入以下命令的作用是什么?R1(config)# line vty 0 4R1(config-line)# password check123R1(config-line)# login设置通过Telnet 连接该路由器时使用的口令10以下哪一项正确描述了路由器启动时的顺序?加载bootstrap、加载IOS、应用配置11加载配置文件时的默认顺序是怎样的?NVRAM、TFTP、CONSOLE12请参见图示。

CCNA实验报告四

CCNA实验报告四——EIGRP路由协议配置1.实验目的1.掌握EIGRP路由协议的基本配置2.掌握EIGRP的通配符掩码配置方法3.掌握EIGRP的自动汇总特性,以及如何关闭自动汇总4.掌握EIGRP的手工汇总5.掌握通过ip default-network命令配置EIGRP默认网络2.实验内容根据拓扑进行EIGRP路由协议的基本配置,自动汇总、手工汇总以及通告默认网络同时在配置的基础上,理解掌握EIGRP路由协议。

3.实验原理EIGRP是一种距离矢量路由协议。

EIGRP使用了一种称为扩散更新算法DUAL,在多台路由器之间通过一种并行的方式执行路由的计算,从而在保持无环路的拓扑时可以随时获得较快的收敛。

EIGRP 的路由更新仍然是吧距离矢量传送给它直连的邻居。

但是这种更新并非周期性的。

是部分更新,所以比典型的距离矢量路由协议使用的带宽要少得多。

4.实验拓扑5.路由器配置1.路由器A配置2.路由器B配置3.路由器C配置6.实验总结通过这次实验我了解EIGRP协议的相关内容,以及EIGRP协议与rip协议的不同之处。

Rip协议时周期性的进行路由表的更新。

而EIGRP协议只是对路由表进行部分更新,加快了网络的收敛速度。

在要想使EIGRP协议正确执行,即两台路由器如果想通过EIGRP协议进行通信,必须具备三个条件:1.自治域系统必须一样。

2.度量标准必须一样。

3.认证方式必须一样。

并且EIGRP协议支持自动汇总和手动汇总。

如果要手动汇总,就要先通过no auto-summary关闭自动汇总。

这次实验我掌握了EIGRP协议的配置操作,以及其作用原理和范围,为以后的学习打下好的基础。

这次实验虽然学到了很多内容,但还有很多不太熟练的地方,我会多进行一些相关的配置,以提高自己的水平,争取达到熟练掌握。

ccna考试实验题_Lab

技术与您相伴,远大在您身边!!EIGRP实验题Question:After adding R3router,no routing updates are being exchanged between R3and the new location.All other inter connectivity and Internet access for the existing locations of the company are working properly.The task is to identify the fault(s)and correct the router configuration to provide full connectivity between the routers.Access to the router CLI can be gained by clicking on the appropriate host.All passwords on all routers are cisco.IP addresses are listed in the chart below.技术与您相伴,远大在您身边!!考试总结:EIGRP这题实验题主要是排错,找出4台路由器宣告的AS号和网段是否错误,按照图里给出的自己Show run查看下。

有错误宣告的就把它改正,按照第二个图里给的网段宣告,AS号在第一个图里。

做完后记得ping一下每个网段是否通,最后记得Copy running-config Startup-config不然就白做了考试的时候不管他AS号还是网段号宣告错误不错误,上去直接NO掉EIGRP,先show run查看下每个路由器宣告的EIGRP AS号,然后NO掉他,重新按照图里给的AS号和网段自己宣告,记得敲No auto-summary关闭自动汇总Answer and explanation:We should check the configuration of the new added router first because it does not function properly while others work well.From the command line interface of R3router,enter the show running-config command技术与您相伴,远大在您身边!!From the output above,we know that this router was wrongly configured with an autonomous number(AS)of22.When the AS numbers among routers are mismatched,no adjacency is formed. (You should check the AS numbers on other routers for sure)To solve this problem,we simply re-configure router R3with the following commands:R3>enable(you have to enter cisco as its password here)R3#configure terminalR3(config)#no router eigrp22R3(config)#router eigrp212R3(config-router)#network192.168.60.0技术与您相伴,远大在您身边!!R3(config-router)#network192.168.77.0R3(config-router)#no auto-summaryR3(config-router)#endR3#copy running-config startup-configCheck R1router with the show running-config command:Notice that it is missing a definition to the network R3.Therefore we have toAdd it so that it can recognize R3routerR1>enable(you have to enter cisco as its password here)R1#configure terminalR1(config)#router eigrp212R1(config-router)#network192.168.77.0R1(config-router)#end技术与您相伴,远大在您身边!!R1#copy running-config startup-configNow the whole network will work well.You should check again with pingCommand from router R3to other routers!Top的另外一种但是错误点和网络结构与前者完全相同只是as号和网络地址有些许变化请注意ACL实验题QuestionA network associate is adding security to the configuration of the Corp1router.The user on host C should be able to use a web browser to access financial information from the Finance Web Server.No other hosts from the LAN nor the Core should be able to use a web browser to access this server.Since there are multiple resources for the corporation at this location技术与您相伴,远大在您身边!!including other resources on the FinanceWeb Server,all other traffic should be allowed.The task is to create and apply an access-list with no more than three statements that will allow ONLY host C web access to the Finance Web Server.No other hosts will have web access to the Finance Web Server.All other traffic is permitted.注:红色关键单词记住,代表只允许C主机访问Finance Web服务器Access to the router CLI can be gained by clicking on the appropriate host.All passwords have been temporarily set to"cisco".The Core connection uses an IP address of198.18.196.65←Corp1路由器的S口的IP,考试时要show下IP对不对,不对就改The computers in the Hosts LAN have been assigned addresses of192.168.33.1-192.168.33.254Host A192.168.33.1Host B192.168.33.2Host C192.168.33.3Host D192.168.33.4The servers in the Server LAN have been assigned addresses of172.22.242.17-172.22.242.30The Finance Web Server is assigned an IP address of172.22.242.23.技术与您相伴,远大在您身边!!技术与您相伴,远大在您身边!!Answer and ExplanationCorp1>enable(you may enter"cisco"as it passwords here)We should create an access-list and apply it to the interface which is connected to the Server LAN because it can filter out traffic from both Sw-2and Core networks.The Server LAN network has been assigned addresses of172.22.242.17-172.22.242.30so we can guess the interface connected to them has an IP address of172.22.242.30(.30is the number shown in the figure).Use the"show runningconfig"command to check which interface has the IP address of172.22.242.30.Corp1#show running-config技术与您相伴,远大在您身边!!确定连接服务器的接口为F0/1Corp1#configure terminalCorp1(config)#access-list100permit tcp host192.168.33.3host172.22.242.23eq80 Corp1(config)#access-list100deny tcp any host172.22.242.23eq80Corp1(config)#access-list100permit ip any anyCorp1(config)#interface fa0/1Corp1(config-if)#ip access-group100outCorp1(config-if)#endCorp1#copy running-config startup-configCorp1路由器的S口的IP,考试时要show下IP对不对,不对就改,修改IP命令Corp1#configure terminalCorp1(config)#int s0/0(具体端口号自己show run看一下)Corp1(config-if)#ip add198.18.196.65255.255.255.252(ip改为题目给的,掩码用show run得到的原先错误IP的掩码)Corp1(config-if)#end这里不用删掉错误的IP地址,直接输入新的可以将旧IP覆盖,最后别忘记保存最近ACL题目要求出现变动:技术与您相伴,远大在您身边!!1允许host c通过浏览器访问Finance web server2不允许host c的其他类型访问Finance web server3不许其他主机访问Finance web server(没有说明访问类型)4允许所有主机访问public web server(没有说明访问类型)可进行以下配置:Corp1#configure terminalCorp1(config)#access-list100permit tcp host192.168.33.3host172.22.242.23eq80Corp1(config)#access-list100deny ip any host172.22.242.23Corp1(config)#access-list100permit ip any anyCorp1(config)#interface fa0/1Corp1(config-if)#ip access-group100outCorp1(config-if)#endCorp1#copy running-config startup-config命令讲解在下面实验命令讲解:紫色的代表要敲的命令1.Corp1(config)#access-list100permit tcp host192.168.33.3host172.22.242.23eq80创建一条扩展列表,允许TCP流量从源主机为IP:192.168.33.3到目的主机IP为:172.22.252.34的80端口。

思科CCNA考试答案(全)

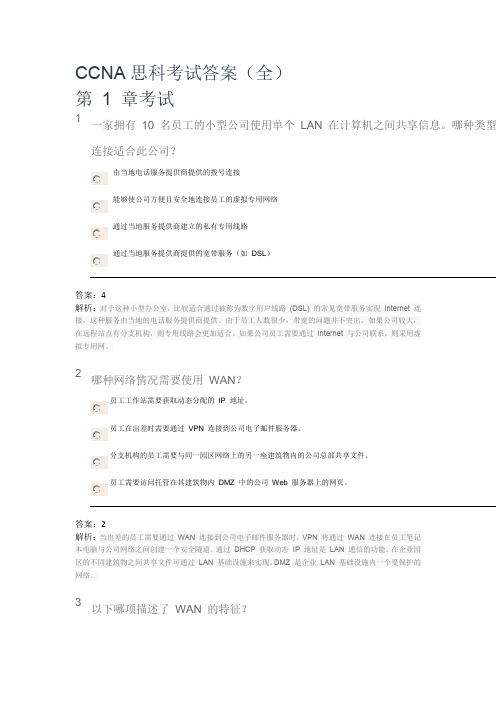

CCNA思科考试答案(全)第 1 章考试1一家拥有10 名员工的小型公司使用单个LAN 在计算机之间共享信息。

哪种类型连接适合此公司?由当地电话服务提供商提供的拨号连接能够使公司方便且安全地连接员工的虚拟专用网络通过当地服务提供商建立的私有专用线路通过当地服务提供商提供的宽带服务(如DSL)答案:4解析:对于这种小型办公室,比较适合通过被称为数字用户线路(DSL) 的常见宽带服务实现Internet 连接,这种服务由当地的电话服务提供商提供。

由于员工人数很少,带宽的问题并不突出。

如果公司较大,在远程站点有分支机构,则专用线路会更加适合。

如果公司员工需要通过Internet 与公司联系,则采用虚拟专用网。

2哪种网络情况需要使用WAN?员工工作站需要获取动态分配的IP 地址。

员工在出差时需要通过VPN 连接到公司电子邮件服务器。

分支机构的员工需要与同一园区网络上的另一座建筑物内的公司总部共享文件。

员工需要访问托管在其建筑物内DMZ 中的公司Web 服务器上的网页。

答案:2解析:当出差的员工需要通过WAN 连接到公司电子邮件服务器时,VPN 将通过WAN 连接在员工笔记本电脑与公司网络之间创建一个安全隧道。

通过DHCP 获取动态IP 地址是LAN 通信的功能。

在企业园区的不同建筑物之间共享文件可通过LAN 基础设施来实现。

DMZ 是企业LAN 基础设施内一个受保护的网络。

3以下哪项描述了WAN 的特征?WAN 和LAN 在同一地理范围内运行,但有串行链路。

WAN 网络归运营商所有。

所有串行链路均被视为WAN 连接。

WAN 可提供到园区主干网的终端用户网络连接。

答案:2解析:WAN 可用于将企业LAN 互连到远程分支机构站点LAN 和远程工作人员站点。

WAN 归运营商所有。

虽然WAN 连接一般通过串行接口实现,但并不是所有串行链路均连接至WAN。

LAN(而非WAN)可在组织中提供终端用户网络连接。

4电路交换WAN 技术的两个常见类型是什么?(请选择两项。

CCNA实验题

----------------------------文档来源百度文库..花了俺20virtual$下载的不共享出来让更多的人看到俺心里那个坑就是填不平…里面包含了CCNA的一些基础实验题,其中有个别题目的配置部分有小错误,留给大家去排错了~希望大家能够喜欢!最后,祝大家学习愉快~!实验一路由器基本配置一、实验设备一台路由器,一台PC,配置线一条。

二、实验要求1.更改路由器名称为RA2.设置password为cisco1,secret为cisco2,vty为cisco3,并要求所有密码都加密。

3.关闭域名查找,命令输入同步。

4.配置以太网口的IP为202.119.249.2195.设置登陆提示信息6.对串行口进行描述(描述信息为:welcome to lixin lab)7.将上述信息保存到tftp server8.将实验过程配置写在记事本中进行粘贴。

9.配置VTY访问权限。

10.禁止路由器进行域名解析。

三、实验步骤Router>enableRouter#configure terminalRouter(config)#hostname RA 设置路由器名RA(config)#enable password cisco1 设置密码RA(config)#enable secret cisco2 设置加密密码RA (config)#no ip domain-lookup关闭域名查找(当我们打错命令时,不会去查找DNS,造成延时)RA (config)#line console 0RA (config-line)#logging synchronous命令输入达到同步(信息提示不会打断你的输入)RA (config-line)#exec-timeout 0 0 设置永久不超时RA (config-line)#exitRA(config)#line vty 0 4RA(config-line)#(enable)password cisco3 设置vty密码RA(config-line)#exitRA(config)#service password-encryption 对密码加密RA(config)#int fastEthernet 0/0RA(config-if)#ip address 202.119.249.1 255.255.255.0 对以太网口fa0/0配置IP RA(config-if)#no shutdown 开启端口RA(config-if)#exitRA(config)#banner motd & welcome welcome to ccna lab!!! & 设置登陆提示信息RA(config)#int fa0/1RA(config-if)#description this is a fast port 描述端口信息RA(config-if)#exitRA(config)#copy running-config tftp 把信息保存到tftp实验二静态路由一、实验设备两台28系列型号路由器通过串口相连。

CCNA第三学期中文答案第六章

请参见图示。

下列哪三种说法正确描 的网络设计?(选择三项。

)此设计不易扩展。

B |_____ 路由器将VLAN 合并到单个广播域内。

厂|一此设计使用了一些不必使用的交换机端口或路由器端口。

P___此设计超出了交换机可连接的VLAN 的最大数量。

厂|——此设计需要在交换机与路由器之间的链路上使用ISL 或802.1q 协议。

厂|一如果交换机与路由器之间的物理接口可以正常工作,则不同VLAN 中的设备可通过路由器通信。

*某路由器有两个快速以太网接口, 需要连接到本地网络中的四个VLAN 。

在不降低网络必要性能的情况下,如何最少的物理接口达到此要求?实施单臂路由器配置。

另加一台路由器来处理 VLAN 间的通信。

c使用集线器将四个 VLAN 与路由器上的一个快速以太网接口相连。

VLAN 之间通过另外两个快速以太网接口互连。

f3VLAN IVLAM2VLAN J VLAN4172.17 10 1/24172.17.30.1/24非中继VIAN 30 非中维VLATJ刘ping 通R1的F0/0接口。

PC2无法ping 通PC1。

此故障的原因可能是什么?R1的F0/1接口上未配置子接口。

需要将S1的F0/6接口配置为在 VLAN10 中工作。

S1的F0/8接口处于错误的 VLAN 中。

S1的F0/6端口不在VLAN10 中。

RA(config) # interlace fastetJiemet 0/1 RA[con£lg -i£)no shutdownRk(confLg-if )# intecface £aetethecnet 0/1-1eno^psuLatlon ilotli 10ip 192.1€8.1.49 255.255.255.24a iRterf ace f asteth.ern.et O/l. 2 enc^psulation dotlcr 6Q ip address 192 石3*1.*丘厅 255・29》• 2厅耳.19北RA[config-subif )# interface fastethernet0/1.3Rk(config-gubif )#encapsulation dotlq 12DPkCconfig-subif )address 192.168.1.193 255.255-255.224 flA t conf Lg-s ub if) ^enil于将路由器连接到中继的上行链路。

ccna_第三学期测试第五章答案

ccna_第三学期测试第五章答案请参见图⽰。

该⽹络中所有交换机的MAC 表均为空。

⽽且,该⽹络中的交换机已禁⽤STP。

该⽹络中会如何处理主机PC1 所发送的⼴播帧?交换机SW1 会拦截⼴播并丢弃该帧。

交换机SW1 会将⼴播从除源端⼝之外的所有交换机端⼝转发出去。

这会在⽹络中造成⽆限循环。

交换机SW1 会将⼴播从除源端⼝之外的所有交换机端⼝转发出去。

⽽该⽹络中的所有主机则通过向主机PC1 发送单播帧来回应。

交换机SW1 会将该通信作为单播帧从除源端⼝之外的所有交换机端⼝转发出去。

⽽该⽹络中的所有主机则通过向交换机SW1发送单播帧来回应请参见图⽰。

服务器发送了⼀个ARP 请求,询问其默认⽹关的MAC 地址。

如果未启⽤STP,则此ARP 请求的结果是什么?Router_1 会丢弃该⼴播并使⽤下⼀跳路由器的MAC 地址来回应。

Switch_A 会使⽤Router_1 的E0 接⼝的MAC 地址来回应。

Switch_A 和Switch_B 会将该消息持续泛洪到⽹络中。

该消息会在⽹络中反复传输,直到超出其TTL 为⽌。

在具有⼀个⽣成树实例的已收敛的⽹络中,将存在哪两项要素?(选择两项。

)每个⽹络有⼀个根桥所有⾮指定端⼝转发每个⾮根桥有⼀个根端⼝每个⽹段有多个指定端⼝每个⽹络有⼀个指定端⼝交换机使⽤哪两个条件来选择根桥?(选择两项。

)⽹桥的优先级交换速度端⼝数量基本MAC 地址交换机位置内存⼤⼩交换机通过哪两种⽅式使⽤BPDU 中的信息?(选择两项。

)⽤于在交换机之间协商中继链路⽤于设置冗余链路的双⼯模式⽤于确定到达根桥的最短路径⽤于通过在相连的交换机间共享桥接表来防⽌环路⽤于确定将哪些端⼝作为⽣成树的⼀部分转发帧下列哪两种说法正确描述了⽣成树拓扑中所⽤的BID?(选择两项。

)只有在下级BPDU 被发送出去后,它们才会被根桥发送出去。

它们包含⽹桥优先级和MAC 地址。

只有根桥会发送出BID。

它们被⽣成树拓扑中的交换机⽤来选举根桥。

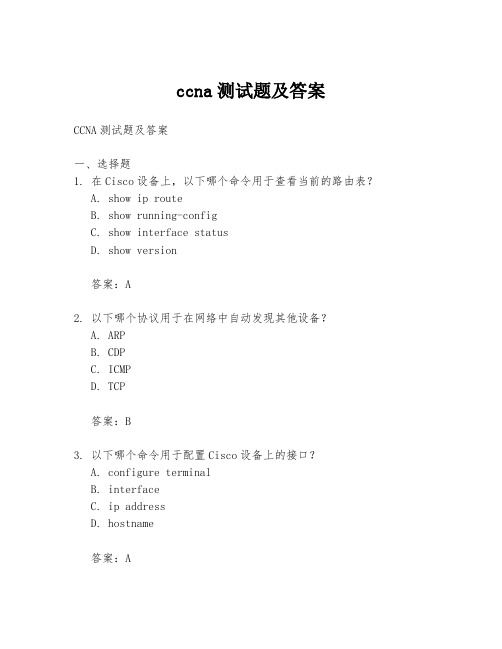

ccna测试题及答案

ccna测试题及答案CCNA测试题及答案一、选择题1. 在Cisco设备上,以下哪个命令用于查看当前的路由表?A. show ip routeB. show running-configC. show interface statusD. show version答案:A2. 以下哪个协议用于在网络中自动发现其他设备?A. ARPB. CDPC. ICMPD. TCP答案:B3. 以下哪个命令用于配置Cisco设备上的接口?A. configure terminalB. interfaceC. ip addressD. hostname答案:A二、填空题4. 在Cisco设备上,使用命令_________可以查看接口的配置信息。

答案:show interface5. 静态路由配置中,_________命令用于指定下一跳地址。

答案:ip route6. 动态路由协议可以自动适应网络变化,其中_________是最常见的一种。

答案:RIP(路由信息协议)三、简答题7. 请简述VLAN(虚拟局域网)的作用。

答案:VLAN是一种将局域网内不同物理位置的设备划分为同一逻辑网络的技术,主要用于隔离广播域,提高网络的安全性和效率。

8. 描述交换机和路由器在网络中的基本功能。

答案:交换机主要用于局域网内部,通过MAC地址表来转发数据帧,实现数据包在局域网内的快速交换。

路由器则工作在网络层,使用IP地址来转发数据包,连接不同的网络,并进行路径选择。

四、计算题9. 假设一个子网掩码为255.255.255.192,计算这个子网的可用IP地址范围。

答案:可用IP地址范围为192.168.1.0到192.168.1.62(包含两端)。

五、实验题10. 请根据以下配置文件,列出Router1的接口配置信息。

```Router1show running-configinterface FastEthernet0/0ip address 192.168.1.1 255.255.255.0duplex autospeed auto!interface FastEthernet0/1no ip addressshutdown!interface Serial0/0/0ip address 10.0.0.1 255.255.255.252clock rate 64000!router ospf 1network 192.168.1.0 0.0.0.255 area 0network 10.0.0.0 0.0.0.3 area 0!```答案:- FastEthernet0/0: IP地址为192.168.1.1,子网掩码为255.255.255.0,双工模式和速度均为自动。

CCNA第1章考试答案学习资料

••试题反馈报告Introduction to Networks (版本6.00) - ITN 第1 章考试以下是针对您未获得满分的试题给出的反馈。

某些交互式试题可能不显示您的答案。

分项分数:1某公司正在考虑是使用客户端/服务器还是对等网络。

下列哪三项是对等网络的特征?(选择三项。

)正确响应您的响应易于创建同时充当客户端和服务器时设备性能更好可扩展安全性提升缺少集中管理实施成本更少由于不需要使用网络设备和专用服务器,对等网络易于创建,复杂性更低,且成本更少。

而且对等网络也没有集中管理。

这种网络安全性更低,不可扩展,而且那些同时充当客户端和服务器的设备可能性能更差。

此试题参考以下领域的内容:Introduction to Networks• 1.1.2 提供网络资源2哪种设备的功能是确定消息在网际网络中传输的路径?正确响应您的响应路由器防火墙Web 服务器DSL 调制解调器路由器用于确定消息在网络中的传输路径。

防火墙用于过滤传入和传出的流量。

DSL 调制解调器用于为家庭或组织提供Internet 连接。

此试题参考以下领域的内容:Introduction to Networks• 1.2.1 网络组件3哪两个条件有助于您从各种网络介质当中选择一种网络介质?(请选择两项。

)正确响应您的响应网络上使用的终端设备的成本所选介质可以成功传送信号的距离需要优先处理的数据类型安装在网络中的中间设备的数量要安装所选介质的环境选择网络介质的条件包括:所选介质可以成功传送信号的距离、要安装所选介质的环境、必须传输的数据量和速度以及介质和安装的成本。

此试题参考以下领域的内容:Introduction to Networks• 1.2.1 网络组件4下列哪两项描述了中间设备?(选择两项。

)正确响应您的响应中间设备可以引导数据路径。

中间设备可以生成数据内容。

中间设备可以启动封装过程。

中间设备可以更改数据内容。

中间设备可以将单个主机连接到网络中。

CCNA第四章答案

第4章1 网络接入层1OSI 模型的哪一层负责指定特定介质类型使用的封装方法应用层传输层数据链路层物理层封装是数据链路层的一种功能。

不同介质类型需要采用不同的数据链路层封装。

答案说明最高分值correctness of response2 points for Option 30 points for any other option22 2 下列哪种说法正确描述了物理层的信令?异步发送信号意味着无需时钟信号即可传输信号.在信令中 1 始终代表电压0 始终代表没有电压.无线编码包括发送一系列点击来划定帧。

信令是一种将数据流转换成预定义代码的方法.除了表示是否存在电压外也可使用许多方法在铜缆上表示0 或1 信号。

无线网络技术的运行频率远远超出人类可听的范围并且不使用点击。

编码或线路编码是一种将数据位流转换为预定义代码的方法.答案说明最高分值correctness of response2 points for Option 10 points for any other option23 3 下列哪两项是物理层协议使用帧编码技术的原因请选择两项。

降低介质上的冲突数量甄别数据位和控制位提供更好的介质错误校正识别帧的开始和结束位置提高介质吞吐量编码技术可将数据位流转换为发送方和接收方都能识别的预定义代码。

使用预定义模式有助于区别控制位和数据位并提供良好的介质错误检测.答案说明最高分值correctness of responseOption 2 and Option 4 are correct。

1 point for each correct option.20 points if more options are selected than required.44 快速以太网的吞吐量为80 Mb/s.同一时期用于建立会话、确认和封装的流量开销是15 Mb/s.该网络的实际吞吐量是多少15 Mb/s95 Mb/s55 Mb/s65 Mb/s80 Mb/s实际吞吐量就是给定时间内传输的可用数据吞吐量减去用于建立会话、确认和封装的流量开销后的结果.因此如果吞吐量为80Mb/s而流量开销为15 Mb/s则实际吞吐量为80 - 15 = 65 Mb/s.答案说明最高分值correctness of response2 points for Option 40points for any other option255 网络管理员发现一些新安装的以太网电缆传输的数据信号损坏和失真.新的布线接近天花板上的荧光灯和电子设备。

CCNA综合实验集合

CCNA综合实验集合ccna综合实验:二、要求1.a公司一共有200左右接入点(分两部门),公司总部大概有100台接入点,分部1有40多个接入点,分部2有10台pc。

公司内部访问,指定网段为192.168.1.0/24。

为了充分使用ip地址,请您合理规划ip地址。

2.总部和分支机构采用专线连接,采用PPP协议的PAP进行双向认证。

总部和分支机构都使用R1访问外部网络。

但是,只应用了一个公共IP地址,IP地址为13.1.1.1/30。

3.总部内部有两个部门,分别属于两个vlan(vlan10,vlan20)。

sw1为vtp服务器,sw2为vtp客户,要求内部vlan间能相互通信。

4.Rip协议在1区和2区之间(R4和R2之间)运行,OSPF在总部和2区之间运行,要求整个网络互联。

5.总部采用帧中继技术接入公网。

8.总部的工作人员都是计算机盲,不会手动配置ip地址,请自动给pc分配地址。

7.NAT+DHCP+ACL综合实验nat+dhcp+acl综合实验实验拓扑:实验目的:掌握nat的原理及其实现方法掌握DHCP的原理和配置实验要求:在r1上做静态nat使web服务器可以被访问,e0口ip地址作为内网网关192.168.1.254在R1上执行pat操作可以使内部网访问Internetr1配置成dhcp服务器,为192.168.1.0网络分配ip地址。

在R2上使用ACL使内联网的地址不会出现在外联网中dhcp需求:地址池网段-192.168.1.0/24步骤1将R1配置为DHCP服务器R1(配置)#ipdhcpoolstssdr1(config)#ipdhcpexcluded-address192.168.1.1192.168.1.50使路由器接口通过dhcp获取ip地址可以使用命令ipaddressdhcp步骤2在r1上做静态nat,使web服务器可以通过12.1.1.3被访问r1(config)#ipnatinsidesourcestatic192.168.1.112.1.1.3步骤3在r1上做pat,使内网可以访问internetr1(config)#access-list1deny192.168.1.10.0.0.0r1(config)#access-list1permit192.168.1.00.0.0.255r1(config)#ipnatinsidesourcelist1interfaces0ove rload步骤4指定nat的内部接口和外部接口r1(config)#interfacef0/0r1(配置如果)#ipnatinsider1(配置)#接口0R1(配置如果)#IPNATEXTOR步骤5在r2上做acl,防止内网地址在外网中出现r2(config)#access-list1deny192.168.1.00.0.0.255r2(config)#access-list1permitanyr2(config)#interfaces0R2(如果配置)#ipaccess-group1在常见的DHCP和NAT查看命令中:router#showipnattranslationsrouter#showipnatstatisticsrouter#clearipnattransla tions*router#showipdhcpbindingrouter#showipdhcpdatabaserouter#showipdhcpserver statistics显示NAT转换表,显示NAT状态,清除所有NAT转换,显示现有DHCP绑定信息,显示当前使用的DHCP数据库,列出DHCP服务的运行状态信息。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

• • • • • • •

前四条要求已经满足,接下来第五条: 在pc1上: 进入cmd,input “arp-a” to obtain mac address, and then: Input”arp-s… …”静态绑定mac地址 第六条上配置扩展访问控制列表(在靠近源的地 方,这样可以节省链路带宽) • Access-list 100 deny ip 192.168.1.0 0.0.0.31 host a.b.c.d • Int f0/0 • Ip access-group 100 in

• • • • • • • • • • •

然后做端口NAT R3()#access-list 1 permit 192.168.1.0 0.0.0.31 R3()#ip nat inside source list 1 int s0 overload 最后第七个要求: R3、R2、R1、SW1只让pc1telnet。 R3()#access-list 3 permit host 192.168.1.10 R3()#line vty 0 4 R3()#access-class 3 in R2()#access-list 4 permit host 192.168.1.10 R2()#line vty 0 4 R2()#access-class 4 in

CCNA综合实验

实验需求:

1.R3不得使用动态路由协议 2.R1不得使用静态路由 3.整个网络中不得超过3条静 态路由,且不得使用思科私 有的路由协议 4.PC1所在网段共有28台主机 5.问题主机企图利用arp欺骗 来获得PC1在网络中传输的明 文密码,必须想办法防止。 (但保证问题备必须只能被 PC1远程配置

PC1 192.168.1.10 R2 192.168.100.11/24

Internet

R3

R1

问题主机

பைடு நூலகம்

Answer

• • • • • • • • • • • • • • • 1.划分网段 R1网段为192.168.1.0/27 R1toR2为192.168.1.32/30 R2toR3为192.168.1.36/30 R3接外网192.168.100.0/24 2.配置各路由器(纵向) R3:en Conf t Int s0 Ip add 192.168.100.11 255.255.255.255 No sh Int s1 Ip add 192.168.1.38 255.255.255.252 No sh

• • • •

Exi Ip router 0.0.0.0 0.0.0.0 s0 Ip classless Ip route 192.168.1.0 255.255.255.0 192.168.1.37 • End • wr • R2:

• • • • • • • • • • • • • • • • •

• • • • • • • • • • • • • • •

R1: En Conf t Int s0 Ip add 192.168.1.33 255.255.255.252 No sh Int f0/0 Ip add 192.168.1.30 255.255.255.224 No sh Exi Router rip V2 Net 192.168.1.0 End wr

• • • • • • • • • •

SW1()#int vlan 1 SW1(-if)#ip add …. …. SW1(-if)#no sh SW1(-if)#exi SW1()#access-list 5 permit host 192.168.1.10 SW1()#line vty 0 4 SW1(-line)#access-class 5 in SW1(-line)#end SW1#wr 到此结束,谢谢。

En Conf t Int s1 Ip add 192.168.1.37 255.255.255.252 No sh Int s0 Ip add 192.168.1.34 255.255.255.252 No sh Exi Router rip Version 2 Net 192.168.1.0 Ip route 0.0.0.0 0.0.0.0 192.168.1.38 Ip classless Default-information originate End wr