基于P2P技术的BT系统阻塞算法分析

对等网络(P2P)总结整理解析

对等网络 (P2P一、概述(一定义对等网络 (P2P网络是分布式系统和计算机网络相结合的产物 ,在应用领域和学术界获得了广泛的重视和成功 ,被称为“改变 Internet 的新一代网络技术〞。

对等网络 (P2P:Peer to Peer。

peer指网络结点在 :1 行为上是自由的—任意参加、退出 ,不受其它结点限制 ,匿名 ;2 功能上是平等的—不管实际能力的差异 ;3 连接上是互联的—直接 /间接 ,任两结点可建立逻辑链接,对应物理网上的一条IP 路径。

(二 P2P网络的优势1、充分利用网络带宽P2P不通过效劳器进行信息交换 ,无效劳器瓶颈 ,无单点失效 ,充分利用网络带宽 , 如 BT 下载多个文件 ,可接近实际最大带宽 ,HTTP 及 FTP 很少有这样的效果2、提高网络工作效率结构化 P2P 有严格拓扑结构 ,基于 DHT, 将网络结点、数据对象高效均匀地映射到覆盖网中 ,路由效率高3、开发了每个网络结点的潜力结点资源是指计算能力及存储容量,个人计算机并非永久联网,是临时性的动态结点,称为“网络边缘结点〞。

P2P 使内容“位于中心〞转变为“位于边缘〞,计算模式由“效劳器集中计算〞转变为“分布式协同计算〞。

4、具有高可扩展性 (scalability当网络结点总数增加时 ,可进行可扩展性衡量。

P2P 网络中 ,结点间分摊通信开销 ,无需增加设备 ,路由跳数增量小。

5、良好的容错性主要表达在 :冗余方法、周期性检测、结点自适应状态维护。

二、第一代混合式P2P网络(一主要代表混合式 P2P 网络 ,它是 C/S 和 P2P 两种模式的混合 ;有两个主要代表 :1、Napster—— P2P网络的先驱2、BitTorrent——分片优化的新一代混合式P2P网络(二第一代 P2P网络的特点1、拓扑结构1 混合式 (C/S+P2P2 星型拓扑结构 ,以效劳器为核心2、查询与路由1 用户向效劳器发出查询请求,效劳器返回文件索引2用户根据索引与其它用户进行数据传输3路由跳数为 O(1,即常数跳3、容错性 :取决于效劳器的故障概率(实际网络中 ,由于本钱原因 ,可用性较低。

解码真实的P2P—P2P的本质、问题及前景

解码真实的P2P—P2P的本质、问题及前景■魏亮P2P并不是一个全新的技术概念,早在20世纪90年代就已经出现,但是对网络架构、流量流向、运营模式、价值链等真正产生影响的却是在Napster、BT下载以及Skype等P2P 应用出现以后。

这些应用的影响如此之大,以至于一直以来漠视互联网应用的电信运营商也开始关注P2P应用。

P2P应用的本质究竟是什么?它是网络拥塞、盗版猖獗的罪魁祸首,还是互联网精神的真实回归?它会因为运营商的封堵而受挫吗?运营商是否应该对P2P采取对抗性态度?P2P的本质当前业界对P2P有不同的认识与理解:Intel 将P2P计算定义为“通过系统间的直接交换所达成的计算机资源与信息的共享”,这些资源与服务包括信息交换、处理器时钟、缓存和磁盘空间等;IBM则给P2P赋予了更宽泛的定义,把P2P 看成是由若干互联协作的计算机构成的系统,并具备如下若干特性之一——系统依存于边缘化(非中央式服务器)设备的主动协作,每个成员直接从其他成员而不是从服务器的参与中受益,系统中成员同时扮演服务器与客户端的角色,系统应用的用户能够意识到彼此的存在构成一个虚拟或实际的群体。

由于P2P技术发展迅速,当前P2P的涵盖范围尚未完全达成共识,因此目前还没有统一的技术标准和规范。

P2P与当前典型的互联网业务模式有所不同。

典型的互联网业务与使用P2P技术业务的区别,并不在于是否使用C/S或者B/S模式,而在于运营商与用户扮演的角色以及用户的参与程度。

在典型的互联网业务例如邮件以及Web浏览中,运营商通过提供大容量、稳定、知名的服务器等方式吸引用户并提供服务,用户简单地使用服务。

虽然用户有权选择运营商,但是一旦选择后运营商占主导地位,运营商因故障等原因停止提供服务时,该运营商的用户就无法使用服务。

业务网络的能力取决于服务器的数量、能力等。

网络的价值与用户数的平方成正比。

当然,理论上说如果每个用户都设置邮件服务器的话也是P2P技术,每个用户设立Web服务器也是P2P技术(虽然这样的话Web服务和E-mail服务就不会像现在这样成功)。

基于P2P的互联网媒体内容分发系统的性能分析

片按照一定 比例将其划分为片头和片尾两部分, S M 存放

部分影片的片头部分 ,N则按照某种内容部署策略存放 P 媒体内容片尾部分, 所有 P N之间相互协作. 共享它们之间

国家 “6 ” 划 资 助项 目( o 0 6 A0 Z 1 8 3计 N . 0 A t 14和 N . 0 A 0 3 0, 2 o 0 5 A13 1) 2 国家 下 一 代 互 联 网

此时 . 首先存储所有影片的片尾数据 , 然后对剩余 的存储空问按热度比例存储。

・

j

PrN i 2m ( ) R uPH l .i , /x e t 一 n 6N O = 1

i0 =

( 7 )

情况 3每个 P : N的存储空间大于存放所有影片片尾 数据所需空问的总和。 此时, 在每一个 P N中存储所

MS

图 l 基 于 P P的 互 联 网媒 体 内 容 分 发 网 络 系 统 模 型 2

的, 各个 P N之间以及 P N与 V S C 之间都存在有效传输带

宽,并且所有 P N之间的带宽相同。这种简化有助于分析 PP 2 媒体内容分发 网络的系统性能与系统规模的变化情

表示在用户向 M 请求的数据当中,能够从 M 或其他所 S S

片片尾数据所需空间的总和,但是每个 P N的存储

空间小于存放所有影片片尾数据所需空间的总和

P N得到的数据 占全部用户请求数据的比例。全网命中率

表 1 系统 的 主 要 配 置 参 数

维普资讯

褥 别 策 粥 : 予 P P 游 重 凌 媒 体 黎 2

热门影片、 较热门影片、 一般影片和冷门影片。 对于各类影

系统性能指标有 P N吞吐量 、N本地命中率和全网命 中 P

P2P系统原理(P2P技术的应用 P2P的组织结构

P2P与覆盖网络的联系

应用层网络又称为覆盖网络,它的基本 含义是在现有的Internet传输网络之上构 建一个完全位于应用层的网络系统。无 论是OSI模型还是Internet模型,网络具 有层次结构。应用层位于层次结构的最 高层,它利用传输层提供的服务完成相 应的应用功能,如 Web浏览,FTP服务, 电子邮件服务等。但是随着应用的模式 越来越复杂,这种只依赖于传输层的应 用层已经不能满足需要了。

为确定对象k的后继(k所在的结点),结点n在 自己的路由表中查找在k之前且离k最近的结点j, 让j去找离k最近的结点,递归查找,最终可以 找到对象k的前驱(在k之前离k最近的结点, 记做predecessor(k),类似,结点n的前驱记做 n.predecessor) 前驱中必然有后继的路由表项,定位成功

可以把整个CAN 系统看成一张保存( key, value)对的大哈希表。CAN 的基本操作包括 插入、查找和删除( key,value)对。其中 key 是对被搜索资源的关键字(如文件名)哈 希后的值,而value 则是资源的存储位置( 如 IP 地址和目录)。 整个CAN 系统由许多独立的结点组成,每个结 点保存哈希表的一部分,称之为一个区。此外, 每个结点在邻接表中还保存了少量邻接区的信 息。对指定关键字的插入( 或者查找、删除) 请求被中间的CAN 结点路由到区里含有该关键 字的CAN 结点。

P2P与OverLay网络

P2P应用的组织结构的发展可以简单的分 成三代:

第三代 第二代 特点:混合式的体系结构,具有合理的查询时间和良好的可扩展性, 特点:无中心的分布式网络,所有的查询和响应都在节点间完成。 第一代 对现有网络有很好的适应性。 以广播的方式散发查询消息,容错性好 特点:集中控制 应用:PPLive PPStream 等提供商业服务的网站均采用这种体系结构 缺点:查询请求在网络中广泛传播,带宽消耗较大 缺点:鲁棒性 可扩展性相对较差 代表:Gnutella KaZaA Freenet等 应用代表:Napster

BT协议具体分析

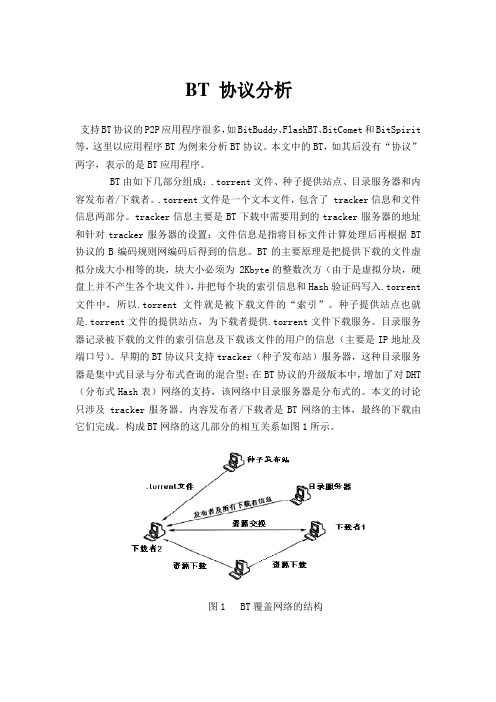

BT 协议分析支持BT协议的P2P应用程序很多,如BitBuddy、FlashBT、BitComet和BitSpirit 等,这里以应用程序BT为例来分析BT协议。

本文中的BT,如其后没有“协议”两字,表示的是BT应用程序。

BT由如下几部分组成:.torrent文件、种子提供站点、目录服务器和内容发布者/下载者。

.torrent文件是一个文本文件,包含了 tracker信息和文件信息两部分。

tracker信息主要是BT下载中需要用到的tracker服务器的地址和针对tracker服务器的设置;文件信息是指将目标文件计算处理后再根据BT 协议的B编码规则网编码后得到的信息。

BT的主要原理是把提供下载的文件虚拟分成大小相等的块,块大小必须为 2Kbyte的整数次方(由于是虚拟分块,硬盘上并不产生各个块文件),并把每个块的索引信息和Hash验证码写入.torrent 文件中,所以.torrent文件就是被下载文件的“索引”。

种子提供站点也就是.torrent文件的提供站点,为下载者提供.torrent文件下载服务。

目录服务器记录被下载的文件的索引信息及下载该文件的用户的信息(主要是IP地址及端口号)。

早期的BT协议只支持tracker(种子发布站)服务器,这种目录服务器是集中式目录与分布式查询的混合型;在BT协议的升级版本中,增加了对DHT (分布式Hash表)网络的支持,该网络中目录服务器是分布式的。

本文的讨论只涉及 tracker服务器。

内容发布者/下载者是BT网络的主体,最终的下载由它们完成。

构成BT网络的这几部分的相互关系如图1所示。

图1 BT覆盖网络的结构根据BT的工作原理,为了分析BT协议的交互过程,本文重点关注本地BT客户机的运行过程。

图2显示了BT协议的测试环境,其中BT客户机的IP地址是10.10.80.120,使用Wireshark俘获BT协议分组的交互过程,Wireshark版本号为 1.4.1。

BT系统基于P2P技术的阻塞算法分析

o ti o lm sa d o i e heba i or ei p o m e eb o kig ag rt . u t pr b e ,n pr v d st ssf m r ve nt t l c n lo ih s h t of h m

K e w o dsBlc i lortm ; P; tT re t y r : o kngag i h P2 Bi o r n

l王 坯.iT r n 下栽技 术研 究. 2 】 Bt or t e 科技 广场 , 0,( : — 7 2 5 2 2 2 0 2 )6 [ 孔 彬 , 良 贤 .i T r n 原 理 分 析 及 改 进 . 算 机 工 3 】 徐 Bt or t e 计

程,0 4s(0:5 — 5 20 , 3) 7 29 1 2

( )乐观 阻塞 算法 = 从 所有 向 自己发 出 申请 的节 点里面 随机 选择 一个 为其 提供 上 传 服务 ,不 管对方 当 前是否 为 自己服 务 ,周期 为 T T阻塞 算法 的 F 三倍 3 O秒 。 采用 这种 算法 一是 为 了发现 是 否具有 更适 合 的交换 对

参考 文献 :

摘 要 : 着 Bt o et 随 iT Ⅱ n 系统 的广泛 使 用 ,iT r n 引起 了学 术界 的极 大关 注。 Bt 0r t e 已有的研 究 工作 主要 集 中于 Bt orn i r t T e 测 量 、建模 和算 法 等方 面。本 文通过 对 B 系统 的 阻塞算 法的分 析研 究 ,指 出存 在的 问题 ,为提 高 阻塞算 法研 究提 供依 据 。 T

对 等 网 (2 :P e— oP e )因其 良好 的可扩 展性 和健 壮性 PP e rt — er 成为 I tre 中最 重要 的系 统之 一 。i o rn ( 称 B) P P n en t B t r e t简 T T 是 2 技 术在 文件 共享 分发 中的典 型应 用 。 T 统 中文件被 分 割成 一定 B系 大 小 的文件 块 (ic ) 如何 使得 每一 个 P e pe e , er能够获 得满 意 的下 载速 率 , 又能 够为其 他 P e e r提供 良好 的上 传服 务是 P P技术 中一 2 个 重要 的 问题 。 阻塞机 制 的概 念 节点 间建立 连接 后 ,进 行 内容分 发 的过程 中 ,一个 节 点可能

P2P内容下载缓存系统设计(一).doc

P2P内容下载缓存系统设计(一)摘要随着BitTorrent(以下简称BT)等一系列P2P应用的兴起,络流量犹如洪水到来,互联服务提供商(InternetServiceProvider,以下简称ISP)正在面临巨大的络带宽压力。

据统计,目前我国互联P2P 流量已占总流量的70%左右,而以BT为主的P2P下载流量已占P2P总流量的80%,因此为了缓解BT等应用带来的大量带宽的占用,ISP通过充分挖掘基础络设备功能来达到最基本的效果。

本论文主张采取正确引导P2P流量的策略的方法,[]借鉴Web Caching 技术与CDN内容分发络技术的基本原理,提出设置P2P内容缓存服务器的方法和关键技术。

首先将用户请求的内容转移到P2P内容缓存服务器中,然后再通知用户到P2P内容缓存服务器中下载,尽量将P2P流量控制在ISP络内部,从而有效控制ISP出口络带宽拥挤的状况。

同时,实现了络运营商对P2P内容的监管,为P2P技术推动互联健康快速的发展起到了重要的作用。

关键词:BitTorrent,P2P,互联服务提供商,流量,络带宽,P2P 内容缓存服务器1绪论12P2P技术介绍22.1传统资源共享方式22.2P2P络共享方式22.2.1P2P络原理22.2.2P2P络应用模式32.2.3P2P络路由模型32.3P2P流量的特征分析与识别32.3.1P2P流量特征32.3.2P2P流量识别与检测42.4P2P应用对ISP造成的影响52.5目前对P2P应用的解决办法63目前一些缓存技术分析和P2P内容缓存系统的可行性73.1Web Caching技术73.2CDN内容分发络83.2.1CDN工作原理83.2.2CDN框架结构83.3Web Caching与CDN系统比较93.4Web Caching技术可行性报告93.5CDN技术可行性报告103.6本章小结114P2P内容缓存系统研究与设计124.1P2P内容缓存系统设计目标124.2P2P内容缓存系统总体设计概要134.2.1系统设计层次结构134.2.2系统功能模块134.2.3系统关键技术154.3系统方案设计174.3.1方案一174.3.2方案二184.3.3方案比较195用于缓存系统的下载软件开发与调试205.1系统开发环境与开发环境205.2程序结构与程序流程分析205.2.1进程设计205.2.2程序流程图225.3数据结构与关键算法分析255.4系统软件测试285.4.1系统测试环境285.4.2系统测试时遇到的问题295.5系统实现功能及特性说明305.6系统可扩展方案研究说明306结论326.1设计过程与实现结果分析326.2系统遗留问题及工作展望32上很成熟,它的主要特点是交互性强、具有安全的存取模式、络通信量低、响应速度快、利于处理大量数据。

基于 P2P 技术的网络应用及分析探讨

流量对网络本身的影响,同时利用 P 2 P技术提 高 网络性能值得技术人员进一步进行探索和研

目前 ,P 2 P网络技术 主要服 务于文件资源 究 。

图 1 :P 2 P网 络 三 种 结 构 方 式

共享 、视频 直播 、分布式计算、信息检索等网

络应用 中。

参考文献

[ 1 ]赵 生 勇 .浅 谈 P 2 P技 术 [ J 】 .科 技 信

需要获取某个资料文件 ,会根据服务器提供 的 许用户使用 网络集 中的处理能力 ,帮助相关组 列 表清单 ,依次查询所有的客户端 ,直到找到 织 处理 非常 艰 巨和 庞大 且复 杂的繁 重计 算工 所 需的资源, 如果没有找到 , 则返 回错误信息 。 作 ,这一点与 网格计算和云计算机机制类似 ,

2 P 2 P 的结构类型

理能力上都更有优 势。在 这种 结构下 ,节点被

网络 ,如 图 1 所示 :描述如下 :

应用 中出现的不兼容问题 。但这种模式增加了 复杂性 。

安全存取 、用户身份认证和身份管理都需要进 步研究 ,此外如何控制 P 2 P应用带来的庞 大

一

3几种常用 的P 2 P 网络应用

P 2 P( P e e r - t o — P e e r )又称为对 等 网,是近 ( 1 ) 非 结构化 网络。这 种方式 可以克服对 几年非常流行 的一种 网络技术 ,和传统的客户 服务器的依赖 ,配置较为 简单 。但由于拓扑不 机/ 服 务器模 式不 同,P 2 P技术 依赖 网络 中所 确定 ,无法保证查 找的准确性从 而漏掉 网络中 有参与者的处理 能力和信 息共 享 ,它 改变了人 的某些资源 。 们部署网络硬件资源的方 式,为网络 的发展提 ( 2 ) 结 构化的 P 2 P网络。这种方 式利用高 供 了一种新 的思路。P 2 P技术具有 良好 的扩 展 度结构化实现信息进行资源查询 。比较典型 的 性和健壮性 ,性 价 比较高 ,P 2 P网络是建立 的 有 B l o o m F i l t e r 以及其改 进算法 、分 布式哈希 基础 是 I P网络 ,网络 中所有安 装特 定软件 的 表 DH T算 法 。 客户端构成一个逻辑 P 2 P网络 ,网络中的资源

基于P2P的流媒体数据调度算法研究

个空缺的数据块 ,每个节点随机地从持有

此数据块的伙伴节点中选择 一个节点 ,然 后请求选中的伙伴节点; 是一种快速时 RF 间 响 应 的 启 发 式 算 法 , 它 是 在 C oSra n / ONeI o lte mig D tI 中被提 出,这种

策略 首先请求潜在提 供者较少的数据块 ,

鲁棒策略 ( u d Ro i )3 已经被提出 Ro n bn 1 1 等 且在许多流媒体 系统 中采用。R n o a d m是 个非常简单的 P P数据调度策略 ,它被 2 C ina … ha sw 采用 , 根据这种策略 , 对于每

一

表现在媒体服务器负担过重 ,支持客户数

目有限, 目播放效果较差; 2 节 P P技术采 用 分布式 网络模式 ,很好地解决了网络带宽

的数据量 ,我们用 D 来表示为服务节点 P 所分配的流媒体数据包的数量 ,D 的取值

由下 式决 定 :

以聚合流速率aV 发送数据( . . 流媒体播放速 率为 V ) n 。相反 ,为了最大可能地减少总的 网络带 宽消耗 ,我们根据 当前的丢包率动

了。

D =I一 J I( l 口口 。 4 2 )

数据调度是 P P流媒体点播 系统构建 2 的核心技术 ,它需要 解决的主要问题是如

如果一个数据块有多个潜在提供者 ,那么

具有最多剩层流媒体系统 中,如 P S ,根据这种策略 ,按照比 AL 例分配所有请求的数据块到一个伙伴 ,如

基金 项 目:2 0 0 9年度福 建江 夏学 院院级 一般 项 目研究论 文 ( 0 9 0 3 2 0B 2 )

基于 P P的流媒体 数据调度算法研究 2

刘兆芳 福建 江夏 学院现代教 育技 术 中心 5 0 0 502

P2P技术基础概述

(一) P2P网络模型 E

E

m5

E?

E?

m1

m2

B

E?

A

Gnutella工作原理

D

m4

E?

m3

C

(一) P2P网络模型

2.2 纯P2P结构化网络

由于非结构化网络模型中,采用广播请求模式 的随机搜索会造成网络的不可扩展性,目前大量的 研究工作都集中在如何构造一个高度结构化的网络 模型来解决有效地查找信息上,所以产生了纯P2P 结构化网络模型。

盲目搜索

泛迭随区 洪代机域 搜泛漫索 索洪步引 算算搜法 法法索

启发智能搜索

启 移高 发 动速 式 代缓 泛 理存 洪 法法

结构化P2P网络

(三) 结构化P2P网络的算法

分布式散列表(DHT)

又称分布式哈希表(Distributed Hash Table),是一种分布式存储方法。在不需要 服务器的情况下,每个客户端负责一个小范 围的路由,并负责存储一小部分数据,从而 实现整个DHT网络的寻址和存储。整个系统 的重点是如何有效地查找信息。

P2P原理分析

P2P网络模型概述 P2P网络中的资源搜索方法

结构化P2P系统的算法

(一) P2P网络模型

1.集中目录式P2P网络

中央目录服务器

P

P

P

集中目录式P2P网络模型是最 早出现的P2P应用模式,采用中 央目录服务器管理P2P网络各节 点,仍然具有中心化特点,不同 于传统C/S模式,中央目录服务 器只保留索引信息,服务器与对 等节点以及对等节点之间都具有 交互能力。

3.UDP打洞

UDP打洞技术假定客户端A和B可以与公网内的已知服 务器S建立UDP连接(可以互发UDP数据报)共可能出现 以下三种情况。 第一种:A和B位于同一NAT设备后面,即位于同一内网 第二种:A和B位于不同NAT设备后面,分属不同的内网 第三种:A和B位于两层NAT设备之后,通常最上层NAT 是ISP网络提供商提供,第二层的NAT是家用NAT路由器。

P2P技术的应用及其研究现状图解

P2P技术的应用及其研究现状摘要自1999年以来,对等网络(P2P)技术因其充分利用网络资源和网络带宽等诸多优点而受到国内外学术界和商业组织的广泛关注。

美国《财富》杂志更称之为改变因特网发展的四大新技术之一,甚至被认为是无线宽带互联网的未来。

文中首先介绍P2P的概念及其四种网络模型:集中目录式、纯分布式、混合式和结构化,并将P2P模型与C/S模型进行对比,结果表明:在有效利用网络中的大量闲置信息、存储空间、处理器周期等资源、避免服务器带来的瓶颈问题、降低服务器成本等方面,P2P有着明显的优势;然后介绍P2P文件交换、对等计算、协同工作等应用模型及其研究现状;最后讨论P2P网络存在的问题。

关键字对等网络(P2P)技术客户端∕服务器(C/S)模型模型引言随着Internet网络的广泛普及、网络带宽的大幅增加以及基于Internet的端系统计算能力迅速增强,在客户端∕服务器(C/S)模式(通常只有服务器节点资源得到利用)中被忽略的且广泛存在的用户端设备成为一种宝贵的计算资源。

因此,“充分利用网络边缘资源”成为新的研究和应用目标之一,其中“网络边缘资源”是指那些在传统应用模式中作为客户端而往往被忽略的计算设备。

而对等网络(P2P)技术正是在这样的形势下迅猛兴起,如今P2P技术研究的涉及面已十分广阔,包括网络拓扑、分布式存储、安全性和可靠性等。

P2P技术应用更是涵盖诸多方面,商业和民用领域的文件与数据共享和存储、、科研领域的协同和并行计算等。

然而P2P也同样在其发展历程中存在着许多或难以克服或存在缺陷的问题,比如版权问题、安全问题等。

尽管问题如此之多,不置可否,P2P技术正不断变革着网络,并且改变人们的生活。

1P2P的概念及其网络模型目前在学术界以及商业组织上对于P2P 没有一个统一的定义,下面有三种定义:1 P2P是一种通信模型,其中每个参与者都有相同的能力。

在Internet上,P2P是一种网络类型,它允许相同网络程序的计算机相互建立连接,直接访问对方的硬盘上的文件。

p2p加速原理

p2p加速原理P2P加速原理。

P2P加速,即Peer to Peer加速,是一种通过利用多个节点共同协作来提高网络传输速度的技术。

P2P加速原理的核心在于充分利用网络中的各个节点资源,通过合理的调度和分配,实现加速效果。

下面我们将详细介绍P2P加速的原理和实现方式。

首先,P2P加速依赖于节点之间的互相协作。

在传统的网络传输中,数据通常是由服务器直接向客户端传输,这种方式在面对大量用户同时访问时,往往会导致服务器压力过大,从而影响传输速度。

而P2P加速则是通过将数据分发到各个节点,让节点之间相互传输数据,从而分担服务器的压力,提高传输速度。

其次,P2P加速的原理是基于对等网络的。

在P2P网络中,每个节点都可以充当客户端和服务器,它们之间没有固定的层级关系,都可以相互传输数据。

这种去中心化的特点使得P2P网络更加灵活和高效,能够更好地适应网络环境的变化。

另外,P2P加速还依赖于智能调度和动态分配。

在P2P网络中,数据的传输路线是动态变化的,系统需要根据网络拓扑结构和节点的负载情况来动态调度数据传输路径,以实现最优的传输效果。

同时,系统还需要根据节点的带宽和性能情况来动态分配数据传输任务,以保证整个网络的稳定性和高效性。

最后,P2P加速的实现方式有多种。

常见的P2P加速技术包括BitTorrent、eMule等,它们都采用了不同的算法和协议来实现P2P加速。

其中,BitTorrent使用了种子文件和分片下载的方式,通过让用户之间相互交换数据来加速下载;eMule则采用了Kad网络和ED2K链接来实现P2P加速。

这些技术都是基于P2P加速原理的,通过合理的调度和分配,实现了高效的数据传输。

总的来说,P2P加速是一种通过充分利用网络中的各个节点资源,实现高效数据传输的技术。

它依赖于节点之间的互相协作,基于对等网络的原理,依靠智能调度和动态分配来实现加速效果。

通过合理的算法和协议设计,P2P加速技术能够有效地提高网络传输速度,为用户提供更好的网络体验。

P2P网络搜索算法介绍(1)

P2P网络搜索算法介绍信息0801 罗一雄指导老师:张昊摘要随着信息技术的进步与互联网的飞速发展,网络上的信息资源与日俱增,如何在庞大的互联网上获得有价值的信息已成为人们日益关注的问题。

对等网络(Peer-to-Peer)作为一种新兴的网络计算模式,打破了传统的C/S模式,具有自组织、容错能力强、可扩展性好等优点。

本文介绍了P2P网络的定义,他与传统C/S网络的区别。

并且更进一步分析了P2P网络的结构,P2P搜索算法,同时列举了一些经典的P2P搜索实例。

关键词:P2P 搜索算法度数拓扑结构ABSTRACTWith the advancement of information technology and the development of Internet, there is more and more information resource online, so how to obtain valuable information has become an increasingly concerned issue. As a new network computing mode, P2P breaks the traditional C/S structure; it is self-organized with good fault-tolerance ability and expansibility. This paper introduces the definition of P2P, the differences between P2P mode and C/S mode. Furthermore, this paper analyzes P2P network structure and search algorithms and presents its typical applications.Keywords: Peer-to-peer; Search Algorithm; Degree; Topology Architecture,前言:随着NAPSTER的迅速崛起,基于P2P网络的搜索技术开始进入人们的视线。

基于P2P网络的资源发现算法研究.doc

基于P2P网络的资源发现算法研究作者:严新华来源:《信息安全与技术》2012年第05期【摘要】 P2P是从传统的旧客户端一服务器的模式中脱离出的一种新型网络体系结构,这种体系结构内的每一台计算机拥有着相同的能力,同时也肩负着同样的责任。

P2P技术已经去除了集中式的服务器,让节点间实现直接交换服务和资源。

文章基于P2P网络,研究了资源发现算法。

【关键词】 P2P;资源发现;算法研究Based on the P2P Network Resource Discovery AlgorithmYan Xin-hua(Modern education technology center Shangluo College ShanxiShangluo 726000)【 Abstract 】 P2P is from the previous traditional old client server mode from a new type of network architecture, this architecture within each computer with the same capacity, but also shoulder the responsibility of the same. P2P technology has removed the centralized server node, to realize the direct exchange of services and resources. In this paper, based on the P2P network, studies the resource discovery algorithm.【 Keywords 】 P2P;resource discovery;algorithm0 引言P2P(Peer—to—Peer)技术被称做是Peer计算。

P2P带宽限制(限制BT)解决方案

P2P带宽限制(限制BT)解决方案背景介绍: 目前互联网络中P2P下载业务流量非常大,包括大家熟知的BT,eDonkey,eMule,都是较为流行的P2P软件。

P2P业务特点占用大量网络带宽,目前在高校网上70%为P2P业务流量,其中50%为BT流量。

由此可见,BT下载已构成了高校宽带网的运营的最大阻碍:学生用较家庭用户更低的包月价格,使用了更多网络带宽和流量,导致了高校宽带网运营的成本提高和用户增长的停顿,甚至影响了整个IP城域网的运行。

BT:是一种类似与电驴的P2P共享软件,全名叫"BitTorrent",中文全称:"比特流";最新的电影,游戏,动漫,只要你想得到的,BT都能提供给你。

BitTorrent的工作原理是:BT首先在上传者端把一个文件分成了Z个部分,甲在服务器随机下载了第N各部分,乙在服务器随机下载了第M个部分,这样甲的BT就会根据情况到乙的电脑上去拿乙已经下载好的M部分,乙的BT就会根据情况去到甲的电脑上去拿甲已经下载好的N部分,这样就不但减轻了服务器端得负荷,也加快了用户方(甲乙)的下载速度,效率也提高了,更同样减少了地域之间的限制。

比如说丙要连到服务器去下载的话可能才几K,但是要是到甲和乙的电脑上去拿就快得多了。

所以说用的人越多,下载的人越多,大家也就越快,BT的优越性就在这里。

而且,在你下载的同时,你也在上传(别人从你的电脑上拿那个文件的某个部分),所以说在享受别人提供的下载的同时,你也在贡献。

BT对运营商的影响BT的特点有点类似传销:下载的人同时也成为“种子”的提供者,提供者越多,速度就越快。

而且BT 的下载速度是没有封顶的,也就是说它会尽可能多地占用网络资源。

值得一提的是,ADSL用户虽然是独享带宽,每个端口的用户享受的带宽出口仅为自己使用,但出口带宽仍然会受到BT影响。

目前,少数的网民用BT软件占用了大量的带宽,而影响大多数正常宽带网用户的网速。

计算机网络P2P

无结构P2P网络的特点

• 覆盖网拓扑结构 无结构,指覆盖网没有固定、严格的拓扑 结构,而是一个随机生成、松散组织的普通图, 但总是符合某种模型的一种结构。 a.小世界模型: 指任一两个网络节点间的距离很 短,并且对每个节点而言,其邻居节点相识 (互相连接)的频率很高,所以节点集群现象 明显。 b.幂律模型: 网络中拥有连接数L的结点占网络 结点总数的份额正比于L-a ,a是取决于网络本身 的常数因子,因此网络中大多数结点连接数很 少,少数结点连接数很多。

资源的发布不接受两个角色合 二为一,在生产和消费资源的 角色上是对等的

P2P网络中无中介、等级、格 式、区域和平台的限制,相互 乊间直接交换信息和服务

可充分利用个人计算机的软硬件 设备,信息和服务在节点间传输 时交互的对象及接收的目标是确 定的、有效的

无服务器参不空间分配,可提 供实时的、可升级的信息

33

BitTorrent

传统下载方法不BT下载比较

HTTP、FTP下载原理

BT下载原理

BT下载:作为服务器的Peer把文件传给其他的Peer后,各个Peer之 间也进行交互传。这样,单一的下载源就变成了多个源,Peer越多, 彼此之间交互的范围和数量也就越大,下载速度也就越快。

34

BitTorrent

USENET的出现

丌对外提供应用服务,也丌存放 仸何实体资源,只是作为实体资 源的目录戒索引而存在

Napster的兴起

8

9

Napster客户端

Napster客户端

向索引服务器请求MP3文件

Napster客户端 中央索引服 务器

需 要 下 载 MP3 文 件的主机

Napster客户端

此主机上有所请求 的MP3文件 Napster客户端

P2P网络的搜索算法分析

P2P网络的搜索算法分析摘要:P2P网络的搜索算法是P2P技术的一个重要研究领域。

通过对P2P网络搜索算法定义和研究意义的介绍,让读者概略地了解此种搜索算法;并且通过对其分类,展示了其发展的过程;最后,通过典型P2P搜索算法的分析,进一步说明了其优越性和发展前景。

关键词:P2P;搜索算法;泛洪;DHT1什么是P2P网络的搜索算法P2P是英文Peer to Peer(对等)的简称,又被称为“点对点”。

“对等”技术是一种网络新技术。

P2P技术可以不通过服务器的中转而实现计算机系统之间资源和信息的直接共享。

P2P 技术研究的一个重要分支便是搜索算法的研究。

P2P搜索算法即指基于P2P网络结构的搜索方式。

它的存在形式导致其与现有搜索技术有了很大的不同。

由于P2P 网络资源分散性极强,分布于各个节点;节点允许自由进退,资源不断变化处于动态。

而这两方面都使得P2P网络搜索的难度大大地增加。

2P2P网络搜索算法的分类对比2.1集中式集中式的搜索是以目录服务器为中心的搜索方式。

目录服务器会记录下网络中共享资源的所有信息并且会对对这些共享资源逐一进行索引和查找。

集中式搜索里,所有的对等点和已经知道地址的目录服务器都相互连接,因此,目录服务器会记下每个对等点的加入或离开,并随之更新系统索引表。

集中式搜索具有诸多优势,例如:搜索的速度快、内容全面,搜索过程中需要的信息量小,节省网络带宽等等。

但是,不容忽视的是,集中式搜索也有其自身无法克服的缺陷:由于中央服务器的瘫痪容易造成其整个网络的崩毁,因此大大降低了其搜索的可靠性和安全性;另外,中央目录服务器的更新维护费用都会由于网络规模的扩大而急剧增加,致使所需成本也大大提高;再有就是中央服务器的存在引起了共享资源在版权上的划分不清纷争不断,也因此这种搜索成为了非纯粹意义的P2P 网络模型。

2.2分布式搜索能够解决集中式搜索所具有以上的问题。

与集中式搜索相比较,分布式搜索没有目录服务器,或者说每个对等点都可称为一个服务器;每个对等点都具有相似的功能;对等点通过彼此相连串联起整个网络体系,依靠其所在的网络来搜索确定其余对等点和搜索资源。

《2024年基于P2P技术的PrivateTracker资源平台的研究与设计》范文

《基于P2P技术的PrivateTracker资源平台的研究与设计》篇一一、引言随着互联网技术的飞速发展,资源共享和文件传输的需求日益增长。

P2P(Peer-to-Peer)技术以其独特的优势,如分布式、去中心化等特性,在资源共享和文件传输领域得到了广泛应用。

本文将针对基于P2P技术的PrivateTracker资源平台进行研究与设计,旨在为用户提供一个安全、高效、稳定的资源共享平台。

二、P2P技术概述P2P技术是一种分布式网络技术,其核心思想是每个网络参与者既是服务的请求者,也是服务的提供者。

在P2P网络中,资源被分散存储在各个节点上,每个节点之间可以直接进行通信和资源共享。

这种去中心化的特性使得P2P网络具有较好的扩展性、稳定性和安全性。

三、PrivateTracker资源平台需求分析针对用户需求,PrivateTracker资源平台应具备以下功能:1. 用户身份验证:为了保证资源共享的安全性,需要对用户进行身份验证。

2. 资源搜索与浏览:提供高效的资源搜索和浏览功能,方便用户快速找到所需资源。

3. 资源上传与下载:支持资源的上传和下载功能,实现资源的共享和传输。

4. 资源管理:提供资源分类、标签、评论等功能,方便用户对资源进行管理。

5. 社区交流:建立社区交流功能,方便用户之间进行交流和互动。

四、PrivateTracker资源平台设计1. 系统架构设计:采用分布式架构,利用P2P技术实现资源的分散存储和传输。

系统由用户层、服务层、存储层和通信层组成。

2. 用户层设计:提供用户注册、登录、身份验证等功能,保障用户信息安全。

3. 服务层设计:负责资源的搜索、浏览、上传、下载等功能,提供友好的用户界面。

4. 存储层设计:采用分布式存储技术,将资源分散存储在各个节点上,提高系统的稳定性和可靠性。

5. 通信层设计:利用P2P技术实现节点之间的直接通信,提高数据传输速度和效率。

五、关键技术实现1. 身份验证技术:采用加密技术和密码学原理实现用户身份验证,保障用户信息安全。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

基于P2P技术的BT系统阻塞算法分析

作者:王力群

来源:《电脑知识与技术》2009年第35期

摘要:随着Bit Torrent系统的广泛使用,Bit Torrent引起了学术界的极大关注。

已有的研究工作主要集中于Bit Torrent测量、建模和算法等方面。

该文通过对BT系统的阻塞算法的分析研究,指出存在的问题,为提高阻塞算法研究提供依据。

关键词:阻塞算法;阻塞机制;P2P;Bit Torrent;文件共享

中图分类号:TP393文献标识码:A文章编号:1009-3044(2009)35-9999-02

Based on the P2P Technology BT System Obstruction Algorithm Analysis

WANG Li-qun

(Nanjing Institute of Railway Techology, Nanjing 210015, China)

Abstract: With the wide use of Bit Torrent system, caused a Bit Torrent of academic attention. The research has focused on Bit Torrent measurement, modeling and algorithm, etc. Based on the choke algorithm of BT system analysis, points out the existing problems, in order to provide basis for improving choke algorithm.

Key words: choke algorithm; choke mechanisms; P2P; bit torrent; file sharing

对等网(P2P:Peer-to-Peer)因其良好的可扩展性和健壮性成为Internet中最重要的系统之一。

文件共享已经作为P2P系统的应用之一而广泛应用,从最初的Napster到Gnutella,Kazak,引领了P2P技术的不断发展。

Bit Torrent(简称BT)是P2P技术在文件共享分发中的典型应用。

BT系统中文件被分割成一定大小(一般为256KB)的文件块(piece),每一个Peer既可以从别的Peer获取文件,同时也为其他的Peer提供下载服务,但是作为每一个Peer来讲,由于各节点间的链路情况存在差异,如何使得每一个Peer能够获得满意的下载速率,同时又能够为其他Peer提供良好的上传服务是P2P技术中一个重要的问题。

1 阻塞机制的概念

在节点间建立连接后,进行内容分发的过程中,一个节点可能会同时收到来自它多个节点的要求下载文件分片的请求。

如果本节点同时满足所有这些请求,向所有这些节点发送文件,就可能会造成本节点性能下降以及网络拥塞(因为节点的数目可能会比较大)。

为了避免这种情况,必须采取一定的方法,对部分节点的请求进行阻塞(Choke),不予处理。

首先考虑两个节点(设为A和B)间能够进行内容传输的条件。

一般来说A向B送文件片断,需要满足两个条件:

1) B对该文件片断感兴趣(Interested);

2) A同意向B发送该文件片断,也就是说A不阻塞(Choke)B。

可以把这两个条件看成AB连接的两个状态。

为了表示这两个状态,在程序中引入两个状态变量:

Choked:该状态为真时,表示A阻塞了B;

Interested:该状态为真时,表示B对A的文件片断感兴趣。

那么,在节点A收到B的文件片断请求报文时,就可以通过检查这两个状态,来决定是否向B 传送文件了。

2 BT系统的阻塞算法

BT系统中,每两个建立连接的节点之间,一个节点对另一个节点都设置有一个状态:阻塞。

“阻塞”表示不愿意给对方传送数据,即使对方向该节点请求下载,该节点也不会回应;“服务”(即“取消阻塞”)表示对方可以从该节点获得下载。

具体的阻塞算法有三种:

2.1 TFT阻塞算法

节点以回报的方式,选择当前向自己上传文件速度最快的一定数量(默认为4个)的节点作为自己的服务对象。

这样可以有效防止“搭便车者”(只下载而不愿上传的节点),并且有效的激励节点参与上传服务,因为只有这样才能够最大可能的获得其余节点对自己的上传,从而最大化自己的下载带宽。

这个决策结果以一定时间(10秒)为周期进行更新。

2.2 乐观阻塞算法

从所有向自己发出申请的节点里面随机选择一个为其提供上传服务,而不管对方当前是否为自己服务。

周期为TFT阻塞算法的三倍(30秒),采用长周期目的是保证为新节点提供完整的一块文件块,以使其能够为其它节点服务。

采用这种算法的目的,一是为了发现是否具有更适合的交换对象;二是为了向新加入节点提供最初文件块的下载,因为它们没有任何文件块,根据TFT 阻塞算法不会获取到别人的上传。

2.3 种子阻塞算法

由于种子节点(已经下载完成的节点)不再需要下载,所以不能够以下载速度作为节点选择的依据。

这时决定因素是连接节点从它这里获得的下载速度,即它只为下载速度最快的那些(默认为5个)节点服务,以便最大化上传带宽,加快文件的分发。

3 BT系统阻塞算法中存在的问题分析

依据TFT阻塞算法,连接双方都是在对方为自己提供服务的前提下才会为对方提供服务。

这种“先取后予”的方法必然导致以下问题。

问题一:BT系统中“第一块”问题,即节点需要很长时间才能够获取到最初几块文件块(一般为最初5%的文件块)。

由于新加入节点没有任何资源可与别人交换,依据TFT算法是没有可能获得下载的,所以只能依靠种子或是其它节点乐观阻塞算法才有机会获得服务。

而种子和乐观算法数量很少,所以数据来源很少。

问题二:当两个新连接节点彼此向对方发出申请后,需要长时间的等待才能够开始之间的文件下载。

新连接的节点双方向对方发出申请后,都在等待获取对方的服务,都在等待对方的乐观阻塞算法选中自己,而不愿首先提供服务,进而出现了彼此等待的“僵局”。

因乐观阻塞算法执行周期长且服务数量仅有一个,所以需要长时间的等待。

而且由于BT系统极强的动态性,连接节点的退出导致连接过少或是中途退出一段时间后返回系统,节点都会增加新的连接,所以中途连接节点很平常;而此时文件块的互补性很强,进而彼此会向对方申请文件块,所以新连接节点彼此向对方申请文件块的情况也并不显见。

问题三:节点在“最后块”时期的上传连接过少。

BT系统中,一直存在着“最后块”的问题,即节点往往要花很长的时间来下载最后几块文件块,因为余下的几块文件块往往是只被个别节点拥有的“稀罕资源”或是被带宽很低的节点拥有,所以需要长时间的资源寻找和下载。

在这段很长的时间里,节点虽然有着绝大部分资源,但由于自己当前只从极个别节点下载,所以依据TFT算法只可能为这些极个别的节点服务,从而导致上传连接数量很少,以至没有平均快速的分发资源。

大量文章想通过创建一种鼓励机制,延长节点下载完成后的停留时间,以使其尽可能多的分发文件,但却忽略了节点在成为种子的前一段时间,虽拥有与种子差不多的资源,但却不能充分提供上传服务。

4 结束语

该文首先介绍了基于P2P技术的BT系统中阻塞算法的原理和作用,然后对阻塞算法中存在的几个问题进行了详细描述,为针对问题提出新的阻塞算法提供理论依据。

参考文献:

[1] 汪燕,柳斌.Bit Torrent协议分析及控制策略[J].实验技术与管理,2006,1(23):54-56.

[2] 王坯.Bit Torrent下载技术研究[J].科技广场,2005,2(2):26-27.

[3] 孔彬,徐良贤.Bit Torrent原理分析及改进.计算机工程,2004,1(30):257-259.

[4] 王冠英.Bit Torrent系统中可扩展性的研究[D].杭州:浙江大学,2005.

[5] 周文莉.Bit Torrent文件共享系统的流量模型与文件评估方法[J].计算机工程,2006,32(13):15-17.。