实验17 路由器接口PPP 协议封装和PAP、CHAP 验证配置(改写).pdf

实训名称:PPP之chap认证的配置

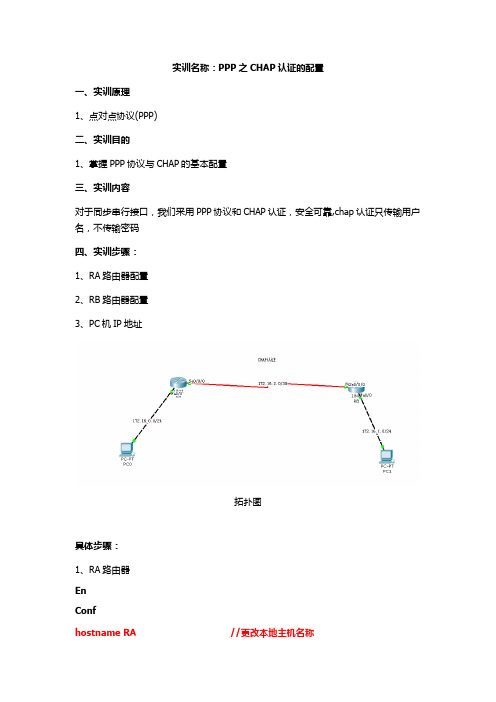

实训名称:PPP之CHAP认证的配置一、实训原理1、点对点协议(PPP)二、实训目的1、掌握PPP协议与CHAP的基本配置三、实训内容对于同步串行接口,我们采用PPP协议和CHAP认证,安全可靠,chap认证只传输用户名,不传输密码四、实训步骤:1、RA路由器配置2、RB路由器配置3、PC机IP地址拓扑图具体步骤:1、RA路由器EnConfhostname RA //更改本地主机名称username RB password 123 //配置对端的用户名和密码Int f0/0Ip add 172.16.0.1 255.255.255.0No shutInt s0/0/0Ip add 172.16.2.1 255.255.255.252encapsulation ppp //封装PPP协议ppp authentication CHAP //启用chap认证exitip route 172.16.1.0 255.255.255.0 172.16.2.22、RB路由器EnConfhostname RB //更改本地主机名称username RA password 123 //配置对端的用户名和密码Int f0/0Ip add 172.16.1.1 255.255.255.0No shutInt s0/0/0Ip add 172.16.2.2 255.255.255.252clock rate 9600encapsulation ppp //封装PPP协议ppp authentication CHAP //启用chap认证exitip route 172.16.0.0 255.255.255.0 172.16.2.13、给PC机配置IP地址PC0:172.16.0.2/24,172.16.0.1PC1:172.16.1.2/24,172.16.1.1五、实训结果PC0 ping PC1,可以ping通。

PPP协议的PAP和CHAP认证

PPP协议的PAP和CHAP认证实验人:实验名称:PPP协议的PAP和CHAP认证实验目的:掌握PPP协议的PAP和CHAP认证的配置方法实验原理:PAP认证:用小凡搭建如图实验环境,然后配置各路由器的S0/0端口IP和PPP封装协议,再配置PAP认证,当只配置R1PAP认证时,不能ping通对方(192.168.1.2),再配置R2的发送PAP认证信息时,即可ping通(单向);在R1和R2上,分别配置PAP认证和发送PAP认证信息,此时,即可ping通R2(192.168.1.2),即实验成功!(双向)CHAP认证:用小凡搭建如图实验环境,然后配置各路由器的S0/0端口IP和PPP封装协议,再配置CHAP认证,当只配置R1 CHAP认证时,不能ping通对方(192.168.1.2),再配置R2的发送CHAP 认证信息时,即可ping通(单向);在R1和R2上,分别配置CHAP认证和发送CHAP认证信息,此时,即可ping通R2(192.168.1.2),即实验成功(双向认证)自动协商IP地址:在R1上,配置分配IP地址(端口下,命令peer default ip address 192.168.1.100),然后在R2上,配置自动协商IP地址(在端口下,命令ip add negotiated),此时在R2可以获得192.168.1.100的IP地址,即实验成功!头部压缩:在R1和R2上,配置头部压缩功能,再ping 192.168.1.2,使其用数据流,用show compress 命令查看压缩情况,即实验成功!实验过程:PAP单向认证:⑴用小凡搭建如图实验环境,如图示:⑵在R1的S0/0上,配置IP,如图示:⑶在R2的S0/0上,配置IP,如图示:⑷此时,即可ping通192.168.1.2 如图示:⑸在R1上,配置PPP协议,如图示:⑹在R2上,配置PPP协议,如图示:⑺此时,又可ping通192.168.1.2 如图示:⑻在R1上,配置PAP认证,如图示:⑼在R2上,配置发送PAP认证信息,如图示:⑽此时,又可以ping通192.168.1.2 如图示:PAP双向认证:⒈在R1上,配置PAP认证,如图示:⒉在R2上,配置发送PAP认证信息,如图示:⒊配置完后,即可ping通192.168.1.2,即单向认证,如图示:⒋在R2上,配置PAP认证,如图示:⒌此时,不能ping 通192.168.1.2 如图示:⒍在R1上,配置发送PAP认证信息,此时,可以又ping通192.168.1.2 如图示:CHAP单向认证:Ⅰ在R1上,配置CHAP认证,如图示:Ⅱ在R2上,配置发送CHAP认证信息,如图示:Ⅲ此时,即可ping通192.168.1.2 ,即CHAP 的单向认证成功!如图示:CHAP双向认证:①在R1上,配置CHAP认证,如图示:②在R2上,配置发送CHAP认证信息,如图示:③在R2上,配置CHAP认证,如图示:④此时,不能ping通192.168.1.2 原因为没有在R1上,配置发送CHAP认证信息,如图示:⑤在R1上,配置发送CHAP认证信息,此时,可以ping通192.168.1.2 ,即配置CHAP双向认证成功!如图示:自动协商IP地址:㈠在原有的实验环境下,去掉R2上的S0/0端口的IP地址,如图示:㈡在R1上的S0/0端口下,配置分配的IP地址为192.168.1.100 如图示:㈢在R2上的S0/0 端口上,配置自动协商IP地址,如图示:㈣此时,在R2上,分配到192.168.1.100的IP地址,即实验成功,如图示:头部压缩:①在R1上,开启头部压缩功能,如图示:②在R2上,开启头部压缩功能,如图示:③此时,ping 192.168.1.100 ,使其有数据通过,用命令即可查看到压缩的情况,(命令show compress)如图示:总结:在实验中,CHAP认证的步骤:处理CHAP挑战数据包(1、将序列号放入MD5散列生成器2、将随机数放入MD5散列生成器3、用访问服务器的认证名和数据库进行比较4、将密码放入MD5散列生成器);当显示串行接口时,常见以下状态: 1、Serial0/0 is up, line protocol is up //链路正常2、Serial0/0 is administratively down, line protocol is down //没有打开该接口,执行no sh 打开即可3、Serial0/0 is up, line protocol is down //物理层正常,数据链路层有问题,通常是没有配置时钟,两端封装不匹配或PPP认证错误4、Serial0/0 is down, line protocol is down //物理层故障,通常是连线问题;PAP 不支持密码的加密,压缩,link绑定,设定最大传输单元等,CHAP 支持以上内容;PAP和CHAP验证发送的信息内容为验证路由器数据库中的用户名和密码;在CHAP中,被验证方不明确定义发送主机名来验证时,默认发送该路由器的主机名;配置PAP双向认证时,用户名和密码都可以不一样,但配置CHAP双向认证时,要保证两台路由器的密码一致;。

华为路由器封装链路层协议(PPP)、帧中继(FR)配置

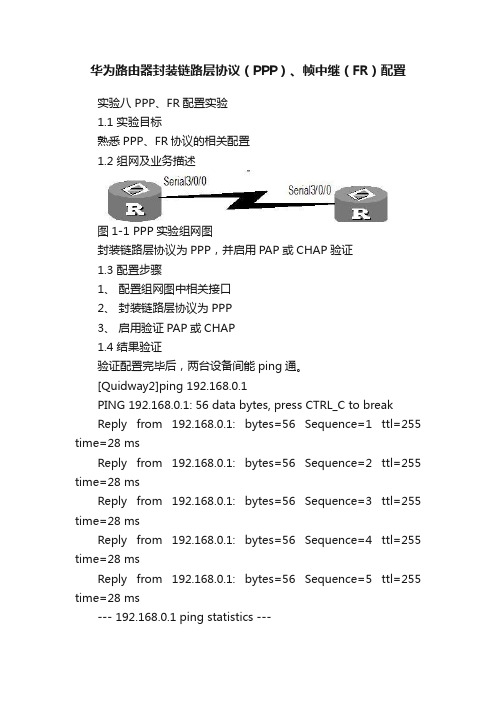

华为路由器封装链路层协议(PPP)、帧中继(FR)配置实验八 PPP、FR配置实验1.1 实验目标熟悉PPP、FR协议的相关配置1.2 组网及业务描述图1-1 PPP实验组网图封装链路层协议为PPP,并启用PAP或CHAP验证1.3 配置步骤1、配置组网图中相关接口2、封装链路层协议为PPP3、启用验证PAP或CHAP1.4 结果验证验证配置完毕后,两台设备间能ping通。

[Quidway2]ping 192.168.0.1PING 192.168.0.1: 56 data bytes, press CTRL_C to breakReply from 192.168.0.1: bytes=56 Sequence=1 ttl=255 time=28 msReply from 192.168.0.1: bytes=56 Sequence=2 ttl=255 time=28 msReply from 192.168.0.1: bytes=56 Sequence=3 ttl=255 time=28 msReply from 192.168.0.1: bytes=56 Sequence=4 ttl=255 time=28 msReply from 192.168.0.1: bytes=56 Sequence=5 ttl=255 time=28 ms--- 192.168.0.1 ping statistics ---5 packet(s) transmitted5 packet(s) received0.00% packet lossround-trip min/avg/max = 28/28/28 ms1.5 配置参考1.5.1 配置接口地址[Quidway1-S3/0/0] ip address 192.168.0.1 255.255.255.252 [Quidway2-S3/0/0] ip address 192.168.0.2 255.255.255.2521.5.2 封装PPP[Quidway1-S3/0/0] link-protocol ppp[Quidway2-S3/0/0] link-protocol ppp1.5.3 启用验证PAP:[Quidway1-S3/0/0] ppp authentication-mode pap[Quidway1] local-user huawei[Quidway1- local-user huawei]password cipher 123456[Quidway1- local-user huawei]service-type ppp[Quidway1-S3/0/0] shutdown[Quidway1-S3/0/0] undo shutdown[Quidway2-S3/0/0] ppp pap local-userhuawei password cipher 123456[Quidway2-S3/0/0] shutdown[Quidway2-S3/0/0] undo shutdownCHAP:[Quidway1-S3/0/0] ppp authentication-mode chap[Quidway1] local-user huawei1[Quidway1- local-user huawei]password cipher 123456[Quidway1- local-user huawei]service-type ppp[Quidway1-S3/0/0] ppp chap user huawei2[Quidway1-S3/0/0] shutdown[Quidway2] local-user huawei2[Quidway2- local-user huawei]password cipher 123456[Quidway2- local-user huawei]service-type ppp[Quidway2-S3/0/0] ppp chap user huawei1[Quidway2-S3/0/0] shutdown[Quidway2-S3/0/0] undo shutdown注意:在CHAP验证中,主验证方和被验证方的password必须保持一致!FR配置步骤4、配置接口地址5、封装FR6、重启接口a.配置参考i.配置接口地址[Quidway1- Serial3/0/0] ip address 192.168.0.1 255.255.255.252[Quidway2- Serial3/0/0] ip address 192.168.0.2 255.255.255.252ii.封装FR[Quidway1- Serial3/0/0] link-protocol fr[Quidway1- Serial3/0/0] fr interface-type dce[Quidway1- Serial3/0/0] fr dlci 20[Quidway1- Serial3/0/0] fr inarp(fr map ip 192.168.0.2 20)[Quidway2- Serial3/0/0] link-protocol fr[Quidway2- Serial3/0/0] fr interface-type dte[Quidway2- Serial3/0/0] fr inarp(fr map ip 192.168.0.1 20)iii.重启接口[Quidway1- Serial3/0/0]undo shutdown [Quidway2- Serial3/0/0]shutdown [Quidway2- Serial3/0/0]undo shutdown。

补充实验路由器接口PPP协议封装及PAP、CHAP验证

补充实验:路由器接口PPP协议封装及PAP、CHAP验证

一、实验目的

1. 理解点对点PPP的广域网接入技术

2. 理解PPP链路中的PAP与CHAP验证的区别

3. 掌握PAP验证的配置方法

4. 掌握CHAP验证的配置方法

二、实验环境及主要操作步骤

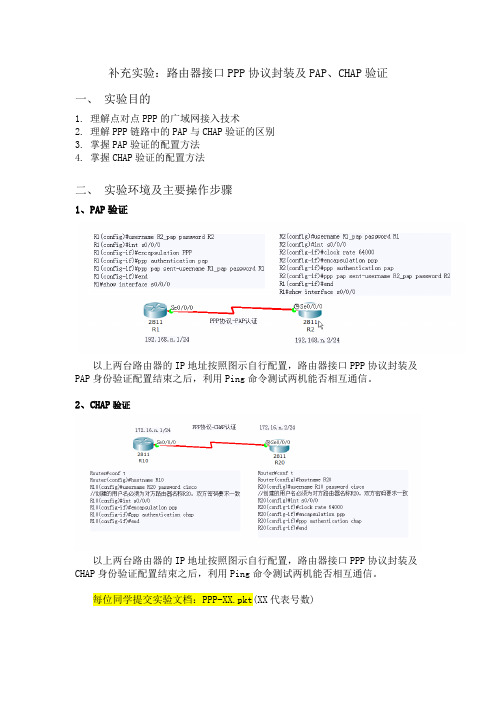

1、PAP验证

以上两台路由器的IP地址按照图示自行配置,路由器接口PPP协议封装及PAP身份验证配置结束之后,利用Ping命令测试两机能否相互通信。

2、CHAP验证

以上两台路由器的IP地址按照图示自行配置,路由器接口PPP协议封装及CHAP身份验证配置结束之后,利用Ping命令测试两机能否相互通信。

每位同学提交实验文档:PPP-XX.pkt(XX代表号数)。

路由器配置深入浅出—路由器接口PPP协议封装及PAP和CHAP验证配置

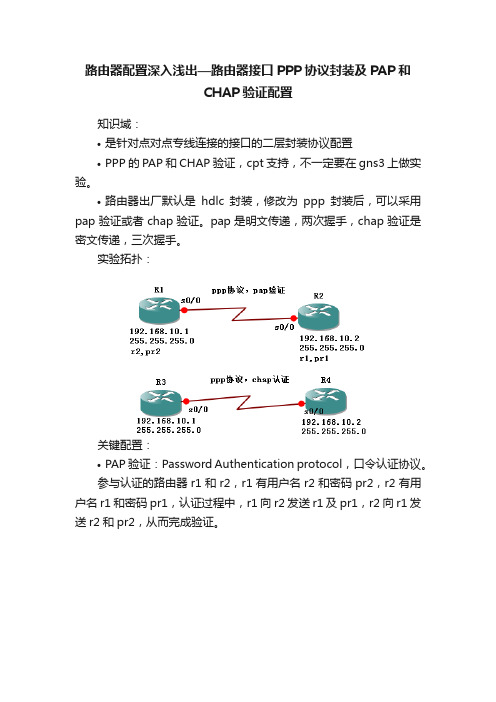

路由器配置深入浅出—路由器接口PPP协议封装及PAP和CHAP验证配置知识域:•是针对点对点专线连接的接口的二层封装协议配置•PPP的PAP和CHAP验证,cpt支持,不一定要在gns3上做实验。

•路由器出厂默认是hdlc封装,修改为ppp封装后,可以采用pap验证或者chap验证。

pap是明文传递,两次握手,chap验证是密文传递,三次握手。

实验拓扑:关键配置:•PAP验证:Password Authentication protocol,口令认证协议。

参与认证的路由器r1和r2,r1有用户名r2和密码pr2,r2有用户名r1和密码pr1,认证过程中,r1向r2发送r1及pr1,r2向r1发送r2和pr2,从而完成验证。

r1(config)#username r2 password pr2 #建立数据库保存对方的用户名和密码r1(config)#inteface serial serial 0/0 #进入接口配置模式r1(config-if)#encapsulation ppp #设置点点链路串口的二层封装为ppp协议r1(config-if)#ppp authentication pap #设置ppp验证方式为pap(口令认证协议)r1(config-if)#ppp pap setusername r1 password pr1 #设置发送的用户名和密码r1(config-if)#no shutdown #开启接口r2(config)#username r1 password pr1 #建立数据库保存对方的用户名和密码r2(config)#inteface serial serial 0/0 #进入接口配置模式r2(config-if)#encapsulation ppp #设置点点链路串口的二层封装为ppp协议r2(config-if)#ppp authentication pap #设置ppp验证方式为pap(口令认证协议)r2(config-if)#ppp pap setusername r2 password pr2 #设置发送的用户名和密码r2(config-if)#no shutdown #开启接口•CHAP:Challenge handshake Protocol,挑战握手认证协议。

cisco ppp认证方式(pap、chap认证)

cisco ppp认证方式(pap、chap认证)一、实验拓扑二、实验要求:1、要求配置ppp协议2、分别用pap、chap认证3、配置总部的路由器给分部的路由器分配ip地址,并且从地址池中分配,4、pc1最终能ping铜pc2三、实验步骤:1、配置各路由器接口的ip地址如图---2、封装ppp协议R1(config)#interface s1/0R1(config-if)#encapsulation pppR1(config-if)#clock rate 64000R1(config-if)#ip address 192.168.2.1 255.255.255.0R1(config-if)#no shutR2(config)#interface s1/0R2(config-if)#encapsulation pppR2(config-if)#no shutR2(config-if)#clock rate 64000 配置DCE端时钟频率3、配置IP地址池协商,并从地址池中获取R1(config)#interface s1/0R1(config-if)#peer default ip address pool aaaR1(config-if)#ip local pool aaa 192.168.2.2 192.168.2.10R2(config)#interface s1/0R2(config-if)#ip address negotiated查看 s1/0接口的地址R2#show interface s1/0Serial1/0 is up, line protocol is upHardware is M4TInternet address is 192.168.2.2/32 如果获取不到地址将接shutdown 然后再 no shudownMTU 1500 bytes, BW 1544 Kbit, DLY 20000 usec,reliability 255/255, txload 1/255, rxload 1/255Encapsulation PPP, LCP OpenOpen: CDPCP, IPCP, crc 16, loopback not setKeepalive set (10 sec)4、启用rip协议并查看路由表R1(config)#router ripR1(config-router)#network 192.168.2.0R1(config-router)#network 192.168.1.0查看路由表R1#show ip routeCodes: C - connected, S - static, R - RIP, M - m obile, B - BGPD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter arN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type E1 - OSPF external type 1, E2 - OSPF external type 2i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-Iia - IS-IS inter area, * - candidate default, U - per-user so - ODR, P - periodic downloaded stati c routeGateway of last resort is not setC 192.168.1.0/24 is directly connected, FastEthernet0/0192.168.2.0/24 is variably subnetted, 2 subnets, 2 m asksC 192.168.2.2/32 is directly connected, Serial1/0C 192.168.2.0/24 is directly connected, Serial1/0R 192.168.3.0/24 [120/1] via 192.168.2.2, 00:00:47, Serial1/0R2(config)#router ripR2(config-router)#network 192.168.2.0R2(config-router)#network 192.168.3.0R2(config-router)#exit查看路由表R2#show ip routeCodes: C - connected, S - static, R - RIP, M - m obile, B - BGD - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inN1 - OSPF NSSA external type 1, N2 - OSPF NSSA externaE1 - OSPF external type 1, E2 - OSPF external type 2i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2ia - IS-IS inter area, * - candidate default, U - per-o - ODR, P - periodic downloaded stati c routeGateway of last resort is not set192.168.2.0/32 is subnetted, 2 subnetsC 192.168.2.2 is directly connected, Serial1/0C 192.168.2.1 is directly connected, Serial1/0C 192.168.3.0/24 is directly connected, FastEthernet0/05、配置PAP认证R1(config)#username abc password 0 123R1(config)#interface s1/0R1(config-if)#ppp authentication papR2(config)#interface s1/0R2(config-if)#ppp pap sentR2(config-if)#ppp pap sent-usernam e abc password 0 123查看show runinterface Serial1/0ip address negotiatedencapsulation pppserial restart-delay 0clockrate 64000ppp pap sent-username abc password 0 1236、配置chap认证R1(config)#username abc password 0 123 以对方的主机名作为用户名,密码要和对方的路由器一致R1(config)#interface s1/0R1(config-if)#ppp authentication papR1(config-if)#exitR1(config)#username R2 password 0 123R1(config)#interface s1/0R1(config-if)#encapsulation pppR1(config-if)#ppp authentication chap chap 认证R2(config)#username R1 password 0 123R2(config)#interface s1/0R2(config-if)#encapsulation pppR2#debug ppp authenticationPPP authentication debugging is on 验证chap过程7、show run查看验证8、测试结果pc1 ping通pc2。

PPP身份验证(CHAP)的配置

PPP 身份验证(CHAP )的配置【实验名称】PPP 身份验证(CHAP )的配置【实验目的】掌握CHAP 身份验证的配置方法【实验所模拟的环境】假设某集团公司因业务需要租用了电信运营商的专线,现需要对公司路由器与电信路由器进行链路协商,使用CHAP 方式配置身份验证,实现相互通信。

Router1为集团公司路由器,Router2为电信路由器。

【实现小结】通过CHAP 身份验证方式,协商建立链路,确保专线安全顺畅连通。

【实验拓扑】【实验设备】(1)路由器 2台(2)V.35线缆1条【IP 地址规划】分别在Router1和Router2的串口上设置IP 地址及子网掩码。

Router1 serial 1/2: IP .1Router2 serial 1/2: IP .2【实验步骤】 第一步:对路由器1进行配置Router#config terminal //进入Router1全局配置模式 Router(config)#hostname R1 //将路由器命名为R1 R1(config)#username R2 password 0 psd //建立密码数据库 R1(config)#interface serial 1/2 //配置串口s1/2 R1(config-if)#ip address //设置ip 地址及子网掩码R1(config-if)#encapsulation ppp //将端口的封装类型设置为PPP R1(config-if)#ppp authentication chap //设置CHAP 认证方式 Router2 S1/2 S1/2Router1R1(config-if)#no shutdown //激活端口第二步:对路由器2进行配置Router#config terminal //进入Router2全局配置模式Router(config)#hostname R2//将路由器命名为R2R2(config)#username R1 password 0 psd //建立用户名及密码数据库R2(config)#interface s1/2//配置串口s1/2R2(config-if)#ip address //配置ip地址及子网掩码R2(config-if)#encapsulation ppp //将端口的封装类型设置为PPP R2(config-if)#ppp authentication chap //设置CHAP认证方式R2(config-if)#clock rate 64000//为串口配置时钟频率,DCE端必须配置时钟频率,DTE端无需配置R2(config-if)#no shutdown //激活端口【验证测试】1、配置完成之后,登陆R1,输入“ping 1.1.1.2”,如出现下图所示即表示链路协商通过,配置成功2、在上一节的实验中,我们学会了使用debug命令来获取设备间是如何协商的信息。

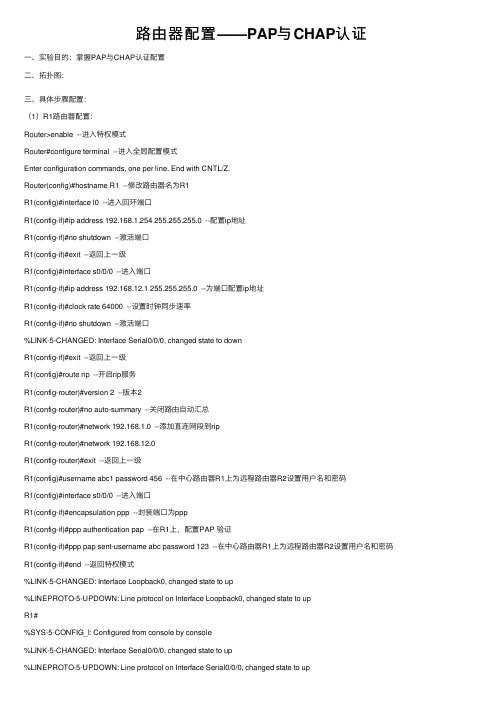

路由器配置——PAP与CHAP认证

路由器配置——PAP与CHAP认证⼀、实验⽬的:掌握PAP与CHAP认证配置⼆、拓扑图:三、具体步骤配置:(1)R1路由器配置:Router>enable --进⼊特权模式Router#configure terminal --进⼊全局配置模式Enter configuration commands, one per line. End with CNTL/Z.Router(config)#hostname R1 --修改路由器名为R1R1(config)#interface l0 --进⼊回环端⼝R1(config-if)#ip address 192.168.1.254 255.255.255.0 --配置ip地址R1(config-if)#no shutdown --激活端⼝R1(config-if)#exit --返回上⼀级R1(config)#interface s0/0/0 --进⼊端⼝R1(config-if)#ip address 192.168.12.1 255.255.255.0 --为端⼝配置ip地址R1(config-if)#clock rate 64000 --设置时钟同步速率R1(config-if)#no shutdown --激活端⼝%LINK-5-CHANGED: Interface Serial0/0/0, changed state to downR1(config-if)#exit --返回上⼀级R1(config)#route rip --开启rip服务R1(config-router)#version 2 --版本2R1(config-router)#no auto-summary --关闭路由⾃动汇总R1(config-router)#network 192.168.1.0 --添加直连⽹段到ripR1(config-router)#network 192.168.12.0R1(config-router)#exit --返回上⼀级R1(config)#username abc1 password 456 --在中⼼路由器R1上为远程路由器R2设置⽤户名和密码R1(config)#interface s0/0/0 --进⼊端⼝R1(config-if)#encapsulation ppp --封装端⼝为pppR1(config-if)#ppp authentication pap --在R1上,配置PAP 验证R1(config-if)#ppp pap sent-username abc password 123 --在中⼼路由器R1上为远程路由器R2设置⽤户名和密码R1(config-if)#end --返回特权模式%LINK-5-CHANGED: Interface Loopback0, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface Loopback0, changed state to upR1#%SYS-5-CONFIG_I: Configured from console by console%LINK-5-CHANGED: Interface Serial0/0/0, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface Serial0/0/0, changed state to up(2)R2路由器配置:Router>enable --进⼊特权模式Router#configure terminal --进⼊全局配置模式Enter configuration commands, one per line. End with CNTL/Z.Router(config)#hostname R2 --修改路由器名为R2R2(config)#interface l0 --进⼊回环端⼝R2(config-if)#ip address 192.168.2.254 255.255.255.0 --配置ip地址R2(config-if)#no shutdown --激活端⼝R2(config-if)#exit --返回上⼀级R2(config)#interface s0/0/0 --进⼊端⼝R2(config-if)#ip address 192.168.12.2 255.255.255.0 --为端⼝配置ip地址R2(config-if)#no shutdown --激活端⼝R2(config-if)#interface s0/0/1 --进⼊端⼝R2(config-if)#ip address 192.168.24.2 255.255.255.0 --为端⼝配置ip地址R2(config-if)#clock rate 64000 --设置时钟同步速率R2(config-if)#no shutdown --激活端⼝%LINK-5-CHANGED: Interface Serial0/0/1, changed state to downR2(config-if)#exit --返回上⼀级R2(config)#route rip --开启rip协议R2(config-router)#version 2 --版本2R2(config-router)#no auto-summary --关闭路由⾃动汇总R2(config-router)#network 192.168.2.0 --添加直连⽹段到ripR2(config-router)#network 192.168.12.0R2(config-router)#network 192.168.24.0R2(config-router)#exit --返回上⼀级R2(config)#username abc password 123 --在R2上为R1设置⽤户名和密码R2(config)#username R3 password cisco --在R2上为R3设置⽤户名和密码(注意两端密码要相同)R2(config)#interface s0/0/0 --进⼊端⼝R2(config-if)#encapsulation ppp --封装端⼝为PPP协议R2(config-if)#ppp authentication pap --配置PAP验证R2(config-if)#ppp pap sent-username abc1 password 456 --在R2上为R1设置⽤户名和密码R2(config-if)#interface s0/0/1 --进⼊端⼝R2(config-if)#encapsulation ppp --封装端⼝为ppp协议R2(config-if)#ppp authentication chap --配置chap验证R2(config-if)#end --返回特权模式R2#%LINK-5-CHANGED: Interface Loopback0, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface Loopback0, changed state to up%LINK-5-CHANGED: Interface Serial0/0/0, changed state to up%SYS-5-CONFIG_I: Configured from console by console%LINEPROTO-5-UPDOWN: Line protocol on Interface Serial0/0/0, changed state to up R2#%LINK-5-CHANGED: Interface Serial0/0/1, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface Serial0/0/1, changed state to up(3)R3路由器配置:Router>enable --进特权模式Router#configure terminal --进⼊全局配置模式Enter configuration commands, one per line. End with CNTL/Z.Router(config)#hostname R3 --修改路由器名为R3R3(config)#interface l0 --进⼊回环端⼝R3(config-if)#ip address 192.168.3.254 255.255.255.0 --为端⼝配置ip地址R3(config-if)#no shutdown --激活端⼝R3(config-if)#exit --返回上⼀级R3(config)#interface S0/0/0 --进⼊端⼝R3(config-if)#ip address 192.168.24.1 255.255.255.0 --为端⼝配置ip地址R3(config-if)#no shutdown --激活端⼝R3(config-if)#exit --返回上⼀级R3(config)#route rip --开启rip协议R3(config-router)#version 2 --版本2R3(config-router)#no auto-summary --关闭路由⾃动汇总R3(config-router)#network 192.168.3.0 --添加直连⽹段到ripR3(config-router)#network 192.168.24.0R3(config-router)#exit --返回上⼀级R3(config)#username R2 password cisco --在R3上为R2设置⽤户名和密码R3(config)#interface s0/0/0 --进⼊端⼝R3(config-if)#encapsulation ppp --封装端⼝为ppp协议R3(config-if)#ppp authentication chap --配置chap验证R3(config-if)#end --返回特权模式%LINK-5-CHANGED: Interface Loopback0, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface Loopback0, changed state to up %LINK-5-CHANGED: Interface Serial0/0/0, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface Serial0/0/0, changed state to up R3#%SYS-5-CONFIG_I: Configured from console by console四、验证测试:1、测试是否开启ppp认证(1)R1:(2)R2:(3)R3:2、查看R1的S0/0/0端⼝信息如图,红⾊标记处表⽰是PPP认证3、测试全⽹是否互通:(1)R1与R2(2)R2与R3(3)R3与R1结果:全⽹互通成功。

接口的封装协议HDLC,PPP和PPP的认证协议PAP,CHAP

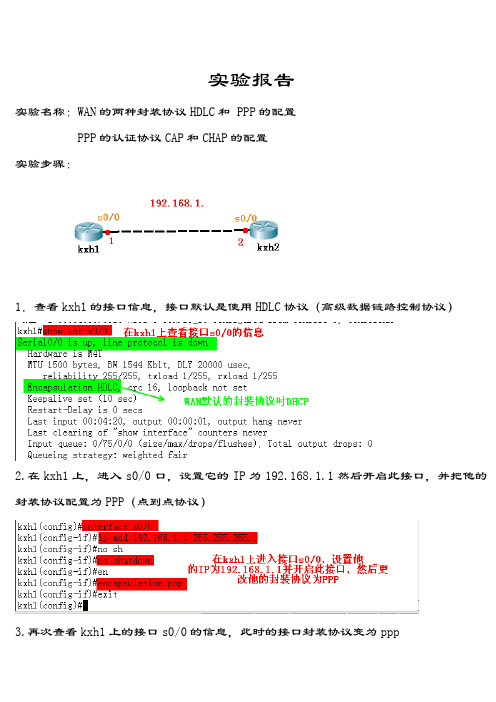

实验报告实验名称:WAN的两种封装协议HDLC和 PPP的配置PPP的认证协议CAP和CHAP的配置实验步骤:1.查看kxh1的接口信息,接口默认是使用HDLC协议(高级数据链路控制协议)2.在kxh1上,进入s0/0口,设置它的IP为192.168.1.1然后开启此接口,并把他的封装协议配置为PPP(点到点协议)3.再次查看kxh1上的接口s0/0的信息,此时的接口封装协议变为ppp4.进入kxh2的s0/0口,配置它的IP为192.168.1.2,此接口不改封装协议,使用默认的HDLC协议5.查看kxh2上的接口s0/0的信息。

它使用的是默认的HDLC协议6.测试路由器kxh1和kxh2的连通性。

因为接口的封装协议不同,所以两路由器不能通信。

7.更改kxh2的接口s0/0的封装协议为PPP。

8.测试连通性。

PPP协议的PAP认证(承接上面的实验)9.在kxh1上进入s0/0接口,(此时的kxh1作为远程路由器)在它上面配置kxh1登录到中心路由器kxh2的用户名和密码(这里的用户名可以是其它的不是本机的用户名密码也可以)10.在中心路由器kxh2的全局模式上配置远程路由器的用户名和密码。

然后进入接口s0/0将它的PPP认证方式配置为PAP认证。

11.此时将kxh2看成是远程路由器,在接口s0/0下面配置它登录到中心路由器kxh1的用户名和密码12.在中心路由器kxh1的全局模式下配置远程路由器的用户名和密码。

13.测试连通性14.使用命令debug ppp authentication 命令查看ppp认证过程。

PPP的CHAP认证方式(接上面的实验)15.在kxh1上进入接口s0/0将PPP的认证方式配置为chap,然后退出到全局模式配置远程路由器的用户名和密码,(此时的用户名必须是对方路由器名,因为chap默认是使用本地路由器的名字作为建立ppp连接时的标识符,所有用户的密码必须相同)16.在kxh2的全局模式下配置远程路由器登录到本路由器的用户名和密码。

PPP协议配置和PAP认证配置

PPP协议配置和PAP认证配置通过对PPP协议的了解,我们也进入到了配置阶段。

那么我们知道,PPP协议:(point to point protocol)点队点协议的前身是SLIP,PPP协议提供了一种在点对点链路上封状多种网络数据报文的标准方法。

现在我们重点讲解一下PPP 协议配置和PAP认证配置的内容。

PPP相对SLIP的协议的优点:1、支持同步、异步串行链路;2、支持多种网络协议;3、支持各种连接参数的协商;4、支持错误检测;5、支持用户认证;6、允许进行数据的压缩。

PPP协议的组成:1、协议封装方式2、LCP3、NCPPPP运行过程:1、链接不可用阶段2、链路建立阶段3、认证阶段4、网络层协议阶段5、链路终止阶段LCP协议协商:MRU 最大数据单元/Magic Number魔术字/人证方式/链路压缩NCP协议协商:IP地址;TCP/IP头压缩认证方式:PAP/CHAPPPP协议的配置:封装PPP:Router(config)#inter serial 2/0Router(config-if)#encapsulation pppDCE端设置时钟频率:Router(config-if)#clock rate 64000接口IP配置:Router(config-if)#ip address 192.168.10.1 255.255.255.0 Router(config-if)#no shutdownPAP认证配置:PAP认证配置,主认证端:Router(config-if)#exit Router(config)#username derekpassword 0 123 Router(config)#inter s2/0Router(config-if)#pppauthentication %SYS-5-CONFIG_I: Configured from console by consolePAP认证配置,被认证端:Router(config-if)#ppp pap sent-username derek password 0 123PAP认证配置完成,测试:Router#ping 192.168.10.2 Router#debug ppp packet查看端口:Router#show interfaces s 2/0 Serial2/0 is up, line protocol is up (connected) Hardware is HD64570 Internet address is 192.168.10.2/24 MTU 1500 bytes, BW 128 Kbit, DLY 20000 usec, rely 255/255, load 1/255 Encapsulation PPP, loopback not set, keepalive set (10 sec) LCP Open Open: IPCP, CDPCP Last input never, output never, output hang never Last clearing of "show interface" counters never Input queue: 0/75/0(size/max/drops); Total output drops: 0 Queueing strategy: weighted fair Output queue: 0/1000/64/0(size/max total/threshold/drops)【责任编辑:佟媛微TEL:(010)68476606】原文:PPP协议配置和PAP认证配置返回网络频道首页。

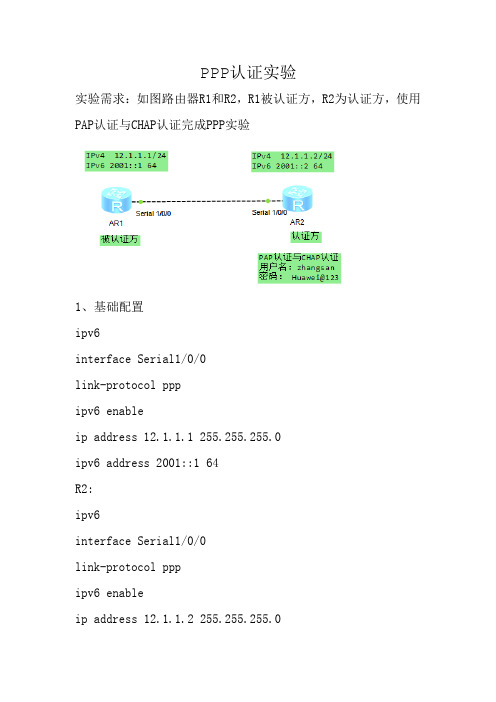

PPP认证 PAP实验与CHAP实验

PPP认证实验实验需求:如图路由器R1和R2,R1被认证方,R2为认证方,使用PAP认证与CHAP认证完成PPP实验1、基础配置ipv6interface Serial1/0/0link-protocol pppipv6 enableip address 12.1.1.1 255.255.255.0ipv6 address 2001::1 64R2:ipv6interface Serial1/0/0link-protocol pppipv6 enableip address 12.1.1.2 255.255.255.0ipv6 address 2001::2/642、抓包在s1/0/0端口验证R2的LCP和IPCP、IPV6CPLCP configure request配置请求LCP配置确认3、PAP认证R2配置:[R2]aaa[R2-aaa]local-user zhangsan password cipher Huawei@123 [R2-aaa]local-user zhangsan service-type ppp[R2-aaa]quit[R2]interface s1/0/0[R2-Serial1/0/0]ppp authentication-mode papR1配置:[R1]interface s1/0/0[R1-Serial1/0/0]ppp pap local-user zhangsan password cipher Huawei@123抓包验证PAP执行了两次握手能够抓到PAP认证中传递的明文用户名zhangsan和密码Huawei@1234、CHAP认证R2配置:[R2]aaa[R2-aaa]local-user zhangsan password cipher Huawei@123 [R2-aaa]local-user zhangsan service-type ppp[R2-aaa]quit[R2]interface s1/0/0[R2-Serial1/0/0]ppp authentication-mode chapinterface Serial1/0/0[R1-Serial1/0/0]ppp chap user zhangsan[R1-Serial1/0/0]ppp chap password cipher Huawei@123抓包验证CHAP执行了三次握手只能够抓到CHAP认证中传递的标识符和挑战值,传递进行哈希值传递了散列数值,根本抓不到密码,CHAP认证相比于PAP认证安全性更高。

配置PPP验证时CISCO路由器CHAP认证配置-电脑资料

配置PPP验证时CISCO路由器CHAP认证配置-电脑资料本文详细的向大家描述了如何配置PPP验证和CHAP认证的配置,同时给出了配置的命令行,大家可以通过实例去了解一下配置过程,。

在配置PPP验证时有PAP和CHAP的选择,其中PAP为明文传送用户名和口令,不安全。

而CHAP则采用哈希值进行验证,口令不会在网上传送,所以安全性比较高。

CHAP认证也是CCNA课程PPP教学时所需掌握的基本配置,其配置如下:拓扑: RA DTE--------DCE RB--------------------------------------RA#conf tRA(config)#username RB password helloRA(config)#int s0RA(config-if)#encap pppRA(config-if)#ppp au chapRA(config-if)#end-------------------------------Router(config)#host RBRB(config)#username RA password helloRB(config)#int s0RB(config-if)#encap pppRB(config-if)#ppp auth chap%LINK-3-UPDOWN: Interface Serial0, changed state to up%LINEPROTO-5-UPDOWN: Line protocol on Interface Serial0, changed state to up------------------------------------------------------RA#sh int s0Serial0 is up, line protocol is up -------第一层二层UPHardware is HD64570Internet address is 1.1.1.1/30MTU 1500 bytes, BW 1544 Kbit, DLY 1000 usec, rely 255/255, load 1/255Encapsulation PPP, loopback not set, keepalive set (10 sec) LCP Open -----------打开Open: IPCP, CDPCP -----------打开Last input 00:00:00, output 00:00:00, output hang neverLast clearing of show interface counters neverQueueing strategy: fifo。

CCNA实验-PPP的验证(PAP和CHAP)[

实验拓扑图:相关说明:在链路建立的第2个阶段进行用户验证,最常用的认证协议有口令验证协议PAP和挑战-握手协议CHAP。

口令验证协议PAP是一种简单的明文验证方式,这种验证方式的安全性较差,第三方可以很容易的获取被传送的用户名和口令;挑战-握手验证协议CHAP是一种加密的验证方式,能够避免建立连接时传送用户的真实密码。

初始:配置各路由器的IP地址。

Router(config)#host r1r1(config)#int s1/0r1(config-if)#clock rate 64000r1(config-if)#ip address 10.1.1r1(config-if)#no shRouter(config)#host r2r2(config)#int s1/0r2(config-if)#ip address 10.1.1r2(config-if)#clock rate 64000r2(config-if)#no shI:配置PAP单向身份验证r1(config)#username r2 password 123 /验证方建立数据库r1(config)#int s1/0r1(config-if)#encapsulation ppp /进行PPP封装r1(config-if)#ppp authentication pap /使用PAP实现PPP的验证r2(config)#int s1/0r2(config-if)#encapsulation pppr2(config-if)#ppp pap sent-username r2 password 123 /发送验证信息测试结果:r1#ping 10.1.1.2Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 10.1.1.2, timeout is 2 seconds:!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max = 4/9/16 msII:配置PAP双向身份验证r1(config)#username r2 password 123r1(config)#int s1/0r1(config-if)#encapsulation pppr1(config-if)#ppp authentication papr1(config-if)#ppp pap sent-username r1 password 321 /注意此时发送的password r2(config)#username r1 password 321r2(config)#int s1/0r2(config-if)#encapsulation pppr2(config-if)#ppp authentication papr2(config-if)#ppp pap sent-username r2 password 123 /注意此时发送的password 测试结果:r1#ping 10.1.1.2Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 10.1.1.2, timeout is 2 seconds:!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max = 8/10/16 msIII:配置CHAP单向的身份验证.r1(config)#username r2 password 123r1(config)#int s1/0r1(config-if)#encapsulation pppr1(config-if)#ppp authentication chapr2(config)#int s1/0r2(config-if)# encapsulation pppr2(config-if)#ppp chap hostname r2r2(config-if)#ppp chap password 123测试结果:r2#ping 10.1.1.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 10.1.1.1, timeout is 2 seconds:!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max = 8/18/36 ms IV:配置CHAP双向的身份验证.r1(config)#username r2 password 123r1(config)#int s1/0r1(config-if)# encapsulation pppr1(config-if)# ppp authentication chapr2(config-if)#username r1 password 123r2(config)#int s1/0r2(config-if)# encapsulation pppr2(config-if)# ppp authentication chap测试结果:r2#ping 10.1.1.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 10.1.1.1, timeout is 2 seconds:!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max = 8/18/36 ms OK,实验完成。

PPP协议的PAP和CHAP认证

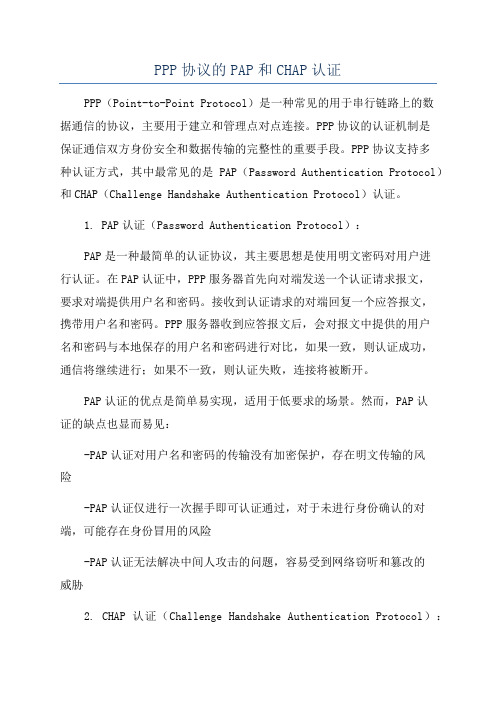

PPP协议的PAP和CHAP认证PPP(Point-to-Point Protocol)是一种常见的用于串行链路上的数据通信的协议,主要用于建立和管理点对点连接。

PPP协议的认证机制是保证通信双方身份安全和数据传输的完整性的重要手段。

PPP协议支持多种认证方式,其中最常见的是PAP(Password Authentication Protocol)和CHAP(Challenge Handshake Authentication Protocol)认证。

1. PAP认证(Password Authentication Protocol):PAP是一种最简单的认证协议,其主要思想是使用明文密码对用户进行认证。

在PAP认证中,PPP服务器首先向对端发送一个认证请求报文,要求对端提供用户名和密码。

接收到认证请求的对端回复一个应答报文,携带用户名和密码。

PPP服务器收到应答报文后,会对报文中提供的用户名和密码与本地保存的用户名和密码进行对比,如果一致,则认证成功,通信将继续进行;如果不一致,则认证失败,连接将被断开。

PAP认证的优点是简单易实现,适用于低要求的场景。

然而,PAP认证的缺点也显而易见:-PAP认证对用户名和密码的传输没有加密保护,存在明文传输的风险-PAP认证仅进行一次握手即可认证通过,对于未进行身份确认的对端,可能存在身份冒用的风险-PAP认证无法解决中间人攻击的问题,容易受到网络窃听和篡改的威胁2. CHAP认证(Challenge Handshake Authentication Protocol):CHAP认证是一种基于挑战响应的强大认证协议,其主要思想是通过令牌生成不可逆的散列值来验证用户名和密码的正确性。

在CHAP认证中,PPP服务器首先向对端发送一个随机生成的挑战值。

接收到挑战值的对端使用自己的密码和挑战值经过一定的散列算法(如MD5)生成一个响应报文,将响应报文发送回服务器。

PPP协议配置(CHAP验证).

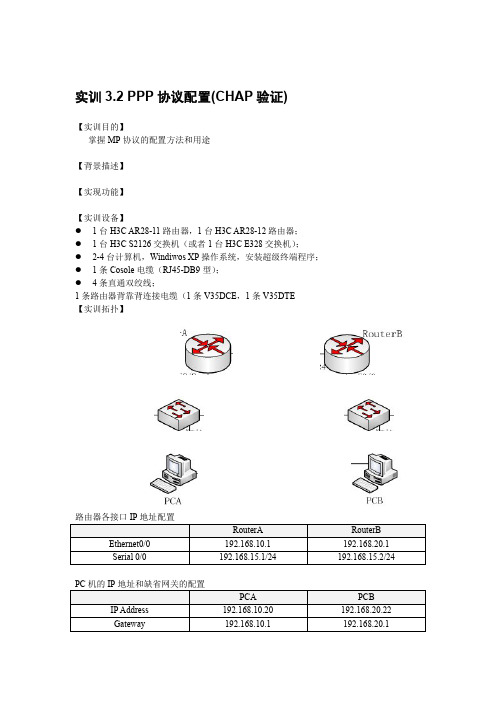

实训3.2PPP协议配置(CHAP验证)【实训目的】掌握MP协议的配置方法和用途【背景描述】【实现功能】【实训设备】●1台H3C AR28-11路由器,1台H3C AR28-12路由器;●1台H3C S2126交换机(或者1台H3C E328交换机);●2-4台计算机,Windiwos XP操作系统,安装超级终端程序;●1条Cosole电缆(RJ45-DB9型);●4条直通双绞线;1条路由器背靠背连接电缆(1条V35DCE,1条V35DTE【实训拓扑】路由器各接口IP地址配置RouterA RouterB Ethernet0/0192.168.10.1192.168.20.1Serial0/0192.168.15.1/24192.168.15.2/24PC机的IP地址和缺省网关的配置PCA PCB IP Address192.168.10.20192.168.20.22Gateway192.168.10.1192.168.20.1【实训步骤】1. 路由器H3C AR28-11配置#<H3C>system#[H3C]sysname RouterA##配置接口IP地址#[RouterA]interface Ethernet 0/0[RouterA-Ethernet0/0]ip address 192.168.10.1 255.255.255.0 [RouterA-Ethernet0/0]undo shutdown[RouterA-Ethernet0/0]quit#[RouterA]interface Serial 0/0[RouterA-Serial0/0]ip address 192.168.15.1 255.255.255.0 [RouterA-Serial0/0]undo shutdown[RouterA-Serial0/0]quit##配置RIP协议#[RouterA]rip[RouterA-rip]network 192.168.10.0[RouterA-rip]network 192.168.15.0[RouterA-rip]quit#[SwitchA]2. 路由器H3C AR28-12配置#<H3C>system#[H3C]sysname RouterB##配置接口IP地址#[RouterB]interface Ethernet 0/0[RouterB-Ethernet0/0]ip address 192.168.20.1 255.255.255.0 [RouterB-Ethernet0/0]undo shutdown[RouterB-Ethernet0/0]quit#[RouterB]interface Serial 0/0[RouterB-Serial0/0]ip address 192.168.15.2255.255.255.0[RouterB-Serial0/0]undo shutdown[RouterB-Serial0/0]quit##配置RIP协议#[RouterB]rip[RouterB-rip]network 192.168.20.0[RouterB-rip]network 192.168.15.0[RouterB-rip]quit#[SwitchB]2.配置CHAP2.1 单向CHAP验证(路由器B为主验证方)#路由器H3C AR28-11配置#[RouterA] local-user rtb #创建用来验证的本地帐号[RouterA-luser-rtb] password simple 123 #设置帐号密码[RouterA-luser-rtb] service-type ppp #设置服务类型为ppp [RouterA-luser-rtb]quit#[RouterA]interface Serial 0/0[RouterA-Serial0/0]ppp chap user rta #CHAP认证帐号[RouterA-Serial0/0]undo shutdown[RouterA-Serial0/0]quit##路由器H3C AR28-12配置#[RouterB] local-user rta #创建用来验证的本地帐号[RouterB-luser-rta] password simple 123 #设置帐号密码[RouterB-luser-rta] service-type ppp #设置服务类型为ppp [RouterB-luser-rta]quit#[RouterB]interface Serial 0/0[RouterB-Serial0/0] ppp authentication-mode chap #使能CHAP验证[RouterB-Serial0/0]ppp chap user rtb #CHAP认证帐号[RouterB-Serial0/0]undo shutdown[RouterB-Serial0/0]quit#。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验19路由器接口PPP协议封装和PAP、CHAP验证配置【背景知识】教材1.7.4及4.4.4-4.4.5内容。

掌握PPP协议的封装结构及PAP、CHAP的认证原理和认证过程,掌握PAP和CHAP认证的区别。

PAP CHAP认证时由用户发起认证时由服务器发起用户名、密码明文传送用 MD5 算法加密传送次数无限,直至认证成功或线路关闭为止次数有限(一般为 3 次)认证通过后不再进行验证认证通过后定时再验证安全性低安全性很高【实验拓扑】图8-23给出了实验线路连接,实验时使用Cisco Packet Tracer5.2完成拓扑结构搭建。

注意连接线路时,不要使用Packet Tracer中的自动选择线缆类型方式进行连接,而要自己选择合适的线缆进行连接,否则拓扑连接容易出错。

图8-23实验19线路连接图【实验内容】(1) 选择两台C2811 路由器,分别关闭电源后添加WIC-2T 模块,添加位置为插槽0/接口适配器0(提示:在4个插槽中右下角的位置)。

开启电源之后使用Serial 电缆将两台路由器的Serial0/0/0 接口进行连接,连接时使得C2811B 为DCE 端、C2811A 为DTE 端,即选择带时钟标记的串行线先连C2811B,然后再连C2811A。

电源开关,用鼠标点击图8.22 WIC-2T 模块安装位置可开关【提示1】图8.22所示界面,可以单击某台路由器的图标,然后在弹出的框中选择“Physical”选项卡,接着在左侧一栏中选择WIC-2T,最后按住鼠标左键不变拖动到对应的适配器即可。

【提示2】在选择线缆时,用串行线旁边带时钟符号的线先连接C2811B,那么C2811B即为DCE端,线另外一头所连接的路由器C2811A就是DTE;反之,亦成立。

1(2) 参阅教材4.4.4 中内容,配置C2811A 的Serial0/0/0 接口的IP 地址192.168.1.1/24 和二层封装协议为PPP。

配置C2811B 的Serial0/0/0 接口的IP 地址192.168.1.2/24和二层封装协议为PPP。

以下为C2811A的配置,配置如下:Router>enableRouter#config tRouter(config)#hostname LuoC2811A//简写 ho LuoC2811ALuoC2811A(config)#interface serial 0/0/0 //简写 int s0/0/0LuoC2811A(config-if)#ip address 192.168.1.1 255.255.255.0 //简写ip addrLuoC2811A(config-if)#encapsulation ppp//简写enc ppLuoC2811A(config-if)#no shutdown//简写no shut【提示】C2811B的配置与C2811A的配置类似,此处省略。

(3) 完成以上配置之后,分别在两台路由器上使用show interface Serial 0/0/0 查看接口信息,注意接口状态(指up还是down)、接口封装协议。

在路由器上相互ping 对方IP地址,看能否ping通,并解释其原因。

LuoC2811A#show interface serial 0/0/0//查看接口状态信息Serial0/0/0 is up, line protocol is up (connected)Hardware is HD64570Internet address is 192.168.1.1/24MTU 1500 bytes, BW 1544 Kbit, DLY 20000 usec,reliability 255/255, txload 1/255, rxload 1/255Encapsulation PPP, loopback not set, keepalive set (10 sec)LCP OpenOpen: IPCP, CDPCPLast input never, output never, output hang neverLast clearing of "show interface" counters neverInput queue: 0/75/0 (size/max/drops); Total output drops:0 Queueing strategy: weighted fairOutput queue: 0/1000/64/0 (size/max total/threshold/drops)Conversations 0/0/256 (active/max active/max total)Reserved Conversations 0/0 (allocated/max allocated)Available Bandwidth 1158 kilobits/sec5 minute input rate 0 bits/sec, 0 packets/sec5 minute output rate 0 bits/sec, 0 packets/sec0 packets input, 0 bytes, 0 no bufferReceived 0 broadcasts, 0 runts, 0 giants, 0 throttles0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored, 0 abort0 packets output, 0 bytes, 0 underruns0 output errors, 0 collisions, 1 interface resets0 output buffer failures, 0 output buffers swapped out20 carrier transitionsDCD=up DSR=up DTR=up RTS=up CTS=upLuoC2811A#ping 192.168.1.2//ping 对方的IP地址Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.1.2, timeout is 2 seconds:Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/2 ms【提示1】注意红色框中信息,两个up的代表的含义和封装信息。

【提示2】此处显示为ping通。

【提示3】C2811B的配置与C2811A的配置类似,此处省略。

【提示4】理论上,如果还没有配置时钟频率,此时两台路由器的s0/0/0端口是不能相互ping 通的。

现在不配置时钟频率也能相互ping通,是由于模拟器缺省情况下就给串行端口配置了时钟频率。

大家日后在配置实际的路由器时,要注意此一点。

(4) 为查看接口是DCE还是DTE类型,用show controllers serial 0/0/0命令。

根据查看到的接口类型,在DCE接口上配置时钟频率。

如若物理连线正确的,C2811B 上的串行口0/0/0属于DCE,应该配置接口时钟频率。

LuoC2811B#show controllers serial 0/0/0 //查看是DCE还是DTE接口Interface Serial0/0/0Hardware is PowerQUICC MPC860V.35, clock rate 2000000idb at 0x81081AC4, driver data structure at 0x81084AC0SCC Registers:General [GSMR]=0x2:0x00000000, Protocol-specific [PSMR]=0x8 Events [SCCE]=0x0000, Mask [SCCM]=0x0000, Status [SCCS]=0x00 Transmit on Demand [TODR]=0x0, Data Sync [DSR]=0x7E7E Interrupt Registers:Config [CICR]=0x00367F80, Pending [CIPR]=0x0000C000Mask [CIMR]=0x00200000, In-srv [CISR]=0x00000000 Command register [CR]=0x580Port A [PADIR]=0x1030, [PAPAR]=0xFFFF[PAODR]=0x0010, [PADAT]=0xCBFFPort B [PBDIR]=0x09C0F, [PBPAR]=0x0800E[PBODR]=0x00000, [PBDAT]=0x3FFFDPort C [PCDIR]=0x00C, [PCPAR]=0x200[PCSO]=0xC20, [PCDAT]=0xDF2, [PCINT]=0x00FReceive Ringrmd(68012830): status 9000 length 60C address 3B6DAC4rmd(68012838): status B000 length 60C address 3B6D444 Transmit Ring3tmd(680128B0): status 0 length 0 address 0tmd(680128B8): status 0 length 0 address 0tmd(680128C0): status 0 length 0 address 0tmd(680128C8): status 0 length 0 address 0tmd(680128D0): status 0 length 0 address 0tmd(680128D8): status 0 length 0 address 0tmd(680128E0): status 0 length 0 address 0tmd(680128E8): status 0 length 0 address 0tmd(680128F0): status 0 length 0 address 0tmd(680128F8): status 0 length 0 address 0tmd(68012900): status 0 length 0 address 0tmd(68012908): status 0 length 0 address 0tmd(68012910): status 0 length 0 address 0tmd(68012918): status 0 length 0 address 0tmd(68012920): status 0 length 0 address 0tmd(68012928): status 2000 length 0 address 0 tx_limited=1(2)SCC GENERAL PARAMETER RAM (at 0x68013C00)Rx BD Base [RBASE]=0x2830, Fn Code [RFCR]=0x18Tx BD Base [TBASE]=0x28B0, Fn Code [TFCR]=0x18Max Rx Buff Len [MRBLR]=1548Rx State [RSTATE]=0x0, BD Ptr [RBPTR]=0x2830Tx State [TSTATE]=0x4000, BD Ptr [TBPTR]=0x28B0SCC HDLC PARAMETER RAM (at 0x68013C38)LuoC2811A#show controllers serial 0/0/0 //查看是DCE还是DTE接口Interface Serial0/0/0Hardware is PowerQUICC MPC860V.35 TX and RX clocks detectedidb at 0x81081AC4, driver data structure at 0x81084AC0SCC Registers:General [GSMR]=0x2:0x00000000, Protocol-specific [PSMR]=0x8 Events [SCCE]=0x0000, Mask [SCCM]=0x0000, Status [SCCS]=0x00 Transmit on Demand [TODR]=0x0, Data Sync [DSR]=0x7E7E Interrupt Registers:Config [CICR]=0x00367F80, Pending [CIPR]=0x0000C000Mask [CIMR]=0x00200000, In-srv [CISR]=0x00000000 Command register [CR]=0x580Port A [PADIR]=0x1030, [PAPAR]=0xFFFF[PAODR]=0x0010, [PADAT]=0xCBFFPort B [PBDIR]=0x09C0F, [PBPAR]=0x0800E[PBODR]=0x00000, [PBDAT]=0x3FFFDPort C [PCDIR]=0x00C, [PCPAR]=0x2004[PCSO]=0xC20, [PCDAT]=0xDF2, [PCINT]=0x00FReceive Ringrmd(68012830): status 9000 length 60C address 3B6DAC4rmd(68012838): status B000 length 60C address 3B6D444Transmit Ringtmd(680128B0): status 0 length 0 address 0tmd(680128B8): status 0 length 0 address 0【提示】路由器C2811B红色框中显示为DCE类型,因此要在路由器C2811B上设置时钟频率。