伪随机数产生器

伪随机序列生成原理详解

随机序列是一种重要的数据分析和加密技术,它能够在很多领域发挥重要作用。

然而,在计算机科学中,由于计算机系统是以确定性方式工作的,因此无法真正地产生真正的随机序列。

相反,计算机系统能够生成的是伪随机序列。

本文将详细介绍伪随机序列生成的原理。

在计算机系统中,伪随机序列是通过伪随机数发生器(Pseudo Random Number Generator,简称PRNG)产生的。

PRNG是基于特定的确定性算法设计的,它以一个称为种子(seed)的起始值作为输入,然后通过一系列的数学运算生成伪随机数序列。

种子是PRNG生成随机数的起始点,同样的种子将会生成同样的伪随机数序列。

PRNG的设计基于一个重要的原则,即一个好的PRNG在产生伪随机数时应具有良好的统计特性。

简而言之,这意味着生成的伪随机数序列应该在统计上符合一些随机性质。

例如,均匀分布是一个重要的统计特性,即生成的伪随机数应该均匀地分布在一个给定范围内。

其他常用的统计特性包括独立性(每个生成的数与前面的数无关)和周期性(序列重复的间隔)等。

常见的PRNG算法包括线性同余发生器(Linear Congruential Generator,简称LCG)和梅森旋转算法(Mersenne Twister)等。

LCG是最早出现的PRNG算法之一,它通过以下公式来递归生成伪随机数:Xn+1 = (a*Xn + c) mod m其中,Xn表示当前的伪随机数,Xn+1表示下一个伪随机数,a、c和m是事先确定的常数。

LCG算法的特点是简单、高效,但由于其线性特性,容易产生周期较短的伪随机数序列。

梅森旋转算法则是一种更复杂的PRNG算法,它具有更长的周期和更好的随机性质。

梅森旋转算法的原理基于一个巨大的素数,在该算法中,一个大的状态空间被旋转和变换,从而生成伪随机数。

梅森旋转算法由于其良好的统计特性和随机性质,广泛应用于计算机图形学、模拟和密码学等领域。

尽管PRNG能够生成伪随机序列,但由于其基于确定性算法,因此不适用于要求真正随机性的应用,例如密码学中的密钥生成和加密等。

随机数的产生原理

随机数的产生原理随机数的产生原理是计算机科学领域中非常重要的一个概念。

在计算机程序开发、密码学、模拟实验等领域都广泛应用着随机数。

首先,我们需要明确随机数的概念。

所谓随机数是指其具有不可预测性和不相关性的数值序列。

也就是说,随机数的产生是不受特定规律、模式或者输入的影响。

在计算机中,由于计算机的运算是通过确定性算法进行的,所以计算机无法自主产生完全随机的数值序列,而只能通过一定的算法来模拟随机数的产生。

常见的随机数生成方法有伪随机数产生器和真随机数产生器。

其中,伪随机数产生器是利用已知的确定性算法生成的数字序列,这些数字序列在某种程度上具有类似随机的性质。

而真随机数产生器则利用物理现象来产生真正的随机数。

首先,我们来介绍一下伪随机数的产生方法。

伪随机数的产生是通过确定性的算法进行的,这个算法需要一个种子作为输入来产生一系列看似随机的数字。

在同一个种子的情况下,这个算法每次产生的数字都是相同的。

因此,为了产生不同的伪随机数序列,通常会使用系统时间等随机的种子。

常见的伪随机数产生算法有线性同余法、梅森旋转算法等。

线性同余法是最常见的伪随机数生成算法之一。

它的原理是通过不断迭代一个初始值(种子)来产生随机数序列。

具体的计算公式为:X(n+1) = (a * X(n) + c) mod m其中,X(n)表示第n个随机数,X(n+1)表示第n+1个随机数,a、c、m为一组给定的常数,mod表示取余操作。

在梅森旋转算法中,使用了一个非常大的2的幂次数作为种子,通过一系列的位操作或异或操作来产生伪随机数。

这种算法的优点是速度快且产生的随机数质量高。

然而,伪随机数产生器是基于已知的算法进行的,其产生的随机数序列是可预测和重现的。

因此,在某些应用场景(如密码学)中,需要使用更加安全和随机的随机数。

那么如何产生真随机数呢?真随机数的产生是利用物理现象的随机性来产生的。

常用的真随机数产生方法包括噪声源、热噪声和量子现象。

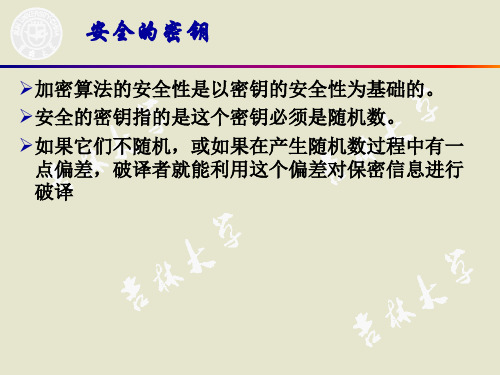

密码学 随机数校验

密码学随机数校验随机数校验在密码学中起着重要的作用,用于验证随机数的真实性和完整性。

随机数是密码学中重要的元素之一,用于生成密钥、初始化向量等。

如果随机数出现问题,将会导致密码系统的安全性受到威胁。

随机数校验可以通过以下方式进行:1. 真随机数生成器(True Random Number Generator,TRNG):真随机数是通过测量物理随机事件产生的,例如电子噪声、放射性衰变等。

TRNG生成的随机数具有高度的不确定性和随机性,因此可以提供较高的安全性。

2. 伪随机数生成器(Pseudo Random Number Generator,PRNG):伪随机数是通过确定性算法生成的,在给定种子值的情况下,将生成相同的随机数序列。

PRNG生成的随机数具有较低的不确定性和随机性,但在许多应用中已被证明足够安全。

在随机数校验中,通常采用两种方法来验证随机数的真实性和完整性:1. 熵值估算(Entropy Estimation):用于评估随机数生成器的熵值,即随机性的度量。

熵值估算通过统计随机数序列中的模式和规律性,来判断随机数生成器的质量。

如果生成的随机数序列具有高熵值,即具有较高的不确定性和随机性,可以认为生成器是安全的。

2. 校验和或消息认证码(Checksum or Message Authentication Code,MAC):用于验证随机数序列的完整性。

校验和或MAC是通过对随机数序列进行哈希运算或其他算法处理,生成的固定长度的摘要值。

接收者可以通过对接收到的随机数序列进行同样的处理,并与发送方生成的摘要值进行比较,如果相同,则可以确认随机数序列的完整性。

随机数校验在密码学中是一个重要的环节,可以保证随机数的真实性和完整性,从而提高密码系统的安全性。

源码编辑器随机数模块测试题

源码编辑器随机数模块测试题随机数在现代计算机科学中有着广泛的应用。

比如在游戏上,我们经常需要生成一个随机的数字来产生游戏内的随机事件。

在密码学上随机数也是必不可少的部分。

这些需要随机数的场景对于随机数生成模块的要求往往十分苛刻。

在源码编辑器开发中,随机数模块也是一个不可或缺的组成部分,我们需要通过随机数模块来生成随机的颜色、字体大小、代码风格等等,来为用户带来更好的编辑体验。

在本文中,我们将讨论随机数生成模块的常见实现方式,以及如何在源码编辑器开发中使用随机数模块。

一、随机数生成模块的实现方式1. 伪随机数生成器(PRNG)伪随机数生成器(PRNG)是一个按照一定算法生成随机数的程序。

它没有物理随机性,但是适用于绝大多数随机性需求,常见的 PRNG 包括线性同余法和梅森旋转算法等。

PRNG 生成的随机数序列通常是周期性的,且数值的范围有限,但是对于大多数情况下都已经足够。

在 Python 中,通过 random 模块可以快速地生成随机数。

2. 真随机数生成器(TRNG)真随机数生成器(TRNG)是一种基于物理规律利用硬件设备生成随机数的方法。

TRNG 通常用于密码学等安全领域,它的随机性不受编程算法的影响。

常见的 TRNG 设备包括热噪声源、量子物理器件等,但是这些设备的成本较高,使用也相对比较困难。

二、源码编辑器中的随机数模块实现在源码编辑器开发中,我们可以通过 random 模块来实现随机数生成。

下面是一些常见的应用场景。

1. 生成随机颜色在代码编辑器中,我们希望每次为不同的代码块生成一个不同的颜色,以便于区分不同的代码块。

我们可以在 random 模块中使用 randint 函数来生成一个随机的 RGB 颜色值,并把它应用到代码块上:```pythonimport randomr = random.randint(0, 255)g = random.randint(0, 255)b = random.randint(0, 255)color = f"rgb({r}, {g}, {b})"```2. 生成随机字体大小为了增加代码的阅读体验,我们可以在源码编辑器中为每一行代码设置一个不同的字体大小。

随机数生成器原理

随机数生成器原理随机数生成器是计算机科学中一个非常重要的概念,它在密码学、模拟实验、统计学等领域都有着广泛的应用。

随机数生成器的原理是如何产生一系列看似无规律、不可预测的数字序列,这些数字序列被认为是随机的。

在现代计算机系统中,随机数生成器是一个至关重要的组成部分,它为计算机提供了随机性,使得计算机能够执行各种复杂的任务。

本文将介绍随机数生成器的原理及其在计算机科学中的应用。

随机数生成器的原理可以分为伪随机数生成器和真随机数生成器两种。

伪随机数生成器是通过一定的算法产生一系列近似随机的数字序列,这些数字序列在一定程度上具有随机性,但是其实质是确定性的。

真随机数生成器则是通过一些物理过程产生真正的随机性,比如利用量子力学的原理来产生随机数。

在实际应用中,由于真随机数生成器的成本较高,大部分情况下我们使用的是伪随机数生成器。

伪随机数生成器的原理是基于一个种子(seed)和一个确定性的算法来产生随机数序列。

种子是一个初始值,通过对种子进行一系列的数学运算,比如加法、乘法、取模等,就可以产生一系列的伪随机数。

在计算机中,通常使用当前的系统时间作为种子,以保证每次生成的随机数序列都是不同的。

当然,在一些特定的应用中,我们也可以自己指定种子来产生确定的随机数序列。

随机数生成器在计算机科学中有着广泛的应用。

在密码学中,随机数生成器被用来产生加密密钥,以保证数据的安全性。

在模拟实验中,随机数生成器可以用来模拟各种随机事件,比如赌博游戏、天气模拟等。

在统计学中,随机数生成器可以用来进行抽样调查,以获取一定的样本数据。

总的来说,随机数生成器在计算机科学中扮演着非常重要的角色。

在实际应用中,我们需要注意随机数生成器的质量。

一个好的随机数生成器应该具有均匀性、独立性和周期性。

均匀性是指随机数生成器产生的随机数应该服从均匀分布,即每个数值的概率应该是相同的。

独立性是指随机数生成器产生的随机数应该是相互独立的,一个随机数不应该受到其他随机数的影响。

伪随机数发生器

伪随机数发生器程序说明文档——《密码编码学与网络安全》实验六一、基本变量、数据结构、函数说明:注意:基本变量、数据结构、函数说明和实验二DES算法是一样的。

没有任何变化。

1.基本变量定义部分:flag:boolean型变量,用于标识是解密还是加密过程。

2.数据结构定义部分:DT64:int型一维数组,64位的随机时间串。

V64: int型一维数组,64位的种子值。

sum64:int型一维数组,用于存储模二加的中间结果。

R64:int型一维数组,用于存储64位伪随机数。

bytekey:byte型一维数组,用于存储密钥及其子密钥字节流信息。

IP:int型一维数组,静态,用于存储初始置换矩阵。

IP_1:int型一维数组,静态,用于存储初始置换矩阵的逆矩阵。

PC_1:int型一维数组,静态,用于存储置换选择矩阵1。

PC_2:int型一维数组,静态,用于存储置换选择矩阵2。

E:int型一维数组,静态,用于存储扩充置换矩阵。

P:int型一维数组,静态,用于置换函数矩阵。

S_Box:int型三维数组,静态,用于SBox矩阵设置。

LeftMove:int型一维数组,静态,用于设置左移位置列表。

keydata:int型一维数组,用于存储二进制加密密钥。

encryptdata:int型一维数组,用于存储二进制加密数据。

EncryptCode:byte型一维数组,用于存储加密操作完成后的字节数组。

KeyArray:int型二维数组,用于存储密钥初试化后的二维数组。

3.基本函数定义:UnitDes:初始化函数,用于将密钥初始化成字节型数组密钥。

KeyInitialize:用于初始化密钥,生成每一轮的子密钥。

Encrypt:每一轮的加密函数。

ReadDataToBirnaryIntArray:将数据转换为二进制数,存储到数组。

LeftBitMove:循环移位操作函数。

LoopF:落实到每一轮的具体操作函数。

GetEncryptResultOfByteArray:将存储64位二进制数据的数组中的数据转换为八个整数(byte)。

两种常见的伪随机数算法

两种常见的伪随机数算法伪随机数是计算机生成的一系列看似随机的数字序列。

虽然伪随机数并不是真正的随机数,但它们的使用仍然非常广泛,并且在计算机科学和密码学等领域都有重要的应用。

在本文中,我将介绍两种常见的伪随机数算法:线性同余生成器和梅森旋转算法。

1. 线性同余生成器(Linear Congruential Generator,LCG):线性同余生成器是一种简单的伪随机数生成器,它的计算公式为:X_{n+1} = (a * X_n + c) mod m其中,X_n是当前伪随机数,X_{n+1}是下一个伪随机数,a、c和m是预先设定的常数。

LCG算法的优点是简单易实现,并且具有较好的随机性。

通过选择合适的参数值,它可以产生高质量的伪随机数。

然而,LCG算法也有一些缺点。

当参数选择不当时,会导致周期较短或重复出现相同的伪随机数序列。

此外,在密码学等关键领域中,LCG算法的安全性较低,易受到攻击。

2. 梅森旋转算法(Mersenne Twister):梅森旋转算法通过一个大型的位向量来保存当前状态,并通过一系列数学计算来生成下一个伪随机数。

为了提高性能,它使用了位操作和快速模运算等技术。

梅森旋转算法在实践中表现出色,具有较好的均匀性、分布特性和随机性。

目前,它广泛应用于计算机图形学、模拟与建模、游戏开发和密码学等领域。

总结:线性同余生成器和梅森旋转算法是两种常见的伪随机数生成算法。

线性同余生成器简单易实现,但有一定的局限性。

梅森旋转算法复杂、高效,并具有优秀的随机性能。

在选择伪随机数算法时,应根据具体应用需求和安全性要求进行评估和选择。

同时,为了增加随机性,可以采用多种算法的组合或使用更复杂的算法。

随机数及其应用

随机数及其应用1. 概述随机数是在计算机科学中常见的概念,它在许多领域都有广泛的应用。

随机数的生成往往伴随着不确定性和不可预测性,因此被广泛应用于密码学、模拟实验、游戏等领域中。

2. 随机数的生成方法随机数可以通过不同的方法生成,其中常见的几种方法有:2.1 伪随机数生成器伪随机数生成器(Pseudorandom Number Generator,PRNG)是一种基于确定性算法产生近似于随机数的数列的方法。

它接受一个种子数作为输入,并通过一系列的计算生成随机数序列。

常见的伪随机数生成器有线性同余法、梅森旋转算法等。

2.2 真随机数生成器真随机数生成器(True Random Number Generator,TRNG)是一种通过物理过程产生真正的随机数的方法。

它利用物理过程的不确定性来产生随机性,如放射性衰变、热噪声等。

真随机数生成器的随机性通常更高于伪随机数生成器,但其生成速度较慢且可能受到物理环境的限制。

3. 随机数的应用随机数在各个领域都有广泛的应用,下面将介绍其中几个常见的应用。

3.1 密码学密码学是随机数应用最为广泛的领域之一。

随机数被用于生成密钥、加密数据和验证身份。

在对称密钥加密算法中,随机数被用作密钥生成器的种子,从而增加密钥的安全性。

在公钥密码学中,随机数则被用于生成公私钥对,保证每次生成的密钥对都是独一无二的。

3.2 模拟实验在科学研究中,模拟实验是常见的方法之一。

随机数被用于生成虚拟实验的数据,以观察和研究不同的情况下的结果。

例如,在天气预测中,随机数被用来模拟天气变化,生成不同的气候条件,以评估不同的模型和算法的可靠性和准确性。

3.3 游戏在游戏开发中,随机数被广泛应用于生成随机的游戏地图、敌人的出现位置、道具的掉落等。

通过使用随机数,游戏可以呈现出更多样化和具有挑战性的游戏体验,增加游戏的乐趣和可玩性。

3.4 抽奖活动随机数在抽奖活动中起着重要的作用。

通过使用随机数,能够公平地选择获奖者,避免主观因素的干扰。

openssl 随机数产生方式

openssl 随机数产生方式OpenSSL是一个开放源代码的软件库,它提供了一种用于安全通信的加密工具。

在OpenSSL中,随机数的产生是非常重要的,因为它们用于生成密钥、初始化向量和其他加密参数。

OpenSSL使用伪随机数生成器(PRNG)来产生随机数,下面我将从多个角度介绍OpenSSL中随机数的产生方式。

1. 熵源收集,OpenSSL通过收集系统的熵源来产生随机数。

熵源可以是来自于硬件(如鼠标移动、键盘输入、磁盘IO等)或者操作系统的随机性数据(如系统时钟、进程ID等)。

这些数据被称为熵源,它们被混合和处理以产生高质量的随机数。

2. 伪随机数生成器(PRNG),OpenSSL使用伪随机数生成器来处理收集到的熵源,生成随机数。

PRNG通常是一个算法,它接受种子作为输入,并生成一系列看似随机的数字。

OpenSSL中使用的PRNG算法包括MD5、SHA-1、SHA-256等,它们被用来混合和扩展熵源,以产生高质量的随机数。

3. 随机数生成接口,OpenSSL提供了一些API来产生随机数。

其中包括RAND_bytes函数,它可以用来生成指定长度的随机数。

另外,OpenSSL还提供了RAND_pseudo_bytes函数,它产生伪随机数,不需要真正的熵源。

4. 随机数种子,在产生随机数之前,需要设置一个种子。

种子可以是真正的熵源,也可以是伪随机数。

在OpenSSL中,可以使用RAND_seed函数来设置种子。

总的来说,OpenSSL通过收集系统的熵源,使用伪随机数生成器来产生随机数。

它提供了API来产生随机数,并且允许用户设置种子。

这些方式保证了OpenSSL生成的随机数的高质量和安全性。

aes伪随机数生成函数

aes伪随机数生成函数AES (Advanced Encryption Standard) 是一种常用的对称加密算法,用于加密和解密数据。

AES 伪随机数生成函数,即 AES PRNG (Pseudo Random Number Generator) 是基于 AES 算法实现的伪随机数生成器。

伪随机数生成器是一种算法,可以根据一个种子或密钥生成一系列看似随机的数。

在密码学和计算机安全领域,伪随机数生成器是非常重要的,因为安全的密钥和随机数是许多协议和算法的基础。

AESPRNG可以通过以下步骤生成伪随机数:1.初始密钥生成:选择一个安全的密钥作为AES算法的初始密钥。

这个密钥通常由一个真正的随机数生成器生成,并且只用于生成伪随机数。

2.密钥扩展:使用AES密钥扩展算法对初始密钥进行扩展,以产生多个轮密钥。

3.分组初始值设定(IV)生成:选择一个安全的IV作为AES算法的初始IV。

IV是一个固定长度的随机数,用于在加密过程中引入新的随机性。

4.随机数生成:将初始IV作为输入,使用AES加密算法对其进行加密,生成一个随机数块。

然后将生成的随机数块作为新的IV,继续进行加密,生成更多的随机数块。

生成的随机数可以根据需要进行截取和转换,以满足具体的使用需求。

AESPRNG的安全性依赖于AES算法的安全性和密钥的安全性。

AES算法是一种被广泛认可和使用的密码算法,已被多种密码学标准采用,并经过了充分的分析和测试。

只要初始密钥和IV选取得足够随机和安全,并且密钥保密,AESPRNG可以提供高质量的伪随机数。

AESPRNG的应用非常广泛,例如在密码协议、数字签名和密钥派生等领域都有广泛的应用。

它可以用于生成随机的密码盐值、初始化向量、挑战响应协议中的随机数等。

总结来说,AES伪随机数生成函数是一种使用AES算法实现的伪随机数生成器。

它可以生成看似随机的数,广泛应用于密码学和计算机安全领域。

AESPRNG的安全性依赖于AES算法的安全性和密钥的安全性。

随机序列的产生方法

随机序列的产生方法

产生随机序列的方法有很多种,可以根据不同的需求和应用场

景来选择合适的方法。

下面我将从几个不同的角度来介绍产生随机

序列的方法。

1. 伪随机数生成器,计算机中常用的产生随机序列的方法是使

用伪随机数生成器。

这种方法通过一定的算法和种子值来生成看似

随机的数字序列。

常见的伪随机数生成器包括线性同余发生器、梅

森旋转算法等。

这些算法能够生成长周期、均匀分布的伪随机数序列。

2. 物理过程,另一种产生随机序列的方法是利用物理过程。

例如,利用放射性核素的衰变过程、热噪声等物理现象来产生随机序列。

这种方法能够获得真正的随机性,但实现起来可能比较复杂。

3. 混沌系统,混沌系统是一类具有确定性混沌行为的动力学系统,可以产生看似随机的序列。

混沌系统的特点是对初始条件敏感,微小的初始差异会导致系统行为的巨大变化,从而产生随机性。

4. 随机抽样,在统计学中,随机抽样是一种产生随机序列的常

用方法。

通过在总体中随机地抽取样本来获得随机序列,这种方法常用于统计调查和实验设计中。

总的来说,产生随机序列的方法有很多种,可以根据具体的需求和应用场景来选择合适的方法。

无论是使用伪随机数生成器、物理过程、混沌系统还是随机抽样,都需要根据具体情况来权衡随机性、效率和可重复性等因素。

随机数生成器原理

随机数生成器原理随机数生成器是计算机科学中非常重要的一个概念,它可以用来产生一系列看似无规律的数字,但实际上却具有一定的规律性。

在计算机编程、密码学、模拟实验等领域,随机数生成器都扮演着至关重要的角色。

那么,随机数生成器的原理是什么呢?随机数生成器的原理主要分为伪随机数生成器和真随机数生成器两种。

首先,我们来看伪随机数生成器。

伪随机数生成器是通过一定的算法,根据一个起始值,计算出一系列的数字。

这些数字看上去是随机的,但实际上是可以被复现的。

伪随机数生成器的核心在于随机种子的选择和算法的设计。

常见的伪随机数生成算法包括线性同余发生器、梅森旋转算法等。

这些算法都可以根据一个种子值,生成一系列的数字。

但是,由于算法本身的局限性,伪随机数生成器并不能产生真正意义上的随机数。

接着,我们来看真随机数生成器。

真随机数生成器是通过利用物理过程来产生随机数的。

常见的真随机数生成器包括基于热噪声、量子效应、大气噪声等。

这些真随机数生成器利用了自然界中的随机性,产生的随机数是真正意义上的随机数,不受任何规律性的约束。

真随机数生成器在密码学、安全通信等领域有着重要的应用,因为它们能够提供高质量的随机数,从而增强系统的安全性。

无论是伪随机数生成器还是真随机数生成器,它们都在计算机科学中扮演着非常重要的角色。

在实际应用中,我们需要根据具体的需求来选择合适的随机数生成器。

如果只是需要一些看似随机的数字,那么伪随机数生成器是一个不错的选择。

但如果需要高质量的随机数,那么真随机数生成器则是更好的选择。

总的来说,随机数生成器的原理涉及到数学、物理等多个领域,它们的设计和实现都需要深入的专业知识。

随机数生成器的选择对于系统的安全性和性能有着直接的影响,因此在实际应用中需要慎重考虑。

希望通过本文的介绍,读者能对随机数生成器的原理有所了解,并在实际应用中做出明智的选择。

c++的random函数

c++的random函数C++中的random函数是一个非常常用的随机数生成函数,在各种开发场景中都有广泛应用。

随机数的生成是一个在计算机领域非常重要的问题,它涉及到计算机科学的各个方面,如密码学、统计学、游戏开发等等。

接下来,我们将详细讨论C++中的random函数。

C++中的random函数是一个伪随机数产生器。

它通过算法生成一个序列,这个序列看起来像是随机的,但实际上是根据特定的规律生成的。

此外,每次调用random函数都会返回一个在预先定义的范围内的随机数。

这个范围由函数的参数确定。

C++中的random函数是一个伪随机数产生器,而不是一个真正的随机数产生器。

它生成随机数的原理是通过基于数学算法的计算来产生一个看似无序的序列。

这个序列并不是真正的随机序列,而是依赖于自变量的值,也就是种子(seed)。

对于一个给定的种子值,random函数会产生一个确定的、可重复的序列。

因此,为了获得真正的随机数,我们需要使用随机的种子值来对随机数产生器进行初始化。

首先,我们需要在程序中包含头文件<random>。

然后,我们定义一个随机数产生器引擎,这个引擎可以指定一个种子值,并且可以指定产生随机数的分布。

使用random函数产生随机数的示例代码如下:上述代码中,random_device类是C++11提供的用于获得真随机数的类。

mt19937是随机数引擎,uniform_int_distribution是离散平均分布,其作用是把种子伪随机地映射到一个整数。

最后,程序输出一个在1~100之间的随机数。

(1) random函数生成的是伪随机数,而不是真正的随机数,因此不应该用于安全应用程序中。

(3) 在使用random函数之前,需要先包含头文件<random>。

(4) 在生成随机数的过程中,可以通过指定随机数范围、随机数引擎和随机数分布来对生成的随机数进行控制。

总之,C++中的random函数是一种非常方便的随机数生成函数,但它是一种伪随机数生成器,不能用于安全应用程序中。

密码学陷门函数

密码学陷门函数密码学陷门函数是指在密码学中使用的一种特殊函数,它在形式上看起来与普通函数相似,但在功能上却隐藏着一些设计上的问题或漏洞,可以被攻击者利用来破解密码或绕过加密机制。

密码学陷门函数的设计目的是为了在特定情况下,允许有权的实体能够绕过加密保护,但这也为潜在的滥用和攻击者的利益提供了机会。

下面将介绍一些密码学陷门函数及其相关背景知识。

1. 反向编码陷门函数:反向编码陷门函数是一种将明文信息转换为密文的函数,其输入和输出之间存在某种秘密关系。

与常规的加密函数不同,反向编码陷门函数可以将给定的输出反向计算得到特定的输入。

这种函数的一种应用是数字版权保护,其中只有授权的实体才能正确解码、播放或访问受保护的内容。

2. 后门陷门函数:后门陷门函数是在密码学系统中植入的一种秘密门户,它能够被有权的用户或攻击者利用来绕过加密保护。

后门通常是由系统设计者或实施者故意设置的,为了在特定情况下以合法手段绕过系统的安全机制。

后门陷门函数通常是秘密的,只有少数人或组织知道其存在和使用方法。

然而,一旦后门陷门函数被恶意利用,就可能导致严重的安全问题。

3. 弱密钥陷门函数:弱密钥陷门函数是一种在密码学协议中使用的一种特殊密钥或密钥集合,它们被故意设计成弱密钥,以便在特定情况下攻击者能够轻易地利用它们来破解密码或绕过加密保护。

弱密钥陷门函数被广泛用于政府和情报机构,以便在必要时获取加密通信的内容。

4. 伪随机数生成器陷门函数:伪随机数生成器陷门函数是一种特殊的随机数生成算法,它被故意设计成在特定情况下产生可预测的伪随机数序列。

这些陷门函数可以被攻击者利用来猜测随机数序列,从而破解随机化算法或攻击密码系统。

伪随机数生成器陷门函数的安全性直接影响密码协议和加密算法的安全性。

需要注意的是,密码学陷门函数是一种有争议的设计选择,因为它们在实现、操作和维护上都需要极高的安全性和保密性。

当密码学陷门函数被发现或泄露,并且被广泛使用时,这将对密码学系统的可靠性和安全性产生严重威胁。

随机性与伪随机数生成器

Good RNGs

Turing Award winner in 2000 Andrew Chi-Chih Yao 姚期智 Contributions 貢献 • Theory of computation

• Complexity

• Theory of RNGs 随机数理论

1946 -

If there is no practical way to predict the next bit of an RNG with more than 50% chance, the RNG will pass all statistical tests.

Quantum Random Bit Generator

http://random.irb.hr/ QRBG121 is a fast non-deterministic random bit (number) generator whose randomness relies on intrinsic randomness of the quantum physical process of photonic emission in semiconductors and subsequent detection by photoelectric effect. In this process photons are detected at random, one by one independently of each other. Timing information of detected photons is used to generate random binary digits - bits.

BBS伪随机数产生器

• Blum-Blum-Shub (BSS) generators, 1986

伪随机数生成器

2. 我们可以这样认为这个可预见的结果其出现的概率是100%。

真正意义上的随机数(或者随机事件)在某计次产算生机过程中中的是按随照机实验函过数程中是表按现的照分一布概定率算随机产生的,其结果是不可预测的,是不 可我见们的 可以这样认为这个可预见的结果其出现法的概模率拟是1产00生%。的,其结果是确定的, 计算机中的随机函数是按照一定算法模拟产是生的可,见其结的果。是确定的,是可见的。

伪随机数生成器

目录

什么是伪随机数 生成方法 特点与比较

玩转大学PPT素材 更多好素材请访问

我们可以这样认为这个可预见的结果其出现的概率是100%。

玩转大学PPT素材 更多好素材请访问

所以用计算机随机函数所产生的“随机数”并不随机,是伪随机数。

WHAT 真正意义上的随机数(或者随机事件)在某次产生过程中是按照实验过程中表现的分布概率随机产生的,其结果是不可预测的,是不

点击添加文本 点击添加文本

点击添加文本

玩转大学PPT素材 更多好素材请访问

移位法运算速度快, 但是对初始值的依赖 性也很大,一般地初 始值不能取得太小, 选得不好会使伪随机 数列长度较短

C语言中伪随机数 生成算法实际上是 采用了"线性同余 法”。占用内存小 ,使用方法多样。

添加文本

点击添加文本

点击添加文本 点击添加文本

点击添加文本

玩转大学PPT素材 更多好素材请访问

添加文本

我们可以这样认为这个可预见的结果其出现生的过概率程是中100是%。按照实验过程中表现的分布概率随机 玩所转以大 用学计P算P机T素随材机函更数多所好产素生材的请“访随问机数”产并生不随的机,,是其伪结随机果数是。 不可预测的,是不可见的

我们可以这样认为这个可预见的结果机函数是按照一定算法模拟产生的,其结果是确定的,是可见的。

随机函数原理

随机函数原理

随机函数是一种能够产生随机数的函数,其原理基于特定的算法或硬件设备。

随机函数的输出值是不可预测且无法重现的。

在计算机领域,常见的随机函数原理包括:伪随机数生成器(PRNG)和真随机数生成器(TRNG)。

伪随机数生成器是一种基于确定性算法的随机函数。

它接受一个称为“种子”的起始值,并通过对种子进行一系列计算来生成一个看似随机的数列。

这个数列并非真正的随机数,而是“伪随机数”。

伪随机数生成器基于复杂的算法,可以根据同样的种子产生相同的数列。

常见的伪随机数生成器有线性同余生成器和梅森旋转算法。

真随机数生成器是一种基于真实物理过程的随机函数。

它利用硬件设备中的随机性噪声,如热噪声、量子效应或放射性衰变等来生成真实随机数。

真随机数生成器的输出值是通过物理过程获得的,因此不可预测且不可复现。

常见的真随机数生成器包括噪声发生器和光学熵源。

无论是伪随机数生成器还是真随机数生成器,其原理都是通过一定的输入和特定的算法来产生随机结果。

这些结果可以用于各种应用,如密码学、模拟实验和随机抽样等。

然而,需要注意的是,伪随机数生成器在一定程度上是可预测的,而真随机数生成器则提供了更高的安全性和随机性。

总之,随机函数的原理是通过特定的算法或硬件设备产生看似

随机的数值,用于各种需要随机性的应用中。

不同类型的随机函数有不同的原理和特点,选择适合的随机函数取决于具体的应用需求。

pnum函数

pnum函数一、pnum函数的基本概念Pnum函数是一种在编程中用于生成伪随机数的函数。

伪随机数生成器(PRNG)是一种可以产生伪随机数的算法或程序。

这些随机数看起来像是随机的,但实际上是通过确定的算法产生的。

Pnum函数常用于模拟、统计建模、游戏和密码学等领域,因为它们能够提供可重复的随机数序列,而无需每次都重新初始化生成器。

二、pnum函数的实现方式伪随机数生成器的核心是一个种子(seed)和一个算法。

种子是生成器的初始值,而算法则定义了如何从种子中生成新的随机数。

Pnum函数通常采用线性同余生成器(LCG)或梅森旋转法(Mersenne Twister)等算法。

以下是使用线性同余生成器实现pnum函数的一种简单方式:def pnum(seed):# 线性同余生成器公式x = (7**5* seed) %2**53return x /2**53在这个例子中,我们使用了一个简单的线性同余生成器公式来计算下一个随机数。

这个公式将种子乘以7^5,然后取模2^53,最后将结果除以2^53,以得到一个[0, 1)之间的伪随机数。

三、pnum函数的应用场景Pnum函数在许多领域都有广泛的应用。

以下是一些常见的应用场景:1. 模拟和建模:模拟是数学、工程学和科学领域的重要工具。

在模拟中,我们需要产生一系列随机的数来模拟现实世界中的各种现象,如股票价格、交通流量等。

Pnum函数可以用来生成这些随机数。

2. 游戏开发:在游戏开发中,随机数生成是非常重要的。

例如,在角色扮演游戏中,怪物掉落的物品可能是随机的;在射击游戏中,子弹的落点可能是随机的。

Pnum函数可以用来生成这些随机数,以增加游戏的趣味性。

3. 统计学:在统计学中,许多方法和模型都依赖于随机数。

例如,蒙特卡洛方法是一种通过随机抽样来估计复杂问题的统计方法。

Pnum函数可以用来生成这些随机样本。

4. 密码学:在密码学中,随机数是非常重要的。

例如,在加密通信中,密钥的生成需要使用到随机数。

go random 原理解析

go random 原理解析以"go random"原理解析为标题随机数在计算机科学和数学中起着重要的作用。

无论是在游戏开发、密码学、统计学还是模拟实验中,随机数都扮演着不可或缺的角色。

而如何生成真正的随机数一直是一个挑战。

本文将对随机数生成的原理进行解析,并介绍常见的随机数生成算法。

一、什么是随机数随机数是指在一定范围内以无规律的方式产生的数值。

在计算机中,随机数通常是由一个随机数生成器生成的。

随机数生成器是一个算法,它根据一定的规则生成一系列看似无规律的数值。

二、伪随机数生成器在计算机中,我们无法真正生成真正的随机数,因为计算机是基于确定性的机器。

所以,我们通常使用伪随机数生成器来生成近似于真正随机数的数值序列。

伪随机数生成器是一个确定性的算法,它根据一个初始种子生成一个数值序列,看起来具有随机性。

三、线性同余法线性同余法是一种简单而常用的伪随机数生成算法。

它的原理基于一个线性递推关系:Xn+1 = (a * Xn + c) % m。

其中,Xn是当前的随机数,Xn+1是下一个随机数,a、c、m是一些常数。

通过不断迭代计算,线性同余法可以生成一组看似随机的数值序列。

四、梅森旋转算法梅森旋转算法是一种高质量的伪随机数生成算法。

它的原理基于一个巨大的周期为2^19937-1的循环。

梅森旋转算法使用一个624维的状态向量来存储随机数生成器的当前状态,通过每次生成一个随机数后更新状态向量,从而生成一组高质量的随机数。

五、物理随机数生成器物理随机数生成器是一种基于物理过程的真随机数生成器。

它利用物理现象中的不确定性来生成随机数。

常见的物理随机数生成器包括热噪声生成器、光电效应生成器等。

物理随机数生成器的随机性来源于物理过程的不可预测性,因此生成的随机数更加真实和安全。

六、随机数在密码学中的应用随机数在密码学中起着至关重要的作用。

密码学中的加密算法和密钥生成都需要使用随机数。

在密码学中,如果伪随机数生成算法的种子可以被猜测到,那么攻击者就能够通过穷举法破解加密算法。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

-- The following information has been generated by Exemplar Logic and-- may be freely distributed and modified.---- Design name : pseudorandom---- Purpose : This design is a pseudorandom number generator. This design -- will generate an 8-bit random number using the polynomial p(x) = x + 1. -- This system has a seed generator and will generate 2**8 - 1 unique-- vectors in pseudorandom order. These vectors are stored in a ram which -- samples the random number every 32 clock cycles. This variance of a-- priority encoded seed plus a fixed sampling frequency provides a truely -- random number.---- This design used VHDL-1993 methods for coding VHDL.------------------------------------------------------------------------------Library IEEE ;use IEEE.std_logic_1164.all ;use IEEE.std_logic_arith.all ;entity divide_by_n isgeneric (data_width : natural := 8 );port (data_in : in UNSIGNED(data_width - 1 downto 0) ;load : in std_logic ;clk : in std_logic ;reset : in std_logic ;divide : out std_logic);end divide_by_n ;architecture rtl of divide_by_n issignal count_reg : UNSIGNED(data_width - 1 downto 0) ;constant max_count : UNSIGNED(data_width - 1 downto 0) := (others => '1') ; begincont_it : process(clk,reset)beginif (reset = '1') thencount_reg <= (others => '0') ;elsif (clk = '1' and clk'event) thenif (load = '1') thencount_reg <= data_in ;elsecount_reg <= count_reg + "01" ;end if ;end if;end process ;divide <= '1' when count_reg = max_count else '0' ; end RTL ;Library IEEE ;use IEEE.std_logic_1164.all ;use IEEE.std_logic_arith.all ;entity dlatrg isgeneric (data_width : natural := 16 );port (data_in : in UNSIGNED(data_width - 1 downto 0) ;clk : in std_logic ;reset : in std_logic ;data_out : out UNSIGNED(data_width - 1 downto 0));end dlatrg ;architecture rtl of dlatrg isbeginlatch_it : process(data_in,clk,reset)beginif (reset = '1') thendata_out <= (others => '0') ;elsif (clk = '1') thendata_out <= data_in ;end if;end process ;end RTL ;Library IEEE ;use IEEE.std_logic_1164.all ;use IEEE.std_logic_arith.all ;entity lfsr isgeneric (data_width : natural := 8 ); port (clk : in std_logic ;reset : in std_logic ;data_out : out UNSIGNED(data_width - 1 downto 0));end lfsr ;architecture rtl of lfsr issignal feedback : std_logic ;signal lfsr_reg : UNSIGNED(data_width - 1 downto 0) ;beginfeedback <= lfsr_reg(7) xor lfsr_reg(0) ;latch_it : process(clk,reset)beginif (reset = '1') thenlfsr_reg <= (others => '0') ;elsif (clk = '1' and clk'event) thenlfsr_reg <= lfsr_reg(lfsr_reg'high - 1 downto 0) & feedback ;end if;end process ;data_out <= lfsr_reg ;end RTL ;Library IEEE ;use IEEE.std_logic_1164.all ;use IEEE.std_logic_arith.all ;entity priority_encoder isgeneric (data_width : natural := 25 ;address_width : natural := 5 ) ;port (data : in UNSIGNED(data_width - 1 downto 0) ;address : out UNSIGNED(address_width - 1 downto 0) ;none : out STD_LOGIC);end priority_encoder ;architecture rtl of priority_encoder isattribute SYNTHESIS_RETURN : STRING ;FUNCTION to_stdlogic (arg1:BOOLEAN) RETURN STD_LOGIC IS BEGINIF(arg1) THENRETURN('1') ;ELSERETURN('0') ;END IF ;END ;function to_UNSIGNED(ARG: INTEGER; SIZE: INTEGER) return UNSIGNED is variable result: UNSIGNED(SIZE-1 downto 0);variable temp: integer;attribute SYNTHESIS_RETURN of result:variable is "FEED_THROUGH" ; begintemp := ARG;for i in 0 to SIZE-1 loopif (temp mod 2) = 1 thenresult(i) := '1';elseresult(i) := '0';end if;if temp > 0 thentemp := temp / 2;elsetemp := (temp - 1) / 2;end if;end loop;return result;end;constant zero : UNSIGNED(data_width downto 1) := (others => '0') ; beginPRIO : process(data)variable temp_address : UNSIGNED(address_width - 1 downto 0) ;begintemp_address := (others => '0') ;for i in data_width - 1 downto 0 loopif (data(i) = '1') thentemp_address := to_unsigned(i,address_width) ;exit ;end if ;end loop ;address <= temp_address ;none <= to_stdlogic(data = zero) ;end process ;end RTL ;Library IEEE ;use IEEE.std_logic_1164.all ;use IEEE.std_logic_arith.all ;use IEEE.std_logic_unsigned.all ;entity ram isgeneric (data_width : natural := 8 ;address_width : natural := 8);port (data_in : in UNSIGNED(data_width - 1 downto 0) ;address : in UNSIGNED(address_width - 1 downto 0) ;we : in std_logic ;clk : in std_logic;data_out : out UNSIGNED(data_width - 1 downto 0));end ram ;architecture rtl of ram istype mem_type is array (2**address_width downto 0) of UNSIGNED(data_width - 1 downto 0) ;signal mem : mem_type ;signal addr_reg : unsigned (address_width -1 downto 0);begindata_out <= mem(conv_integer(addr_reg)) ;I0 : processbeginwait until clk'event and clk = '1';if (we = '1') thenmem(conv_integer(address)) <= data_in ;end if ;addr_reg <= address;end process ;end RTL ;Library IEEE ;use IEEE.std_logic_1164.all ;use IEEE.std_logic_arith.all ;entity tbuf isgeneric (data_width : natural := 16 );port (data_in : in UNSIGNED(data_width - 1 downto 0) ;en : in std_logic ;data_out : out UNSIGNED(data_width - 1 downto 0));end tbuf ;architecture rtl of tbuf isbeginthree_state : process(data_in,en)beginif (en = '1') thendata_out <= data_in ;elsedata_out <= (others => 'Z') ;end if;end process ;end RTL ;Library IEEE ;use IEEE.std_logic_1164.all ;use IEEE.std_logic_arith.all ;entity pseudorandom isgeneric (data_width : natural := 8 );port (seed : in UNSIGNED (24 downto 0) ;init : in UNSIGNED (4 downto 0) ;load : in std_logic ;clk : in std_logic ;reset : in std_logic ;read : in std_logic ;write : in std_logic ;rand : out UNSIGNED (7 downto 0) ;none : out std_logic);end pseudorandom ;architecture rtl of pseudorandom issignal latch_seed : UNSIGNED(24 downto 0) ; signal encoder_address : UNSIGNED(4 downto 0) ; signal random_data : UNSIGNED(7 downto 0) ; signal write_enable : std_logic ;signal ram_data : UNSIGNED(7 downto 0) ;beginI0 : entity work.dlatrg(rtl)generic map (25)port map (seed,read,reset,latch_seed) ;I1 : entity work.priority_encoder(rtl)generic map (25,5)port map (latch_seed,encoder_address,none) ;I2 : entity work.ram(rtl)generic map (8,5)port map (random_data,encoder_address,write_enable,clk,ram_data) ;I3 : entity work.tbuf(rtl)generic map (8)port map (ram_data,write,rand) ;I4 : entity work.lfsr(rtl)generic map (8)port map (clk,reset,random_data) ;I5 : entity work.divide_by_n(rtl)generic map (5)port map (init,load,clk,reset,write_enable) ;end rtl ;。