基于移动代理的分布式入侵检测系统的研究

一个基于移动代理的入侵检测系统的研究

的 安 全 问 题 可 以分 为 四类 : 理 到 代 理 、 理 到 平 台 、 台到 代 代 代 平 理 和其 它 外 部 实 体 到平 台 。 此外 . 现对移动代理的克隆 、 实 分派 、 回收 等 也 是 一 个 比较 复杂 的问 题 。再 者 . 了使 移 动 代 理 可 以 跨 平 台 执 行 , 写 移 动 为 编 代 理 程 序 时 一 般 都使 用 解 释 性语 言 .这 样 就影 响 了代 理 运 行 的

速度 。 网 络 数 据包 . 并对 数 据 进 行 预处 理 。 后 把 它 传 送 给 入 侵检 测 代 然 2对 大 多 数 传 统 的 人侵 检 测 系统 都 采 用 模 式 匹 配 的 分 析 方 理 进行 分析 。 分 为 数 据 采集 和 数 据 预处 理 两 层 。 据 预 处理 的 1 它 数

法 . 要求 攻 击 特 征 库 的 特 征值 应 该 是 最新 的 。 现 有入 侵 检 测 意 义 主要 在 于 以减 少 无 用信 息 流 入 移 动检 测 代 理 , 高 实 时 性 。 这 但 提 系统 没 有 提 供一 种 好 的方 法 来 时刻 更 新 攻 击特 征 。 33入 侵 检 测代 理 . 3现 在 攻 击 的方 法 越 来 越 复 杂 . 一 的基 于模 式 匹 配 或 统 1 单 入 侵检 测 代 理 可 以在异 质 的 网络 节 点 间迁 移 .到达 目的 主 机后 . 从本 地 数 据 收 集 代 理 接 受 数 据 , 行 分 析 处 理 . 断 系统 进 判 计 的分 析 方 法 已经 难 以发 现 某一 些 攻 击 。 4现 有 的 检 测 系 统 之 间 不 能 交 换 信 息 : 有 的 入 侵 检 测 系 或 网络 是 否 受 到 入 侵 。 样 减少 了信 息 在 网 络 中 的传 输 , 证 了 1 现 这 保 数 据 的安 全 性 . 同时 增 强 了响 应 的 实 时性 。 侵 检 测 代 理 由多 种 入 统 也 不 能 和其 他 网络 安 全 产 品互 操 作 。 5现 有 的检 测 系 统 是 从 原 来 的 基 于 网络 或 者 基 于 主 机 的检 检 测 代 理 组 成 , 据 输入 的数 据 源 不 同 实 现 不 同 的 检 测 任 务 , ) 根 他 测 系 统 不 断改 进 而 来 的 . 因此 在 体 系 结 构等 方 面 不 能 满 足 分 布 、 们 相 互 协 作 完 成 复 杂 的入 侵 行 为 检测 具 体 可 分为 主机 检 测 代

MADIDS:基于移动代理的分布式入侵检测

维普资讯

计算机科学 2 0 Vo. 3 o 4 0 6 13 N.

MA DDI S 基

陈 波 罗光春 卢 显 良

( 电子科技大学计算机科学与工程学院 成才 6 05 ) 104

摘 要 传统的 I S在 WAN上 配置时, D 通常会 出现计算瓶颈和 维护更新 不 易等 问题。本 文提 出了一种基 于移动代

( o l eo mp t r c n e& E gn e ig UE TC o hn . e g u 6 0 5 ) C lg f e Co u e i c S e n i e r . S f i a Ch n d 1 0 4 n C

Abta t W h n ta iin lItu in Dee t n S se (DS Su e O d tc n n lz nW AN .i u u l a s s sr c e r dt a nr so tci y tm I )i sd t ee ta d a ay ei o o t s al c u e y

基于Mobile Agent的智能化分布式入侵检测系统模型

识别攻击的标准解决方案 , S I 系统 已经成为安全 防护体系 的重要 D

维普资讯

基于 Mo e g n 的智能化分布式入侵检测系统模型 bl i A e t

王 海 星 ,万 燕

(.计算机学院计算机应用 系,东华大学 ,上海 ,205 ) 1 00 1

摘

要:入侵检测系统是用来监测攻击的防护手段, 但是以往的一些结构难以适应现在的高速 网络, 误报和漏报频繁, 而且它们大都不能智能的分

组成部分 。

目前 的 I DS从本 质上说 可 以分成 两类 :基 于主 机的 I DS ( D )和基于网络型 的 I S ( D ) HI S D NI S 。HI 是在操作系统应用 DS 程序或 内核层 次上对攻击进行监控。 HI 有权检查 日志 、 DS 错误消

2 M DD 模型的特点 A IS

析数据来自动更新规则或其它检测机制, 网络管理人员工作繁重 , 入侵检测系统相互之间又是相互独立的, 为了解决 以上几个问题 , 我们提出了基于 移动代理的智能化分布式^侵检测模型。 、 关键词: 移动代理 lMa a e g n ,N D HISl基于移动代理的分布式智能化的入侵检测系统 ( n g rA e t I Sl D MAD D I S)

d t ci n m  ̄ h n s r o e ue ,t e h a y w o k o d o t o k ma a ee t o a im o t r r ls h e v r la fn w r n  ̄ h e

基于移动Agent的分布式入侵检测

碧娄弘删裂_簟基于移动A g ent的分布式入侵检测赵凯(淄博职业学院山东淄博255000)[摘要】借罄移动A gen t技术,在将A gen t技术引入入侵检测领域方面做出探索,提出基于移动A gen t的分布式入侵检测系统l I A D I D S。

【关键词]移动代理M A D I D S中图分类号:T P393.08文献标识码:A文章编号:1671--7597(2008)1120080--01一、移动代理系统A gl e t(一)A gl e t系统结构A gl e t的系统架构卜要分为四个阶段。

首先当一个正在执行的代理想要将自己发送到远端时,会对A g l et s R unt i m e发出请求,然后A gl e t s R unt i m e层把代理(A gl e t)的状态信息与程序码转成序列化的位块(bi t—bl ob);接着若是外送的请求成功时,系统会将A gl et的执行动作结束,然后将位块(bi t-bl ob)传送至代理传输和通信接n层处理。

此层提供使用代理传输协议(A TP)的接口,其中A T P为一个简单的应用层协议,它使得在传送A gl et时小必顾虑A gl et是否被派送到不同的代理系统上:之后,系统会将字节阵列附上相关的系统信息,比如系统名称以及A gl e t I D等.并以位流透过网路传至远端主机。

远端主机利用A TP接口接收到传来的字节数组及系统信息,然后A gl et R unt i m e层对位块(bi t-bl ob)反序列化,得到A gl et的状态信息与代码,此时A gl et便町在远端机器l:执行.(二)A gI et的生存周期其中C ont e xt是代理工作场所,它是一个静态对象。

维护与管理A gl e t 的基本行为:如创建(cr eat e)A gl et、复制(cl one)A gl et,或分派( di s pa t c h)A gl e t,召回(re t r ac t)远端的A gl et,或暂停(dea ct i vat e)、唤醒(a ct i ve)A gl et,以及清除(di s pose)A gl e t等。

基于MA的分布式入侵检测方法研究

C F ( c l [ 1 ] , c 1 1 2 ] , q 5 , q 6 , c ) ; c l [ 1 ] = 一 c [ 1 ] ; c 1 【 2 ] = c [ 2 】 ; J F ( q 7 , q 8 , c 1 1 1 1 , c 1 1 2 ] , c ) ; p 7 = c [ 1 p 8 = c [ 2 ] ; y f ( & p 7 ) , & p 8 ) ) ; 1 2 . 2 _ 2 . 1 0其 它子算法 关于分数 的四则运 算以及 与其 相 关的最大公 因数、 最小公倍数、 约分等算法容易 设计 , 不

王锐 WA NG Rl l i ; 孙 志勇 S UN Z l l i — y o n g ; 李春洁 L I C h u n - j i e ; 李华 L I Hu a ; 曲若梅 QU R u o - me i

( 佳木斯大学 , 佳木斯 1 5 4 0 0 7) ( J i a m u s i U n i v e r s i t y , J i a m u s i 1 5 4 0 0 7 , C h i n a )

q 7 = p 7 ;q 8 = p 8 ;

于M A 的分布 式入 侵检 测 方法研 究》 ; 项 目编 号

概 述

使得 p - AP =

广 2 0 0 0 0 0 1

C F ( q 3 , q 4 , q 2 , q l , c ) ; c 1 [ 1 ] = c [ 1 ] ; c 1 1 2 ] = c [ 2 ] ;

多累赘。

1 0 3 0 0 0 0 I

1 0 0 4 0 0 0 I

1 0 0 0 6 0 0 l

1 0 0 0 0 7 0 I

I . - 0 0 0 0 0 8 - I

基于可编程移动代理的MANETs分布式入侵检测方法

基于可编程移动代理的MANETs分布式入侵检测方法张双;周森鑫【摘要】[目的/意义]随着互联网和大数据的迅猛发展,网络安全问题成为了当下人们关注的热点.为了更好的防御主要的网络安全攻击,提出了一种基于可编程移动代理的MANETs分布式自适应入侵检测系统的方法.[方法]首先,把通用的入侵检测模型结合到入侵检测系统中,考虑到(MANETs)无线自组织网系统的关键功能,然后提出了基于规则和基于行为的入侵检测模型.[结果]方案的提出解决了MANETs中入侵检测系统安装面临的固有挑战.用移动代理的可篡改性去检测任何潜在的试图破坏他们所携带的攻击相关的数据.%[Objective/significance] With the rapid development of Internet and big data, network security has become the focus of attention. In order to better defend the main network security attacks, a method of MANETs distributed adaptive intrusion detection system based on programmable mobile agent is proposed. [Method] Firstly, it integrates the common intrusion detection model with intrusion detection system and takes into account the key function of wireless ad hoc network system, and then puts forward rule-based and behavior-based intrusion detection model. [Result] The proposed scheme solves the inherent challenge of intrusion detection system installation in MANETs. It uses the tampered nature of mobile agents to detect the any data with potential attempt.【期刊名称】《价值工程》【年(卷),期】2018(037)011【总页数】3页(P79-81)【关键词】MANETs;移动代理;入侵检测系统;可篡改性【作者】张双;周森鑫【作者单位】安徽财经大学,蚌埠233000;安徽财经大学,蚌埠233000【正文语种】中文【中图分类】TP393.00 引言随着互联网和大数据的迅猛发展,网络安全问题成为了当下人们关注的热点。

基于移动Agent的分布式入侵检测系统研究

【 键词 】 网络 安全 入 侵 检 测 分布 式 移 动代 理 关

一

引 言

否 有 入 侵 或 异常 行 为 ,对 可 以 由单 个 移 动检 测代 理 决 策 的 入 侵 行

立 如 报 若 Itre 普 及 为 世 界 范 围 内 实 现 资 源 和 信 息 共 享 提 供 了 便 利 为 。 即 给 出 相 应 , 阻 断 网络 连 接 、 警 , 本 机 移 动 检 测 代 理 不 nen t的 需 则 条 件 . 同 时 也 为 网 络 信 息 安 全 提 出 了 新 的 挑 战 。 入 侵 检 测 系 统 因 能 判 断 , 要 其 他 主 机上 的移 动 检 测代 理 协 同工作 的 , 发 出请 求 , 但 通 能 同 时 检 测 来 自 网 络 外 部 和 内 部 的 恶 意 攻 击 和 破 坏 行 为 越 来 越 受 迁 移 或 者接 收 其 他 移 动 检测 代 理 传 递 的消 息 , 过 多 代 理 合作 进 行 以 到 人 们 的 重 视 。 但 随 着 网 络 技 术 日新 月 异 的 发 展 , 络 攻 击 技 术 也 入 侵 检 测 。最 后 将 可 疑 的 日志 信 息 和警 报 信 息 存 人 系 统 数据 库 , 网

个 薄 弱 环 节 , 果 入 侵 者 使 用 某 些 手 段 导 致 其 无 法 工 作 。 么 整 个 标 主机 或 路 由 的选 择 ) 安 全控 制 ( 护 自身 ) 与外 界 ( 如 那 、 保 、 MA 服 务环 境 系统 也将 失 效 : 3、 量 数 据 收 集 将 导 致 网 络 通 信 过 载 : 大

( IS) 在 的 问 题 : DD 存 1 入 侵检 测 实 时性 较 差 : 、

一种基于移动代理的改进型分布式入侵检测系统模型研究与实现

Li he g u W u Xi oe g uS n h i a fn

( col  ̄w r, ab nvrt o i c n eh o g , ri 50 0,el gin C ia Sh o o S aeH ri U i sy fS e ead Tcn l yHabn1 08 H in i g,hn ) o f n e i c n o o a

Ab ta t sr c P e e t bl g n— a e n r so e e t n s se h s t e d fc so w s c r tefa d h r o c p i h it b t d r s n mo i a e t s d i t i n d t ci y t m a h e e t fl e u e i l n ad t o e w t t e d s u e e b u o o s h i r

移而无需 中断程序 的执行 。其结构模 型如 图 l所示 。

井 缸珂 ( 罐 船务设麓 或萁 他十 ’ 嚏

i fr t n b t e n mu t l o t ,h s t e d s i u e t c s ae d tce f c iey no ma i ew e l p e h ss t u h it b t d at k r ee td ef t l . o i r a e v ‘

刘胜辉 吴小锋

( 哈尔滨理工大学软件学院 黑龙江 哈尔滨 108 ) 0 0 5

摘

要

针对现有 的基于移动代理 的入侵检测 系统 , 自身 安全 性低 、 以应对分布 式入侵行 为的缺 陷。提 出一种 改进 的模 型, 难 为

每 一个 移动代理 添加身份验证 、 完整性鉴定和加密机制 , 提高 了入侵 检测系统 自身 的安全性 ; 在检测 实体 中加 入监视 A et 响应 gn 和

基于移动Agent的分布式入侵检测系统

8 8

福

建

电

脑

20 第 1 0 8年 期

基 于移 动 A et gn 的分布 式入侵检 系统

陈 晓峰 .马亨冰 z

(. 州大学数 学与计算机 学院 福建 福州 3 0 0 2 福建省 经济信 息中心 福建 福 州 30 0 1福 50 2 . 5 0 3)

. 存 在 一 定 的局 限性 。 如入 侵检 测 实 时性 较差 、 在 单 点失 效 问 31管 理 中 心 比 存 题 、 扩 展 性 差 、 量 数 据 收 集 将 导 致 网 络 通 信 过 载 、 同入 侵 可 大 不 管 理 中 心 是 模 型 的 最 高 级 别 实 体 。 在此 结构 中 . 是 控 制 它 检 测 系 统 难 以实 现 互 操 作 等 。 和协 调 其 它组 成部 分 的 核 心 。 维 护 着 所 有 组 件 , 括 主机 监 视 它 包 gn 。 gn 平 跟 gn。 gn、 gn 为 了有 效 地解 决 以上 问题 .本 文 将 移 动代 理技 术 引入 入 侵 A e t移 动 A et 台 。 踪 A et响应 A et数 据 收 集 A et B ) M 。 检 测 系 统 .提 出 了一 个 的 基 于 移 动 代 理 技 术 的 分 布 式入 侵检 测 的 配 置 信 息 以 及 布 告 板 ( B 和 信 息 板 ( B) 当 以上 提 到 的任

系 统 模 型 结构 。

2 移 动代 理 技 术 .

何 一 部 分加 入 系统 时 .它 必 须 在 管 理 中心 的组 件 列 表 中登 记 。

【 要】 摘 :本文指 出 了 统入侵检 测系统的缺点和存在的 问题 ,分析 了移动 A et 术的特 点,提 出了一种基于移动 传 gn技

基于移动代理的分布式入侵检测系统研究

各 关键 节 点进 行 扫描 分 析 , 从 中判 断 网络 中是 否 有

作者简介 : 王浩 ( 1 9 8 2一 ) , 男, 实验师 , 硕士 , 研究方 向为计算机 网络安全 。

・

1 43 ・

王浩, 等: 基 于移动代 理 的分布 式入侵 检 测 系统研 究 对 安全 性 、 风险、 信任 、 诚实 等 因素考 虑 。

1 . 2 移 动代理 技术 应用 于入侵 检 测 系统 的优 势

标 位置 。

统会 报警 并 根据 预先 设置 的 防御手 段进 行 处理 。所 以传 统 的 入 侵 检 测 系 统 是 一 直 处 于 被 动 的 防御 状 态, 只对 知识 库 中存在 的入 侵 特征有 防御能 力 , 而 对 新 出现 的入 侵行 为 却 无 能 为 力 , 漏 报 率 和 误 报 率 比 较高 , 又 因现 在 入侵 者 的攻 击 多 为 快 速 和 分 布 式 的 攻击 , 这 些都 严 重 影 响 了 网络 防 护效 果 。那 么 入 侵 检测 系统 中知识 库 的及 时 更 新 、 降 低 漏 报 率 和 误 报

率、 分布 式 的防御 就成 为需 要 迫切解 决 的 问题 。

收 稿 日期 : 2 0 1 3— 0 5—0 2

( 3 )移 动性 : A g e n t 作 为一 个 实 体 , 具有 移 动 能

力, 它可 以移 动 到所在 网络 中的任一 主机 执行 。 ( 4)智 能性 : A g e n t 的智 能 由 内部知 识 库 、 学 习

基于移动代理的分布式入侵检测系统模型

1 引 言

随 着 网络 安 全 风 险 系 数不 断提 高 . 经 作 为最 主要 的 安 全 曾 防范 手 段 的 防 火 墙 . 已经 不 能 满 足 人 们 对 网络 安全 的需 求 。 作 为 对 防火 墙 有 益 的 补 充 . 入侵 检 测 系 统 能 够统 逐 渐 显 得 力 不 从 心 。 在 这 个 实 际 背景 下 , 章在 研 究 移 动 代 理 技 术 与 现 有 入 侵 技 术 的基 础 上 , 出 文 提

了一 个 不 同 于 现 有框 架模 型 的入 侵 检 测 系统— — 基 于 移 动代 理 的 入 侵 检 测 系统 ( — I S 。 MA D D ) 关 键 词 入侵 检 测 移动 代 理 A l gt e 文章 编 号 1 0 — 3 1 ( 0 6 1 — 1 0 0 文献 标 识 码 A 0 2 8 3 一 2 0 )9 0 4 — 4 中 图分 类 号 T 3 3 P9

hg e, d te sae i gt n o b agr a d l g r O te e i ig I S (n u in D tc o ytm) i ga u l i r n h c l s e i t e lre n a e, h xs n D h a tg r S t It s eet n S s r o i e s rd a y l

t r i g t e o s f ce t d r t i a k r u dwe r g f r a d e I d l o h a i h r s a c i u n n o b n t u f in . i Un e s b c go n , b i o w r a n w DS mo e n t e b ss o t e e e r h n h n f

基于移动代理的入侵检测系统安全研究

中 图法分类号 : P 0 T 39

文献标 识码 : A

文章 编号 :0 07 2 20 ) 739 —2 10—0 4(0 6 1—190

S c rt e e r h o tu in d tc in s se b s d o o i g n e u i r s a c f n r so ee to y tm a e n m b l a e t y i e

i r so s I en w o e , e ey a e t a n q eI , a db c u eo d p i gs c rt c a imso t e t ai n i tg i nt i n . n t e m d l v r g n s u iu u h h a D n e a s f o t e u i me h n s f u h n i t , n e r y a n y a c o t a t e t ae n n r p i n, i b c me r e u e M e n i , t en w d l a e d a tg s f g n s s c s h i mo i t , u h n i td a d e c t c y o t e o smo es c r . a wh l e h e mo e k s v n e a e t, u ha er b l y t a a o t i l i i t , d p a i t , Ob i t ・I . h u ・I a f in l u et it u e ewo kc mp t e o r e n l z f x b l y a a t b l y t u l es b DS T es b DS c n e ce t s ed srb td n t r o u i g r s u c s o a a y e e i i dh u i y h i n t t e s s i i u tu ea t n n e p n et r t c e s se a a n t itiu e t i n . h u p co si r d c i sa d r s o s p o e t h y tm g i s d sr t di r o s n o o t b n us Ke r s i tu in d tc i n s se b s do b l g n ; mo i g n ; i t so ee t n s se y wo d : n r so e e t y t m a e n mo i a e t o e b l a e t n r in d tc i y tm; s se s c i ; S b I e u o y tm e u t r y u —DS

基于MA的分布式入侵检测方法研究

基于MA的分布式入侵检测方法研究摘要:本文在总结先前存在的入侵的检测和防御方法的同时,阐述了以移动代理为基础的的入侵检测。

相对于传统的方法,这种检测方法很大程度上提高了检测系统进行自我恢复和抵抗毁坏的能力。

键词:移动代理;分布式的入侵检测系统;安全中图分类号:tp393 文献标识码:a 文章编号:1006-4311(2013)16-0199-020 引言因特网在人们的生活学习工作中日益普及,扮演着越来越重要的角色。

而与此同时,它带来的网络安全问题也不容忽视。

传统的常用网络入侵防范设备是防火墙。

但是,随着入侵技术的提高,防火墙已经不能完全保障网络安全。

这时入侵检测系统进入人们的视野,成为一种重要的网络安全保护的补充措施,发展迅速。

1 基于移动代理技术的分布式的网络入侵检测系统概述传统网络入侵防御检测系统一般在单主机系统中收集分析数据。

而这种数据收集分析方法对抗分布式入侵攻击,对服务攻击的防范和检测的能力不强。

而分布式的网络入侵防御检测方法能有效避免上述不足,已经日益成为信息安全等领域普遍关注的焦点。

但是,这种分布式结构虽然相对传统的检测系统有极大的进步,但仍有局限性:①网络入侵检测的实时性比较差;②有时会单点失效:集中分析器实为系统的薄弱环节,若入侵者利用这个弱点使集中分析器无法工作,将使ids系统整体瘫痪;③系统的可扩展性相对较差:集中分析器处理能力的大小直接限制了被检测的网络规模的大小;④网络通信载量有限,当大量信息同时传输时,会出现问题。

针对这些状况,以移动代理为基础的分布式网络入侵检测应运而生。

移动代理具有不同于其他方式的优异特性,因而很快在一些新兴领域受到关注。

移动代理实质是一种在执行中自治地、有目的地将数据在网络上的不同主机上传播的数据、代码以及语境执行软件包。

它通过各节点资源之间的局部交互达成目的,与此同时还可以根据具体情况自主选择进行移动时间地点。

因此,这种软件包被人们称作移动智能体。

基于移动Agent的分布式入侵检测系统研究

u e s o tg f r w l ,p o i e r a —t n r s n d tc o n d p e e a tm ̄ l rn t r p t h ra e o e a l r vd e l i h i f me itu i e e t n a d a o tr l v a1 f ewo k o i n ' o 5 s ft .T i a e i u s st e lc l ain o I S b s d o o t d n t o k, a a z st et c n lg f aey h sp p r s s e ai t f D a n h s e r d c h o z o e n a w n l e h oo o y h e y D D d mo i g n ,d s n n i lme tt n c s ft i t h o o ,a d g v st e p i r s l I S a b l a e t e i sa mp e n a o a e o s e n lg n i e rma y r u t n e g i h c y h e f e p r n. o x e me t i Ke r s mo i g n ;a t e me h n s ;d s i u e D y wo d : bl A e t c i c a i e v m it b td I S;N t o k i t so e e t n s n r r e r r in d tc o o w n u i e

分析 ,从 中发现 网络 中是 否有 违反 安全 策略 的行 为 和被攻 击 的迹象 。 入 侵检 测 系统根 据用 户 的历史 行 为 ,基 于用户

限制 。单一的主机处理所有数据无法适应 网络规模

的迅速扩 张 和 网络速 度 的大 幅 提 高 。 ( ) 中心 处 2 理 主机具 有单 点失效 性 ,导致 整个 系统在 受到攻 击

一种基于移动Agent分布式入侵检测系统

中图分 类号 : P 9 . 8 T 3 3 0 文献标识码 : A 文章编号 :0 35 6 ( 0 8 0 —0 10 10 —0 0 20 )71 8—4

S u fa d srbu e ntu in ee to y tm a e n o l g nt t dy o iti td i r so d tc i n s se b s o m biea e s d

Ab ta t n ve o h u rn r wb c so t u ind tcin s se s t en w iti u e r c s — sr c :I iw f ec re td a a k f n r so ee to y tm ,h e dsrb t dp o e s t i ig t c n lg fmo i g n s i itg a e t h n r so ee to a d a dsrb t d i tu in n e h o o y o b l a e t s n e r td wi t e i tu in d t cin, n iti u e n r so e h

维普资讯

第 3 卷 第 7期 1 2 0 年 7月 08

舍肥 工 业 大 学 学报 ( 自然 学版 )

一种基于移动代理的分布式网络入侵检测系统模型

福

建

电

脑

20 0 8年第 1 期 l

一

种基 于移动代理 的分布式 网络入侵检测 系统模型

李 安 宁

(河 南省 驻 马 店 市委 党校 河 南 驻 马 店 4 30 6 0 0)

【 摘 要】 :本文设计 了一种基 于移动代理的 完全对等 分布 式 网络入侵检测 系统模型 。 并详 细设 计 了模型 中入侵检测代

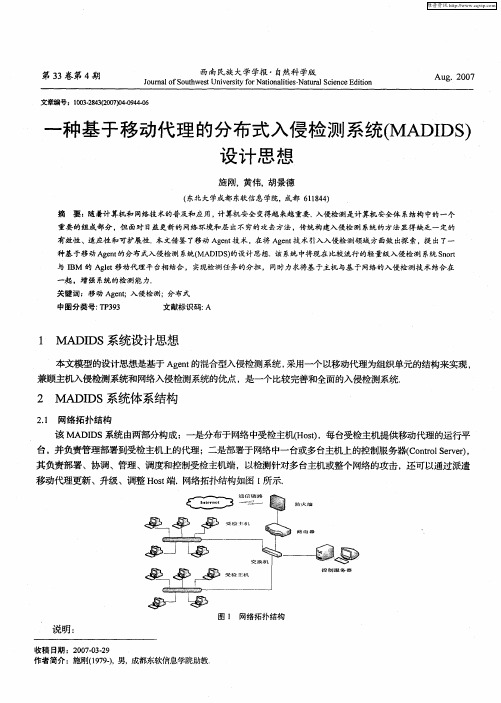

图 1 基于移动代理的分布式网络人侵检测系统模型图 1 系统 工 作 流程 . 2

系统 大 致 工 作 流 程 如下 : () 1 系统 初 始 化 为使 每 一 个 移 动代 理 都 能 根 据 系 统 的要 求 及 时 、高 效 地 完 成 自己的 任务 .管 理 员 在 系 统 运 行 之初 必 须 对 各 移 动 代 理 的工 作 方 式 、 则 库 等进 行 有 效 的配 置 。配 置 完 成 之 后 。 理 管 理 中 规 代

心利 用 【 A et rnf rt o) P( gn as r o c1协议从移 动代理数 据库 中 T eP o 向各 个 子 网 分 派入 侵 检 测 代 理 。 f) 测 入 侵 行 为 2检 有 很好 的实 时 性

它 们 只 要 遵 循统 一 的通 信协 议 和 采 用 相 同 的通 信 规 则 即 可 。 f、 3 网络 通 信 负 载 轻 本 系统 采 用 完 全对 等 的 分 布式 结 构 。人 侵 检 测 代 理 被 分 派 到 各 子 网独 立 地进 行 检 测 .各 代 理 间 传 输 的仅 为 过 滤 提 取 后 的 抽象数据 ; 同时 , 动 代 理把 计 算 移 向数 据 而 不 是 把 数 据 移 向 计 移 算 , 输代 码 远 小 于 数据 传 输 量 。 而 大 大 减 轻 了 网 络通 信 的负 传 从 担 。 效 地 解决 了处 理瓶 颈 问 题 。 有 f 检 测性 能 好 4 1 代 理管 理 中心 分 派 出去 的代 理是 相 对 独 立 的单 元 . 可 以 自 由 地移 动 到 网络 各 子 网 , 独立 地 完 成 本 网段 的 入 侵 检 测 和 跟 踪 。 具有很大的灵活性。系统中的各个移 动代 理之问能 够以安全和 方便 的通信协议有效地进行通信 .通过各个代理 的协 同检测机 制 , 够 对 一些 如 D o( 布 式 拒 绝 服 务 攻 击 ) 能 D s分 的分 布式 攻 击 作 出 较好 的处 理 和 响应 , 而使 系 统 更 加 准 确 、 面地 实现 分布 式 从 全 入侵检测 。 时 , 同 由于 入侵 检测 代 理 可 以 分 布在 网络 的各 个 部位 完 成检 测 工 作 .这 样可 以保 证 在 入 侵 发 生 的 第 一 现 场 和 第 一 时 刻 检测 到入 侵 行 为 , 而 有效 地 克 服 网络 延 迟 。 保 人 侵 检 测 具 从 确

一种基于移动代理的分布式入侵检测系统(MADIDS)设计思想

维普资讯

西南民族大学学报 ・ 自然科学版

第 3 卷 3

数据库来进行数据管理和查询. 它支持广泛使用的 S L Q ,能够完成各种复杂的查询功能. 本系统中数据库的功 能 ,其一保存各个主机的网络 日志信息以及分析模块所记录的警报信息 ;其二可 以为用户和管理员提供一个更 加友好的界面 , 使其能够对发生的攻击行为一 目了然 ,更加方便管理.

摘 要 : 随着计算机和 网络技术的普及和应用 , 计算机安全 变 得越 来越 重要. 入侵检 测是 计算机 安全体 系结构 中的一个

重要 的组成部分 ,但 面对 日益更新 的网络环境和层 出不穷的攻击方法 ,传统构建入侵检测 系统的方法显得 缺乏一定 的 有效性 、适应性 和可扩展性.本文借鉴 了移动 A et gn 技术 ,在将 Agn 技 术引入入侵检测领域 方面做 出探 索,提 出了一 et

管理 、协调整个网络检测 ,平衡负载 、冗余备份的作用. ・ C n o Sre 与 H s之问可以通过交换攻击信息 、发送警报 ,可以预防、检测针对多台主机或整个 ot l e r r v o t

基于移动代理的分布式入侵监测系统模型研究

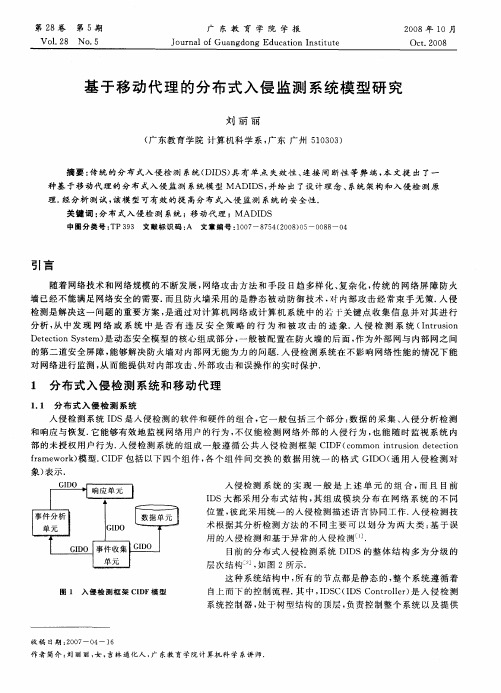

入 侵检 测 系统 I S是入 侵检 测 的软件 和硬件 的组 合 , D 它一 般 包括 三个 部 分 : 数据 的采集 、 侵 分析 检 测 入

和响应 与恢 复. 能够 有效 地监视 网络 用户 的行 为 , 仅能 检 测 网络 外部 的入侵 行 为 , 能 随时 监 视 系统 内 它 不 也

术 根据 其分 析检 测方 法 的不 同主要 可 以划 分 为 两 大 类 : 于误 基

用 的 人 侵 检 测 和 基 于 异 常 的 入 侵 检 测 ] 1 .

目前 的分布 式入 侵检 测系统 D D I S的整 体 结 构多 为 分 级 的

层 次 结 构 , 图 2所 示 . 如

这 种 系统结 构 中 , 所有 的节 点都 是静 态 的 , 整个 系 统遵 循 着

第 2 8卷 第 5期

Vo. 8 No 5 12 .

广 东 教 育 学 院 学 报

J u n l fGu n d n u a in I siu e o r a a g o g Ed c to n t t o t

20 0 8年 1 月 0

Oc . 0 t 2 08

基 于移 动 代 理 的分布 式 入 侵 监 测 系统 模 型研 究

分析 , 中发 现 网络 或 系 统 中 是 否 有 违 反 安 全 策 略 的 行 为 和 被 攻 击 的 迹 象 . 侵 检 测 系 统 (nr s n 从 入 I tu i o D tcinS se 是动 态安全 模型 的核 心组成 部分 , eet y tm) o 一般 被配 置 在防火 墙 的后面 , 作为外 部 网与 内部 网之 间

作 者 简介 : 丽 丽 , , 刘 女 吉林 通 化 人 , 东教 育 学 院 计 算机 科 学 系讲 师 广

基于移动代理的入侵检测技术及其系统模型研究

种 新 的 方 式 ,而 移 动 代 理 是 代 理 的 一 种 特 定 类 型 ,

它 具 有 从 一 台 主 机 转 移 到 另 一 台 主 机 的 能 力 。 按 照 国 外 从 8 年 代 初 开 始 对 入 侵 检 测 进 行 研 究 。 早 0 Jfe M. rdhw 的 观 点 , 理 应 有 如 下 定 义 : e ry Basa 代

中 图分 类 号 : P 9 T 33

文献 标 识 码 : A

基于移动代理 的入侵检 测技术及其 系统模 型研究

宋 明黎 , 温 涛

( 顺 石 油 学 院 信 息 工 程 分 院 计 算 机 系 ,抚 顺 1 3 0 ) 抚 1 0 1

摘 要 :基 于移 动代理 的入侵检 测是 近 几年发展 起来 的一种 新的入 侵检 测技 术 ,主要 介绍 了基 于移动代 理入侵

s se . y tm

Ke r s i tu i n d t c i n mo i g n ; m o i g n - a e tu i n d t c i n s s e y wo d : n r so e e t ; o bl a e t e b l a e tb s d i r so e e t y t m; b sc sr c u e e n o a i tu t r

近 年 来 , 侵 的 方 法 已经 变 得 多 样 化 和 复 杂 化 , 入 范 围 也 从 针 对 特 定 主 机 的 进 攻 上 升 为 针 对 网 络 的 全 面 攻 击 , 如 , 布 式 拒 绝 服 务 攻 击 ( D S 就 是 以 分 例 分 D o) 散 在 互 联 网 上 的 大 量 主 机 协 同 攻 击 目标 主 机 的 。 因 此 , 仅 依 靠 原 来 的 入 侵 检 测 技 术 已经 不 能 满 足 防 护 仅

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

o d pig sc rt c a imso te t ain itgi u e t ae de cy t n ib c me r e u e W i l・g n f o t e u y me h n s fa h ni to , ne rt a t ni tda n r pi , t e o smo es c r . a n i u c y h c n o t mut a e t h i

(. ol e f o ue adC m nct n L n h u nv r t adT cn lg , az o 3 0 0 C ia 1 C l g mp t n o mu i i , az o i sy n eh oo y L n h u7 0 5 , hn ; e oC r ao U e i

身 份 验 证 、 整 性 鉴 定 和 加 密机 制 。通 过 多 A e t 术 来 实 现 检 测 自治 化 和 多 主 机 间检 测 信 息 的 协 调 , 高 了 入 侵 检 测 系 统 完 gn 技 提

自身 的安全性 , 效地检 测 了分布 式的 攻击行 为。 实验 测试 结 果表 明了其 良好 的 性能 。 有

基于移动代理的分布式入侵检测系统的研究

王继 曾 ‘ 蔚 雪 洁 程 志 鹏 , ,

(.兰州理 工 大学 计 算机 与通信 学 院,甘 肃 兰 州 705 ;2 庆通 信 学 院 ,重庆 40 3) 1 300 .重 00 5

摘 要: 分析 了现行 的移动 代理入 侵检 测 系统的缺 点 , 此基础 上 , 在 针对 性地提 出 了一种 基 于移动 A e t gn 的分 布式入 检 测 系统模 型 MAD D ( o i gn.ae ir ue t s ndt t nss m 。该模 型 为每 一 个移动代 理 添加 了独立 的 I 并加入 I Sm blaet sdds i t ir i e ci t ) e b tb d n u o e o ye D,

2 C ogi o . h nqn C mmu i t nIstt, h nqn 0 0 5 hn) g nc i tue C o g i 4 0 3 ,C ia ao n i g

Ab t a t Cu rn it b tdi tu i nd t c in mo es a e nmo i g n a mei e i n s e e r l me td t e sr c : re t sr u e r so e e t d l b s do b l a e t d s d i n o e h o mp d me t wh nt ya ei e n e , h n h mp amo i g n ・ a e it b td i tu in d tc i n s se i p o o e . I en w d l e e y a e t a n q eI b l a e t s d d s i u e r so ee t y t m s r p s d n t e mo e, v r g n sau iu D, a d b c u e e b r n o h h n e a s

维普资讯

第 2 卷 第 l 期 9 2

Vo129 . N O. 2 1

计 算 机 工程 与设 计

Co p trEn i e rn n sg m ue g n ei ga dDe in

20 年 6 08 月

J n 0 u e 2 08

关 键 词 : 动 代 理 ; 分 布 式 ; 入 侵 检 测 系统 ; 系统 安 全 ; 协 作 移

中图法 分类号 : P 0 T 39

文献标 识码 : A

文章 编号 :0 07 2 20 ) 23 1・3 10-04【0 8 1・0 90

Re e r ho b l g n — a e iti u e tu in d tc in s se sac f mo i a e t s dd s b td i r so ee t y tm e b r n o WA G J zn ‘ WE u -e C E h pn N —eg, i I e i , H NGZ i e g X j —

Ke r s mo i g n ; dsr ue ; it so ee t ns se ywo d : b l a e t i i td nr ind tci tm; s s m e u t; c odn t n e tb u o y y t sc r e i y o r iai o

tc n l g , t es se c ne e t ey a he ea t n myo d t ci na dc o d n t r c s i go i f r ai n fo e c n t r d h s. e h o o y h t m a f c i l iv u o o f ee t n o r ia e o e sn f n o m to m a hmo i e o t y v c o p r o Ac o dn s, t e I a r t c e s s m g i t it b t di tu i n fe t e y a d h s o d p r o ma c . c r i g t t t h DSC p o e t h y t a ans d s u e r s se c i l , n a g o e f r n e o e n t e r i n o v a