ASA防火墙基本配置

asa防火墙

在实际配置中nat命令总是与global命令配合使用。 在实际配置中nat命令总是与global命令配合使用。 一个指定外部网络,一个指定内部网络,通过 net_id联系在一起。 net_id联系在一起。 例如: asa(config)#nat (inside) 1 0 0 表示内网的所有主机(0 0)都可以访问由global 表示内网的所有主机(0 0)都可以访问由global 指定的外网。 asa(config)#nat (inside) 1 172.16.5.0 255.255.0.0 表示只有172.16.5.0/16网段的主机可以访问 表示只有172.16.5.0/16网段的主机可以访问 global指定的外网。 global指定的外网。

7、static

配置静态IP地址翻译,使内部地址与外部地址一一对应。 配置静态IP地址翻译,使内部地址与外部地址一一对应。 语法: static(internal_if_name,external_if_name) outside_ip_addr inside_ ip_address 其中: internal_if_name表示内部网络接口,安全级别较高,如 internal_if_name表示内部网络接口,安全级别较高,如 inside。 inside。 external_if_name表示外部网络接口,安全级别较低,如 external_if_name表示外部网络接口,安全级别较低,如 outside。 outside。 outside_ip_address表示外部网络的公有ip地址。 outside_ip_address表示外部网络的公有ip地址。 inside_ ip_address表示内部网络的本地ip地址。 ip_address表示内部网络的本地ip地址。 (括号内序顺是先内后外,外边的顺序是先外后内) 括号内序顺是先内后外,外边的顺序是先外后内)

ASA防火墙的基本配置

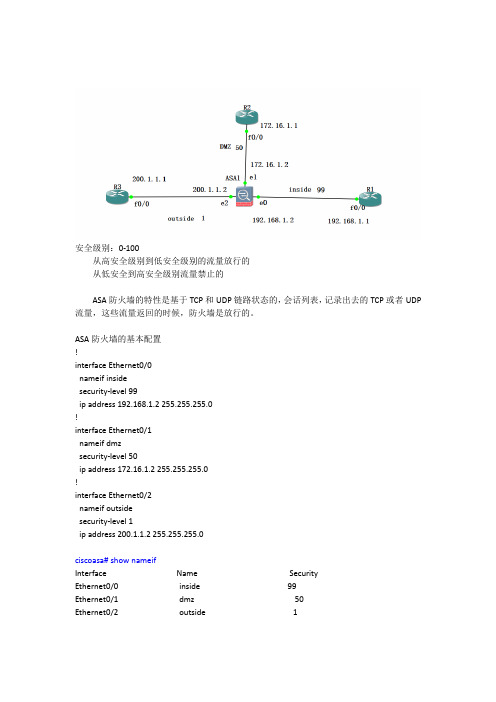

安全级别:0-100从高安全级别到低安全级别的流量放行的从低安全到高安全级别流量禁止的ASA防火墙的特性是基于TCP和UDP链路状态的,会话列表,记录出去的TCP或者UDP 流量,这些流量返回的时候,防火墙是放行的。

ASA防火墙的基本配置!interface Ethernet0/0nameif insidesecurity-level 99ip address 192.168.1.2 255.255.255.0!interface Ethernet0/1nameif dmzsecurity-level 50ip address 172.16.1.2 255.255.255.0!interface Ethernet0/2nameif outsidesecurity-level 1ip address 200.1.1.2 255.255.255.0ciscoasa# show nameifInterface Name SecurityEthernet0/0 inside 99Ethernet0/1 dmz 50Ethernet0/2 outside 12、路由器上配置配置接口地址路由--默认、静态配置VTY 远程登录R3:interface FastEthernet0/0ip address 200.1.1.1 255.255.255.0no shutdown配置去内网络的路由ip route 192.168.1.0 255.255.255.0 200.1.1.2配置去DMZ区域的路由ip route 172.161.0 255.255.255.0 200.1.1.2配置远程登录VTYR3(config)#line vty 0 2R3(config-line)#password 666R3(config-line)#loginR2:interface FastEthernet0/0ip address 172.16.1.1 255.255.255.0no shutdown配置默认路由IP route 0.0.0.0 0.0.0.0 172.16.1.2配置远程登录VTYR3(config)#line vty 0 2R3(config-line)#password 666R3(config-line)#loginR2:interface FastEthernet0/0ip address 192.168.1.1 255.255.255.0no shutdown配置默认路由IP route 0.0.0.0 0.0.0.0 192.168.1.2配置远程登录VTYR3(config)#line vty 0 2R3(config-line)#password 666R3(config-line)#loginR1可以Telnet R3 ,反过来不行R1不可以ping通R3防火墙放行流量防火墙能放行R3低安全级别的---R1高安全级别区域--Telnet流量ciscoasa(config)# access-list 100 permit tcp host 200.1.1.1 host 192.168.1.1 eq 23应用列表到接口ciscoasa(config)# access-group 100 in interface outside验证:防火墙能放行R3低安全级别的---R1高安全级别区域--ICMP流量ciscoasa(config)# access-list 100 permit icmp host 200.1.1.1 host 192.168.1.1验证。

ciscoASA防火墙如何配置

ciscoASA防火墙如何配置思科cisco是全球高端顶尖的通讯厂商,其出产的路由器功能也是世界级的,那么你知道cisco ASA防火墙如何配置的吗?下面是店铺整理的一些关于cisco ASA防火墙如何配置的相关资料,供你参考。

cisco ASA防火墙配置的方法:常用命令有:nameif、interface、ip address、nat、global、route、static等。

global指定公网地址范围:定义地址池。

Global命令的配置语法:global (if_name) nat_id ip_address-ip_address [netmark global_mask]其中:(if_name):表示外网接口名称,一般为outside。

nat_id:建立的地址池标识(nat要引用)。

ip_address-ip_address:表示一段ip地址范围。

[netmark global_mask]:表示全局ip地址的网络掩码。

nat地址转换命令,将内网的私有ip转换为外网公网ip。

nat命令配置语法:nat (if_name) nat_id local_ip [netmark]其中:(if_name):表示接口名称,一般为inside.nat_id:表示地址池,由global命令定义。

local_ip:表示内网的ip地址。

对于0.0.0.0表示内网所有主机。

[netmark]:表示内网ip地址的子网掩码。

routeroute命令定义静态路由。

语法:route (if_name) 0 0 gateway_ip [metric]其中:(if_name):表示接口名称。

0 0 :表示所有主机Gateway_ip:表示网关路由器的ip地址或下一跳。

[metric]:路由花费。

缺省值是1。

static配置静态IP地址翻译,使内部地址与外部地址一一对应。

语法:static(internal_if_name,external_if_name) outside_ip_addr inside_ ip_address其中:internal_if_name表示内部网络接口,安全级别较高,如inside。

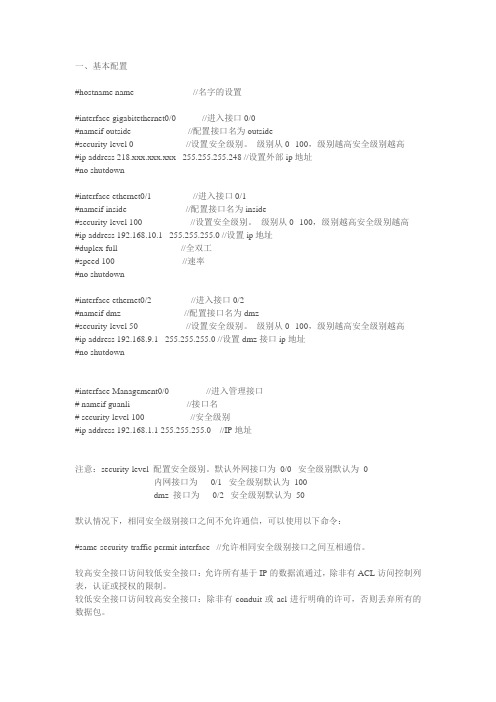

ASA防火墙基本配置

一、基本配置#hostname name //名字的设置#interface gigabitethernet0/0 //进入接口0/0#nameif outside //配置接口名为outside#security-level 0 //设置安全级别。

级别从0--100,级别越高安全级别越高#ip address 218.xxx.xxx.xxx 255.255.255.248 //设置外部ip地址#no shutdown#interface ethernet0/1 //进入接口0/1#nameif inside //配置接口名为inside#security-level 100 //设置安全级别。

级别从0--100,级别越高安全级别越高#ip address 192.168.10.1 255.255.255.0 //设置ip地址#duplex full //全双工#speed 100 //速率#no shutdown#interface ethernet0/2 //进入接口0/2#nameif dmz //配置接口名为dmz#security-level 50 //设置安全级别。

级别从0--100,级别越高安全级别越高#ip address 192.168.9.1 255.255.255.0 //设置dmz接口ip地址#no shutdown#interface Management0/0 //进入管理接口# nameif guanli //接口名# security-level 100 //安全级别#ip address 192.168.1.1 255.255.255.0 //IP地址注意:security-level 配置安全级别。

默认外网接口为0/0 安全级别默认为0内网接口为0/1 安全级别默认为100dmz 接口为0/2 安全级别默认为50默认情况下,相同安全级别接口之间不允许通信,可以使用以下命令:#same-security-traffic permit interface //允许相同安全级别接口之间互相通信。

Lab2 ASA FirePOWER基本配置指南

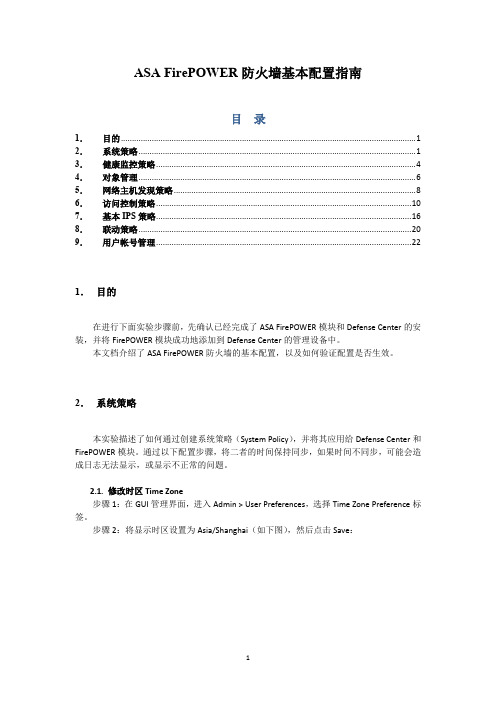

ASA FirePOWER防火墙基本配置指南目录1.目的 (1)2.系统策略 (1)3.健康监控策略 (4)4.对象管理 (6)5.网络主机发现策略 (8)6.访问控制策略 (10)7.基本IPS策略 (16)8.联动策略 (20)9.用户帐号管理 (22)1.目的在进行下面实验步骤前,先确认已经完成了ASA FirePOWER模块和Defense Center的安装,并将FirePOWER模块成功地添加到Defense Center的管理设备中。

本文档介绍了ASA FirePOWER防火墙的基本配置,以及如何验证配置是否生效。

2.系统策略本实验描述了如何通过创建系统策略(System Policy),并将其应用给Defense Center和FirePOWER模块。

通过以下配置步骤,将二者的时间保持同步,如果时间不同步,可能会造成日志无法显示,或显示不正常的问题。

2.1.修改时区Time Zone步骤1:在GUI管理界面,进入Admin > User Preferences,选择Time Zone Preference标签。

步骤2:将显示时区设置为Asia/Shanghai(如下图),然后点击Save:步骤3:修改FSMC的时间为本地的时间,通过SSH登陆到FSMC的CLI界面,通过命令date修改FSMC的时间。

假定当前时间为2015年11月17日21时04分,由于在FSMC上采用的是UTC时间,而Asia/Shanghai所在时区为UTC+8,那么在FSMC的时间应该是当前时间减去8小时,即UTC时间为2015年11月17日13时04分。

配置命令如下:admin@Sourcefire3D:~$ sudo date -s "20151117 13:04:30"Password: <此处输入admin账号的密码>最后输入命令date,验证时间已经修改成功:admin@Sourcefire3D:~$ dateTue Nov 17 13:04:31 UTC 2015注意:在实际环境中,如果配置了NTP服务器,可以跳过本步骤的设置。

ASA防火墙怎么样配置

ASA防火墙怎么样配置asa防火墙配置方法一:cisco asa5550防火墙配置总结asa防火墙配置一、网络拓扑|172.x.x.x|outside|========|=========|| |-----internet 61.x.x.x|========|=========||inside|133.x.x.x防火墙分别配置三个端口,端口名称和ip地址分配如上。

client的ip address pool为100.100.100.0 255.255.255.0。

asa防火墙配置二、配置过程1、建立动态mapcrypto ipsec transform-set myset esp-aes-256 esp-sha-hmaccrypto dynamic-map dymap 1 set transform-set mysetcrypto dynamic-map dymap 1 set reverse-routecrypto map mymap 1 ipsec-isakmp dynamic dymapcrypto map mymap interface internetcrypto isakmp enable internetcrypto isakmp policy 10authentication pre-shareencryption 3deshash shagroup 2lifetime 86400crypto isakmp nat-traversal 202、建立tunnel groupasa防火墙配置方法二:interface ethernet0/0nameif insidesecurity-level 100ip address 192.168.1.1 255.255.255.0 (内网防火墙接口ip)interface ethernet0/1nameif outsidesecurity-level 0ip address 1.1.1.1 255.255.255.0(外网固定ip) global (outside) 1 interfacenat (inside) 1 192.168.8.0 255.255.255.0route outside 0.0.0.0 0.0.0.0 1.1.1.2 1(外网网关)asa防火墙配置方法三:首先你需要定义下内网的流量access-list 100 permit ip 192.168.0.0 255.255.255.0 any 这个就是表示所有的192.168.0.0/16的网络定义natglobal ( outside ) 1 interfacenat ( inside ) 1 access-list 100另外还需要放行流量access-list acl permit ip any any ( 由于不清楚你的流量我就放行所有了)access-group acl in interface outsideaccess-group acl out interface outside看了“asa防火墙怎么样配置”文章的。

ASA防火墙配置

ASA防火墙初始配置1.模式介绍“>”用户模式firewall>enable 由用户模式进入到特权模式password:“#”特权模式firewall#config t 由特权模式进入全局配置模式“(config)#”全局配置模式防火墙的配置只要在全局模式下完成就可以了。

2.接口配置(以5510以及更高型号为例,5505接口是基于VLAN的):interface Ethernet0/0nameif inside (接口的命名,必须!)security-level 100(接口的安全级别)ip address 10.0.0.10 255.255.255.0no shutinterface Ethernet0/1nameif outsidesecurity-level 0ip address 202.100.1.10 255.255.255.0no shut3.路由配置:默认路由:route outside 0 0 202.100.1.1 (0 0 为0.0.0.0 0.0.0.0)静态路由:route inside 192.168.1.0 255.255.255.0 10.0.0.15505接口配置:interface Ethernet0/0!interface Ethernet0/1switchport access vlan 2interface Vlan1nameif insidesecurity-level 100ip address 192.168.6.1 255.255.255.0!interface Vlan2nameif outsidesecurity-level 0ip address 202.100.1.10ASA防火墙NAT配置内网用户要上网,我们必须对其进行地址转换,将其转换为在公网上可以路由的注册地址,防火墙的nat和global是同时工作的,nat定义了我们要进行转换的地址,而global定义了要被转换为的地址,这些配置都要在全局配置模式下完成,Nat配置:firewall(config)# nat (inside) 1 0 0上面inside代表是要被转换得地址,1要和global 后面的号对应,类似于访问控制列表号,也是从上往下执行,0 0 代表全部匹配(第一个0代表地址,第二个0代表掩码),内部所有地址都回进行转换。

SAS防火墙基础配置

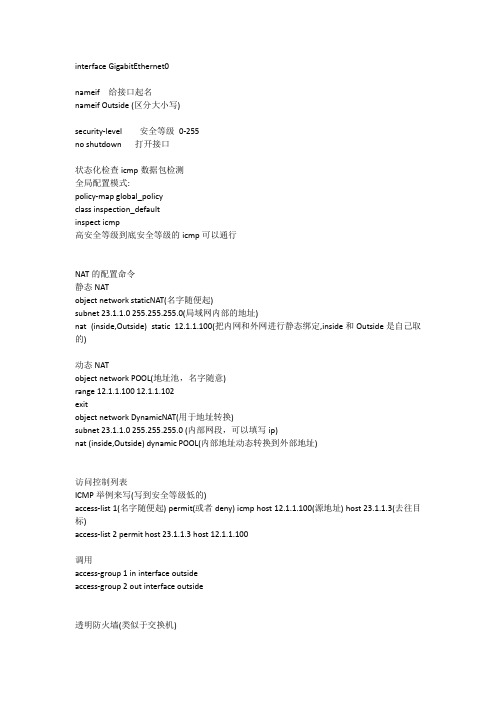

interface GigabitEthernet0nameif 给接口起名nameif Outside (区分大小写)security-level 安全等级0-255no shutdown 打开接口状态化检查icmp数据包检测全局配置模式:policy-map global_policyclass inspection_defaultinspect icmp高安全等级到底安全等级的icmp可以通行NAT的配置命令静态NATobject network staticNAT(名字随便起)subnet 23.1.1.0 255.255.255.0(局域网内部的地址)nat (inside,Outside) static 12.1.1.100(把内网和外网进行静态绑定,inside和Outside是自己取的)动态NATobject network POOL(地址池,名字随意)range 12.1.1.100 12.1.1.102exitobject network DynamicNAT(用于地址转换)subnet 23.1.1.0 255.255.255.0 (内部网段,可以填写ip)nat (inside,Outside) dynamic POOL(内部地址动态转换到外部地址)访问控制列表ICMP举例来写(写到安全等级低的)access-list 1(名字随便起) permit(或者deny) icmp host 12.1.1.100(源地址) host 23.1.1.3(去往目标)access-list 2 permit host 23.1.1.3 host 12.1.1.100调用access-group 1 in interface outsideaccess-group 2 out interface outside透明防火墙(类似于交换机)show firewall (查看防火墙)全局配置模式下:firewall transparent(变透明模式防火墙)no firewall transparent(从透明模式切换为路由模式)透明防火墙最重要的是配置管理地址(交换机接线才通,防火墙要配这个才通) interface BVI(桥接物理地址) 1(数值随便)进去后:ip add 12.1.1.100 255.255.255.0然后exit随后物理接口与管理接口管理nameif outsecurity-level 0no shbridge-group 1(与BVI的数字相同)另外一个端口int g1nameif insecurity-level 100no shbridge-group 1多模防火墙创建虚拟子防火墙查看防火墙是单模还是多模show mode在全局配置模式下conf t配置多模防火墙mode multiple自动重启后在全局配置模式下admin-context admin(创建一个子防火墙的管理员)context admin(管理者名字随意)这时在子墙配置模式:config-url disk0:/admin.cfg (指定配置的文件放哪)allocate-interface g0(关联接口给子防火墙)allocate-interface g1 ccie(关联接口给子墙,并起了一个名字,叫ccie)exit进入子防火墙changeto context admin这时路径会变成ciscoasa/admin(config)多了一个/admin 进入接口interface ccie(进入了别名对应的接口)子防火墙敲no shutdown无用只有在主体防火墙打开changeto system 或endint g0no shutdown 这样才能打开。

cisco-asa 防火墙 配置

cisco-asa 防火墙配置hostname CD-ASA5520 //给防火墙命名domain-namedefault.domain.invalid //定义工作域enable password 9jNfZuG3TC5tCVH0 encrypted // 进入特权模式的密码names dns-guard!interface GigabitEthernet0/0 //内网接口:duplex full //接口作工模式:全双工,半双,自适应nameif inside //为端口命名:内部接口inside security-level 100 //设置安全级别 0~100 值越大越安全ip address192.168.1.1 255.255.255.0 //设置本端口的IP地址!interface GigabitEthernet0/1 //外网接口nameif outside //为外部端口命名:外部接口outside security-level 0 ip address 202.98.131.122 255.255.255.0 //IP地址配置!interface GigabitEthernet0/2 nameif dmz security-level 50 ip address 192.168.2.1 255.255.255.0!interface GigabitEthernet0/3 shutdown no nameif no security-level no ip address!interface Management0/0 //防火墙管理地址shutdown no nameif no security-level no ip address!passwd 2KFQnbNIdI.2KYOU encrypted ftp mode passive clock timezone CST 8 dns server-group DefaultDNS domain-name default.domain.invalid access-list outside_permit extended permit tcp any interface outside eq 3389 //访问控制列表access-list outside_permit extended permit tcp any interface outside range 30000 30010 //允许外部任何用户可以访问outside 接口的30000-30010的端口。

思科ASA防火墙精华配置总结

思科防⽕墙 PIX ASA 配置总结⼀(基础): 思科防⽕墙已经从PIX发展到ASA了,IOS也已经从早期的6.0发展到7.2。

但总体的配置思路并没有多少变化。

只是更加⼈性化,更加容易配置和管理了。

下⾯是我⼯作以来的配置总结,有些东西是6.3版本的,但不影响在7.*版本的配置。

⼀:6个基本命令: nameif、 interface、 ip address 、nat、 global、 route。

⼆:基本配置步骤: step1: 命名接⼝名字 nameif ethernet0 outside security0 nameif ethernet1 inside security100 nameif ethernet2 dmz security50 **7版本的配置是先进⼊接⼝再命名。

step2:配置接⼝速率 interface ethernet0 10full auto interface ethernet1 10full auto interface ethernet2 10full step3:配置接⼝地址 ip address outside 218.106.185.82 ip address inside 192.168.100.1 255.255.255.0 ip address dmz 192.168.200.1 255.255.255.0 step4:地址转换(必须) * 安全⾼的区域访问安全低的区域(即内部到外部)需NAT和global; nat(inside) 1 192.168.1.1 255.255.255.0 global(outside) 1 222.240.254.193 255.255.255.248 *** nat (inside) 0 192.168.1.1 255.255.255.255 表⽰192.168.1.1这个地址不需要转换。

直接转发出去。

* 如果内部有服务器需要映射到公地址(外访问内)则需要static和conduit或者acl. static (inside, outside) 222.240.254.194 192.168.1.240 static (inside, outside) 222.240.254.194 192.168.1.240 10000 10 后⾯的10000为限制连接数,10为限制的半开连接数。

实验2ASA防火墙配置.

国家高等职业教育网络技术专业教学资源库PIX防火墙PIX防火墙安全典型案例实验二ASA防火墙配置实验二ASA防火墙配置一、实验目的通过该实验了解ASA防火墙的软硬件组成结构,掌握ASA防火墙的工作模式,熟悉ASA 防火墙的基本指令,掌握ASA防火墙的动态、静态地址映射技术,掌握ASA防火墙的访问控制列表配置,熟悉ASA防火墙在小型局域网中的应用。

二、实验任务●观察ASA防火墙的硬件结构,掌握硬件连线方法●查看ASA防火墙的软件信息,掌握软件的配置模式●了解ASA防火墙的基本指令,实现内网主机访问外网主机,外网访问DMZ区三、实验设备ASA5505防火墙一台,CISCO 2950交换机两台,控制线一根,网络连接线若干,PC机若干四、实验拓扑图及内容详细配置:内网R6:R1>enR1#R1#conf tEnter configuration commands, one per line. End with CNTL/Z.R1(config)#int f0/0R1(config-if)#ip add 10.1.1.2 255.255.255.0R1(config-if)#no shutR1(config-if)#*Mar 1 00:01:32.115: %LINK-3-UPDOWN: Interface FastEthernet0/0, changed state to up *Mar 1 00:01:33.115: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to upR1(config-if)#exitR1(config)#ip route 0.0.0.0 0.0.0.0 10.1.1.3R1(config)#exitR1#DMZ区R3:R2>enR2#conf tEnter configuration commands, one per line. End with CNTL/Z.R2(config)#int f0/0R2(config-if)#ip add 20.1.1.2 255.255.255.0R2(config-if)#no shutR2(config-if)#*Mar 1 00:01:28.895: %LINK-3-UPDOWN: Interface FastEthernet0/0, changed state to up *Mar 1 00:01:29.895: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to upR2(config-if)#exitR2(config)#ip route 0.0.0.0 0.0.0.0 20.1.1.3R2(config)#exitR2#*Mar 1 00:03:11.227: %SYS-5-CONFIG_I: Configured from console by consoleR2#外网R4:R4#conf tEnter configuration commands, one per line. End with CNTL/Z.R4(config)#int f0/0R4(config-if)#ip add 192.168.1.2 255.255.255.0R4(config-if)#no shutR4(config-if)#*Mar 1 00:00:45.559: %LINK-3-UPDOWN: Interface FastEthernet0/0, changed state to up *Mar 1 00:00:46.559: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to upR4(config-if)#exitR4(config)# ip route 0.0.0.0 0.0.0.0 192.168.1.3R4(config)#exitR4#PIX防火墙上的配置:pixfirewall# conf tpixfirewall(config)# hostname pixpix(config)# int e0pix(config-if)# ip add 10.1.1.3 255.255.255.0pix(config-if)# nameif insideINFO: Security level for "inside" set to 100 by default.pix(config-if)# no shutpix(config-if)# int e1pix(config-if)# nameif outsideINFO: Security level for "outside" set to 0 by default.pix(config-if)# ip add 192.168.1.3 255.255.255.0pix(config-if)# no shutpix(config-if)# int e2pix(config-if)# nameif dmzINFO: Security level for "dmz" set to 0 by default.pix(config-if)# secpix(config-if)# security-level 50pix(config-if)# ip add 20.1.1.3 255.255.255.0pix(config-if)# no shutpix(config-if)# nat (inside) 11 10.1.1.0 255.255.255.0pix(config)# nat (inside) 11 10.1.1.0 255.255.255.0Duplicate NAT entrypix(config)# global (outside) 11 20.1.1.74 netmask 255.255.255.255INFO: Global 20.1.1.74 will be Port Address Translatedpix(config)# access-list 100 permit icmp any anypix(config)# access-grpix(config)# access-group 100 in interface outsidepix(config)# static (dmz,outside) 192.168.1.5 20.1.1.5 netmask 255.255.255.255 pix(config)# access-group 100 in interface dmzpix(config)#五、实验结果内网PING外网:外网PING DMZ:外网PING内网:总结:比起上次试验,这次是多添加了一个DMZ区,在DMZ和outside之间配置static命令。

ASA的配置

清除配置信息:

conf t

clear configure all

clear configure command[level2 command]

end

=======================================================================

exit

regex url1 \.sina\.com

class-map type regex match-any url-class1

match regex url1

exit

class-map type inspect http http-url-class1

match not request header host regex class url-class1

access-list 111 permit icmp any any

access-list 111 permit ip any any

access-group 111 in int outside

access-group 111 in int inside

access-group 111 in int dmz

http 192.168.201.0 255.255.255.0 inside

http 0 0 outside

asdm image disk0:/asdm-615.bin

username lgs password cisco privlege 15

-----------------------------------------------------------------------

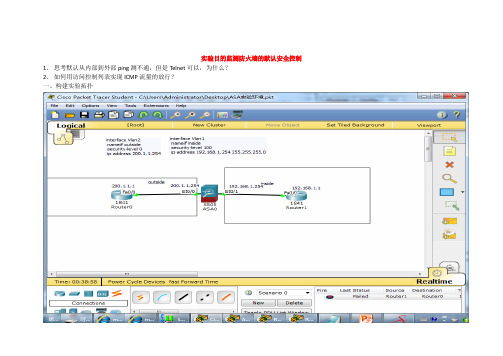

ASA防火墙实验拓扑及其详细配置命令-案例配置

实验目的监测防火墙的默认安全控制1、思考默认从内部到外部ping测不通,但是Telnet可以,为什么?2、如何用访问控制列表实现ICMP流量的放行?一、构建实验拓扑2、规划IP地址如图3、配置outside和inside的路由器接口地址和静态路由先配置内部路由器Router>enRouter#conf tRouter(config)#interface f0/0Router(config-if)#ip add 192.168.1.1 255.255.255.0 配置接口地址Router(config-if)#no shutdownRouter(config-if)#exitRouter(config)#ip route 200.1.1.0 255.255.255.0 192.168.1.254 配置到外部的静态路由Router(config)#endRouter#第二步:Outside路由器配置Router>enRouter#conf tRouter(config)#interface f0/0Router(config-if)#ip address 200.1.1.1 255.255.255.0 接口地址Router(config-if)#no shutdownRouter(config-if)#exitRouter(config)#ip route 192.168.1.0 255.255.255.0 200.1.1.254 配置到内部的静态路由Router(config)#endRouter(config)#hostname outside 修改路由器的名字outside(config)#outside(config)#line vty 0 4 开启线程通道outside(config-line)#login% Login disabled on line 194, until 'password' is set% Login disabled on line 195, until 'password' is set% Login disabled on line 196, until 'password' is set% Login disabled on line 197, until 'password' is set% Login disabled on line 198, until 'password' is setoutside(config-line)#password 666 设置远程密码outside(config-line)#exoutside(config-line)#exitoutside(config)#enable password 888 设置路由器的特权密码第三步: ASA配置ciscoasa#ciscoasa#conf tciscoasa(config)#interface vlan 1 进入虚接口ciscoasa(config-if)#ip address 192.168.1.254 255.255.255.0 虚接口地址ciscoasa(config-if)#no shutdown^ciscoasa(config-if)#nameif inside 命名为insideciscoasa(config-if)#security-level 100 设置接口安全级别为100ciscoasa(config-if)#exitciscoasa(config)#interface e0/1 把物理接口e0/1划入vlan1 ciscoasa(config-if)#switchport access vlan 1ciscoasa(config-if)#exitciscoasa(config)#interface vlan 2 进入虚接口vlan2ciscoasa(config-if)#nameif outside 命名为outsideciscoasa(config-if)#security-level 0 安全级别为 0ciscoasa(config-if)#ip add 200.1.1.254 255.255.255.0 配置虚接口地址ciscoasa(config-if)#no shutdownciscoasa(config-if)#exitciscoasa(config)#interface e0/0 把物理接口e0/0 划入到vlan2 ciscoasa(config-if)#switchport access vlan 2ciscoasa(config-if)#endciscoasa#ciscoasa#第四步监测防火墙ping内部和外部可以通ciscoasa#ping 192.168.1.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.1.1, timeout is 2 seconds:.Success rate is 80 percent (4/5), round-trip min/avg/max = 0/2/5 msciscoasa#ping 200.1.1.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 200.1.1.1, timeout is 2 seconds:.Success rate is 80 percent (4/5), round-trip min/avg/max = 0/2/8 msciscoasa#show routeCodes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGPi - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area * - candidate default, U - per-user static route, o - ODRP - periodic downloaded static routeGateway of last resort is not setC 192.168.1.0 255.255.255.0 is directly connected, insideC 200.1.1.0 255.255.255.0 is directly connected, outside(学会在防火墙上创建路由,本题没有用此路由)创建路由ciscoasa(config)#route inside 0.0.0.0 0.0.0.0 192.168.1.1ciscoasa(config)#route outside 0.0.0.0 0.0.0.0 200.1.1.1检查内网ping测外部Router#ping 200.1.1.1 //监测网络连通性Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 200.1.1.1, timeout is 2 seconds: .....Success rate is 0 percent (0/5)Ping命令不通防火墙拦截来自外部的ICMP包内部Telnet外部Router#telnet 200.1.1.1Trying 200.1.1.1 ...OpenUser Access VerificationPassword:outside>enPassword:outside#outside#outside#exi可以Telnet成功,说明防火墙的状态监测机制起到作用第五步:放行来自外部的ICMP流量ASA用ACL放行icpm流量ciscoasa(config)#access-list out permit icmp any anyciscoasa(config)#access-group out in interface outsideciscoasa(config)#检查实验结果从内部的路由ping外部的outside路由,结果可以通说明放行成功。

实验一 ASA的基本设置

实验1:ASA的基本设置

1.实验目的:

1. 掌握手工对ASA防火墙进行初始配置的步骤和方法

2.实验要点:

1. 通过运行vmware中,利用超级终端软件对ASA防火墙进行手工初始配置。

3.实验设备:

1. vmware工具

2. 虚拟ASA防火墙一台

4.实验环境

5.实验步骤:

1启动vmware中的ASA1.4。

2启动piped。

3启动putty。

连接成功后显示如下界面

在这里面输入yes后然后回车。

接下来要配置日期时间,IP地址,子网掩码。

Host name处填写你自己的学号,比如你的学号为123456789001,就填写123456789001。

Domain name处随意填写即可

注意最下面的要输入yes后,单击回车键

当前进入的是用户模式

进入特权模式

进入全局配置模式

命令输入

练习35页2.3.1 命令输入的内容

最后修改防火墙的名称,命令为:

Ciscoasa(config)#hostname 123456789001(此处填写你自己的学号,比如你的学号为123456789001,就填写123456789001。

)如下图

将这个界面截图填入到实验报告中。

2-2.3ASA防火墙配置资料

14

2018/10/28

ASA防火墙安全策略设置

访问控制列表实例

hostname(config)# access-list INSIDE extended permit ip any any hostname(config)# access-group INSIDE in interface inside hostname(config)# access-list HR extended permit ip any any hostname(config)# access-group HR in interface hr hostname(config)# access-list ENG extended permit ip any any hostname(config)# access-group ENG in interface eng hostname(config)# access-list OUTSIDE extended permit tcp host 209.165.201.4 host 209.165.200.225 eq www hostname(config)# access-list OUTSIDE extended permit tcp host 209.165.201.6 host 209.165.200.225 eq www hostname(config)# access-list OUTSIDE extended permit tcp host 209.165.201.8 host 209.165.200.225 eq www hostname(config)# access-group OUTSIDE out interface outside

ASA与PIX(早期产品)比较

Cisco-ASA-5500防火墙个人基本配置手册-去水印

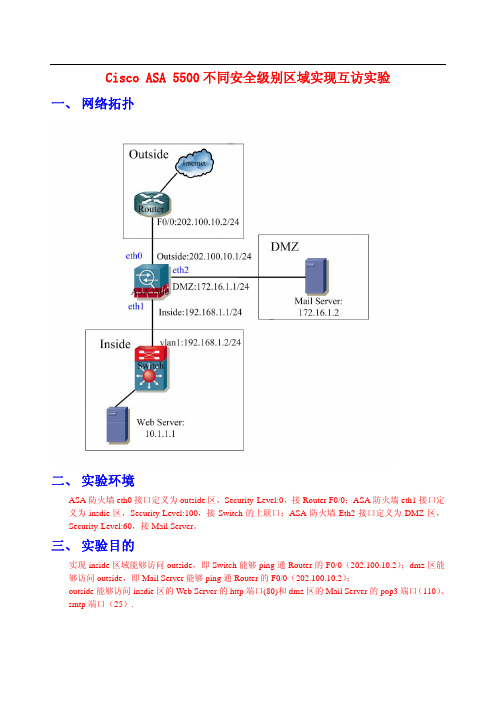

Cisco ASA 5500不同安全级别区域实现互访实验一、 网络拓扑二、 实验环境ASA防火墙eth0接口定义为outside区,Security-Level:0,接Router F0/0;ASA防火墙eth1接口定义为insdie区,Security-Level:100,接Switch的上联口;ASA防火墙Eth2接口定义为DMZ区,Security-Level:60,接Mail Server。

三、 实验目的实现inside区域能够访问outside,即Switch能够ping通Router的F0/0(202.100.10.2);dmz区能够访问outside,即Mail Server能够ping通Router的F0/0(202.100.10.2);outside能够访问insdie区的Web Server的http端口(80)和dmz区的Mail Server的pop3端口(110)、smtp端口(25).四、 详细配置步骤1、端口配置CiscoASA(config)# interface ethernet 0CiscoASA(config)#nameif ousideCiscoASA(config-if)# security-level 0CiscoASA(config-if)# ip address 202.100.10.1 255.255.255.0CiscoASA(config-if)# no shutCiscoASA(config)# interface ethernet 1CiscoASA(config)#nameif insideCiscoASA(config-if)# security-level 100CiscoASA(config-if)# ip address 192.168.1.1 255.255.255.0CiscoASA(config-if)# no shutCiscoASA(config)# interface ethernet 2CiscoASA(config)#nameif dmzCiscoASA(config-if)# security-level 50CiscoASA(config-if)# ip address 172.16.1.1 255.255.255.0CiscoASA(config-if)# no shut2、路由配置CiscoASA(config)# route outside 0.0.0.0 0.0.0.0 202.100.10.2 1 #默认路由CiscoASA(config)# route inside 10.0.0.0 255.0.0.0 192.168.1.2 1 #外网访问内网服务器的路由3、定义高安全接口区域需要进行地址转换的IP范围CiscoASA(config)# nat (inside) 1 0 0CiscoASA(config)# nat (dmz) 1 0 04、定义低安全接口区域用于高安全接口区域进行IP转换的地址范围CiscoASA(config)# global (outside) 1 interfaceCiscoASA(config)# global (dmz) 1 interface5、定义静态IP映射(也称一对一映射)CiscoASA(config)# static (inside,outside) tcp 202.100.10.1 www 10.1.1.1 www netmask 255.255.255.255#实现从outside区访问inside区10.1.1.1的80端口时,就直接访问10.1.1.1:80 对outside区的映射202.100.10.1:80CiscoASA(config)# static (dmz,outside) tcp 202.100.10.1 pop3 172.16.1.2 pop3 netmask 255.255.255.255#实现从outside区访问dmz区172.16.1.2的110时,就直接访问172.16.1.2:110 对outside区的映射202.100.10.1:110CiscoASA(config)# static (dmz,outside) tcp 202.100.10.1 smtp 172.16.1.2 smtp netmask 255.255.255.255#实现从outside区访问dmz区172.16.1.2的25时,就直接访问172.16.1.2:25 对outside区的映射202.100.10.1:256、定义access-listCiscoASA(config)# access-list 101 extended permit ip any anyCiscoASA(config)# access-list 101 extended permit icmp any anyCiscoASA(config)# access-list 102 extended permit tcp any host 10.1.1.1 eq wwwCiscoASA(config)# access-list 102 extended permit icmp any anyCiscoASA(config)# access-list 103 extended permit tcp any host 172.16.1.2 eq pop3CiscoASA(config)# access-list 103 extended permit tcp any host 172.16.1.2 eq smtp7、在接口上应用access-listCiscoASA(config)# access-group 101 in interface outsideCiscoASA(config)#access-group 102 in interface insideCiscoASA(config)#access-group 103 in interface dmz五、 实验总结1、当流量从高权限区域流向低权限区域时1、只要路由配通了,无须配置nat/global,也无须配置access-list,就可以直接telnet低权限区域主机;2、只要路由配通了,同时配置了access-list,无须配置nat/global,就可以直接ping通低权限区域主机;3、只要路由配通了,同时配置了nat/global/access-list,此时telnet/ping均会执行地址转换2、当流量从低权限区域流向高权限区域时1、即使路由已经配通了,也不能成功访问;2、路由已经配通了,同时必须正确配置了static IP地址映射及access-list,才能成功访问;3、调通路由是基础,同时只跟static/access-list有关,而跟nat/global毫无关系。

CiscoASA防火墙详细图文配置实例

..Cisco ASA 防火墙图文配置实例本文是基于ASA5540 和 ASA5520 的配置截图所做的一篇配置文档,从最初始的配置开始:1、连接防火墙登陆与其他的 Cisco 设备一样,用 Console 线连接到防火墙,初始特权密码为空。

2、配置部接口和 IP 地址进入到接口配置模式,配置接口的 IP 地址,并指定为 inside。

防火墙的地址配置好后,进行测试,确认可以和防火墙通讯。

3、用 dir 命令查看当前的 Image 文件版本。

4、更新 Image 文件。

准备好 TFTP 服务器和新的 Image 文件,开始更新。

5、更新 ASDM。

6、更新完成后,再用 dir 命令查看8、存盘,重启9、用 sh version 命令验证启动文件,可以发现当前的 Image 文件就是更新后的10、设置允许用图形界面来管理 ASA 防火墙表示部接口的任意地址都可以通过 http 的方式来管理防火墙。

11、打开浏览器,在地址栏输入防火墙部接口的 IP 地址选择“是”按钮。

12、出现安装 ASDM 的画面选择“Install ASDM Launcher and Run ASDM”按钮,开始安装过程。

13、安装完成后会在程序菜单中添加一个程序组14、运行 ASDM Launcher,出现登陆画面15、验证证书单击“是”按钮后,开始登陆过程16、登陆进去后,出现防火墙的配置画面,就可以在图形界面下完成 ASA 防火墙的配置17、选择工具栏的“Configuration”按钮18、选择“Interface”,对防火墙的接口进行配置,这里配置g0/3接口选择 g0/3 接口,并单击右边的“Edit”按钮19、配置接口的 IP 地址,并将该接口指定为 outside单击 OK 后,弹出“Security Level Change”对话框,单击 OK 20、编辑 g0/1 接口,并定义为 DMZ 区域21、接口配置完成后,要单击 apply 按钮,以应用刚才的改变,这一步一定不能忘22、设置静态路由单击 Routing->Static Route->Add23、设置 enable 密码24、允许 ssh 方式登录防火墙25、增加用户定义 ssh 用本地数据库验证26、用 ssh 登录测试登录成功27、建立动态 NAT 转换选择 Add Dynamic NAT RuleInterface 选择 inside,Source 处输入 any 单击 Manage 按钮单击 add,增加一个地址池Interface 选择 Outside,选择 PAT,单击 Add 按钮单击 OK完成了添加动态 NAT 转换28、静态 NAT 转换由于笔者 2009 年离开了原单位,有些配置的截图没有做,新单位又没有 ASA 防火墙,只好参考《ASA8.0/ASDM6.0 测试报告》的截图和文档来完成本文,并将该文档中部分常用的配置联接在本文后,对该文的作者表示感。

思科ASA防火墙基本配置

思科ASA防火墙基本配置Fire Wall 防火墙,它是一种位于内部网络与外部网络之间的网络安全系统,当然,防火墙也分软件防火墙与硬件防火墙。

硬件防火墙又分为:基于PC架构与基于ASIC芯片今天来聊一聊思科的硬件防火墙 Cisco ASACisco ASA 防火墙产品线挺多:Cisco ASA5505 Cisco ASA5510 Cisco ASA5520 Cisco ASA5540 Cisco ASA5550 等等ASA 的基本配置步骤如下:配置主机名、域名hostname [hostname]domain-name xx.xxhostname Cisco-ASA 5520domain-name 配置登陆用户名密码password [password]enable password [password]配置接口、路由interface interface_namenameif [name]name 有三种接口类型 insdie outside dmzsecurity-level xx(数值)数值越大接口安全级别越高注:默认inside 100 ,outside 0 ,dmz 介于二者之间静态路由route interface_number network mask next-hop-addressroute outside 0.0.0.0 0.0.0.0 210.210.210.1配置远程管理接入Telnettelnet {network | ip-address } mask interface_nametelnet 192.168.1.0 255.255.255.0 insidetelnet 210.210.210.0 255.255.255.0 outsideSSHcrypto key generate rsa modulus {1024| 2048 }指定rsa系数,思科推荐1024ssh timeout minutesssh version version_numbercrypto key generate rsa modulus 1024ssh timeout 30ssh version 2配置 ASDM(自适应安全设备管理器)接入http server enbale port 启用功能http {networdk | ip_address } mask interface_nameasdm image disk0:/asdm_file_name 指定文件位置username user password password privilege 15NATnat-controlnat interface_name nat_id local_ip maskglobal interface_name nat_id {global-ip [global-ip] |interface} nat-controlnat inside 1 192.168.1.0 255.255.255.0global outside 1 interfaceglobal dmz 1 192.168.202.100-192.168.202.150ACLaccess-list list-name standad permit | deny ip maskaccess-list list-name extendad permit | deny protocol source-ip mask destnation-ip mask portaccess-group list-name in | out interface interface_name如果内网服务器需要以布到公网上staic real-interface mapped-interface mapped-ip real-ipstaic (dmz,outside) 210.210.202.100 192.168.202.1 保存配置wirte memory清除配置clear configure (all)【思科ASA防火墙基本配置】。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

语法: static(internal_if_name,external_if_name) outside_ip_addr inside_ ip_address 其中: internal_if_name表示内部网络接口,安全级别较高,如inside。 external_if_name表示外部网络接口,安全级别较低,如outside。 outside_ip_address表示外部网络的公有ip地址。 inside_ ip_address表示内部网络的本地ip地址。 (括号内序顺是先内后外,外边的顺序是先外后内)

local_ip: 表示内网的ip地址。对于 0.0.0.0表示内网所有主机。

[netmark]:表示内网ip地址的子网掩码。 route route命令定义静态路由。

语法:

route (if_name) 0 0 gateway_ip [metric]

asa(config)#duplex full

asa(config)#

asa(config)#no shutdown 配置内网的接口,名字是inside,安全级别100

asa(config)#interface GigabitEthernet0/1

asa(config)#interface GigabitEthernet0/2

asa(config)#nameif dmz

asa(config)#securit-level 50

asa(config)#duplex full

asa(config)#

常用命令有:nameif、interface、ip address、nat、global、route、static等。

global 指定公网地址范围:定义地址池。

Global命令的配置语法:

global (if_name) nat_id ip_address-ip_address [netmark global_mask]

asa(config)#static (dmz,outside) 133.1.0.2 10.65.1.102

asa(config)#static (inside,dmz) 10.66.1.200 10.66.1.200 如果内部有服务器需要映射到公网地址(外网访问内网)则需要static

其中: (if_name):表示外网接口名称,一般为outside。

nat_id:建立的地址池标识(nat要引用)。

ip_address-ip_address:表示一段ip地址范围。

[netmark global_mask]:表示全局ip地址的网络掩码。

asa(config)#static (inside, outside) 222.240.254.194 192.168.1.240

asa(config)#static (inside, outside) 222.240.254.194 192.168.1.240 10000 10 //后面的10000为限制连接数,10为限制的半开连接数 ACL实现策略访问

asa(config)# hostname asa

asa(config)#enable password cisco 配置外网的接口,名字是outside,安全级别0,输入ISP给您提供的地址就行了。

asa(config)#interface GigabitEthernet0/0

asa(config)#nat (inside) 1 0 0 //0 0表示转换网段中的所有地址。定义内部网络地址将要翻译成的全局地址或地址范围 配置静态路由

asa(config)#route outside 0 0 133.0.0.2 //设置默认路由 133.0.0.2为下一跳 如果内部网段不是直接接在防火墙内口,则需要配置到内部的路由。

asa(config)#nameif inside

asa(config)#securit-level 100

asa(config)#duplex full

asa(config)#speed 100

asa(config)#no shutdown 配置DMZ的接口,名字是dmz,安全级别50

asa(config)#nameif outside //名字是outside

asa(config)#securit-level 0 //安全级别0

asa(config)#ip address *.*.*.* 255.255.255.0 //配置公网IP地址

asa(config)#nat (inside) 0 192.168.1.1 255.255.255.255 //表示192.168.1.1这个地址不需要转换。直接转发出去。

asa(config)#global (outside) 1 133.1.0.1-133.1.0.14 //定义的地址池

思科思科思科思科ASAASAASAASA防火墙防火墙防火墙防火墙

ASA是Cisco系列中全新(05年推出)的防火墙和反恶意软件安全用具,均是5500系列。企业版包括4种:Firewall,IPS,Anti-X,以及VPN。

和PIX类似,ASA也提供诸如入侵防护系统(IPS,intrusion prevention system),以及VPN集中器。ASA可以取代三种独立设备——PIX防火墙,Cisco VPN 3000系列集中器与Cisco IPS 4000系列传感器。ASA可加装CSC-SSM模块(CSC-SSM,内容安全以及控制安全服务,Content Security and Control Security Service)提供anti-X功能。

asa(config)#access-list 101 permit ip any host 133.1.0.1 eq www;设置ACL

asa(config)#access-list 101 permit ip any host 133.1.0.2 eq ftp;设置ACL

nat 地址转换命令,将内网的私有ip转换为外网公网ip。

nat命令配置语法:nat (if_name) nat_id local_ip [netmark]

其中: (if_name):表示接口名称,一般为inside.

nat_id: 表示地址池,由global命令定义。

asa(config)#access-list

asa(config)#access-group 101 in interface outside ;将ACL应用在outside端口 当内部主机访问外部主机时,通过nat转换成公网IP,访问internet。 当内部主机访问中间区域dmz时,将自己映射成自己访问服务器,否则内部主机将会映射成地址池的IP,到外部去找。 当外部主机访问中间区域dmz时,对133.0.0.1映射成10.65.1.101,static是双向的。 待续于cisco 防火墙之三国鼎立(PIX&ASA&FWSM)配置篇三

asa(config)#Route inside 192.168.10.0 255.255.255.0 192.168.1.1 1 地址转换

asa(config)#static (dmz,outside) 133.1.0.1 10.65.1.101 ;静态NAT

asa(config)#no shutdown 网络部分设置

asa(config)#nat(inside) 1 192.168.1.1 255.255.255.0

asa(config)#global(outside) 1 222.240.254.193 255.255.255.248

例如:

asa(config)#static (inside,outside) 133.0.0.1 192.168.0.8 表示内部ip地址192.168.0.8,访问外部时被翻译成133.0.0.1全局地址 配置:

asa#conf t