基于GNS3的镜像实验

GNS3——路由三级网配置实验

【实验拓扑】【实验步骤】步骤1.参考上图构建实验网络拓扑(配置7个路由器模块,配置各PC机和服务器的网络接口、连接设备等);(1)按照上图构建网络拓扑结构图;(2)配置路由器模块;核心层路由器R1_c7200配置如下:汇聚层路由器R1_c3640和R2_c3640配置如下:接入层路由器R1_c2691、R2_c2691、R3_c2691和R4_c2691配置如下:(3)配置各PC机的网络接口,右键点击PC1图标,选中“配置”→“NIO UDP”,进行如下图设置后,点击“添加”后再点击“OK”。

同理对PC2、PC3、PC4进行和WWW_server服务器进行配置,但各PC机间的本地端口号和远程端口号分别连续加1,使得各不相同。

(4)按照网络拓扑图连接设备。

步骤3、核心层路由器R1_c7200上的配置:(1)核心层路由器R1_c7200上的基本配置;R1_c7200>enR1_c7200#conf tR1_c7200(config)#int s1/0R1_c7200(config-if)#ip address 1.1.1.1 255.255.255.0R1_c7200(config-if)#no shutR1_c7200(config-if)#exitR1_c7200(config)#int s1/1R1_c7200(config-if)#ip address 2.2.2.1 255.255.255.0R1_c7200(config-if)#no shutR1_c7200(config-if)#exitR1_c7200(config)#int f2/0R1_c7200(config-if)#ip address 192.168.1.1 255.255.255.0 R1_c7200(config-if)#no shutR1_c7200(config-if)#endR1_c7200#show ip interface brief //查看配置好的路由器接口信息//以上为配置核心层路由中,R1_c7200相关端口的IP地址配置R1_c7200#conf tR1_c7200(config)#int s1/0R1_c7200(config-if)#clock rate 34025 //为端口s1/0配置时钟频率R1_c7200(config-if)#encapsulation ppp //为端口s1/0封装PPP协议R1_c7200(config-if)#exitR1_c7200(config)#int s1/1R1_c7200(config-if)#clock rate 34025 //为端口s1/1配置时钟频率R1_c7200(config-if)#encapsulation ppp //为端口s1/1封装PPP协议R1_c7200(config-if)#exit(2)核心层路由器R1_c7200上的OSPF配置;R1_c7200(config)#router ospf 100R1_c7200(config-router)#network 1.1.1.0 0.0.0.255 area 0R1_c7200(config-router)#network 2.2.2.0 0.0.0.255 area 0R1_c7200(config-router)#network 192.168.1.0 0.0.0.255 area 0R1_c7200(config-router)#end步骤4、汇聚层路由器R1_c3640上的配置:(1)汇聚层路由器R1_c3640上的基本配置;R1_c3640>enR1_c3640#conf tR1_c3640(config)#int s0/0R1_c3640(config-if)#ip address 1.1.1.2 255.255.255.0R1_c3640(config-if)#no shutR1_c3640(config-if)#exitR1_c3640(config)#int s0/1R1_c3640(config-if)#ip address 3.3.3.1 255.255.255.0R1_c3640(config-if)#no shutR1_c3640(config-if)#exitR1_c3640(config)#int s0/2R1_c3640(config-if)#ip address 4.4.4.1 255.255.255.0R1_c3640(config-if)#no shutR1_c3640(config-if)#endR1_c3640#show ip interface brief //查看配置好的路由器接口信息//以上为配置汇聚层路由中,R1_c3640相关端口的IP地址配置R1_c3640#conf tR1_c3640(config)#int s0/0R1_c3640(config-if)#encapsulation ppp //为端口s0/0封装PPP协议R1_c3640(config-if)#exitR1_c3640(config)#int s0/1R1_c3640(config-if)#clock rate 34025 //为端口s0/1配置时钟频率R1_c3640(config-if)#encapsulation ppp //为端口s0/1封装PPP协议R1_c3640(config-if)#exitR1_c3640(config)#int s0/2R1_c3640(config-if)#clock rate 34025 //为端口s0/2配置时钟频率R1_c3640(config-if)#encapsulation ppp //为端口s0/2封装PPP协议R1_c3640(config-if)#exit(2)汇聚层路由器R1_c3640上的OSPF配置;R1_c3640(config)#router ospf 101R1_c3640(config-router)#net 1.1.1.0 0.0.0.255 area 0R1_c3640(config-router)#net 3.3.3.0 0.0.0.255 area 1R1_c3640(config-router)#net 4.4.4.0 0.0.0.255 area 2R1_c3640(config-router)#end步骤5、汇聚层路由器R2_c3640上的配置:(1)汇聚层路由器R2_c3640上的基本配置;R2_c3640>enR2_c3640#conf tR2_c3640(config)#int s0/0R2_c3640(config-if)#ip address 2.2.2.2 255.255.255.0R2_c3640(config-if)#no shutR2_c3640(config-if)#exitR2_c3640(config)#int s0/1R2_c3640(config-if)#ip address 5.5.5.1 255.255.255.0R2_c3640(config-if)#no shutR2_c3640(config-if)#exitR2_c3640(config)#int s0/2R2_c3640(config-if)#ip address 6.6.6.1 255.255.255.0R2_c3640(config-if)#no shutR2_c3640(config-if)#endR1_c3640#show ip interface brief //查看配置好的路由器接口信息//以上为配置汇聚层路由中,R2_c3640相关端口的IP地址配置R2_c3640#config tR2_c3640(config)#int s0/0R2_c3640(config-if)#encapsulation ppp //为端口s0/0封装PPP协议R2_c3640(config-if)#exitR2_c3640(config)#int s0/1R2_c3640(config-if)#clock rate 34025 //为端口s0/1配置时钟频率R2_c3640(config-if)#encapsulation ppp //为端口s0/1封装PPP协议R2_c3640(config-if)#exitR2_c3640(config)#int s0/2R2_c3640(config-if)#clock rate 34025R2_c3640(config-if)#encapsulation ppp //为端口s0/2封装PPP协议R2_c3640(config-if)#exit(2)汇聚层路由器R2_c3640上的OSPF配置;R2_c3640#config tR2_c3640(config)#router ospf 104R2_c3640(config-router)#network 2.2.2.0 0.0.0.255 area 0R2_c3640(config-router)#network 5.5.5.0 0.0.0.255 area 3R2_c3640(config-router)#network 6.6.6.0 0.0.0.255 area 4R2_c3640(config-if)#end步骤6、接入层路由器R1_c2691上的配置:(1)接入层路由器R1_c2691上的基本配置;R1_c2691>enR1_c2691#conf tR1_c2691(config)#int s0/0R1_c2691(config-if)#ip address 3.3.3.2 255.255.255.0R1_c2691(config-if)#no shutR1_c2691(config-if)#exitR1_c2691(config)#int f0/0R1_c2691(config-if)#ip address 10.0.1.1 255.255.255.0R1_c2691(config-if)#no shutR1_c2691(config-if)#endR1_ c2691#show ip interface brief //查看配置好的路由器接口信息//以上为配置接入层路由中,R1_c2691相关端口的IP地址配置R1_c2691#conf tR1_c2691(config)#int s0/0R1_c2691(config-if)#encapsulation ppp //为端口s0/0封装PPP协议R1_c2691(config-if)#exit(2)接入层路由器R1_c2691上的OSPF配置;R1_c2691(config)#router ospf 102R1_c2691(config-router)#net 3.3.3.0 0.0.0.255 area 1R1_c2691(config-router)#net 10.0.1.0 0.0.0.255 area 1R1_c2691(config-router)#end步骤7、接入层路由器R2_c2691上的配置:(1)接入层路由器R2_c2691上的基本配置;R2_c2691>enR2_c2691#conf tR2_c2691(config)#int s0/0R2_c2691(config-if)#ip address 4.4.4.2 255.255.255.0R2_c2691(config-if)#no shutR2_c2691(config-if)#exitR2_c2691(config)#int f0/0R2_c2691(config-if)#ip address 10.0.2.1 255.255.255.0R2_c2691(config-if)#no shutR2_c2691(config-if)#endR1_ c2691#show ip interface brief//以上为配置接入层路由中,R2_c2691相关端口的IP地址配置R2_c2691#conf tR2_c2691(config)#int s0/0R2_c2691(config-if)#encapsulation ppp //为端口s0/0封装PPP协议R2_c2691(config-if)#exit(2)接入层路由器R2_c2691上的OSPF配置;R2_c2691(config)#router ospf 103R2_c2691(config-router)#net 4.4.4.0 0.0.0.255 area 2R2_c2691(config-router)#net 10.0.2.0 0.0.0.255 area 2R2_c2691(config-router)#end步骤8、接入层路由器R3_c2691上的配置:(1)接入层路由器R3_c2691上的基本配置;R3_c2691>enR3_c2691#conf tR3_c2691(config)#int s0/0R3_c2691(config-if)#ip address 5.5.5.2 255.255.255.0R3_c2691(config-if)#no shutR3_c2691(config-if)#exitR3_c2691(config)#int f0/0R3_c2691(config-if)#ip address 10.0.3.1 255.255.255.0R3_c2691(config-if)#no shutR3_c2691(config-if)#endR3_ c2691#show ip interface brief //查看配置好的路由器接口信息//以上为配置接入层路由中,R3_c2691相关端口的IP地址配置R3_c2691>enR3_c2691#config tR3_c2691(config)#int s0/0R3_c2691(config-if)#encapsulation ppp //为端口s0/0封装PPP协议R3_c2691(config-if)#exit(2)接入层路由器R3_c2691上的OSPF配置;R3_c2691(config)#router ospf 105R3_c2691(config-router)#network 5.5.5.0 0.0.0.255 area 3R3_c2691(config-router)#network 10.0.3.0 0.0.0.255 area 3R3_c2691(config-router)#exitR3_c2691(config)#exit步骤9、接入层路由器R4_c2691上的配置:(1)接入层路由器R4_c2691上的基本配置;R4_c2691>enR4_c2691#conf tR4_c2691(config)#int s0/0R4_c2691(config-if)#ip address 6.6.6.2 255.255.255.0R4_c2691(config-if)#no shutR4_c2691(config-if)#exitR4_c2691(config)#int f0/0R4_c2691(config-if)#ip address 10.0.4.1 255.255.255.0R4_c2691(config-if)#no shutR4_c2691(config-if)#endR4_ c2691#show ip interface brief //查看配置好的路由器接口信息//以上为配置接入层路由中,R4_c2691相关端口的IP地址配置R4_c2691>enR4_c2691#config tR4_c2691(config)#int s0/0R4_c2691(config-if)#encapsulation ppp //为端口s0/0封装PPP协议R4_c2691(config-if)#exit(2)接入层路由器R4_c2691上的OSPF配置;R4_c2691(config)#router ospf 105R4_c2691(config-router)#network 6.6.6.0 0.0.0.255 area 3R4_c2691(config-router)#network 10.0.4.0 0.0.0.255 area 3R4_c2691(config-router)#exitR4_c2691(config)#exit步骤10、查看各个路由器生成的路由表信息:(1)核心层路由器:R1_c7200路由表生成路由信息如下图:R1_c7200# show ip route(2)汇聚层路由器:R1_ c3640路由表生成路由信息如下图:R1_ c3640 # show ip routeR2_ c3640路由表生成路由信息如下图:R2_ c3640 # show ip route(3)接入层路由器:R1_ c2691路由表生成路由信息如下图:R1_ c2691 # show ip routeR2_ c2691路由表生成路由信息如下图:R2_ c2691 # show ip routeR3_ c2691路由表生成路由信息如下图:R3_ c2691 # show ip routeR4_ c2691路由表生成路由信息如下图:R4_ c2691 # show ip route步骤11、利用vpcs按如下表配置PC机和服务器的相关信息:步骤11、测试各PC机和服务器、PC机之间的连通性(每台PC均可访问服务器,PC机间也能相互访问):各PC访问服务器:PC间访问:。

基于GNS3和Vmware的L2TPv3 over IPSec部署研究

基于GNS3和Vmware的L2TPv3 over IPSec部署研究摘要:采用GNS3网络模拟器结合Vmware虚拟机实现对L2TPv3 over IPSec的仿真配置,解决跨地理位置的多个站点间的安全访问,分析L2TPv3 over IPSec相比于其他VPN 的优势,通过设计和配置实验可以更好的掌握理论知识、提升实践能力,进而说明GNS3结合Vmware的应用价值。

关键词:GNS3;Vmware;L2TPv3 over IPSec中图分类号:TP393 文献标识码:A 文章编号:1672-3791(2015)03(b)-0000-00引言随着网络当中服务类型和需求越来越多,大型公司、医院、科研机构都在不断的拓展自己的业务,并购竞争对手或者并购不同业务的公司。

为了使得公司的员工能够快捷、方便、安全的获取不同分部机构网络的资源,需要租赁服务提供商的专线业务,如果使用服务提供商的专线业务,将会面临巨大的资金投入。

VPN的出现彻底解决了这样的问题,它是一种使用价格低廉的网络建立网络隧道以解决上述问题的技术[1-2]。

基于隧道发展出来的VPN技术有很多,不同的网络类型和网络需求我们需要使用不同的VPN技术,以保证网络的连续性和高效性[3]。

1实施背景分析及VPN技术的选定1.1 实施背景分析现有一个机构总部和一个分支机构,选定的技术既能够满足总部和分支信息资源的专用性,又能够确保数据在公网传输过程时不被劫持和破坏。

因此VPN方案应当满足数据源认证、数据完整性、数据私密性、防止中间人攻击、防止数据重放以及地址重叠等方面的问题[4-5]。

1.2 VPN技术的选定目前市面上的VPN技术有很多,大概分为两类:三层VPN技术和二层VPN技术。

主流三层VPN技术有L2L VPN、GRE、EZVPN、SSL VPN、GETVPN。

主流二层VPN技术有PPPoE 、PPTP、L2TPv2、L2TPv3。

在保障VPN流量正常工作的同时,仍然希望其他业务流量不受影响,或者说尽量少的占用设备资源,推荐使用的是二层VPN[6-7]。

5实验五 网络模拟软件(GNS3)的安装与配置

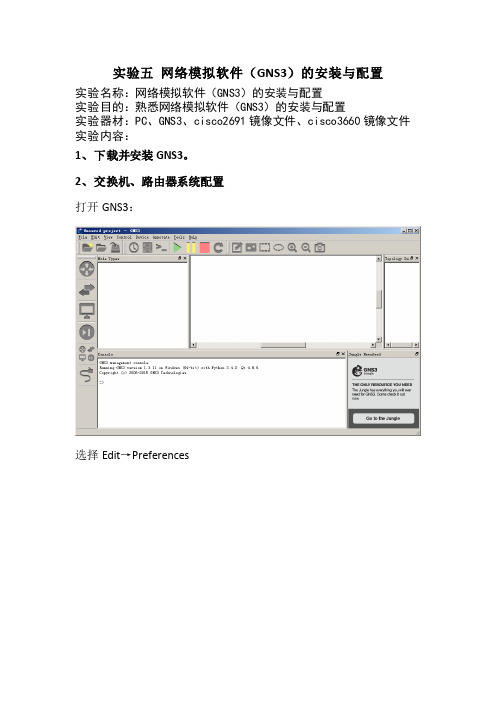

实验五网络模拟软件(GNS3)的安装与配置实验名称:网络模拟软件(GNS3)的安装与配置实验目的:熟悉网络模拟软件(GNS3)的安装与配置实验器材:PC、GNS3、cisco2691镜像文件、cisco3660镜像文件实验内容:1、下载并安装GNS3。

2、交换机、路由器系统配置打开GNS3:选择Edit→Preferences选择Dynamips→IOS routers点击右侧”New”新建一个路由交换设备。

选择下载好的路由器、交换机系统的镜像文件。

点击”Next”。

输入名称(Name)、平台(Platform)、选择系列(Chassis)点击下一步,设置设备的内存(Memory)点击Next,进行接口配置。

Ethernet ports:以太网端口FastEthernet ports:快速以太网端口WIC-1T (1 serial port)WIC-2T (2 serial ports)WIC-1ENET (1 Ethernet ports)NM-NM-NM-1FE-NM-NM-NM-IDS (IDS Network Module, not working)WIC-WIC-2T (2 serial ports)NM-4T (4 serial ports)C7200-IO-FE (1 FastEthernet port)C7200-IO-2FE (2 FastEthernet ports)C7200-IO-GE-E (1 GigabitEthernet port, Ethernet port is not functional) PA-FE-PA-2FE-PA-PA-PA-PA-PA-PA-POS-OC3 (1 Packet-Over-点击Next,设置Idle,idle的作用是防止虚拟机占用主机CPU太高,在这里由于该软件bug,暂时不用设置,直接Finish。

3、idle值计算将设备启动,右键选择idle-PC,打开idle值计算器,经过一段时间的计算,列表中出现一系列值,选择星号标注的一项,点击OK。

GNS3和VMware构建网络实验环境

配置ROS网卡为host-only 2

ROS内配置:

ip address add address=192.168.1.21/24 interface=ether1

ip address add address=192.168.40.2/24 interface=ether2

GNS3工作区,Cloud添加vmnet1(Host-only),并用连接线连接到Router FastEthernet0/0。

Router配置:

Router#ping 192.168.40.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.40.2, timeout is 2 seconds:

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 184.164.141.188, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 348/354/ ms

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 8/11/12 ms

Router#ping

Translating ""...domain server (192.168.1.1) [OK]

实验环境如下:

VM新建ROS虚拟机,Wan端以桥接方式连接,IP:192.168.1.21,

(完整版)基于GNS3的企业网的模拟与仿真毕业设计

毕业设计(论文)课题名称基于GNS3的企业网的模拟与仿真学生姓名学号系、年级专业信息工程系、10网络工程指导教师罗高峰职称讲师2014 年 5 月20 日摘要随着网络的逐步普及,中小型企业的网络建设是企业向信息化发展的必然选择,企业网络系统则是一个非常庞大而复杂的系统,它能实现企业的现代化管理,实现总部与分部、不同业务之间的通信。

因此,设计一个安全、高效的企业网络已成为当务之急。

论文主要以M公司为例,根据M公司的实际需求,通过掌握相关网络知识,设计一个能够实现企业网内部的通信,其中包括总部与分部、不同业务之间的通信。

而对于M公司的总部与分部之间,由于距离相隔较远,要向运营商租用E1专线来实现互通。

论文主要是通过分析企业网的背景、目的与意义,然后结合企业网的背景以及未来发展趋势,说明设计一个企业网的迫切性。

并以M公司为例,根据公司结构设计具体的拓扑图,再根据拓扑图进行分析,进行相应的网络仿真配置。

最终,实现M公司总部与分部之间的通信,并通过VLAN、OSPF、冗余备份协议等网络技术,不仅能够实现业务隔离,对后期的维护也有很大的帮助。

关键词:企业网络;拓扑图;仿真;业务隔离ABSTRACTAs the gradual popularity of network, the constructionof the small and medium-sized enterprise's network is the inevitable choice of enterprises to the development of informationizing and enterprise network system is a very large and complex system which is able to realize the modernization of enterprise management, realize the communication between , and the communication between different business Therefore, it is extremely urgent to design a safe as well as example. I will design one communication network that can achieve enterprise internal communication based on the actual requirements of M company and my familiarity to the network knowledge. This communication network includes the , the communication between different business. As for the for the distance between them is too far. The thesis mainly emphasizes the urgency of designing enterprise network through the analysis of the background, purpose and significance of enterprise network, and combining with the background of enterprise network, and the future development trend. Besides, taking a case study of M company, in accordance with company’s configuration to design the concrete topological graph and analyze the topology, then carry on the corresponding networksimulation configuration In the end, communication between the realize the business segregation, but also do grate favor to the later maintenance.Keywords:Enterprise Network;Topological graph;Simulation;Business segregation目录摘要................................................................................................................. ABSTRACT .................................................................................................. 第一章绪论 ..................................................................................................1.1研究背景...............................................................................................1.2目的与意义 ...........................................................................................1.3论文主要工作 .......................................................................................第二章企业网概述 ......................................................................................2.1企业网的现状 .......................................................................................2.2企业网的未来发展趋势 .........................................................................2.3企业网相关技术....................................................................................第三章企业网的需求分析与设计 .........................................................- 173.1M公司简介 .....................................................................................- 173.2网络实现需求 ..................................................................................- 183.3网络设备选型 ..................................................................................- 193.4网络拓扑图......................................................................................- 20第四章企业网的实现与测试 .................................................................- 234.1设备命名 .........................................................................................- 234.2IP地址分配.....................................................................................- 244.3VLAN规划方案 (1)4.4相关配置 (1)4.5测试结果 .........................................................................................- 34第五章总结与展望 (2)参考文献 (2)附录 (2)致谢 (3)第一章绪论1.1研究背景计算机技术和计算机收集的迅速发展将人类带进了一个信息化时期,网络在人们的生活中变的越来越重要,乃至可以说,网络已经成为人们生活中必不可缺少的一部分。

HoRity系列-GNS3实现多台物理机搭建实验环境

GNS3实现多台物理机搭建实验环境

环境描述:

相信大多数的Cisco 的学习者们都为一个问题头痛,就是我一台电脑,配置特别高,

最多也就开到8台路由器,那如何去模拟一个大网呢?其实很久以前的Dynamips 就可以实现多台物理机共同来搭建一个大型的网络环境,现在我觉得GNS3更简单易用一些,所以这里跟大家分享一下如何来构建。

环境拓扑

这里可以把路由器分割在2台物理PC 上来跑,每台物理PC 上面可以跑4个路由器,下面我们看具体如何来实现

这四台路由器(R1-R4)在PC1上面启动。

这四台路由器(R5-R8)在PC2上面启动。

操作步骤:

第一步:PC1上面新建工程

新建工程,将分割好的拓扑定义在工程里,如上图。

这里需要注意的是“C1”,也就是Cloud的配置,可以根据不同的实验环境,来定义如何跟Cloud来连接,其实Cloud就是本地网络,大家可以把它看作是一台2层交换机,用来连接多个三层的路由器,如果不能理解,可以先熟悉好网络的物理架构和逻辑架构之间的区别。

第二步:配置Cloud

第三步:在弹出的“节点配置”对话框中设置本地网卡信息

右键C1,选择“配置”

1.选择对应的“本地连接”的网卡

2.点击“添加”按钮,将本地连接添加到Cloud 的配置中。

第四步:将实验环境连接到本地网络

3.点击“OK ”按钮,确定以上配置并保存

选择Ethernet 或者FastEthernet 接口类型连接

路由器和Cloud 。

选择对应的网卡连接即可。

连接成功的Cloud ,工程未启动的状态下,接口也是Up 状态。

计算机网络实验 GNS3仿真器路由配置实验

计算机网络实验

实验名称:实验四GNS3仿真器路由配置实验 辅导员意见:

辅导员 成绩 签 名

信息与通信学院 电子信息工程 作者:韦秀梅 学号:0800220305 实验日期:2010年12月 28 日

一、实验目的

1、了解GNS3仿真器的基本功能。

2、掌握路由的基本配置。

二、实验设备及软件

微型计算机Microsooft Windows XP SP3、GNS3.0.7、VPCS

三、实验原理

四、实验过程及结果

1、使用GNS3软件把电脑VPC1连接到一个3700平台的路由器R1,并启动路由器。

结果如下图:

2、进入Telnet到R1进行基本的配置。

结果如下图:

3、查看R1信息:show ip int brief;show run。

4、运行VPCS进行如下操作:

5、打开R1测试与VPC1的连通性。

五、实验总结

通过本次实验,我了解了GNS3仿真器的基本功能以及基本的操作,同时掌握了如何对路由进行基本的配置。

GNS3模拟配置VLAN解析

GNS3上模拟配置VLAN(测试环境:镜像名称:c3640-jk9s-mz.124-16.image,以下实验,均亲测实现)一、两台交换机配置VLAN图中4台计算机分别用VPCS来模拟,两台交换机实际上是3600路由器上面增加了一个16口的快速以太网交换模块”NM-16ESW”,C1和C3划分到VLAN2中,C2和C4划分到VLAN3中,两台交换机SW1和SW2之间相连的线路设置成主干线路,实现VPC1可以和VPC3通信,VPC2可以和VPC4通信。

主要步骤如下:0、将路由器设置交换模块,注意一定是slot0口;1、通过VPCS配置每台计算机的IP和MAC地址;2、配置SW1,也就是摆放topo时,拖动出来的RouterC3600路由器,将SW2进行同样的配置;3、配置完成后,在VPCS上测试PING:二、单个交换机配置VLANNote:先连接好topo,再用VPCS给C1和C2设置IP地址,网关可设可不设。

试下ping 的通不,这个应该是可以的。

1、基于三层交换机的VLAN间路由1、在命令窗口依次输入如下命令:SW1#vlan databaseSW1(config-vlan)#vlan 2 name vlan 2 /*创建VLAN*/SW1(config-vlan)#vlan 3 name vlan 3SW1#exitSW1#conf terminalSW1(config-vlan)#int fa 0/1 /*将端口划分到VLAN*/SW1(config-if)#swi mod accSW1(config-if)#swi acc vlan 2SW1(config-if)#int fa 0/2SW1(config-if)#swi mod accSW1(config-if)#swi acc vlan 3SW1(config-if)#int vlan 2 /*配置对应VLAN号的SVI端口*/SW1(config-if)#ip add 192.168.1.254 255.255.255.0SW1(config-if)#no shutSW1(config-if)#int vlan 3SW1(config-if)#ip add 192.168.2.254 255.255.255.0SW1(config-if)#no shutSW1(config-if)#endSW1#2、利用VPCS给PC设置IP和网关,然后进行ping测试,步骤如下:3、结果:注意SVI端口号和VLAN号对应就可以了,配置完成后PC1能Ping通PC2。

计算机网络实践教程——基于GNS3网络模拟器(CISCO技术)附录 GNS3安装与使用(实验环境搭建)

第二节 GNS3安装调试

②安装GNS3

GNS3 安装向导打开后,剩下的事情就是点击 next(下一步)或者 I agree(同意) 或者 Finish(完成)按钮。其他选项默认,安装过程中,会提示安装WINPCAP、 Wireshark等程序,如果电脑以前安装过则不用重复安装,可以自行修改路径。

第二节 GNS3安装调试

第二节 GNS3安装调试

④配置IOS文件路径

GNS3需要使用Cisco IOS镜像文件来模拟路由器和交换机。目前支持的 IOS 平台 包括 CISCO 7200、3600 系列(3620, 3640 和 3660)、3700 系列(3725, 3745) 、2600 系列(2610 到 2650XM, 2691) IOS。本书附带光盘夹带有C3640的IOS镜 像。点击主界面的 Edit 菜单,选择 IOS image and hypervisors。系统会弹出 对话框。点击 IOS Images 选项框后面 ,默认打开的目录是上面设置的 images路径,然后选定此目录的IOS 文件选择打开。该 IOS 文件就会出现在上 面的镜像文件信息框中。当然,我们也可以修改默认的镜像文件目录,只要保证 目录是全英文路径即可。

第一节 GNS3简要介绍

②组成

GNS3是由多个组件集合而成的,包含了Dynamips、Qemu、Wireshark等程 序。下面我们对这些组件做一个基本的介绍。Dynamips 是一个基于虚拟 化技术的模拟器(emulator),本身就能够模拟路由器和交换机,但是 Dynamips是命令行界面的,对于新手而言,还是有很大的挑战,所以 GNS3在Dynamips的基础上,加入了一个非常友好的图形化操作界面。 Qemu可以允许我们在GNS3上面模拟防火墙、入侵检测系统、Juniper路由 器等。Wireshark则可以让我们抓取网络设备之间的数据流并进行底层分 析。

利用GNS3在虚拟机上搭建网络实验平台

用 GNS3 做 CCNA 网络实验(全)

用GNS3 做CCNA网络实验(1)(1)本文目的在于为初学者提供一个入门的指引。

更详细的网络设备配置,应该参考相关的产品和教程。

对于Cisco 思科的产品,建议参加Cisco Networking Academy 思科网络学院的正规课程。

(2)本人参考了网上众多的教程和Cisco的教材,实在难于指明具体的出处。

总之,感谢所有的人,呵呵。

(3)本文没有版权,可任意转载和引用。

如果你愿意尊重我的劳动和付出,可注明本文出处。

感谢iteye (和以前的javaeye) 提供免费的交流平台,我在这里学到很多有用的知识。

1. GNS3 能做什么?GNS3是一个开源的网络设备仿真系统,可用于实验、学习和教学。

GNS3 is an excellent complementary tool to real labs for network engineers, administrators and people wanting to pass certifications such as CCNA, CCNP, CCIP, CCIE, JNCIA, JNCIS, JNCIE.做网络实验,最好的就是用实际的网络设备硬件来实践。

但是,网络设备都很贵,不容易获得,像Cisco 思科的路由器,只在专门的培训中心才能用来做实验,时间和场地都受限制。

而且,实机操作慢,配置文件备份麻烦。

Cisco 思科提供其免费的仿真系统Packet Tracer,很好用,但并不支持所有的命令,连CCNA 实验所需要的命令都未能全部支持。

市场上有很多路由器仿真系统,例如RouterSim, Boson 等等,各有特色。

但这些收费软件价格贵,还存在命令不齐全的问题,有些输出与真实的路由器有出入,等等。

而GNS3 则是一个较好的选择。

(1)免费(2)采用Cisco 设备的iOS,装入哪个ISO 这个设备的所有命令就都支持。

例如,装入12.4 版本的路由器IOS 则所有12.4 版本路由器命令都支持。

配置GNS3的实验环境

配置GNS3的实验环境配置GNS3的实验环境1. 使⽤GNS3配置实验环境1.1 配置路由器的IOS(实验室已配置好,不⽤操作)1.1.1 设置路由器IOS编辑→IOS images and hypervisors,弹出设置对话框,进⾏路由器IOS的配置:●镜像⽂件:选择下载的相应路由器的镜像⽂件,如“c3640-is-mz.124-16.bin”或“c3640-is-mz.124-16.image”●基本配置:设置路由器配置的保存⽂件。

●平台:选择路由器的平台。

(跟镜像⽂件⼀致)●型号:选择路由器的型号。

(跟镜像⽂件⼀致)●IDLE PC值(以后计算)点击“保存”。

设置完成后,在GNS3的左侧界⾯中,点击“路由器”展开路由器的选择界⾯,已配置好IOS的路由器会显⽰有颜⾊状态,表⽰可以使⽤。

1.1.2 计算路由器IDLE PC参数:把路由器拖动到⼯作区,右击“路由器”→idle PC→计算值(较好的打*),选择其⼀→【OK】1.2 配置主机1.2.1 为真实机添加loopback⽹卡(此⽹卡可⽤于真实机与GNS3交互的接⼝)●情况1:环回⽹卡被禁⽤(实验室的情况)打开“⽹络连接”窗⼝→找到⽹卡名称中包含“Loopback Adapter”的连接→【右击】→启⽤●情况2:环回⽹卡没有添加计算机管理→设备管理器→右击计算机名称→添加过时硬件→打开“硬件添加向导”对话框→【下⼀步】→选择“⼿动添加”→【下⼀步】→在列表中选择“⽹络设配器”→【下⼀步】→⼚商选择“Microsoft”,⽹络设配器选择“Microsoft Loopback Adapter”→【下⼀步】→【完成】。

1.2.2 在GNS 3中添加计算机图标:编辑→标⽰符管理器,弹出“标⽰符管理器”对话框在左侧的可⽤标⽰符⾯板中选择“computer”图标,并点击【> 】按钮,移⾄右侧⾯板中。

并⾃定义节点“名称”为:“PC”,“类型”选择“cloud”类型,点击【应⽤】按钮。

实验4使用GNS3构建企业网(上)

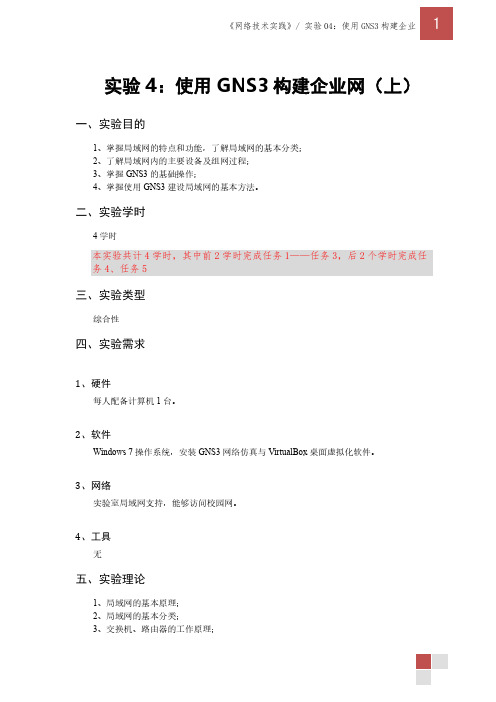

实验4:使用GNS3构建企业网(上)一、实验目的1、掌握局域网的特点和功能,了解局域网的基本分类;2、了解局域网内的主要设备及组网过程;3、掌握GNS3的基础操作;4、掌握使用GNS3建设局域网的基本方法。

二、实验学时4学时本实验共计4学时,其中前2学时完成任务1——任务3,后2个学时完成任务4、任务5三、实验类型综合性四、实验需求1、硬件每人配备计算机1台。

2、软件Windows 7操作系统,安装GNS3网络仿真与VirtualBox桌面虚拟化软件。

3、网络实验室局域网支持,能够访问校园网。

4、工具无五、实验理论1、局域网的基本原理;2、局域网的基本分类;3、交换机、路由器的工作原理;4、局域网组网的基本方法和基本流程。

六、预备知识1、GNS3网络仿真工具软件2、三层交换机3、交换机虚拟接口(SVI)七、实验任务在GNS3环境下,使用路由器、三层交换机、二层交换机构建三层局域网络,完成企业局域网的仿真实现。

八、实验内容及其步骤任务1:网络规划任务描述:GNS3仿真环境中,规划企业网设计。

整个网络包含接入层、汇聚层、核心层三层结构。

核心层由路由器实现、汇聚层由三层交换机实现、接入层由二层交换机实现。

步骤1:设计网络拓扑本任务中,采用1台路由器(RT-1)、2台路由交换机(RS-1、RS-2)、4台交换机(SW-1、SW-2、SW-3、SW-4)、12台主机(Host-1至Host-12)。

网络拓扑结构如图4-1所示图4-1 网络拓扑步骤2:规划网络地址、VLAN设计、路由表方案本任务中的VLAN规划见表4-1、主机网络地址规划见表4-2、三层交换机SVI接口的地址规划见表4-3、网络设备端口的地址规划见表4-4、三层交换机及路由器中的路由表规划见表4-5。

表4-1 VLAN规划表表4-2主机网络地址规划表表4-3 交换机SVI接口地址规划表表4-4 网络设备端口IP地址规划表表4-5 路由规划表任务2:在GNS3仿真环境中部署网络任务描述:GNS3仿真环境中,部署整个网络。

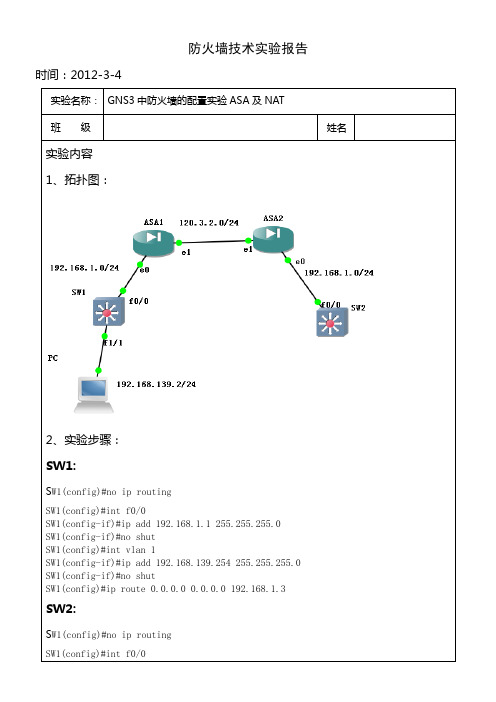

(完整版)GNS3中防火墙的配置实验ASA及NAT

时间:2012-3-4

实验名称:

GNS3中防火墙的配置实验ASA及NAT

班级

姓名

实验内容

1、拓扑图:

2、实验步骤:

SW1:

SW1(config)#no ip routing

SW1(config)#int f0/0

SW1(config-if)#ip add 192.168.1.1 255.255.255.0

SW2:

SW1(config)#no ip routing

SW1(config)#int f0/0

SW1(config-if)#ip add 192.168.1.1 255.255.255.0

SW1(config-if)#no shut

SW1(config)#int vlan 1

SW1(config-if)#ip add 192.168.139.254 255.255.255.0

SW1(config-if)#no shut

SW1(config)#ip route0.0.0.0 0.0.0.0 192.168.1.3

ASA1:

ASA1(config)# int e0/0

ASA1(config-if)# ip address 192.168.1.3 255.255.255.0

ASA1(config-if)# nameif inside

ASA2(config)# route outside0.0.0.0 0.0.0.0 120.3.2.21

ASA2(config)# access-list 101 extended permit icmp any any

ASA2(config)# access-list 101 extended permit ip any any

最新GNS3模拟Cisco+ipsec+vpn配置实例

G N S3模拟C i s c o+i p s e c+v p n配置实例GNS3模拟Cisco+ipsec+vpn配置实例GNS3实验拓扑图R1配置说明:R1只需要按照图在接口上配置好ip地址。

!version 12.4!hostname R1!interface FastEthernet0/0ip address 211.81.208.1 255.255.255.0duplex autospeed auto!interface FastEthernet0/1ip address 211.81.209.1 255.255.255.0duplex autospeed auto!endR2配置说明:R2在这里使用的是c3660-telco-mz.124-15.T5.bin的IOS,再在slot1插槽上加上NM-16ESW模块模拟交换机;R3同R2模拟交换机。

!version 12.4!hostname R2!interface FastEthernet0/0ip address 11.1.1.2 255.255.255.0duplex autospeed auto!interface FastEthernet1/10switchport access vlan 2!interface Vlan1no ip address!interface Vlan2!ip route 0.0.0.0 0.0.0.0 11.1.1.1 !endR3配置说明!version 12.4!hostname R3!interface FastEthernet0/0ip address 12.1.1.2 255.255.255.0 duplex autospeed auto!interface FastEthernet1/10 switchport access vlan 2!interface Vlan1no ip address!interface Vlan2!ip route 0.0.0.0 0.0.0.0 12.1.1.1!endASA1配置说明: Saved:ASA Version 8.0(2)!hostname asa1enable password 8Ry2YjIyt7RRXU24 encrypted names!interface Ethernet0/0nameif outsidesecurity-level 0ip address 211.81.208.2 255.255.255.0 !interface Ethernet0/5nameif insidesecurity-level 100ip address 11.1.1.1 255.255.255.0!access-list icmp extended permit icmp any anyaccess-list nonat extended permit ip 192.168.2.0 255.255.255.0 172.16.2.0 255.255.255.0access-list vpn extended permit ip 192.168.2.0 255.255.255.0 172.16.2.0 255.255.255.0global (outside) 1 interfacenat (inside) 0 access-list nonatnat (inside) 1 0.0.0.0 0.0.0.0access-group icmp in interface outsideroute outside 0.0.0.0 0.0.0.0 211.81.208.1 1route inside 192.168.2.0 255.255.255.0 11.1.1.2 1crypto ipsec transform-set set esp-des esp-md5-hmaccrypto map map 111 match address vpncrypto map map 111 set peer 211.81.209.2crypto map map 111 set transform-set setcrypto map map interface outsidecrypto isakmp enable outsidecrypto isakmp policy 11authentication pre-shareencryption 3deshash shagroup 2lifetime 86400crypto isakmp policy 65535authentication pre-shareencryption 3deshash shagroup 2lifetime 86400!tunnel-group 211.81.209.2 type ipsec-l2l tunnel-group 211.81.209.2 ipsec-attributes pre-shared-key *: endASA2配置说明asa2# sh run: Saved:ASA Version 8.0(2)!hostname asa2enable password 8Ry2YjIyt7RRXU24 encrypted names!interface Ethernet0/0nameif outsidesecurity-level 0ip address 211.81.209.2 255.255.255.0!interface Ethernet0/1shutdownno nameifno security-levelno ip address!interface Ethernet0/5nameif insidesecurity-level 100ip address 12.1.1.1 255.255.255.0!access-list icmp extended permit icmp any anyaccess-list nonat extended permit ip 172.16.2.0 255.255.255.0 192.168.2.0 255.255.255.0access-list vpn extended permit ip 172.16.2.0 255.255.255.0 192.168.2.0 255.255.255.0global (outside) 1 interfacenat (inside) 0 access-list nonatnat (inside) 1 0.0.0.0 0.0.0.0access-group icmp in interface outsideroute outside 0.0.0.0 0.0.0.0 211.81.209.1 1route inside 172.16.2.0 255.255.255.0 12.1.1.2 1 crypto ipsec transform-set set esp-des esp-md5-hmac crypto map map 111 match address vpncrypto map map 111 set peer 211.81.208.2crypto map map 111 set transform-set setcrypto map map interface outsidecrypto isakmp enable outsidecrypto isakmp policy 11authentication pre-shareencryption 3deshash shagroup 2lifetime 86400crypto isakmp policy 65535authentication pre-shareencryption 3deshash shagroup 2lifetime 86400!!tunnel-group 211.81.208.2 type ipsec-l2ltunnel-group 211.81.208.2 ipsec-attributespre-shared-key *: end配置过程详细:ASA1配置详细:1.端口基础配置asa1(config)# interface ethernet 0/5asa1(config-if)# nameif insideINFO: Security level for "inside" set to 100 by default.asa1(config-if)# security-level 100asa1(config-if)# ip address 11.1.1.1 255.255.255.0asa1(config-if)# no shutdownasa1(config-if)# interface ethernet 0/0asa1(config-if)# nameif outsideINFO: Security level for "outside" set to 0 by default.asa1(config-if)# security-level 0asa1(config-if)# ip address 211.81.208.2 255.255.255.0asa1(config-if)# no shutdown2.ASA NAT 相关asa1(config)# nat (inside) 1 0 0asa1(config)# global (outside) 1 interfaceINFO: outside interface address added to PAT pool3.ASA 路由asa1(config)# route outside 0.0.0.0 0.0.0.0 211.81.208.1asa1(config)# route inside 192.168.2.0 255.255.255.0 11.1.1.2 4.ASA做acl允许外部pingasa1(config)# access-list icmp extended permit icmp any anyasa1(config)# access-group icmp in interface outsideB区配置同A区,将相应地址更改!!IPSEC VPN 配置ASA1(此处仅列出asa1的相关配置步骤,asa2配置见ASA2配置说明)1.定义从A区到B区要走vpn的流量,并且不做natasa1(config)# access-list nonat extended permit ip 192.168.2.0 255.255.255.0 172.16.2.0 255.255.255.0asa1(config)# nat (inside) 0 access-list nonat2.启用isakmpasa1(config)# crypto isakmp enable outside3.配置阶段一策略asa1(config)# crypto isakmp policy 11asa1(config-isakmp-policy)# authentication pre-shareasa1(config-isakmp-policy)# encryption 3desasa1(config-isakmp-policy)# hash shaasa1(config-isakmp-policy)# group 2asa1(config-isakmp-policy)# lifetime 864004.配置IPSEC VPN类型为LAN TO LANasa1(config)# tunnel-group 211.81.209.2 type ipsec-l2l5.配置阶段一需要使用的预共享密钥asa1(config)# tunnel-group 211.81.209.2 ipsec-attributesasa1(config-tunnel-ipsec)# pre-shared-key xunshi6.配置需要走vpn的流量asa1(config)# access-list vpn extended permit ip 192.168.2.0255.255.255.0 172.16.2.0 255.255.255.07.配置阶段二策略变换集asa1(config)# crypto ipsec transform-set set esp-des esp-md5-hmac 8.配置阶段二的相关mapasa1(config)# crypto map map 111 match address vpnasa1(config)# crypto map map 111 set peer 211.81.209.2asa1(config)# crypto map map 111 set transform-set setasa1(config)# crypto map map interface outside测试:R2#ping 172.16.2.1 source 192.168.2.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 172.16.2.1, timeout is 2 seconds: Packet sent with a source address of 192.168.2.1!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max =120/138/168 msR2#R3#ping 192.168.2.1 source 172.16.2.1Type escape sequence to abort.Sending 5, 100-byte ICMP Echos to 192.168.2.1, timeout is 2 seconds: Packet sent with a source address of 172.16.2.1!!!!!Success rate is 100 percent (5/5), round-trip min/avg/max =52/115/228 msR3#。

试验一 GNS3的使用修改后

“一般”选项卡

上面的是:保存工程文件的目录,建议新建一个,不使用默认的 工程含义:当做实验的时候重新搭拓扑,配置设备模块,如何连接等,可以保存下来, 以后打开一些配置信息都还在 GNS3凡是使用到路径不能使用中文 下面这个是存放临时文件的目录,退出的时候就没有了 目录:E:\gnstop\gns-proj

“首选项”-”一般”-GUI settings

两个勾都没有打的情况下,拖入两台路由器(前 提有IOS文件)。将两台路由器连线,就会出现很 多选项 例如: ATM,Manual,pos,fastethernet,ethernet,serial等等。 而我们习惯的用法是:至于该路由器相连的链路 是使用什么协议,我们自己去定义。所以将“当 添加链接默认使用手动模式”的勾打上。就变成 红叉叉, 就可以直接连线(前提要给设备添 加模块:双击设备选“插槽”)

“ 一般”选项卡 点击edit---preferences进行“一般”选项卡的设置

在“general settings”中

选择GNS的菜单语言,一般选择中文

勾上的话一开GNS3就会出现如下对话框,一般不勾

“一般”选项卡

在“general settings”中

此选项一般勾上,使用项目工程联系路径

GNS拓扑搭建

首先选择IOS,拖入路由器,计算IDLE值(首先要将路由 器在GNS3下面启动,否则没办法算),启动后点击右 键—选择“idle-pc”,有些文档说GNS3有推荐值,而且是 打星号的

但是我们不采用选打*的方法; 我们算出一个IDLE是下拉列表框中[]里面的最大的值。而且是重复23次出现的。算完点击“取消”,再继续重复计算IDLE。所以要经过 多次计算才能确定IDLE的值。

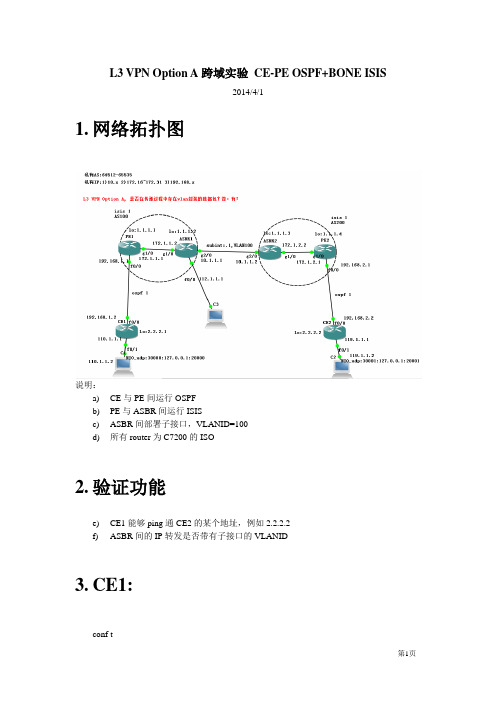

GNS3 L3 VPN Option A跨域实验 CE-PE OSPF+BONE ISIS

L3 VPN Option A跨域实验CE-PE OSPF+BONE ISIS2014/4/11.网络拓扑图说明:a)CE与PE间运行OSPFb)PE与ASBR间运行ISISc)ASBR间部署子接口,VLANID=100d)所有router为C7200的ISO2.验证功能e)CE1能够ping通CE2的某个地址,例如2.2.2.2f)ASBR间的IP转发是否带有子接口的VLANID3.CE1:conf tint f0/0ip add 192.168.1.2 255.255.255.0no shutexitint f0/1ip add 110.1.1.1 255.255.255.0no shutexitint loopback0ip add 2.2.2.1 255.255.255.255no shutexitrouter ospf 1router-id 2.2.2.1net 2.2.2.1 0.0.0.0 area 0net 192.168.1.0 0.0.0.255 area 0net 110.1.1.0 0.0.0.255 area 0exit4.PE1conf tint g1/0ip add 172.1.1.1 255.255.255.0no shutexitint loopback0ip add 1.1.1.1 255.255.255.255no shutexitrouter isis 1net 01.0000.0000.0001.00is-type level-2-onlyexitint g1/0ip router isis 1no shutexitint loopback0ip router isis 1no shutexit!-----------config MPLS------------ip cefmpls label protocol ldpmpls ldp router-id loopback0 forceint g1/0mpls ipexit!------------- config BGP ----------------router bgp 100neighbor 1.1.1.2 remote-as 100neighbor 1.1.1.2 update-source loopback0no autono syncexit!-------- activate the BGP for vpnv4--------- router bgp 100address-family vpnv4neighbor 1.1.1.2 activateneighbor 1.1.1.2 send-community extendedno autoexitexit!----config vrf----ip vrf vpnArd 100:100route-target export 100:100route-target import 100:100exit!---- bind PE->CE intf into vrf ----int f0/0ip vrf forwarding vpnAip add 192.168.1.1 255.255.255.0no shutexit!---- redistribute BGP route into ospf-----router ospf 1 vrf vpnArouter-id 1.1.1.1log-adjacency-changesredistribute bgp 100 subnets !--redis routes from BGPnetwork 192.168.1.0 0.0.0.255 area 0 !--ospf routes generated by ospf exit!---- redis ospf into BGP----router bgp 100address-family ipv4 vrf vpnAredistribute ospf 1no autoexitexit5.ASBR1conf tint g1/0ip add 172.1.1.2 255.255.255.0no shutexitint loopback0ip add 1.1.1.2 255.255.255.255no shutexitnet 01.0000.0000.0002.00is-type level-2-onlyexitint g1/0ip router isis 1no shutexitint loopback0ip router isis 1no shutexitip cefmpls label protocol ldpmpls ldp router-id loopback0 forceint g1/0mpls ipexit!------------- config BGP ---------------- router bgp 100neighbor 1.1.1.1 remote-as 100 neighbor 1.1.1.1 update-source loopback0 no syncno auto-summaryexit!----config vrf----ip vrf vpnArd 100:100route-target export 100:100route-target import 100:100exit!----Option A subinterface----int g2/0.1encap dot1q 100ip vrf forwarding vpnAip add 10.1.1.1 255.255.255.0exitint g2/0no shutexit!---- add a PE->CE intf into vrf----int f0/0ip vrf forwarding vpnAip add 112.1.1.1 255.255.255.0no shutexit!-------- activate the BGP for vpnv4---------router bgp 100address-family vpnv4neighbor 1.1.1.1 activateneighbor 1.1.1.1 send-community extendedno autoexitexit!----Option A, BGP interAS ---- PE->CE redis routes ---- router bgp 100address-family ipv4 vrf vpnAneighbor 10.1.1.2 remote-as 200neighbor 10.1.1.2 activateexitexit6.ASBR2conf tint g1/0ip add 172.1.2.2 255.255.255.0no shutexitint loopback0ip add 1.1.1.3 255.255.255.255no shutexitrouter isis 1net 01.0000.0000.0003.00is-type level-2-onlyexitint g1/0ip router isis 1no shutexitint loopback0ip router isis 1no shutexitip cefmpls label protocol ldpmpls ldp router-id loopback0 forceint g1/0mpls ipexit!------------- config BGP ----------------router bgp 200neighbor 1.1.1.4 remote-as 200neighbor 1.1.1.4 update-source loopback0no autono syncexit!-------- activate the BGP for vpnv4--------- router bgp 200address-family vpnv4neighbor 1.1.1.4 activateneighbor 1.1.1.4 send-community extendedno autoexitexit!----config vrf----ip vrf vpnArd 100:100route-target export 100:100route-target import 100:100exit!----Option A over subinterface---- int g2/0.1encap dot1q 100ip vrf forwarding vpnAip add 10.1.1.2 255.255.255.0no shutexitint g2/0no shutexit!----Option A, BGP interAS---- router bgp 200address-family ipv4 vrf vpnAneighbor 10.1.1.1 remote-as 100neighbor 10.1.1.1 activateno autoexitexit7.PE2conf tint g1/0ip add 172.1.2.1 255.255.255.0no shutexitint loopback0ip add 1.1.1.4 255.255.255.255no shutexitrouter isis 1net 01.0000.0000.0004.00is-type level-2-onlyexitint g1/0ip router isis 1no shutexitint loopback0ip router isis 1no shutexit!-----------config MPLS------------ip cefmpls label protocol ldpmpls ldp router-id loopback0 forceint g1/0mpls ipexit!------------- config BGP ---------------- router bgp 200neighbor 1.1.1.3 remote-as 200 neighbor 1.1.1.3 update-source loopback0 no autono sync !-- good --exit!-------- activate the BGP for vpnv4--------- router bgp 200address-family vpnv4neighbor 1.1.1.3 activateneighbor 1.1.1.3 send-community extendedno autoexitexit!----config vrf----ip vrf vpnArd 100:100route-target export 100:100route-target import 100:100exit!---- bind intf into vrf ----int f0/0ip vrf forwarding vpnAip add 192.168.2.1 255.255.255.0no shutexit!---- redistribute BGP route into ospf----- router ospf 1 vrf vpnArouter-id 1.1.1.4log-adjacency-changesredistribute bgp 200 subnetsnetwork 192.168.2.0 0.0.0.255 area 0exit!---- redis ospf into BGP----router bgp 200address-family ipv4 vrf vpnAredistribute ospf 1no autoexitexit8.CE2conf tint f0/0ip add 192.168.2.2 255.255.255.0no shutexitint f0/1ip add 119.1.1.1 255.255.255.0no shutexitint loopback0ip add 2.2.2.2 255.255.255.255no shutexitrouter ospf 1router-id 2.2.2.2net 2.2.2.2 0.0.0.0 area 0net 192.168.2.0 0.0.0.255 area 0net 119.1.1.0 0.0.0.255 area 0exit9.小结g)CE1能够ping通CE2的某个地址,例如2.2.2.2答:能ping通。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验报告

(2015—2016学年第2学期)

课程名称:网络安全实验

班级:2013级计科(1)班

学号:XXXXXXXXXXXX

姓名:xxx

任课教师:蒲晓川

计算机与信息科学学院

计算机与信息科学学院

实验报告

实验名称

基于GNS3的镜像实验

指导教师

蒲晓川

实验类型

综合实验

实验学时

3

五、指导教师评语

成绩

日期

批阅人

实验时间

4.12

一、实验目的与要求

(1)理解三层交换机的功能。

(2)理解三层交换机vlan间的相互通信原理。

(3)掌握基于GNS3平台的基本操作。

二、实验仪器和器材计算机一台GNS源自软件三、实验原理、内容及步骤

(一)、实验步骤:

在上个实验的基础上,添加一台pc C5,把它的真实以太网卡与交换机sw1的F1/4端口相连。最终的实验拓扑图如下。

(二)、打开CONSOLE端口

四、实验小结和思考(包括感想、体会与启示)

通过该实验,掌握了基于GNS3模拟器的抓包步骤及操作。使用的原理就是,在三层交换机上使用相关的命令将目的端口映射到另一个用于侦听端口上。再利用GNS3中的组件Wireshark对侦听端口进行包的过滤和分析,从而得到所需的数据信息。