JAVA AES加解密在linux中的问题

java 密码加密解密方法

java 密码加密解密方法在Java中,密码的加密和解密可以通过多种方式实现。

其中,常用的方法包括使用MessageDigest类进行加密,以及使用对称加密和非对称加密算法进行加密和解密。

一种常见的密码加密方法是使用MessageDigest类进行加密。

这可以通过以下步骤实现:首先,将密码转换为字节数组。

然后,使用MessageDigest类的getInstance方法获取特定的加密算法实例,例如SHA-256或MD5。

接下来,使用update方法将密码的字节数组传递给MessageDigest实例。

最后,使用digest方法获得加密后的字节数组,并将其转换为十六进制字符串或其他格式存储在数据库或其他地方。

另一种常见的方法是使用对称加密算法,例如AES或DES。

这些算法使用相同的密钥进行加密和解密。

在Java中,可以使用javax.crypto包中的类来实现对称加密。

通常,需要生成一个密钥并将其存储在安全的地方,然后使用该密钥对密码进行加密和解密。

此外,还可以使用非对称加密算法,例如RSA。

这种方法使用公钥对数据进行加密,然后使用私钥进行解密。

在Java中,可以使用java.security包中的类来实现非对称加密。

无论使用哪种方法,都需要注意密码安全的问题。

例如,密钥的安全存储和管理,以及密码传输过程中的安全性。

另外,还需要考虑密码的哈希加盐等技术来增加密码的安全性。

总之,在Java中实现密码的加密和解密有多种方法,开发人员可以根据实际需求和安全要求选择合适的加密算法和实现方式。

希望这些信息能够帮助你更好地理解Java中密码加密解密的方法。

JAVA实现AES的加密和解密算法

JAVA实现AES的加密和解密算法AES(高级加密标准)是一种对称加密算法,可以通过Java的javax.crypto库来实现。

下面我们将介绍一种基于Java的AES加密和解密算法的实现方法。

1.导入所需的包在Java中使用AES加密和解密算法需要导入以下两个包:```import javax.crypto.Cipher;import javax.crypto.spec.SecretKeySpec;```2.创建加密和解密函数首先,我们需要创建加密函数和解密函数。

加密函数将输入的明文数据加密为密文,解密函数将输入的密文数据解密为明文。

```javaprivate static byte[] encrypt(byte[] key, byte[] data) throws ExceptionSecretKeySpec secretKeySpec = new SecretKeySpec(key, "AES");Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");cipher.init(Cipher.ENCRYPT_MODE, secretKeySpec);return cipher.doFinal(data);private static byte[] decrypt(byte[] key, byte[] encryptedData) throws ExceptionSecretKeySpec secretKeySpec = new SecretKeySpec(key, "AES");Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");cipher.init(Cipher.DECRYPT_MODE, secretKeySpec);return cipher.doFinal(encryptedData);```3.测试加密和解密函数为了验证加密和解密函数的正确性,我们可以创建一个测试函数来测试它们。

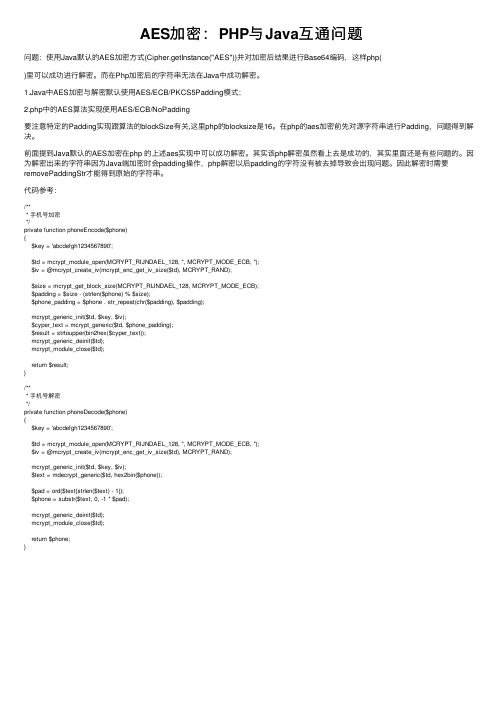

AES加密:PHP与Java互通问题

AES加密:PHP与Java互通问题问题:使⽤Java默认的AES加密⽅式(Cipher.getInstance("AES"))并对加密后结果进⾏Base64编码,这样php()⾥可以成功进⾏解密。

⽽在Php加密后的字符串⽆法在Java中成功解密。

1.Java中AES加密与解密默认使⽤AES/ECB/PKCS5Padding模式;2.php中的AES算法实现使⽤AES/ECB/NoPadding要注意特定的Padding实现跟算法的blockSize有关,这⾥php的blocksize是16。

在php的aes加密前先对源字符串进⾏Padding,问题得到解决。

前⾯提到Java默认的AES加密在php 的上述aes实现中可以成功解密。

其实该php解密虽然看上去是成功的,其实⾥⾯还是有些问题的。

因为解密出来的字符串因为Java端加密时会padding操作,php解密以后padding的字符没有被去掉导致会出现问题。

因此解密时需要removePaddingStr才能得到原始的字符串。

代码参考:/*** ⼿机号加密*/private function phoneEncode($phone){$key = 'abcdefgh1234567890';$td = mcrypt_module_open(MCRYPT_RIJNDAEL_128, '', MCRYPT_MODE_ECB, '');$iv = @mcrypt_create_iv(mcrypt_enc_get_iv_size($td), MCRYPT_RAND);$size = mcrypt_get_block_size(MCRYPT_RIJNDAEL_128, MCRYPT_MODE_ECB);$padding = $size - (strlen($phone) % $size);$phone_padding = $phone . str_repeat(chr($padding), $padding);mcrypt_generic_init($td, $key, $iv);$cyper_text = mcrypt_generic($td, $phone_padding);$result = strtoupper(bin2hex($cyper_text));mcrypt_generic_deinit($td);mcrypt_module_close($td);return $result;}/*** ⼿机号解密*/private function phoneDecode($phone){$key = 'abcdefgh1234567890';$td = mcrypt_module_open(MCRYPT_RIJNDAEL_128, '', MCRYPT_MODE_ECB, '');$iv = @mcrypt_create_iv(mcrypt_enc_get_iv_size($td), MCRYPT_RAND);mcrypt_generic_init($td, $key, $iv);$text = mdecrypt_generic($td, hex2bin($phone));$pad = ord($text{strlen($text) - 1});$phone = substr($text, 0, -1 * $pad);mcrypt_generic_deinit($td);mcrypt_module_close($td);return $phone;}。

Linux命令行下的文件加密和解密技巧

Linux命令行下的文件加密和解密技巧Linux操作系统提供了强大的命令行工具,使得文件的加密和解密操作变得相对简单和高效。

本文将介绍在Linux命令行下实现文件加密和解密的技巧。

以下是具体内容:一、加密文件1. 使用 OpenSSL 加密文件OpenSSL 是一个强大的开源加密工具包,可以用于加密和解密文件。

要使用 OpenSSL 加密文件,请按照以下步骤操作:(1)打开终端窗口,并导航到要加密的文件所在的目录。

(2)运行以下命令,用于将文件加密,并生成加密后的文件:openssl enc -aes-256-cbc -salt -in 文件名 -out 加密后的文件名其中,-aes-256-cbc 是指使用 AES 256 位加密算法和 CBC 模式进行加密。

您还可以选择其他的加密算法和模式,根据您的具体需求进行调整。

2. 使用 GPG 加密文件GPG(GNU Privacy Guard)是一个开源的加密软件,用于进行文件和文本的加密和解密。

要使用 GPG 加密文件,请按照以下步骤操作:(1)确保您已经安装了 GPG 工具包。

如果没有安装,可以运行以下命令进行安装:sudo apt-get install gnupg(2)打开终端窗口,并导航到要加密的文件所在的目录。

(3)运行以下命令,用于将文件加密,并生成加密后的文件:gpg -c 文件名运行该命令后,系统会提示您输入一个加密密码。

请确保密码的安全性,同时请牢记该密码,因为解密文件时需要使用该密码。

二、解密文件1. 使用 OpenSSL 解密文件要使用 OpenSSL 解密文件,请按照以下步骤操作:(1)打开终端窗口,并导航到要解密的文件所在的目录。

(2)运行以下命令,用于将加密文件解密,并生成解密后的文件: openssl enc -d -aes-256-cbc -in 加密后的文件名 -out 解密后的文件名在运行该命令时,您需要提供正确的加密算法和模式,以确保成功解密文件。

Linux上的文件系统加密和安全删除解决方案

Linux上的文件系统加密和安全删除解决方案在当今数字化时代,数据安全与隐私保护变得尤为重要。

作为一项安全措施,文件系统加密和安全删除成为了许多用户和组织关注的焦点。

本文将介绍在Linux操作系统上实施文件系统加密和安全删除的解决方案。

一、文件系统加密文件系统加密是通过对硬盘上的数据进行加密,以防止未经授权的访问。

在Linux上,有多种方法可以实现文件系统加密,下面介绍其中几种常见的方式:1. Linux Unified Key Setup(LUKS)LUKS是Linux上最受欢迎的文件系统加密解决方案之一。

它使用Advanced Encryption Standard(AES)算法对数据进行加密,并提供了强大的密码学安全性。

通过使用LUKS,用户可以创建一个虚拟加密的容器,该容器可以像普通硬盘一样挂载和操作。

2. eCryptfseCryptfs是一个透明加密文件系统,能够将文件和目录进行加密,不需要对现有文件系统进行修改。

该解决方案可以用于用户家目录的加密,从而保护用户的个人数据。

3. EncFSEncFS是另一个流行的加密文件系统,它在用户空间中运行,并使用FUSE(Filesystem in Userspace)来实现。

EncFS能够将数据以透明的方式加密并存储在普通目录中,只有在用户正确输入密码后才能解密和访问数据。

二、安全删除安全删除是指在删除文件时,完全覆盖文件的内容,以防止被恢复。

普通的删除操作只是简单地将文件系统中对应的文件索引删除,而不会清除实际数据。

在Linux上实现安全删除有以下几种方法:1. shred命令shred命令是最常用的安全删除工具之一,它可以重复覆盖文件内容以确保无法恢复。

使用shred命令时,可以指定覆盖次数和使用的模式,例如,通过以下命令可以覆盖文件内容25次:```shred -n 25 [文件名]```2. sfill命令sfill命令是secure-delete工具包中的一部分,可以在文件所在的分区上填充指定模式的数据,以覆盖原始文件数据。

Linux命令行数据加密技巧使用加密和解密工具

Linux命令行数据加密技巧使用加密和解密工具在今天的数字时代,数据的安全性变得越来越重要。

无论是个人用户还是企业组织,都需要确保其敏感数据的保密性和完整性。

为了满足这一需求,Linux命令行提供了多种加密和解密工具,可以帮助我们对数据进行加密,以确保其机密性。

在本文中,我们将介绍一些常见的Linux命令行数据加密技巧,以及如何使用加密和解密工具。

1. 敏感数据的加密意义数据加密是一种将原始数据转换为密文,以防止未经授权的用户访问其内容的过程。

通过使用加密算法,我们可以将敏感数据转化为不可读的形式,只能通过解密算法来恢复原始数据。

这种加密技术可以帮助我们保护个人隐私、公司机密等重要信息。

2. Linux命令行下常用的加密算法以下是一些常见的Linux命令行下常用的加密算法:- AES(Advanced Encryption Standard):AES是一种对称加密算法,被广泛使用于保护机密数据的加密和解密过程中。

它支持不同密钥长度,包括128位、192位和256位。

- RSA(Rivest-Shamir-Adleman):RSA是一种非对称加密算法,其中使用了两个密钥,一个用于加密,另一个用于解密。

RSA算法被广泛应用于身份验证和密钥交换等领域。

- Blowfish:Blowfish是一种快速的对称加密算法,可用于加密大量数据。

它支持不同的密钥长度,包括32位到448位。

除了上述算法外,Linux命令行还支持其他加密算法,如DES (Data Encryption Standard)、3DES(Triple DES)等。

3. 使用GPG进行文件加密和解密GPG(GNU Privacy Guard)是一个开源的加密软件,可以用于加密和解密文件。

它采用了OpenPGP标准,并支持多个加密算法。

要使用GPG加密文件,可以使用以下命令:```gpg -c file.txt```上述命令将使用默认的对称加密算法对文件进行加密,并生成一个.gpg文件。

java相关加密解密方法

java相关加密解密方法Java加密解密方法是保护数据安全的重要手段,本文将详细介绍几种常见的Java加密解密方法。

一、对称加密算法对称加密算法是一种使用相同的密钥进行加密和解密的算法。

这种加密方式简单高效,但存在密钥管理的问题,因为所有用户都必须知道密钥。

在Java中,常用的对称加密算法有DES、3DES、AES等。

1. DES:Data Encryption Standard,数据加密标准,是一种使用56位密钥的对称块密码算法。

在Java中,我们可以使用javax.crypto.Cipher类来实现DES 加密解密。

2. 3DES:Triple Data Encryption Algorithm,三重数据加密算法,是DES的增强版本,使用三个不同的56位密钥进行三次加密。

在Java中,我们同样可以使用Cipher类来实现3DES加密解密。

3. AES:Advanced Encryption Standard,高级加密标准,是一种使用128、192或256位密钥的对称块密码算法。

在Java中,我们可以使用Cipher类来实现AES加密解密。

二、非对称加密算法非对称加密算法是一种使用一对密钥(公钥和私钥)进行加密和解密的算法。

公钥可以公开给所有人,而私钥需要保密。

在Java中,常用的非对称加密算法有RSA、DSA等。

1. RSA:Rivest-Shamir-Adleman,一种基于大数因子分解难题的非对称加密算法。

在Java中,我们可以使用java.security.KeyPairGenerator类生成RSA密钥对,然后使用Cipher类进行RSA加密解密。

2. DSA:Digital Signature Algorithm,数字签名算法,是一种基于整数有限域离散对数难题的非对称加密算法。

在Java中,我们可以使用KeyPairGenerator类生成DSA密钥对,然后使用Signature类进行DSA签名和验证。

java后台加密解密方法

java后台加密解密方法Java后台加密解密方法在当今互联网安全领域中具有重要意义。

为了保护数据的安全,各种加密算法应运而生。

本文将介绍几种常见的Java后台加密解密方法,包括RSA、AES、DES和SM2。

1.RSA加密解密原理及实现RSA是一种非对称加密算法,其公钥和私钥是成对存在的。

使用公钥加密后的数据只能通过私钥进行解密。

在Java中,我们可以使用KeyPairGenerator生成一对公私钥,然后使用RSAPrivateKey对数据进行解密。

2.AES加密解密原理及实现AES是一种对称加密算法,加密和解密过程使用相同的密钥。

在Java中,我们可以使用Java的加密库如Java Cryptography Extension (JCE)实现AES 加密解密。

3.DES加密解密原理及实现DES是一种对称加密算法,其加密过程和解密过程使用不同的密钥。

在Java中,我们可以使用Java Cryptography Extension (JCE)实现DES加密解密。

4.SM2加密解密原理及实现SM2是一种国密算法,具有非对称加密和对称加密的特点。

在前端,我们可以使用SM2加密请求参数,然后在后台使用对应的私钥进行解密。

在Java 中,我们可以使用Hutool库实现SM2加密解密。

5.总结:选择合适的加密解密方法及注意事项在实际应用中,选择合适的加密解密方法至关重要。

需要考虑数据安全性、算法复杂度、性能和兼容性等因素。

此外,还需注意以下几点:- 加密解密算法应根据实际需求进行选择,如对称加密算法适用于加密大量数据,非对称加密算法适用于加密少量数据;- 加密密钥和解密密钥应妥善保管,避免泄露;- 在传输加密数据时,应注意防范中间人攻击,可以使用SSL/TLS等安全协议进行保护;- 定期更新和升级加密算法,以应对潜在的安全威胁。

本文介绍了Java后台加密解密方法,包括RSA、AES、DES和SM2。

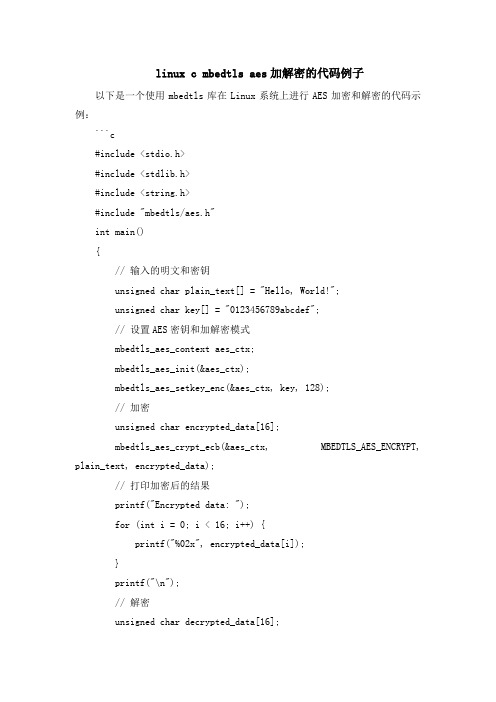

linux c mbedtls aes加解密的代码例子

linux c mbedtls aes加解密的代码例子以下是一个使用mbedtls库在Linux系统上进行AES加密和解密的代码示例:```c#include <stdio.h>#include <stdlib.h>#include <string.h>#include "mbedtls/aes.h"int main(){// 输入的明文和密钥unsigned char plain_text[] = "Hello, World!";unsigned char key[] = "0123456789abcdef";// 设置AES密钥和加解密模式mbedtls_aes_context aes_ctx;mbedtls_aes_init(&aes_ctx);mbedtls_aes_setkey_enc(&aes_ctx, key, 128);// 加密unsigned char encrypted_data[16];mbedtls_aes_crypt_ecb(&aes_ctx, MBEDTLS_AES_ENCRYPT, plain_text, encrypted_data);// 打印加密后的结果printf("Encrypted data: ");for (int i = 0; i < 16; i++) {printf("%02x", encrypted_data[i]);}printf("\n");// 解密unsigned char decrypted_data[16];mbedtls_aes_setkey_dec(&aes_ctx, key, 128);mbedtls_aes_crypt_ecb(&aes_ctx, MBEDTLS_AES_DECRYPT, encrypted_data, decrypted_data);// 打印解密后的结果printf("Decrypted data: ");for (int i = 0; i < 16; i++) {printf("%c", decrypted_data[i]);}printf("\n");// 清理mbedtls_aes_free(&aes_ctx);return 0;}```请确保您的系统上已经安装了mbedtls库,并使用以下命令进行编译:```gcc -o aes_example aes_example.c -lmbedtls -lmbedcrypto -lmbedx509 ```运行编译生成的可执行文件,您将看到类似以下输出:```Encrypted data: a69f2445df4f9b17ad2b417be66c3710Decrypted data: Hello, World!```加密后的数据为16字节的十六进制字符串,解密后与原始明文相同。

C#实现Java的AES加密解密算法

C#实现Java的AES加密解密算法 前⾔ 由于最近有个项⽬需要对接⼀个Java开发的接⼝数据,拿到后有点懵逼,加密解密代码是Java的,看的有点迷,好在有C#的基础,看起来还是知道个⼤概,但是还是在这个数据解密问题上花了很多精⼒,主要卡住我的问题就是输出编码错了,经过多天的努⼒,找遍各⼤⽹站,试了⽆数种⽅案,最终综合各个⽹站代码再结合Java的代码完美解决了。

下⾯是我对应整理封装了加密解密的⼀个类。

如果你也遇到类似问题可以参考以下类,⾃⾏调整模式实现。

有不懂的可以评论留⾔我。

注意事项 rijndaelCipher.Mode = CipherMode.ECB; rijndaelCipher.Padding = PaddingMode.PKCS7; rijndaelCipher.KeySize = 128; rijndaelCipher.BlockSize = 128;此代码表⽰AES加密模式等,可以根据需要变换对应的值使⽤。

using System;using System.Security.Cryptography;using System.Text;namespace MyDemo{#region字符串加密解密public class AESEncryption{#region AES加密///<summary>/// AES加密///</summary>///<param name="text">明⽂</param>///<param name="key">密钥,长度为16的字符串</param>///<param name="iv">偏移量,长度为16的字符串</param>///<returns>密⽂</returns>public static string AESEncode(string text, string key){RijndaelManaged rijndaelCipher = new RijndaelManaged();rijndaelCipher.Mode = CipherMode.ECB;rijndaelCipher.Padding = PaddingMode.PKCS7;rijndaelCipher.KeySize = 128;rijndaelCipher.BlockSize = 128;byte[] pwdBytes = Encoding.UTF8.GetBytes(key);byte[] keyBytes = new byte[16];int len = pwdBytes.Length;if (len > keyBytes.Length)len = keyBytes.Length;Array.Copy(pwdBytes, keyBytes, len);rijndaelCipher.Key = keyBytes;//byte[] ivBytes = Encoding.UTF8.GetBytes(iv);//rijndaelCipher.IV = ivBytes;//需要IV的启⽤这两句ICryptoTransform transform = rijndaelCipher.CreateEncryptor();byte[] plainText = Encoding.UTF8.GetBytes(text);byte[] cipherBytes = transform.TransformFinalBlock(plainText, 0, plainText.Length);//return Convert.ToBase64String(cipherBytes);//输出为Base64即启⽤此句,注释下⼀句return ToHex(cipherBytes);//输出为hex即启⽤此句,注释上⼀句}#endregion#region AES解密///<summary>/// AES解密///</summary>///<param name="text">密⽂</param>///<param name="key">密钥,长度为16的字符串</param>///<param name="iv">偏移量,长度为16的字符串</param>///<returns>明⽂</returns>public static string AESDecode(string text, string key){RijndaelManaged rijndaelCipher = new RijndaelManaged();rijndaelCipher.Mode = CipherMode.ECB;rijndaelCipher.Padding = PaddingMode.PKCS7;rijndaelCipher.KeySize = 128;rijndaelCipher.BlockSize = 128;//byte[] encryptedData = Convert.FromBase64String(text);//输出为Base64即启⽤此句,注释下⼀句byte[] encryptedData = UnHex(text);//输出为hex即启⽤此句,注释上⼀句byte[] pwdBytes = Encoding.UTF8.GetBytes(key);byte[] keyBytes = new byte[16];int len = pwdBytes.Length;if (len > keyBytes.Length)len = keyBytes.Length;Array.Copy(pwdBytes, keyBytes, len);rijndaelCipher.Key = keyBytes;//byte[] ivBytes = Encoding.UTF8.GetBytes(iv);//rijndaelCipher.IV = ivBytes;//需要IV的启⽤这两句ICryptoTransform transform = rijndaelCipher.CreateDecryptor();byte[] plainText = transform.TransformFinalBlock(encryptedData, 0, encryptedData.Length);return Encoding.UTF8.GetString(plainText);}#endregion#region Hex与byte转码///<summary>///从字符串转换到16进制表⽰的字符串///</summary>///<param name="bytes">需要转码的byte</param>///<returns>返回结果</returns>private static string ToHex(byte[] bytes){string str = string.Empty;if (bytes != null || bytes.Length > 0){for (int i = 0; i < bytes.Length; i++){str += string.Format("{0:X2}", bytes[i]);}}return str.ToLower();}///<summary>///从16进制转换成utf编码的字符串///</summary>///<param name="hex">需要转码的hex</param>///<returns></returns>public static byte[] UnHex(string hex){if (hex == null)throw new ArgumentNullException("hex");hex = hex.Replace(",", "");hex = hex.Replace("\n", "");hex = hex.Replace("\\", "");hex = hex.Replace("", "");if (hex.Length % 2 != 0){hex += "20";//空格throw new ArgumentException("hex is not a valid number!", "hex");}// 需要将 hex 转换成 byte 数组。

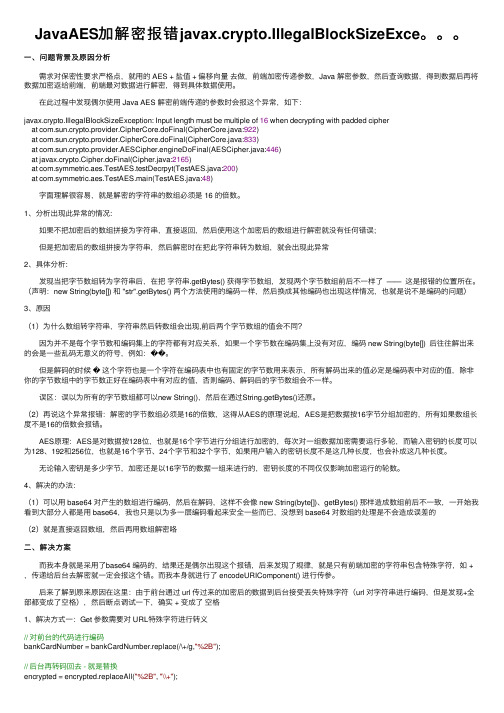

JavaAES加解密报错javax.crypto.IllegalBlockSizeExce。。。

JavaAES加解密报错javax.crypto.IllegalBlockSizeExce。

⼀、问题背景及原因分析 需求对保密性要求严格点,就⽤的 AES + 盐值 + 偏移向量去做,前端加密传递参数,Java 解密参数,然后查询数据,得到数据后再将数据加密返给前端,前端最对数据进⾏解密,得到具体数据使⽤。

在此过程中发现偶尔使⽤ Java AES 解密前端传递的参数时会报这个异常,如下:javax.crypto.IllegalBlockSizeException: Input length must be multiple of 16 when decrypting with padded cipherat com.sun.crypto.provider.CipherCore.doFinal(CipherCore.java:922)at com.sun.crypto.provider.CipherCore.doFinal(CipherCore.java:833)at com.sun.crypto.provider.AESCipher.engineDoFinal(AESCipher.java:446)at javax.crypto.Cipher.doFinal(Cipher.java:2165)at com.symmetric.aes.TestAES.testDecrpyt(TestAES.java:200)at com.symmetric.aes.TestAES.main(TestAES.java:48) 字⾯理解很容易,就是解密的字符串的数组必须是 16 的倍数。

1、分析出现此异常的情况: 如果不把加密后的数组拼接为字符串,直接返回,然后使⽤这个加密后的数组进⾏解密就没有任何错误; 但是把加密后的数组拼接为字符串,然后解密时在把此字符串转为数组,就会出现此异常2、具体分析: 发现当把字节数组转为字符串后,在把字符串.getBytes() 获得字节数组,发现两个字节数组前后不⼀样了 —— 这是报错的位置所在。

linu中aes对字段加密解密方法

linu中aes对字段加密解密方法

在Linux中,你可以使用OpenSSL库来实现AES加密和解密。

下面是一个简单的示例,演示了如何使用OpenSSL进行AES加密和解密。

首先,确保你已经安装了OpenSSL库。

在大多数Linux发行版中,你可以使用包管理器来安装它。

例如,在Ubuntu上,你可以使用以下命令安装OpenSSL:

```shell

sudo apt-get install openssl

```

接下来,你可以使用以下命令进行AES加密和解密:

加密:

```shell

echo "待加密的文本" openssl enc -aes-256-cbc -salt -in /dev/stdin -out

```

解密:

```shell

openssl enc -d -aes-256-cbc -in -out

```

这些命令使用AES-256-CBC加密算法,你可以根据需要选择其他加密算法。

在加密命令中,`-salt`选项用于添加盐值,以提高安全性。

`-in /dev/stdin`选项指定输入来自标准输入,`-out `选项指定输出到名为``的文件中。

解密命令与加密命令类似,只是不需要`-salt`选项。

`-d`选项表示解密操作。

解密命令会将加密的输出文件(``)解密为明文输出到名为``的文件中。

请注意,这只是一个简单的示例,你可以根据实际需求进行更多的定制和配置。

还可以查看OpenSSL的文档以获取更多关于AES加密和解密的详细信息。

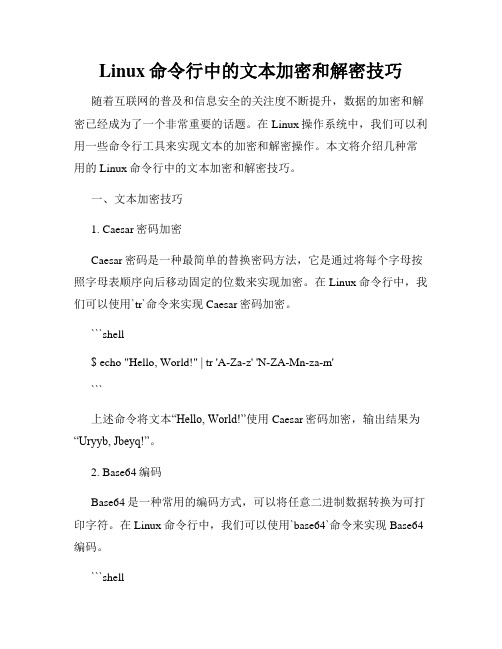

Linux命令行中的文本加密和解密技巧

Linux命令行中的文本加密和解密技巧随着互联网的普及和信息安全的关注度不断提升,数据的加密和解密已经成为了一个非常重要的话题。

在Linux操作系统中,我们可以利用一些命令行工具来实现文本的加密和解密操作。

本文将介绍几种常用的Linux命令行中的文本加密和解密技巧。

一、文本加密技巧1. Caesar密码加密Caesar密码是一种最简单的替换密码方法,它是通过将每个字母按照字母表顺序向后移动固定的位数来实现加密。

在Linux命令行中,我们可以使用`tr`命令来实现Caesar密码加密。

```shell$ echo "Hello, World!" | tr 'A-Za-z' 'N-ZA-Mn-za-m'```上述命令将文本“Hello, World!”使用Caesar密码加密,输出结果为“Uryyb, Jbeyq!”。

2. Base64编码Base64是一种常用的编码方式,可以将任意二进制数据转换为可打印字符。

在Linux命令行中,我们可以使用`base64`命令来实现Base64编码。

```shell$ echo "Hello, World!" | base64```上述命令将文本“Hello, World!”使用Base64编码,输出结果为“SGVsbG8sIFdvcmxkIQ==”。

3. OpenSSL加密OpenSSL是一个开源的加密工具包,可以实现多种加密算法。

在Linux命令行中,我们可以使用`openssl`命令来进行文本加密。

```shell$ echo "Hello, World!" | openssl enc -e -base64```上述命令使用OpenSSL进行文本加密,并使用Base64编码输出结果。

二、文本解密技巧1. Caesar密码解密Caesar密码的解密就是将每个字母按照字母表顺序向前移动固定的位数。

Linux文件加密脚本使用Python实现文件加密和解密

Linux文件加密脚本使用Python实现文件加密和解密在当今数字信息时代,数据安全保护成为了重中之重。

尤其是对于Linux用户来说,确保敏感文件的安全性显得尤为重要。

为了解决这一问题,本文将介绍如何使用Python编写一个Linux文件加密脚本,帮助用户实现文件加密和解密的功能。

一、加密算法选择在开始编写脚本之前,我们需要选择一个适合的加密算法。

对于Linux用户来说,经典且强大的加密算法是AES(Advanced Encryption Standard)算法。

AES算法以其高度的安全性和可靠性而被广泛采用。

因此,我们选择AES算法作为加密和解密文件所使用的算法。

二、Python Crypto库安装在开始编写脚本之前,我们需要安装Python中的Crypto库,该库提供了丰富的加密、解密和散列算法函数。

可以使用以下命令在Linux 中进行安装:```pip install pycrypto```三、加密脚本编写下面是一个示例加密脚本的代码:```pythonimport osimport sysfrom Crypto.Cipher import AES# 获取输入的密钥key = input("请输入加密密钥(16、24、32字节):") # 创建AES实例cipher = AES.new(key, AES.MODE_ECB)# 加密文件def encrypt_file(file_path):with open(file_path, 'rb') as file:plaintext = file.read()if len(plaintext) % 16 != 0:plaintext += b' ' * (16 - len(plaintext) % 16)ciphertext = cipher.encrypt(plaintext)with open(f"{file_path}.enc", 'wb') as encrypted_file: encrypted_file.write(ciphertext)os.remove(file_path)# 解密文件def decrypt_file(file_path):with open(file_path, 'rb') as encrypted_file:ciphertext = encrypted_file.read()plaintext = cipher.decrypt(ciphertext).rstrip()with open(file_path[:-4], 'wb') as decrypted_file:decrypted_file.write(plaintext)os.remove(file_path)# 主函数def main():operation = input("请选择操作(1: 加密, 2: 解密):") file_path = input("请输入文件路径:")if operation == '1':encrypt_file(file_path)print("文件加密成功!")elif operation == '2':decrypt_file(file_path)print("文件解密成功!")else:print("输入有误,请重新运行脚本!")if __name__ == '__main__':main()```四、使用脚本加密和解密文件1. 打开终端,并进入脚本所在的目录。

linux应用层调用内核加密算法

linux应用层调用内核加密算法Linux 是一种开源的操作系统,具有强大的扩展性和灵活性。

在应用层使用内核加密算法可以为应用程序提供更高的安全性。

本文将介绍在 Linux 应用层调用内核加密算法的方法和技巧。

一、内核加密算法简介内核加密算法是指在Linux 内核中实现的各种加密算法,包括对称加密和非对称加密算法,如AES、DES、RSA 等。

这些算法能够对数据进行加密和解密,以保护数据的机密性和完整性。

二、应用层调用内核加密算法的方法在应用层调用内核加密算法需要使用相应的系统调用接口来与内核进行交互。

下面介绍几种常用的方法。

1. 加载内核模块内核加密模块通常以内核模块(kernel module)的形式存在,需要在应用程序中加载相应的模块。

可以使用insmod 命令加载模块,也可以通过修改配置文件来实现自动加载。

2. 使用系统函数Linux 提供了一些系统函数来简化应用程序与内核的交互过程。

例如,可以使用open 函数打开加密设备文件,通过read 和write函数进行数据的加密和解密操作。

3. 使用加密库除了直接调用系统函数外,还可以使用一些开发库来简化应用层调用内核加密算法的过程。

常用的加密库包括OpenSSL、GnuPG 等。

这些库提供了丰富的接口和函数,使得应用程序可以方便地调用内核加密算法。

三、调用内核加密算法的示例以下是一个简单的示例,演示了如何在应用层调用内核的AES 加密算法。

确保已经加载了AES 内核模块。

可以使用以下命令检查模块是否已经加载:```lsmod | grep aes```然后,在应用程序中引入相应的头文件和库文件,并使用系统函数进行加密操作。

```c#include <stdio.h>#include <fcntl.h>#include <unistd.h>#define DEVICE_PATH "/dev/aes" // 加密设备文件路径int main() {int fd;char data[16] = "Hello, World!"; // 待加密的数据fd = open(DEVICE_PATH, O_RDWR);if (fd < 0) {perror("Failed to open device");return -1;}// 写入待加密的数据write(fd, data, sizeof(data));// 读取加密后的数据read(fd, data, sizeof(data));printf("Encrypted data: %s\n", data);close(fd);return 0;}```在上述示例中,我们首先打开了加密设备文件,然后向设备文件写入待加密的数据,最后从设备文件读取加密后的数据并打印出来。

在Linux环境下使用Python脚本进行文件加密和解密

在Linux环境下使用Python脚本进行文件加密和解密近年来,数据安全性备受关注。

随着信息技术的迅猛发展,加密和解密成为了保护敏感数据的重要手段。

本文将介绍如何在Linux环境下使用Python脚本进行文件加密和解密,保障数据的安全性。

一、准备工作在开始加密和解密文件之前,我们首先需要确保在Linux系统上已经安装了Python以及所需的加密模块。

可以通过打开终端并运行如下命令来检查Python的版本:```python --version```如果Python未安装,可以通过包管理器(如apt或yum)进行安装。

安装完Python后,我们还需要安装所需的加密模块。

这里以PyCryptodome为例,可以通过如下命令进行安装:```pip install pycryptodome```二、文件加密在Linux环境下,可以使用Python的cryptography库来实现文件加密。

以下是一个使用Python脚本进行文件加密的示例:```pythonfrom cryptography.fernet import Fernetdef generate_key():key = Fernet.generate_key()with open('encryption_key.key', 'wb') as key_file:key_file.write(key)def encrypt_file(file_path, key):with open(file_path, 'rb') as file:content = file.read()fernet = Fernet(key)encrypted = fernet.encrypt(content)with open(file_path + '.encrypted', 'wb') as encrypted_file:encrypted_file.write(encrypted)# 生成加密密钥generate_key()# 加密文件file_path = 'example.txt'with open('encryption_key.key', 'rb') as key_file:key = key_file.read()encrypt_file(file_path, key)```在这个示例中,首先通过`generate_key()`函数生成了一个加密密钥,并将其保存到了名为`encryption_key.key`的文件中。

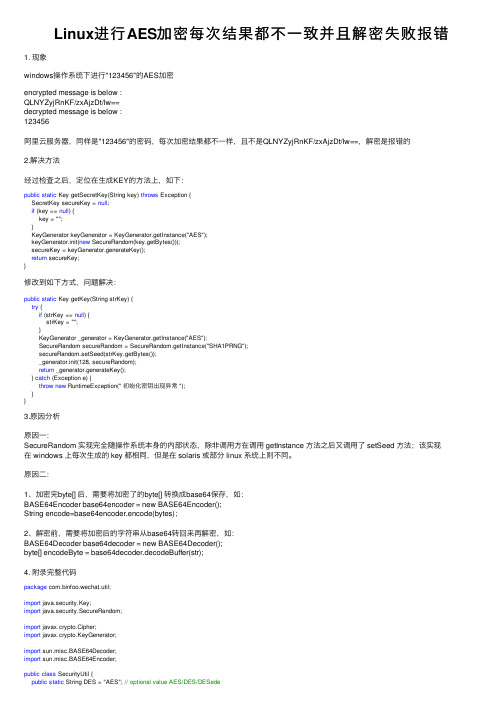

Linux进行AES加密每次结果都不一致并且解密失败报错

Linux进⾏AES加密每次结果都不⼀致并且解密失败报错1. 现象windows操作系统下进⾏"123456"的AES加密encrypted message is below :QLNYZyjRnKF/zxAjzDt/lw==decrypted message is below :123456阿⾥云服务器,同样是"123456"的密码,每次加密结果都不⼀样,且不是QLNYZyjRnKF/zxAjzDt/lw==,解密是报错的2.解决⽅法经过检查之后,定位在⽣成KEY的⽅法上,如下:public static Key getSecretKey(String key) throws Exception {SecretKey secureKey = null;if (key == null) {key = "";}KeyGenerator keyGenerator = KeyGenerator.getInstance("AES");keyGenerator.init(new SecureRandom(key.getBytes()));secureKey = keyGenerator.generateKey();return secureKey;}修改到如下⽅式,问题解决:public static Key getKey(String strKey) {try {if (strKey == null) {strKey = "";}KeyGenerator _generator = KeyGenerator.getInstance("AES");SecureRandom secureRandom = SecureRandom.getInstance("SHA1PRNG");secureRandom.setSeed(strKey.getBytes());_generator.init(128, secureRandom);return _generator.generateKey();} catch (Exception e) {throw new RuntimeException(" 初始化密钥出现异常 ");}}3.原因分析原因⼀:SecureRandom 实现完全隨操作系统本⾝的内部状态,除⾮调⽤⽅在调⽤ getInstance ⽅法之后⼜调⽤了 setSeed ⽅法;该实现在 windows 上每次⽣成的 key 都相同,但是在 solaris 或部分 linux 系统上则不同。

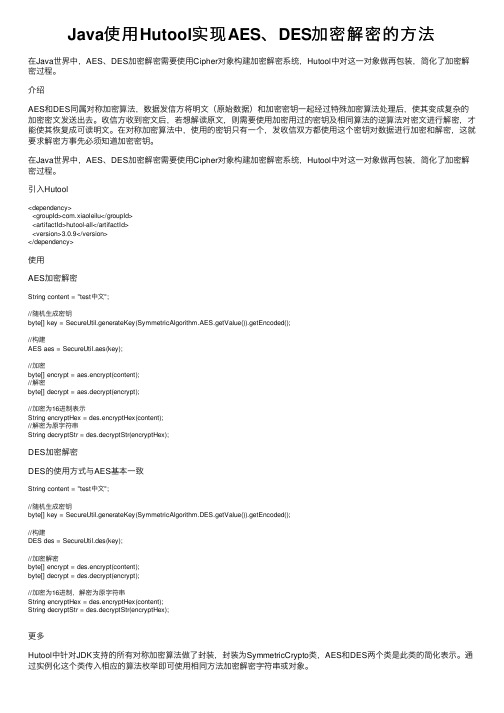

Java使用Hutool实现AES、DES加密解密的方法

Java使⽤Hutool实现AES、DES加密解密的⽅法在Java世界中,AES、DES加密解密需要使⽤Cipher对象构建加密解密系统,Hutool中对这⼀对象做再包装,简化了加密解密过程。

介绍AES和DES同属对称加密算法,数据发信⽅将明⽂(原始数据)和加密密钥⼀起经过特殊加密算法处理后,使其变成复杂的加密密⽂发送出去。

收信⽅收到密⽂后,若想解读原⽂,则需要使⽤加密⽤过的密钥及相同算法的逆算法对密⽂进⾏解密,才能使其恢复成可读明⽂。

在对称加密算法中,使⽤的密钥只有⼀个,发收信双⽅都使⽤这个密钥对数据进⾏加密和解密,这就要求解密⽅事先必须知道加密密钥。

在Java世界中,AES、DES加密解密需要使⽤Cipher对象构建加密解密系统,Hutool中对这⼀对象做再包装,简化了加密解密过程。

引⼊Hutool<dependency><groupId>com.xiaoleilu</groupId><artifactId>hutool-all</artifactId><version>3.0.9</version></dependency>使⽤AES加密解密String content = "test中⽂";//随机⽣成密钥byte[] key = SecureUtil.generateKey(SymmetricAlgorithm.AES.getValue()).getEncoded();//构建AES aes = SecureUtil.aes(key);//加密byte[] encrypt = aes.encrypt(content);//解密byte[] decrypt = aes.decrypt(encrypt);//加密为16进制表⽰String encryptHex = des.encryptHex(content);//解密为原字符串String decryptStr = des.decryptStr(encryptHex);DES加密解密DES的使⽤⽅式与AES基本⼀致String content = "test中⽂";//随机⽣成密钥byte[] key = SecureUtil.generateKey(SymmetricAlgorithm.DES.getValue()).getEncoded();//构建DES des = SecureUtil.des(key);//加密解密byte[] encrypt = des.encrypt(content);byte[] decrypt = des.decrypt(encrypt);//加密为16进制,解密为原字符串String encryptHex = des.encryptHex(content);String decryptStr = des.decryptStr(encryptHex);更多Hutool中针对JDK⽀持的所有对称加密算法做了封装,封装为SymmetricCrypto类,AES和DES两个类是此类的简化表⽰。

aes例题问题回答

aes例题AES(Advanced Encryption Standard)是一种对称加密算法,被广泛应用于数据加密和保护领域。

下面我们来看一个AES的例题。

假设我们有一个明文为“Hello World”的字符串,我们需要使用AES 算法对其进行加密,密钥为“1234567890123456”,加密模式为ECB(Electronic Codebook)模式,填充方式为PKCS7(Padding Standard #7)。

首先,我们需要将明文转换为二进制数据,即将每个字符转换为其对应的ASCII码值。

对于“Hello World”,其二进制数据为:01001000 01100101 01101100 01101100 01101111 00100000 01010111 01101111 01110010 01101100 01100100接下来,我们需要对二进制数据进行填充,使其长度为AES算法所支持的块长度。

在本例中,AES算法的块长度为128位,即16个字节。

因此,我们需要在二进制数据的末尾添加填充数据,使其长度为16的倍数。

在PKCS7填充方式中,填充数据的值为需要填充的字节数。

对于本例,我们需要填充6个字节,因此填充数据为6。

填充后的二进制数据为:01001000 01100101 01101100 01101100 01101111 00100000 01010111 01101111 01110010 01101100 01100100 01100110 01100110 01100110 01100110 01100110 01100110接下来,我们需要将填充后的二进制数据分成若干个块,每个块的长度为AES算法的块长度。

在本例中,我们只有一个块,其长度为128位。

因此,我们可以直接对该块进行加密。

使用AES算法进行加密时,我们需要将密钥转换为二进制数据,并使用该密钥对明文进行加密。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

JAVA aes加解密在linux中的问题

现象描述:

windows上加解密正常,linux上加密正常,解密时发生如下异常:javax.crypto.BadPaddingException:Given final block not properly padded

at com.sun.crypto.provider.SunJCE_f.b(DashoA13*..)

at com.sun.crypto.provider.SunJCE_f.b(DashoA13*..)

at

com.sun.crypto.provider.AESCipher.engineDoFinal(DashoA13*..) at javax.crypto.Cipher.doFinal(DashoA13*..)

at chb.test.crypto.AESUtils.crypt(AESUtils.java:386)

at chb.test.crypto.AESUtils.AesDecrypt(AESUtils.java:254)

at chb.test.crypto.AESUtils.main(AESUtils.java:40)

解决后代码如下:

1.KeyGenerator keyGen=KeyGenerator.getInstance("AES");

2.

3.String pwd="passordgggggg";

4.SecureRandom random=SecureRandom.getInstance("SHA1

PRNG");//需要自己手动设置

5.random.setSeed(pwd.getBytes());

6.keyGen.init(128,random);

7.SecretKey skey=keyGen.generateKey();

8.byte[]raw=skey.getEncoded();

9.

10.SecretKeySpec skeySpec=new SecretKeySpec(raw,"

AES");

java.security.SecureRandom

此类提供加密的强随机数生成器(RNG)。

许多实现都是伪随机数生成器(PRNG)形式,这意味着它们将使用确定的算法根据实际的随机种子生成伪随机序列。

其他实现可以生成实际的随机数,而另一些实现则可能结合使用这两项技术。

加密的强随机数至少要遵从《FIPS140-2,Security Requirements for Cryptographic Modules》中4.9.1部分指定的统计随机数生成器测试。

另外,SecureRandom还必须产生非确定性输出,因此,正如以下文章中所描述的那样,要求种子材料必须是不可预知的,SecureRandom的输出必须是加密的强序列:《RFC1750:Randomness Recommendations for Security》。

与Java Security中其他基于算法的类一样,SecureRandom也提供了与实现无关的算法,因此,调用方(应用程序代码)会请求特定的RNG算法并将它传回到该算法的SecureRandom对象中。

如果需要,还可以通过特定的提供程序请求特定的算法。

请参见getInstance方法。

因此,有以下两种请求SecureRandom对象的方法:仅指定算法名称,或者既指定算法名称又指定包提供程序。

如果仅指定算法名称,如下所示:

SecureRandom random=SecureRandom.getInstance("SHA1PRNG");

系统将确定环境中是否有所请求的算法实现,是否有多个,是否有首选实现。

如果既指定了算法名称又指定了包提供程序,如下所示:

SecureRandom random=SecureRandom.getInstance("SHA1PRNG",

"SUN");

系统将确定在所请求的包中是否有算法实现;如果没有,则抛出异常。

SecureRandom实现尝试完全随机化生成器本身的内部状态,除非调用方在调用getInstance方法之后又调用了setSeed方法:

SecureRandom random=SecureRandom.getInstance("SHA1PRNG");

random.setSeed(seed);

在调用方从getInstance调用中获得SecureRandom对象之后,它可以调用nextBytes来生成随机字节:

byte bytes[]=new byte[20];random.nextBytes(bytes);

调用方还可以调用generateSeed方法来生成给定的种子字节数(例如,为其他随机数量生成器提供种子):

byte seed[]=random.generateSeed(20);。