网络实验--分析HTTP,DNS协议

计算机网络实验报告 HTTP协议分析

江西师范大学计算机信息工程学院学生实验报告

专业_计算机科学与技术(师范)姓名_ 十年学号_0908061187 日期 2011/4/10

4、实验分析与思考

(1)

由上图可知通过三次握手连接成功,请求方式为GET;HTTP为1.0版本;浏览器类型是Mozilla/5.0;Host行定义了目标所在的主机;If-Modified-Since行表示代理服务器发送给Web服务器的HTTP请求报文,以判断页面是否有更新

(2)

由上图请求的响应报文中可知,Request Phrase:行说明请求的对象当前未经修改;sever:表示该报文是由IIS服务器产生的;Date:行指示产生并发送该响应报文的日期和时间;Last-Modified:行指示看对象创建或者最后修改的日期和时间。

DNS协议分析实验

DNS协议分析实验DNS(Domain Name System)是互联网中负责域名解析的协议,通过将人类可读的域名转换为计算机可识别的IP地址,实现了互联网上不同计算机之间的通信。

在本实验中,我们将对DNS协议进行深入分析,了解其工作原理和数据包结构。

实验环境:在本实验中,我们将使用Wireshark作为数据包捕获工具,通过观察和分析DNS请求和响应数据包来了解DNS协议的工作原理。

实验所需的系统环境为Windows或Linux操作系统,需要安装最新版本的Wireshark软件。

实验步骤:1. 打开Wireshark软件,并选择要抓取数据包的网络接口。

2. 在过滤器中输入“dns”,以过滤出DNS协议相关的数据包。

3. 进行一系列的DNS请求和响应操作,如访问一个网站、ping一个域名等。

4. 观察Wireshark中捕获到的数据包,分析其中DNS请求和响应的数据结构。

5.获取一个真实的DNS数据包,对其进行深入分析,包括报头和数据部分的结构。

6.总结实验过程中获得的知识,对DNS协议的工作原理和数据包结构进行总结和分析。

实验结果:在实验过程中,我们可以清晰地观察到DNS请求和响应数据包的结构。

一个典型的DNS请求数据包包括报头和问题部分,而DNS响应数据包包括报头、问题部分、回答部分、授权部分和附加部分。

通过分析这些数据包,我们可以了解DNS协议是如何解析域名的,以及实现域名解析时所涉及的相关参数和信息。

在DNS请求数据包中,最重要的部分是问题部分,其中包含了要查询的域名和查询类型(A记录或AAAA记录)。

而在DNS响应数据包中,回答部分则包含了查询结果的IP地址信息,授权部分和附加部分则包含了其他相关的信息,如授权服务器和附加信息等。

通过分析实验中捕获到的真实数据包,我们可以更加深入地了解DNS协议的工作原理。

在DNS数据包的报头部分,包括了一些重要的字段信息,如标识符、查询/响应标志、授权回答标志等,这些信息对于解析数据包和理解DNS协议非常重要。

实验7 利用分组嗅探器(Wireshark)分析协议HTTP和DNS

实验七利用分组嗅探器(Wireshark)分析协议HTTP和DNS一、实验目的1、分析HTTP协议2、分析DNS协议二、实验环境与因特网连接的计算机网络系统;主机操作系统为Windows;Wireshark、IE 等软件。

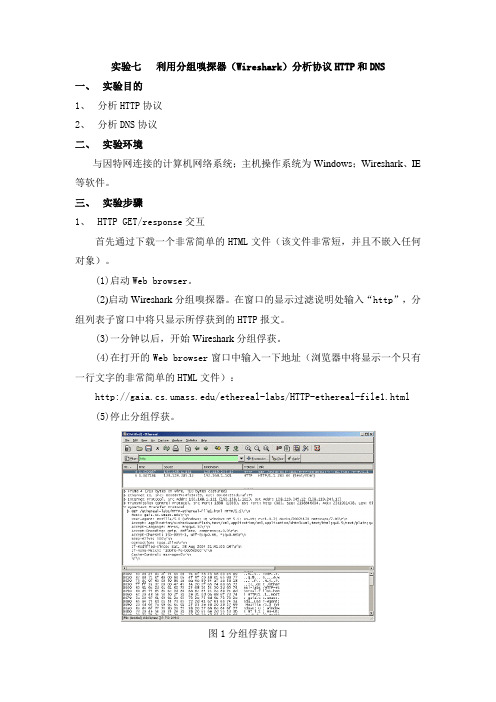

三、实验步骤1、HTTP GET/response交互首先通过下载一个非常简单的HTML文件(该文件非常短,并且不嵌入任何对象)。

(1)启动Web browser。

(2)启动Wireshark分组嗅探器。

在窗口的显示过滤说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

(3)一分钟以后,开始Wireshark分组俘获。

(4)在打开的Web browser窗口中输入一下地址(浏览器中将显示一个只有一行文字的非常简单的HTML文件):/ethereal-labs/HTTP-ethereal-file1.html(5)停止分组俘获。

图1分组俘获窗口2、HTTP 条件GET/response交互(1)启动浏览器,清空浏览器的缓存(在浏览器中,选择“工具”菜单中的“Internet选项”命令,在出现的对话框中,选择“删除文件”)。

(2)启动Wireshark分组俘获器。

开始Wireshark分组俘获。

(3)在浏览器的地址栏中输入以下URL:/ethereal-labs/HTTP-ethereal-file2.html 你的浏览器中将显示一个具有五行的非常简单的HTML文件。

(4)在你的浏览器中重新输入相同的URL或单击浏览器中的“刷新”按钮。

(5)停止Wireshark分组俘获,在显示过滤筛选说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

3、获取长文件(1)启动浏览器,将浏览器的缓存清空。

(2)启动Wireshark分组俘获器。

开始Wireshark分组俘获。

(3)在浏览器的地址栏中输入以下URL:/ethereal-labs/HTTP-ethereal-file3.html 浏览器将显示一个相当大的美国权力法案。

网络协议分析实验四用WireShark研究DNS和HTTP协议

“网络协议分析网络协议分析””实验实验四四实验名称:用WireShark 研究DNS 和HTTP 协议实验目的:理解DNS及HTTP 协议的工作原理,掌握HTTP 协议的报文格式,掌握HTTP 报文中主要字段的含义和用途;熟悉DNS工作原理;学会利用WireShark 分析捕获到的分组。

实验环境:1台联网的PC 机,Wireshark 网络协议分析软件 实验实验准备准备:1、DNS 报文格式标识标志 问题数 资源记录数 授权资源记录数 额外资源记录数查询问题回答(资源记录数可变) 授权(资源记录数可变) 额外信息(资源记录数可变)2、Internet 域名空间的分类在Internet 中,域名空间划分为三个部分:类属域、国家域和反向域。

(1) 类属域:按照主机的类属行为定义注册的主机。

类属域的顶级符号包括com 、edu 、gov 、int 、mil 、net 、org 等。

(2)国家域:按照国家定义注册的主机。

国家域的顶级符号包括cn 、us 、zw 等。

(3)反向域:把一个地址映射为名字。

3、DNS 高速缓存当服务器向另一个服务器请求映射并收到它的响应时,它会在把结果发送给客户之前,把这个信息存储在它的DNS 高速缓存中。

若同一客户或另一个客户请求同样的映射,它就检查高速缓存并解析这个问题。

高速缓存减少了查询时间,提高了效率。

4、HTTP 协议HTTP 是超文本传输协议 (Hyper Text Transfer Protocol)的缩写,用于WWW 服务。

(1)HTTP 的工作原理HTTP 是一个面向事务的客户服务器协议。

尽管HTTP 使用TCP 作为底层传输协议,但HTTP 协议是无状态的。

也就是说,每个事务都是独立地进行处理。

当一个事务开始时,就在万维网客户和服务器之间建立一个TCP 连接,而当事务结束时就释放这个连接。

此外,客户可以使用多个端口和和服务器 (80 端口)之间建立多个连接。

协议分析实验报告

协议分析实验报告协议分析实验报告引言:协议是计算机网络中实现通信的基础,各种协议的设计与实现直接影响着网络的性能和安全性。

为了深入了解协议的工作原理和性能特点,我们进行了一系列协议分析实验。

本报告将对我们的实验过程和结果进行详细介绍,并对协议分析的重要性进行探讨。

实验一:TCP协议分析我们首先选择了TCP协议作为实验对象,TCP协议是一种可靠的传输协议,在互联网中被广泛应用。

我们通过Wireshark工具对TCP协议的数据包进行抓取和分析。

通过观察数据包的头部信息,我们可以了解到TCP协议的各个字段的含义和作用。

同时,我们还分析了TCP协议的连接建立过程、数据传输过程以及连接释放过程,以便更好地理解TCP协议的工作原理。

实验二:UDP协议分析接着,我们选择了UDP协议进行分析。

与TCP协议不同,UDP协议是一种无连接的传输协议,在一些实时性要求较高的应用中被广泛使用。

我们通过对UDP协议的数据包进行抓取和分析,了解了UDP协议的头部格式和特点。

同时,我们还研究了UDP协议的优缺点,以及与TCP协议相比的适用场景。

实验三:HTTP协议分析HTTP协议是万维网中最为重要的协议之一,它负责在客户端和服务器之间传输超文本文档。

我们通过对HTTP协议的数据包进行抓取和分析,了解了HTTP协议的请求和响应的格式,以及常见的状态码的含义。

同时,我们还分析了HTTP协议的特点和应用场景,以便更好地理解和使用HTTP协议。

实验四:DNS协议分析DNS协议是域名解析系统中的重要组成部分,负责将域名转换为IP地址。

我们通过对DNS协议的数据包进行抓取和分析,了解了DNS协议的查询和响应的格式,以及常见的域名解析过程。

同时,我们还研究了DNS协议的安全性问题,以及一些常见的DNS攻击方式和防范措施。

实验五:SSL/TLS协议分析SSL/TLS协议是一种用于保护网络通信安全的协议,广泛应用于电子商务、在线支付等场景。

我们通过对SSL/TLS协议的数据包进行抓取和分析,了解了SSL/TLS协议的握手过程、密钥交换过程以及数据传输过程。

计算机网络实验报告(DNS协议分析)

实验DNS 协议分析 实验步骤1.打开wireshark ,设置好过滤器。

2.在命令提示符后键入nslookup .wireshark 捕获dns 的数据包。

结果如下: 表示本地域名服务器的名字;219.229.240.19表示本地域名服务器的IP 地址 表示 的真实域名;119.75.217.56和119.75.218.45为百度的IP 地址;3.设置好过滤器后按enter 键,开始抓包.4. 分析wireshark捕获的数据包.分析前四帧:首先通过反向查询获得本地DNS 服务器的域名域名,其次通过正向查询获得查询域名的IP 地址:4.具体分析捕获的数据包的DNS 报文格式:第一帧是192.168.1.102发送给本地DNS 服务器219.229.240.19的反向查询取得报文,用于获得本地DNS 服务器的名字。

具体协议说明如下:前两帧:通过反向查询获得本地DNS 服务器的名字 后两帧:通过正向查询获得查询域名对应的IP 地址帧数应用层存活时间网络层递归请求版本,表示的是 IP 規格版本标头长度识别码封包总长 。

通常以 byte 做单位來表示该封包的总长度,此数值包括标头和数据的总和。

第二帧是本地DNS服务器返回的响应帧,包含查询结果,即本地DNS 服务器的名字:存活时间反向查询的域名,即查询结果权威DNS本地服务器的域名第三帧是客户端发过给本地DNS服务器的DNS请求报文,用于请求对应的IP 地址请求的资源记录RR第四帧是本地DNS服务器发给客户端的响应报文,包含了对应的真正的域名和IP地址.是对应的真正域名,也是的最初的名字对应的IP是119.75.217.56和119.75.218.45。

计算机网络实验9实验九: DNS解析实验和HTTP分析

大学实验报告2019年5月27日课程名称:计算机网络实验名称:实验九: DNS解析实验和HTTP分析班级及学号:姓名:同组人:签名:指导教师:指导教师评定:一、实验目的:1.理解DNS系统的工作原理;2.熟悉DNS服务器的工作过程;3.熟悉DNS报文格式;4.理解DNS缓存的作用;5.熟悉HTTP的工作过程;6.理解HTTP报文的封装格式。

二、实验任务:1.任务一:观察本地域名解析过程;2.任务二:观察外网域名解析过程;3.任务三:观察缓存的作用;4.任务四:PC请求较小的页面文档;5.任务五:PC请求较大的页面文档并与任务一对比;6.实验完成,写出实验报告。

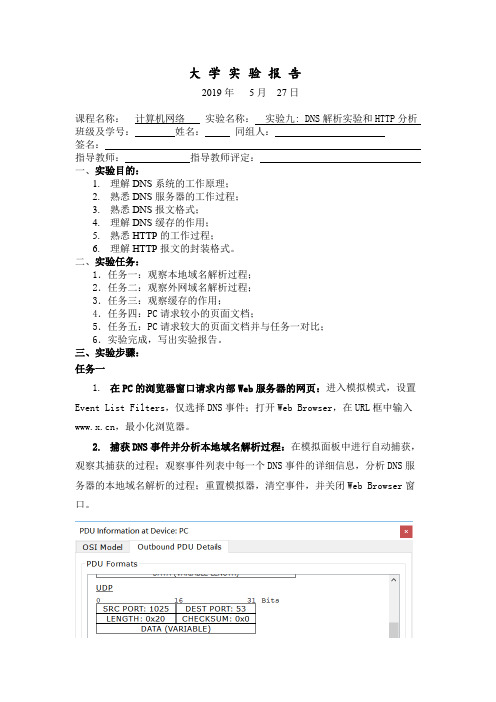

三、实验步骤:任务一1.在PC的浏览器窗口请求内部Web服务器的网页:进入模拟模式,设置Event List Filters,仅选择DNS事件;打开Web Browser,在URL框中输入,最小化浏览器。

2.捕获DNS事件并分析本地域名解析过程:在模拟面板中进行自动捕获,观察其捕获的过程;观察事件列表中每一个DNS事件的详细信息,分析DNS服务器的本地域名解析的过程;重置模拟器,清空事件,并关闭Web Browser窗口。

任务二1.在PC的浏览器窗口请求外部Web服务器的网页:保持Event List Filters的选择为DNS不变;打开PC机的Web Browser,访问外部服务器的地址,最小化浏览器。

2.捕获DNS事件并分析外网域名解析过程:在模拟面板中进行自动捕获,观察其捕获的过程;观察事件列表中每一个DNS事件的详细信息,分析DNS服务器之间进行外网解析的过程,重点观察解析外网域名时各级域名服务器的具体解析过程;重置模拟器,清空事件,并关闭Web Browser窗口。

任务三1.捕查看本地域名服务器cn_dns的缓存:先选择工具栏中的Inspect工具,单击本地域名服务器cn_dns,在弹出的快捷菜单中选择DNS Cache Table,即可查看此时本地域名服务器cn_dns中的缓存。

DNS协议分析实验

DNS协议分析实验DNS(Domain Name System,域名系统)是互联网中用于将域名解析为IP地址的一种协议。

在进行DNS协议分析实验时,我们将深入了解其工作原理,并通过实验来了解其具体实施过程。

首先,DNS协议的主要作用是将用户输入的域名转换为相应的IP地址,从而使得用户能够通过域名来访问网站和其他网络服务。

DNS协议通过多级的树状结构来组织域名,并通过域名解析服务器来查找和返回相应的IP地址。

为了进行DNS协议分析实验,我们需要使用一些工具来观察和分析DNS请求和响应的过程。

常用的工具包括Wireshark和nslookup等。

实验中,我们可以首先使用Wireshark来捕获和分析DNS数据包。

Wireshark是一款网络分析工具,可以监听和捕获网络数据流量,并提供详细的协议分析。

通过Wireshark,我们可以实时监测网络中的DNS请求和响应,并分析其协议头部的各个字段。

比如,我们可以观察到DNS请求中的查询类型(A记录、AAAA记录等)和查询域名,以及DNS响应中的查询结果(IP 地址)等。

另外,我们还可以使用nslookup命令来进行DNS查询。

nslookup是一种常用的网络工具,它可以通过输入域名来获得相应的IP地址。

通过使用nslookup命令,我们可以手动模拟DNS查询过程,并观察DNS服务器的响应结果。

通过这些工具,我们可以进行一些具体的实验来深入了解DNS协议的工作原理。

下面是一些可能的实验方向:1. DNS查询过程分析:使用Wireshark捕获DNS数据包,观察并分析DNS查询和响应过程。

可以关注查询类型、查询域名和响应结果等。

2. DNS响应时间分析:通过Wireshark中的时间戳功能,可以计算DNS响应的延迟时间。

可以通过对比不同DNS服务器的响应时间,来评估其性能。

3. DNS缓存分析:通过Wireshark分析DNS缓存的使用情况,了解DNS缓存对查询性能的影响。

网络解析协议实验报告(3篇)

第1篇一、实验目的1. 理解网络解析协议的基本概念和工作原理。

2. 掌握DNS、ARP等网络解析协议的报文格式和报文分析。

3. 学会使用抓包工具分析网络解析协议的报文传输过程。

4. 提高网络故障排查能力。

二、实验环境1. 硬件设备:PC机、网线、路由器。

2. 软件环境:Wireshark抓包软件、网络解析协议实验平台。

三、实验内容1. DNS协议分析(1)实验目的:了解DNS协议的工作原理,掌握DNS报文格式。

(2)实验步骤:① 在实验平台上配置好DNS服务器和客户端。

② 使用nslookup命令进行域名解析,并观察DNS服务器返回的结果。

③ 使用Wireshark抓包工具,捕获DNS查询和响应报文。

④ 分析DNS查询和响应报文的格式,包括报文类型、报文长度、域名、IP地址等信息。

2. ARP协议分析(1)实验目的:了解ARP协议的工作原理,掌握ARP报文格式。

(2)实验步骤:① 在实验平台上配置好主机A和主机B。

② 在主机A上使用ping命令ping主机B的IP地址,观察ARP请求和响应报文。

③ 使用Wireshark抓包工具,捕获ARP请求和响应报文。

④分析ARP请求和响应报文的格式,包括硬件类型、协议类型、硬件地址、协议地址等信息。

3. IP协议分析(1)实验目的:了解IP协议的工作原理,掌握IP数据报格式。

(2)实验步骤:① 在实验平台上配置好主机A和主机B。

② 在主机A上使用ping命令ping主机B的IP地址,观察IP数据报传输过程。

③ 使用Wireshark抓包工具,捕获IP数据报。

④ 分析IP数据报的格式,包括版本、头部长度、服务类型、总长度、生存时间、头部校验和、源IP地址、目的IP地址等信息。

四、实验结果与分析1. DNS协议分析结果:通过实验,我们了解到DNS协议在域名解析过程中的作用,以及DNS查询和响应报文的格式。

DNS协议通过查询和响应报文,实现域名到IP地址的转换,从而实现网络设备之间的通信。

DNS协议分析实验报告

DNS协议分析实验报告工程类实验报告系:计算机与信息学院专业:网络工程年级:09级姓名:学号:实验课程:实验室号:___ 实验设备号:实验时间:指导教师签字:成绩:实验四DNS 协议分析实验1.实验原理DNS 是域名系统(Domain Name System)的缩写,是一种分层次的、基于域的命名方案,主要用来将主机名映射成IP 地址。

当用户在应用程序中输入域名时,DNS 通过一个分布式数据库系统将域名解析为相对应的IP 地址。

(1)域名服务器和域名解析在互联网中,域名解析是通过域名服务器实现的。

域名服务器构成对应的层次结构,每个域名服务器保存着它所管辖区域内的主机名和IP 地址的对照表。

这组域名服务器是域名解析的核心。

域名解析方式有两种:递归解析和迭代解析。

(2)域名解析递归解析就是本地域名服务器系统一次性地完成域名到IP 地址的转换,即使它没有所要查询的域名信息,它也会查询别的域名服务器。

迭代解析则是当本地域名服务器中没有被查询的主机域名的信息时,它就会将一个可能有该域名信息的DNS 服务器的地址返回给请求域名解析的DNS 客户,DNS 客户再向指定的DNS 服务器查询。

在实际应用中通常是将两种解析方式结合起来进行域名解析。

当本地域名服务器没有所要查询的域名信息时,就请求根域名服务器,根域名服务器将有可能查到该域名信息的域名服务器地址返回给要求域名解析的本地域名服务器,本地域名服务器再到指定的域名服务器上查询,如指定域名服务器上还没有该域名信息,它再将它的子域名服务器的IP 地址返回给要求域名解析的本地域名服务器,这样直到查询到待解析的域名的IP 地址为止(没有注册的主机域名除外),本地域名服务器再将查询结果返回给DNS 客户,完成域名解析。

(3)DNS 高速缓存每个域名服务器都维护着一个高速缓存,存放最近用到过的域名信息和此记录的Simple DNS Plus 软件安装完成后,其内部已经存储了一些根域名服务器的IP 地址,当收到DNS 请求时,如果在本地缓存中找不到相应的记录,DNS 服务器则向这些根域名服务器发出域名解析请求,并逐步完成解析过程。

利用分组嗅探器分析HTTP和DNS

实验三利用分组嗅探器分析HTTP和DNS一、实验目的及任务1、熟悉并掌握Ethereal(或WireShark)的基本操作,了解网络协议实体间的交互以及报文交换。

2、分析HTTP协议3、分析DNS协议二、实验环境与因特网连接的计算机网络系统;主机操作系统为Windows2000或Windows XP;Ethereal(或WireShark)等软件。

说明:分组数据的获取主机IP:192.168.1.101。

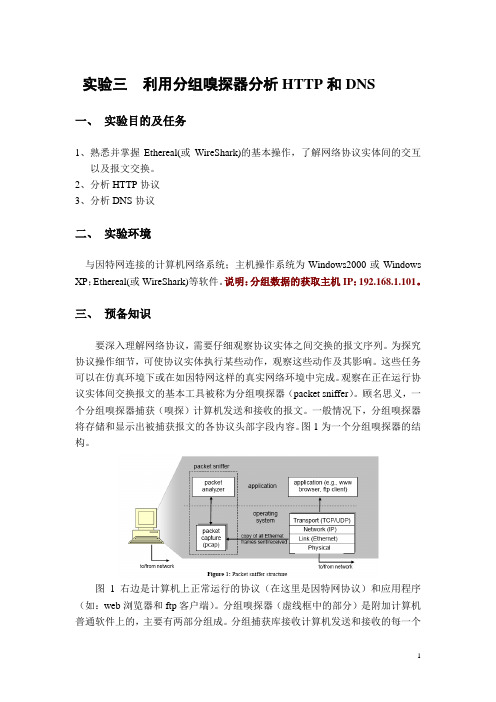

三、预备知识要深入理解网络协议,需要仔细观察协议实体之间交换的报文序列。

为探究协议操作细节,可使协议实体执行某些动作,观察这些动作及其影响。

这些任务可以在仿真环境下或在如因特网这样的真实网络环境中完成。

观察在正在运行协议实体间交换报文的基本工具被称为分组嗅探器(packet sniffer)。

顾名思义,一个分组嗅探器捕获(嗅探)计算机发送和接收的报文。

一般情况下,分组嗅探器将存储和显示出被捕获报文的各协议头部字段内容。

图1为一个分组嗅探器的结构。

图1右边是计算机上正常运行的协议(在这里是因特网协议)和应用程序(如:web浏览器和ftp客户端)。

分组嗅探器(虚线框中的部分)是附加计算机普通软件上的,主要有两部分组成。

分组捕获库接收计算机发送和接收的每一个链路层帧的拷贝。

高层协议(如:HTTP、FTP、TCP、UDP、DNS、IP等)交换的报文都被封装在链路层帧(Frame)中,并沿着物理介质(如以太网的电缆)传输。

图1假设所使用的物理媒体是以太网,上层协议的报文最终封装在以太网帧中。

分组嗅探器的第二个组成部分是分析器。

分析器用来显示协议报文所有字段的内容。

为此,分析器必须能够理解协议所交换的所有报文的结构。

例如:我们要显示图1中HTTP协议所交换的报文的各个字段。

分组分析器理解以太网帧格式,能够识别包含在帧中的IP数据报。

分组分析器也要理解IP数据报的格式,并能从IP数据报中提取出TCP报文段。

然后,它需要理解TCP报文段,并能够从中提取出HTTP消息。

网络协议分析实验报告

网络协议分析实验报告一、实验目的本次实验旨在通过网络协议分析,深入了解常见的网络协议的工作原理和通信过程,加深对于网络通信的理解。

二、实验环境本次实验使用了Wireshark网络协议分析工具,实验环境为Windows 系统。

三、实验步骤1. 安装Wireshark2.抓包启动Wireshark,选择需要抓包的网络接口,开始进行抓包。

在抓包过程中,可以选择过滤器,只捕获特定协议或特定IP地址的数据包。

3.分析数据包通过Wireshark显示的数据包列表,可以查看抓取的所有数据包,每个数据包都包含了详细的协议信息。

可以通过点击数据包,查看每个数据包的详细信息,包括源IP地址、目标IP地址、协议类型等。

四、实验结果通过抓包和分析数据包,我们发现了一些有趣的结果。

1.ARP协议ARP(Address Resolution Protocol)是用于将IP地址解析为MAC地址的协议。

在数据包中,可以看到ARP请求(ARP Request)和ARP响应(ARP Reply)的过程。

当发送方需要向目标发送数据包时,会发送ARP请求来获取目标的MAC地址,然后通过ARP响应获取到目标的MAC地址,从而进行通信。

2.HTTP协议HTTP(Hypertext Transfer Protocol)是Web开发中常用的协议。

在数据包中,可以看到HTTP请求(HTTP Request)和HTTP响应(HTTP Response)的过程。

通过分析HTTP的请求和响应,我们可以看到客户端发送了HTTP请求报文,包括请求的URL、请求的方法(GET、POST等)、请求头部和请求体等信息。

服务器收到请求后,发送HTTP响应,包括响应的状态码、响应头部和响应体等信息。

3.DNS协议DNS(Domain Name System)是用于将域名解析为IP地址的协议。

在数据包中,可以看到DNS请求(DNS Query)和DNS响应(DNS Response)的过程。

配置DNS和HTTP服务的报告

题目:网络协议源码分析与理解姓名: 周小多学号:2013302513班号:10011302时间:2015/12/16计算机学院时间: 2015/12/16一、实验目的1、加深对TCP/IP协议的理解2、明确IP地址、域名的实质3、熟练配置DNS、HTTP服务、电子邮件服务和流媒体服务二、实验要求验证多个命令功能, 实际操作并分析结果;三、相关知识l.DNS (Domain Name System):域名系统。

它为Internet上的计算机提供名称(即如“”的域名)到地址< 即如“192.16S.0.1”的IP 地址)的映射服务以用r域名解析。

2.IIS (Internet Information Server) :Internet C 息服务。

它上耍括HTTP 服务器、FTP服务器等。

它还包活动服务器页面(Active Server pages,ASP)、服务器端的包含文件(Server Side Include)等组件。

Windows 2003 Server上提供的为IIS 6.0。

3.FTP (File Transfer Protocol):文件传输协议。

它是Internet h支抒最广泛的文件传输协议,提供用j•将文件从网络中的一个位S复制到另一个位S的服务四、实验内容及过程1、环境搭建准备3台计算机(PC1:客户端,PC2:DNS地址解析服务,PC3:服务器端)2、实验步骤*客户端设置(PC1):(1)打开网络属性:控制面板——网络与拨号——本地连接——属性——Internet协议(TCP/IP)——属性(2)设置网络属性:DNS设置为PC2的IP(PC2提供DNS解析)*DNS端设置(PC2):(1)打开DNS控制台:开始——程序——管理工具——DNS(2)建立“”区域:DNS——正向搜索区域——右键——新建区域——标准主要区域——新建主机注意IP地址填的是PC3的IP(服务器)*服务器端设置(PC3):(1)打开信息服务:开始——程序——管理工具——Internet信息服务(2)设置web站点项:默认web站点——右键——属性——设置将IP地址选为本机的IP,主目录设置网页文件所在目录(3)打开FTP站点,右键属性设置IP地址为本机IP,选择主目录所在文件夹。

实习4------------------HTTP协议分析

HTTP协议分析实习目的捕获本机浏览外部某一网站时的DNS、HTTP数据包,取DNS、HTTP典型数据包各一个,列出其应用层、传输层、IP层、数据链路层上各层上数据包相应参数,首部内容,并对感兴趣的部分进行深入分析。

实习内容超文本传送协议HTTP(HyperText Transfer Protocol),是万维网客户程序与万维网服务器程序之间的交互所要严格遵守的协议。

HTTP是一个应用层协议,它使用TCP连接进行可靠的传送。

对于万维网站点的访问要使用的HTTP协议。

HTTP的URL的一般形式是:http://<主机>:<端口>/<路径>WWW采用 B/S 结构,客户使用浏览器在 URL栏中输入 HTTP 请求,即输入对方服务器的地址,向 web 服务器提出请求。

如访问师院的机构设置页面/jigou/gljg.htm,具体的工作过程如下:(1) 浏览器分析指向页面的URL.(2) 浏览器向DNS请求解析的IP地址。

(3) 域名系统DNS解析出师院服务器的IP地址(4) 浏览器与服务器建立TCP连接(5) 浏览器发出取文件命令:GET /jigou/gljg.htm.(6) 服务器给出响应,将文件 gljg.htm发送给浏览器。

(7) TCP连接释放。

(8) 浏览器显示“北航机构设置”的页面。

服务器提供的默认端口号为80.实习结果(1)分析HTTP协议报文:从众多HTTP报文中选择两条报文,一条是HTTP 请求报文(即get 报文),另一条是HTTP应答报文,类似下表。

HTTP报文(2)分析HTTP协议请求报文格式:分析(1)中选择的HTTP请求报文(即 get 报文)中各字段的实际值并填写到下面表中。

HTTP 请求报文格式(3)分析HTTP协议应答报文格式:分析(1)中选择的HTTP 应答报文中各字段的实际值并填写到下面表中。

HTTP 应答报文格式。

实验一 利用WireShark分析HTTP和DNS

山东建筑大学计算机学院实验报告班级:______ 姓名:______ 学号:实验成绩:__________课程:______________________________ 同组者:__________ 实验日期:__________ 实验一利用WireShark分析HTTP和DNS一、实验目的及任务1、熟悉并掌握Wireshark的基本操作,了解网络协议实体间的交互以及报文交换。

2、分析HTTP协议3、分析DNS协议二、实验环境与因特网连接的计算机网络系统;主机操作系统为Windows2000或Windows XP;Wireshark等软件。

三、实验预习1、Internet协议栈分为哪几层?每一层的功能、典型协议各是什么?并给出典型协议的英文全称。

应用层运输层网络层链路层物理层应用层:网络应用程序及他们的应用层协议保存的地方HTTP SMTP FTP 运输层:在应用程序端点之间传送应用层报文TCP UDP网络层:负责将数据包的网络层分组从一台主机移动到另一台主机IP协议链路层:主要为网络层提供传输服务物理层:将帧中的一个一个比特从一个节点移动到下一个节点2、HTTP请求报文的基本格式是什么?列举四种常见的首部字段名,并解释其后“值”字段的含义。

Accept:用于高速服务器,客户机支持的数据类型Accept-Charset:用于告诉服务器,客户机采用的编码格式Accept-Encoding:用于告诉服务器,客户机支持的数据压缩格式Accept-Language:客户机的语言环境3、HTTP响应报文的基本格式是什么?列举五种常见的首部字段名,并解释其后“值”字段的含义。

4、应用“条件Get”方法的基本目的是什么?该方法所用到的典型的首部字段名是什么?当客户端要从服务器中读取文档时,使用GET方法。

GET方法要求服务器将URL定位的资源放在响应报文的数据部分,回送给客户端。

5、DNS有哪两层基本含义?DNS层次结构中包含哪三类DNS服务器?分布式数据库层次数据库根DNS服务器顶级域名服务器权威DNS服务器6、DNS报文的基本格式是什么?7、列举三种常见的DNS记录,并解释记录中每个字段的含义。

实验一_HTTP协议分析

实验一HTTP协议分析一、实验目的:• 下载、安装、配置和验证Web 服务器应用程序• 用Wireshark 捕获和分析HTTP 通信二、实验内容:安装、配置与验证Web 服务器应用程序,使用Web 浏览器连接服务器,并使用Wireshark 捕获通信。

对捕获结果的分析将有助于您理解HTTP 协议的运作原理。

三、实验步骤任务1:下载、安装IIS Web服务器。

步骤1:从/view/224.html#edown下载软件。

任务2:在计算机上配置IIS Web 服务器。

步骤1:在D:盘新建文件夹web步骤2:打开记事本,文件内容为以下示例(注意红色部分替换成合作同学的真实学号和姓名):<html><body><h1>Welcome to the Pod1HostB Web Server!!!</h1><center><bold>Operated by me!</center></bold>Contact web administrator: 合作同学的学号姓名@</body></html>保存文件在D:\web命名为index.htm步骤3:设置WEB服务器主目录为D:\web,操作如下:步骤3:验证Web 服务器。

问题1:netstat命令验证.(给出最后效果的屏幕截图)问题2:验证合作同学的WEB服务器(给出最后效果的屏幕截图)启动IE,地址栏输入HTTP://合作同学的IP:8080任务3:用Wireshark 捕获和分析HTTP 通信。

HTTP 是一个应用层协议,依赖TCP 等下层协议来建立和管理通信通道。

HTTP v1.1 于1999 年在RFC 2616 中定义。

实验的此部分将演示多个Web 客户端与Web 服务器之间的会话如何保持独立。

Wireshark 不会捕获127.0.0.0 网络中Windows 计算机发送或接收的数据包。

计算机网络DNS以及HTTP协议实验报告

学生实验报告姓名:学号:班级:指导老师:内容摘要该实验报告介绍了DNS协议分析实验和http的相关分析。

DNS协议分析是通过nslookup进行域名解析并通过协议分析软件来分析DNS协议的报文格式,如:DNS中RR格式的具体内容,以及DNS报文中事物标号,报文类型,问题的个数,回答RR个数,权威域名RR数,附加RR数,问题具体RR数,回答具体RR数,域名对应的权威域名服务器的相关RR和附加的具体RR数;http 协议分析主要有获取网页的流程,其次是分析http请求报文和响应报文的格式并进行简单的报文分析,和对于网页中用户登录时的密码是为明文的分析,WEB缓存的验证,以及对http1.0和1.1之间的区别分析一、DNS协议分析:实验目的1.学会客户端使用nslookup命令进行域名解析2.通过协议分析软件掌握DNS协议的报文格式实验原理连上internet的PC机,并且安装有协议分析软件Wireshark。

实验原理及概况1.DNS解析过程:(1)当客户机提出查询请求时,首先在本地计算机的缓存中查找,如果在本地无法查询信息,则将查询请求发给DNS服务器(2)首先客户机将域名查询请求发送到本地DNS服务器,当本地DNS服务器接到查询后,首先在该服务器管理的区域的记录中查找,如果找到该记录,则进行此记录进行解析,如果没有区域信息可以满足查询要求,服务器在本地缓存中查找(3)如果本地服务器不能在本地找到客户机查询的信息,将客户机请求发送到根域名DNS服务器(4)根域名服务器负责解析客户机请求的根域名部分,它将包含下一级域名信息的DNS服务器地址地址返回给客户机的DNS服务器地址(5)客户机的DNS服务器利用根域名服务器解析的地址访问下一级DNS服务器,得到再下一级域名的DNS服务器地址(6)按照上述递归方法逐级接近查询目标,最后在有目标域名的DNS服务器上找到相应IP地址信息(7)客户机的本地DNS服务器将递归查询结构返回客户机(8)客户机利用从本地DNS服务器查询得到的IP访问目标主机,就完成了一个解析过程(9)同时客户机本地DNS服务器更新其缓存表,客户机也更新期缓存表,方便以后查询 3. DNS处于IP分层结构的应用层,是一种应用层协议,DNS协议数据单元封装在UDP数据报文中,DNS服务器端使用公用端口号为53(使用UDP协议0x11)2.DNS报文协议结构;标识标志问题数资源记录数授权资源记录数额外资源记录数查询问题回答(资源记录数可变)授权(资源记录数可变)额外资源记录数(资源记录数可变)该报文是由12字节的首部和4个长度可变的字节组成标识字段:占用两个字节,由客户程序设置,并由服务器返回结果标志字段:该字段占两个字节长,被细分成8个字段:QR 1 Opcode 4 AA 1 TC 1 RD 1 RA 1 Zero 3 Rcode 4QR:1bits字段,0表示查询报文,1表示响应报文 Opcode:4bits字段,通常值为0(标准查询),其他值为1(反向查询)和2(服务器状态请求)AA:1bits标志表示授权回答(authoritive answer),该名字服务器是授权于该领域的 TC:1bits 字段,表示可截(truncated),使用UDP时,它表示当应答的总长度超过512字节时,只返回前512个字节RD:1bits字段,表示期望递归,该比特能在一个查询中设置,并在一个响应中返回,这个标志告诉名字服务器必须处理这个查询,也称为一个递归查询,如果该位为0,且被请求的名字服务器没有一个授权回答,它就返回一个能解答该查询的其他名字服务器列表,这称为迭代查询(期望递归)RA:1bits字段,表示可用递归,如果名字服务器支持递归查询,则在响应中将该bit置为1(可用递归)zero:必须为0rcode:是一个4bit的返回码字段,通常值为0(没有差错)和3(名字差错),名字差错只有从一个授权名字服务器上返回,它表示在查询中指定的域名不存在随后的4个bit字段说明最后4个变长字段中包含的条目数,对于查询报文,问题数通常是1,其他三项为0,类似的,对于应答报文,回答数至少是1,剩余两项可以使0或非0 5. DNS 查询报文中每个查询问题的格式0 16 31查询名查询类型查询类查询名:要查找的名字查询类:通常值为1,表示是互联网的地址,也就是IP协议族的地址查询类型:有很多种查询类型,一般最常用的查询类型是A类型(表示查找域名对应的IP 地址)和PTR类型(表示查找IP地址对应的域名)查询名为要查找的名字,它由一个或者多个标示符序列组成,每个标示符已首字符字节数的计数值来说明该表示符长度,每个名字以0结束,计数字节数必须是0~63之间,该字段无需填充字节,如:实验步骤1.打开Wireshark,设置好过滤器(1).打开后选择capture,后选择interfaces;(2).接着选择有数据变动的网络连接,后选option;(3)在Filter里输入udp port 53;2.使用命令提示符输入nslookup查找的IP地址,分析Wireshark捕获的数据包;具体分析如下:1.第一帧:由本地PC机IP地址为182.1.63.149发送报文给本地DNS服务器219.229.240.19的反向查询,用于查询本地服务器的名字,具体协议如下:报文标识为1;标志为1;问题数1;回答数0;权威RR 为0;附加RR 为0;询问IP 地址为219.229.240.19的权威域名,type 类型为PTR ;第二帧是本地DNS 服务器响应报文,包含了查询结果,即本地DNS 服务器的名字:权威回答数1;本地DNS 服务器的名字为附加RR 回答了本地域名服务器域名对应的IP 地址;第三帧用于客户端发送给本地DNS 服务器的请求报文,用于请求 的IP 地址 查询结果回复的帧数第四帧是本地DNS域名服务器的响应报文,包含了回答的IP地址其中,权威RR回答了IP地址,别名等信息;二、Http协议分析:生存时间别名实验目的1.分析http1.0和1.1之间的区别(持续连接和非持续连接,流水线和非流水线)。

实验06 - DNS、HTTP协议分析

《计算机网络》实验报告实验六DNS、HTTP协议分析姓名:XXX学号:XXXXXXXX专业:XXXXXXXXX学院:XXXXXX报告日期:XXXXX(一) 实验目的与要求目的:(1)分析DNS协议;(2)分析HTTP协议。

(二) 实验内容1.分析DNS协议:(1) 在命令行执行ipconfig /displaydns,查看本机的DNS缓存记录。

(2) 执行ipconfig /flushdns,再执行ipconfig /displaydns,查看本机的DNS缓存中是否还有记录?(3) 运行WireShark软件,并设置显示过滤条件为“dns”,ping ,执行ipconfig /displaydns,查看本机的DNS缓存中是否有了的对应记录,同时在WireShark中找到对应的DNS请求和响应报文,并填写下表。

字段项DNS查询报文DNS应答报文IP层Source地址IP层Destination地址运输层协议运输层Source Port运输层Destination PortDNS查询域名/ 应答结果(4) 用记事本(Notepad)打开本机C:\WINDOWS\system32\drivers\etc目录下一个名为hosts的文件,增加一条记录:145.6.7.8 ,在命令行执行ipconfig /displaydns,查看本机的DNS缓存中是否多了一条的记录?再ping ,观察执行结果。

(5) 在命令行执行nslookup命令,在交互的方式下输入,观察查询的结果。

输入exit退出查询。

(6) 在命令行执行ipconfig / flushdns清空DNS缓存,并修改本机的TCP/IP属性,清除DNS设置。

在IE浏览器中输入,看能否正常访问?2.分析HTTP协议:(1) 恢复本机的DNS设置为210.45.176.5,运行WireShark软件,并设置显示过滤条件为“http”,在IE浏览器中打开,在WireShark中找到一对HTTP请求和响应报文,并填写下表。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验七利用分组嗅探器(ethereal)分析协议HTTP和DNS一、实验目的1、分析HTTP协议2、分析DNS协议二、实验环境与因特网连接的计算机网络系统;主机操作系统为windows;Ethereal、IE等软件。

三、实验步骤1、HTTP GET/response交互首先通过下载一个非常简单的HTML文件(该文件非常短,并且不嵌入任何对象)。

(1)启动Web browser。

(2)启动Ethereal分组嗅探器。

在窗口的显示过滤说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

(3)一分钟以后,开始Ethereal分组俘获。

(4)在打开的Web browser窗口中输入一下地址(浏览器中将显示一个只有一行文字的非常简单的HTML文件):/ethereal-labs/HTTP-ethereal-file1.html(5)停止分组俘获。

窗口如图1所示。

根据俘获窗口内容,回答“四、实验报告内容”中的1-6题。

图1分组俘获窗口2、HTTP 条件GET/response交互(1)启动浏览器,清空浏览器的缓存(在浏览器中,选择“工具”菜单中的“Internet 选项”命令,在出现的对话框中,选择“删除文件”)。

(2)启动Ethereal分组俘获器。

开始Ethereal分组俘获。

(3)在浏览器的地址栏中输入以下URL: /ethereal-labs/HTTP-ethereal-file2.html,你的浏览器中将显示一个具有五行的非常简单的HTML文件。

(4)在你的浏览器中重新输入相同的URL或单击浏览器中的“刷新”按钮。

(5)停止Ethereal分组俘获,在显示过滤筛选说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

根据操作回答“四、实验报告内容”中的7-10题。

3、获取长文件(1)启动浏览器,将浏览器的缓存清空。

(2)启动Ethereal分组俘获器。

开始Ethereal分组俘获。

(3)在浏览器的地址栏中输入以下URL: /ethereal-labs/HTTP-ethereal-file3.html,浏览器将显示一个相当大的美国权力法案。

(4)停止Ethereal分组俘获,在显示过滤筛选说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

根据操作回答“四、实验报告内容”中的11-14题。

4、嵌有对象的HTML文档(1)启动浏览器,将浏览器的缓存清空。

(2)启动Ethereal分组俘获器。

开始Ethereal分组俘获。

(3)在浏览器的地址栏中输入以下URL: /ethereal-labs/HTTP-ethereal-file4.html,浏览器将显示一个具有两个图片的短HTTP文件(4)停止Ethereal分组俘获,在显示过滤筛选说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

根据操作回答“四、实验报告内容”中的15-16题。

5、HTTP认证(1)启动浏览器,将浏览器的缓存清空。

(2)启动Ethereal分组俘获器。

开始Ethereal分组俘获。

(3)在浏览器的地址栏中输入以下URL: /ethereal-labs/protected_pages/HTTP-ethereal-file5.html,浏览器将显示一个HTTP文件,输入所需要的用户名和密码(用户名:eth-students,密码:networks)。

(4)停止Ethereal分组俘获,在显示过滤筛选说明处输入“http”,分组列表子窗口中将只显示所俘获到的HTTP报文。

根据操作回答“四、实验报告内容”中的17-18题。

6、跟踪DNSnslookup工具允许运行该工具的主机向指定的DNS服务器查询某个DNS记录。

如果没有指明DNS服务器,nslookup将把查询请求发向默认的DNS服务器。

其命令的一般格式是:nslookup –option1 –option2 host-to-find dns-serveripconfig命令用来显示你当前的TCP/IP信息,包括:你的地址、DNS服务器的地址、适配器的类型等信息。

如果,要显示与主机相关的信息用命令:ipconfig/all如果查看DNS缓存中的记录用命令:ipconfig/displaydns要清空DNS缓存,用命令:ipconfig /flushdns运行以上命令需要进入MSDOS环境。

(1)利用ipconfig命令清空你的主机上的DNS缓存。

(2)启动浏览器,将浏览器的缓存清空。

(3)启动Ethereal分组俘获器,在显示过滤筛选说明处输入“ip.addr==your_IP_address”(如:ip.addr==10.17.7.23),过滤器将会删除所有目的地址和源地址都与指定IP地址不同的分组。

(4)开始Ethereal分组俘获。

(5)在浏览器的地址栏中输入:/(6)停止分组俘获。

根据操作回答“四、实验报告内容”中的19-25题。

(7)开始Ethereal分组俘获。

(8)在上进行nslookup(即执行命令:nslookup )。

(9)停止分组俘获。

根据操作回答“四、实验报告内容”中的26-29题。

(10)重复上面的实验,只是将命令替换为:nslookup –type=NS 根据操作回答“四、实验报告内容”中的30-32题。

(11)重复上面的实验,只是将命令替换为:nslookup http://www.aiit.or.kr/ 根据操作回答“四、实验报告内容”中的33-35题。

四、实验报告内容在实验的基础上,回答以下问题:(1)你的浏览器运行的是HTTP1.0,还是HTTP1.1?你所访问的服务器所运行的HTTP版本号是多少?(2)你的浏览器向服务器指出它能接收何种语言版本的对象?(3)你的计算机的IP地址是多少?服务器的IP地址是多少?(4)从服务器向你的浏览器返回的状态代码是多少?(5)你从服务器上所获取的HTML文件的最后修改时间是多少?(6)返回到你的浏览器的内容以供多少字节?(7)分析你的浏览器向服务器发出的第一个HTTP GET请求的内容,在该请求报文中,是否有一行是:IF-MODIFIED-SINCE?(8)分析服务器响应报文的内容,服务器是否明确返回了文件的内容?如何获知?(9)分析你的浏览器向服务器发出的第二个“HTTP GET”请求,在该请求报文中是否有一行是:IF-MODIFIED-SINCE?如果有,在该首部行后面跟着的信息是什么?(10)服务器对第二个HTTP GET请求的响应中的HTTP状态代码是多少?服务器是否明确返回了文件的内容?请解释。

(11)你的浏览器一共发出了多少个HTTP GET请求?(12)承载这一个HTTP响应报文一共需要多少个data-containing TCP报文段?(13)与这个HTTP GET请求相对应的响应报文的状态代码和状态短语是什么?(14)在被传送的数据中一共有多少1个HTTP状态行与TCP-induced”continuation”有关?(15)你的浏览器一共发出了多少个HTTP GET请求?这些请求被发送到的目的地的IP地址是多少?(16)浏览器在下载这两个图片时,是串行下载还是并行下载?请解释。

(17)对于浏览器发出的最初的HTTP GET请求,服务器的响应是什么(状态代码和状态短语)?(18)当浏览器发出第二个HTTP GET请求时,在HTTP GET报文中包含了哪些新的字段?(19)定位到DNS查询报文和查询响应报文,这两种报文的发送是基于UDP还是基于TCP 的?(20)DNS查询报文的目的端口号是多少?DNS查询响应报文的源端口号是多少?(21)DNS查询报文发送的目的地的IP地址是多少?利用ipconfig命令(ipconfig/all)决定你主机的本地DNS服务器的IP地址。

这两个地指相同吗?(22)检查DNS查询报文,它是哪一类型的DNS查询?该查询报文中包含“answers”吗?(23)检查DNS查询响应报文,其中提供了多少个“answers”?每个answers包含哪些内容?(24)考虑一下你的主机发送的subsequent(并发)TCP SYN分组, SYN分组的目的IP地址是否与在DNS查询响应报文中提供的某个IP地址相对应?(25)打开的WEB页中包含图片,在获取每一个图片之前,你的主机发出新的DNS查询了吗?(26)DNS查询报文的目的端口号是多少?DNS查询响应报文的源端口号是多少?(27)DNS查询报文发送的目的地的IP地址是多少?这个地址是你的默认本地DNS服务器的地址吗?(28)检查DNS查询报文,它是哪一类型的DNS查询?该查询报文中包含“answers”吗?(29)检查DNS查询响应报文,其中提供了多少个“answers”?每个answers包含哪些内容?(30)DNS查询报文发送的目的地的IP地址是多少?这个地址是你的默认本地DNS服务器的地址吗?(31)检查DNS查询报文,它是哪一类型的DNS查询?该查询报文中包含“answers”吗?(32)检查DNS查询响应报文,其中响应报文提供了哪些MIT名称服务器?响应报文提供这些MIT名称服务器的IP地址了吗?(33)DNS查询报文发送的目的地的IP地址是多少?这个地址是你的默认本地DNS服务器的地址吗?如果不是,这个IP地址相当于什么?(34)检查DNS查询报文,它是哪一类型的DNS查询?该查询报文中包含“answers”吗?(35)检查DNS查询响应报文,其中提供了多少个“answers”?每个answers包含哪些内容?。