2011年上半年网络工程师下午试卷

2011海南省上半年软考网络工程师下午理论考试试题及答案

1、Windows 2000活动目录使用________目录协议完成查询与更新。

(B)A.DNS B.LDAP C.TCP/IP D.DHCP2、在计算机名为huayu的Windows Server 2003服务器上利用IIS搭建好FTP服务器后,建立用户为jacky,密码为123,如何直接用IE来访问________。

(C)A.http://jacky:123@huayu B.ftp://123:jacky@huayuC.ftp://jacky:123@huayu D.http://123:jacky@huayu3、当普通用户被root授予某些管理命令的使用权时,问,普通用户使用命令sudo的哪个选项可以查看他可以执行的命令_______?(A)A.-l B.-a C.-m D.-s4、将FAT分区转化成NTFS分区使用的命令_________。

(B)A.format B.convert C.fordisk D.无法确定5、当普通用户被root授予某些管理命令的使用权时,问,普通用户使用命令sudo的哪个选项可以查看他可以执行的命令_______?(A)A.-l B.-a C.-m D.-s6、将200.200.201.0这个网络进行子网的划分,要求尽可能划分出最多的网段,但每个网段不能少于5台计算机,该子网的子网掩码是_______。

(C)A.255.255.255.240 B.255.255.255.252 C.255.255.255.248 D.255.255.255.07、某IP地址为160.55.115.24/20,它的子网划分出来的网络ID地址_____。

(A)A.160.55.112.0 B.160.55.115.0 C.160.55.112.24 D.以上答案都不对8、下面哪条命令可以把一个压缩的打包文件解压并解包_______?(D)A.tar cvf B.tar xvf C.tar zcvf D.tar zxvf9、Windows Server 2003操作系统比Windows 2000 Server操作系统多了下列哪项服务________。

2011浙江省上半年软考网络工程师下午理论考试试题及答案

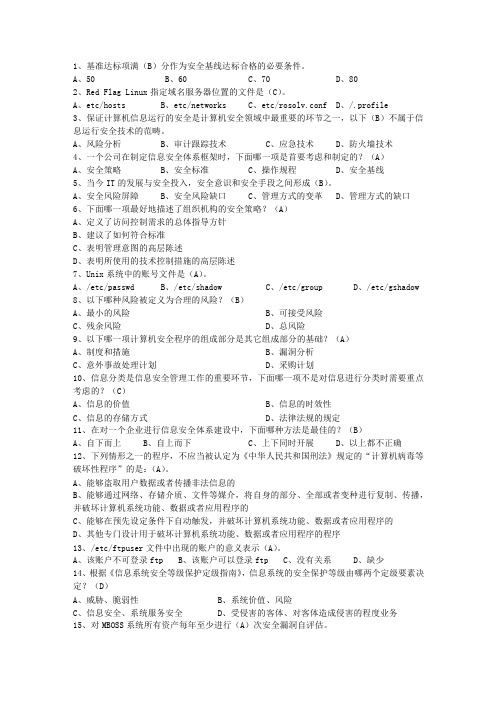

1、基准达标项满(B)分作为安全基线达标合格的必要条件。

A、50B、60C、70D、802、Red Flag Linux指定域名服务器位置的文件是(C)。

A、etc/hostsB、etc/networksC、etc/rosolv.confD、/.profile3、保证计算机信息运行的安全是计算机安全领域中最重要的环节之一,以下(B)不属于信息运行安全技术的范畴。

A、风险分析B、审计跟踪技术C、应急技术D、防火墙技术4、一个公司在制定信息安全体系框架时,下面哪一项是首要考虑和制定的?(A)A、安全策略B、安全标准C、操作规程D、安全基线5、当今IT的发展与安全投入,安全意识和安全手段之间形成(B)。

A、安全风险屏障B、安全风险缺口C、管理方式的变革D、管理方式的缺口6、下面哪一项最好地描述了组织机构的安全策略?(A)A、定义了访问控制需求的总体指导方针B、建议了如何符合标准C、表明管理意图的高层陈述D、表明所使用的技术控制措施的高层陈述7、Unix系统中的账号文件是(A)。

A、/etc/passwdB、/etc/shadowC、/etc/groupD、/etc/gshadow8、以下哪种风险被定义为合理的风险?(B)A、最小的风险B、可接受风险C、残余风险D、总风险9、以下哪一项计算机安全程序的组成部分是其它组成部分的基础?(A)A、制度和措施B、漏洞分析C、意外事故处理计划D、采购计划10、信息分类是信息安全管理工作的重要环节,下面哪一项不是对信息进行分类时需要重点考虑的?(C)A、信息的价值B、信息的时效性C、信息的存储方式D、法律法规的规定11、在对一个企业进行信息安全体系建设中,下面哪种方法是最佳的?(B)A、自下而上B、自上而下C、上下同时开展D、以上都不正确12、下列情形之一的程序,不应当被认定为《中华人民共和国刑法》规定的“计算机病毒等破坏性程序”的是:(A)。

A、能够盗取用户数据或者传播非法信息的B、能够通过网络、存储介质、文件等媒介,将自身的部分、全部或者变种进行复制、传播,并破坏计算机系统功能、数据或者应用程序的C、能够在预先设定条件下自动触发,并破坏计算机系统功能、数据或者应用程序的D、其他专门设计用于破坏计算机系统功能、数据或者应用程序的程序13、/etc/ftpuser文件中出现的账户的意义表示(A)。

2011福建省上半年软考网络工程师下午理论考试试题及答案

A、c:\winnt\system\drivers\etc\services B、c:\winnt\system32\services

C、c:\winnt\system32\config\services D、c:\winnt\system32\drivers\etc\services

A、/bin/ B、/lib/ C、/etc/ D、/

43、终端安全管理目标:规范支撑系统中终端用户的行为,降低来自支撑系统终端的安全威胁,重点解决以下哪些问题?(A)。

A、终端接入和配置管理;终端账号、秘密、漏洞补丁等系统安全管理;桌面及主机设置管理;终端防病毒管理

B、终端账号、秘密、漏洞补丁等系统安全管理;桌面及主机设置管理;终端防病毒管理

25、下面哪项能够提供最佳安全认证功能?(B)

A、这个人拥有什么 B、这个人是什么并且知道什么

C、这个人是什么 D、这个人知道什么

26、安全基线达标管理办法规定:BSS系统口令设置应遵循的内控要求是(C)

A、数字+字母 B、数字+字母+符号

C、终端接入和配置管理;桌面及主机设置管理;终端防病毒管理

C、软件中止和远程监控 D、远程维护和黑客入侵

38、根据《信息系统安全等级保护定级指南》,信息系统的安全保护等级由哪两个定级要素决定?(D)

A、威胁、脆弱性 B、系统价值、风险

C、信息安全、系统服务安全 D、受侵害的客体、对客体造成侵害的程度业务

7、Unix系统中的账号文件是(A)。

A、/etc/passwd B、/etc/shadow C、/etc/group D、/etc/gshadow

2011河北省上半年软考网络工程师上、下午理论考试试题及答案

1、在Windows 2000操作系统中,登陆时使用的用户名对应的密码保存的路径______。

(B)A.C:\WINDOWS\system32\config\SAMB.C:\WINNT\system32\config\SAMC.C:\WINDOWS\system\config\SAMD.C:\WINNT\system\config\SAM2、为了使活动目录服务和相关的客户软件运行正常,你必须安装和配置________。

(D)A.Protocol B.Gateway C.WINS D.DNS3、如果你的umask设置为022,缺省的,你创建的文件的权限为:________。

(D)A.----w--w- B.-w--w---- C.r-xr-x---D.rw-r--r--4、一个文件的权限为“rwxr-----”,那么以下哪个说法是正确的_______?(B)A.所有用户都可以执行写操作B.只有所有者可以执行写操作C.所有者和所属组可以执行写操作 D.任何人都不能执行写操作5、以下配置默认路由的命令正确的是:________。

(A)A.ip route 0.0.0.0 0.0.0.0 172.16.2.1 B.ip route 0.0.0.0 255.255.255.255 172.16.2.1C.ip router 0.0.0.0 0.0.0.0 172.16.2.1 D.ip router 0.0.0.0 0.0.0.0 172.16.2.16、下面哪个是Windows XP操作系统的启动文件________。

(C)A. B. C.boot.ini D.ntbootdd.sys7、在掉电状态下,哪种类型的存储器不保留其内容_______?(C)A.NVRAM B.ROM C.RAM D.Flash8、若命令mkdir具有SetUID的s权限位,问当普通用户Sam执行命令mkdir时,新建的目录所有者为哪个用户________?(C)A.Sam B.users C.root D.sys9、以下命令中哪一个命令是配置Cisco 1900系列交换机特权级密码________。

2011四川省上半年软考网络工程师上、下午最新考试题库

18、Linux系统中的块设备文件在使用命令ls -l查询时用什么符号表示_______?(B)

A.c B.b C.l D.d

19、在Windows 2000 Advanced Server最多支持的处理器数量是______。(C)

A.2 B.4 C.8 D.16

A.用安全模式进入计算机,重新格式化硬盘

B.用调试模式进入计算机,重新格式化硬盘

C.用应急磁盘启动计算机,准备恢复主引导记录

D.用光驱启动计算机,用恢复控制台准备恢复主引导记录

8、Windows 2003操作系统有多少个版本_______。(C)

A.2 B.3 C.4 D.5

A.enable password cisco level 15 B.enable password csico

C.enable secret csicoD.enable password level

25、如果我们将某文件夹的本地权限设为“Everyone 读取”,而将该文件夹的共享权限设为“Everyone 更改”。那么当某用户通过网络访问该共享文件夹时将拥有_______。(D)

A.http://jacky:123@huayu B.ftp://123:jacky@huayu

C.ftp://jacky:123@huayu D.http://123:jacky@huayu

34、在一个域目录树中,父域与其子域具有________。(C)

A.单项不可传递信任关系 B.双向不可传递信任关系

1、Windows 2000下诊断DNS故障时,最常用的命令是:______。(B)

A.NETSTAT B.NSLOOKUP C.ROUTE D.NBTSTAT

2011江西省上半年软考网络工程师上、下午理论考试试题及答案

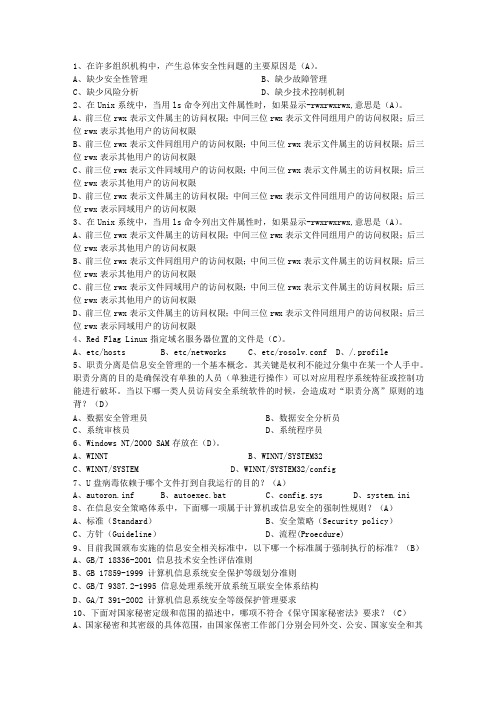

1、在许多组织机构中,产生总体安全性问题的主要原因是(A)。

A、缺少安全性管理B、缺少故障管理C、缺少风险分析D、缺少技术控制机制2、在Unix系统中,当用ls命令列出文件属性时,如果显示-rwxrwxrwx,意思是(A)。

A、前三位rwx表示文件属主的访问权限;中间三位rwx表示文件同组用户的访问权限;后三位rwx表示其他用户的访问权限B、前三位rwx表示文件同组用户的访问权限;中间三位rwx表示文件属主的访问权限;后三位rwx表示其他用户的访问权限C、前三位rwx表示文件同域用户的访问权限;中间三位rwx表示文件属主的访问权限;后三位rwx表示其他用户的访问权限D、前三位rwx表示文件属主的访问权限;中间三位rwx表示文件同组用户的访问权限;后三位rwx表示同域用户的访问权限3、在Unix系统中,当用ls命令列出文件属性时,如果显示-rwxrwxrwx,意思是(A)。

A、前三位rwx表示文件属主的访问权限;中间三位rwx表示文件同组用户的访问权限;后三位rwx表示其他用户的访问权限B、前三位rwx表示文件同组用户的访问权限;中间三位rwx表示文件属主的访问权限;后三位rwx表示其他用户的访问权限C、前三位rwx表示文件同域用户的访问权限;中间三位rwx表示文件属主的访问权限;后三位rwx表示其他用户的访问权限D、前三位rwx表示文件属主的访问权限;中间三位rwx表示文件同组用户的访问权限;后三位rwx表示同域用户的访问权限4、Red Flag Linux指定域名服务器位置的文件是(C)。

A、etc/hostsB、etc/networksC、etc/rosolv.confD、/.profile5、职责分离是信息安全管理的一个基本概念。

其关键是权利不能过分集中在某一个人手中。

职责分离的目的是确保没有单独的人员(单独进行操作)可以对应用程序系统特征或控制功能进行破坏。

当以下哪一类人员访问安全系统软件的时候,会造成对“职责分离”原则的违背?(D)A、数据安全管理员B、数据安全分析员C、系统审核员D、系统程序员6、Windows NT/2000 SAM存放在(D)。

2011安徽省上半年软考网络工程师上、下午理论考试试题及答案

C、系统审核员 D、系统程序员

6、以下哪一项是对信息系统经常不能满足用户需求的最好解释?(C)

A、没有适当的质量管理工具 B、经常变化的用户需求

C、用户参与需求挖掘不够 D、项目管理能力不强

A、物理安全策略 B、访问控制策略

C、信息加密策略 D、防火墙策略

28、以下人员中,谁负有决定信息分类级别的责任?(B)

A、用户 B、数据所有者 C、审计员 D、安全官

29、HOME/.netrc文件

1、项目管理是信息安全工程师基本理论,以下哪项对项目管理的理解是正确的?(A)

A、项目管理的基本要素是质量,进度和成本

B、项目管理的基本要素是范围,人力和沟通

C、项目管理是从项目的执行开始到项目结束的全过程进行计划、组织

D、项目管理是项目的管理者,在有限的资源约束下,运用系统的观点,方法和理论,对项目涉及的技术工作进行有效地管理

C、处于公平,进行惩戒时不应考虑员工是否是初犯,是否接受过培训

D、尽管法律诉讼是一种严厉有效的惩戒手段,但使用它时一定要十分慎重

13、Windows 2000目录服务的基本管理单位是(D)。

A、用户 B、计算机 C、用户组 D、域

14、Unix中,哪个目录下运行系统工具,例如sh,cp等?(A)

7、一个公司在制定信息安全体系框架时,下面哪一项是首要考虑和制定的?(A)

A、安全策略 B、安全标准 C、操作规程 D、安全基线

8、从风险管理的角度,以下哪种方法不可取?(D)

A、接受风险 B、分散风险 C、转移风险 D、拖延风险

9、项目管理是信息安全工程师基本理论,以下哪项对项目管理的理解是正确的?(A)

2011山东省上半年软考网络工程师下午最新考试试题库(完整版)

B.按Ctrl+Del键,然后选择“结束任务”结束该程序的运行

C.按Alt+Del键,然后选择“结束任务”结束该程序的运行

D.直接Reset计算机结束该程序的运行

25、某IP地址为160.55.115.24/20,它的子网划分出来的网络ID地址_____。(A)

A.8GB B.16GB C.32GB D.64GB

18、若命令mkdir具有SetUID的s权限位,问当普通用户Sam执行命令mkdir时,新建的目录所有者为哪个用户________?(C)

A.Sam B.users C.root D.sys

19、一个文件的权限为“rwxr-----”,那么以下哪个说法是正确的_______?(B)

34、Windows 2000活动目录使用________目录协议完成查询与更新。(B)

A.DNS B.LDAP C.TCP/IP D.DHCP

35、下面哪个是Windows XP操作系统的启动文件________。(C)

A. B. C.boot.ini D.ntbootdd.sys

A.255.255.255.240 B.255.255.255.252 C.255.255.255.248 D.255.255.255.0

28、以下哪个路由表项需要由网络管理员手动配置________。(A ) 、下面哪个是Windows XP操作系统的启动文件________。(C)

③.查询.CN 域的DNS服务器

④.查询 域的DNS服务器

⑤.查询 域的DNS服务器

A.①②③④⑤ B.①③④⑤② C.①⑤ D.⑤④③②①

2011四川省上半年软考网络工程师上、下午理论考试试题及答案

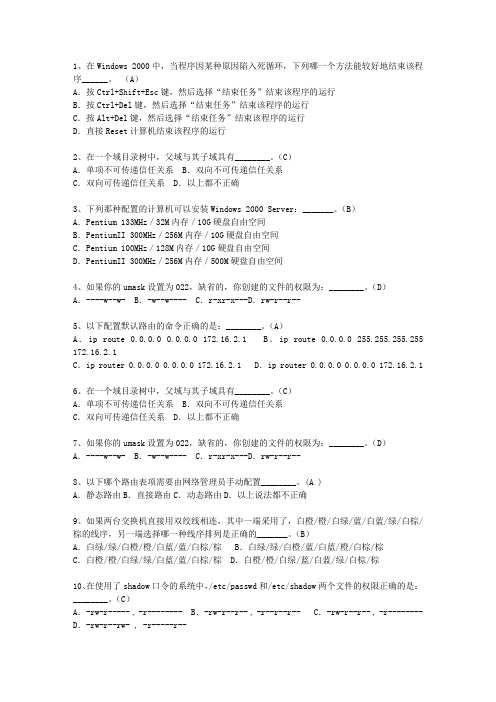

1、在Windows 2000中,当程序因某种原因陷入死循环,下列哪一个方法能较好地结束该程序______。

(A)A.按Ctrl+Shift+Esc键,然后选择“结束任务”结束该程序的运行B.按Ctrl+Del键,然后选择“结束任务”结束该程序的运行C.按Alt+Del键,然后选择“结束任务”结束该程序的运行D.直接Reset计算机结束该程序的运行2、在一个域目录树中,父域与其子域具有________。

(C)A.单项不可传递信任关系 B.双向不可传递信任关系C.双向可传递信任关系 D.以上都不正确3、下列那种配置的计算机可以安装Windows 2000 Server:_______。

(B)A.Pentium 133MHz/32M内存/10G硬盘自由空间B.PentiumII 300MHz/256M内存/10G硬盘自由空间C.Pentium 100MHz/128M内存/10G硬盘自由空间D.PentiumII 300MHz/256M内存/500M硬盘自由空间4、如果你的umask设置为022,缺省的,你创建的文件的权限为:________。

(D)A.----w--w- B.-w--w---- C.r-xr-x---D.rw-r--r--5、以下配置默认路由的命令正确的是:________。

(A)A.ip route 0.0.0.0 0.0.0.0 172.16.2.1 B.ip route 0.0.0.0 255.255.255.255 172.16.2.1C.ip router 0.0.0.0 0.0.0.0 172.16.2.1 D.ip router 0.0.0.0 0.0.0.0 172.16.2.16、在一个域目录树中,父域与其子域具有________。

(C)A.单项不可传递信任关系 B.双向不可传递信任关系C.双向可传递信任关系 D.以上都不正确7、如果你的umask设置为022,缺省的,你创建的文件的权限为:________。

2011广东省上半年软考网络工程师上、下午一点通

C、echo 1>/proc/sys/net/ipv4/icmp_echo_ignore_all

D、echo 1>/proc/sys/net/ipv4/tcp_syncookies

26、以下哪种措施既可以起到保护的作用还能起到恢复的作用?(C)

A、用户 B、计算机 C、用户组 D、域

17、在任何情况下,一个组织应对公众和媒体公告其信息系统中发生的信息安全事件?(A)

A、当信息安全事件的负面影响扩展到本组织意外时

B、只要发生了安全事件就应当公告

C、只有公众的什么财产安全受到巨大危害时才公告

D、当信息安全事件平息之后

C、目标应该是可实现的 D、目标应该进行良好的定义

9、HOME/.netrc文件包含下列哪种命令的自动登录信息?(C)

A、rsh B、ssh C、ftp D、rlogin

10、安全基线达标管理办法规定:BSS系统口令设置应遵循的内控要求是(C)

14、以下人员中,谁负有决定信息分类级别的责任?(B)

A、用户 B、数据所有者 C、审计员 D、安全官

15、U盘病毒依赖于哪个文件打到自我运行的目的?(A)

A、autoron.inf B、autoexec.bat C、config.sys D、system.ini

16、Windows 2000目录服务的基本管理单位是(D)。

18、软件供应商或是制造商可以在他们自己的产品中或是客户的计算机系统上安装一个“后门”程序。以下哪一项是这种情况面临的最主要风险?(A)

A、软件中止和黑客入侵 B、远程监控和远程维护

2011辽宁省上半年软考网络工程师上、下午最新考试试题库

1、DNS服务器中,的MX记录表示______。

(A)A.邮件记录 B.主机记录 C.资源记录 D.更新记录2、Windows 2003操作系统有多少个版本_______。

(C)A.2 B.3 C.4 D.53、Windows 2003操作系统有多少个版本_______。

(C)A.2 B.3 C.4 D.54、系统中有用户user1和user2,同属于users组。

在user1用户目录下有一文件file1,它拥有644的权限,如果user2用户想修改user1用户目录下的file1文件,应拥有______权限。

(B)A.744 B.664 C.646 D.7465、如果RAID-0卷集由4个40GB磁盘组成,可以存储数据的最大空间为________。

(D)A.40GB B.80GB C.120GB D.160GB6、以下哪个路由表项需要由网络管理员手动配置________。

(A )A.静态路由B.直接路由C.动态路由D.以上说法都不正确7、以下配置默认路由的命令正确的是:________。

(A)A.ip route 0.0.0.0 0.0.0.0 172.16.2.1 B.ip route 0.0.0.0 255.255.255.255 172.16.2.1C.ip router 0.0.0.0 0.0.0.0 172.16.2.1 D.ip router 0.0.0.0 0.0.0.0 172.16.2.18、在Windows Server 2003服务器上配置DHCP服务时,IP地址租约默认是:________。

(B)A.4天 B.8天 C.16天D.20天9、在使用了shadow口令的系统中,/etc/passwd和/etc/shadow两个文件的权限正确的是:________。

(C)A.-rw-r----- , -r-------- B.-rw-r--r-- , -r--r--r-- C.-rw-r--r-- , -r-------- D.-rw-r--rw- , -r-----r--10、某IP地址为160.55.115.24/20,它的子网划分出来的网络ID地址_____。

2011上半年软考网络工程师试题与答案

全国计算机技术与软件专业技术资格(水平)考试2011年上半年网络工程师上午试卷● 在CPU中用于跟踪指令地址的寄存器是(1)c 。

(1) A.地址寄存器(MAR) B.数据寄存器(MDR)C.程序计数器(PC) D.指令寄存器(IR)● 指令系统中采用不同寻址方式的目的是(2)d 。

(2) A.提高从内存获取数据的速度 B.提高从外存获取数据的速度C.降低操作码的译码难度 D.扩大寻址空间并提高编程灵活性● 在计算机系统中采用总线结构,便于实现系统的积木化构造,同时可以(3)c 。

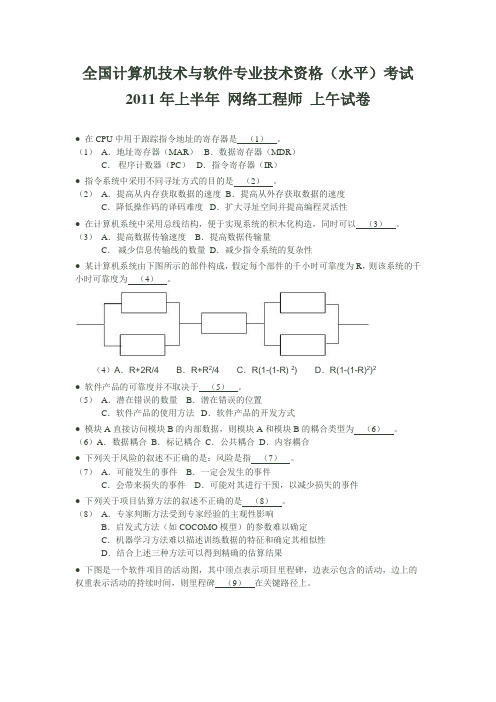

(3) A.提高数据传输速度 B.提高数据传输量C.减少信息传输线的数量 D.减少指令系统的复杂性● 某计算机系统由下图所示的部件构成,假定每个部件的千小时可靠度为R,则该系统的千小时可靠度为(4)d。

(4)A.R+2R/4B.R+R2/4C.R(1-(1-R) 2)D.R(1-(1-R)2)2● 软件产品的可靠度并不取决于(5)c 。

(5) A.潜在错误的数量 B.潜在错误的位置C.软件产品的使用方法 D.软件产品的开发方式● 模块A直接访问模块B的内部数据,则模块A和模块B的耦合类型为(6)b 。

(6)A.数据耦合 B.标记耦合 C.公共耦合 D.内容耦合● 下列关于风险的叙述不正确的是:风险是指(7)b 。

(7) A.可能发生的事件 B.一定会发生的事件C.会带来损失的事件 D.可能对其进行干预,以减少损失的事件● 下列关于项目估算方法的叙述不正确的是(8)d 。

(8) A.专家判断方法受到专家经验的主观性影响B.启发式方法(如COCOMO模型)的参数难以确定C.机器学习方法难以描述训练数据的特征和确定其相似性D.结合上述三种方法可以得到精确的估算结果● 下图是一个软件项目的活动图,其中顶点表示项目里程碑,边表示包含的活动,边上的权重表示活动的持续时间,则里程碑(9)b 在关键路径上。

(9)A.1 B.2 C.3 D.4● 下列关于软件著作权中翻译权的叙述不正确的是:翻译权是指(10)a 的权利。

2011四川省上半年软考网络工程师下午考试题库

D.-rw-r--rw- , -r-----r--

30、以下哪条命令可以改变文件file的所有者为Sam________?(B)

A.chmod Sam file B.chown Sam file C.chgrp Sam file D.umask Sam file

B.DNS——域名服务,可将主机域名解析为IP地址

C.WINS——Windows互联网名称服务,可将主机域名解析为IP地址

D.FTP——文件传输协议,可提供文件上传、下载服务

40、系统中有用户user1和user2,同属于users组。在user1用户目录下有一文件file1,它拥有644的权限,如果user2用户想修改user1用户目录下的file1文件,应拥有______权限。(B)

C.IPCONFIG/RELEASE D.WINIPCFG

38、Linux系统中的块设备文件在使用命令ls -l查询时用什么符号表示_______?(B)

A.c B.b C.l D.d

39、下列对网络服务的描述哪个是错误的:_______。(C)

A.DHCP——动态主机配置协议,动态分配IP地址

31、以下配置默认路由的命令正确的是:________。(A)

A.ip route 0.0.0.0 0.0.0.0 172.16.2.1 B.ip route 0.0.0.0 255.255.255.255 172.16.2.1

C.ip router 0.0.0.0 0.0.0.0 172.16.2.1 D.ip router 0.0.0.0 0.0.0.0 172.16.2.1

2011福建省上半年软考网络工程师上、下午最新考试试题库(完整版)

29、Windows Server 2003操作系统比Windows 2000 Server操作系统多了下列哪项服务________。(B)

A.NNTP B.POP3 C.SMTP D.FTP

30、某IP地址为160.55.115.24/20,它的子网划分出来的网络ID地址_____。(A)

22、在计算机名为huayu的Windows Server 2003服务器上安装IIS后,把IWAN_huayu用户删除或改密码后________。(A)

A.动态网页和程序无法运行

B.静态网页和程序无法运行

C.任何网页和程序无法运行

D.任何网页可运行,程序无法运行

23、以下哪个命令可以保存路由器RAM中的配置文件到NVRAM中________。(C)

B.按Ctrl+Del键,然后选择“结束任务”结束该程序的运行

C.按Alt+Del键,然后选择“结束任务”结束该程序的运行

D.直接Reset计算机结束该程序的运行

7、IP地址是一个32位的二进制数,它通常采用点分________。( C)

A.二进制数表示 B.八进制数表示 C.十进制数表示 D.十六进制数表示

A.160.55.112.0 B.160.55.115.0 C.160.55.112.24 D.以上答案都不对

25、你的计算机装的Windows 2000 Professional。当你运行“磁盘碎片整理”程序的时候办公室停电了。重启计算机,你收到如下的错误信息:“不能找到操作系统或操作系统已坏”你该怎么做呢________。(D)

A.用安全模式进入计算机,重新格式化硬盘

B.用调试模式进入计算机,重新格式化硬盘

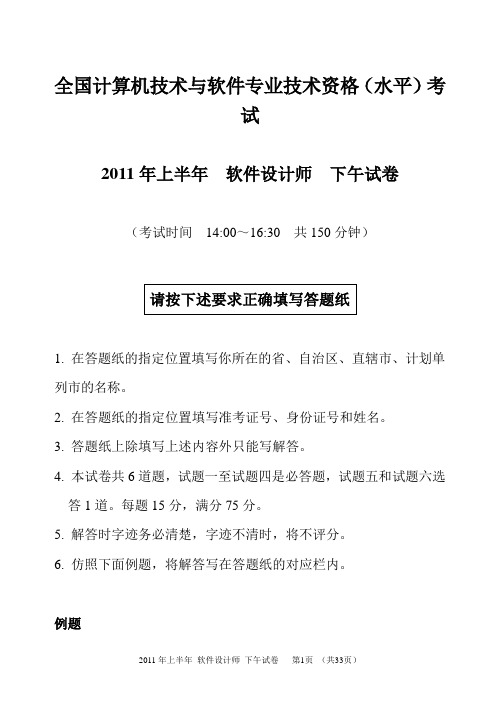

2011年(上半年)试题及答案(下午)(DOC)

全国计算机技术与软件专业技术资格(水平)考试2011年上半年软件设计师下午试卷(考试时间14:00~16:30 共150分钟)1. 在答题纸的指定位置填写你所在的省、自治区、直辖市、计划单列市的名称。

2. 在答题纸的指定位置填写准考证号、身份证号和姓名。

3. 答题纸上除填写上述内容外只能写解答。

4. 本试卷共6道题,试题一至试题四是必答题,试题五和试题六选答1道。

每题15分,满分75分。

5. 解答时字迹务必清楚,字迹不清时,将不评分。

6. 仿照下面例题,将解答写在答题纸的对应栏内。

例题2011年上半年全国计算机技术与软件专业技术资格(水平)考试日期是(1)月(2)日。

因为正确的解答是“5月21日”,故在答题纸的对应栏内写上“5”和“21”(参看下表)。

试题一(共15分)阅读下列说明和图,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】某医院欲开发病人监控系统。

该系统通过各种设备监控病人的生命体征,并在生命体征异常时向医生和护理人员报警。

该系统的主要功能如下:(1)本地监控:定期获取病人的生命体征,如体温、血压、心率等数据。

(2)格式化生命体征:对病人的各项重要生命体征数据进行格式化,然后存入日志文件并检查生命体征。

(3)检查生命体征:将格式化后的生命体征与生命体征范围文件中预设的正常范围进行比较。

如果超出了预设范围,系统就发送一条警告信息给医生和护理人员。

(4)维护生命体征范围:医生在必要时(如,新的研究结果出现时)添加或更新生命体征值的正常范围。

(5)提取报告:在医生或护理人员请求病人生命体征报告时,从日志文件中获取病人生命体征生成体征报告,并返回给请求者。

(6)生成病历:根据日志文件中的生命体征,医生对病人的病情进行描述,形成病历存入病历文件。

(7)查询病历:根据医生的病历查询请求,查询病历文件,给医生返回病历报告。

(8)生成治疗意见:根据日志文件中的生命体征和病历,医生给出治疗意见,如处方等,并存入治疗意见文件。

2011上半年软考网络工程师试题与答案

全国计算机技术与软件专业技术资格(水平)考试2011年上半年网络工程师上午试卷● 在CPU中用于跟踪指令地址的寄存器是(1)。

(1)A.地址寄存器(MAR) B.数据寄存器(MDR)C.程序计数器(PC) D.指令寄存器(IR)● 指令系统中采用不同寻址方式的目的是(2)。

(2)A.提高从内存获取数据的速度 B.提高从外存获取数据的速度C.降低操作码的译码难度 D.扩大寻址空间并提高编程灵活性● 在计算机系统中采用总线结构,便于实现系统的积木化构造,同时可以(3)。

(3)A.提高数据传输速度 B.提高数据传输量C.减少信息传输线的数量 D.减少指令系统的复杂性● 某计算机系统由下图所示的部件构成,假定每个部件的千小时可靠度为R,则该系统的千小时可靠度为(4)。

(4)A.R+2R/4B.R+R2/4C.R(1-(1-R) 2)D.R(1-(1-R)2)2● 软件产品的可靠度并不取决于(5)。

(5)A.潜在错误的数量 B.潜在错误的位置C.软件产品的使用方法 D.软件产品的开发方式● 模块A直接访问模块B的内部数据,则模块A和模块B的耦合类型为(6)。

(6)A.数据耦合 B.标记耦合 C.公共耦合 D.内容耦合● 下列关于风险的叙述不正确的是:风险是指(7)。

(7)A.可能发生的事件 B.一定会发生的事件C.会带来损失的事件 D.可能对其进行干预,以减少损失的事件● 下列关于项目估算方法的叙述不正确的是(8)。

(8)A.专家判断方法受到专家经验的主观性影响B.启发式方法(如COCOMO模型)的参数难以确定C.机器学习方法难以描述训练数据的特征和确定其相似性D.结合上述三种方法可以得到精确的估算结果● 下图是一个软件项目的活动图,其中顶点表示项目里程碑,边表示包含的活动,边上的权重表示活动的持续时间,则里程碑(9)在关键路径上。

(9)A.1 B.2 C.3 D.4● 下列关于软件著作权中翻译权的叙述不正确的是:翻译权是指(10)的权利。

2011上半年软考网络工程师真题下午试题

2011年上半年网络工程师下午试卷试题一(共15分)阅读以下说明,回答问题1至问题3,将解答填入答题纸对应的解答栏内。

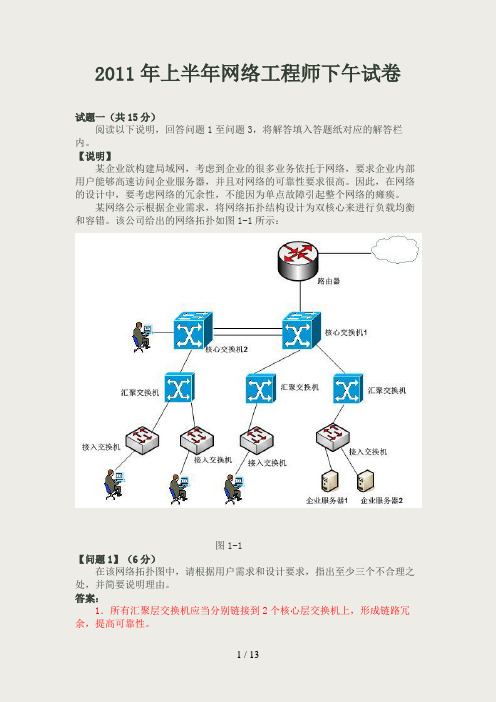

【说明】某企业欲构建局域网,考虑到企业的很多业务依托于网络,要求企业内部用户能够高速访问企业服务器,并且对网络的可靠性要求很高。

因此,在网络的设计中,要考虑网络的冗余性,不能因为单点故障引起整个网络的瘫痪。

某网络公示根据企业需求,将网络拓扑结构设计为双核心来进行负载均衡和容错。

该公司给出的网络拓扑如图1-1所示:图1-1【问题1】(6分)在该网络拓扑图中,请根据用户需求和设计要求,指出至少三个不合理之处,并简要说明理由。

答案:1.所有汇聚层交换机应当分别链接到2个核心层交换机上,形成链路冗余,提高可靠性。

2.2个核心层交换机应该分别链接到路由器上,形成链路冗余,提高可靠性。

3.企业服务器应该直接连到核心层交换机上,提高访问速度。

4.桌面用户不应该直接链接核心层交换机,这样会影响交换机性能。

(指出三个就可以拿满6分)【问题2】(5分)该企业有分支机构地处其他省市,计划采用MPLS VPN进行网络互连,请根据MPLS VPN的技术原理回答以下问题:1.MPLS技术主要为了提高路由器转发速率而提出的,其核心思想是利用标签交换取代复杂的路由运算和路由交换;该技术实现的核心是把(1)封装在(2)数据包中。

(1)(2)备选答案:A.IP数据报B.MPLS C.TCP D.GRE答案:(1)A 或 IP数据报,(2)B 或 MPLS2.MPLS VPN承载平台由PE路由器、CE路由器和P路由器组成,其中(3)是MPLS核心网中的路由器,这种路由器只负责依据MPLS标签完成数据包的高速转发,(4)是MPLS边缘路由器,负责待传送数据包的MPLS标签的生成和弹出,还负责发起根据路由建立交换标签的动作。

(5)是直接与电信运营商相连的用户端路由器,该设备上不存在任何带有标签的数据包。

试题解析:MPLS VPN的一些基本概念:P(Provider)是核心层设备,提供商路由器,服务提供商是不连接任何CE路由器的骨干网路由设备,它相当于标签交换路由器(LSR)。

2011年11月网络工程师下午试题-推荐下载

】(4分)Linux服务器中网卡eth0的配置信息,从图中可以得知:①处输入的命令是(1),IP地址是(2),子网掩码是(3),销售部子网最多可以容纳的主机数量是(4)[root@localhost conf]# ○1Eth0 Link encap:Ethernet HWaddr 00:0C:29:C8:0D:10Eth0 Inet addr:192.168.1.126 Bcast:192.168.1.255 Mask:255.255.255.128Eth0 UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1Eth0 RX packets:1667 errors:0 dropped:0 overruns:0 frame:0Eth0 TX packets:22 errors:0 dropped:0 overruns:0 carrier:0Eth0 collisions:0 txqueuelen:100Eth0 RX byes:291745(284.9KB) TX byes(924.0b)服务器时,在图3-2所示的对话框中,为Web Serve配置记录时新建区域的名称是(所示的对话框中,添加的新建主机”名称”为(2),IP地址栏应项入(3【问题2】(4分)DNS服务器的“管理工具”中运行管理IP筛选器列表,创建一个名为“DNS输入”的筛选器,用以对客户端发来的DNS请求消息进行筛选。

在如图3-4所示的“IP筛选器向导”中指定IP源地址,下拉框中应选择(4);在如图3-5中指定IP通信的目标地址,下拉框中应选择(53-6中源端口项的设置方式为(6),目的端口项的设置方式为(7)。

在筛选器列表配置完成后,设置“筛选器操作”为“允许”。

命令行中输入(8)一命令可显示当前DNS缓存,如图3-8所示。

字段中的值为4时,存储的记录是MX,若“Record Type”字段中的值为。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

全国计算机技术与软件专业技术资格(水平)考试2011年上半年网络工程师下午试卷(考试时间14:00~16:30 共150分钟)1. 在答题纸的指定位置填写你所在的省、自治区、直辖市、计划单列市的名称。

2. 在答题纸的指定位置填写准考证号、身份证号和姓名。

3. 答题纸上除填写上述内容外只能写解答。

4. 本试卷共5道题,全部是必答题。

试题一至试题五均为15分,满分75分。

5. 解答时字迹务必清楚,字迹不清时,将不评分。

6. 仿照下面例题,将解答写在答题纸的对应栏内。

例题2011年上半年全国计算机技术与软件专业技术资格(水平)考试日期是(1)月(2)日。

因为正确的解答是“5月21日”,故在答题纸的对应栏内写上“5”和“21”(参看下表)。

试题一(共15分)阅读以下说明,回答问题1至问题3,将解答填入答题纸对应的解答栏内。

【说明】某企业欲构建局域网,考虑到企业的很多业务依托于网络,要求企业内部用户能够高速的访问企业服务器,并且对网络的可靠性要求很高。

因此,在网络的设计中,要考虑网络的冗余性,不能因为单点故障引起整个网络的瘫痪。

某网络公司根据企业需求,将网络拓扑结构设计为双核心来进行负载均衡和容错。

该公司给出的网络拓扑如图1-1所示:桌面用户桌面用户图1-1【问题1】(6分)在该网络拓扑图中,请根据用户需求和设计要求,指出至少三个不合理之处,并简要说明理由。

【问题2】(5分)该企业有分支机构地处其他省市,计划采用MPLS VPN进行网络互连,请根据MPLS VPN的技术原理回答以下问题:1.MPLS技术主要是为了提高路由器转发速率而提出的,其核心思想是利用标签交换取代复杂的路由运算和路由交换;该技术实现的核心就是把(1)封装在(2)数据包中。

(1)、(2)备选答案:A.IP数据报B.MPLS C.TCP D.GRE2.MPLS VPN承载平台由PE路由器、CE路由器和P路由器组成,其中(3)是MPLS核心网中的路由器,这种路由器只负责依据MPLS标签完成数据包的高速转发,(4)是MPLS边缘路由器,负责待传送数据包的MPLS 标签的生成和弹出,还负责发起根据路由建立交换标签的动作。

(5)是直接与电信运营商相连的用户端路由器,该设备上不存在任何带有标签的数据包。

【问题3】(4分)企业网络运行过程中会碰到各种故障。

一方面,网络管理人员可以利用网络设备及系统提供的集成命令对网络进行故障排除,例如利用(6)命令可查看系统的安装情况与网络的正常运行状况。

另一方面,利用专用故障排除工具可以快速的定位故障点,例如利用(7)可以精确地测量光纤的长度、定位光纤的断点。

(6)备选答案:A.ping B.debug C.show D.tracert (7)备选答案:A.数字万用表B.时域反射计C.光时域反射计D.网络分析仪试题二(共15分)阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明】Linux系统有其独特的文件系统ext2,文件系统包括了文件的组织结构、处理文件的数据结构及操作文件的方法。

可通过命令获取系统及磁盘分区状态信息,并能对其进行管理。

【问题1】(6分)以下命令中,改变文件所属群组的命令是(1),编辑文件的命令是(2),查找文件的命令是(3)。

(1)~(3)备选答案:A.chmod B.chgrp C.vi D.which【问题2】(2分)在Linux中,伪文件系统(4)只存在于内存中,通过它可以改变内核的某些参数。

(4)备选答案:A./proc B.ntfs C./tmp D./etc/profile【问题3】(4分)在Linux 中,分区分为主分区、扩展分区和逻辑分区,使用fdisk –l命令获得分区信息如下所示:Disk /dev/hda:240 heads, 63 sectors, 1940 cylindersUnits = cylinders of 15120 * 512 bytesDevice Boot Start End Blocks Id System/dev/hda 1 286 2162128+ c Win95 FAT32 (LBA)/dev/hda2 * 288 1940 12496680 5 Extended/dev/hda5 288 289 15088+ 83 Linux/dev/hda6 290 844 4195768+ 83 Linux/dev/hda7 845 983 1050808+ 82 Linux swap/dev/hda8 984 1816 6297448+ 83 Linux/dev/hda9 1817 1940 937408+ 83 Linux其中,属于扩展分区的是(5)。

使用df –T命令获得信息部分如下所示:Filesystem Type 1K Blocks Used Available Use% Mounted on/dev/hda6 reiserfs 4195632 2015020 2180612 49% //dev/hda5 ext2 14607 3778 10075 8% /boot/dev/hda9 reiserfs 937372 202368 735004 22% /home/dev/hda8 reiserfs 6297248 3882504 2414744 62% /optShmfs shm 256220 0 256220 0% /dev/shm/dev/hda1 vfat 2159992 1854192 305800 86% /windows/C其中,不属于Linux系统分区的是(6)。

【问题4】(3分)在Linux系统中,对于(7)文件中列出的Linux 分区,系统启动时会自动挂载。

此外,超级用户可通过(8)命令将分区加载到指定目录,从而该分区才在Linux系统中可用。

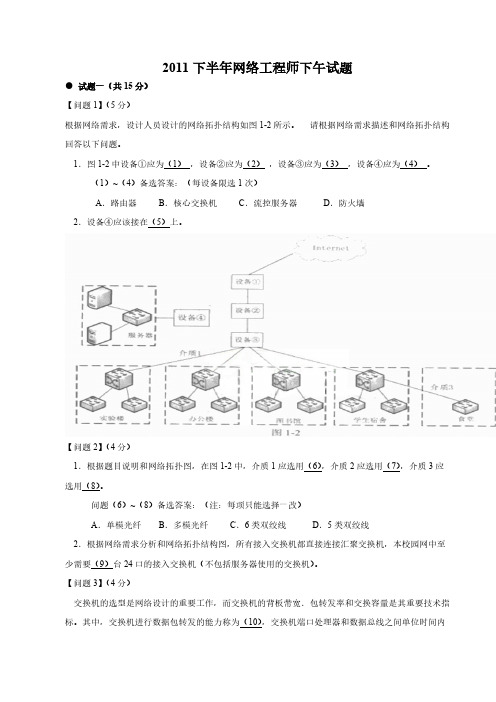

试题三(共15分)阅读以下说明,回答问题1至问题5,将解答填入答题纸对应的解答栏内。

【说明】某网络拓扑结构如图3-1所示,网络1和网络2的主机均由DHCP_Server分配IP地址。

FTP_Server的操作系统为Windows Server 2003,Web_Server的域名为。

图3-1【问题1】(4分)DHCP_Server服务器可动态分配的IP地址范围为(1)和(2);【问题2】(2分)若在host1上运行ipconfig命令,获得如图3-2所示结果,host1能正常访问Internet 吗?说明原因。

图3-2【问题3】(3分)若host1成功获取IP地址后,在访问网站时,总是访问到,而同一网段内的其他客户端访问该网站正常。

在host1的C:\WINDOWS\system32\drivers\etc目录下打开(3)文件,发现其中有如下两条记录:127.0.0.1 localhost(4)在清除第2条记录后关闭文件,重启系统后host1访问网站正常。

请填充空(4)处空缺内容。

【问题4】(2分)在配置FTP_server时,图3-3中“IP地址”文本框中应填入(5)。

图3-3【问题5】(4分)若FTP配置的虚拟目录为pcn,虚拟目录配置如图3-4与3-5所示。

图3-4 图3-5根据以上配置,哪些主机可访问该虚拟目录?访问该虚拟目录的命令是(6)。

试题四(共15分)阅读以下说明,回答问题1至问题5,将解答填入答题纸对应的解答栏内。

【说明】某公司两分支机构之间的网络配置如图4-1所示,为保护通信安全,在路由器router-a 和router-b上配置IPSec安全策略,对192.168.8.0/24网段和192.168.9.0/24网段之间的数据进行加密处理。

图4-1【问题1】(3分)为建立两分支机构之间的通信,请完成下面的路由配置命令。

router-a(config)#ip route 0.0.0.0 0.0.0.0 (1)router-b(config)#ip route 0.0.0.0 0.0.0.0 (2)【问题2】(3分)下面的命令是在路由器router-a中配置IPSec隧道。

请完成下面的隧道配置命令。

router-a(config)# crypto tunnel tun1 (设置IPSec隧道名称为tun1)router-a(config-tunnel)# peer address (3)(设置隧道对端IP地址)router-a(config-tunnel)# local address (4)(设置隧道本端IP地址)router-a(config-tunnel)# set auto-up (设置为自动协商)router-a(config-tunnel)# exit (退出隧道设置)【问题3】(3分)router-a与router-b之间采用预共享密钥“12345678”建立IPSec安全关联,请完成下面配置命令。

router-a(config)# crypt ike key 12345678 address (5)router-b(config)# crypt ike key 12345678 address (6)【问题4】(3分)下面的命令在路由器router-a中配置了相应的IPSec策略,请说明该策略的含义。

router-a(config)# crypto policy p1router-a(config-policy)# flow 192.168.8.0 255.255.255.0 192.168.9.0 255.255.255.0ip tunnel tun1router-a(config-policy)#exit【问题5】(3分)下面的命令在路由器router-a中配置了相应的IPSec提议。

router-a(config)# crypto ipsec proposal secp1router-a(config-ipsec-prop)# esp 3des sha1router-a(config-ipsec-prop)# exit该提议表明:IPSec采用ESP报文,加密算法采用(7),认证算法采用(8)。

试题五(共15分)阅读以下说明,回答问题1至问题3,将解答填入答题纸对应的解答栏内。

【说明】某单位网络的拓扑结构示意图如图5-1所示。

该网络采用RIP协议,要求在R2上使用访问控制列表禁止网络192.168.20.0/24上的主机访问网络192.168.10.0/24,在R3上使用访问控制列表禁止网络192.168.20.0/24上的主机访问10.10.10.0/24上的Web服务,但允许其访问其他服务器。

R2Switch2Switch3图5-1【问题1】(8分)下面是路由器R1的部分配置,请根据题目要求,完成下列配置。