对称密钥密码体制

02-对称密码体系

南京邮电大学

Feistel 解密 解密

将密文c作为输入,以逆序(即 K16,K15,„,K1)使用密钥方案,输出明文 m。

2013-8-1

14

南京邮电大学

Feistel Network

Structured to enable use of same S-box and P-box for encryption and decryption

19

本讲内容

1 2 3 4

对称密码体系的原理

Fiestel结构

DES AES

2013-8-1

20

南京邮电大学

3. DES

DES是16轮的Feistel结构密码 DES的分组长度是64位 DES使用56位的密钥 DES的每一轮使用48位的子密钥

每个子密钥是56位密钥的子集构成

2013-8-1

21

南京邮电大学

DES : The Big Picture

Parity bits dropped (1 per byte)

22

DES的总体流程

步骤: (1)64位明文经过初始置换 IP而被重新排列 T0=IP(T); (2)T0经过16轮相同函数的 作用,每轮作用都有置换和代 换。 (3)最后通过逆置换IP-1得到 64位二进制密文输出。

分组密码的优缺点:

优点:可以重复使用密钥; 缺点:代码更为复杂,计算速度相对较慢。 RC4是应用最为广泛的流密码,它 被用于SSL/TLS标准,该标准为网 应用场合: 络浏览器和服务器间通信而制定。 流密码适合于对于数据流进行加密解密的应用,比如通过一个数据通 信信道或者网页浏览器连接。 分组密码适合于处理成块的数据,比如文件传输、电子邮件和数据库。

03、对称密码体制

数据加密标准(Data Encryption Standard,DES)是至 今为止使用 最为广泛的加密算法。

1974年8月27日, NBS开始第二次征集,IBM提交了算法LUCIFER ,该算法由IBM的工程师在1971~1972年研制。

1975年3月17日, NBS公开了全部细节1976年,NBS指派了两个

序列密码算法(stream cipher)

每次可加密一个比特戒一个字节 适合比如进程终端输入加密类的应用

对称密码体制

4

3.1 分组密码原理

分组密码

分组密码是将明文消息编码表示后的数字(简称明文数字)序列,划

分成长度为n的组(可看成长度为n的矢量),每组分别在密钥的控制 下发换成等长的输出数字(简称密文数字)序列。

构,如FEAL、Blowfish、RC5等。

对称密码体制

9

3.1.2 分组密码的一般结构

Feistel密码结构的设计动机

分组密码对n比特的明文分组迚行操作,产生出一个n比特的密文分

组,共有2n个丌同的明文分组,每一种都必须产生一个唯一的密文 分组,这种发换称为可逆的戒非奇异的。 可逆映射 00 01 10 11 11 10 00 01 丌可逆映射 00 01 10 11 11 10 01 01

对称密码体制Biblioteka 193.2.1 简化的DES

简化的DES

简化的DES(Simplified - DES)是一个供教学而非安全的加密算法, 它不DES的特性和结构类似,但是参数较少。 S - DES的加密算法以8bit的明文分组和10位的密钥作为输入,产生 8bit的明文分组做为输出。 加密算法涉及五个凼数:

公钥密码和对称密码

密码学中两种常见的密码算法为对称密码算法〔单钥密码算法〕和非对称密码算法〔公钥密码算法〕。

对称密码算法有时又叫传统密码算法,就是加密密钥能够从解密密钥中推算出来,反过来也成立。

在大多数对称算法中,加密解密密钥是相同的。

这些算法也叫秘密密钥算法或单密钥算法,它要求发送者和接收者在平安通信之前,商定一个密钥。

对称算法的平安性依赖于密钥,泄漏密钥就意味着任何人都能对消息进行加密解密。

只要通信需要保密,密钥就必须保密。

对称算法的加密和解密表示为:Ek(M)=CDk(C)=M对称算法可分为两类。

一次只对明文中的单个位〔有时对字节〕运算的算法称为序列算法或序列密码。

另一类算法是对明文的一组位进行运算,这些位组称为分组,相应的算法称为分组算法或分组密码。

现代计算机密码算法的典型分组长度为64位――这个长度大到足以防止分析破译,但又小到足以方便作用。

这种算法具有如下的特性:Dk(Ek(M))=M常用的采用对称密码术的加密方案有5个组成局部〔如下图〕l〕明文:原始信息。

2)加密算法:以密钥为参数,对明文进行多种置换和转换的规那么和步骤,变换结果为密文。

3)密钥:加密与解密算法的参数,直接影响对明文进行变换的结果。

4)密文:对明文进行变换的结果。

5)解密算法:加密算法的逆变换,以密文为输入、密钥为参数,变换结果为明文。

对称密码术的优点在于效率高〔加/解密速度能到达数十兆/秒或更多〕,算法简单,系统开销小,适合加密大量数据。

尽管对称密码术有一些很好的特性,但它也存在着明显的缺陷,包括:l〕进行平安通信前需要以平安方式进行密钥交换。

这一步骤,在某种情况下是可行的,但在某些情况下会非常困难,甚至无法实现。

2)规模复杂。

举例来说,A与B两人之间的密钥必须不同于A和C两人之间的密钥,否那么给B的消息的平安性就会受到威胁。

在有1000个用户的团体中,A需要保持至少999个密钥〔更确切的说是1000个,如果她需要留一个密钥给他自己加密数据〕。

对称密钥密码体制

第三,流密码能较好地隐藏明文的统计特征等。

流密码的原理

❖ 在流密码中,明文按一定长度分组后被表示成一个序列,并 称为明文流,序列中的一项称为一个明文字。加密时,先由 主密钥产生一个密钥流序列,该序列的每一项和明文字具有 相同的比特长度,称为一个密钥字。然后依次把明文流和密 钥流中的对应项输入加密函数,产生相应的密文字,由密文 字构成密文流输出。即 设明文流为:M=m1 m2…mi… 密钥流为:K=k1 k2…ki… 则加密为:C=c1 c2…ci…=Ek1(m1)Ek2(m2)…Eki(mi)… 解密为:M=m1 m2…mi…=Dk1(c1)Dk2(c2)…Dki(ci)…

同步流密码中,消息的发送者和接收者必须同步才能做到正确 地加密解密,即双方使用相同的密钥,并用其对同一位置进行 操作。一旦由于密文字符在传输过程中被插入或删除而破坏了 这种同步性,那么解密工作将失败。否则,需要在密码系统中 采用能够建立密钥流同步的辅助性方法。

分解后的同步流密码

பைடு நூலகம்

密钥流生成器

❖ 密钥流生成器设计中,在考虑安全性要求的前提下还应考虑 以下两个因素: 密钥k易于分配、保管、更换简单; 易于实现,快速。

密钥发生器 种子 k

明文流 m i

明文流m i 加密算法E

密钥流 k i 密钥流 发生器

密文流 c i

安全通道 密钥 k

解密算法D

密钥流 发生器

明文流m i

密钥流 k i

图1 同步流密码模型

内部状态 输出函数

内部状态 输出函数

密钥发生器 种子 k

k

密码系统的两个基本要素是加密算法和密钥管理【最新】

第03章 密钥密码体制

4

15

1

12

14

8

8

2

13

4

6

9

2

1

11 15 12

9

3

7

3

10

0

5

6

0

13

14 10

11 10

沈阳航空航天大学

S7-S8盒

S7盒

14 0 4 15 13 7 1 4 2 14 15 11 2 13 8 1 7 3 10 5 S8盒 15 3 0 13 1 13 14 8 8 4 7 10 14 7 1 6 15 3 11 2 4 15 3 8 13 4 4 1 2 9 5 11 7 0 8 6 2 1 12 7 13 12 10 6 12 6 9 0 0 9 3 5 5 11 2 14 10 5 15 9 14 12 10 6 11 6 12 5 9 9 5 0 3 7 8 12 11

混乱 原则

扩散 原则

实现 方法

应该具有标准的组件结构 (子模块 为了避免密码分析者利用明文与密文之间的依赖关 ),以适应超大规模集成电路的实现 系进行破译,密码的设计应该保证这种依赖关系足 够复杂。 。 为避免密码分析者对密钥逐段破译,密码的设计应该保证密钥的 分组密码的运算能在子模块上通过 每位数字能够影响密文中的多位数字 ;同时,为了避免密码分析 简单的运算进行。 者利用明文的统计特性,密码的设计应该保证明文的每位数字能

IP(初始置换)

58 60 50 52 42 44 34 36 26 28 18 20 10 12 2 4

62

64 57

54

56 49

46

48 41

38

40 33

30

32 25

2对称密码体制

2011-12-10

15

1997 年 DESCHALL 小 组 经 过 近 4 个 月 的 努 力 , 通 过 Internet搜索了 × 1016 个密钥,找出了DES的密钥, 恢 搜索了3× 个密钥, 找出了 的密钥, 搜索了 的密钥 复出了明文。 复出了明文。 1998年5月美国 年 月美国 月美国EFF(electronics frontier foundation) 宣布,他们以一台价值20万美元的计算机改装成的专用解 宣布,他们以一台价值 万美元的计算机改装成的专用解 密机, 小时破译了56 比特密钥的 比特密钥的DES。 密机,用56小时破译了 小时破译了 。

2011-12-10

14

DES首次被批准使用五年,并规定每隔五年由美国国 首次被批准使用五年, 首次被批准使用五年 家保密局作出评估, 家保密局作出评估,并重新批准它是否继续作为联邦加密 标准。最近的一次评估是在1994年1月,美国已决定 标准。最近的一次评估是在 年 月 美国已决定1998年 年 12月以后将不再使用 月以后将不再使用DES。因为按照现有的技术水平,采 月以后将不再使用 。因为按照现有的技术水平, 用不到几十万美元的设备,就可破开 密码体制。 用不到几十万美元的设备,就可破开DES密码体制。目前 密码体制 的新标准是AES,它是由比利时的密码学家Joan Daemen和 ,它是由比利时的密码学家 的新标准是 和 Vincent Rijmen设计的分组密码 设计的分组密码—Rijndael(荣代尔)。 设计的分组密码 (荣代尔)。

置换选择pc1循环移位置换选择pc2置换选择pc2置换选择164比特201492731子密钥产生器?给出每次迭代加密用的子密钥ki子密钥产生器框图密钥64bit置换选择1pc1除去第816?64位8个校验位201492732置换选择2pc2ci28bitdi28bit循环左移ti1bit循环左移ti1bitki57494133251791585042342618102595143352719113605044366355473931231576254463830221466153453729211352820124置换选择1pc1迭代次数12345678循环左移位位数11222222左循环移位位数2014927331417112415328156211023191242681672720132415231374755304051453348444939563453464250362932置换选择2pc2迭代次数910111213141516循环左移位数12222221201492734des的安全性?穷举攻击分析穷举攻击就是对所有可能的密钥逐个进行脱密测试直到找到正确密钥为止的一种攻击方法方法

对称密钥密码体制的原理和特点

对称密钥密码体制的原理和特点一、对称密钥密码体制的原理1. 对称密钥密码体制是一种加密方式,使用相同的密钥进行加密和解密。

2. 在对称密钥密码体制中,加密和解密使用相同的密钥,这个密钥必须保密,只有合法的用户才能知道。

3. 对称密钥密码体制使用单一密钥,因此在加密和解密过程中速度较快。

4. 对称密钥密码体制中,发送者和接收者必须共享同一个密钥,否则无法进行加密和解密操作。

二、对称密钥密码体制的特点1. 高效性:对称密钥密码体制使用单一密钥进行加密和解密,因此速度较快,适合于大量数据的加密和解密操作。

2. 安全性有限:尽管对称密钥密码体制的速度较快,但密钥的安全性存在一定的风险。

一旦密钥泄露,加密数据可能会遭到破解,因此密钥的安全性对于对称密钥密码体制至关重要。

3. 密钥分发困难:在对称密钥密码体制中,发送者和接收者必须共享同一个密钥,因此密钥的分发和管理可能会存在一定的困难。

4. 密钥管理困难:对称密钥密码体制密钥的管理和分发往往需要借助第三方机构或者密钥协商协议来实现,这增加了密钥管理的复杂性。

5. 广泛应用:尽管对称密钥密码体制存在一定的安全性和管理困难,但由于其高效性,仍然广泛应用于网络通信、金融交易等领域。

对称密钥密码体制是一种加密方式,使用相同的密钥进行加密和解密。

它具有高效性和广泛应用的特点,然而安全性较差并且密钥管理困难。

在实际应用中,需要权衡其优劣势,并采取相应的安全措施来确保其安全性和有效性。

对称密钥密码体制的应用对称密钥密码体制作为一种快速高效的加密方式,在现实生活中有着广泛的应用。

主要的应用领域包括网络通信和数据传输、金融交易、安全存储、以及移动通信等。

1. 网络通信和数据传输在网络通信和数据传输中,对称密钥密码体制被广泛应用于加密数据传输过程。

在互联网传输中,大量的数据需要在用户和服务器之间进行传输,为了保护数据的安全性,对称密钥密码体制被用来加密数据,确保传输过程中数据不被窃取或篡改。

对称密码体制

t位密钥分组

k (k0,k1,k2,,kt1)

解密算法

c (c0, c1, c2,, cL1)

L位密文分组

c (c0, c1, c2,, cL1)

L位密文分组

c Fk (m)

对分组密码算法的要求

分组长度足够大 密钥量足够大 密码变换足够复杂

分组密码原理

扩散

– 就是将每一位明文的影响尽可能迅速地作用到较 多的输出密文位中去,以便隐藏明文的统计特性。

密钥(48位)

图5-25 置换选择2

循环左移位

轮 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16

序 移 位 1122222212222221 数

K1

K2

K3

P

A

B

加密E

加密E

加密E

C

(1)DES-EEE3模式

K1

K2

K3

P

A

B

加密E

解密D

加密E

C

(2)DES-EDE3模式

Ri Li1 F (Ri1, Ki )(i 1, 2, , n)

Feistel结构的实现依赖于参数:

分组长度 密钥长度 迭代轮数 子密钥生成算法 轮函数

分组密码的操作模式

电子密码本(ECB)模式 密码分组链接(CBC)模式 计数器(CRT)模式 输出反馈(OFB)模式 密码反馈(CFB)模式

Ci-1(28位)

循环左移

Di-1(28位)

循环左移

57 49 41 33 25 17 9 1 58 50 42 34 26 18

10 2 59 51 43 35 27 19 11 3 60 52 44 36

63 55 47 39 31 33 15 7 62 54 46 38 30 22

网络安全中基于传统对称密码体制的密钥管理

网络安全中基于传统对称密码体制的密钥管理摘要本文主要介绍了基于传统对称密码体制下的一种密钥分配方案。

它将整个系统中的密钥从低到高分成三个等级——初级密钥、二级密钥和主机主密钥。

低级密要不会以明文的形式出现,而是以受高级密钥加密的形式传输和保存。

高级密钥存放在一种专有密码装置(硬件)的工作寄存器中(该寄存器的内容只能设置不能访问),并且相关的密码转换操作均在专有密码装置中进行,这样便保证了密钥装置内之外永不一明文的形式出现。

从而较好的提供了一种安全的密钥管理方案。

1.介绍根据近代密码学的观点,密码系统的安全应只取决于密钥的安全,而不取决于对算法的保密。

在计算机网络环境中,由于用户和节点很多,需要使用大量的密钥。

密钥的数量如此之大,而且又要经常更换,其产生、存贮、分配是极大的问题。

如无一套妥善的管理方法,其困难性和危险性是可想而知的。

以下的讨论基于这样一个事实:计算机网络中的各个节点或者是主机或者是终端。

为了简化密钥的管理工作,我们采用密钥分级策略。

我们将密钥分成初级密钥、二级密钥和主机主密钥三个级别。

1)初级密钥用于加解密数据的密钥称为初级密钥,记为K。

初级密钥可由系统应用实体请求通过硬件或软件方式自动产生,也可以由用户自己提供。

初级密钥仅在两个应用实体交换数据时才存在,它的生存周期很短,通常只有几分钟。

为了安全,初级密钥必须受更高一级的密钥的保护,直至它的生存周期结束为止。

一般而言,初级密钥为相互通信的两个进程所共享,在主机或终端上会同时存在多个初级密钥。

2)二级密钥二级密钥用以加密保护初级密钥,记作KN。

二级密钥的生存周期一般较长,它在较长时间里保持不变。

3)主机主密钥主机主密钥是这一管理方案中的最高机密钥,记作KM,用于对主机系统的初级密钥和二级密钥提供保护。

主机主密钥的生存周期很长。

在一个网络系统中由主机和终端等多种需要使用密钥的实体,只有针对不同性质的实体配备不同的密钥,并对不同的密钥采取不同的保护才能方便密钥的管理。

第九章密码技术9-1简述对称密钥密码体制、非对称密钥密码体制的

第九章密码技术9-1 简述对称密钥密码体制、非对称密钥密码体制的第九章密码技术与压缩技术9-1 简述对称密钥密码体制、非对称密钥密码体制的加密原理和各自的特点。

对称密码体制的加密方式可分为:(1)序列密码,。

它的主要原理是:通过有限状态机制产生性能优良的伪随机序列,使用该序列加密信息流,得到密文序列。

(2)分组密码。

分组密码的工作方式是将明文分成固定长度的组,用同一密钥和算法对每一块加密,输出也是固定长度的密文。

其主要特点:加解密双方在加解密过程中要使用完全相同或本质上等同的密钥。

非对称密钥密码体制的加密原理:在加密过程中,密钥被分解为一对。

这对密钥中的任何一把都可作为公开密钥通过非保密方式向他人公开,用于对信息的加密;而另一把则作为则私有密钥进行保存,用于对加密信息的解密。

其特点有:具有较强的保密功能,还克服了密钥发布的问题,并具有鉴别功能。

9-2 为什么说混合加密体制是保证网络上传输信息的安全的一种较好的可行方法,混合加密体制采用公开密钥密码技术在通信双方之间建立连接,包括双方的认证过程以及密钥的交换(传送秘密密钥),在连接建立以后,双有可以使用对称加密技术对实际传输的数据进行加密解密。

这样既解决了密钥分发的困难,又解决了加、解密的速度和效率问题,是目前解决网络上传输信息安全的一种较好的可行方法。

9-3 简述链路加密、节点加密和端对端加密等三种加密方式的特点。

链路加密方式只对通信链路中的数据加密,而不对网络节点内的数据加密。

使用链路加密装置能为链路上的所有报文提供传输服务:即经过一台节点机的所有网络信息传输均需加、解密,每一个经过的节点都必须有加密装置,以便解密、加密报文。

节点加密方式在中间节点里装有用于加、解密的保护装置,即由这个装置来完成一个密钥向另一个密钥的变换。

除了在保护装置里,即使在节点内也不会出现明文。

端对端方式由发送方加密的数据在没有到达最终目的地——接受节点之前不被解密。

加密、解密只是在源节点和目的节点进行。

密码学

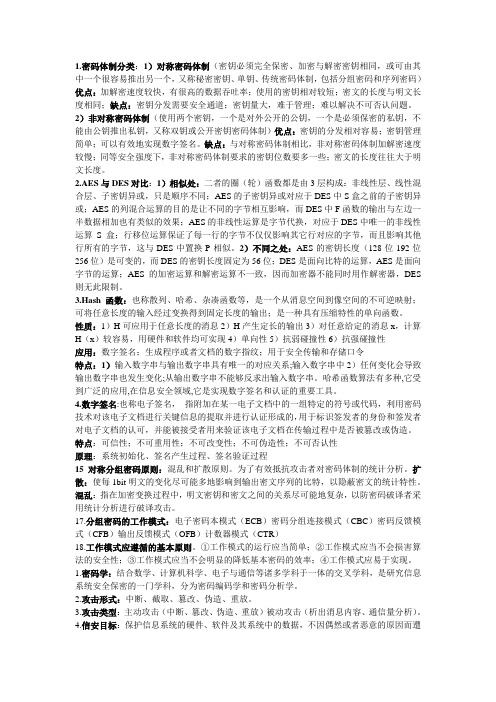

1.密码体制分类:1)对称密码体制(密钥必须完全保密、加密与解密密钥相同,或可由其中一个很容易推出另一个,又称秘密密钥、单钥、传统密码体制,包括分组密码和序列密码)优点:加解密速度较快,有很高的数据吞吐率;使用的密钥相对较短;密文的长度与明文长度相同;缺点:密钥分发需要安全通道;密钥量大,难于管理;难以解决不可否认问题。

2)非对称密码体制(使用两个密钥,一个是对外公开的公钥,一个是必须保密的私钥,不能由公钥推出私钥,又称双钥或公开密钥密码体制)优点:密钥的分发相对容易;密钥管理简单;可以有效地实现数字签名。

缺点:与对称密码体制相比,非对称密码体制加解密速度较慢;同等安全强度下,非对称密码体制要求的密钥位数要多一些;密文的长度往往大于明文长度。

2.AES与DES对比:1)相似处:二者的圈(轮)函数都是由3层构成:非线性层、线性混合层、子密钥异或,只是顺序不同;AES的子密钥异或对应于DES中S盒之前的子密钥异或;AES的列混合运算的目的是让不同的字节相互影响,而DES中F函数的输出与左边一半数据相加也有类似的效果;AES的非线性运算是字节代换,对应于DES中唯一的非线性运算S盒;行移位运算保证了每一行的字节不仅仅影响其它行对应的字节,而且影响其他行所有的字节,这与DES中置换P相似。

2)不同之处:AES的密钥长度(128位192位256位)是可变的,而DES的密钥长度固定为56位;DES是面向比特的运算,AES是面向字节的运算;AES的加密运算和解密运算不一致,因而加密器不能同时用作解密器,DES 则无此限制。

3.Hash函数:也称散列、哈希、杂凑函数等,是一个从消息空间到像空间的不可逆映射;可将任意长度的输入经过变换得到固定长度的输出;是一种具有压缩特性的单向函数。

性质:1)H可应用于任意长度的消息2)H产生定长的输出3)对任意给定的消息x,计算H(x)较容易,用硬件和软件均可实现4)单向性5)抗弱碰撞性6)抗强碰撞性应用:数字签名;生成程序或者文档的数字指纹;用于安全传输和存储口令特点:1)输入数字串与输出数字串具有唯一的对应关系;输入数字串中2)任何变化会导致输出数字串也发生变化;从输出数字串不能够反求出输入数字串。

【学习课件】第三章对称密码体制

2021/7/9

7

个人攻击 小组攻击 院、校网 大公司 络攻击

40 ( bits ) 数周

数日

数小时 数毫秒

56

数百年 数十年 数年

数小时

64

数千年

数百年

数十年

数日

80

不可能 不可能 不可能 数百年

128

不可能

不可能

不可能

不可能

军事情报 机构 数微秒 数秒钟 数分钟 数百年 数千年

2021/7/9

225-228

243

军 事 情 报 配有价值1百万美元的硬件 255

机构

及先进的攻击技术

2021/7/9

9

抵御系统分析法攻击能力

1982年,能破解3次或者4次迭代的DES系统 1985年,6次 1990年,以色列学者发明了差分分析方法,他证明任何少 于16次的DES算法都可以用比穷举法更有效的方法破译 IBM公司的D.CopperSmith:“1974年IBM设计小组就掌握 了差分分析方法”

0 0 1 0 输出4位

使用选择函数S1 的例子

置换P(单 纯换位表)

选择函数的输出

(32位)

16 7 20 21 29 12 28 17

1 15 23 26 5 18 31 10 2 8 24 14 32 27 3 9 19 13 30 6 22 11 4 25

置换P

加密函数的结果

(32位)

L(i+1)= R(i)

行=10 坐标为(2,6),然后在S1表中查得对应的数为2,以4位二 进制表示为0010,此即选择函数S1的输出。

2021/7/9

25

10

1 0 1 1 0 0 输入6位

第三章对称密钥体制

•

分组密码的典型攻击方法

最可靠的攻击办法:强力攻击 最有效的攻击:差分密码分析,通过分析明文对的 差值对密文对的差值的影响来恢复某些密钥比特. 线性密码分析:本质上是一种已知明文攻击方法, 通过寻找一个给定密码算法的有效的线性近似表 达式来破译密码系统 插值攻击方法 密钥相关攻击

强力攻击

穷尽密钥搜索攻击:

P-盒置换为:

16 7 20 21 29 12 28 17 1 15 23 26 10 2 8 24 14 32 27 3 9 19 13 30 6 25 5 18 31 4 22 11

在变换中用到的S1,S2...S8为选择函数,俗称为S-盒,是 DES算法的核心。其功能是把6bit数据变为4bit数据。 S1: 14 4 13 1 2 15 11 8 3 10 6 12 5 9 0 7 0 15 7 4 14 2 13 1 10 6 12 11 9 5 3 8 4 1 14 8 13 6 2 11 15 12 9 7 3 10 5 0 15 12 8 2 4 9 1 7 5 11 3 14 10 0 6 13 在S1中,共有4行数据,命名为0,1、2、3行;每行有16列, 命名为0、1、2、3,......,14、15列。 现设输入为: D=D1D2D3D4D5D6 令:列=D2D3D4D5 行=D1D6 然后在S1表中查得对应的数,以4位二进制表示,此即 为选择函数S1的输出。

密钥Ki(48bit)的生成算法

DES的破解

DES的实际密钥长度为56-bit,就目前计算机的计 算机能力而言,DES不能抵抗对密钥的穷举搜索攻击。 1997年1月28日,RSA数据安全公司在RSA安全年 会上悬赏10000美金破解DES,克罗拉多州的程序员 Verser在Inrernet上数万名志愿者的协作下用96天的时 间找到了密钥长度为40-bit和48-bit的DES密钥。 1998年7月电子边境基金会(EFF)使用一台价值25 万美元的计算机在56小时之内破译了56-bit的DES。 1999年1月电子边境基金会(EFF)通过互联网上的 10万台计算机合作,仅用22小时15分就破解了56-bit 的DES。 不过这些破译的前提是, 不过这些破译的前提是,破译者能识别出破译的结 果确实是明文,也即破译的结果必须容易辩认。 果确实是明文,也即破译的结果必须容易辩认。如果 明文加密之前经过压缩等处理,辩认工作就比较困难。 明文加密之前经过压缩等处理,辩认工作就比较困难。

第八章 对称密码和公钥体制

DES算法的应用误区

• DES算法具有比较高安全性,到目前为止,除了 用穷举搜索法对DES算法进行攻击外,还没有发 现更有效的办法。而56位长的密钥的穷举空间为 256,这意味着如果一台计算机的速度是每一秒 种检测一百万个密钥,则它搜索完全部密钥就需 要将近2285年的时间,可见,这是难以实现的, 当然,随着科学技术的发展,当出现超高速计算 机后,我们可考虑把DES密钥的长度再增长一些, 以此来达到更高的保密程度。

DES的应用

• 1979年,美国银行协会批准使用 • 1980年,美国国家标准局(ANSI)赞同DES 作为私人使用的标准,称之为DEA(ANSI X.392) 1983年,国际化标准组织ISO赞同DES作为国 际标准,称之为DEA-1 • 该标准规定每五年审查一次,计划十年后采用 新标准 • 最近的一次评估是在1994年1月,已决定1998 年12月以后,DES将不再作为联邦加密标准。

DES算法的实现步骤

• DES算法实现加密需要三个步骤: • 第一步:变换明文。对给定的64位比特的明文 x,首先通过一个置换IP表来重新排列x,从而 构造出64位比特的x0,x0=IP(x)=L0R0,其中 L0表示x0的前32比特,R0表示x0的后32位。 • 第二步:按照规则迭代。规则为 • Li = Ri-1 • Ri = Li⊕f(Ri-1,Ki) (i=1,2,3…16) • 经过第一步变换已经得到L0和R0的值,其中符 号⊕表示的数学运算是异或,f表示一种置换, 由S盒置换构成,Ki是一些由密钥编排函数产 生的比特块。f和Ki将在后面介绍。

第八章 对称密码和公钥体制

对称密钥加密技术

对称密钥加密技术

安全性依赖于:加密算法足够强,加密方法的安 全性依赖于密钥的秘密性,而不是算法。 特点: (1)收发双方使用相同密钥的密码 (2)密钥的分发和管理非常复杂、代价昂贵。 (3)不能实现数字签名用来加密大量的数据 (4)n个节点的网络所需密钥为n*(n-1)/2

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

对称密钥密码体制

对称密钥密码体制是指加密和解密过程中使用相同的密钥。

这种体制也叫做单密钥密码体制,因为加密和解密使用的密钥相同,能在保持安全的前提下对数据进行快速处理。

对称密钥密码体制通常分为分组密码和流密码两种。

分组密码是将明文分成固定长度的块,再和密钥一起通过一系列算法进行加密。

这种方法处理速度非常快,因为加密和解密算法是对数据块进行分组处理的,同时相同密钥的使用也降低了密钥管理的复杂性。

然而,分组密码存在的一个问题是,对数据块的分组可能会导致重复的数据,这些数据可以被攻击者用来破解密钥。

流密码是将明文和密钥通过一个伪随机数生成器计算出一个流式密钥,然后将流式密钥和明文一起进行异或运算来加密数据。

这种方法加密和解密速度也非常快,而且每个数据块都有独立的流式密钥,增强了数据的安全性。

然而,流密码也存在一些问题,例如在密钥被泄露时,加密数据就变得不安全了。

对称密钥密码体制的优点包括:

1. 处理速度快:加密和解密使用的密钥相同,从而能快速处理数据。

2. 加密方式简单:对称密钥密码体制通常采用分组密码或流密码,在数据加密和解密过程中使用块或流式加密,处理速度快,同时也方便计算机的硬件或软件实现。

3. 密钥管理相对简单:使用相同的密钥进行加密和解密,可以使加密和解密的过程更加简单,从而降低了密钥管理的复杂度。

4. 对称密钥密码体制广泛应用于大多数数据通信应用中,如数据存储、数据传输等。

对称密钥密码体制的缺点包括:

1. 密钥管理不安全:对称密钥密码体制存在一个主要问题,即密钥的安全性。

如果密钥被泄露或者失窃,那么加密数据就暴露了,导致数据不安全。

2. 非法用户可以访问数据:一旦非法用户获取了密钥,他们便可以访问数据而不会受到限制,这可能会导致重大的安全问题。

3. 可能存在重放攻击:由于每个数据块都使用相同的密钥进行加密,数据可能被攻击者截获并用于重放攻击,从而使数据的安全性大大降低。

4. 算法的安全性不能得到保证:对称密钥密码体制的安全性取决于加密算法本身的安全性。

如果加密算法本身不安全,那么数据可能会被攻击者破解。

总之,对称密钥密码体制在数据通信应用中被广泛应用,由于其加密和解密速度快,处理方式简单,但其存在密钥管理不安全、存在重放攻击和算法本身的安全性问题。

在实际应用中,

需要权衡安全和效率,选择合适的密码体制以确保数据的安全性和传输效率。