思科DHCPsnooping配置

思科路由器如何配置DHCP实例

思科路由器如何配置DHCP实例在一个局域网中,我们可以使用一个DHCP服务器来管理网络中的IP地址,这样会轻松很多的,也不需要担心IP地址冲突的问题了。

下面是店铺收集整理的思科路由器如何配置DHCP实例,希望对大家有帮助~~思科路由器如何配置DHCP实例客户需求:1.同时为多个VLAN的客户机分配地址2.VLAN内有部分地址采用手工分配的方式3.为客户指定网关、Wins服务器等4.VLAN 2的地址租用有效期限为1天,其它为3天5.按MAC地址为特定用户分配指定的IP地址最终配置如下:ip dhcp excluded-address 10.1.1.1 10.1.1.19 //排除的地址范围,不用于动态地址分配的地址ip dhcp excluded-address 10.1.1.240 10.1.1.254ip dhcp excluded-address 10.1.2.1 10.1.2.19!ip dhcp pool global //global是pool name地址池的名字,由用户指定,随便写不过一定写的通俗最起码自己要能看懂network 10.1.0.0 255.255.0.0 //动态分配的地址段(将要分配给用户的地址)dns-server 10.1.1.1 10.1.1.2 //为客户机配置dns服务器netbios-name-server 10.1.1.5 10.1.1.6 //为客户机配置wins服务器(这个根据情况设置,一般不需要)netbios-node-type h-node //为客户机配置节点模式(影响名称解释的顺利,如h-node=先通过wins服务器解释)lease 3 //地址租用期限: 3天ip dhcp pool vlan1network 10.1.1.0 255.255.255.0 //本pool是global的子pool, 将从global pool继承domain-name 等optiondefault-router 10.1.1.100 10.1.1.101 //为客户机配置默认网关!ip dhcp pool vlan2 //为另一VLAN配置的poolnetwork 10.1.2.0 255.255.255.0default-router 10.1.2.100 10.1.2.101lease 1!ip dhcp pool vlan1_liangwei //总是为MAC地址为010050.bade.6384的机器分配10.1.1.21地址host 10.1.1.21255.255.255.0client-identifier 010050.bade.6384 //client-identifier=01加上客户机网卡地址!ip dhcp pool vlan1_liangwei5host 10.1.1.50 255.255.255.0client-identifier 010010.3ab1.eac8相关的DHCP调试命令:no service dhcp //停止DHCP服务[默认为启用DHCP服务]sh ip dhcp binding //显示地址分配情况show ip dhcp conflict //显示地址冲突情况debug ip dhcp server {events | packets | linkage} //观察DHCP服务器工作情况如果DHCP客户机分配不到IP地址,常见的原因有两个。

15-dhcp-snooping命令

【参数】 无

【描述】 dhcp-snooping 命 令 用 来 开 启 交 换 机 监 听 DHCP 广 播 报 文 的 功 能 , undo dhcp-snooping 命令用来关闭此功能。 缺省情况下,交换机关闭监听 DHCP 广播报文功能。 相关配置可参考命令 display dhcp-snooping。

【视图】 任意视图

1-1

H3C S3100-SI 系列以太网交换机 命令手册 DHCP-Snooping

【参数】

无

第 1 章 DHCP-Snooping 配置命令

【描述】

display dhcp-snooping 命令用来显示通过 DHCP-Snooping 记录的用户 IP 地址和 MAC 地址的对应关系。 相关配置可参考命令 dhcp-snooping。

【举例】 # 启动监听 DHCP 功能。

<H3C> system-view System View: return to User View with Ctrl+Z [H3C] dhcp-snooping

1.1.2 display dhcp-snooping

【命令】 display dhcp-snooping

H3C S3100-SI 系列以太网交换机 命令手册 DHCP-Snooping

目录

目录

第 1 章 DHCP-Snooping配置命令 ...........................................................................................1-1 1.1 DHCP-Snooping配置命令.................................................................................................. 1-1 1.1.1 dhcp-snooping......................................................................................................... 1-1 1.1.2 display dhcp-snooping ............................................................................................ 1-1

DHCP snooping

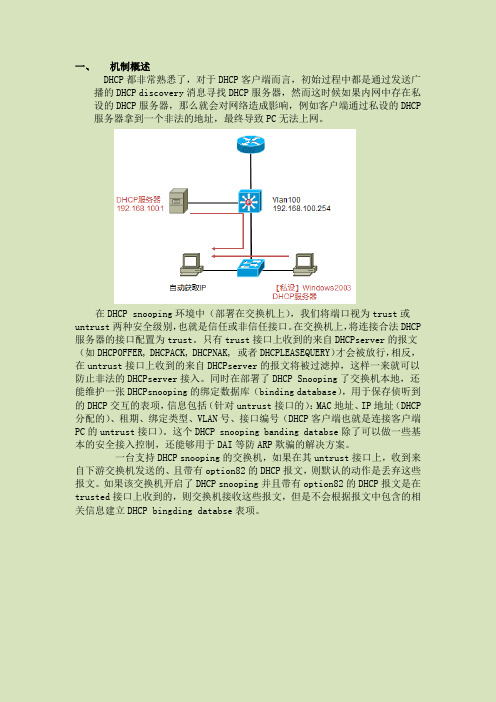

一、机制概述DHCP都非常熟悉了,对于DHCP客户端而言,初始过程中都是通过发送广播的DHCP discovery消息寻找DHCP服务器,然而这时候如果内网中存在私设的DHCP服务器,那么就会对网络造成影响,例如客户端通过私设的DHCP 服务器拿到一个非法的地址,最终导致PC无法上网。

在DHCP snooping环境中(部署在交换机上),我们将端口视为trust或untrust两种安全级别,也就是信任或非信任接口。

在交换机上,将连接合法DHCP 服务器的接口配置为trust。

只有trust接口上收到的来自DHCPserver的报文(如DHCPOFFER, DHCPACK, DHCPNAK, 或者DHCPLEASEQUERY)才会被放行,相反,在untrust接口上收到的来自DHCPserver的报文将被过滤掉,这样一来就可以防止非法的DHCPserver接入。

同时在部署了DHCP Snooping了交换机本地,还能维护一张DHCPsnooping的绑定数据库(binding database),用于保存侦听到的DHCP交互的表项,信息包括(针对untrust接口的):MAC地址、IP地址(DHCP 分配的)、租期、绑定类型、VLAN号、接口编号(DHCP客户端也就是连接客户端PC的untrust接口)。

这个DHCP snooping banding databse除了可以做一些基本的安全接入控制,还能够用于DAI等防ARP欺骗的解决方案。

一台支持DHCP snooping的交换机,如果在其untrust接口上,收到来自下游交换机发送的、且带有option82的DHCP报文,则默认的动作是丢弃这些报文。

如果该交换机开启了DHCP snooping并且带有option82的DHCP报文是在trusted接口上收到的,则交换机接收这些报文,但是不会根据报文中包含的相关信息建立DHCP bingdingdatabse表项。

思科DHCPSnooping技术的网络安全管理方案

• 51•随着网络规模扩大和拓扑结构的适当调整,IP地址更多的是以动态分配形式为主。

不过实际生活中存在许多的IP地址盗用、ARP 病毒攻击等现象,究其原因就是用户比较多、地理位置较为分散以及随机性太强,进而造成网络安全管理工作的巨大困扰。

本文结合思科DHCP Snooping(DHCP 监听)、DAI(ARP 检测)、IPSG(IP 源地址防护)等技术探究合理的网络安全管理方案。

21世纪以来,互联网技术日益更新,在为人们带来许多生活便利的同时,还隐藏着网络安全的隐患。

我们急需对网络安全情况引起重视,在享受网络的便利同时提高防范心理。

那么,如何解决这一安全问题呢?要始终坚持“安全第一,预防为主”的指导策略,做好前期防范工作和事中援救事宜,根据预测、分析与防治工作出具应急预案,将可能出现的网络安全问题的解决处理办法的重点落在准确性与便捷性上,提高应急处置能力,最大限度地减少网络安全危机的发生及其不良后果。

1 网络安全日常管理日常管理是网络安全工作的基础,改进平时的管理,必须不断增强安全防范意识:网络管理员和所有员工都要高度重视网络安全,时刻保持警觉,决不松懈,共同为网络筑起一道“防护墙”。

其日常管理有以下基本规则。

(1)要确保内部局域网和外网严格执行物理隔离。

对局域网中的每一个用户来说,在进入到局域网之前,系统必须进行补丁下载,并且在进入到局域网之前对病毒进行杀毒。

每台PC都要经过实名认证,并将IP地址和MAC地址相关联。

(2)要安装杀毒软件:每个网络服务器、电脑等设施对有关杀毒软件的配备上是具有必要性的,使用者在固定周期内进行软件升级和杀毒操作。

在紧急情况下,客户使用端口会被迫进行升级与杀毒操作。

(3)要做好密码设置工作:指定计算机设备,如局域网中连接外网的计算机服务器、门户网、网络服务器、远程服务器等,必须设置不同的登录密码,这一密码最好的设置是由数字、26个英文字母及标点符号构成,长度为12位数,定期删除和更换设备的登录密码。

IP DHCP Snooping 和 DAI

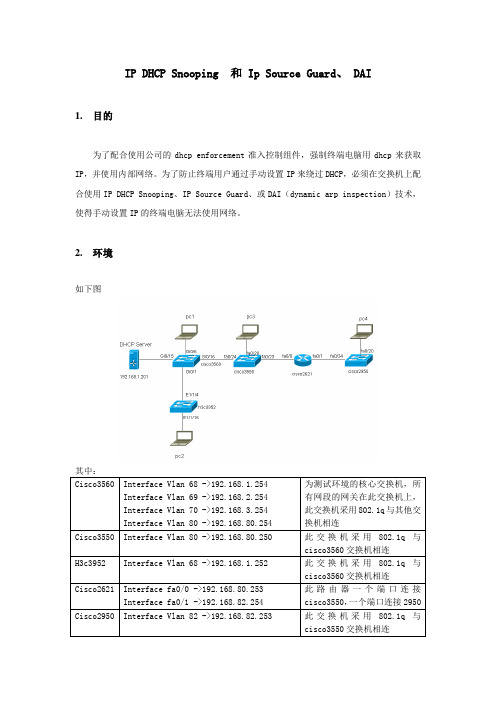

IP DHCP Snooping 和 Ip Source Guard、 DAI1.目的为了配合使用公司的dhcp enforcement准入控制组件,强制终端电脑用dhcp来获取IP,并使用内部网络。

为了防止终端用户通过手动设置IP来绕过DHCP,必须在交换机上配合使用IP DHCP Snooping、IP Source Guard、或DAI(dynamic arp inspection)技术,使得手动设置IP的终端电脑无法使用网络。

2.环境如下图其中:3.原理介绍3.1. DHCP Server用于管理分配IP地址从特定的地址池,它可以是一个PC/ROUTER/SWITCH。

3.2. DHCP Relay Agent一个用于在DHCP SERVER与DHCP Client之间转发DHCP Packets的中间三层设备。

它主要应用于DHCP SERVER与Client端在不同的子网时,临时作为一个代理,在它们之间传递数据包。

DHCP Relay Agent的中继转发不同与一般的二层转发,它在收到一个DHCP消息时,会生成一个新的DHCP消息同时发送到外出接口。

3.3. DHCP Snooping一种DHCP安全特性,通过监听DHCP流量,来建立和维护一个DHCP Snooping Binding Database/Table,并且过滤untrusted DHCP消息。

连接在交换机上的所有PC都配置为动态获取IP地址,PC作为DHCP客户端通过广播发送DHCP请求,DHCP服务器将含有IP地址信息的DHCP回复通过单播的方式发送给DHCP客户端,交换机从DHCP报文中提取关键信息(包括IP地址,MAC地址,vlan号,端口号,租期等),并把这些信息保存到DHCP 监听绑定表中。

DHCP Snooping就像是运行在untrusted hosts与DHCP SERVER之间的一个firewall 一样。

DCN-二层交换机-dhcpsnooping

switch(config-if-ethernet1/0/2)#ip dhcp snooping trust //添加信任端口

switch(config-if-ethernet1/0/2)#exit //退出到全局模式下

switch(config)#exit //退出到特权模式下

下联口(连接pc端口)

switch(config)#interface e1/0/1

switch(config-if-ethernet1/0/1)#ip dhcp snooping binding user-control

switch(config-if-ethernet1/0/1)#ip dhcp snoopy 3600 //开启自动过滤恢复时间

dcn-二层交换机-dhcp snooping 全局配置下 switch(config)#ip dhcp snooping enable //开启dhcp snooping功能 switch(config)#ip dhcp snooping binding enable //启动dhcp snooping绑定功能 下联口(连接pc端口) switch(config)#interface e1/0/1 switch(config-if-ethernet1/0/1)#ip dhcp snooping binding user-control switch(config-if-ethernet1/0/1)#ip dhcp snooping action blackhole recovery 3600 //开启自动过滤恢复时间 上联口(连接核心端口) switch(config-if-ethernet1/0/2)#ip dhcp snooping trust //添加信任端口 switch(config-if-ethernet1/0/2)#exit //退出到全局模式下 switch(config)#exit //退出到特权模式下 switch#write //保存配置

DHCP Snooping Option 82配置举例

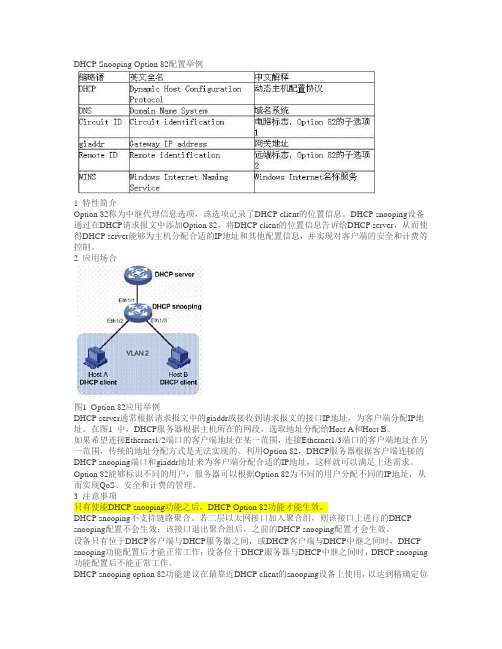

DHCP Snooping Option 82配置举例1 特性简介Option 82称为中继代理信息选项,该选项记录了DHCP client的位置信息。

DHCP snooping设备通过在DHCP请求报文中添加Option 82,将DHCP client的位置信息告诉给DHCP server,从而使得DHCP server能够为主机分配合适的IP地址和其他配置信息,并实现对客户端的安全和计费等控制。

2 应用场合图1 Option 82应用举例DHCP server通常根据请求报文中的giaddr或接收到请求报文的接口IP地址,为客户端分配IP地址。

在图1 中,DHCP服务器根据主机所在的网段,选取地址分配给Host A和Host B。

如果希望连接Ethernet1/2端口的客户端地址在某一范围,连接Ethernet1/3端口的客户端地址在另一范围,传统的地址分配方式是无法实现的。

利用Option 82,DHCP服务器根据客户端连接的DHCP snooping端口和giaddr地址来为客户端分配合适的IP地址,这样就可以满足上述需求。

Option 82能够标识不同的用户,服务器可以根据Option 82为不同的用户分配不同的IP地址,从而实现QoS、安全和计费的管理。

3 注意事项只有使能DHCP snooping功能之后,DHCP Option 82功能才能生效。

DHCP snooping不支持链路聚合。

若二层以太网接口加入聚合组,则该接口上进行的DHCP snooping配置不会生效;该接口退出聚合组后,之前的DHCP snooping配置才会生效。

设备只有位于DHCP客户端与DHCP服务器之间,或DHCP客户端与DHCP中继之间时,DHCP snooping功能配置后才能正常工作;设备位于DHCP服务器与DHCP中继之间时,DHCP snooping 功能配置后不能正常工作。

DHCP snooping option 82功能建议在最靠近DHCP client的snooping设备上使用,以达到精确定位用户位置的目的。

DHCP Snooping功能和实例详解

DHCP Snooping功能与实例详解一、采用DHCP服务的常见问题架设DHCP服务器可以为客户端自动分配IP地址、掩码、默认网关、DNS服务器等网络参数,简化了网络配置,提高了管理效率。

但在DHCP 服务的管理上存在一些问题,常见的有:●DHCP Server的冒充●DHCP Server的DOS攻击,如DHCP耗竭攻击●某些用户随便指定IP地址,造成IP地址冲突1、DHCP Server的冒充由于DHCP服务器和客户端之间没有认证机制,所以如果在网络上随意添加一台DHCP服务器,它就可以为客户端分配IP地址以及其他网络参数。

只要让该DHCP服务器分配错误的IP地址和其他网络参数,那就会对网络造成非常大的危害。

2、DHCP Server的拒绝服务攻击通常DHCP服务器通过检查客户端发送的DHCP请求报文中的CHADDR (也就是Client MAC address)字段来判断客户端的MAC地址。

正常情况下该CHADDR字段和发送请求报文的客户端真实的MAC地址是相同的。

攻击者可以利用伪造MAC的方式发送DHCP请求,但这种攻击可以使用Cisco 交换机的端口安全特性来防止。

端口安全特性(Port Security)可以限制每个端口只使用唯一的MAC地址。

但是如果攻击者不修改DHCP请求报文的源MAC地址,而是修改DHCP报文中的CHADDR字段来实施攻击,那端口安全就不起作用了。

由于DHCP服务器认为不同的CHADDR值表示请求来自不同的客户端,所以攻击者可以通过大量发送伪造CHADDR的DHCP请求,导致DHCP服务器上的地址池被耗尽,从而无法为其他正常用户提供网络地址,这是一种DHCP耗竭攻击。

DHCP耗竭攻击可以是纯粹的DOS攻击,也可以与伪造的DHCP服务器配合使用。

当正常的DHCP服务器瘫痪时,攻击者就可以建立伪造的DHCP服务器来为局域网中的客户端提供地址,使它们将信息转发给准备截取的恶意计算机。

CISCO DAI 和 源防护

配置局域网的安全特性,防止地址乱配,ARP攻击等弊病!1、启用DHCP SNOOPING全局命令:ip dhcp snooping vlan 10,20,30no ip dhcp snooping information optionip dhcp snooping database flash:dhcpsnooping.text //将snooping表保存到单独文档中,防止掉电后消失。

ip dhcp snooping接口命令:ip dhcp snooping trust //将连接DHCP服务器的端口设置为Trust,其余unTrust(默认)2、启用DAI,防止ARP欺骗和中间人攻击!通过手工配置或者DHCP监听snooping,交换机将能够确定正确的端口。

如果ARP应答和snooping不匹配,那么它将被丢弃,并且记录违规行为。

违规端口将进入err-disabled状态,攻击者也就不能继续对网络进行进一步的破坏了!全局命令ip arp inspection vlan 30接口命令(交换机之间链路配置DAI信任端口,用户端口则在默认的非信任端口):ip arp inspection trustip arp inspection limit rate 1003、启用IPSG前提是启用IP DHCP SNOOPING,能够获得有效的源端口信息。

IPSG是一种类似于uRPF (单播反向路径检测)的二层接口特性,uRPF可以检测第三层或路由接口。

接口命令:switchport mode accswitchport port-securityip verify source vlan dhcp-snooping port-security4、关于几个静态IP的解决办法可通过ip dhcp snooping binding 1.1.1 vlan 1 1.1.1.1 interface gi0/8通过arp access-list添加静态主机:arp access-list static-arppermit ip host 192.168.1.1 mac host 0000.0000.0003ip arp inspection filter static-arp vlan 30DHCP 中绑定固定IP:ip dhcp pool testhost 192.168.1.18 255.255.255.0 (分给用户的IP)client-identifier 0101.0bf5.395e.55(用户端mac)client-name test思科交换机在全局配置模式下开启IP DHCP SNOOPING后,所有端口默认处于DHCP SNOOPING UNTRUSTED模式下,但DHCP SNOOPINGINFORMATION OPTION功能默认是开启的,此时DHCP报文在到达一个SNOOPING UNTRUSTED 端口时将被丢弃。

DHCPSNOOPING专题

DHCP SNOOPING专题1DHCP/DHCP SNOOPING 概述1.1 DHCPDHCP(动态主机配置协议)能够让网络上的主机从一个DHCP服务器上获得一个可以让其正常通信的IP地址以及相关的配置信息。

RFC2131详细的描述了DHCP。

DHCP采用UDP作为传输协议,主机发送消息到DHCP服务器的67号端口,服务器回消息给主机的68号端口。

DHCP的工作主要分为以下几步:1.主机发送一个请求IP地址和其他配置参数的广播报文DHCPDiscover;2.DHCP服务器回送一个包含有效IP地址及配置的单播报文DHCPOffer;3.主机选择最先到达的DHCPOffer的那个服务器,并向它发送一个单播报文DHCPRequest,表示接受相关配置;4.选中的DHCP服务器回送一个确认的单播报文DHCPAck。

至此,主机就可以利用从DHCP服务器获得的IP地址和相关配置进行通信。

DHCP服务器为主机分配的IP地址有三种形式:1.管理员将一个IP地址分配给一个确定的主机;2.随机的将地址永久性分配给主机;3.随机将地址分配给主机使用一段时间。

我们常用的是第3种形式。

地址的有效使用时间段称为租用期。

租用期满之前,主机必须向服务器请求继续租用,服务器接受请求才能继续使用,否则无条件放弃。

由于默认情况下,路由器不会将收到的广播包从一个子网发送到另一个子网。

而当DHCP服务器和客户主机不在同一个子网时,充当客户主机默认网关的路由器必须将广播包发送到DHCP服务器所在的子网,这一功能就称为DHCP中继。

1.2 DHCP SNOOPINGDHCP Snooping是一种通过建立和维护DHCP Snooping绑定表,过滤不可信任的DHCP 信息,从而保证网络安全特性的技术。

DHCP Snooping就像是非信任的主机和DHCP服务器之间的防火墙。

通过DHCP Snooping来区分连接到末端客户或防火墙的非信任接口和连接到DHCP服务器或者其他交换机的受信任接口。

三层交换机09-DHCP Snooping典型配置举例

H3C S5130-EI DHCP Snooping 典型配置举例目录1 简介 (1)2 配置前提 (1)3 DHCP Snooping配置举例 (1)3.1 组网需求 (1)3.2 配置思路 (2)3.3 使用版本 (2)3.4 配置步骤 (2)3.5 验证配置 (5)3.6 配置文件 (6)4 相关资料 (7)1 简介本文档介绍了DHCP Snooping 相关应用的配置举例。

2 配置前提本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。

如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

本文假设您已了解DHCP 相关特性。

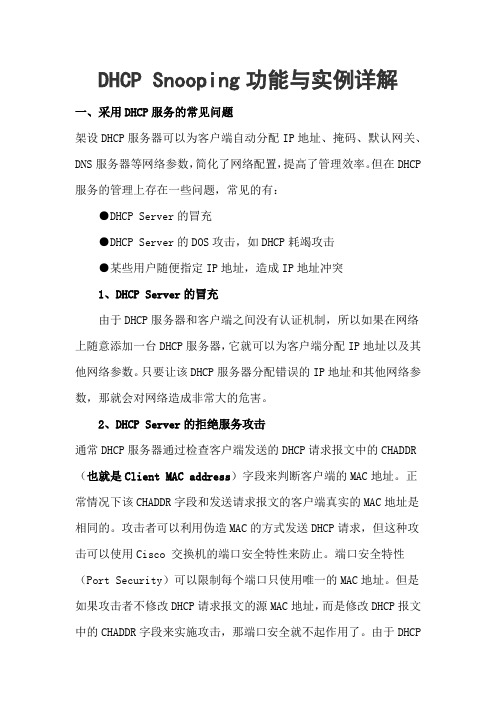

3 DHCP Snooping配置举例3.1 组网需求如图1 所示,某科研机构有三个项目组,分布在不同的楼层中,通过楼层间的DHCP Snooping 设备与DHCP Server相连。

为了方便管理,希望通过DHCP 服务器统一分配IP 地址,同时要求:•根据项目组的规模,分配不同范围的IP 地址,为group1 分配192.168.0.2~192.168.0.39之间的IP 地址,为group2 分配192.168.0.40~192.168.0.99 之间的IP 地址,为group3 分配192.168.0.100~192.168.0.200 之间的IP 地址;•保证客户端从合法的服务器获取IP 地址;•禁止用户通过配置静态IP 地址的方式接入网络。

图1 DHCP Snooping 配置组网图UnauthorizedDHCP serverDHCP snoopingDevice A GE1/0/4GE1/0/1 GE1/0/2 GE1/0/1 GE1/0/2Vlan-int2 192.168.0.1GE1/0/1Group1 GE1/0/3 GE1/0/3 DHCP snoopingDevice C DHCP server Device DGE1/0/1 GE1/0/4GE1/0/2Group2 GE1/0/3 DHCP snoopingDevice B Group33.2 配置思路•在多个DHCP Snooping设备级联的网络中,为了节省系统资源,不需要每台DHCP Snooping设备都记录所有DHCP客户端的IP地址和MAC地址的绑定信息,只需在与客户端直接相连的不信任端口上记录绑定信息。

第12章 DHCP Snooping配置

第12章DHCP-SNOOPING配置本章主要介绍DHCP Snooping功能的使用和配置方法。

本章主要内容:●DHCP Snooping功能简介●DHCP Snooping基本指令描述●DHCP Snooping配置示例●DHCP Snooping监控和调试12.1DHCP Snooping功能简介DHCP Snooping是DHCP的一种安全特性,具有如下功能:一)记录DHCP客户端IP地址与MAC地址的对应关系出于安全性的考虑,网络管理员可能需要记录用户上网时所用的IP地址,确认用户从DHCP服务器获取的IP地址和用户主机MAC地址的对应关系。

DHCP Snooping通过监听DHCP-REQUEST和信任端口收到的DHCP-ACK广播报文,记录DHCP 客户端的MAC地址以及获取到的IP地址。

管理员可以通show dhcp-snooping database命令查看DHCP 客户端获取的IP地址信息。

二)保证客户端从合法的服务器获取IP地址在网络中如果有私自架设的DHCP服务器,则可能导致用户得到错误的IP地址。

为了使用户能通过合法的DHCP服务器获取IP地址,DHCP Snooping安全机制允许将端口设置为信任端口和不信任端口:⏹信任端口是与合法的DHCP服务器直接或间接连接的端口。

信任端口对接收到的DHCP报文正常转发,从而保证了DHCP客户端获取正确的IP地址。

⏹不信任端口是不与合法的DHCP服务器连接的端口。

如果从不信任端口接收到DHCP服务器响应的DHCP-ACK和DHCP-OFFER报文则会丢弃,从而防止了DHCP客户端获得错误的IP地址。

DHCP Snooping 功能在网络中的典型应用如下图的Switch A 所示。

Switch A (DHCP Snooping)Switch B (DHCP Relay)DHCP ServerDHCP ClientDHCP Client图12-1 DHCP 组网图DHCP Client 与DHCP Server 之间的报文交互过程如下图所示。

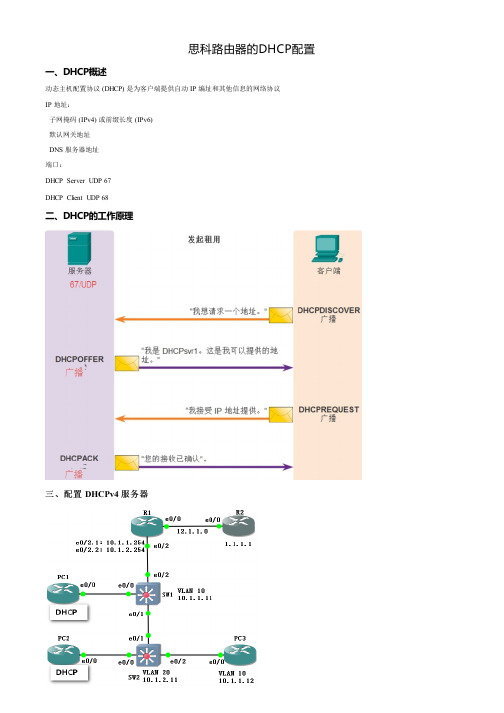

思科路由器的DHCP配置

思科路由器的DHCP配置一、DHCP概述动态主机配置协议 (DHCP) 是为客户端提供自动 IP 编址和其他信息的网络协议IP 地址:子网掩码 (IPv4) 或前缀长度 (IPv6)默认网关地址DNS 服务器地址端口:DHCP Server UDP 67DHCP Client UDP 68二、DHCP的工作原理配置 DHCPv4 服务器三、配置三、四、以路由器模拟PC机配置成DHCP客户端 PC1(config)#int e0/0六、DHCP服务器和DHCP客户机不在同一个子网(广播域)中解决方案:DHCP中继代理(relay Agent)使用 IP 助手地址启用路由器以将 DHCPv4 广播转发至 DHCPv4 服务器。

充当中继。

实验:把R2配置成DHCP服务器,在R1上配置DHCP中继代理,使三台PC机自动获取IP地址为了考虑数据回包,在R1和R2上都要配置默认路由,以确保通信正常R1(config)# ip route 0.0.0.0 0.0.0.0 12.1.1.2R2(config)# ip route 0.0.0.0 0.0.0.0 12.1.1.1在子接口上配置ip helper-address,用于转发DHCP请求包R1(config)# interface Ethernet0/2.10R1(config-subif)# ip helper-address 12.1.1.2R1(config)# interface Ethernet0/2.20R1(config-subif)# ip helper-address 12.1.1.2必须要注意的是:ip helper-address 命令不仅仅是只转发DHCP请求包,事实上,在默认情况下,还转发其他的UDP报文(比如DNS请求)到ip helper-address命令所指定的服务器上,所以这种额外的数据流量可能会增加DHCP服务器链路的负担以及服务器CPU负担,可能会引起问题。

Cisco交换机DHCP_Snooping功能详述

Cisco交换机DHCP Snooping功能详述一、采用DHCP服务的常见问题架设DHCP服务器可以为客户端自动分配IP地址、掩码、默认网关、DNS服务器等网络参数,简化了网络配置,提高了管理效率。

但在DHCP服务的管理上存在一些问题,常见的有:●DHCP Server的冒充& 被过滤广告nbsp; ●DHCP Server的DOS攻击,如DHCP耗竭攻击●某些用户随便指定IP地址,造成IP地址冲突1、DHCP Server的冒充由于DHCP服务器和客户端之间没有认证机制,所以如果在网络上随意添加一台DHCP服务器,它就可以为客户端分配IP地址以及其他网络参数。

只要让该DHCP服务器分配错误的IP 地址和其他网络参数,那就会对网络造成非常大的危害。

2、DHCP Server的拒绝服务攻击通常DHCP服务器通过检查客户端发送的DHCP请求报文中的CHADDR(也就是Client MAC address)字段来判断客户端的MAC地址。

正常情况下该CHADDR字段和发送请求报文的客户端真实的MAC地址是相同的。

攻击者可以利用伪造MAC的方式发送DHCP请求,但这种攻击可以使用Cisco 交换机的端口安全特性来防止。

端口安全特性(Port Security)可以限制每个端口只使用唯一的MAC地址。

但是如果攻击者不修改DHCP请求报文的源MAC地址,而是修改DHCP报文中的CHADDR字段来实施攻击,那端口安全就不起作用了。

由于DHCP服务器认为不同的CHADDR值表示请求来自不同的客户端,所以攻击者可以通过大量发送伪造CHADDR的DHCP请求,导致DHCP服务器上的地址池被耗尽,从而无法为其他正常用户提供网络地址,这是一种DHCP耗竭攻击。

DHCP耗竭攻击可以是纯粹的DOS攻击,也可以与伪造的DHCP服务器配合使用。

当正常的DHCP服务器瘫痪时,攻击者就可以建立伪造的DHCP 服务器来为局域网中的客户端提供地址,使它们将信息转发给准备截取的恶意计算机。

开启Cisco交换机IPSG功能

当端口创建、修改、删除新的 IP 源绑定条目的时候,IP 源地址过滤器将发生变化。为了能够反映 IP 源 绑定的变更,端口 PACL 将被重新修改并重新应用到端口上。默认情况下,如果端口在没有存在 IP 源绑定 条目的情况下启用了 IP 源防护功能,默认的 PACL 将拒绝端口的所有流量(实际上是除 DHCP 报文以外 的所有 IP 流量)。

二、IP Source Guard 技术介绍

IP 源防护(IP Source Guard,简称 IPSG)是一种基于 IP/MAC 的端口流量过滤技术,它可以防止局 域网内的 IP 地址欺骗攻击。IPSG 能够确保第 2 层网络中终端设备的 IP 地址不会被劫持,而且还能确保非 授权设备不能通过自己指定 IP 地址的方式来访问网络或攻击网络导致网络崩溃及瘫痪。

PC 没有发送 DHCP 请求时,其连接的交换机端口默认拒绝除了 DHCP 请求之外的所有数据包,因此 PC 使用静态 IP 是无法连接网络的(除非已经存在绑定好的源 IP 绑定条目,如静态源 IP 绑定条目或者是 之前已经生成的动态 IP 绑定条目还没过期,而且 PC 还必须插在正确的端口并设置正确的静态 IP 地址)。

开启 Cisco 交换机 IP Source Guard 功能

by lonelywing

一、IP 地址盗用

IP 地址的盗用方法多种多样,其常用方法主要有以下几种:

1、静态修改 IP 地址 对于任何一个 TCP/IP 实现来说,IP 地址都是其用户配置的必选项。如果用户在配置 TCP/IP 或修改

详述思科2960系列交换机的四大安全特性

详述思科2960系列交换机的四大安全特性张春明2011年5月24日前言思科2960系列交换机是可配置的接入层交换机,具有良好的安全特性,除了使用比较多的划分VLAN外,还有较少使用的ACL功能。

本篇以思科2960系列交换机为主,介绍思科二层交换机比较重要的四大安全特性:生成树协议(STP)、风暴控制(Storm Control)、端口安全(Port Security)和DHCP Snooping。

本篇不同于一般教程以理论讲解为主,而是以真实环境下的实例贯穿全文,基础知识的提及仅为更好地理解实例而服务。

目录第一章生成树协议(STP) (3)1.1 生成树协议(STP) (3)1.1.1 STP的一些基本概念 (3)1.1.2 生成树协议的演变 (4)1.1.2.1 第一代生成树协议 (4)1.1.2.2 第二代生成树协议 (5)1.1.2.3 第三代生成树协议 (5)1.2 实例 (5)1.2.1 思科交换机所支持的生成树协议 (5)1.2.2 查看思科交换机所使用的生成树协议 (6)1.2.3 更改并验证思科交换机所使用的生成树协议 (8)1.2.4 查看每个VLAN的根桥 (9)1.2.5 VLAN Bridge ID的计算 (10)1.2.6 为根桥的VLAN的Root ID与Bridge ID相同 (11)1.2.7 不为根桥的VLAN的Root ID与为根桥的VLAN的Root ID相同 (13)1.2.8 不是根桥的VLAN的Root ID的优先级与其Bridge ID的优先级,可以相同,也可以不相同,取决于Bridge ID的优先级 (15)1.2.9 同一交换机不同VLAN的Bridge ID的MAC地址均相同 (16)1.2.10 Bridge ID 使用Extended System ID的情况时的优先级为4096的倍数 (17)1.3 交换机的五种端口状态 (18)1.3.1 禁用(Down或Disabled) (18)1.3.2 阻塞(Blocking) (18)1.3.3 侦听(Listening) (18)1.3.4 学习(Learning) (18)1.3.5 转发(Forwarding) (18)1.4 快速端口(PortFast) (19)1.4.1 快速端口及其启用条件 (19)1.4.2 配置 (19)1.4.3 查询 (20)第二章风暴控制 (20)2.1 广播风暴 (20)2.2 配置 (20)2.2.1 配置命令 (20)2.2.2 可选配置命令 (21)2.3 实例 (21)2.4 对广播流量的测试 (22)2.4.1 广播流量为何为零 (22)2.4.2 测试出广播流量百分比不为零的情况 (24)第三章端口安全(Port Security) (28)3.1 MAC Flooding攻击 (28)3.2 防范方法 (29)3.2.1 限制端口可以学习到的MAC地址的数量 (29)3.2.1.1 配置命令 (29)3.2.1.2 实例 (29)3.2.1.3 为何不能少switchport port-security这条命令 (30)3.2.1.4 删除时注意事项 (30)3.2.2 绑定端口的MAC地址 (32)3.2.2.1 手动绑定端口的MAC地址 (32)3.2.2.2 Sticky自动绑定端口的MAC地址 (33)3.2.3 违反端口安全规则后交换机的处理方式 (34)3.2.3.1 shutdown (34)3.2.3.2 restrict (36)3.2.3.3 protect (37)3.3 对四种情况的总结 (38)3.3.1 插入maximum为1且绑定了MAC地址的端口,违反端口安全 (38)3.3.2 插入maximum大于1且绑定了MAC地址的端口,不违反端口安全 3.3.3 对于已做过MAC地址绑定的客户端,其插入设置了端口安全的另一端口,违反端口安全 (39)3.3.4 对于已做过MAC地址绑定的客户端,其插入未设置端口安全的另一端口,不违反端口安全 (39)第四章DHCP snooping (40)4.1 概述 (40)4.1.1 冒充DHCP服务器分配IP地址 (40)4.1.2 DHCP Server的DoS(拒绝服务)攻击 (40)4.1.3 用户非法私自绑定IP地址 (41)4.2 DHCP Snooping (41)4.2.1 基本概念 (41)4.2.2 基本配置命令 (41)4.3 实例 (42)4.3.1 实例一 (42)4.3.2 实例二 (45)4.4 验证 (48)4.5 DAI技术简介 (51)第一章生成树协议(STP)1.1 生成树协议(STP)1.1.1 STP的一些基本概念生成树协议,即Spanning Tree Protocol,简称STP,是用来防止网络环路的一种协议。

交换机DHCP-snooping该如何配置

交换机DHCP-snooping该如何配置交换机DHCP-snooping该如何配置DHCP监听被开启后,交换机限制用户端口(非信任端口)只能够发送DHCP请求,丢弃来自用户端口的所有其它DHCP报文。

下面是YJBYS店铺整理的交换机DHCP-snooping的配置方法,希望对你有帮助!案例需求1.PC可以从指定DHCP Server获取到IP地址;2.防止其他非法的DHCP Server影响网络中的主机。

参考如下如完成配置:DHCP Snooping配置步骤1.进入系统视图system-view2.全局使能dhcp-snooping功能[H3C]dhcp-snooping3.进入端口E1/0/2[H3C] interface Ethernet 1/0/23.将端口E1/0/2配置为trust端口,[H3C-Ethernet1/0/2]dhcp-snooping trustDHCP Snooping配置关键点1.当交换机开启了DHCP-Snooping后,会对DHCP报文进行侦听,并可以从接收到的`DHCP Request或DHCP Ack报文中提取并记录IP地址和MAC地址信息。

另外,DHCP-Snooping允许将某个物理端口设置为信任端口或不信任端口。

信任端口可以正常接收并转发DHCP Offer报文,而不信任端口会将接收到的DHCP Offer报文丢弃。

这样,可以完成交换机对假冒DHCP Server的屏蔽作用,确保客户端从合法的DHCP Server获取IP地址;2.由于DHCP服务器提供给用户包含了服务器分配给用户的IP地址的报文―“dhcp offer”报文,由E1/0/2端口进入交换机并进行转发,因此需要将端口E1/0/2配置为“trust”端口。

如果交换机上行接口配置为Trunk端口,并且连接到DHCP中继设备,也需要将上行端口配置为“trust”端口。

【交换机DHCP-snooping该如何配置】。

dhcp snooping配置案例

0

Address pools

1

Automatic bindings

0

Manual bindings

0

Expired bindings

0

Malformed messages

0

Message BOOTREQUEST DHCPDISCOVER DHCPREQUEST DHCPDECLINE DHCPRELEASE DHCPINFORM

检查 PC 的 IP 地址,获取到 172.16.1.2 的 IP 地址

C:\Documents and Settings\x61>ping 172.16.1.1 Pinging 172.16.1.1 with 32 bytes of data: Reply from 172.16.1.1: bytes=32 time<1ms TTL=64 Reply from 172.16.1.1: bytes=32 time<1ms TTL=64 Reply from 172.16.1.1: bytes=32 time<1ms TTL=64 Reply from 172.16.1.1: bytes=32 time<1ms TTL=64

--------------------

001c.25b6.0a8e 172.16.1.2

FastEthernet 0/1

合法 DHCP Server

86160

Ruijie#sh ip dhcp server statistics

Lease counter

1

Address pools

1

Automatic bindings

配置 S2328G:

1 . 打开 dhcp snooping 的功能

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

开启Cisco交换机DHCP Snooping功能时间:2009-04-02 15:36 来源:未知作者:海海点击: 2901次一、采用DHCP服务的常见问题架设DHCP服务器可以为客户端自动分配IP地址、掩码、默认网关、DNS服务器等网络参数,简化了网络配置,提高了管理效率。

但在DHCP服务的管理上存在一些问题,常见的有:●DHCP Server的冒充●DHCP Server的DOS攻击,如DHCP耗竭攻击●某些用户随便指定IP地址,造成IP地址冲突1、DHCP Server的冒充由于DHCP服务器和客户端之间没有认证机制,所以如果在网络上随意添加一台DHCP 服务器,它就可以为客户端分配IP地址以及其他网络参数。

只要让该DHCP服务器分配错误的IP地址和其他网络参数,那就会对网络造成非常大的危害。

2、DHCP Server的拒绝服务攻击通常DHCP服务器通过检查客户端发送的DHCP请求报文中的CHADDR(也就是Client MAC address)字段来判断客户端的MAC地址。

正常情况下该CHADDR字段和发送请求报文的客户端真实的MAC地址是相同的。

攻击者可以利用伪造MAC的方式发送DHCP请求,但这种攻击可以使用Cisco 交换机的端口安全特性来防止。

端口安全特性(Port Security)可以限制每个端口只使用唯一的MAC地址。

但是如果攻击者不修改DHCP请求报文的源MAC地址,而是修改DHCP报文中的CHADDR字段来实施攻击,那端口安全就不起作用了。

由于DHCP服务器认为不同的CHADDR值表示请求来自不同的客户端,所以攻击者可以通过大量发送伪造CHADDR的DHCP请求,导致DHCP服务器上的地址池被耗尽,从而无法为其他正常用户提供网络地址,这是一种DHCP耗竭攻击。

DHCP耗竭攻击可以是纯粹的DOS攻击,也可以与伪造的DHCP服务器配合使用。

当正常的DHCP服务器瘫痪时,攻击者就可以建立伪造的DHCP 服务器来为局域网中的客户端提供地址,使它们将信息转发给准备截取的恶意计算机。

甚至即使DHCP请求报文的源MAC地址和CHADDR字段都是正确的,但由于DHCP请求报文是广播报文,如果大量发送的话也会耗尽网络带宽,形成另一种拒绝服务攻击。

3、客户端随意指定IP地址客户端并非一定要使用DHCP服务,它可以通过静态指定的方式来设置IP地址。

如果随便指定的话,将会大大提高网络IP地址冲突的可能性。

二、DHCP Snooping技术介绍DHCP监听(DHCP Snooping)是一种DHCP安全特性。

Cisco交换机支持在每个VLAN基础上启用DHCP监听特性。

通过这种特性,交换机能够拦截第二层VLAN域内的所有DHCP报文。

DHCP监听将交换机端口划分为两类:●非信任端口:通常为连接终端设备的端口,如PC,网络打印机等●信任端口:连接合法DHCP服务器的端口或者连接汇聚交换机的上行端口通过开启DHCP监听特性,交换机限制用户端口(非信任端口)只能够发送DHCP请求,丢弃来自用户端口的所有其它DHCP报文,例如DHCP Offer报文等。

而且,并非所有来自用户端口的DHCP请求都被允许通过,交换机还会比较DHCP 请求报文的(报文头里的)源MAC 地址和(报文内容里的)DHCP客户机的硬件地址(即CHADDR字段),只有这两者相同的请求报文才会被转发,否则将被丢弃。

这样就防止了DHCP耗竭攻击。

信任端口可以接收所有的DHCP报文。

通过只将交换机连接到合法DHCP服务器的端口设置为信任端口,其他端口设置为非信任端口,就可以防止用户伪造DHCP服务器来攻击网络。

DHCP监听特性还可以对端口的DHCP报文进行限速。

通过在每个非信任端口下进行限速,将可以阻止合法DHCP请求报文的广播攻击。

DHCP监听还有一个非常重要的作用就是建立一张DHCP监听绑定表(DHCP Snooping Binding)。

一旦一个连接在非信任端口的客户端获得一个合法的DHCP Offer,交换机就会自动在DHCP监听绑定表里添加一个绑定条目,内容包括了该非信任端口的客户端IP地址、MAC地址、端口号、VLAN编号、租期等信息。

如:Switch#show ip dhcp snooping bindingMacAddress IpAddress Lease(sec) Type VLAN Interface------------------ --------------- ---------- ------------- --------------------00:0F:1F:C5:10:08 192.168.10.131 682463 dhcp-snooping 10 FastEthernet0/1这张DHCP监听绑定表为进一步部署IP源防护(IPSG)和动态ARP检测(DAI)提供了依据。

说明:I. 非信任端口只允许客户端的DHCP请求报文通过,这里只是相对于DHCP报文来说的。

其他非DHCP报文还是可以正常转发的。

这就表示客户端可以以静态指定IP地址的方式通过非信任端口接入网络。

由于静态客户端不会发送DHCP报文,所以DHCP监听绑定表里也不会有该静态客户端的记录。

信任端口的客户端信息不会被记录到DHCP监听绑定表里。

如果有一客户端连接到了一个信任端口,即使它是通过正常的DHCP方式获得IP地址,DHCP 监听绑定表里也不有该客户端的记录。

如果要求客户端只能以动态获得IP的方式接入网络,则必须借助于IPSG和DAI技术。

II.交换机为了获得高速转发,通常只检查报文的二层帧头,获得目标MAC地址后直接转发,不会去检查报文的内容。

而DHCP监听本质上就是开启交换机对DHCP报文的内容部分的检查,DHCP报文不再只是被检查帧头了。

III. DHCP监听绑定表不仅用于防御DHCP攻击,还为后续的IPSG和DAI技术提供动态数据库支持。

IV. DHCP监听绑定表里的Lease列就是每个客户端对应的DHCP租约时间。

当客户端离开网络后,该条目并不会立即消失。

当客户端再次接入网络,重新发起DHCP请求以后,相应的条目内容就会被更新。

如上面的00F.1FC5.1008这个客户端原本插在Fa0/1端口,现在插在Fa0/3端口,相应的记录在它再次发送DHCP请求并获得地址后会更新为:Switch#show ip dhcp snooping bindingorSwitch#show ip source bindingMacAddress IpAddress Lease(sec) Type VLANInterface------------------ --------------- ---------- ------------- ---- ----------------00:0F:1F:C5:10:08 192.168.10.131 691023 dhcp-snooping 10 FastEthernet0/3V.当交换机收到一个DHCPDECLINE或DHCPRELEASE广播报文,并且报文头的源MAC地址存在于DHCP监听绑定表的一个条目中。

但是报文的实际接收端口与绑定表条目中的端口字段不一致时,该报文将被丢弃。

●DHCPRELEASE报文:此报文是客户端主动释放IP 地址(如Windows 客户端使用ipconfig/release),当DHCP服务器收到此报文后就可以收回IP地址,分配给其他的客户端了●DHCPDECLINE报文:当客户端发现DHCP服务器分配给它的IP地址无法使用(如IP地址发生冲突)时,将发出此报文让DHCP服务器禁止使用这次分配的IP地址。

VI. DHCP监听绑定表中的条目可以手工添加。

VII. DHCP监听绑定表在设备重启后会丢失,需要重新绑定,但可以通过设置将绑定表保存在flash或者tftp/ftp服务器上,待设备重启后直接读取,而不需要客户端再次进行绑定VIII. 当前主流的Cisco交换机基本都支持DHCP Snooping功能。

三、DHCP Option 82当DHCP服务器和客户端不在同一个子网内时,客户端要想从DHCP服务器上分配到IP地址,就必须由DHCP中继代理(DHCP Relay Agent)来转发DHCP请求包。

DHCP中继代理将客户端的DHCP报文转发到DHCP服务器之前,可以插入一些选项信息,以便DHCP服务器能更精确的得知客户端的信息,从而能更灵活的按相应的策略分配IP地址和其他参数。

这个选项被称为:DHCP relay agent information option(中继代理信息选项),选项号为82,故又称为option 82,相关标准文档为RFC3046。

Option 82是对DHCP选项的扩展应用。

选项82只是一种应用扩展,是否携带选项82并不会影响DHCP原有的应用。

另外还要看DHCP服务器是否支持选项82。

不支持选项82的DHCP服务器接收到插入了选项82的报文,或者支持选项82的DHCP服务器接收到了没有插入选项82的报文,这两种情况都不会对原有的基本的DHCP服务造成影响。

要想支持选项82带来的扩展应用,则DHCP服务器本身必须支持选项82以及收到的DHCP报文必须被插入选项82信息。

从非信任端口收到DHCP请求报文,不管DHCP服务器和客户端是否处于同一子网,开启了DHCP监听功能的Cisco交换机都可以选择是否对其插入选项82信息。

默认情况下,交换机将对从非信任端口接收到的DHCP请求报文插入选项82信息。

当一台开启DHCP监听的汇聚交换机和一台插入了选项82信息的边界交换机(接入交换机)相连时:●如果边界交换机是连接到汇聚交换机的信任端口,那么汇聚交换机会接收从信任端口收到的插入选项82的DHCP报文信息,但是汇聚交换机不会为这些信息建立DHCP监听绑定表条目。

●如果边界交换机是连接到汇聚交换机的非信任端口,那么汇聚交换机会丢弃从该非信任端口收到的插入了选项82的DHCP报文信息。

但在IOS 12.2(25)SE版本之后,汇聚交换机可以通过在全局模式下配置一条ip dhcp snooping information allow-untrusted命令。

这样汇聚交换机就会接收从边界交换机发来的插入选项82的DHCP报文信息,并且也为这些信息建立DHCP监听绑定表条目。

在配置汇聚交换机下联口时,将根据从边界交换机发送过来的数据能否被信任而设置为信任或者非信任端口。

四、DHCP Snooping的配置Switch(config)#ip dhcp snooping //打开DHCP Snooping功能Switch(config)#ip dhcp snooping vlan 10 //设置DHCP Snooping功能将作用于哪些VLANSwitch(config)#ip dhcp snooping verify mac-address //检测非信任端口收到的DHCP 请求报文的源MAC和CHADDR字段是否相同,以防止DHCP耗竭攻击,该功能默认即为开启Switch(config-if)#ip dhcp snooping trust //配置接口为DHCP监听特性的信任接口,所有接口默认为非信任接口Switch(config-if)#ip dhcp snooping limit rate 15 //限制非信任端口的DHCP报文速率为每秒15个包(默认即为每秒15个包)如果不配该语句,则show ip dhcp snooping的结果里将不列出没有该语句的端口,可选速率范围为1-2048建议:在配置了端口的DHCP报文限速之后,最好配置以下两条命令Switch(config)#errdisable recovery cause dhcp-rate-limit //使由于DHCP报文限速原因而被禁用的端口能自动从err-disable状态恢复Switch(config)#errdisable recovery interval 30 //设置恢复时间;端口被置为err-disable状态后,经过30秒时间才能恢复Switch(config)#ip dhcp snooping information option //设置交换机是否为非信任端口收到的DHCP报文插入Option 82,默认即为开启状态Switch(config)#ip dhcp snooping information option allow-untrusted //设置汇聚交换机将接收从非信任端口收到的接入交换机发来的带有选项82的DHCP报文Switch#ip dhcp snooping binding 000f.1fc5.1008 vlan 10 192.168.10.131 interface fa0/2 expiry 692000 //特权模式命令;手工添加一条DHCP监听绑定条目;expiry为时间值,即为监听绑定表中的lease(租期)Switch(config)#ip dhcp snooping database flash:dhcp_snooping.db //将DHCP监听绑定表保存在flash中,文件名为dhcp_snooping.dbSwitch(config)#ip dhcp snooping databasetftp://192.168.2.5/Switch/dhcp_snooping.db //将DHCP监听绑定表保存到tftp服务器;192.168.2.5为tftp服务器地址,必须事先确定可达。