最实用的华为配置手册范本

华为ma5680t OLT开局配置【范本模板】

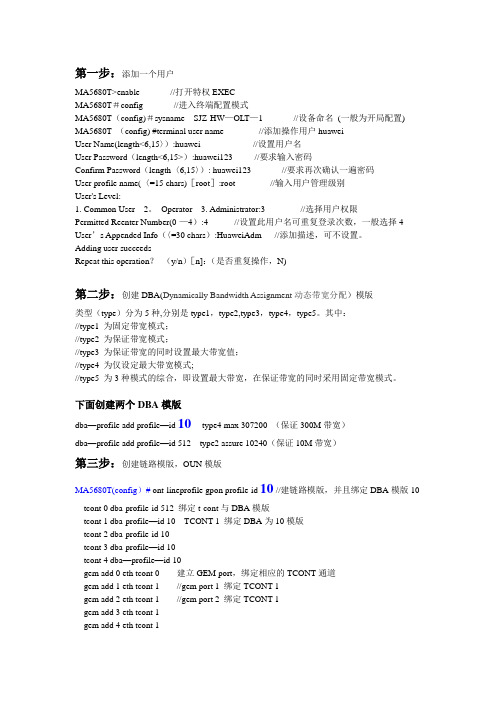

第一步:添加一个用户MA5680T>enable //打开特权EXECMA5680T#config //进入终端配置模式MA5680T(config)#sysname SJZ-HW—OLT—1 //设备命名(一般为开局配置) MA5680T (config) #terminal user name //添加操作用户huaweiUser Name(length<6,15〉):huawei //设置用户名User Password(length<6,15>):huawei123 //要求输入密码Confirm Password(length〈6,15〉): huawei123 //要求再次确认一遍密码User profile name(〈=15 chars)[root]:root //输入用户管理级别User's Level:1. Common User 2。

Operator 3. Administrator:3 //选择用户权限Permitted Reenter Number(0-—4):4 //设置此用户名可重复登录次数,一般选择4 User’s Appended Info(〈=30 chars):HuaweiAdm //添加描述,可不设置。

Adding user succeedsRepeat this operation?(y/n)[n]:(是否重复操作,N)第二步:创建DBA(Dynamically Bandwidth Assignment动态带宽分配)模版类型(type)分为5种,分别是type1,type2,type3,type4,type5。

其中://type1 为固定带宽模式;//type2 为保证带宽模式;//type3 为保证带宽的同时设置最大带宽值;//type4 为仅设定最大带宽模式;//type5 为3种模式的综合,即设置最大带宽,在保证带宽的同时采用固定带宽模式。

华为防火墙 SD-WAN 配置管理手册说明书

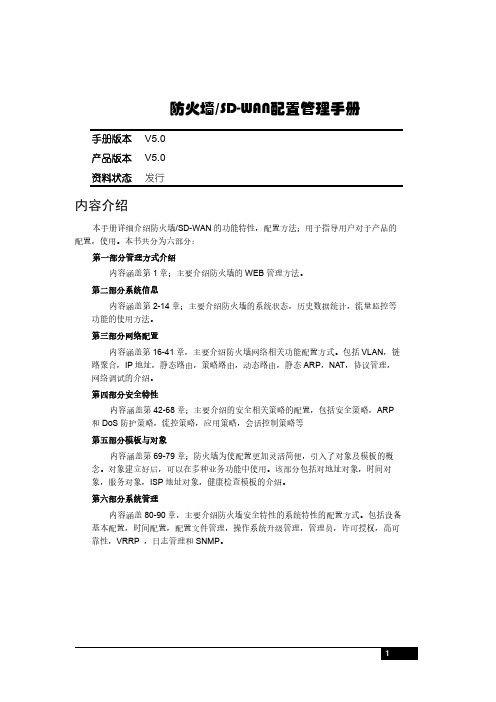

防火墙/SD-WAN配置管理手册 手册版本V5.0产品版本V5.0资料状态发行内容介绍本手册详细介绍防火墙/SD-WAN的功能特性,配置方法;用于指导用户对于产品的配置,使用。

本书共分为六部分:第一部分管理方式介绍内容涵盖第1章;主要介绍防火墙的WEB管理方法。

第二部分系统信息内容涵盖第2-14章;主要介绍防火墙的系统状态,历史数据统计,流量监控等功能的使用方法。

第三部分网络配置内容涵盖第16-41章,主要介绍防火墙网络相关功能配置方式。

包括VLAN,链路聚合,IP地址,静态路由,策略路由,动态路由,静态ARP,NAT,协议管理,网络调试的介绍。

第四部分安全特性内容涵盖第42-68章;主要介绍的安全相关策略的配置,包括安全策略,ARP 和DoS防护策略,流控策略,应用策略,会话控制策略等第五部分模板与对象内容涵盖第69-79章;防火墙为使配置更加灵活简便,引入了对象及模板的概念。

对象建立好后,可以在多种业务功能中使用。

该部分包括对地址对象,时间对象,服务对象,ISP地址对象,健康检查模板的介绍。

第六部分系统管理内容涵盖80-90章,主要介绍防火墙安全特性的系统特性的配置方式。

包括设备基本配置,时间配置,配置文件管理,操作系统升级管理,管理员,许可授权,高可靠性,VRRP ,日志管理和SNMP。

防火墙/sd-wan配置管理手册 (1)内容介绍 (1)第1章Web管理介绍 (1)1.1 Web管理概述 (1)1.2 工具条 (1)1.2.1 保存配置 (1)1.2.2 修改密码 (1)1.2.3 注销 (2)1.3 Web管理 (2)1.3.1 菜单 (3)1.3.2 列表 (3)1.3.3 图标 (4)1.4 设备默认配置 (4)1.4.1 管理接口的默认配置 (4)1.4.2 默认管理员用户 (4)第2章首页 (5)2.1 首页 (5)2.1.1 用户流量排行Top10 (5)2.1.2 应用流量排行Top10 (6)2.1.3 威胁统计 (6)2.1.4 URL访问排行Top10 (7)2.1.5 设备流量 (7)2.1.6 连接数 (8)2.1.7 高级别日志 (8)2.1.8 物理接口信息 (9)2.1.9 系统信息 (10)2.1.10 常用配置概览 (11)第3章vCenter (12)3.1 vCenter概述 (12)3.2 流量 (12)3.3 威胁 (14)第4章系统监控 (16)4.1 系统监控概述 (16)4.2 系统监控 (16)第5章接口监控 (17)5.1 接口监控概述 (17)5.2 接口概览 (17)5.3 接口详情 (18)第6章威胁监控 (21)6.1 威胁监控概述 (21)6.2 威胁概览 (21)6.3 威胁详情 (25)第7章用户监控 (28)7.1 用户监控概述 (28)7.2 用户概览 (28)7.3 用户详情 (29)7.4 指定用户 (30)第8章应用监控 (32)8.1 应用监控概述 (32)8.2 应用监控概览 (32)8.3 应用统计详情 (33)第9章流量监控 (37)9.1 流量监控概述 (37)9.2 流量监控详情 (37)第10章URL监控 (38)10.1 URL监控概述 (38)10.2 URL监控概览 (38)10.3 URL统计详情 (38)第11章SDWAN监控 (42)11.1 SDWAN监控概述 (42)11.2 链路质量 (42)11.3 SDWAN统计 (42)11.4 WOC加速统计 (43)第12章会话监控 (45)12.1 会话监控概述 (45)12.2 会话统计 (45)12.3 标准会话 (46)12.4 配置案例 (47)第13章流量统计 (50)13.1 基于IP/端口流量统计查询 (50)13.2 配置案例 (51)13.3 基于策略流量统计 (51)13.4 配置案例 (52)第14章主机监控 (54)14.1 主机监控概述 (54)14.2 威胁主机 (54)14.3 风险主机 (55)14.4 关注网段 (56)第15章资产防护 (58)15.1 资产防护概述 (58)15.2 配置资产防护 (58)15.2.1 防护配置 (58)15.3 配置资产黑名单 (59)15.3.1 配置资产黑名单 (59)15.3.2 放行删除资产黑名单 (61)15.3.3 手动删除资产黑名单 (61)15.3.4 重置资产黑名单命中数 (62)15.3.5 查询资产黑名单配置 (62)15.3.6 设置资产黑名单阻断方向 (62)15.4 配置IP-MAC绑定 (63)15.4.1 配置IP-MAC绑定 (63)15.5 配置交换机联动 (63)15.5.1 配置的基本要素 (63)15.5.2 启用交换机联动 (64)15.5.3 删除SNMP服务器 (65)15.6 配置预定义指纹库 (65)15.6.1 预定义指纹库版本 (65)15.6.2 预定义指纹库总数 (65)15.6.3 预定义指纹库升级 (65)15.7 配置自定义指纹 (66)15.7.1 配置的基本要素 (66)15.7.2 编辑自定义指纹 (67)15.7.3 删除自定义指纹 (67)15.7.4 导入自定义指纹 (68)15.7.5 导出自定义指纹 (68)15.8 配置资产列表 (69)15.8.1 资产列表配置 (69)15.9 行为学习 (71)15.9.1 连接和资产统计 (71)15.9.2 连接关系详情 (72)15.9.3 当前连接数详情 (74)15.9.4 隔离资产详情 (75)15.10 配置案例 (75)15.10.1 配置案例1:对某个网段开启资产防护功能 (75)15.10.2 配置案例:创建资产黑名单 (77)15.10.3 配置案例:交换机联动 (78)第16章接口 (79)16.1 接口概述 (79)16.2 物理接口配置 (79)16.3 VLAN配置 (82)16.3.1 添加VLAN (83)16.3.2 修改VLAN (85)16.3.3 删除VLAN (86)16.4 VXLAN配置 (86)16.4.1 添加VXLAN (87)16.4.2 修改VXLAN (87)16.4.3 删除VXLAN (88)16.5 透明桥配置 (88)16.5.1 添加透明桥 (88)16.5.2 修改桥接口 (90)16.5.3 删除桥接口 (91)16.6 链路聚合配置 (92)16.6.1 添加链路聚合 (92)16.6.2 修改链路聚合 (94)16.6.3 删除链路聚合 (95)16.7 GRE配置 (95)16.7.1 添加GRE接口 (95)16.7.2 修改GRE (97)16.7.3 删除GRE接口 (97)16.8 LOOPLACK接口配置 (98)16.8.1 添加LOOPBACK接口 (98)16.8.2 修改LOOPBACK接口 (99)16.8.3 删除LOOPBACK接口 (99)16.9 旁路部署 (100)16.10 接口联动 (100)16.10.1 接口联动概述 (100)16.10.2 配置接口联动组 (100)16.10.3 编辑接口联动组 (101)16.10.4 删除接口联动组 (102)16.11 配置案例 (102)16.11.1 配置案例1:增加一个VLAN (102)16.11.2 配置案例2:增加一个VXLAN隧道配置 (103)16.11.3 配置案例3:增加一个链路聚合 (104)16.11.4 配置案例4:配置桥模式 (105)16.11.5 配置案例5:增加一个GRE接口 (105)16.12 常见故障分析 (106)16.12.1 故障现象:链路聚合接口无效 (106)16.12.2 故障现象:VLAN下tagged接口无效 (106)16.12.3 故障现象:桥接环境,部分流量不通 (107)16.12.4 故障现象:GRE隧道环境,流量不通 (107)第17章安全域 (108)17.1 安全域概述 (108)17.2 配置安全域 (108)17.2.1 配置安全域 (108)17.2.2 编辑安全域 (109)17.2.3 删除安全域 (110)17.3 配置案例 (110)17.3.1 配置案例1:增加一个安全域并在防火墙策略中进行引用 (110)17.4 常见故障分析 (112)17.4.1 故障现象:安全域无法选择某接口 (112)第18章静态ARP (113)18.1 静态ARP概述 (113)18.2 静态ARP配置 (113)18.2.1 添加静态ARP (113)18.2.2 修改静态ARP (114)18.2.3 删除静态ARP (114)18.3 常见故障分析 (115)18.3.1 故障现象:添加静态ARP后网络不通 (115)第19章DHCP服务器 (116)19.1 DHCP服务概述 (116)19.1.1 DHCP服务器概述 (116)19.1.2 DHCP Relay概述 (117)19.2 配置说明 (117)19.2.1 在接口上指定DHCP服务 (117)19.2.2 配置DHCP服务器地址池 (119)19.2.3 配置DHCP服务器地址排除 (120)19.2.4 配置DHCP服务器地址绑定 (121)19.3 配置案例 (122)19.3.1 案例1:接口ge0/2配置DHCP Server (122)19.3.2 案例2:接口ge0/1配置DHCP Relay (124)19.4 监控与维护 (125)19.4.1 查看DHCP服务器的地址分配 (125)19.5 常见故障分析 (126)19.5.1 故障现象:启用DHCP Server的接口对应的DHCP Client不能获得地址 (126)19.5.2 故障现象:启用DHCP Relay的接口对应的DHCP Client不能获得地址 (126)第20章静态路由 (128)20.1 静态路由概述 (128)20.2 配置静态路由 (128)20.2.1 配置IPv4静态路由 (128)20.2.2 查看IPv4路由表 (129)20.2.3 配置IPv6静态路由 (129)20.2.4 查看IPv6路由表 (130)20.2.5 IPv6前缀公告 (130)20.3 配置案例 (131)20.3.1 配置案例1:对多条路由配置路由监控 (131)20.4 常见故障分析 (134)20.4.1 路由状态为失效状态 (134)第21章静态路由BFD (135)21.1 BFD概述 (135)21.2 配置说明 (135)21.2.1 配置静态路由BFD (135)21.3 配置案例 (136)21.3.1 配置BFD与静态路由联动 (136)21.4 故障分析 (137)21.4.1 BFD邻居建立失败 (137)第22章RIP路由 (138)22.1 RIP协议概述 (138)22.2 配置RIP协议 (138)22.2.1 缺省配置信息 (138)22.2.2 配置RIP版本 (138)22.2.3 配置RIP高级选项 (139)22.2.4 配置RIP发布的网络 (140)22.2.5 配置RIP接口 (141)22.3 配置案例 (142)22.3.1 配置案例:配置两台防火墙设备互连 (142)22.4 查看RIP配置信息 (144)22.4.1 查看RIP配置信息 (144)22.5 常见故障分析 (144)22.5.1 故障现象1:两台设备不能正常通信 (144)第23章OSPF路由 (145)23.1 OSPF协议概述 (145)23.2 配置OSPF协议 (145)23.2.1 缺省配置信息 (145)23.2.2 配置OSPF (146)23.2.3 配置OSPF的网络 (147)23.2.4 编辑区域属性 (147)23.2.5 配置OSPF接口 (148)23.3 配置案例 (149)23.3.1 配置案例:配置两台防火墙设备互连 (149)23.4 OSPF监控与维护 (151)23.4.1 查看邻居路由器状态信息 (151)23.5 常见故障分析 (151)23.5.1 故障现象:两台设备不能建立邻接关系 (151)第24章BGP路由 (153)24.1 BGP协议概述 (153)24.2 配置BGP协议 (154)24.2.1 缺省配置信息 (154)24.2.2 配置BGP Router-ID (155)24.2.3 配置运行BGP (156)24.2.4 配置指定BGP的对等体 (156)24.2.5 配置宣告网络 (157)24.3 配置案例 (157)24.3.1 配置案例1:配置两台FW设备互连 (157)24.4 BGP监控与维护 (159)查看BGP路由信息 (159)24.5 常见故障分析 (159)24.5.1 故障现象1:两台设备不能建立邻接关系 (159)第25章策略路由 (160)25.1 策略路由概述 (160)25.2 配置策略路由 (160)25.2.1 创建策略路由 (160)25.2.2 编辑策略路由 (161)25.2.3 删除策略路由 (162)25.2.4 策略路由顺序调整 (163)25.2.5 策略路由启用禁用 (163)25.2.6 查看策略路由列表 (164)25.3 配置案例 (165)25.3.1 策略路由案例1 (165)25.3.2 策略路由案例2 (168)25.3.3 策略路由案例3 (169)25.4 常见故障分析 (171)25.4.1 策略路由不生效 (171)25.4.2 策略路由部分下一跳没有命中计数 (172)第26章会话保持 (173)26.1 会话保持概述 (173)26.2 配置会话保持 (173)26.2.1 配置会话保持 (173)26.2.2 会话保持配置说明 (173)26.3 常见故障分析 (174)26.3.1 策略路由会话保持不生效 (174)26.3.2 会话保持不生效 (174)第27章配置NAT (175)27.1 NAT概述 (175)27.2 配置NAT (175)27.2.1 配置地址池(NAT Pool) (176)27.2.2 编辑地址池 (177)27.2.4 配置源地址转换 (178)27.2.5 配置目的地址转换 (180)27.2.6 配置双向地址转换 (181)27.2.7 配置静态地址转换 (183)27.2.8 启用NAT规则 (184)27.2.9 编辑NAT规则 (184)27.2.10 删除NAT规则 (185)27.2.11 移动NAT规则 (186)27.3 NAT监控与维护 (186)27.3.1 查看地址池 (186)27.3.2 查看源、目的NAT规则 (187)27.3.3 查看静态NAT规则 (188)27.3.4 查看NAT规则并发连接数和命中数 (188)27.4 配置案例 (189)27.4.1 配置源地址转换 (189)27.4.2 配置目的地址转换 (191)27.4.3 配置双向地址转换 (194)27.4.4 配置静态地址转换 (197)27.5 常见故障分析 (199)27.5.1 连接时通时断 (199)第28章NAT地址池检查 (200)28.1 配置地址池检查功能 (200)28.2 修改地址池检查配置 (201)28.3 开启地址池检查功能 (202)28.4 关闭地址池检查功能 (202)28.5 查看地址池检查状态 (203)第29章跨协议转换 (205)29.1 跨协议转换概述 (205)29.2 配置跨协议转换规则 (205)29.2.1 配置IVI转换方式 (205)29.2.2 配置嵌入地址转换方式 (207)29.2.3 配置地址池转换方式 (209)29.2.4 编辑跨协议转换规则 (211)29.2.5 删除跨协议转换规则 (212)29.2.6 移动跨协议转换规则 (213)29.3 配置案例 (213)29.3.1 配置NAT46转换 (213)29.3.2 配置NAT64转换 (215)29.4 常见故障分析 (217)29.4.1 用户发现网络中一直有地址冲突的情形 (217)29.4.2 用户发送的请求报文无法到达设备 (218)第30章端口管理 (219)30.1 端口管理概述 (219)30.2 端口配置 (219)30.2.1 设置端口号 (219)30.2.2 删除端口号 (219)30.2.3 查看端口号 (220)30.3 配置案例 (220)第31章IPSec VPN (224)31.1 概述 (224)31.2 IPSec VPN配置过程 (224)31.2.1 配置IKE协商策略 (225)31.2.2 配置IPSEC协商策略 (225)31.2.3 配置IPsec策略 (226)31.3 IPSec VPN配置参数 (227)31.3.1 IKE协商参数 (227)31.3.2 IPSEC协商参数 (229)31.3.3 IPsec策略 (230)31.4 配置案例 (231)31.4.1 配置案例1:配置IPSEC基本组网 (231)31.4.2 配置案例2:配置IPSEC HUB_SPOKE (233)31.5 IPSEC VPN监控与维护 (239)31.5.1 查看SA是否建立 (239)31.5.2 删除建立的SA (240)31.6 常见故障分析 (240)31.6.1 故障现象:不能建立隧道 (240)第32章SSL远程接入 (241)32.1 技术简介 (241)32.2 配置SSL VPN (241)32.2.1 配置SSL VPN基本功能 (242)32.2.2 配置SSL VPN用户和用户组 (244)32.2.3 配置SSL VPN Web访问配置 (245)32.2.4 配置SSL VPN资源和资源组 (246)32.2.5 配置SSL VPN接口选项 (248)32.3 SSL VPN登录 (249)32.3.1 WEB模式 (249)32.3.2 Tunnel模式 (252)32.4 SSL VPN监控与维护 (258)32.4.1 SSL VPN监视器 (258)32.5 WINDOWS7 下的使用注意事项 (258)32.6 SSLVPN插件、客户端与操作系统兼容性问题的FAQ (263)32.6.1 共性问题 (263)32.6.2 针对Windows 2003和Windows XP-SP3操作系统 (264)32.6.3 针对Windows Vista、Windows 7和Windows 2008操作系统 (267)第33章L2TP (273)33.1 L2TP概述 (273)33.2 配置L2TP (274)33.2.1 配置认证用户 (275)33.2.2 配置用户组 (275)33.2.3 配置接口接入控制 (276)33.2.4 配置L2TP (277)33.3 配置案例 (278)33.3.1 案例1:在接口ge0/0上启用L2TP (278)33.4 L2TP监控与维护 (280)33.4.1 察看L2TP会话信息 (280)33.5 故障分析 (280)33.5.1 L2TP客户端拨号,无法建立连接 (280)33.5.2 L2TP建立连接后,出现异常断开 (281)第34章DNS代理 (282)34.1 DNS代理概述 (282)34.2 配置DNS代理 (282)34.2.1 配置服务器 (282)34.2.2 配置代理策略 (283)34.2.3 配置全局配置 (284)34.3 配置案例 (285)34.3.1 DNS代理配置案例1 (285)34.3.2 DNS代理配置案例2 (287)第35章DNS服务 (289)35.1 DNS服务概述 (289)35.2 配置DNS服务 (289)35.2.1 基础配置 (289)35.2.2 配置DNS记录 (290)35.2.3 配置案例 (296)第36章系统参数 (299)36.1 系统参数概述 (299)36.2 协议管理 (299)36.3 TCP状态管理 (300)36.4 参数管理 (300)第37章WEB调试 (302)37.1 WEB调试概述 (302)37.2 配置WEB调试 (302)37.2.1 配置WEB调试的基本要素 (302)37.2.2 配置协议为TCP(UDP)的WEB调试 (303)37.2.3 配置协议为ICMP的WEB调试 (304)37.2.4 配置协议为OTHER的WEB调试 (304)37.3 配置案例 (305)37.3.1 案例1:使用IPv4的Web调试功能 (305)第38章路由跟踪 (308)38.1 路由跟踪概述 (308)38.2 配置路由跟踪 (308)38.2.1 配置路由跟踪的基本要素 (308)38.2.2 配置TCP(或UDP)协议类型的路由跟踪 (309)38.2.3 配置ICMP协议类型的路由跟踪 (309)38.2.4 配置IP协议类型的路由跟踪 (310)38.3 配置案例 (310)38.3.1 案例1:配置IPv4路由跟踪 (310)38.3.2 案例2:配置IPv6路由跟踪 (311)第39章诊断 (313)39.1 诊断功能概述 (313)39.2 配置 (313)39.2.1 配置traceroute诊断 (313)39.2.2 配置ping诊断 (314)39.2.3 配置TCP诊断 (314)39.2.4 配置ping6诊断 (315)39.3 配置案例 (315)39.3.1 配置案例1:对网络进行traceroute诊断 (315)第40章PMTU (317)40.1 PMTU概述 (317)40.2 PMTU配置 (317)40.3 配置案例 (317)第41章自定义抓包 (319)41.1 自定义抓包概述 (319)41.2 自定义抓包配置 (319)41.3 配置案例 (320)第42章SDWAN策略 (322)42.1 SDWAN策略概述 (322)42.2 配置SDWAN策略 (322)42.2.1 创建SDWAN策略 (322)42.2.2 编辑SDWAN策略 (324)42.2.3 删除SDWAN策略 (324)42.2.4 SDWAN策略顺序调整 (325)42.2.5 SDWAN策略启用禁用 (325)42.2.6 查看SDWAN策略列表 (327)42.3 配置链路质量检查 (327)42.4 配置案例 (329)42.4.1 SDWAN策略案例 (329)42.4.2 链路质量检查案例 (332)42.5 常见故障分析 (334)42.5.1 SDWAN策略不生效 (334)42.5.2 SDWAN策略部分下一跳没有命中计数 (335)第43章WOC加速模板 (336)43.1 WOC加速模板概述 (336)43.2 配置WOC加速模板 (336)43.2.1 新建WOC加速模板 (336)43.2.2 编辑WOC加速模板 (336)43.2.3 删除WOC加速模板 (337)43.2.4 防护策略引用WOC加速模板 (337)43.3 WOC加速监控 (338)43.4 配置案例 (339)第44章防火墙策略 (340)44.1 防火墙策略概述 (340)44.2 配置策略组 (340)44.2.1 配置策略组 (340)44.2.2 启用策略组 (341)44.2.3 删除策略组 (341)44.2.4 移动策略组 (342)44.2.5 插入策略组 (343)44.2.6 重命名策略组 (343)44.2.7 策略组内策略迁移 (344)44.3 配置防火墙策略 (345)44.3.1 配置策略的基本要素 (345)44.3.2 配置DENY策略 (346)44.3.3 配置PERMIT策略 (347)44.3.4 启用防火墙策略 (348)44.3.5 编辑防火墙策略 (349)44.3.6 删除防火墙策略 (353)44.3.7 移动防火墙策略 (353)44.3.8 插入防火墙策略 (354)44.3.9 策略配置模块 (355)44.3.10 策略预编译模块 (356)44.4 防火墙策略监控与维护 (357)44.4.1 按协议类型查看防火墙策略 (357)44.4.2 按分类方式(策略组)查看防火墙策略 (357)44.4.3 按分类方式(接口对)查看防火墙策略 (358)44.4.4 导出csv文件查看防火墙策略 (359)44.4.5 按过滤条件查询防火墙策略 (360)44.4.6 防火墙策略冗余检测 (361)44.4.7 查看防火墙策略流量统计 (362)44.4.8 查看防火墙策略会话监控信息 (362)44.4.9 查看防火墙策略当前连接数 (363)44.5 配置案例 (364)44.5.1 配置案例1:创建IPV4防火墙策略 (364)44.5.2 配置案例2 :二层转发控制 (366)44.5.3 配置案例3:web认证用户防火墙策略控制 (367)44.6 常见故障分析 (370)44.6.1 故障现象1:匹配上某条策略的数据流没有执行相应的动作 (370)44.6.2 故障现象2:配置基于应用的防火墙策略不能匹配 (371)44.6.3 故障现象3:防火墙策略部分接口不能选择 (371)第45章本地安全策略 (372)45.1 本地安全策略概述 (372)45.2 配置本地安全策略 (372)45.2.1 创建本地安全策略 (372)45.2.2 编辑本地安全策略 (373)45.2.3 删除本地安全策略 (373)45.2.4 移动本地安全策略 (373)45.2.5 插入本地安全策略 (374)45.2.6 启用本地安全策略 (374)45.2.7 查看本地安全策略列表 (375)45.2.8 策略配置模块 (375)45.3 配置案例 (376)45.3.1 配置案例:阻断不安全用户访问设备 (376)第46章防护策略 (378)46.1 安全防护策略概述 (378)46.2 配置安全防护策略 (378)46.2.1 配置策略的基本要素 (378)46.2.2 启用安全防护策略 (380)46.2.3 编辑安全防护策略 (380)46.2.4 删除安全防护策略 (381)46.2.5 调整安全防护策略的顺序 (382)46.2.6 插入一条攻击防护策略 (383)46.2.7 重置安全防护策略的命中计数 (384)46.2.8 查询攻击防护策略 (384)46.3 配置案例 (385)46.3.1 案例1:创建安全防护策略 (385)46.3.2 案例2:创建安全防护防扫描策略 (386)46.4 常见故障分析 (388)46.4.1 故障现象:某些应该匹配上某条策略的数据流没有匹配上该策略 (388)第47章攻击防护 (389)47.1 攻击防护概述 (389)47.2 配置攻击防护 (389)47.2.2 编辑攻击防护 (392)47.2.3 删除攻击防护 (393)47.2.4 在安全防护策略中引用攻击防护 (394)47.3 配置案例 (395)47.3.1 案例1:创建安全防护防Flood策略 (395)47.3.2 案例2:创建安全防护防扫描策略 (396)47.4 攻击防护监控与维护 (398)47.4.1 查看攻击防护日志 (398)47.5 常见故障分析 (399)47.5.1 故障现象:防flood功能不能正常工作 (399)第48章病毒防护 (400)48.1 病毒防护概述 (400)48.2 配置病毒防护 (400)48.2.1 新建病毒防护模板 (400)48.2.2 编辑病毒防护模板 (400)48.2.3 删除病毒防护模板 (401)48.2.4 防护策略引用病毒防护模板 (401)48.3 配置文件类型 (402)48.3.1 文件扫描配置 (402)48.3.2 新增文件类型 (403)48.3.3 删除文件类型 (404)48.3.4 文件类型的启用和不启用 (404)48.4 配置案例 (405)48.5 病毒防护监控 (407)48.5.1 查看病毒防护日志 (407)第49章入侵防护 (409)49.1 入侵防护概述 (409)49.2 配置事件集 (409)49.2.1 新建事件集 (409)49.2.2 编辑事件集 (410)49.2.3 删除事件集 (411)49.2.4 复制事件集 (412)49.2.5 防护策略引用事件集 (413)49.3 事件集中事件配置 (414)49.3.1 查看事件 (414)49.3.2 在线说明 (415)49.3.3 添加事件 (416)49.3.4 删除事件 (417)49.3.5 编辑事件 (418)49.3.6 搜索事件 (419)49.4 自定义事件配置 (419)49.4.2 编辑自定义事件 (421)49.4.3 删除自定义事件 (422)49.4.4 引用自定义事件 (423)49.4.5 自定义事件在线说明 (423)49.5 全局配置 (424)49.6 自定义事件配置备份恢复 (425)49.7 IPS抓包 (425)49.7.1 IPS抓包概述 (425)49.7.2 IPS抓包配置 (425)49.7.3 IPS抓包配置案例 (426)49.8 配置案例 (428)49.9 入侵防护监控 (430)49.9.1 查看入侵防护日志 (430)第50章Web防护 (431)50.1 Web防护概述 (431)50.2 配置Web防护 (431)50.2.1 配置策略的基本要素 (431)50.2.2 编辑Web防护 (432)50.2.3 删除Web防护策略 (432)第51章威胁情报 (434)51.1 威胁情报概述 (434)51.2 配置威胁情报 (434)51.2.1 配置威胁情报 (434)51.2.2 编辑威胁情报 (435)51.2.3 删除威胁情报 (435)51.2.4 配置防护等级 (435)51.2.5 配置云端查询 (436)51.2.6 情报库升级 (436)51.3 配置案例 (437)51.4 威胁情报监控 (438)51.4.1 查看IP地址威胁监控 (438)51.4.2 查看域名威胁监控 (439)第52章Dos防护 (440)52.1 防攻击概述 (440)52.2 配置防攻击 (440)52.3 配置案例 (441)52.3.1 案例1:配置防DOS攻击 (441)52.4 防攻击监控与维护 (443)52.4.1 查看防攻击日志 (443)52.5 常见故障分析 (443)52.5.1 故障现象:SYN Flood攻击防御失效 (443)52.5.2 故障现象:配置防扫描后没有报警,没有拒包 (444)第53章ARP攻击防护 (445)53.1 ARP攻击防护概述 (445)53.2 配置ARP攻击防护 (445)53.2.1 缺省配置信息 (445)53.2.2 ARP攻击防护基本配置 (445)53.2.3 主动保护列表配置 (447)53.2.4 IP-MAC绑定配置 (448)53.2.5 ARP表 (448)53.3 配置案例 (450)53.3.1 配置案例:配置防ARP欺骗和防ARP Flood (450)53.4 常见故障分析 (452)53.4.1 故障现象:PC无法上网 (452)第54章IP黑名单防护 (453)54.1 IP黑名单概述 (453)54.2 配置IP黑名单阻断方向 (453)54.3 配置IP黑名单组 (454)54.3.1 创建IP黑名单组 (454)54.3.2 删除IP黑名单组 (455)54.3.3 修改IP黑名单组 (455)54.3.4 修改IP黑名单组名称 (456)54.3.5 启停IP黑名单组 (456)54.3.6 查询IP黑名单组 (457)54.4 配置IP黑名单 (457)54.4.1 创建IP黑名单 (457)54.4.2 编辑创建IP黑名单 (459)54.4.3 修改IP黑名单 (460)54.4.4 删除IP黑名单 (460)54.4.5 删除失效IP黑名单 (461)54.4.6 超时自动删除IP黑名单 (461)54.4.7 重置IP黑名单命中数 (462)54.4.8 查询IP黑名单 (462)54.4.9 组过滤显示IP黑名单 (462)54.4.10 全局开关IP黑名单 (463)54.5 IP黑名单配置导入导出 (463)54.5.1 IP黑名单导入 (463)54.5.2 IP黑名单导出 (465)54.6 配置案例 (466)54.6.1 案例1:创建IP黑名单 (466)54.6.2 案例2:创建实时阻断IP黑名单 (466)54.6.3 案例3:创建入侵防护阻断IP黑名单 (467)54.6.4 案例4:创建WEB应用防护阻断IP黑名单 (468)54.6.5 案例5:创建口令防护IP黑名单 (468)第55章域名黑名单防护 (470)55.1 域名黑名单概述 (470)55.2 配置域名黑名单 (470)55.2.1 配置域名黑名单 (470)55.2.2 编辑创建域名黑名单 (471)55.2.3 修改域名黑名单 (472)55.2.4 删除黑名单 (472)55.2.5 重置域名黑名单命中数 (472)55.2.6 刷新域名黑名单 (473)55.3 查询域名黑名单配置 (473)55.4 域名黑名单配置导入导出 (473)55.4.1 域名黑名单导入 (474)55.4.2 域名黑名单导出 (474)55.5 配置案例 (474)55.5.1 案例1:禁止员工访问博彩站点 (474)55.5.2 案例2:禁止员工在上班期间访问游戏站点 (475)55.6 域名黑名单防护监控与维护 (476)55.6.1 查看域名黑名单防护日志 (476)第56章白名单防护 (477)56.1 白名单概述 (477)56.2 配置白名单匹配方向 (477)56.3 配置白名单 (477)56.3.1 配置白名单 (477)56.3.2 编辑创建白名单 (479)56.3.3 修改白名单 (479)56.3.4 删除白名单 (480)56.3.5 重置白名单命中数 (480)56.3.6 全局开关白名单 (481)56.3.7 查询白名单 (481)56.4 白名单配置导入导出 (481)56.4.1 白名单导入 (482)56.4.2 白名单导出 (483)56.5 配置案例 (483)56.5.1 案例1:创建白名单 (483)第57章口令防护 (484)57.1 口令防护概述 (484)57.2 配置口令防护 (484)57.2.1 新建口令防护模板 (484)57.2.2 编辑口令防护模板 (486)57.2.3 删除口令防护 (486)57.2.1 在安全防护策略中引用口令防护 (487)57.3 配置案例 (488)57.3.1 案例1:创建安全防护弱口令检查策略 (488)57.3.2 案例2:创建安全防护防口令暴力破解策略 (489)57.4 口令防护监控与维护 (490)57.4.1 查看口令防护日志 (490)第58章Web应用防护 (492)58.1 概述 (492)58.2 配置策略 (492)58.2.1 策略的基本要素 (492)58.2.2 新建策略 (492)58.2.3 编辑策略 (493)58.2.4 删除策略 (494)58.2.5 移动策略 (494)58.2.6 插入策略 (495)58.3 配置事件集 (495)58.3.1 新建事件集 (495)58.3.2 编辑事件集 (496)58.3.3 删除事件集 (497)58.3.4 复制事件集 (497)58.4 配置事件集中事件 (497)58.4.1 查看事件 (497)58.4.2 添加事件 (498)58.4.3 编辑事件 (499)58.4.4 删除事件 (500)58.5 配置自定义事件 (500)58.5.1 添加自定义事件 (500)58.5.2 编辑自定义事件 (501)58.5.3 删除自定义事件 (502)58.5.4 引用自定义事件 (502)58.6 配置合规检查模板 (503)58.6.1 添加合规检查模板 (503)58.6.2 编辑合规检查模板 (504)58.6.3 删除合规检查模板 (505)58.7 配置参数 (505)58.8 配置案例 (506)58.8.1 阻断POST方法 (506)58.9 常见故障分析 (507)58.9.1 自定义事件不能匹配 (507)第59章应用控制策略 (508)59.1 应用控制策略概述 (508)59.2 配置应用控制策略 (508)59.2.1 配置策略的基本要素 (508)59.2.2 关键字配置 (510)59.2.3 启用应用控制策略 (510)59.2.4 编辑应用控制策略 (511)59.2.5 删除应用控制策略 (512)59.2.6 调整应用控制策略的顺序 (512)59.2.7 查询应用控制策略 (513)59.3 配置案例 (513)59.3.1 案例1:阻断QQ号中包含“12456”的用户登陆 (513)59.3.2 案例2:拒绝接收所有电子邮件 (515)59.4 常见故障分析 (516)59.4.1 常见故障:策略没有命中 (516)第60章Web控制策略 (517)60.1 Web控制策略概述 (517)60.2 配置Web控制策略 (517)60.2.1 配置策略的基本要素 (517)60.2.2 关键字配置 (518)60.2.3 启用Web控制策略 (519)60.2.4 编辑Web控制策略 (520)60.2.5 删除Web控制策略 (520)60.2.6 调整Web控制策略的顺序 (521)60.2.7 阻断提示页面 (521)60.3 配置案例 (522)60.3.1 案例1:阻断所有新闻网页并提示该网络禁止访问新闻 (522)60.4 常见故障分析 (523)60.4.1 常见故障:策略没有命中 (523)第61章流量控制策略 (524)61.1 流量控制概述 (524)61.2 配置线路策略 (524)61.2.1 配置线路策略 (524)61.2.2 编辑线路策略 (525)61.2.3 删除线路策略 (525)61.3 配置管道策略 (526)61.3.1 配置管道策略 (526)61.3.2 编辑管道策略 (528)61.3.3 删除管道策略 (528)61.3.4 移动管道策略 (529)61.4 流量监控 (529)61.5 配置案例 (530)第62章会话控制策略 (532)62.1 会话控制策略概述 (532)62.2 配置会话控制策略 (532)62.2.1 配置策略的基本要素 (532)62.2.2 启用会话控制策略 (534)62.2.3 编辑会话控制策略 (534)62.2.4 删除会话控制策略 (535)62.2.5 调整会话控制策略的顺序 (535)62.2.6 查询会话控制策略 (536)62.3 会话控制策略监控与维护 (537)62.3.1 查看会话控制策略 (537)62.4 配置案例 (537)62.4.1 案例1:创建IPv4会话控制策略限制总连接速率 (537)62.5 常见故障分析 (538)62.5.1 故障现象:匹配上某条策略的某些数据流没有受到相应的限制 (538)第63章Web认证策略 (539)63.1 Web认证策略概述 (539)63.2 配置Web认证策略 (539)63.2.1 配置用户 (539)63.2.2 配置用户组 (541)63.2.3 配置Web认证策略 (541)63.2.4 编辑Web认证策略 (543)63.2.5 删除Web认证策略 (543)63.2.6 移动Web认证策略 (544)63.2.7 Web认证策略命中次数清零 (544)63.2.8 修改Web认证配置 (545)63.2.9 清除所有在线用户 (545)63.3 配置案例 (546)63.3.1 配置案例:配置员工上网需要ladp认证 (546)63.4 常见故障分析 (548)63.4.1 故障现象:认证用户进行认证时失败 (548)第64章地址对象 (550)64.1 地址对象概述 (550)64.2 配置地址节点 (550)64.3 批量删除地址节点 (551)64.4 配置地址组 (551)64.5 批量删除地址组 (552)64.6 配置域名地址 (552)64.7 批量删除域名地址 (553)64.8 清除域名地址解析成员 (553)64.9 配置案例 (554)64.9.1 配置案例1:增加IPv4地址节点 (554)64.9.2 配置案例2:编辑增加IPv4地址节点 (554)64.9.3 配置案例3:增加IPv6地址节点 (555)64.9.4 配置案例4:增加地址对象组 (556)64.9.5 配置案例5:增加域名地址并在防火墙策略中引用 (557)64.10 地址对象监控与维护 (558)64.10.1 查看地址节点 (558)64.10.2 查看地址组 (559)64.10.3 查看域名地址 (560)64.10.4 地址对象的备份和恢复 (561)64.11 常见故障分析 (563)64.11.1 故障现象:提交不成功 (563)64.11.2 故障现象:域名地址没有成员 (563)第65章ISP地址库 (564)65.1 ISP地址库概述 (564)65.1 配置ISP地址库 (564)65.1.1 配置ISP地址库 (564)65.1.2 ISP地址库导入 (565)65.1.3 ISP地址库导出 (565)65.1.4 ISP地址库删除 (566)65.2 常见故障分析 (567)65.2.1 ISP地址加载不完整 (567)第66章服务对象 (568)66.1 概述 (568)66.2 配置服务对象 (568)66.2.1 预定义服务 (568)66.2.2 配置自定义服务 (568)66.2.3 批量删除自定义服务 (569)66.2.4 配置服务组 (569)66.2.5 批量删除服务组 (570)66.3 配置案例 (570)66.3.1 配置案例1:添加自定义服务 (570)66.3.2 配置案例2:添加服务组 (571)66.4 服务对象监控与维护 (571)66.4.1 查看预定义服务 (571)66.4.2 查看自定义服务 (573)66.4.3 查看服务组 (574)66.5 常见故障分析 (575)66.5.1 故障现象:提交不成功 (575)第67章应用对象 (576)67.1 概述 (576)67.2 配置应用对象 (576)67.2.1 配置自定义应用 (576)67.2.2 配置应用组 (577)67.3 配置案例 (578)67.3.1 配置案例1:增加自定义应用 (578)67.3.2 配置案例2:增加应用组 (579)67.4 监控与维护 (579)67.4.1 查看预定义应用 (579)67.4.2 查看自定义应用 (580)67.4.3 查看应用组 (580)第68章用户对象 (582)68.1 用户对象概述 (582)68.2 配置用户对象 (582)68.2.1 配置本地认证用户对象 (582)68.2.2 配置radius用户对象 (582)68.2.3 配置ldap用户对象 (583)68.2.4 配置静态用户对象 (583)68.3 配置用户组对象 (584)68.4 用户对象查看 (585)68.5 用户组对象查看 (586)第69章认证服务器对象 (588)69.1 认证服务器对象概述 (588)69.2 配置认证服务器对象 (588)69.2.1 配置RADIUS服务器对象 (588)69.2.2 配置LDAP服务器 (589)69.3 配置AD域同步策略 (590)69.3.1 新建同步策略 (590)69.3.2 配置案例 (590)第70章URL分类 (592)70.1 概述 (592)70.2 配置URL分类 (592)70.2.1 配置自定义URL分类 (592)70.2.2 配置URL组 (593)70.3 自定义URL分类配置备份恢复 (594)70.4 配置案例 (595)70.4.1 配置案例1:增加自定义URL分类 (595)70.4.2 配置案例2:增加URL组 (595)70.5 监控与维护 (596)70.5.1 查看预定义URL分类 (596)70.5.2 查看自定义URL分类 (597)70.5.3 查看URL组 (597)70.5.4 URL分类查询 (598)第71章域名对象 (599)71.1 概述 (599)71.2 配置域名对象 (599)71.2.1 配置自定义域名 (599)71.2.2 配置域名组 (600)71.3 配置案例 (600)71.3.1 配置案例1:增加自定义域名 (600)71.3.2 配置案例2:增加域名组 (601)71.4 监控与维护 (601)71.4.1 查看自定义域名 (601)71.4.2 查看域名组 (602)第72章时间对象 (603)72.1 概述 (603)72.2 配置时间对象 (603)72.2.1 配置绝对时间 (603)72.2.2 配置周期时间 (603)72.3 配置案例 (604)72.3.1 配置案例1:增加绝对时间 (604)72.3.2 配置案例2:增加周期时间 (605)72.4 绝对时间与周期时间监控与维护 (605)72.4.1 查看绝对时间 (605)72.5 常见故障分析 (606)72.5.1 故障现象:提交不成功 (606)第73章健康检查 (607)73.1 健康检查概述 (607)73.2 配置健康检查 (607)73.3 配置案例 (626)第74章CA证书 (628)74.1 证书概述 (628)74.2 配置证书管理 (628)74.2.1 配置通用证书 (628)74.2.2 配置国密证书 (631)74.2.3 配置CA证书 (634)74.2.4 配置CRL证书 (636)74.2.5 配置管理根CA配置 (639)74.2.6 配置管理用户证书 (645)74.3 配置案例 (649)74.4 常见故障 (650)74.4.1 导入证书链失败 (650)第75章日志管理 (651)75.1 日志概述 (651)75.2 配置说明 (651)75.2.1 缺省配置说明 (651)75.2.2 配置SYSLOG服务器 (651)75.3 配置日志过滤 (652)75.4 部分模块日志配置的注意事项 (652)75.5 监控与维护 (654)75.5.1 日志查看 (654)75.5.2 日志查询条件设置 (655)75.6 配置案例 (656)75.6.1 配置案例:配置健康检查模块SYSLOG日志 (656)75.7 常见故障分析 (658)75.7.1 故障现象1:SYSLOG日志失效 (658)75.7.2 故障现象2:E-mail日志失效 (658)第76章日志合并 (659)76.1 日志合并概述 (659)76.2 配置日志合并 (659)76.3 配置案例 (660)76.3.1 配置案例:配置防火墙策略日志合并 (660)第77章流日志 (662)77.1 流日志概述 (662)77.2 流日志配置 (662)77.2.1 全局开关 (662)77.2.2 流日志过滤开关 (662)77.3 流日志展示 (662)77.3.1 本地日志展示 (662)第78章系统配置 (665)78.1 系统配置概述 (665)78.2 配置说明 (665)78.2.1 配置设备 (665)78.2.2 系统监控 (667)78.2.3 时间配置 (668)78.2.4 DNS配置 (670)78.2.5 备份恢复 (671)78.2.6 告警邮件配置 (671)78.2.7 问题反馈 (673)78.2.8 设备重启 (674)78.2.9 集中管理 (674)78.2.10 设备运行记录 (675)78.2.11 配置自动备份 (676)78.3 配置案例 (676)78.3.1 配置案例1:对设备运行记录进行配置并导出 (676)78.3.2 配置案例2:设置每个月10号进行配置自动备份 (677)第79章管理员 (679)79.1 管理员概述 (679)79.2 配置管理员 (679)79.2.1 配置管理员 (679)79.3 配置RADIUS服务器 (681)79.4 配置LDAP服务器 (681)79.4.1 配置LDAP服务器 (681)79.5 认证用户监控与维护 (682)79.5.1 查看管理员信息 (682)79.5.2 查看RADIUS服务器信息 (683)79.5.3 查看LDAP服务器信息 (683)79.5.4 查看在线管理员信息 (683)79.6 常见故障分析 (684)79.6.1 故障现象:系统用户使用radius认证失败 (684)第80章版本管理 (685)80.1 版本管理 (685)80.1.1 版本管理 (685)80.1.2 特征库升级 (685)1.1.3 系统快照 (686)第81章许可管理 (689)81.1 许可管理概述 (689)81.2 许可导入 (689)81.3 许可试用 (690)第82章高可用性 (691)82.1 HA概述 (691)82.2 HA基本配置 (691)82.3 配置同步 (692)82.4 差异配置导出 (693)82.5 配置数据同步 (694)82.6 配置HA监控 (694)82.6.1 配置接口监控 (694)82.6.2 配置链路聚合监控 (695)82.6.3 配置网关监控 (696)82.6.4 配置切换条件 (696)82.7 HA状态控制 (697)82.8 配置案例 (698)82.8.1 案例1:配置主备模式基本配置 (698)82.8.2 案例2:配置主主模式基本配置 (700)第83章VRRP (703)83.1 VRRP概述 (703)83.2 配置VRRP (705)83.2.1 配置VRRP (705)83.2.2 编辑VRRP备份组 (707)83.2.3 删除VRRP备份组 (707)83.2.4 查看VRRP备份组 (707)83.3 配置案例 (708)。

【精品文档】华为操作指导书word版本 (10页)

本文部分内容来自网络整理,本司不为其真实性负责,如有异议或侵权请及时联系,本司将立即删除!== 本文为word格式,下载后可方便编辑和修改! ==华为操作指导书篇一:LTE华为后台操作指导书RNC机房操作指导总结一. TD-LTE组网简介整个TD-LTE系统由3部分组成,核心网(EPC),接入网(eNodeB),用户设备(UE).EPC又分为三部分:MME 负责信令处理部分,S-GW 负责本地网络用户数据处理部分 P-GW 负责用户数据包与其他网络的处理。

接入网也称E-UTRAN,由eNodeB构成。

eNodeB与EPC之间的接口称为S1接口,eNodeB之间的接口称为X2接口,eNodeB与UE之间的接口称为Uu接口。

二. LTE网管客户端安装1、 LTE网管系统目前有两套,一套为M201X系统,另一套为新版OMC920系统,两套系统主要功能基本相同,但后者将TDS系统统一整合进来;2、 LTE网管的安装:系统的安装:M201X网管系统的安装,首先在IE地址栏中,输入IP地址http://10.211.176.80/cau/,然后下载安装,OMC920网管系统,则要输入IP地址http://10.212.96.45/cau/,然后下载安装;3、 OMC920系统网管安装成功后,需要将附件hosts文件复制到C:\WINDOWS\system32\drivers\etc目录下,替换系统自带的hosts文件,否则登录时会出现异常,M201X系统没有此类问题;后面操作因M201X与OMC920类似,故仅以OMC920网管系统为例说明;三. LTE网管客户端登录登陆网管OMC920客户端。

打开客户端后,显示的是“用户登陆”,需要填写,用户名,密码,当多个OMC920客户端登陆时,需点击服务器下拉菜单,增加网元信息。

成功登录后进入OMC920网管系统首页,内容包括各类维护操作的菜单栏、工具栏和一些快捷工具图示等;OMC维护系统包括MML命令、结果查询、监控和维护等主要功能,后面对这些具体功能进行详细介绍;四. LTE常用的操作4.1 eNodeB MML常用命令在网络规划和优化工作中,对单个eNodeB进行远端操作维护的情况较少,一般都可以在M201X下对eNodeB进行相关的操作。

华为使用基本手册

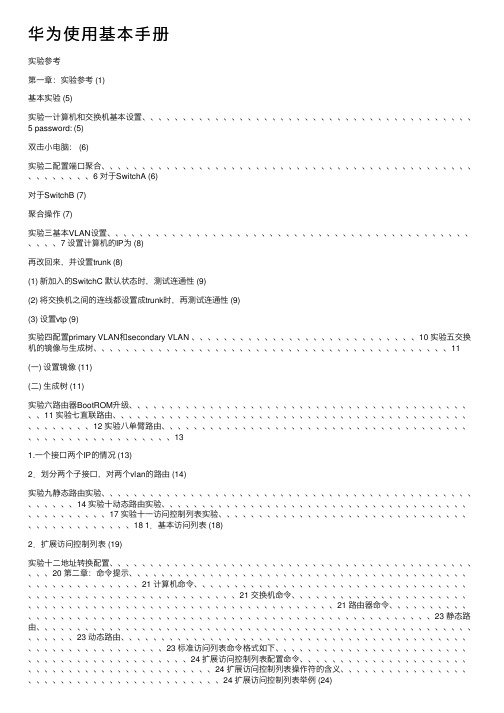

华为使⽤基本⼿册实验参考第⼀章:实验参考 (1)基本实验 (5)实验⼀计算机和交换机基本设置、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、5 password: (5)双击⼩电脑: (6)实验⼆配置端⼝聚合、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、6 对于SwitchA (6)对于SwitchB (7)聚合操作 (7)实验三基本VLAN设置、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、7 设置计算机的IP为 (8)再改回来,并设置trunk (8)(1) 新加⼊的SwitchC 默认状态时,测试连通性 (9)(2) 将交换机之间的连线都设置成trunk时,再测试连通性 (9)(3) 设置vtp (9)实验四配置primary VLAN和secondary VLAN 、、、、、、、、、、、、、、、、、、、、、、、、、、、、10 实验五交换机的镜像与⽣成树、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、11(⼀) 设置镜像 (11)(⼆) ⽣成树 (11)实验六路由器BootROM升级、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、11 实验七直联路由、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、12 实验⼋单臂路由、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、131.⼀个接⼝两个IP的情况 (13)2.划分两个⼦接⼝,对两个vlan的路由 (14)实验九静态路由实验、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、14 实验⼗动态路由实验、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、17 实验⼗⼀访问控制列表实验、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、18 1.基本访问列表 (18)2.扩展访问控制列表 (19)实验⼗⼆地址转换配置、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、20 第⼆章:命令提⽰、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、21 计算机命令、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、21 交换机命令、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、21 路由器命令、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、23 静态路由、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、23 动态路由、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、23 标准访问列表命令格式如下、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、24 扩展访问控制列表配置命令、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、24 扩展访问控制列表操作符的含义、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、24 扩展访问控制列表举例 (24)地址转换配置举例、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、25 PPP设置 (26)PPP验证、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、26 pap被验⽅ (26)chap被验⽅ (26)帧中继监测 (27)第三章:理论学习 (27)⽹络的发展与应⽤、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、27⼀、计算机⽹络发展的三个阶段 (27)⼆、我国计算机⽹络的三个层次、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、28 第四章:⽹络互联基础 (29)⼀、OSI七层协议、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、291、物理层 (29)2、链路层 (29)3、⽹络层 (29)4、传输层 (30)5、会话层 (30)6、表⽰层 (30)7、应⽤层 (30)⼆、TCP/IP 协议簇、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、301、接⼝层 (30)2、⽹络层 (31)3、传输层 (31)4、应⽤层 (31)三、TCP连接的建⽴、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、321、TCP连接通过三次握⼿完成 (32)2、套接字Socket (32)四、IP地址划分、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、321、IP地址分类 (32)2、地址区间 (32)3、特殊地址 (33)4、⼦⽹掩码 (33)第五章:交换机原理与应⽤ (33)⼀、基本以太⽹、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、331、以太⽹标准 (33)2、接线标准 (34)3、接线⽅法 (34)⼆、交换机原理与应⽤、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、341、冲突域和⼴播域 (34)2、交换机原理 (35)3、交换⽹络中的环 (35)4、关于VLAN (36)5、交换机和路由器的⼝令恢复: (37)三、三层交换的概念、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、371、交换机是链路层设备,使⽤MAC地址,完成对帧的操作 (37)2、交换机的通道技术 (37)3、端⼝协商⽅式 (38)4、通道端⼝间的负载平衡 (38)第六章:路由的基本概念、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、381、路由类型 (38)2、路由算法 (39)3、路由交换范围 (39)4、路由表 (39)⼀、RIP路由协议、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、391、RIP协议的认识 (39)2、路由表的维护 (40)3、路由环路: (40)4、解决路由环路的办法 (40)⼆、OSPF路由协议、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、411、OSPF的特点 (41)2、指定路由器与路由器标识 (41)3、建⽴路由表 (41)4、单区域OSPF配置 (42)5、多区域OSPF的设置 (42)三、访问控制列表、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、421、访问控制列表类型与作⽤ (42)2、访问控制列表的结构 (42)3、访问控制列表匹配原则 (43)4、命名⽅式的访问控制列表 (43)四、地址转换NA T 、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、431、NAT的认识 (43)2、静态NAT (44)3、动态NAT (44)4、PAT (44)5、基于NAT的负载均衡 (44)6、基于服务的NAT (45)第七章:常⽤的⼴域⽹协议、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、45⼀、PPP协议、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、451、PPP协议的组成和特点 (45)2、PAP(Password Authentication Protocol)验证 (45)3、CHAP(Challenge-Handshake Authentication Protocol)验证 (46)⼆、HDLC协议、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、46三、帧中继、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、46 第⼋章:PIX防⽕墙特点与应⽤ (47)⼀、PIX防⽕墙的认识、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、47⼆、防⽕墙的配置规则、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、47三、PIX防⽕墙的配置模式、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、47四、PIX基本配置命令、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、、471、nameif (47)2、interface (48)3、ip address (48)4、global (48)5、nat (49)6、route (49)7、static (49)8、conduit (50)9、访问控制列表ACL (50)10、侦听命令fixup (51)11、telnet (51)12、显⽰命令 (51)13、DHCP 服务 (51)第九章:PIX防⽕墙举例 (52)基本实验实验⼀计算机和交换机基本设置添加⼀个交换机,⼀个计算机,双击交换机,进⼊终端配置:systempassword:[Quidway]sysname S3026 ;交换机命名[S3026]super password 111 ;设置特权密码[S3026]user-interface vty 0 4 [S3026-ui-vty0-4]authentication-mode password[S3026-ui-vty0-4]set authentication-mode password simple 222[S3026-ui-vty0-4]user privilege level 3[S3026-ui-vty0-4]quit[S3026]quitsyspassword:111[S3026]display currect-config[S3026]dis curr[S3026]vlan 2[S3026-vlan2]port ethernet0/2[S3026-vlan2]port e0/4 to et0/6[S3026-vlan2]quit[S3026]dis vlan[S3026]int e0/3[S3026-Ethernet1]port access vlan 2[S3026-Ethernet1]quit[S3026]dis vlan[S3026]dis curr[S3026]interface vlan 1[S3026-Vlan-interface1]ip address 10.65.1.8 255.255.0.0[S3026-Vlan-interface1]quit[S3026]ip route-static 0.0.0.0 0.0.0.0 10.65.1.2[S3026]ip default-gateway 10.65.1.2[S3026]dis curr[S3026]save双击⼩电脑:login:rootpassword:linux[root@PCA root]#ifconfig eth0 10.65.1.1 netmask 255.255.0.0 [root@PCA root]#ifconfig[root@PCA root]#route add default gw 10.65.1.2[root@PCA root]#route[root@PCA root]#ping 10.65.1.8[root@PCA root]#telnet 10.65.1.8实验⼆配置端⼝聚合要求聚合的端⼝⼯作在全双⼯,速度⼀致,在同⼀槽⼝且连续。

华为常用实验手册范本

目录实验一以太网交换机基本配置 (1)实验二以太网端口配置实验 (7)实验三利用TFTP管理交换机配置 (15)实验四虚拟局域网VLAN (16)实验五生成树配置 (25)实验六802.1x和AAA配置 (38)实验七路由器基本配置 (485)实验八PPP配置 (51)实验九FR配置 (56)实验十静态路由协议配置 (64)实验十一RIP协议配置 (68)实验十二OSPF协议配置 (74)实验十三访问控制列表配置 (88)实验十四地址转换配置 (95)实验十五DHCP配置 (101)实验十六升级路由器或交换机的操作系统 (116)实验一以太网交换机基本配置【实验目的】掌握以太网交换机基本配置【实验学时】建议2学时【实验原理】一、交换机常用命令配置模式1 业务描述(1)Quidway系列产品的系统命令采用分级保护方式,命令被划分为参观级、监控级、配置级、管理级4个级别,简介如下:✧参观级:网络诊断工具命令(ping、tracert)、从本设备出发访问外部设备的命令(包括:Telnet客户端、RLogin)等,该级别命令不允许进行配置文件保存的操作。

✧监控级:用于系统维护、业务故障诊断等,包括display、debugging命令,该级别命令不允许进行配置文件保存的操作。

✧配置级:业务配置命令,包括路由、各个网络层次的命令,这些用于向用户提供直接网络服务。

✧管理级:关系到系统基本运行,系统支撑模块的命令,这些命令对业务提供支撑作用,包括文件系统、FTP、TFTP、XModem下载、配置文件切换命令、电源控制命令、备板控制命令、用户管理命令、命令级别设置命令、系统部参数设置命令等。

(2)命令视图:系统将命令行接口划分为若干个命令视图,系统的所有命令都注册在某个(或某些)命令视图下,只有在相应的视图下才能执行该视图下的命令:各命令视图的功能特性、进入各视图的命令等的细则:◆命令视图功能特性列表2 配置参考(1)命令行在线帮助在任一命令视图下,键入“?”获取该命令视图下所有的命令及其简单描述。

(完整版)华为交换机配置命令手册.doc

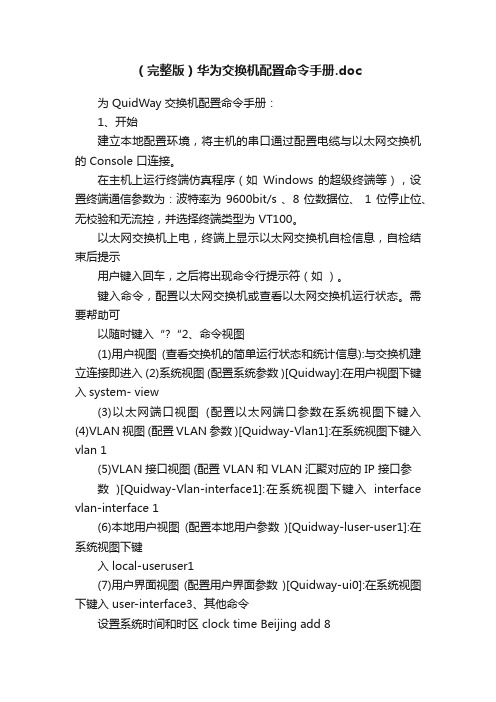

(完整版)华为交换机配置命令手册.doc为 QuidWay 交换机配置命令手册:1、开始建立本地配置环境,将主机的串口通过配置电缆与以太网交换机的 Console 口连接。

在主机上运行终端仿真程序(如Windows 的超级终端等),设置终端通信参数为:波特率为 9600bit/s 、8 位数据位、 1 位停止位、无校验和无流控,并选择终端类型为 VT100。

以太网交换机上电,终端上显示以太网交换机自检信息,自检结束后提示用户键入回车,之后将出现命令行提示符(如)。

键入命令,配置以太网交换机或查看以太网交换机运行状态。

需要帮助可以随时键入“?“2、命令视图(1)用户视图(查看交换机的简单运行状态和统计信息):与交换机建立连接即进入 (2)系统视图 (配置系统参数 )[Quidway]:在用户视图下键入system- view(3)以太网端口视图(配置以太网端口参数在系统视图下键入(4)VLAN视图 (配置 VLAN参数 )[Quidway-Vlan1]:在系统视图下键入vlan 1(5)VLAN接口视图 (配置 VLAN和 VLAN汇聚对应的 IP 接口参数)[Quidway-Vlan-interface1]:在系统视图下键入interface vlan-interface 1(6)本地用户视图(配置本地用户参数)[Quidway-luser-user1]:在系统视图下键入 local-useruser1(7)用户界面视图 (配置用户界面参数 )[Quidway-ui0]:在系统视图下键入 user-interface3、其他命令设置系统时间和时区 clock time Beijing add 8设置交换机的名称[Quidway]sysname TRAIN-3026-1[TRAIN-3026-1]配置用户登录 [Quidway]user-interface vty 0 4[Quidway-ui-vty0]authentication-mode scheme创建本地用户 [Quidway]local-user huawei[Quidway-luser-huawei]password simple huawei[Quidway-luser-huawei] service-type telnet level3 4、VLAN配置方法『配置环境参数』SwitchA 端口属于 VLAN2,属于 VLAN3『组网需求』把交换机端口加入到VLAN2,加入到 VLAN3数据配置步骤『 VLAN配置流程』(1)缺省情况下所有端口都属于 VLAN 1,并且端口是 access端口,一个access端口只能属于一个 vlan;(2)如果端口是 access端口,则把端口加入到另外一个vlan 的同时,系统自动把该端口从原来的 vlan 中删除掉;(3)除了VLAN1,如果VLAN XX不存在,在系统视图下键入VLAN XX,则创建VLANXX并进入 VLAN视图;如果 VLAN XX已经存在,则进入VLAN视图。

华为 手机 说明书(5)

7 电池充电

1. 连接手机与充电器。 5

手机

充电器

2. 将充电器的电源插头插入电源插座。 3. 手机开始充电。屏幕显示充电动画效果。 4. 充电动画没有变化时表示充电已满,断开充电器与电源插座的

连接。 5. 断开充电器与手机的连接。

说明 随机附赠的充电线仅支持充电功能,不可用于数据传 输。

i

23 安全警告和注意事项 ................................................................ 12 ii

1 您的手机

听筒

左软键 拨号/通话键

方向键 数字键

键

屏幕

右软键 OK键 结束/挂机键

充电接口 #键

1

2 按键

按键

说明 z 拨打电话或接听电话。 z 待机状态下,进入“全部通话”。 z 长按此键,开机或关机。 z 在呼叫、通话、来电状态下,挂断电话。 z 非待机状态下,返回待机界面。 z 待机状态下,关闭背光。 z 待机状态下,进入“手机下载”。 z 菜单模式下,确认选择或者弹出菜单。

版权所有 © 华为技术有限公司 2009。

保留一切权利。

非经华为技术有限公司书面同意,任何单位和个人不得擅自摘抄、 复制本手册内容的部分或全部,并不得以任何形式传播。

本手册中描述的产品中,可能包含华为技术有限公司及其可能存 在的许可人享有版权的软件,除非获得相关权利人的许可,否则, 任何人不能以任何形式对前述软件进行复制、分发、修改、摘录、 反编译、反汇编、解密、反向工程、出租、转让、分许可以及其 他侵犯软件版权的行为,但是适用法禁止此类限制的除外。

,进入“全部通话”。找到 ,拨打电话。

华为产品介绍【范本模板】

华为公司介绍华为是全球领先的信息与通信解决方案供应商。

我们围绕客户的需求持续创新,与合作伙伴开放合作,在电信网络、终端和云计算等领域构筑了端到端的解决方案优势。

我们致力于为电信运营商、企业和消费者等提供有竞争力的综合解决方案和服务,持续提升客户体验,为客户创造最大价值。

目前,华为的产品和解决方案已经应用于140多个国家,服务全球1/3的人口。

我们以丰富人们的沟通和生活为愿景,运用信息与通信领域专业经验,消除数字鸿沟,让人人享有宽带。

为应对全球气候变化挑战,华为通过领先的绿色解决方案,帮助客户及其他行业降低能源消耗和二氧化碳排放,创造最佳的社会、经济和环境效益.Quidway S9300系列T比特核心路由交换机Quidway® S9300系列是华为公司面向融合多业务的网络架构而推出的新一代高端智能T 比特核心路由交换机。

该产品基于华为公司智能多层交换的技术理念,在提供稳定、可靠、安全的高性能L2/L3层交换服务基础上,实现高清视频流承载、大容量无线网络、弹性云计算、硬件IPv6、一体化安全等业务应用,同时具备强大扩展性和可靠性.Quidway® S9300系列交换机广泛适用于广域网、城域网、园区网络和数据中心,帮助企业构建面向应用的网络平台,提供交换路由一体化的端到端融合网络。

Quidway® S9300系列提供S9303、S9306、S9312三种产品形态,支持不断扩展的交换能力和端口密度。

整个系列秉承模块通用化、部件归一化的设计理念,最小化备件成本,在保证设备扩展性的同时最大限度地保护用户投资。

此外,S9300作为新一代智能交换机采用了多种绿色节能创新技术,在不断提升性能及稳定性的同时,大幅降低设备能源消耗,减小噪声污染,为网络绿色可持续发展提供领先的解决方案。

S9300系列交换机产品彩页产品特点先进交换架构提升网络扩展性•背板具备良好的扩展性,可平滑扩展至更高带宽,支持单端口速率40G、100G平滑升级,同时完美兼容现网板卡,保护初始投资.•超高万兆端口密度,单台设备支持480个万兆端口,助力企业园区和数据中心迎来全万兆核心时代。

MA5680T新规范(华为OLT配置模板)

1.1MA5680T/MA5683T(待补充)1、配置vlan(OLT侧)MA5680T(config)#vlan 1000 1009 smartMA5680T(config)#vlan 4000 commondMA5680T(config)#vlan attrib 1000 1009 q-in-qMA5680T(config)#port vlan 1000 1009 4000 0/19 02、配置线路相关模板MA5680T(config)#ont-lineprofile gpon profile-id 10 profile-name MDUMA5680T(config)#snmp-profile add profile-id 10 profile-name MDU V1 GPONpublic GPONprivate 162 n20003、配置相关业务的DBA模板MA5680T(config)#dba-profile add profile-id 10 profile-name NMS Type1 FIX 1024 ---网管MA5680T(config)#dba-profile add profile-id 11 profile-name PPPOE Type4 MAx 102400 ---PPPOEMA5680T(config)#dba-profile add profile-id 12 profile-name IMS Type3 Assure 1024 Max 10240 ---IMSMA5680T(config)#dba-profile add profile-id 13 profile-name IPTV Type4 MAx 102400 ---IPTVMA5680T(config)#dba-profile add profile-id 14 profile-name ZHUANXIAN Type3 Assure 5120 Max 102400 ---专线MA5680T(config)#dba-profile add profile-id 15 profile-name VPN Type3 Assure 5120 Max 102400 ---VPN4、增加ONT并绑定相关模板MA5680T(config-if-gpon-0/2)#ont add 0 5 sn-auth AC950C41 snmp ont-lineprofile-id 10MA5680T(config-if-gpon-0/2)#ont snmp-profile 0 all profile-id 105、配置tcont数据MA5680T(config-gpon-lineprofile-10)#tcont 0 dba-profile-id 10 ---网管MA5680T(config-gpon-lineprofile-10)#tcont 1 dba-profile-id 11 ---PPPOEMA5680T(config-gpon-lineprofile-10)#tcont 2 dba-profile-id 12 ---IMSMA5680T(config-gpon-lineprofile-10)#tcont 3 dba-profile-id 13 ---IPTVMA5680T(config-gpon-lineprofile-10)#tcont 4 dba-profile-id 14 ---专线MA5680T(config-gpon-lineprofile-10)#tcont 5 dba-profile-id 15 ---VPN6、配置gem数据MA5680T(config-gpon-lineprofile-10)#gem add 0 eth tcont 0 ---网管MA5680T(config-gpon-lineprofile-10)#gem add 1 eth tcont 1 ---PPPOEMA5680T(config-gpon-lineprofile-10)#gem add 2 eth tcont 2 ---IMSMA5680T(config-gpon-lineprofile-10)#gem add 3 eth tcont 3 ---IPTVMA5680T(config-gpon-lineprofile-10)#gem add 4 eth tcont 4 ---专线MA5680T(config-gpon-lineprofile-10)#gem add 5 eth tcont 5 ---VPN7、建立tcont和gem的映射MA5680T(config-gpon-lineprofile-10)#gem mapping 0 0 priority 7---网管MA5680T(config-gpon-lineprofile-10)#gem mapping 1 1 priority 0 ---PPPOEMA5680T(config-gpon-lineprofile-10)#gem mapping 2 2 priority 6 ---IMSMA5680T(config-gpon-lineprofile-10)#gem mapping 3 3 priority 3---IPTVMA5680T(config-gpon-lineprofile-10)#gem mapping 4 4 priority 1---专线MA5680T(config-gpon-lineprofile-10)#gem mapping 5 5 priority 2 ---VPN8、MA5680T(config-gpon-lineprofile-10)#commit9、自动发现ONT并配置网管数据和业务流MA5680T(config)#interface gpon 0/2MA5680T(config-if-gpon-0/2)#port 0 ont-auto-find enable 网管优限级进行配置MA5616(config)#protocol-8021p-pri 3 vlan xxx(网管VLAN)。

华为硬件需求说明书模板

华为硬件需求说明书模板[公司名称][项目名称][日期]硬件需求说明书1. 引言1.1 目的1.2 范围1.3 定义和缩略语2. 项目概述2.1 项目背景2.2 项目目标2.3 项目范围3. 硬件需求3.1 硬件规格3.1.1 服务器3.1.2 网络设备3.1.3 存储设备3.1.4 客户端设备3.1.5 其他硬件设备3.2 性能要求3.2.1 处理能力3.2.2 存储容量3.2.3 网络带宽3.3 可靠性要求3.3.1 冗余机制3.3.2 容错能力3.3.3 可恢复性3.4 安全要求3.4.1 数据加密3.4.2 访问控制3.4.3 防火墙3.5 兼容性要求3.5.1 操作系统兼容性 3.5.2 应用程序兼容性 3.6 扩展性要求3.6.1 可扩展性3.6.2 可升级性4. 硬件配置4.1 服务器配置4.2 网络设备配置4.3 存储设备配置4.4 客户端设备配置4.5 其他硬件设备配置5. 交付要求5.1 交付时间5.2 交付地点5.3 交付方式6. 维护和支持6.1 硬件维护6.2 技术支持7. 风险和限制7.1 风险分析7.2 限制和约束8. 附录8.1 术语表8.2 参考文献8.3 附加信息以上是一个简单的华为硬件需求说明书模板,您可以根据实际情况进行调整和修改。

在编写说明书时,建议尽量详细和准确地描述硬件需求,以便供应商或相关人员能够清晰理解您的需求,并提供合适的解决方案。

华为防火墙配置使用手册

华为防火墙配置使用手册(原创实用版)目录1.防火墙概述2.华为防火墙的基本配置3.配置 IP 地址与子网掩码4.配置访问控制列表(ACL)5.应用控制协议6.配置端口与流量7.实战配置案例8.总结正文一、防火墙概述防火墙是位于内部网和外部网之间的屏障,它按照系统管理员预先定义好的规则来控制数据包的进出。

防火墙是系统的第一道防线,其作用是防止非法用户的进入。

二、华为防火墙的基本配置华为防火墙的基本配置包括以下几个步骤:1.配置设备名称:登录缺省配置的防火墙并修改防火墙的名称。

2.配置管理 IP 地址:为防火墙配置一个管理 IP 地址,用于远程管理设备。

3.配置登录认证:设置登录认证方式,如用户名和密码。

三、配置 IP 地址与子网掩码为了使防火墙能够正常工作,需要为其配置 IP 地址和子网掩码。

具体操作如下:1.配置接口 IP 地址:进入接口视图,配置接口的 IP 地址和子网掩码。

2.配置路由协议:在防火墙上配置路由协议,如 OSPF 或 BGP,以便与其他网络设备进行通信。

四、配置访问控制列表(ACL)访问控制列表(ACL)是一种用于控制网络流量的技术。

通过配置 ACL,可以拒绝或允许特定网段的 IP 流量访问指定的端口。

具体操作如下:1.创建 ACL:在防火墙上创建一个 ACL,并设置 ACL 编号。

2.添加规则:向 ACL 中添加规则,以拒绝或允许特定网段的 IP 流量访问指定的端口。

五、应用控制协议为了使防火墙能够识别和控制特定应用的流量,需要配置应用控制协议。

具体操作如下:1.配置应用控制协议:在防火墙上配置应用控制协议,如 FTP、DNS、ICMP 或 NETBIOS。

2.添加规则:向应用控制协议中添加规则,以允许或拒绝特定网段的IP 流量访问指定的端口。

六、配置端口与流量为了控制网络流量,需要配置端口与流量。

具体操作如下:1.配置端口:在防火墙上配置端口,以便将流量转发到指定的网络设备。

(完整版)华为交换机配置命令手册.doc

为 QuidWay 交换机配置命令手册:1、开始建立本地配置环境,将主机的串口通过配置电缆与以太网交换机的 Console 口连接。

在主机上运行终端仿真程序(如Windows 的超级终端等),设置终端通信参数为:波特率为 9600bit/s 、8 位数据位、 1 位停止位、无校验和无流控,并选择终端类型为 VT100。

以太网交换机上电,终端上显示以太网交换机自检信息,自检结束后提示用户键入回车,之后将出现命令行提示符(如 <Quidway>)。

键入命令,配置以太网交换机或查看以太网交换机运行状态。

需要帮助可以随时键入“?“2、命令视图(1)用户视图 (查看交换机的简单运行状态和统计信息)<Quidway>:与交换机建立连接即进入 (2)系统视图 (配置系统参数 )[Quidway]:在用户视图下键入system- view(3)以太网端口视图 (配置以太网端口参数在系统视图下键入(4)VLAN视图 (配置 VLAN参数 )[Quidway-Vlan1]:在系统视图下键入 vlan 1(5)VLAN接口视图 (配置 VLAN和 VLAN汇聚对应的 IP 接口参数 )[Quidway-Vlan-interface1]:在系统视图下键入 interface vlan-interface 1(6)本地用户视图 (配置本地用户参数 )[Quidway-luser-user1]:在系统视图下键入 local-useruser1(7)用户界面视图 (配置用户界面参数 )[Quidway-ui0]:在系统视图下键入 user-interface3、其他命令设置系统时间和时区 <Quidway>clock time Beijing add 8设置交换机的名称 [Quidway]sysname TRAIN-3026-1[TRAIN-3026-1]配置用户登录 [Quidway]user-interface vty 0 4[Quidway-ui-vty0]authentication-mode scheme创建本地用户 [Quidway]local-user huawei[Quidway-luser-huawei]password simple huawei[Quidway-luser-huawei] service-type telnet level3 4、VLAN配置方法『配置环境参数』SwitchA 端口属于 VLAN2,属于 VLAN3『组网需求』把交换机端口加入到VLAN2,加入到 VLAN3数据配置步骤『 VLAN配置流程』(1)缺省情况下所有端口都属于 VLAN 1,并且端口是 access端口,一个access端口只能属于一个 vlan;(2)如果端口是 access端口,则把端口加入到另外一个 vlan 的同时,系统自动把该端口从原来的 vlan 中删除掉;(3)除了 VLAN1,如果 VLAN XX不存在,在系统视图下键入VLAN XX,则创建VLANXX并进入 VLAN视图;如果 VLAN XX已经存在,则进入VLAN视图。

华为员工手册-范本

华为公司员工手册公司简介华为公司是一家专门从事系列程控交机及其配套产品生产、开发、销售的高新技术企业,崛起于改革开放前沿的深圳,积极投身于民族通信产业的大潮中,为使我国通信产业早日走向世界通舞台,贡献着自己的智慧、热忱与执着.公司自1998年成立以来,一直坚持“管理上学习日本,技术上瞄准美国,始终以世界一流的为目标,为民族通信工业作贡献"的经营方针,每年以近200%的速度迅猛发展,到今已拥有近元的固定资产,数百人的科研开发队伍,几万平方米的科研生产基地,已形成了年产百万线以上的生产能力。

目前,主要产品C&C08数字程控局用交换机、EAST8000数字程控用户交换机、JK1000程控端局交换机、HJD48程控用户交换机均已通过部鉴定,公司也因此被专家评价为全部产品在同类机型中处于领先地位的交换机生产厂家,最新研制的智能平台、无阴塞排除机均为世界一流产品,在0。

5—0。

6微米超大规模集成路线设计、光电一体化技术、模块电源技术等专有技术已处于世界最前列。

公司在全国秒地城市和直辖市设立了27个办事处,在美国硅谷建立了开发研究中心,在香港注册了投资公司,与全国二十多个省、市电信部门成立了股份以司。

将通过有效的管理方式在世界范围实现技术、资源的引进、利用与推广,以大系统、大结构、大市场的国际化技术服务体系.公司实现总裁领导下各系统、各部门分层负丽的管理制度,并设立若干专业协调委员会,重大决策由委员集体产生。

公司以贡献报酬,凭责任定待遇,鼓励人才充分发挥个人的聪明才智。

公司在全国名牌大学设立了奖学(教)金,激励人才的产生,并已形成了技术开发、营销服务为为体的人才倒三角结构,公司70%左右的员工是博士、硕士、高级工程师,90%以上的人员具有大学学历。

发展、振光民族通信是华为的事业,也是每一个华为人的责任。

为此,所有华为人正在不断学习、吸收国内外先进科学技术和知识和卓越的管理经验,为民族通信事业的明天,为华为的明天,也为自己的明天努力工作、集体奋斗。

华为交换机配置手册【范本模板】

华为交换机配置手册华为交换机配置手册实验一使用华为Quidway系列交换机简单组网1.1 实验目的1. 掌握华为Quidway系列交换机上的基本配置命令;2。

掌握VLAN的原理和配置;3。

掌握端口聚合(Link Aggregation)的原理和配置;4。

掌握生成树协议(STP)的原理和配置;5。

掌握GVRP协议的原理和配置;6。

掌握三层交换机和访问控制列表(ACL)的原理和配置;7. 掌握如何从PC机或其他交换机远程配置某交换机.1.2 实验环境Quidway S3026以太网交换机2 台,Quidway S3526以太网交换机1台,PC机4台,标准网线6根Quidway S3026软件版本:V100R002B01D011;Bootrom版本:V1。

1Quidway S3526软件版本:V100R001B02D006;Bootrom版本:V3。

01。

3 实验组网图在下面的每个练习中给出。

1。

4 实验步骤1。

4.1 VLAN配置首先依照下面的组网图将各实验设备相连,然后正确的配置各设备的IP地址。

有两台Quidway S3026交换机和四台PC机。

每台PC机的IP地址指定如下:PCA:10。

1。

1。

1PCB:10。

1。

2.1PCC:10.1.1。

2PCD:10。

1。

2。

2掩码:255。

255。

255.0请完成以下步骤:1、如上图所示,配置四台PC机属于各自的VLAN。

2、将某些端口配置成trunk端口,并允许前面配置的所有VLAN通过。

3、测试同一VLAN中的PC机能否相互Ping通。

配置如下:SwitchA:SwitchA(config)#vlan 2 //创建VLAN 2 SwitchA (config—vlan2)#switchport ethernet 0/9 //将以太口9划入VLAN 2 SwitchA (config-vlan2)#vlan 3 //创建VLAN 3 SwitchA (config—vlan3)#switchport ethernet 0/10 //将以太口10划入VLAN 3 SwitchA (config-vlan3)#interface ethernet 0/1 //进入以太口1的接口配置模式SwitchA (config—if-Ethernet0/1)#switch mode trunk //将e0/1接口设置为trunk模式SwitchA (config—if—Ethernet0/1)#switch trunk allow vlan all //配置允许所有的VLAN通过SwitchB:SwitchB(config)#vlan 2SwitchB (config—vlan2)# switchport ethernet 0/9SwitchB (config—vlan3)#switchport ethernet 0/10SwitchB (config-vlan3)#interface ethernet 0/1SwitchB (config—if-Ethernet0/1)#switch mode trunkSwitchB (config—if-Ethernet0/1)# switch trunk allow vlan all4、SwitchA端口e0/1的PVID配置为2,然后从PCA ping PCC,看能否相互Ping通,如果不能Ping通,请说明原因。

华为路由器安装配置手册

第一章首次登录系统用户通过Console 口首次登录一台新的路由器,实现对新设备的基本配置。

当用户需要为第一次上电的设备进行配置时,必须通过Console 口登录设备。

通过Console 口连接终端与路由器,搭建配置环境。

1.1首次登录系统简介当用户需要为第一次上电的设备进行配置时,必须通过Console 口登录设备。

控制口(Console Port)是一种通信串行端口,由设备的主控板提供。

一块主控板提供一个Console 口,端口类型为EIA/TIA-232 DCE。

用户终端的串行端口可以与设备Console 口直接连接,实现对设备的本地配置。

I ■-说明:设备第一次上电必须使用Console 口登录,使用Console 口登录设备的方式是实现其他登录方式的前提。

例如使用Telnet登录设备所需的IP地址,需要预先通过Console 口登录设备后进行配置。

1.2通过Console 口登录路由器通过Console 口连接终端与路由器,搭建配置环境。

在进行通过Console 口登录路由器配置前了解此特性的应用环境、配置此特性的前置任务和数据准备,有助于快速、准确地完成配置任务。

使用配置电缆将路由器的Console 口与终端COM 口进行物理连接。

通过Console 口从PC登录路由器,实现对第一次上电的路由器进行配置和管理。

1.2.1建立配置任务在进行通过Console 口登录路由器配置前了解此特性的应用环境、配置此特性的前置任务和数据准备,有助于快速、准确地完成配置任务。

1.2.1.1应用环境当路由器第一次上电,需要对此路由器进行配置和管理时,必须通过Console 口登录。

1.2.1.2前置任务在配置通过Console 口配置路由器之前,需要完成以下任务:PC已安装终端仿真程序(如Windows XP的超级终端) 准备好串口配置电缆在通过Console 口配置路由器之前,需要准备以下数据。

I ■-说明:首次登录路由器,终端通信参数均使用路由器的缺省值。

华为手机产品说明书

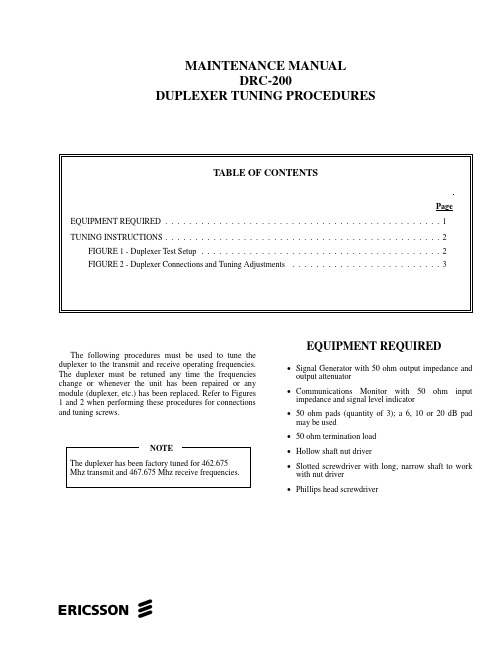

The following procedures must be used to tune the duplexer to the transmit and receive operating frequencies.The duplexer must be retuned any time the frequencies change or whenever the unit has been repaired or any module (duplexer, etc.) has been replaced. Refer to Figures 1 and 2 when performing these procedures for connections and tuning screws.EQUIPMENT REQUIRED•Signal Generator with 50 ohm output impedance and output attenuator •Communications Monitor with 50 ohm input impedance and signal level indicator •50 ohm pads (quantity of 3); a 6, 10 or 20 dB pad may be used •50 ohm termination load•Hollow shaft nut driver•Slotted screwdriver with long, narrow shaft to work with nut driver •Phillips head screwdriverMAINTENANCE MANUALDRC-200DUPLEXER TUNING PROCEDURESeTUNING INSTRUCTIONS1. Turn off the DRC-200 with the front panel POWERON/OFF switch and unplug AC power cord.2. Remove the eight (8) black Phillips head screws thatfasten the cover wrap to the chassis and slide the cover wrap off towards the rear of the unit.3. Remove the fifteen (15) screws holding the top metalshield to case.4. Remove three (3) screws on inside of case holdingfront panel to metal chassis.5. Gently pry up snaps and remove front cover to gainaccess to duplexer tuning screws.6. Remove four (4) screws holding power amplifier onthe chassis to gain access to the duplexer BNC connectors.7. Connect the signal generator output through the 50ohm pad to the ANTENNA connector on the rear panel.8.Disconnect the cable from the TX port on the duplexer and connect the communications monitor through a 50ohm pad to the TX port.9. Remove the cable from the RX port and terminate theRX port into a 50 ohm load termination pad.10. Tune the communications monitor to the receivefrequency.11. Unloosen the tuning screw shaft locking nuts(Figure 2) on all six (6) tuning screws.12. Tune the signal generator to the receive frequency andadjust for a high output.13. Adjust the three transmitter port tuning screws, one at atime, for minimum signal level on the communications monitor. It may be required that each screw be adjusted more than once to obtain a minimum signal level indication.Copyright © July 1996, Ericsson Inc.Figure 1- Duplexer Test SetupAE/LZB 119 1910 R1A214. While monitoring the signal level, tighten the tuningscrew locking nuts after final adjustment of the transmitter port. It may be necessary to readjust the tuning screws while tightening the locking nuts to retain minimum signal level obtained in Step 13.15. Disconnect the communications monitor and 50 ohmpad from the TX port.16. Disconnect the 50 ohm load termination pad from theRX port and connect the communications monitor through the 50 ohm pad to the RX port.17. Connect the 50 ohm load termination pad removed inStep 16 to the TX port.18.Tune the communications monitor to the transmitfrequency.19. Tune the signal generator to the transmit frequency andadjust for a high output.20. Adjust the three receiver port tuning screws, one at atime, for minimum signal level on the communications monitor. It may be required that each screw be adjusted more than once to obtain a minimum signal level indication.21. While monitoring the signal level, tighten the tuningscrew locking nuts after final adjustment of the receiver port. It may be necessary to readjust the tuning screws while tightening the locking nuts to retain minimum signal level obtained in Step 20.22. Disconnect the communications monitor and 50 ohmpad from the RX port and reconnect the cable to the RX port that was removed in Step 9.23. Disconnect the 50 ohm load termination pad from theTX port and reconnect the cable removed in Step 8 to the TX port.24. Disconnect the signal generator and 50 ohm pad fromthe ANTENNA connector on back panel.25. Reassemble the radio by performing Steps 6, 5, 4, 3and 2.Figure 2 - Duplexer Connections and Tuning AdjustmentsAE/LZB 119 1910 R1A3Ericsson Inc.Private Radio SystemsMountain View RoadLynchburg, Virginia 24502AE/LZB 119 1910 R1A 1-800-528-7711 (Outside USA, 804-528-7711)Printed in U.S.A.。

华为OLT配置说明

DBA profile配置

DBA profile 的几种操作: MA5600T(config)#dba-profile ? -------------------------------------------ode: --------------------------------------------- add Add a DBA profile delete Delete a DBA profile modify Modify a DBA profile configuration

线路模板:gpon-lineprofile

Gem,eth port,vlan mapping关系 MA5600T(config-gpon-lineprofile-11)#gem mapping 0 0 eth 1 vlan 600 priority 0 MA5600T(config-gpon-lineprofile-11)#gem mapping 1 1 eth 1 vlan 601 priority 0 MA5600T(config-gpon-lineprofile-11)#gem mapping 2 2 eth 1 vlan 602 priority 5 MA5600T(config-gpon-lineprofile-11)#gem mapping 3 3 eth 1 vlan 603 priority 3 MA5600T(config-gpon-lineprofile-11)#gem mapping 4 4 eth 1 vlan 604 priority 0 MA5600T(config-gpon-lineprofile-11)#gem mapping 5 5 eth 1 vlan 605 priority 7 注意:该指令中提到的vlan,priority值是最终从gem port 里面出去的vlan和priority。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

通过Console 口登录应用环境用户需要通过Console 口登录到S-switch,如图1-1 所示。

图1-1 通过Console 口登录到S-switch说明如果S-switch 是第一次上电,并且用户需要管理和配置S-switch,则用户只能通过Console 口登录到S-switch。

背景信息在通过Console 口搭建本地配置环境时,用户可以通过Windows 系统中的“超级终端”与S-switch 建立连接。

操作步骤步骤1 启动超级终端选择“开始>所有程序>附件>通讯>超级终端”菜单项,Windows XP 系统启动超级终端。

步骤2 新建连接如图1-2 所示。

在“名称”文本框中输入新建连接的名称;选择图标。

然后单击“确定”按钮。

图1-2 新建连接步骤3 设置连接端口进入如图1-3 所示的[连接到]窗口后,请根据PC(或配置终端)实际使用的端口在“连接时使用”下拉列表框中进行选择。

然后单击“确定”按钮。

图1-3 连接端口设置步骤4 设置通信参数进入如图1-4 所示的[端口属性]窗口后,请按表1-1 中的描述进行通信参数的设置。

说明在其它的Windows 操作系统中,“每秒位数”可能被描述为“波特率”;“数据流控制”可能被描述为“流量控制”。

图1-4 端口通信参数设置步骤5 启动超级终端后,选择“文件>属性”菜单项,进入如图1-5 所示的[连接属性]窗口。

选择“设置”页签,在“终端仿真”下拉列表框中选择“VT100”。

单击“确定”按钮结束设置。

图1-5 终端类型选择----结束注意:VLANIF接口是网络层接口,可以配置IP地址。

系统如果没有划分VLAN默认的都是VLAN 1Telnet登陆交换机<hhsn19#>sys 进入系统视图。

Enter system view, return user view with Ctrl+Z.[hhsn19#]user-interface vty 1 进入用户界面视图[hhsn19#-ui-vty1]screen-length 20 配置终端屏幕的行数[hhsn19#-ui-vty1]history-command max-size 10 配置历史命令缓冲区大小。

缺省情况下,所有用户界面上都启动了终端服务功能,终端屏幕一屏长度为24 行,历史缓冲区大小为10 条命令[hhsn19#-ui-vty1]idle-timeout 10 配置登录用户的超时断连时间缺省情况下,登录用户的超时断连时间为10 分钟,即如果登录用户10 分钟没有任何操作,则此终端线路自动断开。

使用idle-timeout 0 0 命令可以设置为永不超时断连。

[hhsn19#]header login information "ni hao" 配置登录验证时的提示信息。

[hhsn19#]header shell information "ni hao 123" 配置开始配置时的提示信息。

[hhsn19#]user-interface maximum-vty 5 配置VTY 连接的最大数量[hhsn19#-ui-vty4]protocol inbound telnet 配置用户界面支持Telnet 服务[hhsn19#]vlan 3 创建VLAN,并进入VLAN 视图[hhsn19#-vlan3]port ethernet 0/0/2 配置VLAN 包含的接口[hhsn19#-vlan3]quit 退回到系统视图[hhsn19#]interface vlanif 3 进入VLAN 逻辑接口视图[hhsn19#-Vlanif3]ip address 192.168.49.10 25 配置VLAN 逻辑接口的IP 地址。

由于S-switch 对传输业务仅提供二层处理,因此借助VLAN 逻辑接口来提供IP 地址,并支撑Telnet 终端服务。

首先需要创建VLAN,并配置VLAN 包含的接口围。

然后进入指定VLAN 的逻辑接口视图配置供Telnet 连接的IP 地址。

无论S-switch 作为Server 端还是Client 端,都需要配置IP 地址,并且通过此VLAN 包含的接口与其它设备连接。

[hhsn19#]user-interface vty 4[hhsn19#-ui-vty4]authentication-mode password 配置采用Password 验证方式[hhsn19#-ui-vty4]set authentication password simple 123用户的密码。

[hhsn19#-ui-vty4]authentication-mode aaa AAA 验证[hhsn19#-ui-vty4]quit[hhsn19#]aaa 进入AAA 视图[hhsn19#-aaa]local-user chzhy2010 password simple chzy2010 本地用户名及密码info: A new user added[hhsn19#-aaa]local-user chzhy2010 service-type telnet 配置用户的登录服务类型。

[hhsn19#-aaa]local-user chzhy2010 level 15 配置用户的登录级别[hhsn19#-aaa]authentication-scheme 4 创建验证方案,并进入验证方案视图。

Info: Create a new authentication scheme[hhsn19#-aaa-authen-4]quit[hhsn19#]super password level 12 simple 123456 配置切换用户级别的口令。

显示当前建立的所有TCP 连接情况:display tcp status上传与下载配置文件组网需求本端PC 作为FTP 客户端,IP 地址为10.1.1.1/24。

S-switch 作为FTP Server。

在S-switch 上配置VLAN 10,将接口ethernet0/0/1 加入VLAN 10。

配置VLAN 10 的接口IP 地址为10.1.1.2/24。

PC 向S-switch 上传或下载系统软件和配置文件。

组网图图5-2 S-switch 作为FTP Server 的组网图配置步骤1. 在S-switch 上创建VLAN 10,并配置VLAN 10 的接口IP 地址为10.1.1.2/24。

<Quidway> system-view[Quidway]ftp timeout 10 配置FTP 服务器的超时断连时间缺省情况下,FTP 服务器的超时断连时间是30 分钟[Quidway]remotehelp 查看FTP 命令的在线帮助[Quidway] vlan 10[Quidway-vlan10] port ethernet 0/0/1[Quidway-vlan10] quit[Quidway] interface vlanif 10[Quidway-Vlanif10] ip address 10.1.1.2 24[Quidway-Vlanif10] quit2. 在S-switch 上启动FTP 服务,并配置FTP 用户名ftpuser,口令ftppwd。

[Quidway] ftp server enable[Quidway] aaa[Quidway-aaa] local-user ftpuser password simple ftppwd[Quidway-aaa] local-user ftpuser service-type ftp[Quidway-aaa] local-user ftpuser ftp-directory flash:/ 此用户ftp目录该步骤中参数directory 所指定的目录必须是S-switch 中已经存在的目录,并且其取值必须包含目录所在的路径。

例如配置FTP 用户的工作目录是Flash 存储器根目录中的“FTP”目录,则directory 的取值是“flash:/FTP”。

[Quidway-aaa] return3. 在S-switch 上备份配置文件和S-switch 系统软件。

<Quidway> copy vrpcfg.cfg flash:/backup.cfg<Quidway> copy flash:/4. 在PC 机上,向S-switch 发起FTP 连接,输入用户名ftpuser 和口令ftppwd。

PC 机上的FTP 客户端以Window XP 操作系统为例说明。

C:\WINDOWS\Desktop> ftp 10.1.1.2Connected to 10.1.1.2.220 FTP-Server Microsoft FTP Service (Version 5.0).User (10.1.1.1:(none)): ftpuser331 Password required for ftpuser.Password:******230 User logged in.ftp>5. 在PC 机上,配置二进制传输格式和PC 机本地目录。

ftp> binary200 Type set to I.ftp> lcd c:\temp 指定工作路径Local directory now C:\temp.6. 在S-switch 上,向S-switch 上传S-switch 系统软件和配置文件。

ftp> put ftp> put vrpcfg.cfgftp> quitC:\WINDOWS\Desktop>7.在PC 上,下载最新S-switch 系统软件和配置文件。

[ftp] get [ftp] get vrpcfg.cfg[ftp] quit管理Flash 存储器<hhsn19#>format flash: 格式化Flash 存储器<hhsn19#>f ixdisk flash: 修复出现异常的Flash 存储器管理文件和目录<hhsn19#>dir 查看当前路径下的文件和目录信息没包括隐藏的目录和文件<hhsn19#>dir /all 查看当前路径下的文件和目录信息显示所有的信息<hhsn19#>copy hhsn.cfg 1.cfg 复制文件<hhsn19#>mkdir 1 创建目录<hhsn19#>rmdir 3 删除目录<hhsn19#>cd 2 进入指定目录<hhsn19#>pwd 查看当前工作的路径<hhsn19#>move 1.cfg 2 移动文件<hhsn19#>rename 2 5 重新命名文件<hhsn19#>more 1.cfg 显示文件容<hhsn19#>delete 1.cfg 删除文件(将文件放入S-switch 的回收站)<hhsn19#>delete /unreserved 1.cfg 彻底删除文件<hhsn19#>undelete 1.cfg 恢复被删除文件<hhsn19#>reset recycle-bin 1.cfg 彻底删除回收站中的文件<hhsn19#>startup saved-configuration ole.cfg配置S-switch 下次启动时加载的配置文件。