Burp Suite使用说明

burpsuite操作手册

burpsuite操作手册Burp Suite是一个强大的网络应用程序安全测试工具,以下是一些Burp Suite的基本操作步骤:1. 打开Burp Suite并启动一个新的扫描项目。

2. 在“Proxy”标签页中,配置你的代理设置。

确保你的浏览器已设置为使用Burp Suite作为代理。

3. 在“Proxy”标签页中,找到“Intercept is on”部分,并单击“Intercept is on”按钮以开始拦截流量。

4. 打开一个浏览器,并访问你想要测试的网站。

此时,你的所有请求将被Burp Suite拦截。

5. 在Burp Suite中,你可以查看请求和响应的详细信息。

你可以在“Proxy”标签页中的“HTTP history”部分查看请求和响应的详细信息。

6. 在“Proxy”标签页中,找到“Intercept is on”部分,并单击“Intercept is off”按钮以停止拦截流量。

7. 在“Target”标签页中,找到你想要测试的网站或应用程序,并单击“Add to target”按钮将其添加到目标列表中。

8. 在“Scanner”标签页中,选择你想要运行的扫描类型(例如,Active Scan)。

然后单击“Start Scan”按钮开始扫描。

9. 扫描完成后,你可以在“Results”标签页中查看扫描结果。

10. 在“Results”标签页中,你可以查看漏洞和相关信息的详细信息。

如果你发现任何漏洞,你可以使用Burp Suite提供的工具来测试和验证漏洞。

这只是Burp Suite的一些基本操作步骤,它还有许多其他功能和选项可供探索。

建议查阅Burp Suite的官方文档或相关教程以获取更深入的了解。

burp suite 中文使用手册

burp suite 中文使用手册Burp Suite 是一款功能强大的网络渗透测试工具,它集合了多种功能,如代理服务器、漏洞扫描器、安全代码浏览器等,被广泛用于网络安全领域。

本文将详细介绍 Burp Suite 的中文使用手册,包括安装配置、代理服务器、扫描器、攻击工具、实战案例等内容,旨在帮助读者全面了解和熟练使用 Burp Suite。

一、安装配置1. 下载安装包在官方网站上下载最新版本的 Burp Suite 安装包,根据操作系统选择合适的版本进行下载。

2. 安装双击安装包,按照提示完成安装过程。

安装完成后,将会在桌面或菜单中生成 Burp Suite 的图标。

3. 配置打开 Burp Suite,进入配置界面。

在该界面中,我们可以设置代理监听端口、添加代理证书等信息。

二、代理服务器1. 设置代理在使用 Burp Suite 之前,我们需要将浏览器或其他应用程序的代理设置为 Burp Suite 的监听地址和端口号。

这样,Burp Suite 就能拦截和修改数据包。

2. 拦截数据包打开 Burp Suite,点击 Proxy 选项卡,在 Intercept 子选项卡中启用拦截功能。

拦截状态下,Burp Suite 会捕获并展示所有进出的数据包。

3. 修改数据包在Intercept 子选项卡中,我们可以对请求和响应进行修改。

例如,修改请求的参数、修改响应的内容等。

三、扫描器1. 目标配置在使用扫描器之前,我们需要添加扫描目标。

点击Target 选项卡,在该界面中添加目标 URL。

2. 漏洞扫描打开 Burp Suite,点击 Scanner 选项卡,在该界面中运行自动扫描或手动扫描。

Burp Suite 会自动检测目标应用程序中的漏洞,并生成相应的报告。

3. 安全代码浏览器在 Scanner 选项卡中,我们可以使用安全代码浏览器来查看目标应用程序中的敏感信息和潜在漏洞。

四、攻击工具1. Intruder 工具Intruder 工具是 Burp Suite 中用于暴力破解和字典攻击的工具。

Burp Suite 使用手册 第一部分 - 基本工具说明书

Burp Suite Guide: Part I – Basic toolsKarthik R, ContributorRead the original story on SearchSecurity.in.Burp Suite is an integration of various tools put together for performing security testing of Web applications. Burp Suite helps the penetration tester in the entire testing process from the mapping phase through to identifying vulnerabilities and exploiting them. This Burp Suite guide series will help you understand the framework and make use of the features in various scenarios.The various features of Burp Suite are shown in Figure 1. These include proxy, spider, intruder, repeater, sequencer, decoder and comparer. As we move ahead in this Burp Suite guide, we shall learn how to make use of them seamlessly.Burp proxy: Using Burp proxy, one can intercept the traffic between the browser and target application. This option works in similar fashion to the man-in-the-middle attack vector. To demonstrate this feature, consider the following example of a Wikipedia login form (dummyuser:dummypassword) as shown in Figure 2. First, switch the intercept mode “on” in the suite. The Forward option allows you to send the packets from the source IP to the destination IP. The Drop option allows you to drop the packet if you feel it does not need analysis.Figure 1. Burp Suite and supporting toolkitFigure 2. Wikipedia login formFigure 3 shows the login credentials of being captured. Note that Wikipedia uses HTTP instead of HTTPS, hence the login credentials are captured in clear text. For HTTPS we would need to use strippers such as sslstrip, as explained in previous articles.Burp proxy captures the cookie details and HTTP headers of the page. Figure 4 and Figure 5 show the required setup to use this feature.Figure 3. Intercepting login credentials with Burp proxyFigure 4. Options to set up prior to interceptionThe Burp proxy listener is enabled on Port 8080 of the local host. There are various options for intercept setup, including request methods, matching file extensions and URL scope for the client requests. Other options such as request type, content type and URL scope in the server responses are available, and can be selected based on the attack scenario.The next step in this Burp Suite guide is to set up the browser wherein the request-response process is routed through port 8080 on a local host.Figure 5. Browser setupGoing forward in this Burp Suite guide, a range of different steps can be performed from this point on. The capture can be dropped, or sent to spider or sequencer or comparer. There is an option to change the request methods from GET to POST, and so on. The tool also allows for modification of hea ders and doing other “interesting” things with the HTTP packets in transit, which can be quite dangerous in certain scenarios.Burp sitemap and site scopeThis part of our Burp Suite guide describes how to choose the scope of the security testing. Figure 6 shows the sitemap and site scope, displaying the various sections of a particular domain. A large number of sub-domains are visible within . Also note that visited pages are displayed in a darkened color.Figure 6. Sitemap, site scope and keyword searchThe screenshot in Figure 6 shows the search executed by the user using the keyword finder. In this case the search term “security” is highlighted.Figure 7 shows the sitemap of Google. Any subdomain of interest can be chosen for further tests, based on the pen-testing scenario. While Google has been used for this Burp Suite guide, the target Web application could be any other as required for analysis.Burp spider: The spider tool is used to get a complete list of URLs and parameters for each site. The tool looks into each page that was manually visited and goes through every link it finds within the testing scope. When using Burp spider, ensure that the proxy and interceptors are switched off. More the links manually visited the better, as it gives the spider a larger coverage area.For our Burp Suite guide, we will set up the spider using the Options menu. Of importance are authentication and the thread count. The authentication field can be set with the username and password combination so that when the spider comes across a login page it can automatically go through the authentication process. Figure 8 shows the Options tab of the Burp spider.Thread count is the number of concurrent threads that are being used. For a local testing, this count can be high. A higher thread count implies faster processing, but also a larger load.Once spidering is complete, the next step in this Burp Suite guide is to use the scannerFigure 8. Burp spider Options tabfor testing. Tests can be either active or passive. Active tests send data and analyze the possibilities. Passive tests examine all traffic and determine the vulnerabilities present inthe application. Test results should always be validated, as no automated tool is perfect. Burp Suite can be used to detect SQL and XSS vulnerabilities.>>For more on Burp repeater & intruder tools, refer to tutorial no.2 in this series<<About the author: Karthik R is a member of the NULL community.Karthik completed his training for EC-council CEH in December 2010,and is at present pursuing his final year of B.Tech. in InformationTechnology, from National Institute of Technology, Surathkal. Karthik******************************************.Heblogsat *****************************************************original story on SearchSecurity.in.。

burpsuite基本用法

burpsuite基本用法

Burp Suite是一款用于web渗透应用程序的集成平台,包含了许多工具,如Proxy、Spider、Scanner(专业版特供)、Intruder、Repeater、Sequencer、Decoder、Comparer。

以下是Burp Suite的基本使用方法:

1. 打开Burp Suite,点击Proxy -> Options,在“Proxy Listeners”中添加一个代理端口,比如说8888。

2. 在浏览器中设置代理服务器,地址为127.0.0.1,端口为8888。

这样就完成了基本的设置。

3. 抓取HTTP请求:在Burp Suite中,点击Proxy -> Intercept,勾选Intercept is on,这样就可以开始抓取HTTP请求。

当浏览器发起HTTP请求时,这个请求会被Burp Suite捕捉到,并停止,显示在Intercept窗口中。

可以对请求进行修改,比如说改变请求头等。

当完成修改后,点击Forward按钮,请求就会继续发送。

4. 漏洞扫描:Burp Suite也可以进行漏洞扫描,首先需要在Proxy -> Options中将“Request handling”中的“Intercept Client Requests”选项勾选上。

接着,当浏览器发送请求时,Burp Suite会自动拦截,此时点击左侧菜单中的“Scanner”选项卡,点击“Start Scanner”即可开始扫描。

不过需要说明的是,只有pro版本才具有更强大的扫描功能。

以上信息仅供参考,如需了解更多信息,建议查阅Burp Suite官方网站或咨询专业人士。

burpsuite使用教程

burpsuite使用教程Burp Suite 是一款功能强大的网络安全测试工具。

它提供了多个模块,用于执行不同类型的安全测试,包括漏洞扫描、渗透测试、应用程序安全测试等。

以下是使用 Burp Suite 的基本教程。

1. 下载和安装:首先,从官方网站上下载 Burp Suite 的安装包,并按照安装向导的指示完成安装。

2. 配置代理:打开 Burp Suite,进入“Proxy”选项卡,选择“Options”子选项卡。

在这里,你可以配置 Burp Suite 的代理设置。

默认情况下,Burp Suite 监听在 127.0.0.1 的 8080 端口上。

如果你需要修改代理设置,可以在这里进行更改。

3. 设置浏览器代理:打开你常用的浏览器,找到代理设置选项,并将代理地址设置为 127.0.0.1,端口设置为 8080。

4. 拦截请求和响应:在 Burp Suite 的“Proxy”选项卡中,点击“Intercept is on”按钮,以开启请求和响应的拦截功能。

当拦截功能开启后,所有的请求和响应都会被拦截下来,并显示在“Intercept”子选项卡中。

你可以在这里查看和修改请求和响应的内容。

5. 发送请求:在浏览器中访问你要测试的网址时,Burp Suite将会拦截这个请求。

你可以选择拦截还是放行这个请求。

如果你选择放行,那么请求将会继续正常的发送到目标服务器。

6. 扫描和检测漏洞:Burp Suite 的“Scanner”模块提供了多个自动化漏洞扫描工具,可以扫描目标应用程序中的漏洞。

你可以选择需要扫描的目标,并开始扫描过程。

完成后,你可以查看漏洞报告,以获取详细的扫描结果。

7. 拦截和修改请求:在“Proxy”选项卡的“Intercept”子选项卡中,你可以选择拦截特定的请求,并进行修改。

你可以修改请求的参数、头部信息等。

修改后的请求将会在发送给目标服务器之前生效。

8. 破解会话:Burp Suite 提供了一个名为“Burp Intruder”的工具,用于破解会话密钥和密码。

burp suite 中文使用手册

Burp Suite 是一款知名的Web应用程序安全测试工具,具有强大的功能和易用的界面,因此在安全工程师中被广泛使用。

本篇文章将为读者介绍Burp Suite的中文使用手册,帮助大家更好地了解和使用这个工具。

一、Burp Suite概述1.1 Burp Suite是什么Burp Suite是一款用于应用程序安全测试的集成评台。

它包含了许多工具,用于各种类型的测试,包括代理、攻击代理、扫描器、爬虫、破解工具等。

它还具有易用的用户界面,方便用户进行各种测试和攻击。

1.2 Burp Suite的功能Burp Suite主要用于Web应用程序的安全测试和攻击。

它可以拦截HTTP/S请求和响应,对其进行修改和重放,从而帮助用户发现应用程序中的安全漏洞。

Burp Suite还可以进行目录暴力破解、SQL注入、XSS攻击等各种安全测试和攻击。

1.3 Burp Suite的版本Burp Suite目前有两个版本,分别是免费的Community版本和收费的Professional版本。

两个版本在功能上略有不同,但都是非常强大的安全测试工具。

二、Burp Suite的安装和配置2.1 Burp Suite的下载读者可以登入冠方全球信息站下载Burp Suite的安装包。

根据自己的操作系统选择合适的版本进行下载。

2.2 Burp Suite的安装下载完成后,按照冠方提供的安装说明,进行软件的安装过程。

对于Windows用户,可以直接运行安装程序,按照提示进行软件的安装。

2.3 Burp Suite的配置在安装完成后,打开Burp Suite软件,首次运行时需要进行一些基本配置,如选择语言、设置代理等。

跟随软件的提示进行配置即可。

三、Burp Suite的基本功能3.1 代理功能Burp Suite的代理功能可以拦截浏览器与服务器之间的HTTP请求和响应。

在进行安全测试时,用户可以使用代理功能对这些数据进行拦截、修改和重放,帮助发现应用程序中的安全问题。

burpsuite 工具使用手册

burpsuite 工具使用手册【原创版】目录1.介绍 Burp Suite2.Burp Suite 的功能3.使用 Burp Suite 进行渗透测试的流程4.Burp Suite 的优点和局限性5.总结正文1.介绍 Burp SuiteBurp Suite 是一个用于渗透测试的工具套件,它由多种工具组成,可以帮助安全研究人员发现和利用 Web 应用程序的安全漏洞。

Burp Suite 是一个功能强大的工具,可以用于攻击 Web 应用程序,并对其进行安全测试。

2.Burp Suite 的功能Burp Suite 主要包括以下功能:- 代理服务器:可以拦截、重放和修改 HTTP/S 请求与响应。

- 漏洞检测:可以检测多种 Web 应用程序的安全漏洞,如 SQL 注入、跨站脚本等。

- 渗透测试:可以模拟各种攻击场景,如暴力破解、爆破等。

- 扫描器:可以对 Web 应用程序进行全面扫描,发现潜在的安全漏洞。

- 攻击工具:提供了多种攻击工具,如密码破解器、暴力破解器等。

3.使用 Burp Suite 进行渗透测试的流程使用 Burp Suite 进行渗透测试的基本流程如下:- 设置代理服务器:在浏览器中设置代理服务器为 Burp Suite 的代理服务器。

- 启动渗透测试:启动 Burp Suite 的渗透测试功能,开始对 Web 应用程序进行渗透测试。

- 漏洞检测:使用 Burp Suite 的漏洞检测功能,检测 Web 应用程序的安全漏洞。

- 利用漏洞:利用检测到的安全漏洞,进行进一步的攻击和渗透测试。

- 报告漏洞:将检测到的安全漏洞整理成报告,提交给 Web 应用程序的开发者或所有者。

4.Burp Suite 的优点和局限性Burp Suite 的优点包括:- 功能强大:提供了多种功能,可以满足渗透测试的各个环节。

- 易于使用:用户界面友好,操作简单。

- 高效:可以快速发现和利用 Web 应用程序的安全漏洞。

burp suite 用法

burp suite 用法Burp Suite是一种广泛使用的网络应用程序渗透测试工具,用于发现应用程序的安全漏洞。

以下是Burp Suite的基本使用方法:1. 安装:下载Burp Suite并按照安装向导进行安装。

2. 配置:启动Burp Suite后,首先需要配置浏览器以使用Burp Suite代理。

在浏览器中设置Proxy为Burp Suite的监听地址和端口(默认为localhost:8080)。

3. 代理设置:在Burp Suite中,点击Proxy选项卡,确保“Intercept is on”按钮被选中,这样就可以拦截HTTP请求和响应。

可以设置自定义过滤器来确定哪些请求应该被拦截。

4. 发送请求:在浏览器中发起一个请求后,Burp Suite将拦截该请求并显示在Proxy选项卡的Intercept子选项卡中。

可以通过Intercept子选项卡上的按钮来控制是否拦截请求。

5. 修改请求:在Intercept子选项卡中,可以查看请求的详细内容,包括头部、主体和参数。

可以对请求进行修改并发送给服务器。

修改请求可能包括更改参数、添加/删除头部、修改主体等。

6. 检查响应:在Intercept子选项卡中,可以检查服务器响应的详细信息,包括状态码、响应头部和主体。

可以对响应进行修改或者查看服务器返回的敏感信息。

7. 扫描应用程序:在Target选项卡中,可以输入目标应用程序的URL,然后点击"Add to Scope"按钮。

然后在Scanner选项卡中,点击"Start"按钮开始扫描应用程序,Burp Suite将自动扫描应用程序中的漏洞。

8. 配置插件:Burp Suite还提供了许多可用的插件,可以通过Extender选项卡进行加载和配置。

这些只是Burp Suite的基本用法,它还有许多高级功能和选项可以用于更深入的渗透测试和安全评估。

建议参考Burp Suite 的官方文档和在线教程来更详细地了解其使用方法。

burp爆破使用手册

burp爆破使用手册一、概述Burp Suite是一款功能强大的网络渗透测试工具,广泛应用于Web安全领域。

其中的Burp Intruder模块,即“Burp爆破”,更是以其高效、灵活的特点而受到广大安全从业者的青睐。

本手册旨在帮助用户更好地理解和使用Burp爆破,从而在网络渗透测试中发挥最大效用。

二、基本设置1.启动Burp Suite并设置代理:确保Burp Suite与浏览器在同一网络下,设置代理端口(默认为8080),并在浏览器中配置相应的代理设置。

2.启动Burp Intruder:在Burp Suite主界面,点击“Intruder”标签页进入Burp Intruder模块。

3.配置目标:在“Target”选项卡中,设置待测试的目标URL。

可以选择整个URL或URL中的特定部分作为攻击点。

三、攻击类型选择Burp Intruder提供了四种攻击类型:1.Sniper:单个参数逐个攻击,适用于测试单个输入点。

2.Battering ram:所有参数使用同一组数据攻击,适用于测试多个输入点是否存在相同的安全漏洞。

3.Pitchfork:多个参数逐个攻击,适用于测试多个输入点是否存在不同的安全漏洞。

4.Cluster bomb:多个参数使用多组数据攻击,适用于全面测试多个输入点的安全性。

四、载荷配置在“Payloads”选项卡中,配置用于攻击的数据载荷。

可以选择预设的载荷或自定义载荷。

常用的载荷类型包括:1.数字范围:指定一个数字范围,用于测试数字型输入点的安全性。

2.字典文件:导入外部字典文件,用于测试特定类型的输入点。

3.自定义载荷:手动输入或导入特定格式的载荷数据,用于针对特定场景的测试。

五、攻击执行与结果分析1.攻击执行:配置完成后,点击“Start attack”开始执行攻击。

攻击过程中,Burp Intruder会向目标URL发送带有不同载荷的请求,并收集响应数据。

2.结果分析:在“Results”选项卡中查看攻击结果。

burpsuite使用手册

Burp Suite是一个集成多种网络漏洞扫描工具的软件,旨在帮助网络安全专家检测和修复Web应用程序中的漏洞。

以下是Burp Suite的使用手册:

1.启动Burp Suite,并打开需要测试的Web应用程序。

2.在Proxy标签页中,配置Burp Suite作为代理服务器。

设置代理端口,并

启用拦截功能。

3.在Proxy -> Intercept is on模式下,访问Web应用程序中的不同页面和

操作,让Burp Suite捕获请求和响应。

4.在Scanner标签页中,配置扫描任务。

可以选择手动扫描或自动扫描,并选

择需要扫描的请求范围和参数。

5.点击“Start Scanning”按钮开始扫描。

Burp Suite将发送请求并分析响

应,以检测潜在的漏洞。

6.在Results标签页中查看扫描结果。

结果将显示在“Proxy”和“Scanner”

选项卡中。

可以查看每个漏洞的详细信息,并根据需要进行修复。

7.Burp Suite还提供了其他功能,如篡改请求和响应、手动修改请求参数

等,以帮助您进一步测试和验证漏洞。

8.在完成测试后,请确保关闭Burp Suite并取消代理设置,以便正常访问

Web应用程序。

请注意,使用Burp Suite进行渗透测试需要具备一定的网络安全知识和经验。

在进行测试之前,请确保您已获得合法的授权,并遵守相关法律法规和道德规范。

burpsuite 工具使用手册

burpsuite 工具使用手册(原创版)目录1.Burp Suite 简介2.Burp Suite 的功能3.Burp Suite 的使用步骤4.Burp Suite 的高级功能与技巧5.Burp Suite 的常见问题与解答正文【Burp Suite 简介】Burp Suite 是一款功能强大的 Web 应用程序渗透测试工具,主要用于攻击 Web 应用程序并查找其中的漏洞。

Burp Suite 可以模拟各种攻击场景,如 SQL 注入、跨站脚本等,帮助安全研究人员和渗透测试人员快速发现并利用 Web 应用程序的安全漏洞。

【Burp Suite 的功能】Burp Suite 具有以下主要功能:1.代理服务器:Burp Suite 可以作为一个高性能的代理服务器,拦截、重放和修改 HTTP/S 请求与响应。

2.渗透测试工具:Burp Suite 集成了多种渗透测试工具,如 SQL 注入攻击、暴力破解等。

3.漏洞扫描器:Burp Suite 可以对 Web 应用程序进行全面扫描,发现其中的安全漏洞。

4.攻击场景模拟:Burp Suite 可以模拟各种攻击场景,帮助渗透测试人员快速发现并利用安全漏洞。

5.强大的日志分析功能:Burp Suite 可以对请求与响应进行详细的日志记录与分析。

【Burp Suite 的使用步骤】1.下载与安装:从 Burp Suite 官网下载并安装软件。

2.启动 Burp Suite:运行 Burp Suite 可执行文件,启动软件。

3.配置代理服务器:在浏览器中设置代理服务器为 Burp Suite,以便拦截和修改 HTTP/S 请求与响应。

4.渗透测试:使用 Burp Suite 的渗透测试工具对 Web 应用程序进行攻击与扫描。

5.漏洞利用与报告:发现安全漏洞后,利用 Burp Suite 的漏洞利用功能进行漏洞利用,并生成详细的漏洞报告。

【Burp Suite 的高级功能与技巧】1.灵活使用代理规则:通过配置代理规则,可以自定义 Burp Suite 的拦截与修改策略。

burp suite使用指导

burp suite使用指导Burp Suite使用指导。

一、什么是Burp Suite。

Burp Suite呀,就像是一个超级厉害的网络安全小助手。

它是一款集成化的渗透测试工具,能帮我们在网络安全测试方面做超多事情呢。

对于咱们搞网络相关学习或者是安全测试工作的人来说,那可是个宝贝。

它就像一个装满各种工具的魔法盒子,里面有好多不同功能的小工具,可以让我们深入了解网络交互的各种细节。

二、安装Burp Suite。

安装这个Burp Suite其实还挺简单的。

你可以到它的官方网站去下载。

不过要注意哦,不同的操作系统可能安装过程会有点小差别。

比如说在Windows系统上安装,你就像安装普通软件一样,一路跟着提示点下一步就好啦。

但是在Linux系统上呢,可能就需要多注意一些依赖关系之类的东西。

要是你不太懂,也没关系,可以去网上搜搜相关的教程,很多热心的网友都会分享他们的安装经验的。

安装好之后,打开它,你就会看到一个有点复杂但是又充满神秘的界面啦。

三、Burp Suite的基本界面。

Burp Suite的界面乍一看可能会让你有点懵,但是别担心呀。

它主要有几个大的板块。

比如说有一个是Proxy(代理)板块,这个就像是一个中间人,它可以拦截和修改我们在浏览器和服务器之间的请求和响应。

就像一个调皮的小邮差,它可以偷偷看信件内容,还能修改一下再送出去呢。

还有一个是Spider(蜘蛛)板块,这个名字很有趣吧。

它就像一个小蜘蛛在网站上到处爬,把网站的结构和链接都找出来。

另外呢,还有Intruder(入侵者)板块,这个就比较厉害了,它可以用来进行暴力破解之类的操作,不过可不能用在非法的地方哦。

四、Proxy的使用。

咱们先来说说Proxy的使用吧。

你要先把你的浏览器设置成使用Burp Suite的代理。

这就好比告诉浏览器,以后你要发出去的信件都先交给这个小助手处理一下。

在Burp Suite的Proxy板块里,你可以看到所有经过代理的请求和响应。

burpsuite使用手册

burpsuite使用手册一、Burp Suite 简介与安装Burp Suite 是一款功能强大的网络安全测试工具,由多个模块组成,包括代理服务器、扫描器、漏洞利用工具、数据包分析器以及定制攻击工具。

它广泛应用于渗透测试、网站安全检测以及网络安全研究等领域。

安装Burp Suite 非常简单,只需遵循官方提供的安装指南即可。

在安装过程中,用户可以根据自己的需求选择所需的模块。

需要注意的是,为了确保Burp Suite 正常运行,安装时需关闭其他同类工具,以免发生冲突。

二、功能模块概述1.代理服务器:Burp Suite 内置了代理服务器,可以捕获并分析经过代理的HTTP/S 请求与响应,帮助用户了解客户端与目标服务器之间的通信过程。

2.扫描器:Burp Suite 提供了多种扫描器,如SQL 注入扫描器、XSS 扫描器、文件包含扫描器等,用于自动化地发现网站漏洞。

3.漏洞利用工具:Burp Suite 集成了多种漏洞利用工具,如命令行工具、Payload 生成器等,方便用户手动利用漏洞进行渗透测试。

4.数据包分析器:Burp Suite 的数据包分析器可以详细显示请求与响应的报文结构,帮助用户深入分析网络通信过程。

5.定制攻击工具:Burp Suite 提供了丰富的定制攻击工具,如Web 漏洞利用工具、代理攻击工具等,满足用户在实际渗透测试中的需求。

三、实战应用案例1.网站漏洞测试:使用Burp Suite 的扫描器功能,可以自动化地发现网站存在的漏洞,如SQL 注入、XSS 攻击等。

此外,还可以利用Burp Suite 的漏洞利用工具进行手动测试,进一步验证漏洞是否可被利用。

2.网络钓鱼攻击:通过Burp Suite 定制攻击工具,可以轻松地构造并发送恶意请求,如伪造的登录表单、恶意链接等,实现对目标的网络钓鱼攻击。

3.无线网络安全测试:结合Burp Suite 的代理服务器和数据包分析器,可以对无线网络进行安全测试,如测试WPA2 密码强度、扫描无线设备漏洞等。

Burp Suite使用说明

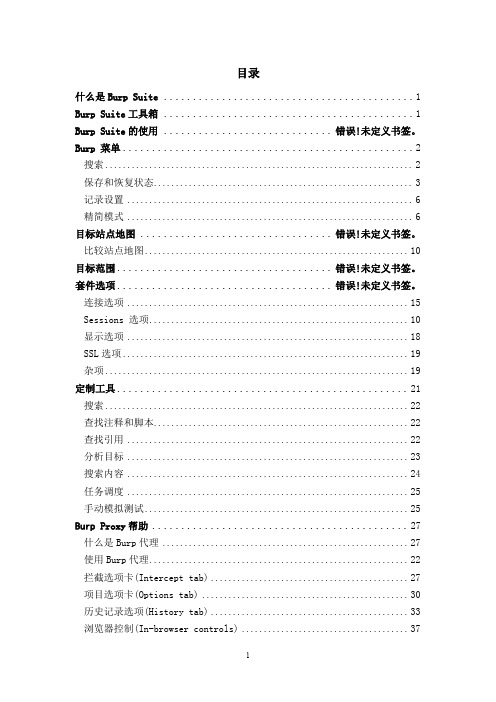

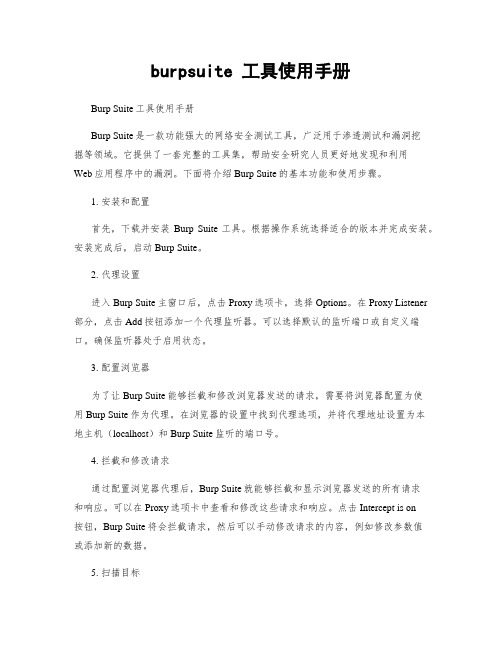

目录什么是Burp Suite (1)Burp Suite工具箱 (1)Burp Suite的使用 ............................. 错误!未定义书签。

Burp 菜单.. (2)搜索 (2)保存和恢复状态 (3)记录设置 (6)精简模式 (6)目标站点地图 ................................. 错误!未定义书签。

比较站点地图 (10)目标范围..................................... 错误!未定义书签。

套件选项..................................... 错误!未定义书签。

连接选项 . (15)Sessions 选项 (10)显示选项 (18)SSL选项 (19)杂项 (19)定制工具 (21)搜索 (22)查找注释和脚本 (22)查找引用 (22)分析目标 (23)搜索内容 (24)任务调度 (25)手动模拟测试 (25)Burp Proxy帮助 (27)什么是Burp代理 (27)使用Burp代理 (22)拦截选项卡(Intercept tab) (27)项目选项卡(Options tab) (30)历史记录选项(History tab) (33)浏览器控制(In-browser controls) (37)Burp Spider帮助 (39)Burp网络爬虫是什么? (39)使用Burp Spider (39)控制选项(Control tab) (40)项目选项卡(Options tab) (41)Spider的结果 (44)Burp Scanner帮助 (45)Burp Scanner是什么? (45)主动扫描 (45)被动扫描 (46)开始扫描 (46)审查结果 (51)扫描优化 (53)报告 (55)Burp Intruder帮助 (58)Burp Intruder是什么? (58)配置Burp Intruder (58)启动一次攻击 (75)Burp Repeater帮助 (79)使用Burp Repeater (79)选项 (81)Session Handler帮助 (82)会话处理的挑战 (82)Burp的cookie容器 (82)会话处理规则 (83)宏 (84)使用示例 (85)会话处理跟踪器 (91)Burp工具的集成 (91)什么是Burp SuiteBurp Suite是用于攻击web应用程序的集成平台。

burpsuite使用方法

burpsuite使用方法BurpSuite是一款常用的渗透测试工具,支持代理、漏洞扫描、爆破、应用安全等多种功能。

以下是Burp Suite的使用方法:1.安装和启动Burp Suite下载Burp Suite并解压缩,双击启动Burp Suite。

在弹出的窗口中,选择'http proxy'并点击'Next'。

2.配置浏览器代理在浏览器中,配置代理为'127.0.0.1'和'8080'端口。

3.使用Burp Suite进行代理在Burp Suite中,选择'Proxy'-'Intercept'并勾选'Intercept is on',即可开始拦截请求。

在浏览器中访问任意网站,Burp Suite 将截获请求并显示在'Proxy'-'Intercept'中。

4.使用Burp Suite进行漏洞扫描在Burp Suite中,选择'Target'-'Site map',并点击'Add scope'添加目标站点。

然后选择'Engagement tools'-'Scanner',选择扫描目标并启动扫描。

5.使用Burp Suite进行爆破在Burp Suite中,选择'Intruder'-'Positions',将需要爆破的参数标记为'<>'.选择'Payloads'并添加需要爆破的字典,然后选择'Start attack'启动爆破。

6.使用Burp Suite进行应用安全测试在Burp Suite中,选择'Project options'-'HTTP headers',添加需要测试的HTTP头。

burpsuite使用手册

burpsuite使用手册摘要:一、Burp Suite 简介1.概述2.发展历程3.功能模块二、Burp Suite 安装与配置1.安装环境2.安装步骤3.配置选项三、Burp Suite 基本功能1.代理服务器2.爬虫3.数据包编辑器四、Burp Suite 高级功能1.扫描器2.入侵检测系统3.报告生成器五、Burp Suite 在渗透测试中的应用1.信息收集2.漏洞扫描3.漏洞利用4.权限提升5.报告撰写六、Burp Suite 使用技巧与注意事项1.技巧2.注意事项七、Burp Suite 的优缺点分析1.优点2.缺点八、总结正文:一、Burp Suite 简介Burp Suite 是一款由PortSwigger Web Security 公司开发的网络渗透测试工具,它集成了代理服务器、爬虫、数据包编辑器、扫描器、入侵检测系统和报告生成器等多种功能,广泛应用于Web 应用的安全测试和渗透测试。

二、Burp Suite 安装与配置1.安装环境:Burp Suite 支持Windows、Linux 和Mac OS 等操作系统,需要安装Java 8 或更高版本的JRE。

2.安装步骤:下载并解压Burp Suite 安装包,然后运行其中的安装程序进行安装。

3.配置选项:安装完成后,可以对Burp Suite 进行配置,例如修改默认的代理端口、设置代理规则等。

三、Burp Suite 基本功能1.代理服务器:Burp Suite 可以作为一个HTTP 代理服务器,拦截和分析网络请求和响应。

2.爬虫:Burp Suite 内置了一个强大的爬虫功能,可以抓取网页上的数据,并对数据进行处理和分析。

3.数据包编辑器:Burp Suite 提供了一个可视化的数据包编辑器,可以对网络请求和响应进行修改和编辑。

四、Burp Suite 高级功能1.扫描器:Burp Suite 可以对Web 应用进行漏洞扫描,例如SQL 注入、XSS 攻击等。

burpsuite 工具使用手册

burpsuite 工具使用手册Burp Suite工具使用手册Burp Suite是一款功能强大的网络安全测试工具,广泛用于渗透测试和漏洞挖掘等领域。

它提供了一套完整的工具集,帮助安全研究人员更好地发现和利用Web应用程序中的漏洞。

下面将介绍Burp Suite的基本功能和使用步骤。

1. 安装和配置首先,下载并安装Burp Suite工具。

根据操作系统选择适合的版本并完成安装。

安装完成后,启动Burp Suite。

2. 代理设置进入Burp Suite主窗口后,点击Proxy选项卡,选择Options。

在Proxy Listener 部分,点击Add按钮添加一个代理监听器。

可以选择默认的监听端口或自定义端口。

确保监听器处于启用状态。

3. 配置浏览器为了让Burp Suite能够拦截和修改浏览器发送的请求,需要将浏览器配置为使用Burp Suite作为代理。

在浏览器的设置中找到代理选项,并将代理地址设置为本地主机(localhost)和Burp Suite监听的端口号。

4. 拦截和修改请求通过配置浏览器代理后,Burp Suite就能够拦截和显示浏览器发送的所有请求和响应。

可以在Proxy选项卡中查看和修改这些请求和响应。

点击Intercept is on按钮,Burp Suite将会拦截请求,然后可以手动修改请求的内容,例如修改参数值或添加新的数据。

5. 扫描目标Burp Suite还提供了强大的自动漏洞扫描功能。

在Target选项卡中,输入待扫描的目标URL,并点击Add按钮添加到目标列表中。

然后在Scanner选项卡中选择“start scan”来启动自动扫描。

6. 漏洞挖掘和利用除了自动扫描功能外,Burp Suite还可以手动挖掘和利用漏洞。

使用Repeater和Intruder工具可以进行目标的深入测试和定制攻击。

这些工具提供了丰富的功能,例如发送定制的请求、暴力破解、漏洞利用等。

总结:通过本手册的简要介绍,您可以了解到使用Burp Suite工具进行渗透测试和漏洞挖掘的基本方法。

Burp Suite使用介绍

Burp Suite使用介绍(一)小乐天· 2014/05/01 19:54Getting StartedBurp Suite 是用于攻击web 应用程序的集成平台。

它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程。

所有的工具都共享一个能处理并显示HTTP 消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。

本文主要介绍它的以下特点:1.Target(目标)——显示目标目录结构的的一个功能2.Proxy(代理)——拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

3.Spider(蜘蛛)——应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

4.Scanner(扫描器)——高级工具,执行后,它能自动地发现web 应用程序的安全漏洞。

5.Intruder(入侵)——一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

6.Repeater(中继器)——一个靠手动操作来触发单独的HTTP 请求,并分析应用程序响应的工具。

7.Sequencer(会话)——用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

8.Decoder(解码器)——进行手动执行或对应用程序数据者智能解码编码的工具。

parer(对比)——通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

10.Extender(扩展)——可以让你加载Burp Suite的扩展,使用你自己的或第三方代码来扩展Burp Suit的功能。

11.Options(设置)——对Burp Suite的一些设置测试工作流程Burp支持手动的Web应用程序测试的活动。

它可以让你有效地结合手动和自动化技术,使您可以完全控制所有的BurpSuite执行的行动,并提供有关您所测试的应用程序的详细信息和分析。

burpsuite 工具使用手册

burpsuite 工具使用手册

摘要:

1.概述

2.安装与配置

3.使用方法

4.常见问题

5.总结

正文:

1.概述

Burp Suite 是一个用于渗透测试和Web 应用程序安全测试的综合平台。

它包含了许多功能强大的工具,如代理服务器、漏洞检测、扫描仪、渗透测试工具等,是网络安全专业人士的必备工具之一。

2.安装与配置

安装Burp Suite 非常简单,只需下载对应版本的安装程序并按照提示进行安装即可。

安装完成后,需要对Burp Suite 进行一些基本配置,如设置代理规则、自定义扫描策略等,以确保其正常运行。

3.使用方法

在使用Burp Suite 进行渗透测试时,一般遵循以下步骤:

(1) 启动Burp Suite,并确保代理服务器正在运行。

(2) 在浏览器中设置代理设置,将代理服务器设置为Burp Suite 的代理服务器。

(3) 访问目标网站,Burp Suite 将捕获并分析所有的HTTP 请求和响应。

(4) 使用Burp Suite 的渗透测试工具,如漏洞扫描器、注入测试工具等,对目标网站进行渗透测试。

(5) 根据测试结果,对目标网站进行安全加固。

4.常见问题

在使用Burp Suite 时,可能会遇到一些常见问题,如代理服务器无法启动、扫描结果不准确等。

对于这些问题,可以通过查阅官方文档、咨询专业人士或进行社区讨论来解决。

5.总结

Burp Suite 是一款功能强大的渗透测试工具,可以帮助网络安全专业人士快速、有效地对Web 应用程序进行安全测试。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

目录什么是Burp Suite (1)Burp Suite工具箱 (1)Burp Suite的使用 ............................. 错误!未定义书签。

Burp 菜单.. (2)搜索 (2)保存和恢复状态 (3)记录设置 (6)精简模式 (6)目标站点地图 ................................. 错误!未定义书签。

比较站点地图 (10)目标范围..................................... 错误!未定义书签。

套件选项..................................... 错误!未定义书签。

连接选项 . (15)Sessions 选项 (10)显示选项 (18)SSL选项 (19)杂项 (19)定制工具 (21)搜索 (22)查找注释和脚本 (22)查找引用 (22)分析目标 (23)搜索内容 (24)任务调度 (25)手动模拟测试 (25)Burp Proxy帮助 (27)什么是Burp代理 (27)使用Burp代理 (22)拦截选项卡(Intercept tab) (27)项目选项卡(Options tab) (30)历史记录选项(History tab) (33)浏览器控制(In-browser controls) (37)Burp Spider帮助 (39)Burp网络爬虫是什么? (39)使用Burp Spider (39)控制选项(Control tab) (40)项目选项卡(Options tab) (41)Spider的结果 (44)Burp Scanner帮助 (45)Burp Scanner是什么? (45)主动扫描 (45)被动扫描 (46)开始扫描 (46)审查结果 (51)扫描优化 (53)报告 (55)Burp Intruder帮助 (58)Burp Intruder是什么? (58)配置Burp Intruder (58)启动一次攻击 (75)Burp Repeater帮助 (79)使用Burp Repeater (79)选项 (81)Session Handler帮助 (82)会话处理的挑战 (82)Burp的cookie容器 (82)会话处理规则 (83)宏 (84)使用示例 (85)会话处理跟踪器 (91)Burp工具的集成 (91)什么是Burp SuiteBurp Suite是用于攻击web应用程序的集成平台。

它包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程。

所有的工具都共享一个能处理并显示HTTP消息,持久性,认证,代理,日志,警报的一个强大的可扩展的框架。

Burp Suite能高效率地与单个工具一起工作,例如:一个中心站点地图是用于汇总收集到的目标应用程序信息,并通过确定的范围来指导单个程序工作。

在一个工具处理HTTP请求和响应时,它可以选择调用其他任意的Burp工具。

例如,代理记录的请求可被Intruder用来构造一个自定义的自动攻击的准则,也可被Repeater用来手动攻击,也可被Scanner用来分析漏洞,或者被Spider(网络爬虫)用来自动搜索内容。

应用程序可以是“被动地”运行,而不是产生大量的自动请求。

Burp Proxy把所有通过的请求和响应解析为连接和形式,同时站点地图也相应地更新。

由于完全的控制了每一个请求,你就可以以一种非入侵的方式来探测敏感的应用程序。

当你浏览网页(这取决于定义的目标范围)时,通过自动扫描经过代理的请求就能发现安全漏洞。

IburpExtender 是用来扩展Burp Suite和单个工具的功能。

一个工具处理的数据结果,可以被其他工具随意的使用,并产生相应的结果。

Burp Suite工具箱Proxy——是一个拦截HTTP /S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

Spider——是一个应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

Scanner[仅限专业版]——是一个高级的工具,执行后,它能自动地发现web应用程序的安全漏洞。

Intruder——是一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing技术探测常规漏洞。

Repeater——是一个靠手动操作来补发单独的HTTP请求,并分析应用程序响应的工具。

Sequencer——是一个用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

Decoder——是一个进行手动执行或对应用程序数据者智能解码编码的工具。

Comparer——是一个实用的工具,通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

Burp Suite的使用当Burp Suite运行后,Burp Proxy开起默认的8080端口作为本地代理接口。

通过置一个web浏览器使用其代理服务器,所有的网站流量可以被拦截,查看和修改。

默认情况下,对非媒体资源的请求将被拦截并显示(可以通过Burp Proxy选项里的options选项修改默认值)。

对所有通过Burp Proxy网站流量使用预设的方案进行分析,然后纳入到目标站点地图中,来勾勒出一张包含访问的应用程序的内容和功能的画面。

在Burp Suite专业版中,默认情况下,Burp Scanner 是被动地分析所有的请求来确定一系列的安全漏洞。

在你开始认真的工作之前,你最好为指定工作范围。

最简单的方法就是浏览访问目标应用程序,然后找到相关主机或目录的站点地图,并使用上下菜单添加URL路径范围。

通过配置的这个中心范围,能以任意方式控制单个Burp工具的运行。

当你浏览目标应用程序时,你可以手动编辑代理截获的请求和响应,或者把拦截完全关闭。

在拦截关闭后,每一个请求,响应和内容的历史记录仍能再站点地图中积累下来。

和修改代理内截获的消息一样,你可以把这些消息发送到其他Burp工具执行一些操作:你可以把请求发送到Repeater,手动微调这些对应用程序的攻击,并重新发送多次的单独请求。

[专业版]你可以把请求发送到Scanner,执行主动或被动的漏洞扫描。

你可以把请求发送到Intruer,加载一个自定义的自动攻击方案,进行确定一些常规漏洞。

如果你看到一个响应,包含不可预知内容的会话令牌或其他标识符,你可以把它发送到Sequencer来测试它的随机性。

当请求或响应中包含不透明数据时,可以把它发送到Decoder进行智能解码和识别一些隐藏的信息。

[专业版]你可使用一些engagement工具使你的工作更快更有效。

你在代理历史记录的项目,单个主机,站点地图里目录和文件,或者请求响应上显示可以使用工具的任意地方上执行任意以上的操作。

可以通过一个中央日志记录的功能,来记录所单个工具或整个套件发出的请求和响应。

这些工具可以运行在一个单一的选项卡窗口或者一个被分离的单个窗口。

所有的工具和套件的配置信息是可选为通过程序持久性的加载。

在Burp Suite专业版中,你可以保存整个组件工具的设置状态,在下次加载过来恢复你的工具。

Burp 菜单这个菜单包含了以下描述的一系列关键功能和配置选项。

搜索[专业版]在Burp菜单上选择“search”后,会打开一个用起来非常简单的搜索对话框。

你可以设定以下搜索参数:搜索表达式搜索是否区分大小写搜索的是简单的文本还是正则表达式搜索范围是否有限制范围搜索的结果是否随着HTTP消息的处理而动态更新是在那种HTTP消息的位置上搜索(请求vs响应,消息头vs消息主体)使用那种工具进行搜索当你单击"go"时,搜索开始,在一个有序的表格里,将显示出每个与搜索相关的关键内容细节,在一个预览窗格里,你能看到所有的请求和响应,也包括匹配你强调的搜索项。

通常上下文菜单可用于指定发起攻击的具体项目,也可将他们发送到其他工具里做进一步的分析:请注意,如果你通过上下文菜单进行对目标站点地图的搜索,那么这次搜索将被具体化到一些选定的分支上。

保存和恢复状态[专业版]下面的帮助说明了保存和恢复状态的过程,和一些通常使用的情况。

保存状态能保存的项目有:包含通过Proxy和Spider的所有内容的目标站点地图Proxy历史记录Scanner发现的问题Repeater选项卡的内容和历史记录所有套件工具的配置信息在Burp菜单选择“ save state”,会启动一个向导,你可以定义要保存的状态和配置信息:这时你来选择要输出的文件,剩下的由Burp来完成。

当Burp正在保存状态时,你可以继续使用它,如果你尝试对Burp正在保存的数据执行操作,可能会遇到一些短暂的延时,这样做的目的是为了防止数据损坏。

显而易见,由于保存的文件包含在你正在保存的工具内不断积累的请求和响应,所以这个文件会越来越大。

实际上,保存或恢复几个小时的测试通常会再1到2分钟完成。

在执行保存之前,你可以通过删除不必要的站点地图和代理历史记录的方式,来加快和精简这个过程。

恢复状态在Burp菜单选择“restore state”,会启动一个向导,在这里你可以自定义要恢复的状态和配置的选项。

首先,你要选择先前保存的文件。

Burp会分析这个文件识别其中的内容(注意每个保存的文件都能包含任意组合工具的状态和配置信息)。

对于每种保存的状态和配置信息,Burp会让你选择是否想要恢复,以及是否想要增加或者替换工具耳朵现有状态。

Burp会恢复你的选择,然后继续工作。

当Burp正在恢复状态时,你可以继续使用它,如果你尝试对Burp正在恢复的数据执行操作,可能会遇到一些短暂的延时,这样做的目的是为了防止数据损坏。

使用场合对渗透测试人员来说,保存恢复工具状态和配置信息有巨大的好处:你可以在每天结束的时候保存你的工作,然后在第二天早上无缝地恢复恢复你的工作。

你可以备份整个工作的关键测试信息,以防系统崩溃。

定制方案完成后,你可以存储一个完整的归档文件的所有积累信息,使你能在稍后重新打开继续你的工作,回答客户的问题或者重新测试同一个问题。

映射出应用程序内容的任务可以由顾问们来一起分担,这些的小的网站地图可以逐渐合并到一个中去,这些都可以被所有的顾问共享。

团队的领导可以优化一个特定的定制Burp配置,包括细小的目标范围的界定,以及把这种配置直接传递给其他团队成员开始测试。

你可以为不同的任务设计相应的配置模板,以备将来使用,这样可以在他们之间简单地切换。

记录设置在加载不同的软件时,“remember setting”选项决定了是否让Burp记住配置信息的设置。

你可以让Burp对所有软件都记住设置,也可以对选择的单个软件。