端口安全实验

端口扫描实验实验报告

网络攻防对抗实验报告实验名称:端口扫描实验(实验三)指导教师:专业班级:姓名:学号:_____电子邮件: ___ 实验地点:实验日期:实验成绩:____________________一、实验目的通过练习使用网络端口扫描器,了解目标主机开放的端口和服务程序,从而获得系统的有用信息,发现网络系统的安全漏洞。

在实验中,我们将在Windows操作系统下使用端口扫描工具Xscan,Nmap和流光Fluxay5.0进行网络端口综合扫描实验,并给出安全性评估报告,加深对各种网络和系统漏洞的理解。

同时,通过系统漏洞的入侵练习增强网络安全防护意识。

二、实验原理TCP/IP协议在网络层是无连接的,而“端口”,就已经到了传输层。

端口便是计算机与外部通信的途径。

一个端口就是一个潜在的通信通道,也就是一个入侵通道。

对目标计算机进行端口扫描,能得到许多有用的信息。

进行扫描的方法很多,可以是手工进行扫描,也可以用端口扫描软件进行。

在手工进行扫描时,需要熟悉各种命令,对命令执行后的输析出进行分,效率较低。

用扫描软件进行扫描时,许多扫描器软件都有分析数据的功能。

通过端口扫描,可以得到许多有用的信息,从而发现系统的安全漏洞。

扫描工具根据作用的环境不同可分为:网络漏洞扫描工具和主机漏洞扫描工具。

前者指通过网络检测远程目标网络和主机系统所存在漏洞的扫描工具。

后者指在本机运行的检测本地系统安全漏洞的扫描工具。

三、实验内容和步骤Xscan的应用1.Xscan的使用X-scan v3.3 采用多线程方式对指定IP 地址段进行扫描,扫描内容包括:SNMP 信息,CGI 漏洞,IIS 漏洞,RPC 漏洞,SSL 漏洞,SQL-SERVER、SMTP-SERVER、弱口令用户等。

扫描结果保存在/log/目录中。

其主界面为下图所示。

2.开始扫描(1)配置扫描参数,先点击扫描参数,在下面红框内输入你要扫描主机的ip 地址(或是一个范围),本说明中我们设置为靶机服务器的IP 地址, 192.168.20.245(2)选择需要扫描的项目,点击扫描模块可以选择扫描的项目(3)开始扫描,该扫描过程会比较长,请大家耐心等待,并思考各种漏洞的含义。

实训项目六

课程实训报告

(要求利用模拟软件自行建立拓扑结构图并替换上图有水印的拓扑图)

以一台三层交换机3560为例,交换机名为SW5,代表公司大楼。

2台二层交换2960与SW5连接,分别是SW1与SW2,代表公司的不同部门,四台PC机分属不同VLAN,代表四个分部门。

实现功能:

1、进行VLAN划分,并通过三层交换设备实现VLAN互通,IP地址规则如下图所示,MAC地址

不用照抄

2、首先进行PC机配置,需要对PC4的IP配置进行截图

3、对SW1进行配置

Switch>en!进入特权模式

Switch#conft!进入全局配置模式

Switch(config)#host SW1!重新命名主机名为SW1

SW1(config)#vlan 10!划分VLAN10

SW1(config-vlan)#vlan20!划分VLAN20

SW1(config-vlan)#intfa0/1 ! 进入fa0/1接口配置模式

SW1(config-if)#swaccvlan 10 ! 将交换机fa0/1接口配置到VLAN10。

实验指导书2-网络端口扫描

实验2网络端口扫描一、实验目的通过练习使用网络端口扫描器,可以了解目标主机开放的端口和服务程序,从而获取系统的有用信息,发现网络系统的安全漏洞。

在实验中,我们将在Windows 操作系统下使用Superscan 进行网络端口扫描实验,通过端口扫描实验,可以增强学生在网络安全方面的防护意识。

可以增强学生在网络安全方面的防护意识。

利用综合扫描软件利用综合扫描软件利用综合扫描软件“流光”“流光”“流光”扫描系统扫描系统的漏洞并给出安全性评估报告。

的漏洞并给出安全性评估报告。

二、实验原理(一).端口扫描的原理一个开放的网络端口就是一条与计算机进行通信的信道,对网络端口的扫描可以得到目标计算机开放的服务程序、运行的系统版本信息,从而为下一步的入侵做好准备。

侵做好准备。

对网络端口的扫描可以通过执行手工命令实现,对网络端口的扫描可以通过执行手工命令实现,对网络端口的扫描可以通过执行手工命令实现,但效率较低;但效率较低;但效率较低;也可也可以通过扫描工具实现,效率较高。

扫描工具是对目标主机的安全性弱点进行扫描检测的软件。

检测的软件。

它一般具有数据分析功能,它一般具有数据分析功能,它一般具有数据分析功能,通过对端口的扫描分析,通过对端口的扫描分析,通过对端口的扫描分析,可以发现目标可以发现目标主机开放的端口和所提供的服务以及相应服务软件版本和这些服务及软件的安全漏洞,从而能及时了解目标主机存在的安全隐患。

全漏洞,从而能及时了解目标主机存在的安全隐患。

扫描工具根据作用的环境不同,可分为两种类型:网络漏洞扫描工具和主机漏洞扫描工具。

主机漏洞扫描工具是指在本机运行的扫描工具,以期检测本地系统存在的安全漏洞。

网络漏洞扫描工具是指通过网络检测远程目标网络和主机系统所存在漏洞的扫描工具。

本实验主要针对网络漏洞扫描工具进行介绍。

统所存在漏洞的扫描工具。

本实验主要针对网络漏洞扫描工具进行介绍。

1.端口的基础知识为了了解扫描工具的工作原理,首先简单介绍一下端口的基本知识。

实验4漏洞扫描

3.受害主机开启139或445端口(需要这两个 端口的支持)

4.攻击者想办法得到受害主机的用户或管理员 权限;

数据包,若目标主机端口开发,在返回 SYN=1,ACK=1的消息。否则返回RST=1.

漏洞扫描

(3)如TCP的FIN扫描。 向目标主机发送FIN=1,若目标端口开发,则

丢弃此数据包,如端口未开放,则返回RST包 (4)间接扫描:利用第三方主机扫描。 常用扫描工具:

Nmap 、 Super Scan等。

文件—高级扫描向导

主机IPC$攻击虚拟机 实验步骤

2.建立IPC$连接

(默认共享不显示)

主机IPC$攻击虚拟机 实验步骤

如果将123.cmd文件换成其它可以打开 对方主机某个端口的文件,如srv.exe文 件可以开启99端口。

在通过新开启的端口,Telnet对方,就 可以为所欲为了。

所有这些,微软的初衷都是为了管理 员可以远程登陆从而方便对系统的管 理,但这恰恰降低了系统的安全性。

实验目的

了解默认设置的缺陷及安全隐患,掌握去 掉这些安全隐患的配置方法。

实验设备

A:Windows XP,B: Windows 2000 Server

ipc$攻击实现的条件

1.目标主机是NT或以上操作系统(支持IPC$ )并开启了默认共享;

什么是IPC$

In)

是共享“命名管道”的资源,它是为 了让进程间通信而开放的命名管道,通 过提供用户名和密码,连接双方可以建 立安全的通道并以通道进行加密数据的 交换,从而实现对远程计算机的访问。

实验六-1交换机端口安全实验

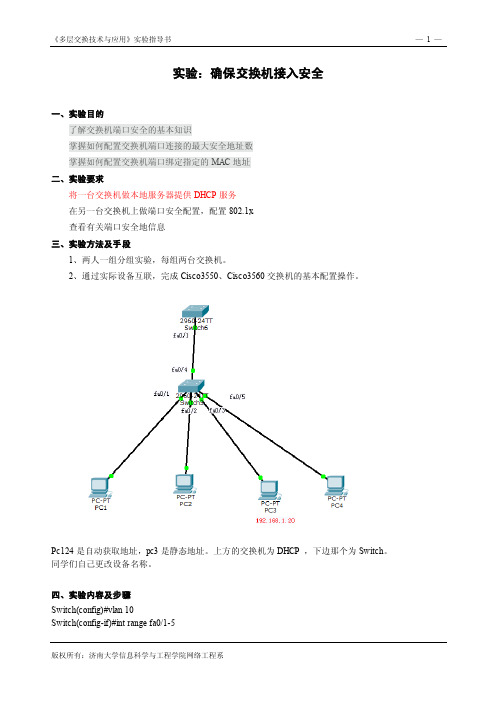

实验:确保交换机接入安全一、实验目的了解交换机端口安全的基本知识掌握如何配置交换机端口连接的最大安全地址数掌握如何配置交换机端口绑定指定的MAC地址二、实验要求将一台交换机做本地服务器提供DHCP服务在另一台交换机上做端口安全配置,配置802.1x查看有关端口安全地信息三、实验方法及手段1、两人一组分组实验,每组两台交换机。

2、通过实际设备互联,完成Cisco3550、Cisco3560交换机的基本配置操作。

Pc124是自动获取地址,pc3是静态地址。

上方的交换机为DHCP ,下边那个为Switch。

同学们自己更改设备名称。

四、实验内容及步骤Switch(config)#vlan 10Switch(config-if)#int range fa0/1-5Switch(config-if-range)#switchport access vlan 10Switch(config-if-range)#int fa0/1 //端口安全Switch(config-if)#switchport mode accessSwitch(config-if)#switchport port-securitySwitch(config-if)#switchport port-security maximum 1Switch(config-if)#switchport port-security mac-address 001b.01cd.143bSwitch(config-if)#switchport port-security mac-address stickySwitch(config-if)#switchport port-security violation shutdownSwitch(config-if)#endSwitch# show port-security //查看端口安全Switch# show port-security addSwitch#conf terSwitch(config)#aaa new-model //配置802.1xSwitch(config)#radius-server host 10.0.0.1 key ciscoSwitch(config)# aaa authentication dot1x default group radiusSwitch(config)#dot1x system-auth-controlSwitch(config)#int fa0/2Switch(config-if)dot1x port-control autoSwitch(config-if)# dot1x host-mode multi-hostSwitch(config-if)endSwitch#show dot1x all //检查Switch(config)#ip dhcp snooping //dhcp监听Switch(config)#ip dhcp snooping vlan 10Switch(config)#int fa0/4Switch(config-if)#ip dhcp snooping trustSwitch(config-if)#ip dhcp snooping limit rate 200Switch(config)#int fa0/1 //源IP地址防护的配置Switch(config-if)#ip verify source port-securitySwitch(config)#ip source binding mac-address vlan 10 192.168.1.10 interface fa0/3 注意mac-address是pc3的mac地址Switch(config-if)# endSwitch# show ip source binding //查看绑定Switch(config)#ip arp inspection vlan 10Switch(config)#int fa0/5Switch(config-if)#ip arp inspection trustSwitch(config-if)#ip arp inspection limit rate 100DHCP(config)#int vlan 10DHCP (config-if)#ip add 192.168.1.251 255.255.255.0 DHCP (config-if)#exitDHCP (config)#ip dhcp eDHCP (config)#ip dhcp excluded-address 192.168.1.10 DHCP (config)#ip dhcp pool vlan10DHCP (dhcp-config)#netDHCP (dhcp-config)#network 192.168.1.0 255.255.255.0 DHCP dhcp-config)#int fa0/1DHCP (config-if)#swDHCP (config-if)#switchport access vlan 10五、课堂作业1.完成pc3和switch的认证,保证能通。

端口安全实验报告总结(3篇)

第1篇一、实验背景随着信息技术的飞速发展,网络安全问题日益突出。

端口作为网络通信的通道,其安全性直接关系到整个网络的安全。

为了提高网络安全性,防止未授权访问和攻击,本次实验旨在通过华为eNSP平台,学习并掌握端口安全配置的方法,提高网络安全防护能力。

二、实验目的1. 理解端口安全的基本概念和作用。

2. 掌握华为eNSP平台中端口安全的配置方法。

3. 熟悉端口安全策略的设置和应用。

4. 提高网络安全防护能力。

三、实验环境1. 实验平台:华为eNSP2. 网络设备:华为S5700交换机3. 实验拓扑:实验拓扑图4. 实验设备:计算机、路由器等四、实验内容1. 端口安全基本概念端口安全(Port Security)是一种防止未授权访问和攻击的安全策略,通过对端口进行MAC地址绑定,限制端口接入的设备数量,从而保障网络的安全。

2. 端口安全配置方法(1)静态MAC地址绑定静态MAC地址绑定是指将端口的MAC地址与指定的MAC地址进行绑定,只有绑定的MAC地址才能通过该端口进行通信。

(2)动态MAC地址绑定动态MAC地址绑定是指系统自动学习端口接入设备的MAC地址,并将其绑定到端口上,实现动态管理。

(3)粘滞MAC地址绑定粘滞MAC地址绑定是指将动态学到的MAC地址转换为静态MAC地址,确保MAC地址的稳定性。

3. 端口安全策略设置(1)设置最大MAC地址数量限制端口接入的设备数量,防止未授权设备接入。

(2)设置MAC地址学习时间设置MAC地址学习时间,超过该时间未更新的MAC地址将被移除。

(3)设置违规行为处理方式设置违规行为处理方式,如关闭端口、报警等。

五、实验步骤1. 搭建实验拓扑,配置网络设备。

2. 在交换机端口上配置端口安全,设置最大MAC地址数量、MAC地址学习时间等。

3. 分别测试静态MAC地址绑定、动态MAC地址绑定和粘滞MAC地址绑定,观察效果。

4. 模拟违规行为,验证端口安全策略是否生效。

82实验一:交换机端口聚合及端口安全配置

计算机网络工程实验

一、交换机端口聚合配置

技术原理

端口聚合(Aggregate-port)又称链路聚合,是指两台交

计 算 机 网 络 工 程

换机之间在物理上将多个端口连接起来,将多条链路聚 合成一条逻辑链路。从而增大链路带宽,解决交换网络 中因带宽引起的网络瓶颈问题。多条物理链路之间能够 相互冗余备份,其中任意一条链路断开,不会影响其他 链路的正常转发数据。 端口聚合遵循IEEE802.3ad协议的标准。

计算机网络工程实验

二、交换机端口安全配置

【背景描述】

你是一个公司的网络管理员,公司要求对网络进行严

计 算 机 网 络 工 程 【实验设备】

格控制。为了防止公司内部用户的IP地址冲突,防止 公司内部的网络攻击和破坏行为。为每一位员工分配 了固定的IP地址,并且限制只允许公司员工主机可以 使用网络,不得随意连接其他主机。例如:某员工分 配的IP地址是172.16.1.55/24,主机MAC地址是00-061B-DE-13-B4。该主机连接在1台2126G上。

计算机网络工程实验

二、交换机端口安全配置

注意事项 1. 交换机端口安全功能只能在ACCESS接口进行配 置 2. 交换机最大连接数限制取值范围是1~128,默认 是128. 3. 交换机最大连接数限制默认的处理方式是 protect。

计 算 机 网 络 工 程

计算机网络工程实验

思考题

1.用Cisco Packet Tracer配置交换机端口聚合

计算机网络工程实验

一、交换机端口聚合配置

【实验拓扑】

计 算 机 网 络 工 程

F0/23 F0/5 F0/24 NIC F0/23 F0/24 F0/5

锐捷实训4-交换机的端口安全

实训4 交换机的端口安全【实训目的】(1)掌握交换机端口安全功能,控制用户的安全接入(2)掌握交换机的端口配置的连接数(3)掌握如何针对PC1主机的接口进行IP+MAC地址绑定【实训技术原理】交换机端口安全功能,是指针对交换机的端口进行安全属性的配置,从而控制用户的安全接入;交换机端口安全主要有两种类型:一是限制交换机端口的最大连接数;二是针对交换机端口进行MAC地址、IP地址的绑定;配置交换机的端口安全功能后,当实际应用超出配置的要求,将产生一个安全违例,产生安全违例的处理方式有3种:(1)protect 当安全地址个数满后,安全端口将丢弃未知地址的包;(2)restrict当违例产生时,将发送一个trap通知;(3)shutdown当违例产生时,将关闭端口并发送一个trap通知;当端口因为违例而被关闭后,在全局配置模式下使用命令errdisable recovery来将接口从错误状态中恢复过来;【实训背景描述】你是一个公司的网络管理员,公司要求对网络进行严格控制。

为了防止公司内部用户的IP地址冲突,防止公司内部的网络攻击和破坏行为。

为每一位员工分配了固定的IP地址,并且限制只允许公司员工主机可以使用网络,不得随意连接其他主机。

例如:某员工分配的IP地址是172.16.1.23/24,主机MAC地址是0019.2147.10F9。

该主机连接在1台2126G上。

【实训设备】S2126G(1台),PC(2台)、直连线(2条)【实训内容】(1)按照拓扑进行网络连接(2)配置交换机端口最大连接数限制(3)配置交换机端口地址绑定【实训拓扑图】【实训步骤】(1)配置交换机端口的最大连接数限制S w i t c h#c o n f i g u r e t e r m i n a lS w i t c h(c o n f i g)#i n t e r f a c e r a n g e f a s t e t h e r n e t0/1-23!打开交换机1-23端口S w i t c h(c o n f i g-i f-r a n g e)#s w i t c h p o r t p o r t-s e c u r i t y!开启1-23安全端口功能S w i t c h(c o n f i g-i f-r a n g e)#s w i t c h p o r t p o r t-s e c u r i t y m a x i m u m1!开启端口的最大连接数为1S w i t c h(c o n f i g-i f-r a n g e)#s w i t c h p o r t p o r t-s e c u r i t y v i o l a t i o ns h u t d o w n!配置安全违例的处理方式s h u t d o w n(2)验证测试:查看交换机的端口安全配置S w i t c h#s h o w p o r t-s e c u r i t y(3)配置交换机端口的地址绑定①查看主机的I P和M A C地址信息。

(完整word版)实验2:交换机端口安全

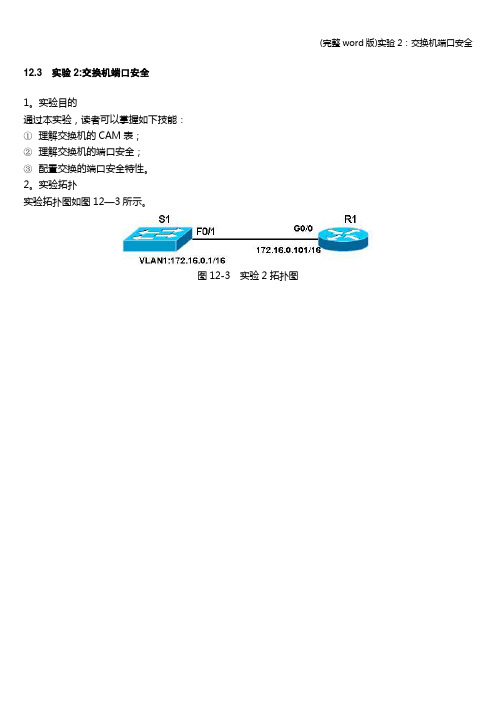

12.3 实验2:交换机端口安全1。

实验目的通过本实验,读者可以掌握如下技能:①理解交换机的CAM表;②理解交换机的端口安全;③配置交换的端口安全特性。

2。

实验拓扑实验拓扑图如图12—3所示。

图12-3 实验2拓扑图3。

实验步骤交换机端口安全特性可以让我们配置交换机端口,使得当具有非法MAC地址的设备接入时,交换机会自动关闭接口或者拒绝非法设备接入,也可以限制某个端口上最大的MAC地址数。

在这里限制f0/接口只允许R1接入。

(1)步骤1:检查R1的g0/0接口的MAC地址R1(config)#int g0/0R1(config-if)#no shutdownR1(config-if)#ip address 172.16.0。

101 255。

255。

0.0R1#show int g0/0GigabitEthernet0/0 is up ,line protocol is upHardware is MV96340 Ethernet,address is 0019.5535。

b828(bia 0019。

5535.b828)//这里可以看到g0/0接口的Mac地址,记下它Internet address is 172.16.0。

101/16MTU 1500 bytes,BW 100000 Kbit,DLY 100 usec,(此处省略)(2)步骤2:配置交换端口安全S1(config)#int f0/1S1(config—if)#shutdownS1(config—if)#switch mode access//以上命令把端口改为访问模式,即用来接入计算机,在下一章将详细介绍该命令的含义S1(config—if)#switch port—security//以上命令是打开交换机的端口安全功能S1(confg—if)#switch port—security maximum 1//以上命令只允许该端口下的MAC条目最大数量为1,即只允许一个设备接入S1(config-if)#switch port—security violation shutdown“switch port-security violation{protect|shutdown|restrict}" //命令含义如下:●protect;当新的计算机接入时,如果该接口的MAC条目超过最大数量,则这个新的计算机将无法接入,而原有的计算机不受影响;●shutdown;当新的计算机接入时,如果该接口的MAC条目超过最大数量,则该接口将会被关闭,则这个新的计算机和原有的计算机都无法接入,需要管理员使用”no shutdown”命令重新打开;●restrcit;当新的计算机接入时,如果该接口的MAC条目超过最大数量,则这个新的计算机可以接入,然而交换机将向发送警告信息.S1(config-if)#switchport port—security mac—address 0019.5535.b828//允许R1路由器从f0/1接口接入S1(confgi—if)#no shutdownS1(config)#int vlan1S1(config—if)#no shutdownS1(config—if)#ip address 172。

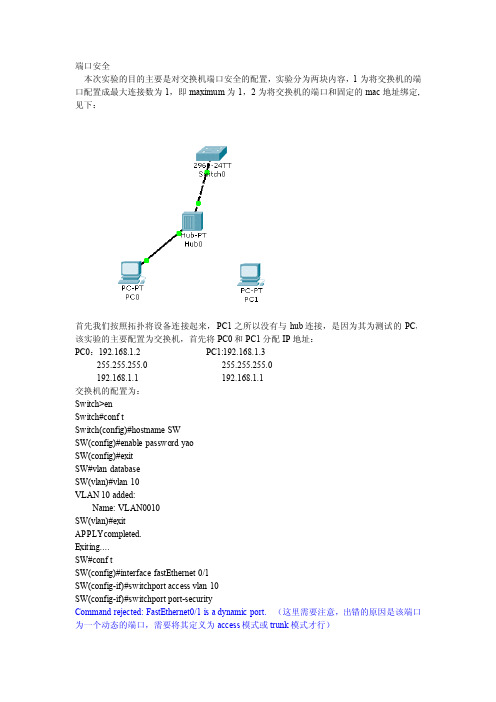

端口安全

端口安全本次实验的目的主要是对交换机端口安全的配置,实验分为两块内容,1为将交换机的端口配置成最大连接数为1,即maximum为1,2为将交换机的端口和固定的mac地址绑定,见下:首先我们按照拓扑将设备连接起来,PC1之所以没有与hub连接,是因为其为测试的PC,该实验的主要配置为交换机,首先将PC0和PC1分配IP地址:PC0:192.168.1.2PC1:192.168.1.3255.255.255.0255.255.255.0192.168.1.1192.168.1.1交换机的配置为:Switch>enSwitch#conf tSwitch(config)#hostname SWSW(config)#enable password yaoSW(config)#exitSW#vlan databaseSW(vlan)#vlan10VLAN10added:Name:VLAN0010SW(vlan)#exitAPPLYcompleted.Exiting....SW#conf tSW(config)#interface fastEthernet0/1SW(config-if)#switchport access vlan10SW(config-if)#switchport port-securityCommand rejected:FastEthernet0/1is a dynamic port.(这里需要注意,出错的原因是该端口为一个动态的端口,需要将其定义为access模式或trunk模式才行)SW(config-if)#switchport mode access(将端口定义为access模式)SW(config-if)#switchport port-security(开启端口安全)SW(config-if)#switchport port-security maximum1(允许最大的连接为1)SW(config-if)#switchport port-security violation shutdown(如果超过最大连接数为1,则该端口将自动关闭)配置完成后,将PC1与HUB连接,不同设备要用直连线。

端口扫描与安全审计实验报告参考模板

端口扫描与安全审计实验报告1. 局域网主机发现列表扫描:nmap -sL 192.168.19.12. 扫描目标主机端口连续扫描目标主机端口:nmap –r 101.7.130.1853. 服务和版本检测目标主机服务和版本检测:nmap –sV 101.7.130.1314. 操作系统检测目标主机操作系统检测:nmap -O 101.7.130.1315. 端口扫描组合应用A,nmap -v -A B,nmap -v -sP 192.168.0.0/16 10.0.0.0/8实验地点指导教师网络入侵跟踪与分析实验报告根据实验结果的小组分类发现:一共生成20个目标IP地址2)扫描多个端口还是一个端口?如果扫描一个端口,是那一个RPC调用端口?Filter: ip.src == 128.153.22.191 and tcp.dstport == 135因此扫描一个端口。

3)分别计算第二组与第一组扫描、第三组与第二组扫描之间的间隔时间,扫描间隔时间有规律吗?第二组与第一组扫描间隔时间:678.770ms第三组与第二组扫描间隔时间:528.105ms即:扫描间隔时间有规律。

4)共发送了多少个试探攻击分组?Filter: ip.src == 128.153.22.191 有2006个Filter: ip.src == 128.153.22.191 and tcp.dstport == 135或tcp.flags.syn==1有2002个Filter: ip.src == 128.153.22.191 and tcp.dstport != 135有4个不是攻击分组即:共发送了2006个试探攻击分组;其中有2002个135端口,有4个不是135端口。

5)有试探攻击分组攻击成功吗?如攻击成功,请给出感染主机的IP地址。

如没有攻击成功的实例,说明为什么没有攻击成功?答:无攻击成功。

因为:Filter:tcp.flags.syn==1&&tcp.flags.ack==1实验结果:,表示被攻击主机无正确响应。

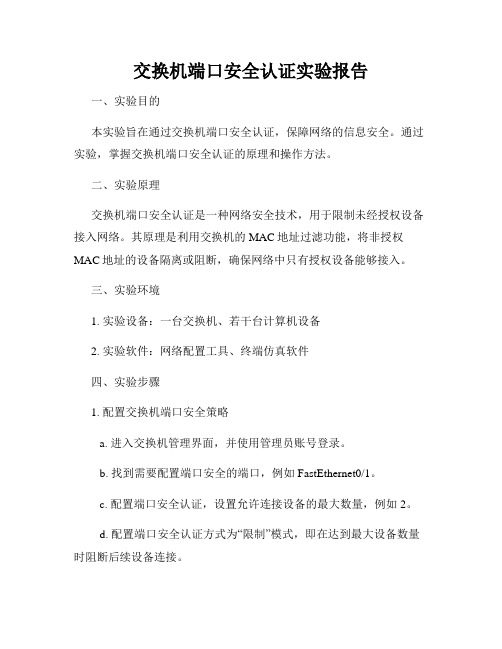

交换机端口安全认证实验报告

交换机端口安全认证实验报告一、实验目的本实验旨在通过交换机端口安全认证,保障网络的信息安全。

通过实验,掌握交换机端口安全认证的原理和操作方法。

二、实验原理交换机端口安全认证是一种网络安全技术,用于限制未经授权设备接入网络。

其原理是利用交换机的MAC地址过滤功能,将非授权MAC地址的设备隔离或阻断,确保网络中只有授权设备能够接入。

三、实验环境1. 实验设备:一台交换机、若干台计算机设备2. 实验软件:网络配置工具、终端仿真软件四、实验步骤1. 配置交换机端口安全策略a. 进入交换机管理界面,并使用管理员账号登录。

b. 找到需要配置端口安全的端口,例如FastEthernet0/1。

c. 配置端口安全认证,设置允许连接设备的最大数量,例如2。

d. 配置端口安全认证方式为“限制”模式,即在达到最大设备数量时阻断后续设备连接。

e. 保存配置并退出管理界面。

2. 连接计算机设备a. 将一台计算机连接到已配置了端口安全的交换机端口上。

b. 打开终端仿真软件,配置计算机的IP地址和子网掩码。

c. 确保计算机与交换机端口连接正常。

3. 验证端口安全认证功能a. 将其他计算机设备依次连接到交换机端口。

b. 观察并记录交换机管理界面上的端口状态变化。

c. 当连入的设备数量达到最大允许数量时,验证交换机是否能够正确阻断后续设备连接。

五、实验结果与分析根据实验步骤进行操作后,我们观察到交换机管理界面上的端口状态发生了如下变化:1. 当第一台设备连接到交换机端口时,端口状态显示为“已连接”。

2. 当第二台设备连接到交换机端口时,端口状态仍显示为“已连接”,符合我们设定的最大允许设备数量为2。

3. 当第三台设备尝试连接到交换机端口时,端口状态显示为“已阻断”,交换机成功拦截了未授权设备连接。

通过以上观察,我们可以得出结论:交换机端口安全认证功能有效,能够根据设定的策略拦截未授权设备的连接,确保网络的安全性。

六、实验总结本次实验通过对交换机端口安全认证的配置和验证,详细了解了其原理和操作方法。

交换机端口安全功能配置

172.16.1.55

!配置IP地址与 MAC地址的绑定

○ 验证测试:查看交换机安全绑定配置 ○ switch#show port-security address

步骤2.配置交换机端口的地址绑定

交换机端口安全配置注意事项

交换机端口安 全功能只能在 ACCESS接口 进行配置

交换机最大连 接数限制取值 范围是1~128, 默认是128.

交换机最大连 接数限制默认 的处理方式是 protect。

Protect 当安全地址个数满后,安全端口将丢弃未 知名地址的包

Restrict 当违例产生时,将发送一个Trap通知。

Shutdown 当违例产生时,将关闭端口并发送一 个 Tr a p 通 知 。 ○ 当端口因违例而被关闭后,在全局配置模式下使 用命令errdisable recovery来将接口从错误状 态恢复过来。

【实验设备】

S2126(1台)、直连线(1条)、PC(1 台)

交换机端口安全配置

01

01

01

交换机端口安全功能, 是指针对交换机的端口 进行安全属性的配置, 从而控制用户的安全接 入。交换机端口安全主 要有两种类型:一是限 制交换机端口的最大连 接数,二是针对交换机 端口进行MAC地址、 IP地址的绑定。

限制交换机端口的最大 连接数可以控制交换机 端口下连的主机数,并 防止用户进行恶意ARP 欺骗。

交换机端口的地址绑定, 可以针对IP地址、 MAC地址、IP+MAC 进行灵活的绑定。可以 实现对用户进行严格的 控制。保证用户的安全 接入和防止常见的内网 的网络攻击。

技术原理

交换机端 口安全配 置

配置了交换机的端口安全功能后,当实际应用超出 配置的要求,将产生一个安全违例,产生安全违例 的处理方式有3种:

交换机端口安全性

交换机端口安全性交换机端口安全性【实验名称】交换机端口安全性【实验目的】理解什么是交换机的端口安全性,如何配置端口安全性。

【背景描述】从网络管理的安全性考虑,某企业网络管理员想对交换机上端口的访问权限做些限制,通过限制允许访问交换机某个端口的MAC地址以及IP地址(可选)来实现严格控制对该端口的输入。

现在要通过在交换机上做适当配置来实现这一目标。

本实验以一台S2126G交换机为例,交换机名为SwitchA。

一台PC机通过串口(Com)连接到交换机的控制(Console)端口,通过网卡(NIC)连接到交换机的fastethernet 0/1端口。

假设该PC机的IP地址为192.168.0.137 ,网络掩码为255.255.255.0 ,MAC地址为00-E0-98-23-95-26,为了验证实验的效果,另准备一台PC机,其IP地址设为192.168.0.150 ,网络掩码为255.255.255.0 。

【实现功能】通过在交换机上设置端口安全性来实现对网络访问的控制。

【实验拓扑】F0/1ConsoleNIC ComPC【实验设备】S2126G(1台)【实验步骤】第一步:在交换机上配置管理接口IP地址SwitchA(config)# interface vlan 1 !进入交换机管理接口配置模式SwitchA(config-if)# ip address 192.168.0.138 255.255.255.0 !配置交换机管理接口IP地址SwitchA(config-if))# no shutdown !开启交换机管理接口验证测试:验证交换机管理IP地址已经配置和开启,PC机与交换机有网络连通性SwitchA#show ip interface !验证交换机管理IP地址已经配置,管理接口已开启Interface : VL1Description : Vlan 1OperStatus : upManagementStatus : EnabledPrimary Internet address: 192.168.0.138/24Broadcast address : 255.255.255.255PhysAddress : 00d0.f8ef.9d08SwitchA#ping 192.168.0.137 !验证交换机与PC机具有网络连通性Sending 5, 100-byte ICMP Echos to 192.168.0.137,timeout is 2000 milliseconds.Success rate is 100 percent (5/5)Minimum = 1ms Maximum = 3ms, Average = 1ms第二步:打开交换机上fastethernet 0/1接口的端口安全功能SwitchA(config)# interface fastethernet 0/1SwitchA(config-if)#switchport mode access !配置fastethernet 0/1接口为access 模式SwitchA(config-if)#switchport port-security !在fastethernet 0/1接口上打开端口安全功能验证测试:验证已开启fastethernet 0/1接口的端口安全功能SwitchA#show port-security interface fastethernet 0/1Interface : Fa0/1Port Security : EnabledPort status : upViolation mode : ProtectMaximum MAC Addresses : 128Total MAC Addresses : 0Configured MAC Addresses : 0Aging time : 0 minsSecure static address aging : Disabled第三步:配置安全端口上的安全地址(可选)SwitchA(config)# interface fastethernet 0/1SwitchA(config-if)# switchport port-security mac-address 00e0.9823.9526 ip-address 192.168.0.137! 手工配置接口上的安全地址验证测试:验证已配置了安全地址SwitchA#show port-security addresslan Mac Address IP Address Type Port Remaining Age(mins)---- --------------- --------------- ---------- -------- ------------------- 1 00e0.9823.9526 192.168.0.137 Configured Fa0/1第四步:验证这台PC机可以通过fastethernet 0/1端口访问交换机,而其它计算机不能通过fastethernet 0/1端口访问该交换机C:\>ping 192.168.0.138 ! 验证这台PC机可以通过fastethernet 0/1端口访问交换机现在拔下网线,将另一台计算机连接到交换机的fastethernet 0/1端口上C:\>ping 192.168.0.138 ! 验证这台PC机不能通过fastethernet 0/1端口访问交换机【注意事项】●安全地址设置是可选的;●如果交换机端口所连接的计算机网卡或IP地址发生改变,则必须在交换机上做相应的改变。

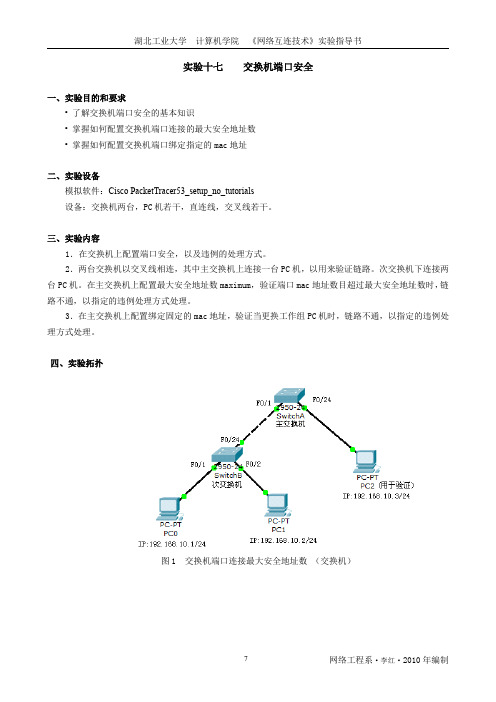

实验17 交换机端口安全

图 3 交换机端口绑定指定 mac 地址

五、背景描述 一是未经授权的用户主机随意连接到企业的网络中。 某公司员工从自己家里拿来一台电脑,可以在不经管理员同意的情况下,拔下某台主机的网线,插在

自己带来的电脑上。然后连入到企业的网路中。这会带来很大的安全隐患。如员工带来的电脑可能本身就 带有病毒。从而使得病毒通过企业内部网络进行传播。或者非法复制企业内部的资料等等。

三、实验内容 1.在交换机上配置端口安全,以及违例的处理方式。 2.两台交换机以交叉线相连,其中主交换机上连接一台 PC 机,以用来验证链路。次交换机下连接两

台 PC 机。在主交换机上配置最大安全地址数 maximum,验证端口 mac 地址数目超过最大安全地址数时,链 路不通,以指定的违例处理方式处理。

步骤 1.画出实验拓扑结构图。

步骤 2. 按实验拓扑图 1 连接设备。并对三台 PC 机进行 IP 设置。

步骤 3.交换机更改主机名。 主交换机改名为 SwitchA,次交换机改名为 SwitchB。

步骤 4.验证 PC0,PC1 与 PC2 三者之间都能 ping 通,说明交换机连接的网络是 ok 的。

Switch(config-if)#switchport port-security

Switch(config-if)#switchport port-security maximum 1

Switch(config-if)#switchport port-security violation shutdown

【思考二】:如果,主交换机 fa0/1 端口的最大的地址连接数改为 1,结果又如何呢? 【思考三】:如果,主交换机 fa0/1 端口的最大的地址连接数改为 1,并且违例方式为 shutdown,结 果又如何呢? 请将实验结果写在下方:

安全漏洞探测实验

安全漏洞探测实验实验目的1、了解网络扫描技术的基本原理。

2、掌握xscan工具的使用方法和各项功能。

3、通过使用xscan工具,对网络中的主机安全漏洞信息等进行探测。

4、掌握针对网络扫描技术的防御方法。

实验原理1、安全漏洞信息探测原理1.1 端口扫描基础TCP/IP协议在网络层是无连接的,而“端口”,就已经到了传输层。

端口便是计算机与外部通信的途径。

一个端口就是一个潜在的通信通道,也就是一个入侵通道。

对目标计算机进行端口扫描,能得到许多有用的信息。

进行扫描的方法很多,可以是手工进行扫描,也可以用端口扫描软件进行。

在手工进行扫描时,需要熟悉各种命令,对命令执行输出进行分析,效率较低。

用扫描软件进行扫描时,许多扫描器软件都有分析数据的功能。

通过端口扫描,可以得到许多有用的信息,从而发现系统的安全漏洞。

扫描工具根据作用的环境不同可分为:网络漏洞扫描工具和主机漏洞扫描工具。

前者指通过网络检测远程目标网络和主机系统所存在漏洞的扫描工具。

后者指在本机运行的检测本地系统安全漏洞的扫描工具。

本实验主要针对前者。

端口是TCP协议中定义的,TCP协议通过套接字(socket)建立起两台计算机之间的网络连接。

它采用【IP地址:端口号】形式定义,通过套接字中不同的端口号来区别同一台计算机上开启的不同TCP和UDP连接进程。

端口号在0~~65535之间,低于1024的端口都有确切的定义,它们对应着因特网上常见的一些服务。

这些常见的服务可以划分为使用TCP 端口(面向连接如打电话)和使用UDP端口(无连接如写信)两种。

端口与服务进程一一对应,通过扫描开放的端口就可以判断计算机中正在运行的服务进程。

1.2 端口扫描技术分类(1)TCP connect Scan这种方法最简单,直接连到目标端口并完成一个完整的三次握手过程(SYN, SYN/ACK, 和ACK)。

操作系统提供的"connect()"函数完成系统调用,用来与每一个感兴趣的目标计算机的端口进行连接。

实验一_网络攻击与防范

《网络攻击与防范》实验报告实验序号: 1 实验项目名称:网络攻防基础实训一学号姓名专业、班实验地点指导教师实验时间一、实验目的及要求1.完成配套实训教材1.1 中断攻击2.完成配套实训教材1.2 篡改攻击3.完成配套实训教材1.3 端口攻击二、实验设备(环境)及要求攻击机,靶机(具体见实验内容及步骤)三、实验内容与步骤1.1中断攻击1.实验目的通过本实验,使读者在学习DoS/DDoS攻击实现原理和过程的基础上,结合防火墙应用,掌握相关的防御方法。

2.实验条件攻击机win2003,靶机win xp,UDP Flood2.0,天网防火墙3.03.实验过程3-1.将两台虚拟机配置在同一子网如图1.1图1.1 两虚拟机处于同一子网3-2.使用UDP Flood程序向靶机服务器发送UDP包如图1.2图1.2攻击机用UDP flood向靶机发送udp数据包3-3登录防火墙,单击“日志”标签,靶机防火墙日志记录:记录下攻击机发送的UDP数据包。

其中,本机端口是445.并且该UDP包是允许通行的。

如图1.3图1.3 靶机防火墙日志记录信息3-4.设置防火墙规则禁止UDP包通过,靶机防火墙对UDP数据包进行拦截,且记录如图1.4和1.5图1.4增加IP规则图1.5防火墙日志中显示被拦截的UDP数据包1.2 篡改攻击:ARP欺骗攻击1.实验目的通过该实验,使读者对IP网络中某一网段主机之间的通信有更进一步的认识,尤其对ARP协议自身的安全性有更深入的了解。

在此基础上,进一步掌握ARP欺骗攻击的防范方法。

2.软硬件要求攻击机(Windows XP以上)cain ,靶机(Windows XP以上)3 . 实验过程3.1安装cain如图2.1图2.1cain安装完成3.2 运行“ipconfig”和“arp-a”命令后的显示结果如图2.2图2.2查看靶机网络配置信息3.3登录攻击机,运行Cain工具,如图2.3图2.3运行cain工具3.4单击Configure菜单项,在打开的对话框中选取Sniffer选项卡,打开如图2.4所示的对话框,在其中选择本机的网卡,并进行绑定,然后单击“确定”按钮,返回Cain工具操作窗口.图2.4 绑定本机网卡3.5点击Filters and ports ,打开如图2.5所示的对话框,在其中选取嗅探的协议类型和对应的端口号。

H3CNE交换机端口安全配置(802.1x 端口隔离 端口绑定) 交换机-端口绑定与端口安全

H3C端口绑定与端口安全端口安全:1.启用端口安全功能[H3C]port-security enable2.配置端口允许接入的最大MAC地址数[H3C-Ethernet1/0/3]port-security max-mac-count count-value缺省情况下,最大数不受限制为03.配置端口安全模式[H3C-Ethernet1/0/3]port-security port-mode { autolearn |noRestriction… }4.手动添加Secure MAC地址表项[H3C-Ethernet1/0/3] mac-address security mac-address vlan vlan-id5.配置Intrusion Protection(Intrusion Protection被触发后,设置交换机采取的动作)[H3C-Ethernet1/0/3]port-security intrusion-mode { blockmac | disableport | disableport -temporarily }验证命令:display port-security [ interface interface-list ] 显示端口安全配置的相关信息display mac-address security [ interface interface-type interface-number ] [ vlan vlan-id ]显示Secure MAC地址的配置信息端口+IP+MAC绑定方法一:[H3C]am user-bind mac-addr B888-E37B-CE2C ip-addr 192.168.1.106 interface Ethernet 1/0/3方法二:[H3C-Ethernet1/0/3] am user-bind mac-addr B888-E37B-CE2C ip-addr 192.168.1.106验证命令:[H3C]display am user-bind 显示端口绑定的配置信息端口+IP绑定[H3C-Ethernet1/0/3] am user-bind ip-addr 192.168.1.106注:交换机只要接收一个3层表项,交换机使用动态ARP产生一条arp条目。

实验二 网络端口扫描

实验二网络端口扫描一、实验目的通过练习使用网络端口扫描器,了解目标主机开放的端口和服务程序,从而获得系统有用的信息,发现网络系统的安全漏洞。

本实验将在Windows操作系统下使用Superscan工具进行网络端口扫描实验,在Linux操作系统下将使用综合性扫描工具Nessus进行扫描练习(暂不进行)。

通过端口扫描实验,可以增强学生在网络安全方面的防护意识。

二、实验原理在Internet安全领域,扫描器是最有效的破解工具之一,扫描器是一种自动检测远程或本地主机安全性弱点的程序。

通过使用扫描器,可以发现远程服务器是否存活、它对外开放的各种TCP端口的分配及提供的服务、它所使用的软件版本(如OS和其它Software的版本)以及所存在可能被利用的系统漏洞。

根据这些信息,可以让使用它的用户了解到远程主机所存在的安全问题。

1、扫描的类型(1)地址扫描地址扫描是最简单、最常见的一种扫描方式。

可以通过Ping来判断某一主机是否在线。

也可以通过一些工具来获得某一网络中所有在线主机的地址。

但由于现在很多的路由器与防火墙对ICMP请求进行拦截,因此这种方式也不一定很可靠。

(2)端口扫描互联网上通信的双方不仅需要知道对方的地址,还需要知道通信程序的端口号。

目前使用的IPv4协议支持16位的端号,端口号可使用的范围为0~65535,其中0~1023为熟知端口,被指定给特定的服务使用,由IANA(Internet Assigned Numbers Authority,互联网数字分配机构)管理;1024~49151为注册端口,这些端口由IANA记录并追踪;49152~65535端口叫做动态端口或专门端口,提供给专用应用程序。

在进行入侵攻击之前,首先要了解目标系统的是什么OS,是否有保护措施,运行什么服务和服务的版本,存在漏洞等,而要判断服务的方法就通过端口扫描,这是因为常用的服务是使用标准的端口,因此只要知道了端口号,就能知道目标主机上运行着什么服务,然后才能针对这些服务进行攻击。

交换机端口隔离安全实验报告

交换机端口隔离安全实验报告实验目的:本实验旨在通过交换机端口隔离技术,提高网络的安全性和隔离性,并验证隔离效果。

实验环境:本实验使用了一台拥有多个可配置端口的交换机,并连接了多台主机设备。

实验步骤:1. 配置交换机端口隔离功能:首先,登录交换机管理界面,在交换机配置页面上找到端口隔离选项。

根据实际需求,选择需要隔离的端口,并启用隔离功能。

2. 设置隔离规则:在交换机端口隔离配置页面上,为每个需要隔离的端口设置隔离规则。

可以根据IP地址、MAC地址等进行隔离规则的设定。

3. 验证隔离效果:连接不同的主机设备至交换机的不同端口,并在各个主机之间进行通信测试。

检查是否存在跨端口通信,验证隔离效果的可行性。

实验结果:通过交换机端口隔离功能的配置,我们成功实现了端口之间的隔离。

在测试过程中,我们发现无法实现跨端口的通信,证明了隔离的效果。

实验总结:交换机端口隔离技术在网络安全中发挥了重要作用。

通过该技术,可以有效隔离不同端口之间的通信,增强网络的安全性和隔离性。

在实验中,我们成功配置了交换机端口隔离功能,并验证了其有效性。

然而,需要注意的是,在实际应用中,还需要综合考虑业务需求和网络拓扑结构,合理配置端口隔离规则,以达到最佳的网络安全效果。

实验局限性:本实验仅仅针对交换机端口隔离功能的验证,未对其他相关安全功能进行测试。

在实际应用中,需要综合考虑其他网络设备和安全机制,搭建完整的网络安全体系。

未来展望:随着网络安全威胁的不断演变和升级,交换机端口隔离技术也需要不断更新和改进。

未来,我们希望通过进一步的研究和实践,提高交换机端口隔离技术的性能和可靠性,更好地应对网络安全挑战。

参考文献:[1] 张三, 李四. 交换机端口隔离技术及其应用[J]. 计算机科学, 20XX, XX(X): XX-XX.[2] 王五, 赵六. 网络安全技术概论[M]. 北京:XX出版社, 20XX.。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验一实验名称:交换机的端口安全配置。

实验目的:掌握交换机的端口安全功能。

技术原理:利用交换机的端口安全功能可以防止局域网大部分的内部攻击对用户、网络设备造成的破坏。

如MAC 地址攻击、ARP 攻击、IP/MAC 地址欺骗等。

交换机端口安全有限制交换机端口的最大连接数和端口的安全地址绑定两种基本功能实现功能:查看交换机的各项参数。

实验设备: S2126G 一台,主机一台,直连网线一根。

实验拓朴:实验步骤:1.配置交换机端口最大连接数限制。

Switch(config)#interface range fastethernet 0/1-23 ! 进行一组端口的配置。

Switch(config-if-range)# switchport port-security ! 开放交换机端口的安全功能。

Switch(config-if-range)#switchport port-security maximum 1 ! 配置端口的最大连接数为1。

Switch(config-if-range)#switchport port-security violation shutdown ! 配置安全违例的处理方式为shutdown.Switch#show port-security !查看交换机端口的安全配置。

Secure Port MaxSecureAddr(count) CurrentAddr(count) Security Action ------------ -------------------- ------------------ ---------------- Fa0/1 1 0 ShutdownFa0/2 1 0 ShutdownFa0/3 1 0 ShutdownFa0/4 1 0 Shutdown Fa0/5 1 0 Shutdown S2126C o n s o l eF 0/5 c o m 1N I CFa0/6 1 0 ShutdownFa0/7 1 0 ShutdownFa0/8 1 0 ShutdownFa0/9 1 0 ShutdownFa0/10 1 0 ShutdownFa0/11 1 0 ShutdownFa0/12 1 0 ShutdownFa0/13 1 0 ShutdownFa0/14 1 0 ShutdownFa0/15 1 0 ShutdownFa0/16 1 0 ShutdownFa0/17 1 0 ShutdownFa0/18 1 0 ShutdownFa0/19 1 0 ShutdownFa0/20 1 0 ShutdownFa0/21 1 0 ShutdownFa0/22 1 0 ShutdownFa0/23 1 0 Shutdown2.配置交换机端口的地址绑定。

Switch(config)#interface fastethernet 0/3Switch(config-if)#switchport port-securitySwitch(config-if)#switchport port-security mac-address 0006.1bde.13b4 ip-address 172.16.1.55 ! 配置IP地址和MAC地址的绑定,MAC地址用 ipconfig /all命令。

Switch#show port-security address !查看地址安全绑定配置。

Vlan Mac Address IP Address Type Port Remaining Age(mins)---- --------------- --------------- ---------- -------- -------------------1 0016.ecd3.9136 63.5.8.2 Configured Fa0/3 -注意事项: 1.交换机端口安全功能只能在ACCESS接口进行配置。

2.交换机最大连接数限制取值范围是1—128,默认128。

3.交换机最大连接数限制默认的处理方式是protect。

4.有三种安全违例处理方式:●Protect:当安全地址个数满后,安全端口将丢弃未知名地址(不是该端口的安全地址中的任何一个)的包。

●RestrictTrap:当违例产生时,将发送一个Trap通知。

●Shutdown:当违例产生时,将关闭端口并发送一个Trap通知。

5. 当端口因为违例而被关闭后,在全局配置模式下使用命令errdisable recovery 来将接口从错误状态中恢复过来。

实验二实验名称:标准IP访问控制列表。

实验目的:掌握路由器上标准IP访问控制列表规则及配置。

技术原理:IP访问控制是对经过网络设备的数据包根据一定的规则进行数据包的过滤,达到安全的目的。

标准访问列表根据数据包源IP地址进行规则定义。

1.定义标准ACL➢编号的标准访问列表Router(config)#access-list <1-99> {permit|deny} 源地址 [反掩码]➢命名的标准访问列表switch(config)# ip access-list standard < name >switch(config-std-nacl)#{permit|deny} 源地址 [反掩码]2.应用ACL到接口Router(config-if)#ip access-group <1-99> { in | out }实现功能:实现网段间相互访问的安全控制。

实验设备:R1762路由器两台,V.35线缆一条,直连线或交叉线三根。

实验拓朴:实验步骤:1. router1基本配置。

Router(config)#hostname router1Router1(config)#interface fastethernet 1/0Router1(config-if)#ip address 172.16.1.1 255.255.255.0Router1(config-if)#no shutdownRouter1(config)#interface fastethernet 1/1Router1(config-if)#ip address 172.16.2.1 255.255.255.0Router1(config-if)#no shutdownRouter1(config)#interface serial 1/2Router1(config-if)#ip add 172.16.3.1 255.255.255.0Router1(config-if)#clock rate 64000Router1(config-if)#no shutdownRouter1(config-if)#endRouter1#show ip interface brief ! 查处接口状态。

Interface IP-Address(Pri) OK? Statusserial 1/2 172.16.3.1/24 YES DOWNserial 1/3 no address YES DOWN FastEthernet 1/0 172.16.1.1/24 YES DOWN FastEthernet 1/1 172.16.2.1/24 YES DOWNNull 0 no address YES UP2. router2基本配置。

Router(config)#hostname router2Router2(config)#interface fastethernet 1/0Router2(config-if)#ip address 172.16.4.1 255.255.255.0Router2(config-if)#no shutdownRouter2(config)#interface serial 1/2Router2(config-if)#ip add 172.16.3.2 255.255.255.0Router2(config-if)#no shutdownRouter2(config-if)#endRouter2#show ip interface brief ! 查处接口状态。

Interface IP-Address(Pri) OK? Statusserial 1/2 172.16.3.2/24 YES DOWNserial 1/3 no address YES DOWN FastEthernet 1/0 172.16.4.1/24 YES DOWN FastEthernet 1/1 no address YES DOWNNull 0 no address YES UP Router1(config)#ip route 172.16.4.0 255.255.255.0 serial 1/2 !配置静态路由。

Router2(config)#ip route 172.16.1.0 255.255.255.0 serial 1/2 !配置静态路由。

Router2(config)#ip route 172.16.2.0 255.255.255.0 serial 1/2 !配置静态路由。

Router1#show ip route !查看路由表信息。

Codes: C - connected, S - static, R - RIPO - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2* - candidate defaultGateway of last resort is no setC 172.16.3.0/24 is directly connected, serial 1/2C 172.16.3.1/32 is local host.S 172.16.4.0/24 is directly connected, serial 1/2注意:两台路由器没连接之前只能显示:Codes: C - connected, S - static, R - RIPO - OSPF, IA - OSPF inter areaN1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2E1 - OSPF external type 1, E2 - OSPF external type 2* - candidate defaultGateway of last resort is no setRouter2#show ip route !查看路由表信息。