计算机网络抓包实验报告

西安邮电大学计算机网络wireshark抓包分析实验报告

西安邮电大学计算机网络wireshark 抓包分析实验报告西安邮电大学《计算机网络技术与应用》课内实验报告书院系名称: 管理工程学院实验题目: Wireshark 抓包工具实验报告学生姓名: 易霜霜专业名称: 信息管理与信息系统班级: 信管1101 学号: 02115021 时间: 2013 年06 月26 日实验报告实验名称Wireshark 抓包工具一、实验目的了解Wireshark 的使用方法,利用wireshark 对数据报进行分析。

二、实验内容用wireshark抓包,然后对数据进行分析,抓UDF和FTP的包。

然后对它们进行分析。

三、设计与实现过程(1) 安装wireshark 软件,并熟悉wireshark 软件的使用。

(2) 完成物理机器的操作系统(host os) 与虚拟机中操作系统(guest os) ,在物理机上设置虚拟网卡,设置host os 和guest os 的IP 地址,分别为192.168.228.1 和192.168.228.2.(3) 在guest os 上配置各种网络服务,包括有:Web、Email 、DNS、FTP。

(4)在host os 上启动wireshark 抓包,从host os 访问guest os 上的各种服务,完成抓包实验。

1. UDP 协议分析由于DNS 委托的是UDP 协议提供传输服务,所以我们以 DNS 查询中的UDP 数据 报为例,分析其首部的封装形式^=DvcfaKi. Oer 认i-IKirrj fert :请㈡.KTiKrTF 呼;叫册冷 戸和 fly&'i iTTpi ifcyt-: plywr 上和翼pr?;诗雷’ MlKFligi purl ;鼻导尸L 曲卑戶PKsvu m : flyXiHuis O^LiBClB pnz 血fl 鞋 iMau : M2SJ- LKllrut pirli. s 存占二归:* 空迂屯 m :辱显*杞摯 Ufflirrdfir sori MyQr:屈LX4 _ MZ14- L~ b "JC :X " . J < : A ; . f -Li ■九 _ K Pl"t E ,-..'! - -"LZ □ '"x .1T■*-■»■•■ jrv ■-■ > 1,■厂 jrr . m I ・ * i l« 尸 *■ * ' F IIL IlfCff! LKI f «■■ ■'・ I +4 b L" I" ■・ll* F ・"■:-P - 3User Datagram Procol(用户数据报协议):首部长度20字节;总长度164字节;协议为UDP 协议,协议号为17;首部校验和:0x07b4;源端口号 Source Port no.56254;目标端口号 Destination Port no.plysrv-https(6771);长度:144字节;数据部分:136字节;在计算检验和时,临时把“伪首部”和 UDP 用户数据报连接在一起。

计算机网络抓包实验报告

电子商务应用开发技术实验报告实验报告二课程计算机网络开课实验室日期2013 年 4 月 22 日实验项目学号1040407105利用Wireshark进行抓包分析名称学院经济管理学院指导教师王斌成绩教师评语一:实验目的利用 Wireshark 二:实验内容:教师签名:年月日进行抓包分析,对以前学习过的内容进行进一步的理解和掌握1、安装Wireshark,简单描述安装步骤。

2、打开wireshark,选择接口选项列表。

或单击“Capture”,配置“option”选项。

3、设置完成后,点击“ start”开始抓包,显示结果。

4、选择某一行抓包结果,双击查看此数据包具体结构,并对其进行分析三.实验步骤实验项目学号1040407105利用Wireshark进行抓包分析名称上面的截图是抓取到的包,下面分别针对其中的一个TCP, UDP和 ICMP进行分析1. TCPTCP :Transmission Control Protocol 的、可靠的、基于字节流的运输层(传输控制协议TCP 是一种面向连接(连接导向)Transport layer)通信协议,由IETF 的 RFC 793说明( specified)。

在简化的计算机网络OSI模型中,它完成第四层传输层所指定的功能。

在因特网协议族(Internet protocol suite)中,TCP层是位于IP 层之上,应用层之下的中间层。

不同主机的应用层之间经常需要可靠的、像管道一样的连接,但是IP 层不提供这样的流机制,而是提供不可靠的包交换。

应用层向TCP 层发送用于网间传输的、用8 位字节表示的数据流,然后TCP 把数据流分割成适当长度的报文段(通常受该计算机连接的网络的数据链路层的最大传送单元(MTU) 的限制)。

之后 TCP 把结果包传给 IP 层,由它来通过网络将包传送给接收端实体的TCP 层。

TCP 为了保证不发生丢包,就给每个字节一个序号,同时序号也保证了传送到接收端实体的包的按序接收。

网络抓包及网络命令实验报告

实验报告题目网络抓包及网络命令实验报告学院专业班级学号学生姓名成绩指导教师完成日期网络工具应用实践实验报告1.实验概要通过使用软件Wireshark抓取网络上的数据包,并作相应分析。

2.实验环境硬件:台式笔记本或Pc、网卡、网络环境。

软件:Windows xp sp3及Windows 7、8。

3.实验目的了解网络抓包的意义,学习并了解使用网络抓包Wiresh 。

对互联网进行数据抓包;了解网络抓包的相关协议。

4.实验要求合理地使用电脑进行数据分析,提高自身对网络的安全意识。

5.实验环境搭建安装Wireshark软件,Wireshark的安装非常简单,只需按照步骤即可。

并且要求电脑具有上网的环境。

6.实验内容及步骤(1)安装Wireshark,简单描述安装步骤。

(2)打开wireshark,选择接口选项列表。

或单击“Capture”,配置“option”选项。

(3)设置完成后,点击“start”开始抓包,显示结果。

(4)选择某一行抓包结果,双击查看此数据包具体结构。

(5)捕捉TCP数据报。

a.写出TCP数据报的格式。

b.捕捉TCP数据报的格式图例。

针对每一个域所代表的含义进行解释。

7.实验过程及结果分析安装Wireshark软件,安装过程如下(如图1-1——1-3):图1-1图1-2图1-3安装完毕。

打开软件,界面如图1-4:图1-4:打开软解截面图选中Start下的以太网,点击Start就可以捕获以太网上的数据包了。

流量如图1-5:图1-5:流量截图选择某一行抓包结果,双击查看数据属性,如图1-6:图1-6:数据属性截图(4)捕捉到的TCP信息如图1-7:图1-8:TPC信息截图由图可知这个TCP信息如下:Host: 来自Professorlee的新浪博客User-Agent: Mozilla/5.0 (Windows NT 6.2; WOW64; rv:23.0) Gecko/20100101 Firefox/23.0HTTP/1.1 200 OKServer: nginx/1.2.8Date: Thu, 12 Sep 2013 12:37:01 GMTContent-Type: application/x-javascriptLast-Modified: Thu, 12 Sep 2013 09:51:17 GMTTransfer-Encoding: chunkedConnection: keep-aliveVary: Accept-EncodingExpires: Thu, 12 Sep 2013 12:37:31 GMTCache-Control: max-age=30X-debug: 114.80.223.58Content-Encoding: gzip8.网络抓包相关网络协议TCP/IP协议不是TCP和IP这两个协议的合称,而是指因特网整个TCP/IP协议族。

计算机网络抓包实验报告

实验报告二课程计算机网络开课实验室日期2013年4月22日学号1040407105 实验项目名称利用Wireshark 进行抓包分析学院经济管理学院指导教师王斌成绩教师评语教师签名:年月日一:实验目的利用Wireshark进行抓包分析,对以前学习过的内容进行进一步的理解和掌握二:实验内容:1、安装Wireshark,简单描述安装步骤。

2、打开wireshark,选择接口选项列表。

或单击“Capture”,配置“option”选项。

3、设置完成后,点击“start”开始抓包,显示结果。

4、选择某一行抓包结果,双击查看此数据包具体结构,并对其进行分析三.实验步骤学号1040407105 实验项目名称利用Wireshark 进行抓包分析1.1抓到的数据链路层中的帧Frame 211:56bytes 即所抓到的帧的序号为211,大小是56字节1.2 IP层中的IP数据报Header Length:20bytes 即首部长度为20个字节;Differentiated Services Field:00x0 即区分服务;Total length:40 指首部长度和数据之和的长度为40字节;Identification:0x8a6e(35438) 标识;Flag:0x02 标识此处MF=0,DF=0;Fragment offset:0 指片偏移为0;表示本片是原分组中的第一片。

Time to live :57说明这个数据报还可以在路由器之间转发57次Protocal:TCP 指协议类型为TCP;Source:源地址:119.147.91.131Destination:目的地址180.118.215.1751.3运输层中的TCPSource port:http(80)即源端口号为80Destination port:50001(50001) 即目的端口为50001Sequence number:411 序号为411Acknowledgent number:2877 确认号为2877Header length:20bytes 首部长度为20个字节Flags:0x011 除了确认ACK为1,别的都为0学号1040407105 实验项目名称利用Wireshark 进行抓包分析Window size value:8316 窗口值为8316Checksum:0x18c5 检验和为0x18c52.UDPUDP,是一种无连接的协议。

Wireshark抓包工具计算机网络实验

Wireshark抓包⼯具计算机⽹络实验实验⼀ Wireshark 使⽤⼀、实验⽬的1、熟悉并掌握Wireshark 的基本使⽤;2、了解⽹络协议实体间进⾏交互以及报⽂交换的情况。

⼆、实验环境与因特⽹连接的计算机,操作系统为Windows ,安装有Wireshark 、IE 等软件。

三、预备知识要深⼊理解⽹络协议,需要观察它们的⼯作过程并使⽤它们,即观察两个协议实体之间交换的报⽂序列,探究协议操作的细节,使协议实体执⾏某些动作,观察这些动作及其影响。

这种观察可以在仿真环境下或在因特⽹这样的真实⽹络环境中完成。

Wireshark 是⼀种可以运⾏在Windows, UNIX, Linux 等操作系统上的分组嗅探器,是⼀个开源免费软件,可以从/doc/d2530113af45b307e871976b.html 下载。

运⾏Wireshark 程序时,其图形⽤户界⾯如图2所⽰。

最初,各窗⼝中并⽆数据显⽰。

Wireshark 的界⾯主要有五个组成部分:图1命令和菜单协议筛选框捕获分组列表选定分组⾸部明细分组内容左:⼗六进制右:ASCII 码●命令菜单(command menus):命令菜单位于窗⼝的最顶部,是标准的下拉式菜单。

●协议筛选框(display filter specification):在该处填写某种协议的名称,Wireshark 据此对分组列表窗⼝中的分组进⾏过滤,只显⽰你需要的分组。

●捕获分组列表(listing of captured packets):按⾏显⽰已被捕获的分组内容,其中包括:分组序号、捕获时间、源地址和⽬的地址、协议类型、协议信息说明。

单击某⼀列的列名,可以使分组列表按指定列排序。

其中,协议类型是发送或接收分组的最⾼层协议的类型。

●分组⾸部明细(details of selected packet header):显⽰捕获分组列表窗⼝中被选中分组的⾸部详细信息。

包括该分组的各个层次的⾸部信息,需要查看哪层信息,双击对应层次或单击该层最前⾯的“+”即可。

计算机网络抓包实验报告

对各个首部的进行分析如下:

MAC首部

目的MAC(6B)

源MAC(6B)

类型(2B)

IP首部

版本等

源IP(4B)

目的IP(4B)

UDP首部

源端口(2B)

目的端口

(2B)

长度(2B)

校验和(2B)

因此,可以对报文中的数据进行分析。

3、TCP类型

对报文的分析如下:

MAC首部

(14B)

IP首部

(20B)

TCP 协议报文首部(20B)

对各个首部的进行分析如下:

MAC首部

目的MAC(6B)

源MAC(6B)

类型(2B)

IP首部

版本等(1B部

源端口(2B)

目的端口

(2B)

长度(2B)

校验和(2B)

因此,可以对报文中的数据进行分析。

报文使用协议类型

1、ARP

2、UDP类型

3、TCP类型

1、ARP

对报文的分析如下:

目的MAC(6B)

源MAC(6B)

类型

(2B)

ARP

请求

Padding

(18字节框架填充)

因此,可对ARP(Qequest)报文进行分析。

2、UDP类型

对报文的分析如下:

MAC首部(14B)

IP首部(20B)

UDP首部(8B)

Wireshark抓包实验报告.

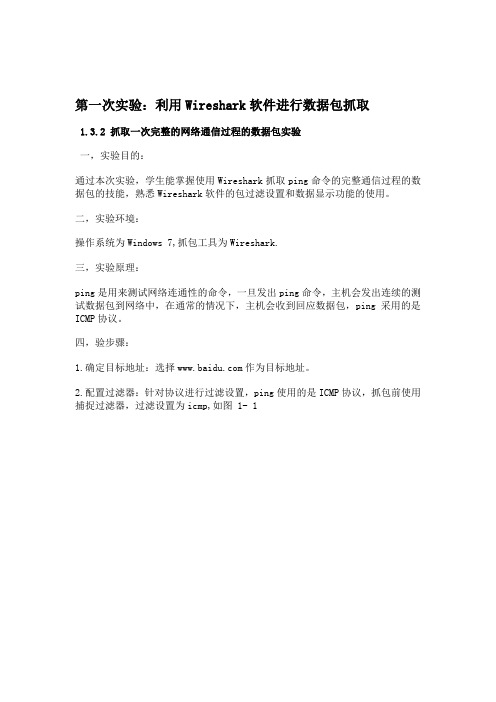

第一次实验:利用Wireshark软件进行数据包抓取1.3.2 抓取一次完整的网络通信过程的数据包实验一,实验目的:通过本次实验,学生能掌握使用Wireshark抓取ping命令的完整通信过程的数据包的技能,熟悉Wireshark软件的包过滤设置和数据显示功能的使用。

二,实验环境:操作系统为Windows 7,抓包工具为Wireshark.三,实验原理:ping是用来测试网络连通性的命令,一旦发出ping命令,主机会发出连续的测试数据包到网络中,在通常的情况下,主机会收到回应数据包,ping采用的是ICMP协议。

四,验步骤:1.确定目标地址:选择作为目标地址。

2.配置过滤器:针对协议进行过滤设置,ping使用的是ICMP协议,抓包前使用捕捉过滤器,过滤设置为icmp,如图 1- 1图 1-13.启动抓包:点击【start】开始抓包,在命令提示符下键入ping , 如图 1-2图 1-2停止抓包后,截取的数据如图 1-3图 1-34,分析数据包:选取一个数据包进行分析,如图1- 4图1-4每一个包都是通过数据链路层DLC协议,IP协议和ICMP协议共三层协议的封装。

DLC协议的目的和源地址是MAC地址,IP协议的目的和源地址是IP地址,这层主要负责将上层收到的信息发送出去,而ICMP协议主要是Type和Code来识别,“Type:8,Code:0”表示报文类型为诊断报文的请求测试包,“Type:0,Code:0”表示报文类型为诊断报文类型请正常的包。

ICMP提供多种类型的消息为源端节点提供网络额故障信息反馈,报文类型可归纳如下:(1)诊断报文(类型:8,代码0;类型:0代码:0);(2)目的不可达报文(类型:3,代码0-15);(3)重定向报文(类型:5,代码:0--4);(4)超时报文(类型:11,代码:0--1);(5)信息报文(类型:12--18)。

1.4.1,TCP协议的分析实验一,实验目的:通过本次实验,掌握使用Wireshark抓取TCP协议的数据包的技能,能够在深入分析“TCP的三次握手”,TCP的四次挥手协议在网络数据流的基础上,进一步提高理论联系实践的能力。

WireShark抓包网络报文分析实验报告

洛阳理工学院实验报告计算机网络实验目的: 1•学会简单使用网络分析工具(如 WireShark (Ethereal ) Sniffer 、科来等)抓取网络报 文。

2.对抓取的网络报文进行分析,加深对网络数据分层封装理论的理解。

实验内容:利用任意一款网络分析工具抓取网络数据(推荐 WireShark ),开启抓包功能,进 行网络信息浏览等简单的网络使用。

分析抓到的数据包,能够辨别传输层三次握手的 过程,能够辨别分析网络各层添加的头部与数据部分的组成。

实验步骤:1•选择一个网络分析工具,学会简单使用,本实验使用 WireShark 来抓取网络报文。

WireShark 是捕获机器上的某一块网卡的网络包,当你的机器上有多块网卡的时候,你 需要选择一个网卡。

点击Caputre->lnterfaces 选择正确的网卡。

然后点击"Start"按钮,开 始抓包。

2 •抓取若干数据包,对照理论所学数据包,辨别、分析数据包结构。

TCP 分析:一个TCP 报文段分为首部和数据两部分。

TCP 报文段首部的前二十个字节是固定的,后面有 4N 个字节是根据需要而增加的选项。

因此TCP 的最小长度是 20个字节。

源端口和目的端口字段:各占两个字节,分别写入源端口号和目的端口号。

在抓取的数据报中,源端口号和目的端口号的值分别是: 80和5677。

系别计算机系 班级 学号 姓名 课程名称实验名称实验日期 网络报文分析 成绩序号字段:占4个字节。

序号范围是 0到232-1,共232个序号 [stream i ndex: 0]确认号字段:在四个字节,是期望收到对方下一个报文段的第一个字节的序 号。

LNext sequence number : 2921 trelatlve sequence number^」Acknowledgement number: 1已 ack number)Header length: 20 bytes+i Flag5: 0x010 (ACK ) -rrF0020 If 24 00 50 16 2d 03 a9 0030 20 14 ea 5f 00 00 34 25 nrvin 7C1 广a 广A he 7r Hd数据偏移字段:占 4位,它指出TCP 报文段的数据起始处距离TCP 报文段的 起始处有多远。

wireshark抓包分析实验报告

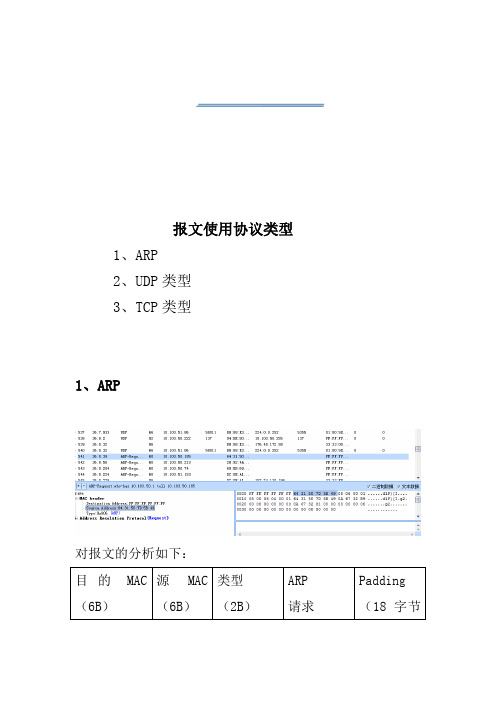

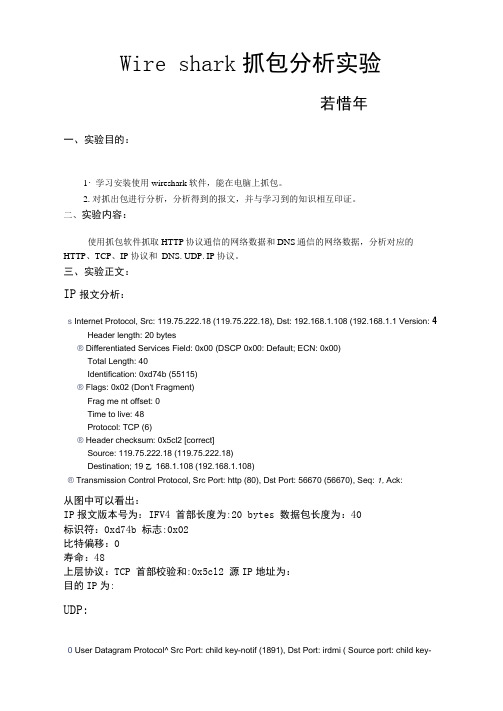

Wire shark抓包分析实验若惜年一、实验目的:1・学习安装使用wireshark软件,能在电脑上抓包。

2.对抓出包进行分析,分析得到的报文,并与学习到的知识相互印证。

二、实验内容:使用抓包软件抓取HTTP协议通信的网络数据和DNS通信的网络数据,分析对应的HTTP、TCP、IP 协议和DNS. UDP. IP 协议。

三、实验正文:IP报文分析:s Internet Protocol, Src: 119.75.222.18 (119.75.222.18), Dst: 192.168.1.108 (192.168.1.1 Version: 4 Header length: 20 bytes® Differentiated Services Field: 0x00 (DSCP 0x00: Default; ECN: 0x00)Total Length: 40Identification: 0xd74b (55115)® Flags: 0x02 (Don't Fragment)Frag me nt offset: 0Time to live: 48Protocol: TCP (6)® Header checksum: 0x5cl2 [correct]Source: 119.75.222.18 (119.75.222.18)Destination; 19乙168.1.108 (192.168.1.108)® Transmission Control Protocol, Src Port: http (80), Dst Port: 56670 (56670), Seq: 1, Ack:从图中可以看出:IP报文版本号为:IFV4 首部长度为:20 bytes 数据包长度为:40标识符:0xd74b 标志:0x02比特偏移:0寿命:48上层协议:TCP 首部校验和:0x5cl2 源IP地址为:目的IP为:UDP:0 User Datagram Protocol^ Src Port: child key-notif (1891), Dst Port: irdmi ( Source port: child key-notif (1891)Destination port: irdmi (8000)Length: 280 Checksum: 0x58d7 [validation disabled][Length; 20]从图中可以看岀:源端口号:1891U的端口号:8000 udp报文长度为:28 检验和:0x58d7 数据长度:20 bytesUDP协议是一种无需建立连接的协议,它的报文格式很简单。

winpcap计算机网络实验

实验一 wireshark抓包工具使用[实验目的]学习wireshark抓包工具的使用了解wireshark抓包工具的功能通过学习,进一步理解协议及网络体系结构思想[实验原理]Wireshark是网络包分析工具。

网络包分析工具的主要作用是尝试捕获网络包,并尝试显示包的尽可能详细的情况。

主要应用:网络管理员用来解决网络问题网络安全工程师用来检测安全隐患开发人员用来测试协议执行情况用来学习网络协议[实验内容]下载WIRESHARK,学习工具的使用和功能。

[习题与思考题]1、网络工程师能通过WIRESHARK做哪些工作?书名2实验二 WINPCWP编程[实验目的]了解WINPCAP的架构学习WINPCAP编程[实验原理]WinPcap是一个基于Win32平台的,用于捕获网络数据包并进行分析的开源库.大多数网络应用程序通过被广泛使用的操作系统元件来访问网络,比如sockets。

这是一种简单的实现方式,因为操作系统已经妥善处理了底层具体实现细节(比如协议处理,封装数据包等等),并且提供了一个与读写文件类似的,令人熟悉的接口。

然而,有些时候,这种“简单的方式”并不能满足任务的需求,因为有些应用程序需要直接访问网络中的数据包。

也就是说,那些应用程序需要访问原始数据包,即没有被操作系统利用网络协议处理过的数据包。

WinPcap产生的目的,就是为Win32应用程序提供这种访问方式;WinPcap提供了以下功能1.捕获原始数据包,无论它是发往某台机器的,还是在其他设备(共享媒介)上进行交换的2.在数据包发送给某应用程序前,根据用户指定的规则过滤数据包3.将原始数据包通过网络发送出去4.收集并统计网络流量信息章名3以上这些功能需要借助安装在Win32内核中的网络设备驱动程序才能实现,再加上几个动态链接库DLL。

所有这些功能都能通过一个强大的编程接口来表现出来,易于开发,并能在不同的操作系统上使用。

这本手册的主要目标是在一些程序范例的帮助下,叙述这些编程接口的使用。

计算机网络实验报告-实验四:(1) 学习IPTool网络抓包工具

实验报告(实验4)实验人:学号:日期:院(系):计算机与信息科学学院专业(班级):实验题目:实验四:学习IPTool网络抓包工具一. 实验目的学习IPTool网络抓包分析工具;二. 实验环境(工具)IPTool抓包工具、包含Windows系统、网卡的电脑一台三. 实验步骤步骤一:捕包选项:1、选择捕包网卡:(如上图,选择好捕包网卡,左连还有一些其它捕包条件供选择,如果当所选网卡不支持“杂项接收”功能,系统会出现相应提示信息,出现该情况将无法获取与本网卡无关的数据包,换言之,将无法获取其他电脑之间的通讯包,所以建议更换网卡,不支持“杂项接收”的多为一部分无线网卡及少数专用服务器/笔记本网卡。

)2、协议过滤:(通常情况下,可不选,除非对协议类型较为熟悉,TCP/UDP/ICMP/SMTP/POP3/FTP/TELNET等等)针对Internet通讯部分,常见的IP包类型为:TCP/UDP/ICMP。

绝大部分是TCP连接的,比如HTTP(s)/SMTP/POP3/FTP/TELNET等等;一部分聊天软件中除了采用TCP通讯方式外,也采用了UDP的传输方式,如QQ/SKYPE等;而常见的ICMP包是由客户的Ping产生的。

设置界面如下:3、IP过滤:设置想要捕包的IP地址或是设置要排除的IP地址等信息。

5、端口过滤:设置想要捕包的端口或是设置要排除过滤的端口等信息。

6、数据区大小:可不设置,也可设置多个条件:7、数据块匹配:比较麻烦,默认即可:步骤二:捕包分析:1、完成设置后就可捕捉数据包,按下“开始”按钮启动捕包功能后,列表框中会自动显示出符合条件的数据包,并附带简单的解析。

选中左边某一条目时,在右边二进制区域的色块和其一一对应。

2、当我们选中一条数据包(选中“分析”):左边和右下部分是分析结果,右上部是原始二进制代码:3、当选中左边某一条目时,在右边二进制区域的色块和其一一对应。

五. 实验结果实验结果部分贴图:六. 实验心得整理的部分捕包分析过程中条件及作用:(1)IP包回放1、有助于了解原始包通讯的地理分布情况。

Sniffer网络抓包实验报告

一、Sniffer软件的安装

在网上下载Sniffer软件后,直接运行安装程序,系统会提示输入个人信息和软件注册码,安装结束后,重新启动,之后再安装Sniffer汉化补丁。运行Sniffer程序后,系统会自动搜索机器中的网络适配器,点击确定进入Sniffer主界面。

二、Sniffer软件的使用

(1)网络适配器的选择

在使用Sniffer软件之前必须要做的一件工作是为计算机选择合适的网络适配器,确定数据的接收渠道。用户可以通过命令File/Select Setting…来实现(如图1)。

图1

(2)捕获报文

Sniffer软件提供了两种最基本的网络分析操作,即报文捕获和网络性能监视(如图2)。在这里我们首先对报文的捕获加以分析,然后再去了解如何对网络性能进行监视。

五、Sniffer在网络维护中的应用——解决网络传输质量问题

Sniffer在网吧网络中的应用,主要是利用其流量分析和查看功能,解决网吧中出现的网络传输质量问题。

1、广播风暴:广播风暴是网吧网络最常见的一个网络故障。网络广播风暴的产生,一般是由于客户机被病毒攻击、网络设备损坏等故障引起的。可以使用Sniffer中的主机列表功能,查看网络中哪些机器的流量最大,合矩阵就可以看出哪台机器数据流量异常。从而,可以在最短的时间内,判断网络的具体故障点。

图6

图7

回到图15所示界面,此时,用户可首先查看Detail所显示的将要发送的信息,然后选择Animation界面,单击发送按钮 就可以形象地看到捕获的报文被发送到指定地点。

(2)捕获报文的直接编辑发送

当然也可以将捕获到的报文直接转换成发送包文,然后做一些修改也是可以的。操作如图8所示。

图8

可以选中某个捕获的报文,用鼠标右键激活菜单,选择Send Current Packet,这是,该报文的内容已经被原封不动地送到“发送编辑窗口”了。这是在做一些修改就比全部填充报文省事多了。

计算机网络抓包实验报告

实验报告二一:实验目的利用Wireshark进行抓包分析,对以前学习过的内容进行进一步的理解和掌握二:实验内容:1、安装Wireshark,简单描述安装步骤。

2、打开wireshark,选择接口选项列表。

或单击“ Capture”配置“ opti on” 选项。

3、设置完成后,点击“start”开始抓包,显示结果。

4、选择某一行抓包结果,双击查看此数据包具体结构,并对其进行分析三.实验步骤1. TCPTCP : Transmission Control Protocol 传输控制协议TCP是一种面向连接 (连接导向) 的、可靠的、基于字节流的运输层( Tran sport layer )通信协议,由IETF的RFC 793 说明(specified )。

在简化的计算机网络OSI模型中,它完成第四层传输层所指定的功在因特网协议族(In ternet protocol suite )中,TCP层是位于IP层之上,应用层之下的中间层。

不同主机的应用层之间经常需要可靠的、像管道一样的连接,但是IP层不提供这样的流机制,而是提供不可靠的包交换。

应用层向TCP层发送用于网间传输的、用8位字节表示的数据流,然后TCP把数据流分割成适当长度的报文段(通常受该计算机连接的网络的数据链路层的最大传送单元(MTU)的限制)。

之后TCP把结果包传给IP层,由它来通过网络将包传送给接收端实体的TCP层。

TCP为了保证不发生丢包,就给每个字节一个序号,同时序号也保证了传送到接收端实体的包的按序接收。

然后接收端实体对已成功收到的字节发回一个相应的确认(ACK);如果发送端实体在合理的往返时延(RTT)内未收到确认,那么对应的数据(假设丢失了)将会被重传。

TCP用一个校验和函数来检验数据是否有错误;在发送和接收时都要计算校验和。

首先,TCP建立连接之后,通信双方都同时可以进行数据的传输,其次,他是全双工的;在保证可靠性上,采用超时重传和捎带确认机制。

wireshark抓包实验机协议分析[1].doc

![wireshark抓包实验机协议分析[1].doc](https://img.taocdn.com/s3/m/094c70d228ea81c758f578d5.png)

Wireshark抓包及分析实验学生姓名:学号:___________________任务分配日期:______________课程名称:计算机组网技术WireShark实验报告: 用Wireshark完成计算机网络协议分析报告开始时间: __________报告截至日期: ______________一.实验的目的本次实验的目的就是要学会wireshark抓包软件的基本使用方法,wireshark抓包的基本过程,以及对所抓到的数据包进行详细的分析并能很好的李杰一些基本的数据的含义。

能达到对网络数据的基本的监控和查询的能力。

实验一802.3协议分析和以太网(一)实验目的1、分析802.3协议2、熟悉以太网帧的格式、了解ARP、ICMP、IP数据包格式实验步骤:1、捕获并分析以太帧(1)清空浏览器缓存(在IE窗口中,选择“工具/Internet选项/删除文件”命令)。

如下图(2)启动WireShark,开始分组捕获。

(3)在浏览器的地址栏中输入:/浏览器将显示华科大主页。

如下图所示:(4)停止分组捕获。

首先,找到你的主机向服务器发送的HTTP GET消息的Segment序号,以及服务器发送到你主机上的HTTP 响应消息的序号。

http的segement段序号是47 45 54如下图:由下图可以得到服务器发送到我主机上的http响应消息的序号是:由上图可知为44:1、你的主机的48位以太网地址(MAC地址)是多少?我的主机的mac地址是:2、目标MAC地址是服务器的MAC地址吗?如果不是,该地址是什么设备的MAC地址?不是服务器的MAC地址;该地址是网关的地址。

3、给出Frame头部Type字段(2字节)的十六进制值。

十六进制的值是08 00如图所示:4、在包含“HTTP GET”的以太网帧中,字符“G”的位置(是第几个字节,假设Frame头部第一个字节的顺序为1)?如果frame得头部为顺序1,则“G”的位置为67。

Sniffer网络抓包实验报告

实验报告填写时间:图1(2)捕获报文Sniffer软件提供了两种最基本的网络分析操作,即报文捕获和网络性能监视(如图2)。

在这里我们首先对报文的捕获加以分析,然后再去了解如何对网络性能进行监视。

图2捕获面板报文捕获可以在报文捕获面板中进行,如图2中蓝色标注区所示即为开始状态的报文捕获面板,其中各按钮功能如图3所示图3捕获过程的报文统计在报文统计过程中可以通过单击Capture Panel 按钮来查看捕获报文的数量和缓冲区的利用率(如图4、5)。

图4图5三、Sniffer菜单及功能简介Sniffer进入时,需要设置当前机器的网卡信息。

进入Sniffer软件后,会出现如图2的界面,可以看到Sniffer软件的中文菜单,下面是一些常用的工具按钮。

在日常的网络维护中,使用这些工具按钮就可以解决问题了。

1、主机列表按钮:保存机器列表后,点击此钮,Sniffer会显示网络中所有机器的信息,其中,Hw地址一栏是网络中的客户机信息。

网络中的客户机一般都有惟一的名字,因此在Hw地址栏中,可以看到客户机的名字。

对于安装Sniffer的机器,在Hw地址栏中用“本地”来标识;对于网络中的交换机、路由器等网络设备,Sniffer只能显示这些网络设备的MAC 地址。

入埠数据包和出埠数据包,指的是该客户机发送和接收的数据包数量,后面还有客户机发送和接收的字节大小。

可以据此查看网络中的数据流量大小。

2、矩阵按钮:矩阵功能通过圆形图例说明客户机的数据走向,可以看出与客户机有数据交换的机器。

使用此功能时,先选择客户机,然后点击此钮就可以了。

3、请求响应时间按钮:请求响应时间功能,可以查看客户机访问网站的详细情况。

当客户机访问某站点时,可以通过此功能查看从客户机发出请求到服务器响应的时间等信息。

4、警报日志按钮:当Sniffer监控到网络的不正常情况时,会自动记录到警报日志中。

所以打开Sniffer软件后,首先要查看一下警报日志,看网络运行是否正常。

实验二 WireShark(Ethereal)抓包实验

与上一次显示 帧的时间间隔

帧号为6 捕获长度为74字节

与上一次被捕获帧的时间间隔

与参考帧或第1帧的时间间隔 帧长为74字节 帧不会被忽略

帧没有被标记

图2-7 物理层数据帧概况

帧内封装的协 议层次结构 被着色字符串为icmp, icmpv6

19

被着色规则名 称为ICMP

19

(三)ping PDU数据的捕获和分析

即“途经”该网卡但不发往该计算机的数据包)。

13

13

(二)捕获数据包的一般操作

步骤 05 步骤 06

“Capture”设置区的“Capture Filter”栏用来设置是抓包过虑,除非需要过虑特定的数据包,否则一 般情况下可以保持默认设置,即留空。 单击“Start”(开始)按钮即可开始数据包捕获。图2-3所示为开启捕获后的Wireshark的主显示窗 口,主要有五个组成部分。

展开数据链路层以太网帧信息,如图2-8所示。其中,Ethernet II表示以太网协议版本;Src(Source)

显示了源网卡的厂名_序号和物理地址(位于括号内);DST(Destination)显示了目标网卡的;Type:IP (0x0800)表示帧内封装的上层协议类型为IP,并在括号内显示了IP的十六进制码。

Wireshark的“数据包列表”窗格显示的内容如图2-13所示。从捕获的信息可以看出,计算机192.168.32.5 是用guoya用户登录ftp://192.168.32.1,密码是12345678。

图2-13 主窗口显示的内容

26

26

(四)通过Wireshark 捕获、嗅探FTP密码

至此,最简单的Wireshark捕获、FTP 密码嗅探就基本完成了,同学们可以继续 按需要捕获并分析其他数据。

报文抓取的实验报告(3篇)

第1篇一、实验背景随着互联网的快速发展,网络通信数据量呈爆炸式增长,报文抓取技术在网络安全、网络监控、数据分析和数据挖掘等领域具有广泛的应用。

报文抓取技术可以从网络中捕获和解析数据包,提取出有用的信息。

本实验旨在通过报文抓取技术,实现网络数据包的捕获、解析和展示。

二、实验目的1. 熟悉报文抓取的基本原理和流程。

2. 掌握使用Wireshark等工具进行报文抓取的方法。

3. 能够对抓取到的报文进行解析和分析。

4. 提高网络监控、数据分析和数据挖掘等方面的能力。

三、实验环境1. 操作系统:Windows 102. 抓包工具:Wireshark3. 网络设备:路由器、交换机、计算机4. 网络连接:有线网络或无线网络四、实验步骤1. 安装Wireshark(1)从Wireshark官方网站下载最新版本的Wireshark安装包。

(2)按照安装向导完成Wireshark的安装。

2. 配置网络环境(1)将计算机连接到网络设备,确保网络连接正常。

(2)在Wireshark中,选择合适的网络接口进行抓包。

3. 抓取报文(1)在Wireshark界面中,点击“Capture”菜单,选择“Options”。

(2)在“Capture Filters”选项卡中,设置合适的过滤条件,如协议类型、端口号等。

(3)点击“Start”按钮开始抓包,观察网络数据包的传输情况。

4. 解析报文(1)在Wireshark界面中,找到需要分析的报文。

(2)展开报文结构,查看报文头部和负载部的信息。

(3)分析报文的协议类型、源地址、目的地址、端口号等关键信息。

5. 分析报文(1)根据实验需求,对抓取到的报文进行分析,如流量分析、协议分析、安全分析等。

(2)记录分析结果,为后续实验提供参考。

五、实验结果与分析1. 抓取到的报文包括HTTP、FTP、TCP、UDP等协议类型的数据包。

2. 通过分析HTTP协议的报文,发现大部分数据包为网页访问请求,目的地址为网页服务器。

计网实验报告(抓取本地网卡的IP数据包)

计网大型实验报告课程计算机网络原理大型实验姓名汪敏倩班级计科1201 学号201226100117一、实验目的1.1任务一:了解常用网络命令Ping、Tracert/traceroute、Arp、Route的工作原理及使用。

1.2任务二:了解交换机的工作原理,掌握常用交换机的配置和应用以及静态路由的配置。

1.3任务三:抓取本地网卡的IP数据包,并且分析IP数据包的各个部分字段。

二、实验软件2.1任务一:cmd.exe命令解释程序2.2任务二:Packet.Tracer模拟器2.3任务三:Wincap网络抓包器,jnetpcap开源包,eclipes编程器,java语言三、实验步骤或实验原理3.1任务一:3.1.1◆实验原理:1、Ping是Windows下的一个命令在Unix和Linux下也有这个命令。

ping也属于一个通信协议,是TCP/IP协议的一部分。

利用“ping”命令可以检查网络是否连通,可以很好地帮助我们分析和判定网络故障。

它所利用的原理是这样的:利用网络上机器IP地址的唯一性,给目标IP地址发送一个数据包,再要求对方返回一个同样大小的数据包来确定两台网络机器是否连接相通,时延是多少。

使用格式:Ping空格IP地址。

该命令还可以加许多参数使用,具体是键入Ping按回车即可看到详细说明。

2、Tracert/traceroute 的用处和PING是差不多的。

但是也有本质的区别。

用ping的时候是不会显示经过的路径的。

但是用tracerert的时候就可以显示经过的路由,并且显示它经过那个路由,花了多少时间,并且每个路由都会测试3次。

它可以让你知道,你的计算机离目的计算机在网络上的距离有多远,经过多久才能到达。

使用格式:Tracert/traceroute空格IP地址。

3、ARP即地址解析协议,是根据IP地址获取物理地址的一个TCP/IP协议。

主机发送信息时将包含目标IP地址的ARP请求广播到网络上的所有主机,并接收返回消息,以此确定目标的物理地址;收到返回消息后该IP地址和物理地址存入本机ARP缓存中并保留一定时间,下次请求时直接查询ARP缓存一节约资源。

计算机网络抓包实验

1.//第一个截图

目的地址:44:37:e6:00:2d:60占48位。

源地址: 38:22:d6:39:c0:c1占48位。

2.//第二个截图

Version:IPV,目的地址:172.17.198.58

3. //第三个截图

源端口:21,目的端口:2146

HTTP

1.//第一个截图

目的地址:38:22:d6:39:c0:c1占48位。

源地址:44:37:e6:00:2d:60占48位。

2.//第二个截图

Version:4// 1-4bit:协议版本标识,值为4,代表IP的版本

Header length:头部长度20字节;

Frame Number:11这个帧的编号是11

Frame Length:60bytes这个帧的长度是60bytes

Capture Length:60bytes捕获长度,也就是捕获的这个帧的长度,也是60bytes

2.展开第二层以太网数据链路层EthernetⅡ

对这一层进行分析

首先,这个报文的发送地址

Desternation:Broadcast(ff:ff:ff:ff:ff:ff)目的地是Broadcast

Adress:Broadcast(ff:ff:ff:ff:ff:ff)他的地址是ff:ff:ff:ff:ff:ff

第二部分:Source:HonHaiPr_9e:13:6b(90:fb:a6:9e:13:6b)这是我的这台计算机的网卡型号HonHaiPr_9e:13:6b和我的网卡编号90:fb:a6:9e:13:6b

Source :Ip源地址:172.17.198.58,Destination:目的地址:183.60.48.12.

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

实验报告二

学号1040407105 实验项目

名称

利用Wireshark 进行抓包分析

上面的截图是抓取到的包,下面分别针对其中的一个TCP,UDP和ICMP进行分析

1.TCP

TCP:Transmission Control Protocol 传输控制协议TCP是一种面向连接(连接导向)的、可靠的、基于字节流的运输层(Transport layer)通信协议,由IETF的RFC 793

说明(specified)。

在简化的计算机网络OSI模型中,它完成第四层传输层所指定的功能。

在因特网协议族(Internet protocol suite)中,TCP层是位于IP层之上,应用层之下的中间层。

不同主机的应用层之间经常需要可靠的、像管道一样的连接,但是IP层不提供这样的流机制,而是提供不可靠的包交换。

应用层向TCP层发送用于网间传输的、用8位字节表示的数据流,然后TCP把数据流分割成适当长度的报文段(通常受该计算机连接的网络的数据链路层的最大传送单元(MTU)的限制)。

之后TCP把结果包传给IP层,由它来通过网络将包传送给接收端实体的TCP层。

TCP为了保证不发生丢包,就给每个字节一个序号,同时序号也保证了传送到接收端实体的包的按序接收。

然后接收端实体对已成功收到的字节发回一个相应的确认(ACK);如果发送端实体在合理的往返时延(RTT)内未收到确认,那么对应的数据(假设丢失了)将会被重传。

TCP用一个校验和函数来检验数据是否有错误;在发送和接收时都要计算校验和。

学号1040407105 实验项目

名称

利用Wireshark 进行抓包分析

首先,TCP建立连接之后,通信双方都同时可以进行数据的传输,其次,他是全双工的;在保证可靠性上,采用超时重传和捎带确认机制。

在流量控制上,采用滑动窗口协议,协议中规定,对于窗口内未经确认的分组需要重传。

在拥塞控制上,采用慢启动算法。

对于上面的抓包,选取其中的一个TCP进行分析

Source:119.147.91.131

Destination:180.118.215.175

Length:56

Info:http>500001[FIN,ACK] Seq=41,Ack=2877,win=66528 Len=0

1.1抓到的数据链路层中的帧

Frame 211:56bytes 即所抓到的帧的序号为211,大小是56字节

1.2 IP层中的IP数据报

Header Length:20bytes 即首部长度为20个字节;

学号1040407105 实验项目

名称

利用Wireshark 进行抓包分析

Protocal:UDP

Length:354

Info:Source port:egs Destination port:corel-vncadmin

2.1对抓到的数据链路层中的帧进行分析

Frame 253:354bytes 即所抓到的帧的序号为253,大小是354字节

2.2对抓到的IP层中的IP数据报进行分析

Version:4即版本号为4

Header Length:20bytes 即首部长度为20个字节;

Differentiated Services Field:00x0 即区分服务;

Total length:340 指首部长度和数据之和的长度为340字节;

Identification:0x67b2(26546) 标识;

Flag:0x00 标识此处MF=0,DF=0;

Fragment offset:0 指片偏移为0;

Time to live :64 生存时间为64;

Protocal:UDP (17)指协议类型为UDP;

Header checksum:0x58aa 头部检验和,此处检验正确

Source:源地址:121.232.137.43

Destination:目的地址255.255.255.255

学号1040407105 实验项目

名称

利用Wireshark 进行抓包分析

2.3运输层中的UDP

Source port:egs(1926);源端口为1926

Destination port:corel-vncadmin(2654);目的端口2654

Length:320;UDP用户数据报的长度为320

Checksum:0xa18f 检验和(此处禁止检测)

3.ICMP

ICMP协议是一种面向连接的协议,用于传输出错报告控制信息。

它是一个非常重要的协议,它对于网络安全具有极其重要的意义。

[1]

它是TCP/IP协议族的一个子协议,属于网络层协议,主要用于在主机与路由器之间传递控制信息,包括报告错误、交换受限控制和状态信息等。

当遇到IP数据无法访问目标、IP 路由器无法按当前的传输速率转发数据包等情况时,会自动发送ICMP消息。

ICMP提供一致易懂的出错报告信息。

发送的出错报文返回到发送原数据的设备,因为只有发送设备才是出错报文的逻辑接受者。

发送设备随后可根据ICMP报文确定发生错误的类型,并确定如何才能更好地重发失败的数据包。

但是ICMP唯一的功能是报告问题而不是纠正错误,纠正错误的任务由发送方完成。

对于上面的抓包,选取一个ICMP进行分析

(此处需要注意的是如果要想抓到ICMP的包,必须用ping命令)

学号1040407105 实验项目

名称

利用Wireshark 进行抓包分析

下面我们选取一个抓到的ICMP进行分析

3.1对抓到的数据链路层中的帧进行分析

Frame 246:74bytes 即所抓到的帧的序号为246,大小是74字节

3.2对抓到的IP层中的IP数据报进行分析

Version:4即版本号为4

Header Length:20bytes 即首部长度为20个字节;

Differentiated Services Field:00x0 即区分服务;

Total length:60 指首部长度和数据之和的长度为60字节;

Identification:0x19e9(6633) 标识;

Flag:0x00 标识此处MF=0,DF=0;

Fragment offset:0 指片偏移为0;

Time to live :64 生存时间为64;

Protocal:ICMP (1)指协议类型为ICMP;

Header checksum:0xbea2 头部检验和,此处检验正确

Source:源地址:180.118.215.175

Destination:目的地址202.102.75.169。