虚拟网络映射技术(虞红芳[等]著)思维导图

合集下载

王道计算机网络第三章数据链路层思维导图

如果有冲突(一段时间内未收到肯定回复),则等待一个随机长的时间再监听, 重复上述过程

思想

1-坚持CSMA

只要媒体空闲,站点就马上发送,避免了媒体利用率的损失

优点

假如有两个或两个以上的站点有数据要发送,冲突就不可避免

缺点

非坚持指的是对于监听信道忙之后就不继续监听

信道空闲

CSMA协议

如果一个主机要发送消息,那么它先监听信道

相同点

1.传输介质不同:CSMA/CD用于总线以太网【有线】,而CSMA/CA用于无线局 域网【无线】

CSMA/CD与CSMA/CA对比

2.载波检测方式不同:因传输介质不同,CSMA/CD与CSMA/CA的检测方式也不 同。CSMA/CD迪过电缆中电压的变化来检测,当数据发生碰撞时,电缆中的电 压就会随着发生变化;而CSMA/CA采用能量检测(ED)、载波检测(CS)和能量 载波混合检测三种检测信道空闲的方式

粗同轴电缆

细同轴电缆

传输介质

双绞线+集线器 逻辑上总线型 物理上星型

拓扑结构

传输介质与拓扑结构的发展

10BASE-T是传送基带信号的双绞线以太网,T表示采用双绞线,现10BASE-T采 用的是无屏蔽双绞线(UTP),传输速率是10Mb/s

物理上采用星型拓扑,逻辑上总线型,每段双绞线最长为100m

10BASE-T以太网

隐蔽站

无线局域网

为什么会有CSMA/CA

发送数据前,先检测信道是否空闲

空闲则发出RTS(request to send),RTS包括发射端的地址、接收端的地址、 下一份数据将持续发送的时间等信息;信道忙则等待

接收端收到RTS后,则响应CTS(clear to send)

思想

1-坚持CSMA

只要媒体空闲,站点就马上发送,避免了媒体利用率的损失

优点

假如有两个或两个以上的站点有数据要发送,冲突就不可避免

缺点

非坚持指的是对于监听信道忙之后就不继续监听

信道空闲

CSMA协议

如果一个主机要发送消息,那么它先监听信道

相同点

1.传输介质不同:CSMA/CD用于总线以太网【有线】,而CSMA/CA用于无线局 域网【无线】

CSMA/CD与CSMA/CA对比

2.载波检测方式不同:因传输介质不同,CSMA/CD与CSMA/CA的检测方式也不 同。CSMA/CD迪过电缆中电压的变化来检测,当数据发生碰撞时,电缆中的电 压就会随着发生变化;而CSMA/CA采用能量检测(ED)、载波检测(CS)和能量 载波混合检测三种检测信道空闲的方式

粗同轴电缆

细同轴电缆

传输介质

双绞线+集线器 逻辑上总线型 物理上星型

拓扑结构

传输介质与拓扑结构的发展

10BASE-T是传送基带信号的双绞线以太网,T表示采用双绞线,现10BASE-T采 用的是无屏蔽双绞线(UTP),传输速率是10Mb/s

物理上采用星型拓扑,逻辑上总线型,每段双绞线最长为100m

10BASE-T以太网

隐蔽站

无线局域网

为什么会有CSMA/CA

发送数据前,先检测信道是否空闲

空闲则发出RTS(request to send),RTS包括发射端的地址、接收端的地址、 下一份数据将持续发送的时间等信息;信道忙则等待

接收端收到RTS后,则响应CTS(clear to send)

6-初识物联网

6.3.1 物联网的概念与特征

❖ 什么是物联网? ❖ 物联网,作为新技术,定义千差万别。 ❖ 一个普遍可接受的定义为:物联网是通过使用

RFID、传感器、红外感应器、全球定位系统、 激光扫描器等信息采集设备,按约定的协议,把 任何物品与互联网连接起来,进行信息交换和通 信,以实现智能化识别、定位、跟踪、监控和管 理的一种网络(或系统)。

6.5.2 有线通信技术

❖ 三网融合技术:

▪ 网络融合应该遵从网络分层和功能分离的原则,使得 不同终端、不同接入方式都可共享

▪ 同一网络平台,隔离上层应用和底层控制,屏蔽异构 网络的复杂性。

6.5.3 空间定位技术

❖ 卫星定位导航系统是利用卫星来测量物体位置的 系统。

❖ 由于对科技水平要求较高且耗资巨大,所以世界 上只有少数的几个国家能够自主研制卫星定位导 航系统。

EAN

❖ 目前,常用到的一维条形码码制主要有EAN、 ISBN与ISSN。

ISBN码

❖ 国际标准书号(ISBN)是应图书出版、管理 的需要, 便于国际上出版物的交流与统计所发展 出的一套国际统一的编号制度。它由一组冠有“I SBN” 代号(978)的十位数码所组成,用 以识别出版物所属国别、地区或语言、出版机构、 书名、 版本及装订方式。

生活中。 ❖如果留心观察, 就会发现在我国已有众多比较常

规且成功的物联网应用。

6.1.1 二维码支付

❖ 如今,人们在购物付款时,使用手机中的微信或 支付宝扫一扫即可完成支付(如图所示),无须 像以前那样支付现金并等着商户找零钱。

二维码识别:扫描支付

这种主动式扫码支付的模式中,商家需要事先按支付宝或微信支付协议生成支付二维码(即 图中的步骤1和步骤2),用户再用支付宝或微信钱包客户端的“扫一扫”功能完成对商家二维 码的扫描(即图中的步骤3)。 为了方便用户使用,商家的二维码信息通常是显示在商户POS终端或者打印在纸上进行张贴。 用户APP识别商家二维码,将二维码中的商家信息(如网络链接)和支付价格(用户自行输 入)发送到支付机构(即微信和支付宝平台)(即图中的步骤4);

《深入浅出计算机网络》读书笔记思维导图

04

6.4 扩展 以太网

06

6.6 习题

05

6.5 高速 以太网

6.1.1 数据链 路和帧

6.1.2 数据链 路层的3个基本 问题详解

01

6.2.1 PPP的特点

02

6.2.2 PPP的组成

04

6.2.4 抓 包查看PPP 的帧首部

06

6.2.6 PPP帧填充 方式

03

6.2.3 同 步传输和异 步传输

6.3.9 MAC地址

6.3.10 查看和更改 MAC地址

6.4.1 集线器

6.4.2 计算机数量 和距离上的扩展

6.4.3 使用网桥优 化以太网

6.4.4 网桥自动构 建MAC地址表

6.4.6 查看交换机 的MAC地址表

6.4.5 多接口网 桥——交换机

6.4.7 生成树协议

6.5.2 吉比特以太 网

05

5.1.5 数 据包生存时 间(TTL) 详解

5.2.1 抓包查看 ICMP报文格式

5.2.2 ICMP报文格 式

5.2.3 ICMP差错报 告报文——TT...

5.2.4 几种ICMP差 错报告报文

5.3.1 使用 ping命令诊断

网络故障

5.3.2 使用 tracert命令 跟踪数...

1.1.1 理解协 议

1.1.2

Internet中常 见的应用...

1.2.2 抓包分析 HTTP

1.2.1 HTTP的主要 内容

1.2.3 高级防火墙 和应用层协议的方

法

1.3.1 显示过滤器

1.3.2 协议筛选和 表达式筛选

1.3.3 复合过滤表 达式

1.3.4 常见的显示 过滤需求及其对应 表...

《元宇宙十大技术》读书笔记思维导图

序一 元宇宙:创意、思想、 意识协作的下一...

序二 元宇宙:数字技术的一 种表达

序三 智算筑基元宇宙

序四 安全可信是元宇宙健康 发展的顶天大事

序五 元宇宙:通往未来的立 体全息互联网空...

序六 探索 Web3.0 的元宇宙 “中国...

自序一 元宇宙的未来之路

自序二 元宇宙:数字技术构 筑美好生活新图...

本书为读者提供了“五大地基性技术”作为底层,“五大支柱性技术”作为中间层,集成应用和行业元宇宙 做为上层的多层框架。全书对元宇宙及其十大技术做了具有原创性且有深度,并兼有历史视角和哲学思辨的诠释, 具有可观的知识含量,囊括了现阶段元宇宙涉及的几乎所有技术的演进脉络,并作了深入浅出的阐述;同时描绘 了相关技术在元宇宙中的应用案例和前景,是一本不错的技术指南。这本书剖析了在未来元宇宙建构中,VR/AR 等交互和展示、数字孪生、区块链、游戏和社交、AI、多元异构的计算架构、存储、网络等领域的技术原理和发 展趋势,为有技术背景的读者思考和理解元宇宙技术发展提供了方向,留下了新的问题和思考空间。

第四节 元宇宙需 要创新的计算技 术

第二节 区块链 存储的定义和分

类

第一节 区块链 存储:数字资产

的保险箱

第三节 区块链 存储如何发展

第二节 承载元 宇宙的网络架构

第一节 元宇宙 对网络提出了新

的挑战

第三节 元宇宙 网络的关键技术

第二节 传统安 全手段难以支撑 元宇宙迈向星...

第一节 需要进 一步加固的元宇

第三节 为元宇 宙立心

参考文献

重磅推荐

附录

谢谢观看

读书笔记

最 新

版

本

0 4

第四节 对另一个 空间进行 操作:三 维空间 交...

王道计算机网络第四章网络层思维导图

BGP-4的四种报文

4.NOTIDICATION(通知)报文:报告先前报文的差错;也被用于关闭连接

RU

RIP是一种分布式的基于距离向量的内部网关路由选择协议,通过广播UDP报文 来交换路由信息

OI

OSPF是一个内部网关协议,要交换的信息量较大,应使报文的长度尽量短,所以 不使用传输层协议(如UDP或TCP),而是直接采用IP

为了使OSPF能够用于规模很大的网络,OSPF将一个自治系统再划分为若干个更小 的范围,叫做区域,每一个区域都有一个32位的区域标识符(用点分十进制表示)

区域也不能太大,在一个区域内的路由器最好不超过200个

区域

OSPF

自治系统内IGP

路由选择协议(层次路由)

路由选择

分组

OSPF直接用IP数据报传送

5.收到邻站的LSR分组后,发送【LSU链路状态更新分组】进行更新

链路状态路由算法

6.更新完毕后,邻站返回一个【LsAck链路状态确认分组】进行确认

5.泛洪发送【LSU链路状态更新分组】进行更新 6.更新完毕后,其他站返回一个【LsAck链路状态确认分组】进行确认 7.使用Dijkstra根据自己的链路状态数据库构造到其他节点间的最短路径

1.每隔30min,要刷新一次数据库中的链路状态

2.由于一个路由器的链路状态只涉及到与相邻路由器的连通状态,因而与整个互 联网的规模并无直接关系,因此当互联网规模很大时,OSPF协议要比距离向量协 议RIP好得多

其他特点

3.OSFP不存在坏消息传得慢的问题,它的收敛速度很快

与其他AS的邻站BGP发言人交换信息

只要一个路由器的链路状态发生变化:

全局性

动态路由/自适应路由算法

应用:OSPF协议

《Internet应用技术立体化教程》读书笔记模板

3.2.1启动与关闭IE浏览器 3.2.2认识IE浏览器操作界面 3.2.3打开并浏览页 3.2.4保存与打印页内容

3.3.1设置Internet选项 3.3.2收藏并管理常用页 3.3.3查看页历史记录3.4.1浏览器 3.4.2 360安全浏览器

3.5.1选择浏览器打开并浏览页 3.5.2设置页的显示效果 3.5.3保存页内容并收藏页

8.6疑难解析

8.7习题 课后拓展知识

8.1.1什么是电子商务 8.1.2电子商务的特性 8.1.3电子商务的应用范围

8.2.1什么是电子支付 8.2.2电子支付的类型 8.2.3上支付流程 8.2.4上支付方式 8.2.5开通上银行 8.2.6上银行的安全性

8.3.1注册账户 8.3.2选购商品 8.3.3查收宝贝

10.7习题

课后拓展知识

10.1.1认识电脑病毒 10.1.2电脑病毒的传播途径 10.1.控功能

10.4.1全面体检 10.4.2查杀病毒 10.4.3清理垃圾 10.4.4电脑加速 10.4.5修复系统漏洞 10.4.6设置电脑管家

感谢观看

7.3.1博客与的区别 7.3.2开通并使用博客 7.3.3设置并发表博文

7.4.1常用的BBS站点 7.4.2注册论坛账号 7.4.3查看并回复帖子 7.4.4发表帖子

7.5.1灵活运用QQ空间 7.5.2及时发表

8.1认识电子商务 8.2电子支付

8.3上购物 8.4上开店

8.5实训——上的便 利生活

1.3.1云计算与物联 1.3.2移动互联 1.3.3 SoLoMo

1.4.1设置本机的IP 1.4.2使用Windows测试工具调试络

01

2.1 ADSL 拨号接入 Internet

《计算机网络安全与应用技术 第2版 》读书笔记思维导图

7.4 反病毒技术

7.5 知名计算机病毒 介绍

7.6 常用杀毒软件

7.7 实训 7.8 习题

7.1.1 计算机病毒的 定义

7.1.2 计算机病毒的 发展历史

7.1.3 计算机病毒的 危害

7.1.4 计算机病毒的 特征

7.3.2 引导型病毒 的工作原理

7.3.1 计算机病毒 的结构

7.3.3 文件型病毒 的工作原理

2.1 影响实体 1

安全的主要因 素

2.2 计算机的 2

安全维护

3 2.3 计算机机

房的建设与安 全防护

4

2.4 实训

5

2.5 习题

第3章 加密技术

0 1

3.1 加密 概述

0 2

3.2 传统加 密方法(对 称密码)

0 4

3.4 公钥 基础设施

0 6

3.6 PGP 加密系统

0 3

3.3 公钥 加密(非对 称密码)

4.4.1 Ghost介绍

4.4.3 Ghost使用注 意事项

4.5.2 WinRAR压缩 文件

4.5.1 WinRAR介绍

4.5.3 WinRAR解压 文件

4.6.2 日常备份制 度

4.6.1 备份软件

4.6.3 灾难恢复措 施

第5章 防火墙技术

5.1 防火墙概述 5.2 防火墙的分类

5.3 防火墙的选择和 使用

最新版读书笔记,下载可以直接修改

《计算机网络安全与应用技术 第2 版》

PPT书籍

版

本

本书关键字分析思维导图

病毒

工具

系统

备份

防火墙

概念

加密技术

计算机

习题

技术 加密

7.5 知名计算机病毒 介绍

7.6 常用杀毒软件

7.7 实训 7.8 习题

7.1.1 计算机病毒的 定义

7.1.2 计算机病毒的 发展历史

7.1.3 计算机病毒的 危害

7.1.4 计算机病毒的 特征

7.3.2 引导型病毒 的工作原理

7.3.1 计算机病毒 的结构

7.3.3 文件型病毒 的工作原理

2.1 影响实体 1

安全的主要因 素

2.2 计算机的 2

安全维护

3 2.3 计算机机

房的建设与安 全防护

4

2.4 实训

5

2.5 习题

第3章 加密技术

0 1

3.1 加密 概述

0 2

3.2 传统加 密方法(对 称密码)

0 4

3.4 公钥 基础设施

0 6

3.6 PGP 加密系统

0 3

3.3 公钥 加密(非对 称密码)

4.4.1 Ghost介绍

4.4.3 Ghost使用注 意事项

4.5.2 WinRAR压缩 文件

4.5.1 WinRAR介绍

4.5.3 WinRAR解压 文件

4.6.2 日常备份制 度

4.6.1 备份软件

4.6.3 灾难恢复措 施

第5章 防火墙技术

5.1 防火墙概述 5.2 防火墙的分类

5.3 防火墙的选择和 使用

最新版读书笔记,下载可以直接修改

《计算机网络安全与应用技术 第2 版》

PPT书籍

版

本

本书关键字分析思维导图

病毒

工具

系统

备份

防火墙

概念

加密技术

计算机

习题

技术 加密

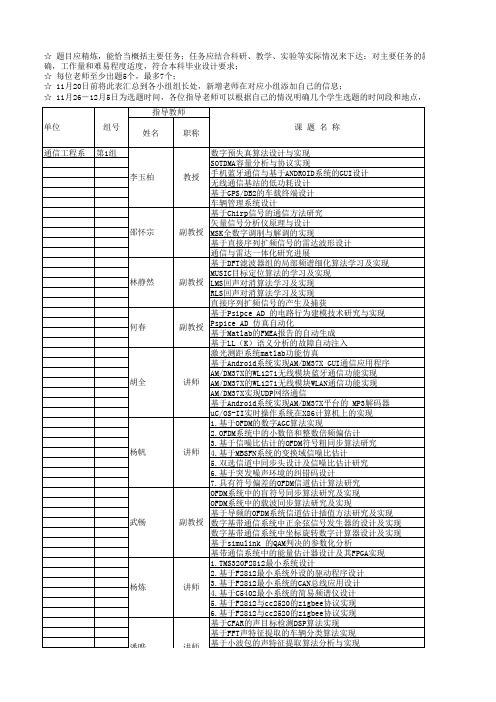

电子科大毕业设计 毕设题目

☆ 题目应精炼,能恰当概括主要任务;任务应结合科研、教学、实验等实际情况来下达;对主要任务的叙

明确,工作量和难易程度适度,符合本科毕业设计要求;

☆ 每位老师至少出题5个,最多7个;

☆ 11月20日前将此表汇总到各小组组长处,新增老师在对应小组添加自己的信息;

☆ 11月26-12月5日为选题时间,各位指导老师可以根据自己的情况明确几个学生选题的时间段和地点,以便和学生充分沟

务的叙述应语言流畅,任务内容和指标要求间段和地点,以便和学生充分沟通协商完成选题。

php编程

java 或者php编程

vc等方面的界面软件

oid开发经验

出题

联系老师出题

,可联系老师出题

可联系老师出题,可联系老师出题,可联系老师出题

联系老师出题。