Linux下使用Intel WiFi Link 5100AGN 破解WEP密码

(5100卡必看)intel5100网卡BT4

(monitor mode enabled on mon0)

非正常开启显示:

Interface Chipset Driver

wlan0 iwlagn ‐ [phy0]

gksudo gedit /etc/default/linux-restricted-modules-common

以上第二个命令执行完以后在文件最后的双引号里面添加nv两个字,添加后就是“nv”。为了预防启动X失败,执行以下语句:

sudo cp /etc/X11/xorg.conf /etc/X11/xorg.conf.backup

如果遇到X启动失败:

sudo cp /etc/X11/xorg.conf.backup /etc/X11/xorg.conf

帮助你灰复X设置,然后启动按Ctrl+Alt+F1,登录后先关闭gdm:

sudo /etc/init.d/gdm stop

然后进入下面的步骤开始安装。

1.用户名:root

2.password:toor (看不见的,输入后回车就OK)

3.startx(启动图形界面)

4.新建个终端(不要告诉我你不会)

5.airmon‐ng start wlan0 6 (如果你要破解的AP在其他信道可以更改6为其他数字,一般用6)

注入模式正常开启显示:

Interface Chipset Driver

5.执行语句:

sudo sh *.run #注意把*.run替换成你刚下载的驱动名称,比如NVIDIA-Linux-x86-96.43.07-pkg1.run

进入安装界面后,首先接受协议,选“接受”。

liunx下破解路由密码的详细步骤

liunx下破解路由密码的详细步骤一、准备工作:1 将无线上网接收器和电脑USB连接好,放入附带光盘在硬件设备中安装网卡驱动程序(winxp)。

安装完成后右下角会出现网络信号符号,双击然后搜索可用网络,选信号较强网络(WEP加密)记下网络名称备用。

2把电脑coms设置为光驱启动,U盘版设置为USB启动,如果你不知道如何设置请参考主板说明书,或者直接google一下,(现在很多电脑买回来默认开启光驱启动,所以你不设置说不定也可以)3 放入破解专用大光盘,出现如下界面选择第一项BT3 Graphics mode (KDE) 进入linux 系统,如果不选择会倒数30秒自动进入。

(或者直接选择第三项KDE,可以降低分辨率,减少问题)刚开始会出现如下不断进行系统启动文件运行,因liunx系统和显卡主板等有兼容问题,出现黑屏\重起等现象需要更换破解用的电脑或者加装虚拟机软件,以回避兼容性问题。

正常情况下会进入如下,一般静止的画面都不会等待超过1-2分钟二\正式开始破解,1点击左下角第二个软件图标(黑色)2开启一个窗口,输spoonwep回车后10秒左右弹出spoonwep程序:NETCARD 网卡接口选择wlan0,(如果有wlan1也可以先试wlan1)DRIVER 驱动选择NORMALMODE 模式选择UNKNOWN VICTIM点NEXT 转到VICTIMS DISCOVERY 窗口三、破别人的路由(有客户端模式)选了个最国内最常见的TP-LINK注:有客户端模式比无客户端成功率要高。

1.首先点击左上角下拉菜单选择FIXED CHAN 然后拉箭头指定频道这里的CHAN H OPPING 是全频段扫描(路由器少的时候选择)点击右上角LAUNCH 按钮(点完后会变成ABORT ) 这时会弹出抓包窗口,可作为参考,也可不用理会。

(如果spoonwep程序一直提示报错,请检查前面的选择项目是否有出错特别是网卡选择),20 秒左右程序会显示扫描到的信息,其中:ESSID 路由器名称CHAN 使用的频道POW 信号强度DATA (注意:这个数值一直为0 基本无法破解,你可另寻时机等到有DATA 再破)CLIS 空白代表无客户端,打钩则代表有客户端2.选中打算破解的路由(一般选择power为30以上比较好,data至少10左右),下面会显示当前所有连接到这个路由的合法客户端,选择一个POWER 和PACKETS 都比较高的客户端,最后点SELEETION OK转到ATTACK PANE L 窗口3.默认选中ARP REPLAY ATTACK点击LAUNCH,之后的工作是全自动的,最小化栏目中会跳出如上数据表,可以点击查看(破解时间一般在10分钟左右,数字在200之后应该跳动在每秒10以上的改变, 否则可以更换其他的客户端以便选择更快速度的,一般数字到1-3万左右的时候密码应该出现)4.直到出现WEP Key ,此路由密码宣告破解,可以记下路由名称和密码,然后关机重起,转入windows下登陆路由器上网四、如果出现没有打钩的情况,可以选择破解路由器,如上,选择离较近,power较大的的路由CWZMD ,然后点SELECTION OK 转到ATTACK PANEL 窗口:3 第一个下拉菜单有4 个选项,后面3个都可作为无客户端攻击模式,其中:ARP REPLAY ATTACK (不用)P0841 REPLAY ATTACK (次选)CHOPCHOP &FORGEATTACK (首选)FRAGMENTATION &FORGEATTACK (次次选)第二个下拉菜单有3个选项,其中:??? LENGTH (不指定加密位数,首选默认)两个下拉菜单右边的Inj Rate 是每秒发包数量,选默认的600即可。

Kail linux破解wifi教程

VMware Workstation虚拟机在虚拟机安装好kail linunx系统无线网卡(芯片为3070或者1887L都支持Linux)一.打开终端,用airmon-ng命令查看如果出现无法访问…没有那个文件或目录解决办法:先在window主机上按win+r键然后输入services.msc1.启动类型改为自动…2.启动服务状态…3.确定2.二.打开虚拟机的设置,改成跟下图中2一样(如果为灰色无法更改,则需要关闭kail系统后再改)将usb无线网卡插在电脑上,(注意:网卡芯片为3070或者8187L,买的时候要注意)点击虚拟机-> 可移动设备-> 选择那个有WLAN的-> 连接三.命令ifconfig查看网卡信息,有wlan0表示连接成功四.命令airmon-ng start wlan0开启网卡监听模式五.输入iwconfig命令查看网卡信息,wlan0mon网卡名加了mon则表示成功六.命令airodump-ng wlan0mon,开始扫描WiFi,按ctrl+c结束任务BSSID为wifi的MAC地址,PWR为信号强弱程度,数值越小信号越强;#DATA为数据量,越大使用的人就越多,CH为信道频率(频道),ESSID为wifi的名称,中文可能会有乱码ENC代表用的加密的方式AUTH代表认证的方式ESSID是WIFI的名字CIPHER: 检测到的加密算法七,接着输入airodump-ng --bssid BSSID -c 信道频率-w 抓包存储的路径wlan0mon数据包已经正在抓取如果抓取不到数据,新建一个终端:键入airepaly-ng -0 0 -c 连接到WiFi的手机mac地址-a bssid 网卡名(一般为wlan0mon)如:aireplay-ng -0 0 -c B8:37:65:94:5D:13 -a BC:5F:6F:3D:03:74 wlan0mon(0 WiFi设备无限次数,-0 8则攻击8次。

路由器登陆密码破解

路由器登录密码破解

概述

路由器是用于连接局域网和广域网之间的网络设备,而登录路由器则是配置和管理路由器的必要步骤。

通常,用户可以通过输入正确的用户名和密码来登录路由器。

然而,有时候用户可能会忘记或丢失路由器的登录密码,这时就需要进行密码破解。

本文将介绍一些常用的密码破解方法和技巧,帮助您重新获得路由器的登录权限。

请注意,本文提供的信息仅供学习和了解用途,切勿用于非法目的。

方法一:使用默认的用户名和密码

许多路由器在出厂时都使用相同的默认用户名和密码。

这些默认凭据通常可以在用户手册、路由器标签或制造商的官方网站上找到。

您可以尝试使用这些默认凭据来登录路由器。

以下是一些常见的默认用户名和密码示例:

品牌默认用户名默认密码

TP-Link admin admin

D-Link admin admin

NETGEAR admin password

请注意,在尝试使用默认凭据登录路由器之前,确保您已经尝试过使用空白密码或密码恢复选项。

防止由于连续尝试登录路由器而锁定账户。

方法二:使用常用密码

如果您对使用默认凭据没有成功,您可以尝试使用常用密码破解路由器密码。

许多用户倾向于使用弱密码,如。

spoonwep2在linux下安装使用教程

spoonwep2在linux下安装使用教程Backtrack 4(BT4)下载地址:/doc/b31622127.html,/download/Soft/Soft_187 88.htm使用教程:/doc/b31622127.html,/articles/hacker/mimapoj ie/2009/0901/620.html BackTrack4是基于Slackware和SLAX的自启动运行光盘,它包含了一套安全及计算机取证工具。

它其实是依靠融合Auditor Security Linux和WHAX(先前的Whoppix)而创建成的。

文章转载自网管之家:/doc/b31622127.html,/network/hack/201004/1 83622.htmlBT3下:BT3因可以方便的破解无线网络而出名,其中内置的spoonwep 是一个非常强悍的图形化破解WEP无线网络密码的工具。

spoonwep2是在原来的spoonwep版本基础之上的更新之作,让使用者可以更加方便的进行对无线网络的扫描、抓包或者注入抓包,破解密码。

互联网上有很多基于BT3进行WEP密码破解的教程,都是用的spoonwep2做的范例。

而BT3中默认装的是spoonwep,所以赶快升级吧,免得到时候版本不对搞的自己莫名其妙。

spoonwep2安装方法BT3最出色的是方便的破解无线密码,spoonwep2是里面的最重要的部分,将下载的模块压缩包内的spoonwep2.lzm解压缩到/BT3/modules/下面就可以了。

下载地址下面有提供。

spoonwep2使用方法首先启动Spoonwep2破解工具,在终端窗口里直接输入“spoonwep2”,或者从开始菜单下的backtrack->radio network analysis->80211->all->spoonwep2启动。

启动spoonwep2后会看到选择网卡信息设置窗口,需要我们依次设置本地网卡接口,无线网卡芯片类型以及扫描模式。

无客户端破解wep密码

关于破解wep密码的教程已经很多,其工作原理是用aircrack-ng工具包通过收集合法客户端上网时产生的大量数据包来进行破解,但是这个破解是建立在目标AP有活动客户端连接的基础上的,如果没有客户端或是客户端没有上网就会无法收集到足够的ivs数据,很多试验失败的原因就是因为这个。

本教程不适合破解WPA-PSK加密方式。

一、试验环境软件:操作系统(OS):BT3,工具:aircrack-ng(BT3自带)硬件:NTT FT-STC-Na/g PCM无线网卡:可外接天线试验AP:BUFFALO WHR-HP-G54,bssid(mac):00:00:00:AB:CD:EF,工作频道6,essid:Bigfoot(请注意大小写), WEP加密。

二、试验方案1. 设置无线网卡MAC地址。

2. 设置网卡为在指定的ap的工作频道的监控模式。

3. 使用airodump-ng来收集需要的IVS数据4. 使用aireplay-ng在试验AP上产生虚假认证(fake authentication)。

5. 使用fragmentation attack来获得PRGA。

6. 使用上一步获得的PRGA用packetforge-ng工具来生成一个arp包。

7. 使用第四步得到的arp来注入攻击8. 使用aircrack-ng破解以上所有使用的命令,都可以在linux环境下使用--help命令或是使用man xx命令获得在线帮助,如aireplay-ng –help, man aireplay-ng,阅读该信息能给你极大的帮助,笔者想说的是学习linux将加快你的破解过程,毕竟大部分hacker tools在linux下有更好的支持。

三:详细步骤1.设置无线网卡mac地址启动BT3, 在图形界面中,打开一个窗口(shell),输入ifconfig -a查看网卡,外置网卡接口名是wifi1,状态是未载入。

因为mac地址比较难记,所以先不要载入,将MAC地址修改成需伪造的任意的MAC地址,方便后面使用。

破解无线路由密码backtrack4

bt4破解教程来源:未知时间:2010-09-14 18:32BackTrack是目前为止知名度最高,评价最好的关于信息安全的Linux发行版.它是基于Linux平台并集成安全工具而开发成的Linux Live发行版,旨在帮助网络安全人员对网络骇客行为进行评估.不论您是否把它做为常用系统,或是从光盘或移动硬盘启动,它都可以定制各种安全包, 包括内核配置,脚本和补丁, 以用于入侵检测.BackTrack是一套信息安全审计专用的Linux发行版, 不论您是信息安全专家还是新手. 它创造了一条可以方便您从世界上最大的安全工具库寻找和更新安全工具的捷径.我们的用户包括信息安全领域的专业渗透测试人员, 政府雇员, IT人员, 信息安全爱好者以及安全领域的初学者. 来自不同行业, 不同技术水平用户的反馈促使我们开发了这样一个面对多元需求,包括商业和非商业需求的系统.无论您是在渗透无线网络, 服务器, 还是在进行网站安全评估, 或是在学习安全技术, 或是在利用社会工程学获取信息, BackTrack都可以满足您在信息安全方面的需要.BT4全称Back Track four,这是一个linux环境的便携系统,可以放到U盘或者光盘中启动,对本身硬盘没有影响,无需在本地安装是圈内非常著名的黑客攻击平台,是一个封装好的Linux操作系统,内置大量的网络安全检测工具以及黑客破解软件等。

BT3~4因可以方便的破解无线网络而出名,其中内置的spoonwep是一个非常强悍的图形化破解WEP 无线网络密码的工具。

简介Backtrack 是处于世界领先地位的渗透测试和信息安全审计发行版本。

有着上百种预先安装好的工具软件,并确定能够完美运行,Backtrack4 提供了一个强大的渗透测试平台--从Web hack的应用程序到RFID 审查,都可由Backtrack来完成。

内幕BackTrack 的基础BT4 引入了许多显著的变化,基于Ubuntu Intrepid。

在linux下使用reaver破解无线wifi密码的步骤

在linux下使⽤reaver破解⽆线wifi密码的步骤需要⼯具:reaver原理:穷举PIN码以攻破⽆线路由器的安全防护安装:下载源码从这个⽹址下载reaver源代码/p/reaver-wpswget /files/reaver-1.4.tar.gz解压tar-xzvf reaver-1.4.tar.gz安装必要的软件依赖库和⼯具在您编译reaver前需要先安装pcaplib等⼯具,后⾯还需要aircrack-ngsudo apt-get install libpcap-dev sqlite3 libsqlite3-dev libpcap0.8-dev编译和安装配置和编译Reavercd reaver-1.4cd src./configuremake下载aircrack-ng源代码并编译从Ubuntu12.04版本开始aircrack-ng不再被包含在版本软件仓库中,不过我们可以从⽹上下载它的源代码进⾏编译安装。

如果aircrack-ng已经存在,则不必安装。

./configuremakesudo install解压 tar -xzvf reaver-1.4.tar.gz安装必要的软件依赖库和⼯具在您编译 reaver前需要先安装 pcaplib等⼯具,后⾯还需要 aircrack-ng sudo apt-get install libpcap-dev sqlite3 libsqlite3-dev libpcap0.8-dev编译和安装配置和编译 Reavercd reaver-1.4 cd src ./configure make安装 Reaversudo make install⽅法:1 输⼊:airmon-ng start wlan0 开启监听模式 (屏幕显⽰加载8187L驱动成功–⼀次就加载成功啊!)2 输⼊:wash -i mon0 -C 查看所有开启WPS的⽆线路由长时间⽆反应按Ctrl+C,结束进程,这时记下你要PJ的⽬标路由MAC.3 输⼊:airodump-ng mon0 ⽹卡以混杂模式扫描所有频道—并显⽰所有AP的信息(包括 AP的信号强度,ESSID,MAC,频道,加密⽅式,等等…..),按Ctrl+C,结束扫描.注:如果你已知对⽅⽆线路由信息第2,第3步可省略!4 输⼊:reaver -i mon0 -b MAC -a -S -vv 开始穷举pin码注:随时可以按CTRL+C退出保存进程,下次按下光标控制键“上”键然后回车,进程可继续。

破解WEP、WPA无线网络密码

如何破解WEP、WPA无线网络密码破解过程中虽然有了各位前辈的经验,但一些前辈的经验过于笼统、专业,细节的地方比较少。

我就是在破解过程中走了不小弯路,还好本人学习和总结能力还可以(谁扔的鸡蛋),现主要就自己破解过程中的一些注意事项和细节从头介绍无线网络的破解过程。

本文只是对前辈们经验的一点补充,我的文章离不开前辈们的经验。

套用最新的流行语:)感谢anywlan论坛、感谢haohamaru、感谢zero老大、longas老大、感谢ggdlyg、感谢liyg、感谢所有帮助我的朋友、感谢cctv、感谢mtv……第二章破解前的准备一、无线网络加密的方式和破解方法原理(看不懂没关系)1、WEP加密- 破解方式:收集足够的Cap数据包(5万以上~15万),然后使用aircrack 破解。

可以在无客户端情况下采用主动注入的方式破解2、WPA加密- 破解方式:收包含握手信息的Cap数据包,然后使用aircrack破解。

必须在合法的客户端在线的情况下抓包破解。

可主动攻击合法客户端使其掉线,合法客户端掉线后再与AP重新握手即可抓到包含握手信息的数据包。

或可守株待兔等待合法的客户端上线与AP握手。

二、硬件准备、网卡选择工先利其事,必先利其器。

一个好的无线网卡可以大大提高破解的效率,少走很多弯路,笔者之前就是没有一个好的无线网卡连WEP加密都没破开一个,后面换了网卡很快搞定。

1、网卡芯片选择现在主流的无线网卡芯片有以下四个品牌:Intel Pro、RaLink、Broadcom、Atheros。

Intel芯片主要集成在迅驰系统中,市场上很多主流的迅驰笔记本电脑都装的这种芯片的无线网卡,遗憾的是现在主流的破解工具BackTrack3对Intel芯片支持不是太佳。

RaLink、Broadcom、Atheros系列大部份芯片BackTrack3支持较好,具体支持的型号可以参考本站相关的帖子。

比较有代表性的是芯片型号是Realtek RT73和RaLink 2500,坛子里使用的人最多,完美支持注入攻击。

电脑破解wifi密码的方法步骤

电脑破解wifi密码的方法步骤

电脑破解wifi密码的方法步骤

当我们使用笔记本电脑或台式机时,对于周围存在共享Wifi热点,可以试试通过破解wifi密码实现上网,下面是店铺给大家整理的一些有关电脑破解wifi密码的方法,希望对大家有帮助!

电脑破解wifi密码的方法

首先,我们需要通过“wifi万能钥匙PC版”官方网站获取该程序的下载地址。

当然大家也可以通过参考资料处所提供的下载链接来免费获取。

在确保硬件已具备(笔记本需要内置无线网卡,台式机需要配置一块无线网卡)的情况下,安装“wifi万能钥匙PC版”程序。

当弹出“警告”窗口中选择“允许”。

安装完成后,运行桌面上的“wifi万能钥匙”。

接着在打开的程序主界面中点击“刷新”按钮来搜索周围的无线wifi热点。

当周围存在wifi热点时,就会自动列出,接着我们只需要选择要进行破解的wifi热点名称,点击“一键查询万能钥匙”即可执行破解过程。

破解完成后,就可以实现免费上网体验啦。

当然,小编在此要提醒大家一点,就是“wifi万能钥匙PC版”是利用基于“云存储”的已共享Wifi热点信息来实现间接破解wifi热点信息操作的。

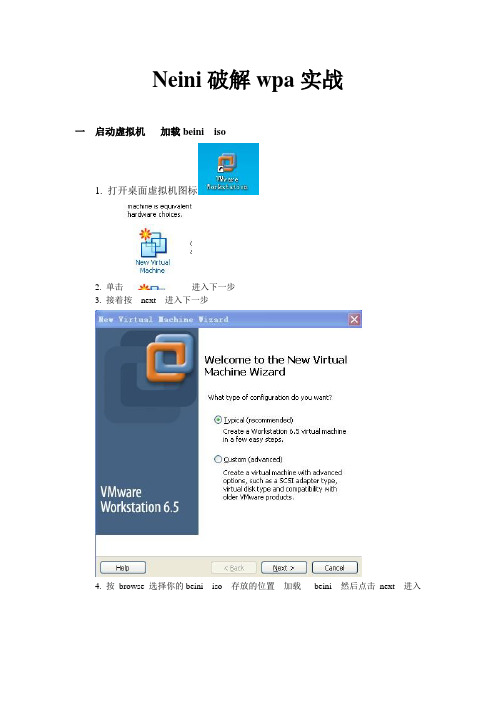

Neini破解wpa实战

Neini破解wpa实战一启动虚拟机加载beini iso1. 打开桌面虚拟机图标2. 单击进入下一步3. 接着按next 进入下一步4. 按browse 选择你的beini iso 存放的位置加载beini 然后点击next 进入5 选择linux 和ubuntu (ubuntu的选项有多种)点击next 进入下一步6 。

接在点击next 进入下一步7 继续点击next 进入下一步8. 点击finish 进入下一步9. 进入beini 画面点击ok9. 点击右下角左数第5个图标加载无线网卡在点击connect 。

就可以加载网卡10 加载网卡后此时电脑右下角原先网卡的信号条会显示X 号二进入beini 抓包1 点击奶瓶图标2.点击yes3.点击wlan0 进入监听模式4.点击next 进入下一步按照下图的选项选择破解wpa5.点击scan 搜索信号6 点击选择无线信号这里我们选择cmcc 信号如果没有客户端clients lnformation 的方框下就是空白现在我们选择的cmcc 是有客户端的信号然后在选择一下我们要攻击的客户端后在点击next 进入下一步6.client mac 是我们选择的客户端的mac地址如果没有客户端这个地方是空的我们在点击start 进入抓包页面7.选择系统自带的字典抓包破解password..lst 点击ok8.点击deauth 攻击客户端使客户端与路由器断开重连抓数据包用自带的字典破解9.9. 上图出现? 表示自带的字典没有找到密码这时我们可以用u盘导出握手包在xp系统下破解或者换beini 自带的字典进行破解进行破解下一步我们换beini自带的字典进行破解三换beini自带的字典进行破解我们先把自己做好的字典放入U盘把U盘插入电脑在beini中打开u盘点击下面的图标出现下图1. 点击出现在点击出现然后点击bin点击feedingbottlePassword.lst 就是自带的字典我们插入u 盘在找U 盘内的字典点击第7个硬盘标志让beini加载u盘方法和加载无线网卡一样这里不详述了点击2次点击mntSdal就是刚才插入电脑的u盘点击打开找到自己做的字典拖入放在beini自带字典的文件夹就可以了四导入字典后点击Stop 再次重复刚才的破解过程在选择字典的时候选择刚才我们放进去的自己制作的字典选择字典我的字典名字xinbanzidian.txt 然后点击ok 开始破解选ok点击deauth 攻击客户端、很快密码出现88888888 到此整个过程结束。

菜鸟无障碍破解wep蹭网攻略 121024

菜鸟无障碍破解wep蹭网攻略作者 DG2010年3月26日 2012年10月24日修改本人,属纯菜鸟。

近期,获HP VGN-SR55E/B笔记本1台。

回家后发现内置无线网卡(后来才知道网卡型号:intel 5100 agn),再发现附近有N个无线路由上网热点(开始还不知道那就是热点,也是后来通过苦学才知道的,足可证明菜到什么程度,呵呵),试了下有的能够连接,但是,信号好的基本上都需要验证码(呵,就是人家设的密码啊)才能连接。

苦啊,无奈上网搜索......。

还好,苦搜后得知,近日蹭网在互联网上迅速走红,并且在各大论坛中有不少网友分享了自己的蹭网经历,以提供给包括本人在内的菜鸟们学习,从而在网上找到有N位高手指导菜鸟破解蹭网的文章N篇。

所以,赶忙下载连夜苦读,并按高手指导步骤一一到网上找寻并下载相关破解软件进行试验。

但,因为确实太菜,软件下了1大大大大大大......堆,装了这个装那个,整了1天、2天、3天、4天......到N天,还是不得要领。

只得又上网搜索,偶得1帖,正是针对intel 5100 agn无线网卡的,故按此照章办理,惊喜!破了几个信号好的。

当然,这也不是1、2天做完的事,轻松的几十分钟搞定,长的也经过了N天才搞定,首先,你要人家的机器开起才行啊,是吧。

当然,其间也免不了按照高手们指导的,拿着本本在家中各房间不停地、反复地转悠,以查看并确定哪里信号最好,这对破解过程至关重要哈。

一、破解前的空话现在无线路由到处普及,到处都是无线路由信号,有的朋友家里没有安装宽带,又有自带无线网卡的笔记本,有什么好办法可以实现上网呢? 一个办法——蹭网啊,呵呵!关于蹭网就是接收别人家的无线路由信号。

现在的宽带都是包年,不计算流量的,且一般路由器很少关闭的。

本菜鸟仅就才了解的一点点知识和大家一起就技术上的问题进行点研讨、学习和切磋,对其他可能引起的法律纠纷等扯皮的问题概不负责!所以能蹭不能蹭,什么时机蹭,就请各位菜鸟蹭友自己把握啊!意思就是只管技术问题,不管法律问题,事关法律问题一律自己解决哈!空话到此,下面进入实战演练。

在XP下使用 Intel 5100 研究学习WEP

XP下使用Intel WiFi Link 5100AGN 破解WEP密码ID:draapho 别名:mousie2008年11月29日 撰写此文前言自己新买笔记本,有块内置的5100AGN网卡,默认能搜到点信号,于是立马开始查资料学习破解。

学习要从简单的开始,于是基于几篇3945ABG网卡的破解WEP的教程,搜得蛛丝马迹,确认了5100AGN可以在Windows XP下用被动监听来抓包破解。

动手成功,遂有此文。

水平有限,共同学习。

该文参考了网上大量的文章,在此不能一一列举了,特别感谢下述二个论坛。

如果有任何疑问,请先到 下述论坛 或者 google 搜索学习,注意,不是马上发个帖子提问!!!1.中国无线门户论坛 /bbs/index.php2.中国无线论坛 测试环境说明1.测试目的: 破解WEP密码2.测试系统: Windows XP SP23.测试网卡: Intel WiFi Link 5100AGN4.破解软件: WirelessMon V3.0Microsoft .NET Framework 2.0 SP2OmniPeek 5.1WinAircrack V2.65.网卡驱动: intel wlan 121014 drive for xp驱动程序日期为2008‐8‐28,版本为12.1.0.14准备工作1.把破解软件和网卡驱动找到。

2.更新5100AGN的驱动。

3.安装WirelessMon软件。

有绿色版。

4.安装Microsoft .NET Framework 2.0 SP2,这个固件OmniPeek5.1要用5.安装OmniPeek 5.1。

6.安装WinAircrack。

也有绿色版。

查看无线网络网络连接在XP的无线网络连接状态下,基本能看出无线网络的加密方式,在XP下只能破解WEP 加密的无线网络,而且不是一定会成功的哦。

现在开始准备破解,强烈建议记录下能破解的无线网络相关信息。

WirelessMon—探测无线信号的相关信息在这里能查看到几个非常必要的信息,请做好记录。

WIFI密码破解总结

WIFI密码破解总结眼下网上流行有非常多无线password的破解方法,总结起来最有用的还是这两种:第一种是Wirelessnetview+WinAirCrackPack软件组合,这个方法简单方便;另外一种就是大家熟悉的使用BT4破解了。

这两种方法的详细操作过程如下:一、Wirelessnetview+WinAirCrackPack软件组合wirelessnetview下载地址:/download/Soft/Soft_18755.htmWinAircrackPack下载地址:/download/Soft/Soft_5930.htm1、首先依据自己的无线网卡型号在网上下载相关无线网卡抓包驱动,更新驱动。

一般的网卡都会有抓包驱动,可是Intel (R) WiFi Link 5100 AGN眼下好像沒有抓包驱动,我自己的就是这样的网卡,仅仅能採用BT4破解了,只是用这个方法倒挺方便也挺简单的。

2、打开Wirelessnetview里面的WirelessNetView应用程序,查看当前无线AP的SSID号、加密方式、MAC地址,并作记录,后面会用到。

3、打开WinAirCrackPack软件包,打开airodump.exe,这是专门抓包的工具。

依照下图首先程序会提示本机眼下存在的全部无线网卡接口,并要求你输入须要捕捉数据帧的无线网卡接口编号,在这里我选择‘26’;然后程序要求你输入该WNIC的芯片类型,眼下大多国际通用芯片都是使用‘HermesI/Realtek’子集的,因此选择‘o’;然后须要输入要捕捉的信号所处的频道,我们须要捕捉的AP所处的频道为‘6’;提示输入捕捉数据帧后存在的文件名称及其位置,若不写绝对路径则文件默认存在在winaircrack的安装文件夹下,以.cap结尾,上例中使用的是‘last’;最后winaircrack提示:‘是否仅仅写入/记录IV[初始化向量]到cap文件里去?’,我在这里选择‘否/n’;确定以上步骤后程序開始捕捉数据包。

破解无线路由网络WEP wpa加密密钥全攻略

破解无线路由网络WEP wpa加密密钥全攻略WEP这个所谓的安全加密措施真的是万无一失吗?笔者通过很长时间的研究发现原来WEP并不安全。

我们可以通过几个工具加上一些手法来破解他,这样就可以在神不知鬼不觉的情况下,入侵已经进行WEP加密的无线网络。

下面笔者就分两篇文章为大家呈现WEP加密破解的全攻略。

一、破解难点:在介绍破解操作前,我们先要了解下一般用户是通过什么样的手法来提高自己无线网络的安全性的。

(1)修改SSID号:进入无线设备管理界面,将默认的厂商SSID号进行修改,这样其他用户就无法通过猜测这个默认厂商SSID号来连接无线网络了。

(2)取消SSID广播功能:默认情况下无线设备在开启无线功能时都是将自己的SSID号以广播的形式发送到空间中,那么在有信号的区域中,任何一款无线网卡都可以通过扫描的方式来找到这个SSID号。

这就有点象以前我们使用大喇叭进行广播,任何能够听到声音的人都知道你所说的信息。

同样我们可以通过在无线设备中将SSID号广播功能取消来避免广播。

(3)添加WEP加密功能:WEP加密可以说是无线设备中最基础的加密措施,很多用户都是通过他来配置提高无线设备安全的。

我们可以通过为无线设备开启WEP加密功能,然后选择加密位数也就是加密长度,最短是64位,我们可以输入一个10位密文,例如1111111111。

输入密文开启WEP 加密后只有知道这个密文的无线网卡才能够连接到我们设置了WEP加密的无线设备上,这样就有效的保证没有密文的人无法正常访问加密的无线网络。

二、SSID广播基础:那么鉴于上面提到的这些安全加密措施我们该如何破解呢?首先我们来看看关于SSID 号的破解。

小提示:什么是SSID号?SSID(Service Set Identifier)也可以写为ESSID,用来区分不同的网络,最多可以有32个字符,无线网卡设置了不同的SSID就可以进入不同网络,SSID通常由AP或无线路由器广播出来,通过XP自带的扫描功能可以相看当前区域内的SSID。

破解WEP密钥过程全解

破解WEP密钥过程全解Anywhere WLAN!中国无线门户!Anywlan收集整理。

2005-03破解WEP密钥过程全解【Anywlan】无线安全之所有备受滞诟,固有其机制的脆弱性,但却与用户的安全意识更重要。

不管是传统有线还是新兴无线技术,在耐心的黑客眼中都是不安全的。

本文仅供学习!相关下载:Kismet下载地址:/show.asp?id=67Auditor CD下载地址:/show.asp?id=102本文所用软件请到下载WLAN技术出现之后,“安全”就成为始终伴随在“无线”这个词身边的影子,针对无线网络技术中涉及的安全认证加密协议的攻击与破解就层出不穷。

现在,因特网上可能有数以百计,甚至以千计的文章介绍关于怎么攻击与破解WEP,但有多少人能够真正地成功攻破WEP的加密算法呢?下面笔者来给大家介绍一些关于WEP加密手段的知识,以及就是菜鸟只要按照步骤操作也可成功破解WEP密钥的方法。

当然最终的目的还是为了让记者做好安全设置对破解更好的进行防范一、无安全措施的WLAN所面临的三大风险:1、网络资源暴露无遗一旦某些别有用心的人通过无线网络连接到你的WLAN,这样他们就与那些直接连接到你LAN交换机上的用户一样,都对整个网络有一定的访问权限。

在这种情况下,除非你事先已采取了一些措施,限制不明用户访问网络中的资源和共享文档,否则入侵者能够做授权用户所能做的任何事情。

在你的网络上,文件、目录、或者整个的硬盘驱动器能够被复制或删除,或者其他更坏的情况是那些诸如键盘记录、特洛伊木马、间谍程序或其他的恶意程序,它们能够被安装到你的系统中,并且通过网络被那些入侵者所操纵工作,这样的后果就可想而知了。

2、敏感信息被泄露只要运用适当的工具,WEB页面能够被实时重建,这样你所浏览过WEB站点的URL就能被捕获下来,刚才你在这些页面中输入的一些重要的密码会被入侵者偷窃和记录下来,如果是那些信用卡密码之类的话,嘿嘿,后果想想都知道是怎么回事。

无线上网密码破解

无线上网密码破解无线上网已经成为我们现代生活中不可或缺的一部分。

然而,对于一些忘记或丢失密码的人来说,重新获取无线网络访问权限可能是一个挑战。

在本文中,我们将探讨一些常见方法,用于破解无线上网密码。

在开始之前,我们必须强调:未经授权地访问他人无线网络是非法行为,涉及侵犯隐私和数据安全等问题,应该被谴责。

我们强烈反对任何非法活动。

然而,在学习破解无线上网密码的过程中,我们可以更好地了解如何保护自己的网络安全。

以下是几种常见的无线上网密码破解方法:1. 使用默认密码破解:许多无线路由器或无线接入点都带有默认的管理员用户名和密码。

如果网络管理员未更改这些默认凭据,攻击者可以尝试使用此信息访问网络。

因此,我们强烈建议您及时更改默认密码,以提高网络安全性。

2. 使用暴力破解方法:这种方法可能是最常见的破解无线上网密码的方式。

攻击者使用强大的计算机算力和各种密码破解工具,通过尝试大量可能的密码组合来猜测正确的密码。

这种方法需要大量的时间和计算资源,并且在实践中通常不那么有效。

3. 使用字典攻击:这种方法是一种暴力破解方法的变体,它使用预先准备好的密码字典来尝试猜测密码。

密码字典通常包含常见密码、常见词汇和数字组合,攻击者通过迭代尝试密码字典中的每个条目,直到找到匹配密码。

在这种方法下,如果密码较强且不常见,破解的成功率会降低。

4. 使用脆弱性利用:有时,无线路由器或无线接入点可能存在某些漏洞或脆弱性,攻击者可以利用这些漏洞来获取访问权限。

这需要对网络设备进行深入的研究和分析,以发现潜在的脆弱点。

然而,该方法需要高级的技术知识,并且可能违反法律。

无论以何种方式尝试破解无线上网密码,我们都强烈建议遵守法律和道德准则,并授权访问公共网络。

此外,为了保护个人网络安全,我们提供以下几点建议:1. 更改默认密码:无论是路由器还是无线接入点,都务必更改默认的管理员用户名和密码。

设置一个强密码,并定期更改密码,以降低遭受密码破解攻击的风险。

破解WEP无线网络密码

面对电脑搜索到的无线网络信号,你是否怦然心动?但看到一个个“启用安全的无线网络”你是否又感到有一丝遗憾。

本人作为一个心动+遗憾的代表,充分发挥主观能动性,总算学有所成,终于能成功无线密码,这份成功的喜悦不敢独享,写下该篇教程。

注:1、本文针对的无线破解是指wep的破解,wpa破解现在仍是技术难题,不在本文讨论之列,如果你家无线路由需要加密,为保障安全也请采用wpa模式。

如果你不知道何谓wep、wpa,请百度一下,会给你一个专业的回答。

最简单的解释就是无线信号的密码,后者比前者加密程度高。

2、本文力求以傻瓜式、菜鸟式的方法解决问题,适合像我一样不懂的菜鸟。

下面开始我们的解密之旅:一准备篇1、一个有可破解无线信号的环境。

如我在家随便搜索出来的信号。

2、带无线网卡的电脑一台(笔记本台式机均可,只要无线网卡兼容BT3),我用的是三星NC10的上网本。

3、2G以上优盘一个(我用的是kingston 8G 的)4、下载BT3,约900多兆。

注:BT3 全称BackTrack3,与我们常说的bt下载是完全不同的概念。

以我理解就是集成了一些计算机安全软件的linux系统。

正是由于它的出世和不断普及,使得破解可让普通用户轻易言之。

5、下载spoonwep2中文包。

注:spoonwep2就是我们的破解软件,一个非常强悍的图形化破解WEP无线网络密码的工具。

二、安装篇1、将优盘格式化,配置如下图,唯一要注意文件系统选为FAT32就可以了。

2、将刚才下载完成的bt3解压缩,复制到优盘,完成后会看到优盘目录下有两个文件夹,一个boot 一个BT3。

如下图:3、开始安装bt3系统。

点击开始-运行,输入CMD, 然后回车,进入命令行模式。

首先输入你优盘的盘符,我这里是h盘,输入h:然后回车接下来输入cd boot 回车,进入到boot文件夹下最后bootinst.bat 回车,就会开始安装BT3如下图。

然后安装会出现一个提示画面,我们别去管它,直接按任意键继续按任意键后,电脑会自动设置引导记录,整个过程大概10秒左右。

如何使用BT2在Linux下进行WEP加密的破解

在Backtrack 2 Linux下进行WEP加密的破解可以使用BackTrack 2 Linux光盘启动引导系统,此种方式就是将光盘里的Linux加载到内存后进行操作,对于需要临时搭建攻击测试环境的人员来说会显得非常方便,但是该方法依赖于光驱的稳定和内存的宽裕。

一般来说,专业的无线安全人员都会将BackTrack 2 Linux安装到硬盘上,这样不但启动更为方便,作为攻击测试其他项目时在装载无线网卡时也会较为便捷。

其具体安装方法见本书附录A内容。

除此之外,若使用的是类似于WUSB54G的USB外置型无线网卡,也可以使用VMware虚拟机来进行引导,这样也就不需要安装多操作系统。

下面就来讲述一下无线WEP的破解步骤。

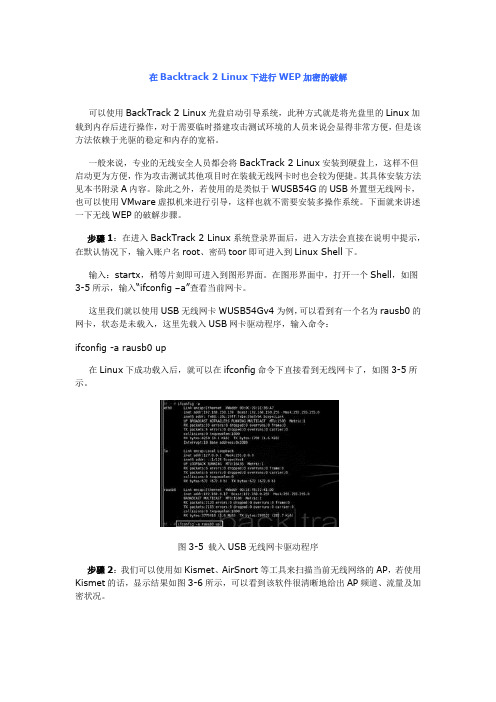

步骤1:在进入BackTrack 2 Linux系统登录界面后,进入方法会直接在说明中提示,在默认情况下,输入账户名root、密码toor即可进入到Linux Shell下。

输入:startx,稍等片刻即可进入到图形界面。

在图形界面中,打开一个Shell,如图3-5所示,输入“ifconfig –a”查看当前网卡。

这里我们就以使用USB无线网卡WUSB54Gv4为例,可以看到有一个名为rausb0的网卡,状态是未载入,这里先载入USB网卡驱动程序,输入命令:ifconfig -a rausb0 up在Linux下成功载入后,就可以在ifconfig命令下直接看到无线网卡了,如图3-5所示。

图3-5 载入USB无线网卡驱动程序步骤2:我们可以使用如Kismet、AirSnort等工具来扫描当前无线网络的AP,若使用Kismet的话,显示结果如图3-6所示,可以看到该软件很清晰地给出AP频道、流量及加密状况。

图3-6 使用Kismet探测网络以查找AP也可以使用AirSnort进行无线AP侦测,如图3-7所示,可以看到,搜寻到一个AP,该AP是启用WEP加密的,记下它的MAC和频道,就是Channel这栏所显示的。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Linux下使用Intel WiFi Link 5100AGN 破解WEP密码ID:draapho 别名:mousie2008年12月4日 撰写此文前言之前写过一篇《XP下使用Intel WiFi Link 5100AGN 破解WEP密码》的文章,但毕竟限制条件太多,破解速度太慢。

经过google,还是google,非常幸运的走过了Ubuntu Linux的安装,终端中敲指令,对网卡驱动打补丁,升级内核,最终成功了有资格写下这篇菜鸟级别的文章了。

Linux高手请无视,因为我还是一个对cd指令都要google的超级菜菜鸟……说明文中的红色字体都是在终端(shell)中要输入的内容。

本文参考的非常重要的三个网站如下:1./?p=linux/kernel/git/linville/wireless‐testing.git;a=commit;h=84e8e77f618f589316e83dfa1bfafe5a47bf0bd2该网站为5100AGN提供了支持注入的驱动升级,提供了C源代码 和 diff文件。

2.http://tinyshell.be/aircrackng/forum/index.php?topic=4217.0该网站验证了5100AGN能工作于注入模式,并提供升级网卡驱动的思路。

3.中国无线论坛网,着重参考了“中卫”写的《BT3破解无线WEP/WPA教程》。

测试环境说明1.测试目的: 破解WEP密码2.测试系统: Ubuntu Linux 8.103.测试网卡: Intel WiFi Link 5100AGN4.破解软件: aircrack5.网卡驱动: Stefanik Gábor 2008年9月23日写的驱动XP下的准备工作Linux下当然都能完成这些准备工作,不过是菜鸟么,怎么熟悉怎么来。

1.安装Ubuntu 8.10,新手建议在Windows下使用wubi直接安装,非常非常的方便!2./pub/linux/kernel/v2.6/ 选择 linux‐2.6.27.7.tar.gz 下载。

当然日后更新的内核版本应该也能使用,目前能确认的是2.6.27‐rc7,2.6.27‐rc8的内核版本都能使用。

3./?p=linux/kernel/git/linville/wireless‐testing.git;a=commit;h=84e8e77f618f589316e83dfa1bfafe5a47bf0bd2 下载3个支持注入的5100AGN的驱动源文件,名字为iwl‐agn.c和iwl‐sta.c以及 iwl‐tx.c。

4.为图方便,可以在XP下查看好要破解WEP的SSID、MAC地址、工作信道等信息,并用txt文件保存好。

Ubuntu下的准备工作1.装好的Ubuntu网卡驱动是直接支持5100AGN的,只是不能工作在注入模式。

首先还是需要一个可用的网络来下载点东西。

2.进入root权限。

Ubuntu默认情况不允许用root帐户登陆,获得root权限的方法很多,讲个对日后操作最方便的方法。

首先,打开终端,输入指令sudo passwd root,设置新的root帐户密码。

然后在左上角点击System‐>Preferences‐>Login Window菜单,选择Security选项,接着选中其中的“Allow Local system administrator login”选项,确认设置。

最后Ctrl+Alt+退格,输入root及密码重新登陆即可。

这样就永久获得了root权限,可以在Ubuntu中随意的用鼠标拷贝粘贴文件了。

3.sudo apt‐get install aircrack,安装破解软件aircrack4.下载一些配置要用的软件(如果并不想自己配置内核,可跳过)sudo apt‐get install build‐essential bin86 kernel‐packagesudo apt‐get install libqt3‐headers libqt3‐mt‐dev5.稍等片刻,全部下载安装完成后,开始更新网卡驱动,编译Linux内核。

打开并解压缩下载的linux‐2.6.27.7的内核,把解压后的文件整个拷贝到 /usr/src的目录下。

在这个目录下,还会有几个别的版本的内核文件在呢。

打开这个新内核 /drivers/net/wireless/iwlwifi/,用下载的支持注入的iwl‐agn.c和iwl‐sta.c 以及iwl‐tx.c三个文件覆盖掉原来的文件。

6.sudo mv linux linux.bak,确保没有叫linux的这个链接(好像和快捷方式的概念差不多)sudo ln ‐s ./linux‐2.6.27.7 linux,把下载的新内核链接到linuxcd linux,进入linux这个目录7.配置内核。

配置内核是件困难的事情!参数繁多,一不小心就会导致升级失败。

所以基本思路是把当前内核配置文件拷贝过来一用。

sudo cp /boot/config‐`uname ‐r` .config,复制当前的内核配置。

sudo make xconfig,当然如果想自己再看看配置,微调一下也可以。

然后会弹出一个配置内核的窗口,对配置内核感兴趣的google,我基本没改。

8.弄了份现成的配置文件,下一步就是编译了。

为以后升级方便,先打包成deb包。

cd /usr/src/linuxsudo ‐s –Hmake‐kpkg cleansudo make‐kpkg ‐‐initrd –revision=diy1 kernel_image kernel_headers最后行输入完毕后,编译需要一个多小时,在确认开始编译后,该干吗干吗去!9.安装新的内核。

在你的耐心差不多消磨至尽的时候,破解的准备工作也到了最后一步了。

sudo dpkg ‐i /usr/src/kernel‐image‐2.6.27.7*.deb,安装内核包sudo dpkg ‐i /usr/src/kernel‐headers‐2.6.27.7*.deb,安装内核headers包也非常有必要到/usr/src中把这两个deb文件给拷贝出来,下次重装Linux升级可就不用这么麻烦了。

sudo dpkg -i <name of the file>,设置grub默认引导现在重启一下,如果顺利,会自动进入2.6.27.7的新内核。

破解WEP密码1.做了这么多准备工作,终于可以开始动手做想做的事情了。

建议大家先别急着输指令,可以新建个文本文件,把要输入的指令,要破解的SSID号,MAC地址,信道等等全部安安心心的用拷贝、粘贴大法全部清晰的输入好。

2.新建一个终端sudo –s可省,输入密码后,进入root权限。

lsmod可省,查看驱动列表。

反馈信息如下,可以在里面找到5100AGN的驱动。

Module Size Used bynls_iso8859_1 12288 1nls_cp437 13952 1vfat 18816 1fat 57504 1 vfat............modinfo iwlagn可省,查看网卡驱动的详情。

反馈信息如下。

filename: /lib/modules/2.6.27.7/kernel/drivers/net/wireless/iwlwifi/iwlagn.koalias: iwl4965license: GPLauthor: Copyright(c) 2003‐2008 Intel Corporationversion: 1.3.27ksdescription: Intel(R) Wireless WiFi Link AGN driver for Linuxfirmware: iwlwifi‐4965‐2.ucodesrcversion: xxxxxxxxxxxxxxxxxxxxxxxifconfig –a可省,查看本机网卡详情。

反馈信息如下eth0 Link encap:Ethernet HWaddr xx:xx:xx:xx:xx:xxUP BROADCAST MULTICAST MTU:1500 Metric:1RX packets:0 errors:0 dropped:0 overruns:0 frame:0TX packets:0 errors:0 dropped:0 overruns:0 carrier:0collisions:0 txqueuelen:1000RX bytes:0 (0.0 B) TX bytes:0 (0.0 B)Interrupt:219 Base address:0x8000Lo Link encap:Local Loopbackinet addr:127.0.0.1 Mask:255.0.0.0UP LOOPBACK RUNNING MTU:16436 Metric:1RX packets:246 errors:0 dropped:0 overruns:0 frame:0TX packets:246 errors:0 dropped:0 overruns:0 carrier:0collisions:0 txqueuelen:0RX bytes:15408 (15.4 KB) TX bytes:15408 (15.4 KB)pan0 Link encap:Ethernet HWaddr xx:xx:xx:xx:xx:xxBROADCAST MULTICAST MTU:1500 Metric:1RX packets:0 errors:0 dropped:0 overruns:0 frame:0TX packets:0 errors:0 dropped:0 overruns:0 carrier:0collisions:0 txqueuelen:0RX bytes:0 (0.0 B) TX bytes:0 (0.0 B)wlan0 Link encap:Ethernet HWaddr xx:xx:xx:xx:xx:xxUP BROADCAST MULTICAST MTU:1492 Metric:1RX packets:19 errors:0 dropped:0 overruns:0 frame:0TX packets:20 errors:0 dropped:0 overruns:0 carrier:0collisions:0 txqueuelen:1000RX bytes:5188 (5.1 KB) TX bytes:3895 (3.8 KB)wmaster0 Link encap:UNSPEC HWaddr xx‐xx‐xx‐xx‐……UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1RX packets:0 errors:0 dropped:0 overruns:0 frame:0TX packets:0 errors:0 dropped:0 overruns:0 carrier:0collisions:0 txqueuelen:1000RX bytes:0 (0.0 B) TX bytes:0 (0.0 B)特别关注下深绿色标注的地方,wlan0为网卡代号,xx:xx:xx:xx:xx:xx为本机MAC。