Linux中检查点(Checkpoint)的核心支持——ckpt文件系统的设计

晶晶实验十之再论检查点篇

晶晶实验十之再论检查点篇上一篇/ 下一篇2008-03-03 21:10:39 / 个人分类:晶晶oracle实验系列查看( 2707 ) / 评论( 45 ) 晶晶实验十之再论检查点篇在晶晶实验九中,主要讲述了增量检查点,他属于检查点的一种,除了增量检查点之外,还有完全检查点和切换日志检查点.下面分别论述一下.1,增量检查点,增量检查点所涉及的主要概念,是一个队列一个进程.队列是检查点队列,进程是CKPT进程.CKPT进程有两项任务,一个是在一定的时机触发DBWR并告知DBWR的T arget RBA,另一个任务是每3秒一次将DBWR的写进度更新到控制文件中.CKPT的这两个任务合在一起,叫做--增量检查点.通常所说的触发增量检查点,是指CKPT进程通知DBWR刷新脏块这个操作.在10g中把log_checkpoint_to_alert设置为真,可以在告警日志中观察到增量检查点的触发.在9I中看不到增量检查点,可以看到其他检查点的触发信息.观察增量检查点:步骤1:SQL> alter system set log_checkpoints_to_alert=true;系统已更改。

步骤2:将增量检查点的切换频率定为300秒.SQL> alter system set log_checkpoint_timeout=300;[单位是秒]系统已更改。

步骤3:查看告警日志中的增量检查点信息....Incremental checkpoint up to RBA [0x2b9.747.0], current log tail at RBA [0x2b9.848.0] Mon Mar 03 14:51:40 2008Incremental checkpoint up to RBA [0x2b9.855.0], current log tail at RBA [0x2b9.876.0] Mon Mar 03 14:56:43 2008Incremental checkpoint up to RBA [0x2b9.877.0], current log tail at RBA [0x2b9.8f0.0]Mon Mar 03 15:01:43 2008Incremental checkpoint up to RBA [0x2b9.8f5.0], current log tail at RBA [0x2b9.d70.0] Mon Mar 03 15:06:43 2008Incremental checkpoint up to RBA [0x2b9.d74.0], current log tail at RBA [0x2b9.fd9.0] Mon Mar 03 15:11:44 2008...注:Incremental checkpoint(增量检查点的意思)/第1个RBA(增量检查点发生时当前的检查点位置)/第2个RBA(检查点发生时的当前的on disk rba);可以看到每5分钟一次检查点.另外可以通过v$kcccp视图观察当前的检查点位置.SQL> selectCPDRT,to_char(CPLRBA_SEQ,'xxxx')||'.'||to_char(CPLRBA_BNO,'xxxxx')||'.'||CPLRBA_B OF "Low 16",CPLRBA_SEQ||'.'||CPLRBA_BNO||'.'||CPLRBA_BOF "LowRBA",CPODR_SEQ||'.'||CPODR_BNO||'.'||CPODR_BOF "On diskRBA",CPODS,CPODT,CPHBT from x$kcccp where cphbt<>0;CPDRT Low 16 Low RBA On disk RBA CPODS CPODT CPHBT---------- -------------------- --------------- --------------- ---------------- -------------------- ----------26 2ba. 9d.0 698.157.0 698.307.0 236307603/03/2008 15:23:07 648336376为了便于观察:Low 16 是Low RBA 的16进制.注:在x$kcccp中看到的是DBWR的写进度.当把log_checkpoints_to_alert这个参数设置为true后,可以在告警日志中看到增量检查点的触发信息.2,日志切换时的检查点.当发生日志切换时,也会触发检查点.在数据库并不繁忙的情况下,日志切换的检查点并不急于完成.之所以在日志切换的时候触发一次检查点,是为了保证重做日志文件所对应的脏块都被写进磁盘文件.如果写脏块的速度比较慢,日志文件循环一圈后,又该覆盖此日志文件时,而此日志文件的检查点还没有完成,那么覆盖操作将等待.等待事件名:log fileswitch(checkpoint incomplete).如果出现该等待事件,解决方法:1,可以增加日志文件组的数量.2,观察下增量检查点的间隔时间.如果是因为增量检查点间隔时间太长,导致积攒的脏块过多.可以把增量检查点参数设置的频繁点.日志切换检查点除了会触发DBWR写脏块外,CKPT进程还要将切换时的SCN写进数据文件头和控制文件中的数据库信息节,还有数据文件节.另外还要将新的连机重做日志文件中第一条重做记录的RBA写进数据文件头.日志切换检查点写进数据文件头的SCN,可以通过v$datafile_header视图查看.日志切换检查点写进控制文件中数据库信息节的SCN,可以通过v$database查看.日志切换检查点写进控制文件中的数据文件节中的SCN,可以通过v$datafile查看.先把log_checkpoints_to_alert这个参数设置为真,以便可以在告警日志中看到日志切换检查点的相关信息.alter system set log_checkpoints_to_alert=true;实验:验证下当触发了日志切换检查点后, 数据文件头,控制文件中的日志切换检查点信息都是什么:步骤一:查看当前数据文件头的SCNSQL> select checkpoint_change#,checkpoint_time,checkpoint_count fromv$datafile_header;CHECKPOINT_CHANGE# CHECKPOINT_TIM CHECKPOINT_COUNT------------------ -------------- ----------------2372527 03-3月-08 6462372527 03-3月-08 6092372527 03-3月-08 646......已选择11行。

Linux上的网络安全事件响应和取证技术

Linux上的网络安全事件响应和取证技术在Linux上,网络安全事件的发生时有发生。

为了应对这些事件,网络管理员需要掌握相应的事件响应和取证技术。

本文将介绍Linux上的网络安全事件响应和取证技术,并探讨其在实际应用中的重要性。

一、网络安全事件响应技术网络安全事件响应是指在网络中发生安全事件时,对事件进行迅速识别、分析和响应的过程。

Linux上的网络安全事件响应技术主要包括以下几个方面:1. 网络监控与入侵检测系统(IDS/IPS):这是一种实时监控网络流量的系统,可以检测到潜在的攻击行为或异常活动,并采取相应的防护措施。

2. 防火墙:防火墙可以设置网络访问规则,对进出的数据包进行过滤和筛选,从而阻止未经授权的访问。

3. 文件完整性检查:通过计算文件的哈希值,并与预先保存的哈希值进行比较,可以检测文件是否被篡改。

4. 日志分析:监控和分析系统日志可以帮助发现异常行为和安全事件,并及时采取相应的措施。

5. 蜜罐技术:蜜罐是一种特制的系统,用于吸引入侵者,并记录其攻击行为,从而获得更多的关于攻击者和攻击技术的信息。

二、网络安全事件取证技术网络安全事件取证是指收集、分析和保护与网络安全事件相关的证据,以支持后续的调查和追踪工作。

在Linux上,网络安全事件取证技术主要包括以下几个方面:1. 磁盘取证:通过对磁盘进行取证,可以获取与安全事件相关的文件、日志和其他数据,从而还原事件发生的过程。

2. 内存取证:内存中存储了系统的运行状态和敏感信息,通过内存取证可以获取到系统运行时的数据,包括正在运行的进程、网络连接等。

3. 网络取证:网络取证是通过分析网络数据包和流量,识别和提取与安全事件相关的信息,包括源IP地址、目标IP地址、数据包内容等。

4. 日志取证:分析系统日志,可以找到安全事件的痕迹和证据,并还原事件的发生过程。

5. 数字取证:数字取证主要是通过分析网络流量、磁盘镜像、系统日志等数据,提取和分析与安全事件相关的数字证据。

检查点(checkpoint)的工作机制

检查点是一个数据库事件,它把修改数据从高速缓存写入磁盘,并更新控制文件和数据文件。

检查点分为三类:1)局部检查点:单个实例执行数据库所有数据文件的一个检查点操作,属于此实例的全部脏缓存区写入数据文件。

触发命令:svmrgrl>alter system checkpoint local;这条命令显示的触发一个局部检查点。

2)全局检查点:所有实例(对应并行数据服务器)执行数据库所有所有数据文件的一个检查点操作,属于此实例的全部脏缓存区写入数据文件。

触发命令svrmgrl>alter system checkpoint global;这条命令显示的触发一个全局检查点。

3)文件检查点:所有实例需要执行数据文件集的一个检查点操作,如使用热备份命令alter tablespace USERS begin backup,或表空间脱机命令alter tablespace USERS offline,将执行属于USERS表空间的所有数据文件的一个检查点操作。

检查点处理步骤:1)获取实例状态队列:实例状态队列是在实例状态转变时获得,ORACLE获得此队列以保证检查点执行期间,数据库处于打开状态;2)获取当前检查点信息:获取检查点记录信息的结构,此结构包括当前检查点时间、活动线程、进行检查点处理的当前线程、日志文件中恢复截止点的地址信息;3)缓存区标识:标识所有脏缓存区,当检查点找到一个脏缓存区就将其标识为需进行刷新,标识的脏缓存区由系统进程DBWR进行写操作,将脏缓存区的内容写入数据文件;4)脏缓存区刷新:DBWR进程将所有脏缓存区写入磁盘后,设置一标志,标识已完成脏缓存区至磁盘的写入操作。

系统进程LGWR与CKPT进程将继续进行检查,直至DBWR进程结束为止;5)更新控制文件与数据文件。

注:控制文件与数据文件头包含检查点结构信息。

在两种情况下,文件头中的检查点信息(获取当前检查点信息时)将不做更新:1)数据文件不处于热备份方式,此时ORACLE将不知道操作系统将何时读文件头,而备份拷贝在拷贝开始时必须具有检查点SCN;ORACLE在数据文件头中保留一个检查点的记数器,在正常操作中保证使用数据文件的当前版本,在恢复时防止恢复数据文件的错误版本;即使在热备份方式下,计数器依然是递增的;每个数据文件的检查点计数器,也保留在控制文件相对应数据文件项中。

fs checkpoint原理

fs checkpoint原理

FS(文件系统)的checkpoint原理是数据持久化的一种机制,用于确保数据的可靠性和一致性。

在分布式系统中,由于多个节点同时进行数据操作,可能会产生数据不一致的情况。

为了解决这个问题,checkpoint机制被引入来定期将数据状态保存下来,以便在系统发生故障时能够恢复到一致的状态。

Checkpoint的原理是将数据状态的快照保存到持久化存储中,以便在系统故障发生时可以重新加载快照来恢复数据。

具体来说,Checkpoint机制会在某个时间点将数据状态记录下来,并将这些记录保存到稳定的存储设备上,例如硬盘或闪存盘。

当系统发生故障时,可以从最新的checkpoint开始重新加载数据,并继续执行未完成的操作,以保证系统的一致性和可靠性。

在分布式系统中,checkpoint机制通常与数据复制和同步相结合使用。

每个节点都会定期进行checkpoint操作,并将checkpoint数据复制到其他节点上,以保证所有节点都能恢复到一致的状态。

同时,为了减少数据丢失的风险,通常还会设置一个或多个备份节点来保存数据副本。

为了实现checkpoint机制,需要设计相应的数据结构和算法来记录数据的变更和状态。

在分布式系统中,通常采用分布式日志或分布式文件系统来实现checkpoint机制。

这些系统和算法需要处理数据同步、冲突解决、故障恢复等问题,以确保数据的一致性和可靠性。

总之,checkpoint机制是分布式系统中实现数据可靠性和一致性的重要手段之一。

通过定期将数据状态保存下来,并在系统故障发生时重新加载快照来恢复数据,可以保证系统的可靠性和一致性。

CheckPoint技术简介

CheckPoint技术简介一、CheckPoint主要产品部件1、FireWall-1/VPN-12、FloodGate-13、Reporting Module4、Meta IP5、SecuRemote6、SecureClient7、OPSEC SDK二、FireWall-1产品组成:CheckPoint FireWall-1产品包括以下模块:·基本模块√状态检测模块(Inspection Module):提供访问控制、用户认证、地址翻译和审计功能;√防火墙模块(FireWall Module):包含一个状态检测模块,另外提供用户认证、内容安全和多防火墙同步功能;√管理模块(Management Module):对一个或多个安全策略执行点(安装了FireWall-1的某个模块,如状态检测模块、防火墙模块或路由器安全管理模块等的系统)提供集中的、图形化的安全管理功能;·可选模块√连接控制(Connect Control):为提供相同服务的多个应用服务器提供负载平衡功能;√路由器安全管理模块(Router Security Management):提供通过防火墙管理工作站配置、维护3Com,Cisco,Bay等路由器的安全规则;√其它模块,如加密模块等。

·图形用户界面(GUI):是管理模块功能的体现,包括√策略编辑器:维护管理对象、建立安全规则、把安全规则施加到安全策略执行点上去;√日志查看器:查看经过防火墙的连接,识别并阻断攻击;√系统状态查看器:查看所有被保护对象的状态。

产品部件主要功能管理控制台·对一点或多点实行集中图形化安全管理检测模块·访问控制·客户和对话鉴别·网络地址转换·审查防火墙模块·检测模块的全部功能·用户鉴定·多防火墙同步·信息保护加密模块·加密连接控制模块·自动实现各应用服务器的负载平衡路由器安全管理·对一个或多个的路由器的路由器访问控制列表进行管理功能模块:·状态检查模块(Inspection Module)·访问控制(Access Control)·授权认证(Authentication)·加密(Encryption)·路由器安全管理(Router Security Management)·网络地址翻译(NAT)·内容安全(Content Security)·连接控制(Connection Control)·记帐(Auditing)·企业安全策略管理(Enterprise-wide Security Managemant)·高可靠性模块(High Availability)···Inspection状态检查模块FireWall-1采用CheckPoint公司的状态检测(Stateful Inspection)专利技术,以不同的服务区分应用类型,为网络提供高安全、高性能和高扩展性保证。

Linux

摘

要

检 查 点 ( hc p i ) 一 种 软 件 客错 机 制 , 的 目的 是 提 高 系统 可 靠性 、 少运 算损 失 , c ek0Ⅱ 是 1 它 减 同时检 查 点机 制也 是 并

行 系统 中进 程 迁移 和 负栽 平衡 的基 础 。 一 些检 查 点 系统 中 , 在 由于 对进 程 的 状 态检 查/ 态 恢 复 只具 有 用 户级 支持 . 以 状 所

有许 多 限性 , 局 比如不能完成进枉外部状 态 查。而在作者的设 计与 实现 中由i具有了核 心级的 支持 , 检 f - 所以能够充分地

克 服 这 些 局 限 性

关键 词

检 查 点 状 态裣 壹 状 态恢 复

文章 编 号 10 —3 1 (0 20 — 10 0 文 献标 识码 A 0 2 8 3 一 2 0 )6 0 2 - 3 中 图分 类号 T 3 6 P 1

l 引 言

检查 点 机 制 包 括两 个 基 本 过 程 : 程运 行 的 中 间 状态 信 息 进

的 记 录 过 程 叫 状 态 检 查 (h c p it g ; 态 恢 复 ( s r n ) c e k oni ) 状 n r t t g e ai

在 分析 参考 了 以上 几种 系统 的实 现后 , 可得 出以 下 两 点 结 论 :一 种 完 整 的 检 查 点机 制 必 须 具 有 操作 系统 核 心 的 支 持 ; 一 种 良好 的检 查 机制 必须 能 够 支 持广 泛 的策 略

S p o tn e k i t I sd h n x Ke n l u p r i g Ch c p n n i e t e Li u r e o

— —

De in 0 s譬 f CKP F l y tm T i S se e

Oracle checkpoint详解

checkpoint扫盲

什么是checkpoint

在数据库系统中,写日志和写数据文件是数据库中IO消耗最大的两种操作,在这两种操作中写数据文件属于分散写,写日志文件是顺序写,因此为了保证数据库的性能,通常数据库都是保证在提交(commit)完成之前要先保证日志都被写入到日志文件中,而脏数据块着保存在数据缓存(buffer cache)中再不定期的分批写入到数据文件中。也就是说日志写入和提交操作是同步的,而数据写入和提交操作是不同步的。这样就存在一个问题,当一个数据库崩溃的时候并不能保证缓存里面的脏数据全部写入到数据文件中,这样在实例启动的时候就要使用日志文件进行恢复操作,将数据库恢复到崩溃之前的状态,保证数据的一致性。检查点是这个过程中的重要机制,通过它来确定,恢复时哪些重做日志应该被扫描并应用于恢复。

checkpoint和SCN有什么关系?

在Oracle中SCN相当于它的时钟,在现实生活中我们用时钟来记录和衡量我们的时间,而Oracle就是用SCN来记录和衡量整个Oracle系统的更改。

Oracle中checkpoint是在一个特定的“时间点”发生的,衡量这个“时间点”用的就是SCN,因此当一个checkpoint发生时SCN会被写入文件头中以记录这个checkpoint。

通俗的说checkpoint就像word的自动保存一样。

检查点分类

?完全检查点(Normal checkpoint)

?增量检查点(Incremental checkpoint)

checkpoint相关概念术语

在说明checkpoint工作原理之前我们先了解一些相关的术语。

RBA(Redo Byte Address), Low RBA(LRBA), High RBA(HRBA)

linux考试填空题 (1)

linux考试填空题1. (1)计算机系统由 ______ 和 ______ 两大部分组成。

[填空题]空1答案:软件空2答案:硬件2. (2)一个完整的Linux操作系统包括 ______ 、 ______ 、 ______ 三个主要部分。

[填空题] 空1答案:内核空2答案:命令解释层空3答案:高层应用程序3. (3)在Linux的组成部分中, ______ 和硬件直接交互。

[填空题] 空1答案:内核4. (4) UNIX在发展过程中有两个主要分支,分别是 ______ 和 ______ 。

[填空题]空1答案:System V空2答案:BSD5. (5) Linux是基于 ______ 软件授权模式发行的。

[填空题]空1答案: GPL6. (6) GNU是 ______ 的缩写。

[填空题]空1答案:GNU's Not Unix7. (7) Linux的版本由 ______ 和 ______ 构成。

[填空题]空1答案:内核版本空2答案:发行版本8. (8)将Linux内核和配套的应用程序组合在一起对外发行,被称为 ______ 。

[填空题]空1答案: Linux套件(或发行版本)9. (9) CentOS是基于 ______ “克隆”而来的Linux操作系统。

[填空题]空1答案: RedHat10. (10)虚拟机的网络连接方式有 ______ 、 ______ 、 ______ 三种。

[填空题]空1答案:桥接模式空2答案: NAT模式空3答案:仅主机模式11. (11)安装Linux操作系统时必须要设置 ______ 和 ______ 两个分区。

[填空题]空1答案: /boot空2答案: swap12. (12) Linux系统中用于实现虚拟内存功能的分区是 ______ 分区。

[填空题]空1答案: swap13. (13)按照Linux内核版本传统的命令方式,当次版本号是偶数时,表示这是一个 ______ 的版本。

Flink可靠性的基石-checkpoint机制详细解析

Flink可靠性的基石-checkpoint机制详细解析Checkpoint介绍checkpoint机制是Flink可靠性的基石,可以保证Flink集群在某个算子因为某些原因(如异常退出)出现故障时,能够将整个应用流图的状态恢复到故障之前的某一状态,保证应用流图状态的一致性。

Flink的checkpoint机制原理来自“Chandy-Lamport algorithm”算法。

每个需要checkpoint的应用在启动时,Flink的JobManager为其创建一个CheckpointCoordinator(检查点协调器),CheckpointCoordinator全权负责本应用的快照制作。

1) CheckpointCoordinator(检查点协调器) 周期性的向该流应用的所有source算子发送barrier(屏障)。

2) 当某个source算子收到一个barrier时,便暂停数据处理过程,然后将自己的当前状态制作成快照,并保存到指定的持久化存储中,最后向CheckpointCoordinator报告自己快照制作情况,同时向自身所有下游算子广播该barrier,恢复数据处理3) 下游算子收到barrier之后,会暂停自己的数据处理过程,然后将自身的相关状态制作成快照,并保存到指定的持久化存储中,最后向CheckpointCoordinator报告自身快照情况,同时向自身所有下游算子广播该barrier,恢复数据处理。

4) 每个算子按照步骤3不断制作快照并向下游广播,直到最后barrier传递到sink算子,快照制作完成。

5) 当CheckpointCoordinator收到所有算子的报告之后,认为该周期的快照制作成功; 否则,如果在规定的时间内没有收到所有算子的报告,则认为本周期快照制作失败。

如果一个算子有两个输入源,则暂时阻塞先收到barrier的输入源,等到第二个输入源相同编号的barrier到来时,再制作自身快照并向下游广播该barrier。

Checkpoint防火墙安全配置手册V1.1

Checkpoint防火墙安全配置手册v1.1CheckPoint防火墙安全配置手册Version 1.1XX公司二零一五年一月第1页共41 页目录1 综述 (3)2 Checkpoint的几种典型配置 (4)2.1 checkpoint 初始化配置过程: (4)2.2 Checkpoint Firewall-1 GUI安装 (13)2.3 Checkpoint NG的对象定义和策略配置 (19)3 Checkpoint防火墙自身加固 (37)1综述本配置手册介绍了Checkpoint防火墙的几种典型的配置场景,以加强防火墙对网络的安全防护作用。

同时也提供了Checkpoint防火墙自身的安全加固建议,防止针对防火墙的直接攻击。

通用和共性的有关防火墙管理、技术、配置方面的内容,请参照《中国移动防火墙安全规范》。

2Checkpoint的几种典型配置2.1checkpoint 初始化配置过程:在安装完Checkpoint软件之后,需要在命令行使用cpconfig命令来完成Checkpoint 的配置。

如下图所示,SSH连接到防火墙,在命令行中输入以下命令:IP350[admin]# cpconfigWelcome to Check Point Configuration Program================================================= Please read the following license agreement.Hit 'ENTER' to continue...(显示Checkpoint License版权信息,敲回车继续,敲q可直接跳过该License提示信息)Do you accept all the terms of this license agreement (y/n) ?y(输入y同意该版权声明)Which Module would you like to install ?-------------------------------------------(1) VPN-1 & FireWall-1 Enterprise Primary Management and Enforcement Module(2) VPN-1 & FireWall-1 Enforcement Module(3) VPN-1 & FireWall-1 Enterprise Primary ManagementCheckpoint Firewall-1/VPN-1支持多种安装模式,Firewall-1/VPN-1主要包括三个模块:GUI:用户看到的图形化界面,用于配置安全策略,上面并不存储任何防火墙安全策略和对象,安装于一台PC机上;Management:存储为防火墙定义的各种安全策略和对象;Enforcement Module:起过滤数据包作用的过滤模块,它只与Managerment通信,其上的安全策略由管理模块下载;以上三个选项中如果Management与Enforcement Module安装于同一台设备上,则选择(1),如果Management与Enforcement Module分别安装于不同的设备上,则选择(2)或(3)。

checkpoint 设置标准

checkpoint(检查点)设置标准需要考虑多个因素,以确保系统的稳定性和性能。

首先,检查点间隔的设置需要考虑系统的性能和恢复时间。

如果间隔设置得太短,会导致系统性能下降,因为频繁的检查点会增加IO 操作和CPU负载。

而如果间隔设置得太长,则可能导致恢复时间变长,因为系统需要处理更多的数据。

其次,检查点间隔的设置还需要考虑系统的可用性和可靠性。

如果系统在检查点间隔期间发生故障或崩溃,那么可能会丢失一些数据。

因此,需要权衡检查点间隔和系统可靠性之间的关系。

此外,检查点的频率还会影响系统性能和数据恢复时间。

如果检查点频率设置得过高,会导致系统性能下降,因为频繁的检查点会增加IO操作和CPU负载。

而如果检查点频率设置得过低,则会导致数据恢复时间变长,因为系统需要处理更多的数据。

总之,checkpoint的设置标准需要综合考虑系统的性能、恢复时间、可用性和可靠性等因素。

根据具体情况进行合理设置,可以确保系统的稳定性和性能。

Linux命令行中的文件和权限检查技巧

Linux命令行中的文件和权限检查技巧Linux作为一种常见的操作系统,广泛应用于服务器和个人电脑等领域。

在Linux的命令行界面下,文件和权限检查是日常使用中必不可少的操作之一。

本文将介绍一些在Linux命令行中进行文件和权限检查的技巧和方法。

一、文件检查技巧1. 查看文件属性使用ls命令可以查看文件的属性,包括文件大小、创建时间、所有者和所属组等信息。

例如,输入以下命令可以列出当前目录下所有文件的详细信息:```ls -l```2. 查找文件使用find命令可以在指定的目录下查找文件。

例如,输入以下命令可以在当前目录下查找文件名包含关键字"example"的文件:```find . -name "*example*"```3. 查看文件内容使用cat、less或more命令可以查看文件的内容。

例如,输入以下命令可以查看file.txt文件的内容:```cat file.txt```4. 复制、移动和删除文件使用cp命令可以复制文件,使用mv命令可以移动文件,使用rm 命令可以删除文件。

例如,输入以下命令可以将file.txt文件复制到新的目录:```cp file.txt /path/to/newdirectory/```二、权限检查技巧1. 查看文件权限使用ls命令可以查看文件的权限。

每个文件的权限由读(r)、写(w)和执行(x)三个部分组成。

例如,输入以下命令可以查看当前目录下所有文件的权限:``````2. 更改文件权限使用chmod命令可以更改文件的权限。

权限可以分配给所有者、所属组和其他用户。

例如,输入以下命令可以将file.txt文件的所有者权限设置为读和写:```chmod u+rw file.txt```3. 修改文件所有者和所属组使用chown命令可以修改文件的所有者,使用chgrp命令可以修改文件的所属组。

例如,输入以下命令可以将file.txt文件的所有者修改为user,所属组修改为group:```chown user file.txtchgrp group file.txt```4. 检查文件是否可执行使用ls命令可以查看文件是否可执行。

linux关于文件审计的配置

linux关于文件审计的配置在Linux中,文件审计是一项非常重要的安全措施,可以帮助管理员监控系统中的所有文件访问、修改和删除操作,从而及时发现并防止安全漏洞的发生。

为了配置文件审计,您可以按照以下步骤进行操作:1. 安装Auditd软件包:在大多数Linux发行版中,Auditd已经包含在默认软件源中,因此您可以通过运行以下命令来安装Auditd: sudo apt-get install auditd # Debian/Ubuntusudo yum install auditd # CentOS/Fedora/RHEL2. 启用Auditd服务:在安装成功后,您需要启用Auditd服务并设置为自动启动。

您可以使用以下命令来完成此操作:sudo systemctl enable auditd.servicesudo systemctl start auditd.service3. 配置审计规则:在启用Auditd服务后,您需要定义审计规则以确定要监视的文件或目录以及要记录的事件类型。

您可以使用以下命令来配置审计规则:sudo auditctl -w /path/to/file/or/directory -p permissions -k keyword-w:指定要监视的文件或目录路径-p:指定要记录的事件类型(r=read, w=write, x=execute,a=attribute, d=delete)-k:指定一个关键字,用于标识此规则(可选)例如,以下命令将监视所有对“/etc/passwd”文件的修改操作,并使用“passwd-change”关键字标识该规则:sudo auditctl -w /etc/passwd -p w -k passwd-change4. 查看审计日志:当有文件访问、修改或删除操作发生时,Auditd将记录相关事件,并将其保存在/var/log/audit/audit.log 文件中。

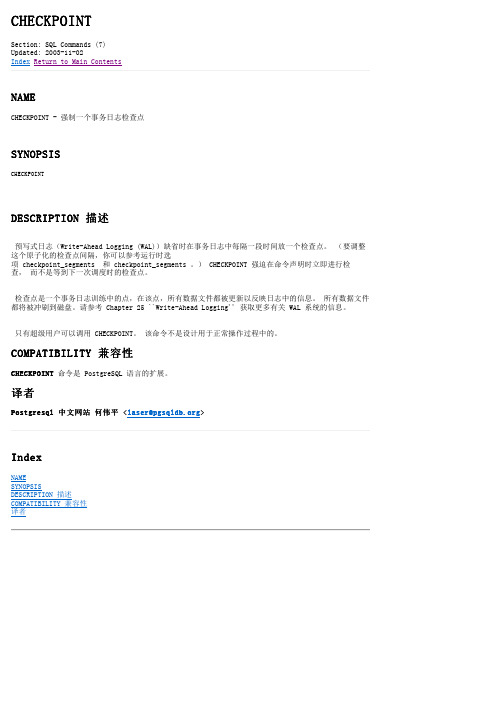

checkpoint__linux命令中文解释.html

This document was created by man2html, using the manual pages.

CHECKPOINT

Section: SQL Commands (7) Updated: 2003-11-02 Index Return to Main Contents

NAME

CHECKPOINT - 强制一个事务日志检查点

SYNOPSIS

CHECKPOINT

DESCRIPTION 描述

预写式日志(Write-Ahead Logging (WAL))缺省时在事务日志中每隔一段时间放一个检查点。 (要调整 这个原子化的检查点间隔,你可以参考运行时选 项 checkpoint_segments 和 checkpoint_segments 。) CHECKPOINT 强迫在命令声明时立即进行检 查, 而不是等到下一次调度时的检查点。 检查点是一个事务日志训练中的点,在该点,所有数据文件都被更新以反映日志中的信息。 所有数据文件 都将被冲刷到磁盘。请参考 Chapter 25 ``Write-Ahead Logging'' 获取更多有关 WAL 系统的信息。 只有超级用户可以调用 CHECKPOINT。 该命令不是设计用于正常操作过程中的。

COMPATIBILITY 兼容性

CHECKPOINT 命令是 PostgreSQ 中文 网 站 何 伟 平 < laser@ > 中文网 laser@>

Index

NAME SYNOPSIS DESCRIPTION 描述 COMPATIBILITY 兼容性 译者

Linux命令行中的系统安全审计和漏洞扫描技巧

Linux命令行中的系统安全审计和漏洞扫描技巧在Linux操作系统中,系统安全审计和漏洞扫描是非常重要的任务。

通过使用命令行工具,管理员可以检查系统的安全性,并及时发现和修复可能存在的漏洞。

本文将介绍一些常用的Linux命令行工具和技巧,帮助管理员进行系统安全审计和漏洞扫描。

一、系统安全审计1. 查看登录日志登录日志是记录用户登录系统的信息,通过查看登录日志,管理员可以了解系统登录的情况,并发现异常登录行为。

使用命令`last`可以查看最近登录的用户信息,例如:```$ last```该命令将显示包括登录时间、登录IP地址和登录方式等信息。

2. 检查日志文件系统日志文件存储了系统运行过程中的重要事件和错误信息。

管理员可以通过检查日志文件,及时发现并解决潜在的安全问题。

常见的系统日志文件包括`/var/log/messages`和`/var/log/auth.log`等。

使用命令`cat`可以查看日志文件的内容,例如:$ cat /var/log/messages$ cat /var/log/auth.log```通过查看日志文件,管理员可以追踪系统的运行情况,并发现异常事件。

3. 检查用户权限用户权限是系统安全的重要组成部分,管理员应该定期检查用户的权限设置,确保用户只能访问其需要的资源。

使用命令`sudo`可以查看和修改用户权限,例如:```$ sudo -l```该命令将列出当前用户的权限信息。

二、漏洞扫描技巧1. 使用nmap进行端口扫描nmap是一款强大的网络扫描工具,可以帮助管理员发现系统中开放的网络端口。

使用命令`nmap`可以扫描指定IP地址的端口状态,例如:$ nmap 192.168.0.1```该命令将列出指定IP地址上所有开放的端口。

2. 使用OpenVAS进行漏洞扫描OpenVAS是一套开源的漏洞扫描工具,可以帮助管理员发现系统中存在的安全漏洞。

安装并配置OpenVAS后,可以使用命令`openvas-cli`进行漏洞扫描,例如:```$ openvas-cli --scan 192.168.0.1```该命令将对指定IP地址进行漏洞扫描,并生成报告。

checkpoint扫盲

checkpoint扫盲什么是checkpoint在数据库系统中,写日志和写数据文件是数据库中IO消耗最大的两种操作,在这两种操作中写数据文件属于分散写,写日志文件是顺序写,因此为了保证数据库的性能,通常数据库都是保证在提交(commit)完成之前要先保证日志都被写入到日志文件中,而脏数据块着保存在数据缓存(buffer cache)中再不定期的分批写入到数据文件中。

也就是说日志写入和提交操作是同步的,而数据写入和提交操作是不同步的。

这样就存在一个问题,当一个数据库崩溃的时候并不能保证缓存里面的脏数据全部写入到数据文件中,这样在实例启动的时候就要使用日志文件进行恢复操作,将数据库恢复到崩溃之前的状态,保证数据的一致性。

检查点是这个过程中的重要机制,通过它来确定,恢复时哪些重做日志应该被扫描并应用于恢复。

一般所说的checkpoint是一个数据库事件(event),checkpoint事件由checkpoint 进程(LGWR/CKPT进程)发出,当checkpoint事件发生时DBWn会将脏块写入到磁盘中,同时数据文件和控制文件的文件头也会被更新以记录checkpoint信息。

checkpoint的作用checkpoint主要2个作用:1.保证数据库的一致性,这是指将脏数据写入到硬盘,保证内存和硬盘上的数据是一样的;2.缩短实例恢复的时间,实例恢复要把实例异常关闭前没有写出到硬盘的脏数据通过日志进行恢复。

如果脏块过多,实例恢复的时间也会很长,检查点的发生可以减少脏块的数量,从而提高实例恢复的时间。

通俗的说checkpoint就像word的自动保存一样。

检查点分类∙完全检查点(Normal checkpoint)∙增量检查点(Incremental checkpoint)checkpoint相关概念术语在说明checkpoint工作原理之前我们先了解一些相关的术语。

RBA(Redo Byte Address), Low RBA(LRBA), High RBA(HRBA)RBA就是重做日志块(redo log block)的地址,相当与数据文件中的ROWID,通过这个地址来定位重做日志块。

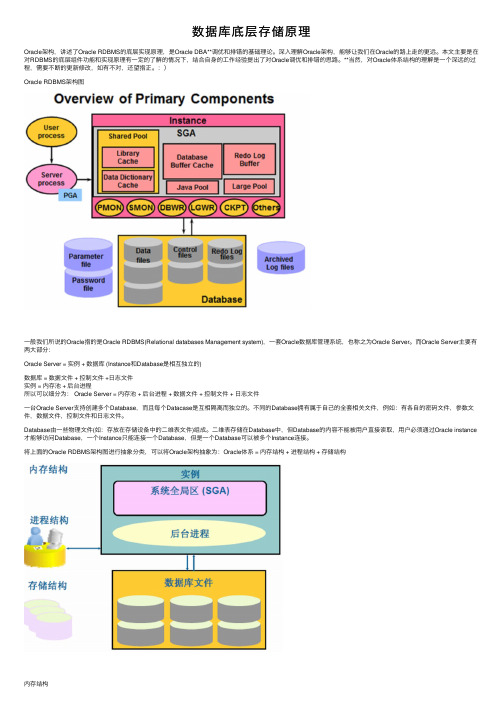

数据库底层存储原理

数据库底层存储原理Oracle架构,讲述了Oracle RDBMS的底层实现原理,是Oracle DBA**调优和排错的基础理论。

深⼊理解Oracle架构,能够让我们在Oracle的路上⾛的更远。

本⽂主要是在对RDBMS的底层组件功能和实现原理有⼀定的了解的情况下,结合⾃⾝的⼯作经验提出了对Oracle调优和排错的思路。

**当然,对Oracle体系结构的理解是⼀个深远的过程,需要不断的更新修改,如有不对,还望指正。

:)Oracle RDBMS架构图⼀般我们所说的Oracle指的是Oracle RDBMS(Relational databases Management system),⼀套Oracle数据库管理系统,也称之为Oracle Server。

⽽Oracle Server主要有两⼤部分:Oracle Server = 实例 + 数据库 (Instance和Database是相互独⽴的)数据库 = 数据⽂件 + 控制⽂件 +⽇志⽂件实例 = 内存池 + 后台进程所以可以细分为: Oracle Server = 内存池 + 后台进程 + 数据⽂件 + 控制⽂件 + ⽇志⽂件⼀台Oracle Server⽀持创建多个Database,⽽且每个Datacase是互相隔离⽽独⽴的。

不同的Database拥有属于⾃⼰的全套相关⽂件,例如:有各⾃的密码⽂件,参数⽂件,数据⽂件,控制⽂件和⽇志⽂件。

Database由⼀些物理⽂件(如:存放在存储设备中的⼆维表⽂件)组成。

⼆维表存储在Database中,但Database的内容不能被⽤户直接读取,⽤户必须通过Oracle instance 才能够访问Database,⼀个Instance只能连接⼀个Database,但是⼀个Database可以被多个Instance连接。

将上⾯的Oracle RDBMS架构图进⾏抽象分类,可以将Oracle架构抽象为:Oracle体系 = 内存结构 + 进程结构 + 存储结构内存结构Oracle Instance是Oracle RDBMS的核⼼之⼀,负责RDBMS的管理功能。

检查点(CKPT)和检查队列

检查点(CKPT)和检查队列

CKPT:⼀个数据库事件,把脏数据从⾼速缓存写到磁盘,并更新控制⽂件和数据⽂件

检查点可以分为下⾯两种:

1、完全检查点:触发所有脏块⼉写到磁盘上。

关闭数据库时会发⽣。

2、增量检查点:将检查点队列的第⼀个脏块⼉地址记录到控制⽂件中。

库增长运⾏时每隔3秒发⽣⼀次增量检查点检查点队列:链,连起来的是脏块⼉,按照块第⼀次脏的时间链起来,

RBA:⽇志块⼉地址

LRBA:脏块⼉第⼀次被脏的地址

HRBA:脏块⼉后来被脏的地址

如果检查点队列中脏块⼉过长,并且i/o不忙时,dbwr进程会将链中前部分脏块⼉地址对应的数据写到磁盘中。

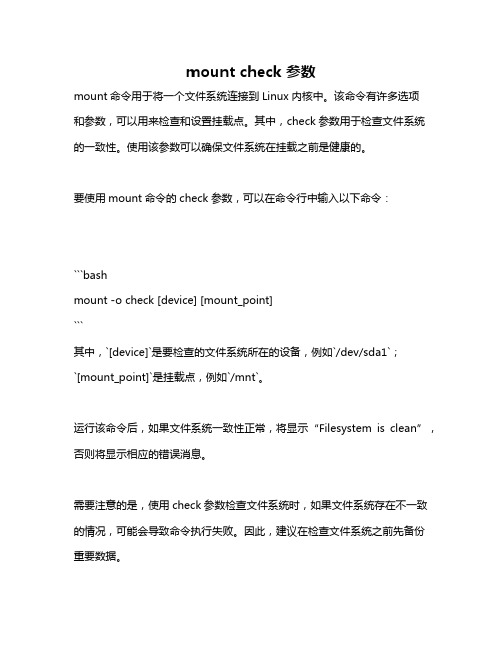

mount check 参数

mount check 参数

mount命令用于将一个文件系统连接到Linux内核中。

该命令有许多选项

和参数,可以用来检查和设置挂载点。

其中,check参数用于检查文件系统的一致性。

使用该参数可以确保文件系统在挂载之前是健康的。

要使用mount命令的check参数,可以在命令行中输入以下命令:

```bash

mount -o check [device] [mount_point]

```

其中,`[device]`是要检查的文件系统所在的设备,例如`/dev/sda1`;

`[mount_point]`是挂载点,例如`/mnt`。

运行该命令后,如果文件系统一致性正常,将显示“Filesystem is clean”,否则将显示相应的错误消息。

需要注意的是,使用check参数检查文件系统时,如果文件系统存在不一致的情况,可能会导致命令执行失败。

因此,建议在检查文件系统之前先备份重要数据。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Linux中检查点(Checkpoint)的核心支持——ckpt文件系

统的设计

龙翔;梁震;陈瑾;聊鸿斌

【期刊名称】《计算机工程与应用》

【年(卷),期】2002(038)006

【摘要】检查点(Checkpoint)是一种软件容错机制,它的目的是提高系统可靠性、减少运算损失,同时检查点机制也是并行系统中进程迁移和负载平衡的基础.在一些检查点系统中,由于对进程的状态检查/状态恢复只具有用户级支持,所以有许多局限性,比如不能完成进程外部状态检查.而在作者的设计与实现中由于具有了核心级的支持,所以能够充分地克服这些局限性.

【总页数】4页(P120-122,126)

【作者】龙翔;梁震;陈瑾;聊鸿斌

【作者单位】北京航空航天大学计算机科学与工程系,北京,100083;北京航空航天大学计算机科学与工程系,北京,100083;北京航空航天大学计算机科学与工程系,北京,100083;北京航空航天大学计算机科学与工程系,北京,100083

【正文语种】中文

【中图分类】TP316

【相关文献】

1.Linux系统对多种文件系统支持的探讨 [J], 王梅;董小国;田红波;田毅

2.支持文件迁移的Linux检查点机制的实现 [J], 杨晖;陈闳中

3.基于Linux的文件系统对连续媒体的支持 [J], 王光彩;黄清华;顾君忠

4.JFFS2文件系统在嵌入式Linux根文件系统中的应用研究 [J], 耿增涛;史永宏

5.新版本的Linux内核支持Ceph文件系统功能 [J], 杨望

因版权原因,仅展示原文概要,查看原文内容请购买。