信息安全数学基础第五章-第五章

信息安全导论5密码学数学基础

2024/4/3

13

3、模运算:对于某个固定模m的同余式可以象普通的等式那 样相加相减和相乘:

a(mod m)±b(mod m)=(a±b)(mod m)

a(mod m)*b(mod m)=a*b(mod m)

例:由同余式演算证明560-1是56的倍数,223-1是47的倍数。

解:

注意53=125≡13(mod56) 于是有56≡169≡1(mod56) 对同余式的两边同时升到10次幂, 即有56∣(560-1)。 其次, 注意26=64≡-30(mod47),

2024/4/3

5

互素与最大公约数

最大公约数(最大公因子):

若a,b,c∈Z,如果c∣a,c∣b,称c是a和b的公约数。正 整数d称为a和b的最大公约数(记d=gcd(a,b)或(a,b)) ,如 果它满足:

d是a和b的公约数。 对a和b的任何一个公约数c有c∣d。

等价的定义形式是:

gcd(a,b)=max{k: k∣a,k∣b} 若gcd(a,b)=1,称a与b是互素的。

2024/4/3

4

整除基本性质 a|a; b≠0,b | 0;

If a|b,b|c,then a|c;

if a|1, then a=±1; if a|b, and b|a,then a=±b; if b|g and b|h, then b|(mg+nh),for any integers m and n 注意: if a=0 mod n, then n|a

g c d ( a ,b ) = P 1 m in ( e 1 ,f1 )P 2 m in ( e 2 ,f2 )

P m in ( e t,ft) t

lc m ( a ,b ) = P 1 m a x ( e 1 ,f 1 ) P 2 m a x ( e 2 ,f2 )

信息安全数学基础答案第一二三四五六七八章2

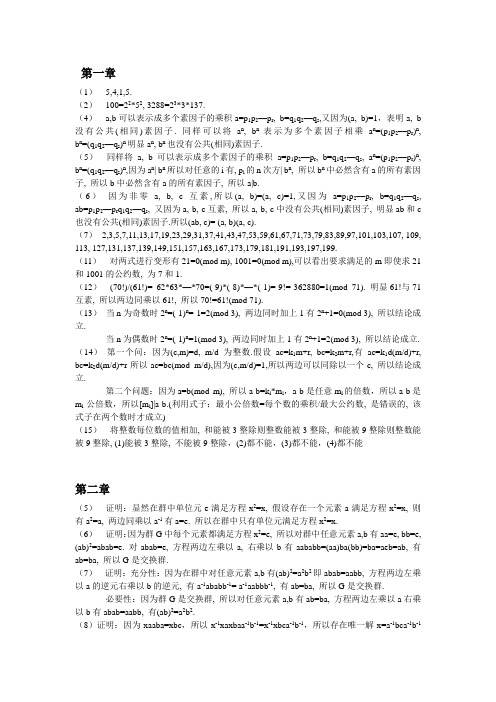

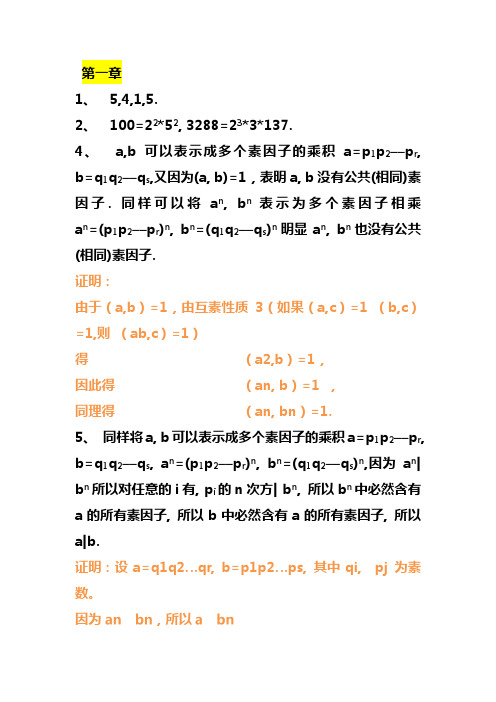

第一章(1)5,4,1,5.(2)100=22*52, 3288=23*3*137.(4)a,b可以表示成多个素因子的乘积a=p1p2––p r, b=q1q2––q s,又因为(a, b)=1,表明a, b 没有公共(相同)素因子. 同样可以将a n, b n表示为多个素因子相乘a n=(p1p2––p r)n, b n=(q1q2––q s)n明显a n, b n也没有公共(相同)素因子.(5)同样将a, b可以表示成多个素因子的乘积a=p1p2––p r, b=q1q2––q s, a n=(p1p2––p r)n, b n=(q1q2––q s)n,因为a n| b n所以对任意的i有, p i的n次方| b n, 所以b n中必然含有a的所有素因子, 所以b中必然含有a的所有素因子, 所以a|b.(6)因为非零a, b, c互素,所以(a, b)=(a, c)=1,又因为a=p1p2––p r, b=q1q2––q s, ab=p1p2––p r q1q2––q s, 又因为a, b, c互素, 所以a, b, c中没有公共(相同)素因子, 明显ab和c 也没有公共(相同)素因子.所以(ab, c)= (a, b)(a, c).(7)2,3,5,7,11,13,17,19,23,29,31,37,41,43,47,53,59,61,67,71,73,79,83,89,97,101,103,107, 109, 113, 127,131,137,139,149,151,157,163,167,173,179,181,191,193,197,199.(11)对两式进行变形有21=0(mod m), 1001=0(mod m),可以看出要求满足的m即使求21和1001的公约数, 为7和1.(12)(70!)/(61!)= 62*63*––*70=(-9)*(-8)*––*(-1)=-9!=-362880=1(mod 71). 明显61!与71互素, 所以两边同乘以61!, 所以70!=61!(mod 71).(13)当n为奇数时2n=(-1)n=-1=2(mod 3), 两边同时加上1有2n+1=0(mod 3), 所以结论成立.当n为偶数时2n=(-1)n=1(mod 3), 两边同时加上1有2n+1=2(mod 3), 所以结论成立. (14)第一个问:因为(c,m)=d, m/d为整数.假设ac=k1m+r, bc=k2m+r,有ac=k1d(m/d)+r, bc=k2d(m/d)+r所以ac=bc(mod m/d),因为(c,m/d)=1,所以两边可以同除以一个c, 所以结论成立.第二个问题:因为a=b(mod m), 所以a-b=k i*m i,a-b是任意m i的倍数,所以a-b是m i公倍数,所以[m i]|a-b.(利用式子:最小公倍数=每个数的乘积/最大公约数, 是错误的, 该式子在两个数时才成立)(15)将整数每位数的值相加, 和能被3整除则整数能被3整除, 和能被9整除则整数能被9整除, (1)能被3整除, 不能被9整除,(2)都不能,(3)都不能,(4)都不能第二章(5)证明:显然在群中单位元e满足方程x2=x, 假设存在一个元素a满足方程x2=x, 则有a2=a, 两边同乘以a-1有a=e. 所以在群中只有单位元满足方程x2=x.(6)证明:因为群G中每个元素都满足方程x2=e, 所以对群中任意元素a,b有aa=e, bb=e, (ab)2=abab=e. 对abab=e, 方程两边左乘以a, 右乘以b有aababb=(aa)ba(bb)=ba=aeb=ab, 有ab=ba, 所以G是交换群.(7)证明:充分性:因为在群中对任意元素a,b有(ab)2=a2b2即abab=aabb, 方程两边左乘以a的逆元右乘以b的逆元, 有a-1ababb-1= a-1aabbb-1, 有ab=ba, 所以G是交换群.必要性:因为群G是交换群, 所以对任意元素a,b有ab=ba, 方程两边左乘以a右乘以b有abab=aabb, 有(ab)2=a2b2.(8)证明:因为xaaba=xbc,所以x-1xaxbaa-1b-1=x-1xbca-1b-1,所以存在唯一解x=a-1bca-1b-1使得方程成立。

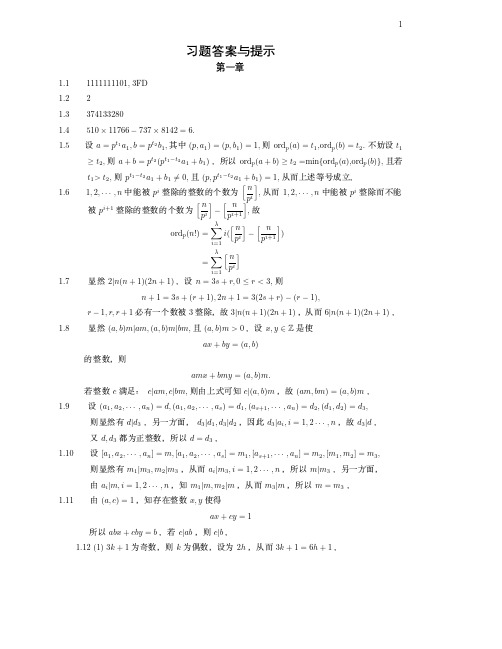

信息安全数学基础 课后习题答案,裴定一,徐详 编著 ,人民邮电出版社

·

·

(1

−

1 ql

)

= (q1

q1 · · · ql − 1) · · · (ql

− 1)

=

s ϕ(s)

2.10 (1)

n = pt11 · · · ptrr ,p1 < p2 < · · · < pr.

Ç ϕ(n)

=

n(1

−

1 p1

)

··

·

(1

−

1 pr

),

´ ϕ(n)

=

1 2

n

⇔

r

(1 −

i=1

Q=

12 · 22 · · · · ·

p−1 2

2

=

(−1)

p−1 2

(p

−

1)!

≡

(−1)

p+1 2

(mod p)

3.7

−2 p

=

−1 p

·

2 p

=

(−1)

p−1 2

·

(−1)

p2 −1 8

=

t1

É ´ ≥ t2, a + b = pt2 (pt1−t2 a1 + b1)

ordp(a + b) ≥ t2 =min{ordp(a),ordp(b)},

´ t1> t2, pt1−t2 a1 + b1 = 0, (p, pt1−t2 a1 + b1) = 1,

Á¸Ï ¦

³ « 1.6 1, 2, · · · , n

£

£ 6v − 1|u

3.1 1, 1, 1, 1, 1, −1, 1

إ إ 3.3

i)

5 227

信息安全数学基础教案(禹勇)

信息安全数学基础教案(禹勇)教师教案(2009 —2010 学年第一学期)课程名称: 信息安全数学基础授课学时: 40学时授课班级: 信息安全专业,〜60班任课教师: 禹勇教师职称: 讲师教师所在学院:计算机科学与工程学院电子科技大学信息安全数学基础教案(禹勇)第一章整除与同余授课时数:6一、教学内容及要求1. 整除的概念及欧几里得除法,理解2. 整数的表示,理解3. 最大公因数及广义欧几里得除法,掌握4. 整除的进一步性质及最小公倍式,掌握5. 素数和算术基本定理,掌握6. 同余的概念,掌握二、教学重点与难点本章的内容较多,难点较少,教学重点在于以下方面:信息安全数学基础教案(禹勇)1. 欧几里得除法和广义欧几里得除法。

2. 最大公因数和最小公倍数。

3. 整数的标准分解式。

4. 同余的概念三、内容的深化和拓宽在内容的深化和拓宽方面,介绍如何运用欧几里得除法求整数的二进制、十进制和十六进制,使学生对欧几里得除法有更深的理解。

四、教学方式(手段)及教学过程中应注意的问题1. 在讲述本章内容时,主要采用口头讲解,PPT 演示的方式。

2. 讲述证明整除方面的定理的常用方法。

3. 通过举例阐述重要定理的内容和含义。

五、作业1. 证明:若2|n, 5|n, 7|n那么70|n。

2. 证明:如果a是整数,则a3-a被3整除。

3. 证明:每个奇整数的平方具有形式8k+1。

4. 证明:任意三个连续整数的乘积都被6 整除。

5. 证明:对于任给的正整数k,必有k个连续正整数都是合数。

6. 证明:191,547都是素数,737,747都是合数。

7. 利用爱拉托斯筛法求出500 以内的全部素数。

8. 求如下整数对的最大公因数:(1) (55, 85) (2) (202, 282)9. 求如下整数对的最大公因数:信息安全数学基础教案(禹勇)(1) (2t+1, 2t-1) (2) (2n, 2(n+1))10.运用广义欧几里得除法求整数s, t,使得sa+tb=(a,b)(1) 1613, 3589 (2)2947, 377211. 证明:若(a,4)=2, (b,4)=2,则(a+b,4)=41 2 .求出下列各对数的最小公倍数。

信息安全系统数学基础教案设计(禹勇)

教师教案( 2009—2010 学年第一学期)课程名称:信息安全数学基础授课学时:40学时授课班级:信息安全专业,28063010~60班任课教师:禹勇教师职称:讲师教师所在学院:计算机科学与工程学院电子科技大学第一章整除与同余授课时数:6一、教学内容及要求1.整除的概念及欧几里得除法,理解2.整数的表示,理解3.最大公因数及广义欧几里得除法,掌握4.整除的进一步性质及最小公倍式,掌握5.素数和算术基本定理,掌握6.同余的概念,掌握二、教学重点与难点本章的内容较多,难点较少,教学重点在于以下方面:1.欧几里得除法和广义欧几里得除法。

2.最大公因数和最小公倍数。

3.整数的标准分解式。

4.同余的概念三、内容的深化和拓宽在内容的深化和拓宽方面,介绍如何运用欧几里得除法求整数的二进制、十进制和十六进制,使学生对欧几里得除法有更深的理解。

四、教学方式(手段)及教学过程中应注意的问题1.在讲述本章内容时,主要采用口头讲解,PPT演示的方式。

2.讲述证明整除方面的定理的常用方法。

3.通过举例阐述重要定理的内容和含义。

五、作业1.证明:若2|n, 5|n, 7|n,那么70|n。

2.证明:如果a是整数,则a3-a被3整除。

3.证明:每个奇整数的平方具有形式8k+1。

4.证明:任意三个连续整数的乘积都被6整除。

5.证明:对于任给的正整数k,必有k个连续正整数都是合数。

6.证明:191,547都是素数,737,747都是合数。

7.利用爱拉托斯筛法求出500以内的全部素数。

8.求如下整数对的最大公因数:(1) (55, 85) (2) (202, 282)9.求如下整数对的最大公因数:(1) (2t+1, 2t-1) (2) (2n, 2(n+1))10.运用广义欧几里得除法求整数s, t,使得sa+tb=(a,b)。

(1) 1613, 3589 (2)2947, 377211.证明:若(a,4)=2,(b,4)=2,则(a+b,4)=4。

《信息安全数学基础》部分课后习题答案

《信息安全数学基础》课后作业及答案第1章课后作业答案 (2)第2章课后作业答案 (6)第3章课后作业答案 (13)第4章课后作业答案 (21)第5章课后作业答案 (24)第6章课后作业答案 (27)第7章课后作业答案 (33)第8章课后作业答案 (36)第9章课后作业答案 (40)第10章课后作业答案 (44)第11章课后作业答案 (46)第12章课后作业答案 (49)第13章课后作业答案 (52)第1章课后作业答案习题1:2, 3, 8(1), 11, 17, 21, 24, 25, 312. 证明:存在整数k,使得5 | 2k + 1,并尝试给出整数k的一般形式。

证明k = 2时,满足5 | 2k + 1。

5 | 2k + 1,当且仅当存2k + 1 = 5q。

k, q为整数。

即k = (5q– 1)/2。

只要q为奇数上式即成立,即q = 2t + 1,t为整数即,k = 5t + 2,t为整数。

3. 证明:3 3k + 2,其中k为整数。

证明因为3 | 3k,如果3 | 3k + 2,则得到3 | 2,矛盾。

所以,3 3k + 2。

8. 使用辗转相除法计算整数x, y,使得xa + yb = (a, b):(1) (489, 357)。

解489 = 357×1 + 132,357 =132 × 2 + 93,132 = 93 × 1 + 39,93 = 39 × 2 + 15,39 = 15 × 2 + 9,15 = 9 × 1 + 6,9 = 6 × 1 + 3,6 = 3 × 2 + 0,所以,(489, 357) = 3。

132 = 489 – 357×1,93 = 357 – 132 × 2 = 357 – (489 – 357×1) × 2 = 3 × 357 – 2 ×489,39 = 132 – 93 × 1 = (489 – 357×1) – (3 × 357 – 2 ×489) × 1 = 3 ×489 – 4× 357,15 = 93 – 39 × 2 = (3 × 357 – 2 × 489) – (3 ×489 – 4× 357) × 2 = 11× 357 – 8 × 489,9 = 39 – 15 × 2 = (3 ×489 – 4× 357) – (11× 357 – 8 × 489) × 2 = 19 × 489 – 26× 357,6 = 15 – 9 × 1 = (11× 357 –8 × 489) – (19 × 489 – 26× 357) = 37 ×357 – 27 × 489,3 = 9 – 6 × 1 = (19 × 489 – 26× 357) – (37 × 357 – 27 × 489) = 46 ×489 – 63 × 357。

信息安全数学基础(课堂PPT)

a bq

成立,则称b整除a或者a被b整除,记作b | a. 此时q可 写成a / b或 a .

b 如果b | a, 则b叫做a的因数, 而a叫做b的倍数.

如果b不能整除a,则记作b | a.

2020/4/24

计算机科学与技术学院

14

注 : (1) 当b遍历整数a的所有因数时, b也遍历整数 a的所有因数.

这是不可能的.故素数有无穷多个.

2020/4/24

计算机科学与技术学院

30

三、欧几里得除法(带余除法)

定理9 (欧几里得除法) 设a, b是两个整数,其 中b 0,则存在唯一的整数 q, r,使得

a = bq + r, 0 r b

其中q叫做a被b除所得的不完全商, r叫做a被b除所 得的余数.

P. Samuel 著 ✓“Primality and Cryptography”E. Kranakis 著 ✓《椭圆曲线密码学导论》张焕国 等译

2

计

4

课件邮箱

邮箱:infosecmath@ 密码:123456

2

计

5

信息安全数学基础

第1章:整数的可除性

2

计

6

整数论是研究整数的学科

2020/4/24

计算机科学与技术学院

9

素数的数目是有限多还是无穷多?

➢ 有了研究的对象集合,再建立对象集合上的运算。

✓一些乘法的经验表明,有些数是一些比1大的其 它数的乘积

✓而有些数,就没有这种性质----质数(素数)

✓在欧几里德的《原本》中,已经有一个简单而巧 妙的推理能够得出结论:质数无穷多

存在整数n1 ,使得 n pn1 1 p n1 n

因此 p2 n, 故 p n.

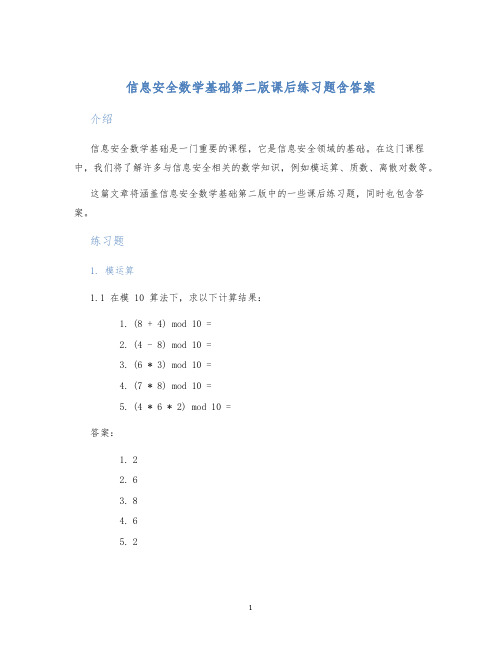

信息安全数学基础第二版课后练习题含答案

信息安全数学基础第二版课后练习题含答案介绍信息安全数学基础是一门重要的课程,它是信息安全领域的基础。

在这门课程中,我们将了解许多与信息安全相关的数学知识,例如模运算、质数、离散对数等。

这篇文章将涵盖信息安全数学基础第二版中的一些课后练习题,同时也包含答案。

练习题1. 模运算1.1 在模 10 算法下,求以下计算结果:1.(8 + 4) mod 10 =2.(4 - 8) mod 10 =3.(6 * 3) mod 10 =4.(7 * 8) mod 10 =5.(4 * 6 * 2) mod 10 =答案:1.22.63.84.65.22.1 以下哪些数为质数?1.152.433.684.915.113答案:2、53. 离散对数3.1 在模 13 算法下,计算以下离散对数:1.3 ^ x ≡ 5 (mod 13)2.5 ^ x ≡ 4 (mod 13)3.2 ^ x ≡ 12 (mod 13)答案:1.x = 92.x = 93.x = 44. RSA算法4.1 对于RSA算法,如果p = 71,q = 59,e = 7,n = pq,求以下结果:1.φ(n) =2.d =3.明文为123,加密后的密文为?1.φ(n) = (p-1)(q-1) = 40002.d = 22873.加密后的密文为:50665. 椭圆曲线密码5.1 在GF(7)上,使用下列椭圆曲线:E: y^2 = x^3 + 2x + 2 \\pmod{7}计算点加:1.(1,2) + (5,4) =2.(3,6) + (3,6) =答案:1.(1,5)2.(0,3)结论本文介绍了信息安全数学基础第二版中的课后练习题,并包含了所有答案。

希望这篇文章对您有所帮助。

最新《信息安全数学基础》课程教学大纲资料

《信息安全数学基础》课程教学大纲课程性质:学科基础课课程代码:学时:72(讲课学时:72实验学时:0课内实践学时: 0)学分:4.5适用专业:通信工程一、课程教学基本要求《信息安全数学基础》是通信工程专业教学计划中的一门学科基础课,通过对本课程的学习,可以使学生系统地掌握本学科的数学基础,使得学生能够初步掌握和运用数学理论来分析和研究一些问题。

二、课程教学大纲说明信息安全学科是一门新兴的学科.它涉及通信学、计算机科学、信息学和数学等多个学科。

为了使学生系统的掌握信息安全理论基础和实际知识,需要专门开课讲授与信息安全相关的数学知识,特别是关于初等数论知识。

通过本课程的学习,使学生掌握信息安全学科涉及的数学基本概念、基本原理和实际应用,建立数学体系的完整概念,为后续专业课程的学习奠定基础。

本课程的教学内容主要以理论为主,介绍了整数的可除性、同余理论以及有关原根与指标等知识。

学好本课程内容的前提条件:高等数学和线性代数的基础知识。

教学方法与手段:本课程采用课堂理论教学为主要教学方法,习题课和批改作业为检查措施,期末笔试考试为检查手段,以确保本课程的教学质量。

三、各章教学结构及具体要求(一)第一章整数的可除性1.教学目的和要求。

通过对本章的学习,使学生加深对整数的性质、狭义和广义欧几里得除法和算术基本定理的了解,更深入地理解初等数论与现代密码学的关系。

2.教学内容和要点。

共讲授六个方面的内容:(1)整除的概念、欧几里得除法;(2)整数的表示(3)最大公因数与广义欧几里得除法(4)整除的进一步性质及最小公倍数(5)素数、算术基本定理(6)素数定理。

(二)第二章同余1. 教学目的和要求。

通过对本章的学习,使学生了解同余、剩余类和简化剩余类的概念,熟悉欧拉定理、费马小定理。

2.教学内容和要点。

共讲授五个知识点的内容:(1)同余的概念及基本性质(2)剩余类及完全剩余系(3)简化剩余系与欧拉函数(4)欧拉定理费马小定理(5)模重复平方计算法。

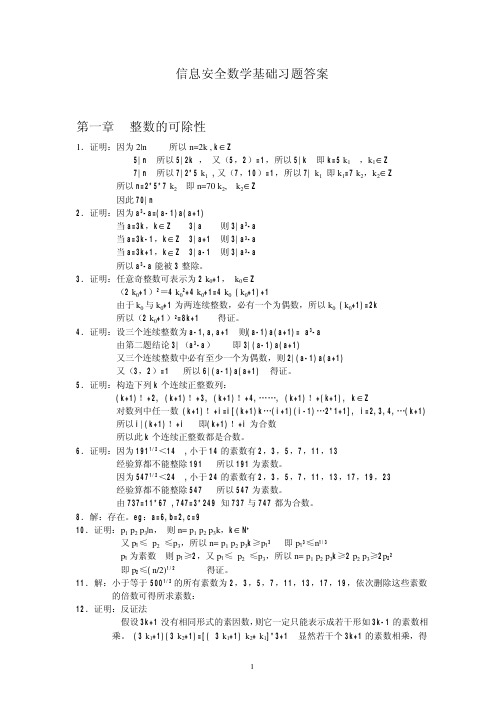

信息安全数学基础部分习题答案

信息安全数学基础习题答案第一章整数的可除性1.证明:因为2|n 所以n=2k , k∈Z5|n 所以5|2k ,又(5,2)=1,所以5|k 即k=5 k1,k1∈Z7|n 所以7|2*5 k1 ,又(7,10)=1,所以7| k1即k1=7 k2,k2∈Z 所以n=2*5*7 k2即n=70 k2, k2∈Z因此70|n2.证明:因为a3-a=(a-1)a(a+1)当a=3k,k∈Z 3|a 则3|a3-a当a=3k-1,k∈Z 3|a+1 则3|a3-a当a=3k+1,k∈Z 3|a-1 则3|a3-a所以a3-a能被3整除。

3.证明:任意奇整数可表示为2 k0+1,k0∈Z(2 k0+1)2=4 k02+4 k0+1=4 k0 (k0+1)+1由于k0与k0+1为两连续整数,必有一个为偶数,所以k0 (k0+1)=2k所以(2 k0+1)2=8k+1 得证。

4.证明:设三个连续整数为a-1,a,a+1 则(a-1)a(a+1)= a3-a由第二题结论3|(a3-a)即3|(a-1)a(a+1)又三个连续整数中必有至少一个为偶数,则2|(a-1)a(a+1)又(3,2)=1 所以6|(a-1)a(a+1) 得证。

5.证明:构造下列k个连续正整数列:(k+1)!+2, (k+1)!+3, (k+1)!+4,……, (k+1)!+(k+1), k∈Z对数列中任一数 (k+1)!+i=i[(k+1)k…(i+1)(i-1)…2*1+1], i=2,3,4,…(k+1)所以i|(k+1)!+i 即(k+1)!+i为合数所以此k个连续正整数都是合数。

6.证明:因为1911/2<14 ,小于14的素数有2,3,5,7,11,13经验算都不能整除191 所以191为素数。

因为5471/2<24 ,小于24的素数有2,3,5,7,11,13,17,19,23经验算都不能整除547 所以547为素数。

由737=11*67 ,747=3*249 知737与747都为合数。

信息安全数学基础课后答案陈恭亮著清华大学出版社

信息安全数学基础习题答案第一章整数的可除性∈1�证明�因为2|n所以n=2k,k Z∈5|n所以5|2k�又�5�2�=1�所以5|k即k=5k1�k1Z∈7|n所以7|2*5k1,又�7�10�=1�所以7|k1即k1=7k2�k2Z∈所以n=2*5*7k2即n=70k2,k2Z因此70|n2�证明�因为a3-a=(a-1)a(a+1)∈当a=3k�k Z3|a则3|a3-a∈当a=3k-1�k Z3|a+1则3|a3-a∈当a=3k+1�k Z3|a-1则3|a3-a所以a3-a能被3整除。

∈3�证明�任意奇整数可表示为2k0+1�k0Z�2k0+1�2�4k02+4k0+1=4k0(k0+1)+1由于k0与k0+1为两连续整数�必有一个为偶数�所以k0(k0+1)=2k所以�2k0+1�2=8k+1得证。

4�证明�设三个连续整数为a-1,a,a+1则(a-1)a(a+1)=a3-a由第二题结论3|�a3-a�即3|(a-1)a(a+1)又三个连续整数中必有至少一个为偶数�则2|(a-1)a(a+1)又�3�2�=1所以6|(a-1)a(a+1)得证。

5�证明�构造下列k个连续正整数列�∈(k+1)�+2,(k+1)�+3,(k+1)�+4,……,(k+1)�+(k+1),k Z对数列中任一数(k+1)�+i=i[(k+1)k…(i+1)(i-1)…2*1+1],i=2,3,4,…(k+1)所以i|(k+1)�+i即(k+1)�+i为合数所以此k个连续正整数都是合数。

6�证明�因为1911/2�14,小于14的素数有2�3�5�7�11�13经验算都不能整除191所以191为素数。

因为5471/2�24,小于24的素数有2�3�5�7�11�13�17�19�23经验算都不能整除547所以547为素数。

由737=11*67,747=3*249知737与747都为合数。

8�解�存在。

e g�a=6,b=2,c=9∈10�证明�p1p2p3|n�则n=p1p2p3k�k N+又p1≤p2≤p3�所以n=p1p2p3k≥p13即p13≤n1/3p1为素数则p1≥2�又p1≤p2≤p3�所以n=p1p2p3k≥2p2p3≥2p22即p2≤(n/2)1/2得证。

信息安全数学基础证明题答案

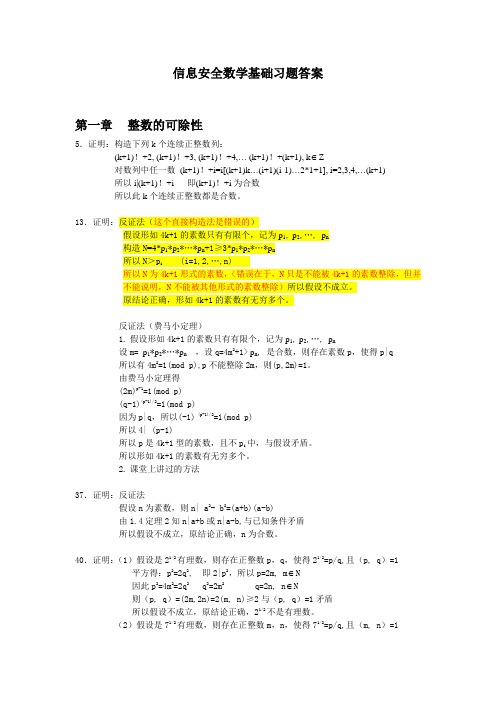

信息安全数学基础习题答案第一章整数的可除性5.证明:构造下列k个连续正整数列:(k+1)!+2, (k+1)!+3, (k+1)!+4,… (k+1)!+(k+1), k∈Z对数列中任一数(k+1)!+i=i[(k+1)k…(i+1)(i-1)…2*1+1], i=2,3,4,…(k+1)所以i|(k+1)!+i 即(k+1)!+i为合数所以此k个连续正整数都是合数。

13.证明:反证法(这个直接构造法是错误的)假设形如4k+1的素数只有有限个,记为p1, p2,…, p n构造N=4*p1*p2*…*p n+1≥3*p1*p2*…*p n所以N>p i (i=1,2,…,n)所以N为4k+1形式的素数,(错误在于,N只是不能被4k+1的素数整除,但并不能说明,N不能被其他形式的素数整除)所以假设不成立。

原结论正确,形如4k+1的素数有无穷多个。

反证法(费马小定理)1.假设形如4k+1的素数只有有限个,记为p1, p2,…, p n设m= p1*p2*…*p n,设q=4m2+1> p n, 是合数,则存在素数p,使得p|q所以有4m2=1(mod p),p不能整除2m,则(p,2m)=1。

由费马小定理得(2m)p-1=1(mod p)(q-1)(p-1)/2=1(mod p)因为p|q,所以(-1) (p-1)/2=1(mod p)所以4| (p-1)所以p是4k+1型的素数,且不p i中,与假设矛盾。

所以形如4k+1的素数有无穷多个。

2.课堂上讲过的方法37.证明:反证法假设n为素数,则n| a2- b2=(a+b)(a-b)由1.4定理2知n|a+b或n|a-b,与已知条件矛盾所以假设不成立,原结论正确,n为合数。

40.证明:(1)假设是21/2有理数,则存在正整数p,q,使得21/2=p/q,且(p, q)=1 平方得:p2=2q2, 即2|p2,所以p=2m, m∈N因此p2=4m2=2q2 q2=2m2 q=2n, n∈N则(p, q)=(2m,2n)=2(m, n)≥2与(p, q)=1矛盾所以假设不成立,原结论正确,21/2不是有理数。

信息安全数学基础答案第一二三四五章(许春香 廖永建)

mi| a-b

则 [m1,…,mn] | (a-b) 所以 a=b (mod [m1,…,mn] ).

(11) 对两式进行变形有 21=0(mod m), 1001=0(mod m),可以看出要求满足的 m 即使求 21 和 1001 的公约数, 为 7 和 1. ( 12 ) (70!)/(61!)=

bc=k2d(m/d)+r 所以 ac=bc(mod m/d),因为(c,m/d)=1, 所以两边可以同除以一个 c, 所以结论成立. 第二个问题: 因为 a=b(mod m), 所以 a-b=ki*mi, a-b 是任意 mi 的倍数,所以 a-b 是 mi 公倍数,所以 [mi]|a-b.(利用式子:最小公倍数=每个数的乘积/最大公约 数, 是错误的, 该式子在两个数时才成立) (15) 将整数每位数的值相加, 和能被 3 整除则整数能被 3 整除, 和能被 9 整除则整数能被 9 整除, (1)能被 3 整除, 不 能被 9 整除,(2)都不能,(3)都不能,(4)都不能

=-1×2 ×3× 4 ×5 ×6 ×7× 8× 9 (mod 71) =1 (mod 71) 所以 70!=61! (mod 71)

13、证明:因为 2 = -1 (mod 3), 所以 2n = (-1)n (mod 3), 2n +1= (-1)n +1(mod 3). 当 n 为奇数时, 2n +1= 0(mod 3),即能被 3 整除. 当 n 为偶数时, 2n +1= 2(mod 3),即不能被 3 整除. 14、证明: (1) 因为 ac=bc (mod m),

又由定理 1(page7) ,存在 j1 满足 又因为 pj 为素数,所以有 q1 = pj1 同理得 q2 = pj2 得 注意:在证明过程没使用标准因子分解式! 6、 因为非零 a, b, c 互素,所以(a, b)=(a, c)=1,又因为 a=p1p2––pr, b=q1q2––qs, ab=p1p2––prq1q2––qs, 又因 为 a, b, c 互素, 所以 a, b, c 中没有公共(相同)素因子, 明显 ab 和 c 也没有公共(相同)素因子.所以(ab, c)= (a, b)(a, c). 定义: (1)如果整数 dai (2) 设 d0 是 ai (1 ≤ i≤ n) ,则 d 称为 ai 的公因子. (1 ≤ i≤ n)的公因子, 如果 ai (1 ≤ ,…, qr = pjr,

信息安全数学基础(武汉大学)第五章

2010-5-18 西南交通大学信息科学与技术学院

5

一元运算的定义:

设 S 为集合,函数 f: S→S 称为 S 上的一元运算,简称为 一元运算。

S 上的一元运算也必须满足如下条件: (1) 可运算性; (2) 单值性; (3) 封闭性。

2010-5-18

西南交通大学信息科学与技术学院

24

代数系统是一个通称,如果代数系统中的运算 符合某些性质,就产生了一些特殊的代数系统, 如 群、环、域、格 等。

2010-5-18

西南交通大学信息科学与技术学院

25

第5章

5.1 预备知识

群

5.2 群的定义及性质 5.3 同态和同构 5.4 循环群和置换群

< Zm, ⊕> 是群,群的阶为 m ; < Zm, ⊙> 不是群(仅为幺半群,因为零元 0 一定 不可逆,且并非其他的每个元素都存在逆元); < Zp*, ⊙> 是群,群的阶为 p-1;

2010-5-18 西南交通大学信息科学与技术学院

30

有限群、无限群、群的阶:

若群 G 是无穷集,则称 G 为无限群; 否则,称为有限群。 群 G 的基数 (集合中元素的个数) 称为群 G 的阶。 只含单位元的群称为平凡群。

设 * 是 S 上的二元运算,e 是 * 运算的单位元, 对于 x∈S,如果存在 yl ( 或 yr ) ∈S,使得

yl * x = e ( 或 x * yr = e ),

则称 yl ( 或 yr ) 是 x 关于 * 运算的一个左逆元 (或右逆元)。 若 y ∈S 关于 * 运算既是 x 的左逆元又是 x 的 右逆元,则称 y 为 x 的 逆元。 如果 x 的逆元存在,则称 x 是可逆的。

信息安全数学基础第五章测试

第五章测试(红色为正确选项)1单选 2不是模7的原根 AA. 对B. 错2单选 9是模14的原根BA. 对B. 错3单选 2模11的指数为CA. 8B. 9C. 10D. 114单选 3模11的指数为BA. 3B. 5C. 7D. 115单选 2模13的指数为AA. 12B. 6C. 4D. 26单选模47的原根有()个CA. 7B. 14C. 22D. 297单选模59的原根有()个.DA. 7B. 14C. 22D. 288单选判断下句是否正确A. 对<br/>B. 错9单选判断下句是否正确 AA. 对B. 错单选判断下句是否正确A. 对B. 错11单选判断下句是否正确BA. 对B. 错12单选判断下题推断的正确性A. 对B. 错13单选判断下题是否正确A. 对B. 错14单选下题推断是否正确A. 对B. 错单选判断下句的正确性A. 对B. 错16单选判断下题是否正确A. 对B. 错17单选判断下题是否正确A. 对B. 错18单选判断下题是否正确A. 对B. 错19单选已知6是模41的原根,则()是模41的原根B20单选已知6是模41的原根,则()是模41的原根.B。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。