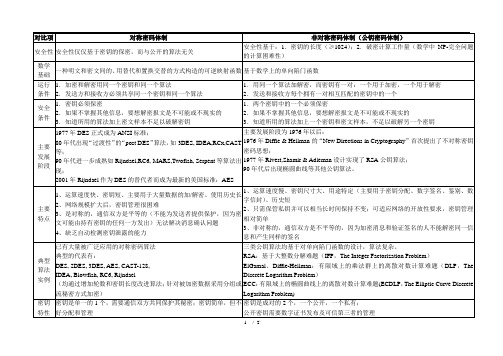

两种密码体制的对比表

1、密码体制分类及典型算法描述

1、密码体制分类及典型算法描述密码体制分为三类:1、换位与代替密码体质2、序列与分组密码体制3、对称与非对称密钥密码体制。

典型算法描述:2、试对代替密码和换位密码进行安全性分析。

1.单表代替的优缺点优点: 明文字符的形态一般将面目全非缺点: (A) 明文的位置不变; (B) 明文字符相同,则密文字符也相同; 从而导致:(I) 若明文字符e被加密成密文字符a,则明文中e的出现次数就是密文中字符a的出现次数; (II) 明文的跟随关系反映在密文之中. 因此,明文字符的统计规律就完全暴露在密文字符的统计规律之中.形态变但位置不变 2. 多表代替的优缺点优点: 只要(1) 多表设计合理,即每行中元互不相同,每列中元互不相同.(这样的表称为拉丁方表) (2) 密钥序列是随机序列即具有等概性和独立性。

这个多表代替就是完全保密的。

等概性:各位置的字符取可能字符的概率相同独立性在其它所有字符都知道时也判断不出未知的字符取哪个的概率更大。

2. 多表代替的优缺点密钥序列是随机序列意味着1密钥序列不能周期重复2密钥序列必须与明文序列等长3这些序列必须在通信前分配完毕4大量通信时不实用5分配密钥和存储密钥时安全隐患大。

缺点周期较短时可以实现唯密文攻击。

换位密码的优缺点优点: 明文字符的位置发生变化;缺点: (A) 明文字符的形态不变;从而导致: (I) 密文字符e的出现频次也是明文字符e的出现次数; 有时直接可破! (如密文字母全相同) 换位密码优缺点总结:位置变但形态不变. 代替密码优缺点总结: 形态变但位置不变3、ADFGX密码解密过程分析1918年第一次世界大战已经接近尾声。

为了挽回日趋不利的局面德军集中了500万人的兵力向协约国发动了猛烈的连续进攻。

采用一种新密码ADFGX密码体制。

该密码用手工加解密费时不多符合战地密码的基本要求。

进行了两次加密有两个密钥一个是代替密钥棋盘密钥一个是换位密钥。

其结果是把前面代替加密形成的代表同一明文字符的两个字母分散开破坏密文的统计规律性。

信息安全工程师综合知识大纲考点:密码体制分类

信息安全工程师综合知识大纲考点:密码体制分类【考点分析】:重点掌握。

【考点内容】:根据密钥的特点,密码体制分为私钥和公钥密码体制两种,而介入私钥和公钥之间的密码体制称为混合密码体制。

一、私钥密码体制私钥密码体制又称为对称密码体制,当用户应用这种体制时,消息的发送者和接收者必须事先通过安全渠道交换密钥,以保证发送消息或接收消息时能够有供使用的密钥。

特点:一个密钥(加密和解密使用相同的密钥)。

优点:加解密简单(私钥密码算法处理速度快,常将其用作数据加密处理)。

缺点:密钥分配问题、密钥管理问题、无法认证源。

典型算法:DES、IDEA、AES等。

二、公钥密码体制1976年,W.Diffie和M.E.Hellman发表《密码学新方向》提出公钥密码体制思想。

公钥密码体制又称为非对称密码体制,其基本原理是在加密和解密的过程中使用不同的密钥处理方式,其中,加密密钥可以公开,而只需要把解密密钥安全存放即可。

在安全性方面,密码算法即使公开,由加密密钥推知解密密钥也是计算不可行的。

不适合大数据、明文加密。

特点:双密钥、用公钥推私钥在计算上不可行。

优点:密钥分发方便、密钥保管量少、支持数字签名。

缺点:加密速度慢(密钥有1024位,计算量大,不适合加密大数据)。

原理:发送方甲方和接收方乙方都分别有各自的公钥和私钥,且甲方的公钥加密只能由甲方的私钥解密,乙方同。

双方的公钥是可以共享的,但是私钥只能自己保密,此时,甲方要传输数据给乙方,明显应该使用乙方的公钥来加密,这样,只有使用乙方的私钥才能解密,而乙方的私钥只有乙方才有,保证了数据的保密性,也不用分发解密的密钥。

目前由三种公钥密码体制类型被证明是安全和有效的,即RSA体制,ELGamal体制及椭圆曲线密码体制。

三、混合密码体制混合密码体制利用公钥密码体制分配私钥密码体制的密钥,消息的收发双方共用这个密钥,然后按照私钥密码体制的方式,进行加密和解密运算。

混合密码体制的工作原理:第一步,消息发送者Alice用对称密钥把需要发送的消息加密。

计算机网络-7-2-两种密码体制

计算机⽹络-7-2-两种密码体制两种密码学体制对称秘钥密码体制所谓对称秘钥密码体制,即加密秘钥与解密秘钥是使⽤相同的密码体制。

D K (Y )=D K (E K (X )X数据加密标准DES 属于对称秘钥密码体制,DES 是⼀种分组密码。

在加密前,先对整个明⽂进⾏分组。

每⼀组为64位长的⼆进制数据,然后对每⼀个64位的数据进⾏加密处理,产⽣⼀组64位密⽂数据、最后将各组密⽂串接起来,即得出整个的密⽂,使⽤的秘钥占64位(实际秘钥长度为56位,加上8位⽤于奇偶校验)。

DES 的保密性仅取决于对秘钥的保密,⽽算法是公开的。

但是随着技术的发展,56位的DES 已不再被认为是安全的。

对于56位的DES 秘钥问题,学者们提出了三重DES(3DES)⽅案:把⼀个64位明⽂⽤⼀个秘钥加密,然后再⽤另⼀个秘钥解密,再使⽤第⼀个秘钥加密:在这⾥X 是明⽂,⾸先使⽤K1进⾏加密,然后使⽤K2进⾏解密,再使⽤K1进⾏加密。

Y =DES K 1(DES −1K 2(DES K 1(X )))三重DES ⼴泛应⽤于⽹络、⾦融、信⽤卡信息等。

公钥密码体制公钥密码体制(⼜称之为公开密钥密码体制) 使⽤不同的加密秘钥和解密秘钥。

公钥秘钥产⽣的两个⽅⾯由于对称秘钥密码体制的秘钥分配问题。

对数字签名的需求。

在对称秘钥体制中,加解密双⽅使⽤的都是相同的秘钥,但是这种情况下⽆论是事先约定好使⽤什么密⽂还是使⽤信使派送,都不妥当。

在公钥密码体制提出后不久,⼈们就找到了三种公钥密码体制:最著名的就是RSA 体制。

在公开密码体制中,加密秘钥PK (public key )即公钥是向公众公开的,⽽解密秘钥SK (secret key )即私钥或密钥是需要保密的,加密算法E 和解密算法D 也都是公开的。

公钥密码体系的加密和解密过程有如下特点秘钥对产⽣器产⽣出接收者B 的⼀对秘钥:加密秘钥PK B 和解密秘钥SK B 。

发送者A 所⽤的加密秘钥PK B 就是接收者B 的公钥,它向公众公开,⽽B 使⽤的解密秘钥SK B 就是接收者B 的私钥,对其他⼈都要保密。

国家通用密码体系

国家通用密码体系密码体系通常由国家、组织或企业根据其安全需求和标准来定义和采用。

不同国家和组织可能有各自的密码标准和推荐实践,这些标准可能因时间而变化。

以下是一些国际上广泛使用的密码算法和标准:1. AES(Advanced Encryption Standard):这是一个对称加密标准,广泛用于保护敏感信息。

它是美国国家标准和许多国际标准的一部分。

2. RSA(Rivest–Shamir–Adleman):这是一种非对称加密算法,用于加密和数字签名。

它被广泛应用于安全通信和数字证书。

3. SHA(Secure Hash Algorithm):SHA 系列是一组哈希函数,用于生成数据的固定大小的哈希值。

SHA-256 和SHA-3 是一些常见的实现。

4. TLS/SSL(Transport Layer Security/Secure Sockets Layer):这是一套用于保护网络通信的协议,TLS 是SSL 的继任者。

它们广泛用于加密网络连接,例如在网页浏览中使用的HTTPS。

5. PKCS(Public Key Cryptography Standards):这是一系列公钥密码学标准,包括证书请求语法(PKCS#10)和证书语法标准(PKCS#7)等。

在国家层面,不同国家可能会有自己的密码标准和政策。

例如,美国国家标准与技术研究院(NIST)发布的密码标准被广泛采用,并1/ 2且影响着全球密码实践。

中国也有其密码标准,由国家密码管理局负责制定。

由于密码学和网络安全领域的不断发展,密码体系和标准可能会随着时间的推移而更新和演变。

因此,建议在实际应用中查阅最新的国家和国际密码标准。

2/ 2。

两种密码体制的对比表

1.用同一个算法加解密,而密钥有一对:一个用于加密,一个用于解密

2.发送和接收方每个拥有一对相互匹配的密钥中的一个

安全

条件

1.密钥必须保密

2.如果不掌握其他信息,要想解密报文是不可能或不现实的

3.知道所用的算法加上密文样本不足以破解密钥

1.两个密钥中的一个必须保密

对比项

对称密码体制

非对称密码体制(公钥密码体制)

安全性

安全性仅仅基于密钥的保密,而与公开的算法无关

安全性基于:1.密钥的长度(≥1024);2.破密计算工作量(数学中NP-完全问题的计算困难性)

数学

基础

一种明文和密文间的、用替代和置换交替的方式构造的可逆映射函数

基于数学上的单向陷门函数

运行

条件

1.加密和解密用同一个密钥和同一个算法

2001年Rijndael作为DES的替代者而成为最新的美国标准:AES

主要发展阶段为1976年以后:

1976年Diffie & Hellman的“New Directions in Cryptography”首次提出了不对称密钥密码思想;

1977年Rivest,Shamir & Adleman设计实现了RSA公钥算法;

2.如果不掌握其他信息,要想解密报文是不可能或不现实的

3.知道所用的算法加上一个密钥和密文样本,不足以破解另一个密钥

主要

发展

阶段

1977年DES正式成为ANSI标准;

80年代出现“过渡性”的“post DES”算法,如3DES,IDEA,RCx,CAST等;

90年代进一步成熟如Rijndael,RC6, MARS,Twofish, Serpent等算法出现;

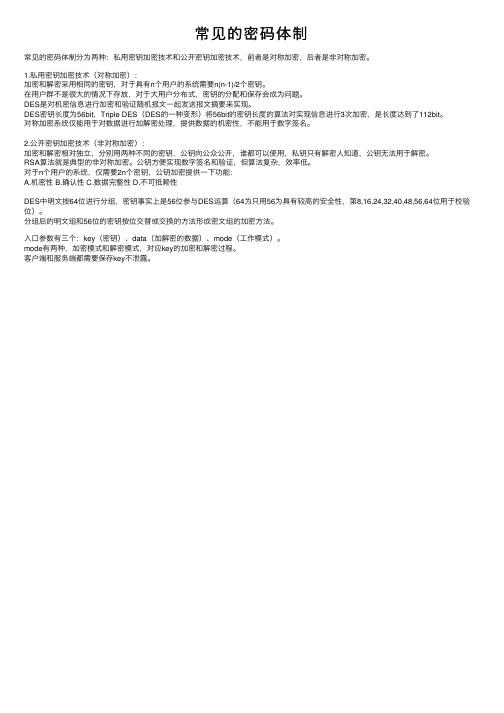

常见的密码体制

常见的密码体制

常见的密码体制分为两种:私⽤密钥加密技术和公开密钥加密技术,前者是对称加密,后者是⾮对称加密。

1.私⽤密钥加密技术(对称加密):

加密和解密采⽤相同的密钥,对于具有n个⽤户的系统需要n(n-1)/2个密钥。

在⽤户群不是很⼤的情况下存放,对于⼤⽤户分布式,密钥的分配和保存会成为问题。

DES是对机密信息进⾏加密和验证随机报⽂⼀起发送报⽂摘要来实现。

DES密钥长度为56bit,Triple DES(DES的⼀种变形)将56bit的密钥长度的算法对实现信息进⾏3次加密,是长度达到了112bit。

对称加密系统仅能⽤于对数据进⾏加解密处理,提供数据的机密性,不能⽤于数字签名。

2.公开密钥加密技术(⾮对称加密):

加密和解密相对独⽴,分别⽤两种不同的密钥,公钥向公众公开,谁都可以使⽤,私钥只有解密⼈知道,公钥⽆法⽤于解密。

RSA算法就是典型的⾮对称加密。

公钥⽅便实现数字签名和验证,但算法复杂,效率低。

对于n个⽤户的系统,仅需要2n个密钥,公钥加密提供⼀下功能:

A.机密性

B.确认性

C.数据完整性

D.不可抵赖性

DES中明⽂按64位进⾏分组,密钥事实上是56位参与DES运算(64为只⽤56为具有较⾼的安全性,第8,16,24,32,40,48,56,64位⽤于校验位)。

分组后的明⽂组和56位的密钥按位交替或交换的⽅法形成密⽂组的加密⽅法。

⼊⼝参数有三个:key(密钥)、data(加解密的数据)、mode(⼯作模式)。

mode有两种,加密模式和解密模式,对应key的加密和解密过程。

客户端和服务端都需要保存key不泄露。

分析比较分组密码AES-CFB或OFB与流密码RC4的特点

作业二、分析比较分组密码AES-CFB 或 OFB与流密码RC4的特点一、RC4算法介绍RC4是一种对称密码算法,它属于对称密码算法中的序列密码(streamcipher,也称为流密码),它是可变密钥长度,面向字节操作的流密码。

RC4是流密码streamcipher中的一种,为序列密码。

RC4加密算法是Ron Rivest在1987年设计出的密钥长度可变的加密算法簇。

起初该算法是商业,直到1994年,它才公诸于众。

由于RC4具有算法简单,运算速度快,软硬件实现都十分容易等优点,使其在一些协议和标准里得到了广泛应用。

流密码也属于对称密码,但与分组加密算法不同的是,流密码不对明文数据进行分组,而是用密钥生成与明文一样长短的密码流对明文进行加密,加解密使用相同的密钥。

RC4算法特点:(1)、算法简洁易于软件实现,加密速度快,安全性比较高;(2)、密钥长度可变,一般用256个字节。

对称密码的工作方式有四种:电子密码本(ECB, electronic codebook)方式、密码分组(CBC, cipherblock chaining)方式、密文反馈(CFB, cipher-feedback)方式、输出反馈(OFB, output-feedback)方式。

RC4算法采用的是输出反馈工作方式,所以可以用一个短的密钥产生一个相对较长的密钥序列。

OFB方式的最大的优点是消息如果发生错误(这里指的是消息的某一位发生了改变,而不是消息的某一位丢失),错误不会传递到产生的密钥序列上;缺点是对插入攻击很敏感,并且对同步的要求比较高。

RC4的执行速度相当快,它大约是分块密码算法DES的5倍,是3DES的15倍,且比高级加密算法AES也快很多。

RC4算法简单,实现容易。

RC4的安全保证主要在于输入密钥的产生途径,只要在这方面不出现漏洞,采用128bit的密钥是非常安全的。

RC4算法加密流程:包括密钥调度算法KSA和伪随机子密码生成算法PRGA两大部分(以密钥长度为256个字节为例)。

非对称密码体制ppt课件

病原体侵入机体,消弱机体防御机能 ,破坏 机体内 环境的 相对稳 定性, 且在一 定部位 生长繁 殖,引 起不同 程度的 病理生 理过程

小结

非对称密码体制 公开密钥加密系统基本原理如图所示。

公开密钥加密系统的优势是具有保密功能和鉴别功能。 公钥体制的主要特点:将加密和解密能力分开,实现多用户加 密的信息只能由一个用户解读,或一个用户加密的信息可由多用户 解读。

务,如:与哈希函数联合运用可生成数字签 名,可用于安全伪随机数发生器的构造,零 知识的证明等。

病原体侵入机体,消弱机体防御机能 ,破坏 机体内 环境的 相对稳 定性, 且在一 定部位 生长繁 殖,引 起不同 程度的 病理生 理过程

实例:使用加密软件PGP

• 软件介绍:PGP是全球著名的、在信息安 全传输领域首选的加密软件,其技术特性 是了非对称的“公钥”和“私钥”加密体 系,创造性地把RSA公钥体系和传统的加 密体系结合起来,是目前最难破译的密码 体系之一。

• Alice拥有Joy、Mike、Bob和Ted四个人的公钥。 当Alice采用Bob的公钥对明文进行加密,然后把 密文进行传输。当Bob收到后,应用Bob的私钥进 行解密,得到原始明文。即使在传输过程中,被 其他人得到密文,由于他们不拥有Bob的私钥, 所以不能进行解密,不能得到原始明文。这就是 公钥密码体制的加密过程。

病原体侵入机体,消弱机体防御机能 ,破坏 机体内 环境的 相对稳 定性, 且在一 定部位 生长繁 殖,引 起不同 程度的 病理生 理过程

实例:使用加密软件PGP

• 操作步骤:

– (1)安装软件; – (2)汉化软件; – (3)注册软件; – (4)创建和设置初始用户; – (5)导出并分发公钥; – (6)导入并设置其他人的公钥; – (7)使用公钥加密文件; – (8)将加密文件发送给对方; – (9)使用私钥进行解密。

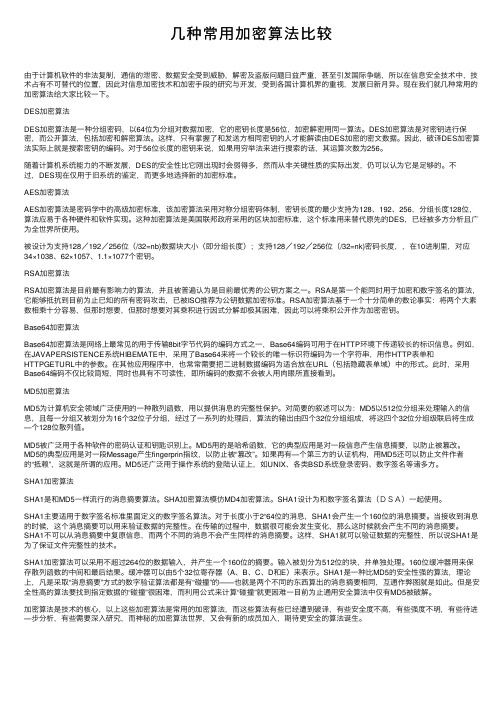

几种常用加密算法比较

⼏种常⽤加密算法⽐较由于计算机软件的⾮法复制,通信的泄密、数据安全受到威胁,解密及盗版问题⽇益严重,甚⾄引发国际争端,所以在信息安全技术中,技术占有不可替代的位置,因此对信息加密技术和加密⼿段的研究与开发,受到各国计算机界的重视,发展⽇新⽉异。

现在我们就⼏种常⽤的加密算法给⼤家⽐较⼀下。

DES加密算法DES加密算法是⼀种分组密码,以64位为分组对数据加密,它的密钥长度是56位,加密解密⽤同⼀算法。

DES加密算法是对密钥进⾏保密,⽽公开算法,包括加密和解密算法。

这样,只有掌握了和发送⽅相同密钥的⼈才能解读由DES加密的密⽂数据。

因此,破译DES加密算法实际上就是搜索密钥的编码。

对于56位长度的密钥来说,如果⽤穷举法来进⾏搜索的话,其运算次数为256。

随着计算机系统能⼒的不断发展,DES的安全性⽐它刚出现时会弱得多,然⽽从⾮关键性质的实际出发,仍可以认为它是⾜够的。

不过,DES现在仅⽤于旧系统的鉴定,⽽更多地选择新的加密标准。

AES加密算法AES加密算法是密码学中的⾼级加密标准,该加密算法采⽤对称分组密码体制,密钥长度的最少⽀持为128、192、256,分组长度128位,算法应易于各种硬件和软件实现。

这种加密算法是美国联邦政府采⽤的区块加密标准,这个标准⽤来替代原先的DES,已经被多⽅分析且⼴为全世界所使⽤。

被设计为⽀持128/192/256位(/32=nb)数据块⼤⼩(即分组长度);⽀持128/192/256位(/32=nk)密码长度,,在10进制⾥,对应34×1038、62×1057、1.1×1077个密钥。

RSA加密算法RSA加密算法是⽬前最有影响⼒的算法,并且被普遍认为是⽬前最优秀的公钥⽅案之⼀。

RSA是第⼀个能同时⽤于加密和数宇签名的算法,它能够抵抗到⽬前为⽌已知的所有密码攻击,已被ISO推荐为公钥数据加密标准。

RSA加密算法基于⼀个⼗分简单的数论事实:将两个⼤素数相乘⼗分容易,但那时想要,但那时想要对其乘积进⾏因式分解却极其困难,因此可以将乘积公开作为加密密钥。

2对称密码体制

2011-12-10

15

1997 年 DESCHALL 小 组 经 过 近 4 个 月 的 努 力 , 通 过 Internet搜索了 × 1016 个密钥,找出了DES的密钥, 恢 搜索了3× 个密钥, 找出了 的密钥, 搜索了 的密钥 复出了明文。 复出了明文。 1998年5月美国 年 月美国 月美国EFF(electronics frontier foundation) 宣布,他们以一台价值20万美元的计算机改装成的专用解 宣布,他们以一台价值 万美元的计算机改装成的专用解 密机, 小时破译了56 比特密钥的 比特密钥的DES。 密机,用56小时破译了 小时破译了 。

2011-12-10

14

DES首次被批准使用五年,并规定每隔五年由美国国 首次被批准使用五年, 首次被批准使用五年 家保密局作出评估, 家保密局作出评估,并重新批准它是否继续作为联邦加密 标准。最近的一次评估是在1994年1月,美国已决定 标准。最近的一次评估是在 年 月 美国已决定1998年 年 12月以后将不再使用 月以后将不再使用DES。因为按照现有的技术水平,采 月以后将不再使用 。因为按照现有的技术水平, 用不到几十万美元的设备,就可破开 密码体制。 用不到几十万美元的设备,就可破开DES密码体制。目前 密码体制 的新标准是AES,它是由比利时的密码学家Joan Daemen和 ,它是由比利时的密码学家 的新标准是 和 Vincent Rijmen设计的分组密码 设计的分组密码—Rijndael(荣代尔)。 设计的分组密码 (荣代尔)。

置换选择pc1循环移位置换选择pc2置换选择pc2置换选择164比特201492731子密钥产生器?给出每次迭代加密用的子密钥ki子密钥产生器框图密钥64bit置换选择1pc1除去第816?64位8个校验位201492732置换选择2pc2ci28bitdi28bit循环左移ti1bit循环左移ti1bitki57494133251791585042342618102595143352719113605044366355473931231576254463830221466153453729211352820124置换选择1pc1迭代次数12345678循环左移位位数11222222左循环移位位数2014927331417112415328156211023191242681672720132415231374755304051453348444939563453464250362932置换选择2pc2迭代次数910111213141516循环左移位数12222221201492734des的安全性?穷举攻击分析穷举攻击就是对所有可能的密钥逐个进行脱密测试直到找到正确密钥为止的一种攻击方法方法

几种古典密码体制的比较及实现

几种古典密码体制的比较及实现

古典密码体制是指使用古代技术和方法加密信息的体制。

经过漫长的历史发展,出现了许多种古典密码体制。

下面分别介绍几种古典密码体制的比较及实现。

1. 凯撒密码

凯撒密码是一种替换密码,将每个字母向后移动一定的数量,例如向右移动3位,A就变成了D,B就变成了E,以此类推。

凯撒密码很容易破解,因为只有26种可能性。

实现:将每个字母向后移动指定的位数即可。

例如向右移动3位,可以使用以下代码:

```python

def caesar_cipher(text, shift):

result = \。

部分常见加密算法对比介绍

部分常见加密算法对比介绍DES:算法为密码体制中的对称密码体制,又被成为美国数据加密标准,是1972年美国IBM公司研制的对称密码体制加密算法。

其密钥长度为56位。

DES现在已经不被视为一种安全的加密算法,主要因为它使用的56位密钥过短。

1999年1月,与电子前哨基金会合作,在22小时15分钟内即公开破解了一个DES密钥。

3DES(或称为Triple DES)是三重数据加密算法(TDEA,Triple Data Encryption Algorithm)块密码的通称。

它相当于是对每个数据块应用三次DES加密算法。

由于计算机运算能力的增强,原版DES密码的密钥长度变得容易被暴力破解;3DES即是设计用来提供一种相对简单的方法,即通过增加DES的密钥长度来避免类似的攻击,而不是设计一种全新的块密码算法。

因为密钥长度增加,安全性比DES有所增强,但是性能有所下降AES:高级加密标准(Advanced Encryption Standard,AES),在密码学中又称Rijndael加密法,是美国联邦政府采用的一种区块加密标准。

这个标准用来替代原先的DES,已经被多方分析且广为全世界所使用。

经过五年的甄选流程,高级加密标准由美国国家标准与技术研究院(NIST)于2001年11月26日发布于FIPS PUB 197,并在2002年5月26日成为有效的标准。

2006年,高级加密标准已然成为对称密钥加密中最流行的算法之一。

截至2006年,针对AES唯一的成功攻击是旁道攻击。

美国国家安全局审核了所有的参与竞选AES的最终入围者(包括Rijndael),认为他们均能够满足美国政府传递非机密文件的安全需要。

2003年6月,美国政府宣布AES可以用于加密机密文件。

SM1:国密 SM1 算法是由国家密码管理局编制的一种商用密码分组标准对称算法。

分组长度和密钥长度都为 128 比特,算法安全保密强度及相关软硬件实现性能与 AES相当,该算法不公开,仅以 IP 核的形式存在于芯片中。

当前流行的几种加密体制汇总

当前流行的几种加密体制汇总古典密码古典密码是以语言学为基础,对文字进行字符转化,最核心的有两种加密技巧:移位和替代,移位算法也叫错位算法,就是讲数字重新排序,例如123456变成341265。

替代算法也叫置换算法,将明文中的一组字符替代成其他的字符,形成密文,例如:Hello Word变成IFMMP XPSE,每个字母用下一个字母代替。

前面两种基本算法又被演变为很多分支,这些分支加入更加复杂的算法,让加密更加可靠。

单表替代密码:将明文的一个字符用相应密文字符替代,加密过程中从明文字母表到明文字母表一一映射,主要包括移位密码、乘数密码、仿射密码、多项式密码、密钥短语密码;同音替代密码:它与单表替代密码相似,不同的是单个字符明文可以映射密文的几个字符中的一个,例如a字母可以对应2,5,11,吧、字母对应7,23,67。

多表替代密码:它是指明文中的字符映射到密文空间的字符还依赖于它在上下文中的位置,由多个简单的代替密码所构成,弗吉尼亚密码、滚动密钥密码、转子机密码均为多表替代密码,二次大战中的德军用的恩尼格玛密码机正是多表替代密码应用的典范。

多字母替代密码:明文中字符被成组加密,例如“ABA”可能对应于“RTQ”,ABB 可能对应于SLL等,希尔密码,Playfair密码均为多字母替代密码,在一战中英国人采用了这种密码。

对称加密体制古典密码学的延续,它使用的技巧任然是替代和移位,对称加密体制要求加密和解密使用同一个共享的密钥,解密和加密时互逆运算,通信的双方共享一个密钥,这就要求双方通信前必须商定好密钥,并且要妥善保存密钥。

对称加密体制分为两种:一种是对明文的单个位或字节进行运算,称为流密码,也叫序列密码;另一种将明文信息划分为不同的组或块结构,分别对组或块进行加密和解密。

非对称加密体制它和对称加密算法区别是非对称加密体制的加密密钥和解密密钥是不同的,它分为两个密钥:一个叫公钥可以公开的,一个叫密钥它是保密的,非对称加密体制使得发送者和接收者无密钥传输的保密通信成为可能,弥补的对称加密体制的不足。

1常规密钥密码体制.ppt

2021/4/10

2

例 2:将字母倒排序,见表 2。

表2

字母倒排序

明文字母 a b c d e f g h i j k l m 密文字母 Z Y X W V U T S R Q P O N

明文字母 n o p q r s t u v w x y z 密文字母 M L K J I H G F E D C B A

例:如果明文m为“important”,则密文C则 为 “HDLKOQBFQ”。

2021/4/10

4

明文字母 n o p q r s t u v w x y z 密文字母 F K L M O P Q R V W X Y Z

单表置换加密:方法是先选定一个单词,例如BEIJINGTSINGHUA,然后将 它排列在字母表下方,重复出现的字母以第一次出现时对应的明文字母为 准;后面再以该单词中未出现的字母按顺序排列备齐,生成如上表3所示 的密码本;然后可以用此密码本进行加密或解密。

表1

Caesar(恺撒)密码表

明文字母 a b c d e f g h i j k l m 密文字母 D E F G H I J K L M N O P

明文字母 n o p q r s t u v w x y z 密文字母 Q R S T U V W X Y Z A B C

例:明文(记做m)为“important”,Key=3, 则密文(记做C)则为“LPSRUWDQW”。

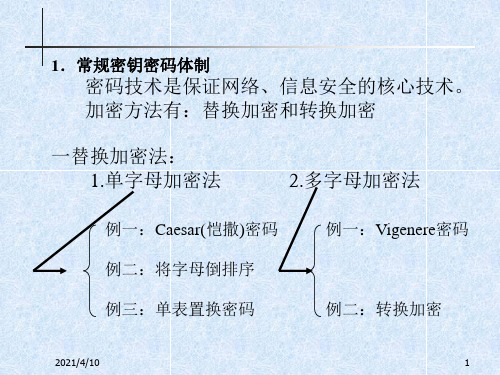

1.常规密钥பைடு நூலகம்码体制

密码技术是保证网络、信息安全的核心技术。 加密方法有:替换加密和转换加密

一替换加密法: 1.单字母加密法

2.多字母加密法

例一:Caesar(恺撒)密码 例二:将字母倒排序 例三:单表置换密码

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

2.发送方和接收方必须共享同一个密钥和同一个算法

1.用同一个算法加解密,而密钥有一对:一个用于加密,一个用于解密

2.发送和接收方每个拥有一对相互匹配的密钥中的一个

安全

条件

1.密钥必须保密

2.如果不掌握其他信息,要想解密报文是不可能或不现实的

3.知道所用的算法加上密文样本不足以破解密钥

1.两个密钥中的一个必须保密

2、只需保管私钥并可以相当长时间保持不变;可适应网络的开放性要求,密 Nhomakorabea管理相对简单

3、非对称的,通信双方是不平等的,因为加密消息和验证签名的人不能解密同一信息和产生同样的签名

典型

算法

实例

已有大量被广泛应用的对称密码算法

典型的代表有:

DES, 2DES, 3DES, AES,CAST-128,

IDEA, Blowfish,RC6, Rijndael

ECC:有限域上的椭圆曲线上的离散对数计算难题(ECDLP,The Elliptic Curve Discrete Logarithm Problem)

密钥

特性

密钥是单一的1个,需要通信双方共同保护其秘密;密钥简单,但不好分配和管理

密钥是成对的2个,一个公开,一个私有;

公开密钥需要数字证书发布及可信第三者的管理

对比项

对称密码体制

非对称密码体制(公钥密码体制)

安全性

安全性仅仅基于密钥的保密,而与公开的算法无关

安全性基于:1.密钥的长度(≥1024);2.破密计算工作量(数学中NP-完全问题的计算困难性)

数学

基础

一种明文和密文间的、用替代和置换交替的方式构造的可逆映射函数

基于数学上的单向陷门函数

运行

条件

1.加密和解密用同一个密钥和同一个算法

2001年Rijndael作为DES的替代者而成为最新的美国标准:AES

主要发展阶段为1976年以后:

1976年Diffie & Hellman的“New Directions in Cryptography”首次提出了不对称密钥密码思想;

1977年Rivest,Shamir & Adleman设计实现了RSA公钥算法;

2.如果不掌握其他信息,要想解密报文是不可能或不现实的

3.知道所用的算法加上一个密钥和密文样本,不足以破解另一个密钥

主要

发展

阶段

1977年DES正式成为ANSI标准;

80年代出现“过渡性”的“post DES”算法,如3DES, IDEA,RCx,CAST等;

90年代进一步成熟如Rijndael,RC6, MARS,Twofish, Serpent等算法出现;

90年代后出现椭圆曲线等其他公钥算法。

主要

特点

1、运算速度快、密钥短、主要用于大量数据的加/解密、使用历史长

2、网络规模扩大后,密钥管理很困难

3、是对称的,通信双方是平等的(不能为发送者提供保护,因为密文可能由持有密钥的任何一方发出)无法解决消息确认问题

4、缺乏自动检测密钥泄露的能力

1、运算速度慢、密钥尺寸大、用途特定(主要用于密钥分配、数字签名、鉴别、数字信封)、历史短

(均通过增加轮数和密钥长度改进算法;针对被加密数据采用分组或流秘密方式加密)

三类公钥算法均基于对单向陷门函数的设计,算法复杂。

RSA:基于大整数分解难题(IFP,The Integer Factorization Problem)

ElGamal、Diffie-Hellman:有限域上的乘法群上的离散对数计算难题(DLP,The Discrete Logarithm Problem)