详解cisco访问控制列表ACL

思科ACL访问控制列表常规配置操作详解

思科ACL访问控制列表常规配置操作详解本⽂实例讲述了思科ACL访问控制列表常规配置操作。

分享给⼤家供⼤家参考,具体如下:⼀、ACL概述ACL (Access Control List,访问控制列表)是⼀系列运⽤到路由器接⼝的指令列表。

这些指令告诉路由器接收哪些数据包、拒绝哪些数据包,接收或者拒绝根据⼀定的规则进⾏,如源地址、⽬标地址、端⼝号等。

ACL使得⽤户能够管理数据流,检测特定的数据包。

路由器将根据ACL中指定的条件,对经过路由器端⼝的数据包进⾏检査。

ACL可以基于所有的Routed Protocols (被路由协议,如IP、IPX等)对经过路由器的数据包进⾏过滤。

ACL在路由器的端⼝过滤数据流,决定是否转发或者阻⽌数据包。

ACL应该根据路由器的端⼝所允许的每个协议来制定,如果需要控制流经某个端⼝的所有数据流,就需要为该端⼝允许的每⼀个协议分别创建ACL。

例如,如果端⼝被配置为允许IP、AppleTalk和IPX协议的数据流,那么就需要创建⾄少3个ACL, 本⽂中仅讨论IP的访问控制列表。

针对IP协议,在路由器的每⼀个端⼝,可以创建两个ACL:—个⽤于过滤进⼊(inbound)端⼝的数据流,另⼀个⽤于过滤流出(outboimd)端⼝的数据流。

顺序执⾏:—个ACL列表中可以包含多个ACL指令,ACL指令的放置顺序很重要。

当路由器在决定是否转发或者阻⽌数据包的时候,Cisco的IOS软件,按照ACL中指令的顺序依次检査数据包是否满⾜某⼀个指令条件。

当检测到某个指令条件满⾜的时候,就执⾏该指令规定的动作,并且不会再检测后⾯的指令条件。

ACL作⽤: * 限制⽹络流量,提⾼⽹络性能。

* 提供数据流控制。

* 为⽹络访问提供基本的安全层。

⼆、ACL 类型1. 标准ACL: access-list-number编号1~99之间的整数,只针对源地址进⾏过滤。

2. 扩展ACL: access-list-number编号100~199之间的整数,可以同时使⽤源地址和⽬标地址作为过滤条件,还可以针对不同的协议、协议的特征、端⼝号、时间范围等过滤。

详解cisco访问控制列表ACL

详解cisco访问控制列表ACL一:访问控制列表概述〃访问控制列表(ACL)是应用在路由器接口的指令列表。

这些指令列表用来告诉路由器哪些数据包可以通过,哪些数据包需要拒绝。

〃工作原理:它读取第三及第四层包头中的信息,如源地址、目的地址、源端口、目的端口等。

根据预先设定好的规则对包进行过滤,从而达到访问控制的目的。

〃实际应用:阻止某个网段访问服务器。

阻止A网段访问B网段,但B网段可以访问A网段。

禁止某些端口进入网络,可达到安全性。

二:标准ACL〃标准访问控制列表只检查被路由器路由的数据包的源地址。

若使用标准访问控制列表禁用某网段,则该网段下所有主机以及所有协议都被禁止。

如禁止了A网段,则A网段下所有的主机都不能访问服务器,而B网段下的主机却可以。

用1----99之间数字作为表号一般用于局域网,所以最好把标准ACL应用在离目的地址最近的地方。

〃标准ACL的配置:router(config)#access-list表号 deny(禁止)网段/IP地址反掩码********禁止某各网段或某个IProuter(config)#access-list表号 permit(允许) any注:默认情况下所有的网络被设置为禁止,所以应该放行其他的网段。

router(config)#interface 接口 ******进入想要应用此ACL的接口(因为访问控制列表只能应用在接口模式下)router(config-if)#ip access-group表号 out/in ***** 设置在此接口下为OUT或为IN其中router(config)#access-list 10 deny 192.168.0.10.0.0.0 =router(config)#access-list 10 deny host 192.168.0.1router(config)#access-list 10 deny 0.0.0.0255.255.255.255 =router(config)#access-list 10 deny anyrouter#show access-lists ******查看访问控制列表。

CISCO ACL配置详解

CISCO ACL配置详解什么是ACL?访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对包进行过滤,从而达到访问控制的目的。

该技术初期仅在路由器上支持,近些年来已经扩展到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。

访问控制列表的原理对路由器接口来说有两个方向出:已经经路由器的处理,正离开路由器接口的数据包入:已经到达路由器接口的数据包,将被路由器处理。

匹配顺序为:"自上而下,依次匹配".默认为拒绝访问控制列表的类型标准访问控制列表:一般应用在out出站接口。

建议配置在离目标端最近的路由上扩展访问控制列表:配置在离源端最近的路由上,一般应用在入站in方向命名访问控制列表:允许在标准和扩展访问列表中使用名称代替表号访问控制列表使用原则1、最小特权原则只给受控对象完成任务所必须的最小的权限。

也就是说被控制的总规则是各个规则的交集,只满足部分条件的是不容许通过规则的。

2、最靠近受控对象原则所有的网络层访问权限控制。

也就是说在检查规则时是采用自上而下在ACL中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。

3、默认丢弃原则在CISCO路由交换设备中默认最后一句为ACL中加入了DENY ANY ANY,也就是丢弃所有不符合条件的数据包。

这一点要特别注意,虽然我们可以修改这个默认,但未改前一定要引起重视。

由于ACL是使用包过滤技术来实现的,过滤的依据又仅仅只是第三层和第四层包头中的部分信息,这种技术具有一些固有的局限性,如无法识别到具体的人,无法识别到应用内部的权限级别等。

因此,要达到端到端的权限控制目的,需要和系统级及应用级的访问权限控制结合使用。

一、标准访问列表访问控制列表ACL分很多种,不同场合应用不同种类的ACL.其中最简单的就是标准访问控制列表,标准访问控制列表是通过使用IP包中的源IP地址进行过滤,使用访问控制列表号1到99来创建相应的ACL.它的具体格式:access-list access-list-number [permit | deny ] [sourceaddress][wildcard-mask]access-list-number 为1-99 或者1300-1999之间的数字,这个是访问列表号。

cisco路由器配置ACL详解优选

c i s c o路由器配置A C L详解什么是ACL?访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对包进行过滤,从而达到访问控制的目的。

该技术初期仅在路由器上支持,近些年来已经扩展到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。

访问控制列表使用原则由于ACL涉及的配置命令很灵活,功能也很强大,所以我们不能只通过一个小小的例子就完全掌握全部ACL的配置。

在介绍例子前为大家将ACL设置原则罗列出来,方便各位读者更好的消化ACL知识。

1、最小特权原则只给受控对象完成任务所必须的最小的权限。

也就是说被控制的总规则是各个规则的交集,只满足部分条件的是不容许通过规则的。

2、最靠近受控对象原则所有的层访问权限控制。

也就是说在检查规则时是采用自上而下在ACL中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。

3、默认丢弃原则在路由交换设备中默认最后一句为ACL中加入了DENYANYANY,也就是丢弃所有不符合条件的数据包。

这一点要特别注意,虽然我们可以修改这个默认,但未改前一定要引起重视。

由于ACL是使用包过滤技术来实现的,过滤的依据又仅仅只是第三层和第四层包头中的部分信息,这种技术具有一些固有的局限性,如无法识别到具体的人,无法识别到应用内部的权限级别等。

因此,要达到端到端的权限控制目的,需要和系统级及应用级的访问权限控制结合使用。

分类:标准访问控制列表扩展访问控制列表基于名称的访问控制列表反向访问控制列表基于时间的访问控制列表标准访问列表:访问控制列表ACL分很多种,不同场合应用不同种类的ACL。

其中最简单的就是标准访问控制列表,标准访问控制列表是通过使用IP包中的源IP地址进行过滤,使用的访问控制列表号1到99来创建相应的ACL访问控制列表ACL分很多种,不同场合应用不同种类的ACL。

思科CISCO Acl访问控制详解

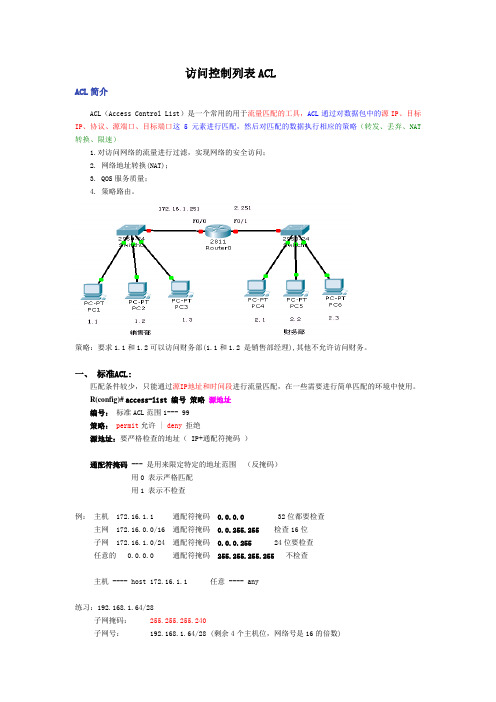

访问控制列表ACLACL简介ACL(Access Control List)是一个常用的用于流量匹配的工具,ACL通过对数据包中的源IP、目标IP、协议、源端口、目标端口这5元素进行匹配,然后对匹配的数据执行相应的策略(转发、丢弃、NAT 转换、限速)1.对访问网络的流量进行过滤,实现网络的安全访问;2. 网络地址转换(NAT);3. QOS服务质量;4. 策略路由。

策略:要求1.1和1.2可以访问财务部(1.1和1.2 是销售部经理),其他不允许访问财务。

一、标准ACL:匹配条件较少,只能通过源IP地址和时间段进行流量匹配,在一些需要进行简单匹配的环境中使用。

R(config)# access-list 编号策略源地址编号:标准ACL范围1--- 99策略:permit允许 | deny 拒绝源地址:要严格检查的地址( IP+通配符掩码)通配符掩码--- 是用来限定特定的地址范围(反掩码)用0 表示严格匹配用1 表示不检查例:主机 172.16.1.1 通配符掩码 0.0.0.0 32位都要检查主网 172.16.0.0/16 通配符掩码0.0.255.255 检查16位子网 172.16.1.0/24 通配符掩码0.0.0.255 24位要检查任意的 0.0.0.0 通配符掩码255.255.255.255不检查主机 ---- host 172.16.1.1 任意 ---- any练习:192.168.1.64/28子网掩码:255.255.255.240子网号: 192.168.1.64/28 (剩余4个主机位,网络号是16的倍数)广播地址: 192.168.1.79 (下一个网络号-1)通配符掩码 0.0.0.15 (比较前28位)通配符掩码 = 255.255.255.255 - 子网掩码也称为反掩码将ACL与接口关联:R(config-if)#ip access-group 编号 {in|out}{in|out} 表明在哪个方向上的数据进行控制策略:要求1.1和1.2可以访问财务部(1.1和1.2 是销售部经理),其他不允许访问财务部。

cisco访问控制列表acl所有配置命令详解

cisco访问控制列表acl所有配置命令详解Cisco 路由ACL(访问控制列表)的配置标准ACL Router(config)#access-list 1-99 permit/deny 192.168.1.1(源IP)0.0.0.255(反码)Router(config)#interface f0/0 Router(config-if)#ip access-group 1-99 out/in 扩展ACL Router(config)#access-list 100-199 permit/deny tcp (协议类型)192.168.1.1(源IP) 0.标准ACLRouter(config)#access-list 1-99 permit/deny 192.168.1.1(源IP) 0.0.0.255(反码)Router(config)#interface f0/0Router(config-if)#ip access-group 1-99 out/in扩展ACLRouter(config)#access-list 100-199 permit/deny tcp(协议类型) 192.168.1.1(源IP) 0.0.0.255(源IP反码) 172.16.0.1(目标IP) 0.0.255.255(目标IP反码) eq ftp/23 端口号Router(config)#interface f0/0Router(config-if)#ip access-group 100-199 out/in基于时间的ACL设定路由器的时间:#clock set {hh:mm:ss} {data} {month} {year}Router(config)#time-range wangxin (定义时间名称)以下有两种:1.absouluterRouter(config-time-range)#absouluter指定绝对时间范围start hh:mm end hh:mm Day(日) MONTH(月份) YEAR(年份)end hh:mm end hh:mm Day(日) MONTH(月份) YEAR(年份)如果省略start及其后面的时间,则表示与之相联系的permit或deny语句立即生效,并一直作用到end处的时间为止。

cisco路由器配置ACL详解

cisco路由器配置ACL详解如果有人说路由交换设备主要就是路由和交换的功能,仅仅在路由交换数据包时应用的话他一定是个门外汉。

如果仅仅为了交换数据包我们使用普通的HUB就能胜任,如果只是使用路由功能我们完全可以选择一台WINDOWS服务器来做远程路由访问配置。

实际上路由器和交换机还有一个用途,那就是网络管理,学会通过硬件设备来方便有效的管理网络是每个网络管理员必须掌握的技能。

今天我们就为大家简单介绍访问控制列表在CISCO路由交换设备上的配置方法与命令。

什么是ACL?访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对包进行过滤,从而达到访问控制的目的。

该技术初期仅在路由器上支持,近些年来已经扩展到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。

访问控制列表使用原则由于ACL涉及的配置命令很灵活,功能也很强大,所以我们不能只通过一个小小的例子就完全掌握全部ACL的配置。

在介绍例子前为大家将ACL设置原则罗列出来,方便各位读者更好的消化ACL知识。

1、最小特权原则只给受控对象完成任务所必须的最小的权限。

也就是说被控制的总规则是各个规则的交集,只满足部分条件的是不容许通过规则的。

2、最靠近受控对象原则所有的网络层访问权限控制。

也就是说在检查规则时是采用自上而下在ACL 中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL 语句。

3、默认丢弃原则在CISCO路由交换设备中默认最后一句为ACL中加入了DENY ANY ANY,也就是丢弃所有不符合条件的数据包。

这一点要特别注意,虽然我们可以修改这个默认,但未改前一定要引起重视。

由于ACL是使用包过滤技术来实现的,过滤的依据又仅仅只是第三层和第四层包头中的部分信息,这种技术具有一些固有的局限性,如无法识别到具体的人,无法识别到应用内部的权限级别等。

访问控制列表(ACL)

• interface ethernet 1 :作用到E1口。

• ip access-group 1 out:ip access-group 1 与access-list

1 配对使用。 “out”表示为输出时测试。

© 1999, Cisco Systems, Inc.

ICND—10-7

目的端口号。

© 1999, Cisco Systems, Inc.

ICND—10-14

ACL表的号码

ACL表类型

IP Standard Extended Named

号码范围

1-99 100-199, 1300-1999, 2000-2699 Name (Cisco IOS 11.2 以上)

© 1999, Cisco Systems, Inc.

ICND—10-9

两种类型的ACL表

E0 进入的分组

ACL表处理 源地址 允许?

输出分组 S0

(1) 标准型(粗粒度的安全检查)

– 在过滤时只检查IP数据包的源地址。

– 基本上允许或拒绝整个协议组(比如 TCP/IP或IPX/SPX)。

© 1999, Cisco Systems, Inc.

ICND—10-10

标准型 IP ACL表的号码

ACL表类型

IP Standard

号码范围

1- 99

标准型 IP ACL表 (号码为1 到 99) 测试 的是源地址。

© 1999, Cisco Systems, Inc.

允许

ICND—10-17

4. 使用通配符检测IP地址

128 64 32 16

000 0 001 1 000 0 111 1 111 1

《思科课件访问控制列表ACL的配置》课件

带名字的ACL

通过为ACL分配名字方便管理 和配置

ACL配置

1

配置ACL规则

定义ACL中的每个规则,包括允许或拒绝的条件和操作。

2

关联ACL和网络接口

将ACL应用到特定的网络接口,以实现访问控制。

示例

配置标准ACL控制PC2 的访 问

限制PC2对特定网络资源的访问。

配置扩展ACL控制PC1 的访 问

思科课件访问控制列表 ACL的配置

网络安全是一个重要的话题,本课件将介绍思科访问控制列表(ACL)的配置, 这项技术常用于网络设备上进行访问控制,保护网络免受未授权访问和恶意 攻击。

ACL的分类

ACL根据其功能和范围的不同可以分为三种址控制数据包 流向

扩展ACL

可以基于源IP地址、目的IP地 址、协议类型、端口号等进 行控制

使用目的IP地址和协议类型控制 PC1对某种服务的访问。

配置带名字的ACL

为ACL分配一个有意义的名字, 方便记忆和管理。

总结

1 ACL常用于访问控制

2A

通过网络设备实现对网络流量的控制和保护。

分为标准ACL、扩展ACL、带名字的ACL,根据 需要选择适合的类型。

3 具有permit和deny操作

ACL规则可以允许或拒绝特定类型的流量。

4 通过配置ACL规则和关联网络接口实

现访问控制

使用正确的规则将ACL应用到适当的网络接口, 来保护网络安全。

Cisco access-list 访问控制列表配置全解

ACL(Access Control List,访问控制列表)

技术从来都是一把双刃剑,网络应用与互联网的普及在大幅提高企业的生产经营效率的同时,也带来了诸如数据的安全性,员工利用互联网做与工作不相干事等负面影响。如何将一个网络有效的管理起来,尽可能的降低网络所带来的负面影响就成了摆在网络管理员面前的一个重要课题。

让我们先把刚才配置的ACL都取掉(具体配置略,不然后读者会以为我在骗稿费了。),再在每台网络设备上均进行如下配置:

access-list 1 permit host 10.1.6.66

line vty 0 4(部分设备是15)

access-class 1 in

这样就行了,telnet都是访问的设备上的line vty,在line vty下面使用access-class与ACL组进行关联,in关键字表示控制进入的连接。

vlan1///ip access-group 1 out:这两句将access-list 1应用到vlan1接口的out方向。其中1是ACL号,和相应的ACL进行关联。Out是对路由器该接口上哪个方向的包进行过滤,可以有in和out两种选择。

cisco路由器配置ACL详解

cisco路由器配置ACL详解什么是ACL?访问控制列表简称为ACL,访问控制列表使用包过滤技术,在路由器上读取第三层及第四层包头中的信息如源地址,目的地址,源端口,目的端口等,根据预先定义好的规则对包进行过滤,从而达到访问控制的目的。

该技术初期仅在路由器上支持,近些年来已经扩展到三层交换机,部分最新的二层交换机也开始提供ACL的支持了。

访问控制列表使用原则由于ACL涉及的配置命令很灵活,功能也很强大,所以我们不能只通过一个小小的例子就完全掌握全部AC L的配置。

在介绍例子前为大家将ACL设置原则罗列出来,方便各位读者更好的消化AC L知识。

1、最小特权原则只给受控对象完成任务所必须的最小的权限。

也就是说被控制的总规则是各个规则的交集,只满足部分条件的是不容许通过规则的。

2、最靠近受控对象原则所有的网络层访问权限控制。

也就是说在检查规则时是采用自上而下在A C L中一条条检测的,只要发现符合条件了就立刻转发,而不继续检测下面的ACL语句。

3、默认丢弃原则在CISCO路由交换设备中默认最后一句为ACL中加入了DENY ANY ANY,也就是丢弃所有不符合条件的数据包。

这一点要特别注意,虽然我们可以修改这个默认,但未改前一定要引起重视。

由于ACL是使用包过滤技术来实现的,过滤的依据又仅仅只是第三层和第四层包头中的部分信息,这种技术具有一些固有的局限性,如无法识别到具体的人,无法识别到应用内部的权限级别等。

因此,要达到端到端的权限控制目的,需要和系统级及应用级的访问权限控制结合使用。

分类:标准访问控制列表扩展访问控制列表基于名称的访问控制列表反向访问控制列表基于时间的访问控制列表标准访问列表:访问控制列表A C L分很多种,不同场合应用不同种类的AC L。

Cisco VLAN ACL配置及详解

Cisco VLAN ACL配置及详解1.什么是ACL?ACL全称访问控制列表(Access Control List),主要通过配置一组规则进行过滤路由器或交换机接口进出的数据包,是控制访问的一种网络技术手段,ACL适用于所有的被路由支持的协议,如IP、tcp、udp、ftp、www等。

2.什么是反掩码?反掩码就是通配符掩码,通过标记0和1告诉设备应该匹配到哪位。

在反掩码中,相应位为1的地址在比较中忽略,为0的必须被检查。

IP地址与反掩码都是32位的数由于跟子网掩码刚好相反,所以也叫反掩码。

路由器使用的通配符掩码与源或目标地址一起来分辨匹配的地址范围,它与子网掩码不同。

它不像子网掩码告诉路由器IP地址是属于哪个子网(网段),通配符掩码告诉路由器为了判断出匹配,它需要检查IP地址中的多少位。

例如:255.255.255.0 反掩码(wildcard-mask)就是0.0.0.255255.255.255.248 反掩码(wildcard-mask)就是0.0.0.73.ACL工作原理:ACL使用包过滤技术,在路由器上读取OSI七层模型的第3层和第4层包头中的信息。

如源地址,目标地址,源端口,目标端口等,根据预先定义好的规则,对包进行过滤,从而达到访问控制的目的。

对于路由器接口而言,ACL是有两个方向:注意:如果发现没有匹配的ACL规则,默认会丢弃该数据包,思科ACL规则默认会有一条隐藏的deny any any规则,而华三ACL规则默认是permit any any规则。

入站----如果是入站访问列表,则当路由器接收到数据包时,Cisco IOS 软件将检查访问列表中的条件语句,看是否有匹配。

如果数据包被允许,则软件将继续处理该数据包。

如果数据包被拒绝,则软件会丢弃该数据包。

出站----如果是出站访问列表,则当软件到接收数据包并将群其路由至出站接口后,软件将检查访问列表中的条件语句,看是否有匹配。

acl访问控制列表原理

acl访问控制列表原理ACL 访问控制列表原理ACL 访问控制列表是一种用于控制访问权限的技术。

ACL 可以用于文件系统、网络设备、Web 服务器等各种场景。

本文将重点介绍ACL 在网络设备中的应用原理。

在网络设备中,ACL 通常用于控制流量的转发。

比如说,我们可以通过ACL 来限制某些IP 地址的访问权限,或者防止某些类型的数据流量通过网络设备。

在Cisco 网络设备中,ACL 被称为Access Control Entries(ACEs),ACEs 可以被组合成 ACL。

ACL 包含多个 ACE,每个 ACE 都包含以下几个部分:1. 源地址:指定数据流量的源 IP 地址,可以是单个 IP 地址或者一段 IP 地址范围。

2. 目标地址:指定数据流量的目标 IP 地址,可以是单个 IP 地址或者一段 IP 地址范围。

3. 协议类型:指定数据流量所使用的协议类型,包括TCP、UDP、ICMP 等。

4. 源端口:指定数据流量的源端口号,可以是单个端口号或者一段端口号范围。

5. 目标端口:指定数据流量的目标端口号,可以是单个端口号或者一段端口号范围。

6. 操作类型:指定 ACL 对数据流量的处理方式,包括允许、拒绝等。

ACL 的匹配规则是按照ACE 中的各个部分逐一匹配的。

比如说,当一个数据包到达网络设备时,ACL 首先会检查数据包的源地址是否匹配 ACE 中的源地址,如果匹配,则继续检查目标地址、协议类型、源端口、目标端口等部分是否匹配。

只有当所有部分都匹配时,ACL 才会按照 ACE 的操作类型对数据包进行处理。

需要注意的是,ACL 的匹配规则是按照ACE 的顺序逐一匹配的。

因此,在配置ACL 时,需要注意ACE 的顺序。

通常情况下,应该将最常见的情况放在前面,这样可以提高匹配效率。

ACL 的配置方法也比较简单,通常可以通过命令行或者Web 界面进行配置。

以 Cisco 网络设备为例,下面是一个简单的 ACL 配置示例:access-list 101 permit ip 192.168.1.0 0.0.0.255 anyaccess-list 101 deny ip any any上述配置表示允许来自192.168.1.0/24 子网的IP 地址访问任何目标地址,同时拒绝所有其他 IP 地址的访问。

cisco ACL配置详解

cisco ACL配置详解ACL(Access Control List,访问控制列表)技术从来都是一把双刃剑,网络应用与互联网的普及在大幅提高企业的生产经营效率的同时,也带来了诸如数据的安全性,员工利用互联网做与工作不相干事等负面影响。

如何将一个网络有效的管理起来,尽可能的降低网络所带来的负面影响就成了摆在网络管理员面前的一个重要课题。

A公司的某位可怜的网管目前就面临了一堆这样的问题。

A公司建设了一个企业网,并通过一台路由器接入到互联网。

在网络核心使用一台基于IOS的多层交换机,所有的二层交换机也为可管理的基于IOS的交换机,在公司内部使用了VLAN技术,按照功能的不同分为了6个VLAN。

分别是网络设备与网管(VLAN1,10.1.1.0/24)、内部服务器(VLAN2)、Internet连接(VLAN3)、财务部(VLAN4)、市场部(VLAN5)、研发部门(VLAN6),出口路由器上Fa0/0接公司内部网,通过s0/0连接到Internet。

每个网段的三层设备(也就是客户机上的缺省网关)地址都从高位向下分配,所有的其它节点地址均从低位向上分配。

该网络的拓朴如下图所示:自从网络建成后麻烦就一直没断过,一会儿有人试图登录网络设备要捣乱;一会儿领导又在抱怨说互联网开通后,员工成天就知道泡网;一会儿财务的人又说研发部门的员工看了不该看的数据。

这些抱怨都找这位可怜的网管,搞得他头都大了。

那有什么办法能够解决这些问题呢?答案就是使用网络层的访问限制控制技术――访问控制列表(下文简称ACL)。

那么,什么是ACL呢?ACL是种什么样的技术,它能做什么,又存在一些什么样的局限性呢?ACL的基本原理、功能与局限性网络中常说的ACL是Cisco IOS所提供的一种访问控制技术,初期仅在路由器上支持,近些年来已经扩展到三层交换机,部分最新的二层交换机如2950之类也开始提供ACL的支持。

只不过支持的特性不是那么完善而已。

cisco路由器配置ACL详解

cisco路由器配置ACL详解Cisco 路由器配置 ACL 详解在网络世界中,Cisco 路由器就像是交通警察,而访问控制列表(ACL)则是它手中的规则手册,用于决定哪些流量可以通过,哪些需要被阻止。

理解和正确配置 ACL 对于网络管理员来说至关重要,它不仅可以保障网络的安全,还能优化网络性能。

接下来,让我们深入了解一下 Cisco 路由器配置 ACL 的方方面面。

首先,我们要明白 ACL 到底是什么。

简单来说,ACL 是一系列规则的集合,这些规则基于数据包的源地址、目的地址、源端口、目的端口以及协议类型等信息来决定是否允许数据包通过路由器。

Cisco 路由器支持多种类型的 ACL,常见的有标准 ACL 和扩展ACL。

标准 ACL 基于源 IP 地址进行过滤,它的编号范围是 1 99 和1300 1999。

扩展 ACL 则更加精细,可以基于源地址、目的地址、源端口、目的端口以及协议类型进行过滤,其编号范围是 100 199 和2000 2699。

在配置 ACL 之前,我们需要明确配置的目的。

是要阻止特定网络的访问?还是限制某些端口的使用?或者是只允许特定主机的流量通过?明确了目标,才能制定出有效的规则。

当我们开始配置 ACL 时,第一步是创建 ACL。

以配置标准 ACL 为例,我们可以使用以下命令:```Router(config)accesslist 10 deny 19216810 000255```上述命令中,“accesslist 10”表示创建编号为 10 的 ACL,“deny”表示拒绝,“19216810 000255”是要拒绝的源地址范围,表示 19216810 到1921681255 这个网段的流量。

如果要允许某个网段的流量通过,可以使用“permit”命令,例如:```Router(config)accesslist 10 permit 19216820 000255```创建好 ACL 后,还需要将其应用到接口上才能生效。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

详解cisco访问控制列表ACL

一:访问控制列表概述

〃访问控制列表(ACL)是应用在路由器接口的指令列表。

这些指令列表用来告诉路由器哪些数据包可以通过,哪些数据包需要拒绝。

〃工作原理:它读取第三及第四层包头中的信息,如源地址、目的地址、源端口、目的端口等。

根据预先设定好的规则对包进行过滤,从而达到访问控制的目的。

〃实际应用:阻止某个网段访问服务器。

阻止A网段访问B网段,但B网段可以访问A网段。

禁止某些端口进入网络,可达到安全性。

二:标准ACL

〃标准访问控制列表只检查被路由器路由的数据包的源地址。

若使用标准访问控制列表禁用某网段,则该网段下所有主机以及所有协议都被禁止。

如禁止了A网段,则A网段下所有的主机都不能访问服务器,而B网段下的主机却可以。

用1----99之间数字作为表号

一般用于局域网,所以最好把标准ACL应用在离目的地址最近的地方。

〃标准ACL的配置:

router(config)#access-list表号 deny(禁止)网段/IP地址反掩码

********禁止某各网段或某个IP

router(config)#access-list表号 permit(允许) any

注:默认情况下所有的网络被设置为禁止,所以应该放行其他的网段。

router(config)#interface 接口 ******进入想要应用此ACL的接口(因为访问控制列表只能应用在接口模式下)

router(config-if)#ip access-group表号 out/in ***** 设置在此接口下为OUT或为IN

其中router(config)#access-list 10 deny 192.168.0.1

0.0.0.0 =

router(config)#access-list 10 deny host 192.168.0.1

router(config)#access-list 10 deny 0.0.0.0

255.255.255.255 =

router(config)#access-list 10 deny any

router#show access-lists ******查看访问控制列表。

〃标准访问控制列表的工作原理。

(每当数据进入路由器的每口接口下,都会进行以下进程。

)

注:当配置访问控制列表时,顺序很重要。

要确保按照从具体到普遍的次序来排列条目。

如:想要拒绝一个具体的主机地址并且允许其他主机,那么要确保有关这个具体主机的条目最新出现。

三:扩展ACL

〃扩展访问控制列表对数据包源地址、目的地址、源端口、目的端口都进行检查。

若使用扩展访问控制列表禁止某网段访问别的网段,则A网段下所有主机不能访问B网段,而B网段下的主机可以访问A网段。

用100----199之间数字作为表号

一般用于外网,所以最好把扩展ACL应用在离源地址最近的地方。

〃配置扩展访问控制列表。

router(config)#access-list表号 deny(禁止)协议源IP地址/网段反掩码目的IP地址/网段反掩码 eq端口

******禁止A网段(源网段)下的某协议(或某端口)访问B网段(目的网段)

router(config)#access-list表号 permit ip any any

注:扩展ACL默认情况下所有的网络也被设置为禁止,所以应该放行其他的网段。

router(config)#interface 接口 **********进入想要应用此ACL 的接口

router(config-if)#ip access-group表号 out/in ******激活该接口下咋访问控制列表,并根据实际情况设置此接口为OUT/in。

〃常用端口及所属协议。

〃扩展访问控制列表的工作原理:

(每当数据进入路由器的每口接口下,都会进行以下进程。

)。