Eudemn防火墙日志服务器配置指导

(整理)华为防火墙Eudemon500操作手册-入门.

目录第1章防火墙概述1-11.1 网络安全概述 ..................................................................................................................... 1-11.1.1 安全威胁.................................................................................................................. 1-11.1.2 网络安全服务分类 ................................................................................................... 1-11.1.3 安全服务的实现方法................................................................................................ 1-21.2 防火墙概述......................................................................................................................... 1-31.2.1 安全防范体系的第一道防线——防火墙................................................................... 1-31.2.2 防火墙发展历史....................................................................................................... 1-41.3 Eudemon产品简介 ............................................................................................................ 1-61.3.1 Eudemon产品系列.................................................................................................. 1-61.3.2 Eudemon500/1000防火墙简介............................................................................... 1-61.3.3 Eudemon500/1000防火墙功能特性列表 ................................................................ 1-8第2章 Eudemon防火墙配置基础............................................................................................ 2-12.1 通过Console接口搭建本地配置环境................................................................................. 2-12.1.1 通过Console接口搭建............................................................................................ 2-12.1.2 实现设备和Eudemon防火墙互相ping通............................................................... 2-42.1.3 实现跨越Eudemon防火墙的两个设备互相ping通 ................................................ 2-52.2 通过其他方式搭建配置环境................................................................................................ 2-62.2.1 通过AUX接口搭建.................................................................................................. 2-72.2.2 通过Telnet方式搭建............................................................................................... 2-92.2.3 通过SSH方式搭建................................................................................................ 2-112.3 命令行接口....................................................................................................................... 2-122.3.1 命令行级别 ............................................................................................................ 2-122.3.2 命令行视图 ............................................................................................................ 2-132.3.3 命令行在线帮助..................................................................................................... 2-242.3.4 命令行错误信息..................................................................................................... 2-252.3.5 历史命令................................................................................................................ 2-262.3.6 编辑特性................................................................................................................ 2-262.3.7 查看特性................................................................................................................ 2-272.3.8 快捷键.................................................................................................................... 2-272.4 防火墙的基本配置............................................................................................................ 2-302.4.1 进入和退出系统视图.............................................................................................. 2-302.4.2 切换语言模式......................................................................................................... 2-302.4.3 配置防火墙名称..................................................................................................... 2-312.4.4 配置系统时钟......................................................................................................... 2-312.4.5 配置命令级别......................................................................................................... 2-312.4.6 查看系统状态信息 ................................................................................................. 2-322.5 用户管理........................................................................................................................... 2-332.5.1 用户管理概述......................................................................................................... 2-332.5.2 用户管理的配置..................................................................................................... 2-342.5.3 用户登录相关信息的配置....................................................................................... 2-372.5.4 典型配置举例......................................................................................................... 2-382.6 用户界面(User-interface)............................................................................................. 2-392.6.1 用户界面简介......................................................................................................... 2-392.6.2 进入用户界面视图 ................................................................................................. 2-402.6.3 配置异步接口属性 ................................................................................................. 2-412.6.4 配置终端属性......................................................................................................... 2-422.6.5配置Modem属性 ................................................................................................. 2-442.6.6 配置重定向功能..................................................................................................... 2-452.6.7 配置VTY类型用户界面的呼入呼出限制 ............................................................... 2-462.6.8 用户界面的显示和调试 .......................................................................................... 2-472.7 终端服务........................................................................................................................... 2-472.7.1 Console接口终端服务........................................................................................... 2-472.7.2 AUX接口终端服务 ................................................................................................ 2-472.7.3 Telnet终端服务..................................................................................................... 2-482.7.4 SSH终端服务........................................................................................................ 2-51第3章 Eudemon防火墙工作模式............................................................................................ 3-13.1 防火墙工作模式简介 .......................................................................................................... 3-13.1.1 工作模式介绍........................................................................................................... 3-13.1.2 路由模式工作过程 ................................................................................................... 3-33.1.3 透明模式工作过程 ................................................................................................... 3-33.1.4 混合模式工作过程 ................................................................................................... 3-73.2 防火墙路由模式配置 .......................................................................................................... 3-83.2.1 配置防火墙工作在路由模式..................................................................................... 3-83.2.2 配置路由模式其它参数 ............................................................................................ 3-83.3 防火墙透明模式配置 .......................................................................................................... 3-83.3.1 配置防火墙工作在透明模式..................................................................................... 3-93.3.2 配置地址表项........................................................................................................... 3-93.3.3 配置对未知MAC地址的IP报文的处理方式 ........................................................... 3-93.3.4 配置MAC地址转发表的老化时间 ......................................................................... 3-103.4 防火墙混合模式配置 ........................................................................................................ 3-103.4.1 配置防火墙工作在混合模式................................................................................... 3-103.4.2 配置混合模式其它参数 .......................................................................................... 3-11 3.5 防火墙工作模式的切换..................................................................................................... 3-11 3.6 防火墙工作模式的查看和调试.......................................................................................... 3-11 3.7 防火墙工作模式典型配置举例.......................................................................................... 3-123.7.1 处理未知MAC地址的IP报文............................................................................... 3-123.7.2 透明防火墙连接多个局域网................................................................................... 3-12第1章防火墙概述1.1 网络安全概述随着Internet的迅速发展,越来越多的企业借助网络服务来加速自身的发展,此时,如何在一个开放的网络应用环境中守卫自身的机密数据、资源及声誉已越来越为人们所关注。

华为Eudemon防火墙基础概念、技术、工作模式

防火墙基本概念--多通道协议

多通道协议 是指某个应用在进行通讯或提供服务时需要建立两个以上的会话 (通道),其中有一个控制通道,其他的通道是根据控制通道中 双方协商的信息动态创建的,一般我们称之为数据通道或子通道; 多通道协议在防火墙应用以及NAT设备的应用中需要特殊处理, 因为数据通道的端口是不固定的(协商出来的)其报文方向也是 不固定的

接口2

DMZ区域

接口1

Untrust区域 Local区域

Trust区域

接口3

防火墙的内部划分为多个区域,所有的转发接口都唯一的属于某个区域

防火墙基本概念——安全区域 (Zone)续

Eudemon防火墙上预定义了4个安全区域:本地区域Local(指 防火墙本身)、受信区域Trust、非军事化区域DMZ (Demilitarized Zone)、非受信区域Untrust,用户可以根据需 要自行添加新的安全区域

Server

DMZ 区域 LAN

接口2

Trust 区域

Internet

Untrust 区域

Local 区域

外部网络

接口 1

接口3

PC LAN

PC

内部网络

根据防火墙的内部划分的安全区域关系,确定其所连接网络的安全区域

防火墙基本概念——安全区域(Zone) 配置

- # 系统预定义的安全区域(例如trust、local、dmz和untrust),这些区域具有

Port 192,168,0,1,89,3

200 Port Command OK

200 Port Command OK

RETR Sample.txt

RETR Sample.txt

150 Opening ASCII connection

Eudemon系列防火墙

强大的 抗攻击 能力

支持多样的配 置和认证方式

Eudemon

电信级 可靠性

防火墙

丰富业务特性 优良的 支持多种 业务可 VPN和加密 扩充性 算法 高速 NAT , 支持多种 接口和工 支持丰富 的ALG 作模式

20

基于改进的状态检测安全技术

包过滤防火墙:

早期防火墙就是简单的包过滤防火墙,只支持静态

强大的认证系统,可支持本地和Radius认证服务器认证。

和防火墙配套的日志系统管理也支持严格的用户认证,日志数据库加密存储。

14

Eudemon防火墙基本规格

E100

接口数量 自 带 2 个 10/100M 以太网口,另有 2 个扩展接口插槽 接口类型 10/100M以太网

E200

自 带 2 个 10/100M 以太网口。, 2个扩展接口插槽 10/100M 以太网, E1、ATM接口

RTSP、H.323、SIP、HTTP等应用进行状态检测。

支持端口到应用映射,隐藏内部知名端口。 支持丰富的NAT应用,利用NAT方式组网可进一步提高安全性。 11

Eudemon防火墙主要特点

高性能:

采用华为3Com专利技术,提供业界领先的ACL高速算法,性能与ACL数目无关。 高端防火墙采用了网络处理器,达到3G线速。

产品开发采用IPD和CMM流程,最大程度保证产品质量可靠。

路由备份功能。 支持双机状态热备。

高安全:

专门为防火墙设计的硬件结构。

具有自主知识产权的安全操作系统。 内置IDS功能,对网上几十种攻击进行检测和防范。具有与IDS联动功能,通 过与IDS配合防御不断出现的新的攻击方式。

华为Eudemon配置文档

华为Eudemon配置文档Eudemon防火墙的双机热备份需要三个协议的支持:VRRP(Virtual Router Redundancy Protocol)是由RFC2338定义的一种容错协议,通过实现物理设备和逻辑设备的分离,实现在多个出口网关之间进行选路。

VGMP(VRRP Group Management Protocol)是华为公司为防止VRRP状态不一致现象的发生,在VRRP的基础上自主开发出的扩展协议。

该协议负责统一管理加入其中的各备份组VRRP的状态。

HRP(Huawei Redundancy Protocol)协议用来进行防火墙的动态状态数据的实时备份。

此配置文档适用于不支持VGMP的Eudemon系统版本,该系统默认有master 和slave两个管理组,master用于管理主防火墙VRRP备份组,slave用于管理备防火墙VRRP备份组,主要区别体现在它们的优先级上。

一、Eudemon双机配置的二个步骤如下:1、接口划分和VRRP备份组配置[Eudemon]firewall zone trust[Eudemon-zone-untrust] add interface GigabitEthernet0/0/0[Eudemon]firewall zone untrust[Eudemon-zone-untrust] add interface GigabitEthernet5/0/0[Eudemon]firewall zone dmz[Eudemon-zone-dmz] add interface GigabitEthernet0/0/1[Eudemon-zone-dmz] add interface GigabitEthernet6/0/0注:Eudemon防火墙默认有四个区域,local(本机)、untrust(连接外网)、trust (连接内网)、dmz(中立区),安全级别系数分别是100、5、85、50,这四个默认区域不能删除,也不能修改安全级别系数;并且四个区域默认是不允许所有IP 进行互访的。

eudemon200防火墙综合配置指导

Eudemon 200防火墙综合实验指导书Eudemon 200防火墙综合实验指导书说明:为了配合理论课程讲解,更清晰、更全面地了解Eudemon防火墙的配置步骤,本实验指导书围绕一个具体组网需求进行分析,并提供详细的操作步骤。

1.1 实验内容:1. 结合防火墙基本原理与应用环境,分析具体应用需求;2. 灵活配置防火墙各种特性,满足应用需求;1.2 实验目的:1. 进一步熟悉防火墙基本原理;2. 掌握防火墙典型组网应用环境;3. 熟练掌握防火墙基本配置和应用,掌握基本故障排除技巧;1.3 实验环境:1.4 实验网络分析与规划1.4.1 总体应用需求某公司对现有办公网络进行改造,总体要求是:重新规划网络拓扑结构后,公司内部网络采用私有IP地址,并和外界实现隔离,通过采取各种安全措施从而防范来自Internet的恶意攻击,同时控制内部网络对外界的随意访问,并且要求记录详细的日志信息。

公司对外提供WWW、FTP服务,要求外部网络特定用户可以访问内部服务器,内部网络大多数PC机都可以访问外部网络,并要求服务器的安全性应不受威胁。

1.4.2 网络需求的初步分析目前,该公司拥有数十台办公PC机,并在不久的将来可能会扩充到几倍以上。

另外,该公司还拥有数台服务器,提供WWW、FTP等服务。

公司内部网络比较安全,自身很少存在安全隐患;安全威胁主要来自外网。

为了满足安全性考虑,可以在内部网络到外部网络的出口处部署Eudemon防火墙设备,分别通过3个以太网接口连接内部办公区网络、服务器区网络、外部网络。

根据该公司对网络规划的需求,通过分析,可以从以下几个方面满足该公司对网络安全性的要求:表1-1 实现需求的措施需求分类解决方法基本安全防护根据安全区域划分机制,将内部办公网络划分在Trust区,将各种服务器划分在DMZ区,将外部网络规划到Untrust区。

地址转换内部Trust、DMZ区域都采用私有网段地址,通过NAT机制访问外部网络。

华为Eudemon1000E-G系列 AIl防火墙(盒式)产品说明书

华为Eudemon1000E-G系列AI防火墙(盒式)随着运营商业务不断的数字化、云服务化,网络在运营商运营中占据着重要的位置,出于各种目的,网络攻击者通过身份仿冒、网站挂马、恶意软件等多种方式进行网络渗透与攻击,影响运营商网络的正常使用。

采用防火墙部署网络边界是当前防护运营商网络安全的主要方式,但是防火墙通常只能基于签名实现威胁的分析和阻断,该方法对未知威胁无有效的处置方法,还会引起设备性能的降低。

这种单点、被动、事中防御的方式已经不能有效的解决未知威胁攻击,对于隐匿于加密流量中的威胁在不损坏用户隐私的情况下更是无法有效的识别。

华为Eudemon1000E-G系列AI防火墙,在提供NGFW能力的基础上,联动其他安全设备,主动防御网络威胁,增强边界检测能力,有效防御高级威胁,同时解决性能下降问题。

NP提供快速转发能力,防火墙性能显著提升。

产品图华为Eudemon1000E-G15/Eudemon 1000E-G25 AI防火墙华为Eudemon1000E-G35/Eudemon 1000E-G55 AI防火墙华为Eudemon1000E-G 系列AI 防火墙(盒式)卓越性能Eudemon1000E-G 系列AI 防火墙内置转发、加密、模式匹配三大协处理引擎,有效将小包转发性能,IPS 、AV 业务性能以及IPSec 业务性能提升2倍。

内置AI 芯片,具备8TOPS 16位浮点数算力,有效支撑高级威胁防御模型加速。

智能防御Eudemon1000E-G 系列AI 防火墙内置NGE 、CDE 和AIE 三大威胁防御引擎。

NGE 作为NGFW 检测引擎,提供IPS 、反病毒和URL 过滤等内容安全相关的功能,有效保证内网服务器和用户免受威胁的侵害。

CDE (Content-based Detection Engine )可提供数据深度分析,暴露威胁的细节,快速检测恶意文件,有效提高威胁检出率。

产品亮点C&C 加密破解检测…华为Eudemon1000E-G 系列AI 防火墙(盒式)8-3AIE 作为APT 威胁检测引擎,针对暴力破解、C&C 异常流量、DGA 恶意域名和加密威胁流量进行检测,有效解决威胁快速变化、变种频繁、传统升级特征库检测响应慢以及加密攻击检测难度大等问题,构建“普惠式”AI ,帮助客户做到更全面的网络风险评估,有效应对攻击链上的网络威胁,真正实现攻击防御“智”能化。

Quidway防火墙 Eudemon1000E 开局指导书V1[1].0-20091025-B1

![Quidway防火墙 Eudemon1000E 开局指导书V1[1].0-20091025-B1](https://img.taocdn.com/s3/m/63e6e80abb68a98271fefa1e.png)

资料编码产品名称Quidway自研以太网交换机使用对象华为工程师、合作工程师产品版本编写部门软件服务部-解决方案部资料版本V100R002Quidway防火墙 Eudemon1000E 开局指导书拟制:孙崧铭日期:2009-09-20审核:日期:审核:日期:批准:日期:华为技术有限公司版权所有侵权必究修订记录日期修订版本描述作者2009-10-25 V1.0 完成孙崧铭目录第1章Quidway Eudemon 1000E产品概述 (1)1.1 系统介绍 (1)1.2 组网介绍 (2)1.3 系统结构介绍 (2)第2章Quidway Eudemon 1000E的特点 (3)2.1 产品系列 (3)2.2 产品优点 (4)2.3 安全域概念介绍 (5)2.3.1 防火墙的域 (5)2.3.2 域间概念 (6)2.3.3 本地域 (6)2.4 防火墙工作模式 (7)2.4.1 防火墙工作模式概述 (7)2.4.2 路由模式 (7)2.4.3 透明模式 (8)2.4.4 混合模式 (9)2.5 访问控制策略和报文过滤 (9)2.5.1 访问控制策略的异同 (9)2.5.2 ACL加速查找 (9)2.5.3 报文过滤规则的应用 (10)2.5.4 防火墙缺省动作 (11)2.6 双机热备 (11)2.6.1 VRRP的应用 (12)2.6.2 传统VRRP在E1000E备份实现的不足 (13)2.6.3 VGMP备份组 (15)2.6.4 HRP备份 (15)2.6.5 VRRP、VGMP和HRP之间的协议层次关系 (15)2.7 NAT介绍 (16)2.7.1 NAT的应用 (16)2.7.2 NAT与VRRP绑定 (17)第3章Quidway Eudemon 1000E数据准备 (18)3.1 初始连接配置 (18)3.1.1 通过Console接口搭建 (18)3.1.2 通过Telnet方式搭建 (21)3.1.3 通过WEB方式接入设备 (23)3.2 设备启动 (24)3.2.1 设备上电 (24)3.2.2 设备启动过程 (25)3.3 版本配套 (28)3.3.1 查看当前的软件版本 (28)3.4 软件版本升级 (28)3.5 配置规划 (30)3.5.1 网络拓扑图 (30)3.5.2 系统名 (31)3.5.3 当地时区 (31)3.5.4 远程维护登录帐号/口令和Super密码 (31)3.5.5 区域、接口和IP地址规划 (32)3.5.6 路由规划 (32)3.5.7 访问策略规划 (32)3.5.8 双机热备规划 (33)3.5.9 链路可达性规划 (33)3.5.10会话快速备份规划 (34)3.5.11 NAT规划 (34)3.5.12 NAT与VRRP绑定 (34)第4章Quidway Eudemon 1000E 配置 (35)4.1 时间日期和时区配置 (35)4.2 系统名配置 (35)4.3 远程维护登录帐号/口令和Super密码配置 (36)4.3.1 远程维护登录帐号/口令配置 (36)4.3.2 Super密码配置 (36)4.4 区域、接口和IP地址配置 (37)4.4.1 数据配置步骤 (37)4.4.2 测试验证 (38)4.5 路由配置 (38)4.5.1 缺省路由配置 (38)4.5.2 静态路由配置 (38)4.5.3 动态路由OSPF配置 (39)4.5.4 测试验证 (39)4.6 访问策略控制配置 (39)4.6.1 需求说明 (39)4.6.2 数据配置 (40)4.6.3 测试验证 (41)4.7 双机热备配置 (41)4.7.1 VRRP/VGMP配置 (41)4.7.2 HRP配置 (41)4.7.3 测试验证 (42)4.8 链路可达性配置 (42)4.8.1 配置方法 (42)4.8.2 测试验证 (42)4.9 会话快速备份配置 (43)4.10 NAT配置 (43)4.10.1 配置地址池与VRRP绑定 (43)4.10.2 配置内部服务器与VRRP绑定 (44)4.10.3 验证测试 (44)第5章Quidway Eudemon 1000E基本维护 (44)5.1 查看软件版本信息 (44)5.2 系统配置文件维护 (44)5.3 查看单板、电源、风扇运行状况 (45)5.4 查看CPU占用率 (45)5.5 查看内存占用率 (45)5.6 查看接口流量 (45)5.7 查看接口、链路状态 (46)5.8 查看日志缓冲区信息 (46)5.9 查看路由表信息 (46)5.10 查看ARP映射表 (46)5.11 查看会话表信息 (46)5.12 收集系统诊断信息 (46)关键词:Quidway,防火墙,Eudemon1000E,开局指导书摘要:本文结合业务与软件产品线工程师开局需要对华为Quidway局域网交换机数据准备给出指导,并对其常见配置进行描述。

华为Eudemon一道门防火墙

配置路由模式下负载分担的双机热备份两台Eudemon和4台路由器之间运行OSPF协议Eudemon上下行业务端口加入到同一个link-group管理组,在链路故障时候能加快路由收敛。

Eudemon的双机热备份功能基于VRRP实现,Eudemon的HRP备份链路上配置两个VRRP 组分别加入VGMP管理组的Master管理组和Slave管理组,组成负载分担网络。

PC0所在LAN为受保护区域,Eudemon的GE0/0/1端口连接,部署在Trust区域。

外部网络和Eudemon的GE0/0/3相连,部署在Untrust区域。

两台Eudemon之间互联的HRP备份通道接口GE0/0/2部署在DMZ区域。

其中DMZ区域对应的VRRP组虚拟地址分别为10.100.50.5和10.100.50.6步骤1配置Eudemon A。

<Eudemon> system-view[Eudemon] interface gigabitethernet 0/0/1[Eudemon-GigabitEthernet 0/0/0] ip address 10.100.10.2 24[Eudemon-GigabitEthernet 0/0/0] quit[Eudemon] interface gigabitethernet 0/0/2[Eudemon-GigabitEthernet 0/0/1] ip address 10.100.50.2 24[Eudemon-GigabitEthernet 0/0/1] quit[Eudemon] interface gigabitethernet 0/0/3[Eudemon-GigabitEthernet 0/0/2] ip address 10.100.30.2 24[Eudemon-GigabitEthernet 0/0/2] quit[Eudemon] firewall zone trust[Eudemon-zone-trust] add interface gigabitethernet 0/0/1[Eudemon-zone-trust] quit[Eudemon] firewall zone dmz[Eudemon-zone-dmz] add interface gigabitethernet 0/0/2[Eudemon-zone-dmz] quit[Eudemon] firewall zone untrust[Eudemon-zone-untrust] add interface gigabitethernet 0/0/3[Eudemon-zone-untrust] quit[Eudemon] interface gigabitethernet 0/0/1[Eudemon-GigabitEthernet 0/0/0] link-group 1[Eudemon-GigabitEthernet 0/0/0] quit[Eudemon] interface gigabitethernet 0/0/3[Eudemon-GigabitEthernet 0/0/1] link-group 1[Eudemon-GigabitEthernet 0/0/1] quit# 配置统一安全网关的缺省过滤规则。

蓝盾防火墙日志管理系统操作手册

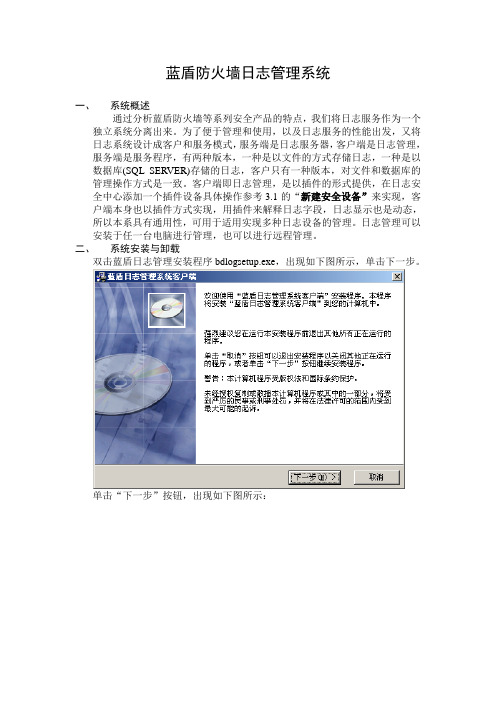

蓝盾防火墙日志管理系统一、系统概述通过分析蓝盾防火墙等系列安全产品的特点,我们将日志服务作为一个独立系统分离出来。

为了便于管理和使用,以及日志服务的性能出发,又将日志系统设计成客户和服务模式,服务端是日志服务器,客户端是日志管理,服务端是服务程序,有两种版本,一种是以文件的方式存储日志,一种是以数据库(SQL SERVER)存储的日志,客户只有一种版本,对文件和数据库的管理操作方式是一致。

客户端即日志管理,是以插件的形式提供,在日志安全中心添加一个插件设备具体操作参考3.1的“新建安全设备”来实现,客户端本身也以插件方式实现,用插件来解释日志字段,日志显示也是动态,所以本系具有通用性,可用于适用实现多种日志设备的管理。

日志管理可以安装于任一台电脑进行管理,也可以进行远程管理。

二、系统安装与卸载双击蓝盾日志管理安装程序bdlogsetup.exe,出现如下图所示,单击下一步。

单击“下一步”按钮,出现如下图所示:如需要更改安装目录,单击“浏览”按钮,确认安装目录后,单击“下一步”按钮,出现如下图所示:在系统的“开始”菜单的“程序”菜单中添加一项菜单,确认菜单名称后,一直单击“下一步”按钮即可,可能要一两分钟,最后出现如下图所示表示安装成功完成。

卸载:直接单击控制中心菜单下的“卸载蓝盾日志管理”或在“控制面板”中,选中“蓝盾日志管理”,然后单旁边的“更改与删除”按钮,出现如下图所示:单击“下一步”按钮,然后单击“完成”按钮即可。

三、系统操作先启动蓝盾安全控制中心,启动后的出现如下图所示:输入登录蓝盾控制中心的用户名和密码,按确定登录,按退出取消登录并结束程序,登录成功后出现如下图所示:如上图所示,界面主要包含六个部分:顶部的菜单、工具条、左边的功能导航栏、右边的操作界面、下边消息提示框、底边是状态条。

3 菜单管理3.1 文件菜单:如上图所示。

新建安全设备新建一个安全设备,本系统的安全设备是蓝盾日志管理,单击新建安全设备后出现如下图所示界面,设备类型:安全设备的类型,单击右边的下拉列表框,选中蓝盾日志管理。

21Eudemon防火墙产品基本功能特性与配置

是指某个应用在进行通讯或提供服务时只需要建立一个会话的应用 协议。根据TCP三次握手机制,状态防火墙能够维护会话的五元组 信息。

ASPF与多通道协议

防火墙创建Servermap表项

三次握手

三次握手

Port 192.168.0.1 89,3

Port 192.168.0.1 89,3

用户 192.168.0.1

Eudem 表现,打开通道

FTP server 19.49.10.10

三元组ASPF

Eudemon相当于一个六元组(支持VPN情况下,有VPNID) 的NAT设备,即防火墙上的每个会话的建立都需要六元组:源 IP地址、源端口、目的IP地址、目的端口、协议号和VPN-ID。 只有这些元素都具备了,会话才能建立成功,报文才能通过。而 一些实时通讯工具,如QQ、MSN等,通过NAT设备,需要按 三元组处理:源IP地址、源端口、协议号。Eudemon为了适 配类似QQ、MSN等通讯机制,支持三元组处理方式,让类似 QQ、MSN等的通讯方式能够正常的穿越。

条件

报文的五元组匹配会话表

报文的五元组不匹 配会话表

域间规则允许通过 域间规则不允许通过

操作

转发该报文

转发该报文,并创建会话表表 项 丢弃该报文

会话相关命令

查看防火墙的Session信息

[Eudemon]display firewall session table verbose icmp (vpn: public -> public) zone: local -> intra tag: 0x3588 State: 0x0 ttl: 00:00:20 left: 00:00:04 Id: 141c2d38 SlvId: 16406388 Interface: G0/0/1 Nexthop: 172.16.12.5 Mac: 00-0f-e2-61-05-83 172.16.12.1:43996-->172.16.12.5:43996

防火墙huaweieudemon100e配置

防火墙huaweieudemon100e配置#sysname Eudemon#firewall packet-filter default permit interzone local trust direction inbound firewall packet-filter default permit interzone local trust direction outbound firewall packet-filter default permit interzone local untrust direction inbound firewall packet-filter default permit interzone local untrust direction outboun d firewall packet-filter default permit interzone local dmz direction inbound firewall packet-filter default permit interzone local dmz direction outbound firewall packet-filter default permit interzone trust untrust direction inbound firewall packet-filter default permit interzone trust untrust direction outboun d firewall packet-filter default permit interzone trust dmz direction inbound firewall packet-filter default permit interzone trust dmz direction outbound firewall packet-filter default permit interzone dmz untrust direction inbound firewall packet-filter default permit interzone dmz untrust direction outbound # nat address-group 0 222.134.77.234 222.134.77.234nat server protocol tcp global 222.134.77.234 8881 inside 192.168.0.156 8881 nat server protocol tcp global 222.134.77.234 9999 inside 192.168.0.156 9999 nat server protocol tcp global 222.134.77.234 6000 inside 192.168.0.155 6000 nat server protocol tcp global 222.134.77.234 8080 inside 192.168.0.155 8080 nat server protocol tcp global 222.134.77.234 8882 inside 192.168.0.177 8882 nat server protocol tcp global 222.134.77.234 7777 inside 192.168.0.177 7777 undo nat alg enable esp nat alg enable ftpnat alg enable dnsnat alg enable icmpnat alg enable netbiosundo nat alg enable h323undo nat alg enable hwccundo nat alg enable ilsundo nat alg enable pptpundo nat alg enable qqundo nat alg enable msnundo nat alg enable user-defineundo nat alg enable sipundo nat alg enable mgcpundo nat alg enable mmsundo nat alg enable sqlnetundo nat alg enable rtspfirewall permit sub-ip#firewall statistic system enable#interface Aux0async mode flowlink-protocol ppp#interface Ethernet0/0/0description wanip address 222.134.77.234 255.255.255.0 #interface Ethernet0/0/1description to huawei-3328tpip address 192.168.3.2 255.255.255.0#interface Ethernet0/0/2#interface Ethernet0/0/3#interface Ethernet0/0/4#interface Secp0/0/0#interface NULL0#right-manager server-group#acl number 2001rule 0 permit source 192.168.0.0 0.0.0.255rule 1 permit source 192.168.2.0 0.0.0.255#acl number 3000rule 0 permit tcp destination 192.168.0.156 0 destination-port eq 8881 rule 1 permit tcp destination 192.168.0.156 0 destination-port eq 9999 rule 2 permit tcp destination 192.168.0.155 0 destination-port eq 6000 rule 3 permit tcp destination 192.168.0.155 0 destination-port eq 8080 rule 4 permit tcp destination 192.168.0.177 0 destination-port eq 8882 rule 5 permit tcp destination 192.168.0.177 0 destination-port eq 7777 #firewall zone localset priority 100#firewall zone trustset priority 85nat 2001 address-group 0add interface Ethernet0/0/1#firewall zone untrustset priority 5add interface Ethernet0/0/0#firewall zone dmzset priority 50#firewall interzone local trust#firewall interzone local untrust#firewall interzone local dmz#firewall interzone trust untrustpacket-filter 3000 inboundpacket-filter 2001 outboundnat outbound 2001 interface Ethernet0/0/0 detect ftpdetect http#firewall interzone trust dmz#firewall interzone dmz untrust#aaaauthentication-scheme default#authorization-scheme default#accounting-scheme default#domain default##slb#ip route-static 0.0.0.0 0.0.0.0 222.134.77.233ip route-static 192.168.0.0 255.255.255.0 192.168.3.1 ip route-static 192.168.2.0 255.255.255.0 192.168.3.1 #user-interface con 0user-interface aux 0user-interface vty 0 4user privilege level 3set authentication password simple huawei #return[Eudemon]。

Eudemon防火墙上机指导书

EUDEMON防火墙上机指导书目录第1章实验一 NAT地址转换(地址池方式) (iii)1.1 组网图 (iii)1.2 系统组网说明 (iv)1.3 客户机配置 (iv)1.4 系统数据配置 (iv)1.5 验证 (v)1.6 思考题 (v)第2章实验二 NAT地址转换(easy ip方式) (vi)2.1 组网图 (vi)2.2 系统组网说明 (vi)2.3 客户机配置 (vi)2.4 系统数据配置 (vi)2.5 验证 (vii)第3章实验三 NAT ALG应用 (viii)3.1 组网图 (viii)3.2 系统组网说明 (viii)3.3 客户机配置 (viii)3.4 系统数据配置 (ix)3.5 验证 (x)3.6 思考题 (x)第4章实验四 NAT SERVER应用 (xi)4.1 组网图 (xi)4.2 系统组网说明 (xi)4.3 客户机配置 (xi)4.4 系统数据配置 (xii)4.5 验证 (xii)第5章实验五 ASPF实例 (xiii)5.1 组网图 (xiii)5.2 系统组网说明 (xiii)5.3 客户机配置 (xiii)5.4 系统数据配置 (xiv)5.5 验证 (xiv)5.6 思考题 (xv)第6章 实验六 用户访问量限制 (xvi)6.1 组网图 (xvi)6.2 系统组网说明 (xvi)6.3 客户机配置 (xvi)6.4 系统数据配置 (xvi)6.5 验证 (xvii)6.6 思考题 (xviii)第7章 实验七 网络攻击防范实例 (xix)7.1 组网图 (xix)7.2 系统组网说明 (xix)7.3 客户机配置 (xix)7.4 系统数据配置 (xix)7.5 验证 (xx)实验一 NAT 地址转换(地址池方式)1.1 组网图PC2:192.168.0.21.2 系统组网说明(1)PC1接eudemon以太网1端口,属untrust区域,无需设置网关地址;(2)PC2接eudemon以太网0端口,属trust区域,需设置网关地址;(3)PC2作为NAT私网客户端可以ping通公网的PC1。

Eudemon防火墙开局指导书

入方向(inbound):数据由低级别的安全区域向高级别的安全区域传输的方向;出方向(outbound):数据由高级别的安全区域向低级别的安全区域传输的方向Eudemon防火墙开局指导书华为技术有限公司版权所有侵权必究Eudemon防火墙开局指导书文档密级:内部公开修订记录Eudemon防火墙开局指导书文档密级:内部公开目录第1章 Eudemon防火墙产品概述 (1)1.1 Eudemon 200防火墙 (1)1.2 Eudemon 500/1000防火墙 (3)第2章 Eudemon防火墙的特点 (5)2.1 基于状态的防火墙 (5)2.2 安全域概念介绍 (6)2.2.1 防火墙的域 (6)2.2.2 域间概念 (8)2.2.3 本地域 (8)2.3 防火墙工作模式 (9)2.3.1 防火墙工作模式概述 (9)2.3.2 路由模式 (9)2.3.3 透明模式 (9)2.3.4 混合模式 (10)2.4 访问控制策略和报文过滤 (11)2.4.1 访问控制策略的异同 (11)2.4.2 ACL加速查找 (11)2.4.3 报文过滤规则的应用 (12)2.4.4 防火墙缺省动作 (13)2.5 NAT (13)2.6 双机热备 (14)2.6.1 防火墙双机简介 (14)2.6.2 基于纯VRRP的备份 (15)2.6.3 基于HRP的备份 (15)2.6.4 双机热备的注意事项 (16)第3章 Eudemon防火墙数据准备 (16)3.1 登录进入防火墙 (16)3.1.1 搭建配置环境 (16)3.1.2 配置电缆连接 (17)3.1.3 设置微机或终端的参数 (17)3.1.4 防火墙上电 (20)3.2 版本配套 (20)3.2.2 查看当前的软件版本 (21)Eudemon防火墙开局指导书文档密级:内部公开3.3 软件版本升级 (23)3.4 配置规划 (25)3.4.1 网络拓扑图 (25)3.4.2 系统名 (25)3.4.3 当地时区 (26)3.4.4 远程维护登录帐号/口令和Super密码 (26)3.4.5 区域、接口和IP地址规划 (26)3.4.6 路由规划 (27)3.4.7 双机热备规划 (27)3.4.8 访问策略规划 (28)3.4.9 地址转换规划 (29)第4章 Eudemon防火墙配置 (30)4.1 时间日期和时区配置 (30)4.2 系统名配置 (31)4.3 远程维护登录帐号/口令和Super密码配置 (31)4.3.1 远程维护登录帐号/口令配置 (31)4.3.2 Super密码配置 (31)4.4 区域、接口和IP地址配置 (32)4.4.1 功能需求和组网说明 (32)4.4.2 数据配置步骤 (32)4.4.3 测试验证 (33)4.5 路由配置 (33)4.5.1 功能需求和组网说明 (33)4.5.2 数据配置步骤 (34)4.5.3 测试验证 (34)4.6 双机热备配置 (34)4.6.1 功能需求和组网说明 (34)4.6.2 数据配置步骤 (34)4.6.3 测试验证 (36)4.7 访问策略控制配置 (36)4.7.1 功能需求和组网说明 (36)4.7.2 数据配置步骤 (36)4.7.3 测试验证 (37)4.8地址转换配置配置 (38)4.8.1 NAT地址转换(地址池方式) (38)4.8.2 NAT地址转换(easy ip方式) (40)4.8.3 NAT SERVER应用 (42)Eudemon防火墙开局指导书文档密级:内部公开第5章 Eudemon防火墙基本维护 (44)5.1 查看软件版本信息 (44)5.2 系统配置文件维护 (44)5.3 查看CPU占用率 (44)5.4 查看内存占用率 (46)5.5 查看日志缓冲区信息 (47)5.6 查看路由表信息 (48)5.7 查看接口状态 (49)5.8 查看ARP映射表 (51)5.9 查看会话表信息 (51)5.10 收集系统诊断信息 (52)Eudemon防火墙开局指导书文档密级:内部公开关键词:Eudemon, 防火墙, 开局指导书摘要:本文结合业务与软件产品线工程师开局需要对Eudemon系列防火墙数据准备给出指导,并对其常见配置进行描述。

Eudemon防火墙双机热备业务特性与配置

Eudemon防火墙双机热备业务特性与配置Eudemon防火墙是华为公司推出的一款高性能、高可靠性的网络安全设备。

在网络架构中,防火墙是非常重要的部分,其主要作用是监控和控制数据流量,保护网络安全。

而双机热备技术则是防火墙设备中的一项重要功能,能够在主设备故障的情况下,自动进行切换,保障网络的连续性和可靠性。

Eudemon防火墙的双机热备技术具有以下几个特性:1、高可用性:双机热备技术使得主备设备之间的状态保持实时同步,当主设备发生故障时,备设备可以立即接管主设备的工作,保证网络的持续运行。

2、高性能:双机热备技术采用硬件加速和负载均衡技术,可以将数据流量均匀地分发到主备设备上进行处理,提高防火墙的处理能力和响应速度。

3、灵活的部署方式:双机热备技术支持主备设备的本地部署和远程部署,可以根据实际情况进行选择,灵活满足不同网络环境的需求。

4、恢复能力强:双机热备技术具备自动切换和自动恢复功能,当主设备恢复正常运行时,能够自动将工作从备设备切换回主设备,实现系统的自动恢复和平滑过渡。

5、稳定可靠:双机热备技术采用了多种冗余设计,包括硬件冗余、软件冗余和数据冗余等,可以有效地提高防火墙的稳定性和可靠性,有效避免单点故障的发生。

对于Eudemon防火墙双机热备的配置,可以按照以下步骤进行:1、设备连接和初始化:将主备设备之间进行物理连接,确保两者之间的网络畅通,然后进行设备的初始化配置,包括设置IP地址、子网掩码、网关等,以及进行设备的授权和许可证的导入。

2、主备设备的信息同步:在主备设备之间进行信息同步,包括配置文件、路由表、状态信息等。

这是保证主备设备之间能够实时同步状态的基础。

3、配置双机热备功能:在主设备上开启双机热备功能,并设置备设备的优先级,配置主备设备的心跳检测参数,以便能够实时监测主备设备的状态。

4、测试和验证:在配置完成后,进行测试和验证,包括主备设备之间的切换测试、数据流量的负载均衡测试等,确保双机热备功能的正常运行和可靠性。

Eudemon防火墙双机热备业务上机指导书

Eudemon防火墙双机热备业务上机指导书一、准备工作1. 确认硬件设备:需要一台Eudemon防火墙主设备和一台Eudemon防火墙备设备,两台设备应具有相同的硬件配置。

2. 确认网络环境:主备设备之间需要建立一个可靠的通信链路,保证数据的传输和同步。

3. 确认操作系统版本:主备设备应使用相同的Eudemon防火墙操作系统版本,以保证配置的一致性。

二、配置步骤1. 登录主设备:使用浏览器登录主设备的Web界面,进入系统配置界面。

2. 创建集群:在系统配置界面中,选择“集群管理”功能,点击“新建”按钮创建一个集群,填写集群的名称和描述。

3. 配置集群参数:在创建集群后,点击“更多设置”按钮,配置集群的参数,如通信链路的类型、通信链路的IP地址等。

4. 添加备设备:在集群配置界面中,点击“添加设备”按钮,输入备设备的IP地址,点击“确定”按钮。

5. 配置备设备参数:添加备设备后,点击“更多设置”按钮,配置备设备的参数,如备设备的优先级、数据同步方式等。

6. 启动集群:在集群配置界面中,点击“启动”按钮,确认启动集群操作。

7. 同步配置:在主设备上完成集群的配置后,需要将配置同步到备设备上,点击“同步配置”按钮进行同步。

8. 启动备设备:完成配置同步后,在备设备上点击“启动”按钮,确认启动备设备操作。

9. 检查集群状态:在集群配置界面中,点击“集群状态”按钮,确认集群状态显示为“正常”或“异常”。

10. 测试故障切换:可以通过人为断开主设备的网络连接或者重新启动主设备的方式来测试故障切换功能。

当主设备发生故障时,备设备能够自动接管工作。

三、注意事项1. 主备设备之间的通信链路必须稳定可靠,确保数据的传输和同步正常。

2. 主备设备的硬件配置必须一致,操作系统版本也必须一致。

3. 在配置集群参数时,需要根据实际网络环境进行具体配置,确保配置的准确性。

4. 在进行故障切换测试时,需要提前做好备份工作,以防止数据丢失或其他意外情况发生。

华为Eudemon1000E-F系列AI防火墙(盒式)说明书

华为Eudemon1000E-F系列AI防火墙(盒式)数字化浪潮正在席卷全球,广泛的连接、爆炸式增长的数据以及蓬勃发展的智能应用正在深刻改变人类的生活和工作方式,运营商业务的数字化和云服务化推动着网络的变革,同时也给网络安全带来了更大的挑战:威胁增多,未知威胁变异加快且隐蔽度高;用户对安全业务需求逐渐增长,性能和时延成为瓶颈;海量的安全策略和日志,威胁处置和运维耗时巨大。

防火墙作为网络边界的“第一道门”是当前安全防护的首选,然而传统防火墙通常只能基于签名实现威胁的分析和阻断,该方法对未知威胁无有效的处置方法,同时威胁的实效依赖运维人员的专业度。

这种单点、被动、事中防御的方式已经不能有效的解决未知威胁攻击,对于隐匿于加密流量中的威胁更是难以有效的识别。

终端接入城域&回传核心骨干&关口局云业务产品图华为Eudemon1000E-F35/Eudemon1000E-F55/Eudemon1000E-F85华为Eudemon1000E-F125华为Eudemon1000E-F205华为Eudemon1000E-F15/Eudemon1000E-F25华为推出Eudemon1000E-F系列AI防火墙,通过全新软硬件架构,打造具备智能防御、卓越性能、极简运维三大关键能力的新一代AI防火墙,有效应对挑战。

Eudemon1000E-F系列使用智能技术赋能边界防御,精准阻断已知和未知威胁;内置多个安全专用加速引擎有效提升转发、内容安全检测、IPSec等关键业务处理性能;通过安全运维平台实现防火墙、入侵防御、抗DDoS等多类安全产品的统一管理和运维,降低安全运维OPEX。

华为HiSecEngine Eudemon1000E-F系列AI防火墙(盒式)华为HiSecEngine Eudemon1000E-F 系列AI 防火墙(盒式)10-3产品亮点•全新软硬件架构,大幅提升防火墙业务处理能力卓越性能•网络边缘威胁实时处置,未知威胁检测准确率高达99%以上智能防御•控制器统一纳管,基于业务部署与变更策略,安全运维OPEX 降低80%以上极简运维智能防御Eudemon1000E-F 系列AI 防火墙提供应用识别、入侵防御(IPS )、反病毒和URL 过滤等内容安全相关的功能,有效保证内网服务器和用户免受威胁的侵害。

华为日志服务器配置

华为日志服务器配置日志服务器的基本配置方式:使用华为日志服务器可以接收防火墙产生的文本日志(syslog 日志)和二进制日志(aspf 和nat 日志),使用日志服务器时:假设内部网络为10.1.1.0/24 在防火墙上启用日志服务器的配置方式如下[Eudemon]acl number 2000\\ 定义防火墙acl以过滤需要的日志[Eudemon-acl-basic-2000]rule 0 permit source 10.1.1.1 0.0.0.255[Eudemon]firewall log stream enable\\启用流日志功能,该选项直接与实时流量相关[Eudemon]info-center log[Eudemon]info-center loghost ? \\该功能开启syslog日志功能X.X.X.X Logging host ip addresssource Set the source address of packets sent to loghosttype Set loghost OS type (default Windows)[Eudemon]info-center loghost 10.1.1.1[Eudemon-interzone-trust-untrust]session log enable acl-number 2000 inbound[Eudemon-interzone-trust-untrust]session log enable acl-number 2000 outbound[Eudemon] firewall session log-type binary host 10.1.1.1 9002pc端日志服务器安装只要运行setup程序即可,开始提示创建数据库时点取消。

进入程序创建数据库。

其中要注意的是:Database 一项要浏览到你需要放置文件的地方,并给予一个数据库文件名字创建。

华为防火墙日志配置

防火墙日志服务器配置说明通过Eudemon日志服务器可以收集Eudeon防火墙的日志信息,方便日志查询、分析、告警;这里对Eudemon防火墙的相关配置做一简要说明。

对Eudemon日志服务器安装操作说明请参考相关文档。

1.1 几点说明1. Eudemon防火墙目前支持两种日志格式Syslog、Binary;2. Syslog(UDP:514)日志为文本日志,如在防火墙上执行的各种命令操作记录; 3.Binary(UDP:9002)流日志是在防火墙上建立会话表项的日志,其又分为Binary NAT Log和Binary ASPF Log;其中Binary NAT Log指会话表项进行地址转换的流日志;而Binary ASPF Log 指会话表项没有进行地址转换的流日志;4.Binary日志在防火墙会话表项老化之后会生成:E200:在session完全老化(display firewall session table verbose查看不到)或清空会话表时会触发流日志;E1000:在session老化(display firewall session table查看不到)后会触发流日志;5.对于哪些会话表项能够产生Binary日志,E200与E1000有所不同:E200: 对TCP(处于ready状态,State:0x53的会话)、UDP会话会产生Binary日志;E1000: 对TCP(处于ready状态的会话)、UDP、ICMP会话会产生Binary日志;6.两种日志Syslog/Binary的记录时间取防火墙系统的当前时间;7.由于Syslog日志数量相对Binary要少,建立会话对系统影响较小,而且Syslog日志是由cpu 发的,与cpu发的其他报文处理流程一样,所以Syslog会在E200/E1000防火墙上都会建立session;8.Binary日志流量大,数量多,建立session可能对系统有所影响;E1000其Binary日志由NP 直接发送,E200则由CPU发送;目前E200对Binary会在防火墙上建立session;E1000对Binary在防火墙上没有建立session;9.目前E200与E1000对于Syslog日志的配置命令完全相同;而对于Binary日志的配置命令则有所区别;Quidway Eudemon防火墙日志配置指导文档密级内部公开2006-02-25 华为机密,未经许可不得扩散第5页, 共8页E200:域间使能流日志功能时可以不指定ACL,如果指定ACL不需要指定inbound、outbound方向;E1000:域间使能流日志功能时必须指定ACL,并且要指定inbound、outbound方向;1.2 验证组网1.3 Eudemon 200参考配置1.3.1 Syslog配置:1. 配置接口IP地址: #interface Ethernet0/0/1ip address 192.168.1.2 255.255.255.0 #2. 将接口加入域: #firewall zone trust add interface Ethernet0/0/ 1 #3. 配置日志服务器主机,默认语言为english: #info-center loghost 192.168.1.3 #Quidway Eudemon防火墙日志配置指导文档密级内部公开2006-02-25 华为机密,未经许可不得扩散第6页, 共8页4. 配置ACL过滤规则: #acl number 3000rule 5 permit udp destination-port eq syslog #5. 应用ACL规则到相应域间: #firewall interzone local trust packet-filter 3000 outbound #1.3.2 Binary配置:1. 配置接口IP地址: #interface Ethernet0/0/1ip address 192.168.1.2 255.255.255.0 #2. 将接口加入域: #firewall zone trust add interface Ethernet0/0/ 1 #3. 配置二进制日志服务器主机及端口号: #firewall session log-type binary host 192.168.1.3 9002 #4. 配置ACL过滤规则: #acl number 3000rule 5 permit udp destination-port eq 9002 #acl number 3333 rule 5 permit ip #5. 应用ACL规则到相应域间: #firewall interzone local trust packet-filter 3333 inbound packet-filter 3000 outbound #6. 域间使能流日志功能: #Quidway Eudemon防火墙日志配置指导文档密级内部公开2006-02-25 华为机密,未经许可不得扩散第7页, 共8页firewall interzone local trustsession log enable ----------------此处可以不指定ACL #1.4 Eudemon 1000参考配置1.4.1 Syslog配置:1. 配置接口IP地址: #interface Ethernet4/0/7ip address 192.168.1.1 255.255.255.0 #2. 将接口加入域: #firewall zone trust add interface Ethernet4/0/ 7 #3. 配置日志服务器主机,默认语言为english: #info-center loghost 192.168.1.3 #4. 配置ACL过滤规则: #acl number 3000rule 5 permit udp destination-port eq syslog #5. 应用ACL规则到相应域间: #firewall interzone local trust packet-filter 3000 outbound #1.4.2 Binary配置:1. 配置接口IP地址: #interface Ethernet4/0/7ip address 192.168.1.1 255.255.255.0 #2. 将接口加入域: #Quidway Eudemon防火墙日志配置指导文档密级内部公开2006-02-25 华为机密,未经许可不得扩散第8页, 共8页firewall zone trust add interface Ethernet4/0/ 7 #3. 配置二进制日志服务器主机及端口号: #firewall session log-type binary host 192.168.1.3 9002 #4. 配置ACL过滤规则: # acl number 3000rule 5 permit udp destination-port eq 9002 acl number 3001rule 0 permit ip source 192.168.1.3 0 acl number 3333rule 5 permit icmp source 192.168.1.3 0 #5. 应用ACL规则到相应域间: #firewall interzone local trust packet-filter 3333 inbound packet-filter 3000 o utbound #6. 域间使能流日志功能: #firewall interzone local trustsession log enable acl-number 3001 inbound --此处必须指定ACL及方向。

- 1、下载文档前请自行甄别文档内容的完整性,平台不提供额外的编辑、内容补充、找答案等附加服务。

- 2、"仅部分预览"的文档,不可在线预览部分如存在完整性等问题,可反馈申请退款(可完整预览的文档不适用该条件!)。

- 3、如文档侵犯您的权益,请联系客服反馈,我们会尽快为您处理(人工客服工作时间:9:00-18:30)。

Quidway Eudemon

防火墙日志服务器配置指导

华为技术有限公司

Huawei Technologies Co., Ltd.

修订记录

目录CATALOG

1.1 几点说明 (4)

1.2 验证组网 (5)

1.3 Eudemon 200参考配置 (5)

1.3.1 Syslog配置: (5)

1.3.2 Binary配置: (6)

1.4 Eudemon 1000参考配置 (7)

1.4.1 Syslog配置: (7)

1.4.2 Binary配置: (7)

防火墙日志服务器配置说明

通过Eudemon日志服务器可以收集Eudeon防火墙的日志信息,方便日志查询、分析、告警;这里对Eudemon防火墙的相关配置做一简要说明。

对Eudemon日志服务器安装操作说明请参考相关文档。

1.1 几点说明

1.Eudemon防火墙目前支持两种日志格式Syslog、Binary;

2.Syslog(UDP:514)日志为文本日志,如在防火墙上执行的各种命令操作记录;

3.Binary(UDP:9002)流日志是在防火墙上建立会话表项的日志,其又分为Binary NAT Log和Binary ASPF Log;其中Binary NAT Log指会话表项进行

地址转换的流日志;而Binary ASPF Log指会话表项没有进行地址转换的流

日志;

4.Binary日志在防火墙会话表项老化之后会生成:

E200:在session完全老化(display firewall session table verbose

查看不到)或清空会话表时会触发流日志;

E1000:在session老化(display firewall session table查看不到)

后会触发流日志;

5.对于哪些会话表项能够产生Binary日志,E200与E1000有所不同:

E200: 对TCP(处于ready状态,State:0x53的会话)、UDP会话会产生

Binary日志;

E1000: 对TCP(处于ready状态的会话)、UDP、ICMP会话会产生Binary

日志;

6.两种日志Syslog/Binary的记录时间取防火墙系统的当前时间;

7.由于Syslog日志数量相对Binary要少,建立会话对系统影响较小,而且Syslog日志是由cpu发的,与cpu发的其他报文处理流程一样,所以Syslog

会在E200/E1000防火墙上都会建立session;

8.Binary日志流量大,数量多,建立session可能对系统有所影响;E1000其Binary日志由NP直接发送,E200则由CPU发送;目前E200对Binary会在防火

墙上建立session;E1000对Binary在防火墙上没有建立session;

9.目前E200与E1000对于Syslog日志的配置命令完全相同;而对于Binary日志的配置命令则有所区别;

E200:域间使能流日志功能时可以不指定ACL,如果指定ACL不需要指定

inbound、outbound方向;

E1000:域间使能流日志功能时必须指定ACL,并且要指定inbound、

outbound方向;

1.2 验证组网

1.3 Eudemon 200参考配置

1.3.1 Syslog配置:

1. 配置接口IP地址:

#

interface Ethernet0/0/1

ip address 192.168.1.2 255.255.255.0

#

2. 将接口加入域:

#

firewall zone trust

add interface Ethernet0/0/1

#

3. 配置日志服务器主机,默认语言为english:

#

info-center loghost 192.168.1.3

#

4. 配置ACL过滤规则:

#

acl number 3000

rule 5 permit udp destination-port eq syslog

#

5. 应用ACL规则到相应域间:

#

firewall interzone local trust

packet-filter 3000 outbound

#

1.3.2 Binary配置:

1. 配置接口IP地址:

#

interface Ethernet0/0/1

ip address 192.168.1.2 255.255.255.0

#

2. 将接口加入域:

#

firewall zone trust

add interface Ethernet0/0/1

#

3. 配置二进制日志服务器主机及端口号:

#

firewall session log-type binary host 192.168.1.3 9002

#

4. 配置ACL过滤规则:

#

acl number 3000

rule 5 permit udp destination-port eq 9002

#

acl number 3333

rule 5 permit ip

#

5. 应用ACL规则到相应域间:

#

firewall interzone local trust

packet-filter 3333 inbound

packet-filter 3000 outbound

#

6. 域间使能流日志功能:

#

firewall interzone local trust

session log enable ----------------此处可以不指定ACL

#

1.4 Eudemon 1000参考配置

1.4.1 Syslog配置:

1. 配置接口IP地址:

#

interface Ethernet4/0/7

ip address 192.168.1.1 255.255.255.0

#

2. 将接口加入域:

#

firewall zone trust

add interface Ethernet4/0/7

#

3. 配置日志服务器主机,默认语言为english:

#

info-center loghost 192.168.1.3

#

4. 配置ACL过滤规则:

#

acl number 3000

rule 5 permit udp destination-port eq syslog

#

5. 应用ACL规则到相应域间:

#

firewall interzone local trust

packet-filter 3000 outbound

#

1.4.2 Binary配置:

1. 配置接口IP地址:

#

interface Ethernet4/0/7

ip address 192.168.1.1 255.255.255.0

#

2. 将接口加入域:

#

firewall zone trust

add interface Ethernet4/0/7

#

3. 配置二进制日志服务器主机及端口号:

#

firewall session log-type binary host 192.168.1.3 9002

#

4. 配置ACL过滤规则:

#

acl number 3000

rule 5 permit udp destination-port eq 9002

acl number 3001

rule 0 permit ip source 192.168.1.3 0

acl number 3333

rule 5 permit icmp source 192.168.1.3 0

#

5. 应用ACL规则到相应域间:

#

firewall interzone local trust

packet-filter 3333 inbound

packet-filter 3000 outbound

#

6. 域间使能流日志功能:

#

firewall interzone local trust

session log enable acl-number 3001 inbound --此处必须指定ACL及方向#。